Слежка является необходимостью, если контроль требуется за пожилой бабушкой или первоклассником. Чтобы установить геолокацию, достаточно подключить услугу через сотового оператора, и вы будете получать всю информацию по первому требованию в виде смс сообщений. Поиск человека, попавшего в беду, тоже существенно облегчится, если его сотовый будет подключен к поисковой программе. Для того чтобы получить интересующие данные, нужно обязательное согласие абонента. Но что делать, если вы не хотели становиться объектом пристального наблюдения, а чувство, что за вами следят, становится все сильнее?

Вся соль в том, что согласие на слежение у некоторых сотовых операторов можно подтвердить один раз, а потом «маячки» будут приходить без всяких оповещений. В погоне за правдой, ревнивые жены подтверждают запрос, пока мужья спят или отвлечены делами. Иногда такое своеволие стоит семейного счастья. Прежде чем что-то делать, подумайте, чем может обернуться некрасивый поступок.

Социальные сети довольно многое говорят о человеке. Некоторые пользователи охотно выставляют номера телефонов на странице Вконтакте или Одноклассники, подключают геолокацию на карте, чем умело пользуются мошенники, решившие поживиться на наивности людей в своих целях. Добычу информации можно сравнить с клубком – стоит ухватиться за маленькую ниточку, и рано или поздно распутается весь клубок: пароли, номера карт, адреса, материальное положение, личные фотографии – все это может выйти на всеобщее обозрение. Не говорите о себе больше, чем следует, будьте осторожны.

Как обнаружить слежку

Обнаружить за собой тайный контроль можно, набрав на телефоне специальный код.

#21# - с помощью этого номера можно узнать, кто втайне от вас подключил телефон к геолокации. Все просто – на дисплее высветятся цифры, на которые незамедлительно перетекают все данные о ваших передвижениях.

Совет: не сохраняйте пароли от пластиковых карт и соцсетей в гаджетах. Если нехороший человек завладеет вашим телефоном, есть риск потерять последние деньги. Потерянный телефон можно отыскать при помощи IMEI – специального индивидуального номера, который легко узнать, набрав цифры *# 06#.

Чтобы узнать скрытый входящий звонок, наберите *#30#.

Универсальный способ обнаружить слежку при помощи «кода Джеймс Бонда», требует утилиты (Netmonitor).

Доступная комбинация цифр для андроида: *# *# 4636#*#* и * # * # 197328640 # * # *

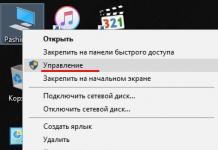

С чего начать:

Во вкладке UMTS Cell Environment откройте UMTS RR info и перепишите оттуда номера (Cell ID). Ваш телефон подключится к тому номеру, который будет иметь более мощный радиус сигнала. После подключения, вернитесь в меню. Через MM info пройдите в Serving PLMN и запишите числа под кодом LAC. Введите номера на специальном веб-сайте, который покажет, к какой сотовой базе вы подключены. Если сигнал идет на маленькую станцию (КамАЗы, покрытые грузовики, мини подстанции), вероятен риск скрытого прослушивания.

Чтобы обезопаситься, отключите переадресацию по номеру ## 002#. Подключив услугу до включения роуминга, вы избежите лишних трат (все звонки по роумингу обычно уходят на голосовую почту, но с отключением переадресации этого не произойдет).

Комбинация *# 62# - позволит узнать, куда отправляются сообщения и вызовы после переадресации. Чаще всего информация по умолчанию уходит вашему сотовому оператору (на основании этих данных работники сотовых салонов делают детализацию звонков).

Чтобы избежать взлома паролей или шпионажа, не скачивайте подозрительные программы, не открывайте незнакомые ссылки, периодически проверяйте телефон на вирусы. Забота о безопасности превыше всего, но не доводите себя до сумасшествия – не подозревайте всех подряд. Если за вас возьмутся правоохранительные органы, слежки вы не почувствуете, как бы этого не хотелось. Для дополнительной защиты используйте мессенджеры Telegram или Signal.

Каждый раз, когда появляется очередная новость о том, что спецслужбы следят за компьютерами и смартфонами, мы думаем, что нам такая слежка не страшна. Действительно, вряд ли наша переписка или фотографии интересны ЦРУ и ФСБ. Эта информация может представлять интерес только для тех, кто знаком с нами лично и хотел бы знать о нас больше. Не исключено, что среди таких знакомых есть те, кто умеет взламывать почту или настраивать на компьютере перехватчики сообщений, тем более, что для этого не требуется много ума. Проверить, следят ли за вами, иногда бывает полезно — вдруг и правда следят.

Слежка по телефону

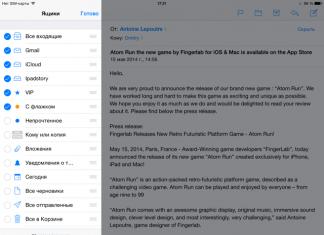

Некоторые операторы предоставляют услугу по отслеживанию местоположения чужого телефона. Предполагается, что его владелец ваш близкий родственник (ребенок или супруг/супруга) и дает на это согласие оператору отправкой SMS на определенный номер. Если вы оставите телефон без присмотра, такой жучок может появится и без вашего ведома - кто-нибудь отправит SMS-сообщение, сотрет его и будет следить за вашими перемещениями. Проверить, подключена ли вам такая «услуга», можно в личном кабинете на сайте оператора, но лучше - позвонив на номер техподдержки.

Если вы пользуетесь смартфоном на базе Android, то ваше перемещения можно отследить на сайте Google , нужно лишь знать ваш пароль. Подозреваете, что ваш пароль известен кому-то еще - поменяйте его.

Доступ к облачным хранилищам

Возможно, вы с другом смотрели совместные фотографии на компьютере и он решил перекинуть их вам в облако со своего компьютера. Даже если он потом разлогинился, не факт, что компьютер не запомнил пароль. В большинстве облачных сервисов можно посмотреть, каким устройствам разрешен доступ. Зайдите в настройки и удалите все сомнительные компьютеры и приложения. Если видите, что заходил кто-то посторонний, поменяйте пароль.

Пароли от аккаунтов в соцсетях подбирают и воруют все кому не лень. «ВКонтакте» можно посмотреть последние действия с аккаунтом: с какого IP-адреса, компьютера или приложения заходили. Если вы обнаружили подозрительную активность, просто завершить все сеансы недостаточно, нужно поменять пароль, а можно еще и настроить двухфакторную аутентификацию.

Чтение почты

Взлом почты - самое простое и порой единственное, на что способны доморощенные хакеры. Проверьте IP-адреса в истории входа. Даже если нет ничего подозрительного, все равно поставьте двухфакторную аутентификацию с с помощью приложения (Google Authenticator или ) или кода, который приходит по SMS.

Перехват переписки на компьютере

Обнаружить на компьютере трояна, который перехватывает все, что вы пишете, делает скриншоты и отправляет их куда-то, визуально бывает трудно - как правило, он скрыт и из запущенных процессов, и из списка установленных программ. В этом случае пригодится какой-нибудь хороший антивирус (например Avast) - он найдет трояна, заблокирует и удалит.

Как обезопасить себя от взлома и слежки?

Помимо банальных советов, вроде «не храните пароль от почты на листочке, прикрепленном к монитору» и «не используйте легкие пароли типа 123456» мы можем дать еще несколько:

Заведите менеджер паролей. Он позволит вам не запоминать сложные комбинации цифр и букв, но все все время хранить их под рукой. Вход в такой менеджер нужно защитить паролем.

Удаляйте из почты письма, в которых в открытом виде содержатся пароли. Особенно, если вы используете один и тот же пароль на разных сайтах и сервисах. Очищайте корзину вручную.

Избегайте ввода данных от почты, соцсетей и облачных сервисов в сторонних приложениях. Одно дело, кода приложение просто предлагает вам подтвердить вход нажатием кнопки ОК в вашем аккаунте и совсем другое - когда оно открывает какое-то окно и просит ввести логин и пароль. Нет никакой гарантии, что эти данные не уйдут злоумышленникам.

Когда продаете смартфон, планшет или компьютер, сотрите с него всю личную информацию, переустановите операционную систему (или сбросьте ее к заводским настройкам), а затем пройдитесь шредером - программой, которая несколько раз перезапишет удаленные файлы случайной информацией.

В 1993 году журнал «Нью-Йоркер» напечатал знаменитую карикатуру про пса за компьютером. «В интернете никто не знает, что ты собака», - сообщала подпись. Спустя двадцать с лишним лет дела обстоят с точностью до наоборот. В сегодняшнем интернете любая собака знает, кто ты такой, - и порой даже лучше, чем ты сам.

Интернет плохо совместим с тайнами, и тайна частной жизни - не исключение. О каждом клике, сделанном в браузере, по определению должны знать две стороны: клиент и сервер. Это в лучшем случае. На самом деле где двое, там и трое, а то и, если взять в качестве примера сайт «Хакера», все двадцать восемь.

На примере

Чтобы убедиться в этом, достаточно включить встроенные в Chrome или Firefox инструменты разработчика.. Больше половины этих запросов не имеют ни малейшего отношения к документам, которые расположены на серверах «Хакера». Вместо этого они ведут к 27 различным доменам, принадлежащим нескольким иностранным компаниям. Именно эти запросы съедают 90% времени при загрузке сайта.

Что это за домены? Рекламные сети, несколько систем веб-аналитики, социальные сети, платежный сервис, облако Amazon и пара маркетинговых виджетов. Похожий набор, и зачастую даже более обширный, имеется на любом коммерческом сайте.. О них знаем не только мы (это само собой), но и обладатели этих 27 доменов.

Многие из них не просто знают. Они наблюдают за тобой с самым пристальным интересом. Видишь баннер? Он загружен с сервера Doubleclick, крупной рекламной сети, которая принадлежит Google.. Если бы баннера не было, он нашел бы другой способ. Те же данные можно извлечь с помощью трекера Google Analytics или через AdSense, по обращению к шрифтам с Google Fonts или к jQuery на CDN Google. Хоть какая-то зацепка найдется на значительной доле страниц в интернете.

Анализ истории перемещений пользователя по интернету помогает Google с неплохой точностью определить его интересы, пол, возраст, достаток, семейное положение и даже состояние здоровья. Это нужно для того, чтобы точнее подбирать рекламу. Даже незначительное увеличение точности таргетинга в масштабах Google - это миллиарды долларов, но возможны и другие применения. Согласно документам, которые опубликовал Эдвард Сноуден, американские и британские спецслужбы перехватывали трекеры Google для идентификации подозреваемых.

За тобой следят - это факт, с которым нужно смириться. Лучше сосредоточиться на других вопросах. Как они это делают? Можно ли скрыться от слежки? И стоит ли?

Найти и перепрятать

Для того чтобы следить за человеком, нужно уметь его идентифицировать. Самый простой и хорошо изученный способ идентификации - это cookie. Проблема заключается в том, что он уязвимее всего для атак со стороны поборников privacy. О них знают и пользователи, и даже политики. В Евросоюзе, к примеру, действует закон, вынуждающий сайты предупреждать пользователей о вреде кук. Толку ноль, но сам факт настораживает.

Другая проблема связана с тем, что некоторые браузеры по умолчанию блокируют cookie, установленные третьей стороной - например, сервисом веб-аналитики или рекламной сетью. Такое ограничение можно обойти, прогнав пользователя через цепочку редиректов на сервер третьей стороны и обратно, но это, во-первых, не очень удобно, а во-вторых, вряд ли кого-то спасет в долгосрочной перспективе. Рано или поздно потребуется более надежный метод идентификации.

В браузере куда больше мест, где можно спрятать идентификационную информацию, чем планировали разработчики. Нужна лишь некоторая изобретательность. Например, через свойство DOM window.name другим страницам можно передать до двух мегабайт данных, причем в отличие от кук, доступных лишь скриптам с того же домена, данные в window.name доступны и из других доменов. Заменить куки на window.name мешает лишь эфемерность этого свойства. Оно не сохраняет значение после завершения сессии.

Несколько лет назад в моду вошло хранение идентификационной информации при помощи так называемых Local Shared Objects (LSO), которые предоставляет Flash. В пользу LSO играли два фактора. Во-первых, в отличие от кук, пользователь не мог их удалить средствами браузера. Во-вторых, если куки в каждом браузере свои, то LSO, как и сам Flash, один для всех браузеров на компьютере. За счет этого можно идентифицировать пользователя, попеременно работающего в разных браузерах.

Продолжение доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все материалы на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Социальные сети, такие как, например, Facebook, сделали жизнь людей открытой книгой для всех: они рассказывают много подробностей о владельце странички. К сожалению, развитие технологий также породила развитие преступлений. Хакерам и сталкерам намного легче получить информацию о Вас через эти сети, что в результате сделает доступ к Вам в реальной жизни намного проще. По данным исследовательского центра, ежегодно Хакеры преследуют 7,5 миллиона человек, что является ужасающей цифрой.

Самым опасным в данном случае является то, что жертва даже не имеет представления о том, что за ней могут следить. Простое любопытство или же знакомство в результате случайной встречи на какой-нибудь вечеринке, по сути, довольно безвредно, но для многих персонажей социальные сети – это место, где они могут сыграть свои злые шутки. Вот несколько подсказок о том, как распознать Хакера.

1. Сталкер будет следить за вашими учетными записями в социальных сетях

По словам профессора по уголовному профилированию Луисвилского Университета Рональда Холмса, самым распространенным стилем преследования является домашнее преследование. Это касается тех людей, которые не могут оторваться от Интернета. Холмс советует удалить свои учетные записи в социальных сетях или же не отвечать на сообщения, которые могут вызвать интерес у сталкеров. Только из-за того, что бывший парень одной девушки увидел ее фото с новым парнем, произошло убийство. Лучше избегать публичных чатов, закрыть приложения, которые предназначены для личного использования.

Простые комбинации цифр помогут обезопасить данные и сэкономить

В 2013 году экс-сотрудник американской разведки Эдвард Сноуден рассказал миру о глобальной слежке и телефонной прослушке, объектом которых - и это не преувеличение! - может стать абсолютно каждый.

Прошло несколько лет, но тема не теряет актуальности. Скорее наоборот. Смартфоны есть сейчас практически у всех, и страшно подумать, сколько сведений могут из них почерпнуть… нет, не обязательно спецслужбы, а даже банальные мошенники или хулиганы, которые с большим удовольствием используют чужие личные данные для вымогательства, шантажа или просто порчи нервов.

Подозрительные симптомы слежки

Существует ли простой способ выяснить, насколько надежно защищены ваши данные на мобильном устройстве? В значительной степени - да. Есть набор коротких системных кодов, которые позволяют узнать о настройках смартфона, выявить подозрительные симптомы и принять меры безопасности.

*#21#

Эта нехитрая комбинация цифр и символов позволяет узнать, подключена ли на вашем смартфоне переадресация звонков, SMS и других сообщений. Наберите этот код, и на экране высветится номер, куда осуществляется трансфер данных, и статусы по разным видам переадресации.

Переадресация может быть и безобидной, если ее настроили, например, родители на мобильном своего ребенка - чтобы обезопасить его от нежелательных сообщений, рекламы и спама. Но иногда ее наличие свидетельствует о том, что владелец телефона стал жертвой мошенников.

Вспомните: не одалживали ли вы мобильник незнакомым людям, пусть даже для одного звонка? Если да - есть риск, что сведения о вашем месте проживания, распорядке дня, круге общения могли «утечь» к посторонним. Под угрозой рискуют оказаться и средства вашего электронного кошелька, если вы пользуетесь им, заходя через пароль с мобильного.

*#62#

Этот код показывает, куда с вашего телефона перенаправляются входящие вызовы и SMS, когда другие абоненты не могут до вас дозвониться. В лучшем случае, звонки будут переадресовываться в формате голосовой почты на один из номеров вашего сотового оператора.

##002#

Набрав эту комбинацию, вы сможете отключить все виды переадресаций, которые прежде были настроены на вашем телефоне. Код универсален и действует для всех смартфонов. Очень рекомендуем вспомнить о нем перед тем, как ехать в другую страну или регион: тогда, оказавшись в роуминге, вы не будете терять деньги, которые перестанут списываться за звонки, по умолчанию переводящиеся на голосовую почту.

*#06#

Код, дающий сведения об идентификационном номере телефона, так называемом IMEI - International Mobile Equipment Identifier. Зная цифры международного идентификатора, можно, например, найти телефон, который был у вас украден: ведь аппарат при любом включении автоматически передает свой IMEI в сеть мобильного оператора, независимо от того, находится ли в смартфоне ваша сим-карта или уже чужая.

Существуют и сайты , позволяющие по номеру IMEI узнать характеристики телефона. Понятно, что раз это - ресурсы со свободным доступом, то воспользоваться ими может любой желающий.

Место прописки смартфона

Существуют и коды, позволяющие отследить ваше местоположение и узнать, к какой конкретно станции подключен ваш телефон. Правда, для этого на мобильном должна стоять специальная утилита - netmonitor.

Чтобы начать проверку, введите один из кодов:

для Android - *#*#197328640#*#* или *#*#4636#*#*

для iPhone - *3001#12345#*

Далее заходим во вкладку UMTS Cell Environment, а оттуда - переходим в UMTS RR info. Перед нами - значения так называемых Cell ID , то есть номера базовых станций, расположенных рядом с вами. Умный гаджет по умолчанию будет подключаться к той станции, что дает лучший сигнал.

Переписываем значения Cell ID; далее, вернувшись в основное меню, идем через вкладку MM info в Serving PLMN. Наша цель - узнать и выписать значения Local Area Code (LAC) . Теперь, зная две категории кодов, можно отправиться на специальный сайт и, введя на нем данные, определить по карте расположение базовой станции, где «прописан» ваш мобильный.

Родина слышит, родина знает…

Если вы - фигура настолько значимая, что вами успели заинтересоваться спецслужбы - неважно, вашей собственной страны или чужой, - простые способы проверки уже не помогут.

Современные методы прослушки позволяют производить ее практически незаметно для объекта. Популярные рассказы о том, что при прослушке смартфон якобы начинает быстрее разряжаться, батарея сильно греется, а время от времени телефон может «вырубаться» без предупреждения - не более чем слухи. Перечисленные симптомы говорят разве что о частичной неисправности гаджета.

Практически все спецслужбы мира сотрудничают с сотовыми операторами, которые по решению суда обязаны предоставлять им доступ к данным любого абонента минимум за последние три месяца. К тому же, серьезные структуры редко используют телефонную прослушку, не подкрепляя ее установкой «жучков» в помещениях. Вот «жучков» уже можно вычислить - с помощью детектора радиоволн.

Троянские кони мобильного масштаба

Если вы - поклонник устройств на Android, знайте, что ваш гаджет особенно уязвим для вирусов. Одна из самых опасных программ, которая может попасть в мобильник - это троян PlaceRaider , созданный американскими специалистами. Вредоносная программа с помощью камеры делает снимки окружающего ваш телефон (а значит, и вас) пространства, создает трехмерную модель помещений, где вы бываете, а затем - стоит подключить устройство к сети - пересылает собранные данные «кому надо», присовокупляя к тому же все пароли к программам и кошелькам, «подсмотренные» на смартфоне.

Напоследок еще несколько советов, полезных не только в отношении гаджетов, но и в отношении информации как таковой.

В отношении незнакомых программ и приложений для смартфонов действует то же самое правило, что и для компьютеров: не уверен - не загружай. Не переходите в сети по небезопасным ссылкам, не ставьте на телефон всякое ПО без разбора. В идеале, не стоит даже подключаться к «бесплатным» кабелям для подзарядки гаджетов в незнакомых местах.

Наконец: услуги по отслеживанию местоположения абонентов, будь то члены вашей семьи, ваши возлюбленные, коллеги или знакомые - может предоставлять только оператор сотовой связи и только при согласии самих абонентов. Ресурсы, предлагающие определить местонахождение любого пользователя - мошеннические. Помните об этом и не кормите виртуальных пройдох.