USB-draivid on väikesed, kaasaskantavad ja mitmekülgsed salvestusseadmed. Flash-draivid on arvutite vahel andmete edastamiseks väga mugavad. Kuid nende kaasaskantavuse ja kompaktse suuruse tõttu võib USB-meedium kergesti kaduda. Seetõttu peate hoolitsema mälupulgal olevate andmete usaldusväärse kaitse eest.

Kahjuks ei saa te lihtsalt kogu draivile parooli määrata nagu nutitelefoni või arvutiga. Failide kaitse parandamiseks peate kasutama krüptimist. Kui te ei soovi eraldi osta turvalist riistvaraliselt krüptitud välkmäluseadet, saate sarnase turbetaseme saavutamiseks kasutada tasuta tarkvara.

Selles artiklis oleme pakkunud mitmeid lihtsaid viise USB-mälupulgal olevate failide ja kaustade kaitsmiseks.

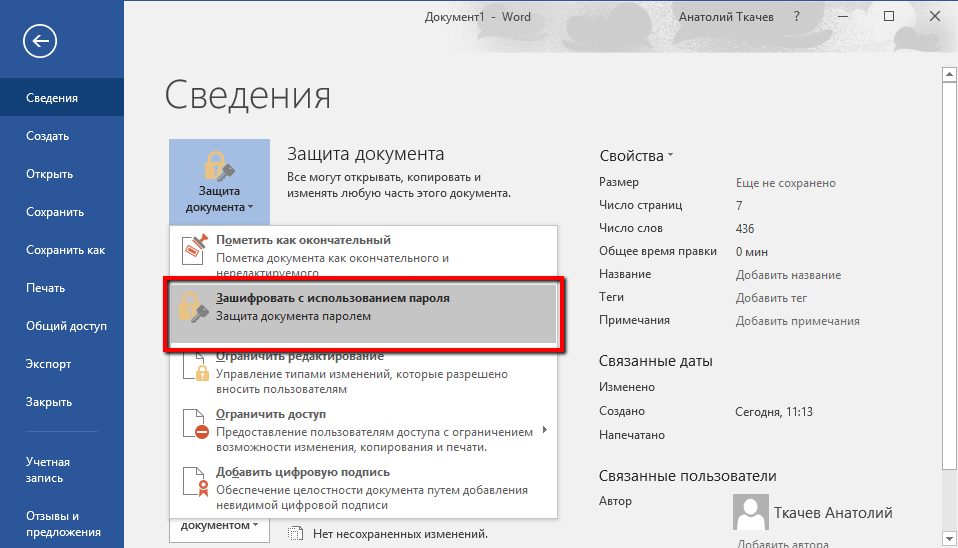

Kui teil on vaja kaitsta ainult üksikuid olulisi dokumente ja te ei pea krüpteerima terveid kaustu, võite piirduda ainult üksikute failide paroolikaitse määramisega.

Paljud programmid, sealhulgas Word ja Excel, võimaldavad teil faile parooliga salvestada.

Näiteks kui vajalik dokument on avatud Microsoft Wordi tekstiredaktoris, saate minna menüüsse Fail > Üksikasjad, valige üksus Dokumendi kaitse ja valik Krüpteeri parooliga.

Jääb vaid määrata turvaline parool ja kinnitada selle installimine. Salvestage dokument kindlasti ja jätke parool kindlasti meelde või kirjutage üles.

Laadige alla VeraCrypti kaasaskantav versioon ja eraldage see USB-draivi. Rakenduse käivitamisel kuvatakse saadaolevate draivitähtede loend. Valige täht ja vajutage Loo helitugevus

Faili sees virtuaalse krüptitud ketta loomiseks valige suvand Looge krüptitud failikonteiner ja klõpsake nuppu "Järgmine".

Järgmises etapis saate valida helitugevuse tüübi: tavaline või peidetud. Peidetud helitugevuse kasutamine vähendab ohtu, et keegi sunnib teid parooli avaldama. Meie näites loome tavalise helitugevuse. Järgmisena valige krüptitud köite asukoht – eemaldatav USB-draiv.

Seadistage krüptimine ja määrake helitugevus (ei tohi ületada USB-draivi suurust). Seejärel valige krüpteerimis- ja räsialgoritm, saate kasutada vaikesätteid. Seejärel määrake oma helitugevuse parool. Järgmises etapis määravad teie juhuslikud hiireliigutused krüptimise krüptograafilise tugevuse.

Kui krüpteerimine on lõppenud, saate iga kord, kui ühendate USB-draivi mis tahes arvutiga, käivitada selles hostitud VeraCrypti ja ühendada andmetele juurdepääsu saamiseks krüptitud failikonteineri.

VeraCrypt toetab tervete partitsioonide ja salvestusseadmete krüptimist.

Laadige alla VeraCrypt ja installige programm oma arvutisse. Rakenduse käivitamisel kuvatakse saadaolevate draivitähtede loend. Valige täht ja vajutage Loo helitugevus. Käivitub VeraCrypt Volume Creation Wizard.

Kogu USB-draivi krüptimiseks valige suvand Krüpteerige süsteemiväline partitsioon/draiv ja klõpsake nuppu "Järgmine".

Järgmises etapis saate valida helitugevuse tüübi: tavaline või peidetud. Peidetud helitugevuse kasutamine vähendab ohtu, et keegi sunnib teid parooli avaldama.

Nõustaja järgmisel ekraanil tuleb valida seade, st. meie eemaldatav USB-draiv ning seejärel klõpsake "OK" ja "Next".

Meie näites loome tavalise helitugevuse. Nõustaja järgmisel ekraanil tuleb valida seade, st. meie eemaldatav USB-draiv ning seejärel klõpsake "OK" ja "Next".

Kogu USB-draivi krüptimiseks valige Krüptige partitsioon paigas ja klõpsake nuppu "Järgmine". VeraCrypt hoiatab teid, et teil peaks olema andmetest varukoopia, et kui krüptimise ajal midagi läheb valesti, saate taastada juurdepääsu oma failidele. Seejärel valige krüpteerimis- ja räsialgoritm, saate kasutada vaikesätteid. Seejärel määrake oma helitugevuse parool. Järgmises etapis määravad teie juhuslikud hiireliigutused krüptimise krüptograafilise tugevuse.

Seejärel valige puhastusrežiim. Mida rohkem ümberkirjutamistsükleid, seda usaldusväärsem on puhastus. Viimases etapis valige Krüpteerimine krüpteerimisprotsessi alustamiseks.

Kui krüpteerimine on lõppenud, peate iga kord, kui ühendate USB-draivi arvutiga, selle andmetele juurdepääsu saamiseks VeraCrypti abil.

Paljud kaasaegsed arhiivid, sealhulgas tasuta 7-Zip, toetavad AES-256 krüptimist ja failide paroolikaitset.

Installige 7-Zip, seejärel paremklõpsake USB-draivi failil või kaustal ja valige 7-Zip > Lisa arhiivi. Valige aknas "Lisa arhiivi" arhiivivorming ja määrake parool. Arhiveerimis- ja krüpteerimisprotsessi alustamiseks klõpsake "OK".

Kas leidsite kirjavea? Tõstke esile ja vajutage Ctrl + Enter

Sellest artiklist saate teada, kuidas kaitsta oma mälupulka igasuguste viiruste ja pahavara eest. Valime usaldusväärse tööriista, et kaitsta teie mälupulka viiruste eest ja ravida nakatunud USB-mälupulka tõhusate viirusetõrjetega.

Esimesed viirusnakkuse tunnused. Miks on automaatkäivitus ohtlik

Välkmäluseadmetes saate erinevalt CD-st ja DVD-st teha mis tahes failitoiminguid, sealhulgas vormindamist. Niisiis, viirus kopeeritakse mälupulgale. Esimene märk sellest on autorun.inf fail, mis ilmub ketta juurtes.

Niipea, kui sisestate meediumi USB-pistikusse, käivitub automaatkäivitusmehhanism. Topeltklõps Flash-draivi ikoonil Exploreris käivitab rakenduse, mille tee on määratud failis autorun.inf. Viirus laadib RAM-i ja kopeerib failid ketta süsteemialasse. Tegumihalduri protsessides on programmi enamasti võimatu tuvastada, kuna viirused maskeerivad end olulisteks protsessideks: services.exe, lsass.exe jne, ilma milleta OS põhimõtteliselt toimida ei saa.

Nakatumine toimub koheselt ja kasutajale märkamatult. Võtame näiteks viiruse Trojan-Downloader.Win32.VB.hkq tegevused. See muudab kõik välkmäluseadme kaustad peidetuks ja asendab need samanimeliste käivitatavate failidega. Kui faililaiendid on Exploreris keelatud, on faili võimatu palja silmaga kataloogist eristada, kuna exe-failidele määratakse Windowsi kaustu kujutavad ikoonid.

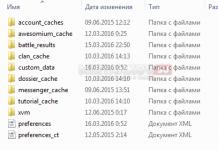

Viiruse tegevuse jälgi iseseisvalt otsides peate esmalt sisse lülitama peidetud failide kuvamise. Selleks tuleb minna Windows Explorerisse ja menüüs Tools -> Folder Options vahekaardil “Vaade” lisavalikute juures teha linnuke “Näita peidetud faile ja kaustu”.

Kui pärast seda näete ketta juurtes faili autorun.inf, on see kindel tõend, et teie mälupulk on nakatunud. Lisaks kirjutatakse kettale kaustad ja failid, mille nimed pole ilmselgelt teie loodud. Millised failid tuleb kustutada:

- autorun.* failid, kus * on mis tahes faililaiend;

- tundmatud failid laiendiga .inf .com .sys .tmp .exe;

- kaustad RECYCLER või RECYCLED.

Nõuanne: kui soovite nakatunud faili mälupulgalt kustutada, kuid seda ei kustutata, kasutage programmi Unlocker.

Pole tõsi, et see meetod aitab teil ülesandega toime tulla, kuid teil võib "väga vedada" ja viirus ei taastu.

Olge ettevaatlik: saate turvaliselt kustutada ainult need failid, mis pole teie jaoks olulised. Samal ajal ei soovita me andmeid arvutisse kopeerida, kuna alamkaustad võivad sisaldada nakatunud andmeid. Veenduge, et kaustades poleks tundmatu laiendiga faile, kuna viirus võib asendada kaustad käivitatavate failidega ja peita need teie silmade eest. Exploreris peate määrama faililaiendite kuvamise: menüü Tööriistad -> Kausta valikud, sakk "Vaade", lisaparameetrite juures tühjendage märkeruut "Peida registreeritud failitüüpide laiendid".

Probleem võib olla faili atribuutidega, nimelt: peidetud faile ei kuvata, isegi kui lubate nende kuvamise. See on veel üks viiruste trikk. Avage registrireaktor ja asendage haru võtmes CheckedValue väärtus “0” väärtusega “1”.

Usaldusväärsuse huvides saab mälupulga vormindada. Sellest pole aga mingit kasu: kustuta/ära kustuta ja järgmisel korral mälupulga sisestamisel sünnib viirus, nagu ka Phoenix, uuesti.

Meediumi kaitsmiseks mõne automaatkäivitusviiruse eest on üks viis. See on üsna lihtne ja tarkvarafoorumite kasutajate arvustuste kohaselt võimaldab teil selle probleemi täielikult unustada (kuid see on vale põhjendus). Välkmälupulgal peate looma kausta (nimelt kausta!) autorun.inf. Sel juhul ei luba operatsioonisüsteem teoreetiliselt ühelgi protsessil samanimelist faili luua. Kuid on ka "kavalaid" viiruseid, mis seda tüüpi kaitsest mööda lähevad, kustutades kataloogi ja kirjutades selle asemel üle automaatkäivitusfaili. Seetõttu on kirjeldatud meetod paraku kasutu, kuna see ei kaitse täielikult välkmälupulga tungimise viiruste eest ...

Nagu näete, oleme loetlenud mitu näpunäidet, kuid igaüks neist eraldi on ebaõnnestunud. Üldiselt on viiruseotsingu mehhanism üsna keeruline ning käsitsi eemaldamine ja kaitse on mõnikord rutiinne ja ebaõnnestunud ülesanne. Lisaks, kui te pole piisavalt kogenud kasutaja, võite kustutada "midagi valesti". Olulise süsteemifaili või registrivõtme ekslik kustutamine võib põhjustada katastroofi. Aga - me peaksime teid õnnelikuks tegema! Viirusi pole üldse vaja käsitsi eemaldada. On programme, mis on palju tõhusamad kui meie tegevus.

Usaldusväärse viirusetõrje valimine välkmäluseadme jaoks

Avast tasuta

1. - tasuta viirusetõrje koos uuendatud viiruste andmebaasidega. Saab kontrollida eemaldatavaid seadmeid viiruste suhtes). Viiruste skaneerimine toimub automaatselt. Niipea, kui viirus proovib mälupulgalt käivitada, tuvastab Avast Free viirusetõrje ohu ja blokeerib selle. Enne USB-draivi avamist soovitame siiski mitte kasutada automaatkäivitust ja kontrollida mälupulka viiruste suhtes, suunates selle viirusetõrjele.

Dr Cureit

Veel üks suurepärane viirusetõrje välkmäluseadmete jaoks. See on mugav irdkandjate, kõvaketta ja mälualade ühekordseks viiruste kontrollimiseks. Igal skaneerimisel on soovitatav alla laadida Dr Cureiti uusim versioon, kuna see sisaldab vajalikke viirusetõrje andmebaase. See tähendab, et see on üsna hea võimalus välkmäluseadme kaitsmiseks.

USB Disk Security - viirusetõrje mälupulgale

Arendaja: Zbshareware Lab.

Litsents: shareware

Lühikirjeldus: programm, mis kaitseb USB-mälupulka viiruste eest ja hoiab ära pahavara käivitamise

Praktika näitab, et mitte iga viirusetõrje – isegi uuendatud andmebaasidega – ei suuda tuvastada võimalikke ohte automaatselt käivitatavates rakendustes. Nüüd on nakatunud välkklahvide arv järsult kasvanud. See tõestab, et endiselt on vaja programmi, mis kaitseb teie arvutit pahavara eest.

Pärast installimist pakub programm automaatse käivitamise keelamist - potentsiaalse ohuna arvutile. Tegelikult on see tõsi: saate varjata mis tahes rakenduse või toimingu automaatkäivituseks (isegi "Ava Exploreris").

USB Disk Security on omamoodi mälupulga viirusetõrje. Kaitse toimib järgmiselt. Kui mälupulgal tuvastatakse programm, mis proovib käivitada, teavitatakse kasutajat sellest. Teave kuvatakse vastavas jaotises ja rakenduse käivitamise katse peatatakse. Ohtliku elemendi saab kohe eemaldada.

Muuhulgas kontrollige valikut "Mälukaitse". See viitab seirele, mis jälgib RAM-is asuvaid võimalikke kahjuriprogramme. Neid saab ka kergesti maha laadida. Jaotis "Süsteem" sisaldab tööriistu "Registry Cleanup" (seadete taastamine) ja "Disk Cleanup" (ajutiste Internet Exploreri failide eemaldamine vahemälust).

Vaatamata asjaolule, et USB Disk Security võtab vähem kui 4 megabaiti, pole selle viirusetõrje tõhususes kahtlust. Kuigi välkmälu pole võimalik viiruste suhtes skannida, on Disk Security suurepärane täiendus igale viirusetõrjeprogrammile. Kui töötate pidevalt irdkandjaga, peaks rakendus alati salves olema.

Panda USB vaktsiin

Üks lisaprogramme välkmäluseadmete viiruste eest kaitsmiseks on Panda USB Vaccine. Seda peetakse üheks kõige tõhusamaks omalaadseks. Meetodi olemus seisneb selles, et programm kirjutab "oma" autorun.inf mälupulgale, mida viirused enam üle kirjutada ei saa, hoolimata sellest, kui kõvasti nad meediat nakatavad.

Panda Research USB Vaccine – populaarne USB-mälupulkade viirusetõrje

Vaatame programmi töös. Seda pole vaja installida, piisab, kui nõustute litsentsitingimustega. Pärast käivitamist ilmub aken, mis palub teil valida töötlemiseks seade. Reeglina ei pea te midagi valima, kui töötate praegu ainult ühe irdkandjaga. Igaks juhuks, pärast draivitähe õigsuses veendumist, klõpsake nuppu Vaccinate USB – ja ongi valmis, mälupulga viirusetõrje on lubatud. Võite unustada nakatumise automaatse käivitamise kaudu.

Panda USB Vaccine'il on üks puudus: programm töötab ainult FAT- ja FAT32-failisüsteemis vormindatud seadmetega.

Nõuanne. Saate operatsioonisüsteemi abil ühest failisüsteemist teise üle kanda järgmiselt: Start - Run, "convert x: /FS:NTFS", kus "x" on irdketta täht.

Sarnaseid funktsioone autorun.inf muutmiseks pakuvad programmid Flash-desinfitseerija Ja USB-ketta turvalisus. Esimene loob ketta juure kausta AUTORUN .INF failiga, mida ei saa lihtsal viisil kustutada. Teine loob muudetud teega kausta autorun.inf, mis ajab igasuguse viiruse segadusse. Seega kaitsevad mõlemad programmid mälupulka viiruste kirjutamise eest.

Veel üks kasulik ja väike viirusetõrjeprogramm, mida tasub mainida, on Autostop.

Välkmäluseadme kaitsmine uute failide ja viiruste kirjutamise eest

Sellel utiliidil (skriptil) on 3 funktsiooni:

- Keelake arvutis automaatkäivitus,

- välkmäluseadmete kaitsmine automaatkäivitusviiruste eest,

- Kaitse uute failide mälupulgale kirjutamise eest.

Programmiga töötamine on uskumatult lihtne. Käivitate skripti ja näete funktsioonide loendit. Seejärel vajutage ühte kolmest klahvist: 1, 2 või 3. Saate neid vajutada, et lubada kõik valikud korraga.

Eraldi tuleks öelda funktsiooni number 3 kohta. Miks kaitsta võtmehoidjat kirjutamise eest, kui on olemas käsud 1 ja 2? Ja kuidas töötada mälupulgaga, kui selle põhifunktsioon on sisuliselt piiratud? Kõik on lihtsalt seletatud. Erijuhtudel kasutatakse alglaadimiskettana välkmälu. Kui , siis ta ei saa oma kohustusi täita. Siin tuleb appi funktsioon number 2. Sel juhul täitub kogu mälupulga vaba ruum, mis takistab tal suvaliselt faile kirjutamast.

Viirusetõrje Flash Guard

Flash Guard on veel üks viirusetõrje, mis on mõeldud mälupulgale installimiseks. Programm jagab arvutiseadmed eemaldatavateks, mitte-eemaldatavateks, võrgu- ja muudeks. Flash Guard võimaldab teil automaatkäivitust paindlikult konfigureerida. Seega saate seadetes lubada / keelata automaatse käivitamise üldiselt või konfigureerida toiminguid konkreetselt meediumi sisestamisel:

- Ketta kontekstimenüüst faili Autorun.inf lisatud üksuste eemaldamine

- Kasutaja teavitamine faili Autorun.inf olemasolust kettal

- Autorun.inf faili eemaldamine

- Kõigi Autorun.*-failide kustutamine

Flash Guard töötab peaaegu märkamatult, minimeerides end Windowsi teavitusalasse.

USB programm

Nimetagem "väiksemat" - USB-programmi (http://sputnik70.narod.ru/usb.html). Isegi tagasihoidlik 10 KB kood, nagu selgub, võib sisaldada viirustega võitlemiseks hädavajalikku. Jällegi on programm loodud autorun.inf failide jälgimiseks. USB asub RAM-is ja uute draivide ühendamisel nimetab see mälupulgal olevad autorun.inf failid automaatselt ümber autorun.inf_renamed. Selle tulemusena "väheneb oluliselt tõenäosus, et teie arvuti nakatatakse viirustega, mis levivad välkmäluseadmete kaudu", nagu juhendis on kirjas.

Kuidas kontrollida mälupulka viiruste suhtes võrgus

Muide, ülalnimetatud viirusetõrjesüsteemid (Kaspersky ja) pakuvad ametliku veebisaidi kaudu ka mälupulka viiruste kontrollimist Internetis. Interneti-skannimise mugavus seisneb selles, et te ei pea oma arvutisse installima ressursimahukat viirusetõrjetarkvara. Lisaks on see teenus tasuta.

Nagu praktika on näidanud, ei tee viirusetõrje värskendamine haiget. Arendajad ei maga ja enamlevinud automaatkäivitatavate mälupulkade kahjurid on juba andmebaasis. Suure tõenäosusega saab neid isegi leida ja kõrvaldada. Viirusetõrje ei ole aga imerohi kõigi hädade vastu.

Sisuliselt võivad autorun-viirused olla praktiliselt kahjutud (v.a mõju kasutajate närvisüsteemile) ja viirusetõrjeprogrammid neid ära ei tunne. Sel juhul saate ja peaksite kasutama programme, mis töötlevad USB-draivi nii, et automaatkäivituse teavet ei saa sellele kopeerida. Need ei ole just viiruse eemaldamise programmid (vt ülaltoodud loendit), kuid on sellegipoolest suurepärane turvaalternatiiv teie välkmäluseadme jaoks.

Sellel ja eelmistel programmidel on ühine see, et nad ei kaitse mitte mälupulka, vaid eraldi arvutit. Üldiselt soovitame tungivalt kombineerida automaatkäivitusviiruste eest kaitsmise meetodeid: esiteks vaktsineerige mälupulk, teiseks installige arvutisse viirusetõrje ja tõrgeteta üks ülalnimetatud programmidest.

Lõpetuseks paar näpunäidet selle teema kohta. Neid järgides kaitsete kindlasti oma arvutit automaatkäivitusviiruste eest.

- Võimalusel ärge andke oma välklambi võtmehoidjat kellelegi isiklikuks kasutamiseks. Nii kaitsete end autorun viiruste eest. Ja kui soovite tõesti jagada, ärge unustage kõiki olulisi andmeid mälupulgalt arvutisse kopeerida.

- Kui viirused on blokeerinud juurdepääsu failidele või mälupulgale kirjutamine on muutunud võimatuks, vaadake

- Kontrollige draivi viiruste suhtes kohe pärast selle USB-pessa sisestamist, valides kontekstimenüüst kontrollimise käsu.

- Võimaluse korral ärge avage irdkandjat topeltklõpsuga või läbi akna "Ava...". Kasutage töötamisel Total Commanderi failihaldurit või muid failihaldureid.

- Tänapäeval on see haruldane, kuid mõnele välkmäluseadmele on tootjad lisanud failikirjutuskaitse nupu. Kui kopeerite teavet mälupulgalt arvutisse (ja mitte vastupidi), oleks hea sellesse režiimi lülituda.

- Kui hoiate irdketta ühendamisel klahvi Shift 10 sekundit all, ei tööta automaatkäivitus isegi siis, kui see funktsioon on arvutis aktiveeritud.

Sageli juhtub, et kui me kasutame regulaarselt mälupulka või muud kaasaskantavat salvestusseadet, seame oma arvuti ohtu.

Eriti ohtlik on see siis, kui ühendate kellegi teise USB-seadme, mille sisu võime vaid aimata. Seega on arvuti viirustega nakatamise tõenäosus väga suur.

USB Disk Security (vene versioon) on suurepärane tarkvaralahendus, mis suudab automaatselt kontrollige mälupulka viiruste suhtes kohe pärast arvutiga ühendamist. Vajalik RAM-i hulk on nii väike, et utiliiti saab kasutada vähese energiatarbega arvutites ja sülearvutites.

Programm ühildub täielikult enamiku viirusetõrjetega, nagu DrWeb, Kaspersky, Nod32, seega ei teki tarkvaratõrkeid ega süsteemikonflikte ning installimine võtab aega sekundite küsimus, kuna selle tarkvara suurus on väike.

Utiliidi USB Disk Security põhiülesanne on maksimaalne võrgus kaitse enamiku viiruste ja arvutiohtude eest, mida levitatakse USB-draivide, mälukaartide, kaasaskantavate kõvaketaste ja muude väliste USB-seadmete kaudu.

Nüüd saate oma arvutit viiruste suhtes kontrollida võrgus (kui ühendate mälupulga) ilma kasutaja sekkumiseta – kõik toimub automaatselt.

Tähelepanu: USB Disk Security ei ole täieõiguslik viirusetõrje, vaid ainult täiendab selle funktsioone seoses väliste draividega ja aktiveeritakse nende arvutiga ühendamise hetkel. Teisisõnu, süsteemi häkkimise ja nakatumise vastu usaldusväärse kaitse saavutamiseks peab teil olema täielikult töötav viirusetõrje koos ajakohaste andmebaasidega ja tulemüüri funktsiooni toega. Ainult sel juhul võite olla kindel oma arvuti suhtelises kaitses viiruste ja muu potentsiaalselt soovimatu tarkvara eest.

Vene keeles on esiletõstmine selle võime arvutit võrgus tasuta viiruste suhtes kontrollida - arendajad on loonud spetsiaalse mooduli, mis võimaldab teil kontrollida kahtlastel saitidel pahavara olemasolu. Lisaks võimaldab programm kohandada käivitusrakenduste loendit ja puhastada mälust prügi. Kõik see lisab sellele suurepärasele ja tasuta utiliidile eeliseid. Saate programmi ametlikult veebisaidilt tasuta alla laadida või kasutada allolevat linki (oleme seda teie eest juba teinud).

Kõik pahatahtlikud failid, mis kavatsevad kasutaja arvutisse siseneda, isoleeritakse ja viiruse eest desinfitseeritakse.

Välkmälupulga kontrollimine viiruste suhtes on kohustuslik, kuid kui käsitsi tegemine on ebamugav, soovitame installida USB Disk Security!

Kõige tavalisem arvuti nakatumise põhjus on vananenud viirusetõrje andmebaas, millel puudub teave uute ohtude kohta. USB DISK SECURITY'l on oma ainulaadne algoritm pahatahtliku koodi osade tuvastamiseks, mis võimaldab turvaohtudele kiiresti reageerida.

Turvalisusega on see alati nii. Tasub lõõgastuda ja sõbraga vesteldes pistad tema mälupulga oma hästi töötavasse arvutisse ning Kaspersky küsimuse peale – kas me peaksime seda mälupulka kontrollima, vastad kerge südamega – ei, ei... Ja siis saad. meelelahutus terveks nädalavahetuseks...

Ja veelgi sagedamini on teine olukord - kui peate oma välkmälu kellegi teise arvutisse sisestama. See ei pruugi olla sõprade arvuti, nüüd saab viiruse üles korjata fototrükistuudios ja isegi maksuametis...

Selles artiklis räägin teile, kuidas kaitsta arvutit ja mälupulka viiruste eest ilma täiendavate programmideta.

Õpid 3 kvaliteetset ajaproovitud meetodit, mis päästavad teid enamikul juhtudel.

Ärge minge registrisse, kui te pole seda kunagi teinud ja teil on vähe aimu jaotise ja parameetri erinevusest ning parameetrite loomisest ja nende väärtuste muutmisest!

1. Kaitske oma arvutit mälupulgal olevate viiruste eest. Keela automaatne laadimine.

Alustuseks kaitseme oma arvutit nakatunud mälupulkade eest. Kunagi ei tea, kuhu me oma mälupulga sisestasime või keegi tuli meile tundmatu mälupulgaga...

Arvuti usaldusväärseks kaitsmiseks USB-mälupulkadel olevate viiruste eest piisab, kui keelate automaatse laadimise (autorun) kõigil arvutiga ühendatud draividel. Selleks võite kasutada spetsiaalseid programme (Anti autorun) või teha lihtsaid seadistusi.

Autoraani vastane on programm välkmäluseadmete, mälukaartide, mp3-4-mängijate ja muude eemaldatavate andmekandjate kaitsmiseks viiruste eest.

Kõik edasised toimingud tehakse administraatori õigustega.

Arvuti kaitsmise viisid välkmäluseadmete automaatse käivitamise eest

1. Keelake grupipoliitikas automaatkäivitus

Avage kohalik rühmapoliitika redaktor:

Start – Käivita (Win+R) – gpedit.msc või hakake otsinguribale tippima “group”

Arvuti konfiguratsioon - Haldusmallid - Kõik sätted - Keela automaatne esitus

Paremklõpsake - Redigeeri - Luba - Kõik seadmed - Rakenda.

2. Keela automaatkäivitus registriredaktori abil

Samuti saate registriredaktori abil automaatse käivitamise täielikult keelata.

Käivitage registriredaktor (Win + R). Ava lõim

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

ja kahendparameetri väärtuses " NoDriveTypeAutoRun" ja "95" (või "91") asemel kirjutage "FF".

Kehtivad võtmeväärtused:

0x1 - keelake tundmatut tüüpi draividel automaatkäivitus

0x4 - eemaldatavate seadmete automaatse käivitamise keelamine

0x8 - keelake mitte-eemaldatavate seadmete automaatne käivitamine

0x10 - võrgudraivide automaatse käivitamise keelamine

0x20 - CD-draivide automaatse käivitamise keelamine

0x40 - keelake RAM-ketaste automaatne käivitamine

0x80 - keelake automaatne käivitamine tundmatut tüüpi draividel

0xFF - keelake automaatne käivitamine kõigi ketaste jaoks.

Windows XP-s puudub see võti vaikimisi (nagu ka Exploreri jaotis ise), nii et peate võib-olla looma vastava Exploreri jaotise ja parameetri NoDriveTypeAutoRun, mis juhib seadme käivitamist.

Kõik registri muudatused jõustuvad pärast taaskäivitamist.

3. Kirjutage skriptiregistrisse

Järgmine meetod pakub täpsemaid valikuid potentsiaalselt ohtlike süsteemi turvaaukude, sealhulgas automaatkäivitusega seotud aukude eemaldamiseks.

Looge kohandatud reg-fail (nt nimega noautorun.reg), millel on järgmine sisu:

Windowsi registriredaktori versioon 5.00

[-HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\AutoplayHandlers\CancelAutoplay\Files]

«*.*»=»»

"NoDriveTypeAutoRun"=dword:000000ff

"NoDriveAutoRun"=dword:000000ff

"NoFolderOptions"=dword:00000000

"CheckedValue"=dword:00000001

@="@SYS:Ei eksisteeri"

"AutoRun"=dword:00000000

Seejärel käivitage see fail ja vastake "Jah", kui süsteem küsib muudatuste tegemise kohta.

Saate seadme (välkmäluseadme) ühendamise ajal automaatse käivitamise ajutiselt keelata (näiteks kui teil pole administraatori õigusi), hoides klahvi all Shift. Sel juhul on soovitatav mälupulk avada mitte läbi "Minu arvuti" (muidu automaatkäivitus töötab), vaid läbi Exploreri.

2 Kaitske mälupulka kasutades autorun.inf

Kunagi peeti USB-mälupulga kaitsmiseks viiruste eest piisavaks, kui luua sellele tühi fail autorun.inf ja määrata sellele kirjutuskaitstud õigused. Sel juhul ei saanud viirus sinna oma käivitusfaili luua, kuna selline fail oli juba olemas ja sellel olid vastavad atribuudid.

Meetodi põhiolemus on kaitsta spetsiaalset faili, mis vastutab programmi automaatse käivitamise eest, kui ketas on süsteemiga ühendatud.

Faili nimi on autorun.inf. Viirused armastavad seda.

Fakt on see, et kui kirjutate viiruse mälupulgale ja määrate seejärel failis autorun.inf selle käivitamiseks käsu, siis käivitatakse pahatahtlik programm IGA KORD, kui ühendate draivi süsteemiga.

Seega tehke oma välkmäluseadme kaitsmiseks järgmist.

Samm 1. Avage tekstiredaktor "Notepad" (Start - Tarvikud - Notepad).

2. samm. Kopeerige need read ja kleepige need Notepadi:

attrib -S -H -R -A autorun.*

del autorun.*

attrib -S -H -R -A taaskasutaja

rd "\\?\%~d0\recycler\" /s /q

attrib -S -H -R -A taaskasutatud

rd "\\?\%~d0\recycled\" /s /q

mkdir "\\?\%~d0\AUTORUN.INF\LPT3"

attrib +S +H +R +A %~d0\AUTORUN.INF /s /d

mkdir "\\?\%~d0\RECYCLED\LPT3"

attrib +S +H +R +A %~d0\RECYCLED /s /d

mkdir "\\?\%~d0\RECYCLER\LPT3"

attrib +S +H +R +A %~d0\RECYCLER /s /dattrib -s -h -r autorun.*

del autorun.*

mkdir %~d0AUTORUN.INF

mkdir "?%~d0AUTORUN.INF.."

attrib +s +h %~d0AUTORUN.INF

Saate valida teksti hiirega, kopeerida selle lõikepuhvrisse, seejärel lülituda Notepadi ja täita käsku kleepida.

Mida need käsud tähendavad? Kuidas see töötab?

Esiteks kustutame failid või kaustad, mille viirus võis luua, eemaldades nendest turvaatribuudid.

Need on erinevat tüüpi failid, mida nimetatakse automaatkäivitamiseks, taaskasutajaks ja taaskasutatud kaustadeks, mis maskeeritakse prügikastina.

Seejärel loome spetsiaalsel viisil kausta nimega Autorun.inf, mis sisaldab kausta süsteeminimega LPT3. Alates unustamatu DOS-i aegadest on olnud mitmeid nimesid, mida ei saa kasutada failide ja kaustade nimetamiseks, millega ei saa mingeid toiminguid teha. Selliste reserveeritud nimede näide: LPT1, LPT2, LPT3, PRN, CONF, con, nul, AUX, COM1…. ja teised. Proovige luua kaust, öelge PRN. Sul ei õnnestu. Tavaliste Windowsi tööriistadega ei saa kausta luua. Kuid on olemas viis. See on see, mida selles skriptis kasutatakse.

Liin

mkdir "\\?\%~d0\autorun.inf\LPT3" tähendab:

mkdir- käsk kataloogi loomiseks.

\\?\

- just see aitab luua reserveeritud süsteeminimega kausta.

%~d0\- konkreetse kataloogi määramine.

Kui määrate selle asemel f:\, saate skripti käivitada kõikjal; see loob selle f: draivile.

autorun.inf ja LPT3 on loodavate kataloogide nimed.

Muide, saate selle kausta samamoodi kustutada, kuid muud võimalust pole. Kui soovite kustutada, käivitage käsureal:

rmdir\\?\f:\autorun.inf\,

kus f: on draiv, millelt kustutame kausta “autorun.inf”.

Veel üks punkt: atribuutide lisamine kaustadesse on täiendav kaitse.

Meeskond attrib lisab nendele kaustadele järgmised atribuudid: süsteem, peidetud, kirjutuskaitstud, arhiiv.

3. samm. Salvestage dokument USB-mälupulgale failina laiendiga bat. Kindlasti mälupulgal ja alati nahkhiire pikendusega. Nimi võib olla ükskõik milline, näiteks: kapp.bat

4. samm. Käivitage Explorer, minge USB-mälupulgale ja käivitage fail.

Pärast käivitamist luuakse kaust AUTORUN.INF atribuutidega, mis kaitsevad seda salvestamise eest ja peidavad uudishimulike pilkude eest.

Nüüd, kui sisestate nakatunud arvutisse USB-mälupulga, ei saa viirus käivitusfaili muuta. Sest faili asemel on meil kaust ning see on ka peidetud ja kirjutuskaitsega. Tema jaoks ei tule midagi välja.

Aga vaadake: viirus võib kirjutada end kettale teise kohta või muuta mõnda faili.

Seetõttu sisestage kartmatult arvutisse mälupulk ja - soovitan tungivalt - kontrollige seda viiruste suhtes. Kontrollimisele kuluv aeg ei ole proportsionaalne kahjudega, mis tekivad pärast süsteemi viirusega nakatumist.

Pange tähele: meie kaitse takistab ainult automaatkäivitusfaili muutmist.

Teise välkmäluseadme kaitsmiseks tehke vaktsineerimine: kopeerige sellele fail locker.bat ja käivitage see Exploreris.

3. Kaitske oma mälupulka viiruste eest.

Kaitse on väga kvaliteetne, minu arust parim, aja ja viiruste poolt testitud, säästab 99% juhtudest!

Sel meetodil valmistatud välkmäluseade jääb pärast kokkupuudet nakkusohtliku sülearvutiga või õigemini kümnete sülearvutitega kristallselgeks. Nii et me teeme seda kõhklemata!

1. Kontrollige failisüsteemi tüüpi.

Minge jaotisse "Minu arvuti", leidke meie mälupulk, paremklõpsake sellel ja valige " Kinnisvara" ja näeme järgmist pilti:

Kui teil, nagu minul, on NTFS-failisüsteem, jätkake järgmise punktiga. Nende jaoks, kellel on Fat32, peate muutma failisüsteemi. Seda saab teha ainult vormindamisega.

Paremklõpsake irdkettal ja valige "Format" - NTFS - Quick Format.

Loodan, et olete teadlik, et vormindamine kustutab kõik andmed mälupulgalt.

2. Loo andmete jaoks kaust.

Looge mälupulgal tühi kaust. Näiteks - 'Andmed'

3. Sulgeme juurdepääsu mälupulgale.

Avage uuesti irdketta atribuudid, vahekaart .

Näeme veergu „Luba” koos linnukestega. See tähendab, et meil on täielik juurdepääs, saame ilma probleemideta luua uusi faile, kustutada, redigeerida ja nii edasi. Viirused on selle pärast lihtsalt õnnelikud ja kasutavad oskuslikult oma vabadust.

Kuna me ei ole selle asjaga kategooriliselt rahul, klõpsame nuppu "Muuda". Ilmuvas aknas tühjendage kõik märkeruudud, välja arvatud " Kausta sisu loend"Ja" Lugemine" ja klõpsake nuppu "OK".

Seega blokeerisime juurdepääsu mälupulgale. Nüüd, kui tahame sellele uue kausta või faili luua (või kopeerida), saame veateate. Funktsiooni "Saada irdkettale" täitmine ei tööta. Hea uudis on aga see, et viirus ei saa sellises olukorras mälupulgal registreerida.

4. Avage loodud kausta juurdepääsuõigused

Peame tagastama kõik õigused kaustale, mille oleme loonud välkmäluseadme juurtes, vastasel juhul on võimatu mitte ainult viirustel, vaid ka meil sellega töötada. Selleks, nagu tavaliselt, paremklõpsake kaustal ja "Properties" - Redigeeri ja märkige kõik ruudud " Lubama».

Pärast OK klõpsamist installitakse välkmäluseadme viirusetõrje.

Kõik andmed salvestatakse sellesse kausta ja neile on täielik juurdepääs. Saate alati failide ja kaustadega kustutada, luua, kopeerida, ümber nimetada... või teha mida iganes. Kuid viirused (täpsemalt, nagu ma kohe ütlesin, mitte kõik, aga 99% kindlasti) ei saa midagi teha, kuna nad roomavad automaatselt juurkausta.

Pidage meeles, et viiruse sattumist välkmälupulgale on palju lihtsam vältida, kui kahjustusi hiljem parandada.

Välkmäluseadmeid hinnatakse eelkõige kaasaskantavuse pärast – vajalik info on alati kaasas ja seda saad vaadata igas arvutis. Kuid pole mingit garantiid, et üks neist arvutitest ei osutu pahavara kasvulavaks. Viiruste olemasolu irdkettal toob alati kaasa ebameeldivaid tagajärgi ja tekitab ebamugavusi. Vaatame lähemalt, kuidas teie andmekandjat kaitsta.

Kaitsemeetmetele võib olla mitu lähenemist: mõned on keerulisemad, teised lihtsamad. Sel juhul võib kasutada kolmanda osapoole programme või Windowsi tööriistu. Abiks võivad olla järgmised meetmed:

- viirusetõrje seadistamine välkmäluseadme automaatseks skannimiseks;

- automaatkäivituse keelamine;

- spetsiaalsete kommunaalteenuste kasutamine;

- käsurea kasutamine;

- autorun.inf kaitse.

Pidage meeles, et mõnikord on parem kulutada veidi aega ennetavatele toimingutele, kui mitte ainult mälupulga, vaid kogu süsteemi nakatumisega silmitsi seista.

1. meetod: viirusetõrje seadistamine

Just viirusetõrje hooletusse jätmise tõttu levib pahavara aktiivselt erinevates seadmetes. Siiski on oluline mitte ainult viirusetõrje installimine, vaid ka õigete seadete tegemine ühendatud välkmäluseadme automaatseks skannimiseks ja puhastamiseks. Nii saate vältida viiruse kopeerimist arvutisse.

2. meetod: automaatse esituse keelamine

Tänu failile kopeeritakse paljud viirused arvutisse "autorun.inf", kus on määratud käivitatava pahatahtliku faili käivitamine. Selle vältimiseks võite keelata meediumi automaatse käivitamise.

Seda protseduuri on kõige parem teha pärast seda, kui välkmälu on viiruste suhtes kontrollitud. Seda tehakse järgmiselt.

See meetod ei ole alati mugav, eriti kui kasutate ulatusliku menüüga CD-sid.

3. meetod: Panda USB vaktsiiniprogramm

Välkmälupulkade kaitsmiseks viiruste eest on loodud spetsiaalsed utiliidid. Üks parimaid on Panda USB Vaccine. See programm keelab ka AutoRuni, et pahavara ei saaks seda oma töö tegemiseks kasutada.

Selle programmi kasutamiseks tehke järgmist.

4. meetod: käsurea kasutamine

Loo "autorun.inf" kaitsega muudatuste ja ülekirjutamise eest saate kasutada mitut käsku. See on see, millest me räägime:

Pange tähele, et AutoRuni keelamine ei pruugi kõigi meediumitüüpide puhul töötada. See kehtib näiteks buutitavate mälupulkade, Live USB jne kohta. Lugege meie juhiseid sellise meedia loomiseks.

5. meetod: kaitske faili autorun.inf

Täielikult kaitstud käivitusfaili saab luua ka käsitsi. Varem piisas lihtsalt mälupulgal tühja faili loomisest "autorun.inf"õigustega "ainult lugemiseks", kuid paljude kasutajate sõnul pole see meetod enam efektiivne – viirused on õppinud sellest mööda minema. Seetõttu kasutame täpsemat valikut. Selle osana eeldatakse järgmisi toiminguid:

Need käsud kustutavad failid ja kaustad "autorun", "taaskasutaja" Ja "taaskasutatud", mis võib juba "suurtähtedega" viirus. Seejärel luuakse peidetud kaust Autorun.inf kõigi kaitseomadustega. Nüüd ei saa viirus faili muuta "autorun.inf", sest selle asemele tuleb terve kaust.

Seda faili saab kopeerida ja käivitada teistel mälupulkadel, täites seega omamoodi "vaktsineerimine". Kuid pidage meeles, et selliseid manipuleerimisi ei soovitata teha draividel, mis kasutavad AutoRuni võimalusi.

Kaitsemeetmete peamine põhimõte on vältida viiruste automaatkäivitamist. Seda saab teha käsitsi või spetsiaalsete programmide abil. Kuid te ei tohiks siiski unustada draivi perioodilist kontrollimist viiruste suhtes. Pahavara ju alati AutoRuni kaudu ei käivitu – osa neist salvestatakse failidesse ja ootab tiibadesse.