Защита в сетях Wi-Fi постоянно совершенствовалась с самого момента появления этой беспроводной технологии. В последнее время она развилась настолько, что почти все современные маршрутизаторы ограждены от возможных атак надежными паролями, сложными методами шифрования, встроенными межсетевыми экранами и множеством других средств защиты от вторжений злоумышленников. Но что произойдёт, если алгоритмы шифрования, до сих пор делавшие Wi-Fi одним из самых защищенных протоколов, окажутся взломанными?

Именно это произошло осенью 2017 года, когда бельгийские исследователи из Лёвенского университета нашли несколько критических уязвимостей в протоколе WPA2 и опубликовали об этом подробный отчет. Протокол WPA2 используется для защиты большинства сетей Wi-Fi в мире и считается самым надежным средством безопасности среди доступных для массового применения.

Как защитить свои данные, если Wi-Fi больше не гарантирует безопасность?

То, что WPA был взломан – это тревожная новость, которая затрагивает множество электронных устройств, однако в ней нет оснований для тревоги.

По сути, исследователи нашли уязвимость в протоколе Wi-Fi, которая делает беспроводной трафик потенциально доступным для прослушивания злоумышленниками. Иными словами, любой желающий может использовать этот изъян в сетевой безопасности, чтобы подсмотреть за чужими действиями в интернете, украсть номера кредитных карт, пароли, перехватить сообщения в мессенджерах и т.д.

К счастью, производители многих гаджетов уже успели улучшить и доработать свои устройства, устранив найденную уязвимость. И кроме того WPA2 – далеко не единственная стена защиты между хакером и персональными данными пользователей.

Чтобы взломать чужой Wi-Fi, злоумышленнику, во-первых, нужно расположить свою принимающую антенну в пределах действия радиоканала, а во-вторых, большая часть информации в интернете передаётся в уже зашифрованном виде, и хакер в любом случае не сможет её прочитать.

Протокол https, на котором работает большинство веб-серверов, добавляет соединению дополнительный уровень защиты, так же как и использование сервисов VPN.

Именно поэтому всегда нужно помнить о значке замка в адресной строке браузера. Если там не отображается маленький навесной замок, это значит, что сайт не использует протокол https, и вся информация, вводимая в формы, включая пароли, может быть доступна третьим лицам.

Именно поэтому перед тем, как отправить куда-то свой домашний адрес или данные платежа, всегда нужно убедиться, что в адресной строке есть замок.

Все ведущие разработчики программного обеспечения почти сразу после новости об уязвимости протокола Wi-Fi выпустили соответствующие патчи для своих продуктов. Например, Microsoft выпустил обновление для Windows в октябре 2017 года. Apple также исправил свои операционные системы macOS и iOS примерно в то же время.

Google выпустил обновление для Android в ноябре, поэтому каждому владельцу устройств с этой платформой нужно ознакомиться с разделом About в настройках телефона или планшета, чтобы узнать, когда было последнее обновление системы безопасности. Если оно выполнялось до ноября, и на телефоне установлен Android 6 или более ранняя версия ОС, то тогда необходимо сделать обновление.

Какой стандарт безопасности беспроводного соединения следует предпочесть?

Беспроводные маршрутизаторы могут использовать большой набор различных протоколов для шифрования данных. Вот три основных стандарта, с которыми работает большинство домашних и офисных маршрутизаторов:

1. Wired Equivalent Privacy (WEP) : этот протокол был введен в 1997 году сразу после разработки стандарта 802.11 Wi-Fi; в настоящее время WEP считается небезопасным и уже с 2003 его заменяет технология защиты информации WPA с методом шифрования TKIP.

2. Протокол Integrity Key Temporal Key (TKIP) . Этот стандарт также является устаревшим и постепенно выходит из использования. Но в отличие от WEP его по-прежнему можно встретить в прошивках многих моделей современного оборудования.

3. Advanced Encryption Standard (AES) . Этот стандарт был введен сразу после TKIP в 2004 году вместе с обновленной и улучшенной системой сертификации соединений WPA2. Маршрутизаторам, работающим именно с этой технологией нужно отдавать предпочтение при выборе нового сетевого оборудования. Гаджеты, подключаемые к беспроводной сети, также должны поддерживать AES, чтобы нормально взаимодействовать с такими маршрутизаторами. Несмотря на уязвимость, о которой говорилось выше, WPA2 по-прежнему считается лучшим методом защиты Wi-Fi. В настоящее время производители маршрутизаторов и интернет-провайдеры обычно используют WPA2 как стандарт; некоторые из них используют комбинацию WPA2 и WPA, чтобы сделать возможной работу с самым широким набором беспроводных гаджетов.

В технической документации к маршрутизаторам также иногда можно встретить буквы PSK, которые означают Pre-Shared-Key или Personal Shared Key. Когда есть выбор, всегда лучше отдать предпочтение моделям с WPA2-PSK (AES) вместо WPA2-PSK (TKIP), но если некоторые старые гаджеты не могут подключиться к роутеру, тогда можно остановиться и на WPA2-PSK (TKIP). Технология TKIP использует современный метод шифрования WPA2, оставляя старым устройствам, зависящим от TKIP, возможность подключаться к беспроводным маршрутизаторам.

Как обезопасить свой Wi-Fi

Отключение WPS

WPS расшифровывается как Wi-Fi Protected Setup, это стандарт и одновременно протокол, который был создан, чтобы сделать настройку беспроводных соединений проще. Несмотря на свою практичность и функциональность, это решение содержит серьёзный изъян: восьмизначный PIN-код, состоящий только из цифр, легко сломать методом примитивного подбора, и это создаёт удобную отправную точку для хакеров, желающих завладеть чужим Wi-Fi.

Что бы узнать, использует или нет беспроводной маршрутизатор протокол WPS, нужно повнимательней рассмотреть коробку, в которой он поставляется: поддержка WPS отмечается наличием особого логотипа на упаковке и отдельной физической кнопкой на корпусе устройства. С точки зрения защиты от взлома этот протокол лучше отключить и никогда им не пользоваться.

После того, как удалось успешно войти в панель с помощью родного пароля, установленного производителем или полученного от провайдера интернет-услуг, можно увидеть раздел изменения администраторского логина или пароля. Множество маршрутизаторов поставляются с примитивными паролями и логинами вроде ‘admin’ и ‘password’, которые, естественно, нужно сменить на нормальные. Сложный пароль сделает взлом маршрутизатора и доступ к его администраторской панели практически невозможным для посторонних лиц.

Является самым важным электронным устройством в их жизни. Он соединяет большинство других устройств с внешним миром и именно поэтому представляет максимальный интерес для хакеров.

К сожалению, многие роутеры для дома и малого бизнеса по умолчанию поставляются с небезопасной конфигурацией, обладают недокументированными учетными записями для управления, используют устаревшие службы и работают на старых версиях прошивок, которые легко взломать с помощью давно известных приемов. Часть из перечисленных проблем сами пользователи, увы, исправить не сумеют, но тем не менее можно предпринять целый ряд действий, чтобы защитить эти устройства как минимум от крупномасштабных автоматизированных атак.

Основные действия

Избегайте использования роутеров, предоставляемых провайдерами. Во-первых, они зачастую дороже. Но это не самая большая проблема. Такие маршрутизаторы, как правило, менее защищены, чем те модели, которые продают производители в магазинах. Очень часто они содержат жестко запрограммированные учетные данные для удаленной поддержки, которые пользователи не могут изменять. Обновления для измененных версий прошивок часто отстают по времени от релизов для коммерческих роутеров.

Измените пароль администратора по умолчанию. Многие роутеры поставляются с типовыми паролями администратора (admin/admin), и злоумышленники постоянно пытаются войти на устройства, используя эти общеизвестные учетные данные. После подключения к интерфейсу управления маршрутизатора через браузер в первый раз - его IP-адрес обычно находится на наклейке с нижней стороны или в руководстве пользователя - первое, что вам нужно сделать, это изменить пароль.

Кроме того, веб-интерфейс маршрутизатора управления не должен быть доступен из Интернета. Для большинства пользователей управлять роутером извне локальной сети просто не нужно. Однако если у вас все же есть потребность в удаленном управлении , рассмотрите возможность использовать VPN для создания защищенного канала подключения к локальной сети и только затем обращайтесь к интерфейсу маршрутизатора.

Даже внутри локальной сети стоит ограничить спектр IP-адресов, с которых можно управлять маршрутизатором. Если этот параметр доступен в вашей модели, лучше разрешить доступ с одного IP-адреса, который не входит в пул IP-адресов, назначаемых роутером через DHCP (протокол динамической конфигурации хостов). Например, вы можете настроить DHCP-сервер маршрутизатора для назначения IP-адресов от 192.168.0.1 до 192.168.0.50, а затем настроить веб-интерфейс, чтобы он принимал администратора только с адреса 192.168.0.53. Компьютер должен быть настроен вручную, чтобы использовать этот адрес лишь в том случае, когда необходимо администрировать роутер.

Включайте доступ к интерфейсу маршрутизатора по протоколу https, если имеется поддержка защищенного соединения, и всегда выходите, закрывая сессию по завершении настройки. Используйте браузер в режиме инкогнито или в приватном режиме, чтобы Cookies не сохранялись в автоматическом режиме, и никогда не позволяйте браузеру сохранять имя пользователя и пароль интерфейса роутера.

Если это возможно, измените IP-адрес роутера. Чаще всего роутерам назначается первый адрес в предопределенном диапазоне, например, 192.168.0.1. Если такая опция доступна, измените его на 192.168.0.99 или на какой-либо другой адрес, который легко запомнить и который не является частью пула DHCP. Кстати, весь спектр адресов используемых маршрутизатором также может быть изменен. Это позволяет защититься от фальшивых межсайтовых запросов (CSRF), когда атака происходит через браузеры пользователей и с применением типового IP-адреса, обычно присваиваемого таким устройствам.

Создавайте сложный пароль к Wi-Fi и выбирайте надежную защиту протокола. Протокол WPA2 (Wi-Fi Protected Access 2) лучше старых WPA и WEP, которые более уязвимы для атак. Если роутер предоставляет такую возможность, создайте гостевую беспроводную сеть, также защитив ее WPA2 и сложным паролем. Пусть посетители или друзья используют этот изолированный сегмент гостевой сети, а не вашу основную сеть. У них может и не быть злого умысла, но их устройства могут быть взломаны или заражены программами-злоумышленниками.

Отключите функцию WPS. Эта редко используемая функция предназначена для того, чтобы помочь пользователям настроить Wi-Fi, используя PIN-код, напечатанный на наклейке роутера. Однако во многих реализациях версий WPS, предоставляемых различными поставщиками, несколько лет назад была найдена серьезная уязвимость, которая позволяет хакерам взламывать сети. И поскольку будет трудно определить, какие конкретно модели роутеров и версии прошивки уязвимы, лучше просто отключить данную функцию на роутере, если он позволяет сделать это. Вместо этого можно подключиться к маршрутизатору через проводное соединение и через веб-интерфейс управления, например, настроить Wi-Fi с WPA2 и пользовательский пароль (без WPS вообще).

Чем меньше сервисов вашего роутера открыты для Интернета, тем лучше. Это особенно правильно в тех случаях, когда не вы включили их, а возможно, даже не знаете, что они делают. Такие сервисы, как Telnet, UPnP (Universal Plug and Play), SSH (Secure Shell) и HNAP (Home Network Administration Protocol), вообще не должны активироваться для внешней сети, так как они потенциально несут в себе риски для безопасности. Впрочем, они также должны быть выключены и в локальной сети, если вы их не используете. Онлайн-сервисы, вроде Shields UP от Gibson Research Corporation (GRC), могут просто сканировать публичный IP-адрес вашего роутера в поиске открытых портов. Кстати, Shields Up способен вести отдельно сканирование именно для UPnP.

Следите, чтобы прошивка вашего роутера была свежей. Одни роутеры позволяют проверить обновления прошивки прямо из интерфейса, а другие - даже имеют функцию автоматического обновления. Но иногда эти проверки могут происходить некорректно из-за изменений на серверах производителя, например, по прошествии нескольких лет. Поэтому стоит регулярно проверять сайт производителя вручную, чтобы узнать, не появилось ли там обновление прошивки для вашей модели роутера.

Более сложные действия

Вы можете использовать сегментацию сети, чтобы изолировать ее от рискованного устройства. Некоторые потребительские роутеры предоставляют возможность создавать сети VLAN (виртуальные локальные сети) внутри крупной частной сети. Такие виртуальные сети можно использовать для изоляции устройств из категории Интернета Вещей (IoT), которые бывают полны уязвимостей, что неоднократно доказывали исследователи (Берд Киви рассматривал данную проблему в предыдущем номере «Мира ПК» - прим.ред.). Многими устройствами IoT можно управлять с помощью смартфона через внешние облачные сервисы . А поскольку они имеют доступ к Интернету, такие аппараты после начальной настройки не должны взаимодействовать со смартфонами напрямую по локальной сети. Устройства IoT часто используют незащищенные административные протоколы для локальной сети, так что злоумышленник сумеет легко взломать такое устройство, используя зараженный компьютер, если они оба находятся в одной сети.

Благодаря фильтрации MAC-адресов, можно не допустить опасные устройства в вашу сеть Wi-Fi. Многие роутеры позволяют ограничить перечень устройств, имеющих право входить в сеть Wi-Fi, по их MAC-адресу - уникальному идентификатору физической сетевой карты . Включение этой функции не позволит атакующему подключиться к Wi-Fi сети , даже если он сумеет украсть или подобрать пароль. Недостатком такого подхода является то, что ручное управление списком разрешенных устройств может быстро стать излишней административной нагрузкой для крупных сетей.

Проброс портов должен быть использован только в сочетании с IP-фильтрацией. Сервисы, запущенные на компьютере за роутером, не будут доступны из Интернета, если на роутере не определены правила переадресации портов. Многие программы пытаются открыть порты роутера автоматически через UPnP, что не всегда безопасно. Если вы отключите UPnP, эти правила можно будет добавить вручную. Причем некоторые роутеры даже позволяют указать IP-адрес или целый блок адресов, которые могут подключаться к определенному порту, чтобы получить доступ к тому или иному сервису внутри сети. Например, если вы хотите получить доступ к FTP-серверу на вашем домашнем компьютере , находясь на работе, то можете создать правило проброса порта 21 (FTP) в вашем роутере, но разрешить подключения только с блока IP-адресов вашей фирмы.

Кастомные прошивки могут быть более безопасными, чем заводские. Существует несколько основанных на Linux и поддерживаемых сообществом проектов прошивок для широкого спектра домашних роутеров. Они, как правило, предлагают расширенные функции и настройки по сравнению с имеющимися у заводской прошивки, а сообщество быстрее исправляет их недостатки, чем сами производители роутеров. Поскольку эти микропрограммы позиционируются для энтузиастов, число устройств, которые их используют, гораздо меньше, чем устройств с прошивкой от производителя. Это значительно снижает вероятность обширных атак на кастомные прошивки. Тем не менее очень важно иметь в виду, что загрузка прошивки на роутер требует хороших технических знаний. Вполне вероятно, что вы лишитесь гарантии, и в случае ошибки устройство может выйти из строя. Учтите это, ведь вы же были предупреждены!

Как защититься

Проверьте, включена ли функция удаленного доступа в вашем роутере. Она часто есть в устройствах, которые дают провайдеры связи. Провайдерам удаленный доступ нужен для дела: так им проще помогать пользователям с настройкой сети. Тем не менее провайдеры могут оставить в веб-интерфейсе пароль по умолчанию, что делает вас легкой добычей хакерских программ.

Если вы можете зайти в веб-интерфейс со стандартными логином и паролем admin / admin, обязательно поменяйте пароль и запишите его. Когда провайдер будет настраивать ваш роутер удаленно, просто скажите, что поменяли пароль из соображений безопасности, и продиктуйте его оператору.

Инструкция по защите роутера

- Поставьте на вайфай надежный пароль.

- Смените стандартный пароль администратора.

- Если роутер не от провайдера, отключите удаленный доступ.

- Если не знаете, как это всё сделать, вызовите компьютерного мастера, которому вы доверяете.

После всех проведенных настроек вы уже можете пользоваться сетью Wi Fi у себя дома. Но для достижения максимальной безопасности такого соединения с интернетом (исключения входа посторонних пользователей в сеть Wi Fi) нужно произвести дополнительные настройки вашего роутера.

Фильтрация по Мac адресам

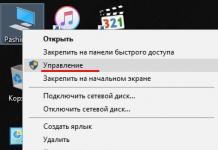

Первый способ защиты вашей сети это фильтрация по mac адресам. Mac адрес имеет каждое устройство, и он для каждого такого устройства свой. Например, у компьютера его Мac-адрес можно посмотреть здесь: Пуск ⇒ Панель управления ⇒ Сеть интернет ⇒ Центр управления сетями ⇒ Изменение параметров адаптера и находим беспроводное соединение, которое вы создали для роутера.

Кликните два раза по значку этого соединения и в открывшемся окне нажимаете на «сведения». И вот там вы и увидите запись «физический адрес» вот это и есть mac адрес .

Именно этот адрес и нужно ввести в роутере для настройки безопасности. Для этого заходите в админ часть роутера, выберете раздел «беспроводная сеть». И в этом разделе ищете пункт «Фильтр MAC-адресов» .

Здесь вводите ваш Mac адрес и выбираете режим фильтрации «принимать».

Так можно добавить адреса всех компьютерных устройств, которые, по вашему мнению, должны иметь доступ в вашу сеть Wi-Fi. После этого нажимаете «применить» и ждете перезагрузки роутера уже с новыми параметрами.

Скрытие имени сети

Каждое устройство с Wi Fi может видеть, какие сети доступны сейчас в этой точке доступа. Что бы вашу сеть никто не видел нужно скрыть её имя (SSID) и его не будет видно в списке доступных сетей, но вы запомните это имя, поэтому вы всегда сможете подключиться к этой сети.

В разделе «Беспроводные сети» на вкладке «общие» можно внести изменения в ваш SSID. Там есть пункт «скрыть SSID», выбираете «Yes» и нажимаете применить для сохранения настроек.

После этого страница настроек может стать недоступной. Для возврата в настройки нужно подключиться к сети Wi Fi уже с новыми настройками безопасности.

Теперь на устройствах с Wi Fi ваша сеть будет обозначена как «другие сети». Вы выбираете эту именно сеть, когда хотите подключиться к Wi Fi, и вам будет предложено ввести имя сети, потому что вы его скрыли в настройках роутера. Это имя знаете только вы и кому вы его сказали, поэтому вы вводите имя сети. Дальше от вас потребуется ввести ключ безопасности (пароль), который вы так же задавали в настройках роутера.

После этого компьютер подключается к Wi Fi и вам нужно обновить в браузере страницу с настройками для повторного входа.

Настройка брандмауэра

Выбрав пункт меню «Брандмауэр» вы попадете в окно настройки этого брандмауэра. Здесь в первую очередь вы включаете его. По-другому он еще называется Firewall и служит для защиты от нежелательных подключений с интернетом. После этого нажимаете применить.

Время работы

Так же в настройках для большей безопасности можно настроить разрешенное время работы роутера. Это можно сделать если вы точно знаете, что в какое то время вы не будете выходить в интернет. Например, вы будете на работе или спать и т.д. Это можно сделать в разделе «Беспроводная сеть» во вкладке «профессионально». Там можно выбрать и дни работы и время.

Фильтрация по IP адресам

По умолчанию в настройках роутера выставлено, что он автоматически раздает IP адреса всем, кто будет подключаться к сети Wi-Fi. Для настройки разрешения работы только определенным IP адресам нужно зайти в раздел «ЛВС». Там вы выбираете пункт “DHCP сервер”.

Если DHCP-сервер включен, то это означает, что роутер автоматически раздает IP адреса. Для этого еще указывается диапазон возможных IP адресов. По этому диапазону (по разнице последних из четырех групп цифр в IP адресе) можно узнать, сколько возможно подключить устройств. Например, если начальный адрес заканчивается на «2», а конечный адрес заканчивается на «254», то возможно одновременное подключение 253 устройств.

Для включения фильтрации по IP адресам нужно отключить DNS сервер, что будет означать отсутствие автоматической раздачи IP адресов подключаемым устройствам. После этого вам нужно вручную назначить IP адреса каждому устройству. Нужно от каждого устройства ввести MAC адрес и назначить ему свой IP адрес такого вида «192.168.1.*» и вместо знака «*» любое число от 1 до 254. После каждого ввода нового устройства нажимаете «добавить».

После того как вы добавите так все свои устройства, нужно на каждом устройстве в настройках прописать его IP адрес.

Прописываете назначенный в роутере IP адрес, маска подсети стандартная «255.255.255.0», а основной шлюз это IP адрес роутера. Для того что бы его посмотреть переходите в окне настроек роутера в раздел «Карта сети».

Когда все данные введены в настройках устройства, нажимаете «ОК».

В разделе «ЛВС» роутера так же нажимаете «применить» и он перезагрузится с новыми настройками по фильтрации IP адресов. При таких настройках у каждого устройства будет только один его IP адрес. Тогда никакое другое устройство не подключиться пока вы не назначите ему IP адрес в настройках роутера или пока не включите снова службу DNS сервера для автоматической раздачи адресов. Но тогда и в каждом устройстве нужно вернуть настройки в автоматическое получение своего адреса.

Настройка компьютера

Остальные настройки по безопасности сети Wi Fi касаются компьютера. Находите, как и раньше в настройках пункт «Беспроводное сетевое соединение» и кликнете по нему два раза. В открывшемся окне выбираете «Свойства беспроводной сети».

Там будут три настройки:

- Подключаться автоматически, если сеть в радиусе действия

- Подключаться к более подходящей сети, если она есть

- Подключаться, даже если сеть не ведет вещание своего имени (SSID)

Для большей безопасности лучше снять все галочки и тогда для подключения к Wi Fi нужно каждый раз вводить имя сети, которое знаете только вы. Тогда никто без вас не подключиться к сети с этого компьютера. Но можно и оставить отмеченным первый пункт, если вы не хотите каждый раз вводить данные. Но никогда не оставляйте отмеченным второй пункт, потому что тогда возможно подключение к чужой сети, если она никак не защищена. А с чужого компьютера можно и вирусов набрать.

Заключение

Все настройки безопасности не являются обязательными и каждый на свое усмотрение их применяет. Главное что бы работал Wi Fi и часто достаточным является настройка логина и пароля. В устройствах с Wi Fi вы можете увидеть несколько сетей, особенно много их будет в многоквартирных домах, но вы подключаетесь именно к своей, имя которой вы указывали в настройках роутера. Для того что бы подключиться или отключиться от сети нужно просто нажать на её имя в списке сетей. Этот список доступен справа внизу на рабочем столе (рядом с часами) компьютера под вот таким значком.

Не обязательно соседи воруют вай фай, но кто-то бессовестно это делает. И вроде бы скорость соединения позволяет делиться с соседями, но иногда она падает. Что нужно делать, чтобы так нагружать сеть? Как минимум совесть потерять и пользоваться без разрешения чужим интернетом. Но ближе к делу.

Ситуация — вы сидите в сети интернет через ваш wi-fi роутер. И вдруг резко падает скорость так, что с трудом открываются страницы. И это не впервой. Вполне разумная мысль, что кто-то ворует вай фай. Как узнать, подключен ли кто-то к моему фай фай и как отключить чужаков.

Важно! Все описания роутера не являются универсальными — речь идет об конкретной модели TP-LINK и для других устройствах может различаться. Если вы не уверенны в своих действиях — не стоит продолжать.

Узнать, подключен ли кто к вай фай

Способ первый. Программный. SoftPerfect WiFi Guard

Этот способ для тех, кто не хочет особо заморачиваться и кто будет проводить диагностику через персональный компьютер. Для определения тех, кто подключился к роутеру потребуется программа SoftPerfect WiFi Guard. Находим ее, например, через гугл и устанавливаем. Программа на русском языке, устанавливается быстро. Настроек требуется минимум.

Во вкладке «основные» пункта «настройки» программы находим графу — «сетевой адаптер». Выбираем пункт, в моем случае это Qualcomm Atheros. Нажимаем «ОК». После в окне программы нажимаем «сканировать».

Программа покажет все устройства, которые подключены к нашему вай фай. Если подключены только вы, то увидите два устройства (графа «Инфо»), которые будут обозначаться как «Этот компьютер» и «Интернет-шлюз». То есть ваш компьютер и сам роутер.

Если есть чужаки, то программа покажет их — устройства соседей будут отображаться красными кружками. Это или соседи или ваши другие устройства.

Способ второй. Админка роутера

Этот способ не требует дополнительного софта. Заходим в админку роутера. После подключения к сети фай фай набираем IP адрес роутера. Как правило — это 192.168.1.1. На разных моделях адрес может быть разный — уточнить его можно на корпусе устройстве. После вводим логин/ пароль. Как правило — это admin/ admin (уточнить можно на корпусе устройства).

Тут начинается сложности. На разных моделях роутеров меню может быть разным. На моем устройстве во вкладке «Status» находим пункт «Wireless». Там табличка с MAC-адресами подключенных устройств. Если вы подключен один, то в этой таблице только один MAC. Есть другие адреса — соседи воруют вай фай. Но важно — в этом пункте можно получить информацию об устройствах, которые подключены прямо сейчас.

Больше информации можно увидеть во вкладке «Interface Setup», пункт «DHCP».

Как отключить соседей от вай фай

Предлагаем самый простой и действенный способ, чтобы защитить свой интернет. А именно — ставим пароль. Соседи подключились к нашему интернету либо от того, что взломали ваш пароль, либо вы его не ставили вообще.

Алгоритм может быть на разных устройствах разный. На моем так — в админке роутера заходим во вкладку «Interface Setup», пункт «Wireless». В графе «WPS Settings» находим пункт «Authenticatio n Type». Если стоит «Disabled», то меняем на «WPA-PSK». После в этой же вкладке появляется графа «WPA-PSK » ниже. В поле «Pre-Shared Key» прописываем пароль — не меньше 8-ми символов. Остается только нажать «save». Переподключаемся к нашему вай фай, теперь от нас требуется ввести пароль.

Как правило, пароль на каждом устройстве (ноутбук, планшет, смартфон) нужно ввести лишь раз. Устройство запомнит его и будет вводить автоматически.

Если забыл пароль wi-fi

Если пароль от вай фай вы забыли, то восстановить его невозможно — он хранится в самом устройстве. Его можно только сбросить. Для этого зажимаем кнопку «reset» на несколько секунд. Настройки роутера удалятся и его нужно будет настроить заново.

Сегодня беспроводные сети играют немаловажную роль в жизни пользователей. Если ещё 10 лет назад считалось обычным таскать за ноутбуком интернет-кабель, то сегодня уже каждый телефон подключается к интернету по wi-fi. Компьютеры, ноутбуки, нетбуки, планшеты, смартфоны, принтеры - всё это оборудование можно подключить к сети и связать между собой просто по воздуху. И естественно, такое оборудование есть не только у вас, но и у окружающих. Поэтому, чрезвычайно важно уметь защитить свою беспроводную сеть.

1. Защита непосредственно самой wi-fi сети.

Необходимо выбрать надёжный тип безопасности и установить сложный для подбора ключ безопасности. Мы рекомендуем выбирать WPA2-PSK и ключ безопасности из 8-10 символов.

Часто также не лишним будет скрыть wi-fi сеть. Для этого установите галочку Enable hidden Wireless (см рис. выше)

В отдельных случаях, имеет смысл отрегулировать мощность передатчика так, чтобы точка доступа покрывала ваши апартаменты, но не «добивала» до соседей.

2. Защита точки доступа (или роутера)

На примере D-Link DIR-300:

Зайдите в раздел MAINTENANCE , выберите подраздел Device Administration , в настройке Admin Password два раза укажите новый пароль:

А в настройке Administration снимите галку Enable Remote Management, что сделает невозможным вход на веб-интерфейс устройства из интернета.