- Tutorial

С практической точки зрения было бы удобно управлять Wi-Fi сетями, выдавая пароль каждому пользователю. Это облегчает задачу с доступом к вашей беспроводной сети. Используя так называемую WPA2 PSK авторизацию, чтобы предотвратить доступ случайному пользователю, нужно менять ключ, а также заново проходить процесс авторизации на каждом отдельном Wi-Fi устройстве. Кроме того, если вы имеете несколько точек доступа, ключ нужно менять на всех из них. А если Вам надо скрыть пароль от кого-нибудь, придется раздать всем сотрудникам новый.

Представим ситуацию - к вам в офис зашел кто-то посторонний (клиент, контрагент?), и нужно дать ему доступ в интернет. Вместо того, чтобы давать ему WPA2 - ключ, можно сделать для него отдельный аккаунт, который потом, после его ухода, можно удалить заблокировать. Это даст вам гибкость в управлении учетками, а пользователи будут очень довольны.

Мы сделаем удобную схему, применяемую в корпоративных сетях, но полностью из подручных средств с минимальными финансовыми и аппаратными вложениями. Ее одобрит служба безопасности и руководство.

Немного теории

Когда-то давно инженерами IEEE был придуман стандарт 802.1x. Этот стандарт отвечает за возможность авторизации пользователя сразу при подключении к среде передачи данных. Иными словами, если для соединения, например, PPPoE, вы подключаетесь к среде(коммутатору), и уже можете осуществлять передачу данных, авторизация нужна для выхода в интернет. В случае же 802.1x вы не сможете делать ничего, пока не авторизуетесь. Само конечное устройство вас не допустит. Аналогичная ситуация с Wi-Fi точками доступа. Решение же о допуске вас принимается на внешнем сервере авторизации. Это может быть RADIUS, TACACS, TACACS+ и т.д.Терминология

Вообще авторизация пользователя на точке может быть следующих видов:- Open - доступна всем

- WEP - старое шифрование. Уже у всех плешь проедена о том, что его ненадо использовать вообще

- WPA - Используется TKIP в качестве протокола шифрования

- WPA2 - Используется шифрование AES

А теперь рассмотрим варианты того, как точка доступа узнает сама, можно ли предоставлять пользователю доступ к сети или нет:

- WPA-PSK, WPA2-PSK - ключ к доступу находится в самой точке.

- WPA-EAP, WPA2-EAP - ключ к доступу сверяется с некоторой удаленной базой данных на стороннем сервере

Также существует довольно большое количество способов соедининея конечного устройства к серверу авторизации (PEAP, TLS, TTLS...). Я не буду их здесь описывать.

Общая схема сети

Для наглядного понимания приведем общую схему работы нашей будущей схемы:Если словами, то клиенту, при подключении к Wi-Fi - точке предлагается ввести логин и пароль. Получив логин и пароль Wi-Fi точка передает эти данные RADIUS-серверу, на что сервер отвечает, что можно делать с этим клиентом. В зависимости от ответа, точка решает, дать ему доступ, урезать скорость или что-то еще.

За авторизацию пользователей будет отвечать наш сервер с установленным freeradius. Freeradius является реализацией протокола RADIUS , который в свою очередь является реализацией общего протокола AAA. AAA - это набор средств для осуществления следующих действий:

Authentication - проверяет допустимость логина и пароля.

Authorization - проверяет наличие прав на выполнение некоторых действий.

Accounting - учитывает ваши дейсвия в системе.

Сам протокол передает имя пользователя, список атрибутов и их значений для него. То есть, например, атрибут Auth-Type:= Reject - отклонить этого клиента, а Client-Password == «password» - сравнить атрибут в запросе со значением password.

Вообще говоря, база аккаунтов и прав для них не обязательно должна храниться на RADIUS-сервере, да и базой может быть что угодно - никсовые пользователи, пользователи домена Windows… да хоть текстовый файлик. Но в нашем случае все будет в одном месте.

Базовая настройка

В этой статье нас будут интересовать в первую очередь WPA2-EAP/TLS способ авторизации.Практически все современные точки доступа Wi-Fi стоимостью больше 3 тыс. рублей поддерживают нужную нам технологию. Клиентские устройства поддерживают и подавно.

В статье я буду использовать следующее оборудование и програмное обеспечение:

- Точка доступа Ubiquiti NanoStation M2

- Сервер Gentoo и Freeradius

- Клиентское оборудование с установленным програмным обеспечением Windows 7, Android, iOS

Настройка точки доступа

Главное, чтоб точка поддерживала нужный способ аутентификации. Оно может называться по разному в разных устройствах: WPA-EAP, WPA2 Enterprise и т.д. Во всяком случае выбираем аутентификацию, устанавливаем IP-адрес и порт RADIUS-сервера и ключ, который мы вводили в clients.conf при настройке Freeradius.Приведу картинку с настроенной точки Ubiquiti. Помечено галкой то, что нужно менять.

RADIUS-сервер

Зайдем на наш компьютер с Linux и установим RADIUS-сервер. Я брал freeradius, и ставил я его на gentoo. К моему удивлению, в рунете нет материалов, относящихся к настройке Freeradius 2 для наших целей. Все статьи довольно стары, относятся к старым версиям этого програмного обеспечения.root@localhost ~ # emerge -v freeradius

Все:) RADIUS-сервер уже может работать:) Вы можете проверить это так:

Это debug-mode. Вся информация вываливается на консоль. Приступем к его настройке.

Как это водится в Linux, настройка выполняется через конфигурационные файлы. Конфигурационные файлы хранятся в /etc/raddb. Сделаем подготовительные действия - скопируем исходные конфиги, почистим конфигурация от всякого мусора.

root@localhost ~ # cp -r /etc/raddb /etc/raddb.olg root@localhost ~ # find /etc/raddb -type f -exec file {} \; | grep "text" | cut -d":" -f1 | xargs sed -i "/^ *\t* *#/d;/^$/d"

Далее добавим клиента - точку доступа. Добавляем в файлик /etc/raddb/clients следующие строки:

root@localhost ~ # cat /etc/raddb/clients.conf | sed "/client test-wifi/,/}/!d" client test-wifi { ipaddr = 192.168.0.1 #IP адрес точки, которая будет обращаться к радиусу secret = secret_key #Секретный ключик. Такой же надо будет поставить на Wi-Fi точке. require_message_authenticator = no #Лучше так, с каким-то D-Linkом у меня не получилось иначе }

Далее добавляем домен для пользователей. Сделаем дефолтовый.

root@localhost ~ # cat /etc/raddb/proxy.conf | sed "/realm DEFAULT/, /^}/!d" realm DEFAULT { type = radius authhost = LOCAL acchost = LOCAL }

Домены в RADIUS

Здесь надо заметить, что можно делить пользователей по доменам. А именно, в формате имени пользователя может указываться домен(например user@radius). DEFAULT означает любой неопределенный домен. NULL - без домена. В зависимости от домена(можно сказать префикса в имени пользователя) можно осуществлять различные действия, как то отдать право аутентифицировать другому хосту, отделять ли имя от домена во время проверки логина и т.д.

И, наконец, добавляем пользователей в файл /etc/raddb/users:

root@localhost ~ # cat /etc/raddb/users | sed "10,$!d" user1 Cleartext-Password:= "password1" user2 Cleartext-Password:= "password2" user3 Cleartext-Password:= "password3"

Ух, можно стартовать!

root@localhost ~ # radiusd -fX

Наш сервер запущен и ждет подключений!

Настройка клиентов

Пробежимся по настройке основных пользовательских устройств. У наших сотрудников есть клиенты, работающие на Android, iOS и Windows 7. Оговоримся сразу: так как мы используем самосозданные сертификаты, то нам нужно несколько раз вносить всевозможные исключения и подтверждать действия. Если бы мы пользовали купленные сертификаты, возможно, все было бы проще.Всех проще дело обстоит на iOS-устройствах. Вводим логин и пароль, нажимаем «Принять сертификат», и вперед.

Скриншот с IOS

Чуть сложнее выглядит, но на практике все тоже просто на Android. Там немного больше полей для ввода.

Скриншот с Android

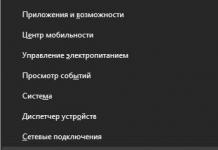

Ну и на Windows 7 приедтся немного понастраивать. Осуществим следующие шаги:

Идем в центр беспроводных подключений.

- Устанавливаем необходимые параметры в свойствах Вашего беспроводного подключения

- Устанавливаем необходимые параметры в расширенных настройках EAP

- Устанавливаем необходимые параметры в расширенных настройках Дополнительных параметрах

- Подключаемся в панели задач к Wi-Fi сети и вводим логин-пароль, наслаждаемся доступом к Wi-Fi

Скриншоты Windows

Шаг 1

Шаг 2

Шаг 3

Шаг 4

Шаг 5

Собственный мини-биллинг

Теперь осталась одна проблема - если вы захотите добавить-удалить нового пользователя, то вам придется изменить users и перезапустить radius. Чтобы этого избежать подключим базу данных и сделать свой собственный мини-биллинг для пользователей. Используя БД, вы всегда сможете набросать простенький скрипт для добавления, блокировки, изменения пароля пользователя. И все это произойдет без останова всей системы.Для себя я использовал Postgres, вы же можете выбрать по своему усмотрению. Я привожу базовую настройку Postgres, не углубляясь в различные права доступа, пароли и прочие хитрости и удобства.

Для начала создаем саму базу данных:

Root@localhost ~ # psql -U postgres radius_wifi=> create user radius_wifi with password 1111; radius_wifi=> create database radius_wifi with owner=radius_wifi; radius_wifi=> \q

Далее надо создать нужные таблицы. Вообще с Freeradius идет документация по схемам таблиц для различных баз данных, правда в различных дистрибутивах находятся они в разных местах. У меня лично это лежит в /etc/raddb/sql/postgresql/schema.sql. Просто вставьте эти строки в psql, либо просто запустите

Root@localhost ~ # cat /etc/raddb/sql/postgresql/schema.sql | psql -U radius_wifi radius_wifi

На всякий случай добавлю сюда схему для Postgres:

Схема для Postgres

root@localhost ~ # cat /etc/raddb/sql/postgresql/schema.sql | sed "/^--/d;/\/\*/d;/\*/d;/^$/d;"

CREATE TABLE radacct (RadAcctId BIGSERIAL PRIMARY KEY,

AcctSessionId VARCHAR(64) NOT NULL,

AcctUniqueId VARCHAR(32) NOT NULL UNIQUE,

UserName VARCHAR(253),

GroupName VARCHAR(253),

Realm VARCHAR(64),

NASIPAddress INET NOT NULL,

NASPortId VARCHAR(15),

NASPortType VARCHAR(32),

AcctStartTime TIMESTAMP with time zone,

AcctStopTime TIMESTAMP with time zone,

AcctSessionTime BIGINT,

AcctAuthentic VARCHAR(32),

ConnectInfo_start VARCHAR(50),

ConnectInfo_stop VARCHAR(50),

AcctInputOctets BIGINT,

AcctOutputOctets BIGINT,

CalledStationId VARCHAR(50),

CallingStationId VARCHAR(50),

AcctTerminateCause VARCHAR(32),

ServiceType VARCHAR(32),

XAscendSessionSvrKey VARCHAR(10),

FramedProtocol VARCHAR(32),

FramedIPAddress INET,

AcctStartDelay INTEGER,

AcctStopDelay INTEGER);

CREATE INDEX radacct_active_user_idx ON radacct (UserName, NASIPAddress, AcctSessionId) WHERE AcctStopTime IS NULL;

CREATE INDEX radacct_start_user_idx ON radacct (AcctStartTime, UserName);

CREATE TABLE radcheck (id SERIAL PRIMARY KEY,

UserName VARCHAR(64) NOT NULL DEFAULT "",

Attribute VARCHAR(64) NOT NULL DEFAULT "",

op CHAR(2) NOT NULL DEFAULT "==",

Value VARCHAR(253) NOT NULL DEFAULT "");

create index radcheck_UserName on radcheck (UserName,Attribute);

CREATE TABLE radgroupcheck (id SERIAL PRIMARY KEY,

GroupName VARCHAR(64) NOT NULL DEFAULT "",

Attribute VARCHAR(64) NOT NULL DEFAULT "",

op CHAR(2) NOT NULL DEFAULT "==",

Value VARCHAR(253) NOT NULL DEFAULT "");

create index radgroupcheck_GroupName on radgroupcheck (GroupName,Attribute);

CREATE TABLE radgroupreply (id SERIAL PRIMARY KEY,

GroupName VARCHAR(64) NOT NULL DEFAULT "",

Attribute VARCHAR(64) NOT NULL DEFAULT "",

op CHAR(2) NOT NULL DEFAULT "=",

Value VARCHAR(253) NOT NULL DEFAULT "");

create index radgroupreply_GroupName on radgroupreply (GroupName,Attribute);

CREATE TABLE radreply (id SERIAL PRIMARY KEY,

UserName VARCHAR(64) NOT NULL DEFAULT "",

Attribute VARCHAR(64) NOT NULL DEFAULT "",

op CHAR(2) NOT NULL DEFAULT "=",

Value VARCHAR(253) NOT NULL DEFAULT "");

create index radreply_UserName on radreply (UserName,Attribute);

CREATE TABLE radusergroup (UserName VARCHAR(64) NOT NULL DEFAULT "",

GroupName VARCHAR(64) NOT NULL DEFAULT "",

priority INTEGER NOT NULL DEFAULT 0);

create index radusergroup_UserName on radusergroup (UserName);

CREATE TABLE radpostauth (id BIGSERIAL PRIMARY KEY,

username VARCHAR(253) NOT NULL,

pass VARCHAR(128),

reply VARCHAR(32),

CalledStationId VARCHAR(50),

CallingStationId VARCHAR(50),

authdate TIMESTAMP with time zone NOT NULL default "now()");

Отлично, база подготовлена. Теперь законфигурим Freeradius.

Добавьте, если ее там нет, в /etc/raddb/radiusd.conf строку

$INCLUDE sql.conf

Теперь отредактируйте /etc/raddb/sql.conf под вашу реальность. У меня он выглядит так:

Мой sql.conf

root@localhost ~ # cat /etc/raddb/sql.conf

sql {

database = "postgresql"

driver = "rlm_sql_${database}"

server = "localhost"

login = "radius_wifi"

password = "1111"

radius_db = "radius_wifi"

acct_table1 = "radacct"

acct_table2 = "radacct"

postauth_table = "radpostauth"

authcheck_table = "radcheck"

authreply_table = "radreply"

groupcheck_table = "radgroupcheck"

groupreply_table = "radgroupreply"

usergroup_table = "radusergroup"

deletestalesessions = yes

sqltrace = no

sqltracefile = ${logdir}/sqltrace.sql

num_sql_socks = 5

connect_failure_retry_delay = 60

lifetime = 0

max_queries = 0

nas_table = "nas"

$INCLUDE sql/${database}/dialup.conf

}

Добавим несколько новых пользователей test1, test2, test3, и… заблокируем test3

Root@localhost ~ # psql -U postgres radius_wifi=> insert into radcheck (username, attribute, op, value) values ("test1", "Cleartext-Password", ":=", "1111"); radius_wifi=> insert into radcheck (username, attribute, op, value) values ("test2", "Cleartext-Password", ":=", "1111"); radius_wifi=> insert into radcheck (username, attribute, op, value) values ("test3", "Cleartext-Password", ":=", "1111"); radius_wifi=> insert into radcheck (username, attribute, op, value) values ("test3", "Auth-Type", ":=", "Reject");

Ну, перезапускаем freeradius и пробуем подключиться. Должно все работать!

Конечно биллинг получился ущербный - у нас нигде не хранится информации по аккаунтингу(учету действий пользователя), но и нам здесь этого не надо. Чтобы вести аккаунтинг, необходимы еще и Wi-Fi точки подорооже, чем 3 тыс. рублей. Но уже и так мы с легкостью управлять пользователями.

radius

Сегодня беспроводные сети становятся все более популярными. Найти беспроводную точку доступа (Wi-Fi) в отеле, библиотеке, кафе, интернет-зале, аэропорту уже не составляет труда, а домашней беспроводной сетью уж тем более никого не удивишь. Похоже, настала эра бесплатного Интернета. Ведь обычно плату за доступ к Интернету по Wi-Fi не берут: вам нужно только оказаться "в нужное время в нужном месте". В этой главе мы рассмотрим построение собственной небольшой домашней беспроводной сети, но сначала нам нужно познакомиться с технологией Wi-Fi - без теории хорошую сеть не построишь.

Вообще, Wi-Fi - это название, придуманное талантливыми маркетологами, а на самом деле - это сеть стандарта IEEE 802.11. Но со стандартами беспроводных сетей будем разбираться чуть позже, а пока, чтобы постоянно не тянуть за собой IEEE 802.11, будем кратки - используем название Wi-Fi.

Как и у всего другого в этом мире, у Wi-Fi есть свои преимущества и недостатки. Начнем с преимуществ. Беспроводная сеть мобильна. Она не нуждается в монтаже (я не считаю выбор расположения точки доступа монтажом, ведь не нужно делать дырки в стенах для витой пары), за исключением тех редких случаев, когда вы проектируете наружную (outdoor) сеть, но сейчас мы будем рассматривать только беспроводные сети, работающие внутри помещения (indoor). Представим, что нам нужно развернуть небольшую офисную или домашнюю сеть. Вы покупаете точку доступа, которая часто совмещает в себе также функции коммутатора (switch), маршрутизатора (router) и DSL-модема, включаете ее, выполняете первоначальную настройку через панель управления точкой доступа, настраиваете беспроводные адаптеры (а если таковых на некоторых компьютерах нет, то подключаете их к Ethernet-портам точки доступа) - и ваша сеть готова к работе. На все-про-все уйдет максимум полчаса (или час, если нужно подключать некоторые компьютеры к Ethernet-портам - ведь еще витую пару обжать нужно) и ваша сеть работает. В случае, если вам нужно будет сменить офис, то переезд сети не займет много времени и ресурсов - нужно будет только перенести точку доступа и компьютеры в другой офис. Дома тоже преимущества беспроводной сети очевидны - вы не привязаны к кабелю и можете свободно перемещаться со своим ноутбуком в пределах квартиры.

Теперь обобщим все, что сказали. Преимущества беспроводной сети заключаются в мобильности и простоте развертывания сети. Но и недостатков тоже хватает. Во-первых, скорость беспроводной сети все еще отстает от скорости проводной сети: 54 Мбит/с против 1000 Мбит/с при использовании Gigabit Ethernet.

Во-вторых, полностью от кабеля отказаться не получится. Даже если у вас все узлы сети будут беспроводными (например, все узлы - ноутбуки или компьютеры с беспроводными адаптерами), то для выхода в Интернет все равно будет использоваться DSL-линия, т.е. определенная привязка к кабелю будет (но к кабелю будет привязана только точка доступа, а не все узлы сети).

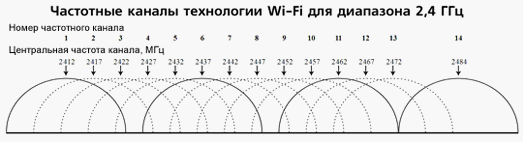

В-третьих, в офисных центрах и многоквартирных домах велика вероятность интерференции (накладывания беспроводных сигналов разных беспроводных сетей), что снижает производительность сети, а иногда вообще делает сеть недоступной. Чтобы решить эту проблему, нужно вместе со своими соседями распределять беспроводные каналы.

В-четвертых, радиус действия беспроводной сети внутри помещения составляет всего 30-50 метров. Если вам этого мало, то нужно несколько точек доступа. Уровень сигнала могут ослабить стены, микроволновые печи, а также обычные радиотелефоны.

В-пятых, у беспроводных адаптеров довольно высокое энергопотребление, и они достаточно быстро разряжают аккумулятор ноутбука.

И наконец, проводная сеть безопаснее, так как перехват данных по кабелю - более сложная процедура, чем перехват данных, передающихся по воздуху, как в случае с беспроводной сетью. Поэтому, если безопасность на первом месте, то о беспроводной сети лучше забыть.

Как видите, недостатков у беспроводной сети больше, чем преимуществ. Но давайте разберемся, насколько важны эти недостатки. Начнем со скорости работы. Какая разница, какая скорость внутренней сети - 54 Мбит/с или 1000 Мбит/с, если скорость интернет-канала всего 2 Мбит/с? Да, обмен данными между компьютерами беспроводной сети будет более медленным, чем обмен данными между компьютерами проводной сети. Но если учесть, что беспроводная сеть строится практически всегда для доступа к Интернету и что клиенты такой сети редко обмениваются данными друг с другом, то скорость для нас не очень важна.

Второй недостаток обойти не получится, но все же беспроводная сеть позволяет своим узлам свободно перемещаться в пределах радиуса действия сети, поэтому это все же лучше, чем кабель. С интерференцией сигнала вам придется бороться, если ваши ближайшие соседи (в пределах 30-50 метров) тоже используют беспроводную сеть. Лично у меня таких соседей нет, поэтому проблемы тоже такой нет. Даже если у вас будет рядом беспроводная сеть, то всегда можно решить с соседом, какой канал будет использовать он, а какой - вы. В крайнем случае, можно понизить мощность передатчика сети, тем самым уменьшив радиус действия сети и устранив пересечение сигналов.

Четвертый недостаток - больше не недостаток, а особенность сети. Теоретически, применив более мощные передатчики, можно в помещении увеличить радиус действия сети до 300 метров, но беспроводные точки доступа специально так спроектированы - ведь вероятность того, что на расстоянии 30 метров не будет другой беспроводной сети выше, чем на расстоянии 300 метров. Правильно, такой небольшой радиус действия используется для борьбы с интерференцией. Да и небольшой - это относительно - 30 метров для квартиры или офиса вполне достаточно. Вне помещения радиус действия беспроводной сети без применения специальных антенн составляет 300 метров.

С повышенным энергопотреблением бороться просто - отключайте ваш беспроводный адаптер, когда вы не используете беспроводную сеть. А обезопасить вашу беспроводную сеть поможет шифрование WPA2, но все равно даже оно не дает 100%-ной гарантии безопасности - кабель безопаснее. Но поскольку у нас домашняя сеть, мы не страдаем паранойей и, учитывая, сколько способов перехвата данных есть в природе, последний недостаток не столь важен.

В нашей стране большую распространенность получили районные Ethernet сети , затягивающие в квартиру витую пару. Когда дома всего один компьютер, вопросов с подключением кабеля обычно не возникает.Но когда появляется желание лазить в Интернет с компьютера, лэптопа и КПК с возможностью беспроводного подключения , задумываешься о том, как все это грамотно осуществить. Разделить один Интернет -канал на всех домочадцев нам помогают многофункциональные роутеры.

Wi-Fi технологии

становятся все более совершенными и качество их соединения и безопасность стремительно приближается к возможностям обычного, широко используемого, проводного соединения.

Беспроводные локальные сети

(WLAN – wireless LAN

) могут использоваться в офисе для подключения мобильных сотрудников (ноутбуки, носимые терминалы) в местах скопления пользователей - аэропортах, бизнес-центрах, гостиницах и т. д.

Мобильный

Интернет

и мобильные локальные сети

открывают корпоративным и домашним пользователям новые сферы применения карманных ПК, ноутбуков. Одновременно с этим постоянно снижаются цены на беспроводное оборудование

Wi-F

i и расширяется его ассортимент. Wi-Fi

также подходит для людей, которым по долгу необходимо перемещаться по помещению, к примеру, на складе или в магазине. В этом случае для учета (отгрузки, приема и т. п.) товаров используются носимые терминалы, которые постоянно соединены с корпоративной сетью по протоколу Wi-Fi

, и все изменения сразу отражаются в центральной базе данных. WLAN

применим и в организации временных сетей, когда долго и нерентабельно прокладывать провода, а потом их демонтировать.

Еще один вариант использования

– в исторических постройках, где прокладка проводов невозможна или запрещена. Иногда не хочется портить внешний вид помещения проводами или коробами для их прокладки. Кроме того, Wi-Fi

-протокол подходит и для бытового применения, где тем более неудобно прогладывать провода.

Что касается мобильных компьютеров

, 12 марта 2006 года корпорация Intel

представила технологию Intel Centrino

для мобильных ПК - основу для мобильных компьютеров нового поколения со встроенными функциями беспроводной связи, которые предоставят корпоративным и домашним пользователям большую свободу и новые возможности подключения к компьютерным сетям. Технология, которую представляет торговая марка Intel Centrino

для мобильных ПК, включает в себя процессор Intel Pentium M

, семейство наборов микросхем Intel 855

и сетевой интерфейс Intel Pro/Wireless 2100

. Все компоненты технологии оптимизированы, проверены и протестированы для совместной работы в мобильных системах.

Сетевой интерфейс

Intel PRO/Wireless 2100

разработан и проверен на полную совместимость с узлами доступа 802.11b, сертифицированными по стандарту Wi-Fi

. Он оснащен мощными встроенными средствами безопасности для беспроводных локальных сетей, включая технологии 802.11x, WEP и VPN

, с возможностью программного обновления до поддержки WPA

.

Потребность в создании дома персональной Wi-fi

сети испытывает, наверное, любой обладатель ноутбука или КПК. Конечно, можно купить точку доступа и организовать беспроводный доступ

через нее. Но куда удобнее иметь устройство всё в одном», ведь роутеры справляются с этой функцией ничуть не хуже точек доступа. Главное, на что стоит обращать внимание, это поддерживаемые стандарты Wi-fi

. Ибо в последние несколько лет среди производителей появилась тенденция выпускать устройства с поддержкой еще не существующих стандартов. Безусловно, в этом есть определенная польза. Мы получаем большую производительность и дальнобойность wi-fi

при использовании оборудования от одного производителя. Однако, поскольку каждый из них реализует новшества так, как ему больше нравится (стандарт ведь пока не принят), совместимости оборудования от разных производителей мы не наблюдаем.

Обычно беспроводные сетевые технологии группируются в три типа, различающиеся по масштабу действия их радиосистем, но все они с успехом применяются в бизнесе.

PAN (персональные сети)

- короткодействующие, радиусом до 10 м сети, которые связывают ПК и другие устройства - КПК, мобильные телефоны, принтеры и т. п. С помощью таких сетей реализуется простая синхронизация данных, устраняются проблемы с обилием кабелей в офисах, реализуется простой обмен информацией в небольших рабочих группах. Наиболее перспективный стандарт для PAN - это Bluetooth

.

WLAN (беспроводные локальные сети)

- радиус действия до 100 м. С их помощью реализуется беспроводной доступ

к групповым ресурсам в здании, университетском кампусе и т. п. Обычно такие сети используются для продолжения проводных корпоративных локальных сетей. В небольших компаниях WLAN

могут полностью заменить проводные соединения. Основной стандарт для WLAN - 802.11

.

WWAN (беспроводные сети широкого действия)

- беспроводная связь

, которая обеспечивает мобильным пользователям доступ к их корпоративным сетям и Интернету

. Пока здесь нет доминирующего стандарта, но наиболее активно внедряется технология GPRS

- быстрее всего в Европе и с некоторым отставанием в США.

На современном этапе развития сетевых технологий

, технология беспроводных сетей Wi-Fi

является наиболее удобной в условиях требующих мобильность, простоту установки и использования. Wi-Fi

(от англ. wireless fidelity - беспроводная связь) - стандарт широкополосной беспроводной связи семейства 802.11 разработанный в 1997г. Как правило, технология Wi-Fi

используется для организации беспроводных локальных компьютерных сетей

, а также создания так называемых горячих точек высокоскоростного доступа в Интернет.

Архитектура, компоненты сети и стандарты

Стандарт RadioEthernet IEEE 802.11

- это стандарт организации беспроводных коммуникаций

на ограниченной территории в режиме локальной сети

, т.е. когда несколько абонентов имеют равноправный доступ к общему каналу передач.802.11 - первый промышленный стандарт для беспроводных локальных сете

й (Wireless Local Area Networks), или WLAN

. Стандарт был разработан Institute of Electrical and Electronics Engineers (IEEE),

802.11 может быть сравнен со стандартом 802.3 для обычных проводных Ethernet сетей.

Стандарт RadioEthernet IEEE 802.11

определяет порядок организации беспроводных сетей

на уровне управления доступом к среде (MAC-уровне

) и физическом (PHY

) уровне. В стандарте определен один вариант MAC (Medium Access Control

) уровня и три типа физических каналов.

Подобно проводному Ethernet,

IEEE 802.11 определяет протокол использования единой среды передачи, получивший название carrier sense multiple access collision avoidance (CSMA/CA)

. Вероятность коллизий беспроводных узлов

минимизируется путем предварительной посылки короткого сообщения, называемого ready to send (RTS

), оно информирует другие узлы о продолжительности предстоящей передачи и адресате. Это позволяет другим узлам задержать передачу на время, равное объявленной длительности сообщения. Приемная станция должна ответить на RTS

посылкой clear to send (CTS

). Это позволяет передающему узлу узнать, свободна ли среда и готов ли приемный узел к приему. После получения пакета данных приемный узел должен передать подтверждение (ACK) факта безошибочного приема. Если ACK не получено, попытка передачи пакета данных будет повторена.

В стандарте предусмотрено обеспечение безопасности данных, которое включает аутентификацию для проверки того, что узел, входящий в сеть, авторизован в ней, а также шифрование для защиты от подслушивания.

На физическом уровне стандарт предусматривает два типа радиоканалов и один инфракрасного диапазона.

В основу стандарта 802.11 положена сотовая архитектура

. Сеть может состоять из одной или нескольких ячеек (сот). Каждая сота управляется базовой станцией, называемой точкой доступа

(Access Point, AP

). Точка доступа и находящиеся в пределах радиуса ее действия рабочие станции образуют базовую зону обслуживания (Basic Service Set, BSS

). Точки доступа

многосотовой сети взаимодействуют между собой через распределительную систему (Distribution System, DS

), представляющую собой эквивалент магистрального сегмента кабельных ЛС. Вся инфраструктура, включающая точки доступа

и распределительную систему, образует расширенную зону обслуживания (Extended Service Set

). Стандартом предусмотрен также односотовый вариант беспроводной сети, который может быть реализован и без точки доступа, при этом часть ее функций выполняется непосредственно рабочими станциями.

В настоящее время существует множество стандартов семейства IEEE 802.11:

802.11

- первоначальный основополагающий стандарт. Поддерживает передачу данных по радиоканалу со скоростями 1 и 2 (опционально) Мбит/с.

802.11a

- высокоскоростной стандарт WLAN. Поддерживает передачу данных со скоростями до 54 Мбит/с по радиоканалу в диапазоне около 5 ГГц.

802.11b

- самый распространенный стандарт. Поддерживает передачу данных со скоростями до 11 Мбит/с по радиоканалу в диапазоне около 2,4 ГГц.

802.11c

- Стандарт, регламентирующий работу беспроводных

мостов. Данная спецификация используется производителями беспроводных устройств при разработке точек доступа

.

802.11d

- Стандарт определял требования к физическим параметрам каналов (мощность излучения и диапазоны частот) и устройств беспроводных сетей с целью обеспечения их соответствия законодательным нормам различных стран.

802.11e

- Создание данного стандарта связано с использованием средств мультимедиа. Он определяет механизм назначения приоритетов разным видам трафика - таким, как аудио- и видеоприложения. Требование качества запроса, необходимое для всех радио интерфейсов IEEE WLAN.

802.11f

- Данный стандарт, связанный с аутентификацией, определяет механизм взаимодействия точек связи между собой при перемещении клиента между сегментами сети. Другое название стандарта - Inter Access Point Protocol

. Стандарт, описывающий порядок связи между равнозначными точками доступа.

802.11g

- устанавливает дополнительную технику модуляции для частоты 2,4 ГГц. Предназначен, для обеспечения скоростей передачи данных до 54 Мбит/с по радиоканалу в диапазоне около 2,4 ГГц.

802.11h

– Разработка данного стандарта связана с проблемами при использовании 802.11а в Европе, где в диапазоне 5 ГГц работают некоторые системы спутниковой связи. Для предотвращения взаимных помех стандарт 802.11h имеет механизм «квазиинтеллектуального» управления мощностью излучения и выбором несущей частоты передачи. Стандарт, описывающий управление спектром частоты 5 ГГц для использования в Европе и Азии.

802.11i (WPA2)

– Целью создания данной спецификации является повышение уровня безопасности беспроводных сетей

. В ней реализован набор защитных функций при обмене информацией через беспроводные сети

- в частности, технология AES (Advanced Encryption Standard) - алгоритм шифрования, поддерживающий ключи длиной 128, 192 и 256 бит. Предусматривается совместимость всех используемых в данное время устройств - в частности, Intel Centrino - с 802.11i-сетями. Затрагивает протоколы 802.1X, TKIP и AES.

802.11j

- Спецификация предназначена для Японии и расширяет стандарт 802.11а добавочным каналом 4,9 ГГц.

802.11n

- Перспективный стандарт, находящийся на сегодняшний день в разработке, который позволит поднять пропускную способность сетей до 100 Мбит/сек.

802.11r

- Данный стандарт предусматривает создание универсальной и совместимой системы роуминга для возможности перехода пользователя из зоны действия одной сети в зону действия другой.

Из всех существующих стандартов беспроводной передачи

данных IEEE 802.11,

на практике наиболее часто используются всего три, определенных Инженерным институтом электротехники и радиоэлектроники (IEEE), это: 802.11b, 802.11g и 802.11a.

Сравнение стандартов беспроводной передачи данных:

802.11b. В окончательной редакции широко распространенный стандарт 802.11b был принят в 1999 г. и благодаря ориентации на свободный от лицензирования диапазон 2,4 ГГц завоевал наибольшую популярность у производителей оборудования. Пропускная способность (теоретическая 11 Мбит/с, реальная - от 1 до 6 Мбит/с) отвечает требованиям большинства приложений. Поскольку оборудование 802.11b, работающее на максимальной скорости 11 Мбит/с, имеет меньший радиус действия, чем на более низких скоростях, то стандартом 802.11b предусмотрено автоматическое понижение скорости при ухудшении качества сигнала.

К началу 2004 года в эксплуатации находилось около 15 млн. радиоустройств 802.11b.

В конце 2001-го появился - стандарт беспроводных локальных сетей

802.11a, функционирующих в частотном диапазоне 5 ГГц (диапазон ISM). Беспроводные ЛВС стандарта IEEE 802.11a обеспечивают скорость передачи данных до 54 Мбит/с, т. е. примерно в пять раз быстрее сетей 802.11b, и позволяют передавать большие объемы данных, чем сети IEEE 802.11b.

К недостаткам 802.11а относятся большая потребляемая мощность радиопередатчиков для частот 5 ГГц, а также меньший радиус действия (оборудование для 2,4 ГГц может работать на расстоянии до 300 м, а для 5 ГГц - около 100 м). Кроме того, устройства для 802.11а дороже, но со временем ценовой разрыв между продуктами 802.11b и 802.11a будет уменьшаться.

802.11g

является новым стандартом, регламентирующим метод построения WLAN, функционирующих в нелицензируемом частотном диапазоне 2,4 ГГц. Максимальная скорость передачи данных в беспроводных сетях IEEE 802.11g составляет 54 Мбит/с. Стандарт 802.11g представляет собой развитие 802.11b и обратно совместим с 802.11b. Соответственно ноутбук с картой 802.11g сможет подключаться и к уже действующим точкам доступа 802.11b, и ко вновь создаваемым 802.11g. Теоретически 802.11g обладает достоинствами двух своих предшественников. В числе преимуществ 802.11g надо отметить низкую потребляемую мощность, большую дальность действия и высокую проникающую способность сигнала. Можно надеяться и на разумную стоимость оборудования, поскольку низкочастотные устройства проще в изготовлении.

Организация сети

Стандарт IEEE 802.11 работает на двух нижних уровнях модели ISO/OSI: физическом и канальном. Другими словами, использовать оборудование Wi-Fi

так же просто, как и Etherne

t: протокол TCP/IP

накладывается поверх протокола, описывающего передачу информации по каналу связи. Расширение IEEE

802.11b не затрагивает канальный уровень и вносит изменения в IEEE

802.11 только на физическом уровне.

В беспроводной локальной сети

есть два типа оборудования: клиент (обычно это компьютер, укомплектованный беспроводной сетевой картой, но может быть и иное устройство) и точка доступа, которая выполняет роль моста между беспроводной

и проводной сетями. Точка доступа содержит приемопередатчик, интерфейс проводной сети, а также встроенный микрокомпьютер и программное обеспечение для обработки данных.

Типы и разновидности соединений

Соединение Ad-Hoc (точка-точка).

Все компьютеры оснащены беспроводными картами (клиентами) и соединяются напрямую друг с другом по радиоканалу работающему по стандарту 802.11b и обеспечивающих скорость обмена 11 Mбит/с, чего вполне достаточно для нормальной работы.

Инфраструктурное соединение.

Все компьютеры оснащены беспроводными картами и подключаются к точке доступа. Которая, в свою очередь, имеет возможность подключения к проводной сети.

Данная модель используется когда необходимо соединить больше двух компьютеров. Сервер с точкой доступа может выполнять роль роутера и самостоятельно распределять интернет-канал.

Точка доступа, с использованием роутера и модема.

Точка доступа

включается в роутер, роутер - в модем (эти устройства могут быть объединены в два или даже в одно). Теперь на каждом компьютере в зоне действия Wi-Fi , в котором есть адаптер Wi-Fi, будет работать интернет.

Соединение мост.

Компьютеры объединены в проводную сеть

. К каждой группе сетей подключены точки доступа, которые соединяются друг с другом по радио каналу. Этот режим предназначен для объединения двух и более проводных сетей. Подключение беспроводных клиентов к точке доступа, работающей в режиме моста невозможно.

Репитер.

Точка доступа

просто расширяет радиус действия другой точки доступа, работающей в инфраструктурном режиме.

Безопасность Wi-Fi сетей

Как и любая компьютерная сеть, Wi-Fi

– является источником повышенного риска несанкционированного доступа. Кроме того, проникнуть в беспроводную сеть

значительно проще, чем в обычную, - не нужно подключаться к проводам, достаточно оказаться в зоне приема сигнала.

Беспроводные сети

отличаются от кабельных только на первых двух - физическом (Phy) и отчасти канальном (MAC) - уровнях семиуровневой модели взаимодействия открытых систем. Более высокие уровни реализуются как в проводных сетях, а реальная безопасность сетей обеспечивается именно на этих уровнях. Поэтому разница в безопасности тех и других сетей сводится к разнице в безопасности физического и MAC-уровней.

Хотя сегодня в защите Wi-Fi-сетей

применяются сложные алгоритмические математические модели аутентификации, шифрования данных и контроля целостности их передачи, тем не менее, вероятность доступа к информации посторонних лиц является весьма существенной. И если настройке сети не уделить должного внимания злоумышленник может:

-заполучить доступ к ресурсам и дискам пользователей Wi-Fi

-сети, а через неё и к ресурсам LAN

;

-подслушивать трафик, извлекать из него конфиденциальную информацию;

-искажать проходящую в сети информацию;

-воспользоваться интернет-траффиком;

-атаковать ПК пользователей и серверы сети

-внедрять поддельные точки доступа;

-рассылать спам, и совершать другие противоправные действия от имени вашей сети.

Для защиты сетей 802.11 предусмотрен комплекс мер безопасности передачи данных.

На раннем этапе использования Wi-Fi

сетей таковым являлся пароль SSID (Server Set ID)

для доступа в локальную сеть, но со временем оказалось, что данная технология не может обеспечить надежную защиту.

Главной же защитой долгое время являлось использование цифровых ключей шифрования потоков данных с помощью функции Wired Equivalent Privacy (WEP)

. Сами ключи представляют из себя обыкновенные пароли с длиной от 5 до 13 символов ASCII. Данные шифруются ключом с разрядностью от 40 до 104 бит. Но это не целый ключ, а только его статическая составляющая. Для усиления защиты применяется так называемый вектор инициализации Initialization Vector (IV)

, который предназначен для рандомизации дополнительной части ключа, что обеспечивает различные вариации шифра для разных пакетов данных. Данный вектор является 24-битным. Таким образом, в результате мы получаем общее шифрование с разрядностью от 64 (40+24) до 128 (104+24) бит, в результате при шифровании мы оперируем и постоянными, и случайно подобранными символами.

Но, как оказалось, взломать такую защиту можно соответствующие утилиты присутствуют в Интернете

(например, AirSnort, WEPcrack). Основное её слабое место - это вектор инициализации. Поскольку мы говорим о 24 битах, это подразумевает около 16 миллионов комбинаций, после использования этого количества, ключ начинает повторяться. Хакеру необходимо найти эти повторы (от 15 минут до часа для ключа 40 бит) и за секунды взломать остальную часть ключа. После этого он может входить в сеть как обычный зарегистрированный пользователь.

Как показало время, WEP

тоже оказалась не самой надёжной технологией защиты. После 2001 года для проводных и беспроводных сетей был внедрён новый стандарт IEEE

802.1X, который использует вариант динамических 128-разрядных ключей шифрования, то есть периодически изменяющихся во времени. Таким образом, пользователи сети

работают сеансами, по завершении которых им присылается новый ключ. Например, Windows XP

поддерживает данный стандарт, и по умолчанию время одного сеанса равно 30 минутам. IEEE 802.1X - это новый стандарт, который оказался ключевым для развития индустрии беспроводных сетей в целом. За основу взято исправление недостатков технологий безопасности, применяемых в 802.11, в частности, возможность взлома WEP, зависимость от технологий производителя и т. п. 802.1X позволяет подключать в сеть

даже PDA-устройства

, что позволяет более выгодно использовать саму идею беспроводной связи. С другой стороны, 802.1X и 802.11 являются совместимыми стандартами. В 802.1X применяется тот же алгоритм, что и в WEP, а именно - RC4, но с некоторыми отличиями. 802.1X базируется на протоколе расширенной аутентификации (EAP), протоколе защиты транспортного уровня (TLS) и сервере доступа Remote Access Dial-in User Server. Протокол защиты транспортного уровня TLS обеспечивает взаимную аутентификацию и целостность передачи данных. Все ключи являются 128-разрядными по умолчанию.

В конце 2003 года был внедрён стандарт Wi-F

i Protected Access (WPA

), который совмещает преимущества динамического обновления ключей IEEE

802.1X с кодированием протокола интеграции временного ключа TKIP, протоколом расширенной аутентификации (EAP) и технологией проверки целостности сообщений MIC. WPA - это временный стандарт, о котором договорились производители оборудования, пока не вступил в силу IEEE 802.11i. По сути, WPA = 802.1X + EAP + TKIP + MIC, где:

*WPA

- технология защищённого доступа к беспроводным сетям

*EAP

- протокол расширенной аутентификации (Extensible Authentication Protocol)

*TKIP

- протокол интеграции временного ключа (Temporal Key Integrity Protocol)

*MIC

- технология проверки целостности сообщений (Message Integrity Check).

Стандарт TKIP использует автоматически подобранные 128-битные ключи, которые создаются непредсказуемым способом и общее число вариаций которых достигает 500 миллиардов. Сложная иерархическая система алгоритма подбора ключей и динамическая их замена через каждые 10 Кбайт (10 тыс. передаваемых пакетов) делают систему максимально защищённой.

От внешнего проникновения и изменения информации также обороняет технология проверки целостности сообщений (Message Integrity Check). Достаточно сложный математический алгоритм позволяет сверять отправленные в одной точке и полученные в другой данные. Если замечены изменения и результат сравнения не сходится, такие данные считаются ложными и выбрасываются.

Правда, TKIP сейчас не является лучшим в реализации шифрования, поскольку в силу вступают новые алгоритмы, основанные на технологии Advanced Encryption Standard (AES), которая, уже давно используется в VPN. Что касается WPA, поддержка AES уже реализована в Windows XP, пока только опционально.

Помимо этого, параллельно развивается множество самостоятельных стандартов безопасности от различных разработчиков, в частности, в данном направлении преуспевают Intel и Cisco. В 2004 году появляется WPA2, или 802.11i, который, в настоящее время является максимально защищённым.

Таким образом, на сегодняшний день у обычных пользователей и администраторов сетей имеются все необходимые средства для надёжной защиты Wi-Fi, и при отсутствии явных ошибок (пресловутый человеческий фактор) всегда можно обеспечить уровень безопасности, соответствующий ценности информации, находящейся в такой сети.

Сегодня беспроводную сеть

считают защищенной, если в ней функционируют три основных составляющих системы безопасности: аутентификация пользователя, конфиденциальность и целостность передачи данных. Для получения достаточного уровня безопасности необходимо воспользоваться рядом правил при организации и настройке частной Wi-Fi

-сети:

Шифровать данные путем использования различных систем. Максимальный уровень безопасности обеспечит применение VPN;

использовать протокол 802.1X;

запретить доступ к настройкам точки доступа с помощью беспроводного подключения;

управлять доступом клиентов по MAC-адресам;

запретить трансляцию в эфир идентификатора SSID;

располагать антенны как можно дальше от окон, внешних стен здания, а также ограничивать мощность радиоизлучения;

использовать максимально длинные ключи;

изменять статические ключи и пароли;

использовать метод WEP-аутентификации

“Shared Key» так как клиенту для входа в сеть необходимо будет знать WEP-ключ;

пользоваться сложным паролем для доступа к настройкам точки доступа;

по возможности не использовать в беспроводных сетях протокол TCP/IP

для организации папок, файлов и принтеров общего доступа. Организация разделяемых ресурсов средствами NetBEUI в данном случае безопаснее;

не разрешать гостевой доступ к ресурсам общего доступа, использовать длинные сложные пароли;

не использовать в беспроводной сети DHCP. Вручную распределить статические IP-адреса

между легитимными клиентами безопаснее;

на всех ПК внутри беспроводной сети установить файерволлы, не устанавливать точку доступа вне брандмауэра, использовать минимум протоколов внутри WLAN

(например, только HTTP и SMTP);

регулярно исследовать уязвимости сети с помощью специализированных сканеров безопасности (например NetStumbler)

использовать специализированные сетевые операционные системы такие как, Windows Nt, Windows 2003, Windows Xp

.

Так же угрозу сетевой безопасности могут представлять природные явления и технические устройства, однако только люди (недовольные уволенные служащие, хакеры, конкуренты) внедряются в сеть для намеренного получения или уничтожения информации и именно они представляют наибольшую угрозу.

Точка доступа

D-link и ZyXel

Адаптер Wi-Fi

ASUS WL-138g V2

Стандарты: IEEE 802.11b, IEEE 802.11g

Дополнительные параметры:

ASUS WL-138g V2 Wireless LAN PCI Card, 54Mbps

PCI адаптер для подключения настольного компьютера к беспроводным сетям Wi-Fi - радиус действия: 30 метров в помещении или 60 метров на открытой местности для 802.11g; 40 метров в помещении или 310 метров на открытойместностидля 802.11b

Скорость передачи:

802.11g: 6, 9, 12, 18, 24, 36, 48, 54 Мбит/сек;

802.11b: 1, 2, 5.5, 11 Мбит/сек

Стандарты: IEEE 802.11g, IEEE 802.11b

Антенна: Съемная; коннектор RP-SMA

Диапазон частот: 2.412 - 2.472 ГГц

Защита данных: WEP-кодирование с 64- или 128-битным ключом; поддержка WPA и WPA2 (включая 802.1x, TKIP, AES)

Интернет-центр ZyXEL P-330W

Интернет-центр ZyXEL P-330W предназначен для безопасного подключения к Интернету

по выделенной линии Ethernet

через домовые сети. С его помощью все домашние компьютеры и сетевые устройства могут совместно использовать высокоскоростной выделенный канал. Благодаря фирменной технологии ZyXEL Link Duo интернет-центр P-330W обеспечивает не только выход в Интернет

, но и одновременный доступ к серверам локальных ресурсов

домовой сети.

Основные преимущества

Рекомендован ведущими интернет-провайдерами. Постоянное подключение к Интернету

на скорости до 100 Мбит/с при свободном телефоне.Одновременная работа в Интернете

и домовой сети благодаря технологии Link Duo для PPTP/PPPoE

Двойная защита сети от угроз из Интернета

.Коммутатор для непосредственного подключения четырех сетевых устройств

Универсальное применение в качестве: интернет-центра с подключением по Ethernet

, интернет-центра с подключением по Wi-Fi

, точки доступа Wi-Fi

или беспроводного адаптера Wi-Fi

Безопасное беспроводное соединение на скорости до 54 Мбит/с и увеличенная дальность благодаря антенне с усилением 5 дБи.

Характеристики

Четыре режима работы:

Интернет-центр с подключением по выделенной линии Ethernet

Интернет-центр с подключением к провайдеру по Wi-Fi

Беспроводная точка доступа Wi-Fi

Беспроводной Ethernet

-адаптер Wi-Fi

1 разъем RJ-45 «WAN» (10BASE-T/100BASE-TX) с автоопределением типа кабеля 4 разъема RJ-45 «LAN» (10BASE-T/100BASE-TX) с автоопределением типа кабеля 1 разъем RP-SMA для подключения антенны.Съемная всенаправленная антенна 5 дБи 7 индикаторов состояния (PWR/SYS, WAN, WLAN, LAN1-4) .Кнопка возврата к заводским установкам

Беспроводная сеть

Беспроводная точка доступа

стандарта 802.11g 54 Мбит/с, совместимая с устройствами стандарта 802.11b

Беспроводной клиент стандарта 802.11g 54 Мбит/с, совместимый с устройствами стандарта 802.11b Радиус действия до 100 м в помещении, до 300 м на открытом пространстве.

Плата маршрутизатора Hi-Speed 54G

На сегодняшний день в беспроводном

секторе компания предлагает линейку беспроводных устройств Hi-Speed

54G, в которую входят роутеры и другие клиентские устройства, а также линейку Wi - Fi

антенн Hi-Gain 24. Еще, все используемое оборудование работает в стандарте 802.11G, который обеспечивает максимальную канальную скорость 54 Mbit, что по сегодняшним меркам не так уж и много (мы уже писали от 108Mb оборудовании), однако, наш выбор не случаен. Дело в том, что в нашей сети должны работать устройства, использующие стандарт 802.11G (компьютеры, ноутбуки и беспроводные принт-серверы), так и 802.11B, обеспечивающ ие скорость обмена 11Mb (карманные компьютеры, коммуникаторы, и некоторые модели ноутбуков).

Стандарты IEEE 802.11b и 802.11g

Частота 2,4 ГГц

Максимальное расстояние 300 м

Скорости работы 1/2/5,5/6/9/11/12/18/24/36/48/54 Мбит/с

Антенна Внешняя, с возможностью поворота в двух плоскостях

Особенности антенны. Есть возможность подключения внешней антенны (разъём Reversed-SMA)

Мощность Передача 13 dBm

Приём -80 dBm

Безопасность WEP 64-ех и 128-ми и 256-битный

Характеристики проводной части

LAN интерфейс 4 порта 10BASE-T/100BASE-TX

Особенности Автоматическое определение MDI/MDI-X

PCI-адаптер HWP54G

В целом, беспроводный контроллер Hawking Wireless-G PCI ничем не отличается от других подобных контроллеров. Она основана на базе чипа Ralink RT2560F и радиоблока RT2525, расположенного под миниатюрным экраном.

На тыльном бреккете располагается разъем для подключения антенны и два светодиода, отображающие наличие и статус соединения.

Новинки

ASUS WL-160W - адаптер Wi-Fi с поддержкой 802.11n

28.12.2006

Тайваньская компания ASUS, авторитетный производитель компьютерной электроники, в том числе решений для беспроводных сетей, представила адаптер WL-160W.

Новое устройство отличает поддержка черновой версии протокола IEEE

802.11n (Draft), который обеспечивает повышенную скорость передачи данных и увеличенную зону охвата беспроводной сети по сравнению с существующими продуктами для стандартов IEEE

802.11b/g.

Поддержка технологии Multiple Input, Multiple Output

(MIMO) позволяет добиться скорости свыше 100 Мбит/с, что превышает возможности проводных сетей Fast Ethernet

. ASUS WL-160W совместим с основными стандартами шифрования WEP, WPA и WPA2, что должно гарантировать надёжную защиту данных при работе в беспроводной сети.

Новый адаптер Wi-Fi

от ASUS подключается к персональному компьютеру или ноутбуку посредством интерфейса USB 2.0. Производитель рекомендует использовать WL-160W вместе с беспроводным маршрутизатором WL-500W Super Speed N. Стоит также отметить, что представленный адаптер достаточно прост в настройке и эксплуатации. Конфигурацию упрощает интуитивный мастер установки. abit выпустила Wi-Fi

карту под PCI-Express

1x

Производители потихоньку начинают «обживать» до сих пор все больше пустующие слоты PCI-Express

1x: abit выпустила выполненный в этом формате адаптер беспроводного доступа стандарта 802.11b/g AirPace Wi-Fi

.

Никаких технологий для «сверхстандартной» пропускной способности не предлагается, максимум – штатные 54 Мбит/с, но «изюминка» все же присутствует – это возможность работать в режиме программной имитации точки доступа, при этом локальные ресурсы компьютера остаются доступными для внешних подключений.

Изображенный на снимке черный предмет, присоединенный к карте, при всей своей схожести с вантуcом, на самом деле, конечно, является комплектной внешней антенной. Производителем заявлено «низкое энергопотребление» и «расширенная поддержка безопасности», последняя выражается в совместимости со стандартами 64/128-бит WEP и WPA.

Слабый сигнал WiFi - актуальная проблема для жителей квартир, загородных домов и работников офисов. Мертвые зоны в сети WiFi свойственны как большим помещениям, так и малогабаритным квартирам, площадь которых теоретически способна покрыть даже бюджетная точка доступа.

Радиус действия WiFi роутера - характеристика, которую производители не могут однозначно указать на коробке: на дальность WiFi влияет множество факторов, которые зависят не только от технических спецификаций устройства.

В этом материале представлены 10 практических советов, которые помогут устранить физические причины плохого покрытия и оптимизировать радиус действия WiFi роутера, это легко сделать своими руками.

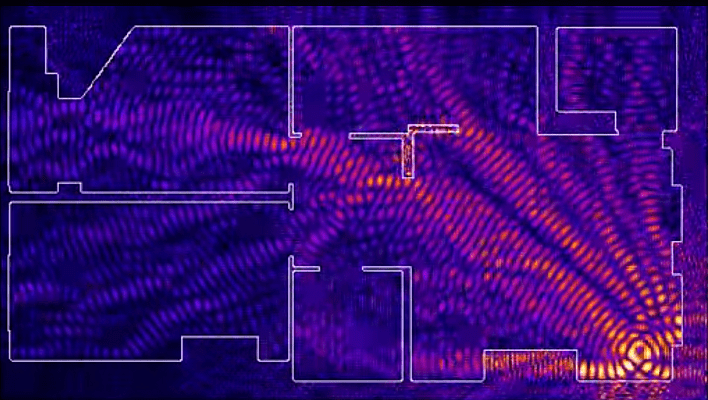

Излучение точки доступа в пространстве представляет собой не сферу, а тороидальное поле, напоминающее по форме бублик. Чтобы покрытие WiFi в пределах одного этажа было оптимальным, радиоволны должны распространяться в горизонтальной плоскости - параллельно полу. Для этого предусмотрена возможность наклона антенн.

Антенна - ось «бублика». От ее наклона зависит угол распространения сигнала.

При наклонном положении антенны относительно горизонта, часть излучения направляется вне помещения: под плоскостью «бублика» образуются мертвые зоны.

Вертикально установленная антенна излучает в горизонтальной плоскости: внутри помещения достигается максимальное покрытие.

На практике : Установить антенну вертикально — простейший способ оптимизировать зону покрытия WiFi внутри помещения.

Разместить роутер ближе к центру помещения

Очередная причина возникновения мертвых зон - неудачное расположение точки доступа. Антенна излучает радиоволны во всех направлениях. При этом интенсивность излучения максимальна вблизи маршрутизатора и уменьшается с приближением к краю зоны покрытия. Если установить точку доступа в центре дома, то сигнал распределится по комнатам эффективнее.

Роутер, установленный в углу, отдает часть мощности за пределы дома, а дальние комнаты оказываются на краю зоны покрытия.

Установка в центре дома позволяет добиться равномерного распределения сигнала во всех комнатах и минимизировать мертвые зоны.

На практике : Установка точки доступа в “центре” дома далеко не всегда осуществима из-за сложной планировки, отсутствия розеток в нужном месте или необходимости прокладывать кабель.

Обеспечить прямую видимость между роутером и клиентами

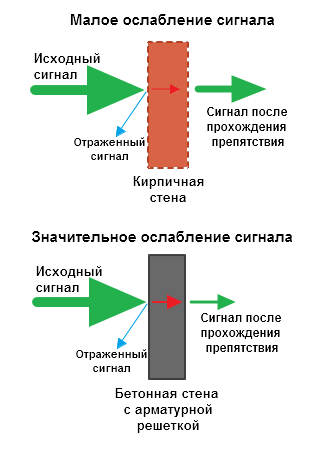

Частота сигнала WiFi — 2,4 ГГц. Это дециметровые радиоволны, которые плохо огибают препятствия и имеют низкую проникающую способность. Поэтому радиус действия и стабильность сигнала напрямую зависят от количества и структуры препятствий между точкой доступа и клиентами.

Проходя через стену или перекрытие, электромагнитная волна теряет часть энергии.

Величина ослабления сигнала зависит от материала, который преодолевают радиоволны.

*Эффективное расстояние - это величина, определяющая как изменяется радиус беспроводной сети в сравнении с открытым пространством при прохождении волной препятствия.

Пример расчета : Сигнал WiFi 802.11n распространяется в условиях прямой видимости на 400 метров. После преодоления некапитальной стены между комнатами сила сигнала снижается до величины 400 м * 15% = 60 м. Вторая такая же стена сделает сигнал еще слабее: 60 м * 15% = 9 м. Третья стена делает прием сигнала практически невозможным: 9 м * 15% = 1,35 м.

Такие расчеты помогут вычислить мертвые зоны, которые возникают из-за поглощения радиоволн стенами.

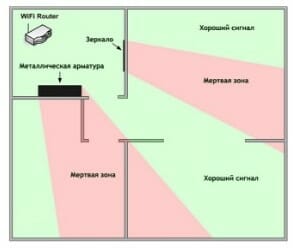

Следующая проблема на пути радиоволн: зеркала и металлические конструкции. В отличие от стен они не ослабляют, а отражают сигнал, рассеивая его в произвольных направлениях.

Зеркала и металлические конструкции отражают и рассеивают сигнал, образуя за собой мертвые зоны.

Если переместить элементы интерьера, отражающие сигнал, удастся устранить мертвые зоны.

На практике : Крайне редко удается достичь идеальных условий, когда все гаджеты находятся на прямой видимости с роутером. Поэтому в условиях реального жилища над устранением каждой мертвой зоной придется работать отдельно:

- выяснить что мешает сигналу (поглощение или отражение);

- продумать куда переместить роутер (или предмет интерьера).

Разместить роутер подальше от источников помех

Диапазон 2,4 ГГц не требует лицензирования и поэтому используется для работы бытовых радиостандартов: WiFi и Bluetooth. Несмотря на малую пропускную способность, Bluetooth все же способен создать помехи маршрутизатору.

Зеленые области - поток от WiFi роутера. Красные точки - данные Bluetooth. Соседство двух радиостандартов в одном диапазоне вызывает помехи, снижающие радиус действия беспроводной сети.

В этом же частотном диапазоне излучает магнетрон микроволновой печи. Интенсивность излучения этого устройства велика настолько, что даже сквозь защитный экран печи излучение магнетрона способно “засветить” радиолуч WiFi роутера.

Излучение магнетрона СВЧ-печи вызывает интерференционные помехи почти на всех каналах WiFi.

На практике :

- При использовании вблизи роутера Bluetooth-аксессуаров, включаем в настройках последних параметр AFH.

- Микроволновка - мощный источник помех, но она используется не так часто. Поэтому, если нет возможности переместить роутер, то просто во время приготовления завтрака не получится позвонить по скайпу.

Отключить поддержку режимов 802.11 B/G

В диапазоне 2,4 ГГц работают WiFi устройства трёх спецификаций: 802.11 b/g/n. N является новейшим стандартом и обеспечивает большую скорость и дальность по сравнению с B и G.

Спецификация 802.11n (2,4 ГГц) предусматривает большую дальность, чем устаревшие стандарты B и G.

Роутеры 802.11n поддерживают предыдущие стандарты WiFi, но механика обратной совместимости такова, что при появлении в зоне действия N-роутера B/G-устройства, - например, старый телефон или маршрутизатор соседа - вся сеть переводится в режим B/G. Физически происходит смена алгоритма модуляции, что приводит к падению скорости и радиуса действия роутера.

На практике : Перевод маршрутизатора в режим “чистого 802.11n” однозначно скажется положительно на качестве покрытия и пропускной способности беспроводной сети.

Однако девайсы B/G при этом не смогут подключиться по WiFi. Если это ноутбук или телевизор, их можно легко соединить с роутером через Ethernet.

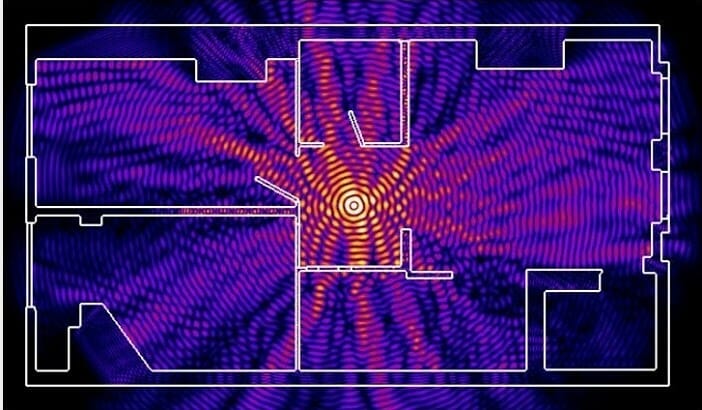

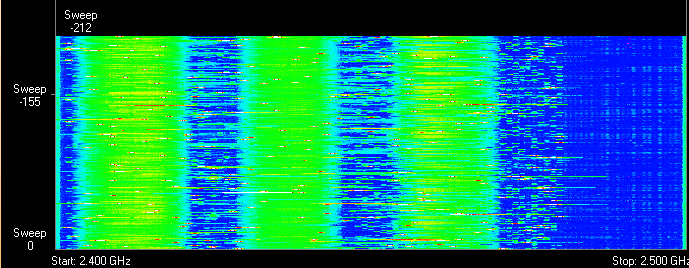

Выбрать оптимальный WiFi канал в настройках

Почти в каждой квартире сегодня есть WiFi роутер, поэтому плотность сетей в городе очень велика. Сигналы соседних точек доступа накладываются друг на друга, отнимая энергию у радиотракта и сильно снижая его эффективность.

Соседние сети, работающие на одной частоте, создают взаимные интерференционные помехи, подобно кругам на воде.

Беспроводные сети работают в пределах диапазона на разных каналах. Таких каналов 13 (в России) и роутер переключается между ними автоматически.

Чтобы минимизировать интерференцию, нужно понять на каких каналах работают соседние сети и переключиться на менее загруженный.

Подробная инструкция по настройке канала представлена .

На практике : Выбор наименее загруженного канала - эффективный способ расширить зону покрытия, актуальный для жильцов многоквартирного дома.

Но в некоторых случаях в эфире присутствует сетей настолько много, что ни один канал не даёт ощутимого прироста скорости и дальности WiFi. Тогда имеет смысл обратиться к способу № 2 и разместить роутер подальше от стен, граничащих с соседними квартирами. Если и это не принесет результата, то стоит задуматься о переходе в диапазон 5 ГГц (способ № 10).

Отрегулировать мощность передатчика роутера

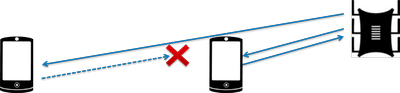

Мощность передатчика определяет энергетику радиотракта и напрямую влияет на радиус действия точки доступа: чем более мощный луч, тем дальше он бьет. Но этот принцип бесполезен в случае всенаправленных антенн бытовых роутеров: в беспроводной передаче происходит двусторонний обмен данными и не только клиенты должны “услышать” роутер, но и наоборот.

Асимметрия: роутер “дотягивается” до мобильного устройства в дальней комнате, но не получает от него ответ из-за малой мощности WiFi-модуля смартфона. Соединение не устанавливается.

На практике : Рекомендуемое значение мощности передатчика — 75%. Повышать ее следует только в крайних случаях: выкрученная на 100% мощность не только не улучшает качество сигнала в дальних комнатах, но даже ухудшает стабильность приема вблизи роутера, т. к. его мощный радиопоток “забивает” слабый ответный сигнал от смартфона.

Заменить штатную антенну на более мощную

Большинство роутеров оснащены штатными антеннами с коэффициентом усиления 2 — 3 dBi. Антенна — пассивный элемент радиосистемы и не способна увеличить мощность потока. Однако повышение коэффициента усиления позволяет перефокусировать радиосигнал за счет изменения диаграммы направленности.

Чем больше коэффициент усиления антенны, тем дальше распространяется радиосигнал. При этом более узкий поток становится похож не на “бублик”, а на плоский диск.

На рынке представлен большой выбор антенн для роутеров с универсальным коннектором SMA.

На практике : Использование антенны с большим усилением — эффективный способ расширить зону покрытия, т. к. одновременно с усилением сигнала увеличивается чувствительность антенны, а значит роутер начинает “слышать” удаленные устройства. Но вследствие сужения радиолуча от антенны, возникают мертвые зоны вблизи пола и потолка.

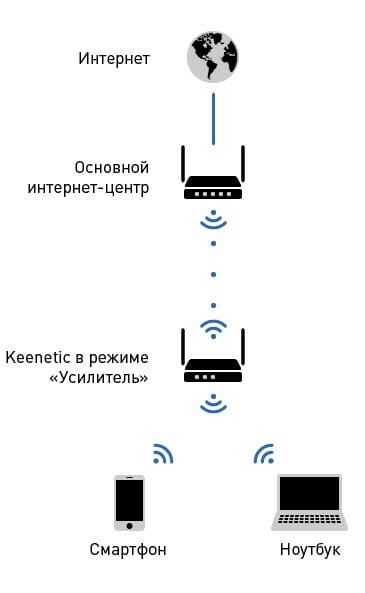

Использовать повторители сигнала

В помещениях со сложной планировкой и многоэтажных домах эффективно использование репитеров — устройств, повторяющих сигнал основного маршрутизатора.

Простейшее решение — использовать в качестве повторителя старый роутер. Минус такой схемы — вдвое меньшая пропускная способность дочерней сети, т. к. наряду с клиентскими данными WDS-точка доступа агрегирует восходящий поток от вышестоящего маршрутизатора.

Подробная инструкция по настройке моста WDS представлена .

Специализированные повторители лишены проблемы урезания пропускной способности и оснащены дополнительным функционалом. Например, некоторые модели репитеров Asus поддерживают функцию роуминга.

На практике : Какой бы сложной ни была планировка — репитеры помогут развернуть WiFi сеть. Но любой повторитель — источник интерференционных помех. При свободном эфире репитеры хорошо справляются со своей задачей, но при высокой плотности соседних сетей использование ретранслирующего оборудования в диапазоне 2,4 ГГц нецелесообразно.

Использовать диапазон 5 ГГц

Бюджетные WiFi-устройства работают на частоте 2,4 ГГц, поэтому диапазон 5 ГГц относительно свободен и в нем мало помех.

5 ГГц — перспективный диапазон. Работает с гигабитными потоками и обладает повышенной емкостью по сравнению с 2,4 ГГц.

На практике : “Переезд” на новую частоту — радикальный вариант, требующий покупки дорогостоящего двухдиапазонного роутера и накладывающий ограничения на клиентские устройства: в диапазоне 5 ГГц работают только новейшие модели гаджетов.

Проблема с качеством WiFi сигнала не всегда связана с фактическим радиусом действия точки доступа, и ее решение в общих чертах сводится к двум сценариям:

- В загородном доме чаще всего требуется в условиях свободного эфира покрыть площадь, превышающую эффективный радиус действия роутера.

- Для городской квартиры дальности роутера обычно достаточно, а основная трудность состоит в устранении мертвых зон и интерференционных помех.

Представленные в этом материале способы помогут выявить причины плохого приема и оптимизировать беспроводную сеть, не прибегая к замене роутера или услугам платных специалистов.

Нашли опечатку? Выделите текст и нажмите Ctrl + Enter

Популярность Wi-Fi-соединения растёт с каждым днём, поскольку огромными темпами увеличивается спрос на этот вид сети. Смартфоны, планшеты, ноутбуки, моноблоки, телевизоры, компьютеры - вся наша техника поддерживает беспроводное подключение к интернету, без которого уже невозможно представить жизнь современного человека.

Технологии передачи данных развиваются вместе с выпуском новой техники

Для того чтобы подобрать подходящую для ваших нужд сеть, необходимо узнать про все стандарты Wi-Fi, существующие на сегодняшний день. Компанией Wi-Fi Alliance разработано более двадцати технологий подключения, четыре из которых сегодня наиболее востребованы: 802.11b, 802.11a, 802.11g и 802.11n. Самым последним открытием производителя стала модификация 802.11ас, показатели которой в несколько раз превышают характеристики современных адаптеров.

Является старшей сертифицированной технологией беспроводного подключения и отличается общей доступностью. Устройство обладает весьма скромными параметрами:

- Скорость передачи информации - 11 Мбит/с;

- Диапазон частот - 2,4 ГГц;

- Радиус действия (при отсутствии объёмных перегородок) - до 50 метров.

Следует отметить, что этот стандарт имеет слабую помехоустойчивость и низкую пропускную способность. Поэтому, несмотря на привлекательную цену этого Wi-Fi-подключения, его техническая составляющая значительно отстаёт от более современных моделей.

Стандарт 802.11a

Эта технология представляет собой улучшенную версию предыдущего стандарта. Разработчики сделали упор на пропускную способность устройства и его тактовую частоту. Благодаря таким изменениям, в этой модификации отсутствует влияние других устройств на качество сигнала сети.

- Диапазон частот - 5 ГГц;

- Радиус действия - до 30 метров.

Однако все преимущества стандарта 802.11a компенсированы в равной степени его недостатками: уменьшенным радиусом подключения и высокой (по сравнению с 802.11b) ценой.

Стандарт 802.11g

Обновлённая модификация выходит в лидеры сегодняшних стандартов беспроводных сетей, поскольку поддерживает работу с распространённой технологией 802.11b и, в отличие от неё, имеет достаточно высокую скорость соединения.

- Скорость передачи информации - 54 Мбит/с;

- Диапазон частот - 2,4 ГГц;

- Радиус действия - до 50 метров.

Как вы могли заметить, тактовая частота снизилась до 2,4 ГГц, но зона покрытия сети вернулась до прежних показателей, характерных для 802.11b. Кроме того, цена на адаптер стала более доступной, что является весомым преимуществом при выборе оборудования.

Стандарт 802.11n

Несмотря на то, что эта модификация уже давно появилась на рынке и обладает внушительными параметрами, производители до сих пор работают над её улучшением. В связи с тем, что она несовместима с предыдущими стандартами, её популярность невелика.

- Скорость передачи информации - теоретически до 480 Мбит/с, а на практике выходит вполовину меньше;

- Диапазон частот - 2,4 или 5 ГГц;

- Радиус действия - до 100 метров.

Так как этот стандарт до сих пор развивается, у него есть характерные особенности: он может конфликтовать с оборудованием, поддерживающим 802.11n, только потому, что производители устройств разные.

Другие стандарты

Кроме популярных технологий, производитель Wi-Fi Alliance разработал и другие стандарты для более специализированного применения. К числу таких модификаций, исполняющих сервисные функции, относятся:

- 802.11d - делает совместимым устройства беспроводной связи разных производителей, адаптирует их к особенностям передачи данных на уровне всей страны;

- 802.11e - определяет качество отправляемых медиафайлов;

- 802.11f - управляет многообразием точек доступа разных производителей, позволяет одинаково работать в разных сетях;

- 802.11h - предотвращает потерю качества сигнала при влиянии метеорологического оборудования и военных радаров;

- 802.11i - улучшенная версия защиты личной информации пользователей;

- 802.11k - следит за нагрузкой определённой сети и перераспределяет пользователей на другие точки доступа;

- 802.11m - содержит в себе все исправления стандартов 802.11;

- 802.11p - определяет характер Wi-Fi-устройств, находящихся в диапазоне 1 км и движущихся со скоростью до 200 км/ч;

- 802.11r - автоматически находит беспроводную сеть в роуминге и подключает к ней мобильные устройства;

- 802.11s - организует полносвязное соединение, где каждый смартфон или планшет может быть маршрутизатором или точкой подключения;

- 802.11t - эта сеть тестирует весь стандарт 802.11 целиком, выдаёт способы проверки и их результаты, выдвигает требования для работы оборудования;

- 802.11u - эта модификация известна всем по разработкам Hotspot 2.0. Она обеспечивает взаимодействие беспроводных и внешних сетей;

- 802.11v - в этой технологии создаются решения для совершенствования модификаций 802.11;

- 802.11y - незаконченная технология, связывающая частоты 3,65–3,70 ГГц;

- 802.11w - стандарт находит способы усиления защиты доступа к передаче информации.

Новейший и самый технологичный стандарт 802.11ас

Устройства модификации 802.11ас предоставляют пользователям абсолютно новое качество работы в интернете. Среди преимуществ этого стандарта следует выделить следующие:

- Высокая скорость. При передаче данных посредством сети 802.11ас используются более широкие каналы и повышенная частота, что увеличивает теоретическую скорость до 1,3 Гбит/с. На практике пропускная способность составляет до 600 Мбит/с. Кроме того, устройство на базе 802.11ас передаёт больше данных за один такт.

- Увеличенное количество частот. Модификация 802.11ас оснащена целым ассортиментом частот 5 ГГц. Новейшая технология обладает более сильным сигналом. Адаптер с высоким диапазоном охватывает полосу частот до 380 МГц.

- Зона покрытия сети 802.11ас. Этот стандарт предоставляет более широкий радиус действия сети. Кроме того, Wi-Fi-подключение работает даже через бетонные и гипсокартонные стены. Помехи, возникающие при работе домашней техники и соседского интернета, никак не влияют на работу вашего соединения.

- Обновлённые технологии. 802.11ас оснащён расширением MU-MIMO, которое обеспечивает бесперебойную работу нескольких устройств в сети. Технология Beamforming определяет устройство клиента и направляет ему сразу несколько потоков информации.

Познакомившись поближе со всеми существующими на сегодняшний день модификациями Wi-Fi-соединения, вы без труда сможете выбрать подходящую для ваших потребностей сеть. Следует напомнить, что большинство устройств содержит стандартный адаптер 802.11b, который также поддерживается технологией 802.11g. Если вы ищете беспроводную сеть 802.11ас, то количество оснащённых ею устройств сегодня невелико. Однако это весьма актуальная проблема и в скором времени всё современное оборудование перейдёт на стандарт 802.11ас. Не забудьте позаботиться о безопасности доступа в интернет, установив сложный код на своё Wi-Fi-соединение и антивирус для защиты компьютера от вирусного ПО.