عاجلاً أم آجلاً ، يطرح السؤال حول أين تذهب الأموال على الإنترنت. في كثير من الأحيان ، يحتاج المستخدمون إلى معلومات توفر بشكل كامل إرشادات خطوة بخطوة للحصول على المعلومات - ما هي حركة المرور المستخدمة عند الاتصال بالإنترنت عبر DRO. ستكون هذه التقنية الخاصة مفيدة في معرفة أسباب زيادة استهلاك حركة المرور.

تعليمات

1. تحتاج إلى تشغيل سطر الأوامر cmd.exe. للقيام بذلك ، حدد "تشغيل" من قائمة "ابدأ".

2. في النافذة التي تفتح ، في السطر مع المؤشر الوامض ، تحتاج إلى كتابة cmd.exe. نضغط دخول. تم فتح نافذة مترجم شفهي قياسي: يمكنك تخطي هذه الخطوة والانتقال مباشرة إلى الخطوة التالية في سطر الأوامر الخاص بمسؤول الملفات ، على سبيل المثال FAR. 111111

3. بعد ذلك ، تحتاج إلى كتابة أمر الشبكة netstat.exe /؟ (يسمح netstat البدائي /؟). يمكن تشغيله بالضغط على مفتاح "Enter". نتيجة لذلك ، نحصل على قائمة بالتلميحات ، وهي النتيجة التي يمكن أن ينتجها برنامج الشبكة عند استخدام مفاتيح معينة. في هذه الحالة ، سنكون مهتمين بمزيد من المعلومات التفصيلية حول نشاط منافذ الشبكة وأسماء التطبيقات المحددة.

4. بعد ذلك ، نحتاج إلى التحقق مما إذا كان هناك مجرم يفحص سيارتنا الآن. أدخل في سطر الأوامر: Netstat -p tcp -n أو Netstat -p tcp -n. هنا تحتاج إلى الانتباه إلى حقيقة أن عنوان IP الخارجي نفسه لا يتكرر كثيرًا (IP الأول هو العنوان المحلي لجهازك). بالإضافة إلى ذلك ، يمكن أن يشهد عدد كبير من السجلات من هذا النوع أيضًا على محاولة غزو: SYN_SENT ، TIME_WAIT من عنوان IP واحد. يُسمح بإجراء عمليات التكرار المتكررة لمنافذ الشبكة 139 و 445 من بروتوكول TCP و 137 و 445 من بروتوكول UDP من عنوان IP خارجي باعتباره أمرًا خطيرًا.

6. نكتب ما يلي: Netstat -b (حقوق المدير مطلوبة هنا). نتيجة لذلك ، سيتم تفريغ بروتوكول كبير بإحصائيات العمل على الإنترنت لجميع تطبيقاتك: يوضح هذا القسم من البروتوكول أن برنامج uTorrent.exe (عميل لتنزيل الملفات وتوزيعها على شبكة BitTorrent) موزع الملفات إلى جهازين على الشبكة من المنافذ المحلية المفتوحة 1459 و 1461.

7. من حقك أن تقرر ما إذا كنت تريد إيقاف هذا التطبيق. من المسلم به أن هناك بعض المنطق في إزالته من بدء التشغيل. هنا ، يتم اكتشاف نشاط البرامج القانونية الأخرى التي تعمل مع خدمات الشبكة عن كثب: Skype ، Miranda ، والثاني يعمل من خلال بروتوكول https الآمن.

8. يجب أن يكون الهدف النهائي من هذه المراجعة هو تحديد التطبيقات المجهولة بالنسبة لك والتي تتصل بالإنترنت دون علمك (من غير المعروف ما تنقله). علاوة على ذلك ، فأنت ملزم بشكل أكبر بتطبيق طرق مختلفة للتعامل مع التطبيقات "الضارة" ، بدءًا من تعطيلها من بدء التشغيل وانتهاءً بالتحقق من المرافق الخاصة.

التحكم في الإنترنت مرورسيساعد في توفير استخدامه والحماية من مثل هذه الإجراءات ، والتي تسمى عادةً الاعتراض مرور. بالإضافة إلى ذلك ، هناك فرصة إضافية لحماية نفسك من فقدان المعلومات ومن برامج التجسس وأحصنة طروادة. هناك عدد كبير من منتجات البرامج التي تعمل في هذا الاتجاه.

تعليمات

1. لفحص مروراستخدام برنامج Traffic Inspector الذي تم إعداده لمراعاة وحفظ حركة المرور على الإنترنت. يتيح لك البرنامج مراقبة التعريفات والتحكم فيها بشكل منهجي وإدارة سرعة القناة وتحميلها. بمساعدة Traffic Inspector ، يمكن التحقق من وجود فيروسات البريد والويب. مرور، تأخذ في الاعتبار جميع الحروف ، وتصفية البريد العشوائي. يسمح لك البرنامج بمنع الإعلانات والنوافذ المنبثقة وكذلك المواقع المرفوضة.

2. قم بتنزيل برنامج مجاني مثل BitTally ، والذي يمكنه توفير كل ما تحتاجه لحساب شبكتك وإدارتها ومراجعتها. مرور .

3. تقوم العديد من المؤسسات والشركات اليوم بتثبيت ProxyInspector - وهو نظام محاسبة مرور. تم تصميم البرنامج أعلاه لحساب مرورالإنترنت والتحكم في الاستخدام المقصود للإنترنت من قبل موظفي الشركة. لكن هذه كلها برامج متعددة الوظائف.

4. هناك عدد من البرامج المجانية الضخمة المريحة التي لها تخصص وثيق يهدف إلى العد مروروالتحكم في تكلفة الإنترنت. هذه البرامج مناسبة تمامًا للعمل على شبكة محلية. وتشمل هذه المنتجات البرمجيات المجانية vAv Traffic Watcher و vAv iNet StatistiX (av4sx.nm.ru). يقوم الأول بفحص كل بايت بالتفصيل والدقة وسيذكرك على الفور أنه تم تجاوز الحد اليومي أو الشهري ، أو حتى قطع الاتصال من تلقاء نفسه لمنع الإنفاق الزائد.

5. قم بتنزيل vAv iNet StatistiX (av4sx.nm.ru) إذا كنت بحاجة إلى حساب استثماراتك المالية في الأوراق النقدية لأي بلد ، وحساب الجدول الزمني لخسارة الأموال التي حدثت خلال الأسبوع ، وتحديد الحالة الحالية للحساب.

6. برنامج TMeter الأكثر قوة (www.tmeter.ru) قادر على الحفاظ على البيانات الإحصائية والتحكم فيها مروربشكل منفصل للشبكة المحلية والإنترنت ، يحتوي على نظام قوي من المرشحات ، يُسمح من خلاله بحساب حركة المرور المناسبة فقط.

7. تحتوي جميع البرامج على واجهة واضحة وقائمة مستخدمين لا شعوريًا ، وبالتالي فإن البرنامج الذي تم تنزيله يحتاج فقط إلى التشغيل. يتم إعطاء نتيجة البرنامج في شكل جداول.

حركة المرور فيما يتعلق بشبكات معلومات الكمبيوتر هي عدد المعلومات المرسلة أو المستلمة لفترة معينة. يجب على مستخدمي الإنترنت متابعتها بشكل حصري في حالة اعتماد مبلغ الدفع مقابل خدمات المزود في كل فترة دفع على هذا المؤشر. يمكنك معرفة مقدار حركة الإنترنت التي يتم إنفاقها بعدة طرق.

سوف تحتاج

- اتفاقية الاتصال بالإنترنت أو تسجيل الدخول وكلمة المرور لحساب فردي.

تعليمات

1. استخدم "الحساب الشخصي" للمشترك على موقع الويب الخاص بمزود الإنترنت الخاص بك - ربما تكون هذه هي أسهل طريقة لمعرفة مقدار حركة المرور التي تم إنفاقها في فترة الفوترة الحالية أو في أي من الأشهر الماضية. عادةً ما يتم نشر رابط للدخول إلى مثل هذا الحساب على الصفحة الرئيسية للشركة ، ويتم إصدار تسجيل الدخول وكلمة المرور مع المستندات الخاصة بالاتصال بالخدمة.

2. يقوم كل مزود بتطوير نسخته الخاصة من واجهة المستخدم للحساب ، لذلك ، للأسف ، لا توجد توصيات للجميع ، حيث يجب أن تبحث بالضبط في الحساب عن مؤشرات حركة المرور المستخدمة. على سبيل المثال ، عند استخدام "Home Internet" من شركة "Beeline" ، مباشرة بعد الحصول على إذن ، انتقل إلى علامة التبويب "الإنترنت" وانقر على الرابط "Statistics". في الصفحة التي تفتح أخيرًا ، سترى جدولًا حيث ، طوال آخر 13 شهرًا (بما في ذلك الشهر الحالي) ، مقدار حركة المرور التي تم إنفاقها على الشراء والإرسال ، بالإضافة إلى إجمالي الوقت المنقضي على الشبكة ، سيتم الإشارة إليها بشكل منفصل. إذا لم تستخدم أحد التعريفات غير المحدودة ، فسيشير هذا الجدول أيضًا إلى مبلغ الدفع المقابل لهذه المؤشرات.

3. أسماء الأشهر في هذا الجدول قابلة للنقر - إذا كنت تريد معرفة المزيد عن التقسيم الدقيق لحركة المرور حسب اليوم في غضون شهر ، فانقر على الرابط المؤدي إليها. يوفر الجدول ، مقسمًا حسب الأيام ، بدوره ، فرصة لرؤية تقسيم أكثر دقة لحركة المرور في أي يوم - حسب الجلسات.

4. استخدم رقم هاتف دعم العملاء الخاص بموفر خدمة الإنترنت إذا تعذر الوصول إلى حساب شخصي لسبب ما. يمكنك معرفة رقم الهاتف في العقد الخاص بالاتصال بالإنترنت أو في التعليمات الواردة معه. يجب أيضًا أن يتم إدراجه في موقع الشركة على الويب. اتصل بهذا الرقم واسأل عامل الهاتف عن مقدار حركة المرور التي أنفقتها. في الوقت نفسه ، كن مستعدًا لإعطاء رقم العقد والاسم الأخير / الاسم الأول / اسم العائلة للشخص الذي صدر له العقد.

5. قم بتثبيت بعض البرامج لحساب حركة المرور المستلمة والمرسلة. صحيح أن التطبيقات من هذا النوع تكون أكثر راحة في حساب تقسيم حركة المرور التي تستهلكها أجهزة الكمبيوتر على شبكتك المحلية ، وقد لا تتطابق مع إحصائيات مزود خدمة الإنترنت.

الكمبيوتر المتصل بطريقة ما بالإنترنت له عنوان فريد للتعرف عليه. يمكنك معرفة عنوان جهاز الكمبيوتر الخاص بك باستخدام قائمة الخدمات الخاصة عبر الإنترنت.

سوف تحتاج

- - حاسوب؛

- - اتصال بالإنترنت.

تعليمات

1. تحقق مما إذا كان جهاز الكمبيوتر الخاص بك به اتصال إنترنت قوي. إذا كان الأمر كذلك ، فقد تم تعيين عنوان IP لجهاز الكمبيوتر الخاص بك ميكانيكيًا عند اتصاله بالشبكة. في حال احتجت إلى تحديد عنوان IP الخارجي الخاص بك ، افتح متصفحًا واتبع الرابط الإضافي: http://2ip.ru/whois/. في المعلومات المعروضة ، سيتم الإشارة إلى عنوان الكمبيوتر. عند إعادة الاتصال ، قد يتغير تبعًا لمزود الإنترنت الذي تستخدمه. إذا تم منحك عنوان IP ديناميكي (مناسب لمعظم حالات الاتصالات باستخدام تقنية الطلب الهاتفي الخاصة وبإنترنت مخصص) ، فعندما تعيد الاتصال ، على الأرجح ، سيكون لجهاز الكمبيوتر الخاص بك عنوان IP خارجي مختلف. إذا قام موفر خدمة الإنترنت الخاص بك بتزويدك بعنوان ثابت (مستمر) ، فلن يتغير.

2. إذا كنت تريد معرفة عنوان IP لجهاز كمبيوتر آخر ، فاستخدم جدار حماية وبرامج لتبادل الرسائل والملفات عبر اتصال مباشر ، على سبيل المثال ، Skype أو Miranda. اتصل بمالك الكمبيوتر الذي تهتم بعنوانه الخارجي. ابدأ تشغيل جدار الحماية عن طريق إضافة برنامج المراسلة إلى قائمة الاستبعاد الخاصة به مسبقًا ، إذا لم يتم توفير ذلك مسبقًا بواسطة إعدادات الأمان على جهاز الكمبيوتر الخاص بك.

3. أرسل لمحاورك بعض الملفات من جهاز الكمبيوتر الخاص بك ، ولاحظ أنك بحاجة إلى قبول البيانات من جانبه ، وإلا فلن ترى عنوان IP الخاص به. لاحقًا ، بعد إرسال الملف ، افتح برنامج جدار الحماية واعرض تدفق المعلومات الذي يتم إرساله. سيتم أيضًا الإشارة إلى العنوان الخارجي لجهاز الكمبيوتر الخاص بالمستلم هناك.

4. إذا كنت لا تريد أن يتعرف مستخدمو الإنترنت الآخرون على عنوان IP الخارجي الخاص بك ، قم بإخفائه باستخدام برامج خاصة أو مواقع لإخفاء الهوية. إنهم يعملون على أطروحة تعيين عنوان قناع لجهاز الكمبيوتر الخاص بك ، وبعد ذلك سيتم عرضه كعنوان IP خارجي على مواقع مختلفة أو مع اتصالات مباشرة.

فيديوهات ذات علاقة

نصائح مفيدة

لأسباب أمنية ، لا تستخدم التوصيلات المباشرة.

نادرًا ما تُستخدم خطط الوصول إلى الإنترنت المحدودة اليوم ، حيث زاد توافر خطط غير محدودة بشكل كبير. ولكن إذا كنت لا تزال مضطرًا لاستخدامه الحد من التعريفة، واستهلاك حركة المرور ، إلى جانب استهلاك أموالك ، ازداد بشكل مفاجئ ، فمن المهم تحديد سبب ما حدث والقضاء عليه.

1.

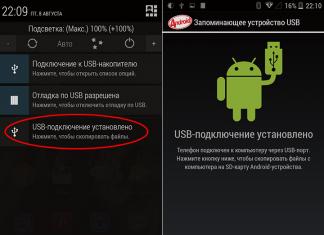

سيساعدك برنامج سطر أوامر صغير يسمى netstat في ذلك. على الأرجح ، لن تضطر حتى إلى تنزيله وتثبيته - فهو مضمن ليس فقط في معظم توزيعات Linux ، ولكن حتى في معظم إصدارات Windows. تتمثل الخطوة الأولى في إعادة إنتاج الموقف الذي تبدأ فيه تجربة زيادة مفاجئة في استهلاك حركة المرور قدر الإمكان. أي ، قم بتشغيل نفس البرامج ، وجعلها تؤدي نفس الإجراءات ، وما إلى ذلك.

2.

الآن ، بعد اكتشاف زيادة في استهلاك حركة المرور ، تحتاج إلى تشغيل برنامج netstat. سيعرض البرنامج نصا كبيرا ، نحن مهتمون فقط بالأسطر العلوية التي تبدو كالتالي:

tcp 0 1953 10.203.66.34:33599 mc.yandex.ru:www ESTABLISHED

يمكن استخدامها لتحديد الخوادم التي يتصل بها جهاز الكمبيوتر الخاص بك حاليًا. يمكنك رؤية عناوين IP والمنافذ وأسماء المجالات. قد تكون هناك عناوين لا علاقة لها بالمواقع التي تزورها. حسب أسماء النطاقات ، ليس من الصعب تخمين البرنامج الذي يقوم بتبادل البيانات: ربما يتم تحديث برنامج مكافحة الفيروسات ، ونظام التشغيل ، وبعض البرامج ذات التحديثات التلقائية ، والتي تعمل في خلفية ICQ.

3.

لمعرفة "السبب" في زيادة استهلاك حركة المرور بشكل أكثر دقة ، أغلق البرامج واحدًا تلو الآخر ، في كل مرة تقوم بتشغيل netstat مرة أخرى. تعرف على ما سيتغير في قائمة الاتصالات - أي الاتصالات ستختفي. بعد اكتشاف البرنامج الذي يستهلك حركة المرور ، فمن المنطقي إعادة تكوينه ، على سبيل المثال ، بحيث يتوقف عن التحديث تلقائيًا (من المهم هنا اختيار توازن معقول بين تقليل استهلاك حركة المرور وتثبيت التحديثات الهامة بانتظام ، بينما يجب تحديث قواعد بيانات مكافحة الفيروسات بانتظام المزيد). إذا تم إغلاق جميع البرامج ، ولكن استمر شيء ما في استهلاك حركة المرور ، وكانت أسماء المجالات في نتائج netstat تبدو مريبة بالنسبة لك ، فيجب عليك فحص جهاز الكمبيوتر الخاص بك بحثًا عن البرامج الضارة.

.

حمل هنا: http://www.softportal.com/software-8181-networx.html

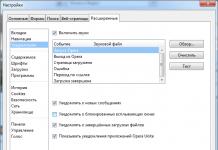

بعد تثبيت البرنامج ، ننتقل إلى تكوينه.

انقر بزر الماوس الأيمن على أيقونة العلبة الخاصة به.

أفتح الإعدادات.

في علامة التبويب "عام".

في عمود "اتصالات المراقبة" ، يوصى بتحديد ماذا مروروالسرعة التي يجب مراعاتها.

في علامتي التبويب "الرسم البياني" و "لون الرسم البياني" ، نقوم بتهيئة عرض الرسم البياني للسرعة.

علامة التبويب "الإخطارات" هي المسؤولة عن تشغيل أي أحداث.

تتيح لك علامة التبويب خيارات متقدمة ضبط بداية الأسبوع وتنسيق الوقت.

نصائح مفيدة

تعد خيارات استجابة الماوس التالية (الخطوة 5) أكثر ملاءمة:

عند النقر - حركة المرور اليومية ؛

انقر نقرًا مزدوجًا - إحصائيات ؛

عند التمرير - السرعة الحالية.

بالنسبة للمستخدمين الذين تتضمن تعريفة الإنترنت الخاصة بهم دفع مبلغ المعلومات المستلمة ، من المهم أن تعرف بالضبط المبلغ الذي تم إنفاقه في لحظة معينة. لهذا ، يتم استخدام برامج متخصصة.

سوف تحتاج

- - برنامج مجاني "NetWorx"

تعليمات

تحميل برنامج "NetWorx" من المطورين http://www.softperfect.com/. يتم توزيع هذا بموجب ترخيص "البرامج المجانية" ، أي بالكامل. يتوفر خياران للتنزيل: "المثبت" و "المحمول". يفضل استخدام الخيار الثاني ، حيث لا يتطلب التثبيت وهو أكثر ملاءمة للاستخدام.

قم بإنشاء مجلد "Networx" في أي مكان تريد. يمكنك حتى استخدام الفلاش لتشغيل برنامج محاسبة المرور على أجهزة كمبيوتر مختلفة. قم بفك ضغط ملف الأرشيف الذي تم تنزيله في هذا المجلد. في المجلد غير المضغوط ، قم بتشغيل الملف القابل للتنفيذ "networx.exe".

يمكنك استخدام حركة المرور الخاصة بك لصالحك. ابحث عن العديد من برامج مكافحة البرامج الضارة وقم بتثبيتها (أو تحديثها إذا كانت مثبتة بالفعل). المعيار المقبول عمومًا للاستخدام المنزلي هو حزمة برامج مكافحة الفيروسات + جدار الحماية. اقرأ المراجعات حول برامج مكافحة الفيروسات والجدران النارية من مطورين مختلفين. اختر الخيارات التي تريدها وقم بتنزيل التوزيعات. قد يتطلب تحديث قواعد بيانات مكافحة الفيروسات وقواعد حماية جدار الحماية أيضًا المزيد.

هناك طريقة أخرى لاستخدام حركة المرور بشكل جيد وهي إنتاج جميع الأجهزة المثبتة في النظام. لا يتم إصدار برامج التشغيل فقط من قبل مطوري الأجهزة أنفسهم ، ولكن أيضًا من قِبل الشركات المصنعة التابعة لجهات خارجية. في الوقت نفسه ، قد تختلف في مجموعة الوظائف واستخدام قدرات الجهاز المخفية. لا تنس إنشاء نقاط فحص لاستعادة النظام قبل تجربة برامج تشغيل جديدة. في حالة وجود مشاكل في مساعدتهم ، يمكن إرجاع النظام بسهولة.

إذا لم تكن مهتمًا بالأفلام والموسيقى بجودة عالية ، فإن جهاز الكمبيوتر الخاص بك محمي من الهجمات من الإنترنت ، والجهاز موجود على أحدث برامج التشغيل ، فقط استمتع على الويب. لقضاء حركة المرور ، شاهد القنوات التلفزيونية عبر الإنترنت ، استمع. انتقل إلى أي استضافة فيديو وادرس الجزء العلوي الذي يحتوي على أكبر عدد من المشاهدات. غالبًا ما يوسع تصفح الإنترنت التلقائي هذا آفاق المرء.

من السهل معرفة المعلومات حول مقدار ما تم استلامه وإرساله لفترة زمنية معينة. يمكن فحصه بسهولة باستخدام برنامج مصمم خصيصًا. يمكن أن يكون هذا مفيدًا إذا كانت حزمة التعريفة للوصول إلى الإنترنت تتضمن دفع تكلفة حركة المرور لكل ميغا بايت.

سوف تحتاج

- - جهاز كمبيوتر مثبت عليه نظام تشغيل Windows ؛

- - الوصول إلى جهاز كمبيوتر مع حقوق المسؤول ؛

- - تم تكوين جدار حماية للسماح للبرنامج المثبت بالعمل.

تعليمات

تنزيل برنامج مجاني لتتبع حركة المرور. على سبيل المثال ، يمكن أن يكون برنامج NetWorx. على موقع المطور ، يمكنك تنزيل نسختين من البرنامج: Portable و Installer. يتضمن الخيار الأول تشغيل البرنامج بدون تثبيت ، وفي الحالة الثانية ، يجب تثبيت البرنامج. لتسهيل المزيد من العمل ، قم بتنزيل النسخة المحمولة.

في أي مجلد قسم حيث يتم تخزين مستندات المستخدم ، قم بإنشاء مجلد NetWorx. للراحة ، يمكنك إنشائه على بطاقة فلاش حتى تتمكن من تشغيل البرنامج على أجهزة كمبيوتر مختلفة. قم بفك ضغط الأرشيف الذي تم تنزيله من موقع المطور إلى المجلد الذي تم إنشاؤه. انتقل إليه وقم بتشغيل ملف networx.exe.

عند بدء البرنامج لأول مرة ، قم بإعداد المعلمات الأساسية لمزيد من العمل. حدد أنسب لغة لعرض النص في نوافذ البرنامج ومحول الشبكة الذي يجب فحص حركة المرور الخاصة به. إذا كان هناك العديد من المحولات ، فيمكنك التحقق من عنصر "كل الاتصالات" ، والذي يسمح لك بالتحكم في كل حركة المرور على جهاز الكمبيوتر. انقر فوق "إنهاء".

سيظهر رمز برنامج NetWorx في علبة النظام. انقر نقرًا مزدوجًا فوقه - ستفتح النافذة الرئيسية التي تحتوي على جميع الإحصائيات. لعرض معلومات أكثر تفصيلاً ، انتقل إلى علامة التبويب المقابلة.

فيديوهات ذات علاقة

ملحوظة

يراقب NetWorx حركة المرور فقط بعد بدء تشغيله من قبل المستخدم ولا يعمل في الخلفية افتراضيًا. لذلك ، إذا لم تبدأ تشغيله فورًا عند تشغيل الكمبيوتر ، فستظل بعض حركة المرور غير محسوبة ، على سبيل المثال ، حركة المرور التي تستهلكها البرامج ، ويتم تحديثها فور بدء تشغيل الكمبيوتر. للتحقق باستمرار من حركة المرور ، ضع اختصارًا للبرنامج في مجلد "بدء التشغيل" ، وسيبدأ برنامج NetWorx تلقائيًا دون مشاركتك.

نصائح مفيدة

اتصل بخدمة الدعم الفني للمزود واكتشف ما إذا كان من الممكن التحقق من حركة المرور في الحساب الشخصي للمستخدم. غالبًا ما يكون لدى مزود خدمة الوصول إلى الإنترنت خدمة لتوفير معلومات حول حركة المرور المستهلكة.

إن معرفة مقدار حركة المرور الواردة لفترة زمنية محددة ليس بالأمر الصعب. يمكن فحص حركة المرور الواردة باستخدام برنامج خاص. إذا كانت حزمة التعريفة الخاصة بك للوصول إلى الإنترنت تتضمن الدفع مقابل حركة المرور الواردة لكل ميغابايت ، فسيكون ذلك مفيدًا.

سوف تحتاج

- - الوصول إلى الكمبيوتر مع حقوق المسؤول ؛

- - جهاز كمبيوتر يعمل بنظام تشغيل Windows ؛

- - جدار الحماية ، مع إذن للعمل مع البرامج المثبتة.

تعليمات

قم بتنزيل البرنامج للحصول على إحصائيات حركة المرور الواردة على موقع المطور. على سبيل المثال ، برنامج NetWorx. سيعرض الموقع تنزيل خيارات البرنامج مثل: "Portable" و "Installer". لتشغيل البرنامج بدون تثبيت ، تحتاج إلى تنزيل "Portable" ، ويوفر خيار "Installer" التثبيت ، لذلك لمزيد من الراحة ، قم بتنزيل أول نسخة من برنامج NetWorx "Portable".

في أي مجلد قسم حيث توجد مستندات المستخدم ، قم بإنشاء مجلد NetWorx. لتسهيل تشغيل البرنامج على أجهزة الكمبيوتر الأخرى ، قم بإنشاء هذا المجلد على محرك أقراص محمول. قم بفك ضغط الأرشيف الذي تم تنزيله من موقع المطور إلى المجلد الذي قمت بإنشائه. انتقل إلى مجلد NetWorx وقم بتشغيل الملف المسمى networx.exe.

عند بدء تشغيل البرنامج لأول مرة ، قم بتكوين الإعدادات للعمل اللاحق. لعرض نص ، حدد اللغة ومحول الشبكة الذي تريد التحقق من حركة المرور الواردة له. إذا كان هناك العديد من محولات الشبكة ، فأنت بحاجة إلى تحديد عنصر "جميع الاتصالات" ، والذي يمكنك من خلاله التحكم في كل حركة المرور الواردة على جهاز الكمبيوتر الخاص بك. لقبول العملية ، انقر فوق الزر "إنهاء".

بالنسبة للعملاء الذين لا يستخدمون خطط تعريفة غير محدودة ، فإن السؤال عن كيفية التحقق من حركة المرور على الإنترنت سيظل دائمًا ذا صلة.

يتيح لك مشغل الهاتف المحمول MTS التحقق من الرصيد بعدة طرق ، بغض النظر عن الهاتف الذي يتم استخدام الشيك عليه. ينصح مشغل الهاتف المحمول بإجراء التحقق من البيانات بشكل مستمر. سيسمح لك ذلك بالاتصال بالإنترنت في أي وقت ، بالإضافة إلى أنه سيكون من الممكن عدم إنفاق الأموال لتوصيل خدمات إضافية عبر الإنترنت. في المادة من المقالة ، سيتم وصف جميع الطرق حول كيفية اكتشاف حركة مرور MTS المستنفدة.

من أجل معرفة حركة المرور المستهلكة ، يمكنك استخدام الطرق القياسية من خلال هاتفك المحمول. يمكن إجراء هذه العمليات على أي هاتف محمول ، من القديم إلى الحديث. لكن يجب أن نتذكر أنه بسبب خوارزمية حساب استهلاك الميجابايت ، يختلف الجهاز والموفر ، لذلك قد تختلف المعلومات قليلاً. وبالتالي ، يمكنك معرفة المعلمات من خلال الهاتف للأغراض الشخصية فقط ، ولا يمكنك التحقق من الاستهلاك من خلال المشغل. للتحكم في الميجابايت المتبقية ، يجب عليك استخدام أي من الطرق:

- يمكن توضيح استهلاك حركة المرور من خلال الرسائل النصية القصيرة. لتلقي معلومات عن الرصيد ، ما عليك سوى إرسال رسالة نصية قصيرة بعلامة استفهام. الرقم المراد إرساله خفيف جدًا وقصير 5340. ستكون جميع الرسائل مجانية ولن يتم تحصيل رسوم منها. بعد أن يتلقى النظام الرسالة ، ستظهر رسالة أخرى ردًا ، والتي ستوفر معلومات عن الميجابايت المستهلكة ، بالإضافة إلى مقدار حركة المرور التي يمكن إنفاقها. تتحقق هذه الطريقة من عدد غير محدود من المرات.

- هناك طريقة أخرى للتحقق من حركة المرور المستهلكة وهي استخدام مجموعة خدمات. نظرًا لوجود الكثير من الخيارات وخطط التعرفة ، فهناك أيضًا العديد من الطلبات للتحقق من استهلاك الميجابايت. على سبيل المثال ، إذا استخدم المستخدمون خطط التعريفة من العائلة الذكية على بطاقة SIM ، فسيكون من الضروري استخدام الأمر * 100 * 1 # للتفاصيل. بعد استخدام جميع الميجابايتس الخاصة بالدُفعات للعميل ، وبعد توصيل خيارات إضافية ، من الضروري استخدام المجموعة * 111 * 217 # للتحكم. يمكنك استخدام هذه الخدمة في خيارات مثل BIT و Internet mini و maxi و SuperBIT وغيرها. يمكنك أيضًا استخدام المجموعة * 217 #.

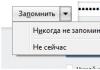

الاختبار على الأجهزة اللوحية

لا تملك بعض الأجهزة اللوحية القدرة على إرسال مجموعات الخدمة. لذلك ، يواجه أصحاب هذه الأجهزة صعوبة أكبر قليلاً. بالنسبة لهم ، يمكنك معرفة معلومات حول استهلاك الميجابايت فقط من خلال استخدام الإنترنت. للقيام بذلك ، تحتاج إلى استخدام حسابك الشخصي على موقع الويب الخاص بمشغل MTS. سيحتاج المشتركون إلى الانتقال إلى موقع الشركة على الويب والذهاب إلى حساباتهم الشخصية. بعد ذلك ، انتقل إلى التفويض ، الذي تقوم فيه بإدخال معلومات تسجيل الدخول (الهاتف المحمول) وكلمة المرور (تأتي عبر الرسائل القصيرة من خلال طلب على الموقع). بعد ذلك ، في المكتب نفسه ، تحتاج إلى الانتقال إلى علامة التبويب التي تحتوي على حالة الحساب. في القائمة ، تحتاج إلى تحديد باقي الحزم وبعد ذلك يمكنك الاطلاع على جميع المعلومات التفصيلية حول مسألة الفائدة المتعلقة بالمصروفات. من خلال الحساب الشخصي ، لا يمكن للعملاء معرفة حركة المرور المستهلكة فحسب ، بل يمكنهم أيضًا التحكم بشكل كامل في بطاقة SIM وتوصيل الخدمات وفصلها وخطط التعريفة.

أيضًا ، إذا كان الجهاز اللوحي يمكنه إدخال الطلبات وإرسالها ، فأنت بحاجة إلى تذكر طريقتين:

- يمكنك التحقق من المعلومات الخاصة باستهلاك حركة المرور على التعريفات من الخط الذكي عن طريق إدخال المجموعة * 100 * 1 #.

- بالنسبة للخيارات التي تم توصيلها بعد استهلاك حركة المرور الرئيسية ، يجب عليك استخدام المجموعة * 111 * 217 #.

- بالنسبة لتطبيقات الهاتف المحمول الأخرى التي تحتوي على حركة مرور ، يمكنك معرفة الاستهلاك عن طريق الأمر * 217 #.

تفصيل عبر المودم

من خلال أجهزة المودم من مشغل MTS ، يمكن للمشتركين أيضًا تلقي معلومات حول استهلاك الميجابايت. الإجراء مشابه للخيارات التي تمت مناقشتها في المقالة. الاختلاف الوحيد هو أن المودم لا يحتوي على شاشة ، لذلك يتم عرض جميع المعلومات من خلال شاشة الكمبيوتر أو الكمبيوتر المحمول.

بالنسبة لأجهزة المودم ، قام الموفر بعمل برنامج خاص يتم تثبيته على الجهاز (كمبيوتر شخصي ، كمبيوتر محمول) بعد توصيل المودم. هذا البرنامج هو أداة للإدارة. على سبيل المثال ، تتمتع بعض الأجهزة بالقدرة على إرسال طلبات الخدمة ، على غرار تلك المستخدمة على الهواتف والأجهزة اللوحية. نظرًا لأن تعريفة MTS Connect تُستخدم غالبًا للمودم ، يتم التحقق من استهلاك حركة المرور من خلال الطلب * 217 #. إذا لم يكن من الممكن تسجيل الطلبات على المودم ، فمن الأفضل استخدام حساب شخصي على موقع الويب الخاص بمشغل MTS.

إلى أين تتجه حركة المرور؟ كيف تجد "تسرب" بأبسط الوسائل.

يقولون أن هناك لغزين في الطبيعة: من أين يأتي الغبار وأين يذهب المال؟ وبنفس الطريقة ، فإن الإنترنت له سره الخاص: أين "تتسرب" حركة المرور؟ بالطبع ، في ظروف ثابتة ، مع خطوط حديثة عالية السرعة ، فقدت هذه المشكلة أهميتها - ولكن بمجرد أن نذهب في إجازة ، بالطبيعة ، إلى القرية ، حيث الطريقة الوحيدة للاتصال بالإنترنت هي الاتصال الخلوي ، هذه المشكلة ترتفع إلى ذروتها. نشتري حزمة من 1-2-4-8 غيغابايت من المشغل ، ويبدو أننا لم نفعل شيئًا ، ولكن تم استهلاكها ((. أين ذهبت؟ وهل من الممكن بطريقة ما العثور على "المصدر" التسريب "بوسائل مرتجلة"؟

بشكل عام ، إذا كنت بالفعل ذاهبًا إلى "الطبيعة" وستستخدم الإنترنت بحركة مرور محدودة ، فهذا أمر مرغوب فيه للغاية مقدماًتثبيت برنامج مراقبة حركة المرور. على سبيل المثال ، شاشة NetLimiter المجانية بالكامل. بعد ذلك ، بالنظر إلى الإحصائيات الخاصة به ، سنرى ، على سبيل المثال ، أن حركة المرور الواردة والصادرة يتم استهلاكها بواسطة متصفح FireFox (في المثال الأول) ... أو يتم استهلاك الوارد فقط بواسطة برنامج Miranda للرسائل الفورية. كل شيء بسيط وشفاف.

|

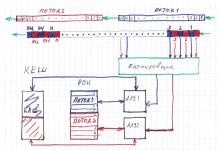

هواة الراديو ، عندما يتعذر استخدام مقياس "نوعي" دقيق ، غالبًا ما يستخدمون مقياسًا "كميًا" - والذي يُطلق عليه عادةً جهاز اختبار. في نظام التحكم في حركة المرور لدينا ، سيكون المختبر هو مؤشر الشبكة المحلية / الشبكة اللاسلكية / المودم - بشكل عام ، واجهه المستخدممن خلالها يتصل الكمبيوتر بالواجهة. أيضًا ، يمكن لمثل هذا الاختبار أن يعمل كمؤشر لمقدار حركة المرور الواردة / الصادرة من لوحة القيادة - مودم خلوي (برنامج التحكم في المودم الخلوي).

كيف تحدد المؤشر الذي يجب التركيز عليه؟ قد يكون هناك العديد من مؤشرات الشبكة / الشبكة اللاسلكية / المودم في الدرج. من السهل جدا إذا كنت بالضبطإذا لم تكن لديك فكرة عن المؤشر الذي يجب النظر إليه ، فيمكنك تتبع المؤشر الذي نحتاجه عن طريق تغيير النشاط. حاول في المتصفح ، على سبيل المثال ، تحميل أي موقع ومعرفة المؤشر الذي أصبح نشطًا - مضاء أو يومض بشكل متكرر. إذا كان هناك تقاطع أحمر بالقرب من المؤشر ، فيمكنك تجاهله على الفور. في مثال لقطة الشاشة ، يتم تمييز الواجهة النشطة بنقطة خضراء ، والواجهة الخاملة باللون الأحمر.

بعد العثور على مؤشر اتصالنا بالإنترنت ، يمكننا الآن بدء التدقيق. أولاً ، دعنا نقدر تقريبيًا - هناك "تسرب" بشكل عام. دعنا نتوقف عن الوصول إلى الإنترنت ، وننتظر حتى يتم تحميل جميع المواقع ، وما إلى ذلك - ونلقي نظرة على مؤشرنا. يجب ألا تحترق. إذا لم يشتعل لفترة طويلة حتى لفترة قصيرة - على الأرجح لا يوجد "تسرب غير منتج". ولكن ، على الأرجح ، ستلاحظ أنه "يومض" بشكل دوري. لذلك يصل بعض البرامج إلى الإنترنت. دعنا نحاول العثور - أي من البرامج (أو علامات تبويب المتصفح) يفعل ذلك.

كيف يمكن تحديد كومة البرامج النشطة حاليًا في الكمبيوتر التي تصل إلى الإنترنت؟ دعنا نستخدم "طريقة الذئب" من "انتظر لحظة!". هل تتذكر عندما كان يطارد الأرنب ، وصدم إلى متجر التلفزيون؟ لتحديد المكان الذي كان يختبئ فيه الأرنب ، بدأ في إيقاف تشغيل أجهزة التلفزيون - ووجده في النهاية. لذلك سنحاول العثور على "أرنب" أو "أرانب".

للقيام بذلك ، سوف نستخدم TaskManager. مع نظام TaskManager "العادي" ، نقوم بتفريغ البرامج عند "تجميدها". هل يمكن لهم ، على العكس من ذلك ، إدخال البرامج في حالة "تجميد" محكوم؟ للأسف لا - نظام TaskManager القياسي لا يمكنه ذلك. ولكن هناك عددًا كبيرًا من مديري المهام البديلة الذين يمكنهم القيام بذلك. لن نفكر في كل هذه البرامج - سنقتصر على برنامجين فقط.

الأول والقوي للغاية. على الرغم من هذا الاسم الكبير ، فهو آمن تمامًا للنظام وقوي جدًا من حيث البحث وإدارة البرامج والعمليات الجارية. قم بتنزيله وتثبيته - لن يساعدك فقط في هذا الأمر - يمكن توضيح العديد من مشكلات النظام بمساعدته. إذا لم يكن بإمكانك تثبيت البرنامج أو لم تكن لديك الفرصة لتثبيت البرنامج (على سبيل المثال ، إذا كان تثبيت البرامج محظورًا أو إذا كنت لا ترغب في إضافته إلى مجموعة البرامج) - قم بتنزيل الإصدار المحمول. سيسمح لك ببدء استكشاف النظام أثناء التنقل ، دون إعداد غير ضروري. بالإضافة إلى ذلك ، يمكنك نسخ النسخة المحمولة -a على محرك أقراص فلاش USB واستخدامها في أي مكان.

قم بتشغيله ودعنا نلقي نظرة على النافذة الرئيسية ، علامة التبويب العمليات. سترى العديد من البرامج والعمليات التي تعمل على نظامك. كلما كان البرنامج منخفضًا في النافذة ، يتم تشغيله لاحقًا. كان آخر برنامج في النافذة هو آخر برنامج تم إطلاقه.

بالمناسبة ، يعرض هذا البرنامج أيضًا بشكل غير مباشر البرنامج الذي يصل إلى الإنترنت (على الرغم من أنه ليس فقط). انظر إلى عمود I / O Total. إذا كان البرنامج يحتوي على أرقام غير صفرية في هذا العمود ، فإن البرنامج يشارك في تبادل البيانات مع "العالم الخارجي" - فيما يتعلق بذاكرة البرنامج بالطبع. إذا كان هذا الرقم بالنسبة للبرامج المتعلقة بالإنترنت (ستكون القائمة في نهاية المقالة) غير صفري ، فلا تتردد في إدراجه في قائمة المشتبه بهم.

بالمناسبة ، يعرض هذا البرنامج أيضًا بشكل غير مباشر البرنامج الذي يصل إلى الإنترنت (على الرغم من أنه ليس فقط). انظر إلى عمود I / O Total. إذا كان البرنامج يحتوي على أرقام غير صفرية في هذا العمود ، فإن البرنامج يشارك في تبادل البيانات مع "العالم الخارجي" - فيما يتعلق بذاكرة البرنامج بالطبع. إذا كان هذا الرقم بالنسبة للبرامج المتعلقة بالإنترنت (ستكون القائمة في نهاية المقالة) غير صفري ، فلا تتردد في إدراجه في قائمة المشتبه بهم. الآن كيف سنستخدم هذا البرنامج للبحث عن البرامج "النشطة"؟ بسيط جدا. بدءًا من الأسفل (من الأحدث) ، لنبدأ "تجميد" برامج الإنترنت. للقيام بذلك ، انقر بزر الماوس الأيمن على اسم البرنامج واختر من القائمة تعليق العملية. بعد ذلك ، ننظر إلى المؤشر الخاص بنا - هل توقفت المكالمات إلى الإنترنت؟ إذا كانت الإجابة بنعم ، فوجدناها الجميعالبرامج التي تستخدم "الحليب" (على الأرجح ، هناك أكثر من واحد منهم). إذا لم تتوقف المكالمات - ولكن "معدل" الوميض قد تغير - فمن المؤكد تقريبًا أن البرنامج "المجمد" هو أحد تلك المكالمات. إذا لم يتغير شيء - "قم بإلغاء تجميد" البرنامج عن طريق النقر بزر الماوس الأيمن على اسم البرنامج واختيار العنصر استئناف العملية.

بعد أن تصبح "قائمة المتهمين" جاهزة ، سنقوم بتقييم ما سنفعله بها. إذا كانت القائمة تتضمن فقط برامج المراسلة الفورية والاتصال - على سبيل المثال ، Skype (skype.exe) ، ICQ (icq.exe) ، Qip (qip.exe) ، Miranda (miranda32.exe) - فأنت بحاجة إلى التفكير فيما إذا كانت يستحق إبقائهم نشطين باستمرار. الحقيقة هي أن هذه البرامج تتبادل البيانات باستمرار عبر الإنترنت - وهذا لا يمكن تجنبه. يستهلك البعض القليل من حركة المرور (على سبيل المثال - ICQ و Qip و Miranda) ، والبعض الآخر - أكثر قليلاً (على سبيل المثال Skype) - ولكن التبادل سيكون على أي حال. لذلك إذا كنت تريد توفير المال على هذه البرامج ، فقم بإغلاقها عندما لا تستخدمها. أو "تجميد" لوقت "تعطل" TaskManager-ohm. ولكن ، بالمناسبة ، أي من هذه البرامج يستهلك حركة مرور قليلة جدًا - لذلك إذا كان لديك بالفعل حزمة مرور غير محدودة تمامًا - يمكنك ترك هذه البرامج تعمل باستمرار.

بعد أن تصبح "قائمة المتهمين" جاهزة ، سنقوم بتقييم ما سنفعله بها. إذا كانت القائمة تتضمن فقط برامج المراسلة الفورية والاتصال - على سبيل المثال ، Skype (skype.exe) ، ICQ (icq.exe) ، Qip (qip.exe) ، Miranda (miranda32.exe) - فأنت بحاجة إلى التفكير فيما إذا كانت يستحق إبقائهم نشطين باستمرار. الحقيقة هي أن هذه البرامج تتبادل البيانات باستمرار عبر الإنترنت - وهذا لا يمكن تجنبه. يستهلك البعض القليل من حركة المرور (على سبيل المثال - ICQ و Qip و Miranda) ، والبعض الآخر - أكثر قليلاً (على سبيل المثال Skype) - ولكن التبادل سيكون على أي حال. لذلك إذا كنت تريد توفير المال على هذه البرامج ، فقم بإغلاقها عندما لا تستخدمها. أو "تجميد" لوقت "تعطل" TaskManager-ohm. ولكن ، بالمناسبة ، أي من هذه البرامج يستهلك حركة مرور قليلة جدًا - لذلك إذا كان لديك بالفعل حزمة مرور غير محدودة تمامًا - يمكنك ترك هذه البرامج تعمل باستمرار. مجموعة أخرى من البرامج التي يمكن أن تستهلك حركة المرور حتى في حالة الراحة هي المتصفحات. مثل Internet Explorer (iexplorer.exe) و Mozilla FireFox (firefox.exe) و Mozilla SeaMonkey (seamonkey.exe) و Opera (opera.exe) و Google Chrome (chrome.exe) و Safari (safari.exe) - حسنًا ، ربما آخرين. قد يتم تعيين بعض الصفحات على المواقع التي تفتحها لتنزيل المعلومات بشكل دوري لتحديث حالة الشاشة. يمكن أن يكون حجمه كبيرًا في بعض الأحيان. لسوء الحظ ، لا توجد طريقة سهلة "لتجميد" إشارة مرجعية للمتصفح. لذلك ، في "المرور الأول" ، سيتعين عليك تجاوز جميع الإشارات المرجعية وإغلاق جميع الإشارات المشبوهة. بالنسبة للمستقبل ، بعد تحديد مثل هذه الصفحات ، لا تتركها بعد مشاهدتها - ولكن أغلقها. يمكن أن تكون المواقع نفسها مختلفة تمامًا - على سبيل المثال ، رأيت هذا العام أن صفحات موقع GisMeteo يتم تحديثها بشكل دوري (وفي كثير من الأحيان) - على الرغم من أن الطقس لا يتغير بهذه السرعة)).

قد تكون هناك أيضًا برامج "منسية" يتم تحميلها تلقائيًا عند بدء تشغيل النظام - وغالبًا ما تكون هذه برامج للعمل مع السيول (أجهزة التتبع) - على سبيل المثال ، muTorrent (uTorrent.exe). فقط امنع مثل هذه البرامج من البدء تلقائيًا - عندما تكون في ظروف حركة مرور محدودة.

إذا كان البرنامج لا ينتمي إلى ما سبق ولم يكن أحد برامج النظام (انظر القائمة أدناه) - وهذا سبب يدعو إلى الحذر. من المحتمل جدًا أن يكون نظامك مصابًا بفيروس / حصان طروادة - ويقوم بهدوء "عمله القذر" دون إخطارك. "جمد" مثل هذه العمليات ولا تقم "بإلغاء تجميدها" - وابحث في الإنترنت عن نوع البرنامج. إذا كان هذا برنامجًا غير ضار ، فما عليك سوى تعطيله لفترة "التبادل المحدود". إذا كان هذا برنامج حصان طروادة / فيروسات ، وفقًا للمعلومات الموجودة على الإنترنت ، فقم بمعالجة جهاز الكمبيوتر الخاص بك.

إذا كان برنامج النظام يستهلك حركة المرور ، فمن الأفضل تشغيل جدار الحماية في النظام - نظام أو برنامج خارجي - وحظر المكالمات غير الضرورية. يعد إعداد جدار الحماية أمرًا يتعلق بمقال منفصل - لكن الإنترنت مليء بجميع أنواع أوصاف الإعدادات. استخدم ما تفهمه. سيسمح لك جدار الحماية بالتحكم بشكل أكثر دقة في حركة المرور وسيسمح لك بحظر الوصول إلى الإنترنت لتلك البرامج التي لا تريد "إصدارها".

لكن ، كما تقول ، هذا معقد للغاية بالنسبة للمبتدئين. ألا يوجد شيء مماثل وظيفيًا - ولكن بسيط قدر الإمكان؟ اتضح أن هناك! هذا هو مدير مهام بسيط للغاية ، ولكنه في نفس الوقت قوي للغاية ، والذي لديه القدرة على "تجميد" / "إلغاء التجميد" البرامج - وفي نفس الوقت لا يتطلب التثبيت. حجمه لا يكاد يذكر - 38.4 كيلو البرنامج نفسه وحوالي 100 كيلو - جميع الملفات. هذا الحجم لن "يفسد" حزمة المرور الخاصة بك كثيرًا.

بعد تشغيله (من الأفضل وضعه في التحميل التلقائي تمامًا - فهو يحتاج إلى ذاكرة قليلة جدًا) يمكن استدعاؤه عن طريق اختصار لوحة المفاتيح Ctrl + Shift + ~. سنرى نافذة بها قائمة بالبرامج قيد التشغيل - كلما ارتفع البرنامج ، تم تشغيله لاحقًا. أحدثها في أعلى القائمة.

|

|

الآن ، باستخدام أحد هذه البرامج ، يمكنك العثور على "مصدر التسريب" وتحديد ما يجب القيام به مع هذا البرنامج / البرامج.

التطبيق - تظهر أسماء البرامج وملفاتها القابلة للتنفيذ في قائمة TaskManagers:

المتصفحات:

إنترنت إكسبلورر - iexplorer.exe

Mozilla Firefox - firefox.exe

Mozilla SeaMonkey - seamonkey.exe

Opera-opera.exe

جوجل كروم - chrome.exe

سفاري - safari.exe

متصفح ماكسثون - maxthon.exe

برامج المراسلة الفورية والتواصل:

سكايب - skype.exe

ICQ - icq.exe

qip - qip.exe

ميراندا - miranda32.exe

R&Q - rnq.exe

برامج P2P (للعمل مع السيول وتبادل الملفات المباشر):

uTorrent - uTorrent.exe

edonkey - edonkey.exe

Emule - emule.exe

برامج النظام - لا تقم "بتجميدها" دون داع - من الممكن "تجميد" كامل للنظام!:

عملية خمول النظام

نظام

sms.exe

winlogon.exe

services.exe

lsass.exe

ملف Svchost.exe

يتم إعطاء القائمة أكثر كمثال ، يتم سرد البرامج الأكثر شهرة فقط. إذا رأيت برنامجًا ليس من هذه القائمة ، فابحث على الإنترنت عن نوع الملف القابل للتنفيذ

المقال يناقش في المنتدى العام في هذا الجزء العلوي.

تم نشر نسخة من المقال