De uitwisseling van elektronische berichten is lange tijd een integraal onderdeel van ons leven geweest. En als bij privégebruik e-mail wordt vervangen door verschillende soorten instant messaging-diensten en communicatie op sociale netwerken, dan behoudt e-mail op bedrijfsniveau gestaag zijn positie.

Op de markt bedrijfssystemen Een van de leidende plaatsen wordt ingenomen door de Microsoft Exchange-oplossing, die al lang uit korte broeken is gegroeid en verder is gegaan dan alleen het bezorgen van correspondentie.

Dit kan alleen maar invloed hebben op de complexiteit van het product en het aantal taken dat door beheerders wordt opgelost tijdens de implementatie en werking van de oplossing. We zullen proberen een aantal van deze problemen te overwegen.

Omgekeerde proxy

12 september 2012 Microsoft-bedrijf kondigde de einddatum van de verkoop aan Voorop TMG, evenals een schema voor het einde van de service en technische ondersteuning van dit product. Desondanks is pre-autorisatie en het verbieden van directe toegang tot CAS-servers nog steeds een goed idee. Als u een reverse proxy implementeert, als u er nog geen heeft, kunt u veilige toegang tot uw webservices vanaf het openbare internet organiseren. In de wereld van MS Exchange 2013 is dit OWA, ActiveSync, Exchange Webservices en Outlook overal. Met pre-autorisatie kunt u erop vertrouwen dat gegevens van een ongeautoriseerde gebruiker het beveiligde systeem niet bereiken. Bovendien ondersteunt een ‘goede’ reverse proxy tweefactorauthenticatie. Dus als uw netwerk nog steeds geen reverse proxy heeft, is het misschien tijd om dit te overwegen. Vooral gezien het feit dat een reverse proxy hetzelfde niveau van extra beveiliging kan toevoegen aan andere bedrijfswebapplicaties, zoals SharePoint of Lync.Beveiligde toegang tot OWA

Vaak hoor je de volgende zin: “De clientsoftware maakt verbinding met de server via een beveiligde SSL-verbinding.” Maar zal dit u behoeden voor het lekken van gebruikersgegevens, kunt u de verzonden gegevens inspecteren en er zeker van zijn dat de SSL-verbinding die tot stand wordt gebracht vanaf het openbare netwerk werkelijk betrouwbaar is? Zoals de praktijk laat zien, voor alles vragen gesteld Het antwoord is nee: SSL op zichzelf kan u niet beschermen.Groeiend aantal mobiele toestellen en hun mogelijkheden, zoals smartphones en tablets, dragen bij aan het toenemende gebruik van laatstgenoemde door bedrijfsmedewerkers om niet alleen persoonlijke, maar ook zakelijke problemen op te lossen. Tegelijkertijd blijven de apparaten nog steeds persoonlijk, en de mogelijkheid om de status van deze apparaten door IT-diensten te beheren is op zijn zachtst gezegd uiterst moeilijk en volledig afwezig. In dit geval zonder het apparaat zelf en de interactie ermee te inspecteren Enterprise applicaties het wordt duidelijk onveilig.

Vergeet bovendien niet dat OWA de gebruiker in staat stelt met de applicatie te werken zonder netwerktoegang, wat betekent dat de inhoud van e-mailcorrespondentie op een mobiel apparaat wordt opgeslagen. Dit is ook een van de veiligheidsrisico's.

Verkeersverdeling

Nieuwe architecturale oplossingen (consolidatie van naamruimten, weigering van staatscontrole in CAS, enz.) die door ontwikkelaars in MS Exchange 2013 werden gebruikt, maakten het mogelijk om informatie die op netwerkniveau beschikbaar was te gebruiken om beslissingen te nemen over de distributie van gebruikers over CAS-servers, zonder dat dit nodig was voor analysegegevens uit de applicatie zelf. Deze oplossing garandeert echter niet de optimale keuze van zowel de CAS zelf die de gebruiker bedient als de mailboxserver, die op zijn beurt door de CAS-server zal worden benaderd. Daarnaast kent MS Exchange veel service webservices, waarmee de interactie van individuele oplossingscomponenten (OA, OWA, EAS, EWS, AutoDiscovery, etc.) wordt uitgevoerd. Deze services kunnen worden gebruikt om de status van elke service afzonderlijk te controleren. Met de groei van het cluster op basis waarvan de MS Exchange-oplossing zowel binnen één datacenter als in gedistribueerde installaties wordt ingezet, leidt al het bovenstaande tot een grote kans op een niet-optimale verdeling van gebruikersverkeer tussen de componenten van de oplossing . Een gebruiker wiens mailbox in datacentrum A is opgeslagen, wordt bijvoorbeeld voor onderhoud doorgestuurd naar een CAS-server in datacentrum B. Bovendien lost de taakverdelingstechniek die gebruikmaakt van de DNS-service de problemen van promptuitsluiting uit de naamruimte van degenen die het gebouw verlaten, krijgen de oplossingscomponent.F5 Netwerkoplossingen en hun integratie met de MS Exchange-oplossing

De lijst met bovenstaande vragen is tot stand gekomen op basis van consultatieverzoeken van onze partners en hun klanten, die zowel tijdens de planning voor de implementatie van oplossingen op basis van MS Exchange of het updaten naar een nieuwe versie, als tijdens de exploitatie zijn ontstaan.In onze antwoorden op deze vragen raden we partners en klanten aan aandacht te besteden aan de producten van F5 Networks alomvattende oplossing, waarmee u schaalbaarheid, veiligheid en hoge beschikbaarheid van MS Exchange-implementaties kunt garanderen.

De F5-productlijn bestaat uit een platform (BIG-IP/VIPRION) en software (TMOS). Het platform omvat zowel virtuele als hardware-implementaties, bestuurd door één modulaire software. De software omvat alles mogelijke modules, waarvan het gebruik onderworpen is aan de vastgestelde licentie.

Onder de functiemodules die beschikbaar zijn in de productlijn, moet in dit geval worden opgemerkt:

Local Traffic Manager (LTM) is een zeer beschikbare en krachtige load balancer die flexibele algoritmen en distributiemethoden biedt.

Door het beëindigen van HTTPS-verbindingen kunt u de belasting van de computerbronnen van CAS-servers verminderen en het beheer van TLS/SSL-certificaten vereenvoudigen in oplossingen gebaseerd op MS Exchange 2010, 2013 en daaropvolgende releases.

Met Access Policy Manager (APM) kunt u voorlopige autorisatie, inclusief twee-factor, autorisatie van gebruikers, één enkel punt voor enkele autorisatie (SSO), controle organiseren over apparaten van waaruit toegang wordt verleend Wisseldiensten gebaseerd op HTTP-protocol.

TCP-functies Met Express- en LTM-datacompressie kunt u rekening houden met de kenmerken van het datanetwerk waarmee de applicatie wordt geopend en geconfigureerd netwerk stapel optimaal te benutten en ook de hoeveelheid gegevens die via het netwerk wordt overgedragen te verminderen.

De GTM- en AAM-modules kunnen worden gebruikt bij de implementatie van een geografisch verspreid MS Exchange-cluster. De GTM-module is ontworpen om fouttolerante toegang tot de applicatie te organiseren, rekening houdend met de geografische locatie van gebruikers, en de AAM-module helpt het interne serviceverkeer tussen geografisch verspreide componenten van de MS Exchange-oplossing te optimaliseren.

Er zijn veel scenario's voor de coöperatieve implementatie van F5 en MS Exchange. Wij willen graag uw aandacht vestigen op enkele van de meest voorkomende regelingen.

BIG-IP LTM – balanceren en optimaliseren van CAS-serviceverkeer

IN deze beslissing F5-apparatuur zal worden gebruikt om het verkeer tussen de klant en de applicatietoegangsdienst te beheren en te optimaliseren. Optioneel kunnen APM- en AFM-modules worden gebruikt om het beveiligingsniveau te verhogen. Dit scenario is afgebeeld in Fig. 1.In dit scenario:

1. Al het clientverkeer loopt via BIG-IP

2. Optionele modules gelicentieerd en geactiveerd op dit apparaat, kunt u de volgende functionaliteit implementeren:

A. BIG-IP Access Policy Manager – pre-autorisatie van gebruikers bij toegang tot Outlook Web App, Outlook Anywhere, ActiveSync en AutoDiscover-services. Pre-autorisatie kan alleen op de traditionele manier worden uitgevoerd met behulp van een database Actieve gebruikers Directory of met behulp vanen. Bovendien is het mogelijk om het apparaat van de gebruiker van waaruit toegang wordt verkregen te controleren op naleving van bedrijfsnormen.

B. BIG-IP Advanced Firewall Manager is een krachtige proxy-firewall met stateful verbindingsbewaking.

3. BIG-IP Local Traffic Manager – distributie en optimalisatie van klantverkeer, inclusief verkeer van diensten zoals RPC, POP3 en IMAP4, d.w.z. verkeer van applicaties die niet gebaseerd zijn op het HTTP-protocol.

Foto 1

Scenario met verdeling van functionele belasting over meerdere apparaten

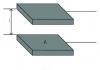

Naarmate de belasting van de oplossing toeneemt, zijn er verschillende ontwikkelingspaden mogelijk. Eén daarvan is de verdeling van de functionele belasting over meerdere apparaten. Dit scenario kan ook worden gebruikt voor sequentiële ontwikkeling van functionaliteit. Dit scenario is schematisch weergegeven in figuur 2. 2 en 3.Een BIG-IP-apparaat met een LTM-module distribueert HTTP-verkeerstoegang naar clientservices na voorverwerking door een BIG-IP-apparaat met een geactiveerde APM-module

In dit deel van het script wordt clientverkeer verwerkt volgens het volgende algoritme:1. HTTP-gebaseerd applicatieverkeer wordt vooraf verwerkt op BIG-IP APM (zie het volgende deel van het scenario voor verwerkingsdetails).

2. Het BIG-IP-apparaat met de LTM-module distribueert en optimaliseert het HTTP-verkeer dat wordt ontvangen van het BIG-IP-apparaat met de APM-module. Verkeer van applicaties die niet HTTP-gebaseerd zijn (RPC, POP3, IMAP4, etc.) gaat rechtstreeks naar dit apparaat.

3. Verkeer van clients die zich op het lokale bedrijfsnetwerk bevinden, gaat ook rechtstreeks naar het BIG-IP-apparaat met een LTM-module, waar het wordt gedistribueerd en geoptimaliseerd.

4. BIG-IP Local Traffic Manager – distributie en optimalisatie van klantverkeer, inclusief verkeer van diensten zoals RPC, POP3 en IMAP4, d.w.z. verkeer van applicaties die niet gebaseerd zijn op het HTTP-protocol.

Figuur 2

BIG-IP-apparaat met APM ingeschakeld biedt veilige externe toegang tot services

Dit deel van het algemene script implementeert de volgende functionaliteit:1. Een BIG-IP-apparaat met ingeschakelde APM autoriseert gebruikers vooraf voor toegang tot Outlook Web App, Outlook Anywhere, ActiveSync en AutoDiscover-services. Pre-autorisatie kan alleen op de traditionele manier worden uitgevoerd met behulp van de Active Directory-gebruikersdatabase of met behulp vanen.

Bovendien is het mogelijk om het apparaat van de gebruiker van waaruit toegang wordt verkregen te controleren op naleving van bedrijfsnormen.

2. Legitiem verkeer van geautoriseerde klanten wordt met de LTM-module naar het BIG-IP-apparaat gestuurd voor verdere distributie en optimalisatie.

figuur 3

Epiloog

Moderne oplossingen lijken eenvoudig voor de eindgebruiker, maar vormen complexe uitdagingen voor oplossingsbeheerders die in verschillende scenario's kunnen worden opgelost met behulp van producten van een of meer hardwarefabrikanten en softwareontwikkelaars. De implementatie van dergelijke oplossingen lijkt alleen op het eerste gezicht eenvoudig en begrijpelijk, maar wordt in feite geconfronteerd met een groot aantal impliciete en niet voor de hand liggende subtaken die de daaropvolgende bediening en gebruik kunnen bemoeilijken.Bent u geïnteresseerd in de beschreven complexe oplossing en wilt u meer vertrouwd raken met de technische details van de implementatie, of heeft u interesse om de productlijn F5, wij helpen u hier graag mee. Stuur uw vragen naar:

Microsoft Exchange Server 2013 is een complete oplossing die zakelijke e-mail combineert met een reeks tools die dit mogelijk maken uitwisseling van informatie binnen het bedrijf wordt het aanzienlijk vereenvoudigd. Het marktaandeel van MS Exchange Server onder zakelijke e-mailsystemen bedraagt in 2015 bijna driekwart.

Welke voordelen zal de implementatie van de oplossing opleveren?

Met Microsoft Exchange Server 2013 kunt u de prestaties van uw bedrijf op verschillende manieren verbeteren:

- Alle gebruikers krijgen een uniforme werkomgeving. Tegelijkertijd kan iedereen in een mum van tijd zelfstandig een antwoordapparaat instellen en berichten bekijken.

- Een gebruiksvriendelijke interface verhoogt de productiviteit. In plaats van zoeken bijvoorbeeld de juiste brief lange tijd kan de gebruiker het onmiddellijk in correspondentie vinden.

- De toegang is overal gegarandeerd: de gebruiker heeft overal toegang tot zijn persoonlijke gegevens en alle functies.

- ActveSync-technologie biedt volledige toegang via mobiele interface- een orde van grootte beter dan via de meeste mobiele interfaces.

- Naast dit alles biedt de oplossing het hoogste niveau van informatiebescherming tot nu toe en voorkomt het ook virusaanvallen en het binnendringen van spam.

Welke middelen bieden veiligheid?

Exchange Server 2013 gebruikt de volgende beveiligingsmechanismen:

- interactie met Active Directory met behulp van het Kerberos-protocol;

- gebruik van smartcards en biometrische authenticatiemethoden;

- encryptie van externe communicatie SSL-protocol;

- bescherming van elektronische berichten via het S/MIME-protocol;

- bescherming vertrouwelijke documenten gebruik van IRM-technologie.

Het gebruik van MS Exchange 2013 maakt het eenvoudiger om te onderzoeken en maakt het werk van het bedrijf in alle aspecten veel veiliger en stabieler. Alle verzonden en ontvangen informatie wordt gecontroleerd systeembeheerders en andere verantwoordelijke medewerkers.

Integratie- en schaalbaarheidsopties

Het kan worden geïntegreerd in de infrastructuur van elke onderneming, of het nu een bestaand netwerk is of een nieuw gecreëerd netwerk. Met de functies van Exchange Server 2013 kunt u de oplossing gebruiken in combinatie met Forefront Bedreigingsbeheer Gateway 2013, maar ook met tal van oplossingen van Microsoft: CRM, SharePoint, Office Communications.

Wat schaalvergroting betreft, kunnen tien- en honderdduizenden gebruikers verenigd worden onder één domein – de mogelijkheden zijn vrijwel onbeperkt als het gaat om elke moderne organisatie. Flexibel beheer en intelligente verdeling van de belasting zijn een garantie dat geen van de netwerkknooppunten overbelast raakt met verzoeken of verantwoordelijkheden. Door de aanwezigheid van twee rollen - Mailbox en Client Access - kunt u uw werk verder vereenvoudigen, zelfs met een groot aantal gebruikers.

Fouttolerantie, stabiliteit, kostenoptimalisatie

Een numerieke indicator voor de stabiliteit van een mailserver met Microsoft Exchange 2013 is dat deze 99,999% van de tijd beschikbaar is. Dit betekent een vrijwel volledige afwezigheid van mislukkingen, wat belangrijk is voor elke organisatie, ongeacht de specifieke kenmerken van het werk. Clustering en gegevensreplicatie worden uitgevoerd met behulp van één enkele technologie, in tegenstelling tot eerdere versies: DAG. In de praktijk betekent dit dat de back-up wordt ingeschakeld, ongeacht of een enkele schijf of de hele server uitvalt. Gebruikers zullen niet eens weten dat er een fout is opgetreden en kunnen doorgaan met werken.

Wat betreft kostenoptimalisatie zijn ze heel duidelijk:

- de hardwarebelasting is 75% lager dan in Exchange 2003 en 50% lager dan de vorige versie (2007);

- in plaats van RAID-arrays 10 kunt u goedkopere RAID 5 gebruiken;

- in tegenstelling tot eerdere versies "verdienen" alle servers het geld dat eraan is besteed door actief deel te nemen aan het werk;

- Je hoeft er geen $ 4.000 aan uit te geven extra servers- het is voldoende om standaardversies te kopen voor een prijs van $ 700 per stuk;

- De werklast van specialisten is gelijkmatiger, omdat functies gemakkelijker te delegeren zijn dan in eerdere versies.

Dit zijn slechts de belangrijkste optimalisatiefactoren - na het lezen gedetailleerde lijst innovaties kun je zien dat deze versie van Exchange Server veel praktischer en efficiënter is dan de vorige.

Kenmerken van implementatie

In een ontwikkelend of jong bedrijf is het altijd lastig zonder de hulp van professionals die alles weten technische aspecten. Als u uitstekende resultaten wilt behalen, risico's wilt minimaliseren en 100% prestatie van Exchange 2013 na implementatie wilt garanderen, vertrouw deze zaak dan toe aan een ervaren systeemintegrator - zoals IT-Lite.

01/08/2002Tony Redmond

De Microsoft Exchange 2000-server is ongeveer een jaar geleden in de verkoop gegaan. Een van de belangrijke lessen die we tijdens ons eerste gebruiksjaar hebben geleerd, is dat ervaring met Exchange 5.5 niet veel betekent voor het gebruik van Exchange 2000. Bijna elke dag gebeurt er wel iets dat ons herinnert aan de verschillen tussen Exchange 2000 en Exchange 5.5 (en dit is voldoende reden om Exchange 2000 niet in een live netwerk te introduceren zonder het eerst te testen in de zijbalk;

Er is geen betere leraar dan daadwerkelijke werkervaring. Laten we eens kijken naar de belangrijkste punten die het succes van de implementatie van Exchange 2000-systemen bepalen. Om het Exchange 2000-systeem effectief te kunnen gebruiken, moet u op een aantal punten letten: waar u de Global Catalog-servers (GC) kunt vinden, hoe u de ADV-server kunt gebruiken. connector (ADC), welke add-ons van derden het meest geschikt zijn voor Exchange 2000, welke clientprogramma's op werkstations moeten worden geïnstalleerd, welke functies van Windows 2000 van invloed kunnen zijn op Exchange 2000, is het mogelijk om te schalen.

Mondiale catalogusruimte

De globale catalogus is een speciale Windows 2000-domeincontroller met AD die alle kopieën bevat van objecten in zijn domein met lees-/schrijftoegang en enkele kopieën van objecten in andere domeinen in het forest met alleen-lezen toegang. Exchange 2000 haalt de globale adreslijst (GAL) op van de GC, vergelijkt deze met het adres van de ontvanger en bepaalt de route voor de bezorging van berichten.

Exchange 2000 kan zijn diensten niet starten en het pad van de berichten bepalen totdat de communicatie met de GC tot stand is gebracht. Zonder GC is de GAL niet beschikbaar voor gebruikers en genereert Exchange DSAccess voortdurend foutmeldingen.

De DSAccess-component is verantwoordelijk voor directorytoegang in Exchange (DSAccess vervangt in wezen de DS-directoryservice in eerdere versies van Exchange). De taak van DSAccess is om verbinding te maken met een geschikte GC en een verbinding daarmee in stand te houden zolang dit nodig is voor de Exchange-server (bijvoorbeeld de services ervan zoals de Routing Engine en MTA).

Door te beslissen met welke GC verbinding moet worden gemaakt, bepaalt DSAccess het informatievolume van de site. Wanneer de Exchange-server actief is, wordt de GC aanzienlijk belast, die moet reageren op vragen over berichtroutering, configuratie en gebruikers. De exacte belasting kan afhankelijk worden geacht van het verzonden volume mailberichten, maar een algemeen aanvaarde regel is om één GC-server toe te wijzen voor elke vier Exchange-servers. Omdat de Exchange-server voortdurend met de GC communiceert, moeten ze zo dicht mogelijk bij elkaar op het netwerk worden geplaatst (de netwerkterm ‘dichterbij’ betekent een route, zij het langer, maar die via snelle communicatiekanalen loopt, vergeleken met een korte route, maar via langzame kanalen). U kunt bepalen met welke GC de Exchange-server is verbonden via de Exchange System Manager (ESM)-console. Om dit te doen, selecteert u de Exchange-server, opent u het eigenschappendialoogvenster en gaat u naar het tabblad Algemeen, zoals u in Figuur 1 ziet onder in de domeincontroller die wordt gebruikt door services op deze serverregel.

Veel organisaties ondervinden problemen (bijvoorbeeld trage bezorging van berichten, hangende Microsoft Outlook-clients) wanneer een Exchange 2000-server wordt aangesloten op een GC die zich op een externe Windows 2000-site bevindt. Soms komt dit doordat de beheerder de verkeerde Exchange-server heeft geselecteerd. Ik heb op de harde manier geleerd dat het heel belangrijk is om Exchange 2000-servers zo dicht mogelijk bij de GC te plaatsen. In dit geval betekent het woord "dichterbij" dat Exchange en de GC-server verbonden moeten zijn via een betrouwbaar, snel en stabiel communicatiekanaal. Het beste is om de GC- en Exchange-servers op hetzelfde lokale netwerk te plaatsen. Serverplaatsing in verschillende lokale netwerken is alleen toegestaan als er een zeer betrouwbaar communicatiekanaal tussen hen bestaat.

Het is duidelijk dat u bij het bouwen van Windows 2000-domeinen rekening moet houden met zowel het aantal GC-servers als hun locatie. Het hebben van slechts één domein kan als een groot geluk worden beschouwd, aangezien in dit geval elke domeincontroller als GC kan functioneren. In de netwerken van grote bedrijven wordt echter vaker een multidomeinmodel gebruikt. Natuurlijk kan ook hier elke domeincontroller de rol van GC spelen, maar dan neemt het replicatieverkeer aanzienlijk toe. Omdat er andere soorten data zijn en communicatiekanalen niet dimensieloos zijn, moeten we een evenwicht vinden tussen de wens om de GC dichter bij Exchange te plaatsen en een merkbare afname van de data. bandbreedte communicatiekanaal. In dit geval moet u de replicatie beperken en Exchange op grote afstand van de GC plaatsen via communicatiekanalen met een niet-gegarandeerd serviceniveau, of opgeven en meer GC's installeren zodat Exchange-servers (en gebruikers) toegang hebben tot de GC. map op elk gewenst moment.

Synchronisatie met behulp van ADC

Doorgaans integreren Exchange 2000-installaties Exchange 5.5 in bestaande organisaties. Daarom moet de "verouderde" DS-directoryservice worden gesynchroniseerd met AD met behulp van ADC (u moet de versie van ADC gebruiken die bij Exchange 2000 werd geleverd, niet bij Windows 2000). ADC is een aangepast Connection Agreement (CA)-beheerprogramma dat wordt gebruikt om regels te definiëren voor de replicatie van een deel of de gehele DS-directory in AD. CA's kunnen unilateraal of bilateraal zijn.

Bij het installeren van een ADC hebben we in wezen drie doelen: de AD-database vullen met gegevens over DS-objecten (dat wil zeggen informatie over bestaande mailboxen, externe ontvangers en DL-distributielijsten), wijzigingen in DS-objecten repliceren naar AD-objecten, en, omgekeerd , overdrachtsbeschrijvingen Exchange 5.5-gebruikersmailboxen in Exchange 2000. ADC kan voor beide worden gebruikt kleine organisaties, bestaande uit één site, en voor complexere implementaties met een groot aantal ontvangercontainers.

Als het Exchange-systeem dat u bedient behoorlijk complex is, zult u waarschijnlijk de CA-verbindingen die door de ADC worden beheerd, moeten verfijnen. U moet alle methoden voor het synchroniseren van mailinglijsten (die in AD groepen worden) en het weergeven van ontvangerscontainers grondig bestuderen organisatorische eenheden OU tot AD. In Exchange 5.5 kon een mailbox tegelijkertijd eigendom zijn van meerdere Windows NT-accounts. Dit is niet het geval in Exchange 2000, dus bij de overstap van Exchange 5.5 naar Exchange 2000 zal elk account een unieke mailbox hebben. Om de normale werking van het mailsysteem niet te verstoren, wordt aanbevolen een back-up van de Exchange 5.5-server te maken, deze op een testserver te herstellen en alle noodzakelijke stappen uit te voeren om replicatie op een Windows 2000-domeincontroller Next te installeren , moet u ervoor zorgen dat eenrichtings- en tweerichtings-CA's correct werken, ADC alle huidige wijzigingen repliceert en gegevens over mailboxen en mailinglijsten correct verzendt. Het testen moet doorgaan totdat u er absoluut zeker van bent dat alle instellingen correct zijn uitgevoerd en precies geschikt zijn voor het gebruikte systeem. Voor meer informatie over het gebruik van ADC, zie Kieran McCorry's artikel "Setup and doeltreffend management ADC", gepubliceerd in nrs. 5-6 Windows 2000 Magazine/RE voor 2001 - ca. red.

Overzicht van aanvullende programma's

Bijna altijd wordt naast de Exchange-server minimaal één extra softwareproduct geïnstalleerd. Typisch is dit populaire programma's archivering (bijvoorbeeld Legato NetWorker van Legato Systems, VERITAS Backup Exec van VERITAS Software), Exchange faxgateways (bijvoorbeeld Faxination van Fenestrae), beheersoftware (bijvoorbeeld AppManager van NetIQ, PATROL van BMC Software) of antivirusbescherming (bijvoorbeeld ScanMail voor Microsoft Wisselbedrijven TrendMicro, Antigeen voor Microsoft Exchange door Sybari Software).

Een Exchange-beheerder heeft niet altijd de bevoegdheid om te beslissen welke aanvullende programma's hij wil gebruiken. Een onderneming kan bijvoorbeeld één back-upbeleid hebben en één programma gebruiken om er verschillende te archiveren besturingssystemen en toepassingen. Het moment van de overstap naar Exchange 2000 is echter juist handig om de programma's die u gebruikt te herzien en een beslissing te nemen over de vervanging ervan. Programma's die voor Exchange 2000 zijn ontwikkeld, moeten kunnen communiceren met specifieke Exchange-functies, zoals opslagpartitionering en het gebruik van een streaming databasebestand, een nieuw clustermodel, een nieuwe Transport Core, systeemschaling met behulp van front-end- en back-end-servers - einde. Sollicitatie aanvullende programma's, volledig compatibel met alle Exchange 2000-functies, helpt u de beste prestaties en stabiliteit te bereiken.

Worden de juiste clientprogramma's gebruikt?

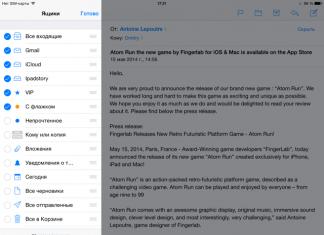

Naast het testen van extra softwareproducten Het zou een goed idee zijn om de gebruikte clientprogramma's te analyseren en de beste te kiezen. De keuze aan Exchange-clients is nog nooit zo breed geweest als nu, en een van de favorieten kan zelfs de meest ervaren gebruiker verrassen. Dit is Outlook Web Access (OWA) 2000.

OWA 2000, meegeleverd met Exchange 2000, biedt superieure browserclientfunctionaliteit. De tekortkomingen van vroege versies van OWA waren te wijten aan de zwakte van de Active Server Pages (ASP) -architectuur, die niet goed overweg kon met het groeiende aantal gebruikers dat door de server werd ondersteund. De prestaties van eerdere versies waren niet indrukwekkend, maar OWA 2000 presteert goed, zelfs via inbelverbindingen en met nog grotere mailboxen dan voorheen. Nauwere integratie van de Exchange-winkel met IIS 5.0 uit Windows 2000 en de eliminatie van ASP resulteerden in verbeterde prestaties. Bovendien hebben de programmeurs van Microsoft een aantal knelpunten in de programmacode weggewerkt, waardoor het aantal kon worden uitgebreid gelijktijdige verbindingen naar de servers.

Om OWA 2000 te laten werken, moeten er gebruikers op uw computers aanwezig zijn Microsoft-browser Internet Explorer(IE) 5.0 of hoger. Dankzij de mogelijkheden kan OWA 2000 met succes worden gebruikt als Exchange-client. Scherm 2 toont het uiterlijk van OWA 2000. Gebruikers hebben toegang tot een venster voorbeeld, krachtig teksteditor en een standaardset opties voor het bekijken van berichten (bijvoorbeeld het weergeven van nog niet gelezen berichten, het weergeven van berichten van specifieke gebruiker), zoals in Outlook. Er kan meer worden gebruikt vroege versies IE of Netscape browser, maar dan zijn de mogelijkheden van OWA beperkt. Microsoft noemt dergelijke klanten ‘voldoende’ en duidt daarmee op de noodzaak om de software te upgraden.

De eerste kandidaten die van Outlook naar OWA 2000 migreren, zijn uiteraard degenen die voornamelijk in een kantooromgeving werken en alleen toegang nodig hebben tot e-mail en agenda. Vanaf versie 5.0 biedt IE verbeterde protocolondersteuning (dat wil zeggen ondersteuning voor dynamische HTML, DHTML, WWW Distributed Authoring and Versioning, WebDAV, XML en Extensible Style Language, XSL). Zonder ondersteuning voor deze protocollen extra functies OWA 2000 kan niet worden geïmplementeerd. Natuurlijk beschikt OWA 2000 nog niet over alle Outlook-mogelijkheden. OWA-gebruikers kunnen bijvoorbeeld niet versleuteld verzenden of lezen e-mails, verwijderde berichten herstellen, toegang tot Taakbeheer (Taak). De meeste werknemers hebben echter genoeg E-mail en kalender. Bovendien heeft Exchange 2000 Service Pack 1 (SP1) de mogelijkheden van OWA uitgebreid, en daaropvolgende pakketten zullen zeker extra voordelen bieden.

Het installatie- en beheergemak van OWA 2000 vermindert de last voor het onderhoudspersoneel van het postsysteem. En gezien de rijke functionaliteit kan OWA als een echt alternatief voor Outlook worden beschouwd.

Windows 2000-eigenschappen gebruiken

Vooruitgang in software en hardware maakt hun interactie complexer. Daarom zijn er steeds meer inspanningen nodig om gegarandeerd te zijn hoog niveau dienst. Een goed begrip van enkele functies van Windows 2000 zal u helpen een superieur Exchange 2000-e-mailsysteem op te bouwen.

Operationele ervaring postsystemen grote ondernemingen laten zien dat de databaseopslag groter is dan voorheen. Exchange 2000-servers voldoen aan veranderende eisen en kunnen meer mailboxen ondersteunen dan meer vroege systemen. Veel beheerders verhogen daarom de quota voor de mailboxgrootte om aan de behoeften van de gebruiker te voldoen. Wanneer de opslaggrootte ongeveer 100 GB bereikt, ontstaat het probleem van het archiveren van grote databases. Traditionele methode Tape-archivering is alleen geschikt voor servers in het midden- en kleinbedrijf. De praktijk leert dat er niet meer dan 4 uur aan archivering mag worden besteed, en niet meer dan 8 uur aan herstel, wat twee keer zo lang duurt grote ondernemingen is niet mogelijk, kan in 4 uur worden voltooid.

Met het NT Backup-programma dat bij Windows 2000 wordt geleverd, kunt u een back-up van Exchange 2000-databases maken op tape of schijf. Als schijf subsysteem voldoende vrije ruimte heeft en niet overbelast is met I/O-bewerkingen, kunt u archiveren op schijven. Vervolgens kunnen de gegevens van de schijven desgewenst naar tapes worden overgebracht. Het heeft echter geen voordeel om de schijf als buffer te gebruiken voordat u naar banden kopieert. Uit sommige tests blijkt dat op een drukke server het archiveren op schijven kan worden uitgevoerd met een snelheid van 6 GB/uur. Terwijl DLT-tapedrives gegevens sneller kunnen verwerken.

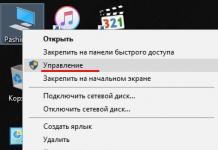

Er zijn nog andere functies van Windows 2000 die u kunt gebruiken om het beheer van Exchange 2000 eenvoudiger te maken. U kunt bijvoorbeeld uw eigen MMC-console maken en er AD, ADC en ESM mee beheren. U kunt Exchange Server op afstand beheren met behulp van Windows 2000 Terminal Services (zie Figuur 3; Windows 2000 Server bevat een licentie waarmee u twee verbindingen op afstand). Met de terminalservice kunt u servers zelfs via een inbelverbinding beheren met een snelheid van 28,8 Kbps.

Gedachten over serverschaling

De ontwikkelaars van Windows 2000 en Exchange 2000 probeerden een schaalbaarder systeem te creëren. Daarom is de taak van het uitbreiden van servers momenteel zeer relevant. Als je bestaande NT-gebaseerde bedrijfssystemen analyseert, wordt het duidelijk dat er te veel servers in gebruik zijn. De gemiddelde levensduur van een server is twee tot drie jaar. Vaak kunnen meerdere oude servers die drie jaar hebben gewerkt, worden vervangen door één moderne server met een krachtigere processor, grotere schijfcapaciteit, hogere busbandbreedte en geïnstalleerde Windows 2000. Zo kunnen bijvoorbeeld 10 NT-servers, die elk 500 Exchange 5.5-mailboxen ondersteunen, worden vervangen door twee of drie grote Windows 2000-servers waarop Exchange 2000 draait, zelfstandig of op zichzelf. samengevoegd tot een cluster. Gebrek aan communicatiekanaalcapaciteit is een aanzienlijk obstakel voor de implementatie van serverconsolidatieprojecten. In dit geval moet u de kosten van modernisering vergelijken netwerk kanalen het verlagen van de kosten voor het gebruik van minder servers. Het plannen van de overgang van Exchange 5.5 naar Exchange 2000 is een goed moment om de servers uit te breiden, deels omdat Exchange 2000 de clustermogelijkheden heeft verbeterd en het delen van opslag mogelijk maakt.

Exchange 2000 Enterprise Edition geïnstalleerd Windows-server 2000 Advanced Server, ondersteunt actief/actief cluster. Dit betekent dat alle systemen in het cluster zijn ingeschakeld, wat betekent dat programma's actief zijn en gebruikers tegelijkertijd op alle knooppunten worden bediend. Figuur 4 toont een reeks actieve bronnen in een cluster met twee knooppunten, inclusief Exchange-services (bijvoorbeeld System Attendant, MTA, Routing Engine) en fysieke bronnen (bijvoorbeeld schijven, netwerknamen, IP-adressen). Gezamenlijk behoren deze bronnen tot de Exchange Virtual Server (EVS). Normaal gesproken wordt één EVS op één computer gedefinieerd. Het systeem kan worden geconfigureerd om meerdere te ondersteunen virtuele servers EVS, maar dit wordt niet aanbevolen vanwege de hoge kosten van systeembronnen. Aanvullende informatie over het bouwen van Exchange 2000-clusters kunt u vinden in Jerry Cochran's artikel "Building Exchange 2000 on a Cluster" (gepubliceerd op de pagina's van ons tijdschrift in nrs. 1-2 voor 2001 - ca. red.).

Aanvankelijk kon een Exchange 2000-cluster uit slechts twee knooppunten bestaan, maar met de release van Exchange 2000 SP1 werd het aantal knooppunten verhoogd tot vier als Exchange 2000 op een Windows 2000 Datacenter Server werd geïnstalleerd. De nieuwe features van SP1 worden beschreven in het artikel, dat te vinden is op: http://www.microsoft.com/exchange/downloads/2000/sp1.asp#sp1_improvements. Voor meer informatie over het gebruik van SP1 op een Datacenter-server, zie het artikel van Jerry Cochran, "Exchange 2000 SP1 on Datacenter", op: " Over het algemeen is het bouwen van een cluster met vier knooppunten op een datacenterserver niet goedkoop, dus in de meeste gevallen worden clusters met twee knooppunten gebruikt, waarbij elk knooppunt ongeveer 1000 mailboxen kan ondersteunen. Helaas kunnen niet alle problemen even succesvol worden opgelost met behulp van clusters. Actieve/actieve clusters zijn goed omdat ze gebruikers op alle knooppunten ondersteunen, maar tijdelijke processen wanneer een van de knooppunten uitvalt, nemen nog steeds veel tijd in beslag, dus er kan niet met zekerheid worden gezegd dat het cluster het beschikbaarheidsniveau van het hele systeem zal verhogen. .

Beheerders die ervaring hebben met Exchange 5.5-clusters zullen veel nieuwe dingen ontdekken wanneer ze met Exchange 2000-clusters werken. Ze zullen veel tijd moeten besteden aan het leren van de verschillen tussen de twee systemen om de noodzakelijke wijzigingen in de besturingsomgeving aan te brengen voordat ze het cluster kunnen inzetten. Veel beheerders verbinden clusters met Storage Area Networks (SAN's) om de vereiste Exchange-opslagcapaciteit, flexibiliteit, uitbreidbaarheid en stabiliteit te bieden, indien ondersteund. groot nummer brievenbussen. Het delen van clusters en SAN-apparaten belooft aanzienlijke voordelen, maar dit ontwerp is behoorlijk complex om te configureren en te beheren. Bovendien moet u Exchange 2000-taken beheren, zoals het herstellen van storingen in opslag die is onderverdeeld in meerdere opslaggroepen of databases. Voordat u begint met het uitbreiden van servers of het combineren ervan in clusters, moet u ervoor zorgen dat dit beheergebied grondig wordt bestudeerd.

Belangrijkste lessen

Net als elke andere software heeft Exchange 2000 enige tijd nodig gehad om volwassen te worden. En zoals meestal het geval is, bevatte de eerste versie fouten die ontdekt werden nadat het product uitkwam. Korte lijst Zie de sectie 'Microsoft-gerelateerde artikelen' voor artikelen waarin de fouten worden vermeld. Exchange 2000 SP1 bevat oplossingen voor veel bugs, die te vinden zijn in het Microsoft-artikel "XGEN: Lijst met bugs opgelost in Exchange 2000" Serverservice Pak 1" bij: http://support.microsoft.com/support/kb/articles/q301/4/52.asp. Meest belangrijkste conclusie, wat we deden na een jaar Ex-change-systemen te hebben gebruikt, hebben geen haast. Neem de tijd om uw migratieplan van Exchange 5.5 naar Exchange 2000 voor te bereiden en te testen, en de resultaten zullen alle verwachtingen overtreffen.

Tony Redmond - Windows-editor 2000 Magazine, senior technisch redacteur voor Exchange Administrator-kwesties. U kunt contact met hem opnemen via: [e-mailadres beveiligd] .

Controleer eerst

Zelfs een ervaren Exchange 5.5-beheerder zal enige tijd nodig hebben om het onder de knie te krijgen. Microsoft-server Exchange 2000. Met name de technologie voor berichtroutering is radicaal veranderd (voorheen werd de X.400-standaard als de belangrijkste beschouwd, en nu SMTP). Je moet er vertrouwd mee raken nieuw model beheer, installeer en configureer nieuwe add-ons voor Exchange 2000. Zelfs eenvoudige zaken zoals de door Exchange 2000 gegenereerde applicatielogitems zijn veranderd. U moet leren onderscheid te maken reguliere berichten van berichten die waarschuwen voor problemen.

Het bouwen van een betrouwbaar en efficiënt Exchange 2000-systeem vereist een uitgebreide planning, inclusief een proefmigratie van ten minste een deel van een live Exchange 5.5-systeem. Elke aanname moet worden bevestigd door testen, vooral voor alles wat met interactie te maken heeft netwerkcomponenten. Bijvoorbeeld, DNS-service heeft invloed op het replicatieproces en de stabiliteit van de AD-directoryservice. Exchange 2000 kijkt naar AD om informatie te vinden over servers, configuratie, routering, gebruikers, mailboxen en applicaties zoals service instant berichten Instant Messaging (IM). Daarom moet het AD-replicatieproces bijzonder zorgvuldig worden getest. De stabiliteit van de AD-bewerking is afhankelijk van de stabiliteit van het replicatieproces. Als u wilt weten hoe lang de replicatie duurt, kunt u de gegevens van de gebruiker wijzigen, zoals het e-mailadres, en wachten op de wijzigingen op de GC-server in een ander domein. Onverschillig netwerkstructuren replicatie kan sneller of langzamer zijn. Replicatie binnen 10 minuten wordt als zeer acceptabel beschouwd.