Инструкция

Зашифровать сообщение можно разными способами, начиная от самых простых и заканчивая использованием специальных шифровальных программ. Очень старым и проверенным вариантом является шифрование с помощью книги, одна из страниц которой служит ключом. У собеседников должны быть одинаковые экземпляры.

Допустим, вам надо зашифровать слово «зима». Откройте заранее оговоренную с собеседником страницу книги и найдите на ней букву «з». Теперь подсчитайте, в какой строке она находится и какой является по счету. Например, это пятая строка, в ней искомая буква двадцать седьмая по счету. Значит, код первой буквы будет 5-27. Точно так же, через запятую, подставляются цифровые значения для других букв. Чтобы расшифровать сообщение , ваш собеседник должен открыть свой экземпляр книги на нужной странице и, пользуясь числовым кодом, найти нужные буквы.

Одним из самых простых способов шифрования является перестановка букв местами. Данный алгоритм не слишком устойчив, поэтому его не следует применять для шифрования важных данных. Его принцип прост: впишите подлежащий шифрованию текст в горизонтальные строки матрицы размером 10 × 10 (можно больше) клеток. Затем перепишите его еще раз, но уже в одну строку, при этом берите не горизонтальные строчки, а вертикальные. Получится внешне бессмысленный текст. Для прочтения его надо снова вписать в .

Описанный выше алгоритм можно усложнить, если пронумеровать горизонтальные строки матрицы произвольным ключом – например, 3-5-8-2-7-6-10-1-9-4. Вертикальные столбики впишите в строку в порядке их нумерации в ключе и перешлите ее адресату. Для прочтения сообщения вашему собеседнику необходимо знать ключ.

Современные суперкомпьютеры способны ежесекундно перебирать миллионы комбинаций, поэтому расшифровать подобные сообщения для них не оставит труда. Чтобы надежно защитить переписку, следует применять компьютерные способы шифрования. Например, воспользуйтесь программой Steganos Security Suite. Она позволяет шифровать файлы и переписку, поможет удалить данные с компьютера без возможности их восстановления.

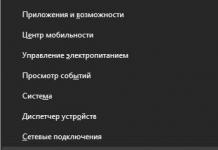

Если вас беспокоит защита вашей информации, подходите к этому вопросу комплексно. Например, если вы работаете с операционной системой Windows, будет правильнее перейти на Linux. Данная ОС обеспечивает несравнимо более надежное хранение конфиденциальных данных. Если вы опасаетесь чтения вашей переписки, пользуйтесь почтовым сервисом Gmail. Особо важную информацию шифруйте – вероятность того, что она не попадет в чужие руки, в этом случае будет очень высока.

Хотелось бы вам иметь возможность шифровать ваши переписки в социальной сети Вконтакте? Для чего? У каждого из нас могут быть свои причины:

Что же, если вы являетесь счастливым обладателем устройства под управлением Android 4.0+, то вам сможет помочь приложение "Вк Шифр".

Нетрудно догадаться по названию, что его главной функцией является шифрование вашей переписки Вконтакте. Но давайте рассмотрим приложение немного подробнее.

После того, как вы его установите, нужно будет зайти в свой ВК-аккаунт, и в этом вам поможет встроенный ВК-клиент. При наличии на телефоне приложения Вконтакте , нужно будет просто дать "Вк Шифр" разрешение на доступ к диалогам, группам, списку ваших друзей, и т.д., при отсутствии такового - ввести данные и авторизоваться.

Далее загружается список диалогов. Выбираем нужный, видим историю сообщений и начинаем общаться. Через вкладку "Друзья" на левой панели навигации можно сделать аналогичные вещи. Все весьма просто и интуитивно понятно.

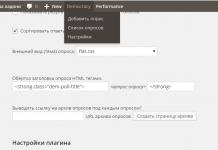

Переходим к главной функции приложения, а именно - к шифрованию сообщений. Почувствовать себя шпионом также оказалось нетрудно: всплывающий экран объяснил, что необходимо кликнуть по пустому квадрату внизу экрана, после чего в нем должна появиться галочка. И это все! В этом режиме все сообщения будут отправляться зашифрованными. В вашем приложении ВК это будет выглядеть приблизительно так: "3q4eqd!NB?+8LsaZLs". Одинаковые слова в разных диалогах шифруются по-разному, что оставило приятное впечатление о технической части проекта.

Если вы не помните, отправили вы сообщение зашифрованным или нет (такое может случиться, если вы засиделись в приложении), в истории переписок есть замочек рядом с каждым сообщением, который вам в этом поможет. Пустой говорит о том, что вы просто отправили сообщение, закрашенный - об обратном. Если снимете галочку, сообщения будут отправляться "рядовым" образом (незашифрованными).

Теперь несколько слов о вложениях. К сообщению можно прикрепить ваши аудио, видео (или использовать поиск) или фото из любой галереи вашего телефона. Именно здесь я заметил одну из самых интересных функций приложения - шифрование вложений. В браузере или ВК-приложении это будет выглядеть, как 3-4 строки непонятного текста, но прикрепленной картинки, аудио или видео вы не увидите! Таким образом, к списку причин в начале статьи присоединится шифрование фотографий, которые будут видны только вам и собеседнику, уверен, именно эта функция будет чаще всего использоваться.

Ну а сейчас несколько слов о минусах (по крайней мере, о тех, которые я заметил). Видно, что приложение разрабатывала не профессиональная команда, что проявляется:

(объективно)

(субъективно, чего лично мне не хватает)

В завершение скажу, что по обновлениям приложения заметил, что команда старается и добавляет новые функции, так что есть надежда, что со временем они и до моих минусов доберутся (не считая предпоследнего, конечно). Думаю, проект смело можно назвать интересным, т.к. аналогов для Android я так и не нашел.

Также у приложения нет платных версий или внутренних платежей, а это говорит о следующем: разработчики дали пользователю весь контент, который смогли реализовать на данный момент, что я считаю похвальным (лично мне уже осточертели урезанные версии продуктов в виде программ/компьютерных игр/приложений).

В связи с этим я бы поставил твердые 8 баллов из 10 возможных, 4 звезды из 5, 12,8 бит из их 16-битного ключа (см. описание на Google Play, и да, я знаю, что бит - "неделимая частица" для программистов), как хотите.

Вот и все, что я хотел сказать по данному приложению. Уже лично порекомендовал его своим друзьям, если не для постоянного пользования, то хотя бы ради интереса.

Спасибо за терпение, благодаря которому вы дочитали мой обзор! Всего вам доброго!

Криптографические сервисы для электронной почты разработаны давно, но и спустя 25 лет после появления PGP они не особенно востребованы. Причина в том, что они базируются на устаревшей инфраструктуре передачи сообщений, вынуждены использовать недоверенную среду (в том числе произвольный набор почтовых серверов), имеют ограниченную совместимость, растущую массу известных недостатков, да и просто сложны для рядового пользователя. Ты-то легко разберешься в премудростях криптографии, а вот твой вечно занятой начальник однажды запутается в двух ключах и выложит секретный на сервер, разом спалив всю вашу переписку. Виноватым, конечно, назначат тебя.

Сама концепция шифрования почты разделяется на множество прикладных задач, из которых можно выделить две основные: это защита от посторонних глаз уже принятых и подготовленных к отправке писем (почтовой базы данных) и защита писем непосредственно при их пересылке - от разглашения или модификации текста при его перехвате.

Иными словами, в криптографической защите почты сочетаются методы противодействия НСД и атаке посредника, имеющие принципиально разные решения. К сожалению, их часто путают и пытаются использовать не самые подходящие методы. Я предлагаю тебе небольшой рассказ о двух известных криптографических персонажах, который должен расставить все по своим местам и наглядно продемонстрировать проблемы с шифрованием почты. Как говорится, нет повести секретнее до гроба, чем повесть про Алису и про Боба!

В два клика Боб шифрует его ключом, известным Алисе. Он надеется, что правильно ввел его по памяти при настройке CryptoData на общедоступном компе. Иначе важное сообщение так и останется мешаниной символов, которую он вставил в тело письма, скопировав из окна CryptoData.

Алиса получает странное письмо, видит в нем знакомое начало S3CRYPT и понимает, что надо использовать CryptoData с тем ключом, которым они когда-то обменялись с Бобом. Вот только с тех пор много всего произошло, и каким был этот ключ - она может не вспомнить.

Попытка расшифровать письмо

Если Алиса проявит чудеса мнемотехники и все-таки введет верный ключ, сообщение от Боба примет читаемый вид.

Письмо расшифровано

Однако девичья память далеко не EEPROM, поэтому Боб получает неожиданный ответ.

Конечно, Боб знает, как пользоваться PGP. Вот только последний раз он это делал в почтовом клиенте The Bat, который был установлен на взорванном ноутбуке. Как проверить присланный ключ? Вдруг прямо сейчас Алису пытают, а ему отвечают с ее адреса и пытаются выведать секреты? Поэтому Боб просит дополнительных гарантий подлинности ключа. Например, можно попросить Джека проверить и подписать его.

Сеть доверия PGP

Алиса реагирует немного странно. Она сообщает новость о внезапном исчезновении Джека и предлагает альтернативный способ верификации. Впрочем, не слишком надежный. Простейшая цифровая подпись S/MIME подтвердит лишь адрес отправителя, но не его личность. Поэтому Боб прибегает к хитрости: он просит подтвердить ключ по другому каналу связи, заодно проверяя общий с Алисой секрет, который знали только они.

Использование отпечатка ключа и общего секрета

Спустя некоторое время ему приходит СМС с верным отпечатком ключа и новое письмо от Алисы.

Отпечаток ключа и ответ на секретный вопрос

Письмо выглядит убедительно, отпечаток ключа совпадает, но Боб - тертый калач. Прочитав ответ на секретный вопрос, он понимает, что беседует не с Алисой.

Последнее сообщение Боба псевдо Алисе

ГЕОМЕТРИЯ ШИФРОВАНИЯ

В этой истории Алиса и Боб пытались использовать два принципиально разных типа криптографической защиты. В CryptoData для шифрования и расшифровки по алгоритму AES используется один и тот же ключ. Поэтому такую криптосистему называют симметричной.

В отличие от AES-CTR, в PGP используется пара разных, но математически связанных ключей. Это асимметричная система, устроенная по принципу замка с защелкой: захлопнуть дверь (зашифровать сообщение) может кто угодно, а вот открыть ее (расшифровать текст) - только владелец ключа.

В симметричных системах проще достигнуть высокой криптостойкости при относительно малой длине ключа, но для ведения зашифрованной переписки этот ключ надо как-то сначала передать собеседнику по надежному каналу. Если ключ станет известен посторонним, то вся ранее перехваченная переписка будет раскрыта. Поэтому симметричное шифрование используется в основном для локальной защиты почтовых баз данных, но не для пересылки писем.

Асимметричные системы как раз решают проблему передачи ключа через ненадежную среду, используя пару ключей. Открытый ключ служит для шифрования сообщений, отправляемых конкретному адресату, и проверки криптографической подписи в принятых от него письмах. Секретный - для расшифровки полученного письма и подписывания отправляемого. При организации защищенной переписки собеседникам достаточно обменяться своими открытыми ключами, а их перехват (почти) ни на что не повлияет. Поэтому такую систему называют еще шифрованием с открытым ключом. В почтовых клиентах поддержка PGP реализована давно, а вот при использовании почты через веб-интерфейс понадобятся браузерные аддоны.

В качестве примера мы выбрали CryptoData, так как из всех известных расширений на момент написания статьи только у него был актуальный статус и живой русскоязычный форум. Кстати, с помощью CryptoData можно не только шифровать почту, но и хранить локальные заметки под защитой AES и даже создавать и просматривать зашифрованные сайты.

CryptoData доступен для браузера Firefox в качестве аддона. Также он поддерживает почтовые клиенты Thunderbird и SeaMonkey. Текст шифруется по алгоритму AES. Несмотря на его блочную природу, в режиме счетчика (CTR) с его помощью реализуется потоковое шифрование.

К плюсам CryptoData можно отнести известную реализацию AES-CTR через JavaScript. Главный же недостаток CryptoData (как и любой симметричной системы) - безопасно обмениваться ключами невозможно.

При использовании CryptoData в электронной почте, помимо зашифрованного текста, надо как-то передать ключ для его расшифровки. Сделать это безопасным образом через интернет крайне сложно. Требуется создавать дове- ренный канал, а в идеале - устраивать личную встречу. Поэтому часто менять ключи не получится. При компрометации ключа им вскрывается вся перехва- ченная ранее зашифрованная переписка.

Менее значимый минус - узнаваемое начало всех зашифрованных текстов. После стандартного начала «S3CRYPT:BEGIN» открытым текстом указывается используемый алгоритм и режим шифрования (AESCTR или RC4). Это упрощает выборочный перехват зашифрованных сообщений (обычно в них пишут все самое важное) и их взлом.

Подобно CryptoData работали CryptFire, Encrypted Communication и многие другие расширения.

Для удобства обмена открытыми ключами и их подтверждения создаются специализированные репозитории. На таких серверах открытых ключей проще найти актуальный для нужного пользователя. При этом не надо регистрироваться на сомнительных ресурсах и рисковать засветить секретный ключ.

ОТ АЛГОРИТМОВ К СТАНДАРТАМ ШИФРОВАНИЯ ПОЧТЫ

Для работы с зашифрованной перепиской собеседники должны использовать одинаковые криптографические методы. Поэтому любая защита почты на уровне приложения или сервиса использует какую-то криптографическую систему в рамках общепризнанного стандарта шифрования. Например, клиент Thunderbird поддерживает через аддон Enigmail форк GnuPG как открытую реализацию криптосистемы PGP по стандарту OpenPGP.

В свою очередь, PGP и любая другая криптосистема базируется на нескольких алгоритмах шифрования, которые используются на разных этапах работы. Самым распространенным среди алгоритмов асимметричного шифрования остается RSA. Он же используется в оригинальной криптосистеме PGP Филиппа Циммерманна. В ней RSA применяется для шифрования 128-битного хеша MD5 и 128-битного ключа IDEA.

У различных форков PGP (например, у того же GnuPG) есть свои алгоритмические отличия. Но если криптосистемы удовлетворяют требованиям общего стандарта OpenPGP, то они остаются совместимыми друг с другом. Собеседники могут вести защищенную переписку с помощью разных версий криптографических программ, в том числе и предназначенных для разных платформ. Поэтому составленное в Thunderbird для Linux письмо, зашифрованное PGP, может быть прочитано в The Bat для Windows и даже через браузер с поддержкой OpenPGP на уровне дополнений.

ШИФРОВАНИЕ ПОЧТЫ С ПОМОЩЬЮ OPENPGP

OpenPGP был предложен в 1997 году, но развитие стандарта было сложным из-за судьбы самого алгоритма PGP. Права на него последовательно переходили от Циммерманна и PGP Inc. к Network Associates (McAfee), PGP Corporation и Symantec. Каждый из новых правообладателей менял конечную реализацию алгоритма. Не исключено, что в McAfee и Symantec ослабляли его криптографическую стойкость по требованию властей. Например, снижая качество генератора псевдослучайных чисел, эффективную длину ключа или даже внедряя программные закладки.

Поэтому в 1999 году появилась открытая реализация GnuPG. Считается, что за ней стоит фонд FSF, но на деле GnuPG разработал всего один человек - немецкий программист Вернер Кох, который когда-то впечатлился речью Столлмана и решил сделать «правильный, открытый PGP». Позже он неоднократно намеревался забросить поддержку GnuPG, но в решающий момент находил новые стимулы продолжать ее.

Сейчас Коху 53 года, он безработный и много раз находился на пороге нищеты до того момента, как сумел собрать более 300 тысяч долларов с помощью разных краудфандинговых кампаний. Ему перечисляли деньги из Linux Foundation и от простых пользователей, давали гранты Facebook и Stripe - просто потому, что судьба GPGTools, Enigmail, Gpg4win и многих других популярных проектов в мире СПО целиком зависит от его желания продолжать развитие GnuPG.

С таким шатким фундаментом стандарт OpenPGP до сих пор имеет известные слабости. Их проще было объявить «не багами, а фичами», чем устранять. Например, в нем есть только один способ подтвердить отправителя зашифрованного сообщения - криптографическая подпись. Однако проверить ее может кто угодно открытым ключом отправителя (вот почему я сделал оговорку «почти», указывая на безопасность перехвата открытого ключа). Следовательно, подпись, помимо аутентификации, обеспечивает и не всегда нужную неотрицаемость сообщения.

Что это значит на практике? Представь, что ты отправил Ассанжу очередную порцию интересных данных о первых лицах сильно демократической страны. Письмо перехватили, IP узнали и за тобой приехали. Даже не раскрывая содержимое зашифрованного письма, ты привлек к себе внимание самим фактом переписки с человеком, за которым давно следят. Сослаться на подделку письма или козни почтового червя уже не получится - сообщение было подписано твоим секретным ключом. Без этой же подписи Ассанж не станет читать сообщение, считая его фальшивкой или провокацией. Получается замкнутый круг: криптографические подписи лишают возможности отрицать авторство писем перед третьими лицами, а без подписей для самих собеседников не будет гарантии подлинности сообщений друг к другу.

Еще один недостаток PGP заключается в том, что зашифрованные сообщения имеют очень узнаваемый вид, поэтому сам факт обмена такими письмами уже делает собеседников потенциально интересными для спецслужб. Они легко выявляются в сетевом трафике, а стандарт OpenPGP не позволяет скрыть ни отправителя, ни получателя. Для этих целей вместе с PGP пытаются использовать или стеганографию как дополнительные слои защиты, но у луковичной маршрутизации и методов сокрытия файлов одного формата внутри другого полно своих нерешенных проблем. К тому же система получается слишком сложной, а значит, она также не будет популярной и останется уязвимой к человеческим ошибкам.

Вдобавок у PGP отсутствует свойство наперед заданной секретности, а ключи обычно имеют длительные сроки действия (как правило, год или больше) и меняются редко. Поэтому в случае компрометации секретного ключа им можно расшифровать львиную долю перехваченной ранее переписки. Происходит это в том числе потому, что PGP не защищает от человеческой ошибки и не препятствует ответу открытым текстом на шифрованное сообщение (даже с его цитированием). Имея зашифрованное сообщение, расшифрованный текст и открытый ключ, гораздо проще вычислить парный ему секретный.

S/MIME

Если у OpenPGP столько принципиальных недостатков, то есть ли ему альтернатива? И да и нет. Параллельно развиваются другие стандарты шифрования почты, в том числе и с использованием открытого ключа. Вот только пока что они устраняют одни недостатки ценой появления других. Яркий пример тому - S/MIME (Secure/Multipurpose Internet Mail Extensions). Начиная со второй версии, появившейся еще в 1998 году, S/MIME стал общепринятым стандартом. Настоящая популярность пришла к нему годом позже, когда третью версию S/ MIME стали поддерживать такие почтовые программы, как Microsoft Outlook (Express) и Exchange.

S/MIME упрощает задачу распространения публичных ключей в недоверенной среде, поскольку контейнером для открытого ключа служит цифровой сертификат, который обычно имеет одну или несколько цифровых подписей. С тяжелой руки Microsoft современная концепция криптографии с открытым ключом часто реализуется именно посредством цифровых сертификатов и цепочек доверия. Сертификаты выдаются конкретному субъекту и содержат его открытый ключ. Подлинность самого сертификата гарантируется (обычно за деньги) его эмитентом - то есть выпустившей организацией, которой изначально доверяют все участники переписки. Например, это может быть Thawte, VeriSign, Comodo или другая крупная компания. Простейший сертификат, подтверждающий только адрес электронной почты, можно получить бесплатно.

Теоретически цифровой сертификат решает сразу две проблемы: он позволяет легко найти открытый ключ нужного пользователя и убедиться в его подлинности. Однако на практике в механизме доверенных сертификатов и стандарте S/MIME до сих пор есть серьезные уязвимости, делающие возможными дополнительные векторы атак помимо тех, что актуальны для OpenPGP. Так, в 2011 году была произведена атака на сертификационные центры DigiNotar и Comodo, в результате чего были выпущены сотни поддельных сертификатов от имени самых популярных сетевых узлов: addons.mozilla.com, login.skype.com, login.yahoo.com, mail.google.com и других. В дальнейшем они использовались в разных сценариях атак, включая MITM, рассылку фишинговых писем и распространение зловредов, подписанных сертификатами известных фирм.

ШИФРОВАНИЕ ВЕБ-ПОЧТЫ И МОБИЛЬНЫЕ КЛИЕНТЫ

Все больше людей отказываются от десктопных почтовых клиентов, предпочитая работать с почтой через веб-интерфейс или мобильные приложения. Это полностью меняет правила игры. С одной стороны, при веб-подключении шифрование соединения уже обеспечивается посредством HTTPS. С другой - пользователь никак не контролирует почтовую базу на сервере и способы передачи писем с него. Остается уповать на репутацию компании, которая обычно варьируется от слегка подмо- ченной до промокшей насквозь.

Многие помнят Hushmail - первый веб-сервис электронной почты с шифрованием по стандарту OpenPGP на стороне сервера. Уверен, кто-то пользуется им до сих пор, считая надежным. Ведь все письма, как утверждается, в нем хранятся на собственном защищенном сервере и передаются на внешние адреса через другой сервер с поддержкой SSL. Почти десять лет компания уверяла, что расшифровать письма ее клиентов невозможно. Однако в 2007 году Hushmail была вынуждена признать, что имеет такую техническую возможность и предоставляет ее по требованию властей, а также протоколирует IP-адреса своих клиентов и собирает о них «другую статистику» - вдруг компетентные органы ее запросят.

Впрочем, черт бы с Hushmail. Большинство людей сегодня пользуется Gmail, который активно развивается. «Очень активно, - подсказывает Мэттью Грин, профессор криптографии из Университета Джонса Хопкинса. - Скоро исполнится два года, как Google обещала внедрить сквозное шифрование почты. Ну и где оно?»

Любопытно, что, помимо Google, в разное время это обещали сделать Yahoo, Microsoft и другие. Есть очевидное объяснение тому, почему компании с ежегодной прибылью на уровне миллиардов долларов до сих пор не смогли внедрить сквозное шифрование. Оно подразумевает выполнение криптографических операций в доверенной среде и передачу сообщений через недоверенные узлы только в зашифрованном виде. Реализовать это без контроля над устройствами практически невозможно.

Проблема в том, что шифрование и расшифровку почты приходится выполнять на совершенно разных платформах. Каждая из них имеет свои уязвимости, сводящие на нет любую криптографическую защиту уровня приложения. Критические уязвимости остаются непропатченными месяцами. Поэтому что толку шифровать письма, если их копию можно тайком стянуть открытым текстом, например из оперативной памяти или временного файла?

Именно так взломали итальянскую Hacking Team: атакующий получил удаленный доступ к одному из компьютеров в локальной сети компании, а затем просто дождался, когда кто-то из сотрудников сам откроет контейнер TrueCrypt со всей секретной перепиской и документацией. Без доверенной среды хоть шифруй, хоть не шифруй - все равно получишь лишь иллюзию защиты.

Приложения для шифрования почтовой переписки.

Mailvelope - одно из самых продвинутых расширений для шифрования почты в Google Chrome. Мы уже ранее о нем, и уже тогда это была качественная разработка.

Управление ключами в Mailvelope

Базовую функциональность PGP в браузере обещают и другие расширения, но у них полно своих недостатков. У аддона Pandor логика работы вообще странная. По замыслу, пользователи регистрируются на сайте pandor.me и генерируют ключи PGP. Все они хранятся на сервере и автоматически используются для шифрования и дешифрования. При этом обмениваться ключами не надо. Удобно? Может быть. Однако те, кто жертвуют удобством ради безопасности, в итоге лишаются и того и другого. Секретный ключ неспроста называется так, а безопасно сгенерировать пару ключей можно только локально.

Шифрование почты с помощью Keybase.io

Открытые ключи можно не только вручную переслать всем собеседникам, но и загрузить на специализированный сервер. Так их проще будет находить и подписывать, расширяя сеть доверия. Об одном из таких репозиториев открытых ключей - Keybase.io мы уже писали. После быстрого старта интерес к развитию этого сервера открытых ключей у его разработчиков угас. Репозиторий вот уже два года находится в стадии бета-тестирования, но это не препятствует его использованию.

Keybase.io подтверждает не только валидность открытого ключа собеседника и адрес его электронной почты, но и URL личного сайта, а также аккаунты пользователя в Twitter и GitHub, если они есть. Одним словом, если твои собеседники загружают свои открытые ключи на Keybase.io, то ты всегда сможешь отыскать их там вместе с актуальными контактными данными.

Представляем вашему вниманию новый курс от команды The Codeby - "Тестирование Веб-Приложений на проникновение с нуля". Общая теория, подготовка рабочего окружения, пассивный фаззинг и фингерпринт, Активный фаззинг, Уязвимости, Пост-эксплуатация, Инструментальные средства, Social Engeneering и многое другое.

Кто может читать почту и передаваемые в Интернете сообщения сообщения

Большинство информации в сетях передаётся и хранится в открытом виде. Вы зашли на форум, ввели свой логин и пароль, написали сообщение — и логин, и пароль, и сообщение передаётся в открытом виде, в качестве простого текста. Причём, в передачи данных участвуют много узлом и на разных этих узлах возможен перехват (сниффинг) данных. Это возможно как в вашей локальной сети начинающим хакером, который скачал программу для пентестинга беспроводных сетей и сумел подобрать пароль от вашего Wi-Fi, это возможно на уровне городского провайдера последней мили, где сидит продвинутый и не в меру любопытный админ, это возможно на последующих узлах вплоть до хостера того форума, где вы общаетесь.

Чтобы хоть как-то защититься от этого, популярные сайты (почтовые службы, социальные сети и другие) обзавелись сертификатами, смысл их в том, что обмен данными между сайтом и вами теперь происходит в зашифрованном виде. Т.е. теперь начинающий хакер, продвинутый админ и другие лица по цепочке не смогут (просто) перехватить ваши данные. Вы защищены от них, но вы не защищены от тех, кто имеет доступ, например, к почтовому серверу, социальной сети в качестве администратора или контролирующего органа. Почта на серверах лежит в виде простых текстовых файлов. К ней может иметь доступ другой любопытный админ, к ней может иметь доступ государство.

Аналогичная ситуация и, например, с программами общения — с чатами: всё в открытом виде.

Есть две новости: хорошая и плохая. Плохая новость в том, что мир обмена информацией прозрачный. Хорошая новость в том, что передаваемые данные можно шифровать и делать это не очень трудно. Причём зашифрованные данные не будут доступны ни промежуточным звеньям, ни кому-либо ещё, кроме людей, у которых есть ключ для расшифровки.

Существует множество алгоритмов шифрования. Их можно разделить, например, на две группы: симметричное и асимметричное. Может быть, в детстве вы играли в такую игру — каждая буква заменяется на определённую другую. Получается бессмысленное сообщение, расшифровать которое можно только зная алгоритм. Знаете за сколько взламывается такой шифр? Если зашифрованный текст достаточно большой, то шифр гарантированно вмазывается программой за секунды. Алгоритм взлома очень простой. В каждом языке буквы повторяются с разной частотой. Например, в русском языке самой часто встречающейся буквой является буква «о». Если в зашифрованном тексте самой часто встречающейся буквой является, например, буква «д», это значит, что все буквы «д» нужно поменять на букву «о» – и т. д. с каждой буквой.

Задача чуть усложняется, если в алгоритм добавлен пароль. Но алгоритмы взлома для таких шифров давным-давно известны и программы (я видел пример реализации такой программы в математической системе Maple, взламывают эти шифры за секунды). На основе статистических частотных закономерностей сначала определяется длина пароля и постепенно шифр «раскручивается» дальше.

Т.е. важно не только шифровать данные, важно шифровать хорошим (т. е. сильным) шифром. О том, как это сделать, и пойдёт речь в этой статье.

Асимметричное шифрование

С асимметричным шифрованием вы сталкиваетесь каждый день. Примером его использования являются сайтов — протокол HTTPS. Но не будем сильно углубляться в теорию. Для этого есть Википедия .

Главное, что нам сейчас нужно понять, то, что для асимметричного шифрования используются два ключа. Первый ключ, он называется открытым, его нужно передавать собеседнику, с помощью этого ключа он будет шифровать сообщения для вас. Эти сообщения не сможет расшифровать никто — даже лицо, у которого есть открытый ключ. Т.е. даже ваш собеседник. Второй ключ — закрытый — должен тщательно храниться у вас. Только этим ключом возможна расшифровка присланных данных.

Ничего сложного нет, давайте сразу приступим к практике.

Программа для шифрования почты

Наиболее известные алгоритмы ассиметричного шифрования входят в открытый международный стандарт криптозащиты OpenPGP. Открытой реализацией OpenPGP является проект GNU Privacy Guard (сокращенно GnuPG или GPG). Ниже приведен весьма удобный, портативный, кроссплатформенный, простой в освоении криптоблокнот на базе GnuPG, созданный в рамках открытого проекта gpg4usb.

Последнюю версию можно скачать на официальном сайте (http://gpg4usb.cpunk.de/download.html). Система не требует инсталляции.

После скачивания архива рекомендуется проверить его целостность и подлинность по оригинальному слепку. Далее необходимо распаковать скачанный zip-архив. В Linux запускать файл start_linux, в Windows выполнять файл start_windows.exe. Можно запустить exe-шник и под Linux, если установлен Wine (про установку Wine в Kali Linux ).

GPG-шифрование сообщений

GPG шифрование, позволяет обмениваться сообщениями таким образом, чтобы прочитать их могли, только владельцы GPG ключей.

Цель: отправить человеку зашифрованное сообщение используя его открытый GPG ключ.

Запускаем файл: start_linux

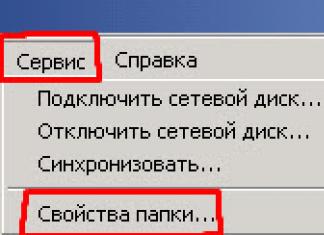

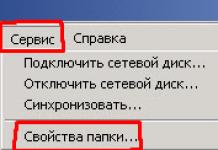

При открытии приложения появится окно «Мастер первого запуска», в нём можете либо указать дополнительные настройки, либо закрыть его. Теперь, нужно сделать свою пару PGP ключей (открытый и закрытый) PGP. Жмём кнопку «Менеджер ключей». В открывшимся окне нажимаем вверху посередине «Менеджер ключей». В открывшемся окне, в верхнем меню пункт «Ключ»->«Генерировать ключ».

В появившемся окне необходимо заполнить поля своими данными (достаточно ввести только имя).

При нажатии кнопки «ОК», начнётся процесс создания ключа. После создания, менеджер ключей, можно закрыть. Теперь у вас есть собственная пара GPG ключей.

После нажатии «ОК», в списке ключей, появится ещё один ключ.

Далее, свой публичный ключ, надо зашифровать публичным ключом собеседника и отправить ему это зашифрованное сообщение. В результате, собеседник получит ваш публичный ключ, и сможет шифровать им свои сообщения, чтобы прочитать их могли только вы. Экспортируйте свой публичный ключ в буфер обмена: «Менеджер ключей»->(Ставите галочку напротив своего ключа)->«Экспорт в Буфер обмена».

В результате, получится зашифрованное сообщение, которое вы должны далее передать собеседнику, любым удобным способом (личным сообщением на сайте, email, jabber, icq и т. д.). Т. к. оно зашифровано его ключом, он его расшифрует и увидит содержимое. Кроме него, никто ваше сообщение, прочесть не сможет.

В ответ, собеседник сможет выслать своё зашифрованное письмо. Чтобы его расшифровать, надо: Вставить зашифрованное сообщение в текстовое поле, поставить галочку напротив своего ключа, нажать кнопку «Расшифровать», ввести пароль указанный при генерации ключа.

Честный ответ на этот вопрос будет звучать так: «Да. Но нет». Когда вы посещаете большинство сайтов, в адресной строке отображается протокол HTTP. Это – небезопасное соединение. Если зайдете в аккаунт одной из крупных почтовых служб, вы увидите уже HTTPS. Это говорит об использовании протоколов шифрования SSL и TLS, которые обеспечивают безопасное «путешествие» письма из окна браузера до почтового сервера. Вместе с тем это ничего не даёт в связи с новым СОРМ , который вступает в действие с 1 июля 2014 года. Тем более абсолютно ничто не защищает вашу переписку от недобросовестного сотрудника фирмы почтового сервиса, атак хакеров, незакрытой сессии на чужом компьютере, незащищенной точки Wi-Fi, а также любого требования спецслужб – уже сейчас - и даже самой службы почтового сервиса, в соответствии с их собственной политикой конфиденциальности.

Все письма, приходящие, уходящие или хранящиеся на сервере почтовой службы находятся в полнейшем распоряжении компании, которой он (сервер) принадлежит. Обеспечивая безопасность при самой пересылке, компания может делать с сообщениями все, что ей вздумается, так как, по сути, получает письма в своё распоряжение. Поэтому надеяться можно лишь на порядочность её (компании) руководства и служащих, а также на то, что вы вряд ли кого-то серьезно заинтересуете.

При использовании корпоративной почты переписка защищается силами IT-службы, которые могут установить очень строгий Firewall. И, тем не менее, это тоже не спасёт, если недобросовестный сотрудник «сольёт» информацию. Речь идет не обязательно о системном администраторе – злоумышленнику достаточно оказаться «внутри» корпоративной сети: если он настроен серьезно, остальное – дело техники.

Зашифруемся

Несколько повысить уровень защиты вашей почты «от дурака» может шифрование текста письма и вложения (их также можно поместить в архив с паролем, например, если сам текст не содержит конфиденциальных данных, а архив - содержит). В этом случае можно использовать специальное программное обеспечение.Само тело письма можно шифровать сторонней криптографической программой, об этом уже писалось ранее , позволю себе повторить немного на свой лад. Наиболее популярный сервис, для которого специально создана программа шифрования – Gmail. Расширение SecureGmail устанавливается в Google Chrome, который это шифрование поддерживает, после чего всё совсем просто – для шифруемого сообщения вводится пароль и вопрос-подсказка для его восстановления. Единственный недостаток – ограничение использования только для GoogleChrome.

Есть шифратор, который подходит для практически любой онлайн-почты, например для mail.ru, yandex.ru, Gmail.com – для всех почтовых сервисов, которые вы можете открыть в окне браузера Mozilla. Это расширение Encrypted Communication. Принцип работы такой же, как у SecureGmail: написав сообщение, выделите его мышью, после чего нажмите правую кнопку и выберите «зашифровать при помощи Encrypted Communication». Далее введите и подтвердите пароль, известный вам и получателю. Естественно, оба этих клиента должны быть установлены и у получателя, и у отправителя и оба этих человека должны знать пароль. (Стоит отметить, что было бы опрометчиво отправлять пароль той же почтой.)

Кроме плагинов для браузера, в котором вы открываете почту, существует приложение для десктопных клиентов, которое также может использоваться и с онлайновыми почтовыми сервисами - PGP (Pretty Good Privacy). Метод хорош, так как использует два ключа шифрования – открытый и закрытый. А также можно использовать целый ряд программ как для шифрования данных, так и для шифрования текста письма: DriveCrypt, Gpg4win, Gpg4usb, Comodo SecureEmail и другие.

Как ни печально, продвинутая техника шифрования, как бы легка в использовании и красива она ни была, не спасёт, если, например, в вашем компьютере поселят backdoor, который делает снимки экрана и отправляет их в сеть. Поэтому лучший способ шифрования – не писать писем. Девиз «Надо чаще встречаться» приобретает в этом контексте новое звучание.

Минимизируем риски

Как уже было отмечено выше, идеальный способ шифрования – не писать писем. Чаще всего, не следует пользоваться бесплатными почтовыми сервисами для ведения переписки по работе, особенно если вы подписывали соглашение о неразглашении. Дело в том, что если ваши сообщения перехватят с корпоративной почты – разбираться с брешью в защите будут с IT-отделом компании. В противном случае вы несёте личную ответственность. Помните: при использовании «внешней» почты переписка обязательно попадет третьим лицам, как минимум, сотрудникам компании, предоставляющей услуги почтового сервиса. А они с вашим работодателем соглашения о неразглашении не подписывали.Если вы важное лицо в компании, не пересылайте ключевые документы по открытым каналам, либо не используйте для их передачи электронную почту вообще, а для работы пользуйтесь корпоративной почтой и не высылайте важные письма на адреса бесплатных почтовых сервисов.

Во всех остальных случаях, например, при заключении договоров, полезно использовать почту, так как электронное сообщение содержит факты ваших договорённостей по работе и может вам в дальнейшем помочь. Помните, что большинство «сливов» информации происходят по вине отнюдь не хакеров, а «человеческого фактора». Вам вполне может быть достаточно использовать сложные пароли, регулярно их менять и не допускать их утраты. Следует не забывать закрывать свои сессии на чужих компьютерах, не пользоваться незащищенными соединениями при работе через Wi-Fi в общественных местах, установить галочки в настройках почтового ящика «запомнить мой IP адрес», «отслеживать IP адреса, с которых открывались сессии», «не допускать параллельных сессий». А также не создавать простых вопросов и ответов для восстановления пароля и не терять мобильный телефон, если к нему привязан ваш аккаунт.