មេរោគ Miner - អ្វីដែលអ្នកប្រើកុំព្យូទ័រទំនើបគ្រប់រូបគួរដឹងអំពីវា។ ការពិតគឺថានៅក្នុងវិស័យណាមួយនៃសកម្មភាពរបស់មនុស្សមានមនុស្សដែលចង់ទទួលបានប្រាក់ចំណូលខុសច្បាប់ពីវា។ នេះជាការពិតជាពិសេសសម្រាប់គោលដៅថ្មី មិនទាន់បានរុករក និងពេញនិយម។ ផលវិបាកឡូជីខលនៃប្រជាប្រិយភាពនៃការជីកយករ៉ែគឺការបង្កើតមេរោគដែលធ្វើឱ្យវាអាចធ្វើទៅបានដើម្បីជីកយករ៉ែរូបិយប័ណ្ណគ្រីបតូដោយប្រើកុំព្យូទ័ររបស់អ្នកដទៃដោយមិនដឹងពីម្ចាស់របស់ពួកគេ។

តើអ្វីទៅជាអ្នករុករករ៉ែដែលលាក់ និងរបៀបរកឃើញវានៅលើកុំព្យូទ័រ

កម្មវិធីរុករករ៉ែដែលលាក់មិនមែនជាមេរោគធម្មតាទេ ប៉ុន្តែជាកម្មវិធីដ៏ស្មុគស្មាញដែលប្រើកុំព្យូទ័ររបស់អ្នកដើម្បីរុករករូបិយប័ណ្ណគ្រីបតូ។ការជីកយករ៉ែខ្មៅ ឬលាក់កំបាំង សំដៅលើការទាញយករូបិយប័ណ្ណឌីជីថលដោយភាគីទីបី តាមរយៈការប្រើប្រាស់ថាមពលនៃកុំព្យូទ័ររបស់អ្នកដទៃ។ ដើម្បីធ្វើដូច្នេះបាន អ្នករុករកមេរោគត្រូវបានបញ្ចូលទៅក្នុងកុំព្យូទ័រ ហើយឥឡូវនេះយើងនឹងប្រាប់អ្នកពីអ្វីដែលពួកគេមាន។

ឧបករណ៍ត្រូវបានឆ្លងតាមរយៈការទាញយក និងដំឡើងឯកសារ ការចូលប្រើពីចម្ងាយដោយគ្មានការអនុញ្ញាត និងពេលខ្លះតាមរយៈការចាក់ដោយផ្ទាល់។ បន្ទាប់មក កុំព្យូទ័រត្រូវបានភ្ជាប់ទៅអ្នកបោកប្រាស់ ហើយកាក់ដែលទទួលបានត្រូវបានបញ្ជូនទៅកាបូបរបស់គាត់។

Spyware ត្រូវបានដំឡើងនៅក្នុងរបៀបស្ងាត់ ហើយការជីកយករ៉ែគ្រីបតូត្រូវបានក្លែងបន្លំជាប្រតិបត្តិការនៃសេវាកម្ម OS ឬមិនបង្ហាញខ្លួនឯងទាល់តែសោះ។ អ្នករុករកមេរោគជំនាន់ថ្មីមានសមត្ថភាពរក្សាការមិនចាប់អារម្មណ៍៖ នៅពេលដែលការផ្ទុកកើនឡើង ពួកវាបិទដើម្បីកុំឱ្យកុំព្យូទ័រដំណើរការយឺត ហើយមិនបង្ហាញវត្តមានរបស់ពួកគេ។

នៅ glance ដំបូង កម្មវិធីបែបនេះមិនបង្កគ្រោះថ្នាក់ណាមួយដល់កុំព្យូទ័រ ឬម្ចាស់របស់វាទេ (លើកលែងតែវិក័យប័ត្រអគ្គិសនីកើនឡើង)។ តាមពិតទៅ វត្តមានរបស់ shadow miner ធ្វើឱ្យប៉ះពាល់ដល់ប្រព័ន្ធប្រតិបត្តិការ "ស៊ី" ថាមពលរបស់កុំព្យូទ័រ ប៉ះពាល់ដល់ផលិតភាព ហើយសំខាន់បំផុត វាអាចបើកការចូលប្រើទិន្នន័យផ្ទាល់ខ្លួន រួមទាំងព័ត៌មានអំពីប្រតិបត្តិការទូទាត់ និងពាក្យសម្ងាត់ e-wallet ។

អ្នករុករករ៉ែដែលលាក់បាំងទូទៅបំផុតគឺ Bitcoin miner ដែលត្រូវបានបង្កើតឡើងជាឧបករណ៍តែមួយសម្រាប់ការជីកយករ៉ែរូបិយប័ណ្ណគ្រីបតូផ្សេងៗនៅលើកុំព្យូទ័ររបស់អ្នកដទៃ។ វាមានចំនួនថ្នាំងគ្មានដែនកំណត់ និងផ្ទុកឧបករណ៍នៅ 90-100% ។ ដំណើរការរុករករ៉ែត្រូវបានអមដោយសំឡេងរំខានគួរឱ្យកត់សម្គាល់ពីម៉ាស៊ីនត្រជាក់កាតវីដេអូ។ អ្នកជីករ៉ែ Bitcoin គឺសាមញ្ញក្នុងន័យបច្ចេកទេស មិនអាចក្លែងបន្លំខ្លួនវា និងអាចត្រូវបានរកឃើញយ៉ាងងាយស្រួលនៅក្នុងកម្មវិធីគ្រប់គ្រងភារកិច្ច ប៉ុន្តែក៏មានមេរោគរុករករ៉ែ "ល្បិចកល" ជាច្រើនទៀតផងដែរ៖

- អ្នកជីករ៉ែមិនល្អ;

- មាត្រដ្ឋានវីរភាព

- ច្រកទ្វាររ៉ែ។

របៀបស្វែងរក និងលុបមេរោគ miner នៅលើកុំព្យូទ័ររបស់អ្នក។

ក្នុងករណីភាគច្រើន អ្នកអាចស្វែងយល់អំពីវត្តមានរបស់អ្នករុករករ៉ែនៅលើកុំព្យូទ័ររបស់អ្នកដោយបើកកម្មវិធីគ្រប់គ្រងភារកិច្ច។

ក្នុងករណីភាគច្រើន អ្នកអាចស្វែងយល់អំពីវត្តមានរបស់អ្នករុករករ៉ែនៅលើកុំព្យូទ័ររបស់អ្នកដោយបើកកម្មវិធីគ្រប់គ្រងភារកិច្ច។

ដើម្បីរកឃើញអ្នករុករករ៉ែនៅលើកុំព្យូទ័រ ឬកុំព្យូទ័រយួរដៃ អ្នកត្រូវប្រើវិធីមួយក្នុងចំណោមវិធីខាងក្រោមនេះ៖

- សាកល្បងប្រតិបត្តិការនៃឧបករណ៍ក្រោមលក្ខខណ្ឌផ្ទុកធម្មតា (សាកល្បងបើកផ្ទាំងនៅក្នុងកម្មវិធីរុករកឬកម្មវិធីមូលដ្ឋាន);

- ដំណើរការហ្គេមដែលបង្កើនការផ្ទុកនៅលើខួរក្បាលនិងកាតវីដេអូបន្ទាប់មកវិភាគសូចនាករ។

- ដំណើរការ AIDA64 ដើម្បីពិនិត្យមើលការផ្ទុកកុំព្យូទ័រ មុនពេលបិទកម្មវិធីផ្ទៃខាងក្រោយ និងបន្ទាប់ពី

- ធ្វើការវិភាគប្រៀបធៀបនៃព័ត៌មានដែលទទួលបាន។

មេរោគខ្លះបិទ Task Manager ពីរបីនាទីបន្ទាប់ពីវាចាប់ផ្តើមដំណើរការ ឯមេរោគខ្លះទៀតបិទខ្លួនឯងនៅពេលអ្នកប្រើប្រាស់ចូលវា។ ប្រសិនបើពេលខ្លះបន្ទាប់ពីបើកដំណើរការ "អ្នកបញ្ជូន" បង្អួចមិនលេចឡើងទេ នេះជាហេតុផលដែលត្រូវគិតអំពីវា។

មានកម្មវិធីដ៏មានប្រសិទ្ធភាពសម្រាប់ត្រួតពិនិត្យស្ថានភាពនៃកុំព្យូទ័រដែលអាចរកឃើញមេរោគមីន។ មួយក្នុងចំណោមការពេញនិយមបំផុតគឺកម្មវិធីគ្រប់គ្រង AnVirTask ។

កំពុងរៀបចំដើម្បីដកអ្នករុករករ៉ែ

វាជាការប្រសើរក្នុងការប្រើកម្មវិធីដើម្បីស្វែងរកអ្នករុករករ៉ែដែលលាក់កំបាំង។

វាជាការប្រសើរក្នុងការប្រើកម្មវិធីដើម្បីស្វែងរកអ្នករុករករ៉ែដែលលាក់កំបាំង។

អ្នកត្រូវបម្រុងទុកព័ត៌មាននៅលើកុំព្យូទ័ររបស់អ្នក ហើយរក្សាទុកវាទៅក្នុងប្រព័ន្ធផ្សព្វផ្សាយផ្នែករឹង។ វាមិនចាំបាច់ទេដែលទិន្នន័យនឹងត្រូវបាត់បង់កំឡុងពេលការយកចេញនៃមេរោគ miner ប៉ុន្តែវាប្រសើរជាងដើម្បីនៅខាងសុវត្ថិភាព។ អ្នកមិនគួរចម្លងឯកសារទាំងអស់ជាដាច់ខាត ព្រោះពេលនោះមេរោគនឹងចូលទៅក្នុងប្រព័ន្ធផ្សព្វផ្សាយ។ វាសមហេតុផលក្នុងការប្រើកម្មវិធីជំនួយដូចជា Spy Hanter និង Cleaner ដែលនឹងបង្កើនឱកាសនៃការដក bot ចេញទាំងស្រុង។

ដោយសារមេរោគ miner គឺជា Trojan ពួកវាអាចជះឥទ្ធិពលអវិជ្ជមានដល់ប្រព័ន្ធប្រតិបត្តិការ។ ពេលខ្លះបន្ទាប់ពីពួកគេត្រូវបានយកចេញកុំព្យូទ័រចាប់ផ្តើមដំណើរការមិនត្រឹមត្រូវ។ ដោយគិតពីចំណុចនេះ វាជាការប្រសើរក្នុងការស្តុកទុកនៅលើថាសជាមួយនឹងឯកសារដំឡើងប្រព័ន្ធប្រតិបត្តិការ។

មុនពេលចាប់ផ្តើមការស្វែងរក អ្នកគួរតែបិទកម្មវិធីផ្ទៃខាងក្រោយទាំងអស់។ ដោយសារអ្នករុករករ៉ែដែលលាក់កំបាំងជាញឹកញាប់ត្រូវបានក្លែងបន្លំជាកម្មវិធីផ្សេងៗ ការបិទវានឹងធ្វើឱ្យកិច្ចការកំណត់អត្តសញ្ញាណមេរោគមានភាពសាមញ្ញ។

ការកម្ចាត់មេរោគមីន

ប្រើកម្មវិធីកំចាត់មេរោគ ដើម្បីលុបមេរោគ មីន ចេញពីថាសរឹងរបស់អ្នក។

ប្រើកម្មវិធីកំចាត់មេរោគ ដើម្បីលុបមេរោគ មីន ចេញពីថាសរឹងរបស់អ្នក។

នៅពេលសម្អាតកុំព្យូទ័ររបស់អ្នកយ៉ាងជ្រៅ កម្មវិធីកំចាត់មេរោគអាចរកឃើញមេរោគ ប៉ុន្តែវាទំនងជាមិនអាចលុបវាចេញបានទេ។ ជាធម្មតាវាត្រូវធ្វើដោយដៃ។

ការអនុវត្តបង្ហាញថាភាគច្រើនជាញឹកញាប់មេរោគអាចត្រូវបានរើសនៅលើកម្មវិធីតាមដាន torrent នៅពេលទាញយកហ្គេម ភាពយន្ត ឬឯកសារផ្សេងទៀតដែលគ្មានអាជ្ញាប័ណ្ណ។ ប្រសិនបើពេលនៃការទាញយកស្របគ្នានឹងការចាប់ផ្តើមនៃអាកប្បកិរិយាចម្លែកនៅលើកុំព្យូទ័រ អ្នកអាចព្យាយាមស្វែងរកមេរោគដោយដៃ។ ក្នុងករណីនេះ អ្នកត្រូវតែកម្ចាត់កម្មវិធីដែលគួរឱ្យសង្ស័យជាមុនសិន ហើយបន្តទៅលុបការជីកយករ៉ែ Stealth ។

ប្រសិនបើអ្នកមានសំណាង ហើយមេរោគប្រែទៅជាសាមញ្ញ វានឹងមិនពិបាកក្នុងការដកចេញទេ។ ដើម្បីធ្វើដូចនេះអ្នកត្រូវបើក "កម្មវិធីគ្រប់គ្រងភារកិច្ច" ដោយប្រើបន្សំគ្រាប់ចុច Ctrl + Alt + Del) ។ ប្រសិនបើនៅក្នុងបញ្ជីដែលបើកមានកិច្ចការដែលប្រើថាមពលរបស់ខួរក្បាល ឬកាតវីដេអូ 20% ឬច្រើនជាងនេះ នោះប្រហែលជាមេរោគមីន។ វាគួរតែត្រូវបានលុបបន្ទាប់ពីយល់ព្រមលើការបាត់បង់ទិន្នន័យដែលមិនបានរក្សាទុក។

ជាអកុសល អ្នកមិនអាចកម្ចាត់មេរោគ bots ទំនើបភាគច្រើនតាមវិធីសាមញ្ញនេះបានទេ។ ប្រសិនបើការប៉ុនប៉ងមិននាំមកនូវលទ្ធផល អ្នកគួរតែបន្តទៅជម្រើសផ្សេងទៀត៖

- ពិនិត្យកុំព្យូទ័ររបស់អ្នកសម្រាប់មេរោគ ហើយប្រសិនបើវាត្រូវបានរកឃើញ សូមចាប់ផ្ដើមឡើងវិញ។

- ចូលទៅកាន់ម៉ឺនុយ BIOS ដើម្បីគ្រប់គ្រងការឆ្លងកាត់ប្រព័ន្ធប្រតិបត្តិការ៖ ភ្លាមៗនៅពេលអ្នកបើកកុំព្យូទ័រចុច F2 ឬលុប (អាស្រ័យលើកម្មវិធីបង្កប់ប៉ុន្តែអ្នកអាចចុចប៊ូតុងទាំងពីរក្នុងពេលតែមួយ) ហើយបន្ទាប់មកចូលទៅកាន់ផ្ទាំង Advanced Boot Options ។

- ជ្រើសរើសរបៀបសុវត្ថិភាពពីបញ្ជីវែង;

- ចូលតាមរយៈគណនីផ្ទាល់ខ្លួនរបស់អ្នក;

- បើកដំណើរការកម្មវិធីរុករកហើយចូលទៅក្នុងបណ្តាញ;

- ទាញយកកម្មវិធីប្រឆាំង spyware ដែលនឹងជួយអ្នកកម្ចាត់មេរោគ miner ជារៀងរហូត។

វាជាការប្រសើរក្នុងការការពារខ្លួនអ្នកពីអ្នករុករករ៉ែ ជាជាងយកវាចេញពីកុំព្យូទ័រដែលមានមេរោគ។ ដើម្បីធ្វើដូច្នេះអ្នកត្រូវប្រើកំចាត់មេរោគ។

វាជាការប្រសើរក្នុងការការពារខ្លួនអ្នកពីអ្នករុករករ៉ែ ជាជាងយកវាចេញពីកុំព្យូទ័រដែលមានមេរោគ។ ដើម្បីធ្វើដូច្នេះអ្នកត្រូវប្រើកំចាត់មេរោគ។

នៅក្នុង Windows 10 មិនមានវិធីដើម្បីចូលទៅក្នុង Advanced Boot Options menu កំឡុងពេលចាប់ផ្តើមឡើងវិញទេ ដូច្នេះនីតិវិធីមានដូចខាងក្រោម៖

- ចុចបន្សំ Win + R ហើយបញ្ចូល msconfig$ នៅក្នុងបង្អួចដែលលេចឡើង

- ជ្រើសរើសផ្ទាំង "ការកំណត់រចនាសម្ព័ន្ធប្រព័ន្ធ";

- នៅក្នុងផ្ទាំង "Boot" ជ្រើសរើសរបៀបសុវត្ថិភាពដែលត្រូវការ ហើយចាប់ផ្តើមកុំព្យូទ័រឡើងវិញ។

បន្ទាប់យើងបន្តតាមគ្រោងការណ៍ខាងលើ។ កម្មវិធីប្រឆាំង spyware ជាក្បួនយក Trojans ចេញដោយស្វ័យប្រវត្តិ ហើយជាប្រាក់រង្វាន់ ពួកគេកែតម្រូវការកំណត់កម្មវិធីរុករកតាមអ៊ីនធឺណិត និងលុបធាតុដែលមិនចាំបាច់ចេញពីប្រព័ន្ធប្រតិបត្តិការ។ គេហទំព័រប្រឆាំងមេរោគ និង Malwarebytes អាចមានប្រយោជន៍នៅពេលដក spyware ចេញ។

មនុស្សជាច្រើនដែលបានជួបប្រទះបញ្ហានេះសូមណែនាំកម្មវិធី Curelt ។ ដោយវិនិច្ឆ័យដោយការពិនិត្យឡើងវិញ វាមានប្រសិទ្ធភាពទប់ទល់នឹងមេរោគណាមួយ។

វិធីការពារខ្លួនអ្នកពីការជីកយករ៉ែ

នៅក្នុងលក្ខខណ្ឌបច្ចុប្បន្ន នៅពេលដែលមេរោគថ្មីលេចឡើងសម្រាប់រាល់ការធ្វើបច្ចុប្បន្នភាពកម្មវិធីកំចាត់មេរោគ គ្មាននរណាម្នាក់អាចធានាការការពារបានទេ។ អ្នកអាចកាត់បន្ថយហានិភ័យនៃការឆ្លងមេរោគដោយចូលទៅកាន់គេហទំព័រដែលអាចទុកចិត្តបាន ដំឡើងការអាប់ដេតកំចាត់មេរោគជាទៀងទាត់ និងពិនិត្យមើលកុំព្យូទ័ររបស់អ្នកសម្រាប់អ្នករុករករ៉ែដែលលាក់។

តើធ្វើដូចម្តេចដើម្បីស្វែងរកអ្នករុករករ៉ែលាក់?

អ្នកជីករ៉ែដែលលាក់ទុកគឺជា Trojan ដែលប្រើថាមពលដំណើរការ CPU របស់ជនរងគ្រោះដើម្បីជីកយករ៉ែរូបិយប័ណ្ណឌីជីថលហៅថា Monera ។ នៅពេលដំឡើងរួច Trojan នេះនឹងដំឡើង Monero ក្រោមឈ្មោះ NsCpuCNMiner32.exeនិង NsCpuCNMiner64.exeដែលព្យាយាមដំណើរការ Monero ដោយប្រើធនធាន CPU របស់កុំព្យូទ័រអ្នកនឹងស៊ីធនធានកុំព្យូទ័ររបស់អ្នក។

អ្នករុករករ៉ែ CNMinerដំណើរការបន្ទាប់ពីដំណើរការកម្មវិធីដែលហៅថា CNMiner.exeដែលបន្ទាប់មកដំណើរការ NsCpuCNMiner32.exeនិង NsCpuCNMiner64.exeអាស្រ័យលើថាតើកុំព្យូទ័រដែលបានដំឡើង 32 ប៊ីតឬ 64 ប៊ីត។នៅពេលដែលបានបើកដំណើរការ អ្នករុករករ៉ែនឹងចាប់ផ្តើមប្រើប្រាស់ថាមពលកុំព្យូទ័រទាំងអស់ដើម្បីជីកយករ៉ែរូបិយប័ណ្ណ Monero នៅក្នុងអាងរុករករ៉ែ mine.moneropool.com ។ អ្នកអាចមើលថាតើធនធាន CPU ប៉ុន្មានដែលអ្នករុករករ៉ែកំពុងប្រើក្នុងរូបភាពខាងក្រោម។

CNMinerធ្វើការនៅក្នុងកម្មវិធីគ្រប់គ្រងភារកិច្ច

CNMinerកំពុងដំណើរការនៅក្នុង Task Manager អ្វីដែលគួរឱ្យព្រួយបារម្ភជាពិសេសអំពីការឆ្លងមេរោគនេះគឺថាវានឹងប្រើប្រាស់ថាមពលដំណើរការទាំងអស់របស់ CPU របស់អ្នកដោយគ្មានកំណត់។ វានឹងធ្វើឱ្យខួរក្បាលរបស់អ្នកដំណើរការនៅសីតុណ្ហភាពខ្ពស់ក្នុងរយៈពេលយូរ ដែលអាចធ្វើឱ្យអាយុកាលរបស់ processor ខ្លី។

ដោយសារមិនមានការចង្អុលបង្ហាញថាកម្មវិធីកំពុងដំណើរការទេ នេះគឺជាបញ្ជីរោគសញ្ញាដែលអ្នកប្រើប្រាស់អាចប្រើដើម្បីកំណត់ថាតើពួកគេត្រូវបានឆ្លងមេរោគ Miner Mining៖

NsCpuCNMiner32.exe, NsCpuCNMiner64.exeឬ គ NMinerអាចប្រតិបត្តិក្នុងកម្មវិធីគ្រប់គ្រងភារកិច្ច។

វីនដូកាត់បន្ថយ និងពង្រីកអតិបរមាយឺតៗ ហ្គេមដំណើរការយឺត និងវីដេអូរអាក់រអួល។

កម្មវិធីមិនដំណើរការលឿនទេ។

ភាពយឺតទូទៅនៅពេលប្រើកុំព្យូទ័រ។

របៀបដែលវាត្រូវបានដំឡើង ការជីកយករ៉ែនៅលើកុំព្យូទ័ររបស់ខ្ញុំ?

បច្ចុប្បន្នគេមិនស្គាល់ថាជាកម្មកររ៉ែទេ។ CNMinerត្រូវបានដំឡើងនៅលើកុំព្យូទ័ររបស់ជនរងគ្រោះ។ វាអាចត្រូវបានដំឡើងដោយដៃដោយការលួចចូលអ្នកអភិវឌ្ឍន៍នៅលើកុំព្យូទ័រ ឬរួមគ្នាជាមួយមេរោគផ្សេងទៀត។ ដូច្នេះ វាជារឿងសំខាន់ដែលត្រូវដំឡើងកម្មវិធីសុវត្ថិភាពល្អជានិច្ច ដើម្បីត្រួតពិនិត្យមើលកម្មវិធីដែលគ្មានការអនុញ្ញាត និងព្យាបាទ។ ដូចដែលអ្នកអាចឃើញ CNMiner miner គឺជាកម្មវិធីដែលលួចធនធានកុំព្យូទ័ររបស់អ្នក និងអគ្គិសនីរបស់អ្នក និងប្រាក់ចំណេញពីវា។ ដើម្បីធ្វើឱ្យកុំព្យូទ័ររបស់អ្នកដំណើរការជាធម្មតាឡើងវិញ និងការពារកុំព្យូទ័ររបស់អ្នក អ្នកគួរតែប្រើការណែនាំខាងក្រោមដើម្បីលុប Trojan នេះដោយឥតគិតថ្លៃ។

ការណែនាំ 24 ចំណុច! ដោយយក Miner ចេញ

1 មគ្គុទ្ទេសក៍ដកចេញនេះអាចមានចំនួនច្រើនលើសលប់ ដោយសារចំនួនជំហាន និងកម្មវិធីជាច្រើនដែលនឹងត្រូវបានប្រើ។ អត្ថបទនេះត្រូវបានសរសេរដើម្បីផ្តល់នូវការណែនាំច្បាស់លាស់ លម្អិត និងងាយស្រួលយល់ ដែលអ្នកណាម្នាក់អាចប្រើដើម្បីលុបមេរោគនេះ។ ដោយឥតគិតថ្លៃ. មុនពេលប្រើការណែនាំនេះ យើងសូមណែនាំឱ្យអ្នកអានវាម្តង ហើយទាញយកឧបករណ៍ចាំបាច់ទាំងអស់នៅលើកុំព្យូទ័ររបស់អ្នក។ នៅពេលរួចរាល់ សូមបោះពុម្ពទំព័រនេះ ព្រោះអ្នកប្រហែលជាត្រូវបិទបង្អួចកម្មវិធីរុករកតាមអ៊ីនធឺណិតរបស់អ្នក ឬចាប់ផ្ដើមកុំព្យូទ័ររបស់អ្នកឡើងវិញ។

2 ដើម្បីរំខានកម្មវិធីណាមួយដែលអាចរំខានដល់ដំណើរការលុប យើងត្រូវទាញយកកម្មវិធីជាមុនសិន Rkill ។ Rkillនឹងស្វែងរកការឆ្លងមេរោគសកម្មនៅលើកុំព្យូទ័ររបស់អ្នក ហើយព្យាយាមបញ្ឈប់ពួកវា ដើម្បីកុំឱ្យរំខានដល់ដំណើរការលុបចេញ។ ដើម្បីធ្វើដូចនេះទាញយក RKillទៅកាន់ផ្ទៃតុរបស់អ្នកដោយប្រើដូចខាងក្រោម តំណ។

នៅពេលនៅលើទំព័រទាញយក ចុចប៊ូតុងទាញយកឥឡូវនេះដែលនិយាយថា iExplore.exe. នៅពេលដែលត្រូវបានជម្រុញឱ្យរក្សាទុកវា រក្សាទុកវាទៅកុំព្យូទ័ររបស់អ្នក។

3 នៅពេលដែលវាត្រូវបានទាញយកសូមចុចពីរដងលើប៊ូតុង iExplore.exeដើម្បីព្យាយាមបញ្ឈប់ដំណើរការណាមួយដែលពាក់ព័ន្ធដោយស្វ័យប្រវត្តិ CNMiner Monero Minerនិងមេរោគផ្សេងទៀត។ សូមអត់ធ្មត់ ខណៈពេលដែលកម្មវិធីស្វែងរកមេរោគផ្សេងៗ ហើយបញ្ចប់ពួកវា។ នៅពេលបញ្ចប់ បង្អួចខ្មៅនឹងបិទដោយស្វ័យប្រវត្តិ ហើយឯកសារកំណត់ហេតុនឹងបើក។ ពិនិត្យមើលឯកសារកំណត់ហេតុ ហើយបិទវាដើម្បីបន្តជំហានបន្ទាប់។ ប្រសិនបើអ្នកមានបញ្ហាចាប់ផ្តើម RKillអ្នកអាចទាញយកកំណែដែលបានប្តូរឈ្មោះផ្សេងទៀត។ RKillពីទំព័រទាញយក Rkill. ឯកសារទាំងអស់ត្រូវបានប្តូរឈ្មោះទៅជាច្បាប់ចម្លង RKillដែលអ្នកអាចសាកល្បងជំនួសវិញ។ សូមចំណាំថាទំព័រទាញយកនឹងបើកនៅក្នុងបង្អួច ឬផ្ទាំងកម្មវិធីរុករកថ្មី។ កុំចាប់ផ្តើមកុំព្យូទ័ររបស់អ្នកឡើងវិញបន្ទាប់ពីចាប់ផ្តើម RKillដោយសារមេរោគនឹងចាប់ផ្តើមដំណើរការម្តងទៀត។

4 ឥឡូវនេះទាញយក Emsisoft ប្រឆាំងមេរោគដែលស្កេន និងលុប Adware ផ្សេងទៀតដែលអាចត្រូវបានរួមបញ្ចូលនៅក្នុង Adware នេះ។ ទាញយកនិងរក្សាទុកកម្មវិធីដំឡើង Emsisoft ប្រឆាំងមេរោគទៅកាន់កុំព្យូទ័ររបស់អ្នកដោយប្រើតំណ

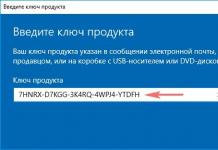

5 នៅពេលដែលឯកសារត្រូវបានទាញយករួច ចុចពីរដងលើឯកសារ EmsisoftAntiMalwareSetup_bc.exeដើម្បីចាប់ផ្តើមកម្មវិធី។ ប្រសិនបើ អេក្រង់វីនដូឆ្លាតវៃផ្តល់ការព្រមាន អនុញ្ញាតឱ្យវាដំណើរការយ៉ាងណាក៏ដោយ។ ប្រសិនបើអ្នកដំឡើងបង្ហាញការព្រមានអំពីរបៀបសុវត្ថិភាពសូមចុច "បាទ", បន្ត។ ឥឡូវនេះ អ្នកគួរតែឃើញប្រអប់មួយដែលស្នើឱ្យអ្នកយល់ព្រមតាមកិច្ចព្រមព្រៀងអាជ្ញាប័ណ្ណ។ បញ្ចូលកិច្ចព្រមព្រៀង ហើយចុចប៊ូតុងដំឡើង ដើម្បីបន្តការដំឡើង។

6 នៅទីបំផុត អ្នកនឹងទទួលបានអេក្រង់សួរថាតើប្រភេទអាជ្ញាប័ណ្ណដែលអ្នកចង់ប្រើជាមួយ Emsisoft ប្រឆាំងមេរោគ.

ជ្រើសរើសអេក្រង់អាជ្ញាប័ណ្ណ ប្រសិនបើអ្នកមានលេខកូដអាជ្ញាប័ណ្ណដែលមានស្រាប់ ឬចង់ទិញសោអាជ្ញាប័ណ្ណថ្មី សូមជ្រើសរើសជម្រើសដែលសមស្រប។ បើមិនដូច្នោះទេជ្រើសរើស កម្មវិធីឥតគិតថ្លៃឬ សាកល្បងក្នុងរយៈពេល 30 ថ្ងៃ។, ជម្រើសឥតគិតថ្លៃ។ ប្រសិនបើអ្នកទទួលបានការព្រមានបន្ទាប់ពីចុចប៊ូតុងនេះ គ្រាន់តែចុចប៊ូតុង "បាទ"ដើម្បីប្តូរទៅរបៀបចូលប្រើដោយឥតគិតថ្លៃ ដែលអនុញ្ញាតឱ្យអ្នកសម្អាតឯកសារដែលមានមេរោគផងដែរ។

7 ឥឡូវនេះ រកមើលនៅលើអេក្រង់ ហើយជ្រើសរើសថាតើអ្នកចង់ចូលរួមបណ្តាញ ប្រឆាំងមេរោគ Emsisoft. អានការពិពណ៌នា ហើយជ្រើសរើសជម្រើសរបស់អ្នកដើម្បីបន្ត។

8 Emsisoft ប្រឆាំងមេរោគឥឡូវនេះនឹងចាប់ផ្តើមធ្វើបច្ចុប្បន្នភាព។

សូមអត់ធ្មត់ព្រោះវាអាចចំណាយពេលពីរបីនាទីសម្រាប់ការអាប់ដេតដើម្បីបញ្ចប់ការទាញយក។

9 នៅពេលការអាប់ដេតត្រូវបានបញ្ចប់ អេក្រង់នឹងសួរថាតើអ្នកចង់បើកការរកឃើញឬអត់ PUP. យើងសូមណែនាំឱ្យជ្រើសរើស " បើកការរកឃើញ PUPs» ដើម្បីការពារកុំព្យូទ័ររបស់អ្នកពីកម្មវិធីមិនល្អ Adware បែបនេះមិនត្រូវបានណែនាំដោយពួកយើងទេ។

10 ឥឡូវនេះយើងឃើញម៉ឺនុយដំឡើងចុងក្រោយនៅលើអេក្រង់។ ចុចប៊ូតុង "រួចរាល់"ដើម្បីបញ្ចប់ការដំឡើង ហើយចាប់ផ្តើមដោយស្វ័យប្រវត្តិ Emsisoft ប្រឆាំងមេរោគ.

11 Emsisoft ប្រឆាំងមេរោគឥឡូវនេះនឹងចាប់ផ្តើម និងបង្ហាញអេក្រង់ដំបូង។

បន្ទាប់ពីអេក្រង់កំចាត់មេរោគដំបូងលេចឡើង Emsisoftសូមចុចខាងឆ្វេងលើផ្នែក "ស្កេន".

12 ឥឡូវនេះជ្រើសរើសប្រភេទនៃការស្កេនដែលអ្នកចង់អនុវត្ត។

អេក្រង់ជ្រើសរើសស្កេន ជ្រើសរើសជម្រើសស្កេនមេរោគ ដើម្បីចាប់ផ្តើមស្កេនកុំព្យូទ័ររបស់អ្នកដើម្បីរកមេរោគ។ ជម្រើស ស្កេនមេរោគនឹងចំណាយពេលយូរជាង ស្កេនរហ័សប៉ុន្តែក៏នឹងមានភាពហ្មត់ចត់បំផុត។ ដោយសារអ្នកនៅទីនេះដើម្បីសម្អាតការឆ្លង វាពិតជាមានតម្លៃក្នុងការរង់ចាំដើម្បីធ្វើឱ្យប្រាកដថាកុំព្យូទ័ររបស់អ្នកត្រូវបានស្កេនយ៉ាងត្រឹមត្រូវ។

13 ឥឡូវនេះ Emsisoft Anti-Malware នឹងចាប់ផ្តើមស្កេនកុំព្យូទ័ររបស់អ្នកសម្រាប់ rootkits និង malware ។ សូមចំណាំថាការឆ្លងដែលបានរកឃើញនៅក្នុងរូបភាពខាងក្រោមអាចខុសពីអ្វីដែលការណែនាំនេះមានគោលបំណង។

ការស្កេនអេក្រង់ សូមប្រយ័ត្នខណៈពេលដែល Emsisoft Anti-Malware កំពុងស្កេនកុំព្យូទ័ររបស់អ្នក។

14 នៅពេលដែលការស្កេនត្រូវបានបញ្ចប់ កម្មវិធីនឹងបង្ហាញលទ្ធផលស្កេនដែលបង្ហាញថាការឆ្លងមេរោគណាមួយត្រូវបានរកឃើញ។ សូមចំណាំថាដោយសារតែកំណែអាប់ដេតរបស់ Emsisoft Anti-Malware រូបថតអេក្រង់ខាងក្រោមអាចមើលទៅខុសពីការណែនាំដែលនៅសល់។

លទ្ធផលស្កែនឥឡូវនេះចុចប៊ូតុង Quarantine ដែលនឹងលុបការឆ្លង ហើយដាក់ឱ្យនៅដាច់ដោយឡែកពីគេក្នុងកម្មវិធី។ ឥឡូវនេះ អ្នកនឹងនៅអេក្រង់ចុងក្រោយនៃកម្មវិធីដំឡើង Emsisoft Anti-Malware ដែលអ្នកអាចបិទបាន។ ប្រសិនបើ Emsisoft ជំរុញឱ្យអ្នកចាប់ផ្តើមកុំព្យូទ័ររបស់អ្នកឡើងវិញ ដើម្បីបញ្ចប់ដំណើរការសម្អាត សូមអនុញ្ញាតឱ្យវាធ្វើដូច្នេះ។ បើមិនដូច្នោះទេអ្នកអាចបិទកម្មវិធី។

15 ឥឡូវនេះទាញយក AdwCleaner ហើយរក្សាទុកវាទៅកុំព្យូទ័ររបស់អ្នក។ AdwCleaner ស្កេនកុំព្យូទ័ររបស់អ្នកសម្រាប់កម្មវិធី Adware ដែលអាចត្រូវបានដំឡើងនៅលើកុំព្យូទ័ររបស់អ្នកដោយមិនដឹងខ្លួន។ អ្នកអាចទាញយក AdwCleaner ពី URL ខាងក្រោម

16 នៅពេលដែល AdwCleaner បញ្ចប់ការទាញយក សូមចុចពីរដងលើរូបតំណាង AdwCleaner.exe ដែលឥឡូវនេះលេចឡើងនៅលើផ្ទៃតុរបស់អ្នក។ បន្ទាប់ពីចុចពីរដងលើរូបតំណាងនោះ កម្មវិធី AdwCleaner នឹងបើក ហើយអ្នកនឹងត្រូវបានផ្តល់ជូនជាមួយនឹងកិច្ចព្រមព្រៀងអាជ្ញាប័ណ្ណរបស់កម្មវិធី។ បន្ទាប់ពីអ្នកបានអានវាហើយ សូមចុចលើប៊ូតុង I Agree ប្រសិនបើអ្នកចង់បន្ត។ បើមិនដូច្នេះទេ សូមចុចប៊ូតុង I Don't Agree ដើម្បីបិទកម្មវិធី។ ប្រសិនបើ Windows សួរអ្នកថាតើអ្នកចង់ដំណើរការ AdwCleaner ដែរឬទេ អនុញ្ញាតឱ្យវាដំណើរការ។

ប្រសិនបើអ្នកជ្រើសរើសបន្ត អ្នកនឹងត្រូវបានបង្ហាញជាមួយនឹងអេក្រង់ចាប់ផ្តើមដូចដែលបានបង្ហាញខាងក្រោម។

17 ឥឡូវនេះចុចប៊ូតុង ស្កេន នៅក្នុង AdwCleaner ។ ឥឡូវនេះកម្មវិធីនេះនឹងចាប់ផ្តើមស្វែងរកកម្មវិធី Adware ដែលគេស្គាល់ ដែលអាចត្រូវបានដំឡើងនៅលើកុំព្យូទ័ររបស់អ្នក។ នៅពេលដែលបានបញ្ចប់ វានឹងបង្ហាញធាតុទាំងអស់ដែលបានរកឃើញនៅក្នុងផ្នែកលទ្ធផលនៅលើអេក្រង់ខាងលើ។ ពិនិត្យមើលលទ្ធផល ហើយព្យាយាមកំណត់ថាតើកម្មវិធីដែលបានរាយបញ្ជីមានកម្មវិធីដែលអ្នកមិនចង់ដំឡើង។ ប្រសិនបើអ្នករកឃើញកម្មវិធីដែលអ្នកចង់រក្សាទុក ដោះធីកធាតុដែលពាក់ព័ន្ធ។ សម្រាប់មនុស្សជាច្រើន ខ្លឹមសារនៃផ្នែកលទ្ធផលអាចហាក់ដូចជាមានការភ័ន្តច្រឡំ។ ប្រសិនបើអ្នកមិនឃើញឈ្មោះកម្មវិធីដែលអ្នកដឹងថាមិនគួរត្រូវបានដកចេញទេ សូមបន្តទៅជំហានបន្ទាប់។

18 ដើម្បីលុបកម្មវិធី Adware ដែលបានរកឃើញក្នុងជំហានមុន សូមចុចប៊ូតុង Clean នៅលើអេក្រង់ AdwCleaner។ ឥឡូវនេះ AdwCleaner នឹងរំលឹកអ្នកឱ្យរក្សាទុកឯកសារឬទិន្នន័យដែលបើកណាមួយ ដោយសារកម្មវិធីត្រូវការបិទកម្មវិធីដែលបើកមុនពេលវាចាប់ផ្តើមសម្អាត។ រក្សាទុកការងាររបស់អ្នកហើយចុចយល់ព្រម។ ឥឡូវនេះ AdwCleaner នឹងលុប Adware ដែលបានរកឃើញទាំងអស់ចេញពីកុំព្យូទ័ររបស់អ្នក។ នៅពេលនេះត្រូវបានធ្វើរួច ការព្រមាននឹងលេចឡើងដែលពន្យល់ពីអ្វីដែល PUPs (កម្មវិធីដែលមិនចង់បានដែលអាចកើតមាន) និង Adware ។ អានព័ត៌មាននេះហើយចុចយល់ព្រម។ ឥឡូវនេះអ្នកនឹងត្រូវបានបង្ហាញជាមួយនឹងការព្រមានដែលប្រាប់អ្នកថា AdwCleaner ត្រូវការដើម្បីចាប់ផ្តើមកុំព្យូទ័ររបស់អ្នកឡើងវិញ។

ព័ត៌មានជំនួយសម្រាប់ការចាប់ផ្តើម AdwCleaner ឡើងវិញ ចុចយល់ព្រមដើម្បីឱ្យ AdwCleaner ចាប់ផ្តើមកុំព្យូទ័ររបស់អ្នកឡើងវិញ។

19 នៅពេលដែលកុំព្យូទ័ររបស់អ្នកចាប់ផ្តើមឡើងវិញ ហើយអ្នកបានចូល នោះ AdwCleaner នឹងបើកដោយស្វ័យប្រវត្តិនូវឯកសារកំណត់ហេតុដែលមានឯកសារ កូនសោចុះបញ្ជី និងកម្មវិធីដែលត្រូវបានយកចេញពីកុំព្យូទ័ររបស់អ្នក។

AdwCleaner Log ពិនិត្យឯកសារកំណត់ហេតុនេះ ហើយបិទបង្អួច Notepad ។

សរសេរនៅក្នុងមតិយោបល់បញ្ហារបស់អ្នកទាក់ទងនឹង Trojans និងថាតើអត្ថបទថ្មីគឺត្រូវការនៅលើប្រភេទផ្សេងទៀតនៃ Hidden Miners ។

វាបានក្លាយជាប្រធានបទដែលពេញនិយមបំផុត និងពិភាក្សាក្នុងឆ្នាំចុងក្រោយនេះ។ មនុស្សជាច្រើននៅតែវិនិយោគក្នុងឧស្សាហកម្មនេះ ហើយបន្តរកប្រាក់ចំណូលបានល្អ។ ជាការពិតណាស់ឧស្សាហកម្មនេះមិនមែនដោយគ្មានឧក្រិដ្ឋជនដែលស្វែងរកប្រាក់ងាយស្រួលនោះទេ។ អ្នកជីករ៉ែ Bitcoin ដែលលាក់ បានចាប់ផ្តើមប្រើប្រាស់យ៉ាងសកម្មក្នុងចំណោមពួក Hacker ។ នេះគឺជាឈ្មោះសម្រាប់កម្មវិធីដែលត្រូវបានដំឡើងនៅលើកុំព្យូទ័រដោយសម្ងាត់ពីអ្នកប្រើប្រាស់ និងប្រើប្រាស់ធនធានកុំព្យូទ័រដើម្បីជីកយករ៉ែ cryptocurrency នៅក្នុងផ្ទៃខាងក្រោយ។ នៅក្នុងអត្ថបទនេះយើងនឹងនិយាយអំពីរបៀបដើម្បីកំណត់អត្តសញ្ញាណការជីកយករ៉ែដែលលាក់, របៀបកម្ចាត់វានិងអ្វីដែលវាគឺអំពី។

តើការជីកយករ៉ែ cryptocurrency លាក់ជាអ្វី?

ការជីកយករ៉ែដែលលាក់គឺជាដំណើរការនៃការជីកយករ៉ែរូបិយប័ណ្ណគ្រីបតូដោយអ្នកវាយប្រហារដោយប្រើកុំព្យូទ័ររបស់ជនរងគ្រោះដែលមិនសង្ស័យ។ ប្រើជាទូទៅបំផុតគឺការជីកយករ៉ែលាក់ ឬ . កម្មវិធីត្រូវបានដំឡើងជាពិសេសសម្រាប់ការជីកយករ៉ែ fok ព្រោះវាមានប្រសិទ្ធភាពជាងក្នុងការជីកយករ៉ែដែលមានស្នូលតែមួយជាងថាមពលទាំងមូលរបស់កុំព្យូទ័រ។ លើសពីនេះទៅទៀត មេរោគបែបនេះមានសូម្បីតែសម្រាប់ Android ក៏ដោយ។ មានករណីដែលពួក Hacker បានប្រើ NiceHash និង MinerGate ផងដែរ។ ជារឿយៗវាកើតឡើងដោយសារការលួចចូល ឬកម្មវិធីព្យាបាទមួយចំនួនដែលចូលទៅក្នុងកុំព្យូទ័រ មិនថាជា bot រុករករ៉ែ ឬ botnet ទេ។

ជាញឹកញាប់ អ្នកបង្កើតមេរោគបែបនេះមិនកំណត់ខ្លួនឯងក្នុងការជីកយករ៉ែនៅលើ CPU ឬនៅលើកាតវីដេអូ ហើយបន្ថែមកម្មវិធីរបស់ពួកគេជាមួយនឹងមុខងារចារកម្មផ្សេងៗ។ ឧទាហរណ៍ មេរោគអាចលួចឯកសារកាបូបសម្រាប់រូបិយប័ណ្ណផ្សេងៗ ទិន្នន័យចូលសម្រាប់បណ្តាញសង្គម ឬទិន្នន័យកាតធនាគារ។ បន្ទាប់ពីការវាយប្រហារបែបនេះ កុំព្យូទ័រក្លាយជាងាយរងគ្រោះបំផុត និងមិនមានសុវត្ថិភាពក្នុងការប្រើប្រាស់។ វាគួរតែត្រូវបានកត់សម្គាល់ថាការស្វែងរក botnet ជួនកាលមានភាពស្មុគស្មាញពេកហើយវាមិនអាចទៅរួចទេក្នុងការរកឃើញវាដោយភ្នែកទទេ។ នេះគឺដោយសារតែការពិតដែលថាមិនមែនមេរោគទាំងអស់ដាក់បន្ទុកខ្ពស់នៅលើខួរក្បាលនោះទេ។ ពួកគេខ្លះប្រើថាមពលតិចតួចបំផុតសម្រាប់ការក្លែងបន្លំកាន់តែប្រសើរ។ នេះជារឿងធម្មតាជាពិសេសនៅលើប្រព័ន្ធដំណើរការខ្ពស់។ លើសពីនេះទៅទៀតក៏មានលាក់មួយផងដែរ។ ទោះជាយ៉ាងណាក៏ដោយ កម្មវិធីរុករកតាមអ៊ីនធឺណិតទំនើបអាចទទួលស្គាល់វា ហើយតែងតែរាយការណ៍ថាគេហទំព័រនេះកំពុងព្យាយាមប្រើកម្មវិធីរុករករបស់អ្នកដើម្បីជីកយករូបិយប័ណ្ណគ្រីបតូ។

តើវាដំណើរការយ៉ាងដូចម្តេច?

ក្បួនដោះស្រាយប្រតិបត្តិការនៃមេរោគបែបនេះគឺសាមញ្ញណាស់។ កម្មវិធីនេះបើកដំណើរការអ្នករុករករ៉ែដោយសម្ងាត់ ហើយភ្ជាប់ទៅអាងជីករ៉ែដែលរូបិយប័ណ្ណគ្រីបតូត្រូវបានជីកយករ៉ែ។ សកម្មភាពទាំងនេះផ្ទុកដំណើរការយ៉ាងសំខាន់។ ភារកិច្ចចម្បងរបស់កម្មវិធីគឺដើម្បីទទួលបានប្រាក់សម្រាប់ការប្រើប្រាស់ដោយគ្មានការអនុញ្ញាតនៃថាមពលកុំព្យូទ័ររបស់អ្នកដទៃ។ អ្នកបោកប្រាស់ទទួលបាន cryptocurrency ដែលទទួលបានដោយជនរងគ្រោះដោយផ្ទាល់ទៅកាន់កាបូបរបស់ពួកគេ។ អាងនៅក្នុងគ្រោងការណ៍នេះអាចត្រូវបានចាត់ទុកថាជាវិធីដ៏ល្អមួយដើម្បីបង្កើត botnets បែបនេះ ពីព្រោះអាងភាគច្រើនគាំទ្រអ្នកប្រើប្រាស់គ្មានដែនកំណត់ដែលភ្ជាប់ទៅអាសយដ្ឋានមួយ ហើយសមាជិកភាពរបស់ពួកគេមិនចាំបាច់ត្រូវបញ្ជាក់ឱ្យនរណាម្នាក់ឡើយ។ ហើយប្រសិនបើអ្នកមាន botnet នៃកុំព្យូទ័ររាប់រយ អ្នកអាចប្រើបានយ៉ាងងាយស្រួលសូម្បីតែអាងធំបំផុតជាមួយនឹងចំនួនទឹកប្រាក់ដកអប្បបរមាខ្ពស់នៃមូលនិធិដែលទទួលបាន។

តើការឆ្លងមេរោគកើតឡើងយ៉ាងដូចម្តេច?

អ្នកជំនាញសុវត្ថិភាពកំណត់មូលហេតុចម្បងមួយចំនួននៃការឆ្លងមេរោគ botnet ។ ជាធម្មតា មេរោគបែបនេះចូលក្នុងកុំព្យូទ័រដោយហេតុផលដូចខាងក្រោម៖

- ការទាញយក និងដំណើរការឯកសារពីអ៊ីនធឺណិត។ ពួក Hacker ស្វែងរកវិធីជាច្រើនដើម្បីចែកចាយកម្មវិធីរបស់ពួកគេ និងបង្កប់ពួកវានៅក្នុងការចែកចាយនៅលើគេហទំព័រគួរឱ្យសង្ស័យ។

- ទំនាក់ទំនងរាងកាយជាមួយឧបករណ៍ដែលមានមេរោគ។ អ្នកក៏អាច "យក" កម្មវិធីបែបនេះដោយប្រើ flash drives និងឧបករណ៍ផ្សេងទៀតសម្រាប់រក្សាទុក និងបញ្ជូនព័ត៌មាន។

- ការចូលប្រើពីចម្ងាយដោយគ្មានការអនុញ្ញាត។ ការលួចចូលពីចម្ងាយបុរាណក៏ត្រូវបានប្រើសម្រាប់ការឆ្លងរហូតមកដល់សព្វថ្ងៃនេះ។

អ្នកអាចស្វែងរកព័ត៌មានជាច្រើននៅលើអ៊ីនធឺណិតអំពីរបៀបដែលមនុស្សបានព្យាយាមប្រើការជីកយករ៉ែលាក់កំបាំងនៅកន្លែងធ្វើការ ដោយធ្វើឱ្យប៉ះពាល់ដល់ការិយាល័យទាំងមូល។ មានករណីដែលគេស្គាល់ផងដែរអំពីការប៉ុនប៉ងចែកចាយមេរោគរុករករ៉ែតាមរយៈ Telegram ។

ហេតុអ្វីបានជាអ្នករុករករ៉ែធ្វើការក្នុងរបៀបបំបាំងកាយ?

សំណួរមួយទៀតគឺថាតើមេរោគបែបនេះគ្រប់គ្រងដោយរបៀបណាដើម្បីនៅតែមិនអាចរកឃើញ និងរបៀបកំណត់វត្តមានរបស់វា។ អាថ៌កំបាំងទាំងមូលគឺថាវាចូលទៅក្នុងកុំព្យូទ័ររួមជាមួយនឹងឯកសារ និងឯកសារមួយចំនួន ហើយការដំឡើងរបស់វាកើតឡើងក្នុងរបៀបស្ងាត់។ ដំណើរការរុករករូបិយប័ណ្ណគ្រីបតូត្រូវបានលាក់នៅក្រោមសេវាកម្មវីនដូមួយ ឬមិនត្រូវបានបង្ហាញទាល់តែសោះ។ លក្ខណៈពិសេសគួរឱ្យចាប់អារម្មណ៍មួយទៀតរបស់អ្នករុករករ៉ែទំនើបគឺថាប្រតិបត្តិការរបស់វាឈប់នៅពេលដែលបន្ទុកកើនឡើង។ នេះត្រូវបានធ្វើដើម្បីកាត់បន្ថយការរារាំង ហើយតាមនោះ ហានិភ័យនៃការត្រូវបានរកឃើញ។ វាអាចហាក់ដូចជាថាពួក Hacker កំពុងបាត់បង់ប្រាក់ចំណេញយ៉ាងច្រើន ប៉ុន្តែវិធីសាស្រ្តនេះគឺមានសុវត្ថិភាពជាងសម្រាប់ពួកគេ ប្រសិនបើពួកគេមានបណ្តាញកុំព្យូទ័រដែលលួចចូលដ៏ធំ។

ក្នុងករណីខ្លះ ប្រព័ន្ធនេះថែមទាំងលាក់កូដប្រភពនៃមេរោគ ដែលស្ដារវាដោយស្វ័យប្រវត្តិដោយដំណើរការ bat នៅលើឧបករណ៍ប្រសិនបើវាត្រូវបានលុប។ ក្នុងស្ថានភាពបែបនេះ ដំណើរការព្យាបាលអាចត្រូវបានពន្យារពេលខ្លាំង ហើយទាមទារវិធានការធ្ងន់ធ្ងរជាងនេះទៀត។

របៀបស្វែងរកអ្នកជីករ៉ែដែលលាក់នៅលើកុំព្យូទ័ររបស់អ្នក។

ប្រសិនបើអ្នកសង្ស័យថាមាន botnet នៅលើឧបករណ៍របស់អ្នក អ្នកអាចពិនិត្យមើលការជីកយករ៉ែដែលលាក់បានយ៉ាងងាយស្រួលដោយប្រើជំហានខាងក្រោម៖

- កំណត់ពីរបៀបដែលឧបករណ៍ដំណើរការនៅក្រោមបន្ទុកស្តង់ដារ ដូចជាដំណើរការកម្មវិធីធម្មតា ឬកម្មវិធីរុករក។ វាសំខាន់ដែលអ្វីៗដំណើរការដូចធម្មតា។

- ពិនិត្យមើលស្ថេរភាពនៃប្រព័ន្ធដោយប្រើហ្គេមកុំព្យូទ័រ និងបញ្ជាក់ពីសូចនាករផ្នែករឹង។ ផលិតភាពមិនគួរថយចុះទេ។

- ដំណើរការកម្មវិធីដូចជា AIDA64 ដើម្បីពិនិត្យមើលកាតវីដេអូ និងខួរក្បាលកណ្តាល អាស្រ័យលើថាតើកម្មវិធីត្រូវបានបើក និងបិទនៅផ្ទៃខាងក្រោយ។

- ធ្វើការសន្និដ្ឋានដោយផ្អែកលើទិន្នន័យដែលទទួលបាន និងធ្វើសកម្មភាព។

អ្នករុករកមេរោគមួយចំនួនឈប់ដំណើរការ មុនពេលអ្នកប្រើប្រាស់ឧបករណ៍បើកកម្មវិធីគ្រប់គ្រងភារកិច្ច។ នេះអនុញ្ញាតឱ្យអ្នកនាំយកសូចនាករត្រឡប់ទៅធម្មតាវិញ និងកម្ចាត់ការសង្ស័យដែលមិនចាំបាច់។ ពេលខ្លះ អ្នករុករករ៉ែបំបាំងកាយ ថែមទាំងអាចបិទកម្មវិធីគ្រប់គ្រងភារកិច្ចដោយខ្លួនឯង បន្ទាប់ពីប្រតិបត្តិការរបស់វាពីរបីនាទី។ ដូច្នោះហើយ ប្រសិនបើអ្នកចាំថាអ្នកបានបើកកម្មវិធីមួយ ប៉ុន្តែបន្ទាប់ពីពេលខ្លះអ្នកមិនឃើញបង្អួចរបស់វានោះ អ្នកគួរតែគិតអំពីលទ្ធភាពនៃការឆ្លង។ វាអាចត្រូវបានរកឃើញដោយកម្មវិធីដ៏មានឥទ្ធិពលសម្រាប់ត្រួតពិនិត្យស្ថានភាពនៃកុំព្យូទ័រ។ ទាំងនេះរួមបញ្ចូលកម្មវិធីគ្រប់គ្រងភារកិច្ច AnVir ដែលនឹងអនុញ្ញាតឱ្យអ្នកស្វែងរកដំណើរការគួរឱ្យសង្ស័យទាំងអស់នៅក្នុងប្រព័ន្ធប្រតិបត្តិការ។ ការធ្វើរោគវិនិច្ឆ័យដែលមានគុណភាពខ្ពស់តែងតែអាចធ្វើទៅបាន ប៉ុន្តែពេលខ្លះវាទាមទារការចំណាយ និងធនធានច្រើន។

វិធីកម្ចាត់មេរោគមីន

កម្មវិធីកំចាត់មេរោគនឹងជួយអ្នកស្វែងរកមេរោគ miner ដោយប្រើស្កេនជ្រៅ ប៉ុន្តែអ្នកមិនអាចពឹងផ្អែកលើវាដើម្បីជួយលុបការឆ្លងដែលបានរកឃើញនោះទេ។ ក្នុងករណីភាគច្រើន អ្នកត្រូវតែដោះស្រាយវាដោយដៃ ហើយអ្នកនឹងត្រូវលុបស្គ្រីបព្យាបាទដោយខ្លួនឯង។ វាគួរតែត្រូវបានកត់សម្គាល់ថាដាននៃកម្មវិធីហេគឃ័រអាចនៅតែមាននៅលើប្រព័ន្ធ ហើយជម្រើសល្អជាងគឺការបម្រុងទុកទិន្នន័យទាំងអស់ និងដំឡើងប្រព័ន្ធប្រតិបត្តិការឡើងវិញ។

ភាគច្រើនជាញឹកញាប់ ការឆ្លងកើតឡើងដោយសារតែការទាញយកមាតិកាលួចចម្លង ឧទាហរណ៍ ហ្គេមពីកម្មវិធីតាមដាន torrent ។ ប្រសិនបើអ្នកចាំថាធ្វើអ្វីមួយស្រដៀងគ្នា នោះវាមិនពិបាកសម្រាប់អ្នកក្នុងការស្វែងរកមូលហេតុដែលអាចកើតមានដោយខ្លួនឯងនោះទេ។ រឿងចំបងគឺត្រូវកំណត់ថាតើរយៈពេលណាដែលអ្នកចាប់ផ្តើមមានបញ្ហាជាមួយកុំព្យូទ័ររបស់អ្នក។ រឿងដំបូងដែលអ្នកត្រូវធ្វើគឺលុបកម្មវិធីដែលគួរឱ្យសង្ស័យទាំងអស់ចេញ ហើយមានតែពេលនោះទេដែលអ្នកអាចចាប់ផ្តើមប្រយុទ្ធប្រឆាំងនឹងមេរោគដោយខ្លួនឯងបាន។

ប្រសិនបើអ្នកមានសំណាងអ្នកនឹងរកឃើញអ្នកជីករ៉ែសាមញ្ញនៅលើឧបករណ៍របស់អ្នកដែលនឹងមិនពិបាកក្នុងការកម្ចាត់ទេ។ អ្នកគ្រាន់តែត្រូវការបើកកម្មវិធីគ្រប់គ្រងភារកិច្ច ហើយជ្រើសរើសសកម្មភាពទាំងអស់ដែលគួរឱ្យសង្ស័យចំពោះអ្នក។ ដើម្បីធ្វើដូចនេះអ្នកត្រូវចូលទៅកាន់ម៉ឺនុយចាប់ផ្តើមហើយជ្រើសរើសផ្នែកដំណើរការ។ អ្នកក៏អាចហៅទៅកាន់កម្មវិធីគ្រប់គ្រងភារកិច្ចដោយប្រើក្តារចុចស្តង់ដារ ការគ្រប់គ្រងផ្លូវកាត់ + alt + ការដឹកជញ្ជូន។ ប្រសិនបើអ្នករកឃើញកិច្ចការណាមួយដែលប្រើថាមពលស៊ីភីយូលើសពី 20 ភាគរយ នោះទំនងជាអ្នករុករករ៉ែត្រូវបានរកឃើញរួចហើយ។ អ្វីដែលនៅសល់សម្រាប់អ្នកគឺដើម្បីបញ្ចប់ដំណើរការ។

ទោះជាយ៉ាងណាក៏ដោយគួរកត់សំគាល់ថានីតិវិធីបែបនេះជារឿយៗមិនគ្រប់គ្រាន់ទេ។ ថ្មីៗនេះ អ្នកវាយប្រហារបានរៀនលាក់ផលិតផលរបស់ពួកគេកាន់តែល្អ ហើយវាកាន់តែពិបាកស្វែងរកអ្នករុករករ៉ែនៅក្នុងប្រព័ន្ធ។ ដូចដែលបានកត់សម្គាល់ខាងលើ bots ទំនើបមួយចំនួនអានការបើកកម្មវិធីគ្រប់គ្រងភារកិច្ច និងធ្វើឱ្យដំណើរការព្យាបាលកាន់តែពិបាក។ ប៉ុន្តែសូម្បីតែនៅទីនេះ អ្នកអាចចេញពីស្ថានភាពបាន ប្រសិនបើអ្នកធ្វើតាមផែនការសកម្មភាពដែលបានណែនាំនៅក្នុងករណីបែបនេះ។

ជាដំបូង អ្នកគួរតែពិនិត្យមើលឧបករណ៍របស់អ្នកសម្រាប់មេរោគ ហើយចាប់ផ្ដើមកុំព្យូទ័ររបស់អ្នកឡើងវិញ ប្រសិនបើមានត្រូវបានរកឃើញ។ បន្ទាប់មកអ្នកត្រូវប្តូរទៅរបៀប BIOS ដើម្បីគ្រប់គ្រងផ្នែករឹងដោយមិនប្រើប្រព័ន្ធប្រតិបត្តិការ។ ដើម្បីចូលទៅក្នុង BIOS ប៊ូតុង F8 ឬ Del ត្រូវបានប្រើជាធម្មតា។ នេះអាចប្រែប្រួលអាស្រ័យលើក្រុមហ៊ុនផលិត។ បន្ទាប់មកបើកផ្នែក Advanced Boot Options ។

វាគួរតែត្រូវបានកត់សម្គាល់ថាអ្នកនឹងមិនអាចបើកម៉ឺនុយនេះបានទេប្រសិនបើអ្នកមាន Windows 10 ហើយអ្នកចាប់ផ្តើមឡើងវិញ។ ក្នុងករណីនេះចុច Win + R ហើយបញ្ចូលពាក្យបញ្ជា MSConfig នៅក្នុងបង្អួចដែលលេចឡើងនៅពីមុខអ្នក។ ឥឡូវអ្នកត្រូវជ្រើសរើសផ្នែកកំណត់រចនាសម្ព័ន្ធប្រព័ន្ធហើយជ្រើសរើសរបៀបដែលអ្នកចង់បាននៅក្នុងម៉ឺនុយចាប់ផ្ដើម។ ឥឡូវនេះយើងគ្រាន់តែចាប់ផ្តើមប្រព័ន្ធឡើងវិញនៅលើកុំព្យូទ័រ។

ម៉ឺនុយការកំណត់ចាប់ផ្ដើមកម្រិតខ្ពស់មានធាតុជាច្រើន ប៉ុន្តែក្នុងករណីនេះយើងត្រូវការរបៀបសុវត្ថិភាព w\ Networking ។ ឥឡូវនេះអ្នកគ្រាន់តែត្រូវចូលទៅក្នុង OS ដោយប្រើគណនីរបស់អ្នក ហើយបើកកម្មវិធីរុករកដើម្បីចូលប្រើអ៊ីនធឺណិត។ អ្វីដែលនៅសល់គឺត្រូវទាញយកកម្មវិធីប្រឆាំង spyware ណាមួយនៃជម្រើសរបស់អ្នក។ នេះគឺជាអ្វីដែលយើងនឹងប្រើដើម្បីព្យាបាលអ្នករុករករ៉ែដែលលាក់កំបាំង។

ឧបករណ៍ប្រើប្រាស់ស្ទើរតែទាំងអស់នៃប្រភេទនេះនឹងលុបការគំរាមកំហែងដែលបានរកឃើញដោយស្វ័យប្រវត្តិ។ លើសពីនេះទៀតធាតុពីបញ្ជីឈ្មោះវីនដូក៏នឹងត្រូវបានលុបផងដែរ ហើយការកំណត់នៃកម្មវិធីមួយចំនួននឹងត្រូវបានកែតម្រូវ។

ប្រសិនបើអ្នកមិនដឹងថាត្រូវជ្រើសរើសកម្មវិធីណាមួយសម្រាប់វាទេ នោះអ្នកជំនាញណែនាំ Malwarebytes Anti-Malware ដើម្បីប្រយុទ្ធប្រឆាំងនឹង spyware។ អ្នកក៏អាចប្រើផលិតផល Doctor Web ដើម្បីប្រយុទ្ធប្រឆាំងនឹងការជីកយករ៉ែដែលលាក់កំបាំងផងដែរ។ កម្មវិធីដ៏មានប្រសិទ្ធភាពបំផុតសម្រាប់ការដកអ្នករុករករ៉ែនៅលើគេហទំព័ររបស់ក្រុមហ៊ុនគឺ CureIT ។ ការពិនិត្យឡើងវិញបង្ហាញថាបន្ទាប់ពីការងាររបស់នាងមិនមានការត្អូញត្អែរម្តងហើយម្តងទៀតទេ។

ការទប់ស្កាត់ការជីកយករ៉ែលាក់កំបាំង

វាគួរតែត្រូវបានយល់ថាសុវត្ថិភាពពេញលេញនៅលើអ៊ីនធឺណិតមិនអាចធានាបានប៉ុន្មានថ្ងៃនេះ។ ជាមួយនឹងការអាប់ដេតនីមួយៗនៃមូលដ្ឋានទិន្នន័យប្រឆាំងមេរោគ មេរោគថ្មីលេចឡើង។ ទោះជាយ៉ាងណាក៏ដោយ សកម្មភាពប្រកបដោយការគិតនឹងនៅតែកាត់បន្ថយហានិភ័យនៃការឆ្លងឧបករណ៍។ ដើម្បីធ្វើដូច្នេះ អ្នកត្រូវប្រើតែគេហទំព័រដែលអាចទុកចិត្តបាន ហើយកុំព្រងើយកន្តើយនឹងការព្រមានពីកម្មវិធីកម្ចាត់មេរោគ រួមទាំងគេហទំព័រដែលបានបង្កើតនៅក្នុងកម្មវិធីរុករកផងដែរ។ អ្នកក៏គួរតែធ្វើឱ្យការត្រួតពិនិត្យបង្ការជាទៀងទាត់ផងដែរ។ វាត្រូវបានណែនាំផងដែរឱ្យដាក់កម្រិត ឬបញ្ឈប់ការប្រើខ្លឹមសារលួចចម្លង ព្រោះជារឿយៗវាត្រូវបានអមដោយមេរោគ។

ភាពស្របច្បាប់នៃការជីកយករ៉ែលាក់កំបាំង

ជាទូទៅ និងជាពិសេសសាខាពិសេសរបស់វា នេះនៅតែជាតំបន់ដែលមិនអាចរុករកបាន ដែលមិនមាននិយមន័យច្បាស់លាស់នៅក្នុងផ្នែកច្បាប់។ ទោះជាយ៉ាងណាក៏ដោយនេះមិនមានន័យថាប្រសិនបើគ្មានអត្ថបទសម្រាប់ការជីកយករ៉ែដែលលាក់កំបាំងទេនោះការទទួលខុសត្រូវចំពោះវានឹងមិនអនុវត្តតាមទេ។ ការដំឡើងកម្មវិធីនៅលើកុំព្យូទ័ររបស់អ្នកដទៃដោយសម្ងាត់ពីម្ចាស់របស់ពួកគេ ការជ្រៀតចូលបណ្តាញ - ទាំងអស់នេះគឺគ្រប់គ្រាន់ដើម្បីផ្តួចផ្តើមសំណុំរឿងព្រហ្មទណ្ឌ។ វាមិនមានបញ្ហាអ្វីទាំងអស់ក្នុងគោលបំណងអ្វីដែលវាកើតឡើង។ វាជាការប្រសើរជាងកុំបំពានច្បាប់ និងរកប្រាក់រូបិយប័ណ្ណឌីជីថលដោយស្មោះត្រង់។ លើសពីនេះ ការជីកយករ៉ែបំបាំងកាយនឹងមិននាំមកនូវប្រាក់ចំណូលសំខាន់ទេ ហើយអ្នកនឹងមិនរកបានច្រើនតាមដែលអ្នកអាចរកបានជាមួយនឹងប្រតិបត្តិការដ៏ស្មោះត្រង់បន្ថែមទៀតជាមួយនឹងរូបិយប័ណ្ណឌីជីថលនោះទេ។

សរុបសេចក្តីមក យើងអាចនិយាយបានថាការលេចឡើងនៃការគំរាមកំហែងតាមអ៊ីនធឺណិតថ្មីដែលទាក់ទងនឹងរូបិយប័ណ្ណគ្រីបតូ គឺជាលទ្ធផលរំពឹងទុកនៃការពេញនិយមនៃបច្ចេកវិទ្យានេះ។ ទោះជាយ៉ាងណាក៏ដោយ វិស័យសុវត្ថិភាពព័ត៌មានក៏មិននៅស្ងៀមដែរ ហើយអ្នកប្រើប្រាស់អាចការពារខ្លួនយ៉ាងងាយស្រួលពីកម្មវិធីព្យាបាទ និងស្កែនកុំព្យូទ័ររបស់ពួកគេ ដើម្បីស្វែងរកការឆ្លងមេរោគក្នុងដំណាក់កាលដំបូង។ វាគួរតែត្រូវបានគេកត់សម្គាល់ផងដែរថា ក្បួនដោះស្រាយសុវត្ថិភាពដែលធ្វើឱ្យប្រសើរឡើងឥតឈប់ឈរនៅក្នុងកម្មវិធីរុករកតាមអ៊ីនធឺណិត មានសមត្ថភាពទប់ស្កាត់ការជីកយករ៉ែដែលលាក់កំបាំង និងការពារកម្មវិធីព្យាបាទពីការទាញយក។

សុវត្ថិភាពកុំព្យូទ័រមានសារៈសំខាន់ចំពោះអ្នកប្រើប្រាស់គ្រប់រូប មិនថាកុំព្យូទ័រប្រើប្រាស់សម្រាប់អ្វីនោះទេ។ ប៉ុន្តែអ្នកដែលរក្សាទុកទិន្នន័យហិរញ្ញវត្ថុនៅលើវាត្រូវមានការប្រុងប្រយ័ត្នជាពិសេសអំពីសុវត្ថិភាពនៃព័ត៌មានផ្ទាល់ខ្លួន និងប្រតិបត្តិការត្រឹមត្រូវនៃឧបករណ៍។ បើមិនដូច្នោះទេពួកគេនឹងត្រូវប្រឈមមុខនឹងមេរោគ bitcoin miner ដ៏គ្រោះថ្នាក់។ វាអាចនាំមកនូវបញ្ហាជាច្រើន និងធ្វើឱ្យជនរងគ្រោះព្រួយបារម្ភ។ ហើយអ្នកដែលមិនទាន់ជួបប្រទះបញ្ហាបែបនេះ គួរតែគិតជាមុនអំពីរបៀបស្វែងរក និងយកមេរោគ miner ចេញ។

វាគឺមានតំលៃដើម្បីដឹងពីការគំរាមកំហែងដែលអាចកើតមានមុនពេលជួបវា ដូច្នេះអ្នកដឹងពីអ្វីដែលត្រូវធ្វើនៅពេលកំណត់អត្តសញ្ញាណ Trojan ។ នេះនឹងកាត់បន្ថយការខាតបង់ដែលអាចកើតមាន និងព្យាបាលឧបករណ៍ដែលមានមេរោគឱ្យបានលឿនតាមដែលអាចធ្វើទៅបាន។

តើមេរោគមីនគឺជាអ្វី?

ទោះបីជាឈ្មោះពន្យល់ដោយខ្លួនឯងដែលបង្ហាញពីការភ្ជាប់នៃឯកសារព្យាបាទជាមួយរូបិយប័ណ្ណគ្រីបតូក៏ដោយ អ្នកប្រើប្រាស់ស្ទើរតែគ្រប់រូបអាចក្លាយជាជនរងគ្រោះ សូម្បីតែអ្នកដែលមិនយល់ពីលុយនិម្មិត និងមិនបានគិតអំពីការទិញវាក៏ដោយ។

ឈ្មោះនេះមិនជាប់ពាក់ព័ន្ធនឹងជនរងគ្រោះដែលមានសក្តានុពលទេ ប៉ុន្តែជាមួយនឹងអាកប្បកិរិយារបស់ Trojan។

តាមរយៈការឆ្លងកុំព្យូទ័រ វានឹងចាប់ផ្តើមប្រើប្រាស់ធនធានដោយឥតគិតថ្លៃសម្រាប់ការជីកយករ៉ែ តាមការពេញចិត្តរបស់អ្នកអភិវឌ្ឍន៍។

ជាលទ្ធផល កុំព្យូទ័រនេះក្លាយជាផ្នែកមួយនៃកសិដ្ឋានជីកយករ៉ែ Bitcoin ដ៏ធំមួយ។ មានតែប្រាក់ចំណេញប៉ុណ្ណោះដែលត្រូវបានធ្វើឡើងមិនមែនដោយម្ចាស់ឧបករណ៍នោះទេប៉ុន្តែដោយអ្នកបង្កើតកម្មវិធីគ្រោះថ្នាក់។

ការលំបាកចម្បងដែលជនរងគ្រោះប្រឈមមុខគឺថាកុំព្យូទ័របង្កកឥតឈប់ឈរ។ ធនធានដែលមានត្រូវបានចំណាយលើការរកប្រាក់រូបិយប័ណ្ណគ្រីបតូ ហើយកម្មវិធីផ្សេងទៀតមិនអាចដំណើរការជាធម្មតាបានទេ។

លើសពីនេះ ការលួចទិន្នន័យសំខាន់ៗគឺអាចធ្វើទៅបាន ប៉ុន្តែរឿងនេះកម្រកើតឡើងណាស់ ដោយសារគោលដៅសំខាន់នៃមេរោគគឺខុសគ្នាទាំងស្រុង។ នេះមិនមានន័យថាអ្នកមិនគួរព្រួយបារម្ភអំពីសុវត្ថិភាពនៃពាក្យសម្ងាត់ លេខកូដ និងព័ត៌មានផ្ទាល់ខ្លួននោះទេ។

ពួកគេអាចត្រូវបានគេលួចយកទៅប្រើប្រាស់នៅពេលក្រោយ។

តើការឆ្លងមេរោគកើតឡើងយ៉ាងដូចម្តេច?

ការឆ្លងមេរោគជាមួយមេរោគ miner គឺមិនខុសពីការឆ្លងមេរោគជាមួយឯកសារព្យាបាទផ្សេងទៀតទេ។ អ្នកប្រើប្រាស់ដែលមិនចេះខ្វល់ខ្វាយធ្វើតាមតំណដែលមិនបានផ្ទៀងផ្ទាត់ ទាញយកកម្មវិធីពីប្រភពដែលមិនធ្លាប់ស្គាល់ ហើយគ្រាន់តែចូលទៅកាន់គេហទំព័រគ្រោះថ្នាក់។ ភាគច្រើនវាប៉ះពាល់ដល់កុំព្យូទ័រ និងកុំព្យូទ័រយួរដៃ៖

- តាមរយៈ Skype;

- ខណៈពេលដែលធ្វើបច្ចុប្បន្នភាពកម្មវិធីតាមដាន torrent;

- ពីអ៊ីមែល;

- នៅពេលចុចលើតំណភ្ជាប់ដែលមិនធ្លាប់ស្គាល់នៅលើបណ្តាញសង្គម។

តាមក្បួនវាមិនអាចត្រូវបានរកឃើញភ្លាមៗបន្ទាប់ពីវាប៉ះកុំព្យូទ័រវាត្រូវការពេលវេលាដើម្បីកាន់កាប់ទំហំថាសដែលត្រូវការសម្រាប់ប្រតិបត្តិការ និងយកធនធានប្រព័ន្ធដោយឥតគិតថ្លៃ។ ហើយនៅពេលវាត្រូវបានរកឃើញ វាអាចពិបាកក្នុងការកែតម្រូវស្ថានភាព។

ដោយសារ Trojan អាចបញ្ចប់ស្ទើរតែគ្រប់ទីកន្លែង វាមិនមានចម្លើយតែមួយចំពោះសំណួរអំពីរបៀបកំណត់គេហទំព័រ និងសកម្មភាពណាមួយដែលត្រូវជៀសវាងនោះទេ។ អ្នកអាចក្លាយជាជនរងគ្រោះ ទោះបីជាអ្នកមានការប្រុងប្រយ័ត្នក៏ដោយ។

តើធ្វើដូចម្តេចដើម្បីរកមេរោគ miner?

សញ្ញាសំខាន់នៃរូបរាងនៃ bitcoin miner គឺត្រជាក់ និងដំណើរការយឺតនៃប្រព័ន្ធ។ ដូចដែលបានរៀបរាប់ខាងលើ នេះគឺដោយសារតែការប្រើប្រាស់ធនធានឥតគិតថ្លៃទាំងអស់។ ប៉ុន្តែបញ្ហាបែបនេះមិនតែងតែជាប់ទាក់ទងនឹងមេរោគទេ ដូច្នេះជំហានបន្ទាប់ដែលត្រូវធ្វើដើម្បីធានាថាអវត្តមាន ឬវត្តមានរបស់ Trojan គឺត្រូវពិនិត្យមើលដំណើរការដែលកំពុងដំណើរការ។

ដើម្បីរកមើលដំណើរការដែលមានគ្រោះថ្នាក់ អ្នកនឹងត្រូវបើកកម្មវិធីគ្រប់គ្រងភារកិច្ច (នៅលើឧបករណ៍ទំនើបភាគច្រើន ចុច ctrl, esc និង shift ក្នុងពេលដំណាលគ្នា) ហើយពិនិត្យដោយប្រុងប្រយ័ត្ននូវដំណើរការដែលមានស្រាប់។

ប្រសិនបើអ្នករកឃើញកម្មវិធីចម្លែកដែលប្រើអង្គចងចាំច្រើន និងផ្ទុកខួរក្បាលខ្លាំង អ្នកគួរតែបន្លឺសំឡេងរោទិ៍។

ប្រសិនបើដំណើរការដែលបានរកឃើញមិនលុបបំបាត់ការសង្ស័យរបស់អ្នកទេ អ្នកគួរតែចងចាំឈ្មោះរបស់វា ហើយរកមើលការពិពណ៌នានៅលើអ៊ីនធឺណិត។ លទ្ធផលនឹងមិនយូរទេក្នុងការមកដល់ហើយអ្នកប្រើប្រាស់នឹងត្រូវគិតពីរបៀបដោះស្រាយបញ្ហាដែលបានកើតឡើង។

តើធ្វើដូចម្តេចដើម្បីយកមេរោគ miner ចេញពីកុំព្យូទ័រ?

ដោយបានស្វែងយល់ពីមូលហេតុដែលមេរោគ miner មានគ្រោះថ្នាក់ និងរបៀបរកឃើញបញ្ហា អ្នកគួរតែបន្តដោះស្រាយវា។ ហើយរឿងដំបូងដែលម្ចាស់កុំព្យូទ័រត្រូវយកចិត្តទុកដាក់គឺការរក្សាទុកព័ត៌មាន និងឯកសារដែលគាត់ត្រូវការ។ ដើម្បីធ្វើដូចនេះពួកគេគួរតែត្រូវបានផ្ទេរទៅកាតពន្លឺជាមុនឬប្រសិនបើបរិមាណរបស់ពួកគេធំពេកទៅដ្រាយវ៍រឹងខាងក្រៅ។ ប្រសិនបើល្បឿនអ៊ីនធឺណិតរបស់អ្នកអនុញ្ញាត អ្នកអាចប្រើសេវាកម្មពពក។

ជាធម្មតា កម្មវិធីទំនើបដែលមានគុណភាពខ្ពស់អាចកំណត់អត្តសញ្ញាណឯកសារគ្រោះថ្នាក់បានយ៉ាងងាយស្រួល ហើយលុបវាចោល។

ពិតហើយ ក្នុងករណីខ្លះវាប៉ះពាល់យ៉ាងធ្ងន់ធ្ងរដល់ប្រតិបត្តិការនៃកម្មវិធីនីមួយៗ ប៉ុន្តែសុវត្ថិភាពនៃប្រព័ន្ធ និងព័ត៌មានផ្ទាល់ខ្លួនគឺសំខាន់ជាង។ ហើយសមាសធាតុដែលមានប្រយោជន៍បំផុតត្រូវតែផ្ទេរទៅឧបករណ៍ផ្ទុកដាច់ដោយឡែក។

ប៉ុន្តែនៅពេលផ្ទេរពួកវាមកវិញនៅពេលក្រោយ អ្នកគួរតែពិនិត្យដោយប្រុងប្រយ័ត្ននូវឯកសារដែលបានរក្សាទុកសម្រាប់ការគំរាមកំហែង។ នេះជាមធ្យោបាយតែមួយគត់ដើម្បីជៀសវាងការឆ្លងឡើងវិញ។

មេរោគ Bitcoin miner: របៀបព្យាបាល?

ប្រសិនបើការព្យាយាមទាំងអស់ដែលបានធ្វើឡើងដើម្បីព្យាបាលកុំព្យូទ័ររបស់អ្នកជាមួយនឹងកំចាត់មេរោគទំនើបបានប្រែទៅជាគ្មានប្រយោជន៍ អ្នកគួរតែប្រើវិធីមួយក្នុងចំណោមវិធីដែលនៅសេសសល់ទាំងបួនដើម្បីដោះស្រាយការលំបាក៖

- ប្រគល់ឧបករណ៍ទៅឱ្យអ្នកជំនាញ;

- ប្រើការស្តារប្រព័ន្ធ;

- ដំឡើងប្រព័ន្ធប្រតិបត្តិការឡើងវិញ;

- ស្វែងរក និងលុប Trojan ដោយដៃ។

ជម្រើសទី 1 ធានានូវលទ្ធផលវិជ្ជមាន ប៉ុន្តែមានតម្លៃថ្លៃ ហើយពេលខ្លះវាប្រែជាមានការរអាក់រអួលខ្លាំង។

វិធីសាស្រ្តទីពីរគឺអាចទទួលយកបានតែក្នុងករណីដែលអ្នកប្រើប្រាស់បានយកចិត្តទុកដាក់ក្នុងការបង្កើតចំណុចងើបឡើងវិញក្នុងលក្ខណៈទាន់ពេលវេលា។ ប្រសិនបើពួកគេមិននៅទីនោះទេ អ្នកនឹងមិនអាចត្រឡប់ការផ្លាស់ប្តូរចុងក្រោយបានទេ។

វិធីសាស្ត្រទីបីនឹងនាំទៅដល់ការបាត់បង់ព័ត៌មានដែលមិនបានរក្សាទុកទាំងអស់ ហើយនឹងតម្រូវឱ្យមិនត្រឹមតែការដំឡើងប្រព័ន្ធប្រតិបត្តិការប៉ុណ្ណោះទេ ប៉ុន្តែក៏មានកម្មវិធីបន្ថែមទាំងអស់ដែលម្ចាស់កុំព្យូទ័របានប្រើផងដែរ។

ហើយវិធីសាស្រ្តចុងក្រោយគឺសមរម្យសម្រាប់តែអ្នកប្រើប្រាស់ដែលមានបទពិសោធន៍ប៉ុណ្ណោះ។ វាទាមទារចំណេះដឹងអំពីឈ្មោះពិតប្រាកដនៃឯកសារព្យាបាទ និងសមត្ថភាពក្នុងការបើកកុំព្យូទ័រក្នុងរបៀបសុវត្ថិភាព។ មិនមានវិធីសាស្រ្តតែមួយសម្រាប់ការដាក់បញ្ចូលបែបនេះទេព្រោះវាអាស្រ័យលើក្រុមហ៊ុនផលិតឧបករណ៍។

គុណវិបត្តិបន្ថែមនៃវិធីសាស្រ្តនេះគឺពេលវេលាដែលនឹងត្រូវចំណាយក្នុងការស្វែងរកឯកសារគ្រោះថ្នាក់ទាំងអស់។

តើអ្នកគួរធ្វើអ្វីបន្ទាប់ពីការព្យាបាល?

ដោយបានដោះស្រាយជាមួយអ្នករុករករ៉ែអ្នកគួរតែថែរក្សាសុវត្ថិភាពនៃប្រព័ន្ធ។ ជំហានដំបូងគឺត្រូវប្រាកដថាបញ្ហាគឺជារឿងអតីតកាល ហើយមេរោគត្រូវបានដកចេញទាំងស្រុង។ បន្ទាប់អ្នកត្រូវចាប់ផ្តើមផ្លាស់ប្តូរពាក្យសម្ងាត់។ នេះជាការពិតជាពិសេសសម្រាប់អ៊ីមែល និងគេហទំព័រសំខាន់ៗដែលព័ត៌មានសម្ងាត់ត្រូវបានរក្សាទុក។ ទាំងនេះរួមមានកាបូបអេឡិចត្រូនិច។ នេះគឺចាំបាច់ដើម្បីការពារអ្នកវាយប្រហារពីការលួចទិន្នន័យផ្ទាល់ខ្លួន ឬការចូលប្រើប្រាស់ហិរញ្ញវត្ថុ។

វានឹងមិនត្រូវបាននាំអោយក្នុងការដំឡើងកំចាត់មេរោគទេ ប្រសិនបើវាមិនត្រូវបានធ្វើពីមុន។ វាចាំបាច់ក្នុងការរក្សាវាឱ្យទាន់សម័យ ដើម្បីកុំឱ្យកម្មវិធីគ្រោះថ្នាក់តែមួយក្លាយជាប្រភពនៃបទពិសោធន៍ថ្មីៗ។

នៅពេលដែលអ្នកយល់ពីសុវត្ថិភាព និងពាក្យសម្ងាត់ អ្នកអាចត្រឡប់ឯកសារដែលបានរក្សាទុក។

ប៉ុន្តែវាជាការសំខាន់ក្នុងការរំលឹកឡើងវិញថាពួកគេគួរតែត្រូវបានត្រួតពិនិត្យយ៉ាងប្រុងប្រយ័ត្នមុនពេលផ្ទេរទៅដ្រាយវ៍រឹង។

ពួកគេនឹងដុតមេរោគដែលទើបតែត្រូវបានបំផ្លាញនៅលើកុំព្យូទ័រនាពេលថ្មីៗនេះ។ ដោយដឹងថាតើអ្នកជីករ៉ែ bitcoin មានគ្រោះថ្នាក់ប៉ុណ្ណា និងប្រភេទមេរោគប្រភេទណា អ្នកគួរតែជៀសវាងកំហុសឆ្គងម្តង។

វិធានការការពារ

Trojan ដែលបានពិពណ៌នាគឺគ្រាន់តែជាអ្នកតំណាងដ៏ភ្លឺបំផុតនៃមេរោគរុករករ៉ែប៉ុណ្ណោះ។ កម្មវិធីព្យាបាទបែបនេះលេចឡើងជាមួយនឹងភាពទៀងទាត់គួរឱ្យច្រណែន ដូច្នេះវាស្ទើរតែមិនអាចពិពណ៌នាអំពីកម្មវិធីនីមួយៗបានទេ។ ប៉ុន្តែនេះមិនមែនមានន័យថាពួកវាមានគ្រោះថ្នាក់តិចហើយមិនបង្កការគំរាមកំហែងនោះទេ។ ដូច្នេះ ដើម្បីកុំឱ្យក្លាយជាជនរងគ្រោះនៃការវាយប្រហារដោយមេរោគ អ្នកគួរតែយកចិត្តទុកដាក់ការពារជាមុន។ ដើម្បីធ្វើដូចនេះអ្នកត្រូវការ:

- ដំឡើងកំចាត់មេរោគល្អ ហើយរក្សាវាឱ្យទាន់សម័យ។

- ថែរក្សាចំណុចស្តារឡើងវិញ (ដើម្បីធ្វើដូច្នេះសូមអានអត្ថបទអំពីរបៀបបង្កើតចំណុចបែបនេះហើយរក្សាវាឱ្យទាន់សម័យ);

- កុំចូលមើលគេហទំព័រគួរឱ្យសង្ស័យ ហើយកុំទាញយកឯកសារចម្លែក និងមិនស្គាល់ពីប្រភពដែលមិនធ្លាប់ស្គាល់។

- ត្រួតពិនិត្យកម្មវិធីដែលបានដំឡើង;

- ធ្វើបច្ចុប្បន្នភាពកម្មវិធីក្នុងលក្ខណៈទាន់ពេលវេលា;

- កុំរក្សាទុកការចូល និងពាក្យសម្ងាត់សំខាន់ៗ (វាមានសុវត្ថិភាពជាងក្នុងការសរសេរវានៅលើក្រដាសមួយ ហើយរក្សាទុកវានៅកន្លែងដែលមានសុវត្ថិភាព);

- កុំចែករំលែកព័ត៌មានផ្ទាល់ខ្លួន និងពាក្យសម្ងាត់ជាមួយមនុស្សចម្លែក។

វាត្រូវតែចងចាំថាការរក្សាសុវត្ថិភាពគឺជាបញ្ហាផ្ទាល់ខ្លួនសម្រាប់អ្នកប្រើប្រាស់ម្នាក់ៗ ហើយវិធីដែលអាចទុកចិត្តបំផុតដើម្បីជៀសវាងបញ្ហាគឺត្រូវតាមដានដោយប្រុងប្រយ័ត្ននូវសកម្មភាពដែលបានធ្វើឡើង ហើយគិតអំពីសកម្មភាពផ្ទាល់ខ្លួនរបស់អ្នក។

ការធ្វើការជាមួយនឹងហិរញ្ញវត្ថុមិនអត់ឱនចំពោះអាកប្បកិរិយាដែលមិនសូវច្រណែននឹងការបដិសេធឡើយ។

អាកប្បកិរិយាបែបនេះអាចក្លាយជាប្រភពនៃការលំបាកដ៏ធំសម្បើម និងសូម្បីតែការខាតបង់ផ្នែកហិរញ្ញវត្ថុ។ ក្នុងករណីធ្ងន់ធ្ងរ អ្វីគ្រប់យ៉ាងអាចធ្វើបានដោយគ្រាន់តែជួសជុលឧបករណ៍ ប៉ុន្តែសូម្បីតែនេះនឹងនាំមកនូវការព្រួយបារម្ភជាច្រើន និងនាំឱ្យមានការចំណាយដែលមិនរំពឹងទុក។

ការរីកដុះដាលនៃរូបិយប័ណ្ណគ្រីបតូនៃឆ្នាំ 2017 កំណត់ទិសដៅថ្មីសម្រាប់អ្នកបង្កើតមេរោគ ពពួក Worm Trojan និងមេរោគផ្សេងទៀត។

ឥឡូវនេះ ពួកគេមិនចាប់អារម្មណ៍លើឯកសារផ្ទាល់ខ្លួន និងទិន្នន័យសម្ងាត់របស់អ្នកទេ ប៉ុន្តែនៅក្នុងថាមពលកុំព្យូទ័ររបស់អ្នក។ ប្រធានបទនៃអត្ថបទថ្ងៃនេះគឺ ការជីកយករ៉ែ មេរោគ របៀបសម្គាល់ពួកវា និងរបៀបដោះស្រាយជាមួយពួកគេ។

តើធ្វើដូចម្តេចដើម្បីយល់ថាកុំព្យូទ័ររបស់អ្នកត្រូវបានឆ្លងមេរោគជាមួយ miner មួយ។

កម្មវិធីជីកយករ៉ែផ្ទុកអង្គដំណើរការឬកាតវីដេអូជាមួយនឹងការគណនាគណិតវិទ្យាដ៏ស្មុគស្មាញ។ ដូច្នេះហើយ ការទទួលស្គាល់វត្តមានរបស់អ្នករុករករ៉ែដែលមានគំនិតអាក្រក់ក្នុងន័យខ្លះគឺងាយស្រួលជាងករណីមេរោគធម្មតា។ ពោលគឺ - ដោយសារតែការកើនឡើងការផ្ទុកនៅលើកុំព្យូទ័រ។

នេះជារបៀបដែលវាអាចបង្ហាញខ្លួនវា៖

ទោះជាយ៉ាងណាក៏ដោយគួរកត់សំគាល់ភ្លាមៗថាវិធីសាស្ត្រចុងក្រោយមិនតែងតែដំណើរការទេ។ មានតែអ្នករុករករ៉ែដែលឆោតល្ងង់ និងលោភលន់បំផុតប៉ុណ្ណោះដែលផ្ទុកឧបករណ៍របស់ពួកគេឱ្យពេញសមត្ថភាព ពីព្រោះបន្ទាប់មកនរណាម្នាក់នឹងក្លាយទៅជាការសង្ស័យ។ តាមក្បួនមួយ មេរោគជីកយករ៉ែដំណើរការកាន់តែល្អិតល្អន់៖ ពួកគេកំណត់ម៉ូដែលខួរក្បាល (ឬកាតវីដេអូ) និងចំនួនស្នូល ហើយកាន់កាប់ឧទាហរណ៍ ពាក់កណ្តាល ឬមួយភាគបីនៃធនធាន។

ជាងនេះទៅទៀត អ្នករុករករ៉ែមួយចំនួនមិនបង្ហាញខ្លួននៅក្នុងកម្មវិធីគ្រប់គ្រងភារកិច្ចរបស់ Windows ហើយគេចពីការទទួលស្គាល់ដោយម៉ូនីទ័រផ្ទុក។ វាប្រែថាអ្នកមានអារម្មណ៍ថាការផ្ទុកនៅលើឧបករណ៍, កង្ហារមានសំលេងរំខាន, ប៉ុន្តែអ្នកគ្រប់គ្រងភារកិច្ចរាយការណ៍ថាមិនមានការផ្ទុក។ ក្នុងករណីបែបនេះ អ្នកអាចចូលទៅកាន់ធនធានបានតាមរយៈការកំចាត់មេរោគល្អប៉ុណ្ណោះ។ ប៉ុន្តែអ្នករុករករ៉ែដ៏ទំនើបបែបនេះគឺកម្រណាស់។

វិធីកម្ចាត់អ្នកជីករ៉ែដោយដៃ

ដូច្នេះ មធ្យោបាយងាយស្រួលបំផុតដើម្បីចូលប្រើអ្នករុករករ៉ែដែលមិនបានស្នើសុំគឺតាមរយៈម៉ូនីទ័រប្រព័ន្ធ។ ប៉ុន្តែវាជាការប្រសើរក្នុងការប្រើមិនមែនជាម៉ូនីទ័រវីនដូស្តង់ដារ ប៉ុន្តែជាកម្រិតខ្ពស់ - ឧទាហរណ៍ ដំណើរការ Hacker. វាមើលឃើញដំណើរការលាក់កំបាំង ល្បិចលាក់បន្ទុកមិនជួយប្រឆាំងនឹងវាទេ ហើយវាមានមុខងារច្រើនសម្រាប់គ្រប់គ្រងដំណើរការ។

ទាញយកកម្មវិធីពីគេហទំព័រផ្លូវការរបស់គម្រោង៖ . មានទាំងកម្មវិធីដំឡើង និងកំណែចល័តដែលមិនត្រូវការការដំឡើង។ បើកដំណើរការកម្មវិធីហើយចុចលើ " ស៊ីភីយូ” ដើម្បីបើកដំណើរការតម្រៀបតាមការប្រើប្រាស់ស៊ីភីយូ។ អ្នកជីករ៉ែ ទោះបីវាប្រើតែពាក់កណ្តាលនៃខួរក្បាលក៏ដោយ ក៏នឹងចាប់ភ្នែកអ្នកភ្លាមៗដែរ។

ក្នុងករណីភាគច្រើន មេរោគ miner ត្រូវបានគេហៅថាជាអ្វីដែលឆ្លាតវៃ ដោយព្យាយាមក្លែងបន្លំនូវសមាសធាតុប្រព័ន្ធ ឬដំណើរការនៃកម្មវិធីដែលមិនបង្កគ្រោះថ្នាក់មួយចំនួន។ កុំអោយរឿងនេះរំខានអ្នក។ ដំណើរការចាំបាច់ និងគ្មានការបង្កគ្រោះថ្នាក់មិនផ្ទុកប្រព័ន្ធទេ លុះត្រាតែអ្នកសុំឱ្យពួកគេធ្វើដូច្នេះ។ ដូច្នេះអ្នកអាចចាប់ផ្តើមអព្យាក្រឹតភាពដោយសុវត្ថិភាព។

ដៃលាតត្រដាងដើម្បីបញ្ចប់ដំណើរការរុករករ៉ែ ប៉ុន្តែមិនចាំបាច់ប្រញាប់ប្រញាល់ទេ។ ដំបូងអ្នកត្រូវរកឱ្យឃើញកន្លែងដែលវាកំពុងដំណើរការដើម្បីយកវាចេញពីប្រព័ន្ធជារៀងរហូត។ ហើយដើម្បីសម្រាលបន្ទុក ដំណើរការនេះអាចកកបាន។ ដើម្បីធ្វើដូចនេះចុចកណ្ដុរស្ដាំលើដំណើរការហើយក្នុងម៉ឺនុយលេចឡើងចុច " ផ្អាក”.

អ្នករុករករ៉ែនឹងនៅតែមាននៅក្នុងអង្គចងចាំ ប៉ុន្តែនឹងមិនត្រូវបានប្រតិបត្តិនៅលើខួរក្បាលទៀតទេ។ ឥឡូវនេះអ្នកអាចសួរគាត់ - នៅក្នុងម៉ឺនុយលេចឡើងដូចគ្នាចុច " ទ្រព្យសម្បត្តិ" បង្អួចព័ត៌មានអំពីដំណើរការនឹងបើក ដែលអ្នកនឹងឃើញភ្លាមៗនូវផ្លូវដែលអ្នករុករករ៉ែស្ថិតនៅ។

អ្វីទាំងអស់ដែលអ្នកត្រូវធ្វើគឺដើរតាមផ្លូវនេះហើយលុបថតជាមួយអ្នករុករករ៉ែដោយប្រើបន្សំ Shift + Delដូច្នេះថាថតមិនហើរទៅក្នុងធុងសំរាមទេ ប៉ុន្តែត្រូវបានលុបចេញភ្លាមៗពីថាស។

កំចាត់មេរោគប្រឆាំងនឹងអ្នករុករករ៉ែ

ទោះយ៉ាងណាក៏ដោយ វាមិនចាំបាច់ក្នុងការប្រយុទ្ធប្រឆាំងនឹងមេរោគជីកយករ៉ែដោយដៃទេ កំចាត់មេរោគមានប្រសិទ្ធភាពក្នុងការដោះស្រាយជាមួយពួកគេ។ វិធីសាស្រ្តនេះគឺប្រសើរជាងព្រោះដូចដែលបានរៀបរាប់ខាងលើអ្នករុករករ៉ែអាចផ្ទុកប្រព័ន្ធតាមរបៀបដែលវាពិបាកក្នុងការកត់សម្គាល់ - អ្នកនឹងឆ្ងល់ថាហេតុអ្វីបានជាអ្វីៗទាំងអស់ថយចុះហើយកន្ត្រាក់ម្តងម្កាល។

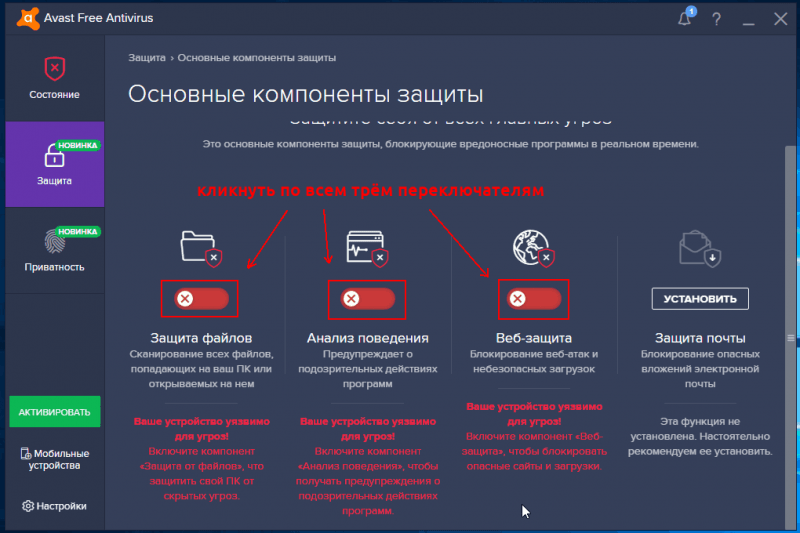

ជាឧទាហរណ៍យើងពិចារណានៅទីនេះ Avast- កំចាត់មេរោគដ៏ល្អដែលផ្តល់នូវមុខងារការពារជាមូលដ្ឋានទាំងស្រុងដោយមិនគិតថ្លៃ ដោយគ្មានរយៈពេលសាកល្បង។ ចូលទៅកាន់គេហទំព័រផ្លូវការរបស់ក្រុមហ៊ុន៖ ទាញយក និងដំឡើងកម្មវិធី។

មានការព្រមានមួយនៅទីនេះ។ ជាទូទៅ កំចាត់មេរោគមិនចាត់ទុកអ្នករុករករ៉ែជាមេរោគទេ ដែលត្រឹមត្រូវ - អ្នករុករករ៉ែមិនធ្វើឱ្យខូចប្រព័ន្ធ និងឯកសារផ្ទាល់ខ្លួនរបស់អ្នក មិនឆ្លងកុំព្យូទ័រផ្សេងទៀតទេ ពួកគេគ្រាន់តែប្រើធនធានដូចកម្មវិធីផ្សេងទៀតដែរ។ ដូច្នេះ ដើម្បីកំចាត់មេរោគដើម្បីប្រឆាំងអ្នករុករករ៉ែ អ្នកត្រូវកំណត់រចនាសម្ព័ន្ធវា ដើម្បីឱ្យវាយកចិត្តទុកដាក់ចំពោះកម្មវិធីដែលអាចមានគ្រោះថ្នាក់។

បន្ទាប់ពីចាប់ផ្តើម Avast ចុច " ការកំណត់" និងនៅលើផ្ទាំង " ជារឿងធម្មតា"(វានឹងបើកជាមុន) ធីកប្រអប់ " បើកមុខងារដែលបានកែលម្អ"ហើយ" រកមើលកម្មវិធីដែលមិនចង់បាន (PUPs)”.

ឥឡូវនេះនៅលើ "ផ្ទាំង" ការការពារ"ចុចប៊ូតុង" សមាសធាតុការពារសំខាន់ៗហើយនៅទីនោះ ធ្វើឱ្យម៉ូឌុលដែលមានទាំង 3 សកម្ម។

រង់ចាំ 5-10 នាទី ...

វិធីការពារខ្លួនអ្នកពីមេរោគមីន

ការព្យាបាលដោយថ្នាំកំចាត់មេរោគគឺជារឿងល្អ ប៉ុន្តែវាប្រសើរជាងមិនព្យាបាលការឆ្លងនោះទេ ប៉ុន្តែត្រូវការពារវា។ លើសពីនេះទៅទៀត, កំចាត់មេរោគ, ជាក្បួន, មិនបន្តជាមួយនឹងការលេចឡើងនៃពូជថ្មីនៃការឆ្លងមេរោគកុំព្យូទ័រ។

ច្បាប់ខាងក្រោមនឹងជួយអ្នកកាត់បន្ថយហានិភ័យនៃការឆ្លងមេរោគ និងធ្វើឱ្យកុំព្យូទ័ររបស់អ្នកស្អាតមិនត្រឹមតែពីអ្នករុករករ៉ែប៉ុណ្ណោះទេ ប៉ុន្តែថែមទាំងពីមេរោគណាមួយផងដែរ៖

- ជៀសវាងការប្រើកម្មវិធីលួចចម្លង - សូមចងចាំថា hacker ការពារអាជ្ញាប័ណ្ណអាចបញ្ចូលកូដព្យាបាទទៅក្នុងកម្មវិធីបានយ៉ាងងាយស្រួល។ ករណីបែបនេះមិនមែនជារឿងចម្លែកទេ។

- ជ្រើសរើសកម្មវិធីប្រភពបើកចំហ និងប្រភពបើកចំហដោយឥតគិតថ្លៃ - នេះបង្ហាញថាអ្នកអភិវឌ្ឍន៍មិនលាក់បាំងអ្វីទាំងអស់។ ឧទាហរណ៍ ប្រសិនបើអ្នកត្រូវការបណ្ណសារ សូមដំឡើង 7-Zip ឥតគិតថ្លៃ ជំនួសឱ្យជម្រើសកម្មសិទ្ធិដែលបានបង់។

- ទាញយកកម្មវិធីតែពីគេហទំព័រផ្លូវការរបស់អ្នកផលិតរបស់ពួកគេ។ កុំប្រើគេហទំព័រប្រមូលកម្មវិធី - ពួកគេច្រើនតែបន្ថែមកម្មវិធីបន្ថែម និងកម្មវិធីបន្ថែមកម្មវិធីរុករកទៅកម្មវិធីដំឡើង ហើយជួនកាលសូម្បីតែមេរោគ។

- ធ្វើបច្ចុប្បន្នភាពកម្មវិធីជាទៀងទាត់ ពីប្រព័ន្ធប្រតិបត្តិការទៅឧបករណ៍ប្រើប្រាស់តូចបំផុត។ ជួនកាលកំហុសតូចមួយនៅក្នុងកម្មវិធីតូចមួយគឺគ្រប់គ្រាន់សម្រាប់មេរោគឬ Trojan ចូលក្នុងប្រព័ន្ធ។

- អ៊ីនធឺណិតជាតំបន់គ្រោះថ្នាក់ខ្ពស់។ ដោយមានជំនួយពីសំណុំកម្មវិធីបន្ថែមកម្មវិធីរុករកតាមអ៊ីនធឺណិត និងកម្មវិធីជាច្រើន អ្នកអាចការពារខ្លួនអ្នកបានយ៉ាងល្អពីការលួចចូល ការឆ្លង និងការលេចធ្លាយទិន្នន័យផ្ទាល់ខ្លួន។ ស្វែងរកអត្ថបទលើប្រធានបទនេះ។

សូមជូនពរ! 😉

នៅលើគេហទំព័រផងដែរ៖

មេរោគមីនដែលបង្កើតថ្មី៖ របៀបស្វែងរក និងយកពួកវាចេញបានធ្វើបច្ចុប្បន្នភាព៖ ថ្ងៃទី ០៥ ខែ មីនា ឆ្នាំ ២០១៨ ដោយ៖ អាឡិច ហ្វឺមែន