អ្នកប្រើប្រាស់មួយចំនួនតូចអាចធានាបាននូវសុវត្ថិភាពពេញលេញសម្រាប់ឧបករណ៍របស់ពួកគេ។ ថ្មីៗនេះ វាកាន់តែមានការលំបាកជាងមុនក្នុងការការពារប្រព័ន្ធប្រតិបត្តិការពេញលេញពីការលួចចូល និងមេរោគផ្សេងៗ។ ដោយសារតែការរុករកធនធានអ៊ីនធឺណិត និងការទាញយកកម្មវិធីដែលគួរឱ្យសង្ស័យ កុំព្យូទ័ររបស់អ្នកប្រឈមនឹងហានិភ័យជានិច្ច។

ជាការពិតណាស់ នៅពេលនេះ មានមេរោគជាច្រើនប្រភេទផ្សេងៗគ្នា ប៉ុន្តែថ្ងៃនេះ យើងនឹងពិនិត្យមើលឱ្យកាន់តែច្បាស់អំពីរបៀបស្វែងរក និងកម្ចាត់មេរោគមីន។ វាគឺមានតំលៃនិយាយថាមេរោគនេះមិនមែនជាខ្សោយបំផុតនោះទេ។ វានឹងត្រូវការការខិតខំប្រឹងប្រែងបន្តិចដើម្បីស្វែងរកវា ហើយលុបវាចេញពីប្រព័ន្ធជាបន្តបន្ទាប់។

មេរោគ miner មានប្រភពដើម និងគោលបំណងជាក់លាក់។ អត្ថបទនេះនឹងពិភាក្សាអំពីដំណើរការនៃការរកឃើញវា ហើយនៅពេលក្រោយយកវាចេញពីកុំព្យូទ័ររបស់អ្នក។

តើមេរោគនេះជាអ្វី?

មុនពេលអ្នកលុបមេរោគ miner ចេញពីកុំព្យូទ័ររបស់អ្នក អ្នកត្រូវស្វែងយល់អំពីខ្លឹមសាររបស់វា និងឥទ្ធិពលគ្រោះថ្នាក់ដែលវាមាននៅលើឧបករណ៍របស់អ្នក។ ព័ត៌មានបន្ថែមដែលអ្នកដឹងអំពីវា វានឹងកាន់តែងាយស្រួលដើម្បីជៀសវាងវាចូលក្នុងកុំព្យូទ័ររបស់អ្នកម្តងទៀត។

ជាធម្មតា អ្នកប្រើប្រាស់ជឿថា អ្វីដែលល្អបំផុតដែលត្រូវធ្វើគឺគ្រាន់តែដំឡើងប្រព័ន្ធប្រតិបត្តិការឡើងវិញ ប៉ុន្តែក្នុងករណីនេះវាមិនចាំបាច់ទេ។ អ្វីដែលអ្នកត្រូវធ្វើគឺប្រើកម្មវិធីភាគីទីបី ហើយធ្វើតាមគន្លឹះមួយចំនួនដែលនឹងត្រូវបានពិភាក្សាខាងក្រោម។

មេរោគ miner អាចត្រូវបានគេហៅថាជាប្រភេទ Trojan ។ វាចូលទៅក្នុងឧបករណ៍ជាញឹកញាប់បំផុតតាមរយៈឯកសារព្យាបាទ ហើយក្រោយមកពួកគេចាប់ផ្តើមផ្ទុកប្រព័ន្ធដំណើរការកណ្តាលរបស់កុំព្យូទ័រកាន់តែច្រើនឡើង។ យូរៗទៅ កម្មវិធីព្យាបាទប្រើធនធានដែលមានទាំងអស់នៅលើឧបករណ៍របស់អ្នក។ ដោយមានជំនួយរបស់អ្នក អ្នកបង្កើតមេរោគប្រភេទនេះទទួលបានរូបិយប័ណ្ណគ្រីបតូដែលហៅថា bitcoins ដែលក្រោយមកអាចត្រូវបានផ្លាស់ប្តូរជាប្រាក់ពិតប្រាកដ។

បន្ថែមពីលើសកម្មភាពទាំងអស់ដែលបានពិពណ៌នាខាងលើ មេរោគ miner អាចមានឥទ្ធិពលដូចគ្នាលើកុំព្យូទ័រ ដូចជាកម្មវិធីព្យាបាទផ្សេងទៀត៖

- វាលួចទិន្នន័យពីកាបូប កាតធនាគារ និងបណ្តាញសង្គម។

- បំផ្លាញ OS ។

- ធ្វើឱ្យកុំព្យូទ័ររបស់អ្នកកាន់តែងាយរងគ្រោះទៅនឹងមេរោគផ្សេងៗ

ពេលខ្លះវាអាចធ្វើដូចនេះបាន ប៉ុន្តែគោលដៅសំខាន់នៃ "មេរោគ" ដែលមានឈ្មោះថា "មេរោគ" គឺដើម្បីពង្រឹងអ្នកបង្កើតមេរោគដោយរកប្រាក់រូបិយប័ណ្ណគ្រីបតូពីកុំព្យូទ័រដែលមានមេរោគ។

តើធ្វើដូចម្តេចដើម្បីរកឃើញមេរោគ miner?

នៅពេលដែលអ្នកមានគំនិតអំពីមេរោគខ្លួនឯង និងឥទ្ធិពលរបស់វាទៅលើឧបករណ៍របស់អ្នក អ្នកអាចបន្តទៅសំណួរអំពីរបៀបដែលវាអាចត្រូវបានរកឃើញ។

រឿងសាមញ្ញបំផុតដែលអ្នកអាចធ្វើបានគឺមើលស្ថានភាពទូទៅ និងឥរិយាបថនៃប្រព័ន្ធប្រតិបត្តិការក្នុងស្ថានភាពជាក់លាក់។ ជាញឹកញាប់អ្នកអាចរកឃើញភ្លាមៗនូវវត្តមាននៃមេរោគនៃប្រភេទនេះ ដូចជាអ្នករុករករ៉ែ។ កុំព្យូទ័រដែលមានមេរោគនឹងមានភាពយឺតយ៉ាវគួរឲ្យកត់សម្គាល់ ឬគ្រាន់តែថយចុះ។ នេះប្រហែលជាសញ្ញាដំបូងដែលឧបករណ៍នេះត្រូវបានវាយប្រហារដោយមេរោគ។ ទោះជាយ៉ាងណាក៏ដោយ ស្ថានភាពនេះត្រូវបានគេសង្កេតឃើញនៅក្នុង Trojans ទាំងអស់ ហើយមិនត្រឹមតែនៅក្នុងអ្នករុករករ៉ែប៉ុណ្ណោះទេ។

បន្ទាប់អ្នកត្រូវពិនិត្យមើលស្ថានភាពរបស់អ្នកគ្រប់គ្រងភារកិច្ច។ ប្រសិនបើមេរោគចូល ខ្សែមិនស្គាល់នឹងបង្ហាញនៅក្នុងវា ដែលប៉ះពាល់ដល់ដំណើរការរបស់កុំព្យូទ័រយ៉ាងខ្លាំង។ វាមិនចាំបាច់ទាល់តែសោះថាដំណើរការនឹងមានឈ្មោះគួរឱ្យសង្ស័យ។ មានករណីជាច្រើននៅពេលដែលពួក Hacker ក្លែងបន្លំកម្មវិធីដែលកំពុងដំណើរការជាកម្មវិធីដែលប្រើជាទូទៅ។ ដូច្នេះជំនួសឱ្យ Trojan ដែលកំពុងដំណើរការនៅក្នុងកម្មវិធីគ្រប់គ្រងភារកិច្ច អ្នកអាចឃើញដំណើរការដូចជា steam.exe ឬ chrome.exe ។

ឥទ្ធិពលគួរឱ្យកត់សម្គាល់បំផុតនៅពេលឆ្លងមេរោគដែលមានឈ្មោះគឺថា ដំណើរការកណ្តាលនៃកុំព្យូទ័រផ្ទាល់ខ្លួនគឺតែងតែផ្ទុកយ៉ាងខ្លាំង។ នេះអាចត្រូវបានគេកត់សម្គាល់ឃើញនៅពេលអ្នកបិទកម្មវិធីភាគីទីបីទាំងអស់ និងសូម្បីតែបន្ទាប់ពីការចាប់ផ្ដើមឧបករណ៍ឡើងវិញក៏ដោយ។ ភាគរយនៃការប្រើប្រាស់ CPU នៅពេលឆ្លងមេរោគនឹងមានចាប់ពី 90 ទៅ 100% ។ ដូចគ្នានេះផងដែរ ខណៈពេលដែលកុំព្យូទ័រកំពុងដំណើរការ អ្នកអាចឮសំឡេងកាតវីដេអូដំណើរការខ្លាំង។

ប្រសិនបើអ្នកមានរោគសញ្ញាដូចដែលបានពិពណ៌នាខាងលើ នោះយើងអាចនិយាយបានថា កុំព្យូទ័រគឺទទួលរងការវាយប្រហារដោយមេរោគ ហើយត្រូវបានឆ្លងមេរោគជាមួយនឹងកម្មវិធីមិនល្អដូចជាអ្នករុករករ៉ែ។ ហើយប្រសិនបើវាមិនត្រូវបានដកចេញក្នុងពេលឆាប់ៗនេះទេនោះអ្នកនឹងទទួលរងនូវភាពយឺតយ៉ាវជាច្រើនហើយនៅពេលក្រោយផលប៉ះពាល់ដែលបង្កគ្រោះថ្នាក់លើសមាសធាតុនឹងចាប់ផ្តើមដោយសារតែការឡើងកំដៅថេរ។

ឥឡូវនេះអ្នកបានរៀនពីរបៀបស្វែងរកមេរោគ miner អ្នកអាចចាប់ផ្តើមលុបបំបាត់វាបាន។

កំពុងរៀបចំដើម្បីកម្ចាត់មេរោគ

ដើម្បីនិយាយឱ្យច្បាស់ថាកុំព្យូទ័រងាយនឹងមេរោគ miner ការបង្ហាញជាច្រើននៃកម្មវិធី Trojan នឹងមិនគ្រប់គ្រាន់ទេ។ ដើម្បីធ្វើដូច្នេះ វាជាការល្អបំផុតក្នុងការប្រើកម្មវិធីពិសេសដែលអនុញ្ញាតឱ្យអ្នកកំណត់អត្តសញ្ញាណកម្មវិធីព្យាបាទទាំងអស់ដែលមាននៅលើកុំព្យូទ័ររបស់អ្នក។ ការរៀបចំសម្អាតកុំព្យូទ័ររបស់អ្នកគួរតែត្រូវបានធ្វើដោយប្រុងប្រយ័ត្នបំផុត ដើម្បីកុំឱ្យផលវិបាកនៃសកម្មភាពរបស់អ្នកកាន់តែអាក្រក់ទៅៗ។

រឿងដំបូងដែលត្រូវធ្វើនៅពេលដោះស្រាយសកម្មភាពណាមួយដែលទាក់ទងនឹងឯកសារប្រព័ន្ធគឺត្រូវចម្លងឯកសារសំខាន់ៗទាំងអស់ទៅឧបករណ៍ផ្ទុកផ្សេងទៀត (ដ្រាយវ៍ពន្លឺ ឬដ្រាយវ៍រឹងខាងក្រៅ) ។

ត្រូវប្រាកដថាទិញ ឬទាញយកកម្មវិធីកំចាត់មេរោគ និងកម្មវិធីដើម្បីស្កេនកុំព្យូទ័ររបស់អ្នករកមេរោគ។ កំចាត់មេរោគជាសកលបំផុតគឺ Doctor Web និង NOD32 ហើយ CCleaner និង SpyHunter គឺសមរម្យជាកម្មវិធីជំនួយ។ ទោះបីជាអ្នកអាចធ្វើបានដោយគ្មានពីរចុងក្រោយក៏ដោយ។ ជាការពិត អ្នកទំនងជាមិនអាចសម្អាតឧបករណ៍នៃកម្មវិធីព្យាបាទបានទាំងស្រុងនោះទេ។

បន្ថែមពីលើអ្វីដែលបានពិពណ៌នាខាងលើវានឹងល្អប្រសិនបើមានថាសជាមួយប្រព័ន្ធប្រតិបត្តិការ។ អ្នកនឹងមិនត្រូវការវាក្នុងដំណើរការកម្ចាត់មេរោគឡើយ ប៉ុន្តែវានៅតែល្អជាងក្នុងការមានជម្រើសបម្រុងទុកក្នុងករណីដែលឯកសារប្រព័ន្ធ Windows របស់អ្នកខូច។

ឥឡូវនេះអ្វីដែលនៅសេសសល់គឺការដោះលែងខ្លួនអ្នកពីរបីម៉ោងហើយចាប់ផ្តើមសម្អាតកុំព្យូទ័ររបស់អ្នកពីមេរោគ Bitcoin miner ។

ការជៀសវាងកំហុស

រឿងដំបូងដែលត្រូវធ្វើគឺជៀសវាងគ្រប់ស្ថានភាពទាំងអស់ដែលប្រព័ន្ធនឹងមិនអាចបង្ហាញមេរោគបាន។ ជាដំបូង បិទកម្មវិធីដែលមានស្រាប់ទាំងអស់ដែលកំពុងដំណើរការក្នុងផ្ទៃខាងក្រោយ។ ដំណើរការតិចជាងមុន កាន់តែប្រសើរ។

ហេតុអ្វីបានជាវាត្រូវការ? ដូចដែលបាននិយាយពីមុន មេរោគដែលយើងកំពុងពិពណ៌នា ក្លែងខ្លួនជាកម្មវិធីដែលប្រើជាទូទៅផ្សេងទៀត។ ប៉ុន្តែប្រសិនបើអ្នកបិទអ្វីៗគ្រប់យ៉ាង វានឹងកាន់តែងាយស្រួលមើលកម្មវិធីព្យាបាទនៅក្នុងបញ្ជីនៃដំណើរការដែលកំពុងដំណើរការ។

តាមឧត្ដមគតិ មានតែកម្មវិធីពីរប៉ុណ្ណោះដែលគួរដំណើរការនៅលើកុំព្យូទ័ររបស់អ្នក - កំចាត់មេរោគ និង Windows Update ។ កម្មវិធីគ្រប់គ្រងការទាញយក កម្មវិធីរុករកតាមអ៊ីនធឺណិត និងកម្មវិធីផ្ទៃខាងក្រោយផ្សេងទៀតទាំងអស់ត្រូវតែបិទ ហើយមិនត្រូវបើកដំណើរការទាំងមូលនៃការកម្ចាត់មេរោគនោះទេ។

ការរកឃើញមេរោគ

ឥឡូវនេះអ្នកអាចបន្តទៅរបៀបយកមេរោគ miner ចេញ។ តើធ្វើដូចម្តេចដើម្បីកំណត់ថាតើមេរោគមាននៅលើកុំព្យូទ័រដែរឬទេ? ឧទាហរណ៍យោងទៅតាមវិធីសាស្រ្តដែលបានពិពណ៌នាពីមុន - ការបង្ហាញនៅក្នុងប្រព័ន្ធប្រតិបត្តិការ។ កំចាត់មេរោគទំនើបណាមួយក៏អាចរកឃើញមេរោគផងដែរ។ ដើម្បីធ្វើដូចនេះជ្រើសរើសប៊ូតុងស្កេនកុំព្យូទ័រជ្រៅហើយរង់ចាំលទ្ធផល។

រាល់ឯកសារដែលសង្ស័យ ឬមេរោគអាចត្រូវបាន "ព្យាបាល" ដោយកម្មវិធីកំចាត់មេរោគ។ ប៉ុន្តែក្នុងករណីអ្នកជីករ៉ែវិធីសាស្ត្រនេះមិនតែងតែមានប្រសិទ្ធភាពទេ។ ក្នុងករណីរបស់យើង ពួកវានឹងត្រូវលុបចេញ។

ការលុបបំបាត់ការគំរាមកំហែង

វាមានតម្លៃគិតឱ្យបានហ្មត់ចត់អំពីព្រឹត្តិការណ៍បន្ទាប់ពីនោះ ភាពមិនប្រក្រតីបានចាប់ផ្តើមកើតឡើងនៅក្នុងប្រព័ន្ធប្រតិបត្តិការរបស់អ្នក។ វាអាចកើតឡើងបន្ទាប់ពីទាញយកឯកសារ ឬហ្គេម។ ហើយភាគច្រើននេះជាការពិត។ នោះហើយជាមូលហេតុដែលវាមានតម្លៃក្នុងការស្វែងរកកម្មវិធីដែលមានមេរោគ ហើយគ្រាន់តែលុបវាចោល។

ជាធម្មតា មេរោគដែលយើងបានពិពណ៌នាមកកុំព្យូទ័ររបស់អ្នកតាមរយៈការទាញយកហ្គេម និងកម្មវិធីលួចចម្លងដោយប្រើ torrent ។ វាអាចកើតឡើងផងដែរដោយប្រើកម្មវិធីគ្រប់គ្រងការទាញយក ឬហ្គេមអនឡាញ។ ផលិតផល GameNet ទទួលរងពីបញ្ហានេះភាគច្រើន។

អ្នកគ្រាន់តែត្រូវការកម្ចាត់កម្មវិធីដែលអាចឆ្លងមេរោគទាំងអស់ ហើយបន្តសង្គ្រាមប្រឆាំងនឹង "មេរោគ" កុំព្យូទ័រ។

ដំណើរការដំណើរការ

ឥឡូវនេះសូមបន្តទៅធ្វើការជាមួយកម្មវិធីគ្រប់គ្រងភារកិច្ចនៅក្នុងវីនដូ។ ចូលទៅកាន់វាដោយប្រើម៉ឺនុយ "ចាប់ផ្តើម" ហើយចូលទៅកាន់ផ្ទាំង "ដំណើរការ" ។ ចាប់តាំងពីអ្នកបានបិទកម្មវិធី និងហ្គេមដែលកំពុងដំណើរការទាំងអស់ វានឹងកាន់តែងាយស្រួលក្នុងការស្វែងរកអ្នករុករករ៉ែ។ អ្នកគ្រាន់តែត្រូវមើលថាតើធនធានកុំព្យូទ័រប៉ុន្មានដែលដំណើរការដំណើរការកើតឡើង។ ប្រសិនបើភាគរយនៃការប្រើប្រាស់ស៊ីភីយូលើសពី 20% នោះទំនងជាវាជាមេរោគរបស់យើង។

អ្វីដែលត្រូវធ្វើបន្ទាប់ពីការរកឃើញ? អ្វីដែលអ្នកត្រូវធ្វើគឺចុចកណ្ដុរស្ដាំលើដំណើរការហើយជ្រើសរើស "បញ្ចប់" ។ លើសពីនេះទៀត យល់ព្រមថាបន្ទាប់ពីបិទវា ទិន្នន័យដែលមិនបានរក្សាទុកនឹងត្រូវបាត់បង់។ ឥឡូវនេះអ្នករុករករ៉ែនឹងមិនយកធនធានកុំព្យូទ័រទាំងអស់ដើម្បីទទួលបានរូបិយប័ណ្ណគ្រីបតូដែលទៅឱ្យពួក Hacker នោះទេ។

ការសម្អាតចុងក្រោយ

ចូរបន្តទៅជំហានចុងក្រោយនៃវិធីព្យាបាលមេរោគ Bitcoin miner ។ នៅពេលដែលអ្វីៗដែលបានពិពណ៌នាខាងលើត្រូវបានធ្វើរួចនៅលើកុំព្យូទ័ររបស់អ្នក អ្នកអាចងាកទៅរកជំនួយពីកម្មវិធីជំនួយ។ CCleaner, Doctor Web, CureIT ឬ SpyHunter គឺសមបំផុតសម្រាប់រឿងនេះ។ អ្វីគ្រប់យ៉ាងគឺសាមញ្ញបំផុតជាមួយពួកគេ - អ្នកគ្រាន់តែត្រូវកំណត់ពួកវាឱ្យស្កេនប្រព័ន្ធហើយរង់ចាំដំណើរការបញ្ចប់។ បន្ទាប់ពីនេះ ឯកសារ និងកម្មវិធីគ្រោះថ្នាក់នឹងត្រូវបាន "ព្យាបាល" ឬដកចេញពីកុំព្យូទ័រ។

យោងតាមការពិនិត្យរបស់អ្នកប្រើប្រាស់ដែលបានប្រយុទ្ធនឹងអ្នករុករករ៉ែ កម្មវិធី CureIT ពី Doctor Web អាចទប់ទល់នឹងមេរោគបានយ៉ាងល្អ ព្រោះបន្ទាប់ពីការប្រើប្រាស់កម្មវិធីព្យាបាទបានបាត់ជារៀងរហូត។

សេចក្តីសន្និដ្ឋាន

មេរោគ miner មិនពិបាកដកចេញទេ។ អ្នកពិតជាអាចកម្ចាត់វាបានដោយប្រើវិធីដែលបានពិពណ៌នាខាងលើ។ អ្នកគ្រាន់តែត្រូវការទាញយកកម្មវិធីចាំបាច់ទាំងអស់នៅលើអ៊ីនធឺណិត ហើយចាប់ផ្តើម។

ដំណើរការនៃការយកមេរោគដូចជាអ្នករុករករ៉ែមិនតម្រូវឱ្យមានចំណេះដឹងពិសេសណាមួយពីអ្នកទេ។ កម្មវិធីដែលបានទាញយកនឹងធ្វើការងារទាំងអស់សម្រាប់អ្នក ហើយវានឹងចំណាយពេលមិនលើសពីមួយម៉ោង។

អ្នករុករកមេរោគ (អ្នករុករករ៉ែ Bitcoin miner) គឺជាកម្មវិធីព្យាបាទដែលគោលបំណងចម្បងគឺការជីកយករ៉ែ - រកប្រាក់រូបិយប័ណ្ណឌីជីថលដោយប្រើធនធាននៃកុំព្យូទ័ររបស់ជនរងគ្រោះ។ តាមឧត្ដមគតិ កម្មវិធីបែបនេះគួរតែដំណើរការដោយសម្ងាត់តាមដែលអាចធ្វើទៅបាន មានភាពរស់រានមានជីវិតខ្ពស់ និងប្រូបាប៊ីលីតេទាបនៃការរកឃើញដោយកម្មវិធីកំចាត់មេរោគ។ ឧបករណ៍រុករកមេរោគ "គុណភាពខ្ពស់" ស្ទើរតែមិនគួរឱ្យកត់សំគាល់ ស្ទើរតែមិនជ្រៀតជ្រែកការងាររបស់អ្នកប្រើ និងពិបាករកឃើញដោយកម្មវិធីកម្ចាត់មេរោគ។ ការបង្ហាញខាងក្រៅចម្បងនៃការឆ្លងមេរោគគឺការកើនឡើងនៃការប្រើប្រាស់ធនធានកុំព្យូទ័រ ហើយជាលទ្ធផល ការឡើងកំដៅបន្ថែម និងសំឡេងកើនឡើងពីកង្ហារប្រព័ន្ធត្រជាក់។ នៅក្នុងករណីនៃមេរោគ miner "គុណភាពទាប" បន្ថែមពីលើរោគសញ្ញាដែលបានរាយបញ្ជី មានការថយចុះនៃដំណើរការទាំងមូលរបស់កុំព្យូទ័រ ការបង្កករយៈពេលខ្លី ឬសូម្បីតែអសមត្ថភាពនៃកម្មវិធីមួយចំនួន។

តើការជីកយករ៉ែគឺជាអ្វី?

ពាក្យ "ការជីកយករ៉ែ" មកពីភាសាអង់គ្លេស "ការជីកយករ៉ែ" ដែលមានន័យថា "ការអភិវឌ្ឍរ៉ែ" ។ ការជីកយករ៉ែគឺគ្មានអ្វីក្រៅពីដំណើរការនៃការបង្កើតឯកតាថ្មីនៃគ្រីបតូកាក់ (cryptocoins) ដោយប្រើក្បួនដោះស្រាយពិសេសនោះទេ។ សព្វថ្ងៃនេះមាន cryptocurrencies ប្រហែលមួយពាន់ប្រភេទ ទោះបីជាពួកគេទាំងអស់ប្រើក្បួនដោះស្រាយ និងពិធីការរបស់អ្នកចាប់ផ្តើមដ៏ល្បីល្បាញបំផុតក៏ដោយ - Bitcoin .

ដំណើរការរុករករ៉ែគឺជាដំណោះស្រាយចំពោះបញ្ហាស្មុគស្មាញដែលពឹងផ្អែកលើធនធានដើម្បីទទួលបានសំណុំទិន្នន័យតែមួយគត់ដែលបញ្ជាក់ពីភាពត្រឹមត្រូវនៃប្រតិបត្តិការទូទាត់។ ល្បឿននៃការស្វែងរក និងចំនួននៃឯកតា cryptocurrency ដែលទទួលបានជារង្វាន់គឺខុសគ្នានៅក្នុងប្រព័ន្ធរូបិយប័ណ្ណផ្សេងៗគ្នា ប៉ុន្តែក្នុងករណីណាក៏ដោយ ពួកគេត្រូវការធនធានកុំព្យូទ័រសំខាន់ៗ។ ថាមពលផ្នែករឹងនៃការជីកយករ៉ែជាធម្មតាត្រូវបានវាស់ជា megahashes (MHash) និង gigahashes (GHash) ។ ចាប់តាំងពីភាពស្មុគស្មាញនៃការជីកយករ៉ែ រូបិយប័ណ្ណគ្រីបតូដែលថ្លៃបំផុតមិនអាចទទួលបានជាយូរមកហើយនៅលើកុំព្យូទ័រតែមួយ ពិសេស កសិដ្ឋានដែលជាប្រព័ន្ធកុំព្យូទ័រកម្រិតឧស្សាហកម្មដ៏មានឥទ្ធិពល និង អាងការជីកយករ៉ែ - បណ្តាញកុំព្យូទ័រដែលដំណើរការរុករករ៉ែត្រូវបានចែកចាយក្នុងចំណោមអ្នកចូលរួមបណ្តាញទាំងអស់។ ការជីកយករ៉ែនៅក្នុងអាងទូទៅគឺជាមធ្យោបាយតែមួយគត់សម្រាប់អ្នកប្រើប្រាស់ធម្មតាក្នុងការចូលរួមក្នុងការទទួលបានយ៉ាងហោចណាស់ប្រាក់ចំណេញតិចតួចពីដំណើរការនៃការបង្កើតកាក់គ្រីបតូ។ Pools ផ្តល់ជូននូវគំរូចែកចាយប្រាក់ចំណេញជាច្រើន រួមទាំងថាមពលនៃឧបករណ៍អតិថិជន។ ជាការប្រសើរណាស់ វាច្បាស់ណាស់ថា តាមរយៈការបើកកុំព្យូទ័ររាប់សិប រាប់រយ និងរាប់ពាន់គ្រឿងដែលឆ្លងពីអ្នករុករករ៉ែចូលទៅក្នុងអាងមួយ អ្នកវាយប្រហារទទួលបានប្រាក់ចំណេញជាក់លាក់ពីការកេងប្រវ័ញ្ចឧបករណ៍កុំព្យូទ័ររបស់អ្នកដទៃ។

មេរោគរុករករ៉ែមានគោលបំណងប្រើប្រាស់កុំព្យូទ័ររបស់ជនរងគ្រោះរយៈពេលវែង ហើយនៅពេលដែលឆ្លងមេរោគ ជាធម្មតាដំឡើងកម្មវិធីជំនួយដែលស្ដារកម្មវិធីរុករករ៉ែចម្បង ប្រសិនបើវាខូច លុបដោយកំចាត់មេរោគ ឬគាំងដោយហេតុផលមួយចំនួន។ តាមធម្មជាតិ កម្មវិធីចម្បងត្រូវបានកំណត់រចនាសម្ព័ន្ធតាមរបៀបដែលលទ្ធផលនៃការជីកយករ៉ែត្រូវបានចងភ្ជាប់ទៅនឹងគណនីរបស់អ្នកវាយប្រហារនៅក្នុងក្រុមដែលបានប្រើ។ កម្មវិធីចម្បងប្រើកម្មវិធីរុករករ៉ែស្របច្បាប់ ដែលត្រូវបានទាញយកពីគេហទំព័រផ្លូវការរបស់គ្រីបតូគ្រីប ឬធនធានពិសេស ហើយតាមពិតវាមិនមែនជាកម្មវិធីព្យាបាទទេ (មេរោគ កម្មវិធីមេរោគ - កម្មវិធី)។ អ្នកអាចទាញយក និងដំឡើងកម្មវិធីដូចគ្នាដោយខ្លួនឯងនៅលើកុំព្យូទ័រផ្ទាល់ខ្លួនរបស់អ្នក ដោយមិនបង្កឱ្យមានការសង្ស័យពិសេសណាមួយចំពោះកំចាត់មេរោគដែលបានប្រើនៅលើប្រព័ន្ធរបស់អ្នក។ ហើយនេះមិនបង្ហាញពីគុណភាពទាបនៃកម្មវិធីប្រឆាំងមេរោគនោះទេ ប៉ុន្តែផ្ទុយទៅវិញ - អវត្តមាននៃព្រឹត្តិការណ៍ជូនដំណឹងមិនពិត ពីព្រោះភាពខុសគ្នាទាំងស្រុងរវាងការជីកយករ៉ែដែលមានប្រយោជន៍សម្រាប់អ្នកប្រើប្រាស់ និងការជីកយករ៉ែដែលមានប្រយោជន៍សម្រាប់អ្នកវាយប្រហារស្ថិតនៅលើអ្នកណានឹង ជាម្ចាស់លទ្ធផលរបស់វា, i.e. ពីគណនីនៅក្នុងអាង។

ដូចដែលបានបញ្ជាក់រួចមកហើយ សញ្ញាសំខាន់នៃប្រព័ន្ធមួយត្រូវបានឆ្លងមេរោគដោយអ្នករុករករ៉ែគឺការប្រើប្រាស់ធនធានដែលពឹងផ្អែកខ្លាំងដោយកម្មវិធីមួយចំនួន អមដោយការកើនឡើងនៃកម្រិតសំលេងរំខាននៃអង្គភាពប្រព័ន្ធ ក៏ដូចជាសីតុណ្ហភាពនៃសមាសធាតុ។ លើសពីនេះទៅទៀត នៅក្នុងបរិយាកាសកិច្ចការច្រើន ជាក្បួន មេរោគដំណើរការជាមួយនឹងអាទិភាពទាបបំផុត ដោយប្រើប្រាស់ធនធានប្រព័ន្ធតែនៅពេលដែលកុំព្យូទ័រទំនេរ។ រូបភាពមើលទៅដូចនេះ៖ កុំព្យូទ័រមិនរវល់ជាមួយអ្វីទាំងអស់ វានៅទំនេរ ហើយសីតុណ្ហភាពនៃសមាសធាតុរបស់វា និងសំលេងរំខានដែលបញ្ចេញដោយខ្យល់ចេញចូលគឺនឹកឃើញដល់របៀបលេងហ្គេមនៅក្នុងឧបករណ៍បាញ់កុំព្យូទ័រដែលមានតម្រូវការខ្លាំង។ ប៉ុន្តែនៅក្នុងការអនុវត្តជាក់ស្តែង មានករណីជាច្រើននៅពេលដែលអាទិភាពនៃកម្មវិធីរុករករ៉ែត្រូវបានកំណត់ទៅតម្លៃស្តង់ដារ ដែលនាំឱ្យមានការធ្លាក់ចុះយ៉ាងខ្លាំងនៃការអនុវត្តដែលមានប្រយោជន៍។ កុំព្យូទ័រចាប់ផ្តើម "ថយចុះ" យ៉ាងខ្លាំង ហើយវាស្ទើរតែមិនអាចប្រើវាបាន។

ការដកអ្នករុករករ៉ែចេញដោយប្រើ rollback ទៅចំណុចស្ដារ

មធ្យោបាយងាយស្រួលបំផុតដើម្បីកម្ចាត់កម្មវិធីដែលមិនចង់បានគឺត្រូវត្រឡប់ Windows ទៅស្ថានភាពមុនដោយប្រើចំណុចស្ដារ ដែលជារឿយៗគេហៅថាប្រព័ន្ធ rollback ។ នេះទាមទារឱ្យមានចំណុចស្ដារមួយដែលត្រូវបានបង្កើតឡើងនៅចំណុចមួយនៅក្នុងពេលដែលការឆ្លងមិនទាន់កើតឡើង។ ដើម្បីបើកដំណើរការឧបករណ៍សង្គ្រោះ អ្នកអាចប្រើបន្សំគ្រាប់ចុច Win + r ហើយវាយពាក្យបញ្ជា rstrui.exeនៅក្នុងវាលបញ្ចូលដែលបើក។ ឬប្រើម៉ឺនុយមេ - "កម្មវិធី - គ្រឿងបន្លាស់ - ឧបករណ៍ប្រព័ន្ធ - ស្តារប្រព័ន្ធ" ។ បន្ទាប់មកជ្រើសរើសចំណុចស្ដារដែលចង់បានហើយរមៀលត្រឡប់ទៅវា។ ជាមួយនឹងការវិលត្រឡប់មកវិញដោយជោគជ័យ ក្នុងករណីភាគច្រើនវាអាចទៅរួចក្នុងការកម្ចាត់មេរោគដោយមិនចាំបាច់ប្រឹងប្រែងច្រើន។ ប្រសិនបើមិនមានចំណុចសង្គ្រោះសមរម្យ ឬ rollback មិនបានបន្សាបមេរោគទេ អ្នកនឹងត្រូវស្វែងរកវិធីស្មុគស្មាញបន្ថែមទៀតដើម្បីដោះស្រាយបញ្ហានេះ។ ក្នុងករណីនេះ អ្នកអាចប្រើឧបករណ៍ប្រព័ន្ធប្រតិបត្តិការស្តង់ដារ ឬកម្មវិធីឯកទេសដែលអនុញ្ញាតឱ្យអ្នកស្វែងរក និងបញ្ចប់ដំណើរការ ទទួលបានព័ត៌មានអំពីលក្ខណៈសម្បត្តិរបស់ពួកគេ មើល និងកែប្រែចំណុចចាប់ផ្តើមកម្មវិធី ពិនិត្យមើលហត្ថលេខាឌីជីថលរបស់អ្នកបោះពុម្ពផ្សាយ។ល។ ការងារបែបនេះទាមទារនូវគុណវុឌ្ឍិរបស់អ្នកប្រើប្រាស់ និងជំនាញជាក់លាក់ក្នុងការប្រើប្រាស់បន្ទាត់ពាក្យបញ្ជា កម្មវិធីនិពន្ធបញ្ជីឈ្មោះ និងឧបករណ៍ប្រើប្រាស់ផ្សេងៗទៀត។ ដោយប្រើម៉ាស៊ីនស្កេនប្រឆាំងមេរោគជាច្រើនពីក្រុមហ៊ុនផលិតផ្សេងៗគ្នា កម្មវិធីដើម្បីសម្អាតប្រព័ន្ធ និងលុបកម្មវិធីដែលមិនចង់បានអាចនឹងមិនផ្តល់លទ្ធផលវិជ្ជមានទេ ហើយក្នុងករណីអ្នករុករករ៉ែ វាជាធម្មតាមិនមានទេ។

ស្វែងរក និងដកអ្នករុករករ៉ែចេញដោយប្រើឧបករណ៍ប្រើប្រាស់ពី Sysinternals Suite

ការលំបាកក្នុងការកំណត់អត្តសញ្ញាណកម្មវិធីដែលប្រើសម្រាប់ការជីកយករ៉ែគឺថា ពួកវាមិនត្រូវបានរកឃើញដោយកម្មវិធីកំចាត់មេរោគភាគច្រើនទេ ព្រោះថាវាមិនមែនជាមេរោគពិតប្រាកដ។ មានលទ្ធភាពដែលកំចាត់មេរោគអាចការពារដំណើរការដំឡើងរបស់ miner ព្រោះវាប្រើឧបករណ៍សូហ្វវែរមិនធម្មតា ប៉ុន្តែប្រសិនបើវាមិនកើតឡើងទេ អ្នកទំនងជាត្រូវស្វែងរក និងយកមេរោគចេញ (តាមទស្សនៈរបស់ ម្ចាស់កុំព្យូទ័រដែលមានមេរោគ) កម្មវិធីដោយដៃ។ សម្រាប់ព័ត៌មានរបស់អ្នក នៅខែមិថុនា ឆ្នាំ 2017 កម្រិតមធ្យមនៃការរកឃើញនៃព្យាបាទនៃកម្មវិធីបែបនេះ ជាឧទាហរណ៍ ការប្រើប្រាស់ធនធានល្បី Virustotalស្មើនឹង 15-20/62 - ឧ. ក្នុងចំណោម 62 កំចាត់មេរោគមានតែ 15-20 ប៉ុណ្ណោះដែលចាត់ទុកថាវាជាកម្មវិធីព្យាបាទ។ ជាងនេះទៅទៀត កម្មវិធីកំចាត់មេរោគដែលពេញនិយម និងគុណភាពខ្ពស់បំផុតមិនត្រូវបានរាប់បញ្ចូលក្នុងក្រុមនេះទេ។ សម្រាប់មេរោគល្បីៗ ឬអ្នកដែលបានរកឃើញថ្មីៗនេះ កម្រិតនៃការរកឃើញមេរោគអាចខ្ពស់ជាងនេះ ដោយសារតែហត្ថលេខានៅក្នុងមូលដ្ឋានទិន្នន័យប្រឆាំងមេរោគ និងវិធានការបន្ថែមមួយចំនួនដែលធ្វើឡើងដោយអ្នកបង្កើតកម្មវិធីប្រឆាំងមេរោគ។ ប៉ុន្តែទាំងអស់នេះមិនតែងតែអនុញ្ញាតឱ្យអ្នកកម្ចាត់មេរោគ miner ដោយគ្មានការប្រឹងប្រែងបន្ថែមដែលនឹងត្រូវធ្វើដើម្បីដោះស្រាយបញ្ហានោះទេ។

ខាងក្រោមនេះគឺជាករណីជាក់ស្តែងនៃប្រព័ន្ធមួយដែលត្រូវបានឆ្លងមេរោគការជីកយករ៉ែ។ ការឆ្លងបានកើតឡើងតាមរយៈការប្រើប្រាស់កម្មវិធីហ្គេមដែលបានកែប្រែដែលបានទាញយកពីកម្មវិធីតាមដាន torrent ដែលមិនគួរឱ្យទុកចិត្តមួយ។ ទោះបីជាវិធីសាស្រ្តនៃការឆ្លងអាចមានភាពខុសប្លែកគ្នាក៏ដោយ ដូចទៅនឹងមេរោគផ្សេងទៀតដែរ - តំណខាងក្រោមនៅលើធនធានដែលមិនបានផ្ទៀងផ្ទាត់ ការបើកឯកសារភ្ជាប់អ៊ីមែល។ល។

សំណុំនៃមេរោគ mining malware សម្រាប់អត្ថប្រយោជន៍របស់អ្នកវាយប្រហារអនុវត្តមុខងារដូចខាងក្រោម៖

ធានាការបើកដំណើរការដោយស្វ័យប្រវត្តិរបស់អ្នក។ កម្មវិធីមួយ ឬច្រើនកែប្រែគ្រាប់ចុចចុះបញ្ជីដើម្បីចាប់ផ្តើមដោយស្វ័យប្រវត្តិក្នុងករណីមានការបិទ ចាប់ផ្ដើមឡើងវិញ ឬដាច់ថាមពលដោយមិនបានរំពឹងទុក។ ម្តងម្កាល (ប្រហែលម្តងក្នុងមួយនាទី) គ្រាប់ចុចចុះបញ្ជីត្រូវបានពិនិត្យ ហើយប្រសិនបើពួកគេត្រូវបានរំលោភបំពាន (លុប ផ្លាស់ប្តូរ) ពួកគេត្រូវបានស្ដារឡើងវិញ។

ការបើកដំណើរការដោយស្វ័យប្រវត្តិនៃកម្មវិធីរុករករ៉ែ។ កម្មវិធីក៏ចាប់ផ្តើមដោយស្វ័យប្រវត្តិ ហើយប៉ារ៉ាម៉ែត្រដំណើរការស្វ័យប្រវត្តិរបស់វាត្រូវបានត្រួតពិនិត្យ និងស្ដារឡើងវិញដោយកម្មវិធីជំនួយមួយ ឬច្រើន។

ខណៈពេលដែលដំណើរការដែលធានាថាការចាប់ផ្ដើមដោយស្វ័យប្រវត្តិកំពុងដំណើរការនៅក្នុងអង្គចងចាំរបស់កុំព្យូទ័រ វាគ្មានចំណុចណាក្នុងការលុបឯកសារដែលអាចប្រតិបត្តិបាន និងធាតុបញ្ជីឈ្មោះនោះទេ - ពួកវានឹងនៅតែត្រូវបានស្ដារឡើងវិញ។ ដូច្នេះ នៅដំណាក់កាលដំបូង ចាំបាច់ត្រូវកំណត់អត្តសញ្ញាណ និងបង្ខំឱ្យបញ្ចប់ដំណើរការទាំងអស់ ដែលធានាឱ្យមានការចាប់ផ្ដើមឡើងវិញដោយស្វ័យប្រវត្តិនូវកម្មវិធីព្យាបាទ។

ដើម្បីស្វែងរក និងលុបបំបាត់មេរោគ miner នៅក្នុងប្រព័ន្ធប្រតិបត្តិការទំនើប អ្នកអាចប្រើឧបករណ៍ស្តង់ដារ ឬឧទាហរណ៍ កម្មវិធីដែលមានមុខងារច្រើនទៀតពីកញ្ចប់ ឈុត Sysinternalsពី Microsoft

- ដំណើរការ Explorer- អនុញ្ញាតឱ្យអ្នកមើលព័ត៌មានលម្អិតអំពីដំណើរការ ខ្សែស្រលាយ ការប្រើប្រាស់ធនធាន។ល។ អ្នកអាចផ្លាស់ប្តូរអាទិភាព ផ្អាក (បន្ត) ការងារនៃដំណើរការចាំបាច់ សម្លាប់ដំណើរការ ឬដំណើរការដើមឈើ។ ឧបករណ៍ប្រើប្រាស់មានភាពងាយស្រួលក្នុងការប្រើប្រាស់សម្រាប់ការវិភាគលក្ខណៈសម្បត្តិនៃដំណើរការ និងការស្វែងរកមេរោគ។

- Autoruns- មធ្យោបាយងាយស្រួលក្នុងការគ្រប់គ្រង autorun នៃកម្មវិធី។ គ្រប់គ្រងចំណុចចាប់ផ្តើមដោយស្វ័យប្រវត្តិស្ទើរតែទាំងអស់ ចាប់ពីថតឯកសារចាប់ផ្ដើម រហូតដល់កិច្ចការកំណត់ពេល។ អនុញ្ញាតឱ្យអ្នករកឃើញ និងញែកកម្មវិធីដែលអ្នកមិនចង់ដំណើរការបានយ៉ាងឆាប់រហ័ស។

អ្នកក៏អាចប្រើឧបករណ៍ប្រើប្រាស់ជាកម្មវិធីជំនួយផងដែរ។ ម៉ូនីទ័រដំណើរការដែលក្នុងករណីលំបាកអនុញ្ញាតឱ្យអ្នកត្រួតពិនិត្យសកម្មភាពនៃកម្មវិធីជាក់លាក់ដោយប្រើតម្រង (ចូលទៅកាន់បញ្ជីឈ្មោះ ប្រព័ន្ធឯកសារ បណ្តាញ។ លក្ខណៈពិសេសដែលជាសមត្ថភាពក្នុងការស្វែងរកឯកសារនិងថតដោយប្រើត្រាពេលវេលាប្រព័ន្ធឯកសារ NTFS (ត្រាពេលវេលា) ។ ជាលក្ខណៈវិនិច្ឆ័យស្វែងរក អ្នកអាចបញ្ជាក់ការបង្កើត កែប្រែ និងចូលប្រើចន្លោះពេលសម្រាប់ឯកសារ និងថតឯកសារ (បង្កើត កែប្រែ ចូលប្រើ)។ ប្រសិនបើអ្នកដឹងពីពេលវេលាប្រហាក់ប្រហែលនៃការឆ្លងមេរោគ ឬការសម្របសម្រួល អ្នកអាចប្រមូលបញ្ជីពេញលេញនៃឯកសារដែលត្រូវបានបង្កើត ឬកែប្រែក្នុងអំឡុងពេលដែលបានផ្តល់ឱ្យ។

ប៉ុន្តែខ្ញុំនិយាយម្តងទៀត ដើម្បីស្វែងរក និងដកអ្នករុករករ៉ែចេញ តាមក្បួនវាគ្រប់គ្រាន់ក្នុងការប្រើឧបករណ៍វីនដូស្តង់ដារ - កម្មវិធីគ្រប់គ្រងភារកិច្ច និងកម្មវិធីនិពន្ធបញ្ជីឈ្មោះ។ វាគ្រាន់តែថាកម្មវិធីដែលបានរាយខាងលើគឺងាយស្រួលប្រើ និងងាយស្រួលជាងក្នុងការស្វែងរកមេរោគ។

ព័ត៌មានអំពីការប្រើប្រាស់ធនធានប្រព័ន្ធបង្ហាញដោយ Process Explorer៖

ជួរឈរ ស៊ីភីយូបង្ហាញអត្រាប្រើប្រាស់ស៊ីភីយូនៃដំណើរការផ្សេងៗ។ ដំណើរការប្រព័ន្ធទំនេរ- នេះមិនមែនជាដំណើរការទេ ប៉ុន្តែជាការចង្អុលបង្ហាញដោយកម្មវិធីនៃរបៀបទំនេរ (អសកម្ម)។ ជាលទ្ធផល យើងឃើញថា processor ស្ថិតនៅក្នុងរបៀបទំនេរ 49.23% នៃពេលវេលា ដំណើរការខ្លះប្រើប្រាស់ធនធានរបស់វារាប់រយ ហើយអ្នកប្រើប្រាស់សំខាន់នៃ CPU គឺជាដំណើរការ។ system.exe- 49.90% ។ សូម្បីតែជាមួយនឹងការវិភាគលើផ្ទៃនៃលក្ខណៈសម្បត្តិនៃដំណើរការ system.exeមានអង្គហេតុគួរឲ្យកត់សម្គាល់ដែលបង្កឱ្យមានការសង្ស័យសមហេតុផល៖

ការពិពណ៌នាចម្លែក (ការពិពណ៌នា) - មជ្ឈមណ្ឌល Microsoft

ឈ្មោះក្រុមហ៊ុនចម្លែក - www.microsoft.comដំណើរការផ្សេងទៀតដែលទាក់ទងនឹង Microsoft មានបន្ទាត់ជាការពិពណ៌នា សាជីវកម្ម Microsoft

ការវិភាគលម្អិតបន្ថែមទៀតត្រូវបានអនុវត្តតាមរយៈម៉ឺនុយបរិបទ ដែលហៅឡើងដោយប្រើប៊ូតុងកណ្ដុរខាងស្ដាំ - ធាតុលក្ខណសម្បត្តិ៖

ផ្លូវដែលអាចប្រតិបត្តិបាន។ ProgramData\System32\system.exeក៏គួរឱ្យសង្ស័យផងដែរ ហើយចូលទៅកាន់ថតឯកសារដែលមានឯកសារដែលអាចប្រតិបត្តិបាន នៅពេលអ្នកចុចលើប៊ូតុងដែលត្រូវគ្នា រុករកបានបង្ហាញថាទាំងថតខ្លួនឯង និងឯកសារដែលអាចប្រតិបត្តិបានមានគុណលក្ខណៈ "លាក់" ។ ជាការប្រសើរណាស់, និងប៉ារ៉ាម៉ែត្របន្ទាត់ពាក្យបញ្ជា:

-o stratum+tcp://xmr.pool.minergate.com:45560 --donate-level=1 -u [អ៊ីមែលការពារ]*-p x -t 2 -kបង្ហាញយ៉ាងច្បាស់ថាដំណើរការ system.exe គឺជាកម្មវិធីរុករករ៉ែ (សម្រាប់ការប្រើប្រាស់អាងហែលទឹក pool.minergate.com) ។

វាល ទីតាំងចាប់ផ្តើមដោយស្វ័យប្រវត្តិមានតម្លៃ ន/កដែលមានន័យថាដំណើរការនេះមិនមានចំណុចចាប់ផ្តើមដោយស្វ័យប្រវត្តិទេ។ ដំណើរការមាតាបិតាសម្រាប់ system.exeមាន PID=4928 ហើយបច្ចុប្បន្នមិនមានទេ ( ដំណើរការមិនមានស្រាប់) ដែលទំនងជាបង្ហាញថាដំណើរការនេះត្រូវបានដាក់ឱ្យដំណើរការដោយប្រើឯកសារបាច់ ឬកម្មវិធីដែលបានបញ្ចប់ការងាររបស់ខ្លួនបន្ទាប់ពីការបើកដំណើរការ។ ប៊ូតុង ផ្ទៀងផ្ទាត់ត្រូវបានរចនាឡើងដើម្បីបង្ខំឱ្យមានការត្រួតពិនិត្យសម្រាប់វត្តមាននៃដំណើរការមេ។

ប៊ូតុង ដំណើរការសម្លាប់អនុញ្ញាតឱ្យអ្នកបញ្ចប់ដំណើរការបច្ចុប្បន្ន។ សកម្មភាពដូចគ្នាអាចត្រូវបានអនុវត្តដោយប្រើម៉ឺនុយបរិបទចុចខាងស្តាំសម្រាប់ដំណើរការដែលបានជ្រើសរើស។

ផ្ទាំង TCP/IPអនុញ្ញាតឱ្យអ្នកទទួលបានបញ្ជីនៃការតភ្ជាប់បណ្តាញនៃដំណើរការ system.exe:

ដូចដែលអ្នកអាចមើលឃើញ ដំណើរការ system.exe មានការតភ្ជាប់ដែលបានបង្កើតឡើងរវាងកុំព្យូទ័រមូលដ្ឋាន និងម៉ាស៊ីនមេពីចម្ងាយ static.194.9.130.94.clients.your-server.de:45560។

ក្នុងករណីជាក់ស្តែងនេះ ដំណើរការ system.exe មានអាទិភាពតិចតួច ហើយស្ទើរតែគ្មានឥទ្ធិពលលើប្រតិបត្តិការនៃដំណើរការផ្សេងទៀតដែលមិនត្រូវការការប្រើប្រាស់ធនធានកើនឡើង។ ប៉ុន្តែដើម្បីវាយតម្លៃផលប៉ះពាល់លើឥរិយាបទនៃប្រព័ន្ធឆ្លងមេរោគ អ្នកអាចកំណត់អាទិភាពរបស់អ្នករុករករ៉ែស្មើនឹងអាទិភាពនៃកម្មវិធីច្បាប់ និងវាយតម្លៃកម្រិតនៃការខ្សោះជីវជាតិនៅក្នុងដំណើរការដ៏មានប្រយោជន៍របស់កុំព្យូទ័រ។

នៅពេលអ្នកបញ្ចប់ដំណើរការ exe របស់ប្រព័ន្ធដោយបង្ខំ វាចាប់ផ្តើមម្តងទៀតបន្ទាប់ពីពីរបីវិនាទី។ ដូច្នេះ ការចាប់ផ្តើមឡើងវិញត្រូវបានផ្តល់ដោយកម្មវិធី ឬសេវាកម្មមួយចំនួនផ្សេងទៀត។ នៅពេលអ្នកបន្តមើលបញ្ជីនៃដំណើរការ ដំណើរការ Security.exe គួរឱ្យសង្ស័យជាមុនសិន។

ដូចដែលអ្នកអាចឃើញដើម្បីដំណើរការកម្មវិធី Security.exeចំណុច autorun ពីម៉ឺនុយស្តង់ដារនៃកម្មវិធីអ្នកប្រើប្រាស់ត្រូវបានប្រើ ហើយឯកសារដែលអាចប្រតិបត្តិបាន។ Security.exeដែលមានទីតាំងនៅក្នុងថតដែលលាក់ដូចគ្នា។ C:\ProgramData\System32

ជំហានបន្ទាប់គឺបង្ខំឱ្យឈប់ Security.exe, ហើយបន្ទាប់មក - system.exe. ប្រសិនបើបន្ទាប់ពីដំណើរការនេះ។ system.exeនឹងមិនចាប់ផ្តើមទៀតទេ អ្នកអាចចាប់ផ្តើមលុបឯកសារព្យាបាទ និងការកំណត់ប្រព័ន្ធដែលពាក់ព័ន្ធនឹងដំណើរការនៃមេរោគ។ ប្រសិនបើដំណើរការ system.exeនឹងត្រូវបានដាក់ឱ្យដំណើរការម្តងទៀត បន្ទាប់មកការស្វែងរកកម្មវិធីជំនួយដែលធានាថាការបើកដំណើរការរបស់វាត្រូវតែបន្ត។ ជាមធ្យោបាយចុងក្រោយ អ្នកអាចបញ្ចប់ដំណើរការទាំងអស់ជាបន្តបន្ទាប់គ្នាម្តងមួយៗ ដោយបញ្ចប់ system.exe រាល់ពេលរហូតដល់វាឈប់ចាប់ផ្តើមឡើងវិញ។

ដើម្បីស្វែងរក និងបិទចំណុច autorun វាងាយស្រួលប្រើឧបករណ៍ប្រើប្រាស់ Autoruns ពី Sysinternals Suite៖

មិនដូចឧបករណ៍ msconfig.exe ស្តង់ដារទេ ឧបករណ៍ប្រើប្រាស់ Autoruns បង្ហាញជម្រើសដែលអាចធ្វើបានស្ទើរតែទាំងអស់សម្រាប់កម្មវិធីចាប់ផ្តើមដោយស្វ័យប្រវត្តិដែលមាននៅលើប្រព័ន្ធដែលបានផ្តល់ឱ្យ។ តាមលំនាំដើម អ្វីគ្រប់យ៉ាងត្រូវបានបង្ហាញ (ផ្ទាំងអ្វីគ្រប់យ៉ាង) ប៉ុន្តែប្រសិនបើចាំបាច់ អ្នកអាចត្រងកំណត់ត្រានីមួយៗតាមប្រភេទដោយប្តូរទៅផ្ទាំងនៅផ្នែកខាងលើនៃបង្អួច (Known DLLs, Winlogon, ... Appinit)។

នៅពេលស្វែងរកធាតុដែលអនុញ្ញាតឱ្យកម្មវិធីព្យាបាទដំណើរការដោយស្វ័យប្រវត្តិ រឿងដំបូងដែលអ្នកត្រូវយកចិត្តទុកដាក់គឺអវត្តមាននៃហត្ថលេខាឌីជីថលរបស់អ្នកអភិវឌ្ឍន៍នៅក្នុងជួរឈរអ្នកបោះពុម្ពផ្សាយ។ កម្មវិធីច្បាប់ទំនើបស្ទើរតែទាំងអស់ត្រូវបានចុះហត្ថលេខាជាឌីជីថល ដោយមានករណីលើកលែងដ៏កម្រ ដែលតាមក្បួនរួមមានផលិតផលកម្មវិធីភាគីទីបី ឬកម្មវិធីបញ្ជា/សេវាកម្មពី Microsoft ។ គោលការណ៍ប្រកាសអាសន្នទីពីរគឺកង្វះការពិពណ៌នានៅក្នុងជួរឈរពិពណ៌នា។ នៅក្នុងករណីពិសេសនេះ ធាតុដែលបើកផ្លូវកាត់ Security.lnk នៅក្នុងថតចាប់ផ្តើមរបស់អ្នកប្រើគឺសង្ស័យ៖

C:\Users\Student\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

ផ្លូវកាត់សំដៅលើឯកសារ c:\programdata\system32\security.exe

ត្រាពេលវេលាផ្តល់កាលបរិច្ឆេទ និងពេលវេលាដែលប្រព័ន្ធបានឆ្លង - 06/23/2017 19:04

រាល់ធាតុដែលបង្ហាញដោយឧបករណ៍ប្រើប្រាស់ Autoruns អាចត្រូវបានលុប ឬបិទ ជាមួយនឹងលទ្ធភាពនៃការស្តារឡើងវិញបន្ថែមទៀត។ ដើម្បីលុប សូមប្រើម៉ឺនុយបរិបទ ឬសោ ដេល. ដើម្បីបិទ សូមដោះធីកធាតុដែលបានជ្រើសរើស។

ថតដែលលាក់ c:\programdata\system32\ អាចត្រូវបានលុបរួមជាមួយមាតិការបស់វាទាំងអស់។ បន្ទាប់មកចាប់ផ្តើមឡើងវិញហើយពិនិត្យមើលអវត្តមាននៃដំណើរការព្យាបាទ។

CPU Minerគឺជាមេរោគដែលជាកម្មសិទ្ធិរបស់ថ្នាក់រងនៃ adware ។ មេរោគនេះត្រូវបានដំឡើងដោយស្វ័យប្រវត្តិនៅលើកុំព្យូទ័ររបស់អ្នក បន្ទាប់មកវាផ្លាស់ប្តូរទំព័រចាប់ផ្តើមនៃកម្មវិធីរុករករបស់អ្នក ហើយដំឡើងគ្រប់ប្រភេទនៃការផ្សាយពាណិជ្ជកម្មទៅក្នុងវា។ ដោយសារតែវត្តមាននៃមេរោគនៅក្នុងបញ្ជីឈ្មោះប្រព័ន្ធ ការកម្ចាត់ CPU Miner គឺជាកិច្ចការដ៏លំបាកមួយ។ ក្នុងករណីភាគច្រើន មេរោគនេះចូលក្នុងប្រព័ន្ធនៅពេលទាញយកកម្មវិធីឥតគិតថ្លៃ គ្រប់ប្រភេទនៃ torrents បំណះមិនផ្លូវការសម្រាប់ហ្គេមកុំព្យូទ័រ និងមាតិកាផ្សេងទៀតពីគេហទំព័រដែលមិនគួរឱ្យទុកចិត្ត។ អ្នកបង្កើតវិបផតថលទាំងនេះចាប់ផ្តើមរកប្រាក់ពីមាតិកាដោយរុំមេរោគនៅក្នុងឯកសារទាញយក។ កម្មវិធីទាញយកគឺជាកម្មវិធីពិសេសដែលផ្ទេរមាតិកាដែលបានទាញយកមកឱ្យអ្នក ក្នុងពេលដំណាលគ្នានឹងការដំឡើងមេរោគដែលផ្លាស់ប្តូរទំព័រដើម ដំឡើងការផ្សាយពាណិជ្ជកម្មនៅក្នុងកម្មវិធីរុករក ដំឡើងការបញ្ជូនបន្តផ្សេងៗ និងអ្វីៗផ្សេងទៀត។ CPU Miner ជាកម្មសិទ្ធិរបស់បញ្ជីកម្មវិធីបែបនេះ។

វិធីយក CPU Miner ចេញ

ការសម្អាត CPU Miner ពាក់ព័ន្ធនឹងការកម្ចាត់កម្មវិធីបន្ថែមកម្មវិធីរុករកទាំងអស់ដែលមានឈ្មោះ CPU Miner គ្រាប់ចុចចុះបញ្ជីទាំងអស់ដែលមានទំនាក់ទំនងជាមួយមេរោគនេះ និងរាល់ឯកសារមេរោគនៅលើកុំព្យូទ័រ។

ជាធម្មតា ការលុបកម្មវិធីបន្ថែមនៅក្នុងកម្មវិធីរុករកតាមអ៊ីនធឺណិតដែលមានឈ្មោះ CPU Miner មានឥទ្ធិពលទាំងមុនពេលចាប់ផ្តើមកម្មវិធីរុករកឡើងវិញ ឬមុនពេលចាប់ផ្តើមប្រព័ន្ធឡើងវិញ។ កម្មវិធីមេរោគជួសជុលខ្លួនឯង។ អ្នកអាចលុបកម្មវិធីបន្ថែម និងកម្មវិធីបន្ថែមទាំងអស់នៅក្នុងកម្មវិធីរុករក យកវាចេញដោយប្រើមុខងារបន្ថែម ឬលុបកម្មវិធី ស្វែងរកកម្មវិធីនៅលើកុំព្យូទ័ររបស់អ្នក ហើយកម្ចាត់វាដោយខ្លួនឯង។ ការងារនឹងគ្មានប្រយោជន៍។ ទោះជាយ៉ាងណាក៏ដោយមានតែអ្នកប្រើប្រាស់កុំព្យូទ័រដែលមានបទពិសោធន៍ដែលមានបទពិសោធន៍យ៉ាងទូលំទូលាយប៉ុណ្ណោះដែលអាចសម្អាតបញ្ជីឈ្មោះបាន។ ប្រសិនបើអ្នកមានកំហុសណាមួយនៅក្នុងបញ្ជីឈ្មោះ អ្នកនឹងត្រូវដំឡើងប្រព័ន្ធប្រតិបត្តិការឡើងវិញ ឬវានឹងអាចដំណើរការបាន ប៉ុន្តែកំហុសនឹងលេចឡើងជាបន្ត។ ដោយសារតែបញ្ហានេះ យើងណែនាំតែអ្នកប្រើប្រាស់ដែលមានបទពិសោធន៍ត្រឹមត្រូវក្នុងការសម្អាតបញ្ជីឈ្មោះដោយខ្លួនឯង លើសពីនេះអ្នកសម្អាតបញ្ជីឈ្មោះដោយគ្រោះថ្នាក់ និងហានិភ័យផ្ទាល់ខ្លួនរបស់អ្នក។ សម្រាប់ហេតុផលនេះ យើងសូមផ្តល់អនុសាសន៍ឱ្យដក CPU Miner ចេញដោយស្វ័យប្រវត្តិដោយប្រើឧបករណ៍ប្រើប្រាស់ដែលមានឈ្មោះថា Spyhunter 4 ដែលបង្កើតឡើងដោយកម្មវិធី Enigma ។

យក CPU Miner ចេញដោយស្វ័យប្រវត្តិ

ហេតុអ្វីបានជា spyhunter?

- នឹងជម្រះកម្មវិធីបន្ថែម និងផ្នែកបន្ថែមទាំងអស់នៅក្នុងកម្មវិធីរុករកដែលហៅថា CPU Miner។

- នឹងលុប registry keys ដែលភ្ជាប់ជាមួយ CPU Miner ហើយបំផ្លាញតែពួកវាប៉ុណ្ណោះ។ បញ្ជីឈ្មោះរបស់អ្នកនឹងមិនខូចខាតទេ ប្រព័ន្ធប្រតិបត្តិការនឹងដំណើរការជាធម្មតា។

- ឧបករណ៍ប្រើប្រាស់នេះនឹងសម្អាតមេរោគ CPU Miner ចេញពីកុំព្យូទ័ររបស់អ្នក។

- វានឹងធ្វើអោយដំណើរការរបស់កុំព្យូទ័រកាន់តែប្រសើរឡើង វានឹងចាប់ផ្តើមដំណើរការកាន់តែប្រសើរឡើង។

- លុបមេរោគ និងមេរោគផ្សេងទៀតចេញពីកុំព្យូទ័ររបស់អ្នក។

- វានឹងការពារកុំព្យូទ័ររបស់អ្នកពីការគំរាមកំហែងនាពេលអនាគត។

ការណែនាំជាជំហាន ៗ សម្រាប់ការដក CPU Miner ចេញដោយដៃ

យើងនិយាយម្តងទៀតថា អ្នកអនុវត្តប្រតិបត្តិការនេះដោយគ្រោះថ្នាក់ និងហានិភ័យផ្ទាល់ខ្លួនរបស់អ្នក។ កុំព្យូទ័រនីមួយៗមានប្រព័ន្ធប្រតិបត្តិការរបស់ខ្លួនជាមួយនឹងភាពខុសគ្នាជាច្រើន។ ជាការពិតណាស់ គ្រាប់ចុចចុះបញ្ជីសំខាន់ៗ ឯកសារ ថតឯកសារគឺដូចគ្នា ប៉ុន្តែប្រសិនបើឧទាហរណ៍ កុំព្យូទ័ររបស់អ្នកមានកម្មវិធីមួយចំនួនដែលគ្រាប់ចុចចុះបញ្ជីមានពាក្យ CPU Miner (ជាករណីធម្មតា) ហើយកម្មវិធីនេះប្រើប្រាស់សេវាកម្មប្រព័ន្ធជាក់លាក់។ - ក្នុងករណីភាគច្រើនបន្ទាប់ពីលុបពួកវាចេញ ប្រព័ន្ធរបស់អ្នកនឹងលែងចាប់ផ្តើមទៀតហើយ ដោយសារការចុះបញ្ជីប្រព័ន្ធបានខូច។

ជំហានទី 1. បង្កើតចំណុចស្ដារ។

ត្រូវប្រាកដថាបង្កើតចំណុចស្តារឡើងវិញ។ អ្នកនឹងមិនអាចស្ដារប្រព័ន្ធឡើងវិញបានទេ ប្រសិនបើចំណុចស្ដារមិនត្រូវបានបង្កើត។

- ចុចកណ្ដុរស្ដាំលើ "កុំព្យូទ័រ" បន្ទាប់មកជ្រើសរើស "លក្ខណសម្បត្តិ" ។

- ប៊ូតុង "ការការពារប្រព័ន្ធ" បន្ទាប់មកប៊ូតុងចុងក្រោយនៅខាងស្តាំខាងក្រោម "បង្កើត" ។

- បញ្ចូលឈ្មោះសម្រាប់ចំណុចសង្គ្រោះ ហើយបន្ទាប់មកចុច "បង្កើត" ។

ជំហាន 2. យកកម្មវិធីចេញពីកុំព្យូទ័រ។

- អ្នកត្រូវចូលទៅក្នុង "កុំព្យូទ័រខ្ញុំ" បន្ទាប់មកចុចលើ "លុបឬផ្លាស់ប្តូរកម្មវិធី" (ម៉ឺនុយនេះមានទីតាំងនៅខាងលើ) ។

- យើងរកមើល "CPU Miner" នៅក្នុងបញ្ជីទម្លាក់ចុះហើយចុចលុបនៅខាងស្តាំ។

ជំហានទី 3៖ លុបកម្មវិធីបន្ថែម និងផ្នែកបន្ថែមរបស់កម្មវិធីរុករកតាមអ៊ីនធឺណិតចេញ។

កម្មវិធីរុករកនីមួយៗមានប៊ូតុងផ្ទាល់ខ្លួនដើម្បីបើកបញ្ជីកម្មវិធីបន្ថែម។

Google Chrome

អ្នករុករកអ៊ីនធឺណិត

ចូលទៅកាន់ឧបករណ៍ - កំណត់រចនាសម្ព័ន្ធកម្មវិធីបន្ថែម។ ស្វែងរក CPU Miner ហើយយកវាចេញ។

កម្មវិធី Mozilla Firefox

ចូលទៅកាន់មឺនុយ (ខាងស្តាំខាងលើ) ចុច Add-ons រកមើល CPU Miner ហើយចុច Delete

ជំហានទី 4. ជម្រះបញ្ជីឈ្មោះប្រព័ន្ធពី CPU Miner ។

- ចុច win+R បន្ទាត់មួយនឹងលេចឡើង សរសេរ regedit នៅក្នុងវា បញ្ជីឈ្មោះនឹងបើក។

- បន្ទាប់មកយើងស្វែងរកមេរោគ។ ចុច Ctrl+F វាយ CPU Miner ហើយចុច Enter។

- គ្រាប់ចុចដែលបានរកឃើញនឹងបង្ហាញ - លុបវា។

- យើងស្វែងរកបន្ថែមទៀតដោយប្រើគ្រាប់ចុច F3 ។ ដូច្នេះ យើងលុបអ្វីគ្រប់យ៉ាងដែលការស្វែងរកផ្តល់ឱ្យយើង បន្ទាប់មកសារមួយនឹងត្រូវបានបង្ហាញថាគ្មានអ្វីត្រូវបានរកឃើញទេ។

យើងចាប់ផ្តើមកុំព្យូទ័រឡើងវិញ។ បន្ទាប់ពីចាប់ផ្ដើមឡើងវិញ ប្រសិនបើប្រព័ន្ធបរាជ័យក្នុងការចាប់ផ្ដើម៖

- នៅពេលអេក្រង់ខ្មៅ ចុច f8 និង f9 ឱ្យបានលឿនតាមដែលអាចធ្វើទៅបាន ដើម្បីចូលរបៀបសុវត្ថិភាព។

- នៅក្នុងម៉ឺនុយជ្រើសរើសរបៀបសុវត្ថិភាពហើយបន្ទាប់ពីផ្ទុកវាយើងស្តារប្រព័ន្ធ ចាប់ផ្តើម - គ្រឿងបន្លាស់ - ឧបករណ៍ប្រព័ន្ធ - ស្តារប្រព័ន្ធ - ជ្រើសរើសចំណុចស្តារដែលបានបង្កើតពីមុនហើយចាប់ផ្តើមស្តារប្រព័ន្ធឡើងវិញ។

- ពេលខ្លះវាកើតឡើងដែលរបៀបសុវត្ថិភាពមិនចាប់ផ្តើម។ ក្នុងករណីនេះអ្នកត្រូវជ្រើសរើសបន្ទាត់លេខ 1 នៅក្នុងម៉ឺនុយបន្ទាប់មកស្តារប្រព័ន្ធឡើងវិញដោយផ្អែកលើប្រអប់បញ្ចូល។

នៅពេលដែលមានមេរោគតែមួយ សកម្មភាពទាំងនេះប្រហែលជាគ្រប់គ្រាន់ហើយ។ ប៉ុន្តែជារឿយៗមេរោគត្រូវបានដាក់ជាក្រុមជាមួយគ្នា៖ ពួកគេអាចស្តារគ្នាទៅវិញទៅមកបានប្រសិនបើមួយក្នុងចំណោមពួកគេនៅរស់រានមានជីវិត។ ជាឧទាហរណ៍ នៅពេលដែលអត្ថបទនេះត្រូវបានសរសេរ មេរោគ CPU Miner មានការកែប្រែមួយចំនួនធំ។ យើងសូមផ្តល់អនុសាសន៍ឱ្យកម្ចាត់ swetim ដោយស្វ័យប្រវត្តិជាមួយនឹងកម្មវិធី spyhunter 4 ។ សូមអរគុណចំពោះឧបករណ៍ប្រើប្រាស់នេះ អ្នកនឹងព្យាបាលកុំព្យូទ័ររបស់អ្នកពីមេរោគនេះ ក៏ដូចជាកម្មវិធីផ្សេងទៀតដែលអ្នកប្រហែលជាមិនដឹង។ លើសពីនេះ មេរោគ CPU Miner ដែលជ្រាបចូលទៅក្នុងកុំព្យូទ័រ អាចប្រមូលមេរោគស្រដៀងគ្នាជាច្រើន។

តើវាមានតម្លៃកម្ចាត់មេរោគបែបនេះទេ?

តាមធម្មជាតិ អ្នកអាចប្រើកុំព្យូទ័រជាមួយបដារំខាន នេះមិនសំខាន់ទេ។ ទោះជាយ៉ាងណាក៏ដោយមេរោគអាចបើកផ្លូវសម្រាប់មេរោគផ្សេងទៀតពីក្រុមហ៊ុនផលិត។ លើសពីនេះទៅទៀត មេរោគខ្លួនឯងត្រូវបានអាប់ដេត និងកែលម្អ។ ដូច្នេះ កម្មវិធីព្យាបាទមិនត្រឹមតែបង្ហាញការផ្សាយពាណិជ្ជកម្មប៉ុណ្ណោះទេ ថែមទាំងអាចរក្សាទុកទិន្នន័យសម្ងាត់បានយ៉ាងងាយស្រួលផងដែរ៖ ប័ណ្ណឥណទាន បណ្តាញសង្គម ពាក្យសម្ងាត់អ៊ីមែល និងព័ត៌មានផ្សេងទៀតដែលអ្នកវាយបញ្ចូលនៅលើកុំព្យូទ័រដែលមានមេរោគ។ នេះពិតជាធ្ងន់ធ្ងរជាងការផ្សាយពាណិជ្ជកម្មតាមកម្មវិធីរុករកតាមអ៊ីនធឺណិត។

ដូចដែលអ្នកបានដឹងហើយថាជាមួយនឹងការមកដល់នៃវិធីថ្មីនៃការរកប្រាក់តែងតែមានវិធីដោះស្រាយដើម្បីរកលុយតាមរយៈវា។ ដូច្នេះ ជាមួយនឹងការរីករាលដាលនៃការជីកយករ៉ែ cryptocurrency លទ្ធផលឡូជីខលមួយគឺការលេចឡើងនៃកម្មវិធីមេរោគដែលអនុញ្ញាតឱ្យអ្នកជីកយករូបិយប័ណ្ណពីឧបករណ៍របស់អ្នកដទៃដោយមិនដឹងពីម្ចាស់របស់ពួកគេ។ ទោះបីជាមនុស្សទូទៅប្រហែលជាមិនដឹងអំពីជម្រើសសម្រាប់ការទទួលប្រាក់នេះក៏ដោយ ក៏មនុស្សមួយចំនួនបានរកលុយតាមវិធីនេះជាយូរមកហើយ។ បន្ទាប់មក យើងនឹងព្យាយាមស្វែងយល់ថាតើការជីកយករ៉ែដែលលាក់នោះជាអ្វី ហេតុអ្វីបានជាវានៅតែពេញនិយម និងទាក់ទាញចំពោះអ្នកបោកប្រាស់ និងក៏យល់ផងដែរអំពីរបៀបមិនឱ្យក្លាយជាជនរងគ្រោះនៃមេរោគ ឬកម្ចាត់វា ប្រសិនបើត្រូវបានរកឃើញនៅលើឧបករណ៍នោះ។

តើអ្វីទៅជាការជីកយករ៉ែស្រមោល

ដូច្នេះ ការជីកយករ៉ែលាក់កំបាំង (ពីការជីកយករ៉ែបំបាំងកាយភាសាអង់គ្លេស) គឺជាការទាញយករូបិយប័ណ្ណគ្រីបតូដោយភាគីទីបីតាមរយៈកុំព្យូទ័រ ម្ចាស់ដែលនៅតែមិនដឹងខ្លួនអំពីដំណើរការដែលកើតឡើងនៅពីក្រោយខ្នងរបស់គាត់។ តាមក្បួនមួយ ការរកប្រាក់ចំណូលបែបនេះត្រូវបានធ្វើឡើងដោយការណែនាំកម្មវិធីព្យាបាទពិសេសទៅក្នុងកុំព្យូទ័រ - មេរោគរុករករ៉ែ ឬ bot/botnet របស់ miner ។ ទោះជាយ៉ាងណាក៏ដោយ សមត្ថភាពនៃ "Trojan" បែបនេះមិនត្រូវបានកំណត់ចំពោះការជីកយករ៉ែ cryptocurrency នោះទេ។ ដូចមេរោគ spyware ផ្សេងទៀត វាអាចលួចទិន្នន័យកាបូប ពាក្យសម្ងាត់គណនីប្រព័ន្ធផ្សព្វផ្សាយសង្គម និងព័ត៌មានកាតធនាគារ ឬគ្រាន់តែធ្វើឱ្យកុំព្យូទ័ររបស់អ្នកងាយរងគ្រោះទៅនឹងមេរោគផ្សេងទៀត។

វាគួរឱ្យចាប់អារម្មណ៍ក្នុងការកត់សម្គាល់ថាការស្វែងរក botnet នៅលើកុំព្យូទ័ររបស់អ្នកជួនកាលពិបាកណាស់ ព្រោះវត្តមានរបស់វាជួនកាលមិនគួរឱ្យកត់សម្គាល់នោះទេ៖ ការផ្ទុកនៅលើ processor ឬ video card មិនចាំបាច់កើនឡើងខ្លាំងនោះទេ ជាពិសេសប្រសិនបើឧបករណ៍របស់អ្នកមានថាមពលខ្លាំង។

តើមេរោគរ៉ែដំណើរការដោយរបៀបណា?

អ្នករុករករ៉ែ bot ជាញឹកញាប់ចូលទៅក្នុងប្រព័ន្ធកុំព្យូទ័រតាមវិធីមួយដូចខាងក្រោមៈ

- តាមរយៈឯកសារដែលបានទាញយកហើយបន្ទាប់មកបើកដំណើរការ;

- ការភ្ជាប់ដោយផ្ទាល់ទៅនឹងឧបករណ៍ (កម្រ);

- តាមរយៈការចូលប្រើពីចម្ងាយដោយគ្មានការអនុញ្ញាត។

វាភ្ជាប់ទៅអាងជីករ៉ែមួយ ដែលវាជីកកាក់និម្មិត ហើយយូរៗទៅផ្ទុកអង្គដំណើរការកាន់តែច្រើនឡើងៗ។ ភារកិច្ចចម្បងនៃកម្មវិធីបែបនេះគឺច្បាស់លាស់ក្នុងការជីកយករ៉ែដោយប្រើធនធាននៃឧបករណ៍របស់នរណាម្នាក់។ រូបិយប័ណ្ណគ្រីបតូដែលរកបានត្រូវបានផ្ទេរដោយផ្ទាល់ទៅកាបូបរបស់អ្នកបោកប្រាស់។ Pools អាចត្រូវបានគេហៅថាជាជម្រើសដ៏ល្អសម្រាប់បង្កើតបណ្តាញរុករករ៉ែផ្ទាល់ខ្លួន ពីព្រោះអ្នកដែលចូលចិត្តរកលុយតាមរបៀបនេះមានសិទ្ធិភ្ជាប់កុំព្យូទ័រមួយចំនួនដោយមិនចាំបាច់បញ្ជាក់ពីភាពជាម្ចាស់របស់ពួកគេ។

តើអ្នករុករកមេរោគអាចគ្រប់គ្រងដោយរបៀបណាដើម្បីមិនអាចរកឃើញបាន? វាសាមញ្ញណាស់៖ វាបញ្ចប់នៅលើកុំព្យូទ័រ រួមជាមួយនឹងឯកសារណាមួយ មិនថាវាជា torrent ឬសូម្បីតែឯកសារ Word វាត្រូវបានដំឡើងក្នុងរបៀបស្ងាត់ ដំណើរការរុករករ៉ែដែលលាក់កំបាំងត្រូវបានក្លែងធ្វើជាប្រតិបត្តិការនៃសេវាកម្មប្រព័ន្ធវីនដូ ឬមិនមែន។ បានបង្ហាញទាំងអស់។ លក្ខណៈពិសេសគួរឱ្យចាប់អារម្មណ៍មួយទៀតរបស់អ្នករុករកមេរោគទំនើបស្ថិតនៅក្នុងការពិតដែលថានៅពេលដែលការផ្ទុកកើនឡើងយ៉ាងខ្លាំងនោះវាគ្រាន់តែបិទដើម្បីកុំឱ្យមានការយឺតយ៉ាវហើយដូច្នេះវាមិនបង្កើនហានិភ័យនៃការរកឃើញនោះទេ។

ពេលខ្លះឯកសារប្រភពត្រូវបានដំឡើងនៅលើប្រព័ន្ធ ដែលស្ដារកម្មវិធីដែលបានលុបដោយស្វ័យប្រវត្តិ ឬដោយកំចាត់មេរោគ។

ហេតុអ្វីបានជា bot miner មានគ្រោះថ្នាក់សម្រាប់កុំព្យូទ័រ?

វានឹងហាក់បីដូចជាកម្មវិធីជីកយករូបិយប័ណ្ណគ្រីបតូសម្រាប់ខ្លួនវាតាមរយៈឧបករណ៍របស់នរណាម្នាក់ តើមានអ្វីខុសជាមួយនោះ? វាជាការអាម៉ាស់មួយ ពិតណាស់ ប៉ុន្តែមិនរិះគន់ទេ។ ហើយដូចទៅនឹងកម្មវិធីមេរោគណាមួយដែរ អ្នករុករករ៉ែដែលលាក់កំបាំងបង្កគ្រោះថ្នាក់ដល់កុំព្យូទ័ររបស់អ្នក។ ជាដំបូង វត្តមានរបស់កម្មវិធីបែបនេះនៅលើកុំព្យូទ័រ ជៀសមិនរួច ប៉ះពាល់ដល់ប្រព័ន្ធប្រតិបត្តិការ។ យ៉ាងណាមិញវាជាកម្មសិទ្ធិរបស់ប្រភេទ Trojans ។ លើសពីនេះទៀតកម្មវិធីនេះ "ស៊ី" ថាមពលដំណើរការរបស់ខួរក្បាលនិងកាតវីដេអូដែលប៉ះពាល់ដល់ផលិតភាពរបស់កុំព្យូទ័រ។ ហើយប្រហែលជារឿងដែលមិនសប្បាយចិត្តបំផុត៖ ចារកម្មផ្តល់ឱ្យអ្នកក្លែងបន្លំចូលប្រើទិន្នន័យផ្ទាល់ខ្លួនរបស់អ្នក រួមទាំងព័ត៌មានហិរញ្ញវត្ថុ និងលទ្ធភាពទទួលបានពាក្យសម្ងាត់ទៅកាន់កាបូប និងកាត។

លក្ខណៈពិសេសផ្សេងទៀតនៃ bots រ៉ែរួមមាន:

- វិធីមិនស្តង់ដារដើម្បីចាប់ផ្តើមកម្មវិធី;

- មានដំណើរការពីរចាប់ផ្តើមគ្នាទៅវិញទៅមក ប្រសិនបើអ្នកព្យាយាមបញ្ចប់មួយក្នុងចំណោមពួកវា។

- ការចាប់ផ្ដើមឧបករណ៍ឡើងវិញ នៅពេលព្យាយាមចូលប្រើឯកសារកម្មវិធី ឬយកពួកវាចេញពីពេលចាប់ផ្ដើម។

- ដំណើរការដែលរារាំងកំចាត់មេរោគមិនដំណើរការត្រឹមត្រូវ។

កម្មវិធីរុករករ៉ែដែលលាក់បាំងទូទៅបំផុត

កម្មវិធីជីកយករ៉ែ cryptocurrency ស្រមោលទូទៅបំផុតគឺ Bitcoin-Miner ។ មេរោគនេះត្រូវបានបង្កើតឡើងដើម្បីបង្កើតធនធានតែមួយដែលអនុញ្ញាតឱ្យអ្នកជីកយកកាក់ពីកុំព្យូទ័ររបស់អ្នកដទៃ និងមានឧបករណ៍ជាច្រើនគ្មានដែនកំណត់។ ជាមួយនឹង "ភាពរីករាយ" ចូលទៅក្នុងប្រព័ន្ធ កុំព្យូទ័រត្រូវបានផ្ទុកដល់កម្រិតអតិបរមា ដែលវាគួរឱ្យកត់សម្គាល់ដោយសំឡេងនៃម៉ាស៊ីនត្រជាក់កាតវីដេអូ។ អ្នកបោកប្រាស់មិនស្ទាក់ស្ទើរក្នុងការច្របាច់អ្វីគ្រប់យ៉ាងដែលអាចធ្វើទៅបានចេញពីឧបករណ៍របស់ជនរងគ្រោះដូច្នេះវាដំណើរការនៅ 80 ហើយជួនកាលនៅថាមពល 100% ជំនួសឱ្យ 20% ធម្មតា។ ទោះជាយ៉ាងណាក៏ដោយ សកម្មភាពនៃកម្មវិធីបែបនេះត្រូវបានរកឃើញតាមរយៈ "កម្មវិធីគ្រប់គ្រងភារកិច្ច" ព្រោះវាឆ្លុះបញ្ចាំងពីការប្រែប្រួលណាមួយនៅក្នុងប្រតិបត្តិការរបស់កុំព្យូទ័រ។

មានកម្មវិធីផ្សេងទៀតដែលត្រូវបានបង្កើតឡើងសម្រាប់ការជីកយករ៉ែគ្រីបតូដែលលាក់។ ឧទាហរណ៍ BadMiner, MinerGate ឬ EpicScale ដែលសូម្បីតែនៅពេលដែលសម្ភារៈសំខាន់ៗត្រូវបានលុបក៏ដោយ ក៏រក្សាទុកឯកសារនៅលើប្រព័ន្ធដែលអាចស្ដារកម្មវិធីបាន។

វិធីរកមេរោគមីន

ប្រសិនបើមានការសង្ស័យថាមាន botnet នៅលើកុំព្យូទ័ររបស់អ្នក អ្នកអាចបញ្ជាក់ ឬបដិសេធពួកវាដូចខាងក្រោម៖

- ពិនិត្យមើលរបៀបដែលឧបករណ៍ដំណើរការនៅក្រោមបន្ទុកធម្មតា (កម្មវិធីសាមញ្ញ ឬប្រើកម្មវិធីរុករក);

- បើកដំណើរការហ្គេមដែលបង្កើនការផ្ទុក និងពិនិត្យមើលដំណើរការនៃកាតវីដេអូ និងខួរក្បាល។

- បើកដំណើរការ AID64 ហើយពិនិត្យមើលការផ្ទុកនៅលើកាតវីដេអូ និងខួរក្បាលមុន និងក្រោយពេលបិទកម្មវិធីផ្ទៃខាងក្រោយ។

- ប្រៀបធៀបសូចនាករ និងទាញសេចក្តីសន្និដ្ឋាន។

អ្នករុករករ៉ែបំបាំងកាយជាច្រើនឈប់ដំណើរការភ្លាមៗនៅពេលដែលអ្នកប្រើប្រាស់បើកកម្មវិធី Task Manager ដើម្បីនាំយកសូចនាករត្រឡប់ទៅធម្មតាវិញ និងមិនបង្កឱ្យមានការសង្ស័យដែលមិនចាំបាច់។ ពួកគេខ្លះថែមទាំងអាចបិទ Task Manager បន្ទាប់ពី 5 នាទីនៃប្រតិបត្តិការរបស់វា។ ដូច្នេះប្រសិនបើអ្នកបើកកម្មវិធីមួយហើយបន្ទាប់ពីពេលខ្លះមិនបានរកឃើញបង្អួចនៅលើផ្ទៃតុអ្នកគួរតែគិតអំពីវា។ មានកម្មវិធីដ៏មានឥទ្ធិពលសម្រាប់ត្រួតពិនិត្យស្ថានភាពកុំព្យូទ័ររបស់អ្នក ដែលនឹងជួយអ្នកស្វែងរកមេរោគ។ នេះរួមបញ្ចូលទាំងកម្មវិធីគ្រប់គ្រងភារកិច្ច AnVir - វាអនុញ្ញាតឱ្យអ្នករកឃើញដំណើរការគួរឱ្យសង្ស័យណាមួយនៅលើឧបករណ៍។

ការដកយកចេញជាជំហាន ៗ នៃអ្នករុករកមេរោគ

ការកម្ចាត់មេរោគអាចពិបាកជាងវាហាក់ដូចជានៅ glance ដំបូង។ ជារៀងរាល់ឆ្នាំមានវិធីថ្មីដើម្បីជៀសផុតពីការការពារកុំព្យូទ័រ និងក្លែងបន្លំមេរោគជាឯកសារដែលគ្មានការបង្កគ្រោះថ្នាក់ទាំងស្រុង ដូច្នេះអ្នកត្រូវចាត់វិធានការឱ្យបានហ្មត់ចត់ក្នុងការលុបកម្មវិធីព្យាបាទចេញ។

ការរៀបចំ

ជាដំបូង បម្រុងទុកទិន្នន័យសំខាន់ៗទាំងអស់របស់អ្នកទៅឧបករណ៍ផ្ទុកភាគីទីបី ដូចជា ដ្រាយវ៍រឹងខាងក្រៅ ដើម្បីជៀសវាងការបាត់បង់ព័ត៌មាន (វាមិនតែងតែកើតឡើងទេ ប៉ុន្តែវាប្រសើរជាងដើម្បីឱ្យមានសុវត្ថិភាព)។ ទោះជាយ៉ាងណាក៏ដោយ អ្នកមិនគួរចម្លងទិន្នន័យទាំងអស់ពីកុំព្យូទ័ររបស់អ្នកទេ ព្រោះក្នុងករណីនេះមេរោគខ្លួនឯងនឹងបញ្ចប់នៅលើឧបករណ៍ផ្ទុកខាងក្រៅ។ បន្ទាប់ពីនោះ សូមដំឡើងកម្មវិធីកំចាត់មេរោគជាមួយនឹងការអាប់ដេតចុងក្រោយបង្អស់។ កម្មវិធីជំនួយដូចជា CCleaner ឬ SpyHunter នឹងមានប្រយោជន៍។ ទោះបីជាវត្តមានរបស់ពួកគេមិនអាចត្រូវបានគេហៅថាជាតម្រូវការជាមុនក៏ដោយ ក៏ពួកគេបង្កើនឱកាសយ៉ាងសំខាន់ក្នុងការដកអ្នករុករកដែលលាក់កំបាំងចេញទាំងស្រុង។

ដោយសារ bot miner គឺជា Trojan ជារឿយៗវាជះឥទ្ធិពលយ៉ាងសំខាន់លើ OS របស់កុំព្យូទ័រ ដែលមានន័យថាបន្ទាប់ពីការដកវាចេញ ឧបករណ៍អាចនឹងមិនដំណើរការត្រឹមត្រូវ។ ក្នុងករណីនេះវាមានតម្លៃដែលមានថាសជាមួយឯកសារដំឡើងប្រព័ន្ធប្រតិបត្តិការ។

ភ្លាមៗមុនពេលស្កេនរកមេរោគ សូមបិទកម្មវិធីទាំងអស់ដែលដំណើរការក្នុងផ្ទៃខាងក្រោយ។ ដោយសារមេរោគក្លែងខ្លួនជាកម្មវិធីដែលប្រើញឹកញាប់ ការបិទពួកវាធ្វើឱ្យវាកាន់តែងាយស្រួលក្នុងការរកឃើញ។

ការដកយកចេញ

កំចាត់មេរោគអាចរកឃើញអ្នករុករករ៉ែក្នុងអំឡុងពេលស្កេនជ្រៅ ប៉ុន្តែអ្នកមិនគួរពឹងផ្អែកលើវាដើម្បីកម្ចាត់មេរោគដែលបានរកឃើញដោយខ្លួនឯងនោះទេ។ ជារឿយៗវាត្រូវតែយកចេញដោយដៃ។

ដោយសារការឆ្លងភាគច្រើនកើតឡើងតាមរយៈការទាញយកហ្គេមលួចចម្លង ឬឯកសារផ្សេងទៀតដោយប្រើកម្មវិធីតាមដាន torrent ប្រសិនបើអ្នកចាំរយៈពេលប្រហាក់ប្រហែលនៅពេលដែលរឿងចម្លែកបានចាប់ផ្តើមនៅលើកុំព្យូទ័ររបស់អ្នក ហើយរយៈពេលនេះស្របពេលជាមួយនឹងការទាញយកឯកសារ អ្នកអាចស្វែងរកសត្វល្អិតដោយដៃ។ អ្នកត្រូវការដើម្បីកម្ចាត់កម្មវិធីដែលបានក្លាយជាការសង្ស័យហើយបានតែបន្ទាប់មកដោះស្រាយជាមួយនឹងមេរោគរំខាន។

ប្រសិនបើអ្នកមានសំណាង និងមានអ្នករុករករ៉ែសាមញ្ញមួយនៅលើកុំព្យូទ័ររបស់អ្នក ការកម្ចាត់វាមិនពិបាកទេ។ គ្រាន់តែបើក Task Manager ហើយរកមើលសកម្មភាពគួរឱ្យសង្ស័យ។ ដើម្បីធ្វើដូចនេះនៅលើ Windows អ្នកត្រូវបើកម៉ឺនុយ "ចាប់ផ្តើម" ហើយចូលទៅកាន់ផ្នែក "ដំណើរការ" ឬហៅទៅ "កម្មវិធីគ្រប់គ្រងភារកិច្ច" ដោយប្រើផ្លូវកាត់ក្តារចុច "ctrl + alt + del" ។ ប្រសិនបើកិច្ចការណាមួយប្រើច្រើនជាង 20% នៃខួរក្បាល នេះទំនងជាអ្នករុករករ៉ែដែលអ្នកកំពុងស្វែងរក។ ប្រសិនបើអ្នករកឃើញមួយ អ្នកគ្រាន់តែត្រូវបញ្ចប់ដំណើរការ ហើយយល់ព្រមថា "ទិន្នន័យដែលមិនបានរក្សាទុកនឹងត្រូវបាត់បង់"។

ជាអកុសល ការដកកម្មវិធីដែលរំខានជាញឹកញាប់មិនត្រូវបានកំណត់ចំពោះនីតិវិធីសាមញ្ញបែបនេះទេ។ ដូចដែលបានបញ្ជាក់រួចមកហើយ រូបយន្តរុករករ៉ែទំនើបជាច្រើនមានប្រតិកម្មចំពោះការបើក "កម្មវិធីគ្រប់គ្រងភារកិច្ច" ដូច្នេះការកម្ចាត់ពួកវាកាន់តែប្រើកម្លាំងពលកម្ម។ អ្វីដែលត្រូវធ្វើក្នុងករណីនេះ?

- ជំហានដំបូងគឺត្រូវពិនិត្យមើលកុំព្យូទ័ររបស់អ្នកសម្រាប់មេរោគ ហើយប្រសិនបើមានត្រូវបានរកឃើញ សូមចាប់ផ្ដើមវាឡើងវិញ ហើយបញ្ចូលម៉ឺនុយ BIOS ។ ពីទីនេះអ្នកអាចគ្រប់គ្រង Hardware ដោយឆ្លងកាត់ OS ។

- ដើម្បីចូលទៅក្នុង BIOS អ្នកត្រូវចុច F8 ឬ del កំឡុងពេលចាប់ផ្ដើមឡើងវិញ (ព័ត៌មាននឹងបង្ហាញនៅលើអេក្រង់កំឡុងពេលចាប់ផ្ដើម) ។ បន្ទាប់មកចូលទៅកាន់ Advanced Boot Options។

Windows 10 មិនអនុញ្ញាតឱ្យអ្នកបើកម៉ឺនុយនេះនៅពេលអ្នកចាប់ផ្តើមឡើងវិញទេដូច្នេះចុច Win + R ហើយបញ្ចូល Msconfig នៅក្នុងបង្អួចដែលលេចឡើងជ្រើសរើស "ការកំណត់រចនាសម្ព័ន្ធប្រព័ន្ធ" ហើយនៅក្នុងផ្នែក "ចាប់ផ្ដើម" ជ្រើសរើសរបៀបដែលចង់បានបន្ទាប់មកចាប់ផ្ដើមកុំព្យូទ័រឡើងវិញ។

- នៅពេលដែលនៅក្នុងម៉ឺនុយជម្រើសចាប់ផ្ដើមកម្រិតខ្ពស់ អ្នកប្រើប្រាស់រកឃើញបញ្ជីដ៏ធំនៃជម្រើសបន្ថែម ប៉ុន្តែយើងត្រូវការរបៀបសុវត្ថិភាពជាមួយនឹងធាតុបណ្តាញ។

- បន្ទាប់មកចូលប្រព័ន្ធតាមរយៈគណនីរបស់អ្នក។

- ជំហានបន្ទាប់គឺត្រូវបើកដំណើរការ browser ដើម្បីចូលទៅក្នុងបណ្តាញ។

- បន្ទាប់ពីនោះ ទាញយកកម្មវិធីជំនួយប្រឆាំង spyware នៃជម្រើសរបស់អ្នក ដែលនឹងជួយកម្ចាត់ឯកសារទាំងឡាយណាដែលទាក់ទងនឹងអ្នករុករករ៉ែដែលលាក់។

កម្មវិធីប្រឆាំង spyware ភាគច្រើនដក Trojans ដោយស្វ័យប្រវត្តិ។ ជាប្រាក់រង្វាន់ កម្មវិធីនឹងលុបធាតុដែលមិនចង់បានចេញពីបញ្ជីឈ្មោះប្រព័ន្ធប្រតិបត្តិការ និងការកំណត់កម្មវិធីរុករកត្រឹមត្រូវ។

ក្នុងចំណោមធនធានអនឡាញល្បីដែលមានប្រយោជន៍នៅពេលដក spyware គឺ Malwarebytes Anti-Malware ។

អ្នកប្រើប្រាស់ជាច្រើនដែលបានជួបប្រទះបញ្ហានៃការជីកយករ៉ែដែលបានលាក់សូមណែនាំកម្មវិធី CurelT ពី Dr. បណ្តាញ។ យោងតាមការពិនិត្យឡើងវិញ វាជួយកម្ចាត់កម្មវិធីព្យាបាទម្តង និងសម្រាប់ទាំងអស់។

របៀបការពារខ្លួនអ្នកនាពេលអនាគត

ជាអកុសល គ្មាននរណាម្នាក់អាចធានាសុវត្ថិភាពពេញលេញបានទេ។ ដើម្បីឆ្លើយតបទៅនឹងរាល់ការធ្វើបច្ចុប្បន្នភាពកំចាត់មេរោគ មេរោគថ្មីលេចឡើង។ ប៉ុន្តែយ៉ាងហោចណាស់ យើងអាចកាត់បន្ថយហានិភ័យនៃការឆ្លងមេរោគកុំព្យូទ័រ ប្រសិនបើយើងប្រើប្រាស់សេវាកម្មដែលអាចទុកចិត្តបាន ស្តាប់ការណែនាំរបស់កម្មវិធីកំចាត់មេរោគ ឬកម្មវិធីរុករកតាមអ៊ីនធឺណិត នៅពេលដែលពួកគេ (ជាធម្មតាគ្មានប្រយោជន៍) ព្យាយាមព្រមានយើងថាគេហទំព័រជាក់លាក់ណាមួយមិនមានសុវត្ថិភាព ហើយជាការពិត។ ពិនិត្យកុំព្យូទ័រជាទៀងទាត់សម្រាប់ការជីកយករ៉ែ។

ការសន្និដ្ឋាន

ដូច្នេះយើងឈានដល់ការសន្និដ្ឋានថា:

- កម្មវិធីរុករករ៉ែដែលលាក់គឺជាមេរោគដែលទាក់ទងនឹងកម្មវិធី Trojan ដែលត្រូវបានណែនាំទៅក្នុងកុំព្យូទ័រតាមរយៈការប្រើប្រាស់ធនធានកុំព្យូទ័រ។

- វត្តមានរបស់ miner bot នៅលើកុំព្យូទ័ររបស់ជនរងគ្រោះអនុញ្ញាតឱ្យអ្នកវាយប្រហារមិនត្រឹមតែចូលរួមក្នុងការជីកយករ៉ែតាមរយៈឧបករណ៍របស់គាត់ប៉ុណ្ណោះទេ ប៉ុន្តែក៏អាចផ្តល់ឱ្យគាត់នូវការចូលប្រើទិន្នន័យផ្ទាល់ខ្លួនជាច្រើនផងដែរ។

- ចម្លើយចំពោះសំណួរ "របៀបយកអ្នកជីករ៉ែ" ចេញពីកុំព្យូទ័រអាចមានលក្ខណៈសាមញ្ញនិងស្មុគស្មាញ។ វាទាំងអស់គឺអាស្រ័យលើប្រភេទមេរោគ។ ប្រសិនបើអ្នកមិនមានទំនុកចិត្តលើសមត្ថភាពផ្ទាល់ខ្លួនរបស់អ្នកទេ វាជាការប្រសើរក្នុងការងាកទៅរកអ្នកឯកទេស។

- ដើម្បីជៀសវាងការឆ្លងឡើងវិញ នៅពេលទាញយកឯកសារពីបណ្តាញ អ្នកគួរតែប្រើតែប្រភពដែលមិនបង្កឱ្យមានការសង្ស័យ និងជៀសវាងតំណភ្ជាប់ដែលមិនបានបញ្ជាក់។

តើអ្នកចង់បន្តព័ត៌មានចុងក្រោយបំផុត និងទទួលបានការយល់ដឹងដោយឥតគិតថ្លៃដែរឬទេ? ជាវប្រចាំរបស់យើង,

ការរីកដុះដាលនៃរូបិយប័ណ្ណគ្រីបតូនៃឆ្នាំ 2017 កំណត់ទិសដៅថ្មីសម្រាប់អ្នកបង្កើតមេរោគ ពពួក Worm Trojan និងមេរោគផ្សេងទៀត។

ឥឡូវនេះ ពួកគេមិនចាប់អារម្មណ៍លើឯកសារផ្ទាល់ខ្លួន និងទិន្នន័យសម្ងាត់របស់អ្នកទេ ប៉ុន្តែនៅក្នុងថាមពលកុំព្យូទ័ររបស់អ្នក។ ប្រធានបទនៃអត្ថបទថ្ងៃនេះគឺ ការជីកយករ៉ែ មេរោគ របៀបសម្គាល់ពួកវា និងរបៀបដោះស្រាយជាមួយពួកគេ។

តើធ្វើដូចម្តេចដើម្បីយល់ថាកុំព្យូទ័ររបស់អ្នកត្រូវបានឆ្លងមេរោគជាមួយ miner មួយ។

កម្មវិធីជីកយករ៉ែផ្ទុកអង្គដំណើរការឬកាតវីដេអូជាមួយនឹងការគណនាគណិតវិទ្យាដ៏ស្មុគស្មាញ។ ដូច្នេះហើយ ការទទួលស្គាល់វត្តមានរបស់អ្នករុករករ៉ែដែលមានគំនិតអាក្រក់ក្នុងន័យខ្លះគឺងាយស្រួលជាងករណីមេរោគធម្មតា។ ពោលគឺ - ដោយសារតែការកើនឡើងការផ្ទុកនៅលើកុំព្យូទ័រ។

នេះជារបៀបដែលវាអាចបង្ហាញខ្លួនវា៖

ទោះជាយ៉ាងណាក៏ដោយគួរកត់សំគាល់ភ្លាមៗថាវិធីសាស្ត្រចុងក្រោយមិនតែងតែដំណើរការទេ។ មានតែអ្នករុករករ៉ែដែលឆោតល្ងង់ និងលោភលន់បំផុតប៉ុណ្ណោះដែលផ្ទុកឧបករណ៍របស់ពួកគេឱ្យពេញសមត្ថភាព ពីព្រោះបន្ទាប់មកនរណាម្នាក់នឹងក្លាយទៅជាការសង្ស័យ។ តាមក្បួនមួយ មេរោគជីកយករ៉ែដំណើរការកាន់តែល្អិតល្អន់៖ ពួកគេកំណត់ម៉ូដែលខួរក្បាល (ឬកាតវីដេអូ) និងចំនួនស្នូល ហើយកាន់កាប់ឧទាហរណ៍ ពាក់កណ្តាល ឬមួយភាគបីនៃធនធាន។

ជាងនេះទៅទៀត អ្នករុករករ៉ែមួយចំនួនមិនបង្ហាញខ្លួននៅក្នុងកម្មវិធីគ្រប់គ្រងភារកិច្ចរបស់ Windows ហើយគេចពីការទទួលស្គាល់ដោយម៉ូនីទ័រផ្ទុក។ វាប្រែថាអ្នកមានអារម្មណ៍ថាការផ្ទុកនៅលើឧបករណ៍, កង្ហារមានសំលេងរំខាន, ប៉ុន្តែអ្នកគ្រប់គ្រងភារកិច្ចរាយការណ៍ថាមិនមានការផ្ទុក។ ក្នុងករណីបែបនេះ អ្នកអាចចូលទៅកាន់ធនធានបានតាមរយៈការកំចាត់មេរោគល្អប៉ុណ្ណោះ។ ប៉ុន្តែអ្នករុករករ៉ែដ៏ទំនើបបែបនេះគឺកម្រណាស់។

វិធីកម្ចាត់អ្នកជីករ៉ែដោយដៃ

ដូច្នេះ មធ្យោបាយងាយស្រួលបំផុតដើម្បីចូលប្រើអ្នករុករករ៉ែដែលមិនបានស្នើសុំគឺតាមរយៈម៉ូនីទ័រប្រព័ន្ធ។ ប៉ុន្តែវាជាការប្រសើរក្នុងការប្រើមិនមែនជាម៉ូនីទ័រវីនដូស្តង់ដារ ប៉ុន្តែជាកម្រិតខ្ពស់ - ឧទាហរណ៍ ដំណើរការ Hacker. វាមើលឃើញដំណើរការលាក់កំបាំង ល្បិចលាក់បន្ទុកមិនជួយប្រឆាំងនឹងវាទេ ហើយវាមានមុខងារច្រើនសម្រាប់គ្រប់គ្រងដំណើរការ។

ទាញយកកម្មវិធីពីគេហទំព័រផ្លូវការរបស់គម្រោង៖ . មានទាំងកម្មវិធីដំឡើង និងកំណែចល័តដែលមិនត្រូវការការដំឡើង។ បើកដំណើរការកម្មវិធីហើយចុចលើ " ស៊ីភីយូ” ដើម្បីបើកដំណើរការតម្រៀបតាមការប្រើប្រាស់ស៊ីភីយូ។ អ្នកជីករ៉ែ ទោះបីវាប្រើតែពាក់កណ្តាលនៃខួរក្បាលក៏ដោយ ក៏នឹងចាប់ភ្នែកអ្នកភ្លាមៗដែរ។

ក្នុងករណីភាគច្រើន មេរោគ miner ត្រូវបានគេហៅថាជាអ្វីដែលឆ្លាតវៃ ដោយព្យាយាមក្លែងបន្លំនូវសមាសធាតុប្រព័ន្ធ ឬដំណើរការនៃកម្មវិធីដែលមិនបង្កគ្រោះថ្នាក់មួយចំនួន។ កុំអោយរឿងនេះរំខានអ្នក។ ដំណើរការចាំបាច់ និងគ្មានការបង្កគ្រោះថ្នាក់មិនផ្ទុកប្រព័ន្ធទេ លុះត្រាតែអ្នកសុំឱ្យពួកគេធ្វើដូច្នេះ។ ដូច្នេះអ្នកអាចចាប់ផ្តើមអព្យាក្រឹតភាពដោយសុវត្ថិភាព។

ដៃលាតត្រដាងដើម្បីបញ្ចប់ដំណើរការរុករករ៉ែ ប៉ុន្តែមិនចាំបាច់ប្រញាប់ប្រញាល់ទេ។ ដំបូងអ្នកត្រូវរកឱ្យឃើញកន្លែងដែលវាកំពុងដំណើរការដើម្បីយកវាចេញពីប្រព័ន្ធជារៀងរហូត។ ហើយដើម្បីសម្រាលបន្ទុក ដំណើរការនេះអាចកកបាន។ ដើម្បីធ្វើដូចនេះចុចកណ្ដុរស្ដាំលើដំណើរការហើយក្នុងម៉ឺនុយលេចឡើងចុច " ផ្អាក”.

អ្នករុករករ៉ែនឹងនៅតែមាននៅក្នុងអង្គចងចាំ ប៉ុន្តែនឹងមិនត្រូវបានប្រតិបត្តិនៅលើខួរក្បាលទៀតទេ។ ឥឡូវនេះអ្នកអាចសួរគាត់ - នៅក្នុងម៉ឺនុយលេចឡើងដូចគ្នាចុច " ទ្រព្យសម្បត្តិ" បង្អួចព័ត៌មានអំពីដំណើរការនឹងបើក ដែលអ្នកនឹងឃើញភ្លាមៗនូវផ្លូវដែលអ្នករុករករ៉ែស្ថិតនៅ។

អ្វីដែលអ្នកត្រូវធ្វើគឺធ្វើតាមផ្លូវនេះហើយលុបថតជាមួយអ្នករុករករ៉ែដោយប្រើបន្សំ Shift + Delដូច្នេះថាថតមិនហើរចូលទៅក្នុងធុងសំរាមទេ ប៉ុន្តែត្រូវបានលុបភ្លាមៗពីថាស។

កំចាត់មេរោគប្រឆាំងនឹងអ្នករុករករ៉ែ

ទោះយ៉ាងណាក៏ដោយ មិនចាំបាច់ប្រយុទ្ធប្រឆាំងនឹងមេរោគរុករករ៉ែដោយដៃទេ កំចាត់មេរោគមានប្រសិទ្ធភាពក្នុងការដោះស្រាយជាមួយពួកគេ។ វិធីសាស្រ្តនេះគឺប្រសើរជាងព្រោះដូចដែលបានរៀបរាប់ខាងលើអ្នករុករករ៉ែអាចផ្ទុកប្រព័ន្ធតាមរបៀបដែលវាពិបាកក្នុងការកត់សម្គាល់ - អ្នកនឹងឆ្ងល់ថាហេតុអ្វីបានជាអ្វីៗទាំងអស់ថយចុះហើយកន្ត្រាក់ម្តងម្កាល។

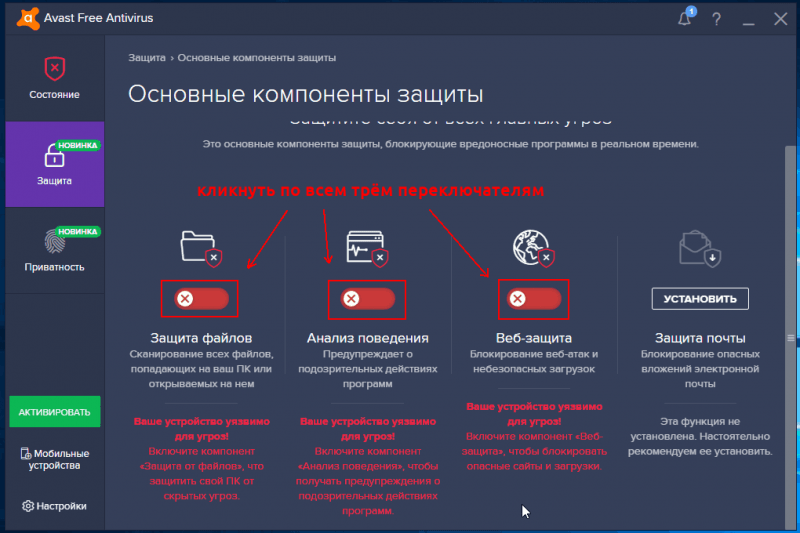

ជាឧទាហរណ៍យើងពិចារណានៅទីនេះ Avast- កំចាត់មេរោគដ៏ល្អដែលផ្តល់នូវមុខងារការពារជាមូលដ្ឋានទាំងស្រុងដោយមិនគិតថ្លៃ ដោយគ្មានរយៈពេលសាកល្បង។ ចូលទៅកាន់គេហទំព័រផ្លូវការរបស់ក្រុមហ៊ុន៖ ទាញយក និងដំឡើងកម្មវិធី។

មានការព្រមានមួយនៅទីនេះ។ ជាទូទៅ កំចាត់មេរោគមិនចាត់ទុកអ្នករុករករ៉ែជាមេរោគទេ ដែលត្រឹមត្រូវ - អ្នករុករករ៉ែមិនធ្វើឱ្យខូចប្រព័ន្ធ និងឯកសារផ្ទាល់ខ្លួនរបស់អ្នក មិនឆ្លងកុំព្យូទ័រផ្សេងទៀតទេ ពួកគេគ្រាន់តែប្រើធនធានដូចកម្មវិធីផ្សេងទៀតដែរ។ ដូច្នេះ ដើម្បីកំចាត់មេរោគដើម្បីប្រឆាំងអ្នករុករករ៉ែ អ្នកត្រូវកំណត់រចនាសម្ព័ន្ធវា ដើម្បីឱ្យវាយកចិត្តទុកដាក់ចំពោះកម្មវិធីដែលអាចមានគ្រោះថ្នាក់។

បន្ទាប់ពីចាប់ផ្តើម Avast ចុច " ការកំណត់" និងនៅលើផ្ទាំង " ជារឿងធម្មតា"(វានឹងបើកជាមុន) ធីកប្រអប់ " បើកមុខងារដែលបានកែលម្អ"ហើយ" រកមើលកម្មវិធីដែលមិនចង់បាន (PUPs)”.

ឥឡូវនេះនៅលើ "ផ្ទាំង" ការការពារ"ចុចប៊ូតុង" សមាសធាតុការពារសំខាន់ៗហើយនៅទីនោះ ធ្វើឱ្យម៉ូឌុលដែលមានទាំង 3 សកម្ម។

រង់ចាំ 5-10 នាទី ...

វិធីការពារខ្លួនអ្នកពីមេរោគមីន

ការព្យាបាលដោយថ្នាំកំចាត់មេរោគគឺជារឿងល្អ ប៉ុន្តែវាប្រសើរជាងមិនព្យាបាលការឆ្លងនោះទេ ប៉ុន្តែត្រូវការពារវា។ លើសពីនេះទៅទៀត, កំចាត់មេរោគ, ជាក្បួន, មិនបន្តជាមួយនឹងការលេចឡើងនៃពូជថ្មីនៃការឆ្លងមេរោគកុំព្យូទ័រ។

ច្បាប់ខាងក្រោមនឹងជួយអ្នកកាត់បន្ថយហានិភ័យនៃការឆ្លងមេរោគ និងរក្សាកុំព្យូទ័ររបស់អ្នកឱ្យស្អាតមិនត្រឹមតែពីអ្នករុករករ៉ែប៉ុណ្ណោះទេ ប៉ុន្តែថែមទាំងពីមេរោគផ្សេងៗផងដែរ៖

- ជៀសវាងការប្រើកម្មវិធីលួចចម្លង - សូមចងចាំថា hacker ការពារអាជ្ញាប័ណ្ណអាចបញ្ចូលកូដព្យាបាទទៅក្នុងកម្មវិធីបានយ៉ាងងាយស្រួល។ ករណីបែបនេះមិនមែនជារឿងចម្លែកទេ។

- ជ្រើសរើសកម្មវិធីប្រភពបើកចំហ និងប្រភពបើកចំហដោយឥតគិតថ្លៃ - នេះបង្ហាញថាអ្នកអភិវឌ្ឍន៍មិនលាក់បាំងអ្វីទាំងអស់។ ឧទាហរណ៍ ប្រសិនបើអ្នកត្រូវការបណ្ណសារ សូមដំឡើង 7-Zip ឥតគិតថ្លៃ ជំនួសឱ្យជម្រើសកម្មសិទ្ធិដែលបានបង់។

- ទាញយកកម្មវិធីតែពីគេហទំព័រផ្លូវការរបស់អ្នកផលិតរបស់ពួកគេ។ កុំប្រើគេហទំព័រប្រមូលកម្មវិធី - ពួកគេច្រើនតែបន្ថែមកម្មវិធីបន្ថែម និងកម្មវិធីបន្ថែមកម្មវិធីរុករកទៅកម្មវិធីដំឡើង ហើយជួនកាលសូម្បីតែមេរោគ។

- ធ្វើបច្ចុប្បន្នភាពកម្មវិធីជាទៀងទាត់ ពីប្រព័ន្ធប្រតិបត្តិការទៅឧបករណ៍ប្រើប្រាស់តូចបំផុត។ ជួនកាលកំហុសតូចមួយនៅក្នុងកម្មវិធីតូចមួយគឺគ្រប់គ្រាន់សម្រាប់មេរោគឬ Trojan ចូលក្នុងប្រព័ន្ធ។

- អ៊ីនធឺណិតជាតំបន់គ្រោះថ្នាក់ខ្ពស់។ ដោយមានជំនួយពីសំណុំកម្មវិធីបន្ថែមកម្មវិធីរុករកតាមអ៊ីនធឺណិត និងកម្មវិធីជាច្រើន អ្នកអាចការពារខ្លួនអ្នកបានយ៉ាងល្អពីការលួចចូល ការឆ្លង និងការលេចធ្លាយទិន្នន័យផ្ទាល់ខ្លួន។ ស្វែងរកអត្ថបទលើប្រធានបទនេះ។

សូមជូនពរ! 😉

នៅលើគេហទំព័រផងដែរ៖

មេរោគមីនដែលបង្កើតថ្មី៖ របៀបស្វែងរក និងយកពួកវាចេញបានធ្វើបច្ចុប្បន្នភាព៖ ថ្ងៃទី ០៥ ខែ មីនា ឆ្នាំ ២០១៨ ដោយ៖ អាឡិច ហ្វឺមែន