Petya viirus on kiiresti kasvav viirus, mis mõjutas 27. juunil 2017 peaaegu kõiki Ukraina suurettevõtteid. Petya viirus krüpteerib teie failid ja pakub seejärel nende eest lunaraha.

Uus viirus nakatab arvuti kõvaketta ja töötab failide krüptimise viirusena. Teatud aja möödudes sööb Petya viirus teie arvutis olevad failid ära ja need krüpteeritakse (nagu oleks failid arhiveeritud ja raske parool määratud)

Petya lunavaraviiruse poolt mõjutatud faile ei saa hiljem taastada (seal on protsent, et saate neid taastada, kuid see on väga väike)

Petya viirusest mõjutatud faile taastavat algoritmi EI OLE

Selle lühikese ja MAKSIMAALSELT kasuliku artikli abil saate end #virusPetya eest kaitsta

Kuidas TUNNISTADA Petya või WannaCry viirust ja MITTE viirusega nakatuda

Interneti kaudu faili alla laadides kontrollige seda veebipõhise viirusetõrjega. Veebiviirusetõrjed suudavad failis viiruse eelnevalt tuvastada ja Petya viirusega nakatumist ära hoida. Kõik, mida pead tegema, on allalaaditud faili VirusTotali abil kontrollida ja seejärel käivitada. Isegi kui Laadisite PETYA VIRUSE ALLA, kuid EI käivitanud viirusefaili, EI OLE viirus aktiivne ega põhjusta kahju. Pidage meeles, et alles pärast kahjuliku faili käivitamist käivitate viiruse

SELLE MEETODI KASUTAMINE ANNAB TEILE AINULT KÕIGI VÕIMALUSED MITTE SAADA PETYA VIIRUSEGA NAKATADA

Petya viirus näeb välja selline:

Kuidas kaitsta end Petya viiruse eest

Ettevõte Symantec pakkus välja lahenduse, mis võimaldab teil end Petya viiruse eest kaitsta, teeseldes, et see on juba installitud.

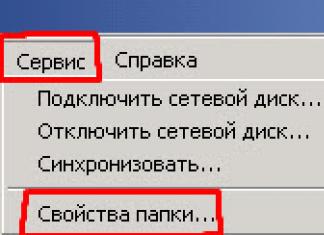

Petya viirus loob arvutisse sisenedes kausta C:\Windows\perfc faili perfc või perfc.dll

Selleks, et viirus arvaks, et see on juba installitud, ega jätkaks oma tegevust, looge kausta C:\Windows\perfc tühja sisuga fail ja salvestage see, määrates redigeerimisrežiimiks "Ainult lugemiseks"

Või laadige alla virus-petya-perfc.zip ja pakkige kaust lahti perfc kausta C:\Windows\ ja seadke muutmisrežiimiks "Ainult kirjutuskaitstud"

Laadige alla virus-petya-perfc.zip

VÄRSKENDATUD 29.06.2017

Samuti soovitan mõlemad failid alla laadida lihtsalt Windowsi kausta. Paljud allikad kirjutavad, et fail perfc või perfc.dll peab olema kaustas C:\Windows\

Mida teha, kui teie arvuti on juba Petya viirusega nakatunud

Ärge lülitage sisse arvutit, mis on teid juba Petya viirusega nakatanud. Petya viirus töötab nii, et kui nakatunud arvuti on sisse lülitatud, krüpteerib see faile. See tähendab, et seni, kuni hoiate oma arvuti Petya viirusega nakatununa sisse lülitatuna, saab nakatada ja krüpteerida üha rohkem faile.

Selle arvuti kõvaketast tasub kontrollida. Saate seda kontrollida LIVECD või LIVEUSB abil koos viirusetõrjega

Käivitav USB-mälupulk Kaspersky Rescue Disk 10-ga

Dr.Web LiveDiski buutitav mälupulk

Kes levitas Petya viirust kogu Ukrainas

Microsoft on väljendanud oma seisukohta ülemaailmse võrgu nakatumise kohta Ukraina suurettevõtetes. Põhjuseks oli programmi M.E.Doc uuendus. M.E.Doc on populaarne raamatupidamisprogramm, mistõttu tegi ettevõte nii suure vea, kui viirus sattus uuendusse ja installis Petya viiruse tuhandetesse arvutitesse, millele oli installitud programm M.E.Doc. Ja kuna viirus mõjutab samas võrgus olevaid arvuteid, levis see välkkiirelt.

#: Petya viirus mõjutab Androidi, Petya viirus, kuidas tuvastada ja eemaldada Petya viirust, kuidas ravida Petya viirust, M.E.Doc, Microsoft, loo kaust Petya viirus

Ettevõtted üle maailma kannatasid teisipäeval, 27. juunil e-posti teel levitatava pahavara ulatusliku küberrünnaku all. Viirus krüpteerib kõvaketastel olevaid kasutajaandmeid ja pressib raha välja bitcoinides. Paljud otsustasid kohe, et tegu on juba 2016. aasta kevadel kirjeldatud Petya viirusega, kuid viirusetõrjetootjad usuvad, et rünnak toimus mõne muu, uue pahavara tõttu.

Võimas häkkerite rünnak 27. juuni pärastlõunal tabas esmalt Ukrainat ning seejärel mitut suurt Venemaa ja välismaist ettevõtet. Viirus, mida paljud pidasid eelmise aasta Petyaks, levib Windowsi operatsioonisüsteemiga arvutites rämpsposti kaudu, millel on link, millele klõpsates avaneb administraatoriõigusi taotlev aken. Kui kasutaja lubab programmil ligipääsu oma arvutile, hakkab viirus kasutajalt raha nõudma – 300 dollarit bitcoinides ning summa kahekordistub mõne aja pärast.

2016. aasta alguses avastatud Petya viirus levis täpselt sama mustri järgi, mistõttu paljud kasutajad otsustasid, et see oligi kõik. Kuid viirusetõrjetarkvara arendusettevõtete eksperdid on juba väitnud, et toimunud rünnakus on süüdi mõni teine, täiesti uus viirus, mida nad veel uurivad. Kaspersky Labi eksperdid on seda juba teinud antud tundmatu viiruse nimi - NotPetya.

Meie esialgsetel andmetel pole tegu Petya viirusega, nagu varem mainitud, vaid uue, meile tundmatu pahavaraga. Sellepärast nimetasime seda NotPetyaks.

Seal on kaks tekstivälja pealkirjaga Base64 kodeeritud 512 baiti kinnitusandmed ja Base64 kodeeritud 8 baiti nonce. Võtme saamiseks peate nendele kahele väljale sisestama programmi ekstraktitud andmed.

Programm väljastab parooli. Peate selle sisestama, sisestades ketta ja nähes viiruseakna.

Küberrünnaku ohvrid

Tundmatu viiruse käes kannatasid enim Ukraina ettevõtted. Nakatunud olid Borõspili lennujaama arvutid, Ukraina valitsus, kauplused, pangad, meedia ja telekommunikatsioonifirmad. Pärast seda jõudis viirus Venemaale. Rünnaku ohvrid olid Rosneft, Bashneft, Mondelеz International, Mars, Nivea.

Isegi mõned välismaised organisatsioonid teatasid viirusest tingitud IT-süsteemide probleemidest: Briti reklaamifirma WPP, Ameerika ravimifirma Merck & Co, Taani suur kaubavedaja Maersk jt. Kaspersky Labi rahvusvahelise uurimisrühma juht Costin Raiu kirjutas sellest oma Twitteris.

Petrwrap/Petya lunavara variant kontaktiga [e-postiga kaitstud] levib, mõjutab kogu maailmas suur hulk riike.

TALLINN, 28. juuni - RIA Novosti, Nikolai Adaškevitš. Petya arvutilunavaraviirus ründas arvuteid Eestis ja Poolas.

Prantsusmaa kontsernile Saint-Gobain kuuluva Ehituse ABC keti kõik 11 ehituspoodi on Eestis suletud, ütles ettevõtte juhatuse liige Anton Kutser.

"Praegu tegeleme probleemi lahendamisega. Andmete kaitsmiseks oleme lokaliseerinud niipea, kui probleem on lahendatud, hetkel on kõik Ehituse ABC kauplused suletud," vahendab Delfi Kutserit öeldes.

Poolas puudutas probleem logistikatööstuse ettevõtteid. Rünnati väikefirmasid ning teenindus- ja kaubanduskeskusi. Portaali niebezpiecznik.pl raportis märgiti, et "seetõttu ei tohiks keegi end turvaliselt tunda". Teavet rünnakute kohta kinnitas Exateli turvajuhtimise büroo direktor Jakub Syta. Tema sõnul on juhtunu ulatus siiani ebaselge. Peaminister Beata Szydlo kutsub kolmapäeval kokku kriisistaabi seoses küberrünnakutega.

Nagu Kaspersky Lab märgib, puudutas uus viirus üle kahe tuhande kasutaja. Nakkusjuhtumeid täheldati ka Itaalias, Suurbritannias, Saksamaal, Prantsusmaal, USA-s ja mõnes teises riigis.

Venemaal pole pärast küberrünnakuid tõsiseid häireid registreeritud, ütles presidendi pressisekretär Dmitri Peskov. "Kaitsesüsteemid töötavad üsna tõhusalt nii riigi kui ka ettevõtte tasandil. Presidendi Interneti-ressurss toimib stabiilselt," märkis ta.

Microsoft viib läbi juurdlust uue viiruse leviku kohta ning tugimeeskonnad üle maailma on valmis mõjutatud kasutajaid kiiresti aitama, ütles ettevõtte pressisekretär Venemaal Kristina Davõdova RIA Novostile.

Ülemaailmne lunavararünnak tabas teisipäeval mitme maailma riigi ettevõtete IT-süsteeme, mõjutades peamiselt Ukrainat. Rünnati nafta-, energeetika-, telekommunikatsiooni-, ravimifirmade ja ka valitsusasutuste arvuteid.

Viirus blokeerib arvutid ja nõuab 300 dollarit bitcoine, teatas Group-IB RIA Novostile. Rünnak algas kella 11 paiku. Kohalikus võrgus levitamise meetod on sarnane WannaCry viirusega. Meedia andmetel laekus kella 18.00 seisuga väljapressijatele raha ülekandmiseks määratud Bitcoini rahakott üheksa ülekannet, võttes arvesse ülekannete eest tasu, saatsid ohvrid häkkeritele umbes 2,7 tuhat dollarit.

Viirusetõrjefirma ESET teatel sai rünnak alguse Ukrainast, mis sai teistest riikidest rohkem kannatada. Viirusest mõjutatud riikide pingerea järgi on Ukraina järel teisel kohal Itaalia ja kolmandal Iisrael. Esikümnesse mahtusid veel Serbia, Ungari, Rumeenia, Poola, Argentina, Tšehhi ja Saksamaa. Venemaa on selles nimekirjas vaid 14. kohal.

Teisipäeval ründas Petya/PetWrap/NotPetya viirus asutusi ja ettevõtteid Venemaal, Ukrainas, Euroopas ja Ameerika Ühendriikides – kokku umbes kaks tuhat ohvrit. Pahavara krüpteeris arvutites olevad andmed ja küsis lunaraha bitcoinides. Me räägime teile, mis tüüpi viirus see on, kes seda kannatas ja kes selle lõi.

Mis viirus see selline on?

Pahatahtlik programm, mis maskeerub meilimanustena. Kui kasutaja laadis selle alla ja käivitas selle administraatorina, taaskäivitab programm arvuti ja käivitab oletatava kettakontrolli funktsiooni, kuid tegelikult krüpteerib esmalt alglaadimissektori ja seejärel ülejäänud failid. Pärast seda näeb kasutaja sõnumit, milles nõutakse andmete dekrüpteerimiskoodi eest tasumist bitcoinides, mis võrdub 300 dollariga.

❗️Petya viirus tegevuses. Olge ettevaatlik, värskendage Windowsi, ärge avage e-posti teel saadetud linke - Kirjad (@Bykvu)

Nii töötab viirus

Nii töötas Petya viirus. Leitud on ka selle esimene versioon. Kaspersky Lab ütleb, et krüptitud kettal olevaid andmeid saab taastada. Dekrüpteerimise retsept oli siis Geektimesi toimetaja Maxim Agadzhanov. Samuti on olemas. Me ei saa kinnitada, kui tõhusad need on ja kas need sobivad viiruse uute versioonide jaoks. Infoturbe spetsialist Nikita Knysh GitHubis, mis ei sobi. Viiruse vastu võitlemise vahendid pärast nakatumist.

Pole teada, millise viiruse versiooniga me praegu tegeleme. Veelgi enam, mitmed eksperdid usuvad, et meil pole Petyaga tegemist. Ukraina julgeolekuteenistus (SBU) teatas, et Petya.A viirus ründas riigis riigiasutusi ja ettevõtteid ning krüpteeritud andmeid on võimatu taastada. Kaspersky Lab ütles teisipäeva õhtul, et "see pole Petya", vaid uut tüüpi viirus, mida eksperdid nimetavad NotPetya. Ka Doctor Webis. Yahoo News ütles nimetutele ekspertidele viidates, et me räägime Petya modifikatsioonist nimega PetrWrap. Symantec ütleb, et me räägime endiselt Petyast.

Kaspersky Labi rahvusvahelise uurimisrühma juht Costin Raiu ütles, et viirus levib aadressilt saabunud kirjade kaudu.

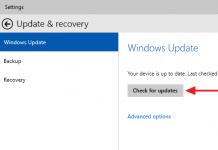

Üks lunaraha nõudega lehevalikutest (foto: Avast Blog)

Kaspersky Lab teatas ka, et uus viirus kasutas Windowsis ära sama haavatavust nagu WannaCry. See pahavara jõudis arvutitesse üle maailma 12. mail. Ta krüpteeris ka arvutis olevad andmed ja nõudis lunaraha. Ohvrite hulgas oli. Microsofti haavatavus märtsis: need, kes süsteemi ei värskendanud, kannatasid WannaCry ja Petya/PetrWrap/NotPetya all.

Kes selle all kannatas?

Foto Harkovi supermarketist ROST, mille arvuteid samuti viirus tabas

Ukraina ametlik Twitter üritab kodanikke abiga rõõmustada

Suured ettevõtted“Kyivvodokanal”, “Novus”, “Epicenter”, “Arcellor Mittal”, “Arterium”, “Farmak”, “Boris” kliinik, Feofaniya haigla, “Ukrtelecom”, “Ukrposhta”, Shell, WOG, Klo ja TNK.

Meedia: “Observer”, “24 Channel”, STB, “Inter”, “New Channel”, “Maximum” ja “Era-FM”.

Arvuti Ukraina ministrite kabinetis (foto: Pavel Rozenko)

Rosnefti ettevõtet tabas võimas häkkerite rünnak, teatati selle Twitteris.

"Ettevõtte serveritele viidi läbi võimas häkkerite rünnak. Loodame, et sellel pole käimasolevate kohtumenetlustega mingit pistmist,” seisis avalduses. Rosnefti veebisait ei olnud märkuse avaldamise ajal saadaval.

Naftafirma teatas, et võttis juhtunuga seoses ühendust õiguskaitseorganitega. Turvateenistuse kiire tegutsemise tõttu Rosnefti töö häiritud ei olnud ja jätkub tavapäraselt.

"Häkkerite rünnak võib kaasa tuua tõsiseid tagajärgi, kuid kuna ettevõte läks tootmisprotsesside juhtimiseks üle varusüsteemile, ei peatatud ei naftatootmist ega õli ettevalmistamist," ütlesid ettevõtte esindajad Gazeta.Ru korrespondendile.

Nad hoiatasid, et kõiki, kes levitavad valeteavet, "peetakse rünnaku korraldajate kaasosalisteks ja nad võetakse koos nendega vastutusele."

Lisaks olid nakatunud ka ettevõtte Bašnefti arvutid, teatasid nad "Vedomosti". Lunavaraviirus, nagu kurikuulus WannaCry, on blokeerinud kõik arvutiandmed ja nõuab kurjategijatele 300 dollari suuruse lunaraha ülekandmist bitcoinides.

Paraku pole need ainsad laiaulatusliku häkkerirünnaku ohvrid – Cybersecurity and Co. Telegrami kanal. teatab Mondelez Internationali (kaubamärgid Alpen Gold ja Milka), Oschadbanki, Marsi, Nova Poshta, Nivea, TESA ja teiste ettevõtete küberhäkkimisest.

Kanali autor Aleksandr Litrejev ütles, et viirus kannab nime Petya.A ja see on tõesti sarnane WannaCryga, mis nakatas selle aasta mais üle 300 tuhande arvuti üle maailma. Petya.A ründab kõvaketast ja krüpteerib põhifailitabeli (MFT). Litreevi sõnul levitati viirust nakatunud manustega andmepüügikirjades.

IN ajaveebi Kaspersky Lab on avaldanud väljaande, mis sisaldab teavet nakatumise kohta. Autori sõnul levib viirus peamiselt personalijuhtide kaudu, kuna kirjad on maskeeritud sõnumiks konkreetsele ametikohale kandideerijalt.

"Personalispetsialist saab võltsitud e-kirja lingiga Dropboxi, mis väidetavalt võimaldab teil minna ja alla laadida "CV". Kuid lingil olev fail ei ole kahjutu tekstidokument, vaid EXE-laiendiga isepakkev arhiiv,” ütleb ekspert.

Pärast faili avamist näeb kasutaja "sinist surmaekraani", mille järel Petya.A blokeerib süsteemi.

Grupi IB spetsialistid ütlesid Gazeta.Ru-le, et Petya krüpteerijat kasutas hiljuti grupp Cobalt, et varjata jälgi finantsasutuste vastu suunatud rünnakust.

Jälle vene häkkerid

Ukrainat tabas Petya.A viirus kõige rängemalt. Ohvrite hulgas on Zaporozhyeoblenergo, Dneproenergo, Kiievi metroo, Ukraina mobiilioperaatorid Kyivstar, LifeCell ja UkrTeleCom, Auchani kauplus, PrivatBank, Borõspili lennujaam ning teised organisatsioonid ja struktuurid.

Kokku rünnati Venemaal ja Ukrainas üle 80 ettevõtte.

Ukraina Rada liige Rahvarindest, siseministeeriumi juhatuse liige Anton Geraštšenko ütles, et küberrünnakus on süüdi Venemaa eriteenistused.

«Esialgsetel andmetel on tegemist Venemaa eriteenistuste organiseeritud süsteemiga. Selle küberrünnaku sihtmärgid on pangad, meedia, Ukrzaliznytsia, Ukrtelecom. Viirus jõudis arvutitesse mitu päeva, isegi nädalat, erinevat tüüpi e-kirjade kujul, mis võimaldas viirusel levida kõigis arvutites. See on järjekordne näide küberrünnakute kasutamisest hübriidsõjas meie riigi vastu,” ütles Geraštšenko.

WannaCry lunavararünnak leidis aset 2017. aasta mai keskel ja halvas mitme rahvusvahelise ettevõtte töö üle maailma. Laiaulatusliku WannaCry viiruse tekitatud kahju ülemaailmsele kogukonnale oli hinnanguliselt miljard dollarit.

Pahavara kasutas ära Windowsi operatsioonisüsteemi haavatavust, blokeeris arvuti ja nõudis lunaraha. Viiruse leviku peatas juhuslikult üks Briti programmeerija – ta registreeris domeeninime, millele programm ligi pääses.

Hoolimata asjaolust, et WannaCry küberrünnak oli planeedi mastaabiga, registreeriti kokku vaid 302 lunaraha maksmise juhtumit, mille tulemusena suutsid häkkerid teenida 116 tuhat dollarit.

Petya viiruse kirjeldus. Kõik, mida peame Petya viiruse kohta teadma

Petya viirus on veel üks lunavara, mis blokeerib kasutaja faile. See lunavara võib olla väga ohtlik ja nakatada iga arvutit, kuid selle peamine sihtmärk on Saksa ettevõtete arvutid. See pahavara siseneb ohvri arvutitesse ja teostab oma tegevusi varjatult ning arvuti võib sattuda ohtu. Petya krüpteerib faile RSA-4096 ja AES-256 algoritmidega, seda kasutatakse isegi sõjalistel eesmärkidel. Sellist koodi ei saa dekrüpteerida ilma privaatvõtmeta. Sarnaselt muule lunavarale, nagu Locky viirus, CryptoWall viirus ja CryptoLocker, salvestatakse see privaatvõti mõnes kaugserveris, millele pääseb juurde vaid viiruse loojale lunaraha makstes.

Erinevalt muust lunavarast taaskäivitab see viirus kohe, kui see on käivitatud, arvuti ja uuesti käivitumisel ilmub ekraanile teade: “ÄRGE LÜLITA ARVUTI VÄLJA! KUI SELLE PROTSESSI PEATATE, VÕITE HÄVITADA KÕIK OMA ANDMED! PALUN VEENDAGE, ET TEIE ARVUTI ON LAADIJAGA ÜHENDATUD!” Kuigi see võib tunduda süsteemiveana, teostab Petya tegelikult vaikselt varjatud režiimis krüptimist. Kui kasutaja proovib süsteemi taaskäivitada või failide krüptimist peatada, ilmub ekraanile vilkuv punane skelett koos tekstiga "VAJUTA MIS TAHES KLAHVI!" Lõpuks, pärast klahvi vajutamist, ilmub uus aken lunaraha kirjaga. Selles märkuses palutakse ohvril maksta 0,9 bitcoini, mis on ligikaudu 400 dollarit. See hind on aga ainult ühe arvuti kohta; seetõttu võib ettevõtetel, kellel on palju arvuteid, summa ulatuda tuhandetesse. Selle lunavara eristab ka see, et see annab teile lunaraha tasumiseks terve nädala, mitte tavapärase 12–72 tunni asemel, mida teised selle kategooria viirused annavad.

Pealegi ei lõpe probleemid Petyaga sellega. Kui see viirus süsteemi siseneb, proovib see operatsioonisüsteemi käivitamiseks vajalikke Windowsi alglaadimisfaile ehk niinimetatud Boot Writerit ümber kirjutada. Te ei saa Petya viirust arvutist eemaldada, kui te ei taasta Master Boot Recorderi (MBR) sätteid. Isegi kui teil õnnestub neid seadeid parandada ja viirus oma süsteemist eemaldada, jäävad teie failid kahjuks krüpteerituks, sest viiruse eemaldamine ei dekrüpteeri faile, vaid lihtsalt eemaldab nakatavad failid. Loomulikult on viiruse eemaldamine oluline, kui soovite arvutiga edasi töötada. Soovitame Petya eemaldamise eest hoolitsemiseks kasutada usaldusväärseid viirusetõrjevahendeid, nagu Reimage.

Petya viirus levib.

Kuidas see viirus levib ja kuidas see arvutisse siseneb?

Petya viirus levib tavaliselt rämpspostikirjade kaudu, mis sisaldavad Dropboxi allalaadimislinke neile lisatud failile nimega "folder-gepackt.exe application". Viirus aktiveerub konkreetse faili allalaadimisel ja avamisel. Kuna tead juba, kuidas see viirus levib, peaksid sul olema mõned ideed, kuidas oma arvutit viirusrünnakute eest kaitsta. Loomulikult peaksite olema ettevaatlik kahtlaste kasutajate ja tundmatute allikate saadetud elektrooniliste failide avamisel, mis esitavad teavet, mis ei vasta teie ootustele. Samuti peaksite vältima e-kirju, mis kuuluvad rämpsposti kategooriasse, kuna enamik meiliteenuse pakkujaid filtreerivad meilid automaatselt ja paigutavad need sobivatesse kataloogidesse. Kuid te ei tohiks neid filtreid usaldada, kuna võimalikud ohud võivad neist läbi lipsata. Samuti veenduge, et teie süsteem oleks varustatud usaldusväärse viirusetõrjetööriistaga. Lõpuks on alati soovitatav hoida varukoopiaid mõnele välisele draivile ohtlike olukordade puhuks.

Petya viiruse eemaldamine.

Kuidas saan Petya viiruse arvutist eemaldada?

Nagu me juba mainisime, on Petya viiruse eemaldamine teie tulevaste failide turvalisuse tagamiseks hädavajalik. Samuti saab andmete taastamist välistelt draividelt teostada ainult siis, kui viirus ja kõik selle komponendid on arvutist täielikult eemaldatud. Vastasel juhul võib Petya tungida välistele draividele teie faile ja neid nakatada.

Te ei saa Petya arvutist eemaldada lihtsa desinstallimisprotseduuri abil, kuna see ei tööta selle pahavaraga. See tähendab, et peaksite selle viiruse automaatselt eemaldama. Petya viiruse automaatne eemaldamine peaks toimuma usaldusväärse viirusetõrjevahendi abil, mis tuvastab ja eemaldab selle viiruse teie arvutist. Kui aga tekib mõni desinstallimisprobleem, näiteks võib see viirus teie viirusetõrjeprogrammi blokeerida, saate alati vaadata artikli lõpus olevaid desinstallimisjuhiseid.Juhend Petya viiruse käsitsi eemaldamiseks:

- 1. meetod: desinstallige Petya, kasutades võrguühendusega turvarežiimi

- 2. meetod: desinstallige Petya süsteemitaaste abil

- Teie andmete taastamine pärast Petya viirust

Desinstallige Petya, kasutades võrguühendusega turvarežiimi

Kui lunavara blokeerib võrguga turvarežiimi, proovige järgmist meetodit.

Desinstallige Petya süsteemitaaste abil

Samm 1: Taaskäivitage arvuti käsuviibaga turvarežiimi kasutamiseks

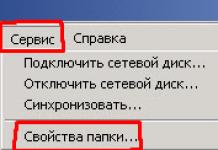

Windows 7/Vista/XP

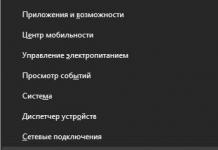

Windows 10/Windows 82. samm: Taastage oma süsteemifailid ja sätted

Kui olete oma süsteemi eelmisele kuupäevale taastanud, käivitage ja skannige arvuti, et veenduda eemaldamise õnnestumises.

Lõpuks peaksite alati kaaluma kaitset krüpto lunavara vastu. Arvuti kaitsmiseks Petya ja muude sarnaste rakenduste eest kasutage usaldusväärset nuhkvaratõrjeprogrammi, nagu Reimage, Plumbytes Anti-Malware või Malwarebytes Anti Malware