Деякі люди комп'ютерним вірусом вважають будь-який тип шкідливого програмного забезпечення, але це, м'яко кажучи, не зовсім так. Віруси, черв'яки та троянські програми - все це різні типи шкідливих програм, з різною поведінкою. Зокрема, вони поширюються по-різному.

Шкідливе програмне забезпечення в цілому називають ще malware. Якщо ви не знаєте точно або не бажаєте з'ясовувати, до якого типу належить шкідлива програма на вашому комп'ютері, можете обізвати її цим словом. На щастя, для вашої антивірусної програми за великим рахунком не має значення, яке перед нею шкідливе ПЗ - антивірусні програми видаляють і вірусів, і черв'яків, і троянів і деякі інші відомі їм шкідливі програми.

Віруси заражають інші програми

Комп'ютерний вірус заражає інші файли, подібно до того, як біологічний вірус інфікує живі клітини. Після запуску зараженого вірусом файлу, вірус починає свою діяльність, інфікуючи інші файли, що виконуються у вашій системі. У більшості випадків він додається до наявного програмного коду файлів з розширенням. І тому він буде працювати, як тільки будуть запущені інші заражені виконувані файли.

Деякі види вірусів можуть заражати і інші типи файлів, таких як макроси в документах Word або Excel. Вірус поширюється після передачі зараженого файлу іншу систему. Це може статися при передачі файлу через мережу, через запущені вкладення електронної пошти, знімний носій.

.jpg)

Результатом діяльності вірусів можуть стати спустошливі руйнування у вашій системі. У деяких випадках вони можуть замінювати програмні файли, що існують на комп'ютері, замість того, щоб причіплятися до них. Вони можуть пошкоджувати, видаляти файли та нахабно заявляти про свою присутність. Віруси також можуть займати системну пам'ять і стати причиною катастрофи системи.

Віруси небезпечні способом розповсюдження. Коли легальний файл переміщається між системами, вірус надходить разом із ним.

Хробаки копіюють себе

Черв'як (worm) є окремою програмою, яка поширюється без відома користувача. Черв'яки на відміну від вірусів не заражають існуючі файли - натомість вони просто розповсюджують свої копії. Деякі черв'яки, наприклад, сумнозвісний «Mydoom worm», розсилають електронною поштою свої копії на кожну адресу, наявну в адресній книзі комп'ютера.

Деякі з найбільш небезпечних і швидко поширюваних черв'яків, такі як Blaster і Sasser, використовують уразливості в мережевих сервісах. Замість того, щоб чекати передачі електронною поштою, вони подорожують мережею і заражають не захищені системи, які не використовують брандмауери (фаєрволи).

.jpg)

Черви, що розповсюджуються по мережі, можуть генерувати великий обсяг трафіку, уповільнюючи роботу мережі і доступ в інтернет. Після попадання хробака на ваш комп'ютер, він може виконувати шкідливі дії, подібні до руйнувань від вірусів.

Трояни сидять у засідці

Троянці були названі за аналогією з міфологічним троянським конем. Після марної облоги міста Трої, греки збудували величезного дерев'яного коня і передали його троянцям як подарунок та символ примирення. Жителі Трої затягли подарунок до свого міста. Увечері того ж дня, грецькі воїни вийшли з порожнього обсягу всередині дерев'яного коня, відкрили міські ворота - і, ви можете собі уявити, що було далі.

Програмні троянські коні не поступаються у підступності міфологічному дерев'яному коневі, хоча наслідки їх не такі трагічні. Трояни маскуються під корисні програми, такі як легальні або креки для легальних програм. Замість того, щоб добре поводитися як пристойне програмне забезпечення, троян відкриває «чорний хід» для доступу до вашої системи творцю цього коня.

.jpg)

Автор троянця може використовувати чорний хід, щоб зробити вашу систему частиною бот-мережі. При підключенні до інтернету з вашого комп'ютера будуть виконуватися несанкціоновані дії в мережі, завантажуватись інші шкідливі програми на вашу систему, або можна зробити щось ще, що задумає власник трояна. Трояни не намагаються поширюватися самостійно. Трояни мають бути запущені вручну користувачем.

Інші погрози

Проте й інші типи шкідливих програм. Ось дві з найпоширеніших.

Spyware- шпигунські програми зі збирання конфіденційної інформації. Spyware можуть бути зроблені у вигляді "клавіатурних шпигунів", які реєструють натискання клавіш, щоб викрасти дані ваших кредитних карток та паролів до платних сервісів. Spyware можуть збирати дані про відвідувані сайти, використовуване програмне забезпечення, надсилати через інтернет дані про стан вашої системи безпеки. Spyware, як правило, призначені для того, щоб заробляти гроші для своїх творців.

.jpg)

Інший тип кримінальних програм. Scareware відомі також як псевдоантивіруси і з'являються у вигляді неправдивого антивірусного попередження при відвідуванні деяких сайтів. Якщо ви повірите та завантажите такий фальшивий антивірус, він повідомить, що на вашому комп'ютері виявлені віруси. Для усунення проблем псевдоантивірус може запросити номер кредитної картки, вимагати оплати іншими способами, блокуючи при цьому подальшу роботу вашого комп'ютера. Ви станете заручником, доки не сплатите або не видаліть Scareware. Будьте обережні!!! Псевдоантивіруси часто розповсюджують через партнерські мережі, які з кожної вдалої акції отримують свій відсоток.

Висновки

Щоб уникнути подібних напастей, зазвичай рекомендують вчасно оновлювати операційну систему та інше програмне забезпечення, використовувати антивірусну програму, необов'язково платну, вільні версії чудово виконують свої функції захисту. НЕ вірте повідомленням про зараження комп'ютера. НЕ запускайте жодних невідомих програм та поштових вкладень. НЕ забувайте увімкнути та правильно настроїти фаєрвол, штатний зі складу Windows або від сторонніх виробників.

Привіт всім.

Хочу розповісти вам про те, що є вірус хробака. Я називаю його вірусом, щоб усім одразу стало зрозуміло, про що йтиметься. Проте між цими поняттями є різниця. Яка? Про це ви теж прочитаєте у моїй статті.

Також я розповім вам, як поширюються мережеві черв'яки, яких видів вони бувають і як із ними можна боротися.

Черв'як: роз'яснення та виникнення

У комп'ютерній області даний термін має на увазі тип шкідливої програми, яка самостійно розноситься по інтернету або локальним мережам. Її на відміну від звичайного вірусу у тому, що вона заражає інші файли, щоб завдати шкоди, лише копіює себе. Але така поведінка теж може спричинити чимало проблем. Далі ви зрозумієте, що я маю на увазі.

Історія появи

Вперше роботи із застосування хробаків у розподілених обчисленнях провели Йон Хупп та Джон Шоч у 1978 році на базі дослідницької лабораторії Xerox у Пало-Альто.

Перший відомий приклад

Не можна не згадати «Черв'я Морріса» - одного з перших і найвідомішого хробака, названого на честь свого творця Роберта Морріса-молодшого. На момент написання проги (1988) він навчався в Корнеллському Університеті. Уявляєте, робота аспіранта проникла приблизно 6200 ПК (близько 10% від загальної кількості машин з доступом до Інтернету на той час).

Чим небезпечний був цей хробак? Найчастішим створенням своїх копій. Справа в тому, що Роберт Морріс вказав надто малий проміжок часу між утворенням клонів. Внаслідок цієї, здавалося б, незначної помилки, вірус вичерпував усі ресурси комп'ютерів, що призводило до їхньої відмови від обслуговування. У результаті він завдав загальних збитків на суму 96,5 мільйонів доларів.

Способи розповсюдження

Щоб потрапити в нашу систему, черв'як іде на такі хитрощі:

- Виявлення недоліків у структурі та адмініструванні наявного у нас програмного забезпечення. До речі Черв Морріса скористався «пробілами» у поштовій службі Sendmail, сервісі Finger та обчислював пароль за допомогою словника. Примітно, що розповсюдження таких шкідників не потрібно навіть контролювати - вони працюють в автономному режимі.

- Чи чули про соціальну інженерію? Вона передбачає управління нашою поведінкою без допомоги технічних засобів, тобто її методи ґрунтуються на людському факторі.

Так ось, другий спосіб поширення черв'яків полягає у використанні даної інженерії. Це означає, що ми самі запускаємо шкідливу прогу. Звичайно, ми про це не підозрюємо, адже вона маскується під звичайний софт.

Наприклад, VBS.LoveLetter користувався тим, що в Outlook Express розширення файлів приховані, тому він ні в кого не викликає підозр. Такий механізм популярний у розсилках спаму, соц. мережах та ін.

Швидкість, з якою поширюються шкідники, залежить від різних обставин: топології мережі, способів пошуку вразливостей, наскільки швидко вони вміють створювати своїх клонів і т.д.

Взагалі вони часто намагаються проникнути в комп'ютери випадковим чином. Більше того, сучасні антивіруси їх швидко виявляють, проводять роботу над помилками та роблять систему невразливою.

Види комп'ютерних хробаків

Залежно від способу поширення виділяють такі різновиди черв'яків:

Інша відмінність

Враховуючи принцип дії, черв'яків ще можна поділити на такі групи:

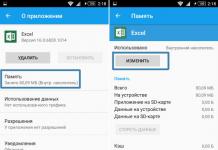

- Резидентні, які не здатні завантажуватися як прості файли, тому потрапляють лише в оперативну пам'ять та інфікують ПЗ, що функціонує. Таким чином, їх можна усунути простим перезавантаженням комп'ютера, оскільки ця дія скидає ОЗУ.

- Шкідники, які завантажуються як виконуваних файлів, більш небезпечні. Після зараження пам'яті вони залишають код на жорсткому диску, щоб активізуватися навіть після перезапуску ПК. Вони можуть здійснювати це за допомогою створення спеціальних ключів у реєстрі Windows. З таким неподобством можна боротися лише антивірусами.

Як бачите черв'як, це задоволена таки не невинна штука.

Зараження комп'ютера шкідливими програмами – проблема, з якою час від часу стикається будь-який користувач, підключений до Інтернету і копіює дані із зовнішніх носіїв. Подібного роду «інфекція» може прийти як завгодно, якщо комп'ютер із якоїсь причини недостатньо захищений. Знання особливостей різних програм, що дестабілізують систему ПК, допоможе вчасно їх виявити і швидко їх позбутися.

Що спільного у зараженого комп'ютера із хворою людиною?

Відомо, що людина найчастіше занедужує під впливом вірусів - такого роду інфекція вражає конкретний орган або систему і послаблює організм, вражаючи його клітини. Вірус певною мірою живиться клітинами людини – і приблизно так само поводиться шкідлива комп'ютерна програма: вона захоплює і «з'їдає» файли, вписуючись у їхній програмний код. Уражені вірусом клітини відмирають, а зіпсовані файли комп'ютера не підлягають відновленню.

І віруси, і черв'яки мають на меті дестабілізувати роботу одного комп'ютера або цілої мережі. Ось кілька найпоширеніших способів передачі такої «зарази»:

- Електронною поштою, якщо відкрити лист із підозрілим вкладенням.

- Відкривши посилання на сумнівний сайт (такі посилання часто трапляються на різних ресурсах для дорослих).

- У файлообмінних мережах.

- На драйвері ОС.

Комп'ютерний вірус як небезпечна іграшка

Цей тип деструктивних програм спочатку був нешкідливим - їх автори вигадали віруси ... для гри. За її умовами віруси розсилалися друзям, щоб подивитися, як багато власних копій може зробити така програма. Той гравець, якому вдавалося повністю заповнити чужий комп'ютер, оголошувався переможцем. Але потім віруси почали створювати з деструктивними цілями, а саме – знищення даних на комп'ютері та поступове виведення з ладу операційної системи.

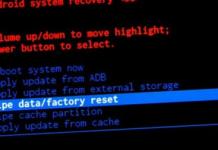

Після того, як вірус проник на комп'ютер, має відбутися його активація – для цього заражений об'єкт повинен отримати керування. У зв'язку з цим розрізняють два типи вірусів:

- Завантажувальні (захоплюють сектори постійних та змінних носіїв).

- Файлові (захоплюють файли).

Активувавши вірус шукає схожі об'єкти. Наприклад, файловий вірус «з'їдає» один документ Word і продовжує переходити на інші документи, поки не знищить їх повністю - або не буде виявлений.

Зазначимо, що віруси мають досить обмежену спеціалізацію - якщо вони розраховані на один тип файлів, то вони будуть заражати подібні об'єкти. Також віруси можуть створювати для певних ОС: наприклад, шкідлива програма, написана для Windows, не діятиме на Linux.

Мережеві черви: пожирачі пам'яті

Якщо комп'ютер без видимих причин раптом почав "гальмувати", окремі програми повільно запускаються, а система часто зависає, то, швидше за все, вона заражена мережевим хробаком, який зумів обійти систему захисту або скористався якоюсь лазівкою в ОС.

На відміну від вірусу, черв'як не цікавиться даними та ніяк не зачіпає файли: він просто розмножується, копіюючи самого себе та заповнюючи вільне місце на диску У разі невчасного виявлення черв'яка, підвиснути може комп'ютерна мережа цілої організації, оскільки ця шкідлива програма живиться пам'яттю. Крім того, хробак може витягувати багато трафіку в інтернеті.

Як уберегтися від вірусів та черв'яків?

Найдієвіший спосіб убезпечити свій комп'ютер від мережевої «зарази» – встановити легальну і дорогу систему захисту, яка блокуватиме будь-які небезпечні програми при спробі проникнути в ОС.

Але оскільки фантазії хакерів немає межі і вони постійно плодять нових вірусів та черв'яків, націлених на ігнорування захисту, потрібно пам'ятати про елементарні правила:

- Не відкривати листи від невідомих відправників із дивними темами та вкладеними файлами з розширенням.exe.

- Користуватися надійними поштовими системами, які фільтрують підозрілі повідомлення.

- Відмовитись від скачування нелегального контенту на сумнівних сайтах.

- Бути обережними з торентами.

- Додатково перевіряти знімні носії, які підключаються до комп'ютера.

Ці нескладні правила допоможуть вам зберегти свій комп'ютер від небажаних програм.

Комп'ютерні віруси, шкідливе програмне забезпечення - все це згубно для операційної системи. Що ж робити? Як подолати ненависні вірусні програми? Користувачі-початківці скажуть, що достатньо встановити антивірус. Але не все так просто. Адже щоб перемогти вірус, необхідно знати, до якого виду він належить.

Одна з найпоширеніших шкідливих програм – вірус-хробак. Як убезпечити свій комп'ютер від проникнення цього непроханого гостя, і що він взагалі є?

Що таке «вірус-хробак»?

Різновидів шкідливого комп'ютерного програмного забезпечення дуже багато. Один із тих вірусів, яких після зараження позбутися досить проблематично - вірус «мережевий черв'як». Це комп'ютерна програма, що самовідтворюється, проникає в локальні і глобальні мережі. При цьому суттєва різниця між звичайним вірусом та цією шкідливою програмою - те, що друга повністю самостійна.

Види мережевих хробаків

Комп'ютерний вірус-черв'якподіляється на три категорії, які істотно відрізняються за своїми характеристиками і шкодою, що наноситься пристрою.

- Перша категорія – поштові черв'яки. Вони зазвичай розповсюджуються одним файлом через електронну пошту. Користувачеві на скриньку надходить лист від невідомого адресата із вкладенням. Звичайно, піддавшись цікавості, він сам відкриває вкладення, яке вже містить мережевого черв'яка, після чого і відбувається зараження.

- Друга категорія, що є найпоширенішою серед шкідливих програм - резидентні черв'яки ОЗУ. Цей вірус заражає не жорсткі диски, а впроваджується в оперативну пам'ять, тим самим завдаючи шкоди програмам, що працюють. Щоб такий вірус-хробак «вирушив додому», достатньо перезавантажити комп'ютер.

- Третя і найнебезпечніша категорія - черв'яки, які зберігають код на жорсткому диску пристрою. Їх найчастіше використовують, щоб завдати будь-якої інформаційної шкоди, наприклад, здійснити атаку DoS. І тут перезавантаження комп'ютера проблему вже не вирішити. Тут допоможуть лише якісні антивірусні системи, та й то не всі. Почати лікування зараженого диска слід якомога раніше, інакше доведеться попрощатися з усією операційною системою.

Як і з якою метою поширюються мережеві хробаки?

Подібні віруси поширюються хакерами задля досягнення різних цілей. Деякі програми створені для перехоплення керування пристроєм. При цьому сам користувач ніколи не помітить те, що робить вірус-хробак. Інші використовують заражений комп'ютер як спосіб поширення вірусу через всі доступні мережі, як локальні, так і глобальні.

Для поширення хробака хакери вигадали досить багато різних способів. Найчастіше зустрічається вірус, який спочатку має сам запустити на своєму комп'ютері. Це може бути електронне вкладення або якась міні-програма, завантажена з Інтернету. Однак є й ті, яким для зараження пристрою не потрібне чуже втручання, вони самостійно здійснюють проникнення.

Як захиститись?

Щоб запобігти зараженню комп'ютера вірусом, необхідно знати про засоби захисту. Багато хто скаже, що достатньо буде будь-якої антивірусної програми, адже вона відразу ж блокує віруси при попаданні в систему. Насправді, це не так. Антивірусна програма не зможе вчасно запобігти попаданню хробака на пристрій, оскільки вона просто попереджає про виявлення шкідливої програми на тому чи іншому сайті. Більшість користувачів не надають цьому значення, запускаючи або завантажуючи заражений файл на комп'ютер.

Відмінним варіантом для захисту від такого ПЗ є проактивна технологія. На відміну від звичайних антивірусних програм, така технологія запобігатиме зараженню системи, а не здійснюватиме пошук вже відомих вірусів на жорстких дисках. При цьому вірус буде заблокований, тільки якщо він є реальною загрозою ОС.

Як видалити вірус?

Якщо зловмисне програмне забезпечення таки потрапило на комп'ютер, необхідно негайно його видалити. Але як видалити вірус так, щоб не зашкодити операційній системі? У такій ситуації на допомогу недосвідченим користувачам прийдуть антивіруси. На щастя, їхня установка не займе багато часу.

- Kaspersky Rescue Disk- Програма, що дозволяє очистити жорсткі диски від вірусів шляхом керування системою. Щоб розпочати роботу з програмою, потрібно записати завантажувальний диск через ISO-образ. А потім просто запустити операційну систему в BIOS через нього.

- Kaspersky Virus Removal Toolбільше підійде для користувачів-початківців і тих, хто ще не розібрався в тонкощах системи. Він здійснює пошук шкідливих програм на комп'ютері та видаляє їх із системи. Однак упоратися він може не з усіма видами вірусів.

- Dr.Web CureItцілком може замінити попередню антивірусну програму. Його величезний мінус у тому, що сканування жорстких дисків здійснюється дуже довго. Часом це може тривати близько десятої години. Звичайно, така тривала перевірка є знаком того, що програма ретельно сканує кожен файл. Проте знайдеться небагато охочих витратити весь день на пошук одного вірусу.

Запобіжні заходи

Щоб запобігти нападам хакерів через віруси, необов'язково встановлювати на комп'ютері купу спеціальних захисних програм. Достатньо дотримуватися запобіжних заходів у мережі, тоді жоден шкідливий файл не потрапить на пристрій.

- Якщо на електронну пошту надійшло важливе повідомлення із вкладенням, не варто поспішати його відкривати. Спочатку необхідно зберегти вкладення на диск, а потім запустити його, використовуючи будь-який браузер. Можливо, замість текстового документа або фотографії на комп'ютер надійшов файл, що виконується.

- У жодному разі не можна запускати будь-яку програму, яка надійшла на електронну пошту з незнайомої адреси. Швидше за все, на пристрій прийшов файл хакера.

- Навіть якщо вкладення надійшло з вже знайомого e-mail, не варто поспішати його відкривати. Насамперед, необхідно просканувати його антивірусом. Не виключено, що електронна адреса, з якої надійшов лист, вже заражена шкідливим програмним забезпеченням і тепер просто надсилає розсилку по всіх збережених контактах.

- Ознакою того, що в надісланому вкладенні буде вірус, може бути якась сенсаційна новина в повідомленні. Це просто приманка для того, щоб користувач зацікавився змістом та з цікавості відкрив заражений файл.

Комп'ютерний вірус – Черв'як

Черв'як складається з двох різних визначень. Один відноситься до , а інший до оптичної технології зберігання даних.

1). Тип комп'ютерного вірусу.

Так само як і живий черв'як, який робить собі прохід у бруді та грунті, комп'ютерний черв'як робить собі прохід через пам'ять комп'ютера та жорсткого диска.

Комп'ютерний черв'як є одним із видів вірусу, який відтворює сам себе, але не змінює жодних файлів на вашому комп'ютері.

Тим не менш, черв'яки можуть викликати хаос, шляхом множення та поділу себе, стільки разів, що вони займають на комп'ютері, всю доступну пам'ять на жорсткому диску.

Якщо черв'як споживає пам'ять, то ваш комп'ютер працюватиме дуже повільно. А в залежності від різновиду хробака, це може призвести до поломки жорсткого диска, і втрати всіх даних.

Якщо черв'як впливає на вільне місце жорсткого диска, комп'ютер буде займати дуже багато часу, щоб відкрити доступ до файлів або папок.

І в кінцевому підсумку, ви не зможете зберегти або створити нові папки, поки черв'як не буде ліквідований.

Черв'яки важко виявляти, тому що як правило, він є не видимим файлом. Ці файли часто залишаються непоміченими, поки Ваш комп'ютер не починає повільно працювати, або у нього виникають інші проблеми.

Якщо ми орієнтуватимемося на світову статистику, то приблизно від 80% до 90% користувачів персональних домашніх комп'ютерів навіть не підозрюють, що в їхній системі був черв'як.

Ми з вами звинувачуватимемо кого завгодно, але тільки не хробака, тому що про нього ми просто забуваємо.

Чому? Заражених комп'ютерів так багато, спитайте ви.

Вся справа в тому, що користувачі персональними домашніми комп'ютерами практично не мають можливості . Це незважаючи на запевнення великих компаній, які займаються безпекою Інтернет.

Завжди дотримуйтесь лише однієї точки зору щодо цього питання. "Мій дім моя фортеця"!

І повірте мені, ні які запевнення «Касперського», (що все під контролем), мене чомусь не радують. Тому що кожна компанія має свої меркантильні цілі, і це звичайно ж – Гроші.

Продовження теми.

На величезній території, по всій земній кулі, що стосується домашніх комп'ютерів, то невелика їх частина, оснащена антивірусними програмами, які були придбані легально.

Більшість користувачів просто не мають змоги придбати собі якісні антивірусні програми.

Про яку тут безпеку може йтися, скажіть мені. А зловмисники та розробники програмного забезпечення, знаючи про це, просто користуються ситуацією.

Скажу вам більше по-секрету, найчастіше розробники програмного забезпечення та назвемо їх «доброзичливці» – це ті самі люди.

Здогадайтесь самі чому)).

Тільки нікому не кажіть, це секретний секрет)).

На відміну від різних вірусів та троянських коней, черв'яки можуть розмножуватися та переміщатися між системами, без будь-яких дій з боку користувачів.

З цих причин добре, якщо у вас, встановлена у вашій системі, яка може визначити і видалити черв'яка, перш ніж у нього буде шанс повторити своє поширення на інших комп'ютерах.

Оновлення системи безпеки, такі як Windows Update, закриває «патч-дірки» в безпеці, яка не дозволяє заразити ваш комп'ютер.

Отже, слідкуйте за оновленнями протоколів безпеки антивірусних програм до нових версій. Але це стосується лише ліцензійних програм. Всі інші діятимуть на свій страх та ризик!

2). Оптична технологія зберігання.

Хробак може означати - "Writ Once, Read Many". Це спосіб запису даних на різні носії в комп'ютері.

Оптичні накопичувачі - це технологія яка дозволяє одноразово або багаторазово робити запис на диск, а потім зчитувати записані дані, необмежену кількість разів.

WORM-пристрої були введені в 1970 році і відразу завоювали популярність як спосіб архівування даних.

Не плутати з програмами для архівації, я описую спосіб збереження ваших даних, а не програми для архівації.

Місткість дисків WORM починалася з 140 мб., але поступово збільшилася до 8 GB. А ось Blu-ray (синій промінь), в одношаровому форматі вміщує 23.3 Гб., а двошаровий 46.6 Гб!

Але Японці не були б Японцями, якби не розвивали цю тему далі, і влітку 2012 був представлений диск нового покоління, створений абсолютно за іншими технологіями, і в якого обсяг інформації, що вміщується, доходить до 1-го Тб! (Тера байт), це 1000 гігабайт.

Вам може здатися, що мова зараз йде, про жорсткий диск. Зовсім ні, це звичайний диск, який нічим не відрізняється від DVD-диска, але з не звичайними властивостями.

Справа в тому, що до цього, щоб записати інформацію на диск, потрібно було наносити особливий шар на сам диск.

Але нові диски кардинально відрізняються від їхніх побратимів, оскільки жодних шарів на цих дисках немає, записують інформацію на всю товщину диска. Звідси і такий великий обсяг інформації, що міститься на нього.

Ох вже ці Японці (Ханосака Сансе))).

Тим не менш, стара технологія WORM не має стандартного формату. WORM диски, сумісні лише з носіями WORM, на яких вони були записані.

Було очевидно, що ця технологія не має майбутнього. Вона була дорогою і тому не набула широкого поширення.

Сьогодні більшість оптичних приводів засновані, або на CD-R або DVD-R технології.

На відміну від WORM дисків, CD-R або DVD-R програвачі зазвичай можуть прочитати будь-які компакт диски, незалежно від виробника.

Через покращення сумісності та зниження витрат, записувати компакт-диски та DVD диски, мають можливість практично всі сучасні комп'ютери.

Але пройде зовсім небагато часу, і наші діти заряджатимуть свої мобільні телефони, без будь-яких проводів, без проводової технології.

Це ж стосується і передачі всіх без винятку даних. Наші квартири позбудуться сотні метрів проводів та кабелів. А системні блоки, навіть найпотужніших ігрових комп'ютерів, будуть вбудовані в сам дисплей завтовшки не більше двох сантиметрів.

І вже ми не почуємо таких звичних фраз від батьків, «Андрію синку, ти забув телефон взяти з собою до школи», просто телефон вже буде імплантований в мочку вуха вашого сина, і це не буде означає, що ти мовляв «блакитний або пе… дик», зовсім ні.

Ох вже ці технології. Джеймс Бонд у дії, за ваші гроші)).

Звичайно, це буде доступно, якщо є гроші, а якщо їх немає, тоді-!!!

Як сказав один мій гарний знайомий Savat: «Людство придумало Інтернет, щоб керувати світом не виходячи з квартири».

«Згодом, вже в недалекому майбутньому, людство занапастить його передові технології, тому що людина погубить саме життя!»

PS: щоб убезпечити свій комп'ютер по максимуму і не заразитися (або звести до мінімуму) комп'ютерними вірусами встановіть собі на комп'ютер хороший антивірус і плюс на додаток до цього час від часу скануйте свій комп'ютер додатковим сканером, рекомендую користуватися, тим більше він абсолютно безкоштовний і швидкий .

Всім удачі, поки спишимось)) з ув., Savat.