Стек протоколів TCP/IP (Transmission Control Protocol/Internet Protocol) є основою глобальної мережі Інтернет, що дало йому широку популярність. Його гнучкість та можливості маршрутизації трафіку дозволяють використовувати його в мережах різного масштабу (починаючи невеликою локальною мережею та закінчуючи глобальною корпоративною мережею).

Стек протоколів TCP/IP є набором мережевих протоколів, регламентирующих всі сторони процесу взаємодії мережевих устройств. Цей стек протоколів ґрунтується на відкритих специфікаціях. Завдяки цьому реалізації даного стекупротоколу різними виробникамисумісні між собою. Зокрема, реалізація TCP/IP, запропонована Microsoft у межах сімейства операційних систем Windows, дозволяє здійснювати взаємодію Космосу з системами, під управлінням ОС, створених не фірмою Microsoft (наприклад, UNIX).

Можна виділити такі переваги стека протоколів TCP/IP:

- в рамках стека реалізована стандартизована схема маршрутизації, що є найбільш повним та доступним загальноприйнятим механізмом маршрутизації мережевого трафіку. Практично всі сучасні операційні системи підтримують TCP/IP (навіть Novell визнала першість стека протоколів TCP/IP та реалізувала його підтримку у своєму сімействі операційних). систем NetWare). Майже всі корпоративні мережі будуються з використанням стека TCP/IP;

- технологія поєднання різнорідних систем. В рамках стека TCP/IP доступно безліч стандартних утиліт для організації взаємодії та передачі між різнорідними системами, включаючи протокол передачі файлів FTP і протокол емуляції терміналу (Telnet). Деякі стандартні утиліти постачаються безпосередньо з Windows Server 2003;

- технологія, що дозволяє підключати мережу чи одиночний комп'ютер до глобальної Інтернету. Оскільки Інтернет функціонує на базі стека протоколів TCP/IP, підтримка комп'ютером цього стека є однією з обов'язкових вимог щодо підключення його до цієї мережі. Реалізований у межах стека протокол РРР, протокол тунелювання РРТР і архітектура Windows Sockets забезпечують необхідну основу організації підключення до Інтернету і всіх його служб;

- основа для організації стійкої, масштабованої, міжплатформної, клієнт-серверної взаємодії. У TCP/IP підтримується інтерфейс Windows Sockets, який є реалізацією серед широко поширеного інтерфейсу Berkeley Sockets, використовуваного для створення мережевих додатків.

Реалізація стека протоколів TCP/IP у Windows Server 2003

У Windows Server 2003 реалізовано підтримку основних протоколів стека TCP/IP, включаючи протокол управління передачею (TCP), протокол Інтернету (IP), протокол користувальницьких датаграм (UDP), протокол дозволу адрес (ARP), протокол керуючих повідомлень Інтернету (1СМР), а також протокол управління групами Інтернет (IGMP). Реалізація стека протоколів TCP/IP включає базові утиліти TCP/IP, зокрема Finger, Ftp, Lpr, Rep, Rexec, Rsh, Telnet і Tftp. Ці утиліти дозволяють користувачам, які працюють у Windows Server 2003, використовувати ресурси та взаємодіяти з комп'ютерами під керуванням операційних систем сторонніх виробників (наприклад, операційні системи сімейства UNIX). У розпорядженні адміністратора є також ціла низка діагностичних утиліт TCP/IP, включаючи Arp, Hostname, Ipconfig, Lpq, Nbtstat, Netstat, Ping, Route та Tracert. Системні адміністраториможуть використовувати ці утиліти, щоб виявити та вирішити проблеми роботи з мережами TCP/IP.

У Windows Server 2003 протокол TCP/IP встановлюється за замовчуванням і не може бути видалено або перевстановлено. Якщо виникає необхідність скинути установки TCP/IP, слід використовувати утиліту командного рядка Netsh.exe.

Слід зазначити, що розроблені під час розвитку стека TCP/IP специфікації охоплюють різні сторони взаємодії. Не всі вони реалізовані в рамках стеку протоколів TCP/IP, запропонованого Microsoft у Windows Server 2003. Реалізація стеку протоколів TCP/IP у Windows Server 2003 має такі особливості:

- підтримує вікно передачі великого розміру. Ця можливість покращує продуктивність TCP/IP у випадку, коли передається велика кількість даних або не потрібна передача підтвердження під час зв'язку між двома комп'ютерами протягом тривалого часу. У разі взаємодії на основі протоколу TCP вікно ( максимальна кількістьпакетів, переданих у вигляді безперервного потоку до першого пакета підтвердження) зазвичай має фіксований розмір і встановлюється на початку сеансу зв'язку між комп'ютерами, що приймає і передає. За допомогою великих вікон фактичний розмір вікна може бути динамічно обчислений повторно і відповідно збільшено протягом довших сеансів. Це дозволяє передати Велика кількістьпакетів даних за один раз і збільшує ефективну смугупропускання;

- Розмір вікна передачі встановлюється локальним мережним адаптером. Ця можливість дозволяє встановлювати розмір вікна передачі мережним адаптером відповідно до наявної пропускної спроможності мережі. Наприклад, у випадку, коли комп'ютер підключено до Інтернету за допомогою модемного з'єднання, розмір вікна передачі буде значно меншим, ніж у випадку з'єднання з локальною. обчислювальною мережею. Стосовно сервера віддаленого доступу описувана можливість дозволяє зменшити розмір черги пакетів і, як наслідок, збільшити ефективність з'єднань, що встановлюються;

- вибіркові докази. Ця можливість дозволяє мережам швидко відновлювати свою працездатність після виникнення мережевих конфліктів або тимчасового збою у фізичному середовищі. Одержувач може вибірково підтверджувати чи вимагати повторну передачуу відправника лише для тих пакетів, які були опущені або пошкоджені під час передачі даних. У попередніх реалізаціях TCP/IP, якщо комп'ютер-одержувач не зміг отримати одиночний TCP-пакет, відправник був змушений повторно передавати не тільки пошкоджений або відсутній пакет, але й послідовність пакетів, що йде після непідтвердженого пакета. З новою можливістюбудуть повторно надіслані тільки дійсно пошкоджені або пропущені пакети. Це призводить до передачі меншої кількості пакетів, тобто до кращого використання мережі;

- найкраща оцінка часу кругового шляху (Round Trip Time, RTF). Ця можливість підвищує ефективність стека протоколів TCP/IP, дозволяючи точно оцінювати час, що витрачається на подорож пакета туди й назад (RTT) між двома хостами мережі. (RTT - кількість часу, яка потрібна для кругового проходження пакета між відправником та одержувачем за встановленим TCP-з'єднанням.) Підвищення точності оцінки RTT дозволяє встановити більше точне значеннятайм-ауту, до якого комп'ютери не будуть перезапитувати пакет. Найкраща синхронізація призводить до підвищення ефективності роботи в мережах з великими значеннями RTT (наприклад, у глобальних мережах), що покривають великі відстані (нерідко цілі континенти), або при використанні TCP/IP бездротових або супутникових каналах;

- підтримка протоколу IPv6. Протокол IPv6 є новою версією протоколу IP (стара версія протоколу отримала назву IPv4). Нова версія протоколу дозволяє подолати обмеження та недоліки, характерні для протоколу IPv4;

- підтримка механізмів маршрутизації. Реалізація стека протоколів TCP/IP у Windows Server 2003 включає механізми маршрутизації. Завдяки цьому комп'ютер під керуванням Windows Server 2003 може виступати маршрутизатором, з'єднуючи між собою дві або більше підмереж;

- можливість призначення однієї IP-адреси кільком мережним адаптерам (створення так званого підключення типу "мережевий міст", network media bridge). Наприклад, комп'ютер може мати два мережеві підключення (одне за допомогою модему з телефонною лінією, а друге за допомогою мережного адаптера до бездротової мережі). При цьому інші комп'ютери, підключаючись по телефонній лінії даному комп'ютеруможуть через міст здійснювати взаємодію з комп'ютерами, підключеними до бездротової мережі;

- вбудований брандмауер. Безпосередньо на рівні операційної системи реалізовано найпростіший брандмауер підключень до Інтернету (Internet Connection Firewall, ICF). Вбудований брандмауер є службою, що здійснює фільтрацію інформації, що надходить

- з глобальної мережі Інтернет. Служба пропускає лише дозволені адміністратором типи пакетів та відкидає всі інші;

- підтримка служб перегляду мережі (browser service), що дозволяє здійснювати пошук ресурсів у складних IP-мережах.

Крім транспортних протоколів, завдання яких зводиться виключно до організації мережевої взаємодії, у Windows Sewer 2003 реалізовано цілу низку служб, без яких на сьогоднішній день важко уявити мережеву інфраструктуру сучасного підприємства:

- служби Інтернету (Internet Information Services, IIS);

- служба DHCP для автоматичного конфігурування TCP/IP;

- служба Windows Internet Name Service (WINS) для дозволу NetBIOS-імен в IP-адреси;

- служба доменних імен ( Domain Name Service, DNS) для дозволу доменних імен IP-адреси;

- служби друку для доступу через TCP/IP до принтерів, підключених до UNIX-систем, або до принтерів, підключених безпосередньо до мережі;

- агент простого протоколу керування мережею (Simple Network Management Protocol, SNMP). Протокол SNMP був розроблений як засіб реалізації централізованого управління різноманітними мережевими пристроями за допомогою спеціалізованого програмного забезпечення (наприклад Sun Net Manager або HP Open View);

- серверне програмне забезпечення для простих мережевих протоколів, включаючи генератор символів (Chargen), Daytime, Discard, Echo та Quote of The Day. Ці протоколи дозволяють комп'ютеру під керуванням Windows Server 2003 відповідати запити інших систем, підтримують ці протоколи.

Реалізація стека протоколів TCP/IP у Windows Server 2003 не включає повний набір утиліт TCP/IP або серверних служб (які зазвичай називаються демонами, daemons). Тим не менш, існує безліч прикладних програм і утиліт такого роду, сумісних з реалізацією TCP/IP виробництва Microsoft зі складу Windows Server 2003 - як вільно поширюваних, так і сторонніх виробників.

Архітектура стека протоколів TCP/IP у Windows Server 2003

Мал. 12.5 дозволяє отримати уявлення про архітектуру стека протоколів. TCP/IP, реалізованого в рамках операційної системи Windows Server 2003. Умовно можна виділити чотири рівні цієї реалізації.

- Рівень програм. На цьому рівні функціонують програми, що потребують доступу до мережі. При цьому програми для звернень до мережі можуть використовувати будь-який із прикладних інтерфейсів, що підтримуються системою.

Мал. 12.5. Архітектура стека протоколів TCP/IP у Windows Server 2003

- Рівень прикладних інтерфейсів. Прикладні інтерфейси є стандартизованими точками доступу до мережевих компонентів операційної системи. Операційною системою Windows Sewer 2003 підтримується низка різноманітних прикладних інтерфейсів (NetBIOS, WNET/WinNET, Windows Socket, RFC). Прикладні інтерфейси взаємодіють із транспортними протоколами через інтерфейс транспортного драйвера (Transport Driver Interface, TDI).

- Реалізація транспортних механізмів На цьому рівні функціонують транспортні протоколи, що відповідають за пакування мережевих запитів до додатків у відповідні формати та надсилання цих запитів на відповідний мережевий адаптер за допомогою інтерфейсу мережевих драйверів (Network Driver Interface Specifications, NDIS).

- Інтерфейс мережних драйверів. Інтерфейс мережних драйверів дозволяє використовувати кілька мережевих протоколів поверх різноманітних типів середовищ та мережевих адаптерів. Завдяки цьому інтерфейсу безліч протоколів можуть спільно використовувати один адаптер мережі.

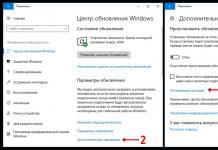

У Windows Server 2003 реалізовано специфікацію NDIS 5.1. Нижче наведено характерні особливості цієї версії цього інтерфейсу.

- Підтримка даних, що передаються поза смугою пропускання (використовується широкосмугової передачі).

- Розширення засобів Wireless WAN.

- Високошвидкісна передача та прийом пакетів (що призводить до значного підвищення продуктивності).

- Розширення засобів високошвидкісних портів інфрачервоної передачі IrDA.

- Автоматичне визначення середовища (це потрібне для отримання емблеми "Розроблено для Windows" відповідно до посібника з побудови апаратних засобів специфікації РС"98).

- Фільтрування пакетів (запобігає монопольному захопленню процесора утилітою Мережевий монітор (Network Monitor)).

- Численні нові системні функції інтерфейсу NDIS (потрібні для бінарної сумісності міні-порту Windows 95 і Windows NT).

- Керування живленням NDIS (потрібне для мережного керування живленням та увімкнення комп'ютера через мережу).

- Підтримка технології Plug and Play.

- Підтримка інструментарію керування Windows (Windows Management Instrumentation, WMI), що забезпечує створення сумісних з WBEM (Керування підприємством на основі технології Web) засобів управління апаратурою міні-портів ND1S та пов'язаних з ними адаптерів.

- Підтримка єдиного формату INF для всіх операційних систем Windows. Новий формат INF базується на форматі 1NF, прийнятому у Windows 95.

- Механізми розвантаження процесора для службових процесів типу розрахунку контрольної суми пакетів протоколів TCP і UDP, і навіть швидкого пересилання пакетів.

- Розширення для засобів широкомовлення (необхідне для широкомовних служб Windows).

- Підтримка механізмів встановлення логічного з'єднання (потрібна для мереж ATM та ADSL, а також для роботи WDM-CSA (Windows Driver Model-Connection Streaming Architecture) – моделі драйвера потокової архітектури з'єднання для Windows поверх усіх середовищ із встановленням логічного з'єднання).

- Підтримка для реалізації служб якості обслуговування (Quality of Service, QoS).

- Підтримка проміжних драйверів (потрібна для широкомовлення PC, віртуальних ЛОМ, планування пакетів для QoS та підтримки мережевих пристроїв IEEE-1394).

Інтерфейс Windows Socket 2

Інтерфейс Windows Socket 2 (досить часто можна зустріти іншу назву – WinSock 2) є реалізованим у Windows інтерфейсом сокетів, розробленим в Університеті Берклі. Даний інтерфейс виступає як сполучна ланка між додатками та транспортним механізмом. Формат сокету залежить від протоколу. Стосовно TCP/IP сокет є комбінацією інформації про адресу хоста і номер порту. Для кожного сокету ця комбінація є унікальною.

Забезпечуючи повну сумісність із попередньою версією, Windows Socket 2 розширює початкову реалізацію інтерфейсу. Його характеризують:

- покращена ефективність роботи;

- додаткова підтримкадозволу імен;

- паралельний доступ до кількох мережевих транспортів;

- підтримка процедур керування якістю обслуговування (QoS);

- підтримка багатоточкового та багатоадресного мовлення.

На додаток до підтримки доступу до кількох мережевих транспортів та механізмів дозволу імен, у порівнянні зі специфікацією WinSock 1.1, змінилася і архітектура Windows Sockets 2, яка тепер включає два основні рівні: рівень динамічних бібліотек(DLL), що забезпечують інтерфейс Windows Sockets API, і рівень постачальників послуг, що знаходяться нижче бібліотек API і взаємодіють з ними через інтерфейс постачальника послуг (Service Provider Interface, SPI). Опис Windows Sockets 2 включає три окремі специфікації: опис Windows Sockets 2 API, опис Windows Sockets 2 SPI та додаток (Appendix), що визначають особливості протоколу транспортного рівня.

DLL-бібліотека Windows Sockets 2 (WS2-32.DLL) включає всі API, що використовуються розробниками програм. Вона включає існуючий Windows Sockets 1.1 API, а також новий APIдля розширених засобів обміну даними та API узагальненої служби імен. Багато постачальників тепер пропонують паралельний доступ до власних транспортів, створюючи DLL-бібліотеку постачальника послуг, що відповідає специфікації Windows Sockets 2 SPI. Це означає, що можна розробити програму, що звертається через новий прикладний інтерфейс, наприклад, до TCP/IP та IPX/SPX одночасно.

Інтерфейс постачальника послуг дає змогу звертатися до кількох служб дозволу імен (Name Resolution Services) через єдиний API. Оскільки виробники постачають програмні модулірівня постачальника послуг для DNS, для служби каталогів NetWare (NDS) і Х.500 всі їх функції роздільної здатності імен будуть доступні через API простору імен Windows Sockets 2.

Протокол IPv6

Початкова версія протоколу IP (її прийнято називати IPv4) розроблялася кілька десятиліть тому. Хоча при розробці цього протоколу виходили з можливого розвитку мережевої інфраструктури в майбутньому, протокол IPv4 властивий ряд обмежень.

- Обмежений адресний простір. Стрімке зростання Інтернету виявило одне з найвідчутніших обмежень - нестачу IP-адрес. За оцінками фахівців, закладена в рамках архітектури протоколу IPv4 кількість IP-адрес приблизно дорівнює кількості хостів Інтернету. Вже найближчим часом усі доступні IP-адреси будуть задіяні. Для подальшого розвитку Інтернету необхідно запропонувати та задіяти новий спосіб адресації хостів.

- Складність конфігурації. Версія протоколу IPv4 передбачає лише два способи визначення конфігурації протоколу: ручне налаштуванняабо використання служби автоматичної конфігурації хостів DHCP. В разі великої кількостіхостів виникає потреба у механізмі конфігурації хостів, що вимагає мінімальної участі з боку адміністратора.

- Недостатня безпека. При взаємодії хостів через відкриті мережі(Який є, наприклад, Інтернет) дані передаються у відкритому вигляді. Існують різні механізми захисту мережевого трафіку на різних рівнях моделі OSI. Фахівцями був розроблений протокол шифрування даних на мережному рівні, який отримав назву протоколу IP Security (IPSec). Однак використання цього протоколу має опціональний характер.

- Відсутність механізмів управління якістю обслуговування (Quality of Service, QoS). Розвиток інформаційних технологій пред'являє жорсткі вимоги до мережного транспорту (особливо під час передачі потокових даних - таких, наприклад, як голос і зображення). Хоча є механізми, що дозволяють керувати якістю обслуговування та в рамках протоколу IPv4, існуючий формат заголовка IP-пакета має обмежену функціональність.

Зазначені обмеження вдалося подолати в новій версії протоколу IP, який отримав назву IPv6. І тому протоколу мережного рівня можна назвати характерні особливості, перелічені нижче.

- Новий формат заголовка IP-пакету. У новій версії протоколу IP істотно було перероблено формат заголовка пакета з метою підвищення ефективності обробки мережевими пристроями. Слід зазначити, що заголовок 1Ру6-пакета не сумісний з заголовком IРv4-пакета. Тому у разі використання в мережі обох версій протоколів мережний пристрій (наприклад, маршрутизатор) повинен підтримувати обидві версії протоколу.

- Збільшений адресний простір. Протокол IPv4 використовує 32-бітові адреси. У протоколі IPv6 використовуються 128-бітові IP-адреси (що становить 2128 можливих адрес). Наявна кількість IP-адрес достатньо як для побудови відкритих мереж, так і для реалізації корпоративних мереж. Завдяки цьому, зокрема, відпадає потреба у механізмах трансляції адрес (NAT).

- Ієрархічна інфраструктура адресації та маршрутизації. Схема адресації, використовувана в IPv6, дозволяє спростити процес побудови таблиць маршрутіазції, використовуваних маршрутизаторами визначення шляху доставки пакета.

- Новий механізм конфігурації хостів. Протокол IPv6 підтримує як традиційні способиконфігурації хостів (ручний та з використанням DHCP), і нові способи конфігурації, які потребують участі DHCP-сервера. В останньому випадку хост може визначити власну конфігурацію на основі інформації про налаштування найближчого маршрутизатора або використовувати конфігурацію за умовчанням.

- Вбудований механізм забезпечення безпеки. Підтримка протоколу IPSec є одним з обов'язкових умовфункціонування протоколу IPv6

- Поліпшена підтримка механізмів керування якістю сервісу. Новий формат заголовка спочатку орієнтований працювати механізмів управління якістю обслуговування (QoS).

- Новий протокол взаємодії із сусідніми хостами. Протокол виявлення сусідніх хостів (Neighbor Discovery Protocol) є набір ICMP-повідомлень, який регламентує процес взаємодії хоста з його сусідами. Цей протокол відповідно замінює протоколи ARP, ICMPv4 Router Protocol та ICMPv4 Redirect.

Стосовно реалізації IPv6 у Windows Server 2003 слід зазначити, що ця версія протоколу підтримується різноманітними службами TCP/IP. Зокрема, служба DNS може бути використана для реєстрації хостами своїх доменних імен і, надалі, для дозволу цих імен у відповідні 1Ру6-адреси.

Протокол IP Security

Протокол IP Security (або як його ще називають - IPSec) розроблено з метою реалізації захищеного обміну даними за протоколом IP. При цьому протокол IPSec дозволяє адміністратору вирішити такі завдання безпеки:

- забезпечення конфіденційності переданих даних;

- контроль доступу;

- забезпечення цілісності переданих даних;

- захист від повторення;

- підтвердження автентичності даних.

Протокол IPSec функціонує на мережевому рівні OSI. Принцип роботи протоколу зводиться до створення захищеного тунелю між двома хостами, які здійснюють обмін даними через відкриті мережі. Оскільки процес шифрування вимагає залучення значних обчислювальних ресурсів, у структурі протоколу IPSec виділяють два рівні забезпечення безпеки даних, що передаються.

- Створення захищеного заголовка IP-пакету (Authentication Header, АН). Цей рівень передбачає захист заголовка пакета, що передається. У разі використання цього рівня власне дані пакета передаються у відкритому, незахищеному вигляді. Тим не менш, даний рівень найбільш оптимальний у ситуації, коли конфіденційність переданих даних не є критично важливою. Рівень безпеки АН дозволяє гарантувати цілісність даних, підтвердження справжності їх походження, і навіть захист від повторень.

- Інкапсуляція вмісту пакету (Encapsulated Security Payload, ESP). На цьому рівні реалізується захист вмісту пакета шляхом його шифрування. На рівні забезпечення безпеки ESP гарантується конфіденційність даних, їх цілісність, справжність їх походження, а також захист від повторення.

В основі цього протоколу лежить відразу кілька криптографічних алгоритмів:

- системи шифрування із симетричним ключем шифрування ( алгоритм DES);

- системи шифрування з відкритим ключем;

- алгоритм відкритого розподілу ключів;

- алгоритми хешування (MD5)

- IP-адреса хоста. Кожен хост у середовищі TCP/IP повинен мати унікальну IP-адресу. Якщо хост має кілька мережевих з'єднань, для кожного з них (у тому числі й тих, що використовують телефонні лініїі підключених до сервера віддаленого доступу) має бути виділено свою IP-адресу. Ця адреса може бути статично призначена адміністратором або виділена динамічно службою DHCP.

- Визначення методу розв'язання символічних імен. Windows Server 2003 підтримує чотири способи вирішення символічних імен в IP-адреси: службу доменних імен (Domain Name System, DNS), службу інтернет-імен Windows (Windows Internet Name System, WINS), широкомовна роздільна здатність імен та роздільна здатність імен за допомогою файлів HOSTS і LMHOSTS.

Окремо слід розглянути методи вирішення імен. ситуації, коли клієнт підключається до сервера віддаленого доступу. У цьому випадку клієнт може використовувати для дозволу імен ті самі сервери імен WINS та DNS, що призначені серверу віддаленого доступу. Зрозуміло, параметри стека протоколів TCP/IP та телефонного підключення хоста можуть скасувати ці параметри за промовчанням.

У невеликих мережах, де IP-адреси змінюються вкрай рідко або взагалі не змінюються, мережні підключення можуть використовувати файли HOSTS або LMHOSTS для дозволу імен. Оскільки ці файли розміщені на локальному диску, не потрібно надсилати запит на дозвіл імен серверу WINS або серверу DNS і чекати відповіді на цей запит через телефонне підключення. Як наслідок, скорочується час, необхідний підключення до необхідного ресурсу.

TCP/IP представлено цілим сімейством протоколів, серед яких є протоколи UDP і TCP. У цьому розділі описано стек протоколів TCP/IP, а також протоколи UDP та TCP.

Протокол TCP забезпечує прозорий обмін даними між кінцевими системами, використовуючи нижчі служби мережевого рівня (Network layer) для переміщення пакетів між двома системами, між якими встановлено зв'язок. TCP є прикладом протоколу транспортного рівня (Transport layer). IP - протоколом мережного рівня.

Так само як і в еталонної моделі OSI (див. малюнок), TCP/IP розбиває по групах всі протоколи, що працюють у мережі, відповідно до тих завдань, що вони виконують, і відносить їх до відповідного рівня. Кожен рівень відноситься до різних аспектів передачі даних. Ідеологічно зручно уявити TCP/IP як стек протоколів.

Стек протоколів організований таким чином, що верхні рівні комунікацій розташовуються на вершині моделі. Наприклад, верхній рівень може працювати з програмами для потокового аудіо або відео, в той час як нижній рівеньмає справу з напругою або радіосигналами. Кожен рівень у стеку спирається на служби, які забезпечуються рівнем нижче розглянутого.

Функції UDP

Протокол UDP є розширенням раннього набору протоколів IP.

Початковий набір IP протоколів складався тільки з TCP і IP, хоча протокол IP на той час не виділявся як окрема служба. У той же час деякі програми кінцевих користувачів потребували більше своєчасності виконання, ніж точності. Інакше висловлюючись, швидкість була важливіша, ніж відновлення втрачених пакетів. При передачі голосу або відео в реальному масштабі часу невелика втрата пакетів цілком терпима. Відновлення пакетів створює надлишковий трафік, який знижує продуктивність.

Для відповідності потреб трафіку такого типу, творці TCP/IP додали протокол UDP до стеку протоколів. Як основна служба адресації та пересилання пакетів на мережному рівні виступав протокол IP. Протоколи TCP і UDP розташовуються над IP, і обидва використовують сервіси протоколу IP.

UDP пропонує лише мінімальні, негарантовані транспортні сервіси та надає програмам прямий доступ до рівня IP. UDP використовується програмами, які не вимагають рівня обслуговування TCP або використовують такі комунікаційні сервіси, як багатоадресне або широкомовне розсилання, недоступні для протоколу TCP.

Транспортний рівень (Transport Layer - TL)визначає правила транспортування пакетів мережею. Транспортний рівень спостерігає за доставкою з кінця до кінця індивідуальних пакетів, він не враховує жодних залежностей між цими пакетами (навіть належать до одного повідомлення). Він обробляє кожен пакет ніби кожна частина належала окремому повідомленню, незалежно від того, так це насправді чи ні. Протоколи транспортного рівня гарантують, що всі повідомлення прибувають до кінцевого пункту неушкодженими і пакети розміщуються спочатку. На транспортному рівні здійснюється контроль порушення інформації та контроль помилок, а також управління потоком по всьому тракту "джерело - пункт призначення".

Транспортний рівень виконує такі завдання:

- Адресація точки сервісу. Комп'ютери часто виконують кілька програм одночасно. З цієї причини доставка "джерело - пункт призначення" означає доставку не тільки від одного комп'ютера до наступного, але також і від заданого процесу (програми, що функціонує) на одному комп'ютері до заданого процесу (функціонуючої програми) на іншому. Тому заголовок транспортного рівня повинен включати тип адреси, яка називається адреса сервісної точки (або адреса порту). Мережевий рівень доставляє кожен пакет на коректну адресу комп'ютера; транспортний рівень доставляє повне повідомлення до коректного процесу цьому комп'ютері.

- Сегментація та повторне складання. Повідомлення розділене на сегменти, що транспортуються, кожен сегмент містить порядковий номер. Ці номери дають можливість транспортному рівню після досягнення пункту призначення правильно повторно зібрати повідомлення та замінювати пакети, які були втрачені у передачі.

- Управління підключенням. Транспортний рівень може бути орієнтований на роботу без встановлення з'єднання (connectionless transfer) або орієнтований на підключення (connection-oriented transfer) – дейтаграмний режим. Транспортний рівень без встановлення з'єднання (за попередньо встановленим віртуальному з'єднанню) обробляє кожен сегмент як незалежний пакет та постачає його транспортному рівню в машині пункту призначення. Орієнтований на підключення транспортний рівень перед поставкою пакетів спочатку встановлює з'єднання з транспортним рівнем в комп'ютері пункту призначення. Після того, як всі дані передані, підключення закінчується.

У режимі, не орієнтованому на з'єднання, транспортний рівень використовується передачі одиночних дейтаграмм, не гарантуючи їх надійну доставку. Режим, орієнтований на з'єднання, застосовується для надійної доставкиданих.

- Управління потоком. Подібно до рівня ланки передачі даних, транспортний рівень несе відповідальність за керування потоком. Однак керування потоком на цьому рівні виконується від "кінця кінця".

- Контроль помилок. Подібно до рівня ланки передачі даних, транспортний рівень несе відповідальність за контроль помилок. Транспортний рівень передачі засвідчується, що повне сполучення досягло транспортного рівня прийому без помилки (пошкодження, втрати чи дублювання). Виправлення помилки зазвичай відбувається за допомогою повторної передачі.

Рівень сеансу (Session Layer SL)- Мережевий контролер діалогу. Він встановлює, підтримує і синхронізує взаємодію між системами, що зв'язуються.

За допомогою сеансового рівня (Session Layer) організується діалог між сторонами, фіксується, яка зі сторін є ініціатором, яка зі сторін активна та яким чином завершується діалог.

Завдання сеансового рівня такі:

- Управління діалогом. Сеансовий рівеньдає можливість двом системам вступати у діалог. Він дозволяє обмін повідомленнями між двома процесами. При цьому можливі режими: або напівдуплексний (один шлях одночасно), або дуплексний (два шляхи одночасно). Наприклад, діалог між терміналом та універсальною ЕОМ може бути напівдуплексним.

- Синхронізація. Сеансовий рівеньдозволяє процесу додавати контрольні точки (точки синхронізації) до потоку даних. Наприклад, якщо система надсилає файл із 2 000 сторінок, бажано вставити контрольні точки після кожних 100 сторінок, щоб гарантувати, що кожен модуль зі 100 сторінками отримано та розпізнається незалежно. У цьому випадку, якщо трапляється порушення протягом передачі сторінки 523, єдина сторінка, яку потрібно і яка буде знову надіслана після системного відновлення - сторінка 501 (перша сторінка п'ятої сотні)

Рівень вистави (Presentation Layer)займається формою надання інформації нижчим рівням, наприклад, перекодуванням або шифруванням інформації.

Завдання рівня подання такі:

- Перекодування інформації. Процеси (що функціонують програми) у двох системах зазвичай змінюють інформацію у вигляді символьних рядків, чисел тощо. Інформація, перед тим, як бути передана, повинна бути змінена на потоки біт. Оскільки різні комп'ютери використовують різні системи кодування, рівень уявленнявідповідає за здатність до взаємодії між цими різними методами кодування. Рівень виставиу передавачі змінює інформацію від форми, яка залежить від передавача, у загальну форму. Рівень виставиу комп'ютері прийому замінює загальний формат у формат приймача.

- Шифрування. Щоб доставляти конфіденційну інформацію, система має забезпечити таємність. Шифрування означає, що передавач перетворює початкову інформацію до іншої форми та надсилає результуюче повідомлення по мережі. Розшифровка має бути повністю протилежною початковому процесу, щоб перетворити повідомлення назад до його початкової форми.

- Стиснення. Стиснення даних зменшує кількість бітів, які у інформації. Стиснення даних стає особливо важливим у передачі мультимедіа, таких як текст, аудіо та відео.

Прикладний рівень (Application Layer - AL)- це набір протоколів, якими обмінюються віддалені вузли, що реалізують одну й ту саму задачу (програму). Прикладний рівеньдає можливість користувачеві (людині або програмному забезпеченню) звертатися до мережі. Він забезпечує інтерфейси користувача та підтримку послуг – електронної пошти, віддаленого доступу та переказу коштів, загальнодоступного управління бази даних та інших типів розподілених інформаційних служб.

Приклади послуг, що надаються прикладним рівнем:

- Мережевий віртуальний термінал. Мережевий віртуальний термінал – програмна версія фізичного терміналу, він дозволяє користувачеві увійти у віддалений хост. Щоб зробити це, програма створює програмну імітацію терміналу у віддаленому хості. Комп'ютер користувача спілкується з програмним терміналом, який, своєю чергою, спілкується з хостом, і навпаки. Віддалений хост визначає цей зв'язок як зв'язок з одним із його власних терміналів і дозволяє вхід.

- Передача файлів, доступ та керування. Ця програма дозволяє користувачеві звертатися до файлів у віддаленому хості, щоб змінювати або читати дані, витягувати файли з віддаленого комп'ютера для використання на місцевому комп'ютері та адмініструвати або керувати файлами на віддаленому комп'ютері.

- Послуги пошти. Ця програма забезпечує базу для передачі та зберігання електронної пошти.

- Послуги каталогу. Ця програма забезпечує розподілені джерела бази даних та доступ до глобальної інформації про різні об'єкти та послуги.

Стек протоколів Інтернету

Стек протоколів мережі Інтернет2 був розроблений до моделі OSI. Тому рівні в стеку протоколів Інтернету не відповідають аналогічним рівням моделі OSI . Стек протоколів Інтернету складається з п'яти рівнів: фізичної, ланки передачі даних, мережі, транспортного та прикладного. Перші чотири рівні забезпечують фізичні стандарти, мережевий інтерфейс, міжмережеву взаємодію та транспортні функції, які відповідають першим чотирьом рівням моделі OSI. Три самих верхніх рівняу моделі OSI представлені у стеку протоколів Інтернету єдиним рівнем, званим прикладним рівнем рис. 1.3.

Мал. 1.3.

| ARP | Address Resolution Protocol | Протокол знаходження адреси | ||||

| ATM | Asynchronous Transfer Mode | Режим асинхронної передачі | ||||

| BGP | Border Gateway Protocol | Протокол прикордонної маршрутизації | ||||

| DNS | Domain Name System | Система доменних імен | ||||

| Ethernet | Ethernet Network | Мережа Ethernet | ||||

| FDDI | Fiber Distributed Data Interface | Волоконно-оптичний розподілений інтерфейс даних | ||||

| HTTP | Hyper Text Transfer Protocol | Протокол передачі гіпертексту | ||||

| FTP | File transfer Protocol | Протокол передачі файлів | ||||

| ICMP | Internet Control Message Protocol | Протокол керуючих повідомлень | ||||

| IGMP | Internet Group Management Protocol | Протокол управління групами (користувачів) в Інтернеті | ||||

| IP | Internet Protocol | Міжмережевий протокол | ||||

| NFS | Network File System | Протокол мережного доступу до файлових систем | ||||

| OSPF | Open Shortest Path First | Відкритий протокол переваги найкоротшого каналу | ||||

| PDH | Plesiochronous Digital Hierarchy | Плезіохронна цифрова ієрархія | ||||

| PPP | Point-to-Point Protocol | Протокол зв'язку "точка-точка" | ||||

Семінар.

Ми будемо Вам дуже вдячні! Дякую!

Якщо Вам сподобався даний матеріал, будь ласка, поділіться їм із друзями.

Мережеві протоколи керують мережевим обладнанням, забезпечують обмін інформацією між підключеними пристроями. Щоб мережеві комп'ютери могли повідомлятися, вони повинні використовувати той самий протокол. Стандартизація в галузі комунікаційних протоколів є важливим завданням, оскільки вона є основою принципу роботи всього мережного устаткування певної технології.

Протоколи локальних мереж повинні мати такі основні характеристики:

· Забезпечувати надійність мережевих каналів;

· Мати високу швидкодію;

· обробляти вихідні та цільові адреси вузлів;

· відповідати мережевим стандартам

Найбільш популярними є стеки: TCP/IP, IPX/SPX, NetBEUI. Ці стеки на нижніх рівнях – фізичному та канальної моделі OSI - використовують одні і ті ж протоколи Ethernet, Token Ring, FDDI та ін. На верхніх рівнях всі стеки працюють за власними протоколами. Ці протоколи не відповідають рівням моделі OSI, оскільки вона з'явилася вже як результат узагальнення існуючих і реально використовуваних стеків.

NetBEUI- Найпростіший з перерахованих стеків протоколів. Він є найшвидшою, проте його функціональні можливостіобмежені. У цьому протоколі відсутні засоби логічної адресації на мережному рівні, тому його доцільно використовувати в локальній мережі, але не можна маршрутизувати з однієї мережі до іншої. Реалізація цієї функції можлива лише спільно з протоколом, що маршрутизується, наприклад з TCP/IP.

Протоколи IPX та SPXспільно забезпечують маршрутизацію мережевих повідомлень. Компанія Novell розробила протокол IPX/SPX для серверів та клієнтів NetWare, проте його можна використовувати і в інших операційних системах. Протокол IPX працює на мережному рівні моделі OSI, відноситься до категорії протоколів, що працюють без встановлення з'єднання. Протокол SPX працює на транспортному рівні моделі OSI, він забезпечує розпізнавання та збирання пакетів та інші служби із встановленням з'єднання. IPX доставляє пакети за призначенням, а SPX слідкує за тим, щоб пакети прибутку повністю та в цілісному стані, він підтримує нумерацію пакетів, відстежує кількість переданих пакетів.

Найпоширенішим є стандартний стек TCP/IP. Практично всі мережі передають основну частину свого трафіку за його допомогою, у тому числі глобальна мережа Інтернет. Цей стек також є основою для створення корпоративних мереж intranet, що використовують гіпертекстову технологію WWW. Усі сучасні операційні системи підтримують протоколи TCP/IP.

TCP/IP – це багаторівневий стек, він дотримується близько ста стандартизованих протоколів, що забезпечують ефективну передачу даних. Оскільки стек був розроблений до появи моделі взаємодії відкритих систем OSI, то відповідність рівнів протоколів TCP/IP моделі OSI є досить умовною. Базовими протоколамиє такі:

· Transmission Control Protocol (TCP);

· User Datagram Protocol (UDP);

· Internet Protocol (IP).

Кожен комунікаційний протокол оперує деякою порцією даних - блоком даних. У протоколі TCP прийнято називати блоки кадрами, UDP – датаграмами, в IP – пакетами. Часто пакет називають також датаграмою, характеризуючи у такий спосіб блок даних, що містить маршрутну інформацію. Датаграмами оперують протоколи без встановлення з'єднань, такі як IP та UDP. потокомназивають дані, що надходять від додатків на транспортний рівень TCPабо UDP. Протокол TCP розбиває файл, що надходить на пакети.

Структура протоколів TCP/IP наведено на рис. 13. Протоколи TCP/IP поділяються на 4 рівні.

Найнижчий ( рівень IV) відповідає фізичному та канальному рівням моделі OSI. Цей рівень у протоколах TCP/IP не регламентується, але підтримує всі стандарти фізичного та канального рівня: для локальних мереж це Ethernet, Token Ring, FDDI, Fast Ethernet, 100VG-AnyLAN, для глобальних мереж - протоколи з'єднань «точка-точка» SLIP та PPP, протоколи територіальних мереж з комутацією пакетів X.25, frame relay. Розроблено також спеціальну специфікацію, що визначає використання технології ATM як транспорт канального рівня.

Мал. 13. Структура стека протоколів TCP/IP.

Рівень ІІІ- це рівень міжмережевої взаємодії, який займається передачею пакетів з використанням різних транспортних протоколів локальних та глобальних мереж. Як основний протокол мережевого рівня в стеку використовується протокол IP,за допомогою якого вирішуються завдання міжмережевої адресації та маршрутизації пакетів. ІР є протоколом без встановлення з'єднанням, тобто. Доставка пакетів до вузла призначення не гарантується. Це і не входить до його завдання.

Протокол IP реалізує такі базові функції: передача даних, адресація, маршрутизація та динамічна фрагментація пакетів. Для правильної доставки пакета використовується спеціальна система адресації. Передавальний та приймаючий комп'ютери в мережі ідентифікуються за допомогою логічних IP-адрес. Адреса пакета дозволяє визначати маршрут руху. Протокол може передавати пакети в різних типах мереж, які використовують пакети різної довжини. Наприклад, пакет Ethernet може мати довжину від 64 до 1526 байтів, а пакет FDDI – до 4472 байтів. Повна довжина IP-пакету може досягати 65 535 байтів. Пакет містить заголовок та дані. Заголовок IP-пакета містить низку полів. Серед них такі: адреси джерела та приймача, загальна довжина пакета в байтах, що включає заголовок та дані, транспортний протокол (TCP або UDP), час життя, який задається, щоб уникнути безперервної циркуляції в деякій мережі. Після закінчення зазначеного часу пакет знищується.

Маршрутизація є процес переміщення інформації по об'єднаній мережі від джерела до приймача. Маршрут проходження, як правило, містить проміжні пунктипередачі. При маршрутизації визначається оптимальний маршрутта здійснюється транспортування (комутація) пакетів. Для визначення найкращого маршруту використовують безліч різних метрик: довжина маршруту, смуга пропускання, навантаження, надійність, затримка, витрати на передачу. Щоб спростити процес визначення маршруту, на кожному маршрутизаторі створюються і регулярно оновлюються таблиці маршрутизації, в яких міститься інформація про можливі маршрути від маршрутизатора до наступного пункту. Для вибору раціонального шляху порівнюються метрики маршрутизаторів. Маршрутизатори взаємодіють між собою та ведуть таблиці маршрутизації, обмінюючись повідомленнями, у тому числі і про оновлення маршруту. Аналіз даних дозволяє скласти уявлення про топологію мережі та стан каналів зв'язку, що використовується для побудови маршрутів до пристроїв-приймачів.

До рівня міжмережевої взаємодії відносяться протоколи, пов'язані зі складанням та модифікацією таблиць маршрутизації, такі як протоколи збору маршрутної інформації про просування пакетів RIP (Routing Internet Protocol) та OSPF (Open Shortest Path First), а також протокол міжмережевих керуючих повідомлень ICMP (Internet Control Message) Protocol) та протокол дозволу адреси вузла мережі ARP (Address Resolution Protocol).

Протокол RIPзаснований на наборі алгоритмів, що використовують поняттявектор відстаней для порівняння маршрутів та вибору найкращого з них до місця призначення. RIP посилає повідомлення по мережі про оновлення маршрутів та зміну топології мережі. Вектори відстаней ітераційно поширюються маршрутизаторами по мережі, і через кілька кроків кожен маршрутизатор має дані про мережі, що досяжні для нього, і про відстані до них. Якщо зв'язок із будь-якою мережею обривається, то маршрутизатор надає відповідному елементу вектора значення, яке має сенс - "зв'язку немає".

Протокол OSPF обчислює маршрути в IP-мережах, зберігаючи у своїй інші протоколи обміну маршрутною інформацією.

Протокол ICMPпризначений для обміну інформацією про помилки між маршрутизаторами мережі та вузлом - джерелом пакета. ICMP генерує повідомлення про неможливість доставки пакета, про закінчення ліміту часу життя або тривалість складання пакету з фрагментів, про аномальні величини параметрів, про зміну маршруту пересилання та типу обслуговування, про стан системи тощо.

Протокол ARP, як вказувалося вище, використовується для визначення локальної адреси за IP-адресою. Протокол, вирішальний зворотне завдання- знаходження IP-адреси за відомою локальною адресою-, реверсивний ARP – RARP, використовується при старті бездискових станцій, які не знають у початковий момент своєї IP-адреси, але знають адресу свого мережевого адаптера. У локальних мережах протокол ARPвикористовує широкомовні кадри протоколу канального рівня для пошуку в мережі вузла із заданою IP-адресою. Вузол, якому потрібно виконати відображення IP-адреси на локальну адресу, формує ARP запит, вкладає його в кадр протоколу канального рівня, вказуючи в ньому відому IP-адресу, і розсилає запит широкомовно. Всі вузли локальної мережі отримують ARP запит і порівнюють вказану там IP-адресу з власним. У разі їх збігу вузол формує ARP-відповідь, в якому вказує свою IP-адресу і свою локальну адресу і відправляє її вже направлено, тому що в ARP-запиті відправник вказує свою локальну адресу.

Наступний рівень стека протоколів (рівень ІІ) є основним. На цьому рівні функціонують протокол керування передачею TCP та протокол дейтаграм користувача UDP.

Протокол TCP – це транспортна протока л,який забезпечує надійну передачу даних між процесами додатків у мережі. Перш ніж розпочати передавати дані, TCP встановлює між двома комп'ютерами сеанс з'єднання. Потім потік даних, що надходить з програми, у вигляді байтів розбивається на пакети, в кожен пакет додається інформація про нумерацію пакетів, щоб на приймаючій стороні їх можна було зібрати в правильної послідовності. Нумерація дозволяє виявити відсутні пакети. Надходження пакетів підтверджується приймачем. Байти, які отримали підтвердження протягом певного часу, передаються заново. З'єднання TCP дозволяє вести передачу даних одночасно в обидві сторони, тобто здійснювати повнодуплексну передачу. Протокол IP використовується протоколом TCP як транспортний засіб. Перед відправкою своїх блоків даних протокол TCP поміщає в оболонку IP-пакета.

Протокол UDPзабезпечує передачу прикладних пакетівдатаграмним способом і виконує тільки функції сполучної ланки між мережевим протоколомта численними прикладними процесами. Він не орієнтований встановлення з'єднання. Також не виконується нумерація пакетів даних, тому вони можуть бути втрачені, продубльовані або прийти не в тому порядку, в якому були надіслані. Однак UDP гарантує правильність даних, що надійшли на комп'ютер, що приймає. Протокол більш придатний передачі невеликих повідомлень, які можна розмістити в одному пакеті, або для тих програм, яким не страшна втрата деякої порції даних. Функціональна простота протоколу UDP зумовлює його високу швидкодію. Однак у порівнянні з TCP він менш надійний.

Різні програми, встановлені на одному комп'ютері, можуть одночасно отримувати або надсилати повідомлення. Щоб їх розділяти, у протоколах транспортного рівня використовують порти. Найбільш поширені програми використовують зумовлені порти. Так, наприклад, службі віддаленого доступу до файлів FTP відповідає порт 21, службі telnet - 23, SMTP - 25, HTTP - 80. Призначення номерів портів відомим прикладним процесам здійснюється централізовано, менш поширених служб - локально. Номер порту разом із номером мережі і номером кінцевого вузла однозначно визначають прикладний процес у мережі. Цей набір ідентифікуючих параметрів має назву сокету (socket).

Верхній рівень ( рівень I) називається прикладним. На цьому рівні діють протоколи передачі файлів FTP, емуляції терміналу Telnet, поштовий протокол SMTP, що використовується в електронній пошті Інтернету, протокол передачі гіпертексту HTTPта інші.

Протокол пересилання файлів FTP(File Transfer Protocol)реалізує віддалений доступ до файлу. Для того, щоб забезпечити надійну передачу, FTP використовує як транспортний протокол із встановленням з'єднань – TCP. Крім пересилання файлів протокол FTPпропонує інші послуги. Так, користувачеві надається можливість інтерактивної роботи з віддаленою машиною, наприклад він може роздрукувати вміст її каталогів. Крім того, FTP виконує автентифікацію користувачів. Перш ніж отримати доступ до файлу, відповідно до протоколу користувачі повинні повідомити своє ім'я та пароль.

Протокол telnetзабезпечує передачу потоку байтів між процесами, а також між процесом та терміналом. Найчастіше цей протокол використовується для емуляції терміналу віддаленого комп'ютера. При використанні сервісу telnetкористувач фактично керує віддаленим комп'ютеромтак само, як і локальний користувач, тому такий вид доступу потребує гарного захисту. Тому сервери telnet завжди використовують як мінімум аутентифікацію за паролем, а іноді й потужніші засоби захисту.

Протокол SNMP(Simple Network Management Protocol)використовується в організацію мережного управління. Спочатку протокол SNMP був розроблений для віддаленого контролю та керування маршрутизаторами Інтернет. Пізніше SNMP стали застосовувати і для управління будь-яким комунікаційним обладнанням - концентраторами, комутаторами, мережевими адаптерамиі т.п. Проблема керування у протоколі SNMP поділяється на дві задачі.

Перше завдання пов'язані з передачею інформації. Протоколи передачі керуючої інформаціївизначають процедуру взаємодії SNMP-агента, що працює в керованому устаткуванні, та SNMP-монітора, що працює на комп'ютері адміністратора. Протоколи передачі визначають формати повідомлень, якими обмінюються агенти та монітор.

Друге завдання пов'язана з контрольованими змінними, що характеризують стан керованого пристрою. Стандарти регламентують, які дані повинні зберігатися та накопичуватися у пристроях, імена цих даних та синтаксис цих імен. У стандарті SNMP визначено специфікацію інформаційної бази даних управління мережею. Ця специфікація, відома як база даних MIB (Management Information Base), визначає ті елементи даних, які керований пристрій повинен зберігати, та допустимі операції над ними.

Пакет TCP/IP включає деякі утиліти, призначені для перегляду параметрів конфігурації протоколу та усунення несправностей. До найбільш поширених утиліт відносяться такі: ping, ARP і RARP, netstat, nbstat, утиліти конфігурування IP: ipconfig, winipcfg, config, ifconfig, утиліти відстеження маршруту: traceroute, tracert, iptrace. Усі утиліти запускаються у командному рядку, призначені для використання в операційних системах Windows, UNIX/Linux.

Утиліта pingвикористовується для перевірки з'єднання IP. Її можна запускати як з доменним ім'ямяк параметр, так з цифровим. Ця утиліта посилає на комп'ютер ехо-запит ICMP. Отримавши його, приймаючий комп'ютер передає назад луну ICMP, що підтверджує наявність з'єднання. За допомогою утиліти ping можна знайти IP-адресу комп'ютера на його ім'я. Якщо в командному рядку ввести команду ping microsoft.com, на екран буде виведено адресу хоста: 207.46.130.108.

Утиліта – nslookup– повертає IP-адресу комп'ютера з заданим ім'ямна цифрову адресу. За допомогою утиліти ARP в однойменному протоколі можна переглядати та модифікувати відображення IP-адрес на MAC – адреси. Утиліта netstаt дозволяє отримати статистику мережі, пов'язану з активними в Наразіз'єднаннями. Отримані дані використовуються для виправлення неполадок у з'єднанні TCP/IP. Команду можна використовувати з наступними опціями: а – перегляд всіх з'єднань та активних портів, е – перегляд статистика в Ethernet, р – виведення інформації про вибраний протокол (для Windows), r – перегляд таблиці маршрутизації та ін. Конфігураційну інформацію можна вивести залежно від ОС Windows або UNIX за допомогою команд ipconfig і ifconfig відповідно. Ці утиліти повертають інформацію про поточну IP-адресу та MAC-адресу, про маску підмережі, адресу сервера DNS, дані DHCP та ін. Утиліти tracert і traceroute використовуються для відстеження маршруту, яким пакети проходять від передаючого комп'ютера до приймаючого. Перша команда призначена для Windows, друга для UNIX. Результат відстеження містить імена та IP-адресикомп'ютерів чи маршрутизаторів, якими пройшов пакет.

Набір інтернет-протоколів забезпечує наскрізну передачу даних, яка визначає, як дані повинні пакетуватися, оброблятися, передаватися, маршрутизуватися та прийматися. Ця функціональність організована у чотири шари абстракції, які класифікують усі пов'язані протоколивідповідно до обсягу задіяних мереж. Від найнижчого до найвищого рівня - це рівень зв'язку, що містить методи зв'язку для даних, що залишаються в межах одного сегмента мережі (посилання); інтернет-рівень, що забезпечує міжмережну взаємодію між незалежними мережами; транспортний рівень, що обробляє зв'язок між хостами; і прикладний рівень, який забезпечує обмін даними між процесами додатків.

Розвитком архітектури Інтернету та протоколів у моделі TCP/IP займається відкрите міжнародне співтовариство проектувальників IETF.

Історія

Стек протоколів TCP/IPбув створений на основі NCP (Network Control Protocol) групою розробників під керівництвом Вінтона Серфа у 1972 році. У липні 1976 року Вінт Серф і Боб Кан вперше продемонстрували передачу даних з використанням TCP по трьох різних мережах. Пакет пройшов наступним маршрутом: Сан-Франциско - Лондон - Університет Південної Каліфорнії. До кінця своєї подорожі пакет проробив 150 тисяч кілометрів, не втративши жодного біта. У 1978 році Серф, Джон Постел і Денні Кохенвирішили виділити в TCP дві окремі функції: TCP та IP (англ. Internet Protocol,міжмережевий протокол). TCP був відповідальний за розбивку повідомлення на датаграми (англ. datagram) і з'єднання їх у кінцевому пункті відправки. IP відповідав за передачу (з контролем одержання) окремих датаграм. Отак народився сучасний протокол Інтернету. А 1 січня 1983 року ARPANET перейшла новий протокол. Цей день прийнято рахувати офіційною датоюнародження Інтернету.

Рівні стеку TCP/IP

Стек протоколів TCP/IP включає чотири рівні :

Протоколи цих рівнів повністю реалізують функціональні можливості моделі OSI. На стеку протоколів TCP/IP побудовано всю взаємодію користувачів в IP-мережах. Стек є незалежним від фізичного середовища передачі даних, завдяки чому, зокрема, забезпечується повністю прозора взаємодія між провідними та бездротовими мережами.

| Прикладний (Application layer) |

напр., HTTP, RTSP, FTP, DNS |

||||||||||||||||||||||||||||||

Транспортний

Транспортний рівеньМережевий (міжмережевий) рівеньКанальний рівеньКрім того, канальний рівень описує середовище передачі даних (чи то коаксіальний кабель, кручена пара, оптичне волокно або радіоканал), фізичні характеристики такого середовища і принцип передачі даних (розподіл каналів, модуляцію, амплітуду сигналів, частоту сигналів, спосіб синхронізації передачі, час очікування відповіді та максимальна відстань). При проектуванні стека протоколів на канальному рівнірозглядають завадостійке кодування - що дозволяють виявляти та виправляти помилки в даних внаслідок впливу шумів та перешкод на канал зв'язку. Порівняння з моделлю OSIТри верхніх рівня моделі OSI, тобто рівень програми, рівень подання і рівень сеансу, окремо не різняться в моделі TCP/IP , яка має прикладний рівень над транспортним рівнем. Хоча деякі чисті програми OSI, такі як X.400, також об'єднують їх, немає вимоги, щоб стек протоколу TCP/IP повинен накладати монолітну архітектуру над транспортним рівнем. Наприклад, протокол NFS-програм працює через протокол подання даних External Data Representation (XDR), який, у свою чергу, працює за протоколом Remote Procedure Call (RPC). RPC забезпечує надійну передачу даних, тому може безпечно використовувати транспорт UDP з максимальним зусиллям. Різні автори інтерпретували модель TCP/IP по-різному і не погоджуються з тим, що рівень зв'язку або вся модель TCP/IP охоплює проблеми рівня OSIрівня 1 (фізичний рівень) або передбачається, що апаратний рівеньнижче рівня каналу. Декілька авторів спробували включити шари 1 і 2 моделі OSI в модель TCP/IP, оскільки вони зазвичай згадуються в сучасних стандартах(наприклад, IEEE та ITU). Це часто призводить до моделі з п'ятьма шарами, де рівень зв'язку або рівень доступу до мережі поділяються на шари 1 і 2 OSI моделі. Зусилля розробки протоколу IETF не стосуються суворого розшарування. Деякі з його протоколів можуть не відповідати виключно моделі OSI, хоча RFC іноді посилаються на неї і часто використовують старі номери рівня OSI. IETF неодноразово заявляв, що розробка інтернет-протоколу та архітектури не повинна відповідати вимогам OSI. У RFC 3439, адресованому інтернет-архітектурі, міститься розділ, озаглавлений «Шар, що вважається шкідливим». Наприклад, вважається, що рівні сеансу та подання пакету OSI включені в прикладний рівень пакета TCP/IP. Функціональність рівня сеансу можна знайти у протоколах, таких як HTTP та SMTP, і більш очевидна у таких протоколах, як Telnet та протокол ініціації сеансу (SIP). p align="justify"> Функціональність рівня сеансу також реалізована з нумерацією портів протоколів TCP і UDP, які охоплюють транспортний рівень у наборі TCP/IP. Функції рівня подання реалізуються у додатках TCP/IP зі стандартом MIME під час обміну даними. Конфлікти очевидні також в оригінальній моделі OSI, ISO 7498, коли не розглядаються додатки до цієї моделі, наприклад ISO 7498/4 Management Framework або ISO 8648 Internal Organization of the Network layer (IONL). Коли розглядаються документи IONL та Management Framework, ICMP та IGMP визначаються як протоколи керування рівнем для мережного рівня. Аналогічно IONL надає структуру для «залежних від підмереж об'єктів конвергенції», таких як ARP і RARP. Протоколи IETF можуть бути рекапсульно інкапсульовані, про що свідчать протоколи тунелювання, такі як Інкапсуляція загальної маршрутизації (GRE). GRE використовує той самий механізм, який OSI використовує тунелювання на мережному рівні. Існують розбіжності у тому, як вписати модель TCP/IP у модель OSI, оскільки рівні у цих моделях не збігаються. До того ж, модель OSI не використовує додатковий рівень – «Internetworking» – між канальним та мережевим рівнями. Прикладом спірного протоколу може бути ARP або STP. Ось як зазвичай протоколи TCP/IP вписуються в модель OSI:

Зазвичай у стеку TCP/IP верхні 3 рівня моделі OSI (прикладний, уявлення та сеансовий) об'єднують в один - прикладний. Оскільки в такому стеку не передбачається уніфікований протокол передачі даних, функції визначення типу даних передаються додатком. Опис моделі TCP/IP у технічній літературіПримітки

|