Дослідження пристрої WiFi Led Controller

- Комп'ютерне залізо

Сьогодні до огляду представлений пристрій, створений для того, щоб зробити наше життя простішим.

Цей пристрій призначений для керування освітленням. При підключенні RGB діодів можна керувати кольором та яскравістю, а при підключенні одноколірних діодних світильників лише яскравістю. В останньому випадку 3 колірні канали можуть бути використані окремо. Крім цього у пристрою існує кілька режимів, які задають або постійне освітлення, або миготіння. Живлення пристрою від 5 до 24 вольт. Це ж напруга пристрій видає канали. Технічні характеристики такі:

Max навантаження: 288 Вт

Віддалене керування: 50 М

Модель: WIFI100 wifi controller

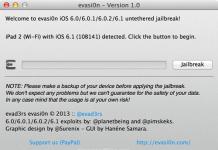

Однак при включенні моє життя простіше не стало. Навіть навпаки, ускладнилася. Причиною цього став додаток MagicColor v1.0, який увійшов до комплекту постачання. Незважаючи на те, що ця програма працювала на телефонах HTC і LG, на моїх пристроях Samsung Galaxy Note 10.1 і Galaxy Nexus вона не заробила, що змусило її трохи препарувати, а разом із нею і сам чудовий девайс. Перше, що було встановлено, про що не згадано в інструкції, наявність у пристрою WEB-інтерфейсу з логіном: admin та паролем 1234, що звичайно втішило.

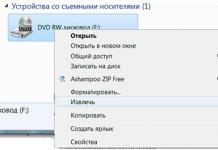

Як видно зі скріншотів за замовчуванням, пристрій працює в режимі Ad hoc із незахищеним доступом до мережі. Стандартний протокол TCP і порт 5000.

Треба сказати, що така ситуація мене в жодному разі не влаштувала. По-перше, це безпека, її просто немає. Будь-який бажаючий може отримати доступ до даному пристрою. По-друге, хотілося б бачити цей пристрій у моїй домашній мережі, де вже є свій DHCP сервер, і захист від зовнішніх посягань. На жаль, у програми MagicColor немає можливості змінити IP-адресу пристрою. Крім того, як з'ясувалося пізніше, програма має перевірку імені мережі ssid.

Тепер давайте розберемося із програмою. Для розпакування файлу MagicColor.apk я використав APK Manager v.4.9. Для цього достатньо скопіювати.apk у папку “place-apk-here-for-modding” та запустити скрипт Script.bat. Після цих маніпуляцій у кореневій папці програми з'являється папка "projects", а в ній папка з такою самою назвою як і файл.apk. Тепер потрібно отримати.jar файл із файлу classes.dex для чого був використаний скрипт dex2jar. Достатньо мишкою перетягнути.dex файл на dex2jar.bat і ми отримуємо те, що хотіли.

Наступний крок декомпілювати отриманий файл classes_dex2jar.jar. Спочатку я спробував декомпілятор JD-gui. Але він не виправдав надій, видавши не коректний код. Натомість наступний декомпілятор AndroChef повністю впорався із завданням.

Розберемося з отриманими вихідними джерелами. Для розборок я використовував Eclipse Standart версії Kepler, із встановленим на неї плагіном ADT Plugin. Встановити його можна з оболонки Eclipse, викликавши меню “Help” - “Install New Software…”. далі натиснути кнопку “Add” та у полі “Name” ввести ADT Plugin”, а в полі “Location:” dl-ssl.google.com/android/eclipse . Вибираємо всі компоненти і тиснемо Finish.

Для початку я створив порожній проект Android Application Project. Де встановив Application Name: Color, Project Name: MagicColor2, Package Name: com.android.color. Далі прибрав галочки з пунктів Create custom launcher icon і Create activity.

У папку src помістив отримані при декомпіляції папки cn і com. З "com/android/color" файл R.java переносимо із заміною в папку "gen/com/android/color".

Не забуваємо перенести всі файли з папки “res” до однойменної папки проекту. І AndroidManifest.xml. Які я отримав за допомогою скрипта apktool з патаметрами java -jar apktool.jar MagicColor.apk out. Після роботи скрипта створюється папка "out" у якій є папка "res" і AndroidManifest.xml

Можна розпочинати аналіз коду програми. Eclipse знаходить кілька помилок, які потрібно виправити. Як я це зробив, можна подивитися у вихідних кодах, які я доклав до статті нижче.

У StaticClass.java ми бачимо налаштування програми за промовчанням. Деякі з цих параметрів нам знадобляться далі. У файлі Protocol.java описаний алгоритм формування команди для пристрою, основою якого є функцією getAll(), в якій формується команда.

Public byte getAll() ( this.all = this.frameHead; this.all = this.frameHead; this.all = 0; this.all = this.mode; this.all = this.keyNumber; this.all = this. keyValue;this.all=this.colorRGB;this.all=this.colorRGB;this.all=this.colorRGB;this.all=this.checkValue;return this.all; )

Виходячи з цього даних бачимо, що перші два байти завжди однакові, і рівні -86 і 85, що утворюють у бінарному вигляді 10101010 та 1010101 послідовність біт, що дозволяють визначити справжність та коректність команди. Також для визначення коректності в команду включена контрольна сума, Що знаходиться в самому кінці, 9 байт команди. Обчислюється вона функцією getCurCheckValue(int paramInt1, int paramInt2, int paramInt3, int paramInt4, int paramInt5)наступним оригінальним способом: Key_Num + (blue + (green + (red + (bar_No + 255))) +mode)%255

Де: paramint1 - StaticClass.bar_No, paramint2 - StaticClass.red, paramint3 - StaticClass.green, paramin4 - StaticClass.blue, paramint5 - StaticClass.Key_Num

Як ви вже здогадалися поля red, green та blue – це значення від 1 до 255 для 1,2,3 каналу відповідно. При підключенні RGB освітлення змінюється колір, а при підключенні звичайних діодних ламп змінюється яскравість. Поле Key_Num визначає режим роботи пристрою. Режими такі: 1- вимкнення освітлення, 2 - включення освітлення, 3 послідовне перемикання вбудованих режимів пристрою, від частого миготіння до постійного свічення. Маючи у своєму розпорядженні лише один канал із лампою ознайомитися з усією різноманітністю режимів мені не вдалося. Поле mode = 1 поле bar_No завжди дорівнює 50.

Перед відправкою команда змінюється функціями exchangeBytesі exchangeIntмабуть у тому, щоб злегка зашифрувати протокол передачі. Ідея цих функцій у тому, що частини крайніх симетричних щодо центру байт переставляються місцями, наприклад якщо ми маємо початкове повідомлення AB CD після перетворення отримаємо AC BD, а якщо 12 34 56 78 то отримаємо 17 35 46 28. Ось так хитро!! !

Тепер про ту проблему, яка не дозволяла користуватися програмою для моїх пристроїв Samsung. Як з'ясувалося при налагодженні програми, SSID мережіполягає в лапки і його довжина збільшується на 2 символи, чого програма не чекає, і перевіряючи довжину SSID очікує отримати 5 замість 7. Функції перевірки, які знаходяться у файлі ColorActivity.java розглянуті нижче. Їх дві: private void getWifiInfo()і protected void isWifiInfo(). В обох функціях є код:

If(this.ssid != null) ( if(this.ssid.length() != 5) ( StaticClass.wifi_correct = false; return; ) if(!this.ssid.substring(0, 2).equals(" LN")) ( StaticClass.wifi_correct = false; return; )

Жирним я виділив ті самі перевірки. Навіщо перевіряти довжину SSID та перші два символи імені SSID, а вони завжди однакові, не знаю. У SSID відрізняються лише останні 3 символи, і вони залежать від положення перемикача SSID на пристрої. Положення 0 на перемикачі відповідає імені SSID "LN001". Для того щоб програма запрацювала на моєму телефоні, виявилося достатньо прибрати ці перевірки.

Далі мені вдалося додати додаткове поле на сторінку налаштувань програми, в якому можна ввести IP-адресу пристрою. Тепер стало можливим переключити пристрій з ad hoc в режим infrastructure, налаштувати безпеку і підключити його зі своєї домашньої мережі, залишивши можливість управління освітленням з мобільного пристрою.

Готовий проект та робочу програмуу папці «bin» з доданим в налаштування полем IP-адреси пристрою можна взяти тут.

01

Навіщо потрібен WIFI контролер?

WIFI контролери бездротової мережі розроблені для використання у комерційних підприємствах, у мережах провайдерів. Архітектура мережі з використанням центрального контролера дозволяє будувати масштабні WIFI мережі та забезпечує простоту та зручність адміністрування мережі, безпеку її роботи.

ВАЖЛИВО. WIFI контролер – не маршрутизатор.Це кінцевий пристрій керування мережею, зокрема WIFI точками доступу. Для забезпечення захисту контролера, забезпечення користувачам виходу до публічної мережі Вам необхідно встановити граничний пристрій – маршрутизатор або міжмережевий екран.

02

Які функції виконує WIFI контролер?

Контролер бездротової мережі здійснює автоматичний пошук, централізоване налаштування WIFI точок доступу, оновлення програмного забезпечення підключених точок доступу.

WIFI контролер може виступати у ролі DHCP серверадля автоматичного розподілу IP-адрес. Контролер проводить аналіз радіочастотного діапазону, регулюючи потужність кожної точки доступу, канал, на якому вона працює, періодично оновлюючи дані про стан радіоефіру.

Контролер централізовано авторизує користувачів під час підключення до бездротової мережі. Операційна система контролера керує всіма бездротовими з'єднаннямизабезпечує управління ресурсами радіо-інтерфейсів мережі (точками доступу).

03

Який бездротовий контролер вибрати?

Якщо говорити про те, якій фірмі віддати перевагу при виборі WIFI контролера, більшість знаючих і досвідчених покупців віддають перевагу Cisco. По-перше, контролери Cisco – це завжди якісне рішення. Контролери Cisco дуже надійні, багатофункціональні та високопродуктивні. Якщо говорити про ціну, то контролери Cisco стоять безперечно вище, ніж пристрої інших брендів, але в даному випадкуви переплачуєте за висока якість, інноваційні технологіїі довгий термінслужби. Тому ВТК більше орієнтується саме на контролери Cisco.

У Cisco існує декілька варіантів WIFIконтролерів. Залежно від масштабу мережі, наявної мережної інфраструктуримережевий інженер може вибрати з наведених нижче варіантів.

04

Віртуальний контролер бездротової мережі. Програмне забезпечення, що встановлюється на віртуалізовану серверну систему vmware. зручний провайдерам, компаніям, які мають вільні серверні ресурсиз достатньо високим рівнемвідмовостійкості та надійності. Функціонал програмного забезпечення є абсолютно ідентичним апаратної версії контролера.

"Придбати контролери бездротовий WIFIмережі Ви можете у магазині за адресою. Наші фахівці допоможуть зробити найбільш правильний вибірі підкажуть основні особливості кожної з цих моделей.

У випадку, якщо розглянута модель контролера бездротової WIFI мережі Наразіне розміщена на сайті, ми пропонуємо звернутися до менеджера, щоб уточнити можливість її придбання на замовлення. "

05

Контролер для маршрутизаторів

Контролер для маршрутизаторів Cisco ISR G2Дані модулі підтримують від 5 до 50 пікселів і до 500 клієнтів. Це рішенняпідійде для компаній, у яких граничним пристроєм мережі є маршрутизатор Cisco серій 1900, 2900 або 3900. Модуль займає один слот розширення та забезпечує звістку функціонал контролера WIFI.

06

Бездротовий контролер

Бездротовий контролер Cisco настільного виконаннядля сегментів малого та середнього бізнесу серії. Пристрої цієї серії мають невисоку вартість, компактні розміри, підтримують всі типи точок доступу Cisco для використання з контролерами. WIFI контролер Cisco має максимальну ємність 75 точок доступу. При цьому кількість клієнтських пристроїв може бути до 1000. Мінімальна ліцензія цієї серії – від 5 точок доступу. Спочатку можна придбати контролер вже з необхідною кількістю підтримуваних точок або розширити цю підтримку в майбутньому. Має гігабітний інтерфейс та вбудований комутатор на 4 порти. Дозволяє безпосередньо підключати точки доступу та живити дві з них PoE.

07

WIFI контролер

WIFI контролер Cisco стійкового виконаннядля великих мереж серії. Стартова кількість точок доступу, що обслуговуються, - 12шт. Максимальна ємність контролера – 1500 пікселів доступу WIFI(Модель Cisco 5520). Можливе встановлення додаткового джерелахарчування підвищення відмовостійкості роботи системи. Використання такого контролера бездротової мережі дозволяє будувати великі мережі WIFI. Апаратно платформа єдина для вирішення від 12 до 1500 точок доступу. Розширення ємності провадиться за рахунок придбання додаткових ліцензій.

08

Контролер серії 5700

Серія 5700. Призначений для використання у середніх та великих організаціях. Стійкове виконання займає один юніт у шафі (1RU). Мінімально обслуговує 25 точок доступу. Максимально – 1000. Кількість клієнтів – до 12000.

09

Комутатори серій Cisco 3850 та Cisco 3650

Комутатори серій Cisco 3850 та Cisco 3650, що мають вбудовані функції контролера точок доступу. Дуже зручні при використанні як контролер WIFI, оскільки можуть одразу живити підкльочені точки доступу за стандартами PoE та PoE+. Розраховані на підтримку від 1 до 50 точок доступу або 2000 бездротових клієнтів (комутатор або стек).

10

Контролер WIFI на базі модуля WiSM2

Контролер WIFI на базі сервісного модуля WiSM2 для комутаторів серії 6500.Дана карта розширення підтримує від 100 до 1000 точок доступу та до 15000 клієнтів. При цьому має пропускну здатність в 20Гбіт с. Призначений для монтажу в шасі блейд-комутатора Cisco 6500. Дане шасі може бути змонтовано до 7 таких модулів.

11

Контролери Cisco 7500

Контролери Cisco 7500- Це контролери для великих мереж. Потужні та надійні. Мають розширений функціонал резервування. Дані пристрої дозволяють підключати від 300 до 6000 точок доступу та до 64000 клієнтів. Також можливе налаштування 4096 віртуальних мереж при великомасштабному розгортанні. Має інтерфейс 10Гбіт. І максимальною пропускною спроможністю 1ГБ\с. Серія 7500 призначена для розгортання у приватній хмарі та обслуговує розподілені філії.

12

Контролери Cisco 8500

Контролери Cisco 8500- дана серія ідентична попередньої 7500 (від 300 до 6000 точок доступу та до 64000 клієнтів), проте має загальну пропускну здатність до 10ГБ\с.

13

Точки доступу з функціоналом контролера

На основі точок доступу, що мають вбудований функціонал контролера – Cisco 1850.Ці точки доступу дозволяють керувати іншими точками доступу за допомогою технології Cisco Mobility Express. Ця технологія підтримує до 25 точок доступу в локальних мережах або у віддалених офісах. Також дана серія працює за стандартом 802.11ас другого покоління.

14

Характеристики розглянутих контролерів WIFI

Наведена нижче зведена таблиця містить найцінніші характеристики розглянутих варіантів контролерів WIFI:

Характеристики |

Віртуальний контролер |

Контролер

|

Серія 2500 |

Серія 5500 |

5760 |

3850 |

WiSM2 |

Серія

|

Серія

|

Зображення продукту |

|||||||||

Цільова сфера застосування |

Малі та середні підприємства Філії |

Малі та середні підприємства Філії |

Середні та великі підприємства |

Середні та великі підприємства |

Малі, середні та великі підприємства |

Середні та великі підприємства |

Підприємства з великою кількістюфілій |

Великі підприємства та постачальники послуг |

|

Формфактор |

По на віртуальній машині |

Настільний |

Пристрій формфактора 1RU |

Пристрій формфактора 1RU |

Комутатор формфактора 1RU |

Модуль для комутатора Catalyst 6500 |

Пристрій формфактора 1RU |

Пристрій формфактора 1RU |

|

Режими розгортання |

|||||||||

Режим FlexConnect (Centrally Switched) |

|||||||||

Режим Central Mode (колишня назва – Local Mode |

|||||||||

Mesh-мережі |

Так (без зв'язування MAP-точки з RAP-точками) |

||||||||

Рішення OfficeExtend |

|||||||||

Масштабування |

|||||||||

Мінімальна кількість точок доступу |

|||||||||

Максимальна кількість точок доступу |

|||||||||

Максимальна кількість клієнтів, що підтримуються |

|||||||||

Максимальна кількість радіочастотних міток, що підтримуються. |

|||||||||

Максимальна пропускна спроможність |

20 та 40 Гбіт/с |

||||||||

Максимальна кількість груп точок доступу |

|||||||||

Максимальна кількість точок доступу у групі |

|||||||||

Максимальна кількість бездротових локальних мереж |

|||||||||

Максимальна кількість віртуальних локальних мереж |

|||||||||

Режими розгортання |

|||||||||

Мережевий інтерфейс введення/виводу |

2 віртуальних мережевого адаптера(vNIC) |

Об'єднувальна плата ISR G2 |

Об'єднувальна плата Catalyst 6500 |

||||||

Резервовані блоки живлення |

Недоступні |

Так (опція) |

Так (опція) |

4 х 1G/10G (висхідні канали), 2 х 1G/10G (висхідні канали) 4 х 1G (висхідний канал) 24/48х10/100/1000 Мбіт/с для передачі даних; з підтримкою POE+ |

Так (встановлений) |

Так (встановлений) |

|||

Резервовані вентилятори |

Недоступні |

Вбудований вентилятор |

Так (опція) |

Так (опція) |

|||||

Максимальне енергоспоживання |

|||||||||

Стандартна гарантія на апаратні засоби |

Недоступні |

||||||||

Стандартна гарантія на програмні засоби |

|||||||||

Підтримувані функції |

|||||||||

Міст робочої групи (Workgroup Bridge) |

|||||||||

Групи агрегування каналів (LAG, Link Aggregation Group) |

Не застосовується |

||||||||

Управління радіоресурсами (RRM, Radio Resource Management) |

|||||||||

Протокол DTLS (Datagram Transfer Layer Security) |

|||||||||

Сумісні з Cisco розширення CAC (Call Admission Control)/WMM (Wi-Fi Multimedia) |

|||||||||

Технологія Cisco VideoStream |

|||||||||

Гостьові послуги (бездротові) |

|||||||||

Гостьові послуги (провідні) |

|||||||||

Функція Guest anchor |

|||||||||

Списки керування доступом (ACL) |

|||||||||

Висока доступність (HA) на основі AP SSO |

Yes (без AP SSO) |

Заплановано |

|||||||

Засоби AVC (Application Visibility & Control) |

Заплановано |

Заплановано |

|||||||

Шлюз Bonjour |

Заплановано |

Заплановано |

|||||||

Мобільність |

Рівень 2 (L2) |

Рівень 2 / рівень 3 (L2/L3) |

Рівень 2 / рівень 3 (L2/L3) |

Рівень 2 / рівень 3 (L2/L3) |

Рівень 2 / рівень 3 (L2/L3) |

Рівень 2 / рівень 3 (L2/L3) |

Рівень 2 / рівень 3 (L2/L3) |

Рівень 2 (L2) |

Рівень 2 / рівень 3 (L2/L3) |

Функція BDRL (Bi-Directional Rate Limiting) |

Заплановано |

||||||||

Сертифікація на відповідність державним вимогам |

|||||||||

FIPS |

Заплановано |

Заплановано |

Отримано |

Заплановано |

Заплановано |

Отримано |

Заплановано |

Заплановано |

|

Common Criteria |

Заплановано |

Заплановано |

Отримано |

Заплановано |

Заплановано |

Отримано |

Заплановано |

Заплановано |

|

DISA UCAPL |

Заплановано |

Заплановано |

Отримано |

Заплановано |

Заплановано |

Отримана Внесення змін до конфігурації такої бездротової мережі (наприклад, додавання другого SSID) потребує величезних часових витрат. Змінювати потрібно на кожній точці доступу

16

| |||

Для RGB стрічокна світлодіодах стають дедалі складнішими. Спочатку були звичайні, далі каналом ІЧ, потім більш потужні з радіоканалом, пізніше сенсорні пульти, що працюють на частоті 2,4 ГГц, і тепер ми маємо інтеграцію в домашню мережу і Wi-Fi і драйверами розумного будинку. Сьогодні ми протестуємо такий пристрій, призначений для роботи з програмами на anroid/iOS, куплений по інтернету за 2000 руб. Ось тут є інструкція російською мовою, правда до трохи відрізняється, від цієї моделі, у якої є додатковий пульт.

Параметри RGB контролера

- Робоча напруга: DC 7-24 В

- Вихідний канал: використовувати 3/2/1 канал

- Вихідний струм: 4 A х 3

- Спосіб з'єднання: Загальний анод

- Розмір: 100 х 45 х 23 мм

- Дистанція: 50 метрів у приміщенні, 100 метрів на відкритому повітрі

- Програмне забезпечення: система Android(версії не нижче 2.3 с функцією Wi-Fi) або системи IOS.

Схема підключення до мережі та 1-3 стрічок

Корпус контролера пластмасовий та настільки легкий, що його можна приклеїти двостороннім скотчем до стіни. Клеми проводів розташовані досить глибоко, і забезпечують просту і надійне встановленнядротів. Наклейка у зрозумілій формі повідомляє, де що потрібно підключити.

Усередині одна друкована плата, якість хороша. На вході розташований перетворювач напруги на базі MC34063 і декількох пасивних компонентах, який вхідна напруга 7 - 24 перетворює в 5,1 В, яке потім надходить на регулятор 1777, що виробляє 3,3 В. На жаль, вся частина живлення досить сильно гріється навіть при подачі 12, корпус теплий.

Елемент HF-A11-0 – це готовий модуль WiFi MPN: HF-A11-0. Він містить прошивки з можливістю налаштування через панель сайту виробника чи команди AT+ UART. Дозволяє підключатися до мережі в режимі Access Point (AP), працюючи як сервер, створюючи нову мережу wi-fi, дозволяє пристроям підключатися до неї, або в режимі Station (STA), працюючи як клієнт, підключившись до готової мережі Wi-Fiі підключення до локальної мережі, наприклад, через маршрутизатор. Модуль підтримує шифрування TKIP/AES, захист WPA-PSK/WPA2-PSK, а також роботу в стандартах 802.11 b/g/n, завдяки цьому він сумісний з будь-якою локальною бездротовою мережею.

Мікроконтролер AVR Attiny2313 має кварцовий генератор на частоті 29,4912 МГц. Його завдання зводяться лише до прийому даних та управління транзисторами через програмний ШІМ. Транзистори FDD8880 у корпусах D-PAK, з паспортною напругою до 30 В та максимальному струмі 10 A. При активації, встановлений драйверстворює мережу HX001, є прошивки 4.02.10.hx08 і працює з додатком Free Color, який мало того що не знаходить драйверів, але має жорстко задану IP-адресу 192.168.2.2 і порт 5000. В інструкції не передбачено підключення в режимі STA, та хоча wi-fi модуль дозволяє працювати з таким підключенням, програма Free Color не буде працювати через встановленого жорсткого IP-адреси.

Управління у програмі

- Кнопка увімкнення/вимкнення.

- Колірний диск.

- Кнопка вибору режиму.

- Рядок швидкості/яскравості.

- Сторінка режиму керування триколірними світлодіодами.

- Сторінка режиму холодного білого та теплого білого кольорів.

- Сторінка керування яскравістю світлодіодів.

- Сторінка налаштувань програми.

На щастя, цей RGB LED контролер працює і з програмою Magic Color, яка може просканувати локальну мережу та знайти в ній драйвери освітлення LEDnet. А далі читайте та повторюйте в правильному порядку, що потрібно міняти.

- Підключіть RGB-контролер до джерела живлення, при цьому з'являється нова мережа HX001

- Зв'яжіться з цією мережею телефоном або комп'ютером, як із звичайним AP

- У браузері відкриваємо адресу 192.168.2.2 та увійдіть, user та pass - „admin”. Перший крок – вибір мови, для цього натисніть кнопку „english”

- Входимо в закладку „STA Interface Setting” та уточнюємо дані для авторизації в нашій мережі, рекомендую вам переконатися, наприклад, можна скопіювати ці дані безпосередньо з налаштувань маршрутизатора та натисніть кнопку „apply”

- Слід перезапустити модуль у „Device management” і після перезавантаження знову з'єднуємося з мережею HX001

- У першій вкладці „Mode selection” вибираємо „STA mode” та натисніть „apply”

- Повторне перезавантаження. Тепер ми знову з нашою мережею.

- На вкладці „DHCP clients list” нашого маршрутизатора ми перевіряємо, яку адресу отримав модуль. Тут зверніть увагу, що на різних маршрутизаторах це буде виглядати інакше, а через іншу конфігурацію (без DHCP), можливо, вимагатимуть ручного зіставлення з'єднання

- Якщо модуль не підключився до мережі, спробуємо перезапустити. Якщо нічого це не дає, то, можливо, помилилися паролем та типом безпеки. Тепер, щоб дістатися модуля, необхідно повернути його до заводських налаштувань – відкриваємо кришку та натисніть на 5 секунд червону кнопку. Повертаємося до другого кроку.

- У браузері відкриваємо адресу та входимо, як і раніше

- В закладці „AP" interface settings” та змінюємо адресу 192.168.2.2 на якусь іншу, наприклад, 192.168.2.101, за спектром пулу DHCP. Apply та перезапустити

- В закладці „Application settings” змінюємо режим роботи на „client”, змінюємо адресу, як і в попередньому кроці, назад у режим роботи „server”, "apply" і перезапустити. Тепер драйвер зможе підключитися на адресу 192.168.2.2, тому що він розблокований.

- В закладці „LAN network”, тобто головному меню маршрутизатора, змінюємо поле „IP address” з того, що було раніше, на 192.168.2.X, де X-це буде адреса маршрутизатора, може бути „1” - таким чином, вся мережа працюватиме у новому пулі адрес. Пам'ятайте, що панель входу в систему тепер буде за новою адресою!

- На вкладці „DHCP address reservation” маршрутизатора додаємо новий записта вставляємо MAC.

- Чекаємо деякий час і перевіряємо, чи є у „DHCP clients list” у маршрутизаторі модуль HX001 за адресою 192.168.2.2, панель налаштування має бути доступна через браузер

Відео

А на відеоролику видно, як працює керування квітами, яскравістю та іншими світловими ефектами на повністю налаштованому Вай-Фай контролері. Це справді зручна штука, яку можна поставити на керування світлом та підсвічуванням у кімнаті, будівлі зовні або на рекламні вивіски.

- Tutorial

Вступ

У останньої версії операційної системи Mikrotik RouterOS під номером 6.11 була додана експериментальна функція, що дозволяє використовувати роутер на цій платформі як контролер Wi-Fi точокдоступу. На жаль, так як даний функціонал тільки що з'явився і знаходиться в статусі бета, інформація про нього обмежується досить нудною статтею на Wiki-довіднику Mikrotik"а. Покрокової інструкції з налаштування мені знайти не вдалося, тому, вирішено було спробувати все налаштувати методом наукового тика У даному пості я розглядаю просте налаштування контролера (не заглиблюючись у нетрі налаштувань, яких дуже багато), що забезпечує наступну конфігурацію (по суті, аналогічну тій, що була б налаштована на простому SOHO-роутері рівня D-Link DIR-620 з рідною прошивкою , і використовувану в домашніх умовах):- Два Wi-Fi роутера Mikrotik RouterBoard

- Routerboard RB951G-2HnD - основний, є контролером Wi-Fi, точкою доступу, маршрутизатором, DHCP- та DNS-сервером. Далі іменуватиму його контролером

- Routerboard RB951Ui-2HnD - додатковий, є тільки точкою доступу Wi-Fi і свитком на 3 порти (POE in та out порти не включені в свитч та зарезервовані на майбутнє). Далі іменуватиму його точкою доступу або точкою

- WPA/WPA2-PSK автентифікація з AES-шифруванням

- Строго певний канал, із шириною 20МГц

- Єдиний SSID, не прихований

- Клієнти не ізольовані один від одного та провідної мережі (справді, навіщо це вдома?)

Дисклеймер

Отже, ми усвідомили страх і ризик, пов'язаний з використанням технологій, що знаходяться на етапі тестування, розуміємо, що за повторення дій, описаних у цій статті, відповідатимете тільки ви. Тут же варто відзначити, що даний функціонал поки не сумісний з:- Nstreme AP support

- Nv2 AP support

Підготовка

За інформацією з Wiki робота даної системи не вимагає наявності Wi-Fi на роутері, у такому випадку пристрій може виконувати функції контролера.Насамперед, необхідно оновити систему на наших роутерах до версії 6.11. Можна скачати файл прошивки з офіційного сайту Mikrotik, після чого перетягнути його у вікно Winbox, а потім перезавантажити роутер; або ж зайти в розділ System-> Packages, натиснути кнопку Check For Updates і у вікні ще раз натиснути на Check For Updates, а потім Download & Upgrade.

Далі в розділі завантажень на офіційному сайті Mikrotik, потрібно завантажити файл пакету Wireless CAPsMAN (він знаходиться там де і прошивка для вашої платформи), після чого встановити його так само, як оновлення RouterOS, тобто. перетягуємо на вікно Winbox і перезавантажуємося.

Після перезавантаження заходимо до розділу Packages, щоб переконатися, що пакет коректно встановився та активований.

Зверніть увагу, що з'явився пакет wireless-fp, а пакет wireless став неактивним. Крім того, з'явився новий пункт CAPsMAN у головному меню та кнопка CAP у розділі Wireless.

Налаштування контролера

Дії, описані в цьому розділі, потрібно виконати лише на контролері.Заходимо до розділу CAPsMAN у головному меню.

Перша вкладка Interfaces міститиме псевдо-інтерфейси, що з'являються при підключенні точок доступу до контролера на кожне з'єднання по одному псевдо-інтерфейсу. Якщо зайти в будь-який псевдо-інтерфейс, можна побачити налаштування, які застосовані до нього.

В принципі, можна вручну створити інтерфейс для точки доступу, наприклад, у разі необхідності виділити якусь точку якимись особливими налаштуваннями.

Щоб увімкнути режим контролера, натисніть кнопку «Manager», встановлюємо галочку Enabled та натискаємо OK.

Переходимо до вкладки Configurations. Тут створюються конфігурації, які надалі розгортатимуться на наших точках доступу.

Створимо нову конфігурацію

Задамо ім'я конфігурації, SSID, режим доступний лише один, але про всяк випадок, я вирішив не залишати це значення порожнім, хоча з порожнім теж все працює. Тут же вкажемо, що використовувати всі доступні антени на прийом і передачу (на моїх роутерах їх по дві, але третя галочка хоч і встановлена, ні на що впливати не буде).

Далі визначимо налаштування каналу

Зауважте, будь-які налаштування можна зробити, як безпосередньо в конфігурації, так і створити об'єкт «Channel» на відповідній вкладці CAPsMAN, а потім вибрати його зі списку. Це може бути зручно за наявності складних конфігурацій з комбінацією різних параметрівдля кількох точок доступу. Вкажемо частоту (на жаль, список, що випадає, відсутній, тому доведеться вказати значення вручну), ширина каналу у мене чомусь приймає тільки значення 20МГц (в описі поля в консолі написано, що це може бути десяткове число від 0 до 4294967.295, тому поставити 20 /40 не можна, а якщо вказувати значення більше 20, з'являється помилка, що точка доступу не підтримує цю частоту). Якщо ширину каналу не вказати, 20МГц буде прийнято за замовчуванням. Далі вибираємо формат мовлення 2ghz-b/g/n. Наступне поле за змістом має давати можливість розширити канал до 20/40, але чомусь незалежно від обраного значення цього не відбувається. Про всяк випадок, вибираю Ce (у попередніх версіях above).

Наступний розділ дозволяє вказати параметри мережі

Як і у випадку каналу, можна оформити цей розділ конфігурації через окремий об'єкт.

Галочка local-forwarding дозволяє передати керування трафіком точкам доступу. У цьому випадку попадання клієнтів у певну підмережу (шляхом додавання wlan інтерфейсу в певний bridge), маршрутизація і т.д. здійснюватиметься звичним чином, тобто. через бездротовий інтерфейс. Зняття цієї галочки передає керування контролеру, відповідно всі інші налаштування на цій вкладці дійсні лише при знятій галочці.

Розділ «безпека»

Містить, в принципі, звичні налаштування, які не потребують коментування. Єдине, що хочеться відзначити – це відсутність WEP аутентифікації. Тут також можна виконати налаштування в окремому об'єкті"Security", після чого вказати його у відповідному полі.

Розгортання

Після того як ми перестали редагувати конфігурацію, збережемо її. Вона знадобиться нам на наступному етапі.

На вкладці Provisioning ми створюємо нове розгортання. Вкажемо тип конфігурації.

Створимо в цьому розділі об'єкт Provisioning.

Поле Radio Mac дозволяє визначити конкретну точку доступу, до якої буде застосовано дане розгортання, за замовчуванням - до всіх. Дія потрібно вказати "create dynamic enabled", інші варіанти потрібні для статичних інтерфейсів. Вкажемо щойно створену конфігурацію як основну.

Налаштування точок доступу

Тут все набагато простіше. Установки виконуються на роутерах, які оснащені Wi-Fi модулями. Заходимо до розділу Wireless.

Натискаємо кнопку CAP.

Ставимо галочку Enabled, вказуємо бездротовий інтерфейс, у випадку, якщо точка доступу і контролер це один пристрій, додаємо в поле CAPsMAN address свій же IP.

Якщо точка доступу, і контролер - це різні пристрої, то CAPsMAN addresses можна не вказувати, натомість вказати Discovery Interfaces.

Поле Bridge можна заповнити - вказати міст, в якому знаходиться локальна мережа, в такому випадку при встановленні з'єднання з контролером, інтерфейс автоматично додаватиметься в міст, а можна не вказувати, тоді його доведеться призначити в пункті меню Bridge.

Після натискання кнопки OK. У інтерфейсу з'явиться червоний коментар, що означає, що він управляється контролером.

Після встановлення з'єднання з контролером та отримання від нього налаштувань з'явиться другий рядок коментаря із зазначенням параметрів мережі.

А у вкладці Interfaces пункту меню CAPsMAN з'являться псевдо-інтерфейси, що відповідають цим з'єднанням.

Після редагування налаштувань контролера можна примусово оновити розгортання на точки доступу в розділах Remote CAP і Radio (залежно від того, які налаштування змінювали), виділенням потрібної точки та натисканням на кнопку Provision.

Підключених клієнтів за інтерфейсами можна побачити у розділі Registration Table:

Висновок

Оскільки функціонал CAPsMAN і CAP щойно з'явився у відкритому доступі і все ще перебуває у статусі бета-тестування, я припускаю, що інтерфейс, налаштування та можливості незабаром цілком можуть змінитися. Але принципові зміни навряд чи відбудуться, тому сподіваюся, що пост не втратить актуальності.При написанні цього посту використовувалася

- Tutorial

Вступ

В останній версії операційної системи Mikrotik RouterOS під номером 6.11 було додано експериментальну функцію, що дозволяє використовувати роутер на цій платформі як контролер Wi-Fi точок доступу. На жаль, так як даний функціонал тільки що з'явився і знаходиться в статусі бета, інформація про нього обмежується досить нудною статтею на Wiki-довіднику Mikrotik"а. Покрокової інструкції з налаштування мені знайти не вдалося, тому, вирішено було спробувати все налаштувати методом наукового тика У даному пості я розглядаю просте налаштування контролера (не заглиблюючись у нетрі налаштувань, яких дуже багато), що забезпечує наступну конфігурацію (по суті, аналогічну тій, що була б налаштована на простому SOHO-роутері рівня D-Link DIR-620 з рідною прошивкою , і використовувану в домашніх умовах):- Два Wi-Fi роутери Mikrotik RouterBoard

- Routerboard RB951G-2HnD – основний, є контролером Wi-Fi, точкою доступу, маршрутизатором, DHCP- та DNS-сервером. Далі іменуватиму його контролером

- Routerboard RB951Ui-2HnD - додатковий, є тільки точкою доступу Wi-Fi і свитком на 3 порти (POE in та out порти не включені в свитч та зарезервовані на майбутнє). Далі іменуватиму його точкою доступу або точкою

- WPA/WPA2-PSK автентифікація з AES-шифруванням

- Строго певний канал, із шириною 20МГц

- Єдиний SSID, не прихований

- Клієнти не ізольовані один від одного та провідної мережі (справді, навіщо це вдома?)

Дисклеймер

Отже, ми усвідомили страх і ризик, пов'язаний з використанням технологій, що знаходяться на етапі тестування, розуміємо, що за повторення дій, описаних у цій статті, відповідатимете тільки ви. Тут же варто відзначити, що даний функціонал поки не сумісний з:- Nstreme AP support

- Nv2 AP support

Підготовка

За інформацією з Wiki робота даної системи не вимагає наявності Wi-Fi на роутері, у такому випадку пристрій може виконувати функції контролера.Насамперед, необхідно оновити систему на наших роутерах до версії 6.11. Можна скачати файл прошивки з офіційного сайту Mikrotik, після чого перетягнути його у вікно Winbox"а, після чого перезавантажити роутер; або ж зайти в розділ System -> Packages, натиснути кнопку Check For Updates і в вікні ще раз натиснути на Check For Updates , а потім Download & Upgrade.

Далі в розділі завантажень на офіційному сайті Mikrotik, потрібно завантажити файл пакету Wireless CAPsMAN (він знаходиться там де і прошивка для вашої платформи), після чого встановити його так само, як оновлення RouterOS, тобто. перетягуємо на вікно Winbox і перезавантажуємося.

Після перезавантаження заходимо до розділу Packages, щоб переконатися, що пакет коректно встановився та активований.

Зверніть увагу, що з'явився пакет wireless-fp, а пакет wireless став неактивним. Крім того, з'явився новий пункт CAPsMAN у головному меню та кнопка CAP у розділі Wireless.

Налаштування контролера

Дії, описані в цьому розділі, потрібно виконати лише на контролері.Заходимо до розділу CAPsMAN у головному меню.

Перша вкладка Interfaces міститиме псевдо-інтерфейси, що з'являються при підключенні точок доступу до контролера на кожне з'єднання по одному псевдо-інтерфейсу. Якщо зайти в будь-який псевдо-інтерфейс, можна побачити налаштування, які застосовані до нього.

В принципі, можна вручну створити інтерфейс для точки доступу, наприклад, у разі необхідності виділити якусь точку якимись особливими налаштуваннями.

Щоб увімкнути режим контролера, натисніть кнопку «Manager», встановлюємо галочку Enabled та натискаємо OK.

Переходимо до вкладки Configurations. Тут створюються конфігурації, які надалі розгортатимуться на наших точках доступу.

Створимо нову конфігурацію

Задамо ім'я конфігурації, SSID, режим доступний лише один, але про всяк випадок, я вирішив не залишати це значення порожнім, хоча з порожнім теж все працює. Тут же вкажемо, що використовувати всі доступні антени на прийом і передачу (на моїх роутерах їх по дві, але третя галочка хоч і встановлена, ні на що впливати не буде).

Далі визначимо налаштування каналу

Зауважте, будь-які налаштування можна зробити, як безпосередньо в конфігурації, так і створити об'єкт Channel на відповідній вкладці CAPsMANа, після чого вибрати його зі списку. Це може бути зручно за наявності складних конфігурацій з комбінацією різних параметрів для декількох точок доступу. Вкажемо частоту (на жаль, список, що випадає, відсутній, тому доведеться вказати значення вручну), ширина каналу у мене чомусь приймає тільки значення 20МГц (в описі поля в консолі написано, що це може бути десяткове число від 0 до 4294967.295, тому поставити 20 /40 не можна, а якщо вказувати значення, більше 20, з'являється помилка, що точка доступу не підтримує цю частоту.. Якщо ширину каналу не вказати, то 20МГц буде прийнято за замовчуванням.Далі вибираємо формат мовлення 2ghz-b/g/n за змістом якраз має давати можливість розширити канал до 20/40, але чомусь незалежно від обраного значення цього не відбувається.

Наступний розділ дозволяє вказати параметри мережі

Як і у випадку каналу, можна оформити цей розділ конфігурації через окремий об'єкт.

Галочка local-forwarding дозволяє передати керування трафіком точкам доступу. У цьому випадку попадання клієнтів у певну підмережу (шляхом додавання wlan інтерфейсу в певний bridge), маршрутизація і т.д. здійснюватиметься звичним чином, тобто. через бездротовий інтерфейс. Зняття цієї галочки передає керування контролеру, відповідно всі інші налаштування на цій вкладці дійсні лише при знятій галочці.

Розділ «безпека»

Містить, в принципі, звичні налаштування, які не потребують коментування. Єдине, що хочеться відзначити – це відсутність WEP аутентифікації. Тут також можна виконати налаштування в окремому об'єкті «Security», після чого вказати його у відповідному полі.

Розгортання

Після того як ми перестали редагувати конфігурацію, збережемо її. Вона знадобиться нам на наступному етапі.

На вкладці Provisioning ми створюємо нове розгортання. Вкажемо тип конфігурації.

Створимо в цьому розділі об'єкт Provisioning.

Поле Radio Mac дозволяє визначити конкретну точку доступу, до якої буде застосовано дане розгортання, за замовчуванням - до всіх. Дія потрібно вказати "create dynamic enabled", інші варіанти потрібні для статичних інтерфейсів. Вкажемо щойно створену конфігурацію як основну.

Налаштування точок доступу

Тут все набагато простіше. Установки виконуються на роутерах, які оснащені Wi-Fi модулями. Заходимо до розділу Wireless.

Натискаємо кнопку CAP.

Ставимо галочку Enabled, вказуємо бездротовий інтерфейс, у разі якщо точка доступу і контролер це один пристрій, додаємо в поле CAPsMAN address свій же IP.

Якщо точка доступу, і контролер - це різні пристрої, то CAPsMAN addresses можна не вказувати, натомість вказати Discovery Interfaces.

Поле Bridge можна заповнити - вказати міст, в якому знаходиться локальна мережа, в такому випадку при встановленні з'єднання з контролером, інтерфейс автоматично додаватиметься в міст, а можна не вказувати, тоді його доведеться призначити в пункті меню Bridge.

Після натискання кнопки OK. У інтерфейсу з'явиться червоний коментар, що означає, що він управляється контролером.

Після встановлення з'єднання з контролером та отримання від нього налаштувань з'явиться другий рядок коментаря із зазначенням параметрів мережі.

А у вкладці Interfaces пункту меню CAPsMAN з'являться псевдо-інтерфейси, що відповідають цим з'єднанням.

Після редагування налаштувань контролера можна примусово оновити розгортання на точки доступу в розділах Remote CAP і Radio (залежно від того, які налаштування змінювали), виділенням потрібної точки та натисканням на кнопку Provision.

Підключених клієнтів за інтерфейсами можна побачити у розділі Registration Table:

Висновок

Оскільки функціонал CAPsMAN і CAP щойно з'явився у відкритому доступі і все ще перебуває у статусі бета-тестування, я припускаю, що інтерфейс, налаштування та можливості незабаром цілком можуть змінитися. Але принципові зміни навряд чи відбудуться, тому сподіваюся, що пост не втратить актуальності.При написанні цього посту використовувалася