Є найважливішим електронним пристроєм у житті. Він з'єднує більшість інших пристроїв із зовнішнім світом і саме тому становить максимальний інтерес для хакерів.

На жаль, багато роутерів для дому та малого бізнесу за замовчуванням поставляються з небезпечною конфігурацією, мають недокументовані облікові записи для управління, використовують застарілі служби та працюють на старих версіях прошивок, які легко зламати за допомогою давно відомих прийомів. Частину з перелічених проблем самі користувачі, на жаль, виправити не зуміють, але можна зробити цілий ряд дій, щоб захистити ці пристрої як мінімум від великомасштабних автоматизованих атак.

Основні дії

Уникайте використання роутерів, які надаються провайдерами. По-перше, вони часто дорожчі. Але це не найбільша проблема. Такі маршрутизатори зазвичай менш захищені, ніж ті моделі, які продають виробники в магазинах. Дуже часто вони містять жорстко запрограмовані облікові дані для віддаленої підтримки, які користувачі не можуть змінювати. Оновлення для змінених версій прошивок часто відстають від релізів для комерційних роутерів.

Змініть пароль адміністратора за промовчанням. Багато роутерів постачаються з типовими паролями адміністратора (admin/admin), і зловмисники постійно намагаються увійти на пристрої, використовуючи ці відомі облікові дані. Після підключення до інтерфейсу керування маршрутизатора через браузер вперше - його IP-адреса зазвичай знаходиться на наклейці з нижньої сторони або в посібнику користувача - перше, що вам потрібно зробити, це змінити пароль.

Крім того, веб-інтерфейс маршрутизатора керування не повинен бути доступним з Інтернету. Для більшості користувачів керувати роутером ззовні локальної мережі просто не потрібно. Однак якщо у вас є потреба у віддаленому управлінні , розгляньте можливість використовувати VPN для створення захищеного каналу підключення до локальної мережі і тільки потім звертайтеся до інтерфейсу маршрутизатора.

Навіть усередині локальної мережі варто обмежити спектр IP-адрес, з яких можна керувати маршрутизатором. Якщо цей параметр доступний у вашій моделі, краще дозволити доступ з однієї IP-адреси, яка не входить до пулу IP-адрес, що призначаються роутером через DHCP (протокол динамічної конфігурації хостів). Наприклад, ви можете налаштувати DHCP-сервер маршрутизатора для призначення IP-адрес від 192.168.0.1 до 192.168.0.50, а потім налаштувати веб-інтерфейс, щоб він приймав адміністратора лише з адреси 192.168.0.53. Комп'ютер повинен бути налаштований вручну, щоб використовувати цю адресу лише в тому випадку, коли потрібно адмініструвати роутер.

Увімкніть доступ до інтерфейсу маршрутизатора за протоколом https, якщо є підтримка захищеного з'єднання, і завжди виходьте, закриваючи сесію після завершення налаштування. Використовуйте браузер у режимі інкогніто або приватному режимі, щоб Cookies не зберігалися в автоматичному режимі, і ніколи не дозволяйте браузеру зберігати ім'я користувача та пароль інтерфейсу роутера.

Якщо це можливо, змініть IP-адресу роутера. Найчастіше роутерам призначається перша адреса в визначеному діапазоні, наприклад, 192.168.0.1. Якщо така опція доступна, змініть його на 192.168.0.99 або на якусь іншу адресу, яку легко запам'ятати та яка не є частиною пулу DHCP. До речі, весь спектр адрес використовуваних маршрутизатором також може бути змінений. Це дозволяє захиститися від фальшивих міжсайтових запитів (CSRF), коли атака відбувається через браузери користувачів та із застосуванням типової IP-адреси, яка зазвичай присвоюється таким пристроям.

Створюйте складний пароль до Wi-Fi і вибирайте надійний захист протоколу. Протокол WPA2 (Wi-Fi Protected Access 2) кращий за старі WPA і WEP, які більш вразливі для атак. Якщо роутер надає таку можливість, створіть бездротову гостьову мережу, також захистивши її WPA2 і складним паролем. Нехай відвідувачі або друзі використовують цей ізольований сегмент гостьової мережі, а не вашу основну мережу. У них може і не бути злого наміру, але їх пристрої можуть бути зламані чи заражені програмами-зловмисниками.

Вимкніть функцію WPS. Ця функція, що рідко використовується, призначена для того, щоб допомогти користувачам налаштувати Wi-Fi, використовуючи PIN-код, надрукований на наклейці роутера. Однак у багатьох реалізаціях версій WPS, що надаються різними постачальниками, кілька років тому було знайдено серйозну вразливість, яка дозволяє хакерам зламувати мережі. І оскільки буде важко визначити, які конкретно моделі роутерів та версії прошивки вразливі, краще просто відключити цю функцію на роутері, якщо він дозволяє це зробити. Натомість можна підключитися до маршрутизатора через дротове з'єднання та через веб-інтерфейс керування, наприклад, налаштувати Wi-Fi з WPA2 та пароль користувача (без WPS взагалі).

Чим менше сервісів вашого роутера відкриті для Інтернету, тим краще. Це особливо правильно в тих випадках, коли не ви їх включили, а можливо, навіть не знаєте, що вони роблять. Такі сервіси, як Telnet, UPnP (Universal Plug and Play), SSH (Secure Shell) і HNAP (Home Network Administration Protocol) взагалі не повинні активуватися для зовнішньої мережі, оскільки вони потенційно несуть у собі ризики для безпеки. Втім, вони також повинні бути вимкнені і в локальній мережі, якщо ви їх не використовуєте. Онлайн-сервіси, як Shields UP від Gibson Research Corporation (GRC), можуть просто сканувати публічну IP-адресу вашого роутера в пошуку відкритих портів. До речі, Shields Up може вести окремо сканування саме для UPnP.

Слідкуйте, щоб прошивка вашого роутера була свіжою. Одні роутери дозволяють перевірити оновлення прошивки прямо з інтерфейсу, а інші навіть мають функцію автоматичного оновлення. Але іноді ці перевірки можуть відбуватися некоректно через зміни на серверах виробника, наприклад, через кілька років. Тому варто регулярно перевіряти сайт виробника вручну, щоб дізнатися, чи не з'явилося оновлення прошивки для вашої моделі роутера.

Більш складні дії

Ви можете використовувати сегментацію мережі, щоб ізолювати її від ризикованого пристрою. Деякі споживчі роутери дозволяють створювати мережі VLAN (віртуальні локальні мережі) всередині великої приватної мережі. Такі віртуальні мережі можна використовувати для ізоляції пристроїв з категорії Інтернету Речів (IoT), які бувають сповнені вразливостей, що неодноразово доводили дослідники (Берд Ківі розглядав цю проблему в попередньому номері "Міру ПК" - прим.ред.). Багато пристроїв IoT можна керувати за допомогою смартфона через зовнішні хмарні сервіси. Оскільки вони мають доступ до Інтернету, такі апарати після початкового налаштування не повинні взаємодіяти зі смартфонами безпосередньо по локальній мережі. Пристрої IoT часто використовують незахищені адміністративні протоколи для локальної мережі, так що зловмисник зможе легко зламати такий пристрій, використовуючи заражений комп'ютер, якщо вони обидва знаходяться в одній мережі.

Завдяки фільтрації MAC-адрес можна не допустити небезпечні пристрої у мережу Wi-Fi. Багато роутерів дозволяють обмежити перелік пристроїв, що мають право входити в мережу Wi-Fi, за їх MAC-адресою - унікальним ідентифікатором фізичної мережевої карти. Увімкнення цієї функції не дозволить атакуючому підключитися до Wi-Fi мережі навіть якщо він зуміє вкрасти або підібрати пароль. Недоліком такого підходу є те, що ручне керування списком дозволених пристроїв може швидко стати надмірним адміністративним навантаженням для великих мереж.

Перекидання портів має бути використане лише у поєднанні з IP-фільтрацією. Сервіси, запущені на комп'ютері за роутером, не будуть доступні з Інтернету, якщо на роутері не визначено правила переадресації портів. Багато програм намагаються відкрити порти роутера автоматично через UPnP, що завжди безпечно. Якщо ви вимкнете UPnP, ці правила можна буде додати вручну. Причому деякі роутери навіть дозволяють вказати IP-адресу або цілий блок адрес, які можуть підключатися до певного порту, щоб отримати доступ до того чи іншого сервісу в мережі. Наприклад, якщо ви хочете отримати доступ до FTP-сервера на вашому домашньому комп'ютері, перебуваючи на роботі, то можете створити правило прокидання порту 21 (FTP) у вашому роутері, але дозволити підключення тільки з блоку IP-адрес вашої фірми.

Кастомні прошивки можуть бути безпечнішими, ніж заводські. Існує кілька заснованих на Linux і проектів прошивок, що підтримуються спільнотою, для широкого спектру домашніх роутерів. Вони, як правило, пропонують розширені функції та налаштування в порівнянні з наявними у заводської прошивки, а спільнота швидше виправляє їх недоліки, ніж самі виробники роутерів. Оскільки ці мікропрограми позиціонуються для ентузіастів, кількість пристроїв, що їх використовують, набагато менша, ніж пристроїв з прошивкою від виробника. Це значно знижує можливість великих атак на кастомні прошивки. Тим не менш, дуже важливо мати на увазі, що завантаження прошивки на роутер вимагає хороших технічних знань. Цілком імовірно, що ви втратите гарантію, і в разі помилки пристрій може вийти з ладу. Врахуйте це, адже ви були попереджені!

Як захиститись

Перевірте, чи увімкнено функцію віддаленого доступу у вашому роутері. Вона часто є в пристроях, які пропонують провайдери зв'язку. Провайдерам віддалений доступ потрібен для справи: так їм легше допомагати користувачам з налаштуванням мережі. Проте провайдери можуть залишити у веб-інтерфейсі пароль за замовчуванням, що робить вас легкою здобиччю програм хакерів.

Якщо ви можете зайти до веб-інтерфейсу зі стандартним логіном і паролем admin/admin, обов'язково поміняйте пароль і запишіть його. Коли провайдер налаштовуватиме ваш роутер віддалено, просто скажіть, що змінили пароль з міркувань безпеки, і продиктуйте його оператору.

Інструкція із захисту роутера

- Поставте на вайфай надійний пароль.

- Змініть стандартний пароль адміністратора.

- Якщо роутер немає від провайдера, відключіть віддалений доступ.

- Якщо не знаєте, як це зробити, викличте комп'ютерного майстра, якому ви довіряєте.

Як показує практика, більшість користувачів забувають або нехтують захистом своєї домашньої мережі відразу після встановлення пароля на Wi-Fi.

Захист бездротової мережі – не найпростіше, але дуже важливе завдання.

Отримавши доступ до мережі, зловмисник може безкарно розміщувати нелегальний контент або зайняти ваш канал і значно знизити швидкість з'єднання, за яке ви, до речі, платіть. Він також може отримати доступ не тільки до вашого комп'ютера, але і до всіх пристроїв у вашій мережі.

Замість того, щоб випробовувати долю – давайте пройдемося по простим і очевидним заходам, якими користувачі часто нехтують.

Приховуємо SSID

Ім'я мережі або SSID (Service Set Identifier), яке ми бачимо, скануючи простір навколо, у пошуках Wi-Fi. Знаючи це ім'я мережі, можна підключитися до тієї чи іншої мережі Wi-Fi. За промовчанням роутери та точки доступу показують SSID вашої мережі всім бажаючим. Однак, його можна вимкнути у розділі вашого роутера або точки доступу. У цьому розділі є опція "увімкнути SSID" (Enable SSID)або “Вимкнути SSID” (Disable SSID). Встановлюємо або прибираємо галочку, залежно від назви опції у відповідному налаштуванні роутера.

Включаємо шифрування

Наступний момент – шифрування каналу. Ця опція також знаходиться в розділі “Налаштування бездротових мереж” (Wireless Settings)і називається "тип шифрування" (Encryption settings). Розкриваємо список, що випадає, і бачимо штук 5 варіантів на вибір ( в залежності від моделі роутера). Чим відрізняються одні типи шифрування з інших?

WEP (WIRED EQUIVALENT PRIVACY).

Вийшов ще наприкінці 90-х і є одним із найслабших типів шифрування. У багатьох сучасних роутерах цей тип шифрування виключено зі списку можливих варіантів шифрування. Основна проблема WEP полягає у помилці при його проектуванні. WEP фактично передає кілька байт ключа шифрування(пароля) разом із кожним пакетом даних. Таким чином, незалежно від складності пароля, можна зламати будь-яку точку доступу зашифровану за допомогою WEP, перехопивши достатню для злому пароля кількість пакетів.

WPS/QSS

WPS, він же QSS – дозволяє забути про паролі та підключатися до мережі простим натисканням на кнопку на роутері. WPS дозволяє клієнту підключитися до точки доступу за 8-символьним кодом, що складається з цифр. Але не все так райдужно. За рахунок використання лише цифр, криптостійкість WPS набагато нижча ніж у WEPі отримати доступ до вашої мережі не складе особливих труднощів.

WPA та WPA2 (WI-FI PROTECTED ACCESS)

Одні з найсучасніших на даний момент типів шифрування і нових поки що не вигадали. WPA/WPA2 підтримують два різні режими початкової аутентифікації (перевірка пароля для доступу клієнта до мережі) - PSKі Enterprise.

WPA PSKабо WPA Personal– це найпоширеніший варіант шифрування для домашніх Wi-Fi мереж. Підключення до мережі здійснюється за єдиним паролем, який вводиться на пристрої під час підключення.

WPA Enterpriseвідрізняється від WPA Personal тим, що його використання необхідний окремий сервер - RADIUS (Remote Authentication Dial In User Service). По суті, RADIUS сервер – це служба віддаленої аутентифікації користувачів, яка перевіряє облікові дані користувача для аутентифікації.

Налаштовуємо фільтр MAC адрес

Найрадикальніший спосіб убезпечити вашу домашню Wi-Fi мережу – це налаштувати фільтрацію пристроїв за MAC-адресою. MAC-адреса – це унікальний ідентифікатор Вашого пристрою в мережі. По ньому можна відфільтрувати пристрої, яким дозволено доступ до вашої мережі або навпаки.

Ідемо до розділу налаштувань роутера, який називається "фільтрація MAC-адрес" (MAC Filtering). У ньому додаємо МАС-адреси, які можуть авторизуватись у вашій мережі. МАС-адресу пристрою можна переглянути або у властивостях бездротового з'єднання, в розділі "додатково", якщо це комп'ютер, або в налаштуваннях смартфона або планшета, у розділі "Про пристрій". МАС-адреса складається з 6 блоків по 2 цифри у шістнадцятковій системі числення, розділених дефісами. Наприклад: A0-23-1D-14-8C-C9.

Включаємо гостьовий доступ

Обмеживши доступ до мережі за MAC-адресою, ви значно підвищите рівень безпеки вашої мережі. А як же друзі та знайомі, які захочуть вийти в Інтернет через ваше підключення, зі своїх смартфонів чи планшетів? Додавати MAC-адресу кожного пристрою явно довше, ніж просто дати пароль від Wi-Fi. На такий випадок у більшості сучасних роутерів передбачено гостьовий доступ. Гостьовий доступ має на увазі, що роутер створює окрему мережу з власним паролем, ніяк не пов'язану з вашою домашньою. Увімкнути гостьовий доступ (за його наявності) можна у розділі “Налаштування домашньої мережі” (Home Network)або в “Налаштування бездротової мережі” (Wireless Network).

Відключаємо віддалене адміністрування

Деякі бездротові маршрутизатори оснащені функцією віддаленого адміністрування через Інтернет. Більшість користувачів не потребують цієї функції, а залишивши її включеною ви створюєте додаткову точку входу, яким може скористатися зловмисники, щоб отримати доступ до вашої Wi-Fi мережі. Також варто вимкнути можливість налаштування роутера через Wi-Fi. Зміни в налаштування роутера після його первинного налаштування вносяться дуже рідко, тому не варто залишати ще одну дірку в безпеці. Цю функцію варто пошукати у розділі безпека (network security).

Наведені вище заходи щодо підвищення безпеки вашої Wi-Fi мережі не можуть гарантувати абсолютний захист вашої мережі. Не варто нехтувати профілактикоюі зрідка переглядати список підключених пристроївдо вашої мережі. В інтерфейсі керування роутером можна знайти інформацію про те, які пристрої підключалися або підключені до мережі.

Wi-Fi ми використовуємо не лише вдома чи на роботі. Не варто забувати про небезпеку використання публічних Wi-Fi мереж у кафе, торгових комплексах, аеропортах та інших громадських місцях. Всі ми любимо халявний безкоштовний Wi-Fi, посидіти в соціальних мережах, перевірити пошту за філіжанкою кави або просто полазити по коханим, чекаючи на посадку на рейс в аеропорту. Місця з безкоштовним Wi-Fi приваблюють кібершахраїв, тому що через них проходять величезні обсяги інформації, а скористатися інструментами злому може кожен.

Найбільш поширеними варіантами атак та погрозами в публічних Wi-Fi мережах можна назвати:

Sniffing- Перехоплення даних у wi-fi мережі. Перехоплюючи пакети на шляху від вашого пристрою до роутера зловмисник може перехопити будь-яку інформацію, у тому числі логіни та паролі від сайтів.

Sidejacking– вклинювання в канал зв'язку між вашим пристроєм та роутером. На багатьох сайтах безпечні протоколи ( https://) використовуються лише на сторінці з авторизацією, після якої зв'язок встановлюється через небезпечне з'єднання ( http://). Після процесу авторизації пристрій користувача отримує ідентифікатор сеансу, що згенерований випадковим чином. Перехопивши цей ідентифікатор, зловмисник отримує повний доступ до облікового запису без необхідності перехоплення логіну та пароля.

Ewil twin- Мережа створена зловмисником, який знаходиться неподалік вас. Створивши таку мережу, йому залишається лише дочекатися, поки хтось до неї підключиться. Відповідно вся інформація про всі ваші дії проходитиме через ноутбук зловмисника.

Що ми можемо порадити, якщо ви таки вирішили попрацювати з кав'ярні чи аеропорту? Рекомендації знову ж таки загальновідомі, але мало ким дотримуються.

- Вимкніть автоматичне підключення пристрою до Wi-Fi точок. Здійснюйте вибір Wi-Fi-мережі вручну.

- Перегляньте всі доступні Wi-Fi мережі, які пропонують послуги Wi-Fi, щоб вибрати того, хто використовує надійні параметри безпеки.

- Уникаємо підключення до точок доступу з підозрілими іменами (наприклад, FreeInternet, FreeWiFi, Dan's_Point) та відключеним шифруванням.

- Вибирайте точки доступу з увімкненим WPA/WPA2-шифруванням (пароль завжди можна дізнатися у власника суспільної точки доступу).

- Не здійснювайте фінансові операції, покупки в інтернет-магазинах, перевірку робочої та особистої електронної пошти, перебуваючи у громадській Wi-Fi-мережі. Вибирайте для цього більш захищену мережу, а по можливості розшарте свою Wi-Fi мережу з телефону.

- Намагайтеся не використовувати громадські Wi-Fi-мережі для передачі конфіденційної інформації.

- Будьте уважні до оточуючих людей. Переконайтеся, що ніхто не підглядає за вами, коли ви вводите логіни, паролі та іншу конфіденційну інформацію.

- Вимикайте адаптер Wi-Fi, якщо не потрібно з'єднуватися з мережею (це заощадить заряд батареї).

Пам'ятайте! Зловмисники для злому використовують людський фактор, і лише потім вдаються до складних технічних маніпуляцій. Будьте пильні і не забувайте про елементарні заходи щодо захисту ваших пристроїв і даних.

Що в наш час може бути важливішим за захист своєї домашньої Wi-Fi мережі 🙂 Це дуже популярна тема, на яку вже тільки на цьому сайті написана не одна стаття. Я вирішив зібрати всю необхідну інформацію з цієї теми на одній сторінці. Наразі ми докладно розберемося у питанні захисту Wi-Fi мережі. Розкажу та покажу, як захистити Wi-Fi паролем, як правильно це зробити на роутерах різних виробників, який метод шифрування вибрати, як підібрати пароль, і що потрібно знати, якщо ви задумали змінити пароль бездротової мережі.

У цій статті ми поговоримо саме про захист домашньої бездротової мережі. І про захист лише паролем. Якщо розглядати безпеку якихось великих мереж в офісах, то там до безпеки краще підходити трохи інакше (як мінімум, інший режим автентифікації). Якщо ви думаєте, що одного пароля мало для захисту Wi-Fi мережі, то я б радив вам не морочитися. Встановіть хороший, складний пароль за цією інструкцією і не турбуйтеся. Навряд чи хтось витрачатиме час і сили, щоб зламати вашу мережу. Так, можна ще наприклад приховати ім'я мережі (SSID), і встановити фільтрацію за MAC-адресами, але це зайві проблеми, які насправді будуть лише приносити незручності при підключенні та використанні бездротової мережі.

Якщо ви думаєте про те, чи захищати свій Wi-Fi, чи залишити мережу відкритою, то рішення тут може бути лише одним – захищати. Так, інтернет безлімітний, та практично у всіх будинках встановлений свій роутер, але до вашої мережі з часом все рівно хтось підключиться. А навіщо нам це, адже зайві клієнти, це зайве навантаження на роутер. І якщо він у вас не дорогий, то цього навантаження він просто не витримає. А ще якщо хтось підключиться до вашої мережі, то він зможе отримати доступ до ваших файлів. (якщо настроєно локальну мережу), та доступ до налаштувань вашого роутера (адже стандартний пароль admin, який захищає панель управління, ви швидше за все не змінили).

Обов'язково захищайте свою Wi-Fi мережу хорошим паролем із правильним (сучасним) методом шифрування. Встановлювати захист я раджу одразу при налаштуванні маршрутизатора. А ще, добре б час від часу змінювати пароль.

Якщо ви переживаєте, що вашу мережу хтось зламає, або вже це зробив, просто зміните пароль, і живіть спокійно. До речі, так як ви все одно будете заходити в панель управління свого роутера, я б ще радив, який використовується для входу в налаштування маршрутизатора.

Правильний захист домашньої Wi-Fi мережі: який метод шифрування вибрати?

У процесі встановлення пароля вам потрібно буде вибрати метод шифрування Wi-Fi мережі (метод автентифікації). Я рекомендую встановлювати тільки WPA2 - Personal, із шифруванням за алгоритмом AES. Для домашньої мережі, це найкраще рішення, на даний момент найновіше та надійне. Саме такий захист рекомендують встановлювати виробники маршрутизаторів.

Тільки за умови, що у вас немає старих пристроїв, які ви захочете підключити до Wi-Fi. Якщо після налаштування у вас якісь старі пристрої відмовляться підключатися до бездротової мережі, то можна встановити протокол WPA (З алгоритмом шифрування TKIP). Не раджу встановлювати протокол WEP, оскільки він уже застарілий, не безпечний і легко можна зламати. Та й можуть виникнути проблеми з підключенням нових пристроїв.

Поєднання протоколу WPA2 - Personal із шифруванням за алгоритмом AES, це оптимальний варіант для домашньої мережі. Сам ключ (пароль) має бути мінімум 8 символів. Пароль повинен складатися з англійських букв, цифр та символів. Пароль чутливий до регістру літер. Тобто, "111AA111" та "111aa111" - це різні паролі.

Я не знаю, який у вас роутер, тому підготую невеликі інструкції для найпопулярніших виробників.

Якщо після зміни або встановлення пароля у вас виникли проблеми з підключенням пристроїв до бездротової мережі, дивіться рекомендації в кінці цієї статті.

Раджу відразу записати пароль, який ви встановлюватимете. Якщо ви забудете його, то доведеться встановлювати новий, або .

Захищаємо паролем Wi-Fi на роутерах Tp-Link

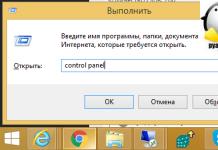

Підключаємось до роутера (по кабелю, або по Wi-Fi), запускаємо будь-який браузер та відкриваємо адресу 192.168.1.1, або 192.168.0.1 (адреса для вашого роутера, а також стандартні ім'я користувача та пароль вказані на наклейці знизу самого пристрою). Вкажіть ім'я користувача та пароль. За замовчуванням це admin і admin. У , я докладніше описував вхід у налаштування.

У налаштуваннях перейдіть на вкладку Wireless(Бездротовий режим) - Wireless Security(Захист бездротового режиму). Встановіть мітку біля методу захисту WPA/WPA2 - Personal(Recommended). У меню, що випадає Version(версія) виберіть WPA2-PSK. В меню Encryption(шифрування) встановіть AES. В полі Wireless Password(Пароль PSK) вкажіть пароль для захисту своєї мережі.

У налаштуваннях нам потрібно відкрити вкладку Бездротова мережа, і виконати такі настройки:

- У меню "Метод автентифікації" вибираємо WPA2 - Personal.

- "Шифрування WPA" – встановлюємо AES.

- У полі "Попередній ключ WPA" записуємо пароль для нашої мережі.

Щоб зберегти налаштування, натисніть кнопку Застосувати.

Підключіть пристрої до мережі вже з новим паролем.

Захищаємо бездротову мережу роутера D-Link

Зайдіть до налаштувань свого роутера D-Link за адресою 192.168.0.1. Можете дивитися докладну інструкцію. У налаштуваннях відкрийте вкладку Wi-Fi - налаштування безпеки. Встановіть тип безпеки та пароль, як на скріншоті нижче.

Встановлення пароля на інших маршрутизаторах

У нас ще є докладні інструкції для роутерів ZyXEL і Tenda. Дивіться посилання:

Якщо ви не знайшли інструкції для свого роутера, то налаштувати захист Wi-Fi мережі ви зможете на панелі керування своїм маршрутизатором, у розділі налаштувань, який називається: налаштування безпеки, бездротова мережа, Wi-Fi, Wireless і т. д. Знайти я думаю буде не складно. А які установки встановлювати, я думаю ви вже знаєте: WPA2 - Personal і шифрування AES. Та й ключ.

Якщо не зможете розібратися, запитуйте у коментарях.

Що робити, якщо пристрої не підключаються після встановлення зміни пароля?

Дуже часто, після встановлення, а особливо зміни пароля, пристрої, які раніше були підключені до вашої мережі, не хочуть до неї підключатися. На комп'ютерах це зазвичай помилки "Параметри мережі, збережені на цьому комп'ютері, не відповідають вимогам цієї мережі" і "Windows не вдалося підключитися до…". На планшетах і смартфонах (Android, iOS) також можуть з'являтися помилки типу "Не вдалося підключитися до мережі", "Підключено, захищено" і т.д.

Вирішуються ці проблеми простим видаленням бездротової мережі, і повторним підключенням вже з новим паролем. Як видалити мережу Windows 7, я писав . Якщо у вас Windows 10, то потрібно "забути мережу". На мобільних пристроях натисніть на свою мережу, потримайте та виберіть "Видалити".

Якщо проблеми з підключенням спостерігаються на старих пристроях, то встановіть у налаштуваннях роутера протокол захисту WPA та шифрування TKIP.

Захист приватної мережі WiFi – це найважливіший момент при створенні домашньої групи. Справа в тому, що точка доступу має досить великий радіус дії, чим можуть скористатися зловмисники. Що робити, щоб це запобігти? Як захистити приватну бездротову мережу від зазіхань несумлінних людей? Саме про це й йтиметься у цій статті.

Як захистити домашні мережі WiFi

Перш ніж переходити до питання, як захистити приватну домашню мережу WiFi, слід зрозуміти, як вона працює. Отже, для організації домашньої бездротової мережі зазвичай використовується роутер, який виконує функції точки доступу. Для того, щоб стати учасником групи, необхідно підключитися до нього.

Це говорить про те, що для захисту конфіденційної інформації необхідно закрити доступ до роутера стороннім людям. Як це робиться? Тут є кілька пунктів:

- Довгий та складний пароль для входу в меню налаштувань роутера.

- Надійний пароль для підключення до вай-фай мережі.

- Вибір безпечного типу шифрування.

- Використання MAC-фільтра.

- Налаштування доступу до операційної системи.

Як бачимо, налаштувань безпеки досить багато. Це необхідно, оскільки від цього залежить захист конфіденційності вай-фай мережі. При цьому більшість із них перебувають у параметрах роутера.

Отже, розберемо всі ці пункти по порядку.

Захист мережі WiFi: Відео

Ключ для входу до меню параметрів роутера

Так як практично всі налаштування безпеки встановлюються в маршрутизаторі, нам необхідно придумати складний пароль для входу в систему параметрів. Крім цього, тут використовується логін, який також має бути оригінальним та складним. Як це зробити?

Насамперед варто відзначити, що кожен роутер має різний інтерфейс, але принцип роботи у всіх практично однаковий. Ми розберемо, як змінити пароль для входу в систему маршрутизатора з прикладу моделі D-LinkDIR-615.

Для початку підключаємося до роутера бездротового зв'язку або через кабель. Після цього відкриваєте якийсь браузер і в адресному рядку прописуєте адресу вашого маршрутизатора. Він вказаний на нижній кришці пристрою та в інструкції.

Як легко дізнатися IP адресу WiFi роутера: Відео

У переважній більшості це наступна адреса – 192.168.0.1 (також можуть використовуватись такі адреси – 192.168.1.1 або 192.168.2.1).

Після введення адреси система запропонує ввести логін та пароль. Спочатку вказано admin, admin відповідно. Саме ці значення зараз і потрібно буде поміняти, так як виробник використовує небезпечний логін і ключ, для того, щоб користувач легко зміг увійти в налаштування і змінити дані на власний розсуд.

Після введення натискаємо "Enter". Ось ми й потрапили до меню налаштувань роутера. Внизу екрана потрібно натиснути "Розширені настройки". З'явиться кілька додаткових розділів, серед яких потрібно знайти "Систему" і в ньому вибрати "Пароль адміністратора". Це і є ключ, який нам потрібно змінити.

У вікні необхідно просто ввести новий пароль і підтвердити його. Далі просто натискаємо «Застосувати». На цьому процес зміни ключа завершено, і тепер захист домашньої бездротової мережі WiFi став вищим.

Як дізнатися пароль від свого WiFi підключення у параметрах роутера: Відео

Зверніть увагу, що ця модель роутера не дозволяє змінити логін адміністратора. Однак пристрої від інших виробників або навіть інших моделей дозволяють встановити будь-який логін для входу в систему.

Ключ мережі вай-фай

Дуже важливий параметр, від якого залежить захист інформації в мережах вай-фай – це пароль мережі. Він запобігає несанкціонованому підключенню зловмисників до роутера за допомогою бездротового зв'язку. Саме тому ключ мережі обов'язково має бути довгим та складним.

При цьому варто відзначити, що спочатку на роутері взагалі немає захисту вай-фай підключення. Інакше кажучи, до пристрою може підключитися кожен бажаючий, що у зоні дії без введення паролів.

Щоб це виправити, нам потрібно повернутися до меню налаштувань роутера. Тепер нас цікавить розділ WiFi, в якому потрібно знайти і відкрити налаштування безпеки. У вікні нам потрібно буде вибрати тип шифрування (вид аутентифікації). Це також важливий параметр, який впливає на безпеку мережі.

Отже, вибираємо тип шифрування WPA-PSKWPA2-PSKmixed. Це безпечний вид автентифікації, що рекомендується, який забезпечує найбільш надійний захист. Нижче з'явиться рядок, у якому необхідно ввести ключ мережі. Вводимо вигадані значення. Рекомендується використовувати суміш латинських літер та цифр. Причому кількість символів має бути щонайменше 8-12.

MAC фільтр роутера

Кожен пристрій, оснащений мережевим адаптером, комп'ютером, ноутбуком, смартфоном, планшетом і так далі, має унікальну MAC адресу. Для підвищення захисту мережі рекомендується встановлювати фільтр таких адрес. Іншими словами, у налаштуваннях маршрутизатора ви можете дозволити підключення лише довіреним пристроям, вказавши їх адреси.

Для цього знову входимо до меню налаштувань роутера. У розділі WiFi знаходимо MAC-фільтр і відкриваємо його. У вікні є дві вкладки:

- Режим фільтру.

- МАК-адреси.

Перше – це режим. Тут можна вибрати один із трьох варіантів:

- Дозволяти – вказаним МАК-адресам буде дозволено доступ до мережі. Решта не зможе підключитися до групи.

- Забороняти – забороняє доступ до мережі вказаним адресам.

- Вимкнути – режим фільтр вимкнено.

У першій вкладці вибираємо відповідний режим. А на другий вводимо потрібні МАК-адреси. Якщо ви вибрали режим "Дозволяти", необхідно вводити адреси лише довірених комп'ютерів. Якщо встановлено режим «Забороняти», вводити потрібно лише адреси сторонніх ПК.

Як налаштувати MAC фільтра в роутері: Відео

Налаштування доступу до ОС

Операційна система також має інтегровані засоби захисту даних. Для того, щоб підвищити захист, нам необхідно увійти до центру управління мережами та спільного доступу. Це робиться за допомогою натискання правою кнопкою мишки за значком підключення в треї.

У вікні потрібно відкрити пункт «Зміна параметрів загального доступу». Нам відкриється меню, в якому можна налаштовувати доступ, включати або вимикати виявлення ПК у мережі та багато іншого. Перш за все необхідно включити доступ із парольним захистом. У цьому система самостійно згенерує складний пароль. Запишіть його, оскільки якщо надалі ви захочете надати доступ до будь-яких файлів, він вам знадобиться.

Для того щоб налаштувати максимальний захист системи, слід вимкнути доступ у всіх пунктах. Тут нема нічого складного, уважно читайте підказки на екрані.

Отже, тепер ви знаєте, як захистити приватну мережу WiFi від зловмисників. Тепер ніхто сторонній не зможе підключитися до вашої групи та завдати шкоди інформації або вкрасти важливі дані.

Як визначити, хто підключений до мережі

З налаштуваннями безпеки ми розібралися. Тепер можна перейти до питання, як визначити, хто підключиться до моєї домашньої WiFi мережі. Все дуже просто. Роутер реєструє МАК-адресу кожного учасника групи. Тому нам залишається просто увійти в налаштування маршрутизатора та подивитися статистику. Нас знову цікавить розділ WiFi, тільки тепер вибираємо пункт Станційний список. Якщо використовується роутер TP-LINK, потрібен розділ «Статистика».

У станційному списку відображаються МАК-адреси всіх, хто на даний момент підключений до мережі. Тут можна роз'єднати те чи інше з'єднання. Як ми вже знаємо, кожен комп'ютер має унікальну МАК-адресу. Тепер ви знаєте, як перевірити, хто підключений до моєї приватної мережі WiFi.

Щоб дізнатися значення, яке використовує комп'ютер, достатньо увійти до центру управління мережами. У центрі екрана ви побачите ваше підключення. У правій половині побачите розділ «Підключення або вимкнення», а трохи нижче – тип доступу та підключення. Натискаєте на тип підключення і в меню вибираєте «Відомості». Тут ви знайдете рядок "Фізична адреса". Це і є МАК-адреса вашого мережевого адаптера.

Як дізнатися хто користується моїм WiFi: Відео

Маю досвід роботи у ІТ сфері понад 10 років. Займаюся проектуванням та налаштуванням пуско-налагоджувальних робіт. Також є великий досвід у побудові мереж, системному адмініструванні та роботі з системами СКУД та відеоспостереження.

Працюю спеціалістом у компанії «Техно-Майстер».

Сьогодні буде досить велика посада про те, як створити безпечну мережу wi-fi вдома, захистити від злому домашні комп'ютери, підключені до цієї мережі, смартфони та планшети на прикладі RT-N12VP.

Отже, попередньо усвідомимо, що захищеність вашої бездротової мережі визначається найслабшою її ланкою. Сьогодні звернемося до базових налаштувань безпеки, які у вас мають бути.

Припустимо, що вдома у вас 2 стаціонарні комп'ютери, 2 ноутбуки, 3 планшети і 4 смартфони.

Перевірте, чи антивіруси у вас встановлені на всі пристрої.

Це важливо. Якщо один із пристроїв заражений, то зараження інших — справа найближчого часу. Так, смартфони на Андроїді можуть поширювати рекламні віруси локальною мережею з великим успіхом.

Вимикаємо автоматичний пошук мереж на мобільних пристроях. Справа в тому, що ви можете стати жертвою шахраїв, які спеціально створюють відкриті точки доступу з метою розкрадання даних.

Очищайте список мереж, які запам'ятовуються вашими пристроями. Залишіть лише знайомі безпечні мережі: домашню, робочу.

Для запобігання розкраданню коштів, «відведення» облікових записів пошти, соціальних мереж та інших сайтів, користуйтеся, де можливо, двофакторною автентифікацією.

Добре, пристрої ви захистили, на вудку шахраїв із «безкоштовним» wi-fi не потрапили. Що далі? Налаштовуємо безпечний wi-fi.

Центр вашого всесвіту wi-fi у квартирі – ваша точка доступу (роутер). У переважній більшості випадків вона захищена лише паролем та логіном. Спробуємо зробити вашу домашню wi-fi мережу більш захищеною.

Встановлюємо Метод автентифікації(Рівень безпеки) - WPA2-Personal

Ключ WPA-PSK(пароль мережі) - типу такого FD5#2dsa/dSx8z0*65FdqZzb38. Так, такий пароль складно запам'ятати, але й важче підібрати. Справа в тому, що існують програми підбору паролів wi-fi шляхом повного перебору. Підбір пароля в такому разі – справа часу. Навіть на смартфон можна завантажити подібну програму, наприклад, і спробувати, скільки часу пройде перш ніж ви підберете пароль до своєї мережі.

Переходимо в налаштування Бездротова мережа — Фільтр MAC-адрес бездротової мережі

Фільтр MAC-адрес бездротової мережі дозволяє керувати пакетами від пристроїв з певною MAC-адресою бездротової ЛОМ.

Говорячи простіше, до вашої точки доступу можуть підключитися лише ті пристрої, MAC-адреси яких дозволені для підключення. Як з'ясувати ці адреси? Можна переглянути налаштування пристроїв і вписати в налаштування роутера. Можна вмикати wi-fi по черзі на кожному, звіряти дані з даними, які відобразилися в карті мережі роутера і вводити ці адреси у Фільтр MAC-адрес бездротової мережі.

На смартфоні Андроїд MAC адреса знаходиться Налаштування -> Про телефон -> Загальна інформація ->МАС-адреса Wi-Fi.

Якщо ви живете один або, принаймні, є проміжок часу, коли ви не користуєтеся бездротовою мережею, можна її відключити. Ці параметри знаходяться в розділі Бездротова мережа — Професійно

Також у розділі Адміністрація —Системавідключаємо доступ через Telnetі веб-доступ із WAN. Таким чином, віддалено підключитися до роутера буде важко. Якщо в налаштуваннях є брандмауер, то вмикаємо його.

Далі буде.

(3 оцінок, середнє: 4,33 із 5)

Антон Третьяк Антон Третьяк [email protected] Administrator сайт - огляди, інструкції, лайфхаки