Можна тримати в заклад, що практично будь-який власник мобільного телефону хоча б раз у своєму житті чув історії про клонування SIM-карт. Досить широко поширені помилки про те, що злочинним елементам нічого не варто створити клон SIM-карти та розмовляти за Ваш рахунок, а правоохоронні органивикористовують клони SIM-карт для прослуховування розмов.

Як і в будь-яких інших добротних помилках, у цих є невелика частка правди. Так, клон SIM-карти дійсно можна створити, але лише за певних умов. Однак:

- Клонування – досить трудомісткий процес

- Його успіх не гарантовано

- Користувач може помітити, що у SIM-картки з'явився клон. Оператору мобільної мережізробити це ще простіше.

Залишок статті присвячений докладній розповіді про те, чому справи саме так.

Перш ніж розповідати про клонування, необхідно спочатку коротко висвітлити роль SIM-карткиу процесах, що відбуваються у GSM-мережі. Як відомо, SIM-картка – це унікальний ідентифікатор абонента, його «мобільний паспорт». Унікальність звичайного паспорта засвідчує його серійний номер, справжність - водяні знаки та інші друкарські хитрощі. Чи можна провести паралелі із SIM-карткою? Так, цілком.

Кожна SIM-картка має унікальний номер , званий IMSI (International Mobile Subscriber Identity), що містить, зокрема, відомості про країну та оператора, мережею якого обслуговується абонент. Саме цей номер є основним ідентифікатором абонента, з яким оператори мобільного зв'язкуасоціюють усю іншу інформацію – номер телефону, адресні дані абонента, баланс грошей на його рахунку тощо.

Справжність SIM-картки перевіряється за допомогою спеціального «ключа», Називається «Ki». Цей ключ, що є багатозначним числом, зберігається у двох місцях - в самій SIM-карті і в базі даних. Під час реєстрації абонента у мережі:

- Телефон приймає від базової станції "пароль" у вигляді випадкового числа, званий RAND (тут і далі назви взяті з офіційного опису стандартів GSM).

- Це число шифрується процесором SIM-карти за спеціальним алгоритмом A3 з використанням Ki.

- Отриманий результат (SRES) передається назад.

- Така сама операція незалежно проводиться у мережі мобільного оператора, після чого сервер автентифікації порівнює своє значення SRES з отриманим телефоном. Якщо вони збігаються, то достовірність SIM-картки підтверджена.

Очевидно, що клон SIM-карти повинен пройти подібну процедуру так, щоб сервер автентифікації не міг відрізнити клон від оригіналу. З опису процедури випливає, що для цього у клону повинен бути той самий унікальний номер IMSI, і в ній повинен зберігатися той самий секретний ключ Ki.

Ще трохи і ми перейдемо до обговорення власне клонування, а поки поставимо питання, навіщо ж комусь може знадобитися клон SIM-карти.

Популярні причини дві. По-перше, це об'єднання кількох SIM-карт в одну так званий мульти-SIM. При кожному увімкненні телефону або наборі спеціальної комбінації символів на клавіатурі мульти-SIM вибирає зі своєї пам'яті наступну пару(IMSI, Ki) і починає таким чином зображати з себе іншу SIM-карту. Наявні на ринку рішення дозволяють розміщувати на одному мульти-SIM дані з 16 звичайних SIM-карт.

По-друге, злочинні елементи можуть зробити дублікати вашої SIM-картки для того, щоб розмовляти за ваш рахунок. Щоправда, у них будуть проблеми з отриманням вхідних дзвінків, тому подібні дублікати використовуються, як правило, лише для вихідних дзвінків упродовж нетривалого часу. Можливо, ви зустрічали у своєму місті молодих людей зі зв'язкою телефонів на поясі та табличкою «1 хвилина на будь-який номер світу» - це і є потенційні споживачіподібних клонів.

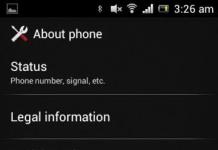

Як уже говорилося вище, клон SIM-карти повинен мати ті самі IMSI і Ki, що і оригінал. Значення IMSI дізнатися простіше простого, Найчастіше він (або інший схожий з ним номер, ICCID) просто написаний на самій SIM-карті. У крайньому випадку IMSI зчитується з SIM-картки пристроєм для читання смарт-карток.

А от з Ki справи не так просто. Він зберігається у двох місцях - у пам'яті SIM-карти та в пам'яті сервера аутентифікації мобільного оператора (всупереч ще одній поширеній помилці значення Ki ніколи і за жодних умов не передається «в ефірі»). Відповідно, зловмисники можуть обирати, звідки їм простіше його отримати. Знайти корумпованої людини в мобільному операторівигідніше - можна відразу отримати інформацію про цілу серію SIM-карток. З іншого боку, доступ до такої інформації зазвичай суворо регламентований та обмежений, і у разі виявлення масового витоку «чужий серед своїх» буде обчислено дуже швидко. Крім того, сервер автентифікації часто просто не має засобів зчитування Ki зі своєї пам'яті з метою безпеки. Тоді зловмисникам залишається лише варіант із викраденням потрібних даних відразу після отримання партії SIM-карток від постачальника-виробника. Але на цьому етапі кількість людей, які мають потрібні доступи, обчислюється одиницями, що, звісно, одночасно ускладнює всю справу.

Чи не простіше вважати Ki з пам'яті SIM-картки? Ні. По-перше, потрібно мати фізичний доступ до самої карти та знати її PIN-код, тобто потрібно мати можливість вийняти її з телефону жертви і вставити в пристрій для зчитування. По-друге, SIM-картка не надає інтерфейсу для читання Ki.

Якщо зловмисник має якісь відомості про використовуваний цим оператором алгоритм A3, то він може намагатися обчислити Ki, спостерігаючи за результатами перетворення RAND в SRES. Можна вставити SIM-картку в пристрій для читання та за допомогою комп'ютерної програмибагаторазово послідовно викликати алгоритм шифрування, передаючи йому RAND, що власноруч формується.

Саме таким чином було отримано перші клони SIM-карт. Відомості про версію алгоритму A3, званої COMP128, проникли в мережу, і фахівці-криптографи виявили в ній уразливість, що дозволяє підібрати Ki за порівняно невелику кількість спроб. У той час (дев'яності роки минулого століття) алгоритм COMP128 застосовувався повсюдно, але після виявлення вразливості більшість операторів замінила його чимось стійкішим.

Зрозуміло, що, не маючи жодних відомостей про те, що саме за алгоритм використовується оператором як A3, досить безперспективно намагатися підібрати Ki повним перебором. Втім, у ряді мереж COMP128 досі застосовується, та SIM-картки таких операторів досі порівняно легко клонуються.

Чому «порівняльно»? Тому що на шляху творця клону є ще одна перешкода. кількість спроб для підбору Ki обмежена. У SIM-карту вбудований лічильник кількості викликів A3, і після перевищення певного порога (50-100 тис. разів) SIM-карта просто виводить себе з ладу і перестає працювати взагалі. У звичайних умовахКоли A3 викликається при кожній реєстрації SIM-карти в мережі, подібні обмеження ніяк не заважають абоненту - він втратить або поламає картку до того, як лічильник переповниться. А ось одержання Ki перебором за таку кількість спроб може і не статися.

Природно, що всі перелічені обмеження псують життя не лише зловмисникам, а й користувачам, які хочуть зробити копію своєї SIM-картки з легітимною метою. Оператори, як правило, не діляться інформацією про Ki навіть з користувачами SIM-картки, адже за умовами контракту абонент часто не володіє SIM-карткою, а бере її в тимчасове користування в оператора на умовах, що диктуються ним.

Припустимо, клон SIM-карти все ж таки був створенийзловмисниками. Чи означає це, що тепер вони можуть зробити собі безкоштовний телефон» і користуватися ним на втіху?

Так, але з кількома застереженнями. По-перше, власник SIM-карти може помітити, що гроші на рахунку зменшуються швидше, ніж він очікує, та замовити детальний роздрук, в якій одразу виявляться дивні зайві дзвінки. Відповідно, зловмисники прагнуть якнайшвидше вимовити весь доступний балансі позбутися клону. Варто зауважити, що відомі випадки, коли легітимний користувач у такій ситуації заявляв протест, і витрати за розмови, виконані з використанням його SIM-карти, але не його моделі телефону, йому відшкодовувалися.

По-друге, якщо в Наразіактивні (зареєстровані в мережі) обидві SIM-картки - і оригінал, і клон - вхідні дзвінки будуть приходити на той телефон, який останнім здійснив вихідний дзвінокабо реєстрацію у мережі. Відповідно, легітимний користувач може помітити, що йому приходять не всі очікувані дзвінки. А зловмисникам з метою конспірації взагалі протипоказано знімати слухавку.

По-третє, оператор може у межах своєї системи контролю над шахрайством обчислювати SIM-карти, які реєструються у мережі у кількох географічно рознесених місцях протягом обмеженого часу. Якщо виявиться, що абонент зареєструвався в пункті A, а через 5 хвилин здійснив вихідний дзвінок у пункті Б, що знаходиться на відстані від А на 1000 км, то це викличе підозру та призведе до заміни SIM-картки легітимного абонента та блокування клону.

Висновки

Клонування SIM-карт - це реально та теоретично можливо.

Але, загалом, якщо ваш оператор не застряг у своєму розвитку на рівні 90-х років ХХ століття, а його співробітники лояльні і непідкупні, то вам нема чого боятися появи клонів своєї SIM-карти.

Література

- Forensics and SIM cards: an overview (англ.)

- Хороша за GSM Security (англ.)

- GSM Standard 03.20, "Security-related network functions"

- Безпека у стандарті стільникового зв'язку GSM,

Дві і більше SIM-карт з одним номером і на одному лицьовому рахунку завжди були головним болем для операторів, з цим феноменом нещадно боролися. Але сучасні реалії вимагають, і в конкурентному середовищі оператори вже готові на це піти. З застереженнями та обмеженнями, але вже майже готові. Питання в тому, наскільки схема «легально-обмеженого клонування» виявиться життєздатною та затребуваною.

Історія питання, вона ж Ліріка

Цікаво, наскільки така схема може бути реалізована в умовах необхідності відстеження географічних переміщень SIM-карток тих користувачів, якими цікавляться компетентні органи»? Окреме цікаве питання.

Клонування сімок - давня, дуже популярна тема. Оператори завжди були готові надати безліч додаткових опційтим, хто був готовий платити значну абонентку за безлімітний зв'язок. Типу «за 2 500 на місяць користуйся безлімітним зв'язкомвдома, а за 3500 - і в поїздках Росією. І SMS тобі скільки хочеш, мені не шкода. Тільки плати!». Охочих організувати нелегальні переговорні пункти за «лише плати 3500!» виявилося достатньо, потім і SMS-спамери потихеньку підтягнулися до легальної годівниці. Довелося такі лави прикривати взагалі або встановлювати обмеження, нечутливі для звичайних користувачів.

Це без клонування сімок. А якщо із клонуванням? Зі старими, ще клонованими SIM-картами народ роками сидів по кілька людей на одному безлімітному тарифі. Не дуже зручно (розмовляти по черзі), зате дешево та практично. Може, оператори й не сильно б переживали, але «компетентні органи» це навряд чи влаштовувало. Адже їм потрібно точно знати, хто саме дзвонив з телефону на території, наприклад, овочебази в Бірюльово. Проблема не тільки російська, і всі виробники SIM-карток це давно врахували: вже кілька років у SIM-ках жорстко встановлено обмеження на кількість реєстрацій у мережі. Воно ж, наскільки я розумію, обмежує кількість спроб підбору коду для створення «дублікату» SIM-картки. Те, що нормальний, активний користувач тепер іноді стикається з несподіваним «помиранням» SIM-картки – не проблема, сімку замінять безкоштовно. Значить, і скаржитися нема на що, оскільки фінансових збитків не виникає.

Навряд чи повернуться часи, коли міліція відловлювала на вулицях, які розмовляли телефоном, і збирала «данину» з тих, хто не мав офіційного дозволу на користування мобільним телефоном. Однак, у світлі вимог, що плавно посилюються, до обов'язкової ідентифікації будь-яких «анонімусів» у мережі та радіоефірі, питаннями підвищення якості реєстрації абонентів вирішили зайнятися всерйоз. Держдума ще влітку ухвалила законопроект, що регулює правила продажу SIM-карток, імовірний час початку дії - 1 січня 2014 року. Законопроект вносить поправки до закону «Про зв'язок» та Кодексу про адміністративні правопорушення. Продавати SIM-картки та надавати інші послуги зв'язку зможуть лише фізичні та юридичні особи, які мають доручення на право діяти від імені оператора зв'язку. Продавець SIM-картки буде зобов'язаний внести до договору інформацію про покупця та надіслати копію підписаного договору оператору протягом 10 днів. Також обумовлюються вимоги до місць продажу SIM-карток, укладання договору та надання інших послуг.

Законопроект націлений насамперед на «розвали» SIM-карт на капотах автомобілів біля вокзалів, торговців сімками в підземних переходах та наметників, які успішно «оформляють підключення» паралельно з продажем шаурми та курочок гриль. Більшість таких розповсюджувачів легко та із задоволенням продадуть «ліву» SIM-картку, оформлену на придуману людину або чужий паспорт. Таких продавців має поменшати.

Додаткова умовау вигляді обов'язкової довіреності від оператора, швидше за все, легко оминуть. Справді, чи не стільники виписуватимуть довіреність кожному промоутеру? Один з можливих варіантів- довіреності з правом перевірки, виписані найбільшим дилерам. А далі субдовіреності можна буде штампувати центнерами та роздавати чи продавати.

Повертаючись до нашої теми. З SIM-картою для передачі даних проблем значно менше, аби на ній була повністю заблокована голосовий зв'язок. Для таких симкарт допустимо і часто використовується «полегшений» варіант реєстрації абонента. Ймовірно, відсутні й адміністративні перешкоди до випуску другої SIM-карти на одному номері, якщо ця друга сімка може використовуватися тільки для передачі даних.

Data-номер, для кого?

І кому вигідно, це ключове питання. Схема Shared Data Bundles (використання одного пакета трафіку на різних пристрояходночасно) непогано працює та активно розвивається за кордоном. Схоже, що справа з мертвої точки зрушила й у Росії. Білайн вже почав тестувати таку опцію у Центральному федеральному окрузіКолеги-оператори теж цим питанням займаються впритул.

Друга SIM-карта на тому ж особовому рахунку вигідна нам з вами і, здавалося б, зовсім не вигідна оператору. Традиційно, ще одна SIM-картка автоматично дорівнює ще одному абоненту у статистичних звітах, і для стільникових телефонів це важливо. Але ще важливіший прибуток. За умови підключення передачі даних окрема SIM-картка зі своїм особовим рахункомта тарифом гарантовано генерує більше грошей, ніж додаткова сімка, що «годується» із загальної миски. Активні користувачібагатьох девайсів і просто «дбайливі господарі» давно це знають і користуються кишеньковими роутерамиобслуговування інтернетом всіх своїх пристроїв. Зайва морока, ще одну батарейку не забувати заряджати тощо, але найчастіше економія того варта.

Останнім часом оператори закручують цінові гайки на мобільний інтернет, змушуючи користувачів купувати безліміти для телефонів. 10 руб. за один мегабайт в роздріб, домашньому регіоні- Позамежна ціна та відверте викручування рук. Розрахунок на власників смартфонів і на те, що такі люди заплатять свій «податок» у півтори-дві сотні руб./місяць у будь-якому разі. Не ціною телефонного безліміту, то в роздріб за дефолтні налаштування ( відключення Wi-Fiв сплячому режимі), «обмацування» мережі при зміні точки підключення і т. п. Мета вже майже досягнута, і люди звикають до того, що мобільно-стільниковий інтернету пристрої має на увазі певні щомісячні витрати. Тому, наприклад, дитині на смартфоні мобільну передачуданих часто відключають взагалі.

Окреме питання- Планшети з радіомодулем 2G/3G/4G. Таких в обігу близько 20%, але не менше третини власників цих універсальних пристроївкористуються у планшетах стільниковим інтернетом. Більшість обходяться Wi-Fi вдомаі на роботі, в дорозі та в інших нечастих ситуаціях можна розшарити інтернет зі смартфона. Для таких клієнтів «дублююча» SIM-картка була б ідеальним рішенням.

Де прибуток?

Природне питання – навіщо це потрібно оператору. Напевно, можна говорити про дві основні причини.

- Лояльність абонента за умов наближення епохи MNP (перенесення номера). Оператор, що дозволяє «запитати» кілька девайсів з одного тарифу, природно отримує вагому перевагу. Яким би вигідним і відповідним був data-тариф у колеги по ринку.

- Зростання доходів передачі даних. Протиріччя тут немає, потрібно враховувати модель тарифікації, що поступово змінюється. Від умовно-безлімітних тарифів починають повсюдно відмовлятися, переходячи на «дрібнооптову» схему продажу мобільного інтернету. Наприклад, у МТС на data-опціях (за винятком БІТ-ів) та тарифах інтернет просто блокується після досягнення порогу квоти, далі потрібно купувати пакет «Турбо-кнопкою». У Білайн надійшли ще елегантніше: після вичерпання квоти автоматично підключатиметься пакет 200 МБ за 20 руб., новина. При відході від схем фіксованої плати за умовний безліміт оператор починає бути активно зацікавлений над обмеження, а стимулюванні абонента споживати більше трафіку. І відповідно більше платити.

«Біла ворона» Yota

Питання з безлімітами Yota, звісно, цікаве. Порівняно висока ціна вхідного квитка(В Москві від 400 руб. / Місяць за мінімальну швидкість 512 Кбіт / с) і одночасно "істинність" безлімітів Yota роблять схему Shared Data Bundles дуже привабливою для споживача. З іншого боку, самих Bundles (пакетів) у Yota немає, що робить реалізацію схеми досить складною технічно: як управляти швидкістю доступу декількох пристроїв одночасно через знаменитий Yota-інтерфейс з двигуном «швидкість/абонентка»?

І другий аспект – менша привабливість для оператора. Лояльність - справа хороша, але на цій схемі при діючій моделі Yota заробити більше проблематично. Втім, на презентації модему-Wi-Fi-роутера Ігор Торгов говорив про те, що Yota розглядає такий варіант розвитку свого бізнесу. Поживемо побачимо.

Резюме

"Один контракт - кілька симкарт" або "додаткові сімки для інтернету" або Bundle Sharing, називати можна як завгодно. Для споживача рішення цікаве та корисне, але й стільники навряд чи залишаться в збитку. Багато залежить від того, як це буде реалізовано та на яких тарифах доступно. Наприклад, я дуже сумніваюся, що дозволять таким чином «ділитися» умовно-безлімітною опцією з обмеженням швидкості після вичерпання квоти. Організаційні питання теж не можна недооцінювати, безглуздим виконанням можна занапастити будь-яку гарну ідею.

Посилання по темі

Сергій Потресов ()

Халявні дзвінки

*102# … Please wait … Your accurate balance is $0.06

Досить сумна картина, яку ви, напевно, не раз спостерігали на екрані свого

мобільного друга. А вам приходила колись на думку думка про розмови за

чужий рахунок? Ні, я не навчатиму вас красти чужі сімки і говорити по них через

службу додзвону. Так вас того ж дня відрубають, а за крадіжку ще й дадуть термін.

Є тема реальніша. Якщо зробити копію SIM карткиякогось лоха, то навряд чи

він здогадається, що за його рахунок хтось розважається (якщо, звичайно, не дуже нахабно).

Однак мене переслідували трохи інші спонукання.

Законні спонукання

Нещодавно в Новосибірську з'явився третій оператор стільникового зв'язку - Мегафон,

знаменитий своїми «щадними» тарифами. Але Білайн та МТС, не бажаючи віддавати йому

своїх дорогоцінних абонентів встановили надхмарні ціни на дзвінки цьому

ОПСОС (оператор стільникового зв'язку). Але в нього все ж таки є одна явна перевага

навіть перед міською телефонною мережею— дзвінки міжгородом (точніше всередині

сибірського регіону, до якого входять дуже велика кількість міст) та міські

телефони стоять так само, як усередині мережі! Тому з'являється необхідність підключення до кількох ОПСОС. В моєму випадку

до трьох (У Білайн - дешевий Інтернет, МТС - зв'язок, Мегафон - міжмісто). Тобто

доведеться тягати з собою три сімки і постійно міняти їх. Один із виходів — купити

три сотика і склеїти їх скотчем, однак це накладно і тягати з собою таку

бандуру не кожному під силу. Але є елегантніше рішення.

Multi-SIM

Є такий девайс - називається Multi-SIM.

Зовні схожий на звичайну SIMку, а за функціональністю як десять

(хоча залежить від її типу), причому не обов'язково від одного оператора! З технічного погляду Multi-SIM карта

(Вона ж Clone Card) - це контактна чіпова картка (вона ж smart-карта)

з мікропроцесором PIC та пам'яттю EEPROM. Для роботи як SIM-картки

(точніше їх емуляції) вона спеціально прошивається відповідним програматором.

Тепер докладніше про можливості, які перед вами відкриває цей

stuff. Для кожного номера можна вказати номер незалежно центру SMSта налаштування

GPRS. Яку SIM завантажувати під час увімкнення телефону ви вибираєте, вводячи відповідний

для кожної сімки PIN-код. Або ж, якщо не хочете щоранку набирати його

(для тих, хто вимикає телефон на ніч) задаєте за замовчуванням якусь сімку завантажувати.

Також у меню телефону з'являється новий пункт, з якого можна швидко

переключитися на іншу сімку (тобто іншого ОПСОС). Телефон для цього вимикати

не треба. Переключення (разом із реєстрацією в мережі) займає менше 20 секунд.

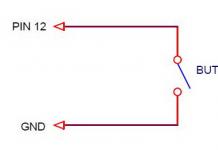

Як це працює

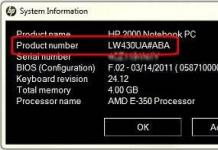

Для емуляції SIM потрібно спочатку дістати з неї реєстраційні дані - це так

звані міжнародний ідентифікаторабонента – IMSI (International Mobile Subscriber Identity)

та індивідуальний ключ аутентифікації абонента KI (Key Individual). Якщо ці самі

KI та IMSI відомі і у вас є Multi-SIM карта, прошита SIM-EMU версії 6 або 5,

(Рекомендую купувати вже прошиту та обрізану картку — заощадите на програматорі

і нервових клітинах, які не відновлюються), то вставляйте Multi-SIMку в стільниковий і,

дотримуючись пунктів меню сімки, вводьте KI, IMSI для кожної сімки, яку хочете

емулювати і які хочете PIN, PUK коди, а також номери SMSцентрів.

Все, мапа готова. Основну труднощі становить перебування цих самих KI&IMSI.

Трохи теорії

Ключ KI зберігається на СІМ-карті закритій області пам'яті, тобто. зовнішнього доступу

до нього немає. Інші дані, типу телефонної книги, sms-ок та інше зберігається

у захищеній області пам'яті, яка може бути захищена лише PIN-кодом.

Шифруванням займається алгоритм A3-A8, реалізований на апаратному рівні

у СІМ-карті. Приблизно так відбувається: базова станція (БС) посилає випадкове

число (можливо 32-х розрядне), відповідно телефон отримує його.

в SIM-ку вона шифрує за алгоритмом A3-A8 з використанням KI і далі

результат передається назад на БС, таким чином KI ніколи не передається

в ефір у відкритому вигляді(з цього за ідеєю випливає, що його неможливо обчислити

через ефір), далі базова станція робить те саме, і наприкінці цієї події

порівнює свій результат із надісланим, і якщо він сходиться, то можна дзвонити

- Доступ до комутатора дозволено.

Видобуємо KI&IMSI

Однак розробники цього алгоритму (алгоритм шифрування COMP128-1) допустили

серйозну помилку, завдяки якій можна обчислити KI та IMSI. Для того щоб

вважати ці дані необхідно спеціальний пристрій, зване GSM SIM Card Reader

(Зчитувач, програматор), яке потрібно або самому зібрати, або купити.

Крім того, як ви здогадуєтеся, потрібен спеціальний софтдля роботи з цією справою.

Я користуюсь SimScan версії 2.01. У мене на XP працює без проблем.

Розібратися з нею у вас не складе труднощів, єдине, що пораджу — залиште

всі параметри за замовчуванням. У мене на третьому пні з

256 Mб оперативної пам'яті сканування зайняло 40 хвилин, проте

слід зауважити, що лімітуючим фактором тут є швидкість звернення до

SIM картки, а не швидкість комп'ютера. Якщо сканування пройшло вдало, і ви отримали KI та IMSI, то справа в капелюсі. А якщо

ні… то можливо два варіанти: або сімка запоролася (швидше за все) і вам

доведеться її міняти, або не запоролася ... Справа в тому, що

погані оператори вигадали новий «захист» — ставлять обмеження на

кількість звернень до сім-картки, проте я з такими не зустрічався і в мене жодного

летального результату був. Чув про реальний захист COMP128-2, з якою SimScan не справляється. Але я думаю, що наші люди з нею розберуться.

Так що дерзайте!

А що буде, якщо…

…одночасно використовувати копію та оригінал sim у мережі?

Люди, які з цим детально розбиралися, кажуть:

Працює нормально, розмова скидається тільки якщо обидві картки знаходяться у

зоні дії однієї базової станції Якщо в різних містах чи в роумінгу

взагалі без проблем. Дзвінок вхідний приходить на ту, яка останній

раз спілкувалася з базовою станцією. Але в кожному конкретному випадку бувають нюанси,

які залежать від налаштування обладнання оператора.

Типи карток

Ось таблиця, що показує які типи карток бувають та його параметри:

Колонки Numbers та SMS показують кількість номерів та SMS, які можна зберігати

на картці. Яку з них використовувати – вирішувати вам, проте за співвідношенням

ціна/юзабіліті, на мій погляд, виграє

Silver. Купити готову прошиту вирізану для телефону Silver-карту можна на

www.kievsat.com. Незайману Silver Card можна купити на радіоринку, де торгують товарами для

супутникового телебачення або на тому ж

kievsat.com. Там же, до речі, ще можна почитати про цю справу і навіть купити програматор.

Статті та Лайфхакі

Найчастіше абоненти стикаються з тим, що їх «сімка» пошкоджена, або ж виникла потреба у її дублікаті. Багато хто також цікавиться тим, як зробити копію сім картидля здійснення або використання двох стільникових операторіводночасно.

Тому, хто стикається з цим вперше, слід знати про те, що будь-які зміни, що вносяться в програмне забезпечення, можуть стати причиною категоричної відмови гарантійне обслуговування. Крім того, всі експерименти варто проводити вкрай обережно.

Навіщо потрібно робити копії сім-карток?

У Останнім часомкопіювання SIM-карт стільникових апаратів, що підтримують GSM, досить поширене. Про таку можливість було відомо і раніше, проте насамперед це не надто практикувалося. Очевидно, тому, що кожна сім-картка містить конфіденційну інформаціюі дублювати її в процесі копіювання дуже легко. Це майже те саме, що і передача даних своєї кредитної картки– тим більше, що практично всі сучасні «сімки» прив'язані до банківських карток, електронним гаманцямі т.д.

Сьогодні будь-який користувач може спробувати копіювати свою SIM-картку самостійно. Для цього можна придбати за помірну суму пристрій для зчитування інформації, щоб не залежати від сторонніх осіб. Головне, щоб інформація не зчитувалася з чужих сім-карток, оскільки це вже вважатиметься порушенням закону. Навіщо може знадобитись така копія?

Якщо особа користується одночасно декількома мобільними апаратами і має всього один номер, це досить зручно. Наявність копії оптимальна і для мандрівників, оскільки вони можуть скопіювати всю необхідну інформацію, і їм не доведеться витрачати нечувані гроші за розцінками роумінгу.

Крім того, при виїзді за кордон Інтернет також тарифікуватиметься відповідно до вартості всередині місцевої мережі. Іншими словами, сім-карта може бути скопійована не тільки для зручності, а й з метою економії. Крім того, абонент залишатиметься на зв'язку постійно.

Як зробити копію сім-карти самостійно?

Для початку встановлюємо «симку» в , заходимо в налаштування та прибираємо запит PIN-коду при включенні (якщо він активований). Виймаємо сім-карту та встановлюємо її в зчитувач інформації, про який було згадано раніше (інакше його називають програматором). Підключаємо пристрій до комп'ютера та налаштовуємо програми копіювання. Запускаємо програму Woron_scan (версія 1.09), заходимо в меню та вибираємо тип обладнання «Фенікс Кард» у меню «Карт Рідер». Далі переходимо в налаштування, де встановлюємо частоту генератора та порт. Ми впевнено підходимо до того, як зробити копію цієї карти.

Повертаємося до головного меню, натискаємо «Ki». З'явиться вікно, де вибираємо "Старт". Починається процес сканування сім-карти. По завершенні виходимо з програми, зберігаючи отриманий результат у окремий файл. Відкриваємо файл за допомогою програми Блокнот. Там повинні бути значення «Ki» та «IMSI». Для копіювання сім-карти запускаємо програму IC-Prog 1.05D. Переходимо в налаштування та вибираємо меню «Програматор», де встановлюємо значення JDM Programmer за замовчуванням. Там же буде і поле «Затримка виводу/введення», де встановлюємо значення 30 і підтверджуємо цю дію. Переходимо в меню «Опції», де прибираємо галочку з пункту перевірки після програмування, відзначаючи натомість пункт перевірки під час програмування. Перезавантажуємо програму. Заходимо в налаштування та відзначаємо поле "Смарткард" ("Фенікс"). Заходимо у «Файл», вибираємо «Відкрити» та шукаємо файл SIM_EMU_FL_6.01_ENG з розширенням hex. Перекладаємо програматор JDM-режим. Що стосується налаштувань, їх поміщаємо у положення під назвою PROGRAM PIC. Вибираємо вид мікросхеми, що цікавить, і натискаємо «Програмувати». На клавіатурі тиснемо F4. Програматор поміщаємо в режим Фенікс і починаємо прописувати потрібні параметри.

Так, для SIM DATA буде потрібна позиція SIM READER, для SIM CLOCK – значення 3,579 мегагерц, а для SIM RESET – положення HIGH RESET. У додатку також вибираємо вид мікросхеми.

Поміщаємо в програматор чисту карту, відкриваємо файл SIM_EMU_FL_6.01_ENG і натискаємо кнопку «Програмувати». Чекаємо на завершення процесу. Наприкінці налаштовуємо клонування сім-карти. Поміщаємо її в мобільний пристрій, підключаємо апарат до комп'ютера та запускаємо програму Sim-Emu 6.01. У меню Конфігурація є пункт Config.Pos. Вводимо туди коди «Ki» та «IMSI». Копіювання сім-картки завершено.

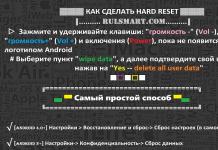

Безсумнівно, витрачати час на клонувати телефонсхоже, не так просто. Це може здатися заняттям часу та занепокоєнням. Але сьогодні ми проведемо вас безболісним гідом, щоб ви піднялися та швидко впоралися з цим завданням. Ви можете захотіти та повідомлення вашого цільового телефону, або ви можете шукати дані зі старого телефону Androidу новий. Вам просто потрібно виконати кілька кроків і ви зможете клонувати телефон з Android. Це правда, що переміщення всіх ваших даних телефону Android може бути болісною та тимчасовою процедурою. Android-телефони дають вам важкий час у порівнянні з іншими телефонами ОС через його тісну інтеграцію з хмарні сервіси , але є спосіб клонувати стільниковий телефон Androidгаджет у повному обсязі.

Як би там не було, ви готові і для відновлення цих даних, коли це необхідно найбільше, або ви очікуєте моніторингу чи збору повної інформаціїпро ваш цільовий пристрій стільникового телефону. Можливо, ви знайшли деякі перешкоди, клонуючи пристрій стільникового телефону Android, перш ніж катастрофа потрапить на ваш мобільний телефон. Давайте обговоримо, що це означає для клонування телефону та як клонувати Android за допомогою програми для клонування телефону.

Що означає клонування телефону?

Клонування мобільного телефону означає насправді зробити копія даних цільового мобільного телефону, Мета клонування гаджета Android може відрізнятися, наприклад, відстеження чиїхось дій на їхніх телефонах, таких як маленькі діти та підлітки, співробітники та людина, з якою у вас є стосунки. З іншого боку, також можливо, що хтось дійсно хоче змінити старий телефон Android і хоче доставити чи в нову.

Як віддалено клонувати мобільний телефон?

Якщо ви очікуєте клонування свого телефонного пристроюабо хочете контролювати чийсь мобільний телефон за допомогою віддалений моніторинг Android, Потім ви повинні виконати деякі основні кроки програми клонування телефону, щоб отримати всі дані вашого старого телефону і завантажити його у ваш новий телефон. Давайте обговоримо всі кроки, які потрібно виконати, щоб клонувати мобільний телефон з телефоном Android.

Встановіть програму TOS на свій телефон Android таємно

Спочатку, якщо ви дійсно хочете клонувати певний телефонз програмою клонувати телефон, щоб отримати всі дані, або ви хочете відстежувати чиїсь дії з телефоном, такі як текстові повідомлення, вхідні та вихідні дзвінки, спільні мультимедійні файли, паролі та багато іншого. Після того, як ви встановите програму для клонування телефонів Android на цільовий телефон, ви матимете можливість відстежувати всі дії мобільного телефону і навіть передавати дані старого мобільного телефону в новий, не стикаючись з проблемами. Після того, як ви встановили це буде ваш головний біль, або ви хочете клонувати телефон по вашим особистим причин, або ви заглядаєте на телефон.

Завжди зберігати резервну копію за допомогою програми резервного копіювання даних

дата резервного копіювання дуже необхідно, оскільки будь-якої миті часу ваш мобільний телефон може постраждати від катастрофічного стану, і ви можете втратити всі дані на своєму телефоні протягом неону секунд. Таким чином, це дуже необхідно для людини, яка з нетерпінням чекає на клонування або відстеження будь-якого пристрою або перенесення даних з більш старого пристрою на новий. Все повинно мати резервні копії даних на вашому гаджетах Android. Тому я б віддав перевагу інструменту, який найкраще підходить для створення резервної копії даних для даних мобільного телефону Android і в той же час поводитиметься клон Android-телефонабо шпигувати за будь-яким іншим телефоном, наприклад, для висхідна точка зору, щоб і їх дані у пристрої та стежити за тим, кого ви любите найбільше.

TheOneSpy android spy softwareце той інструмент, який допомагає вам якось клонувати Android-телефон або відстежувати дії цільового телефону. Після того, як ви встановили програмне забезпечення для резервного копіювання даних, всі встановлені дані на вашому старшому телефоні Android будуть синхронізовані з вашим, які можуть бути збережені на вашому новому мобільному пристрої Android.

Електронний календар та контакти

Якщо ви хочете отримати всі дані календаря та контактів, вам необхідно використовувати стільниковий телефон шпигун додаток, Користувач зможе отримувати дані телефонної книги, подій календаря та журналів завдань. З іншого боку, можна також відстежувати вміст електронної поштита отримувати дані електронної пошти, використовуючи найкращий додатокдля моніторингу Androidі користувач познайомиться з зміст електронної пошти Gmail.

Медіа-файлів

Іноді люди зберігають музичні файлиі фотографії та багато іншого на своєму телефоні Android і не хочуть видаляти чи втратити цілі файли. Користувач може отримати дані, використовуючи мультимедійні файли мобільний додатокшпигунта отримати всі дані мультимедіа та перенести його на новий телефон. З іншого боку, якщо хтось контролює будь-кого, тоді користувач може цільового телефону.

Пароль та закладки

використання кейлоггер програми для спостереження за Androidі візьміться за всі натискання клавіш, які застосовуються до цільового телефону. Нарешті, ви будете мати всі типи натискання клавіш, таких як SMS-натискання клавіш і натискання клавіш електронної пошти. Користувач також може переглядати закладки та відвідані веб-сайти цільового браузера мобільного телефону, використовуючи історію переглядів Шпигунський стільниковий телефон TOS.

SMS та MMS повідомлення

Коли справа доходить до отримання ваших даних SMS, MMS-повідомлень, вам просто потрібно використовувати текстове повідомлення шпигун на Android-телефоні, Користувач матиме вміст SMS, повідомлень, MMS, повідомлень чату BBM та повідомлень про тикери.

Бесіди IM у соціальних мережах

Є багато користувачів, які хочуть зберегти всю розмову по різних причин, наприклад, у додатках для соціальних мереж Facebook, Tinder, Line, Vine та інших. Хтось випадково видалив розмову або забули пароль та ID. Вони можуть використовувати IM з програмного забезпеченнядля відстеження мобільних телефонівта відновлення пароля та ідентифікатора електронної пошти за допомогою клавіатурних шпигунівта онлайн-панелі управління.

Клонувати телефон з Android

Як тільки ви візьмете всі ці згадані етапиодин за одним в кінці ви дізнаєтеся, що у вас є всі дані вашого старого телефону Android або у вас є дані вашого цільового телефонного телефону Android. Тепер ви можете доставити всі ваші старі телефонні дані в новий і використовуючи всі ці Ви можете дізнатися всю діяльність вашої цільової людини в повній мірі.

Висновок:

TheOneSpy Енциклопедія є єдиним і єдиним інструментом такого роду, який найкраще підходить для клонування мобільного телефонуа також відстежувати дії цільового телефону. Принеси найкращий додаток для шпигунства стільникового телефонуі використовувати його для багатьох завдань, таких як клонування телефону, і створити резервну копіюданих.