Багато користувачів неодноразово знаходили в довідках свого комп'ютера, на форумах, чули від друзів таке визначення, як "firewall". І, напевно, запитували - а що таке "фаєрвол"? Звідки він береться на комп'ютері, які функції виконує, і, зрештою, навіщо він потрібний?

Фаєрвол - це набір програмних мережевих фільтрів, який фільтрує вхідні в комп'ютер і мережні пакети, що виходять з ПК. Контролює він це за заданими у програмі правилами.

Фаєрвол має ще одне визначення, яке, напевно, чули всі користувачі – брандмауер (нім. – "Протипожежна стіна"). Це так званий міжмережевий екран, який дозволяє захищати комп'ютер від небажаних вхідних з'єднань. Принцип роботи простий - програма-фаєрвол відстежує всі мережеві з'єднання (як вхідні, і вихідні), потім перевіряє їх у заданому списку. Якщо з'єднання в списку немає (тим більше, якщо воно заборонено), фаєрвол блокує це з'єднання і видає на екран попередження про те, що дане з'єднання*IP*порт* заблоковано. Користувач має право змінювати список дозволених з'єднань, додавати та прибирати дозволи для мережного з'єднання тих чи інших програм.

У цій статті ми не будемо розглядати корпоративні фаєрволи з їх різними методамивідстеження та складним алгоритмомроботи. Я розповім про персональні фаєрволи, які встановлюються на комп'ютер звичайного користувача. Дані нижче фаєрволи здатні захищати від небажаних мережевих з'єднаньлише той ПК, який він встановлено.

Які ж можна використовувати фаєрволи? Таких програм багато, але у цій статті виділю лише найпопулярніші і надійні програми. Отже, пішли за списком:

Сканер швидкого виявлення та видалення вірусів.

Фаєрвол "на дві сторони" - захищає і від внутрішніх, і зовнішніх небажаних з'єднань.

Інтерактивна система допомоги користувачам.

Блокування всіх небажаних з'єднань

Перевірка всіх з'єднань з власної бази.

Якісне блокування небажаних з'єднань.

Можна використовувати безкоштовно.

Трирівнева система фільтрації – контроль мережевих пакетів, фільтрація роботи мережевих додатківта фільтрація дій усіх процесів користувача.

Зручне керування процесом фільтрації з'єднань.

Найповніша і ефективний захиствашого комп'ютера від зовнішніх та внутрішніх атак.

Зручне керування фаєрволом.

Можливість тонкого налаштуванняпараметрів мережного фільтра

Agnitum Outpost Security Suite Pro 7.52 (http://www.agnitum.ru/products/security-suite/index.php) - фаєрвол від відомої російської компанії. особливості:

Avast! Internet Security 7 (http://www.avast.com/ru-ua/internet-security) - не менш відомий чеський антивірус з гарним вбудованим фаєрволом. З особливостей:

Comodo Internet Security 2012 (http://www.comodo.com/home/internet-security) - цікавий американський фаєрвол, який, як і попередні фаєрволи, йде в комплекті з антивірусним програмним забезпеченням.

Jetico Personal Firewall 2.1 (http://www.jetico.com/download/) – фінський фаєрвол, який непогано захищає ваш комп'ютер від небажаних атак. Чим він відрізняється від конкурентів?

Kaspersky Internet Security 2012 (http://www.kaspersky.ru/internet-security) – мало не забули всесвітньо відомий продукт Лабораторії Касперського. Це антивірусне ПЗ з вбудованим фаєрволом має безліч плюсів, з яких:

Як бачимо, практично всі фаєрволи йдуть разом з антивірусним забезпеченням. Це зручно, адже всі модулі знаходяться в одній програмі та забезпечують комплексний захиствашого ПК.

Фаєрвол – не панацея від усіх вірусних атак. Що ж треба робити, щоб максимально ефективно використати це ПЗ? Необхідно лише уважно читати всі повідомлення фаєрволу, дозволяти доступ тільки тим програмам, які користувач дійсно знає і довіряє їм, знати саме ті порти, якими користуються довірені програми, і не давати доступу через інші, і завжди діяти за принципом "краще не ризикувати - вкотре заборонити, ніж дозволити і засмучуватися наслідками". І тоді фаєрвол зможе давати максимум користі людині, яка його використовує.

| Подобається |

Firewall- з англійської «Вогняна = fire, стіна = wall». Слова синоніми: Файрвол, файрвол, фаєрвол, фаєрвол- утворено транскрипцією англійського терміна firewall. Це апаратні блоки або програми, що здійснюють контроль та фільтрацію мережевих пакетів ( інтернет трафіку) за заданими правилами адміністратором/користувачем.

Брандмауер(від німецької Brandmauer) - є аналогом англійського слова firewall. Оригінальне значення (стіна, яка поділяє суміжні будинки, оберігаючи від поширення пожежі).

Будь-який " Firewall», « файрволабо по-іншому ще називається брандмауер» [в морду б дати тому, хто придумав таку комбінацію літер] відповідає за фільтрацію мережевого трафіку від небажаних, критичних операцій на низькому рівні. Як на рівні мережевих картабо мережевих протоколів, так і на високому рівні, наприклад, налаштування прав доступу для програм. Усі функції зводяться в основному до дозволу або заборони. вхідних» або « вихідних» Пакетів інформації. Тобто, перш ніж відправити або отримати мережний пакет, Firewall перевіряє на коректність та безпеку.

« Вхідні пакети- це пакети, які приходять до вас на комп'ютер від будь-якого комп'ютера.

« Вихідні пакети- це пакети, які виходять з вашого комп'ютера на іншу адресу.

Наприклад, якщо ви дозволите програмі працювати, а за умовчанням йому завжди дозволено працювати з мережними пакетами, то відповідно мережеві пакети безперешкодно пропускаються туди і назад. Але якщо мережні пакети виходять від програми, якій ви не давали дозволу на роботу, з'єднання буде автоматично блокуватися. Ну і відповідно, якщо якийсь додаток намагається « зайти до вас на комп'ютер» вперше, то Firewall запитує у вас, мовляв, « а що робити то з цим перцем?» Тут вже тільки вам вирішувати, дозволяти працювати даному додаткуабо мережному трафіку чи ні.

Який Firewall встановити

На просторах інтернету є як безкоштовні, так і комерційні продукти (Firewall), але про них ми розповімо в окремій статті. Найкраще дивіться трохи нижче.

Рівні захисту у Firewall

Як правило, є 3 види рівня захисту у нормальних Firewall:

Слабкий рівень захисту та фільтрації мережевого трафіку. При такому режимі дозволено практично весь трафік, за винятком зовсім підозрілих пакетів, як правило, заздалегідь вже ідентифікованих як атаки ворога.

Середній рівень захисту та фільтрації мережевого трафіку. Тут, як правило, блокуються всі порти, але також дозволено і безліч відомих портів, за якими за умовчанням нібито не може проходити ніякого підозрілого трафіку, і дозволена робота безлічі додатків, які за замовчуванням не викликають підозри на потенційну небезпеку. за замовчуванням Internet Explorer не викликає небезпеки, що, як показується практика, часто не так. За цим посиланням я вже розповідав, що не так із браузерами та дірками у їхній системі безпеки.

Високий рівень захисту та фільтрації мережного трафіку- блокується абсолютно все незалежно безпечне з'єднаннячи не безпечне. Все доведеться дозволяти вручну. Для новачків такий режим категорично не підходить, бо треба бути сильно схибленим на комп'ютерах, щоб розуміти, що потрібно дозволити, а що заборонити. Тому що при такому режимі вам в першу хвилину буде поставлено як мінімум не одна сотня питань.

Також Firewall, несе ще деякі корисні властивості, наприклад, визначення та попередження про можливі майбутні атаки. Тобто захист від так званих програм сканерів.

Програми сканери- це такі програми, які на віддаленому комп'ютері, [можуть і на локальному] по черзі, перебирають усі мережеві портипо порядку, від 1 до 65532 або вибірково сканує на предмет закритості» та захищеності ті, які потрібні зловмиснику.

Firewall, файрвол, брандмауер – який вибрати?

Як вибрати Firewall? Тут насамперед стоїть питання про професіоналізм та досвідченість користувача. На сьогоднішній день одні з лідерів у цій галузі можна сміливо називати OutPost. Але він явно не підійде для користувача-початківця, через безліч налаштувань. Так як легко полазивши в налаштуваннях і покликати на опції звичайний користувачможе заблокувати весь комп'ютер та мережевий трафікна чисто. Тому Firewall перш за все, повинен бути простим у використанні та налаштуванні. Про інтерфейс та управління говорити не буде, це тема окремої передачі і як правило на офіційних сайтах викладено багато інформації, ніж я тут можу розписати. Тому за інтерфейсом та керуванням читаємо на рідних сайтах відомих файрволів.

Незамінними добрими якостями Firewall вважаються:

- саме навчання, щоб міг сам аналізувати трафік та інтуїтивно підказувати, що не так у мережі;

- автоматичне оновлення змін самого себе та оновлення сигнатур вірусних атак;

- чітке виконання прописаних правил, тобто, якщо потрібно закрити повністю доступ на 21 порт, то щоб він закривав 21 порт без будь-яких винятків для будь-яких програм. Так як часто зустрічається поверхневе виконання такого правила.

За популярністю, поширеністю та певною повагою до професіоналізму пропоную свій Firewall:

- Panda Firewall – сильний, але не кожен навіть напівпрофі зможе коректно його налаштувати. Як казав Жванецький, « один неправильний рух і ви батько», тобто легко можна заблокувати комп'ютер начисто, під самий корінець.

- Outpost Firewall – сильний, але не підходить зовсім для новачків;

- Kaspersky Firewall - громадський транспорт

- Norton Firewall - громадський транспорт

- McAfee - найдешевше безкоштовне рішення. На мою практику, що він є, що його немає. Тобто пам'ять не вантажить, але й ефекту ніякого.

Отже, коротко я вас ознайомив із поняттям Firewall. На сьогодні (квітень 2010 року), тільки Panda Software і Kaspersky Antivirusпоєднують два поняття як і файрвол. Інші являють собою незалежні одиниці. А окремо використовувати Firewall особливого сенсу не має через свою ефективність, що прагне до 0. На прикладі, постараюся пояснити. Є два двері для проникнення. Одні двері захищають, а другі Firewall. Отже, якщо одну не прикривати, сенс захищати другу? Тобто наполегливо рекомендую використовувати і антивірус і файрвол.

Давайте одному з прикладів вторгнення розберемо дії цієї солодкої парочки. Припустимо до нас на комп'ютер потрапив абсолютно новий вірус, троян, який кровожерливо хоче соромити у нас ключі до платіжної системі WebMoneyде гроші лежать. Перша лінія оборони облажався і пропустив вірус, тому що не зміг у своїх базах виявити відповідну сигнатуру для нового вірусу, а отже не зміг розпізнати загрозу. Припустимо, вірус зібрав всю необхідну для себе інформацію, його звичайно метою є передати все необхідне, господареві пану. Природно, що у 99% випадково тепер вся інформація передається по . Програма намагається передати інформацію, але тут вступає у справу наш Firewall. Зрозуміло, якщо він не знає цю програму, і в нього не варто правило пропускати всіх підряд, то він запитає, «ти хто?». Тут троян, «тир мирк, та я тут це, з вулиці Гагаріна, місцевий коротше я», а Firewall «щас почекай, я у пана спитаю. Ей пан, тут якийсь підозрілий перець намагається на візку якесь сміття вивезти за межі твого царства». Звичайно, ви повинні відповісти ніі спробувати розібратися, звідки ноги ростуть. І вжити всіх заходів щодо знищення стороннього тіла в нашому улюбленому комп'ютерному організмі.

Підсумок

Як показує практика, від нової і невідомої зарази комп'ютер, що відвідав ваш комп'ютер, вилікуватися не так просто. Якщо ви не високого рівня Інтернет-користувач, то рекомендую вас екстрено оновити свій антивірус. Якщо не виявить нічого, спробувати іншим антивірусом пройтися, тому що зараз не всі антивіруси однакові корисні. Ну і думаю, що в цій статті я більш ніж адекватно розповів, що таке Firewall і для чого він потрібен.

Успіхів вам і безпечного рукоблуддя в Інтернет.

Коли говорять про безпека комп'ютера, більшості користувачів на думку приходить боротьба зі шкідливими комп'ютерними вірусами. Але віруси— це не єдина проблема, яка чекає на користувача ПК в Інтернеті.

Може ви звертали увагу на те, що, навіть за наявності на вашому ПК встановленого антивірусного ПЗ з оновленими базами, у вас часто пропадають потрібні файли, хоча при цьому поводиться спокійно і ніяк не реагує? Чи інший випадок — ліміт Інтернету, яким ви розраховували користуватися цілий місяць, раптом розтанув за кілька днів? Чи не стикалися з цим? Що ж, вважайте, що досі вам просто щастило. Але ж є й не такі щасливчики.

Суть проблеми

То все ж таки, через що відбуваються ці дивацтва? Насправді пояснення просте. Але насамперед — невелике пояснення. Як ви знаєте, кожен ПК, який має вихід в Інтернет, має унікальний IP-адреса, свого роду номер телефону, що складається з 4 стандартних чисел, кожне з яких може бути від 0 до 255. Вашому комп'ютеру IP-адреса потрібна для зв'язку з будь-яким іншим комп'ютером в Інтернеті.

А уявіть ситуацію, що з Інтернетом повинні взаємодіяти одночасно кілька програм із вашого комп'ютера, віддавати та приймати якусь інформацію. Як вони визначають де чиї дані, чому плутаються? Для цих цілей, щоб розділити потоки інформації та доставляти її адресату, кожен ПК оснащений так званими «портами», кількість яких – понад 65 тисяч. Саме вони дозволяють одночасно працювати з Інтернетом великою кількістю програм.

Раптом одного разу ви помічаєте, що якийсь порт N виявляє якусь незрозумілу активність, схоже, що хтось невідомий намагається господарювати на вашому комп'ютері. Може, ви комусь із друзів говорили свої паролі, і тепер він зламує вашу машину, намагаючись вас розіграти? А раптом це конкуренти вашої фірми, які якось дізналися ваші паролі, і зараз вони дізнаються про всі ваші секрети, зокрема фінансові? Все зникло? Що ж робити???

Перш за все необхідно просто заспокоїтися. Пам'ятайте самі популярні питанняу нашій країні (та й не лише у нашій)? Так-так-так - Що робити? та «Хто винен?». На друге запитання ви знайдете відповідь самостійно, а ось відповіді на перше запитання ви знайдете у цій статті. Для того, щоб уникнути таких небезпечних ситуацій, необхідно накласти заборону на спілкування вашого комп'ютера по всіх портах, що викликають підозру, тобто спілкування буде тільки з тими, з ким хочемо ми самі. Ідеальне рішення, чи не так? І зробити це дозволяє спеціальне ПЗ, зване файрвол.

Що таке файрвол?

Файрвол(у перекладі з англійської Firewall– можна позначити як протипожежну стіну, перегородку від пожежі), інакше звану брандмауером- це спеціальний додаток, яке дозволяє лише ті з'єднання, які дозволені господарем комп'ютера, і, отже, відбувається захист комп'ютера від стороннього втручання.

До речі, файрвол контролює не тільки вхідні з'єднання, а й вихідні. Тобто навіть якщо на ваш комп'ютер якось проник вірус і намагається «злити» вашу особисту інформацію комусь в Інтернет, він буде виявлений, Крайній міріспроби «зливу» інформації не залишать уваги програми. Тепер ніхто не зможе пробратися до вашого комп'ютера і витягти вашу інформацію. Безконтрольні витоку трафіку перекрито.

А зараз подивимося що являють собою найбільш :

На сьогоднішній день це один із найпотужніших брандмауерів, що дозволяє блокувати завантаження реклами та активний вміст веб-сторінок. Також він контролює викликає підозриелектронну пошту. Ці можливості файрвола реалізуються за допомогою спеціальних алгоритмів, які фільтрують мережевий трафік і контролюють відкриті з'єднання.

Крім того, ці алгоритми здатні виявляти та забороняти будь-які дії, що викликали підозри, які виробляються як у вашому комп'ютері, так і поза ним, на підходах.

Ще один хороший файрвол, що володіє незвичайними для брандмауерів здібностями захисту вашого персонального комп'ютера від різних мережевих небезпек - всюдисущих хакерів, програм-шпигунів та багатьох інших. Як це він робить? Zone Alarm Firewall забороняє доступ до захищеного комп'ютера навіть найхитрішим хакерам, роблячи його ніби невидимим для будь-кого в Інтернеті.

Також він здатний блокувати можливе відправлення будь-якої інформації без дозволу, а також захищає всі програми та основну операційну систему «підзахисного» ПК від будь-якого роду. шкідливих програм.

Це досить зручний файрвол, здатний контролювати всі порти та інтернет-трафік. Крім того він може блокувати web-сторінки, що потенційно становлять небезпеку, і рекламні спливаючі вікна (так звані pop-ups). Встановлення програми не дасть складності навіть для користувача-початківця.

Інші файрволи

Це далеко не повний перелікіснуючих файрволів, їх вибір досить великий:

- Kerio Personal Firewall- Найбільш «просунутий»;

- Lavasoft Personal Firewall- Простіший, але не менш ефективний;

- Tiny Firewall Pro – найкращий захистдля невеликих мереж;

- Webroot Desktop Firewallта ін.

Підсумок

Якщо на вашому комп'ютері встановлено стандартну операційну систему, наприклад, достатньо сучасна Windows XP з сервіс-паком SP2, значить, файрвол у вас вже є, вбудований.

Ну ось ви ознайомилися ще з одним способом захисту вашого ПК. Пам'ятайте - не варто економити на безпеки комп'ютера, відновити все буде набагато дорожче, і за грошима, і за часом. Удачі вам!

div.main (margin-left: 20pt; margin-right: 20pt) Що таке firewall?Володимир Красавін

Все більше людей, купивши комп'ютер із модемом для вирішення завдань різного виду, наважуються на підключення своїх новеньких комп'ютерів до глобальної мережі Internetне підозрюючи про проблеми її безпеки. Застосовуючи комп'ютери, що мають вихід в Internet, у комерційних цілях, а, головне, при передачі та зберіганні інформації, що містить відомостіконфіденційного характеру

, Ви дуже ризикуєте. Щорічні втрати, пов'язані з комп'ютерними злочинами у глобальній Мережі, оцінюються сотнями мільйонів доларів. Тому використання локальних комп'ютерів як передачі та зберігання інформації, що містить комерційну чи особисту таємницю, так роботи в Internet, вимагає побудовиефективної системи

захисту.

Однак створення занадто потужної, а отже, дуже дорогої системи захисту веде до неефективного використання матеріальних ресурсів та зниження продуктивності системи загалом через її високу складність. Простіше кажучи, комп'ютер сильно "гальмуватиме".Повністю захистити інформацію на віддаленому комп'ютері практично неможливо через появу нових типів загроз у комп'ютерних мережах. Значить, необхідний постійний аналіз та достатньо часте оновленнясистем забезпечення інформаційної безпекина

локальному комп'ютері . Сьогодні ми розглянемо проблеми, пов'язані з використанням віддаленого (модемного) доступу, а також шляхи вирішення задачі забезпечення безпеки комп'ютера, що має вихід в Internet, за допомогою міжмережевого екрану, який частіше називають firewall.Доступ за допомогою модему є потенційно небезпечним і може звести нанівець всю систему захисту. Зловмисник може спробувати проникнути у віддалений комп'ютер, навіть не виходячи з дому. Через Internet порушник може отримати паролі, адреси серверів, а іноді і їх вміст, незаконно скопіювати важливу та цінну для власника інформаціювторгнутися на віддалений комп'ютер і отримати несанкціонований доступ.

Оскільки мета статті - допомога користувачеві в забезпеченні інформаційної безпеки на його власному віддаленому (стосовно Internet) комп'ютері, то є сенс спочатку розглянути, що ж це таке - міжмережевий екран, а потім і принципи його функціонування.

Міжмережевий екран - це набір пов'язаних між собою програм, що розміщуються на комп'ютері, який розміщує ресурси власників та захищає їх від користувачів з зовнішньої мережі. Власник комп'ютера, що має вихід в Internet, встановлює міжмережевий екран, щоб запобігти отриманню сторонніми конфіденційними даними, що зберігаються на комп'ютері, що захищається, а також для контролю за зовнішніми ресурсами, до яких мають доступ інші користувачі комп'ютера. Наприклад, ви розумієте, що деякі мережеві службинебезпечні з погляду комп'ютерного захистуінші члени вашої сім'ї можуть цього не розуміти.

В основному міжмережові екрани працюють із програмами маршрутизації та фільтрами всіх мережних пакетів, щоб визначити, чи можна пропустити даний інформаційний пакет і якщо можна, то відправити його точно за призначенням до комп'ютерної служби. Для того щоб міжмережевий екран міг це зробити, йому необхідно визначити набір правил фільтрації. Головна мета систем міжмережевого екранування - це контролювання віддаленого доступу всередину або зсередини комп'ютера, що захищається. Основними пристроями віддаленого доступує модеми. Керувати безпекою підключень за допомогою модемів буде набагато легше, якщо зосередитись на перевірці та оцінці всіх з'єднань, а потім здійснювати допустимі з'єднання з відповідальними комп'ютерними службами (TELNET, FTP).

Користувач через модем з'єднується з модемним пулом провайдера, щоб потім з його допомогою здійснити необхідні з'єднання(наприклад, за допомогою протоколу TELNET) з іншими системами у світовій мережі. Деякі міжмережні екрани містять засоби безпеки та можуть обмежувати модемні з'єднання з деякими системами або вимагати від користувачів застосування засобів автентифікації.

Мал. 1. Те, що ви бачите, - це не набір окремо взятих апаратних засобів, а програмно-реалізований алгоритм.

Керувати безпекою підключень за допомогою модемів буде набагато легше, якщо зосередитися на перевірці та оцінці всіх з'єднань, а потім здійснити допустимі з'єднання з відповідальними комп'ютерними службами (TELNET, FTP). Стандартне розміщення модему та міжмережевого екрану на комп'ютері змушує модемні з'єднання здійснюватися через систему firewall, тобто спочатку відбувається модемне з'єднання, а потім функції безпеки приймає на себе міжмережевий екран.

На рис. 1 показаний модем та міжмережевий екран. Оскільки до з'єднань з модемами потрібно ставитися з тією ж підозрою, що і до з'єднань з Internet, стандартне розміщення модему і міжмережевого екрану на комп'ютері змушує модемні з'єднання здійснюватися через систему firewall, тобто. спочатку відбувається модемне з'єднання, а потім міжмережевий екран приймає на себе функції безпеки. Міжмережевий екран за представленою схемою реалізує досить-такибезпечний метод

керування модемами. Якщо комп'ютер використовує для захисту модемного доступу засобу аутентифікації, він повинен суворо дотримуватися політики, що надає підключення до модемів будь-якого користувача. Навіть якщо модеми мають властивості безпеки, це ускладнює схему захисту за допомогою міжмережевого екрану, і тим самим додає в ланцюг забезпечення безпеки ще одну слабку ланку. Оскільки іншого шляху до мережі, крім через модем і міжмережевий екран немає, то з допомогою перевірки та оцінки підключень забезпечується виконання політики доступу до комп'ютера. Міжмережевий екран у нашому випадку є програмою, встановленою наперсональному комп'ютері

спеціально для того, щоб захищати комп'ютер від протоколів та служб, які зловмисники могли б використовувати для виконання незаконних дій зі світової мережі Internet. Міжмережевий екран встановлюється на комп'ютері таким чином, щоб не було запитів, які могли б отримати ресурси приватного комп'ютера в обхід міжмережевого екрану (див. рис.2). Рис.2. На малюнку показано стандартну схему підключення міжмережевого екрану на комп'ютері. На схемі функції фільтра пакетів та шлюзуприкладного рівня стандартними системамикомп'ютера.

У комп'ютері часто відбуваються збої, що порушують керування системою. Тому постає питання підтримки комп'ютером певного рівня безпеки. Помилки у забезпеченні безпеки стають загальними, зломи частіше відбуваються не внаслідок комплексу атак, а черезпростих помилок

у конфігурації системи. Причина може бути у недостатньому рівні безпеки паролів. Тому для дійсної безпеки комп'ютера потрібна система, яка матиме всі необхідні характеристики. Рис.3. Редактор безпекової політики. Firewall забезпечує надійні засоби для виконання запропонованої політики доступу до комп'ютера. Фактично міжмережевий екран забезпечує керування доступом користувачів та служб. Таким чином, політика доступу до комп'ютера може бути визначена міжмережевим екраном, у той час як без firewall захист

та безпека комп'ютера повністю залежить від професіоналізму користувачів. Firewall може частково вирішити проблеми, пов'язані із забезпеченням безпечного функціонування комп'ютерів. Міжмережевий екран дозволяє працювати тільки тим службам, яким було явно дозволено працювати на комп'ютері, що захищається. В результаті комп'ютер залишається незахищеним перед невеликою кількістю попередньо дозволених служб, тоді як решта всіх служб заборонена. Firewall також має здатність контролювати вид доступу до комп'ютера, що захищається. Наприклад, деякікомп'ютерні служби можуть бути оголошені досяжними зглобальної мережі Internet, тоді як інші можуть бути зроблені недоступними.Міжмережевий екран може запобігати доступу до всіх служб, за винятком спеціальних комп'ютерних сервісів, що виконують функції доставки поштових повідомлень (SMTP) та функції

інформаційного характеру

(TELNET, FTP). Для розмежування доступних служб повинна бути описана політика доступу, яку міжмережеві екрани проводять з великою ефективністю.

Ще однією важливою характеристикоюЗабезпечення віддаленого доступу є фільтрування пакетів. Зазвичай використовують маршрутизатор, що фільтрує, розроблений спеціально для фільтрування пакетів, що проходять через маршрутизатор. Фільтруючий маршрутизатор – це найчастіше програма, налаштована так, щоб за окремими даними фільтрувати пакети, доставлені модемом. Зазвичай фільтр перевіряє дані, які знаходяться в заголовку пакета, такі, як IP-адреса джерела та одержувача, деякі інші.

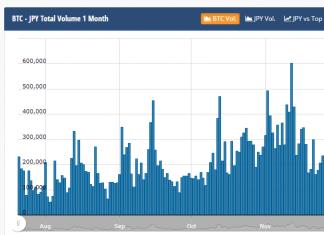

З виходом в Internet користувачі починають відчувати потребу захисту своїх даних від атак ззовні. У зв'язку з цим компаніями, продавцями міжмережевих екранів, прогнозувалося зростання кількості продажів firewall до 1,5 млн. до 2000 р. що в результаті і сталося.

Окремі фільтруючі маршрутизатори досліджують, з якого мережевого маршрутизатора прибув пакет, використовуючи цю інформацію як додатковий критерій фільтрування. Фільтрування може відбуватися у різний спосіб: блокувати з'єднання з певними хостами і мережами, і з певними портами. Користувач може блокувати з'єднання, що йдуть від конкретних адрес тих хостів, які розглядаються як ворожі або ненадійні. Як альтернатива фільтруючий маршрутизатор може заблокувати все можливі з'єднання, що йдуть від різних IP-адрес, зовнішніх до даному комп'ютеру(з деякими винятками, такими як SMTP для отримання електронної пошти).

Рішення на фільтрування деяких протоколів залежить від політики доступу через модем до вашого комп'ютера, тобто яка служба повинна мати доступ з Internet і який тип доступу до цієї служби можна дозволити.

Фільтри пакетів аналізують IP-пакети, що надходять, і пропускають або не пропускають їх залежно від зумовленого списку правил фільтрації. Загалом фільтри пакетів представляють найменш дешеві рішення для брандмауера, але завдяки своєму вмінню перевіряти пакети різних протоколів, вони є найбільш гнучкими. Крім того, фільтри працюють швидко, оскільки вони просто переглядають інформацію про пакет при ухваленні рішення.

У той час як деякі служби, такі як TELNET або FTP, по суті небезпечні, то блокуючи модемний доступ до них у редакторі політики доступу, ви збільшуєте ймовірність тривалого та нормального функціонування вашого комп'ютера. Не всі системи зазвичай потребують доступу до всіх служб. Наприклад, обмежуючи TELNET або FTP доступ з Internet, можна поліпшити стан безпеки комп'ютера. Служби типу NNTP можуть здаватися безпечними, але обмеження цих служб дозволяє створювати більше високий рівеньбезпеки на комп'ютері та знижує ймовірність застосування цієї служби при атаці.

Шлюзи додатків стежать за пакетами на рівні додатків та ініціюють уповноважений сеанс, а не встановлюють пряме з'єднання між зовнішнім світом та комп'ютером. Виявивши мережевий сеанс, шлюз додатків зупиняє його і викликає уповноважений додаток для надання послуги, допустимо TELNET, FTP, World WideВеб або електронна пошта.

Фільтрування вхідних та вихідних пакетів спрощує правила фільтрування пакетів і дає можливість маршрутизатору, що фільтрує, легше визначати ступінь небезпеки IP-адреси. Фільтруючі маршрутизатори, які не мають такої здатності, мають велика кількістьобмежень під час виконання стратегії фільтрування. Відповідальні за це фільтруючі маршрутизатори повинні виконувати обидві перелічені вище політики фільтрування.

Шлюз прикладного рівня

Користувач, який хоче з'єднатися з віддаленим комп'ютером Мережі, повинен спочатку з'єднатися з міжмережевим екраном і тільки потім з потрібною службоюнеобхідного комп'ютера через шлюз прикладного рівня системи Firewall. Шлюз прикладного рівня – це програма, що реалізує доступ до необхідних служб. Модемне з'єднання відбувається так:

Спочатку зовнішній користувач встановлює TELNET з'єднання зі шлюзом прикладного рівня; сервер перевіряє IP-адресу відправника та дозволяє або забороняє з'єднання відповідно до критерію доступу;зовнішньому користувачеві може знадобитися довести свою справжність (можливо, за допомогоюодноразових паролів );шлюз прикладного рівня встановлює TELNET-з'єднання між ним самим та TELNET-сервером затребуваного комп'ютера;

Шлюз прикладного рівня пропускає ті служби, які йому дозволено обслуговувати. Іншими словами, якщо шлюз прикладного рівня має повноваження на обслуговування тільки FTP і TELNET, то тільки FTP і TELNET можуть бути допущені в підсіть, що захищається, а всі інші служби будуть повністю блокуватися. Firewall також запобігає доступу всіх небезпечних служб, що залишилися. Інша користь від використання шлюзу прикладного рівня – це те, що він може фільтрувати протоколи. Деякі міжмережні екрани, наприклад, можуть фільтрувати FTP-з'єднання та забороняти використання команд FTP, таких як put, що гарантує неможливість запису інформації на анонімний FTP-сервер.

Firewall служить маршрутизатором до системи призначення і внаслідок цього може перехоплювати модемні з'єднання і робити обов'язкову перевірку, наприклад, запит пароля. Крім TELNET, шлюзи прикладного рівня використовуються зазвичай для фільтрування FTP, електронної пошти та деяких інших служб.

Аутентифікація користувача. З того часу, як міжмережевий екран може централізувати доступ до мережі та керувати ним, він є логічним місцем для встановлення програмного та апаратного забезпечення посилення аутентифікації.

На завершення хотілося б ще раз підкреслити, що комп'ютери, що мають модемний вихід в Internet, схильні до значного ризику бути атакованими порушниками або стати плацдармом для атаки на інші комп'ютери. Також хочу відзначити, що хоча застосування систем міжмережевого екранування дозволяє захиститися від цілого ряду загроз, проте вони мають цілу низку недоліків і, крім того, існують загрози, яким вони не можуть протистояти. Різні схемизастосування міжмережевих екранів та модемів призначаються для забезпечення безпеки комп'ютерів від загроз певного виду. Для успішного протидії загрозам з Internet повинні застосовуватися поєднання основних типів міжмережевих екранів, ефективно перекривають небезпечні модемні з'єднання. Системи міжмережевого екранування в даний час все ж таки можуть бути досить надійним бар'єром для захистувіддалених комп'ютерів

31від атак із боку Internet.жовтень

Що таке Брандмауер (Файрвол)або Брандмауер (Brandmauer)комп'ютерна програма, метою якої є захист комп'ютера від вірусів та . Брандмауер відстежує мережевий трафік, що надходить до операційної системи, та допомагає зупинити шкідливі програми, які намагаються отримати доступ до особистої інформації користувача. Крім цього, терміни Брандмауер і Файрвол мають ще й інше визначення. Даними термінами прийнято назвати протипожежні капітальні стіни, які, за ідеєю, повинні захищати будинки від пожеж у місцях щільної забудови.

Що таке Брандмауер (Файрвол) – простими словами.

Простими словами, Брандмауер (Фаєрвол) – цеспеціальні захисні комп'ютерні програми, які постійно сканують отримані та надіслані в інтернет дані. Образно кажучи, це віртуальні стіни, які захищають комп'ютер від небезпек інтернету: віруси, руткіти, шпигунські програми, і т.д. Хоча варто відзначити, що брандмауер не є єдиним чи найнадійнішим джерелом захисту вашого комп'ютера. Як правило, для забезпечення найбільшої безпеки, брандмауер (Файрвол) завжди працює у зв'язці з антивірусом та анти-шпигунським програмним забезпеченням.

У більшості випадків брандмауер встановлюється безпосередньо на робочу машину (ПК), але іноді, як у випадках з різними офісами, де є багато комп'ютерів, файрвол ставиться у вигляді фізичного пристрою. але про це пізніше). Користувачам операційної системи Windows, немає потреби встановлювати брандмауер самостійно ( окремо), оскільки в ОС спочатку присутній власний Брандмауер Windows.

Брандмауер - як це працює, простими словами.

Не вникаючи у складні технічні подробиці, роботу Брандмауера можна описати так. Коли користувач запускає програму, пов'язану з Інтернетом, таку як браузер або комп'ютерна гра, комп'ютер підключається до віддаленого веб-сайту та надсилає інформацію про комп'ютерної системикористувача. Однак перед тим, як дані будуть відправлені або отримані, вони проходять через міжмережевий екран ( файрвол), де в залежності від встановлених параметрів, дані будуть пропущені або зупинені.

Образно кажучи, у процесі своєї роботи брандмауер виступає своєрідним прикордонником або митником, який стежить за всім, що вивозиться і завозиться на комп'ютер. Крім того, до його обов'язків входить перевірка пакетів даних на відповідність необхідним параметрам. Таким чином, файрвол може допомогти зупинити роботу вже встановленого шкідливого програмного забезпечення, такого як троянські коніта інші шпигунські програми. Простими словами, екран просто не передаватиме зібрані цими програмами дані в інтернет. Але це, звичайно ж, все в теорії, оскільки подібні шкідницькі програми постійно вдосконалюються і вчаться обманювати файрволи.

Що таке Апаратний брандмауер та засоби захисту мережі?

Апаратний брандмауер – це фізичний пристрій, що з'єднує комп'ютер або мережу з Інтернетом, використовуючи певні вдосконалені методи захисту від несанкціонованого доступу. Дротові маршрутизатори, широкосмугові шлюзи та бездротові маршрутизаторивключають апаратні брандмауери, які захищають кожен комп'ютер в мережі. Апаратні брандмауери використовують для захисту мережі різні видизабезпечення безпеки: фільтрація пакетів, перевірка пакетів з урахуванням стану, трансляція мережевих адреста шлюзи рівня програми.

Брандмауер фільтрації пакетівперевіряє всі пакети даних, що надсилаються до системи та з неї. Він пересилає дані з урахуванням набору правил, визначених мережевим адміністратором. Цей апаратний брандмауер перевіряє заголовок пакета та фільтрує пакети на основі адреси джерела, адресата та порту. Якщо пакет не відповідає правилам або відповідає критеріям блокування, йому не дозволяється проходити через комп'ютер чи мережу.

Динамічна фільтрація пакетівабо перевірка пакетів з урахуванням стану, це більше складний методзахисту. Цей брандмауер контролює, звідки надійшов пакет, щоб з'ясувати, що з ним робити. Він перевіряє, чи були дані надіслані у відповідь на запит для отримання додаткової інформаціїабо просто він з'явився сам собою. Пакети, що не відповідають заданому стану з'єднання, відхиляються.

Ще одним способом забезпечення безпеки є маршрутизатор трансляції мережевих адрес (NAT). Він приховує комп'ютер або мережу комп'ютерів від зовнішнього світу, представляючи один загальнодоступний для доступу до Інтернету. IP-адреса брандмауера є єдиною допустимою адресою в цьому сценарії, і це єдина IP-адреса, представлена для всіх комп'ютерів у мережі. Кожному комп'ютеру на внутрішній сторонімережі присвоюється власна IP-адреса, дійсна лише всередині мережі. Цей варіант захисту дуже ефективний, оскільки він надає можливість використовувати лише одну публічну IP-адресу для надсилання та надходження пакетів інформації. Що, у свою чергу, значно мінімізує можливості щодо впровадження шкідливого ПЗ. Цей апаратний брандмауер зазвичай реалізується на окремому комп'ютері в мережі, який має єдину функцію роботи як . Він досить складний і вважається одним із самих безпечних типівапаратних брандмауерів.

Основні проблеми із брандмауерами.

Існує декілька загальних проблем, які можуть виникнути через використання брандмауера. Найпоширенішою проблемою є те, що, крім шкідливих програм, брандмауер часто блокує нормальний, потрібний нам трафік. Деякі веб-сайти можуть мати обмежений доступабо не відкриваються, тому що вони були неправильно діагностовані. Досить часто виникають проблеми з мережними іграми, так як фаєрвол, часто розпізнає подібний трафік, як шкідливий та блокує роботу програм. Виходячи з цього, слід зазначити, що хоч брандмауер штука дуже корисна, його потрібно правильно налаштовувати, щоб він не псував життя своїми заборонами.

Категорії: , // від