Patakbuhin ang na-download na file sa pamamagitan ng pag-double click (kailangan mong magkaroon ng virtual machine).

3. Anonymity kapag sinusuri ang isang site para sa SQL injection

Pagse-set up ng Tor at Privoxy sa Kali Linux

[Seksyon sa ilalim ng pagbuo]

Pagse-set up ng Tor at Privoxy sa Windows

[Seksyon sa ilalim ng pagbuo]

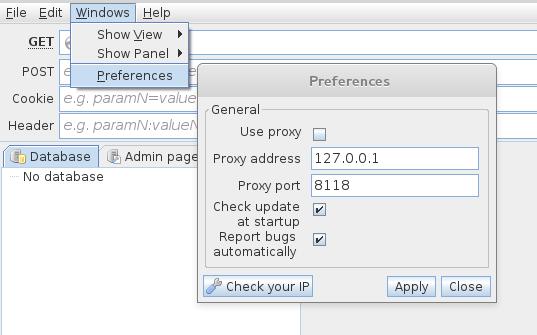

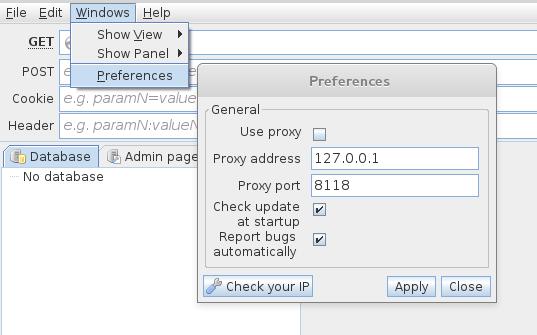

Mga setting ng proxy sa jSQL Injection

[Seksyon sa ilalim ng pagbuo]

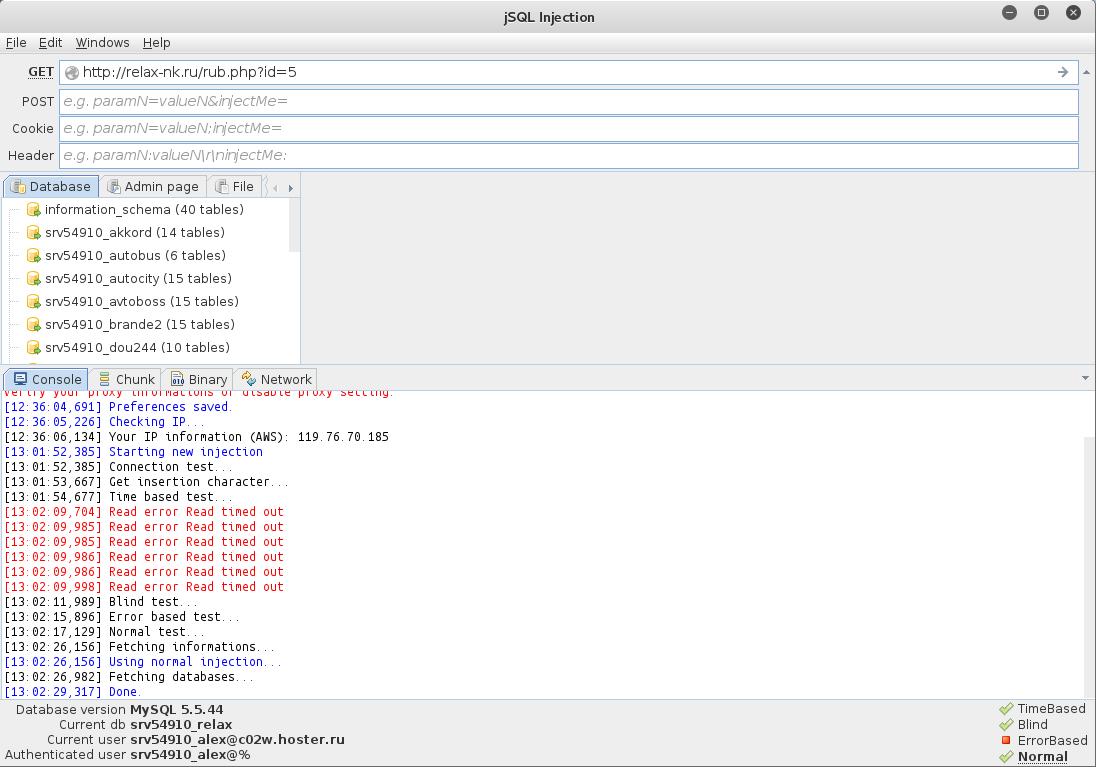

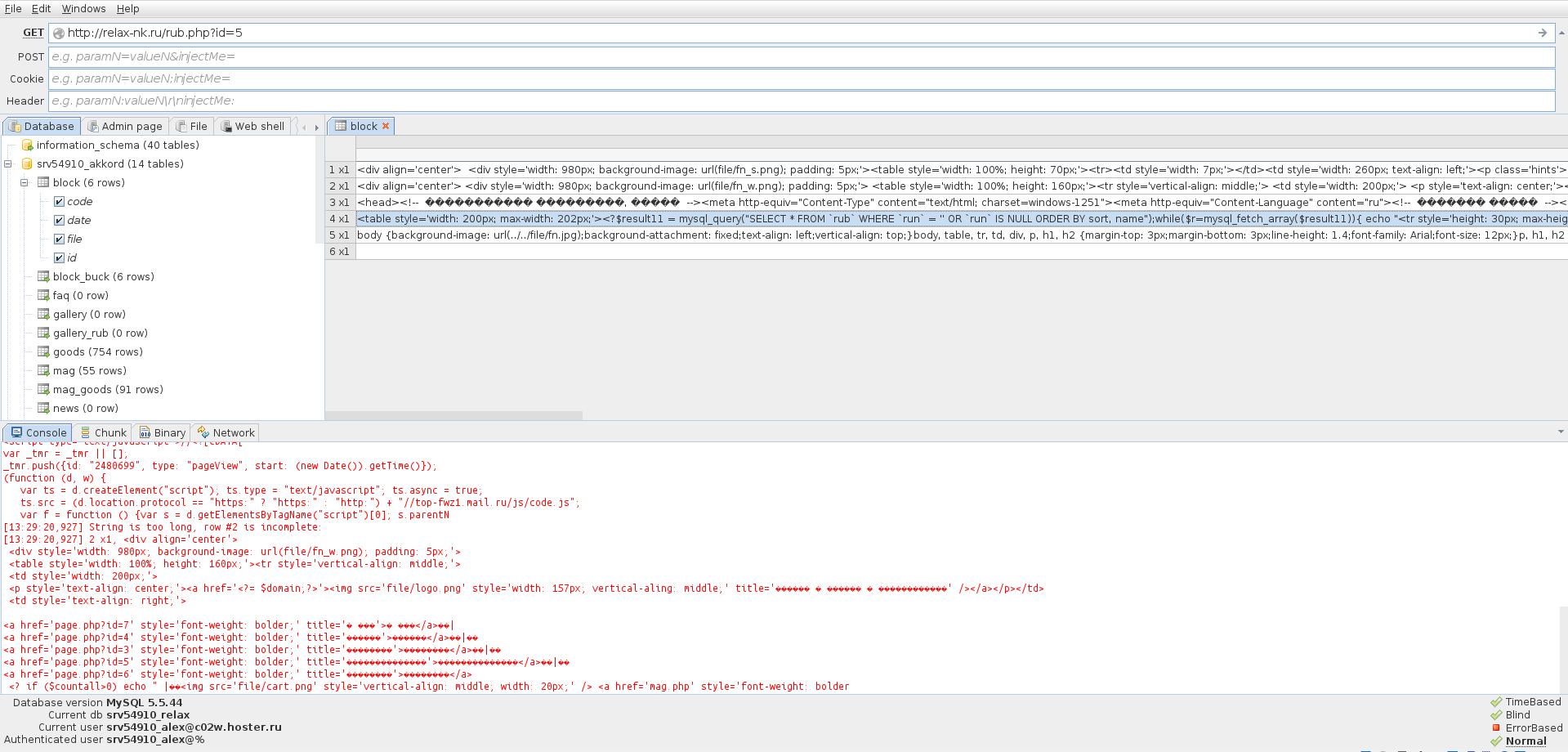

4. Sinusuri ang site para sa SQL injection gamit ang jSQL Injection

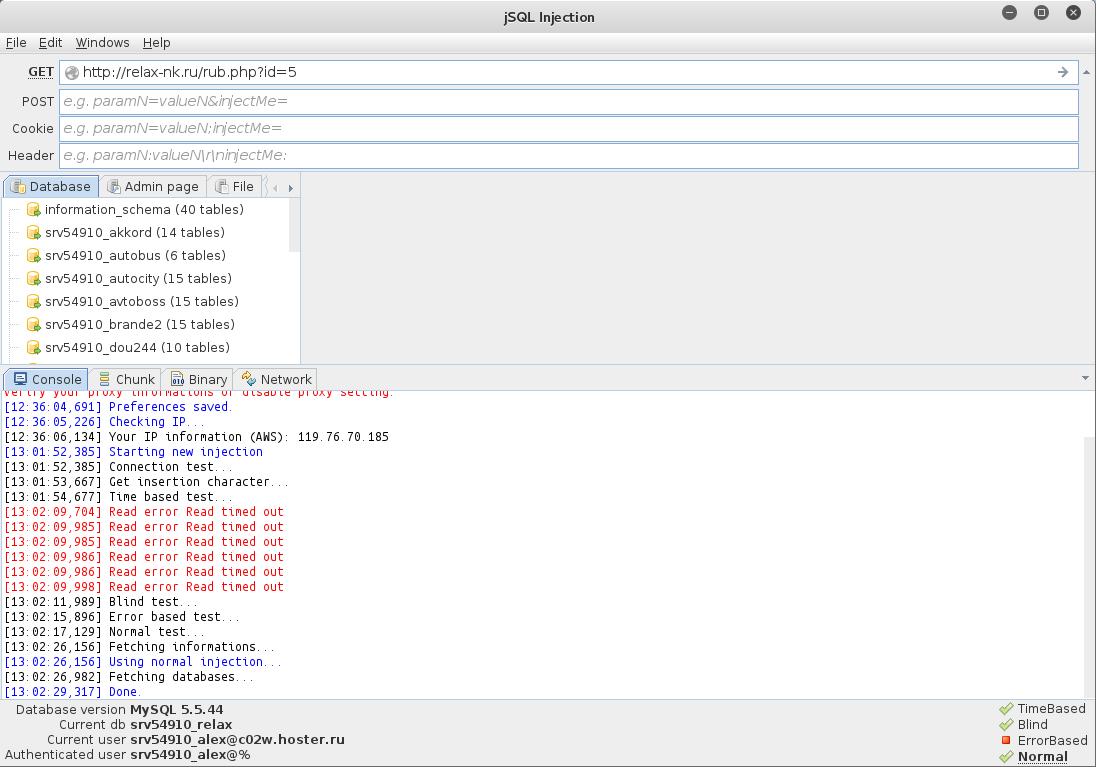

Ang pagtatrabaho sa programa ay napakasimple. Ipasok lamang ang address ng website at pindutin ang ENTER.

Ang sumusunod na screenshot ay nagpapakita na ang site ay mahina laban sa tatlong uri ng SQL injection nang sabay-sabay (ang impormasyon tungkol sa mga ito ay ipinahiwatig sa ibabang kanang sulok). Sa pamamagitan ng pag-click sa mga pangalan ng mga iniksyon, maaari mong ilipat ang paraan na ginamit:

Gayundin, ang mga umiiral na database ay naipakita na sa amin.

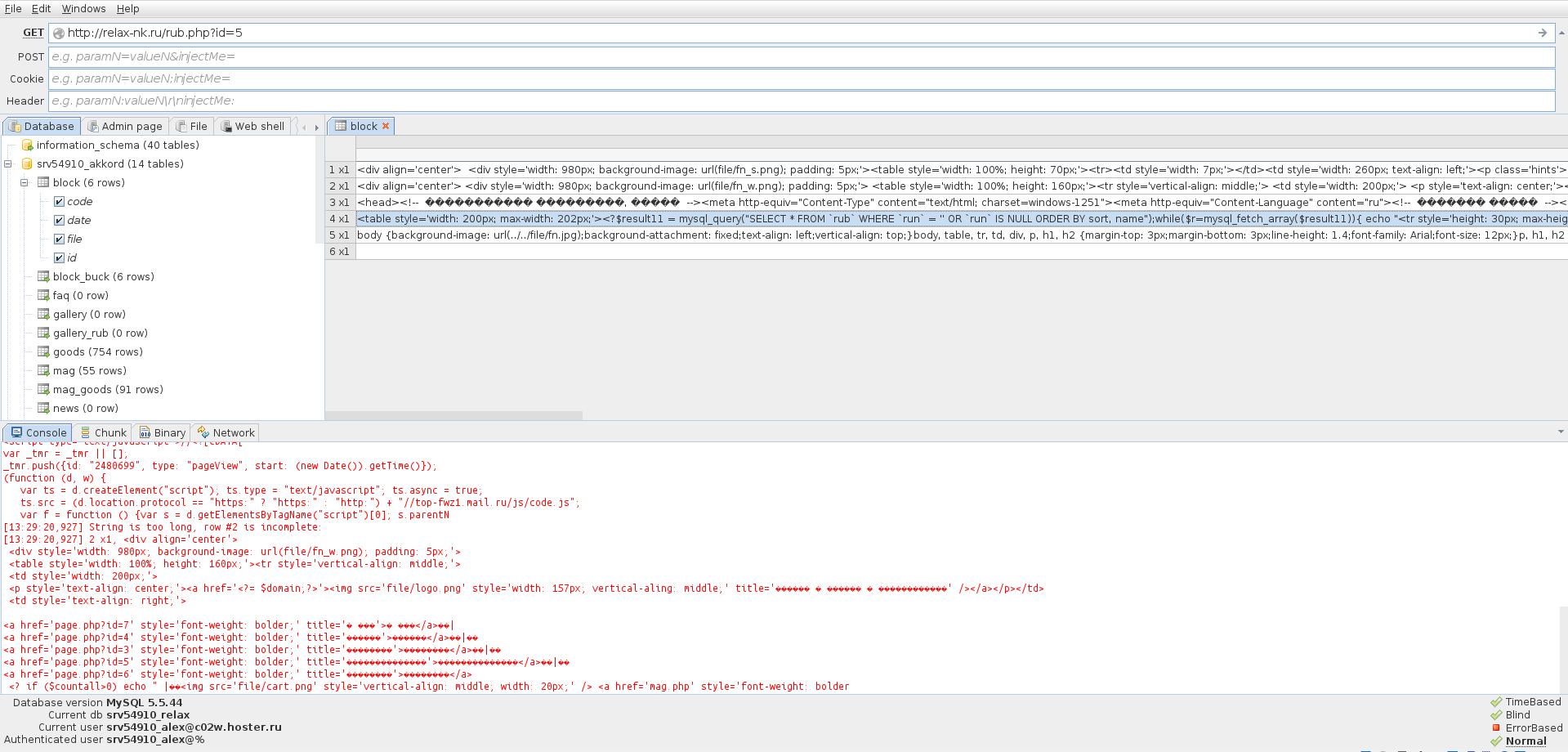

Maaari mong tingnan ang mga nilalaman ng bawat talahanayan:

Karaniwan, ang pinaka-kagiliw-giliw na bagay tungkol sa mga talahanayan ay ang mga kredensyal ng administrator.

Kung ikaw ay mapalad at nahanap mo ang data ng administrator, kung gayon ito ay masyadong maaga upang magalak. Kailangan mo pa ring hanapin ang admin panel kung saan ilalagay ang data na ito.

5. Maghanap ng mga admin panel na may jSQL Injection

Upang gawin ito, pumunta sa susunod na tab. Dito kami ay binabati ng isang listahan ng mga posibleng address. Maaari kang pumili ng isa o higit pang mga pahina upang suriin:

Ang kaginhawahan ay nakasalalay sa katotohanan na hindi mo kailangang gumamit ng iba pang mga programa.

Sa kasamaang palad, walang napakaraming mga pabaya na programmer na nag-iimbak ng mga password sa malinaw na teksto. Madalas sa linya ng password ay may nakikita kaming katulad

8743b52063cd84097a65d1633f5c74f5

Ito ay isang hash. Maaari mong i-decrypt ito gamit ang brute force. At... Ang jSQL Injection ay may built-in na brute forcer.

6. Brute force hash gamit ang jSQL Injection

Ang walang alinlangan na kaginhawahan ay hindi mo kailangang maghanap ng iba pang mga programa. Mayroong suporta para sa marami sa mga pinakasikat na hash.

Hindi ito ang pinakamagandang opsyon. Upang maging isang guru sa pag-decode ng mga hash, inirerekomenda ang Aklat na "" sa Russian.

Ngunit, siyempre, kapag walang ibang programa sa kamay o walang oras para mag-aral, ang jSQL Injection kasama ang built-in na brute force na function ay magiging napaka-madaling gamitin.

May mga setting: maaari mong itakda kung aling mga character ang kasama sa password, ang hanay ng haba ng password.

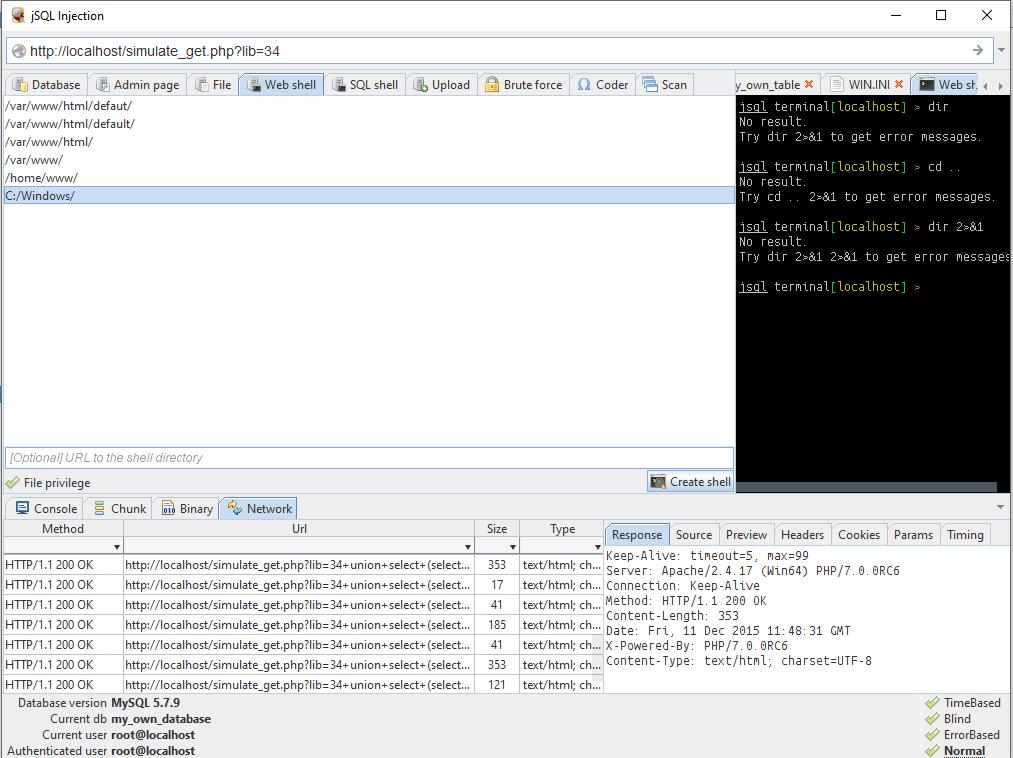

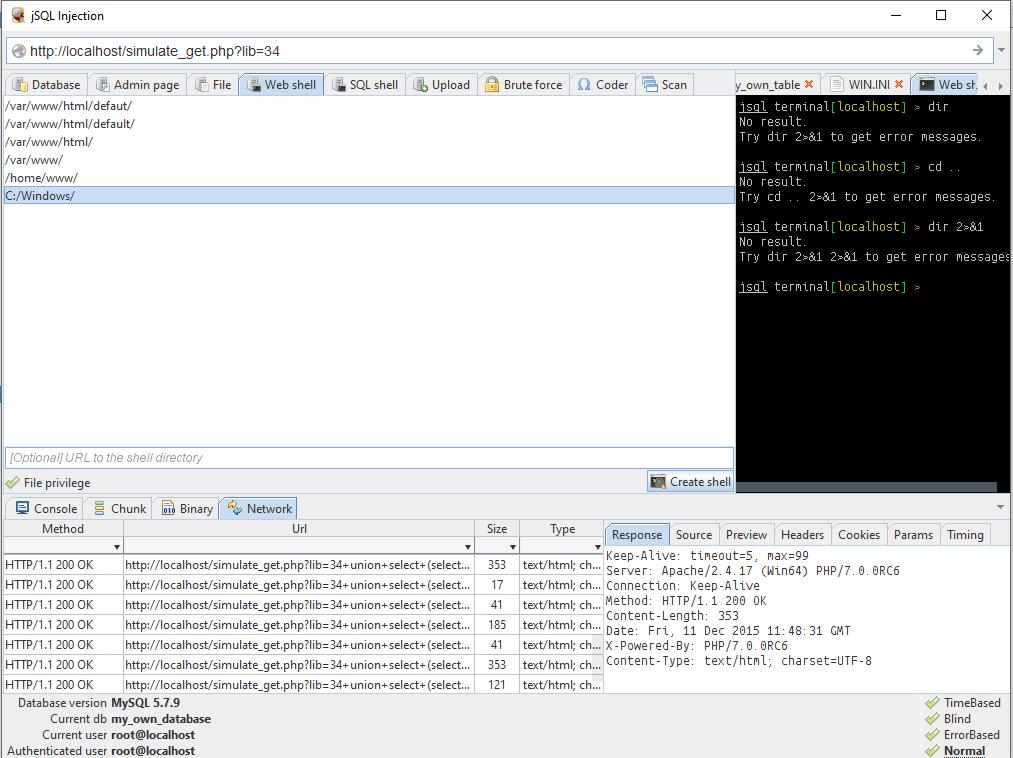

7. Mga operasyon ng file pagkatapos makita ang mga SQL injection

Bilang karagdagan sa mga operasyon na may mga database - binabasa at binabago ang mga ito, kung ang mga SQL injection ay nakita, ang mga sumusunod na operasyon ng file ay maaaring maisagawa:

- nagbabasa ng mga file sa server

- pag-upload ng mga bagong file sa server

- pag-upload ng mga shell sa server

At lahat ng ito ay ipinatupad sa jSQL Injection!

May mga paghihigpit - ang SQL server ay dapat may mga pribilehiyo ng file. Ang mga tagapangasiwa ng matalinong sistema ay hindi pinagana ang mga ito at hindi makakakuha ng access sa file system.

Ang pagkakaroon ng mga pribilehiyo ng file ay medyo simple upang suriin. Pumunta sa isa sa mga tab (pagbabasa ng mga file, paggawa ng shell, pag-upload ng bagong file) at subukang gawin ang isa sa mga tinukoy na operasyon.

Isa pang napakahalagang tala - kailangan nating malaman ang eksaktong ganap na landas sa file kung saan tayo gagana - kung hindi, walang gagana.

Tingnan ang sumusunod na screenshot:

Sa anumang pagtatangkang magpatakbo sa isang file, natatanggap namin ang sumusunod na tugon: Walang pribilehiyo ng FILE(walang mga pribilehiyo ng file). At walang magagawa dito.

Sa anumang pagtatangkang magpatakbo sa isang file, natatanggap namin ang sumusunod na tugon: Walang pribilehiyo ng FILE(walang mga pribilehiyo ng file). At walang magagawa dito.

Kung sa halip ay mayroon kang isa pang error:

Problema sa pagsulat sa [directory_name]

Nangangahulugan ito na hindi mo natukoy nang tama ang ganap na landas kung saan mo gustong isulat ang file.

Upang mahulaan ang isang ganap na landas, kailangan mong malaman man lang ang operating system na pinapatakbo ng server. Upang gawin ito, lumipat sa tab na Network.

Ang nasabing talaan (linya Panalo64) ay nagbibigay sa amin ng dahilan upang ipagpalagay na kami ay nakikitungo sa Windows OS:

Keep-Alive: timeout=5, max=99 Server: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Connection: Keep-Alive Paraan: HTTP/1.1 200 OK Content-Length: 353 Petsa: Biy, 11 Dis 2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Content-Type: text/html; charset=UTF-8

Narito mayroon kaming ilang Unix (*BSD, Linux):

Transfer-Encoding: chunked Petsa: Biy, 11 Dec 2015 11:57:02 GMT Paraan: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Connection: keep-alive Content-Type: text/html X- Pinapatakbo-Sa pamamagitan ng: PHP/5.3.29 Server: Apache/2.2.31 (Unix)

At narito mayroon kaming CentOS:

Paraan: HTTP/1.1 200 OK Mag-e-expire: Huwebes, 19 Nob 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Koneksyon: keep-alive X-Cache-Lookup: MISS mula sa t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS mula sa t1.hoster.ru Cache-Control: walang tindahan, walang cache, dapat na muling patunayan, post-check=0, pre-check=0 Pragma: walang cache Petsa: Biy, 11 Dis 2015 12:08:54 GMT Transfer-Encoding: chunked Content-Uri: text/html; charset=WINDOWS-1251

Sa Windows, ang karaniwang folder para sa mga site ay C:\Server\data\htdocs\. Ngunit, sa katunayan, kung ang isang tao ay "naisip" na gumawa ng isang server sa Windows, kung gayon, malamang, ang taong ito ay walang narinig tungkol sa mga pribilehiyo. Samakatuwid, dapat mong simulan ang pagsubok nang direkta mula sa C:/Windows/ direktoryo:

Tulad ng nakikita mo, naging maayos ang lahat sa unang pagkakataon.

Ngunit ang mga shell ng jSQL Injection mismo ay nagpapataas ng mga pagdududa sa aking isipan. Kung mayroon kang mga pribilehiyo ng file, madali kang makakapag-upload ng isang bagay gamit ang isang web interface.

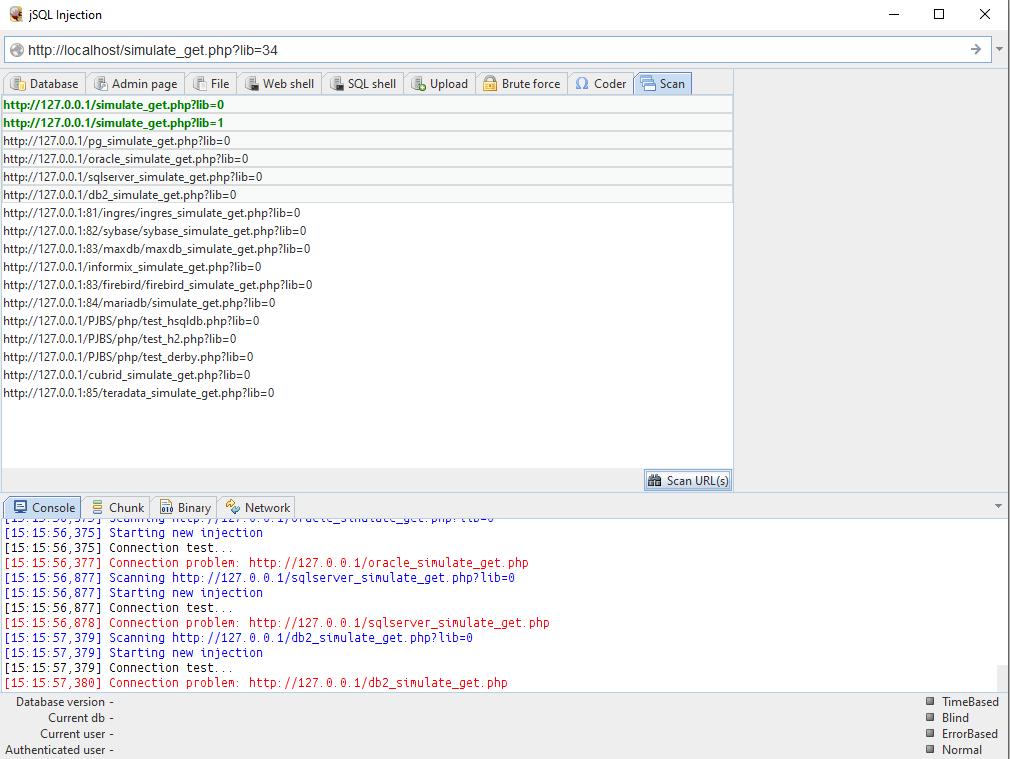

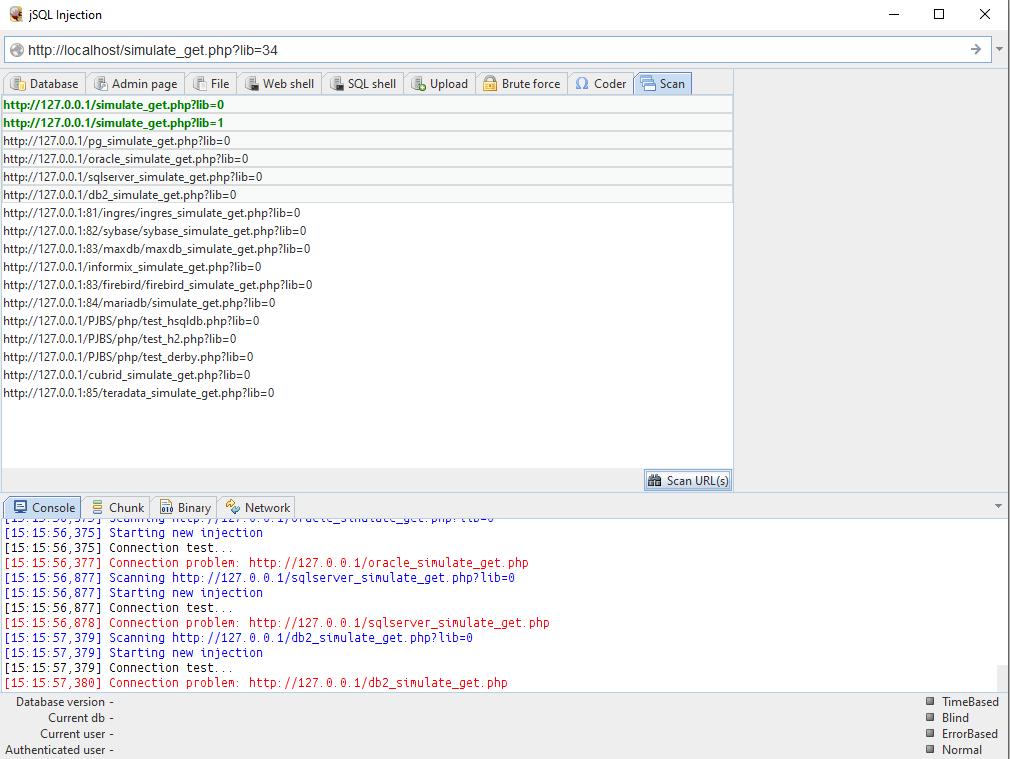

8. Bultuhang pagsusuri ng mga site para sa mga SQL injection

At kahit na ang function na ito ay magagamit sa jSQL Injection. Ang lahat ay napaka-simple - mag-download ng isang listahan ng mga site (maaari kang mag-import mula sa isang file), piliin ang mga nais mong suriin at i-click ang naaangkop na pindutan upang simulan ang operasyon.

Konklusyon mula sa jSQL Injection

Ang jSQL Injection ay isang mahusay, makapangyarihang tool para sa paghahanap at pagkatapos ay paggamit ng mga SQL injection na makikita sa mga website. Ang hindi mapag-aalinlanganang mga pakinabang nito: kadalian ng paggamit, mga built-in na nauugnay na function. Ang jSQL Injection ay maaaring maging matalik na kaibigan ng baguhan kapag nagsusuri ng mga website.

Kabilang sa mga pagkukulang, mapapansin ko ang imposibilidad ng pag-edit ng mga database (hindi bababa sa hindi ko nakita ang pag-andar na ito). Tulad ng lahat ng mga tool sa GUI, ang isa sa mga disadvantages ng program na ito ay maaaring maiugnay sa kawalan ng kakayahang magamit sa mga script. Gayunpaman, posible rin ang ilang automation sa program na ito - salamat sa built-in na function ng mass site scanning.

itinatag na sample at sertipiko. Para sa isang espesyal na diskwento sa anumang mga faculty at kurso!

Editoryal:

Aalis na ang nangungunang pamamahala na binigyan ng bagong direksyon sa BSNL. Maaalala ng BSNL ang kanilang mga kontribusyon.

Ang BSNL ay nasa kamay ng isang bagong koponan na may maraming hamon: agarang pagbubuhos ng kapital, muling pagsasaayos ng organisasyon at upang gumawa ng tunay, tapat, walang humpay at seryosong pagsisikap upang matiyak ang malaking kita.

Binabati namin sila ng magandang kapalaran.

Ang koponan ni Shri Anupm Shrivastava, kasalukuyang CMD at ang Ex Board of Directors na sina Shri N. K. Gupta, Shri RK Mittal, Shri NK Mehta at Smt Sujata T Ray ay naging instrumento sa pagbabalik ng BSNL sa landas ng muling pagkabuhay. Naging matagumpay sila doon, hanggang sa pagpasok ng Reliance Jio sa pamamagitan ng paggawa ng tubo sa pagpapatakbo ng BSNL sa loob ng 3 magkakasunod na taon 2014-15, 2015-16 at 2016-17. Kahit na pagkatapos noon, kahit na may pagalit na DoT na hindi handang magbigay ng anumang tulong sa BSNL, ang BSNL ay maaaring magpatuloy hanggang ngayon sa isang mahusay na pagpapalawig. Ang paghahambing sa iba pang mga operator, ang bahagi ng merkado at kita ng BSNL, ay patuloy na mas mahusay.

Matatandaan na halos kapareho sila ng sitwasyon ngayon, tumataas ang pagkalugi, isyu ng cash flow, bagsak ang lahat ng tender, bagsak ang lahat ng expansion plan sa mobile, transmission etc, at lumiliit ang negosyo ng EB dahil sa hindi. pagpapalawak ng network ng MPLS / MLLN.

Ang sumusunod na desisyong ginawa ng pangkat ng mga Direktor na iyon ay talagang nagpabago sa BSNL:

a) Napakalaking pagpapalawak sa mobile network, MPLS network, transmission network, deployment ng NGN atbp.

b) Pagkuha ng refund ng humigit-kumulang 15,000 crores mula sa DoT hanggang BSNL sa anyo ng labis na pagbabayad ng Income Tax at BWA spectrum refund sa pagitan ng 2015-2018.

c) Mga Competitive Tariff at interbensyon sa merkado upang makipagkumpitensya sa ibang mga operator.

d) Mga libreng tawag sa gabi.

e) Libreng roaming.

f) Muling pagsusuri ng mga asset at paggawa ng BSNL, isang kumpanyang mayroong higit sa 1 lakh Crores asset.

g) Visibility sa electronic/print media at sa merkado.

h) Ang eksperimento ng pagbibigay ng mga serbisyo ng 4G na may 3G spectrum.

Gayunpaman, ang mga pangunahing inisyatiba na ginawa sa harap ng HR, mga timbangan ng suweldo ng E2/E3, pagpapatupad ng CPSU Cadre Hierarchy at 3rd PRC atbp, ay hindi nagtagumpay.

Sa mga benepisyo lamang sa Superannuation, maaaring magtagumpay ang pamamahala sa pamamagitan ng pagpapalawig ng 5% na kontribusyon.

Hindi malilimutan ng BSNL Executives ang record number ng promotion orders, higit sa 13,000, na inilabas noong Hunyo, 2018 kahit na sa pamamagitan ng pag-upgrade ng libu-libong mga post.

Nabigo ang pamamahala sa pagdadala ng mga reporma sa HR at muling pagsasaayos ng organisasyon na may napakahalagang papel sa paggawa ng BSNL na isang nagsisimulang may sakit na kumpanya. Kahit papaano ay hindi maintindihan ng management ang malaking kahalagahan at papel ng malaking work force sa organisasyon.

Para sa bagong pangkat ng nangungunang pamamahala, marami ang mga hamon. Una sa lahat, gawing sensitibo ang DoT sa BSNL. Sa bagong Ministro ng Telecom, maaari itong maging mas madali. Ang pagbubuhos ng working capital para sa BSNL ang pangunahing hamon. Ang agarang pangangailangan sa ngayon ay Rs 6000 Cr upang matugunan ang paggasta sa OPEX at CAPEX. Hindi makapaghintay ang BSNL para sa pagpapatupad ng planong muling pagbabangon dahil maaaring tumagal ng hindi bababa sa 6 na buwan upang makabuo ng kita para sa BSNL.

Pangalawa ang napakalaking reporma sa HR na kinakailangan sa BSNL. Ito ay isang organisasyon na may malaking lakas ng trabaho at ang papel at kahalagahan nito sa muling pagbuhay ng BSNL ay dapat kilalanin muna. Ang redeployment ng mga empleyado, ayon sa mga kinakailangan sa negosyo ay hindi na maaaring maantala pa. Ang mga pagkakamali ng naunang pamamahala ay hindi dapat ulitin ng bagong pangkat ng pamamahala.

Sa wakas upang makuha ang pinakamahusay sa mga empleyado, kailangan nilang maging mataas ang motibasyon. Ang kanilang kontribusyon sa muling pagkabuhay ng BSNL ay dapat kilalanin muna. Ang pangako, dedikasyon at kahandaan ng mga empleyado na harapin ang mga hamon sa mga unit sa larangan sa pamamagitan ng paglabas sa mga silid ng opisina, boluntaryong nagtatrabaho ng ilang dagdag na oras, araw-araw, ay nangangahulugan ng negosyo.

Hindi dapat ipagpaliban ng nangungunang Pamamahala ang mga hakbangin sa bagay na ito. Hangad namin ang tagumpay nilang lahat.

Tinutulungan ka ng mga operator ng paghahanap (mga espesyal na character na idinagdag sa isang query sa paghahanap) na makakuha ng malaking halaga ng kapaki-pakinabang na impormasyon tungkol sa isang site. Sa kanilang tulong, maaari mong makabuluhang paliitin ang iyong hanay ng paghahanap at hanapin ang impormasyong kailangan mo. Karaniwan, ang mga operator sa iba't ibang mga search engine ay pareho, ngunit mayroon ding mga pagkakaiba. Samakatuwid, isasaalang-alang namin ang mga operator para sa Google at Yandex nang hiwalay.

Mga Operator ng Google

Isaalang-alang muna natin ang pinakasimpleng mga operator:

+

- Ang plus operator ay ginagamit upang mahanap ang mga salita sa parehong pangungusap, ipasok lamang ang simbolo na ito sa pagitan ng mga salita. Halimbawa, sa pamamagitan ng paghiling tulad ng "taglamig + gulong + para sa + Nissan", makukuha mo sa mga resulta ng paghahanap ang mga site na iyon na may mga pangungusap na may kumpletong hanay ng lahat ng salita mula sa query.

-

- ang operator na "minus" ay makakatulong na ibukod ang mga hindi gustong salita mula sa query. Halimbawa, kung humiling ka ng "The Godfather -online", bibigyan ka ng mga site na may impormasyon tungkol sa pelikula, pagsusuri, pagsusuri, atbp., ngunit ibubukod ang mga site na may online na panonood.

..

- ay makakatulong upang mahanap ang mga resulta na naglalaman ng mga numero sa tinukoy na hanay.

@ At #- mga simbolo para sa paghahanap sa pamamagitan ng mga tag at hashtag ng mga social network.

O- ang operator na "o", sa tulong nito ay makakahanap ka ng mga pahina kung saan lumilitaw ang hindi bababa sa isa sa ilang mga salita.

« »

- Sinasabi ng mga panipi sa search engine na kailangan mong maghanap ng mga site kung saan ang mga ipinasok na salita ay nasa tinukoy na pagkakasunud-sunod - eksaktong pangyayari.

Mga Kumplikadong Operator:

lugar: ay tutulong sa iyo na mahanap ang kinakailangang impormasyon sa isang partikular na site.

cache: isang kapaki-pakinabang na operator kung ang nilalaman ng isang pahina ay nagbago o na-block. Ipinapakita ang naka-cache na bersyon. Halimbawa: cache:site

impormasyon: nagsisilbing ipakita ang lahat ng impormasyon tungkol sa address.

kaugnay: Isang mahusay na operator para sa paghahanap ng mga site na may katulad na nilalaman.

allintitle: ipinapakita ang mga pahina na may mga salitang tinukoy sa kahilingan sa kanilang tag ng pamagat

allinurl: isang mahusay na operator kung saan makikita mo ang mga pahina na talagang kailangan mo. Ipinapakita ang mga site na naglalaman ng mga tinukoy na salita sa address ng pahina. Sa kasamaang palad, kakaunti pa rin ang mga site sa Russian segment ng Internet na gumagamit ng Cyrillic alphabet, kaya kakailanganin mong gumamit ng alinman sa transliteration, halimbawa, allinurl:steklopakety, o Latin.

inurl: ginagawa ang parehong bagay tulad ng operator sa itaas, ngunit ang pagpili ay nangyayari lamang para sa isang salita.

allintext: Ang mga pahina ay pinili batay sa nilalaman ng pahina. Maaaring maging kapaki-pakinabang kung naghahanap ka ng ilang impormasyon, ngunit ang address ng site ay nakalimutan lang.

intext: ang parehong bagay para lamang sa isang salita.

allinanchor: ang operator ay nagpapakita ng mga pahina na may mga keyword sa kanilang paglalarawan. Halimbawa: allinanchor: wristwatch.

inanchor: ang parehong bagay para sa isang keyword lamang.

Mga operator ng Yandex

Mga Simpleng Operator:

!

- ay inilalagay sa harap ng keyword at ang mga resulta ng paghahanap ay nagpapakita ng mga pahina kung saan eksaktong parehong salita ang ipinahiwatig (nang hindi binabago ang anyo ng salita).

+

- tulad ng Google, ang mga pahina ay ipinapakita kasama ang lahat ng mga salita na nakasaad sa pagitan ng plus sign.

« »

- nagpapakita ng eksaktong tugma ng isang parirala.

()

- ginagamit sa pagpapangkat ng mga salita sa mga kumplikadong query.

&

- kailangan upang maghanap ng mga pahina kung saan ang mga salitang pinagsama ng operator na ito ay nangyayari sa isang pangungusap.

*

- nagsisilbi upang maghanap ng mga nawawalang salita sa mga quote. Halimbawa: Russia * kaluluwa. Pinapalitan ng isang * operator ang isang salita.

Ang mga sumusunod na operator ay naka-built na sa Yandex advanced na paghahanap, kaya walang saysay na alalahanin ang mga ito, ngunit ipapaliwanag pa rin namin kung ano ang ginagawa ng bawat isa sa kanila.

pamagat: maghanap ayon sa mga pamagat ng pahina ng website

url: maghanap ng mga pahina na matatagpuan sa isang ibinigay na address, halimbawa url:site/blog/*

host: hinahanap ang buong host.

lugar: dito ang paghahanap ay isinasagawa sa lahat ng mga subdomain at pahina ng site.

inurl: maghanap sa mga pahina ng domain lamang na ito gamit ang mga keyword. Halimbawa, inurl:blog site

mime: maghanap ng mga dokumento ng isang partikular na uri, halimbawa mime:xls.

pusa: maghanap para sa mga site na naroroon sa Yandex.Catalogue, pati na rin ang rehiyon at kategorya kung saan tumutugma sa tinukoy. Halimbawa: car cat:ID_category

Narito ang hitsura ng mga operator na ito sa mismong search engine:

Kaya, sa pamamagitan ng wastong pagpili at paggamit ng mga operator ng search engine ng Google at Yandex, maaari kang nakapag-iisa na lumikha ng isang semantic core para sa site, maghanap ng mga pagkukulang at pagkakamali sa trabaho, magsagawa ng pagsusuri ng mga kakumpitensya, at malaman din kung saan at kung ano ang mga panlabas na link napupunta. iyong site.

Kung gumagamit ka ng anumang iba pang mga operator sa iyong trabaho na hindi namin isinasaalang-alang, ibahagi ang mga ito sa mga komento. Pag usapan natin =)

Nagiging nakakatawa ito sa tuwing nagsisimulang magsalita ang mga tao tungkol sa mga pribadong dorks.

Magsimula tayo sa pagtukoy kung ano ang dork at kung ano ang pribado:

DORK (DORKA)- ito ay isang maskara, sa madaling salita, isang kahilingan sa isang search engine, bilang tugon kung saan ibabalik ng system ang isang listahan ng mga pahina ng website na ang mga address ay naglalaman ng parehong DORK.

Pribado- impormasyon kung saan isang tao lamang o isang maliit na grupo ng mga taong nagtatrabaho sa isang proyekto ang may access.

Ngayon tingnan natin ang pariralang " Pribadong sex

".

Kung magpapadala kami ng kahilingan na maghanap ng mga site para sa isang partikular na domain at nagbibigay ito sa amin ng ilang uri ng resulta, maaaring gawin ito ng sinuman, at samakatuwid ang impormasyong ibinigay ay hindi pribado.

At kaunti tungkol sa mga nagbebenta ng laro/pera/shop.

Maraming tao ang gustong gumawa ng mga dorks ng ganitong uri:

Steam.php?q= bitcoin.php?id= minecraft.php?id=

Isipin natin na wala tayong naiintindihan tungkol sa dorks at subukang tingnan kung gaano karaming mga link ang ibinibigay sa atin ng Google:

Marahil ay naisip mo kaagad ang ganito sa iyong ulo: "Khrenovich, hindi mo alam ang tae, tingnan kung gaano karaming mga link ang mayroon, ang mga tao ay halos nagbebenta ng pera!"

Ngunit sasabihin ko sa iyo na hindi, dahil ngayon tingnan natin kung anong mga link ang ibibigay sa atin ng naturang kahilingan:

Sa tingin ko nakuha mo ang punto, ngayon gamitin natin ang Google operator inurl: para sa eksaktong paghahanap at tingnan natin kung ano ang lumalabas:

Oo, ang bilang ay nabawasan nang husto, pagkatapos ay ang parehong bagay. At kung isasaalang-alang natin na magkakaroon ng mga duplicate na domain + link ng ***.info/vaernamo-nyheter/dennis-steam.php na plano, kung gayon ang nasa ilalim ay makakakuha tayo ng 5-10 piraso.

Ilang tao sa tingin mo ang magdaragdag ng mga ganoong link sa kanilang website?

Dapat ay nakarehistro ka upang makita ang mga link.

", etc., oo siyempre iilan lang.

Na ang ibig sabihin ay pagsusulat ng mga dorks steam.php?id= walang kwenta, tapos ang tanong, anong klaseng dorki ang dapat nating lutuin?

At ang lahat ay medyo simple, kailangan naming mangolekta ng maraming mga link hangga't maaari sa aming pinto. Ang pinakamalaking bilang ng mga link ay magmumula sa pinaka primitive na link ng form index.php?id=

Oops, as much as 538 million, magandang resulta, di ba?

Dagdagan pa natin

inurl:

Well, kalahati sa kanila ay nawala, ngunit ngayon halos lahat ng mga link ay magkakaroon ng index.php?id=

Mula sa itaas maaari naming tapusin: kailangan namin ang pinaka-madalas na ginagamit na mga direktoryo, ito ay mula sa kanila na ang aming mga resulta ay ang pinakamataas.

Sa palagay ko maraming tao ang may mga iniisip tulad ng: "Buweno, ano ang susunod na kailangan namin ng mga pampakay na site, at hindi lahat ng uri ng mga site para sa mga mahilig sa tuta!" Well, siyempre, ngunit upang magpatuloy sa mga paksa ng mga site, kakailanganin nating makilala ang mga operator ng Google, magsimula tayo. Hindi namin susuriin ang lahat ng mga operator, ngunit ang mga makakatulong lamang sa amin sa pag-parse ng pahina.

Ano ang mga operator na interesado kami:

inurl: Ipinapakita ang mga site na naglalaman ng tinukoy na salita sa address ng pahina.

Halimbawa:

Kailangan namin ng mga site kung saan ang address ng page ay naglalaman ng salita kariton. Gumawa tayo ng isang kahilingan tulad ng inurl:cart at ibibigay nito sa amin ang lahat ng mga link kung saan naglalaman ang address ng salitang cart. Yung. Gamit ang kahilingang ito, nakamit namin ang mas mahigpit na pagsunod sa aming mga kundisyon at ang pag-aalis ng mga link na hindi angkop sa amin.

intext: Ang mga pahina ay pinili batay sa nilalaman ng pahina.

Halimbawa:

Sabihin nating kailangan natin ng mga pahina kung saan nakasulat ang mga salitang bitcoin. Gumawa tayo ng isang kahilingan tulad ng intext:bitcoin Ngayon ay magbibigay ito sa amin ng mga link kung saan ginamit ang salitang bitcoin sa teksto.

pamagat: Ipinapakita ang mga page na may mga salitang tinukoy sa query sa tag ng pamagat ng mga ito.

allinanchor: ang operator ay nagpapakita ng mga pahina na may mga salita ng interes sa amin sa kanilang paglalarawan.

kaugnay: marahil isa sa mahahalagang operator na nagbibigay ng mga site na may katulad na nilalaman.

Halimbawa:

related:exmo.com - magbibigay ito sa amin ng mga palitan, subukang suriin ito sa iyong sarili.

Well, marahil ang lahat ng mga pangunahing operator na kailangan namin.

Ngayon ay lumipat tayo sa paggawa ng mga kalsada gamit ang mga operator na ito.

Bago ang bawat pinto maglalagay kami ng inurl:

Inurl:cart?id= inurl:index?id= inurl:catalog?id=

Gamitin din natin ang intext: sabihin nating naghahanap tayo ng mga laruan, ibig sabihin kailangan natin ng mga salita tulad ng dota2, portal, CSGO...

Intext:dota2 intext:portal intext:csgo

Kung kailangan namin ng isang parirala, pagkatapos ay allinurl:

Allinurl:GTA SAMP...

Ngayon, pagsamahin natin ang lahat at kunin ang ganitong hitsura:

Inurl:cart?id= intext:dota2 inurl:cart?id= intext:portal inurl:cart?id= intext:csgo inurl:cart?id= allinurl:GTA SAMP inurl:index?id= intext:dota2 inurl:index? id= intext:portal inurl:index?id= intext:csgo inurl:index?id= allinurl:GTA SAMP inurl:catalog?id= intext:dota2 inurl:catalog?id= intext:portal inurl:catalog?id= intext: csgo inurl:catalog?id= allinurl:GTA SAMP

Bilang resulta, nakakuha kami ng mga pintuan ng laro na may mas makitid at mas tumpak na paghahanap.

Kaya't gamitin ang iyong utak at mag-eksperimento nang kaunti sa mga operator at keyword sa paghahanap, hindi na kailangang magpaloko at magsulat ng mga dorks tulad ng hochymnogoigr.php?id=

Salamat sa lahat, umaasa ako na mayroon kang anumang kapaki-pakinabang mula sa artikulong ito.

Ang anumang paghahanap para sa mga kahinaan sa mga mapagkukunan ng web ay nagsisimula sa reconnaissance at pagkolekta ng impormasyon.

Maaaring maging aktibo ang katalinuhan - malupit na puwersa ng mga file at direktoryo ng site, paglulunsad ng mga scanner ng kahinaan, manu-manong pagba-browse sa site, o passive - paghahanap ng impormasyon sa iba't ibang search engine. Minsan nangyayari na ang isang kahinaan ay nalaman bago pa man buksan ang unang pahina ng site.

Paano ito posible?

Ang mga robot sa paghahanap, na patuloy na naglilibot sa Internet, bilang karagdagan sa impormasyong kapaki-pakinabang sa karaniwang gumagamit, ay kadalasang nagtatala ng mga bagay na maaaring gamitin ng mga umaatake sa pag-atake sa isang mapagkukunan ng web. Halimbawa, mga error sa script at mga file na may sensitibong impormasyon (mula sa mga file ng pagsasaayos at mga log hanggang sa mga file na may data sa pagpapatunay at mga backup ng database).

Mula sa punto ng view ng isang robot sa paghahanap, ang isang mensahe ng error tungkol sa pagsasagawa ng isang sql query ay plain text, hindi mapaghihiwalay, halimbawa, mula sa paglalarawan ng mga produkto sa pahina. Kung biglang may nakitang robot sa paghahanap ng file na may extension na .sql, na sa ilang kadahilanan ay napunta sa gumaganang folder ng site, makikita ito bilang bahagi ng nilalaman ng site at mai-index din (kabilang ang, posibleng, ang mga password tinukoy sa loob nito).

Ang ganitong impormasyon ay mahahanap sa pamamagitan ng pag-alam ng malakas, kadalasang natatangi, mga keyword na tumutulong sa paghiwalayin ang "mahina na mga pahina" mula sa mga pahinang walang mga kahinaan.

Ang isang malaking database ng mga espesyal na query gamit ang mga keyword (tinatawag na dorks) ay umiiral sa exploit-db.com at kilala bilang ang Google Hack Database.

Bakit google?

Pangunahing naka-target ang mga Dork sa Google para sa dalawang dahilan:

− ang pinaka-flexible na syntax ng mga keyword (ipinapakita sa Talahanayan 1) at mga espesyal na character (ipinapakita sa Talahanayan 2);

− ang index ng Google ay mas kumpleto pa rin kaysa sa iba pang mga search engine;

Talahanayan 1 - Mga pangunahing keyword ng Google

Keyword

|

Ibig sabihin

|

Halimbawa

|

lugar

|

Maghanap lamang sa tinukoy na site. Isinasaalang-alang lamang ang url ng account

|

site:somesite.ru - mahahanap ang lahat ng mga pahina sa isang ibinigay na domain at mga subdomain

|

inurl

|

Maghanap sa pamamagitan ng mga salita na nasa uri. Hindi tulad ni cl. mga salitang "site", naghahanap ng mga tugma pagkatapos ng pangalan ng site

|

inurl:news - hinahanap ang lahat ng pahina kung saan lumalabas ang ibinigay na salita sa uri

|

intext

|

Maghanap sa katawan ng pahina

|

intext:”traffic jams” - ganap na katulad ng karaniwang kahilingan para sa “traffic jams”

|

intitle

|

Maghanap sa pamagat ng pahina. Text sa pagitan ng mga tag <br></td>

<td width="214">intitle:”index of” - mahahanap ang lahat ng page na may mga listahan ng direktoryo <br></td>

</tr><tr><td width="214">ext <br></td>

<td width="214">Maghanap ng mga page na may tinukoy na extension <br></td>

<td width="214">ext:pdf - hinahanap ang lahat ng pdf file <br></td>

</tr><tr><td width="214">uri ng file <br></td>

<td width="214">Sa kasalukuyan, ganap na katulad ng klase. ang salitang "ext" <br></td>

<td width="214">filetype:pdf - katulad <br></td>

</tr><tr><td width="214">kaugnay <br></td>

<td width="214">Maghanap ng mga site na may katulad na paksa <br></td>

<td width="214">related:google.ru - ay magpapakita ng mga analogue nito <br></td>

</tr><tr><td width="214">link <br></td>

<td width="214">Maghanap ng mga site na nagli-link dito <br></td>

<td width="214">link:somesite.ru - mahahanap ang lahat ng mga site na may link dito <br></td>

</tr><tr><td width="214">tukuyin <br></td>

<td width="214">Ipakita ang kahulugan ng salita <br></td>

<td width="214">define:0day - kahulugan ng termino <br></td>

</tr><tr><td width="214">cache <br></td>

<td width="214">Ipakita ang mga nilalaman ng pahina sa cache (kung mayroon) <br></td>

<td width="214">cache:google.com - magbubukas ng naka-cache na pahina <br></td>

</tr></tbody></table><p>Talahanayan 2 - Mga espesyal na character para sa mga query sa Google <br></p><table><tbody><tr><td width="214"><b>Simbolo</b><br></td>

<td width="214"><b>Ibig sabihin</b><br></td>

<td width="214"><b>Halimbawa</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">Eksaktong Parirala <br></td>

<td width="214">intitle: "Pahina ng configuration ng router ng router" - maghanap ng mga router <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">Kahit anong text <br></td>

<td width="214">inurl: “bitrix*mcart” - maghanap ng mga site sa bitrix na may mahinang mcart module <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">Kahit anong karakter <br></td>

<td width="214">Index.of - katulad ng index ng kahilingan <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">Magtanggal ng salita <br></td>

<td width="214">error -warning - ipakita ang lahat ng page na may error ngunit walang babala <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">Saklaw <br></td>

<td width="214">cve 2006..2016 - ipakita ang mga kahinaan ayon sa taon simula sa 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">Lohikal na "o" <br></td>

<td width="214">linux | windows - ipakita ang mga pahina kung saan lumalabas ang una o pangalawang salita <br></td>

</tr></tbody></table><br>Ito ay nagkakahalaga ng pag-unawa na ang anumang kahilingan sa isang search engine ay isang paghahanap lamang sa pamamagitan ng mga salita. <br>Walang silbi ang paghahanap ng mga meta-character sa page (quotes, parentheses, punctuation marks, atbp.). Kahit na ang paghahanap para sa eksaktong pariralang tinukoy sa mga panipi ay isang paghahanap ng salita, na sinusundan ng paghahanap para sa eksaktong tugma sa mga resulta. <p>Lahat ng Google Hack Database dorks ay lohikal na nahahati sa 14 na kategorya at ipinakita sa Talahanayan 3. <br>Talahanayan 3 – Mga Kategorya ng Database ng Google Hack <br></p><table><tbody><tr><td width="168"><b>Kategorya</b><br></td>

<td width="190"><b>Ano ang nagpapahintulot sa iyo na mahanap</b><br></td>

<td width="284"><b>Halimbawa</b><br></td>

</tr><tr><td width="168">Mga paanan <br></td>

<td width="190">Mga web shell, mga pampublikong file manager <br></td>

<td width="284">Hanapin ang lahat ng na-hack na site kung saan ina-upload ang mga nakalistang webshell: <br>(intitle:"phpshell" O intitle:"c99shell" O intitle:"r57shell" O intitle:"PHP Shell" O intitle:"phpRemoteView") `rwx` "uname" <br></td>

</tr><tr><td width="168">Mga file na naglalaman ng mga username <br></td>

<td width="190">Mga file ng rehistro, mga file ng pagsasaayos, mga log, mga file na naglalaman ng kasaysayan ng mga ipinasok na utos <br></td>

<td width="284">Hanapin ang lahat ng registry file na naglalaman ng impormasyon ng account: <br><i>filetype:reg reg +intext:"internet account manager"</i><br></td>

</tr><tr><td width="168">Mga Sensitibong Direktoryo <br></td>

<td width="190">Mga direktoryo na may iba't ibang impormasyon (mga personal na dokumento, vpn config, mga nakatagong repositoryo, atbp.) <br></td>

<td width="284">Hanapin ang lahat ng listahan ng direktoryo na naglalaman ng mga file na nauugnay sa VPN: <br><i>"Config" intitle:"Index of" intext:vpn</i><br>Mga site na naglalaman ng mga git repository: <br><i>(intext:"index ng /.git") ("direktoryo ng magulang")</i><br></td>

</tr><tr><td width="168">Pagtukoy sa Web Server <br></td>

<td width="190">Bersyon at iba pang impormasyon tungkol sa web server <br></td>

<td width="284">Maghanap ng mga administrative console ng JBoss server: <br><i>inurl:"/web-console/" intitle:"Administration Console"</i><br></td>

</tr><tr><td width="168">Mga Maaapektuhang File <br></td>

<td width="190">Mga script na naglalaman ng mga kilalang kahinaan <br></td>

<td width="284">Maghanap ng mga site na gumagamit ng script na nagbibigay-daan sa iyong mag-upload ng arbitrary na file mula sa server: <br><i>allinurl:forcedownload.php?file=</i><br></td>

</tr><tr><td width="168">Mga Mahinang Server <br></td>

<td width="190">Mga script sa pag-install, web shell, bukas na administrative console, atbp. <br></td>

<td width="284">Maghanap ng mga bukas na PHPMyAdmin console na tumatakbo bilang root: <br><i>intitle:phpMyAdmin "Welcome to phpMyAdmin ***" "running on * as root@*"</i><br></td>

</tr><tr><td width="168">Mga Mensahe ng Error <br></td>

<td width="190">Ang iba't ibang mga error at babala ay madalas na nagpapakita ng mahalagang impormasyon - mula sa bersyon ng CMS hanggang sa mga password <br></td>

<td width="284">Mga site na may mga error sa pagsasagawa ng mga query sa SQL sa database: <br><i>"Babala: mysql_query()" "invalid query"</i><br></td>

</tr><tr><td width="168">Mga file na naglalaman ng makatas na impormasyon <br></td>

<td width="190">Mga certificate, backup, email, log, SQL script, atbp. <br></td>

<td width="284">Maghanap ng mga script ng initialization sql: <br><i>filetype:sql at “insert into” -site:github.com</i><br></td>

</tr><tr><td width="168">Mga file na naglalaman ng mga password <br></td>

<td width="190">Anumang bagay na maaaring maglaman ng mga password - mga log, sql script, atbp. <br></td>

<td width="284">Mga log na nagbabanggit ng mga password: <br><i>uri ng file:</i><i>log</i><i>intext:</i><i>password |</i><i>pumasa |</i><i>pw</i><br>sql script na naglalaman ng mga password: <br><i>ext:</i><i>sql</i><i>intext:</i><i>username</i><i>intext:</i><i>password</i><br></td>

</tr><tr><td width="168">Sensitibong Impormasyon sa Online Shopping <br></td>

<td width="190">Impormasyong nauugnay sa mga online na pagbili <br></td>

<td width="284">Maghanap ng mga pincode: <br><i>dcid=</i><i>bn=</i><i>pin</i><i>code=</i><br></td>

</tr><tr><td width="168">Data ng network o kahinaan <br></td>

<td width="190">Ang impormasyong hindi direktang nauugnay sa mapagkukunan ng web, ngunit nakakaapekto sa network o iba pang mga serbisyong hindi web <br></td>

<td width="284">Maghanap ng mga awtomatikong proxy configuration script na naglalaman ng impormasyon tungkol sa panloob na network: <br><i>inurl:proxy | inurl:wpad ext:pac | ext:dat findproxyforurl</i><br></td>

</tr><tr><td width="168">Mga pahinang naglalaman ng mga portal sa pag-login <br></td>

<td width="190">Mga pahinang naglalaman ng mga form sa pag-login <br></td>

<td width="284">saplogon web page: <br><i>intext:"2016 SAP AG. Nakalaan ang lahat ng karapatan." intitle: "Logon"</i><br></td>

</tr><tr><td width="168">Iba't ibang Online na Device <br></td>

<td width="190">Mga printer, router, monitoring system, atbp. <br></td>

<td width="284">Hanapin ang panel ng configuration ng printer: <br><i>pamagat:"</i><i>hp</i><i>laserjet"</i><i>inurl:</i><i>SSI/</i><i>Auth/</i><i>itakda_</i><i>config_</i><i>impormasyon ng device.</i><i>htm</i><br></td>

</tr><tr><td width="168">Mga Advisory at Mga Kahinaan <br></td>

<td width="190">Mga website sa mga vulnerable na bersyon ng CMS <br></td>

<td width="284">Maghanap ng mga mahihinang plugin kung saan maaari kang mag-upload ng arbitrary na file sa server: <br><i>inurl:fckeditor -intext:"ConfigIsEnabled = False" intext:ConfigIsEnabled</i><br></td>

</tr></tbody></table><br>Ang mga Dorks ay mas madalas na nakatuon sa paghahanap sa lahat ng mga site sa Internet. Ngunit walang pumipigil sa iyo na limitahan ang saklaw ng paghahanap sa anumang site o site. <br>Ang bawat query sa Google ay maaaring ituon sa isang partikular na site sa pamamagitan ng pagdaragdag ng keyword na "site:somesite.com" sa query. Maaaring idagdag ang keyword na ito sa anumang dork. <p><b>Pag-automate ng paghahanap para sa mga kahinaan</b><br>Ito ay kung paano ipinanganak ang ideya na magsulat ng isang simpleng utility na nag-automate sa paghahanap ng mga kahinaan gamit ang isang search engine (google) at umaasa sa Google Hack Database.</p><p>Ang utility ay isang script na nakasulat sa mga nodej gamit ang phantomjs. Upang maging tumpak, ang script ay binibigyang kahulugan ng phantomjs mismo. <br>Ang Phantomjs ay isang ganap na web browser na walang GUI, kinokontrol ng js code at may maginhawang API. <br>Ang utility ay nakatanggap ng isang medyo naiintindihan na pangalan - dorks. Sa pamamagitan ng pagpapatakbo nito sa command line (nang walang mga opsyon), nakakakuha kami ng maikling tulong sa ilang halimbawa ng paggamit: <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/edd/6fb/ccc/edd6fbccc5ec340abe750f3073c1b427.jpg' width="100%" loading=lazy loading=lazy><br>Figure 1 - Listahan ng mga pangunahing opsyon sa dorks</p><p>Ang pangkalahatang syntax ng utility ay: dork “command” “option list”. <br>Ang isang detalyadong paglalarawan ng lahat ng mga pagpipilian ay ipinakita sa Talahanayan 4.</p><p>Talahanayan 4 - Dorks syntax <br></p><table border="1"><tbody><tr><td width="214"><b>Koponan</b><br></td>

<td width="214"><b>Pagpipilian</b><br></td>

<td width="214"><b>Paglalarawan</b><br></td>

</tr><tr><td rowspan="4" width="214">ghdb <br></td>

<td width="214">-l <br></td>

<td width="214">Magpakita ng may bilang na listahan ng mga kategorya ng dork ng Google Hack Database <br></td>

</tr><tr><td width="214">-c "numero o pangalan ng kategorya" <br></td>

<td width="214">I-load ang mga pinto ng tinukoy na kategorya ayon sa numero o pangalan <br></td>

</tr><tr><td width="214">-q "parirala" <br></td>

<td width="214">I-download ang mga dorks na natagpuan ayon sa kahilingan <br></td>

</tr><tr><td width="214">-o "file" <br></td>

<td width="214">I-save ang resulta sa isang file (may mga pagpipilian lamang -c|-q) <br></td>

</tr><tr><td rowspan="8" width="214">google <br></td>

<td width="214">-d "dork" <br></td>

<td width="214">Magtakda ng di-makatwirang dork (maaaring magamit ang opsyon nang maraming beses, pinapayagan ang kumbinasyon sa -D na opsyon) <br></td>

</tr><tr><td width="214">-D "file" <br></td>

<td width="214">Gumamit ng dorks mula sa file <br></td>

</tr><tr><td width="214">-s "site" <br></td>

<td width="214">Itakda ang site (maaaring gamitin ang opsyon nang maraming beses, pinapayagan ang kumbinasyon sa opsyon -S) <br></td>

</tr><tr><td width="214">-S "file" <br></td>

<td width="214">Gumamit ng mga site mula sa isang file (hahanapin ang mga dorks para sa bawat site nang hiwalay) <br></td>

</tr><tr><td width="214">-f "filter" <br></td>

<td width="214">Magtakda ng mga karagdagang keyword (idaragdag sa bawat dork) <br></td>

</tr><tr><td width="214">-t "bilang ng ms" <br></td>

<td width="214">Interval sa pagitan ng mga kahilingan sa google <br></td>

</tr><tr><td width="214">-T "bilang ng ms" <br></td>

<td width="214">Timeout kung nakatagpo ng captcha <br></td>

</tr><tr><td width="214">-o "file" <br></td>

<td width="214">I-save ang resulta sa isang file (ang mga track lang kung saan may nakita ang mase-save) <br></td>

</tr></tbody></table><br>Gamit ang ghdb command, makukuha mo ang lahat ng dorks mula sa exploit-db sa pamamagitan ng arbitrary na kahilingan, o tukuyin ang buong kategorya. Kung tinukoy mo ang kategorya 0, ang buong database ay ilalabas (mga 4.5 libong dorks). <p>Ang listahan ng mga kategorya na kasalukuyang magagamit ay ipinakita sa Figure 2. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>Figure 2 - Listahan ng mga available na kategorya ng dork ng GHDB</p><p>Papalitan ng google team ang bawat dork sa google search engine at susuriin ang resulta para sa mga tugma. Ang mga path kung saan may nakita ay mase-save sa isang file. <br>Sinusuportahan ng utility ang iba't ibang mga mode ng paghahanap: <br>1 dork at 1 site; <br>1 dork at maraming mga site; <br>1 site at maraming dorks; <br>maraming mga site at maraming dorks; <br>Maaaring tukuyin ang listahan ng mga dorks at site sa pamamagitan ng argumento o sa pamamagitan ng file.</p><p><b>Pagpapakita ng trabaho</b><br>Subukan nating maghanap ng anumang mga kahinaan gamit ang halimbawa ng paghahanap ng mga mensahe ng error. Sa pamamagitan ng utos: dorks ghdb –c 7 –o errors.dorks lahat ng kilalang dorks ng kategoryang “Error Messages” ay ilo-load tulad ng ipinapakita sa Figure 3. <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br>Figure 3 – Nilo-load ang lahat ng kilalang dorks ng kategoryang “Mga Mensahe ng Error”.</p><p>Ang mga Dorks ay dina-download at nai-save sa isang file. Ngayon ang natitira na lang ay "itakda" ang mga ito sa ilang site (tingnan ang Larawan 4). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br>Figure 4 – Maghanap ng mga kahinaan ng site ng interes sa cache ng Google</p><p>Pagkaraan ng ilang panahon, ilang pahina na naglalaman ng mga error ay natuklasan sa site na pinag-aaralan (tingnan ang Larawan 5).</p><p><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br>Figure 5 – Nakita ang mga mensahe ng error</p><p>Bilang resulta, sa result.txt file nakakakuha kami ng kumpletong listahan ng mga dork na humahantong sa error. <br>Ipinapakita ng Figure 6 ang resulta ng paghahanap ng mga error sa site. <br><br>Figure 6 – Error sa resulta ng paghahanap</p><p>Sa cache para sa dork na ito, isang kumpletong backtrace ang ipinapakita, na nagpapakita ng ganap na mga landas ng mga script, ang sistema ng pamamahala ng nilalaman ng site at ang uri ng database (tingnan ang Larawan 7). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br>Figure 7 – pagsisiwalat ng impormasyon tungkol sa disenyo ng site</p><p>Gayunpaman, ito ay nagkakahalaga ng pagsasaalang-alang na hindi lahat ng dorks mula sa GHDB ay nagbibigay ng mga tunay na resulta. Gayundin, maaaring hindi makahanap ang Google ng eksaktong tugma at magpakita ng katulad na resulta.</p><p>Sa kasong ito, mas matalinong gamitin ang iyong personal na listahan ng mga dorks. Halimbawa, palaging sulit na maghanap ng mga file na may "hindi pangkaraniwang" mga extension, ang mga halimbawa nito ay ipinapakita sa Figure 8. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br>Figure 8 – Listahan ng mga extension ng file na hindi tipikal para sa isang regular na mapagkukunan ng web</p><p>Bilang resulta, gamit ang command dorks google –D extensions.txt –f bank, mula sa pinakaunang kahilingan ay sinimulan ng Google na ibalik ang mga site na may "hindi pangkaraniwang" mga extension ng file (tingnan ang Figure 9). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br>Figure 9 – Maghanap ng mga “masamang” uri ng file sa mga website ng pagbabangko</p><p>Dapat tandaan na hindi tumatanggap ang Google ng mga query na mas mahaba sa 32 salita.</p><p>Gamit ang command dorks google –d intext:”error|warning|notice|syntax” –f university <br>Maaari kang maghanap ng mga error sa PHP interpreter sa mga website na pang-edukasyon (tingnan ang Larawan 10). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br>Figure 10 – Paghahanap ng PHP runtime error</p><p>Minsan hindi maginhawang gumamit ng isa o dalawang kategorya ng mga dorks. <br>Halimbawa, kung alam na ang site ay tumatakbo sa Wordpress engine, kailangan namin ng mga module na tukoy sa WordPress. Sa kasong ito, maginhawang gamitin ang paghahanap sa Google Hack Database. Ang command na dorks ghdb –q wordpress –o wordpress_dorks.txt ay magda-download ng lahat ng dorks mula sa Wordpress, tulad ng ipinapakita sa Figure 11: <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br>Figure 11 – Maghanap ng mga Dorks na may kaugnayan sa Wordpress</p><p>Bumalik tayo muli sa mga bangko at gamitin ang command na dorks google –D wordpress_dords.txt –f bank upang subukang maghanap ng isang bagay na kawili-wiling nauugnay sa Wordpress (tingnan ang Larawan 12). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br>Figure 12 – Maghanap ng mga kahinaan sa Wordpress</p><p>Kapansin-pansin na ang paghahanap sa Google Hack Database ay hindi tumatanggap ng mga salitang mas maikli sa 4 na character. Halimbawa, kung hindi kilala ang CMS ng site, ngunit kilala ang wika - PHP. Sa kasong ito, maaari mong i-filter kung ano ang kailangan mo nang manu-mano gamit ang pipe at ang system search utility dorks –c all | findstr /I php > php_dorks.txt (tingnan ang Larawan 13): <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br>Figure 13 – Hanapin ang lahat ng dorks kung saan binanggit ang PHP</p><p>Ang paghahanap ng mga kahinaan o ilang sensitibong impormasyon sa isang search engine ay dapat lang gawin kung mayroong makabuluhang index sa site na ito. Halimbawa, kung ang isang site ay may 10-15 na pahina na naka-index, kung gayon ay hangal na maghanap ng anuman sa ganitong paraan. Ang pagsuri sa laki ng index ay madali - ilagay lamang ang "site:somesite.com" sa Google search bar. Ang isang halimbawa ng isang site na may hindi sapat na index ay ipinapakita sa Figure 14. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br>Figure 14 – Pagsusuri sa laki ng index ng site</p><p>Ngayon tungkol sa hindi kanais-nais... Paminsan-minsan ay maaaring humiling ang Google ng captcha - wala kang magagawa tungkol dito - kakailanganin mong ipasok ito. Halimbawa, kapag naghahanap sa kategoryang "Mga Mensahe ng Error" (90 dorks), isang beses lang lumitaw ang captcha.</p><p>Ito ay nagkakahalaga ng pagdaragdag na sinusuportahan din ng phantomjs ang pagtatrabaho sa pamamagitan ng isang proxy, kapwa sa pamamagitan ng http at interface ng medyas. Upang paganahin ang proxy mode, kailangan mong alisin sa komento ang katumbas na linya sa dorks.bat o dorks.sh.</p><p>Ang tool ay magagamit bilang source code</p>

<script type="text/javascript">

<!--

var _acic={dataProvider:10};(function(){var e=document.createElement("script");e.type="text/javascript";e.async=true;e.src="https://www.acint.net/aci.js";var t=document.getElementsByTagName("script")[0];t.parentNode.insertBefore(e,t)})()

//-->

</script><br>

<br>

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast_after?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

<div style="font-size:0px;height:0px;line-height:0px;margin:0;padding:0;clear:both"></div>

</div>

<footer>

<div class="td-block-row td-post-next-prev">

<div class="td-block-span6 td-post-prev-post">

<div class="td-post-next-prev-content"><span>Nakaraang artikulo</span><a href="https://redcomrade.ru/tl/internet/obval-na-rynke-kriptovalyut-zhdat-li-polnogo-kraha-bitkoina-chto-stoit-za/">Ano ang Nasa likod ng Pinakabagong Pag-crash ng Cryptocurrency Market?</a></div>

</div>

<!-- /next_post -->

<div class="td-next-prev-separator"></div>

<div class="td-block-span6 td-post-next-post">

<div class="td-post-next-prev-content"><span>Susunod na artikulo</span><a href="https://redcomrade.ru/tl/windows-8/na-skolko-popolnit-schet-dlya-rouminga-kievstar-kievstar-rouming-pakety/">Magkano ang dapat i-top up ng iyong Kyivstar roaming account?</a></div>

<!-- /next_post -->

</div>

</div>

<div class="td-author-name vcard author" style="display: none"><span class="fn"><a href="https://redcomrade.ru/tl/author/iulia">Julia</a></span></div> <span style="display: none;" itemprop="author" itemscope itemtype="https://schema.org/Person"><meta itemprop="name" content="Юлия"></span>

<meta itemprop="datePublished" content="2016-05-16T15:47:37+00:00">

<meta itemprop="dateModified" content="2016-10-25T16:54:41+00:00">

<meta itemscope itemprop="mainEntityOfPage" itemType="https://schema.org/WebPage" itemid="/other/kak-zavyazat-galstuk-foto-poshagovo.html" /><span style="display: none;" itemprop="publisher" itemscope itemtype="https://schema.org/Organization"><span style="display: none;" itemprop="logo" itemscope itemtype="https://schema.org/ImageObject"><meta itemprop="url" content="//redcomrade.ru/wp-content/uploads/2017/01/logo-300x100.png"></span>

<meta itemprop="name" content="Мой секрет">

</span>

<meta itemprop="headline " content="Как завязать галстук пошагово фото"><span style="display: none;" itemprop="image" itemscope itemtype="https://schema.org/ImageObject"><meta itemprop="url" content="/wp-content/uploads/2016/05/1-19.jpg"><meta itemprop="width" content="640"><meta itemprop="height" content="450"></span> </footer>

</article>

<div class="td_block_wrap td_block_related_posts td_uid_3_5a236fb03c961_rand td_with_ajax_pagination td-pb-border-top td_block_template_1" data-td-block-uid="td_uid_3_5a236fb03c961" ><script>var block_td_uid_3_5a236fb03c961 = new tdBlock();

block_td_uid_3_5a236fb03c961.id = "td_uid_3_5a236fb03c961";

block_td_uid_3_5a236fb03c961.atts = '{ "limit":9,"sort":"","post_ids":"","tag_slug":"","autors_id":"","installed_post_types":"","category_id":"","category_ids":"","custom_title":"","custom_url":"","show_child_cat":"","sub_cat_ajax":"","ajax_pagination":"next_prev","header_color":"","header_text_color":"","ajax_pagination_infinite_stop":"","td_column_number":3,"td_ajax_preloading":"","td_ajax_filter_type":"td_custom_related","td_ajax_filter_ids":"","td_filter_default_txt":"\u0412\u0441\u0435","color_preset":"","border_top":"","class":"td_uid_3_5a236fb03c961_rand","el_class":"","offset":"","css":"","tdc_css":"","tdc_css_class":"td_uid_3_5a236fb03c961_rand","live_filter":"cur_post_same_categories","live_filter_cur_post_id":10046,"live_filter_cur_post_author":"694350","block_template_id":""} ';

block_td_uid_3_5a236fb03c961.td_column_number = "3";

block_td_uid_3_5a236fb03c961.block_type = "td_block_related_posts";

block_td_uid_3_5a236fb03c961.post_count = "9";

block_td_uid_3_5a236fb03c961.found_posts = "26";

block_td_uid_3_5a236fb03c961.header_color = "";

block_td_uid_3_5a236fb03c961.ajax_pagination_infinite_stop = "";

block_td_uid_3_5a236fb03c961.max_num_pages = "3";

tdBlocksArray.push(block_td_uid_3_5a236fb03c961);

</script><h4 class="td-related-title td-block-title"><a id="td_uid_4_5a236fb03e35d" class="td-related-left td-cur-simple-item" data-td_filter_value="" data-td_block_id="td_uid_3_5a236fb03c961" href="#">MGA KAUGNAY NA ARTIKULO</a></h4><div id=td_uid_3_5a236fb03c961 class="td_block_inner">

<div class="td-related-row">

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/power-supply/posle-zaryadki-na-telefone-mercaet-ekran-kak-vylechit-morganie/" rel="bookmark" title="Paano gamutin ang pagkutitap ng screen sa Xiaomi"><img width="218" height="150" class="entry-thumb" src="/uploads/0d48cbc4ac33afc7845ec7b3fbca82fb.jpg" alt="Paano gamutin ang pagkutitap ng screen sa Xiaomi" title="Paano gamutin ang pagkutitap ng screen sa Xiaomi"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/power-supply/" class="td-post-category">Mga power supply</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/power-supply/posle-zaryadki-na-telefone-mercaet-ekran-kak-vylechit-morganie/" rel="bookmark" title="Paano gamutin ang pagkutitap ng screen sa Xiaomi">Paano gamutin ang pagkutitap ng screen sa Xiaomi</a></h3>

</div>

</div>

</div>

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/video-cards/kak-rabotaet-kompas-v-tom-chisle-v-smartfone-ili-v-bolee-prostom-telefone-kompas/" rel="bookmark" title="Compass sa iyong telepono - ano ito, kung paano ilunsad ito, mag-download ng mga application Ang pinakatumpak na compass para sa Android"><img width="218" height="150" class="entry-thumb" src="/uploads/3afeb41f59bd5687480caed3a14e3272.jpg" alt="Compass sa iyong telepono - ano ito, kung paano ilunsad ito, mag-download ng mga application Ang pinakatumpak na compass para sa Android" title="Compass sa iyong telepono - ano ito, kung paano ilunsad ito, mag-download ng mga application Ang pinakatumpak na compass para sa Android"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/video-cards/" class="td-post-category">Mga video card</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/video-cards/kak-rabotaet-kompas-v-tom-chisle-v-smartfone-ili-v-bolee-prostom-telefone-kompas/" rel="bookmark" title="Compass sa iyong telepono - ano ito, kung paano ilunsad ito, mag-download ng mga application Ang pinakatumpak na compass para sa Android">Compass sa iyong telepono - ano ito, kung paano ilunsad ito, mag-download ng mga application Ang pinakatumpak na compass para sa Android</a></h3>

</div>

</div>

</div>

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/ram/chto-delat-esli-kompyuter-goryachii-kompyuter-greetsya-chto-delat/" rel="bookmark" title="Ano ang gagawin kung mainit ang computer"><img width="218" height="150" class="entry-thumb" src="/uploads/ce3940591ef5ce396e9c5907bacab436.jpg" alt="Ano ang gagawin kung mainit ang computer" title="Ano ang gagawin kung mainit ang computer"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/ram/" class="td-post-category">RAM</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/ram/chto-delat-esli-kompyuter-goryachii-kompyuter-greetsya-chto-delat/" rel="bookmark" title="Ano ang gagawin kung mainit ang computer">Ano ang gagawin kung mainit ang computer</a></h3>

</div>

</div>

</div>

</div>

<div class="td-related-row">

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/processors/kak-izmenit-bukvu-zhestkogo-diska-v-windows-xp-kak-izmenit-bukvu-diska-ili-fleshki/" rel="bookmark" title="Paano magpalit ng drive letter o flash drive Paano gumawa ng drive letter"><img width="218" height="150" class="entry-thumb" src="/uploads/57cf191b08ed116353fae892dba9a266.jpg" alt="Paano magpalit ng drive letter o flash drive Paano gumawa ng drive letter" title="Paano magpalit ng drive letter o flash drive Paano gumawa ng drive letter"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/processors/" class="td-post-category">Mga processor</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/processors/kak-izmenit-bukvu-zhestkogo-diska-v-windows-xp-kak-izmenit-bukvu-diska-ili-fleshki/" rel="bookmark" title="Paano magpalit ng drive letter o flash drive Paano gumawa ng drive letter">Paano magpalit ng drive letter o flash drive Paano gumawa ng drive letter</a></h3>

</div>

</div>

</div>

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/processors/kak-zablokirovat-nomera-s-opredelennym-kodom-kak-zablokirovat-telefon/" rel="bookmark" title="Paano i-block ang iyong telepono para hindi ka nila matawagan"><img width="218" height="150" class="entry-thumb" src="/uploads/bc7749f24c6eb7451311a3e75e44676d.jpg" alt="Paano i-block ang iyong telepono para hindi ka nila matawagan" title="Paano i-block ang iyong telepono para hindi ka nila matawagan"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/processors/" class="td-post-category">Mga processor</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/processors/kak-zablokirovat-nomera-s-opredelennym-kodom-kak-zablokirovat-telefon/" rel="bookmark" title="Paano i-block ang iyong telepono para hindi ka nila matawagan">Paano i-block ang iyong telepono para hindi ka nila matawagan</a></h3>

</div>

</div>

</div>

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/monitors/intervyu---vladimir-chernyshov-tehnicheskii-direktor-intellektualnoi/" rel="bookmark" title="Panayam - Vladimir Chernyshov, teknikal na direktor ng matalinong sistema ng paghahanap na Nigma"><img width="218" height="150" class="entry-thumb" src="/uploads/e6e946e4d285eaba66af57df072cca99.jpg" alt="Panayam - Vladimir Chernyshov, teknikal na direktor ng matalinong sistema ng paghahanap na Nigma" title="Panayam - Vladimir Chernyshov, teknikal na direktor ng matalinong sistema ng paghahanap na Nigma"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/monitors/" class="td-post-category">Mga monitor</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/monitors/intervyu---vladimir-chernyshov-tehnicheskii-direktor-intellektualnoi/" rel="bookmark" title="Panayam - Vladimir Chernyshov, teknikal na direktor ng matalinong sistema ng paghahanap na Nigma">Panayam - Vladimir Chernyshov, teknikal na direktor ng matalinong sistema ng paghahanap na Nigma</a></h3>

</div>

</div>

</div>

</div>

<div class="td-related-row">

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/multimedia/ne-prihodit-balans-na-tele2-samye-poleznye-ussd-komandy-v-seti-tele2/" rel="bookmark" title="Ang pinaka-kapaki-pakinabang na mga utos ng USSD sa network ng Tele2"><img width="218" height="150" class="entry-thumb" src="/uploads/9cebb1a2a8084e47f2c92203ca553837.jpg" alt="Ang pinaka-kapaki-pakinabang na mga utos ng USSD sa network ng Tele2" title="Ang pinaka-kapaki-pakinabang na mga utos ng USSD sa network ng Tele2"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/multimedia/" class="td-post-category">Multimedia</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/multimedia/ne-prihodit-balans-na-tele2-samye-poleznye-ussd-komandy-v-seti-tele2/" rel="bookmark" title="Ang pinaka-kapaki-pakinabang na mga utos ng USSD sa network ng Tele2">Ang pinaka-kapaki-pakinabang na mga utos ng USSD sa network ng Tele2</a></h3>

</div>

</div>

</div>

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/other/ustanovka-i-nastroika-dlna-media-servera-kak-nastroit-dlna-server-na-windows/" rel="bookmark" title="Paano mag-set up ng DLNA server sa Windows, na kumukonekta sa TV sa iyong home network"><img width="218" height="150" class="entry-thumb" src="/uploads/f5a9482fe314c3915a622abf509e582c.jpg" alt="Paano mag-set up ng DLNA server sa Windows, na kumukonekta sa TV sa iyong home network" title="Paano mag-set up ng DLNA server sa Windows, na kumukonekta sa TV sa iyong home network"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/other/" class="td-post-category">Iba pa</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/other/ustanovka-i-nastroika-dlna-media-servera-kak-nastroit-dlna-server-na-windows/" rel="bookmark" title="Paano mag-set up ng DLNA server sa Windows, na kumukonekta sa TV sa iyong home network">Paano mag-set up ng DLNA server sa Windows, na kumukonekta sa TV sa iyong home network</a></h3>

</div>

</div>

</div>

<div class="td-related-span4">

<div class="td_module_related_posts td-animation-stack td-meta-info-hide td_mod_related_posts">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/case/klaviatura-podklyuchena-no-ne-pechataet-ne-rabotaet-klaviatura-pri/" rel="bookmark" title="Hindi gumagana ang keyboard kapag nag-boot ang computer"><img width="218" height="150" class="entry-thumb" src="/uploads/7997e82ab224e42c63268caebd1ad728.jpg" alt="Hindi gumagana ang keyboard kapag nag-boot ang computer" title="Hindi gumagana ang keyboard kapag nag-boot ang computer"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/case/" class="td-post-category">Mga pabahay</a> </div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/case/klaviatura-podklyuchena-no-ne-pechataet-ne-rabotaet-klaviatura-pri/" rel="bookmark" title="Hindi gumagana ang keyboard kapag nag-boot ang computer">Hindi gumagana ang keyboard kapag nag-boot ang computer</a></h3>

</div>

</div>

</div>

</div></div></div>

</div>

</div>

<div class="td-pb-span4 td-main-sidebar">

<div class="td-ss-main-sidebar">

<aside class="widget �lambda_169101">

<div style="margin:10px 0">

</div>

</aside>

<div class="td_block_wrap td_block_1 td_block_widget td_uid_2_5a23c04f0cdc0_rand td-pb-border-top td_block_template_1 td-column-1" data-td-block-uid="td_uid_2_5a23c04f0cdc0">

<div class="td-block-title-wrap">

<h4 class="block-title"><span class="td-pulldown-size">Inirerekomenda namin</span></h4>

</div>

<div id=td_uid_2_5a23c04f0cdc0 class="td_block_inner">

<div class="td-block-span12">

<div class="td_module_4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/motherboard/programmy-optimizatory-dlya-windows-7-luchshie-besplatnye-programmy-dlya/" rel="bookmark" title="Ang pinakamahusay na libreng mga programa para sa paglilinis at pag-optimize ng iyong computer"><img width="324" height="235" class="entry-thumb" src="/uploads/6bb860982c83c249094b241266289e3b.jpg" alt="Ang pinakamahusay na libreng mga programa para sa paglilinis at pag-optimize ng iyong computer" title="Ang pinakamahusay na libreng mga programa para sa paglilinis at pag-optimize ng iyong computer"/ loading=lazy loading=lazy></a></div>

<a href="https://redcomrade.ru/tl/category/motherboard/" class="td-post-category">mga motherboard</a> </div>

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/motherboard/programmy-optimizatory-dlya-windows-7-luchshie-besplatnye-programmy-dlya/" rel="bookmark" title="Ang pinakamahusay na libreng mga programa para sa paglilinis at pag-optimize ng iyong computer">Ang pinakamahusay na libreng mga programa para sa paglilinis at pag-optimize ng iyong computer</a></h3>

<div class="td-module-meta-info">

</div>

<div class="td-excerpt">Habang nagtatrabaho sa isang computer, nagda-download ang mga user ng ilang file, kinokopya ang iba, nag-i-install at nagde-delete ng iba. Bilang resulta, sa Windows...</div>

</div>

<!-- /next_post -->

</div>

<div>

<div class="td-block-span12">

<div class="td_module_6 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/motherboard/skachat-skaip-novaya-russkaya-versiya-gde-skachat-i-kak-ustanovit/" rel="bookmark" title="Saan mag-download at kung paano i-install ang Skype sa iyong computer"><img width="100" height="70" class="entry-thumb" src="/uploads/cc11da9baa657edbb248b7cec1f070dc.jpg" alt="Saan mag-download at kung paano i-install ang Skype sa iyong computer" title="Saan mag-download at kung paano i-install ang Skype sa iyong computer"/ loading=lazy loading=lazy></a></div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/motherboard/skachat-skaip-novaya-russkaya-versiya-gde-skachat-i-kak-ustanovit/" rel="bookmark" title="Saan mag-download at kung paano i-install ang Skype sa iyong computer">Saan mag-download at kung paano i-install ang Skype sa iyong computer</a></h3>

<div class="td-module-meta-info">

<a href="https://redcomrade.ru/tl/category/motherboard/" class="td-post-category">mga motherboard</a> </div>

</div>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_6 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/security/effektivnaya-nakrutka-na-strim-yutub-zritelei-laikov-dizlaikov/" rel="bookmark" title="TwitchMaster - libreng pagdami ng mga manonood sa Twitch (Twitch)"><img width="100" height="70" class="entry-thumb" src="/uploads/38f30a23b59e3211b6f48012426dbc72.jpg" alt="TwitchMaster - libreng pagdami ng mga manonood sa Twitch (Twitch)" title="TwitchMaster - libreng pagdami ng mga manonood sa Twitch (Twitch)"/ loading=lazy loading=lazy></a></div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/security/effektivnaya-nakrutka-na-strim-yutub-zritelei-laikov-dizlaikov/" rel="bookmark" title="TwitchMaster - libreng pagdami ng mga manonood sa Twitch (Twitch)">TwitchMaster - libreng pagdami ng mga manonood sa Twitch (Twitch)</a></h3>

<div class="td-module-meta-info">

<a href="https://redcomrade.ru/tl/category/security/" class="td-post-category">Kaligtasan</a> </div>

</div>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_6 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/monitors/avtomaticheskie-nastroiki-interneta-megafon-na-iphone-kak-nastroit-na/" rel="bookmark" title="Paano mag-set up ng Internet sa Android mula sa Megafon"><img width="100" height="70" class="entry-thumb" src="/uploads/d0cfc0123fd491e5d19cf402c6905219.jpg" alt="Paano mag-set up ng Internet sa Android mula sa Megafon" title="Paano mag-set up ng Internet sa Android mula sa Megafon"/ loading=lazy loading=lazy></a></div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/monitors/avtomaticheskie-nastroiki-interneta-megafon-na-iphone-kak-nastroit-na/" rel="bookmark" title="Paano mag-set up ng Internet sa Android mula sa Megafon">Paano mag-set up ng Internet sa Android mula sa Megafon</a></h3>

<div class="td-module-meta-info">

<a href="https://redcomrade.ru/tl/category/monitors/" class="td-post-category">Mga monitor</a> </div>

</div>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_6 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/ram/chto-delat-esli-outlook-perestal-otpravlyat-pisma-soobshcheniya-ne-otpravlyayutsya-ne/" rel="bookmark" title="Ang mga mensahe ay hindi ipinadala Ang mga mensahe ay hindi ipinadala sa pamamagitan ng pananaw"><img width="100" height="70" class="entry-thumb" src="/uploads/bb12f82412b16506bce62d54eb485ffc.jpg" alt="Ang mga mensahe ay hindi ipinadala Ang mga mensahe ay hindi ipinadala sa pamamagitan ng pananaw" title="Ang mga mensahe ay hindi ipinadala Ang mga mensahe ay hindi ipinadala sa pamamagitan ng pananaw"/ loading=lazy loading=lazy></a></div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/ram/chto-delat-esli-outlook-perestal-otpravlyat-pisma-soobshcheniya-ne-otpravlyayutsya-ne/" rel="bookmark" title="Ang mga mensahe ay hindi ipinadala Ang mga mensahe ay hindi ipinadala sa pamamagitan ng pananaw">Ang mga mensahe ay hindi ipinadala Ang mga mensahe ay hindi ipinadala sa pamamagitan ng pananaw</a></h3>

<div class="td-module-meta-info">

<a href="https://redcomrade.ru/tl/category/ram/" class="td-post-category">RAM</a> </div>

</div>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_6 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/the-winchesters/kak-vlozhit-fail-v-pismo-na-ipad-kak-prikreplyat-faily-k-elektronnomu/" rel="bookmark" title="Paano mag-attach ng mga file sa isang email sa iPhone at iPad"><img width="100" height="70" class="entry-thumb" src="/uploads/07d8a434f2e1fc2b0f79892b52697c20.jpg" alt="Paano mag-attach ng mga file sa isang email sa iPhone at iPad" title="Paano mag-attach ng mga file sa isang email sa iPhone at iPad"/ loading=lazy loading=lazy></a></div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/the-winchesters/kak-vlozhit-fail-v-pismo-na-ipad-kak-prikreplyat-faily-k-elektronnomu/" rel="bookmark" title="Paano mag-attach ng mga file sa isang email sa iPhone at iPad">Paano mag-attach ng mga file sa isang email sa iPhone at iPad</a></h3>

<div class="td-module-meta-info">

<a href="https://redcomrade.ru/tl/category/the-winchesters/" class="td-post-category">Mga Winchester</a> </div>

</div>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_6 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/winchesters/1s-otkaz-ot-modalnyh-okon-chto-delat-esli-ispolzovanie-modalnyh-okon-v/" rel="bookmark" title="Ano ang gagawin, kung"использование модальных окон в данном режиме запрещено""><img width="100" height="70" class="entry-thumb" src="/uploads/6e21503bf1f9d7c195c36698b2527fdb.jpg" alt="Ano ang gagawin, kung"использование модальных окон в данном режиме запрещено"" title="Ano ang gagawin, kung"использование модальных окон в данном режиме запрещено""/ loading=lazy loading=lazy></a></div>

<div class="item-details">

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/winchesters/1s-otkaz-ot-modalnyh-okon-chto-delat-esli-ispolzovanie-modalnyh-okon-v/" rel="bookmark" title="Ano ang gagawin, kung"использование модальных окон в данном режиме запрещено"">Ano ang gagawin kung "ipinagbabawal ang paggamit ng mga modal windows sa mode na ito"</a></h3>

<div class="td-module-meta-info">

<a href="https://redcomrade.ru/tl/category/winchesters/" class="td-post-category">Mga Winchester</a> </div>

</div>

</div>

</div>

</div>

</div>

</div>

<aside class="widget_text td_block_template_1 widget widget_custom_html">

<div class="textwidget custom-html-widget">

</div>

</aside>

</div>

</div>

</div>

</div>

</div>

<div class="td-footer-wrapper td-container-wrap ">

<div class="td-container">

<div class="td-pb-row">

<div class="td-pb-span12">

</div>

</div>

<div class="td-pb-row">

<div class="td-pb-span4">

<div class="td_block_wrap td_block_15 td_block_widget td_uid_11_5a23980e76adb_rand td-pb-border-top td_block_template_1 td-column-1 td_block_padding" data-td-block-uid="td_uid_11_5a23980e76adb" >

<div class="td-block-title-wrap"></div><div id=td_uid_11_5a23980e76adb class="td_block_inner td-column-1"><div class="td-cust-row">

<div class="td-block-span12">

<div class="td_module_mx4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/other/gde-vzyat-imya-polzovatelya-i-parol-chto-takoe-login-parol/" rel="bookmark" title="Ano ang login, password at account (account)"><img width="218" height="150" class="entry-thumb" src="/uploads/22b486190f1cbda5c184d64e63357af5.jpg" alt="Ano ang login, password at account (account)" title="Ano ang login, password at account (account)"/ loading=lazy loading=lazy></a></div>

<a href="" class="td-post-category"></a> </div>

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/other/gde-vzyat-imya-polzovatelya-i-parol-chto-takoe-login-parol/" rel="bookmark" title="Ano ang login, password at account (account)">Ano ang login, password at account (account)</a></h3>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_mx4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/power-supplies/vord-rtf-perevesti-v-tekstovyi-dokument-konvertiruem-rtf-v-doc-kak/" rel="bookmark" title="Word rtf convert sa text document"><img width="218" height="150" class="entry-thumb" src="/uploads/ffefbf699325f6b82e1049a3697b24f5.jpg" alt="Word rtf convert sa text document" title="Word rtf convert sa text document"/ loading=lazy loading=lazy></a></div>

<a href="" class="td-post-category"></a> </div>

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/power-supplies/vord-rtf-perevesti-v-tekstovyi-dokument-konvertiruem-rtf-v-doc-kak/" rel="bookmark" title="Word rtf convert sa text document">Word rtf convert sa text document</a></h3>

</div>

</div>

</div><div class="td-cust-row">

<div class="td-block-span12">

<div class="td_module_mx4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/internet/obval-na-rynke-kriptovalyut-zhdat-li-polnogo-kraha-bitkoina-chto-stoit-za/" rel="bookmark" title="Ano ang Nasa likod ng Pinakabagong Pag-crash ng Cryptocurrency Market?"><img width="218" height="150" class="entry-thumb" src="/uploads/110ba438f65f08ad4a9dedf6ab26f09b.jpg" alt="Ano ang Nasa likod ng Pinakabagong Pag-crash ng Cryptocurrency Market?" title="Ano ang Nasa likod ng Pinakabagong Pag-crash ng Cryptocurrency Market?"/ loading=lazy loading=lazy></a></div>

<a href="" class="td-post-category"></a> </div>

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/internet/obval-na-rynke-kriptovalyut-zhdat-li-polnogo-kraha-bitkoina-chto-stoit-za/" rel="bookmark" title="Ano ang Nasa likod ng Pinakabagong Pag-crash ng Cryptocurrency Market?">Ano ang Nasa likod ng Pinakabagong Pag-crash ng Cryptocurrency Market?</a></h3>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_mx4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/windows-8/na-skolko-popolnit-schet-dlya-rouminga-kievstar-kievstar-rouming-pakety/" rel="bookmark" title="Magkano ang dapat i-top up ng iyong Kyivstar roaming account?"><img width="218" height="150" class="entry-thumb" src="/uploads/e4d5f3f1c0987c9ff5916fe427786001.jpg" alt="Magkano ang dapat i-top up ng iyong Kyivstar roaming account?" title="Magkano ang dapat i-top up ng iyong Kyivstar roaming account?"/ loading=lazy loading=lazy></a></div>

<a href="" class="td-post-category"></a> </div>

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/windows-8/na-skolko-popolnit-schet-dlya-rouminga-kievstar-kievstar-rouming-pakety/" rel="bookmark" title="Magkano ang dapat i-top up ng iyong Kyivstar roaming account?">Magkano ang dapat i-top up ng iyong Kyivstar roaming account?</a></h3>

</div>

</div>

</div><div class="td-cust-row">

<div class="td-block-span12">

<div class="td_module_mx4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">

<div class="td-module-thumb"><a href="https://redcomrade.ru/tl/power-supply/posle-zaryadki-na-telefone-mercaet-ekran-kak-vylechit-morganie/" rel="bookmark" title="Paano gamutin ang pagkutitap ng screen sa Xiaomi"><img width="218" height="150" class="entry-thumb" src="/uploads/0d48cbc4ac33afc7845ec7b3fbca82fb.jpg" alt="Paano gamutin ang pagkutitap ng screen sa Xiaomi" title="Paano gamutin ang pagkutitap ng screen sa Xiaomi"/ loading=lazy loading=lazy></a></div>

<a href="" class="td-post-category"></a> </div>

<h3 class="entry-title td-module-title"><a href="https://redcomrade.ru/tl/power-supply/posle-zaryadki-na-telefone-mercaet-ekran-kak-vylechit-morganie/" rel="bookmark" title="Paano gamutin ang pagkutitap ng screen sa Xiaomi">Paano gamutin ang pagkutitap ng screen sa Xiaomi</a></h3>

</div>

</div>

<div class="td-block-span12">

<div class="td_module_mx4 td_module_wrap td-animation-stack td-meta-info-hide">

<div class="td-module-image">