Sandboxie เป็นโปรแกรมที่ช่วยให้คุณเรียกใช้แอปพลิเคชันได้อย่างปลอดภัย สภาพแวดล้อมเสมือนจริง(แซนด์บ็อกซ์) และนำไปใช้ ควบคุมทั้งหมดที่ทำงานของพวกเขา

Sandboxie ทำงานอย่างไร?

แซนด์บ็อกซ์สร้างเกราะป้องกันพิเศษ โปรแกรมใด ๆ ที่เปิดตัวผ่าน Sandboxie จะไม่สามารถเข้าถึงได้ ไฟล์ระบบ, รีจิสทรีของ Windowsและจะไม่สามารถมีอิทธิพลต่อการปฏิบัติงานของตนได้แต่อย่างใดเพราะว่า ทำงานในสภาพแวดล้อมที่โดดเดี่ยว

การเรียกใช้แอปพลิเคชันในแซนด์บ็อกซ์ช่วยให้คุณสามารถปกป้องระบบจากไวรัสและวัตถุที่เป็นอันตรายต่าง ๆ โดยแยก Windows ออกจากอิทธิพลที่ไม่พึงประสงค์โดยสิ้นเชิง

นอกจากนี้ Sandboxie ยังทำให้การท่องเว็บปลอดภัยยิ่งขึ้น ด้วยการเรียกใช้เบราว์เซอร์ใดๆ (ฯลฯ) ในแซนด์บ็อกซ์ คุณจะไม่ต้องกังวลเกี่ยวกับไวรัสและมัลแวร์อื่นๆ จากอินเทอร์เน็ตที่เข้าสู่คอมพิวเตอร์ของคุณ

Sandboxie ยังป้องกันการอัพเดตที่ไม่พึงประสงค์และสามารถตรวจสอบได้ โดยอีเมล, ระบุไวรัส, โทรจัน, สปายแวร์ และวัตถุที่เป็นอันตรายอื่นๆ

ข้อจำกัดของเวอร์ชันฟรี

โปรดทราบ: Sandboxie คือ โปรแกรมแชร์แวร์- คุณสามารถใช้งานได้ฟรีภายใต้เงื่อนไขของการใช้งานที่บ้านและไม่ใช่เชิงพาณิชย์เท่านั้น

- สามารถรันแซนด์บ็อกซ์ได้ครั้งละหนึ่งแซนด์บ็อกซ์เท่านั้น

- หลังจากติดตั้งไปแล้ว 30 วัน คุณจะได้รับแจ้งให้อัปเกรดเป็น รุ่นที่ต้องชำระเงิน(ไม่จำเป็นต้องอัปเดต โปรแกรมจะยังคงทำงานได้อย่างสมบูรณ์ตลอดเวลา ยกเว้นข้อ 1)

เวอร์ชันที่ต้องชำระเงินไม่มีข้อจำกัดข้างต้น

ดาวน์โหลด Sandboxie.dll

พร้อมให้ดาวน์โหลดบนเว็บไซต์ของเรา รุ่นล่าสุด Sandboxie Sandboxes สำหรับ Windows 32 และ 64 บิตในภาษารัสเซีย

ดาวน์โหลด Sandboxie ฟรีโดยไม่ต้องลงทะเบียน

Sandboxie เป็นโปรแกรมที่อนุญาตให้คุณเรียกใช้แอปพลิเคชันในสภาพแวดล้อมเสมือนที่ได้รับการป้องกัน (แซนด์บ็อกซ์)

เวอร์ชัน: แซนด์บ็อกซ์ 5.28

ขนาด: 5.93 เมกะไบต์

ระบบปฏิบัติการ: Windows 10, 8.1, 8, 7, XP

ภาษารัสเซีย

สถานะของโปรแกรม: แชร์แวร์

ผู้พัฒนา: Ronen Tzur

เว็บไซต์อย่างเป็นทางการ:

มีอะไรใหม่ในเวอร์ชัน: รายการการเปลี่ยนแปลง

ดังนั้นเราจึงตัดสินใจพูดคุยสั้น ๆ ในหัวข้อนี้

โดยพื้นฐานแล้ว แซนด์บ็อกซ์เป็นแบบแยกส่วน สภาพแวดล้อมซอฟต์แวร์ด้วยความยากลำบาก ทรัพยากรที่มี จำกัดเพื่อทำงานในสภาพแวดล้อมนี้ รหัสโปรแกรม(พูดง่ายๆ คือการเปิดตัวโปรแกรม) ในทางหนึ่ง “แซนด์บ็อกซ์” คือแซนด์บ็อกซ์แบบแยกส่วนที่ออกแบบมาเพื่อแยกกระบวนการที่น่าสงสัยเพื่อความปลอดภัย

บางส่วน โปรแกรมป้องกันไวรัสที่ดีและไฟร์วอลล์ (แม้ว่าตามกฎแล้วในเวอร์ชันที่ต้องชำระเงิน) ใช้วิธีการนี้โดยที่คุณไม่รู้ บางตัวอนุญาตให้คุณจัดการฟังก์ชันนี้ (เนื่องจากยังคงสร้างการใช้ทรัพยากรที่ไม่จำเป็น) แต่ยังมีโปรแกรมที่ให้คุณใช้ฟังก์ชันที่คล้ายกันได้ .

เราจะพูดถึงหนึ่งในนั้นวันนี้

Sandboxie - ภาพรวม การตั้งค่า และการดาวน์โหลด

ตามที่เข้าใจจากชื่อเรื่องและคำบรรยายแล้วเราจะมาพูดถึงรายการกัน แซนด์บ็อกซ์.

น่าเสียดายที่มันเป็นแชร์แวร์ แต่ก็เหมือนกัน ระยะเวลาว่างจะช่วยให้คุณรู้จักเครื่องดนตรีประเภทนี้มากขึ้น ซึ่งบางทีในอนาคตอาจจะผลักดันให้คุณศึกษาอย่างละเอียดมากขึ้น ซึ่งโดยส่วนใหญ่จะมีอยู่ใน แบบฟอร์มอิสระและมีตัวเลือกเพิ่มมากขึ้น

ต่อไปคุณจะถูกขอให้ไป หลักสูตรระยะสั้นในการทำงานกับโปรแกรม หรือพวกเขาจะบอกคุณเล็กน้อยเกี่ยวกับวิธีการทำงาน ทำตามทั้งหกขั้นตอน โดยควรอ่านสิ่งที่เขียนไว้ในคำแนะนำที่ให้ไว้อย่างละเอียดถี่ถ้วน

คุณต้องการที่จะรู้และสามารถทำอะไรได้มากกว่านี้ด้วยตัวเอง?

เราเสนอการฝึกอบรมในด้านต่อไปนี้: คอมพิวเตอร์ โปรแกรม การดูแลระบบ เซิร์ฟเวอร์ เครือข่าย การสร้างเว็บไซต์ SEO และอื่นๆ ดูรายละเอียดได้เลย!

โดยสรุปแล้ว คุณสามารถรันโปรแกรมใดก็ได้ภายในสภาพแวดล้อมที่แยกออกมา หากคุณได้อ่านคำแนะนำแล้ว มีคำเปรียบเทียบที่ค่อนข้างดีในหัวข้อที่ว่า โดยพื้นฐานแล้วแซนด์บ็อกซ์เป็นแผ่นกระดาษโปร่งใสที่วางอยู่ระหว่างโปรแกรมและคอมพิวเตอร์ และการลบเนื้อหาของแซนด์บ็อกซ์นั้นค่อนข้างคล้ายกับการทิ้ง แผ่นกระดาษที่ใช้แล้วและเนื้อหาในนั้นโดยมีเหตุผลให้แทนที่ด้วยกระดาษใหม่ในภายหลัง

วิธีการตั้งค่าและใช้งานโปรแกรมแซนด์บ็อกซ์

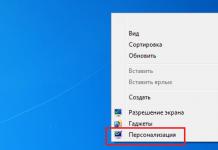

ทีนี้มาลองทำความเข้าใจวิธีการทำงานกับสิ่งนี้กัน ขั้นแรก คุณสามารถลองใช้เบราว์เซอร์ในแซนด์บ็อกซ์ได้ หากต้องการทำสิ่งนี้ ให้ใช้ทางลัดที่ปรากฏบนเดสก์ท็อปของคุณ หรือใช้รายการเมนูในหน้าต่างหลักของโปรแกรม: " DefaultBox - ทำงานในแซนด์บ็อกซ์ - เปิดเว็บเบราว์เซอร์" หรือหากคุณต้องการเปิดเบราว์เซอร์ที่ไม่ได้ติดตั้งบนระบบเป็นเบราว์เซอร์เริ่มต้น ให้ใช้รายการ " รันโปรแกรมอะไรก็ได้" และระบุเส้นทางไปยังเบราว์เซอร์ (หรือโปรแกรม)

หลังจากนี้เบราว์เซอร์จะเปิดตัวในแซนด์บ็อกซ์และคุณจะเห็นกระบวนการในหน้าต่าง แซนด์บ็อกซ์- จากนี้ไปทุกสิ่งที่เกิดขึ้นจะเกิดขึ้นในสภาพแวดล้อมที่แยกจากกันและตัวอย่างเช่นไวรัสที่ใช้แคชของเบราว์เซอร์เป็นองค์ประกอบในการเจาะระบบจะไม่สามารถเจาะระบบได้ดังที่ได้กล่าวไปแล้วหลายครั้ง ทำอะไรก็ได้จริงๆ เพราะหลังจากจบการทำงานในที่เปลี่ยวแล้ว.. คุณสามารถทำความสะอาดได้โดยทิ้งกระดาษที่เขียนไว้อย่างอุปมาที่ว่าไว้แล้วย้ายไปที่ใหม่ (โดยไม่กระทบต่อความสมบูรณ์ของ คอมพิวเตอร์ดังกล่าว)

หากต้องการล้างเนื้อหาของแซนด์บ็อกซ์ (หากไม่ต้องการ) ในหน้าต่างโปรแกรมหลักหรือในถาด (นี่คือที่ที่มีนาฬิกาและไอคอนอื่น ๆ ) ให้ใช้รายการ " DefaultBox - ลบเนื้อหา".

ความสนใจ- จะถูกลบทิ้ง แค่ส่วนนั้นที่ถูกเขียนและทำงานในสภาพแวดล้อมที่แยกจากกัน เช่น สมมติว่าเบราว์เซอร์เอง จะไม่ถูกลบออกจากคอมพิวเตอร์ แต่จะถ่ายโอนไปยังคอมพิวเตอร์นั้น.. อืม.. พูดค่อนข้างมาก สำเนาของกระบวนการ แคชที่สร้างขึ้น ข้อมูลที่บันทึกไว้ (เช่น ไฟล์ที่ดาวน์โหลด/สร้าง) ฯลฯ จะถูกลบหากคุณไม่บันทึก

เพื่อให้เข้าใจวิธีการทำงานได้ดีขึ้น ให้ลองเปิดเบราว์เซอร์และซอฟต์แวร์อื่นๆ ในแซนด์บ็อกซ์หลายๆ ครั้งเพื่อดาวน์โหลด ไฟล์ต่างๆและการลบ/บันทึกเนื้อหาเมื่อเสร็จสิ้นการทำงานด้วยแซนด์บ็อกซ์เดียวกันนี้ จากนั้น ตัวอย่างเช่น เปิดเบราว์เซอร์หรือโปรแกรมเดียวกันบนคอมพิวเตอร์โดยตรง เชื่อฉันเถอะว่าคุณจะเข้าใจสาระสำคัญในทางปฏิบัติมากกว่าที่จะอธิบายเป็นคำพูดได้

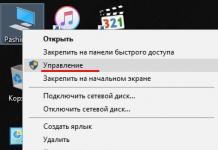

โดยวิธีการคลิกที่ ปุ่มขวาเลื่อนเมาส์ไปเหนือกระบวนการในรายการกระบวนการของหน้าต่าง แซนด์บ็อกซ์คุณสามารถควบคุมการเข้าถึงทรัพยากรคอมพิวเตอร์ต่างๆ ได้โดยไม่ต้องผ่านแซนด์บ็อกซ์โดยเลือก " การเข้าถึงทรัพยากร".

พูดคร่าวๆ ก็คือ หากคุณต้องการที่จะเสี่ยงและให้สิ่งนั้นเหมือนกัน Google Chromeเข้าถึงโฟลเดอร์ใด ๆ บนคอมพิวเตอร์ได้โดยตรงจากนั้นคุณสามารถทำได้บนแท็บที่เกี่ยวข้อง ( การเข้าถึงไฟล์ - การเข้าถึงโดยตรง/เต็มรูปแบบ) โดยใช้ปุ่ม " เพิ่ม".

เป็นเหตุผลที่แซนด์บ็อกซ์มีจุดประสงค์ไม่เพียงแต่และไม่มากสำหรับการทำงานกับเบราว์เซอร์และการเยี่ยมชมไซต์ที่น่าสงสัยต่างๆ แต่ยังรวมถึงการเปิดแอปพลิเคชันที่ดูน่าสงสัยสำหรับคุณ (โดยเฉพาะเช่นในที่ทำงาน (ซึ่งพวกเขามักจะเปิดไฟล์ที่น่าสงสัย) จากเมลหรือแฟลชไดรฟ์) และ/หรือไม่ควรเข้าถึงทรัพยากรหลักของคอมพิวเตอร์และ/หรือทิ้งร่องรอยที่ไม่จำเป็นไว้ที่นั่น

อย่างไรก็ตามอย่างหลังอาจเป็นได้ องค์ประกอบที่ดีสำหรับการป้องกัน กล่าวคือ เพื่อเรียกใช้แอปพลิเคชันใดๆ ซึ่งข้อมูลจะต้องถูกแยกและลบออกอย่างสมบูรณ์เมื่องานเสร็จสิ้น

แน่นอนว่าเมื่อเสร็จสิ้นแล้ว ไม่จำเป็นต้องลบข้อมูลออกจากแซนด์บ็อกซ์ และทำงานกับบางโปรแกรมในสภาพแวดล้อมที่แยกจากกันเท่านั้น (จดจำความคืบหน้าและมีความเป็นไปได้ ฟื้นตัวอย่างรวดเร็ว) แต่จะทำหรือไม่ก็ขึ้นอยู่กับคุณ

เมื่อคุณพยายามเปิดบางโปรแกรม คุณอาจพบปัญหาข้างต้น ไม่ต้องกลัวมันเพียงพอแล้ว เบื้องต้น แค่กด " ตกลง" และต่อมา ให้เปิดการตั้งค่าแซนด์บ็อกซ์โดยใช้ปุ่ม " DefaultBox - การตั้งค่าแซนด์บ็อกซ์"และบนแท็บ" การโอนไฟล์"ถามหน่อย. ขนาดใหญ่ขึ้นสำหรับตัวเลือกการถ่ายโอนไฟล์

เราจะไม่พูดถึงการตั้งค่าอื่น ๆ ในตอนนี้ แต่ถ้าการตั้งค่าเหล่านั้นน่าสนใจสำหรับคุณ คุณก็จะเข้าใจการตั้งค่าเหล่านั้นได้อย่างง่ายดาย โชคดีที่ทุกอย่างเป็นภาษารัสเซีย ชัดเจนและเข้าถึงได้ดีมาก. หากคุณมีคำถามคุณสามารถถามได้ พวกเขาตามความคิดเห็นในรายการนี้

ตอนนี้บางทีเราสามารถไปยังคำหลังได้

คำหลัง

โอ้ ใช่แล้ว เราเกือบลืมไปแล้วว่า Sandbox ใช้ทรัพยากรเครื่องจักรในปริมาณที่เพิ่มขึ้น เพราะมันกัด (จำลอง) ความจุบางส่วน ซึ่งโดยธรรมชาติแล้วจะสร้างโหลดที่แตกต่างจากการรันโดยตรง แต่ในทางตรรกะแล้ว ความปลอดภัยและ/หรือความเป็นส่วนตัวก็อาจจะคุ้มค่า

อย่างไรก็ตาม การใช้แซนด์บ็อกซ์ โครตหรือการจำลองเสมือน ส่วนหนึ่งเกี่ยวข้องกับวิธีการรักษาความปลอดภัยแบบไร้แอนติไวรัสที่เราใช้

นั่นอาจเป็นทั้งหมดในตอนนี้ และเช่นเคย หากคุณมีคำถาม ความคิด เพิ่มเติม ฯลฯ โปรดอย่าลังเลที่จะแสดงความคิดเห็นในโพสต์นี้

ในกระบวนการเผยแพร่ส่วนสุดท้ายของชุดบทความ "Lies, Big Lies และ Antiviruses" เป็นที่ชัดเจนว่าผู้ชม Habra ไม่มีการศึกษาอย่างหายนะในด้านแซนด์บ็อกซ์ของโปรแกรมป้องกันไวรัสว่าพวกเขาคืออะไรและทำงานอย่างไร สิ่งที่ตลกเกี่ยวกับสถานการณ์นี้คือแทบไม่มีแหล่งข้อมูลที่เชื่อถือได้บนอินเทอร์เน็ต ปัญหานี้- แค่เปลือกมาร์เก็ตอยด์และข้อความจากฉันไม่เข้าใจใครแบบ “ยายคนหนึ่งพูด ฟังนี่” ฉันจะต้องกรอกข้อมูลในช่องว่าง

คำจำกัดความ

ดังนั้นแซนด์บ็อกซ์ คำนี้ไม่ได้มาจากกระบะทรายสำหรับเด็กอย่างที่บางคนคิด แต่มาจากคำที่นักดับเพลิงใช้ นี่คือถังทรายที่คุณสามารถทำงานกับวัตถุไวไฟได้อย่างปลอดภัยหรือโยนบางสิ่งที่ลุกไหม้อยู่แล้วลงไปโดยไม่ต้องกลัวว่าจะทำให้สิ่งอื่นติดไฟ สะท้อนให้เห็นถึงความคล้ายคลึงของโครงสร้างทางเทคนิคนี้กับส่วนประกอบซอฟต์แวร์ เราสามารถกำหนดแซนด์บ็อกซ์ซอฟต์แวร์เป็น "สภาพแวดล้อมการดำเนินการที่แยกออกจากกันพร้อมสิทธิ์ที่ควบคุมได้" นี่คือวิธีการทำงานของแซนด์บ็อกซ์ของเครื่อง Java และแซนด์บ็อกซ์อื่นๆ ด้วยเช่นกัน โดยไม่คำนึงถึงวัตถุประสงค์

ก้าวไปสู่แซนด์บ็อกซ์ป้องกันไวรัสซึ่งมีสาระสำคัญคือการปกป้องหลัก ระบบการทำงานจากเนื้อหาที่อาจเป็นอันตรายมีสามประการ โมเดลพื้นฐานการแยกพื้นที่แซนด์บ็อกซ์ออกจากส่วนที่เหลือของระบบ

1. การแยกตามการจำลองเสมือนเต็มรูปแบบ ใช้อันไหนก็ได้ เครื่องเสมือนเป็นชั้นป้องกันเหนือระบบปฏิบัติการของแขกที่เบราว์เซอร์และอื่น ๆ ที่อาจเป็นไปได้ โปรแกรมที่เป็นอันตรายซึ่งผู้ใช้สามารถติดไวรัสได้ก็เพียงพอแล้ว ระดับสูงการป้องกันระบบการทำงานหลัก

ข้อเสียของแนวทางนี้ นอกเหนือจากขนาดการกระจายที่ใหญ่โตและการใช้ทรัพยากรที่สูงแล้ว ยังอยู่ที่ความไม่สะดวกในการแลกเปลี่ยนข้อมูลระหว่างระบบหลักและแซนด์บ็อกซ์อีกด้วย ยิ่งกว่านั้นคุณต้องคืนสถานะอย่างต่อเนื่อง ระบบไฟล์และรีจิสตรีไปเป็นไฟล์ดั้งเดิมเพื่อลบการติดไวรัสออกจากแซนด์บ็อกซ์ หากยังไม่เสร็จสิ้น ตัวแทนสแปมบอทจะทำงานต่อภายในแซนด์บ็อกซ์ราวกับว่าไม่มีอะไรเกิดขึ้น แซนด์บ็อกซ์ไม่มีอะไรที่จะปิดกั้นพวกเขา นอกจากนี้ ยังไม่ชัดเจนว่าจะทำอย่างไรกับสื่อจัดเก็บข้อมูลแบบพกพา (เช่น แฟลชไดรฟ์) หรือเกมที่ดาวน์โหลดจากอินเทอร์เน็ต ซึ่งอาจมีบุ๊กมาร์กที่เป็นอันตราย

ตัวอย่างของแนวทางคือ Invincea

2. การแยกตามการจำลองเสมือนบางส่วนของระบบไฟล์และรีจิสทรี ไม่จำเป็นเลยที่จะต้องพกพากลไกเครื่องเสมือนติดตัวไปด้วย คุณสามารถส่งระบบไฟล์ที่ซ้ำกันและออบเจ็กต์รีจิสตรีไปยังกระบวนการในแซนด์บ็อกซ์ โดยวางแอปพลิเคชันไว้ในแซนด์บ็อกซ์บนเครื่องทำงานของผู้ใช้ ความพยายามในการแก้ไขออบเจ็กต์เหล่านี้จะเปลี่ยนแปลงเฉพาะสำเนาภายในแซนด์บ็อกซ์เท่านั้น การควบคุมสิทธิ์ไม่สามารถโจมตีระบบหลักจากภายในแซนด์บ็อกซ์ผ่านอินเทอร์เฟซได้ ระบบปฏิบัติการ.

ข้อเสียของวิธีนี้ก็ชัดเจนเช่นกัน - การแลกเปลี่ยนข้อมูลระหว่างสภาพแวดล้อมเสมือนจริงและสภาพแวดล้อมจริงเป็นเรื่องยาก จำเป็นต้องทำความสะอาดคอนเทนเนอร์การจำลองเสมือนอย่างต่อเนื่องเพื่อให้แซนด์บ็อกซ์กลับสู่สถานะดั้งเดิมที่ไม่ติดไวรัส นอกจากนี้ การแยกย่อยหรือบายพาสแซนด์บ็อกซ์ประเภทนี้และการปล่อยโค้ดโปรแกรมที่เป็นอันตรายเข้าสู่ระบบหลักที่ไม่ได้รับการป้องกันก็เป็นไปได้

วิธีการตัวอย่าง - SandboxIE, BufferZone, ZoneAlarm ForceField, แยกออกมา สภาพแวดล้อมของแคสเปอร์สกี้ความปลอดภัยทางอินเทอร์เน็ต, โคโมโดอินเทอร์เน็ตแซนด์บ็อกซ์ความปลอดภัย อินเทอร์เน็ตของอาวาสแซนด์บ็อกซ์ความปลอดภัย

3. การแยกตามกฎ ความพยายามทั้งหมดในการแก้ไขระบบไฟล์และออบเจ็กต์รีจิสตรีจะไม่ถูกจำลองเสมือน แต่จะพิจารณาจากมุมมองของชุดกฎภายในของเครื่องมือป้องกัน ยิ่งชุดดังกล่าวสมบูรณ์และแม่นยำมากเท่าใด โปรแกรมก็จะยิ่งป้องกันการติดไวรัสของระบบหลักมากขึ้นเท่านั้น นั่นคือวิธีการนี้แสดงถึงการประนีประนอมระหว่างความสะดวกในการแลกเปลี่ยนข้อมูลระหว่างกระบวนการภายในแซนด์บ็อกซ์และ ระบบจริงและระดับการป้องกันการดัดแปลงที่เป็นอันตราย การควบคุมสิทธิ์ไม่ได้ทำให้สามารถโจมตีระบบหลักจากภายในแซนด์บ็อกซ์ผ่านอินเทอร์เฟซระบบปฏิบัติการได้

ข้อดีของวิธีนี้ยังรวมถึงการไม่จำเป็นต้องย้อนกลับระบบไฟล์และรีจิสตรีเป็นสถานะดั้งเดิมอย่างต่อเนื่อง

ข้อเสียของแนวทางนี้คือ ความซับซ้อนของซอฟต์แวร์การดำเนินการตามชุดกฎที่แม่นยำและครบถ้วนที่สุด ความเป็นไปได้ที่จะย้อนกลับการเปลี่ยนแปลงภายในแซนด์บ็อกซ์เพียงบางส่วนเท่านั้น เช่นเดียวกับแซนด์บ็อกซ์ใดๆ ที่ทำงานบนพื้นฐานของระบบการทำงาน การแยกย่อยหรือบายพาสสภาพแวดล้อมที่ได้รับการป้องกันและการปล่อยโค้ดที่เป็นอันตรายออกสู่สภาพแวดล้อมการดำเนินการหลักที่ไม่มีการป้องกันก็เป็นไปได้

ตัวอย่างของแนวทางคือ DefenseWall ซอฟต์แวร์วินโดวส์นโยบายข้อจำกัด จำกัด บัญชีผู้ใช้+ เอซีแอล

นอกจากนี้ยังมีแนวทางที่หลากหลายในการแยกกระบวนการแซนด์บ็อกซ์ออกจากส่วนที่เหลือของระบบ โดยอิงตามกฎและการจำลองเสมือน พวกเขาสืบทอดทั้งข้อดีและข้อเสียของทั้งสองวิธี ยิ่งไปกว่านั้นข้อเสียยังมีอยู่เนื่องจากลักษณะเฉพาะของการรับรู้ทางจิตวิทยาของผู้ใช้

ตัวอย่างของแนวทาง - GeSWall, ผู้ใช้ Windows การควบคุมบัญชี(ยูเอซี).

วิธีการตัดสินใจเกี่ยวกับการจัดตำแหน่งภายใต้การคุ้มครอง

มาดูวิธีการตัดสินใจว่าจะวางกระบวนการไว้ภายใต้การป้องกันแซนด์บ็อกซ์หรือไม่ มีสามสิ่งพื้นฐาน:

1. ตามกฎเกณฑ์ นั่นคือโมดูลการตัดสินใจจะพิจารณาที่ฐานภายในของกฎสำหรับการเปิดตัวแอปพลิเคชันบางอย่างหรือความเป็นไปได้ ไฟล์ที่เป็นอันตรายและเปิดใช้กระบวนการในแซนด์บ็อกซ์หรือภายนอกบนระบบหลัก ขึ้นอยู่กับสิ่งนี้

ข้อดีของวิธีนี้มีมากที่สุด ระดับสูงสุดการป้องกัน ปิดเหมือนเป็นอันตราย ไฟล์โปรแกรมมาจากตำแหน่งที่อาจเป็นอันตรายผ่านแซนด์บ็อกซ์ และไฟล์ที่ไม่สามารถเรียกใช้งานได้ซึ่งมีสคริปต์ที่เป็นอันตราย

ข้อเสีย - อาจมีปัญหาเมื่อติดตั้งโปรแกรมที่มาจากแซนด์บ็อกซ์ (แม้ว่ารายการสีขาวจะช่วยอำนวยความสะดวกในงานนี้ได้อย่างมาก) ความจำเป็นในการเปิดกระบวนการด้วยตนเองในโซนหลักที่เชื่อถือได้เพื่ออัปเดตโปรแกรมที่อัปเดตภายในตัวเองเท่านั้น (ตัวอย่างเช่น มอซซิลา ไฟร์ฟ็อกซ์, UTorrent หรือ Opera)

ตัวอย่างของโปรแกรมที่มีแนวทางนี้คือ DefenseWall, SandboxIE, BufferZone, GeSWall

2. ขึ้นอยู่กับสิทธิ์ของผู้ใช้ นี่คือวิธีการทำงานของบัญชีผู้ใช้แบบจำกัดของ Windows และการป้องกันที่ใช้ SRP และ ACL เมื่อมีการสร้างผู้ใช้ใหม่ เขาจะได้รับสิทธิ์ในการเข้าถึง ทรัพยากรบางอย่างตลอดจนข้อจำกัดในการเข้าถึงผู้อื่น หากจำเป็นให้จัดทำโปรแกรมการทำงานกับสารต้องห้าม ผู้ใช้ที่กำหนดทรัพยากรคุณต้องเข้าสู่ระบบอีกครั้งภายใต้ผู้ใช้ด้วยชุดสิทธิ์ที่เหมาะสมและรันโปรแกรมหรือรันคนเดียวภายใต้ผู้ใช้ดังกล่าวโดยไม่ต้องเข้าสู่ระบบใหม่ในผู้ใช้ที่ทำงานหลัก (Fast User Switch)

ข้อดีของแนวทางนี้คือระดับความปลอดภัยของระบบโดยรวมค่อนข้างดี

ข้อเสีย: การจัดการความปลอดภัยที่ไม่สำคัญ ความเป็นไปได้ที่จะติดเชื้อผ่านทรัพยากรที่อนุญาตให้แก้ไข เนื่องจากโมดูลการตัดสินใจไม่ได้ติดตามการเปลี่ยนแปลงดังกล่าว

3. ขึ้นอยู่กับแนวทางการศึกษาสำนึก ในกรณีนี้ โมดูลการตัดสินใจจะ "ดู" ไฟล์ปฏิบัติการและพยายามเดาโดยอาศัยข้อมูลทางอ้อมว่าจะรันบนระบบหลักหรือในแซนด์บ็อกซ์ ตัวอย่าง- แคสเปอร์สกี้ อินเตอร์เน็ตความปลอดภัย HIPS, แซนด์บ็อกซ์ความปลอดภัยทางอินเทอร์เน็ตของ Comodo

ข้อดีของแนวทางนี้คือมีความโปร่งใสต่อผู้ใช้มากกว่าแนวทางที่อิงตามกฎ ง่ายต่อการบำรุงรักษาและนำไปใช้สำหรับบริษัทผู้ผลิต

ข้อเสีย: ความด้อยกว่าของการป้องกันดังกล่าว นอกเหนือจากข้อเท็จจริงที่ว่าการศึกษาพฤติกรรมของโมดูลการตัดสินใจสามารถ "พลาด" ในโมดูลปฏิบัติการได้ โซลูชันดังกล่าวยังแสดงให้เห็นถึงความต้านทานเกือบเป็นศูนย์ต่อไฟล์ที่ไม่สามารถปฏิบัติการได้ซึ่งมีสคริปต์ที่เป็นอันตราย รวมไปถึงปัญหาอีกสองสามอย่าง (เช่นการติดตั้งส่วนขยายที่เป็นอันตรายจากภายในเบราว์เซอร์เองจากเนื้อหาของการหาประโยชน์)

แยกกัน ฉันต้องการดึงความสนใจไปที่วิธีการใช้แซนด์บ็อกซ์เป็นวิธีการศึกษาพฤติกรรม เช่น การเปิดตัวโปรแกรมในช่วงระยะเวลาหนึ่ง ตามด้วยการวิเคราะห์การดำเนินการและการยอมรับ วิธีแก้ปัญหาทั่วไปเกี่ยวกับมัลแวร์ – แซนด์บ็อกซ์ป้องกันไวรัสที่ครบครัน แนวทางนี้ไม่ต้องตั้งชื่อ นี่คือแซนด์บ็อกซ์ป้องกันไวรัสประเภทใดซึ่งติดตั้งเฉพาะบนเท่านั้น ช่วงสั้น ๆเวลาที่มีความเป็นไปได้ที่จะลบออกอย่างสมบูรณ์?

โหมดการใช้แซนด์บ็อกซ์ป้องกันไวรัส

มีเพียงสองหลักเท่านั้น

1. โหมด การป้องกันถาวร- เมื่อกระบวนการเริ่มต้นซึ่งอาจเป็นภัยคุกคามต่อระบบหลัก กระบวนการนั้นจะถูกวางไว้ในแซนด์บ็อกซ์โดยอัตโนมัติ

2. โหมดการป้องกันด้วยตนเอง ผู้ใช้ตัดสินใจอย่างอิสระที่จะเปิดตัวแอปพลิเคชันนี้หรือแอปพลิเคชันนั้นภายในแซนด์บ็อกซ์

แซนด์บ็อกซ์ที่มีโหมดการทำงานหลักเป็น "การป้องกันตลอดเวลา" ก็สามารถมีได้เช่นกัน โหมดแมนนวลปล่อย. เช่นเดียวกับในทางกลับกัน

โดยทั่วไปแซนด์บ็อกซ์ที่มีการแยกตามกฎจะใช้โหมดการป้องกันแบบถาวร เนื่องจากการสื่อสารระหว่างระบบโฮสต์และกระบวนการภายในแซนด์บ็อกซ์มีความโปร่งใสโดยสมบูรณ์

แซนด์บ็อกซ์แบบศึกษาพฤติกรรมยังมีลักษณะเฉพาะด้วยการใช้โหมดการป้องกันอย่างต่อเนื่อง เนื่องจากการแลกเปลี่ยนข้อมูลระหว่างระบบหลักและกระบวนการภายในแซนด์บ็อกซ์นั้นไม่มีนัยสำคัญหรือลดลงเลย

แซนด์บ็อกซ์ที่ไม่ใช่แบบฮิวริสติกที่มีการแยกตามการจำลองเสมือนบางส่วนจะมีโหมดการป้องกันแบบแมนนวล นี่เป็นเพราะการแลกเปลี่ยนข้อมูลที่ยากลำบากระหว่างกระบวนการภายในแซนด์บ็อกซ์และระบบการทำงานหลัก

ตัวอย่าง:

1. DefenseWall (แซนด์บ็อกซ์ที่มีการแยกตามกฎ) มีโหมดการทำงานหลัก "ตามกฎ" อย่างไรก็ตาม มีการเปิดใช้แอปพลิเคชันด้วยตนเองทั้งภายในแซนด์บ็อกซ์และภายนอกแซนด์บ็อกซ์

2. SandboxIE (แซนด์บ็อกซ์และการแยกตามการจำลองเสมือนบางส่วน) มีโหมดการทำงานหลัก "ด้วยตนเอง" แต่เมื่อซื้อใบอนุญาต คุณสามารถเปิดใช้งานโหมด "กฎคงที่" ได้

3. Sandbox Comodo Internet Security (แซนด์บ็อกซ์ที่มีการแยกตามการจำลองเสมือนบางส่วน) มีโหมดการทำงานหลักของ "การวิเคราะห์พฤติกรรมคงที่" อย่างไรก็ตาม มีการเปิดใช้แอปพลิเคชันด้วยตนเองทั้งภายในแซนด์บ็อกซ์และภายนอกแซนด์บ็อกซ์

โดยพื้นฐานแล้วสิ่งเหล่านี้คือสิ่งพื้นฐานที่มืออาชีพที่เคารพตนเองควรรู้เกี่ยวกับแซนด์บ็อกซ์แอนตี้ไวรัส แต่ละ โปรแกรมแยกต่างหากคุณลักษณะการใช้งานของคุณเอง ซึ่งคุณเองจะต้องค้นหา ทำความเข้าใจ และประเมินข้อดีข้อเสียที่เกิดขึ้น

ในกระบวนการเผยแพร่ส่วนสุดท้ายของชุดบทความ "Lies, Big Lies และ Antiviruses" เป็นที่ชัดเจนว่าผู้ชม Habra ไม่มีการศึกษาอย่างหายนะในด้านแซนด์บ็อกซ์แอนติไวรัสว่าพวกเขาคืออะไรและทำงานอย่างไร สิ่งที่ตลกเกี่ยวกับสถานการณ์นี้คือแทบไม่มีแหล่งข้อมูลที่เชื่อถือได้เกี่ยวกับปัญหานี้บนอินเทอร์เน็ต แค่เปลือกมาร์เก็ตอยด์และข้อความจากฉันไม่เข้าใจใครแบบ “ยายคนหนึ่งพูด ฟังนี่” ฉันจะต้องกรอกข้อมูลในช่องว่าง

คำจำกัดความ

ดังนั้นแซนด์บ็อกซ์ คำนี้ไม่ได้มาจากกระบะทรายสำหรับเด็กอย่างที่บางคนคิด แต่มาจากคำที่นักดับเพลิงใช้ นี่คือถังทรายที่คุณสามารถทำงานกับวัตถุไวไฟได้อย่างปลอดภัยหรือโยนบางสิ่งที่ลุกไหม้อยู่แล้วลงไปโดยไม่ต้องกลัวว่าจะทำให้สิ่งอื่นติดไฟ สะท้อนให้เห็นถึงความคล้ายคลึงของโครงสร้างทางเทคนิคนี้กับส่วนประกอบซอฟต์แวร์ เราสามารถกำหนดแซนด์บ็อกซ์ซอฟต์แวร์เป็น "สภาพแวดล้อมการดำเนินการที่แยกออกจากกันพร้อมสิทธิ์ที่ควบคุมได้" นี่คือวิธีการทำงานของแซนด์บ็อกซ์ของเครื่อง Java และแซนด์บ็อกซ์อื่นๆ ด้วยเช่นกัน โดยไม่คำนึงถึงวัตถุประสงค์

มุ่งสู่แซนด์บ็อกซ์แอนตี้ไวรัส ซึ่งมีสาระสำคัญคือการปกป้องระบบการทำงานหลักจากเนื้อหาที่อาจเป็นอันตราย เราสามารถแยกแยะแบบจำลองพื้นฐานได้สามแบบสำหรับการแยกพื้นที่แซนด์บ็อกซ์ออกจากส่วนที่เหลือของระบบ

1. การแยกตามการจำลองเสมือนเต็มรูปแบบ การใช้เครื่องเสมือนเป็นชั้นป้องกันเหนือระบบปฏิบัติการของแขกซึ่งมีการติดตั้งเบราว์เซอร์และโปรแกรมที่อาจเป็นอันตรายอื่น ๆ ซึ่งผู้ใช้สามารถติดไวรัสได้ ให้การป้องกันในระดับที่ค่อนข้างสูงสำหรับระบบการทำงานหลัก

ข้อเสียของแนวทางนี้ นอกเหนือจากขนาดการกระจายที่ใหญ่โตและการใช้ทรัพยากรที่สูงแล้ว ยังอยู่ที่ความไม่สะดวกในการแลกเปลี่ยนข้อมูลระหว่างระบบหลักและแซนด์บ็อกซ์ นอกจากนี้ คุณต้องคืนสถานะของระบบไฟล์และรีจิสตรีให้เป็นสถานะดั้งเดิมอย่างต่อเนื่องเพื่อลบการติดไวรัสออกจากแซนด์บ็อกซ์ หากยังไม่เสร็จสิ้น ตัวแทนสแปมบอทจะทำงานต่อภายในแซนด์บ็อกซ์ราวกับว่าไม่มีอะไรเกิดขึ้น แซนด์บ็อกซ์ไม่มีอะไรที่จะปิดกั้นพวกเขา นอกจากนี้ ยังไม่ชัดเจนว่าจะทำอย่างไรกับสื่อจัดเก็บข้อมูลแบบพกพา (เช่น แฟลชไดรฟ์) หรือเกมที่ดาวน์โหลดจากอินเทอร์เน็ต ซึ่งอาจมีบุ๊กมาร์กที่เป็นอันตราย

ตัวอย่างของแนวทางคือ Invincea

2. การแยกตามการจำลองเสมือนบางส่วนของระบบไฟล์และรีจิสทรี ไม่จำเป็นเลยที่จะต้องพกพากลไกเครื่องเสมือนติดตัวไปด้วย คุณสามารถพุชระบบไฟล์และอ็อบเจ็กต์รีจิสตรีเพื่อประมวลผลในแซนด์บ็อกซ์ โดยวางแอปพลิเคชันไว้ในแซนด์บ็อกซ์บนเครื่องทำงานของผู้ใช้ ความพยายามในการแก้ไขออบเจ็กต์เหล่านี้จะเปลี่ยนแปลงเฉพาะสำเนาภายในแซนด์บ็อกซ์เท่านั้น การควบคุมสิทธิ์ไม่ได้ทำให้สามารถโจมตีระบบหลักจากภายในแซนด์บ็อกซ์ผ่านอินเทอร์เฟซระบบปฏิบัติการได้

ข้อเสียของวิธีนี้ก็ชัดเจนเช่นกัน - การแลกเปลี่ยนข้อมูลระหว่างสภาพแวดล้อมเสมือนจริงและสภาพแวดล้อมจริงเป็นเรื่องยาก จำเป็นต้องทำความสะอาดคอนเทนเนอร์การจำลองเสมือนอย่างต่อเนื่องเพื่อให้แซนด์บ็อกซ์กลับสู่สถานะดั้งเดิมที่ไม่ติดไวรัส นอกจากนี้ การแยกย่อยหรือบายพาสแซนด์บ็อกซ์ประเภทนี้และการปล่อยโค้ดโปรแกรมที่เป็นอันตรายเข้าสู่ระบบหลักที่ไม่ได้รับการป้องกันก็เป็นไปได้

วิธีการตัวอย่าง - SandboxIE, BufferZone, ZoneAlarm ForceField, สภาพแวดล้อมที่โดดเดี่ยว Kaspersky Internet Security, แซนด์บ็อกซ์ Comodo Internet Security, แซนด์บ็อกซ์ Avast Internet Security

3. การแยกตามกฎ ความพยายามทั้งหมดในการแก้ไขระบบไฟล์และออบเจ็กต์รีจิสตรีจะไม่ถูกจำลองเสมือน แต่จะพิจารณาจากมุมมองของชุดกฎภายในของเครื่องมือป้องกัน ยิ่งชุดดังกล่าวสมบูรณ์และแม่นยำมากเท่าใด โปรแกรมก็จะยิ่งป้องกันการติดไวรัสของระบบหลักมากขึ้นเท่านั้น นั่นคือแนวทางนี้แสดงถึงการประนีประนอมระหว่างความสะดวกในการแลกเปลี่ยนข้อมูลระหว่างกระบวนการภายในแซนด์บ็อกซ์และระบบจริง และระดับการป้องกันการแก้ไขที่เป็นอันตราย การควบคุมสิทธิ์ไม่ได้ทำให้สามารถโจมตีระบบหลักจากภายในแซนด์บ็อกซ์ผ่านอินเทอร์เฟซระบบปฏิบัติการได้

ข้อดีของวิธีนี้ยังรวมถึงการไม่จำเป็นต้องย้อนกลับระบบไฟล์และรีจิสตรีเป็นสถานะดั้งเดิมอย่างต่อเนื่อง

ข้อเสียของแนวทางนี้คือความซับซ้อนของซอฟต์แวร์ในการใช้ชุดกฎที่แม่นยำและครบถ้วนที่สุด และความเป็นไปได้ที่จะย้อนกลับการเปลี่ยนแปลงภายในแซนด์บ็อกซ์เพียงบางส่วนเท่านั้น เช่นเดียวกับแซนด์บ็อกซ์ใดๆ ที่ทำงานบนพื้นฐานของระบบการทำงาน การแยกย่อยหรือบายพาสสภาพแวดล้อมที่ได้รับการป้องกันและการปล่อยโค้ดที่เป็นอันตรายออกสู่สภาพแวดล้อมการดำเนินการหลักที่ไม่มีการป้องกันก็เป็นไปได้

ตัวอย่างของแนวทางคือ DefenseWall, นโยบายการจำกัดซอฟต์แวร์ Windows, บัญชีผู้ใช้แบบจำกัด + ACL

นอกจากนี้ยังมีแนวทางที่หลากหลายในการแยกกระบวนการแซนด์บ็อกซ์ออกจากส่วนที่เหลือของระบบ โดยอิงตามกฎและการจำลองเสมือน พวกเขาสืบทอดทั้งข้อดีและข้อเสียของทั้งสองวิธี ยิ่งไปกว่านั้นข้อเสียยังมีอยู่เนื่องจากลักษณะเฉพาะของการรับรู้ทางจิตวิทยาของผู้ใช้

ตัวอย่างของแนวทางนี้คือ GeSWall, Windows User Account Control (UAC)

วิธีการตัดสินใจเกี่ยวกับการจัดตำแหน่งภายใต้การคุ้มครอง

มาดูวิธีการตัดสินใจว่าจะวางกระบวนการไว้ภายใต้การป้องกันแซนด์บ็อกซ์หรือไม่ มีสามสิ่งพื้นฐาน:

1. ตามกฎเกณฑ์ นั่นคือโมดูลการตัดสินใจจะพิจารณาที่ฐานภายในของกฎสำหรับการเปิดใช้แอปพลิเคชันบางอย่างหรือไฟล์ที่อาจเป็นอันตราย และเปิดใช้กระบวนการในแซนด์บ็อกซ์หรือภายนอกบนระบบหลัก ขึ้นอยู่กับสิ่งนี้

ข้อดีของแนวทางนี้คือการป้องกันระดับสูงสุด ทั้งไฟล์โปรแกรมที่เป็นอันตรายที่มาจากตำแหน่งที่อาจเป็นอันตรายผ่านแซนด์บ็อกซ์ และไฟล์ที่ไม่สามารถเรียกใช้งานได้ซึ่งมีสคริปต์ที่เป็นอันตรายจะถูกปิด

ข้อเสีย - อาจมีปัญหาเมื่อติดตั้งโปรแกรมที่มาจากแซนด์บ็อกซ์ (แม้ว่ารายการที่อนุญาตจะช่วยอำนวยความสะดวกในงานนี้ได้อย่างมาก) ความจำเป็นในการเปิดกระบวนการด้วยตนเองในโซนหลักที่เชื่อถือได้เพื่ออัปเดตโปรแกรมที่อัปเดตภายในตัวเองเท่านั้น (เช่น Mozilla FireFox , Utorrent หรือ Opera )

ตัวอย่างของโปรแกรมที่มีแนวทางนี้คือ DefenseWall, SandboxIE, BufferZone, GeSWall

2. ขึ้นอยู่กับสิทธิ์ของผู้ใช้ นี่คือวิธีการทำงานของบัญชีผู้ใช้แบบจำกัดของ Windows และการป้องกันที่ใช้ SRP และ ACL เมื่อมีการสร้างผู้ใช้ใหม่ เขาจะได้รับสิทธิ์ในการเข้าถึงทรัพยากรบางอย่าง เช่นเดียวกับข้อจำกัดในการเข้าถึงผู้อื่น หากคุณต้องการโปรแกรมเพื่อทำงานกับทรัพยากรที่ไม่ได้รับอนุญาตสำหรับผู้ใช้ที่กำหนด คุณต้องเข้าสู่ระบบอีกครั้งภายใต้ผู้ใช้ที่มีสิทธิ์ที่เหมาะสมและรันโปรแกรม หรือรันโปรแกรมโดยลำพังภายใต้ผู้ใช้ดังกล่าว โดยไม่ต้องเข้าสู่ระบบใหม่ในผู้ใช้งานหลัก (Fast User Switch)

ข้อดีของแนวทางนี้คือระดับความปลอดภัยของระบบโดยรวมค่อนข้างดี

ข้อเสีย: การจัดการความปลอดภัยที่ไม่สำคัญ ความเป็นไปได้ที่จะติดเชื้อผ่านทรัพยากรที่อนุญาตให้แก้ไข เนื่องจากโมดูลการตัดสินใจไม่ได้ติดตามการเปลี่ยนแปลงดังกล่าว

3. ขึ้นอยู่กับแนวทางการศึกษาสำนึก ในกรณีนี้ โมดูลการตัดสินใจจะ "ดู" ที่ไฟล์ปฏิบัติการและพยายามคาดเดาว่าจะรันบนระบบหลักหรือในแซนด์บ็อกซ์โดยอิงตามข้อมูลทางอ้อม ตัวอย่าง – Kaspersky Internet Security HIPS, แซนด์บ็อกซ์ Comodo Internet Security

ข้อดีของแนวทางนี้คือมีความโปร่งใสต่อผู้ใช้มากกว่าแนวทางที่อิงตามกฎ ง่ายต่อการบำรุงรักษาและนำไปใช้สำหรับบริษัทผู้ผลิต

ข้อเสีย: ความด้อยกว่าของการป้องกันดังกล่าว นอกเหนือจากข้อเท็จจริงที่ว่าการศึกษาพฤติกรรมของโมดูลการตัดสินใจสามารถ "พลาด" ในโมดูลปฏิบัติการได้ โซลูชันดังกล่าวยังแสดงให้เห็นถึงความต้านทานเกือบเป็นศูนย์ต่อไฟล์ที่ไม่สามารถปฏิบัติการได้ซึ่งมีสคริปต์ที่เป็นอันตราย รวมไปถึงปัญหาอีกสองสามอย่าง (เช่นการติดตั้งส่วนขยายที่เป็นอันตรายจากภายในเบราว์เซอร์เองจากเนื้อหาของการหาประโยชน์)

แยกกัน ฉันต้องการดึงความสนใจไปที่วิธีการใช้แซนด์บ็อกซ์เป็นวิธีการศึกษาพฤติกรรม เช่น การรันโปรแกรมในนั้นในช่วงระยะเวลาหนึ่งตามด้วยการวิเคราะห์การกระทำและการตัดสินใจทั่วไปเกี่ยวกับความประสงค์ร้าย - วิธีการนี้ไม่สามารถเรียกได้ว่าเป็นแซนด์บ็อกซ์ป้องกันไวรัสที่มีคุณสมบัติครบถ้วน นี่คือแซนด์บ็อกซ์ป้องกันไวรัสประเภทใดซึ่งติดตั้งเพียงช่วงเวลาสั้น ๆ และมีความเป็นไปได้ที่จะลบออกทั้งหมด?

โหมดการใช้แซนด์บ็อกซ์ป้องกันไวรัส

มีเพียงสองหลักเท่านั้น

1. โหมดการป้องกันเปิดตลอดเวลา เมื่อกระบวนการเริ่มต้นซึ่งอาจเป็นภัยคุกคามต่อระบบหลัก กระบวนการนั้นจะถูกวางไว้ในแซนด์บ็อกซ์โดยอัตโนมัติ

2. โหมดการป้องกันด้วยตนเอง ผู้ใช้ตัดสินใจอย่างอิสระที่จะเปิดตัวแอปพลิเคชันนี้หรือแอปพลิเคชันนั้นภายในแซนด์บ็อกซ์

แซนด์บ็อกซ์ที่มีโหมดการทำงานหลักเป็น “การป้องกันตลอดเวลา” ก็สามารถมีโหมดเปิดใช้งานด้วยตนเองได้เช่นกัน เช่นเดียวกับในทางกลับกัน

โดยทั่วไปแซนด์บ็อกซ์ที่มีการแยกตามกฎจะใช้โหมดการป้องกันแบบถาวร เนื่องจากการสื่อสารระหว่างระบบโฮสต์และกระบวนการภายในแซนด์บ็อกซ์มีความโปร่งใสโดยสมบูรณ์

แซนด์บ็อกซ์แบบศึกษาพฤติกรรมยังมีลักษณะเฉพาะด้วยการใช้โหมดการป้องกันอย่างต่อเนื่อง เนื่องจากการแลกเปลี่ยนข้อมูลระหว่างระบบหลักและกระบวนการภายในแซนด์บ็อกซ์นั้นไม่มีนัยสำคัญหรือลดลงเลย

แซนด์บ็อกซ์ที่ไม่ใช่แบบฮิวริสติกที่มีการแยกตามการจำลองเสมือนบางส่วนจะมีโหมดการป้องกันแบบแมนนวล นี่เป็นเพราะการแลกเปลี่ยนข้อมูลที่ยากลำบากระหว่างกระบวนการภายในแซนด์บ็อกซ์และระบบการทำงานหลัก

ตัวอย่าง:

1. DefenseWall (แซนด์บ็อกซ์ที่มีการแยกตามกฎ) มีโหมดการทำงานหลัก "ตามกฎ" อย่างไรก็ตาม มีการเปิดใช้แอปพลิเคชันด้วยตนเองทั้งภายในแซนด์บ็อกซ์และภายนอกแซนด์บ็อกซ์

2. SandboxIE (แซนด์บ็อกซ์และการแยกตามการจำลองเสมือนบางส่วน) มีโหมดการทำงานหลัก "ด้วยตนเอง" แต่เมื่อซื้อใบอนุญาต คุณสามารถเปิดใช้งานโหมด "กฎคงที่" ได้

3. Sandbox Comodo Internet Security (แซนด์บ็อกซ์ที่มีการแยกตามการจำลองเสมือนบางส่วน) มีโหมดการทำงานหลักของ "การวิเคราะห์พฤติกรรมคงที่" อย่างไรก็ตาม มีการเปิดใช้แอปพลิเคชันด้วยตนเองทั้งภายในแซนด์บ็อกซ์และภายนอกแซนด์บ็อกซ์

โดยพื้นฐานแล้วสิ่งเหล่านี้คือสิ่งพื้นฐานที่มืออาชีพที่เคารพตนเองควรรู้เกี่ยวกับแซนด์บ็อกซ์แอนตี้ไวรัส แต่ละโปรแกรมมีคุณสมบัติการใช้งานของตัวเองซึ่งคุณจะต้องค้นหาทำความเข้าใจและประเมินข้อดีข้อเสียที่เกิดขึ้น

หากคุณคุ้นเคยกับฟังก์ชันและคุณสมบัติที่ติดตั้งบนคอมพิวเตอร์ของคุณ คุณอาจรู้ว่าทำไมคุณถึงต้องการเครื่องมือที่ยอดเยี่ยมเช่น Sandbox ตามกฎแล้ว โมดูลนี้จะรวมอยู่ในโปรแกรมป้องกันไวรัสที่เป็นที่รู้จักมากที่สุด เช่น Avast Sandbox หรือที่พวกเขาบอกว่า Sandbox คือ โมดูลซอฟต์แวร์ช่วยให้คุณสามารถเรียกใช้แอปพลิเคชันใด ๆ ในสภาพแวดล้อมที่แยกจากกันอย่างเคร่งครัด งานหลัก Sandbox คือการจัดหา ความปลอดภัยสูงสุดคอมพิวเตอร์เมื่อเริ่มต้นอาจเป็นไปได้ การใช้งานที่เป็นอันตรายหรือเมื่อเยี่ยมชมเว็บไซต์ที่ติดไวรัส

ต้องบอกว่าวิธีนี้ไม่มีข้อเสีย - ตัวอย่างเช่นเมื่อเรียกใช้โมดูลแซนด์บ็อกซ์ของ Avast เดียวกันบางแอปพลิเคชันที่ทำงานอยู่ โหมดปลอดภัยอาจทำงานไม่ถูกต้องและ ในบางกรณีถึงกับทำให้โปรแกรมแอนตี้ไวรัสค้าง

นอกจากนี้ยังไม่สะดวกนักโดยเฉพาะเมื่อคุณต้องการเปลี่ยนจากโหมดหนึ่งไปอีกโหมดหนึ่งอย่างรวดเร็ว สำหรับผู้ที่ไม่พอใจกับสถานการณ์นี้เราสามารถแนะนำสิ่งที่ง่ายกว่าและ การตัดสินใจที่รวดเร็ว- คุณประโยชน์ แซนด์บ็อกซ์- โปรแกรมแซนด์บ็อกซ์

นี่เป็นโปรแกรมขนาดเล็กที่สะดวกสบายด้วย อินเทอร์เฟซภาษารัสเซียช่วยให้คุณสร้างพื้นที่เสมือนที่คุณสามารถเรียกใช้แอปพลิเคชันได้เกือบทุกประเภท

ในกรณีนี้ ผลลัพธ์ของโปรแกรมทั้งหมดที่เปิดตัวใน Sandboxie จะถูกบันทึกในโฟลเดอร์แยกต่างหากที่ออกแบบเป็นพิเศษ โดยไม่ส่งผลกระทบต่อการทำงานของระบบปฏิบัติการโดยรวมเลย จึงปกป้องจาก ความเสียหายที่อาจเกิดขึ้นไวรัสหรือการเปลี่ยนแปลงการกำหนดค่า

Sandboxie ยังสามารถใช้เป็นวิธีการได้ ท่องเว็บแบบไม่ระบุชื่อไปยังอินเทอร์เน็ตในแง่ที่ว่าหลังจากปิดเบราว์เซอร์บนคอมพิวเตอร์ของผู้ใช้แล้ว จะไม่มีร่องรอยของการเยี่ยมชมเว็บไซต์

การทำงานใน Sandboxie นั้นค่อนข้างง่าย ระหว่างการติดตั้ง ยูทิลิตี้อาจแจ้งให้คุณกำหนดค่าความเข้ากันได้กับบางโปรแกรม

การตั้งค่าอื่นๆ ทั้งหมด ยกเว้นความสามารถในการรวม Sandboxie เข้ากับเมนูบริบทของ Explorer ไม่สามารถเปลี่ยนแปลงได้

โดยวิธีการยกเว้น การตั้งค่าส่วนกลางนอกจากนี้ยังสามารถเปลี่ยนพารามิเตอร์ของแซนด์บ็อกซ์ได้อีกด้วย เช่นเดียวกับการตั้งค่าทั่วไป ขอแนะนำให้ปล่อยให้การตั้งค่าเหล่านี้เป็นค่าเริ่มต้น

โปรแกรม แซนด์บ็อกซ์ แซนด์บ็อกซ์รองรับการสร้างแซนด์บ็อกซ์แยกกันหลายอัน และในแต่ละแซนด์บ็อกซ์คุณสามารถเรียกใช้หลายแอปพลิเคชันได้

โปรแกรมที่ทำงานบนแซนด์บ็อกซ์เดียวกันสามารถแลกเปลี่ยนข้อมูลได้อย่างง่ายดาย แต่แอปพลิเคชันจากคนละที่กัน พื้นที่เสมือนจริงจะแยกออกจากกันรวมถึงจากระบบปฏิบัติการโดยรวม ตามค่าเริ่มต้น ยูทิลิตีจะใช้แซนด์บ็อกซ์หนึ่งชื่อ " กล่องเริ่มต้น«.

ตัวอย่างเช่นลองเปิดแอปพลิเคชั่นบางตัวใน Sandboxie สมมติว่าเป็น Notepad ธรรมดา อาจจะ, โปรแกรมแก้ไขข้อความและไม่ ตัวอย่างที่ดีที่สุดเพื่อการสาธิตแต่ ช่วงเวลานี้มันไม่สำคัญจริงๆ

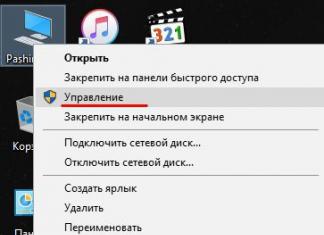

ไปที่เมนู " แซนด์บ็อกซ์» → « กล่องเริ่มต้น» → « วิ่งในแซนด์บ็อกซ์» → « ...โปรแกรมอะไรก็ได้- หลังจากนั้นหน้าต่างสี่เหลี่ยมเล็ก ๆ จะเปิดขึ้นซึ่งคุณสามารถป้อนชื่อของโปรแกรมได้ในกรณีของเราคือ notepad.exe หรือเรียกดูโดยระบุเส้นทางไปยังแอปพลิเคชันที่จะเปิดจากเดสก์ท็อป คุณสามารถเปิดใช้งานได้ผ่านเมนูเริ่ม

สิ่งที่น่าสนใจคือ Sandboxie ช่วยให้คุณสามารถเรียกใช้แอปพลิเคชันได้ สภาวะปกติไม่อนุญาตให้สร้างสำเนาในหน่วยความจำ

โปรดทราบว่าโปรแกรมที่ทำงานบนแซนด์บ็อกซ์จะมีการปรับเปลี่ยนส่วนหัวของหน้าต่างการทำงานเล็กน้อย และเมื่อคุณวางตัวชี้เมาส์ไว้เหนือ ส่วนบนหน้าต่าง พื้นที่เส้นขอบทั้งหมดจะถูกเน้นด้วยสีเหลือง เรื่องนี้ไม่มีอะไรน่ากลัว ไม่ต้องตกใจ มันคือสิ่งที่ควรจะเป็น

ลองคัดลอกและวางข้อความบางส่วนลงใน Notepad แล้วลองบันทึกไฟล์ ในตอนแรก Sandboxie จะแจ้งให้คุณบันทึกเอกสารลงในไดเร็กทอรีของโปรแกรม แต่อย่าสนใจคำแนะนำนี้และบันทึกลงใน ฮาร์ดดิสดี.

อย่างไรก็ตาม หากคุณต้องการดูไฟล์นี้และไปที่ไดรฟ์ D ไฟล์นั้นจะไม่อยู่ที่นั่น แม่นยำยิ่งขึ้นมันจะถูกซ่อนไว้และหากต้องการกู้คืนคุณควรเปิดในเมนู “ ดู"บท" ไฟล์และโฟลเดอร์" ให้ค้นหาในรายการแบบเลื่อนลง ไฟล์ที่ต้องการและใน เมนูบริบทเลือกการดำเนินการที่ต้องการ

โดยพื้นฐานแล้วนั่นคืองานทั้งหมดของยูทิลิตี้ที่ยอดเยี่ยมนี้ ทุกอย่างง่ายมาก รายชื่อที่วิ่งเข้าทั้งหมด แอปพลิเคชันแซนด์บ็อกซ์สามารถดูได้ในหน้าต่างการทำงานของยูทิลิตี้

ใน คุณลักษณะเพิ่มเติม Sandboxie รวมถึงการตั้งค่าบัญชีผู้ใช้ เสร็จสิ้นอัตโนมัติโปรแกรมกำหนดโหมดของใครก็ตามที่ทำงานด้วย แอพพลิเคชั่น Windowsรวมถึงตัวเลือกอื่นๆ

ยูทิลิตี้ Sandboxie มีน้ำหนักเบาและกินไฟน้อยที่สุด ทรัพยากรระบบและไม่รบกวนการทำงานของแอพพลิเคชั่นอื่นเลย โดยย่อเล็กสุดลงในถาดระบบหากจำเป็น

วิธีที่ดีที่สุดคือเปิด Sandboxie ผ่านเมนู Start เนื่องจากไอคอนเดสก์ท็อปที่สร้างขึ้นระหว่างการติดตั้งจะไม่เปิดโปรแกรมขึ้นมาเอง แต่ อินเทอร์เน็ตเบราว์เซอร์สำรวจ.

นอกจากนี้, วิดีโอสั้น ๆวิธีดาวน์โหลดและติดตั้งแซนด์บ็อกซ์: