Sehemu ya kinadharia.

Orodha ya udhibiti wa ufikiaji ACL ni orodha mfuatano ya sheria zinazotumika kuruhusu au kukataa mtiririko wa pakiti ndani ya mtandao kulingana na maelezo yaliyomo ndani ya orodha. Bila orodha ya ufikiaji, pakiti zote ndani ya mtandao zinaruhusiwa bila vizuizi kwa sehemu zote za mtandao. Orodha ya ufikiaji inaweza kutumika kudhibiti usambazaji na kupata habari kuhusu mabadiliko katika majedwali ya njia na, muhimu zaidi, kuhakikisha usalama. Sera ya usalama hasa inajumuisha ulinzi dhidi ya mashambulizi ya nje, vikwazo vya ufikiaji kati ya idara za shirika na usambazaji wa mzigo wa mtandao.

Orodha ya ufikiaji hukuruhusu kutumia kipanga njia kama ngome, ngome, kukataa au kuzuia ufikiaji wa mtandao wa ndani kutoka kwa mtandao wa nje, kama vile Mtandao. Firewall kawaida huwekwa kwenye vituo vya uunganisho kati ya mitandao miwili.

ACL ya kawaida

Unapotumia ACL za kawaida, kigezo pekee cha kubainisha ikiwa pakiti inaruhusiwa au kukataliwa ni anwani ya IP ya chanzo ya pakiti hiyo. Umbizo la kipengele cha orodha ya ufikiaji ni kama ifuatavyo

Kipanga njia(config)# kibali cha orodha ya ufikiaji | kukataa chanzo-chanzo-mask,

ambapo № ni nambari kamili - nambari ya orodha ya ufikiaji, anwani-chanzo ni anwani ya chanzo cha pakiti, barakoa-chanzo ni kinyago katika hali tofauti inayotumika kwa anwani, kibali ni kuruhusu kupita kwa pakiti, kukataa ni kukataa kifungu cha pakiti. Nambari ya nambari huamua ikiwa kipengee cha orodha ya ufikiaji ni cha orodha mahususi ya ufikiaji iliyo na nambari Na. Amri ya kwanza ya orodha ya ufikiaji inataja kipengele cha kwanza cha orodha ya kufikia, amri ya pili inataja kipengele cha pili cha orodha ya upatikanaji, na kadhalika. Router inachakata kila orodha ya ufikiaji inafafanua kipengele kwa kipengele kutoka juu hadi chini. Hiyo ni, ikiwa chanzo-anwani ya pakiti, kwa kuzingatia mask, inakidhi hali ya kipengele cha orodha, basi router haina mchakato wa vipengele zaidi vya orodha. Kwa hiyo, ili kuepuka usindikaji usiohitajika, vipengele vinavyofafanua hali ya jumla zaidi vinapaswa kuwekwa mwanzoni mwa orodha. Orodha nyingi za ufikiaji zinaweza kufafanuliwa ndani ya kipanga njia. Nambari ya orodha ya kawaida lazima iwe katika safu ya 1 - 99. Kinyago katika orodha ya ufikiaji kimebainishwa kwa njia ya kinyume, kwa mfano, barakoa 255.255.0.0 inaonekana kama 0.0.255.255.

Vipanga njia vya Cisco hufikiri kwamba anwani zote ambazo hazijaorodheshwa wazi katika orodha ya ufikiaji zimekataliwa. Hiyo ni, kuna kipengele kisichoonekana mwishoni mwa orodha ya kufikia

Kipanga njia(config)# orodha ya ufikiaji # kataa 0.0.0.0 255.255.255.255

Kwa hivyo, ikiwa tunataka kuruhusu trafiki pekee kutoka kwa anwani 1.1.1.1 na kukataa trafiki nyingine zote, weka kipengele kimoja tu kwenye orodha ya ufikiaji.

Kipanga njia(config)# orodha ya ufikiaji 77 kibali 1.1.1.1 0.0.0.0.

Hapa tunadhania kuwa tumepanga orodha ya ufikiaji na nambari 77.

Hebu fikiria uwezekano wa kutumia orodha za upatikanaji wa kawaida kwa anuwai ya anwani. Hebu tuchukue kwa mfano mbalimbali 10.3.16.0 - 10.3.31.255. Ili kupata mask inverse, unaweza kuondoa anwani ndogo kutoka kwa anwani ya juu na kupata 0.0.15.255. Kisha mfano wa kipengele cha orodha unaweza kutajwa na amri

Kipanga njia(config)# orodha ya ufikiaji 100 kibali 10.3.16.0 0.0.15.255

Ili orodha ya kufikia kuanza kufanya kazi yake, lazima itumike kwenye interface kwa kutumia amri

Kipanga njia(config-ikiwa)# ip access-group access-list-nambari ndani au nje

Orodha ya ufikiaji inaweza kutumika kama ingizo (ndani) au kama pato (nje). Unapotumia orodha ya ufikiaji kama ingizo, kipanga njia hupokea pakiti ya ingizo na kuangalia anwani yake ya ingizo dhidi ya vipengee vya orodha. Kipanga njia huruhusu pakiti kuelekezwa kwenye kiolesura lengwa ikiwa pakiti inalingana na vipengee vya orodha ya kuruhusu, au kutupa pakiti ikiwa inalingana na vipengele vya orodha ya kukataa. Ikiwa unatumia orodha ya ufikiaji wa pato, kipanga njia hupokea pakiti ya pembejeo, na kuielekeza kwenye kiolesura cha marudio, na kisha tu kuchakata anwani ya ingizo ya pakiti kulingana na vipengele vya orodha ya ufikiaji vya kiolesura hicho. Ifuatayo, router ama inaruhusu pakiti kuondoka kwenye kiolesura au kuitupa kulingana na vipengele vya kuruhusu na kukataa vya orodha, kwa mtiririko huo. Kwa hivyo, orodha iliyoundwa hapo awali na nambari 77 inatumika kwa kiolesura cha Ethernet 0 cha router kama orodha ya pembejeo na amri.

Kipanga njia(config)# kwa Ethernet 0

Kipanga njia(config-ikiwa)# ip ufikiaji-kikundi cha 77 in

Orodha hii inatumika kwa kiolesura cha Ethernet 0 cha kipanga njia kama orodha ya pato kwa kutumia amri

Kipanga njia(config-ikiwa)# ip upatikanaji-kundi 77 nje

Ghairi orodha kwenye kiolesura kwa kutumia amri Hapana

Kipanga njia(config-ikiwa)# hakuna ip access-group 77 nje

Wacha tuanze kuunda orodha ngumu zaidi za ufikiaji. Fikiria mtandao kwenye Mchoro 1. Hebu turuhusu pakiti zote zinazotoka kwenye mtandao 10.1.1.0 /25 (10.1.1.0 255.255.255.128), lakini kukataa pakiti zote zinazotoka kwenye mtandao 10.1.1.128 /25 (10.1.1.125.25 2.5). Pia tunataka kukataa pakiti zote zinazotoka kwa mtandao wa 15.1.1.0 /24 (15.1.1.0 255.255.255.0), isipokuwa pakiti kutoka kwa seva pangishi katika 15.1.1.5. Tunaruhusu vifurushi vingine vyote. Hebu tupe nambari ya orodha 2. Mlolongo wa amri za kukamilisha kazi itakuwa kama ifuatavyo

Kipanga njia(config)#

Kipanga njia(config)# orodha ya ufikiaji 2 kibali 15.1.1.5 0.0.0.0

Kipanga njia(config)#

Kipanga njia(config)#

Kumbuka kutokuwepo kwa kipengele cha kuwezesha mtandao 10.1.1.0 255.255.255.128. Jukumu lake linachezwa na kipengele cha mwisho orodha ya ufikiaji 2 kibali 0.0.0.0 255.255.255.255.

Hebu tuhakikishe tunakamilisha kazi.

1. Ruhusu pakiti zote zinazotoka kwenye mtandao 10.1.1.0 255.255.255.128.

Mstari wa mwisho katika orodha ya ufikiaji unakidhi kigezo hiki. Hakuna haja ya kuruhusu mtandao huu kwa uwazi katika orodha yetu ya ufikiaji kwa kuwa hakuna mistari katika orodha inayolingana na mtandao huu isipokuwa kwa kibali cha mwisho cha kibali 0.0.0.0 255.255.255.255.

Mstari wa kwanza katika orodha unatimiza kigezo hiki. Ni muhimu kutambua aina ya mask inverse 0.0.0.127 kwa mtandao huu. Mask hii inabainisha kuwa hatupaswi kuzingatia bits saba za mwisho za oktet ya nne ya anwani, ambazo zimepewa kushughulikia katika subnet hii. Mask ya mtandao huu ni 255.255.255.128, ambayo inasema kwamba bits saba za mwisho za octet ya nne hufafanua anwani kwenye mtandao huu.

3. Kataa pakiti zote zinazotoka kwa mtandao 15.1.1.0 255.255.255.0, isipokuwa pakiti kutoka kwa mwenyeji mmoja na anwani 15.1.1.5

Kielelezo 9.1.

Sharti hili linakidhiwa na mstari wa pili na wa tatu wa orodha yetu ya ufikiaji. Ni muhimu kutambua kwamba orodha ya kufikia haitekelezi mahitaji haya kwa utaratibu unaofafanuliwa. Ni muhimu kukumbuka kuwa orodha ya ufikiaji inasindika kutoka juu hadi chini na wakati mechi ya kwanza inapatikana, usindikaji wa pakiti unacha. Kwanza tunahitaji kwamba pakiti zote zinazotoka kwenye mtandao 15.1.1.0 255.255.255.0 zikataliwe na ndipo pakiti kutoka kwa anwani 15.1.1.5 ziruhusiwe. Ikiwa tunapanga upya amri ya pili na ya tatu katika amri zinazofafanua orodha ya kufikia, basi mtandao mzima 15.1.1.0 utakataliwa hadi mwenyeji 15.1.1.5 ataruhusiwa. Hiyo ni, anwani 15.1.1.5 itakataliwa mara moja mwanzoni na kigezo cha jumla zaidi kukataa 15.1.1.0 0.0.0.255.

4. Ruhusu vifurushi vingine vyote

Amri ya mwisho hutatua anwani zote ambazo hazilingani na amri tatu za kwanza.

Kwa hivyo, tuna mlolongo ufuatao wa vitendo vya kutekeleza orodha ya ufikiaji.

1. Bainisha vigezo na vikwazo vya ufikiaji.

2. Watekeleze kwa kutumia amri za orodha ya ufikiaji, ukitengeneza orodha ya ufikiaji na nambari maalum.

3. Tekeleza orodha kwenye kiolesura mahususi ama cha ndani au nje.

Hebu tuzingatie hoja ya mwisho. Kwa ujumla, orodha ya kawaida ya ufikiaji inapaswa kuwekwa karibu iwezekanavyo na marudio badala ya chanzo cha pakiti. Ingawa kunaweza kuwa na tofauti. Kwa kuwa orodha ya kawaida ya ufikiaji inafanya kazi tu na anwani za chanzo, usanidi wa kina hauwezekani kila wakati. Juhudi zinahitajika ili kuzuia usanidi usiohitajika wa ufikiaji. Ikiwa orodha imewekwa karibu na chanzo cha vifurushi, basi kuna uwezekano mkubwa kwamba upatikanaji wa vifaa ambavyo hakuna usanidi wa upatikanaji unafanywa itakuwa vigumu.

Hebu tufafanue sera ya usalama ya mtandao katika Mchoro 1. Lengo letu ni kuunda sera ya kompyuta A (anwani 1.1.1.2 mtandao 1.1.1.0/24), ambayo kutoka kwa vifaa vyote vya mtandao wa ndani 15.1.1.0 /24 ambayo inajumuisha kompyuta C (15.1.1.5) itaruhusu ufikiaji wa kompyuta A pekee kwa kompyuta C yenyewe. Pia tunataka kuunda sera ambayo inakataza ufikiaji wa mbali kwa kompyuta A kutoka kwa kifaa chochote kwenye mtandao wa ndani 10.1.1.128 / 25 wa kompyuta D (10.1 .1.133). Tunaruhusu trafiki nyingine zote. Katika Mchoro 1, PC5 ya kompyuta (15.1.1.5) ina jukumu la mwakilishi wa kiholela wa mtandao wa ndani 15.1.1.0/24, tofauti na kompyuta C.

Kuorodhesha ni muhimu katika kutekeleza sera kama hiyo. Hebu tuchukue orodha iliyoundwa hapo awali na nambari 2. Ikiwa orodha inafanywa pato kwenye interface ya serial ya router 2, basi kazi ya kompyuta A itakamilika, lakini kutakuwa na vikwazo vya trafiki kati ya mitandao mingine ya ndani. Tunapata hali kama hiyo ikiwa tutafanya orodha hii kuwa pembejeo kwenye kiolesura cha serial cha router 1. Ikiwa tutaweka orodha hii kama pato kwenye interface ya Ethernet A ya router 1, basi kazi itakamilika bila madhara yoyote.

ACL zilizopanuliwa

Ukiwa na ACL ya kawaida, unaweza kubainisha tu anwani ya chanzo, na kinyago ni cha hiari. Katika ACL zilizopanuliwa, lazima ubainishe anwani lengwa na anwani ya chanzo na vinyago. Unaweza kuongeza maelezo ya ziada ya itifaki kwa chanzo na lengwa. Kwa mfano, TCP na UDP zinaruhusiwa kutaja nambari ya mlango, na ICMP inaruhusiwa kutaja aina ya ujumbe. Kama ilivyo kwa ACL za kawaida, unaweza kutumia chaguo la kumbukumbu kuweka kumbukumbu.

Fomu ya amri ya jumla ya kutengeneza safu ya orodha ya ufikiaji

orodha ya ufikiaji-orodha ya nambari (kibali | kataa) chanzo cha itifaki chanzo-kadi-mwitu lengwa-wildcard ,

ambapo orodha-nambari -100-199|2000-2699, itifaki - ip, icmp, tcp, gre, udp, igrp, eigrp, igmp, ipinip, nos na ospf. Kwa lango-chanzo au lango-mwisho, unaweza kutumia nambari ya mlango au jina lake bgp, chaji, mchana, kutupa, kikoa, mwangwi, kidole, ftp, ftp-data, gopher, jina la mpangishaji, irc, klogin, kshell, lpd , nntp, pop2, pop3, smtp, sunrpc, syslog, tacacs-ds, talk, telnet, time, uucp, whois na www. Opereta ni eq (sawa), neq (si sawa), gt (kubwa kuliko), lt (chini ya), safu (bandari mbili zimebainishwa ili kubainisha masafa).

Kama ilivyo kwa ACL za kawaida, ACL iliyopanuliwa inapaswa kushikamana na kiolesura au kwa trafiki inayoingia kwenye kiolesura.

Kipanga njia(config-if)# ip access-group №ACL in

au kwa trafiki kuondoka kwenye kiolesura

Kipanga njia(config-if)# ip access-group №ACL nje

hapa #ACL ndio nambari ya orodha.

Mifano ya vipengele vya ACL vilivyopanuliwa

Ruhusu SMTP kutoka kila mahali iwe mwenyeji

Kipanga njia(config)# orodha ya ufikiaji 111 kibali tcp mwenyeji yeyote 172.17.11.19 eq 25

Ruhusu telnet kutoka popote iwe mwenyeji

Kipanga njia(config)# orodha ya ufikiaji 111 kibali tcp mwenyeji yeyote 172.17.11.19 eq 23

ACL iliyopanuliwa hukuruhusu kurekebisha haki za ufikiaji.

Majina ya ACL

ACL zilizopewa jina hurejelewa kwa jina badala ya nambari, ambayo inazifanya ziwe wazi na rahisi kutumia. Ili kuunda ACL inayoitwa kuna amri

Kipanga njia(config)# ip upatikanaji-orodha ya jina ACL_name

Kipanga njia(config-ext-nacl)# kibali|kataa IP_protocol source_IP_address wildcard_mask destination_IP_address wildcard_mask

Ili kukamilisha uundaji wa orodha, toa amri ya kutoka.

Jina la orodha iliyotajwa ni nyeti kwa herufi. Amri za kuunda orodha isiyo na jina ni sawa na amri za kuunda vitu vya orodha yenye nambari, lakini mchakato wa uumbaji ni tofauti. Lazima utumie neno kuu la ip kabla ya taarifa kuu ya ACL na kwa hivyo uweke modi ya usanidi kwa orodha hiyo iliyotajwa. Katika hali hii, unaanza na kibali au kukataa maneno muhimu na sio lazima kuingiza orodha ya ufikiaji mwanzoni mwa kila mstari.

Kufunga ACL zilizopewa jina kwenye kiolesura hufanywa kwa amri

Kipanga njia(config)# bandari ya aina ya kiolesura_№

Kipanga njia(config-if)# ip access-group ACL_name in|out

ACL huchakatwa kutoka juu hadi chini. Trafiki inayorudiwa mara kwa mara inapaswa kuchakatwa juu ya orodha. Mara tu pakiti inapochakatwa na orodha inalingana na kipengele cha orodha, usindikaji wa pakiti hiyo huacha. ACL za kawaida zinapaswa kuwekwa karibu na lengwa ambapo trafiki inahitaji kuchujwa. ACL zilizopanuliwa za kutoa zinapaswa kuwekwa karibu iwezekanavyo na chanzo cha pakiti zinazochujwa, na ACL za kuingiza zinapaswa kuwekwa karibu na lengwa ambapo trafiki inapaswa kuchujwa.

ACL zilizopewa jina hukuruhusu kujihariri. Ili kufanya hivyo, unahitaji kuandika amri ambayo ilitumiwa kuunda

Kipanga njia(config)# ip upatikanaji-orodha ya jina ACL_name

Tumia vitufe vya vishale vya wima ili kupata mstari wa orodha unaotaka kubadilisha. Badilisha kwa kutumia mishale ya mlalo. Bonyeza enter. Mstari mpya utaongezwa hadi mwisho wa orodha. Ule wa zamani hautaharibiwa. Ili kuiharibu, ingiza hapana mwanzoni mwa mstari.

Ili kuhariri ACL za nambari, lazima uiharibu na uunde tena, au uhariri orodha nje ya mtandao na uipakie kwenye kifaa ukitumia.

Sehemu ya vitendo.

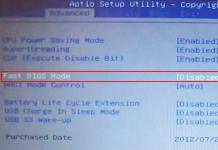

1. Hebu tupakie topolojia iliyoonyeshwa kwenye Mchoro 2 kwenye simulator.

Kielelezo 9.2.

Wacha tupe anwani kwenye miingiliano (mask 255.255.255.240) kulingana na jedwali. Usisahau kuweka kifaa cha mfululizo cha DCE ili kusawazisha.

| Kipanga njia 2 | Kipanga njia 1 | Kipanga njia 4 | |

| Ethaneti | 24.17.2.2 | 24.17.2.1 | |

| Msururu | 24.17.2.17 | 24.17.2.18 |

Wacha tusanidi uelekezaji wa RIP

Kipanga njia1(config)# mpasuko wa router

Kipanga njia1(kipanga njia)# toleo la 2

Kipanga njia1(kipanga njia)# mtandao 24.0.0.0

Kipanga njia2(config)# mpasuko wa router

Kipanga njia1(kipanga njia)# toleo la 2

Kipanga njia2(kipanga njia)# mtandao 24.0.0.0

Kipanga njia4(config)# mpasuko wa router

Kipanga njia1(kipanga njia)# toleo la 2

Kipanga njia 4(kipanga njia)# mtandao 24.0.0.0

Angalia mtandao wako kwa kutumia amri ya ping na haswa kwamba unaweza kubandika kiolesura cha Ethernet0 (24.17.2.2) cha Njia ya 2 kutoka Njia ya 4.

Kipanga njia4# ping 24.17.2.2

Hebu tuunda orodha ya upatikanaji wa kawaida ambayo haitaruhusu router 2 kwa ping kutoka kwa router 4. Ili kufanya hivyo, tunazuia anwani pekee 24.17.2.18 ya router 4 na kuruhusu trafiki iliyobaki. Tutaunda orodha kwenye router kwa kutumia amri 2

Kipanga njia2(config)# orodha ya ufikiaji 1 kataa 24.17.2.18 0.0.0.0

Kipanga njia2(config)# orodha ya ufikiaji 1 kibali 0.0.0.0 255.255.255.255

Kipanga njia2(config)# interface FastEthernet0/0

Kipanga njia2(config-ikiwa)# ip ufikiaji-kikundi cha 1 ndani

Wacha tuangalie ikiwa orodha ya ufikiaji inaendelea. Ili kufanya hivyo, hebu tuangalie usanidi wa kufanya kazi

Kipanga njia2# onyesha kukimbia-config

Tunaweza pia kuona orodha inayotumika kwenye kiolesura kwa kutumia amri ya "onyesha kiolesura cha ip". Pata mstari "Orodha ya ufikiaji wa ndani ni 1" katika habari ya pato.

Kipanga njia2# onyesha kiolesura cha ip

Amri ya "onyesha orodha za ufikiaji" itatuonyesha yaliyomo kwenye orodha ya ufikiaji iliyoundwa.

Kipanga njia2# onyesha orodha za ufikiaji

Kumbuka kuwa mwenyeji 24.17.2.18 ni sawa na 24.17.2.18 0.0.0.0. Sasa, wakati wa kujaribu kuweka kiolesura cha Ethernet0 (24.17.2.2) cha router 2 kutoka kwa kipanga njia 4.

Kipanga njia4# ping 24.17.2.2

Tunapata kamba "UUUUU", ambayo ina maana kwamba orodha ya kufikia inafanya kazi kwa usahihi.

- Hebu tuunde na tupakie topolojia kwenye Kielelezo 2 kwenye kiigaji.

Kielelezo 9.3.

Agiza anwani kwa miingiliano (mask 255.255.255.0) kulingana na jedwali.

| Kipanga njia 2 | Kipanga njia 1 | Kipanga njia 3 | Kipanga njia 4 | |

| Ethaneti 0 | 160.10.1.2 | 160.10.1.1 | 175.10.1.2 | 180.10.1.2 |

| Ethaneti 1 | 175.10.1.1 | 180.10.1.1 |

Wacha tusanidi uelekezaji wa OSPF

Kipanga njia1(config)# router ospf 1

Kipanga njia1(kipanga njia)#

Kipanga njia1(kipanga njia)#

Kipanga njia2(config)# router ospf 1

Kipanga njia2(kipanga njia)# mtandao 160.10.1.0 0.0.0.255 eneo 0

Kipanga njia3(config) # router ospf 1

Kipanga njia3(kipanga njia)# mtandao 175.10.1.0 0.0.0.255 eneo 0

Kipanga njia3(kipanga njia)#

Kipanga njia4(config)# router ospf 1

Kipanga njia 4(kipanga njia)# mtandao 180.10.1.0 0.0.0.255 eneo 0

Kuangalia, ping pointi uliokithiri

kipanga njia2#ping 180.10.1.2

kipanga njia4#ping 160.10.1.2

Hebu tuunde orodha ya kawaida ya ufikiaji ili kuchuja trafiki inayokuja kwenye kiolesura cha ethernet0 cha kipanga njia 1 na kuruhusu trafiki kutoka kwa subnet ya 175.10.1.0 (router3) na kuzuia trafiki kutoka kwa vifaa vingine.

router1(config)# orodha ya ufikiaji 1 kibali 175.10.1.0 0.0.0.255

Angalia kuwa imeundwa

kipanga njia1# onyesha orodha ya ufikiaji

router1(config)# interface FastEthernet1/0

router1(config-kama)# ip ufikiaji-kikundi cha 1 ndani

kipanga njia1# onyesha kukimbia-config

Angalia muunganisho kati ya vipanga njia 3 na 2 na kati ya vipanga njia 4 na 2.

kipanga njia3# ping 160.10.1.2

kipanga njia4# ping 160.10.1.2

Kunapaswa kuwa na muunganisho kati ya vipanga njia 3 na 2, lakini si kati ya vipanga njia 4 na 2.

Wacha tubadilishe orodha ya ufikiaji na turuhusu trafiki kutoka kwa subnet ya 180.10.1.0 (router4) na tuzuie trafiki kutoka kwa vifaa vingine.

router1(config)# hakuna orodha ya ufikiaji 2

router1(config)# orodha ya ufikiaji 2 kibali 180.10.1.0 0.0.0.255

Angalia kuwa imebadilika

kipanga njia1# onyesha orodha ya ufikiaji

Ambatisha orodha kama ingizo kwenye kiolesura cha Ethaneti 1

router1(config)# interface FastEthernet1/0

router1(config-kama)# ip ufikiaji-kikundi cha 1 ndani

Angalia uunganisho na amri

kipanga njia1# onyesha kukimbia-config

Angalia muunganisho kati ya vipanga njia 3 na 2 na kati ya vipanga njia 4 na 2.

kipanga njia3# ping 160.10.1.2

kipanga njia4# ping 160.10.1.2

Lazima kuwe na muunganisho kati ya vipanga njia 4 na 2, lakini si kati ya vipanga njia 3 na 2.

3. Tekeleza na uthibitishe usanidi wa IP kwa mtandao kwenye Mchoro 1 na utumie OSPF kutekeleza uelekezaji unaobadilika.

Kwa kipanga njia 1

router1(config)# router ospf 1

router1(config-router)#

router1(config-router)# mtandao 1.1.1.0 0.0.0.255 eneo 0

router1(config-router)# mtandao 10.1.1.0 0.0.0.127 eneo 0

Kwa router 2

Kipanga njia2(config)# router ospf 1

Kipanga njia2(kipanga njia)# mtandao 10.1.1.128 0.0.0.127 eneo 0

Kipanga njia2(kipanga njia)# mtandao 15.1.1.0 0.0.0.255 eneo 0

Kipanga njia2(kipanga njia)# mtandao 2.2.2.0 0.0.0.255 eneo 0

Angalia utendakazi wa mtandao: lazima uweke kiolesura chochote kutoka kwa kifaa chochote. Au rahisi zaidi: kompyuta zote A, B, C, D, PC5 lazima zipige kila mmoja kwa jozi.

Wacha tuunda orodha ya ufikiaji kutoka kwa sehemu ya kinadharia

3.1 Unda orodha ya ufikiaji kwenye kipanga njia 1

router1(config)# orodha ya ufikiaji 2 kataa 10.1.1.128 0.0.0.127

router1(config)# orodha ya ufikiaji 2 mwenyeji wa kibali 15.1.1.5

router1(config)# orodha ya ufikiaji 2 kataa 15.1.1.0 0.0.0.255

router1(config)# orodha ya ufikiaji 2 kibali 0.0.0.0 255.255.255.255

na uitumie kwenye kiolesura cha Ethernet0 kama pato

router1(config)# interface FastEthernet0/0

router1(config-kama)# ip upatikanaji-kundi 2 nje

Unda picha ya skrini ya matokeo ya utekelezaji wa amri

kipanga njia1# onyesha orodha ya ufikiaji

| Kutoka\To | A | B | C | E | D |

| A | + | + | + | - | - |

| B | + | + | + | + | + |

| C | + | + | + | + | + |

| E | - | + | + | + | + |

| D | - | + | + | + | + |

Jedwali 1

Tunaona kwamba sera ya usalama kutoka sehemu ya kinadharia imetekelezwa kikamilifu.

3.2 Ondoa ACL kutoka kiolesura e0 na uitumie kama ingizo kwenye kiolesura s0

router1(config)# kiolesura cha fa0/0

router1(config-kama)# hakuna ufikiaji wa ip-kikundi cha 2 nje

router1(config-kama)# int s2/0

router1(config-kama)# ip ufikiaji-kikundi cha 2 ndani

Tunapiga A, B, C, PC5, D kwa jozi. Matokeo yake yanapaswa kuwa matrix ya ufikiaji ifuatayo

| Kutoka\To | A | B | C | E | D |

| A | + | + | + | - | - |

| B | + | + | + | - | - |

| C | + | + | + | + | + |

| E | - | - | + | + | + |

| D | - | - | + | + | + |

meza 2

Tunaona kwamba sasa trafiki kati ya mitandao 10.1.1.0/25 na 10.1.1.128/25 ni marufuku. Trafiki pia haiwezekani kati ya mtandao 10.1.1.0/25 na mtandao 15.1.1.0/24, isipokuwa kompyuta C yenye anwani 15.1.1.5.

4. Tunatumia topolojia na usanidi wa hatua ya 1 ya kazi hii ya maabara

Ghairi usanidi wa ufikiaji uliofanywa katika hatua ya 1

Kipanga njia2(config)# hakuna orodha ya ufikiaji 1 kataa 24.17.2.18 0.0.0.0

Kipanga njia2(config)# hakuna orodha ya ufikiaji 1 kibali 0.0.0.0 255.255.255.255

Wacha tutumie orodha hiyo kwenye kiolesura cha Ethernet cha router 2

Kipanga njia2(config)# kiolesura cha fa0/0

Kipanga njia2(config-ikiwa)# hakuna ip ufikiaji-kundi 1 ndani

Wacha turuhusu ufikiaji wa telnet kwa router1 kwenye violesura vyake viwili na kipanga njia1 cha nenosiri

Kipanga njia1(config)# mstari vty 0 4

Kipanga njia1(mstari wa usanidi)# Ingia

Kipanga njia1(mstari wa usanidi)# kipanga njia cha nenosiri 1

EACL zetu zitafanya mambo kadhaa tofauti. Kwanza, tutaruhusu tu telnet kutoka kwa unganisho la serial subnet 24.17.2.16/240 kuingia kwenye router1.

kipanga njia1(conf)# orodha ya ufikiaji 101 kibali tcp 24.17.2.16 0.0.0.15 logi yoyote ya eq telnet

Chaguo la logi litasababisha kipanga njia kuonyesha pato wakati orodha ya ufikiaji inapoanzishwa.

Wacha turuhusu trafiki yote kutoka kwa Ethernet 0 subnet 24.17.2.0/240 kwenye router1

kipanga njia1(conf)# orodha ya ufikiaji 102 idhini ip 24.17.2.0 0.0.0.15 yoyote

Wacha tuangalie usakinishaji wa orodha

router1#onyesha orodha ya ufikiaji

Sasa hebu tutumie orodha kwenye violesura vya pakiti zinazoingia

kipanga njia1(conf)# interface Serial2/0

router1(conf-if)# ip ufikiaji-kundi 101 ndani

router1(conf-if)# kiolesura cha fa0/0

router1(conf-if)# ip ufikiaji-kundi 102 ndani

Ili kuangalia kama EACL zipo kwenye miingiliano, tumia amri

kipanga njia1# onyesha kukimbia-config

kipanga njia1# onyesha kiolesura cha ip

Wacha tuangalie utendakazi wa EACL. Hebu tujiunge na router4 na tujaribu bila mafanikio kubandika kiolesura cha Serial2/0 kwenye router1

kipanga njia4# ping 24.17.2.17

EACL nambari 101 imezuia ping. Lakini lazima kuruhusu telnet

kipanga njia4# telnet 24.17.2.17

Imefanikiwa. Wacha tuingize kipanga njia cha nenosiri1. Kidokezo cha router4# kimebadilika kuwa kipanga njia1>. Kwa kubonyeza wakati huo huo ctrl-shift-6 na kisha 6, tutarudi kwenye router4. Logi itatuonyesha kuwa EACL 101 imeanzishwa kwenye router1

Wacha tuangalie nambari ya kikao na tuue unganisho la telnet

kipanga njia4# onyesha kikao

kipanga njia4# tenganisha 1

Wacha tujiunge na router2 na tuone ikiwa tunaweza kubandika kiolesura cha Serial0 kwenye router4.

Kipanga njia2# ping 24.17.2.18

Kwa nini haikufaulu? Pakiti huanza katika Router2, inapitia Router1 (logi itatuonyesha kuwa EACL 102 imeanzishwa kwenye router1.

) na inakuja kwa Router4. Kwenye Router4 inaumbizwa upya na kurudishwa kwa Router1. Wakati Router4 inarekebisha pakiti, anwani ya chanzo inakuwa anwani lengwa na anwani lengwa inakuwa anwani ya chanzo. Wakati pakiti inakuja kwenye interface ya Serial0 kwenye router1, inakataliwa, kwa kuwa anwani yake ya chanzo ni sawa na anwani ya IP ya interface ya Serial0 kwenye router4 24.17.2.17, na hapa tu tcp inaruhusiwa.

Wacha tujiunge na router2 na tuone ikiwa tunaweza kubandika kiolesura cha Ethernet0 kwa kipanga njia1.

kipanga njia2# ping 24.17.2.1

Imefanikiwa. Vivyo hivyo kwa telnet

kipanga njia2# telnet 24.17.2.1

EACL zinafanya kazi kwa mafanikio. Logi itatuonyesha kuwa EACL 102 imeanzishwa kwenye router1.

Kumbuka kuwa logi pia inaonyesha sasisho za RIP kila wakati

5. Majina ya ACL

Wacha tughairi ufungaji wa EACL kwenye violesura kwenye kipanga njia1

kipanga njia1(conf)# interface Serial0

router1(conf-if)# hakuna kikundi cha ufikiaji cha ip 101 ndani

router1(conf-if)# interface Ethernet0

router1(conf-if)# hakuna ip access-group 102 in

na ughairi EACL kwenye kipanga njia1

kipanga njia1(conf)# hakuna orodha ya ufikiaji 101

kipanga njia1(conf)# hakuna orodha ya ufikiaji 102

Wacha tuweke kazi ya kuzuia pings pekee kutoka kwa router4 hadi router2 kwenye mtandao. Orodha ya ufikiaji inaweza kupatikana kwenye router1 na router2. Ingawa inapendekezwa kuweka ACL karibu na chanzo (kupunguza trafiki), katika mfano huu tutaweka orodha iliyopewa jina inayoitwa deny_ping kwenye router2.

router2(config)# ip ufikiaji-orodha iliyopanuliwa deny_ping

router2(config-ext-nacl)# kataa icmp 24.17.2.18 0.0.0.0 24.17.2.2 0.0.0.0 logi

router2(config-ext-nacl)# ruhusu ip logi yoyote

Amri ya kwanza inabainisha kuwa tunaunda orodha iliyopanuliwa ya ufikiaji inayoitwa deny_ping. Amri ya pili inabainisha marufuku ya trafiki ya ICMP yenye anwani ya chanzo madhubuti 24.17.2.18 na anwani lengwa kwa madhubuti 24.17.2.2. Amri ya tatu inaruhusu trafiki iliyobaki ya IP.

Wacha tuangalie uundaji wa orodha

kipanga njia2# onyesha orodha ya ufikiaji

Kila kitu ni sahihi, tunaona katika mstari wa kwanza tu aina nyingine ya amri kukataa icmp 24.17.2.18 0.0.0.0 24.17.2.2 0.0.0.0 logi.

Wacha tutumie orodha hiyo kwa trafiki ya pembejeo ya kiolesura cha Ethernet0 kwenye router2

Kipanga njia2(conf)# interface Ethernet0

Kipanga njia2(conf-if)# ip access-group deny_ping in

Hebu tujiunge na router4 na ping router2

kipanga njia4# ping 24.17.2.2

Kushindwa. Wacha tujiunge na router1 na kipanga njia2

Kipanga njia1# ping 24.17.2.2

Mafanikio. Wacha tujiunge na router2 na tuangalie jumbe mbili tofauti za kumbukumbu: ya kwanza kuhusu kukataa ping kutoka kwa router4 na ya pili kuhusu kuruhusu ping kutoka router1.

6. Hebu tuangalie masuala magumu zaidi ya orodha zilizopanuliwa za ufikiaji. Wacha tutengeneze topolojia

.

.

Kielelezo 9.4.

Tumia swichi za 1912. Router1 ni miundo 805. Router2 ni miundo 1605.

Weka anwani za IP kwa ruta

Tunasanidi RIP kwenye Router1 na Router2

Kipanga njia(config)# mpasuko wa router

Kipanga njia(config-router)# mtandao 1.0.0.0

Miingiliano ya vifaa vyote lazima iweze kung'aa kutoka kwa vifaa vyote.

6.1. Orodha ya ufikiaji wa mtandao hadi tovuti.

Hebu tuunde orodha ambayo inaruhusu trafiki kutoka kwa mtandao wa ndani wa kompyuta PC4 na PC5 hadi mtandao wa ndani wa kompyuta PC1 na inakataza trafiki kutoka mtandao wa ndani wa kompyuta PC2 na PC3 hadi mtandao wa ndani wa kompyuta PC1. Kwa kuwa trafiki hutoka kwa router2 hadi router1, orodha ya ufikiaji inapaswa kuwekwa kwenye kiolesura cha serial2/0 cha router1 kwa trafiki inayoingia.

Kipanga njia1(conf)# orodha ya ufikiaji 100 kibali ip 1.1.1.0 0.0.0.127 1.1.3.0 0.0.0.255 logi

Kipanga njia1(conf)# orodha ya ufikiaji 100 idhini ip 1.1.2.0 0.0.0.255 logi yoyote

Amri ya kwanza hutatua tatizo moja kwa moja, na ya pili inaruhusu utangazaji wa itifaki za RIP. Wacha tuangalie uumbaji

Kipanga njia1# onyesha orodha ya ufikiaji

Wacha tutumie orodha ya ufikiaji kwenye kiolesura.

Kipanga njia1(conf)# interface Serial2/0

Kipanga njia1(conf-if)# ip ufikiaji-kikundi cha 100 ndani

Ili kujaribu orodha ya ufikiaji, jaribu kubandika PC1 kutoka kwa PC2, PC3, PC4 na PC5.

PC# Ping 1.1.3.2

Kwa PC2 na PC3 hakutakuwa na pings. Kwa PC4 na PC5 pings itafanya kazi. Orodha ya ufikiaji inafanya kazi. Angalia kumbukumbu kwenye router1

6.2. Orodha ya ufikiaji ya mwenyeji-kwa-mwenyeji.

Wacha tuunde orodha ya ufikiaji kwenye router2 ambayo inazuia ufikiaji wa PC5 kutoka kwa PC2 pekee. Unaweza kudhibiti majaribio ya ufikiaji kwa kutumia kumbukumbu kwenye router2.

Kipanga njia2(conf)# orodha ya ufikiaji 101 kataa ip 1.1.1.130 0.0.0.0 1.1.1.3 0.0.0.0 kumbukumbu

Kipanga njia2(conf)# orodha ya ufikiaji 101 kibali ip yoyote

Wacha tuangalie uumbaji

Kipanga njia2# onyesha orodha ya ufikiaji

Tekeleza orodha ya ufikiaji kwenye kiolesura cha Ethaneti chenye kasi2

Kipanga njia2(conf)# interface FastEthernet0/0

Kipanga njia2(conf-if)# ip ufikiaji-kundi 101 ndani

Jiunge na PC2 na uangalie kuwa huwezi kubandika PC5

PC2# Ping 1.1.1.3

Logi itaonekana kwenye router2

Jiunge na PC3 na uangalie kuwa unaweza kubandika PC5.

PC3# Ping 1.1.1.3

Logi itaonekana kwenye router2

6.3. Orodha ya ufikiaji wa mtandao-mwenyeji.

Kwanza, hebu tuondoe orodha za awali za ufikiaji kutoka kwa violesura vya Router1 na Router2.

Kipanga njia1(conf)# interface Serial2/0

Kipanga njia1(conf-if)# hakuna ip access-group 100 in

Kipanga njia2(conf)# interface FastEthernet0/0

Kipanga njia2(conf-if)# hakuna kikundi cha ufikiaji cha ip 101 ndani

Hebu tuunde orodha iliyopanuliwa ya ufikiaji ambayo inazuia trafiki yote kwa PC1 kutoka kwa mtandao wa ndani wa kompyuta PC2 na PC3. Kwa kuwa tunazuia trafiki yote, tutatumia itifaki ya IP.

Kipanga njia2(conf)#orodha ya ufikiaji 102 kataa ip 1.1.1.128 0.0.0.127 1.1.3.2 0.0.0.0 kumbukumbu

Router2(conf)#orodha ya ufikiaji 102 kibali ip yoyote

Wacha tuangalie uumbaji

Kipanga njia2# onyesha orodha ya ufikiaji

Tumia orodha kwa trafiki inayotoka kwenye kiolesura cha Serial2/0 Router2

Kipanga njia2(conf)# interface Serial2/0

Kipanga njia2(conf-if)# ip ufikiaji-kundi 102 nje

Kuangalia orodha, jaribu ping PC1 (1.1.3.2) kutoka kwa PC2 na PC3. Pings haitapitia. Kwa sababu fulani simulator haitoi logi kwenye koni ya Router2. Lakini unaweza kuona athari kama hii

Unaona baada ya kila ping isiyofanikiwa idadi ya pakiti zinazolingana huongezeka.

Maswali ya kudhibiti

1. ACL ni nini?

2. Ni anwani gani ni kigezo cha kuruhusu/kukataa pakiti?

3. ACLs hutumika wapi?

4. Jinsi ya kuweka kipengele cha ACL na mask inverse ni nini?

5. Je, router inashughulikia vipi vipengele vya ACL?

6. Ni kipengele kipi ambacho huwa kimewekwa ndani ya ACL kila wakati?

7. Jinsi ya kutumia ACL kwenye kiolesura na kisha kuighairi?

8. Kuna tofauti gani kati ya ACL ya pembejeo na ACL ya pato?

10. Je, ni amri gani tatu unaweza kutumia ili kuangalia maudhui ya ACL na kufunga kiolesura.

11. ACL zilizopanuliwa huchuja nini?

12. Je, ACL zilizopanuliwa zina utendakazi gani zaidi ya ACL za kawaida?

13. Je, inawezekana kuzuia trafiki kwa huduma mahususi ya TCP/IP kwa kutumia ACL zilizopanuliwa?

14. Eleza utaratibu wa kuunda ACL inayoitwa.

15. Jinsi ya kuhariri mstari maalum katika ACL ya nambari?

16. Jinsi ya kuhariri mstari maalum katika ACL inayoitwa?

17. Kuna tofauti gani kati ya fomati za amri za kuingiza nambari na vipengee vya ACL?

Taarifa zinazohusiana.

Wacha tuangalie kuunda na kutumia orodha za ufikiaji ( orodha za ufikiaji) kwa kutumia mfano wa mchoro wa kuunganisha ofisi ndogo kwenye mtandao kwa kutumia router Cisco 881. Amri za kusanidi ruta zingine za mfululizo (1841, 2800, 3825...) au swichi za safu 3 (3500, 4800 mfululizo...) zitakuwa sawa. Tofauti zinaweza tu kuwa katika mipangilio ya kiolesura.

Tuna ovyo wetu:

Kazi: zuia miunganisho inayopita kupitia kipanga njia.

Orodha za ufikiaji ( orodha za ufikiaji) si sheria zozote zinazozuia ufikiaji. Mistari hii inaonyesha trafiki maalum tu. Athari yao inaonekana wakati kiungo kwenye orodha ya upatikanaji inayofanana imeelezwa katika mipangilio ya kazi fulani ya router.

Mantiki ya kifaa ni kwamba kwanza tunaonyesha router trafiki ambayo inatuvutia, na kisha tunaonyesha nini router inapaswa kufanya nayo. Kwa mfano, katika hali moja, orodha ya ufikiaji itaonyesha anwani ambayo ufikiaji wa mbali kwa router inawezekana kwa kutumia itifaki SSH, na nyingine itaonyesha njia ambayo itasambazwa kwa kutumia itifaki inayobadilika ya uelekezaji.

Kuzuia ufikiaji wa mbali kwa kipanga njia

Mfano orodha ya ufikiaji, ambayo hutumiwa kupunguza upatikanaji wa kijijini kwa console ya router tu kutoka kwa fulani ip anwani. Kwa upande wetu, anwani ya kituo cha kazi cha msimamizi.

Kuunda orodha ya ufikiaji ACL_REMOTE_ACCESS

R-DELTACONFIG(config)#

kiwango cha orodha ya ufikiaji cha ip ACL_REMOTE_ACCESS

kibali IP host 192.168.0.100

Tunafunga orodha ya ufikiaji ili kupunguza ufikiaji wa usimamizi wa mbali wa router tu kutoka kwa anwani 192.168.0.100

R-DELTACONFIG(config)#

mstari vty 0 4

daraja la ufikiaji ACL_REMOTE_ACCESS ndani

Muhimu!

Kuwa mwangalifu na uangalie kila kitu kwa uangalifu kabla ya matumizi. Hitilafu inaweza kusahihishwa pekee kuunganisha au kuweka upya kipanga njia kwenye mipangilio ya kiwandani.

Kizuizi cha ufikiaji wa mtandao

Ili kuzuia upatikanaji kutoka kwa mtandao wa ndani wa ofisi hadi kwenye mtandao, unahitaji orodha inayofaa ya kufikia, pamoja na kuifunga kwa moja ya interfaces za router.

Wacha tuseme kwamba unahitaji kuzuia ufikiaji wa watumiaji kwenye Mtandao kama ifuatavyo:

Unda orodha ifuatayo ya ufikiaji ACL_INSIDE_IN na kuanzisha sheria za ufikiaji mfululizo:

R-DELTACONFIG(config)#

ip-orodha ya ufikiaji imepanuliwa ACL_INSIDE_IN

ufikiaji DNS seva kwenye mtandao

kibali cha udp host 192.168.0.201 eq 53 yoyote

ruhusu mwenyeji wa tcp 192.168.0.201 eq 53 yoyote

ufikiaji Wakala seva kwenye mtandao

kibali mwenyeji wa tcp 192.168.0.202 eq 80 yoyote

kibali cha mwenyeji wa tcp 192.168.0.202 eq 443 yoyote

ufikiaji kamili wa msimamizi

kibali ip mwenyeji 192.168.0.100 yoyote

ruhusa Ping kwa mtandao mzima wa ndani

kibali icmp 192.168.0.0 0.0.0.255 yoyote

marufuku ya viunganisho vingine

kukataa ip logi yoyote

Muhimu!

Zingatia jinsi mstari wa sheria wa itifaki umeandikwa ICMP (Ping) Katika orodha za ufikiaji kwenye ruta Cisco mask ya subnet imeandikwa kinyume chake: si 255.255.255.0, lakini 0.0.0.255

Kisha tunafunga orodha ya ufikiaji kwenye kiolesura cha ndani Mstari wa 1 katika mwelekeo "ndani ya router" (parameter katika) Kweli, mwelekeo wa kumfunga daima huzingatiwa kuhusiana na kifaa Cisco. Kwa urahisi, kiolesura na mwelekeo wa trafiki huonyeshwa kwa jina la orodha ya ufikiaji yenyewe: ACL_INSIDE_IN- kichujio cha trafiki inayoingia kiolesura cha ndani.

R-DELTACONFIG(config)#

interface Vlan 1

ip ufikiaji-kundi la ACL_INSIDE_IN ndani

Kuanzia wakati huu na kuendelea, ufikiaji wa nje utafanywa kwa mujibu wa orodha ya ufikiaji iliyotumika, mradi tafsiri ya anwani imesanidiwa ipasavyo ( NAT) Jinsi hii inafanywa inaelezewa katika kusanidi ufikiaji wa Mtandao kwa kutumia kipanga njia cha Cisco.

Kuangalia utendakazi wa orodha ya ufikiaji

Unaweza kuangalia uendeshaji wa orodha ya ufikiaji kwa kuangalia takwimu za uanzishaji wa sheria. Baada ya kufunga orodha ya ufikiaji ACL_INSIDE_IN kwa kiolesura Mstari wa 1 kukimbia Ping kutoka kwa kituo chochote cha kazi cha mtandao hadi anwani yoyote ya mtandao (kwa mfano, hadi www.yandex.ru), na kisha kutekeleza kutoka kwa hali ya upendeleo (saini #

karibu na jina la kifaa) amri onyesha orodha za ufikiaji. Matokeo yanapaswa kuonyesha idadi ya mara ambazo kila mstari wa orodha ya ufikiaji ulipigwa:

sh orodha za ufikiaji

Orodha ya ufikiaji wa IP iliyopanuliwa ACL_INSIDE_IN

…

60 kibali icmp yoyote (makisio ya mechi 4)

70 kukataa ip logi yoyote

Vipengele muhimu vya kutumia orodha za ufikiaji ( orodha ya ufikiaji)

- Orodha ya ufikiaji ina kamba - sheria zinazoonyesha trafiki maalum

- Orodha ya ufikiaji inayohusishwa na kiolesura huzuia pakiti zinazoweza kupita kwenye kiolesura hicho.

- Orodha ya ufikiaji inaweza kuunganishwa kwa kiolesura katika mojawapo ya maelekezo: ya kuingia au ya nje.

- Orodha za ufikiaji zinaweza kuonyesha tu chanzo cha unganisho (kawaida, mfano wa kuzuia ufikiaji kwa SSH) au chanzo na lengwa la muunganisho (uliopanuliwa, mfano wa kuzuia ufikiaji wa mtandao).

- Zaidi ya orodha moja ya ufikiaji haiwezi kuunganishwa kwa kiolesura sawa katika mwelekeo sawa. Sheria zote zinazohitajika lazima zibainishwe katika orodha moja tu ya ufikiaji.

Kuzuia ufikiaji kutoka kwa Mtandao

Kuunda orodha ya ufikiaji ACL_OUTSIDE_IN Kwa ya nje kiolesura. Inaonyesha tu kwamba kiolesura cha nje kinapaswa kujibu ping, na kukataa maombi mengine yote.

R-DELTACONFIG(config)#

ruhusu icmp kiolesura chochote //ruhusu Ping

kukataa ip logi yoyote //marufuku ya miunganisho mingine

Tunafunga orodha ya ufikiaji kwenye kiolesura cha nje.

R-DELTACONFIG(config)#

interface FastEthernet 4

ip ufikiaji-kundi la ACL_OUTSIDE_IN ndani

Muhimu!

Sheria zozote mpya zitakazohitajika kwa ufikiaji kutoka ndani au nje zinapaswa kuongezwa kwenye orodha zinazofaa za ufikiaji KABLA mistari

kukataa ip logi yoyote

Ikiwa mstari fulani wenye ruhusa unaonekana kwenye orodha baada ya mstari wa kukataza, basi haitaathiri kwa njia yoyote trafiki, kwani router inashughulikia mistari. orodha ya ufikiaji mfululizo hadi mechi ya kwanza.

Kwa mabadiliko orodha ya ufikiaji Ni rahisi kwenda kwenye orodha ya ufikiaji yenyewe, ongeza ruhusa zote muhimu, kisha ufute mstari wa mwisho ( kukataa ip logi yoyote) na uiongeze mara moja. Kufuatia sheria hii rahisi, mstari wa kukataza daima utakuwa mwisho wa orodha, na sheria zote zitakuwa katika utaratibu wa kuongeza kutoka chini hadi juu. Kwa uwazi, wacha turuhusu ufikiaji wa kipanga njia kutoka nje kupitia itifaki ya http (bandari ya TCP 80)

R-DELTACONFIG(config)#

orodha ya ufikiaji wa ip imepanuliwa ACL_OUTSIDE_IN

ruhusu tcp kiolesura chochote sawa na 80

hakuna kukataa ip logi yoyote

kukataa ip logi yoyote

Inaruhusu trafiki ya kurudi

Baada ya kufunga orodha ya ufikiaji ACL_OUTSIDE_IN ufikiaji wote kutoka kwa mtandao wa ndani hadi rasilimali zote kupitia itifaki yoyote isipokuwa Ping. Hii ni kutokana na ukweli kwamba sheria za uchujaji wa trafiki pia hutumika kwenye mambo ya ndani ( ACL_INSIDE_IN) na nje ( ACL_OUTSIDE_IN) violesura.

Ili pakiti zote za kurudi kwa maombi kutoka kwa mtandao wa ndani kupitia, tunataja itifaki za kazi Kagua.

R-DELTACONFIG(config)#

ip kagua jina la Mtandao http

ip kagua jina la Mtandao https

ip kagua jina la mtandao dns

ip kagua jina Internet icmp

Tunamfunga sheria ya ukaguzi ya nje kiolesura.

R-DELTACONFIG(config)#

interface FastEthernet 4

IP kukagua mtandao nje

Orodha ya huduma zinazoruhusiwa kukaguliwa inaweza kupanuliwa katika siku zijazo.

Natumaini kwamba makala itakusaidia kuelewa vizuri jinsi orodha za ufikiaji zinavyofanya kazi. Kwa bahati mbaya, mada hii rahisi ni ngumu sana kuelezea kwa lugha rahisi. Iwapo una maswali au jambo lolote bado halijaeleweka, tafadhali niandikie kwa [barua pepe imelindwa] au acha swali lako kwenye maoni.

Tunaendelea kukuza mtandao wetu mdogo laini Lift mi Up. Tayari tumejadili masuala ya uelekezaji na uthabiti, na sasa hatimaye tumekua kuunganisha kwenye Mtandao. Kufungwa kwa kutosha ndani ya mazingira yetu ya ushirika!

Lakini pamoja na maendeleo matatizo mapya yanaonekana.

Kwanza, virusi vilipooza seva ya wavuti, kisha mtu akapiga mdudu, ambaye alienea kwenye mtandao, akichukua sehemu ya bandwidth. Na mhalifu fulani pia aliingia kwenye mazoea ya kubahatisha nywila za ssh kwa seva.

Je, unaweza kufikiria nini kitatokea tutakapounganishwa kwenye Mtandao?!

Kwa hivyo leo:

1) jifunze kusanidi orodha mbalimbali za udhibiti wa ufikiaji (Orodha ya Udhibiti wa Ufikiaji)

2) kujaribu kuelewa tofauti kati ya kuzuia trafiki zinazoingia na zinazotoka

3) kuelewa jinsi NAT inavyofanya kazi, faida, hasara na uwezo wake

4) kwa vitendo, tutapanga muunganisho wa Mtandao kupitia NAT na kuongeza usalama wa mtandao kwa kutumia orodha za ufikiaji.

Orodha ya Udhibiti wa Ufikiaji

Kwa hivyo tuna nini cha kusema kuhusu orodha za ufikiaji? Kwa kweli, mada ni rahisi na ni watu wavivu tu walionakili kutoka kwa kozi ya CCNA. Lakini je, hatupaswi kuvunja hadithi yetu ya ajabu kwa sababu ya ubaguzi fulani?Madhumuni ya orodha za ufikiaji ni nini? Inaweza kuonekana kuwa jibu dhahiri kabisa ni kuzuia ufikiaji: kumkataza mtu kufanya kitu, kwa mfano. Kwa ujumla, hii ni kweli, lakini unahitaji kuelewa kwa maana pana: sio tu kuhusu usalama. Hiyo ni, hapo awali hii ilikuwa labda, kwa hivyo kibali Na kukataa wakati wa kuweka. Lakini kwa kweli, ACL ni utaratibu wa kuchuja unaotumika sana. Kwa usaidizi wao, unaweza kuamua nani wa kumpa sera fulani na nani asishiriki, nani atashiriki katika michakato fulani na nani hatashiriki, ni nani tunapunguza kuongeza kasi ya hadi 56k na nani hadi 56M.

Ili kuifanya iwe wazi kidogo, hebu tutoe mfano rahisi. Uelekezaji wa Sera-msingi (PBR) hufanya kazi kulingana na orodha za ufikiaji. Unaweza kuifanya hapa ili pakiti zinazoingia kutoka mitandao 192.168.1.0/24 ilitumwa kwa next-hop 10.0.1.1, na kutoka mtandao 192.168.2.0/24 mnamo 10.0.2.1 (kumbuka kuwa uelekezaji wa kawaida unategemea anwani lengwa la pakiti na kiotomatiki pakiti zote hutumwa kwa hop moja inayofuata):

Mwishoni mwa makala kuna mfano wa kuanzisha na.

Aina za ACL

Sawa, tusahau maneno haya kwa muda.Kwa ujumla, orodha za ufikiaji ni tofauti:

- Kawaida

- Advanced

- Nguvu

- Reflexive

- Kulingana na wakati

Trafiki inayoingia na inayotoka

Ili kuanza, hebu tuweke jambo moja sawa. Unamaanisha nini unaposema trafiki inayoingia na kutoka? Tutahitaji hii katika siku zijazo. Trafiki inayoingia ni ile inayokuja kwenye kiolesura kutoka nje.

Zinazotoka ni zile zinazotumwa kutoka kwa kiolesura hadi nje.

Unaweza kutumia orodha ya ufikiaji ama kwa trafiki inayoingia, basi pakiti zisizohitajika hazitafika hata kwenye kipanga njia na, ipasavyo, zaidi kwenye mtandao, au kwa trafiki inayotoka, kisha pakiti hufika kwenye kipanga njia, kusindika na hiyo, kufikia kiolesura cha lengo na hutupwa juu yake tu.

Orodha ya kawaida ya ufikiaji hukagua tu anwani ya mtumaji. Imepanuliwa - anwani ya mtumaji, anwani ya mpokeaji na mlango. Inapendekezwa kuweka ACL za kawaida karibu na mpokeaji iwezekanavyo (ili usipunguze zaidi ya lazima), na zile zilizopanuliwa - karibu na mtumaji (kuacha trafiki isiyohitajika mapema iwezekanavyo).

Fanya mazoezi

Wacha tufanye mazoezi moja kwa moja. Je, tunapaswa kupunguza nini katika mtandao wetu mdogo wa "Lift mi Up"?- Seva ya WEB. Ruhusu ufikiaji kwa kila mtu kwenye bandari ya TCP 80 (itifaki ya HTTP). Kwa kifaa ambacho udhibiti utafanywa (tuna msimamizi), unahitaji kufungua telnet na ftp, lakini tutakupa ufikiaji kamili. Wengine wote hukata simu

- Seva ya faili. Tunapaswa kuwa na wakazi wa Lift Mi Up waipate kupitia bandari za folda zinazoshirikiwa, na kila mtu mwingine kupitia FTP.

- Seva ya barua. Hapa tuna SMTP na POP3 zinazoendesha, yaani, bandari za TCP 25 na 110. Pia tunafungua ufikiaji wa usimamizi kwa msimamizi. Tunazuia wengine

- Kwa seva ya baadaye ya DNS, unahitaji kufungua mlango wa UDP 53

- Ruhusu ujumbe wa ICMP kwa mtandao wa seva

- Kwa kuwa tuna mtandao Mwingine kwa ajili ya watu wote wasio wa chama ambao hawajajumuishwa katika FEO, PTO na Idara ya Uhasibu, tutawawekea vikwazo vyote, na kutoa ufikiaji fulani tu (ikijumuisha sisi na msimamizi)

- Mara nyingine tena, msimamizi tu, na bila shaka mpendwa wako, anapaswa kuruhusiwa kwenye mtandao wa udhibiti

- Hatutaunda vizuizi vya mawasiliano kati ya wafanyikazi wa idara.

1) Ufikiaji wa seva ya WEB

Hapa tuna sera ya kukataza kila kitu ambacho hakiruhusiwi. Kwa hiyo, sasa tunahitaji kufungua kitu na kufunga kila kitu kingine.Kwa kuwa tunalinda mtandao wa seva, tutapachika laha kwenye kiolesura kwenda kwao, yaani, kwenye FE0/0.3 Swali limewashwa tu. katika au kwa nje tunahitaji kufanya hivi? Ikiwa hatutaki kutuma pakiti kuelekea seva ambazo tayari ziko kwenye kipanga njia, basi hii itakuwa trafiki inayotoka. Hiyo ni, tutakuwa na anwani za marudio katika mtandao wa seva (ambayo tutachagua ni seva gani trafiki inakwenda), na anwani za chanzo zinaweza kuwa chochote - kutoka kwa mtandao wetu wa ushirika na kutoka kwa mtandao.

Ujumbe mmoja zaidi: kwa kuwa pia tutachuja kwa anwani lengwa (kuna sheria kadhaa za seva ya WEB, na zingine kwa seva ya barua), tutahitaji orodha iliyopanuliwa ya udhibiti wa ufikiaji; ndiyo pekee inayoturuhusu kufanya hivi. .

Sheria katika orodha ya ufikiaji zinaangaliwa kwa mpangilio kutoka juu hadi chini hadi mechi ya kwanza. Mara tu moja ya sheria inapoanzishwa, bila kujali ikiwa ni kibali au kukataa, hundi inacha na trafiki inachakatwa kulingana na kanuni iliyosababishwa.

Hiyo ni, ikiwa tunataka kulinda seva ya WEB, basi kwanza kabisa tunahitaji kutoa ruhusa, kwa sababu ikiwa tutasanidi kwenye mstari wa kwanza. kukataa ip yoyote- basi itafanya kazi kila wakati na trafiki haitapita kabisa. Yoyote- hii ni neno maalum ambalo linamaanisha anwani ya mtandao na mask ya nyuma 0.0.0.0 0.0.0.0 na ina maana kwamba kabisa nodes zote kutoka kwa mitandao yoyote huanguka chini ya utawala. Neno lingine maalum ni mwenyeji- inamaanisha mask 255.255.255.255 - yaani, anwani moja maalum maalum.

Kwa hivyo, sheria ya kwanza: ruhusu ufikiaji wa kila mtu kwenye bandari 80

msk-arbat-gw1(config-ext-nacl)# remark WEB

mwenyeji yeyote 172.16.0.2 sawa na 80

Ruhusu ( kibali TCP trafiki kutoka nodi yoyote ( yoyote) kuwa mwenyeji ( mwenyeji- anwani moja haswa) 172.16.0.2, iliyoelekezwa kwa bandari 80.

Wacha tujaribu kuambatisha orodha hii ya ufikiaji kwenye kiolesura cha FE0/0.3:

msk-arbat-gw1(config-subif)# ip access-group Seva-nje nje

Tunaangalia kutoka kwa kompyuta yetu yoyote iliyounganishwa:

Kama unaweza kuona, ukurasa unafungua, lakini vipi kuhusu ping?

Na hivyo kutoka kwa nodi nyingine yoyote?

Ukweli ni kwamba baada ya sheria zote katika Cisco ACLs, isiyo wazi kukataa ip yoyote(kukataa kabisa). Je, hii ina maana gani kwetu? Pakiti yoyote inayoondoka kwenye kiolesura ambayo hailingani na sheria yoyote katika ACL inaweza kukanushwa kabisa na kutupwa. Hiyo ni, hata ping, hata FTP, au kitu kingine chochote haitafanya kazi hapa.

Wacha tuende zaidi: tunahitaji kutoa ufikiaji kamili kwa kompyuta ambayo udhibiti utafanywa. Hii itakuwa kompyuta ya msimamizi wetu iliyo na anwani 172.16.6.66 kutoka kwa mtandao Mwingine.

Kila sheria mpya huongezwa kiotomatiki hadi mwisho wa orodha ikiwa tayari ipo:

msk-arbat-gw1(config)#

msk-arbat-gw1(config-ext-nacl)# ruhusu mpangishi wa tcp 172.16.6.66 mwenyeji 172.16.0.2 safu 20 ftp

msk-arbat-gw1(config-ext-nacl)# ruhusu mpangishi wa tcp 172.16.6.66 mwenyeji 172.16.0.2 eq telnet

Ni hayo tu. Tunaangalia kutoka kwa nodi inayotaka (kwa kuwa seva katika Jamhuri ya Tatarstan haziungi mkono telnet, tunaangalia FTP):

Hiyo ni, ujumbe wa FTP ulifika kwenye kipanga njia na unapaswa kuacha kiolesura cha FE0/0.3. Router inakagua na kuona kwamba pakiti inalingana na sheria tuliyoongeza na kuipitisha.

Na kutoka kwa nodi ya kigeni

Pakiti ya FTP hailingani na sheria zozote isipokuwa ile iliyo wazi inakataa ip yoyote na inatupwa.

2) Ufikiaji wa seva ya faili

Hapa, kwanza kabisa, tunahitaji kuamua nani atakuwa "mkazi" na ambaye anahitaji kupewa ufikiaji. Bila shaka, hawa ni wale ambao wana anwani kutoka kwa mtandao 172.16.0.0/16 - tu watapewa upatikanaji.Sasa na folda zilizoshirikiwa. Mifumo mingi ya kisasa tayari inatumia itifaki ya SMB kwa hili, ambayo inahitaji bandari TCP 445. Katika matoleo ya zamani, NetBios ilitumiwa, ambayo ililishwa kupitia bandari nyingi kama tatu: UDP 137 na 138 na TCP 139. Baada ya kukubaliana na msimamizi wetu, itasanidi bandari 445 (angalia kwa kweli ndani ya mfumo wa Jamhuri ya Tatarstan, bila shaka, haitafanya kazi). Lakini zaidi ya hii, tutahitaji bandari za FTP - 20, 21, na sio tu kwa majeshi ya ndani, bali pia kwa viunganisho kutoka kwa mtandao:

msk-arbat-gw1(config)# ip ufikiaji-orodha ya Seva-nje zilizopanuliwa

msk-arbat-gw1(config-ext-nacl)# kibali tcp 172.16.0.0 0.0.255.255 mwenyeji 172.16.0.3 sawa na 445

msk-arbat-gw1(config-ext-nacl)# kibali tcp yoyote mwenyeji 172.16.0.3 safu 20 21

Hapa tulitumia tena muundo safu 20 21- ili kutaja bandari kadhaa kwenye mstari mmoja. Kwa FTP, kwa ujumla, bandari 21 pekee haitoshi. Ukweli ni kwamba ikiwa utaifungua tu, basi utaidhinishwa, lakini uhamisho wa faili hautakuwa.

0.0.255.255 - mask ya kadi ya mwitu. Tutazungumza juu ya hii ni nini baadaye kidogo.

3) Ufikiaji wa seva ya barua

Tunaendelea kupata mazoezi - sasa na seva ya barua. Ndani ya orodha sawa ya ufikiaji, tunaongeza rekodi mpya tunazohitaji.Badala ya nambari za bandari kwa itifaki zinazotumiwa sana, unaweza kutaja majina yao:

msk-arbat-gw1(config)# ip ufikiaji-orodha ya Seva-nje zilizopanuliwa

msk-arbat-gw1(config-ext-nacl)#ruhusu tcp mwenyeji yeyote 172.16.0.4 eq pop3

msk-arbat-gw1(config-ext-nacl)#ruhusu tcp mwenyeji yeyote 172.16.0.4 eq smtp

4) seva ya DNS

msk-arbat-gw1(config)# ip ufikiaji-orodha ya Seva-nje zilizopanuliwamsk-arbat-gw1(config-ext-nacl)# kibali udp 172.16.0.0 0.0.255.255 mwenyeji 172.16.0.5 eq 53

5) ICMP

Kinachobaki ni kurekebisha hali ya ping. Hakuna chochote kibaya kwa kuongeza sheria hadi mwisho wa orodha, lakini kwa namna fulani itakuwa ya kupendeza zaidi kuziona mwanzoni.Tunatumia kudanganya rahisi kwa hili. Kwa kufanya hivyo, unaweza kutumia mhariri wa maandishi, kwa mfano. Nakili kipande kuhusu ACL kutoka kwa show run hapo na ongeza mistari ifuatayo:

hakuna orodha ya ufikiaji wa IP iliyopanuliwa Seva-nje

ip ufikiaji-orodha ya Seva zilizopanuliwa

ruhusu icmp yoyote

maoni WEB

maoni FILE

kumbuka MAIL

maoni DNS

Katika mstari wa kwanza tunafuta orodha iliyopo, kisha tunaunda tena na kuorodhesha sheria zote mpya kwa utaratibu tunaohitaji. Kwa amri katika mstari wa tatu, tuliruhusu upitishaji wa pakiti zote za ICMP kutoka kwa wapangishi wowote hadi kwa wapangishi wowote.

Ifuatayo, tunakili kila kitu kwa wingi na kuibandika kwenye koni. Kiolesura hutafsiri kila mstari kama amri tofauti na huitekeleza. Kwa hivyo tulibadilisha orodha ya zamani na mpya.

Tunaangalia kuwa kuna ping:

Ajabu.

"Udanganyifu" huu ni mzuri kwa usanidi wa awali au ikiwa unaelewa kile unachofanya. Kwenye mtandao wa kazini, unaposanidi ACL kwa mbali, unaweza kuhatarisha kuachwa bila ufikiaji wa maunzi unayoweka.

Ili kuingiza sheria mwanzoni au mahali pengine popote unayotaka, unaweza kuamua mbinu hii:

ip ufikiaji-orodha ya Seva zilizopanuliwa

1 kibali icmp yoyote

Kila sheria katika orodha imehesabiwa na hatua fulani, na ikiwa utaweka nambari kabla ya neno la kibali / kukataa, utawala utaongezwa sio mwisho, lakini mahali unahitaji. Kwa bahati mbaya, kipengele hiki hakifanyi kazi katika RT.

Ikiwa ni lazima ghafla (nambari zote zinazofuatana kati ya sheria zinachukuliwa), unaweza kurejesha sheria kila wakati (katika mfano huu, nambari ya sheria ya kwanza imepewa 10 (nambari ya kwanza) na nyongeza ni 10):

ufuataji wa orodha ya ufikiaji wa ip Seva-nje 10 10

Kama matokeo, Orodha ya Ufikiaji ya mtandao wa seva itaonekana kama hii:

ip ufikiaji-orodha ya Seva zilizopanuliwa

ruhusu icmp yoyote

maoni WEB

kibali tcp mwenyeji yeyote 172.16.0.2 eq www

kibali cha mwenyeji wa tcp 172.16.6.66 mwenyeji 172.16.0.2 safu 20 ftp

kibali cha mwenyeji wa tcp 172.16.6.66 mwenyeji 172.16.0.2 eq telnet

maoni FILE

kibali tcp 172.16.0.0 0.0.255.255 mwenyeji 172.16.0.3 eq 445

kibali tcp mwenyeji yeyote 172.16.0.3 safu 20 21

kumbuka MAIL

kibali tcp mwenyeji yeyote 172.16.0.4 eq pop3

kibali tcp mwenyeji yeyote 172.16.0.4 eq smtp

maoni DNS

kibali udp 172.16.0.0 0.0.255.255 mwenyeji 172.16.0.5 eq 53

Kwa sasa msimamizi wetu ana ufikiaji wa seva ya WEB pekee. Mpe ufikiaji kamili wa mtandao mzima. Huu ni mgawo wa kwanza wa kazi ya nyumbani.

6) Haki za watumiaji kutoka kwa mtandao Mwingine

Mpaka sasa tulihitaji usiruhusu kuingia mtu mahali fulani, kwa hivyo tulizingatia anwani lengwa na kuambatisha orodha ya ufikiaji kwa trafiki inayotoka kutoka kwa kiolesura. Sasa tunahitaji usitoe: Hakuna maombi kutoka kwa kompyuta kwenye mtandao Mwingine yanapaswa kwenda nje ya mipaka. Kweli, kwa kweli, isipokuwa kwa zile ambazo tunaruhusu haswa.msk-arbat-gw1(config)# ip-orodha ya ufikiaji imepanuliwa Nyingine-ndani

msk-arbat-gw1(config-ext-nacl)# kibali cha mwenyeji wa ip 172.16.6.61 yoyote

Hapa hatukuweza kwanza kukataa kila mtu na kisha kuruhusu wachache waliochaguliwa, kwa sababu kabisa vifurushi vyote vitaanguka chini ya utawala kukataa ip yoyote Na kibali haingefanya kazi hata kidogo.

Tunatumia kwenye interface. Wakati huu mlangoni:

msk-arbat-gw1(config)#int fa0/0.104

msk-arbat-gw1(config-subif)#ip access-group Nyingine-ndani katika

yaani, pakiti zote za IP kutoka kwa seva pangishi iliyo na anwani ya 172.16.6.61 au 172.16.6.66 zinaruhusiwa kutumwa popote zinapokusudiwa. Kwa nini pia tunatumia orodha iliyopanuliwa ya ufikiaji hapa? Baada ya yote, inaweza kuonekana kuwa tunaangalia tu anwani ya mtumaji. Kwa sababu tulimpa msimamizi ufikiaji kamili, lakini mgeni wa kampuni ya "Lift mi Up", kwa mfano, anayeingia kwenye mtandao huo hana ufikiaji wa chochote isipokuwa Mtandao.

7) Kudhibiti mtandao

Hakuna ngumu. Sheria itaonekana kama hii:msk-arbat-gw1(config)# orodha ya ufikiaji wa ip imepanuliwa Usimamizi-nje

msk-arbat-gw1(config-ext-nacl)# maoni IAM

msk-arbat-gw1(config-ext-nacl)# kibali cha mwenyeji wa ip 172.16.6.61 172.16.1.0 0.0.0.255

msk-arbat-gw1(config-ext-nacl)# remark ADMIN

msk-arbat-gw1(config-ext-nacl)# kibali cha mwenyeji wa ip 172.16.6.66 172.16.1.0 0.0.0.255

Tunatumia ACL hii kwenye kiolesura cha FE 0/0.2:

msk-arbat-gw1(config)# int fa0/0.2

msk-arbat-gw1(config-subif)#ip ufikiaji-kikundi Usimamizi-nje

8) Hakuna vikwazo zaidi

TayariMask na mask ya nyuma

Hadi sasa, bila maelezo, tumetoa parameta ya ajabu kama 0.0.255.255, ambayo inafanana na mask ya subnet.Ni ngumu kidogo kuelewa, lakini hii ndio mask ya nyuma hutumiwa kuamua ni majeshi gani yatakuwa chini ya sheria.

Ili kuelewa mask ya nyuma ni nini, lazima ujue mask ya kawaida ni nini. Hebu tuanze na mfano rahisi zaidi.

Mtandao wa kawaida wenye anwani 256: 172.16.5.0/24, kwa mfano. Ingizo hili linamaanisha nini?

Na ina maana hasa yafuatayo

| Anwani ya IP. Nukuu ya decimal | 172 | 16 | 5 | 0 |

| Anwani ya IP. Maandishi ya binary | 10101100 | 00010000 | 00000101 | 00000000 |

| 11111111 | 11111111 | 11111111 | 00000000 | |

| 255 | 255 | 255 | 0 |

Anwani ya IP ni kigezo cha biti-32 kilichogawanywa katika sehemu 4, ambazo umezoea kuona katika umbo la desimali.

Mask ya subnet pia ina urefu wa biti 32 - kwa kweli ni template, stencil ambayo huamua anwani ndogo ya anwani. Ambapo kuna wale kwenye mask, thamani haiwezi kubadilika, yaani, sehemu 172.16.5 haijabadilishwa kabisa na itakuwa sawa kwa majeshi yote kwenye subnet hii, lakini sehemu ambayo kuna zero inatofautiana.

Hiyo ni, kwa mfano wetu, 172.16.5.0/24 ni anwani ya mtandao, na majeshi yatakuwa 172.16.5.1-172.16.5.254 (255 ya mwisho inatangazwa), kwa sababu 00000001 ni 1, na 11111110 ni 254 (tunazungumza 254). kuhusu oktet ya mwisho ya anwani). / 24 inamaanisha kuwa urefu wa mask ni bits 24, yaani, tuna 24 - sehemu isiyobadilika na 8 zero.

Kesi nyingine ni wakati mask yetu ni, kwa mfano, bits 30, sio 24.

Kwa mfano 172.16.2.4/30. Hebu tuandike kama hii:

| Anwani ya IP. Nukuu ya decimal | 172 | 16 | 2 | 4 |

| Anwani ya IP. Maandishi ya binary | 10101100 | 00010000 | 00000010 | 00000100 |

| Mask ya subnet. Maandishi ya binary | 11111111 | 11111111 | 11111111 | 11111100 |

| Mask ya subnet. Nukuu ya decimal | 255 | 255 | 255 | 252 |

Kama unavyoona, biti mbili za mwisho pekee ndizo zinaweza kubadilika kwa subnet hii. Oktet ya mwisho inaweza kuchukua maadili 4 yafuatayo:

00000100 - anwani ya subnet (4 katika decimal)

00000101 - anwani ya nodi (5)

00000110 - anwani ya nodi (6)

00000111 - matangazo (7)

Kila kitu zaidi ya hii ni subnet tofauti

Hiyo ni, sasa inapaswa kuwa wazi kidogo kwako kwamba mask ya subnet ni mlolongo wa bits 32, ambapo kwanza kuna wale, maana ya anwani ya subnet, basi kuna zero, ikimaanisha anwani ya mwenyeji. Katika kesi hii, zero na zile kwenye mask haziwezi kubadilisha. Hiyo ni, mask ni 11111111.11100000.11110111.00000000 haiwezekani

Kinyago cha nyuma (kadi ya mwitu) ni nini?

Kwa wasimamizi wengi na wahandisi wengine, hii sio kitu zaidi ya ubadilishaji wa mask ya kawaida. Hiyo ni, zero kwanza kuweka anwani ya sehemu ambayo lazima lazima mechi, na wale, kinyume chake, sehemu ya bure.

Hiyo ni, katika mfano wa kwanza tuliochukua, ikiwa unataka kuchuja majeshi yote kutoka kwa subnet ya 172.16.5.0/24, basi utaweka sheria katika Laha ya Ufikiaji:

…. 172.16.5.0 0.0.0.255

Kwa sababu mask ya nyuma itaonekana kama hii:

00000000.00000000.00000000.11111111

Katika mfano wa pili na mtandao 172.16.2.4/30, mask ya nyuma itaonekana kama hii: zero 30 na mbili:

| Kinyago cha nyuma. Maandishi ya binary | 00000000 | 00000000 | 00000000 | 00000011 |

| Kinyago cha nyuma. Nukuu ya decimal | 0 | 0 | 0 | 3 |

Ipasavyo, parameta katika orodha ya ufikiaji itaonekana kama hii:

…. 172.16.2.4 0.0.0.3

Baadaye, unapokula mbwa wakati wa kuhesabu masks na masks ya nyuma, utakumbuka nambari zinazotumiwa zaidi, idadi ya majeshi katika mask fulani, na utaelewa kuwa katika hali zilizoelezwa, octet ya mwisho ya mask ya nyuma inapatikana. kwa kuondoa octet ya mwisho ya mask ya kawaida kutoka 255 (255-252 = 3), nk. Wakati huo huo, unahitaji kufanya kazi kwa bidii na kuhesabu)

Lakini kwa kweli, mask ya nyuma ni chombo tajiri zaidi, hapa unaweza kuchanganya anwani ndani ya subnet sawa au hata kuchanganya subnets, lakini tofauti muhimu zaidi ni kwamba unaweza kubadilisha zero na zile. Hii hukuruhusu, kwa mfano, kuchuja seva pangishi (au kikundi) mahususi kwenye subneti nyingi kwa mstari mmoja.

Mfano 1

Imetolewa: mtandao 172.16.16.0/24Muhimu: chuja anwani 64 za kwanza (172.16.16.0-172.16.16.63)

Suluhisho: 172.16.16.0 0.0.0.63

Mfano 2

Imetolewa: mitandao 172.16.16.0/24 na 172.16.17.0/24Muhimu: chujio anwani kutoka kwa mitandao yote miwili

Suluhisho: 172.16.16.0 0.0.1.255

Mfano 3

Imetolewa: Mitandao 172.16.0.0-172.16.255.0Muhimu: kichujio kipangishi kilicho na anwani 4 kutoka kwa subnets zote

Suluhisho: 172.16.0.4 0.0.255.0

Operesheni ya ACL kwenye picha

Mtandao dhahania:

1) Kwenye kipanga njia RT1 kwenye kiolesura cha FE0/1, kila kitu kinaruhusiwa kuingia isipokuwa ICMP.

2) Kwenye kipanga njia RT2 kwenye kiolesura cha FE0/1, SSH na TELNET haziruhusiwi kutoka.

Vipimo

inayoweza kubofya

1) Ping kutoka kwa PC1 hadi Seva1

2) TELNET kutoka kwa PC1 hadi Seva1

3) SSH kutoka kwa PC1 hadi Seva2

4) Ping kutoka Server2 hadi PC1

Viongezi

1) Sheria zinazotumika kwa trafiki inayotoka hazitachuja trafiki ya kifaa yenyewe. Hiyo ni, ikiwa unahitaji kukataa upatikanaji wa Cisco yenyewe mahali fulani, basi utakuwa na kuchuja trafiki inayoingia kwenye interface hii (trafiki ya majibu kutoka ambapo unahitaji kukataa upatikanaji).2) Unahitaji kuwa mwangalifu na ACL. Hitilafu ndogo katika sheria, mpangilio usio sahihi wa usanidi, au orodha isiyofikiriwa vizuri inaweza kukuacha bila ufikiaji wa kifaa.

Kwa mfano, unataka kuzuia ufikiaji popote kwa mtandao 172.16.6.0/24, isipokuwa kwa anwani yako 172.16.6.61 na kuweka sheria kama hii:

kataa ip 172.16.6.0 0.0.0.255 yoyote

Mara tu unapotumia ACL kwenye interface, utapoteza mara moja upatikanaji wa router, kwa sababu unaanguka chini ya sheria ya kwanza na ya pili haijaangaliwa.

Hali ya pili mbaya ambayo inaweza kukutokea: trafiki ambayo haikupaswa kuwa chini ya ACL.

Hebu fikiria hali hii: tunayo seva ya FTP katika hali ya passiv kwenye chumba cha seva. Ili kuipata ulifungua bandari ya 21 katika ACL Seva-nje. Baada ya uunganisho wa awali kuanzishwa, seva ya FTP inamjulisha mteja wa bandari ambayo iko tayari kuhamisha / kupokea faili, kwa mfano, 1523. Mteja anajaribu kuanzisha muunganisho wa TCP kwenye mlango huu, lakini hukutana na Seva za ACL, ambapo hakuna ruhusa kama hiyo - na hivyo ndivyo hadithi ya uhamishaji uliofaulu inavyoisha. Katika mfano wetu hapo juu, ambapo tunaweka upatikanaji wa seva ya faili, tulifungua upatikanaji tu tarehe 20 na 21, kwa sababu hii ni ya kutosha kwa mfano. Katika maisha halisi itabidi ucheze. Mifano michache ya usanidi wa ACL kwa kesi za kawaida.

3) Tatizo linalofanana sana na la kuvutia linafuata kutoka kwa nukta ya 2.

Je, ulitaka, kwa mfano, kuweka ACL zifuatazo kwenye kiolesura cha Mtandao:

idhini ya kufikia orodha ya nje mpangishi wa tcp 1.1.1.1 mwenyeji 2.2.2.2 eq 80

orodha ya ufikiaji katika seva pangishi ya tcp 2.2.2.2 eq 80 yoyote

Inaweza kuonekana: mwenyeji aliye na anwani 1.1.1.1 anaruhusiwa ufikiaji kupitia bandari 80 hadi seva 2.2.2.2 (kanuni ya kwanza). Na nyuma kutoka kwa seva 2.2.2.2, viunganisho vya ndani vinaruhusiwa.

Lakini nuance hapa ni kwamba kompyuta 1.1.1.1 huanzisha muunganisho KWA bandari 80, lakini kutoka kwa bandari nyingine, kwa mfano, 1054, yaani, pakiti ya majibu kutoka kwa seva hufika kwenye tundu 1.1.1.1:1054, haiingii chini. sheria katika ACL imewashwa IN na inatupiliwa mbali kwa sababu ya kukataa kabisa ip yoyote.

Ili kuzuia hali hii, na usifungue rundo zima la bandari, unaweza kuamua hila hii kwenye ACL kwenye:

ruhusu mwenyeji wa tcp 2.2.2.2 yoyote iliyoanzishwa.

Maelezo ya suluhisho hili yatapatikana katika moja ya makala zifuatazo.

4) Kuzungumza juu ya ulimwengu wa kisasa, mtu hawezi kupuuza zana kama vikundi vya vitu (Kikundi cha kitu).

Wacha tuseme unahitaji kuunda ACL ambayo inatoa anwani tatu maalum kwenye Mtandao kwenye bandari tatu zinazofanana kwa matarajio ya kupanua idadi ya anwani na bandari. Inaonekanaje bila kujua vikundi vya vitu:

ip upatikanaji-orodha kupanuliwa TO-INTERNET

ruhusu mwenyeji wa tcp 172.16.6.66 eq 80 yoyote

ruhusu mpangishi wa tcp 172.16.6.66 eq 8080 yoyote

kibali cha mwenyeji wa tcp 172.16.6.66 eq 443 yoyote

ruhusu mwenyeji wa tcp 172.16.6.67 eq 80 yoyote

kibali cha mwenyeji wa tcp 172.16.6.67 eq 8080 yoyote

kibali cha mwenyeji wa tcp 172.16.6.67 eq 443 yoyote

ruhusu mpangishi wa tcp 172.16.6.68 eq 80 yoyote

kibali cha mwenyeji wa tcp 172.16.6.68 eq 8080 yoyote

kibali cha mwenyeji wa tcp 172.16.6.68 eq 443 yoyote

Kadiri idadi ya vigezo inavyoongezeka, kudumisha ACL kama hiyo inakuwa ngumu zaidi na zaidi, na ni rahisi kufanya makosa wakati wa kusanidi.

Lakini ikiwa tutageukia vikundi vya vitu, inachukua fomu ifuatayo:

huduma ya kikundi cha vitu INET-PORTS

maelezo Bandari zinazoruhusiwa kwa baadhi ya wapangishaji

tcp eq www

TCP sawa na 8080

TCP sawa na 443

Mtandao wa kikundi cha kitu HOSTS-TO-INET

maelezo Wapangishi wanaruhusiwa kuvinjari wavu

mwenyeji 172.16.6.66

mwenyeji 172.16.6.67

mwenyeji 172.16.6.68

Orodha ya ufikiaji wa IP imepanuliwa INET-OUT

ruhusu kikundi cha kitu cha INET-PORTS kikundi-HOSTS-TO-INET yoyote

Kwa mtazamo wa kwanza inaonekana kutishia kidogo, lakini ukiiangalia, ni rahisi sana.

4) Taarifa muhimu sana kwa utatuzi wa matatizo inaweza kupatikana kutoka kwa pato la amri onyesha orodha za ufikiaji wa ip %ACL name%. Mbali na orodha halisi ya sheria za ACL maalum, amri hii inaonyesha idadi ya mechi kwa kila sheria.

Msk-arbat-gw1#sh ip-orodha za ufikiaji nat-inet

Orodha ya ufikiaji wa IP iliyopanuliwa nat-inet

kibali IP host 172.16.6.61 yoyote

(mechi 4)

Na kwa kuongeza mwishoni mwa sheria yoyote logi, tutaweza kupokea ujumbe kuhusu kila mechi kwenye kiweko. (ya mwisho haifanyi kazi katika PT)

NAT

Tafsiri ya Anwani ya Mtandao imekuwa njia muhimu kabisa katika uchumi tangu 1994. Vikao vingi juu yake vimevunjwa na pakiti zinapotea.Mara nyingi inahitajika kuunganisha mtandao wako wa ndani kwenye mtandao. Ukweli ni kwamba kinadharia kuna anwani 255*255*255*255=4,228,250,625. 4 bilioni. Hata kama kila mkaaji wa sayari hii angekuwa na kompyuta moja tu, hakutakuwa na anwani za kutosha. Lakini hapa chuma haziunganishi kwenye mtandao. Watu werevu walitambua hili mwanzoni mwa miaka ya 90 na, kama suluhu la muda, walipendekeza kugawanya nafasi ya anwani kuwa ya umma (nyeupe) na ya faragha (ya faragha, ya kijivu).

Mwisho ni pamoja na safu tatu:

10.0.0.0/8

172.16.0.0/12

192.168.0.0/16

Hizi ni bure kwako kutumia kwenye mtandao wako wa kibinafsi, kwa hivyo bila shaka zitarudiwa. Vipi kuhusu upekee? Je, seva ya WEB itajibu nani inapopokea ombi na anwani ya kurejesha 192.168.1.1? Rostelecom? Kampuni ya Tatneft? Au muda wako wa ndani? Kwenye mtandao mkubwa, hakuna mtu anayejua chochote kuhusu mitandao ya kibinafsi - haijapitishwa.

Hapa ndipo NAT inapoanza kutumika. Kwa kiasi kikubwa, hii ni udanganyifu, kuanzisha. Kwenye kifaa cha kusugua, anwani yako ya kibinafsi, kwa ufupi, inabadilishwa tu na anwani nyeupe, ambayo itaonekana zaidi kwenye pakiti wakati inasafiri kwa seva ya WEB. Lakini anwani nyeupe zimeelekezwa vizuri sana, na pakiti hakika itarudi kwenye kifaa cha kusugua.

Lakini itakuwaje, kwa upande wake, kuelewa nini cha kufanya nayo ijayo? Hebu tufikirie hili.

Aina za NAT

Tuli

Katika kesi hii, anwani moja ya ndani inabadilishwa kuwa anwani moja ya nje. Na wakati huo huo, maombi yote yanayokuja kwenye anwani ya nje yatatafsiriwa kwa moja ya ndani. Kana kwamba mwenyeji huyu ndiye mmiliki wa anwani hii nyeupe ya IP.Imesanidiwa na amri ifuatayo:

Kipanga njia (config)# ip nat ndani ya chanzo tuli 172.16.6.5 198.51.100.2

Nini kinaendelea:

1) Node 172.16.6.5 inafikia seva ya WEB. Inatuma pakiti ya IP ambapo anwani lengwa ni 192.0.2.2 na anwani ya mtumaji ni 172.16.6.5.

2) Pakiti hutolewa kupitia mtandao wa shirika hadi lango 172.16.6.1, ambapo NAT imesanidiwa.

3) Kulingana na amri iliyosanidiwa, kipanga njia huondoa kichwa cha sasa cha IP na kukibadilisha kuwa mpya, ambapo anwani nyeupe 198.51.100.2 tayari inaonekana kama anwani ya mtumaji.

4) Kwenye mtandao, kifurushi kilichosasishwa kinafikia seva 192.0.2.2.

5) Anaona kwamba jibu lazima lipelekwe kwa 198.51.100.2 na kuandaa pakiti ya IP ya majibu. Kama anwani ya mtumaji, anwani ya seva yenyewe ni 192.0.2.2, anwani lengwa ni 198.51.100.2

6) Pakiti huruka nyuma kupitia mtandao, na si lazima kupitia njia sawa.

7) Kifaa cha kusugua kinaonyesha kwamba maombi yote kwa anwani 198.51.100.2 yanapaswa kuelekezwa kwa 172.16.6.5. Router tena hupunguza sehemu ya TCP iliyofichwa ndani na kuweka kichwa kipya cha IP (anwani ya chanzo haibadilika, anwani ya marudio ni 172.16.6.5).

8) Pakiti inarejeshwa kupitia mtandao wa ndani kwa mwanzilishi, ambaye hajui hata miujiza gani iliyompata kwenye mpaka.

Na hivyo itakuwa kwa kila mtu.

Zaidi ya hayo, ikiwa uunganisho umeanzishwa kutoka kwenye mtandao, pakiti moja kwa moja, kupitia kifaa cha kusugua, hufikia mwenyeji wa ndani.

Mbinu hii ni muhimu unapokuwa na seva ndani ya mtandao wako inayohitaji ufikiaji kamili kutoka nje. Bila shaka, huwezi kutumia chaguo hili ikiwa unataka kufichua majeshi mia tatu kwenye mtandao kupitia anwani moja. Chaguo hili la NAT halitasaidia kwa njia yoyote kuhifadhi anwani nyeupe za IP, lakini hata hivyo inaweza kuwa na manufaa.

Nguvu

Una idadi kubwa ya anwani nyeupe, kwa mfano, mtoa huduma wako amekupa mtandao 198.51.100.0/28 wenye anwani 16. Mbili kati yao (ya kwanza na ya mwisho) ni anwani ya mtandao na anwani ya utangazaji, anwani mbili zaidi zimepewa vifaa vya kutoa uelekezaji. Unaweza kutumia anwani 12 zilizosalia za NAT na kuwaachilia watumiaji wako kupitia hizo.Hali ni sawa na NAT tuli - anwani moja ya kibinafsi inatafsiriwa kwa moja ya nje - lakini sasa ya nje haijasasishwa wazi, lakini itachaguliwa kwa nguvu kutoka kwa safu fulani.

Imeundwa kama hii:

Kipanga njia(config)#ip nat pool lol_pool 198.51.100.3 198.51.100.14

Imebainisha kundi (anuwai) la anwani za umma ambapo anwani itakayoandikwa itachaguliwa

Kipanga njia (config)

#access-orodha 100 kibali ip 172.16.6.0 0.0.0.255 yoyote

Tunaweka orodha ya ufikiaji ambayo inaruhusu pakiti zote zilizo na anwani ya chanzo 172.16.6.x, ambapo X inatofautiana 0-255.

Router(config)#ip nat ndani ya orodha ya chanzo 100 pool lol_pool

Kwa amri hii tunaunganisha ACL iliyoundwa na bwawa.

Chaguo hili pia si la watu wote; pia hutaweza kuachilia kila mtu kati ya watumiaji wako 300 kwenye Mtandao ikiwa huna anwani 300 za nje. Mara tu anwani nyeupe zimeisha, hakuna mtu mpya atakayeweza kufikia mtandao. Wakati huo huo, watumiaji hao ambao tayari wameweza kunyakua anwani ya nje kwao wenyewe watafanya kazi. Timu itakusaidia kudondosha matangazo yote ya sasa na kufuta anwani za nje tafsiri ya ip wazi *

Kando na mgao unaobadilika wa anwani za nje, NAT hii inayobadilika inatofautiana na NAT tuli kwa kuwa bila usanidi tofauti wa usambazaji wa bandari, muunganisho wa nje kwa mojawapo ya anwani za hifadhi hauwezekani tena.

Wengi-kwa-Mmoja

Aina ifuatayo ina majina kadhaa: Upakiaji Mzito wa NAT, Tafsiri ya Anwani ya Bandari (PAT), Uboreshaji wa IP, Nyingi-kwa-Moja NAT.Jina la mwisho linajieleza lenyewe - kupitia anwani moja ya nje watu wengi wa kibinafsi huenda ulimwenguni. Hii inakuwezesha kutatua tatizo na ukosefu wa anwani za nje na kutolewa kila mtu ulimwenguni.

Hapa tunapaswa kutoa maelezo ya jinsi hii inavyofanya kazi. Unaweza kufikiria jinsi anwani mbili za kibinafsi zinavyotafsiriwa kuwa moja, lakini kipanga njia kinaelewaje nani anahitaji kusambaza pakiti iliyorejeshwa kutoka kwa Mtandao hadi kwa anwani hii?

Kila kitu ni rahisi sana:

Hebu tuchukue kwamba pakiti huwasili kutoka kwa majeshi mawili kwenye mtandao wa ndani hadi kifaa cha kusugua. Zote mbili na ombi kwa seva ya WEB 192.0.2.2.

Data kutoka kwa waandaji inaonekana kama hii:

Router inafichua pakiti ya IP kutoka kwa mwenyeji wa kwanza, hutoa sehemu ya TCP kutoka kwayo, kuichapisha na kujua ni bandari gani muunganisho unaanzishwa. Ina anwani ya nje 198.51.100.2, ambayo anwani kutoka kwa mtandao wa ndani itabadilika.

Ifuatayo, huchagua bandari ya bure, kwa mfano, 11874. Na inafanya nini baadaye? Inapakia data yote ya kiwango cha programu katika sehemu mpya ya TCP, ambapo bandari lengwa bado inasalia 80 (hapa ndipo seva ya WEB inasubiri miunganisho), na mlango wa mtumaji hubadilika kutoka 23761 hadi 11874. Sehemu hii ya TCP imeingizwa katika IP mpya. pakiti ambapo anwani ya IP ya mtumaji inabadilika kutoka 172.16.6.5 hadi 198.51.100.2.

Kitu kimoja kinatokea kwa pakiti kutoka kwa mwenyeji wa pili, bandari ya pili tu ya bure imechaguliwa, kwa mfano 11875. "Bure" ina maana kwamba haijachukuliwa na viunganisho vingine vile.

Data inayotumwa kwenye Mtandao sasa itaonekana hivi.

Huingiza data ya watumaji na wapokeaji kwenye jedwali lake la NAT

Kwa seva ya WEB, haya ni maombi mawili tofauti kabisa, ambayo lazima ishughulikie kila moja. Baada ya hapo, hutuma jibu ambalo linaonekana kama hii:

Moja ya pakiti hizi inapofikia kipanga njia chetu, inalingana na data iliyo kwenye pakiti hii na maingizo yake kwenye jedwali la NAT. Ikiwa ulinganifu utapatikana, utaratibu wa kurudi nyuma hutokea - pakiti na sehemu ya TCP hurejeshwa kwa vigezo vyake vya asili tu kama fikio:

Na sasa pakiti hutolewa juu ya mtandao wa ndani kwa kompyuta zinazoanzisha, ambazo hazitambui hata kwamba mahali fulani data zao zilichukuliwa kwa ukali kwenye mpaka.

Kila simu unayopiga ni muunganisho tofauti. Hiyo ni, ulijaribu kufungua ukurasa wa WEB - hii ni itifaki ya HTTP kwa kutumia bandari 80. Ili kufanya hivyo, kompyuta yako lazima ianzishe kikao cha TCP na seva ya mbali. Kikao kama hicho (TCP au UDP) kinafafanuliwa na soketi mbili: anwani ya IP ya ndani: bandari ya ndani na anwani ya IP ya mbali: bandari ya mbali. Katika hali ya kawaida, una uhusiano mmoja wa kompyuta-server, lakini katika kesi ya NAT kutakuwa na viunganisho viwili: router-server na kompyuta inadhani kuwa ina kikao cha kompyuta-server.

Mpangilio hutofautiana kidogo: na neno la ziada la upakiaji:

Ruta(config)#orodha ya ufikiaji 101 kibali 172.16.4.0 0.0.0.255

Router(config)#ip nat ndani ya orodha ya chanzo 101 kiolesura fa0/1 mzigo kupita kiasi

Katika kesi hii, bila shaka, bado inawezekana kusanidi bwawa la anwani:

Kipanga njia(config)#ip nat pool lol_pool 198.51.100.2 198.51.100.14

Ruta(config)#orodha ya ufikiaji 100 kibali 172.16.6.0 0.0.0.255

Router(config)#ip nat ndani ya orodha ya chanzo 100 pool lol_pool mzigo kupita kiasi

Usambazaji wa Bandari

Vinginevyo pia wanasema usambazaji wa bandari au ramani.Tulipoanza kuzungumza kuhusu NAT kwa mara ya kwanza, tulikuwa na matangazo ya moja kwa moja na maombi yote yaliyotoka nje yalielekezwa upya kiotomatiki kwa seva pangishi ya ndani. Kwa njia hii itawezekana kufichua seva kwenye Mtandao.

Lakini ikiwa huna fursa kama hiyo - una mdogo katika anwani nyeupe, au hutaki kufichua rundo zima la bandari nje, unapaswa kufanya nini?

Unaweza kutaja kwamba maombi yote yanayokuja kwa anwani maalum nyeupe na bandari maalum ya kipanga njia inapaswa kutumwa kwa bandari inayotaka ya anwani ya ndani inayotakiwa.

Kipanga njia(config)#ip nat ndani ya chanzo tuli tcp 172.16.0.2 80 198.51.100.2 80 inayoweza kupanuliwa

Kutumia amri hii inamaanisha kuwa ombi la TCP linalotoka kwa Mtandao hadi kwa anwani 198.51.100.2 kwenye bandari 80 litaelekezwa kwenye anwani ya ndani 172.16.0.2 kwenye mlango sawa wa 80. Bila shaka, unaweza pia kusambaza UDP na kuelekeza upya kutoka bandari moja hadi nyingine. Hii, kwa mfano, inaweza kuwa muhimu ikiwa una kompyuta mbili zinazohitaji ufikiaji kupitia RDP kutoka nje. RDP hutumia mlango 3389. Huwezi kusambaza mlango sawa kwa wapangishaji tofauti (unapotumia anwani sawa ya nje). Kwa hivyo unaweza kufanya hivi:

Kipanga njia(config)# ip nat ndani ya chanzo tuli tcp 172.16.6.61 3389 198.51.100.2 3389

Kipanga njia(config)# ip nat ndani ya chanzo tuli tcp 172.16.6.66 3389 198.51.100.2 3398

Kisha, ili kufikia kompyuta 172.16.6.61, unazindua kikao cha RDP kwenye bandari 198.51.100.2:3389, na 172.16.6.66 - 198.51.100.2:3398. Router yenyewe itasambaza kila kitu ambapo inahitajika.

Kwa njia, amri hii ni kesi maalum ya ya kwanza kabisa: ip nat ndani ya chanzo tuli 172.16.6.66 198.51.100.2. Ni katika kesi hii tu tunazungumza juu ya kusambaza trafiki yote, na katika mifano yetu - bandari maalum za itifaki ya TCP.

Hivi ndivyo NAT inavyofanya kazi kwa jumla. Nakala nyingi zimeandikwa juu ya sifa zake na faida / hasara, lakini haziwezi kupuuzwa.

Udhaifu na nguvu za NAT

+

- Kwanza kabisa NAT hukuruhusu kuhifadhi anwani za IP za umma. Hii ndio hasa iliundwa. Kupitia anwani moja, inawezekana kinadharia kutoa anwani zaidi ya 65,000 za kijivu (kulingana na idadi ya bandari).- Pili, PAT na NAT inayobadilika kwa kiasi fulani ni ngome, inayozuia miunganisho ya nje kufikia kompyuta za mwisho ambazo haziwezi kuwa na ngome zao na antivirus. Ukweli ni kwamba ikiwa pakiti inatoka nje hadi kwenye kifaa cha kusugua ambacho haitarajiwi hapa au hairuhusiwi, inatupwa tu.

Ili pakiti iweze kupitishwa na kuchakatwa, masharti yafuatayo lazima yakamilishwe:

1) Lazima kuwe na ingizo katika jedwali la NAT kwa anwani hii ya nje iliyobainishwa kama anwani ya chanzo kwenye pakiti

NA

2) Lango la chanzo katika pakiti lazima lilingane na lango la anwani hiyo nyeupe kwenye ingizo

NA

3) Lango fikio katika pakiti inalingana na lango lililo katika ingizo.

AU

Usambazaji wa lango umesanidiwa.

Lakini hauitaji kuzingatia NAT haswa kama ngome - sio zaidi ya faida ya ziada.

- Cha tatu, NAT inaficha muundo wa ndani wa mtandao wako kutoka kwa macho ya nje - wakati wa kufuatilia njia kutoka nje, hutaona chochote zaidi ya kifaa cha kuzaa.

-

NAT pia ina hasara. Ya muhimu zaidi kati yao labda ni yafuatayo:- Baadhi ya itifaki haziwezi kufanya kazi kupitia NAT bila magongo. Kwa mfano, FTP au itifaki za tunnel (licha ya jinsi nilivyoweka FTP kwenye maabara kwa urahisi, katika maisha halisi hii inaweza kusababisha matatizo mengi)

- Tatizo jingine liko katika ukweli kwamba kuna maombi mengi kutoka kwa anwani moja hadi seva moja. Wengi wameshuhudia hili, unapoenda kwenye baadhi ya Rapidshare, na inasema kwamba tayari kulikuwa na uhusiano kutoka kwa IP yako, unafikiri kwamba "unasema uongo, mbwa," na ni jirani yako ambaye tayari ananyonya. Kwa sababu hiyo hiyo, kulikuwa na matatizo na ICQ wakati seva zilikataa usajili.

- Tatizo ambalo sio kubwa sana sasa: mzigo kwenye processor na RAM. Kwa kuwa kiasi cha kazi ni kikubwa sana ikilinganishwa na njia rahisi (huna haja ya kuangalia tu kichwa cha IP, unahitaji kuiondoa, kuondoa kichwa cha TCP, ingiza kwenye meza, ongeza vichwa vipya) katika ofisi ndogo. kuna matatizo na hili.

Nimekutana na hali hii.

Suluhisho moja linalowezekana ni kuhamisha kitendakazi cha NAT kwa Kompyuta tofauti au kwa kifaa maalum, kama vile Cisco ASA.

Kwa wachezaji wakubwa ambao ruta zao huendesha mwonekano kamili wa 3-4 BGP, hili sio tatizo sasa.

Nini kingine unahitaji kujua?

- NAT hutumiwa hasa kutoa ufikiaji wa Mtandao kwa wapangishaji walio na anwani za kibinafsi. Lakini kuna programu nyingine - mawasiliano kati ya mitandao miwili ya kibinafsi na nafasi za anwani zinazoingiliana.

Kwa mfano, kampuni yako inanunua tawi huko Aktobe. Anwani yako ni 10.0.0.0-10.1.255.255, na yao ni 10.1.1.0-10.1.10.255. Masafa yanaingiliana kwa uwazi; hakuna njia ya kusanidi uelekezaji, kwa sababu anwani sawa inaweza kuwa katika Aktobe na katika makao makuu yako.