Tunafurahi kukukaribisha kwenye tovuti yetu! Maagizo haya yanalenga kukusaidia kusanidi muunganisho wa VPN kwa kutumia Mteja wa OpenVPN kwa chumba cha upasuaji Mifumo ya Windows 7.

Kuweka seva ya VPN kwenye Windows 7 inaweza kuwa muhimu kwa sababu mbalimbali, lakini mara nyingi seva ya VPN inahitajika ili kupanga. ufikiaji wa mbali kwa kompyuta nyingine nyumbani au ofisini. Hata hivyo, kabla ya kuunda kituo cha VPN, lazima uwe na haki za msimamizi kwenye kompyuta yako, na pia ufikie kipanga njia chako ikiwa unahitaji kufanya usambazaji wa bandari wakati wa mchakato wa kuanzisha.

Ili kusanidi chaneli ya VPN kupitia OpenVPN kwa Windows 7, unahitaji:

- Mfumo wa uendeshaji Windows 7;

- Programu ya OpenVPN;

- faili ya usanidi kutoka kwa mtoa huduma.

Kwa hivyo, wacha tuanze kusanidi muunganisho wa VPN kwa kutumia OpenVPN.

1. Jambo la kwanza unahitaji kufanya ni kupakua kisakinishi cha OpenVPN kwenye kompyuta yako (unaweza kuipata). Pakua kisakinishi kwenye kompyuta yako, au bonyeza mara moja kitufe cha "Run", kama inavyoonyeshwa kwenye picha ya skrini hapa chini.

2. Baada ya kubofya "Run", mchakato halisi wa kupakua kisakinishi utaanza

3. Baada ya upakuaji kukamilika, utaulizwa kusakinisha programu kwenye kompyuta yako, unakubali na ubofye kitufe cha "Run" tena, angalia takwimu hapa chini.

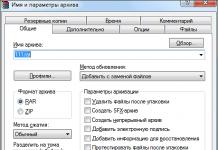

4. Mwanzoni kabisa mwa usakinishaji, bofya kitufe cha C:\Program Files\OpenVPN.

5. Kisha utaulizwa kusoma leseni ya kutumia programu iliyosakinishwa, baada ya kusoma ambayo bonyeza "Nakubali" ("Ninakubali").

6. Dirisha linalofuata linaorodhesha seti ya vipengele ambavyo vitasakinishwa kwenye kompyuta yako; usibadilishe chochote hapa na ubofye "Ifuatayo" tena.

7. Katika dirisha hili, unaweza kuchagua njia ya kusakinisha programu; kwa chaguo-msingi, OpenVPN itasakinishwa kwenye folda ya C:\Program Files\OpenVPN. Ikiwa umeridhika na njia hii, bofya kitufe cha "Sakinisha".

8. Wakati wa ufungaji wa programu, dirisha litaonyeshwa kwenye skrini ambapo unahitaji kuthibitisha usakinishaji wa dereva, bofya "Sakinisha"

9. Subiri mchakato wa usakinishaji wa programu ukamilike na ubofye kitufe cha "Next" tena.

10. Baada ya ufungaji kukamilika, bofya kitufe cha "Mwisho".

11. Sasa unahitaji kunakili faili ya usanidi iliyopokelewa kutoka kwa mtoa huduma hadi kwenye folda kwa njia hii: C:\Program Files\OpenVPN\config, ili kufanya hivyo, nenda kwenye folda maalum, piga menyu ya muktadha na uchague "Bandika"

12. Baada ya hayo, ombi la ufikiaji litaonekana kwenye skrini yako, ambapo bonyeza "Endelea"

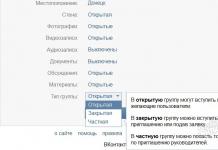

13. Ili OpenVPN ifanye kazi kwa usahihi, lazima iendeshwe na haki za msimamizi. Katika mfumo wa uendeshaji, kwa hili lazima ubadilishe mali ya utangamano. Ili kufanya hivyo, nenda kwenye menyu ya "Anza" na ubonyeze kulia kwenye njia ya mkato ya OpenVPN-GUI na uchague "Sifa".

14. Nenda kwenye kichupo cha "Upatanifu" na uteue kisanduku cha kuteua "Endesha programu hii kama msimamizi", kisha ubofye "Sawa"

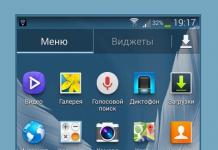

15. Zindua OpenVPN-GUI kutoka kwa menyu ya Anza

16. Fungua menyu ya programu kwenye tray (kona ya kulia) na uchague "Unganisha"

17. Baada ya hayo, dirisha na yaliyomo ya logi ya uunganisho inapaswa kufungua kwenye skrini yako

18. Ikiwa ulifanya kila kitu kwa usahihi, haraka ya uunganisho wa VPN itaonekana kwenye tray

Baada ya kukamilisha hatua hizi kumi na nane rahisi, sasa unaweza kusanidi chaneli ya VPN mwenyewe kupitia Itifaki ya OpenVPN Kwa mfumo wa uendeshaji Windows 7.

Mtandao pepe wa kweli wa kibinafsi au Mtandao wa Kibinafsi wa Kibinafsi (VPN) ni njia fiche, iliyounganishwa kati ya mitandao miwili inayounganisha pointi mbili zinazoaminika. Hii si itifaki ya wavuti ya HTTPS ambayo inazingatia wateja wote wanaoaminika. Wateja tu walio na funguo maalum za ufikiaji wanaweza kuunganisha kwenye VPN.

Wazo la VPN limekuwa huru sana siku hizi, kwa ujio wa mitandao ya kibinafsi ya mtandaoni ambayo inaaminiwa na kila mtu na kuenea kwa HTTPS. VPN nyingi ni suluhisho za kibiashara zilizo na usanidi mdogo ili kuruhusu ufikiaji wa mbali kwa wafanyikazi. Lakini sio kila mtu anayeamini maamuzi haya. Mtandao wa kibinafsi wa kibinafsi huunganisha mitandao miwili kwenye moja, kwa mfano, mtandao wa ofisi na mtandao wa nyumbani wa mfanyakazi. Seva ya VPN inahitajika ili seva na mteja waweze kuthibitisha kwa kila mmoja.

Kuweka uthibitishaji wa seva na mteja kunahitaji kazi nyingi, na kwa hiyo ufumbuzi wa kibiashara na kiwango cha chini cha mipangilio hupoteza katika suala hili. Lakini kwa kweli sio ngumu kusakinisha seva ya OpenVPN. Utahitaji nodi mbili ndani mitandao mbalimbali kuandaa mazingira ya majaribio, kwa mfano, unaweza kutumia mashine kadhaa za kawaida au seva halisi. Kama unavyoelewa tayari, nakala hii itajadili kusanidi OpenVPN katika Ubuntu ili kuunda mtandao kamili wa kibinafsi wa kibinafsi.

Mashine zote mbili lazima ziwe na OpenVPN iliyosanikishwa, ni programu maarufu kwa hivyo unaweza kuisakinisha kutoka kwa hazina rasmi. Pia tunahitaji Easy-RSA kufanya kazi na funguo za siri. Ili kufunga programu kwenye Ubuntu, tumia amri ifuatayo:

sudo apt install openvpn rahisi-rsa

Vifurushi vyote viwili lazima visakinishwe kwenye seva na mteja. Watahitajika ili kusanidi programu. Hatua ya kwanza ya kifungu, kusanikisha na kusanidi openvpn, imekamilika.

Kuanzisha mamlaka ya cheti

Jambo la kwanza unahitaji kufanya ni kuunda miundombinu sahihi ya ufunguo wa umma kwenye seva. Tunazingatia seva kuwa mashine ambayo watumiaji wataunganisha. Kuna faida kadhaa za kuwa na CA yako mwenyewe, utakuwa na CA yako mwenyewe ambayo itarahisisha usambazaji na usimamizi muhimu. Kwa mfano, unaweza kubatilisha vyeti vya mteja kwenye seva. Pia, sasa huna haja ya kuhifadhi kila kitu vyeti vya mteja, itatosha kwa mamlaka ya cheti kujua kwamba cheti hicho kimesainiwa na CA. Isipokuwa mfumo mgumu funguo, unaweza kutumia funguo tuli ikiwa unahitaji tu kutoa ufikiaji kwa watumiaji wachache.

Tafadhali kumbuka kuwa funguo zote za faragha lazima ziwekwe mahali salama. Kwenye OpenVPN ufunguo wa umma inaitwa cheti na ina kiendelezi .crt, na ufunguo wa faragha unaitwa ufunguo, kiendelezi chake ni .key.

Kwanza, unda folda ili kuhifadhi vyeti vya Easy-RSA. Kwa kweli, usanidi wa OpenVPN unafanywa kwa mikono, kwa hivyo folda inaweza kuwekwa mahali popote:

sudo mkdir /etc/openvpn/easy-rsa

Kisha nakili hati zote muhimu za rsa kwenye folda hii:

cd /etc/openvpn/easy-rsa/

sudo -i

# chanzo ./vars

# ./safisha-yote

# ./build-ca

Kwa amri ya kwanza tunabadilisha kwa koni kama mtumiaji mkuu, ya pili tunapakia anuwai za mazingira kutoka kwa faili ./vars. Amri ./clear-all huunda folda za vitufe ikiwa haipo na husafisha yaliyomo. Na amri ya mwisho inaanzisha mamlaka yetu ya cheti. Sasa funguo zote muhimu zimeonekana kwenye folda ya .keys:

Kuweka vyeti vya mteja

sudo cp -R /usr/share/easy-rsa /etc/openvpn/

Sasa tunahitaji kunakili cheti, faili iliyo na kiendelezi cha .crt, kwenye folda ya /etc/openvpn kwa wateja wote. Kwa mfano, wacha tupakue faili hii kwa mteja wetu kwa kutumia scp:

sudo scp user@host:/etc/openvpn/easy-rsa/keys/ca.crt /etc/openvpn/easy-rsa/keys

Ni sasa tu unaweza kuunda ufunguo wako wa kibinafsi kulingana na cheti cha CA:

cd /etc/openvpn/easy-rsa/

sudo -i

# chanzo ./vars

# kujenga-req Sergiy

Tafadhali kumbuka kuwa ca.crt lazima iwe kwenye folda iliyo na funguo, vinginevyo hakuna kitu kitakachofanya kazi. Sasa matumizi yataunda ufunguo kulingana na ambayo unaweza kuunganisha kwenye seva ya OpenVPN, lakini bado unapaswa kusaini kwenye seva. Tuma faili ya .csr inayotokana na seva kwa kutumia scp sawa:

scp /etc/openvpn/easy-rsa/keys/Sergiy.csr user@host:~/

Halafu kwenye seva kwenye /etc/openvpn/easy-rsa folda unahitaji kutekeleza amri ya kusaini cheti:

./sign-req ~/Sergiy

Sahihi ya cheti lazima ithibitishwe. Kisha programu itaripoti kwamba imesainiwa na kuongezwa kwenye hifadhidata. Faili ya .crt itaonekana kwenye folda iliyo na cheti cha csr, ambacho kinahitaji kurejeshwa kwa mashine ya kiteja:

sudo scp user@host:/home/Sergiy.crt /etc/openvpn/easy-rsa/keys

Tu baada ya hii seva na mteja wana funguo zote muhimu za kuunganisha na kuanzisha mawasiliano. Bado kuna mipangilio michache iliyobaki. Ikiwa unapanga kutumia usimbaji fiche wa TLS, unahitaji kuunda hifadhidata ya Diffie-Huffman kwenye seva, kufanya hivi tumia amri:

Kuanzisha OpenVPN

Sasa sanidi seva ya OpenVPN. Kwa chaguo-msingi, kwenye folda ya usanidi OpenVPN faili hakuna kitu. Unahitaji kuziunda mwenyewe, kulingana na kile unachopanga kusanidi, seva au mteja. Faili ya usanidi ya OpenVPN inayohitajika inaweza kupatikana kwa /usr/share/doc/openvpn/examples/sample-config-files/. Kwanza, wacha tuunda faili ya usanidi kwa seva:

zcat /usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz | sudo tee /etc/openvpn/server.conf

Hapa unahitaji kusanidi vigezo kadhaa:

bandari Na proto- bandari na itifaki ambayo programu itafanya kazi;

bandari 1194

proto udp

Funguo zote zilizoundwa lazima ziandikwe kwenye faili ya usanidi. Funguo zetu zimehifadhiwa kwa /etc/openvpn/easy-rsa/keys:

cert /etc/openvpn/easy-rsa/keys/ca.crt

ufunguo /etc/openvpn/easy-rsa/keys/ca.key

dh /etc/openvpn/easy-rsa/keys/dh.pem

Tunasanidi anuwai ya anwani za mtandao wa kawaida, seva yetu itapatikana kupitia ya kwanza - 10.8.0.1:

seva 10.8.0.0 255.255.255.0

Baada ya kukamilisha usanidi, hifadhi mabadiliko kwenye faili, unaweza kujibandika usanidi huu mzima au kuhariri faili ya mfano. Mipangilio ya seva iliyo tayari kufanya kazi:

bandari 1194

proto udp

comp-lzo

dev wimbo

ca /etc/openvpn/easy-rsa/2.0/keys/ca.crt

cert /etc/openvpn/easy-rsa/2.0/keys/ca.crt

dh /etc/openvpn/easy-rsa/2.0/keys/dh2048.pem

subnet ya topolojia

seva 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

sudo cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf /etc/openvpn/client.conf

Unaweza kuunda faili nyingi za usanidi wa mteja ili kuunganisha kwenye seva tofauti. Fungua faili ya usanidi na ubadilishe vigezo vifuatavyo ndani yake:

kijijini- hii ni anwani yako ya seva ya OpenVPN, anwani na bandari lazima zilingane na zile zilizosanidiwa kwenye seva, kwa mfano:

kijijini 194.67.215.125 1194

ca- ufunguo uliopokea kutoka kwa mamlaka ya uthibitishaji, tumeiweka kwenye folda /etc/openvpn/.

cheti na ufunguo- hizi ni funguo za umma na za siri za mteja, kwa msaada ambao utaunganisha kwenye seva. Kama unavyokumbuka, tulizihifadhi kwenye /etc/openvpn/easy-rsa/keys/ folda.

ca /etc/openvpn/easy-rsa/keys/ca.crt

Mipangilio iliyobaki inaweza kuachwa kama ilivyo. Hapa kuna faili nzima ya usanidi ambayo unaweza kunakili:

mteja

dev wimbo

proto udp

kijijini 194.67.215.125 1194

suluhisha-jaribu tena isiyo na mwisho

nobind

ufunguo wa kuendelea

endelea-tun

ca /etc/openvpn/easy-rsa/keys/ca.crt

cert /etc/openvpn/easy-rsa/keys/Sergiy.crt

ufunguo /etc/openvpn/easy-rsa/keys/Sergiy.key

tls-auth ta.key 1

comp-lzo

kitenzi 3

Hifadhi mipangilio, sasa mteja yuko tayari kuunganishwa. kumbuka hilo faili za usanidi lazima ilingane iwezekanavyo; kutokuwepo kwa chaguo fulani katika mojawapo ya faili kunaweza kusababisha makosa. Hii haimaanishi kuwa faili zitafanana, lakini vigezo vya msingi vya openvpn vinapaswa kuwa sawa. Unachohitajika kufanya ni kuendesha OpenVPN kwenye mashine hii kwa kutumia faili hii ya usanidi:

openvpn /etc/openvpn/client.conf

Imefanywa, sasa kila kitu kinafanya kazi, ukiendesha ifconfig utaona kuwa kiolesura cha tun0 kimeongezwa:

Unaweza pia kujaribu anwani za ping 10.8.0.1, hii ndiyo anwani tuliyosanidi kwa seva yetu ya OpenVPN, pakiti za ping zitatumwa kwa kawaida. Ikiwa pakiti hazikuja, au kitu kingine haifanyi kazi, makini na matokeo ya programu zote mbili, kunaweza kuwa na makosa au maonyo, pia hakikisha kwamba firewall ya seva inaruhusu ufikiaji kutoka nje kupitia udp kwa bandari 1194. Unaweza pia anza seva au mteja kwa kuweka kiwango cha maelezo katika usanidi hadi upeo wa kitenzi 9. Mara nyingi hii husaidia kuelewa kwa nini kitu haifanyi kazi. Lakini bado huwezi kuelekeza trafiki kupitia handaki. Ili kufanya hivyo, unahitaji kuwezesha usambazaji na kuongeza sheria kadhaa za iptables. Kwanza, tunaruhusu upitishaji wa pakiti kwenye seva:

sysctl -w net.ipv4.ip_forward=1

Kisha ongeza sheria kama hii. Tunaruhusu kila mtu kuunganisha kwenye seva yetu:

iptables -A INPUT -p udp --dport 1194 -j KUBALI

Tunaruhusu watumiaji wa OpenVPN kufikia Mtandao:

iptables -NINAENDELEA -i tun0 -o eth0 -j KUBALI

# iptables -NINAENDELEA -i eth0 -o tun0 -j KUBALI

# iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

hitimisho

Katika makala hii, tuliangalia jinsi ya kusakinisha na kusanidi OpenVPN Ubuntu, pamoja na jinsi ya kusanidi openvpn kufanya kazi na uthibitishaji muhimu. Kupanga mitandao ya kibinafsi ya kibinafsi inaweza kuwa muhimu sana sio tu katika mashirika, lakini pia kwa kubadilishana data kati ya kompyuta zako mbili au kwa kuongeza usalama wa mtandao.

OpenVPN ni mojawapo ya chaguo za VPN (mtandao wa kibinafsi wa kibinafsi au mitandao ya kibinafsi ya kibinafsi) ambayo inaruhusu utumaji wa data kupitia chaneli iliyosimbwa maalum. Kwa njia hii unaweza kuunganisha kompyuta mbili au kujenga mtandao wa kati na seva na wateja kadhaa. Katika makala hii tutajifunza jinsi ya kuunda seva hiyo na kuisanidi.

Kama ilivyoelezwa hapo juu, kwa msaada wa teknolojia inayohusika, tunaweza kusambaza habari kupitia njia salama ya mawasiliano. Hii inaweza kuwa kushiriki faili au ufikiaji salama wa Mtandao kupitia seva ambayo hutumika kama lango la pamoja. Ili kuunda, hatuitaji vifaa vya ziada au maarifa maalum - kila kitu kinafanywa kwenye kompyuta ambayo imepangwa kutumika kama seva ya VPN.

Kwa kazi zaidi, itakuwa muhimu pia kusanidi sehemu ya mteja kwenye mashine za watumiaji wa mtandao. Kazi yote inakuja kwa kuunda funguo na cheti, ambazo huhamishiwa kwa wateja. Faili hizi hukuruhusu kupata anwani ya IP unapounganisha kwenye seva na kuunda chaneli iliyosimbwa kwa njia fiche iliyotajwa hapo juu. Taarifa zote zinazopitishwa kupitia hiyo zinaweza kusomwa tu ikiwa ufunguo unapatikana. Kipengele hiki kinaweza kuboresha usalama kwa kiasi kikubwa na kuhakikisha usalama wa data.

Inasakinisha OpenVPN kwenye mashine ya seva

Ufungaji ni utaratibu wa kawaida na baadhi ya nuances, ambayo tutazungumzia kwa undani zaidi.

Kuweka sehemu ya seva

Unapaswa kuwa mwangalifu iwezekanavyo wakati wa kufanya hatua zifuatazo. Makosa yoyote yatasababisha seva kutofanya kazi. Sharti lingine ni lako Akaunti lazima uwe na haki za msimamizi.

- Twende kwenye katalogi "rahisi-rsa", ambayo kwa upande wetu iko

C:\OpenVPN\easy-rsa

Kutafuta faili vars.bat.sampuli.

Ipe jina upya vars.bat(ondoa neno "sampuli" pamoja na kipindi).

Fungua faili hii kwenye kihariri. Hii ni muhimu, kwa kuwa ni notepad hii ambayo inakuwezesha kuhariri na kuhifadhi misimbo kwa usahihi, ambayo husaidia kuepuka makosa wakati wa kutekeleza.

- Kwanza kabisa, futa maoni yote yaliyoangaziwa kijani- watatusumbua tu. Tunapata zifuatazo:

- Ifuatayo, badilisha njia ya folda "rahisi-rsa" kwa ile tuliyotaja wakati wa ufungaji. KATIKA kwa kesi hii ondoa tu kutofautisha %ProgramFiles% na ubadilishe kuwa C:.

- Tunaacha vigezo vinne vifuatavyo bila kubadilika.

- Mistari iliyobaki imejazwa kwa nasibu. Mfano kwenye skrini.

- Hifadhi faili.

- Pia unahitaji kuhariri faili zifuatazo:

- kujenga-ca.bat

- build-dh.bat

- kujenga-ufunguo.bat

- build-key-pass.bat

- kujenga-ufunguo-pkcs12.bat

- build-key-server.bat

Wanahitaji kubadilisha timu

kwa njia kamili ya faili inayolingana openssl.exe. Usisahau kuhifadhi mabadiliko.

- Sasa fungua folda "rahisi-rsa", kibano BADILISHA na ubofye-kulia nafasi ya bure(sio kwa faili). KATIKA menyu ya muktadha chagua kipengee "Fungua dirisha la amri".

Itaanza "Mstari wa amri" na ubadilishaji hadi saraka lengwa tayari umekamilika.

- Ingiza amri hapa chini na ubofye INGIA.

- Ifuatayo, tunazindua faili nyingine ya batch.

- Tunarudia amri ya kwanza.

- Hatua inayofuata ni kuunda faili zinazohitajika. Ili kufanya hivyo, tunatumia amri

Baada ya utekelezaji, mfumo utakuhimiza kuthibitisha data ambayo tuliingiza kwenye faili ya vars.bat. Bonyeza tu mara chache INGIA mpaka mstari wa asili uonekane.

- Unda kitufe cha DH kwa kuendesha faili

- Tunatayarisha cheti cha sehemu ya seva. Kuna moja hapa hatua muhimu. Inahitaji kupewa jina ambalo tuliandika vars.bat katika mstari "KEY_NAME". Katika mfano wetu hii ni Lumpiki. Amri inaonekana kama hii:

build-key-server.bat Lumpics

Hapa unahitaji pia kuthibitisha data kwa kutumia ufunguo INGIA, na pia ingiza barua mara mbili "y"(ndiyo), inapohitajika (tazama picha ya skrini). Unaweza kufunga mstari wa amri.

- Katika orodha yetu "rahisi-rsa" folda mpya imeonekana na jina "funguo".

- Yaliyomo lazima yanakiliwe na kubandikwe kwenye folda "ssl", ambayo lazima iundwe kwenye saraka ya mizizi ya programu.

Tazama folda baada ya kubandika faili zilizonakiliwa:

- Sasa hebu tuende kwenye orodha

C:\OpenVPN\config

Unda hati ya maandishi hapa (RMB - Unda - Hati ya maandishi), ibadilishe kuwa seva.ovpn na uifungue katika Notepad++. Tunaingiza nambari ifuatayo:

bandari 443

proto udp

dev wimbo

dev-node "VPN Lumpics"

dh C:\\OpenVPN\\ssl\\dh2048.pem

ca C:\\OpenVPN\\ssl\\ca.crt

cert C:\\OpenVPN\\ssl\\Lumpics.crt

ufunguo C:\\OpenVPN\\ssl\\Lumpics.key

seva 172.16.10.0 255.255.255.0

wateja wa juu 32

uhifadhi 10 120

mteja-kwa-mteja

comp-lzo

ufunguo wa kuendelea

endelea-tun

cipher DES-CBC

hali C:\\OpenVPN\\logi\\status.log

logi C:\\OpenVPN\\logi\\openvpn.log

kitenzi 4

bubu 20Tafadhali kumbuka kuwa majina ya vyeti na funguo lazima yalingane na yale yaliyo kwenye folda "ssl".

- Ifuatayo tunafungua "Jopo kudhibiti" na kwenda "Kituo cha Kudhibiti Mtandao".

- Bofya kiungo "Badilisha mipangilio ya adapta".

- Hapa tunahitaji kupata uunganisho uliofanywa kupitia "TAP-Windows Adapter V9". Hii inaweza kufanyika kwa kubofya haki kwenye uunganisho na kwenda kwenye mali zake.

- Ipe jina upya "Vidonge vya VPN" bila nukuu. Jina hili lazima lilingane na kigezo "dev-node" katika faili seva.ovpn.

- Hatua ya mwisho ni kuanza huduma. Bonyeza mchanganyiko muhimu Shinda+R, ingiza mstari hapa chini na ubofye INGIA.

- Tunapata huduma iliyo na jina "OpenVpnService", bofya kulia na uende kwa sifa zake.

- Badilisha aina ya kuanza kuwa "Moja kwa moja", anza huduma na ubofye "Omba".

- Ikiwa tulifanya kila kitu kwa usahihi, basi msalaba mwekundu unapaswa kutoweka karibu na adapta. Hii ina maana kwamba uhusiano ni tayari kwa matumizi.

Kuweka upande wa mteja

Kabla ya kuanza kuanzisha mteja, unahitaji kufanya vitendo kadhaa kwenye mashine ya seva - kuzalisha funguo na cheti cha kuanzisha uunganisho.

Kazi ambayo inahitaji kufanywa kwenye mashine ya mteja:

Hii inakamilisha usanidi wa seva ya OpenVPN na mteja.

Hitimisho

Kupanga mtandao wako wa VPN kutakuruhusu kulinda taarifa zinazosambazwa kadri uwezavyo, na pia kufanya uvinjari wa Mtandao kuwa salama zaidi. Jambo kuu ni kuwa makini zaidi wakati wa kuanzisha seva na sehemu za mteja, wakati vitendo sahihi Utaweza kufurahia manufaa yote ya mtandao wa kibinafsi wa mtandaoni.

1) Kwenye tovuti openvpn.net nenda kwenye sehemu hiyo Jumuiya. Katika kichupo Vipakuliwa bonyeza Vipakuliwa vya Jumuiya.

2) Chagua faili ya ufungaji kwa mujibu wa kina kidogo cha OS ( 32 kidogo/64 kidogo) iliyosakinishwa na kuipakua.

3) Endesha faili ya usakinishaji na fanya hatua za usakinishaji.

5) Wakati wa mchakato wa usakinishaji wa OpenVPN, programu inaweza kuomba uthibitisho wa usakinishaji TAP- madereva. Ombi hili lazima idhibitishwe kwa kubonyeza kitufe Sakinisha.

6) Hii inakamilisha mchakato wa ufungaji.

Usanidi wa upande wa seva

Hebu tuangalie mfano wa kusanidi muunganisho wa OpenVPN kwa kutumia cheti cha SSL kilichojiandikisha.

1) Zindua mstari wa amri.

Anza -> Run -> cmd

2) Nenda kwenye saraka C:\Faili za Programu\OpenVPN\easy-rsa kwa kutumia amri:

Cd\Program Files\OpenVPN\easy-rsa

3) Endesha faili init-config.bat kwenye mstari wa amri:

Init-config.bat

Baada ya kuendesha faili, faili itaundwa vars.bat.

4) Faili vars.bat unahitaji kuifungua kwenye hariri ya maandishi (notepad au Wordpad) na ubadilishe data muhimu ya kusaini kwa yako binafsi. Unaweza kuhariri habari katika mistari ifuatayo:

Weka KEY_COUNTRY=US #Nchi imewekwa KEY_PROVINCE=CA #Mkoa umewekwa KEY_CITY=SanFrancisco #City set KEY_ORG=OpenVPN #Jina la kampuni limewekwa [barua pepe imelindwa]#Barua pepe ya mawasiliano

Pia, kwa kukosekana kwa rekodi ya fomu:

Weka OPENSSL_CONF=C:\Program Files\OpenVPN\easy-rsa\openssl-1.0.0.cnf

unahitaji kuiongeza chini ya mstari:

Weka KEY_CONFIG=openssl-1.0.0.cnf

Kumbuka: Njia ya eneo na jina la faili ya usanidi inaweza kutofautiana na yale yaliyoonyeshwa kwenye mfano. Kwa hiyo, kwanza hakikisha kwamba faili iko na jina lake kwa mujibu wa data maalum.

5) kuunda index Na mfululizo faili, fanya amri zifuatazo moja baada ya nyingine kwenye mstari wa amri:

Vars safi-yote

6) Amri inayofuata huunda kitufe cha CA ambacho kitatumika kutia sahihi cheti cha SSL cha siku zijazo. Baada ya kuendesha amri, utaulizwa kwa maadili ya parameta. Ikiwa umefanya marekebisho kwenye faili hapo awali vars.bat, basi vigezo vilivyoainishwa katika hatua ya 4 vinaweza kujibiwa kwa kushinikiza Ingiza. Isipokuwa ni parameta - Jina la kawaida. Ndani yake unahitaji kuingiza jina la mwenyeji wa seva au jina la kikoa.

Kujenga-ca

7) Unda kitufe cha Diffie-Hellman.

Jenga-ufunguo-seva<имя_сервера>

Kwa upande wetu, amri ifuatayo itakuwa:

Jenga-ufunguo-seva seva

Kujaza hufanywa kwa mlinganisho na hatua ya 6. Katika shamba Jina la kawaida kwa upande wetu tunaonyesha seva. Kwa maswali yote mawili " Kutia saini cheti?"Na" Ombi la cheti 1 kati ya 1 limethibitishwa, unajitolea?"Tunakubali kwa kuingia" y", na kisha bonyeza Ingiza.

9) Unda kitufe tofauti kwa kila mteja:

Mteja wa ufunguo wa kujenga1

Ingiza maelezo ya mawasiliano yanayohitajika. KATIKA Jina la kawaida onyesha mteja 1.

Inahamisha faili kutoka kwa folda /funguo kwa folda /config.

10) Kutoka kwa folda /sampuli-config nakala faili seva.ovpn kwa folda /config

Mpangilio wa firewall

Hakikisha kwamba bandari 5194 Na 1194 hazijazuiwa na ngome, vinginevyo tunaongeza sheria zinazoruhusu za trafiki zinazoingia na zinazotoka:

11) Nenda kwa Anza -> Mipango yote -> Zana za Utawala -> Windows Firewall na Usalama wa Hali ya Juu.

12) Bonyeza upande wa kushoto wa dirisha Sheria zinazoingia na katika sehemu Vitendo bonyeza Sheria mpya. Matokeo yake, Mchawi wa Unda Sheria inapaswa kuonekana.

13) Tunajaza hatua 5 zilizopendekezwa kama ifuatavyo:

Hatua ya 1 - Aina ya sheria: Bandari;

Hatua ya 2 - Itifaki na Bandari: Kwa chaguo-msingi, mipangilio ya seva ya OpenVPN hutumia itifaki ya UDP. Ikiwa usanidi huu haujabadilika, basi chagua hatua hii UDP. Vinginevyo - TCP. Katika shamba Bandari mahususi za ndani onyesha 5194 .

Hatua ya 3 - Hatua: Ruhusu uunganisho;

Hatua ya 4 - Wasifu: Acha visanduku vya kuteua vimewashwa.

Hatua ya 5 - Jina: Taja jina la sheria kwa hiari yako na ubofye Maliza.

14) Vile vile, ongeza sheria kwa bandari 1194 , baada ya hapo tunaenda Sheria za Nje na kuunda sheria mbili zinazofanana na zile zilizoundwa ndani Inbound.

Kuanzisha seva

15) Zindua seva ya OpenVPN kwa kubofya kulia kwenye faili seva.ovpn Inaweka OpenVPN kwenye faili hii ya usanidi.

16) Matokeo yatakuwa mstari wa amri, ambayo itaonyesha mchakato wa kuanzisha seva ya VPN. Ikiwa mwishoni mstari umechapishwa Mfuatano wa Kuanzisha Umekamilika, ina maana uzinduzi ulifanikiwa.

Usanidi wa upande wa mteja

Hatua zifuatazo zinadhania kuwa tayari una kiteja cha OpenVPN kilichosakinishwa.

1) Kutoka kwa folda /sampuli-config kwenye seva tunapakua faili kwenye kompyuta mteja.ovpn kwa folda OpenVPN/config/

2) Kutoka kwa folda /config pakua faili kwenye seva ca.crt, mteja1.crt, mteja1.ufunguo kwa kompyuta kwenye folda OpenVPN/config/

3) Fungua faili iliyopakuliwa mteja.ovpn katika hariri ya maandishi na ufanye marekebisho yafuatayo:

Katika kurekodi kijijini-seva yangu-1 1194 badala seva yangu-1 kwa anwani ya IP ya seva. KATIKA cert client.crt mabadiliko mteja.crt juu mteja1.crt KATIKA ufunguo wa mteja mabadiliko mteja.ufunguo juu mteja1.ufunguo

Baada ya hayo, hifadhi mabadiliko.

4) Uzinduzi OPENVPN-GUI. Kwenye tray ya mfumo, bonyeza kulia kwenye ikoni OpenVPN na katika menyu ya muktadha chagua kipengee Badilisha usanidi.

Ikiwa usanidi unaofungua haufanani na faili mteja.ovpn, basi tunaleta mipangilio kwenye fomu inayofaa. Ikiwa inafanana, kisha funga kihariri, bonyeza-click tena kwenye ikoni kwenye tray ya mfumo na uchague Unganisha. Ikiwa mistari ifuatayo itaonyeshwa kwenye dirisha la mchakato wa uunganisho linaloonekana:

Mfuatano wa Uanzishaji Umekamilika USIMAMIZI: >HALI: ********,IMEUNGANISHWA,MAFANIKIO

Makosa yanayowezekana

imeshindwa kusasisha hifadhidata ya nambari ya hitilafu ya 2 ya TXT_DBSababu: Wakati wa kuunda cheti na ufunguo kwa mteja, maelezo sawa na yale ambayo yalitumiwa awali kutoa cheti kingine yalibainishwa.

Suluhisho: kiashiria cha habari zingine za mawasiliano.

ONYO: haiwezi kufungua faili ya usanidi: /etc/ssl/openssl.cnf

Sababu: kuweka njia vibaya kutofautiana kwa mazingira OPENSSL_CONF.

Suluhisho: unahitaji kutangaza utofauti huu kwenye faili vars.bat, kama ilivyotajwa katika hatua ya 4 ya usanidi wa upande wa seva.

— utekelezaji wa bure Teknolojia huria za Mtandao wa Kibinafsi wa Kibinafsi (VPN) za kuunda njia zilizosimbwa za uhakika-kwa-point au seva-teja kati ya kompyuta. Inakuruhusu kuanzisha miunganisho kati ya kompyuta nyuma ya ngome ya NAT bila kubadilisha mipangilio yao. OpenVPN iliundwa na James Yonan na imepewa leseni chini ya GNU GPL.

Katika makala hii, kwa fomu rahisi na inayoweza kupatikana, tutajaribu kukuambia jinsi ya kuanzisha seva yako ya OpenVPN. Hatuna nia ya kwamba mwishoni mwa kusoma makala hii utaelewa kikamilifu kanuni zote za "jinsi inavyofanya kazi" au kuelewa ugumu wa mitandao, lakini tunataka kwamba kama matokeo utaweza kuanzisha seva ya OpenVPN kutoka. mkwaruzo. Kwa hiyo makala hii inaweza kuchukuliwa kuwa aina mwongozo wa hatua kwa hatua kwa watumiaji. Kwa kweli, kuna nyaraka nyingi na miongozo kwenye Mtandao iliyowekwa kwa ajili ya kusambaza OpenVPN, lakini inalenga watumiaji waliofunzwa au wasimamizi wa mfumo, au mifumo ya Linux hutumiwa kama mfano wa maonyesho. Tutaenda kwa njia nyingine na kukuambia jinsi ya kuanzisha OpenVPN kwenye kompyuta ya mtumiaji wa kawaida, i.e. kituo cha kazi na Windows OS imewekwa. Kwa nini unaweza kuhitaji habari hii? Kweli, kwa mfano, unataka kucheza mchezo na marafiki ambao hauungi mkono kucheza kupitia mtandao, lakini kupitia tu mtandao wa ndani, au, kwa mfano, unajishughulisha na usaidizi wa watumiaji wa mbali, lakini kwa sababu fulani tumia programu kama TeamViewer au Ammyy Admin hutaki, kwa sababu Hutaki seva za watu wengine zihusishwe katika mchakato wa kuhamisha data yako au kuanzisha muunganisho. Kwa hali yoyote, uzoefu wa vitendo katika kuandaa yako mwenyewe mtandao wa kibinafsi wa kawaida(VPN) itakuwa muhimu kwako.

Urekebishaji wa Seva

Kwa hiyo, hebu tuanze. Katika mfano wetu, mashine iliyo na Windows XP Professional SP3 (x86) iliyosanikishwa itafanya kazi kama seva ya OpenVPN, na mashine kadhaa zilizo na Windows 7 x64 na Windows 7 x86 zitatumika kama wateja (ingawa kwa kweli mpango ulioelezewa katika kifungu utafanya kazi. mipangilio mingine). Wacha tuchukue kuwa Kompyuta ambayo itafanya kama seva ya OpenVPN ina anwani nyeupe ya IP kwenye Mtandao (ikiwa anwani ya IP iliyotolewa na mtoaji wako ni ya nguvu, basi unahitaji kujiandikisha na DynDNS au Hakuna-IP), ikiwa hali hii imefikiwa, lakini PC iko nyuma ya router au firewall ya vifaa, itabidi upeleke bandari zinazohitajika (tutazungumza juu ya hili hapa chini, tunapohamia moja kwa moja ili kuanzisha seva), ikiwa una. bila kujua ni nini na inatumika nini, tunapendekeza usome nakala hiyo kwenye wavuti yetu.

- Tunaenda kwenye tovuti rasmi ya mradi wa OpenVPN, kwa sehemu ya Upakuaji -. Pakua kutoka hapo usambazaji unaolingana na toleo lako la Mfumo wa Uendeshaji wa Windows (32-bit au 64-bit Kisakinishi). Wakati wa kuandika makala hii, usambazaji wa openvpn-install-2.3_rc1-I002-i686.exe ulipatikana kwa OSes 32-bit, na openvpn-install-2.3_rc1-I002-x86_64.exe kwa OSes 64-bit, mtawalia. . Kwa sababu Tumeamua kwamba tutaweka seva kwenye WinXP x86, i.e. kwenye 32-bit OS, kisha pakua usambazaji kutoka kwa kiungo cha kwanza.

- Zindua kisakinishi kilichopakuliwa. Katika hatua ambapo njia ya ufungaji imechaguliwa, ingiza C:\OpenVPN(angalia picha ya skrini), hii itafanya iwe rahisi kwetu kusanidi katika siku zijazo: Kisha ubofye "Inayofuata" hadi usakinishaji ukamilike. Ikiwa wakati wa mchakato wa usakinishaji, katika hatua ya kuchagua sehemu ya kusanikisha, ulikuwa na "dirisha tupu", kwa mfano, kama hii:

Kisha, inaonekana, ulipakua usambazaji "usio sahihi", ambapo jaribu kupakua toleo la hivi karibuni la kutolewa kwa openvpn-2.2.2-install.exe (imewekwa kwenye mifumo ya x86 na x64). Inapowekwa kwa usahihi, dirisha la uteuzi wa sehemu linapaswa kuonekana kama hii:

Kisha, inaonekana, ulipakua usambazaji "usio sahihi", ambapo jaribu kupakua toleo la hivi karibuni la kutolewa kwa openvpn-2.2.2-install.exe (imewekwa kwenye mifumo ya x86 na x64). Inapowekwa kwa usahihi, dirisha la uteuzi wa sehemu linapaswa kuonekana kama hii:  Sanduku la kuteua zote ndani yake huangaliwa kwa chaguo-msingi wakati imewekwa, hakuna kitu cha ziada kinachohitaji kubadilishwa. Ikiwa usakinishaji ulifanikiwa, basi kwenye Jopo la Kudhibiti -> Viunganisho vya Mtandao (au, ikiwa unasanikisha seva kwenye Windows 7 au Windows Vista, kwenye Kituo cha Kudhibiti Mtandao na ufikiaji wa pamoja-> Kubadilisha vigezo vya adapta) unapaswa kuona TAP-Win32 Adapter V9, ambayo itaitwa "Local Area Connection X" (X ni nambari iliyopewa kiotomatiki na mfumo):

Sanduku la kuteua zote ndani yake huangaliwa kwa chaguo-msingi wakati imewekwa, hakuna kitu cha ziada kinachohitaji kubadilishwa. Ikiwa usakinishaji ulifanikiwa, basi kwenye Jopo la Kudhibiti -> Viunganisho vya Mtandao (au, ikiwa unasanikisha seva kwenye Windows 7 au Windows Vista, kwenye Kituo cha Kudhibiti Mtandao na ufikiaji wa pamoja-> Kubadilisha vigezo vya adapta) unapaswa kuona TAP-Win32 Adapter V9, ambayo itaitwa "Local Area Connection X" (X ni nambari iliyopewa kiotomatiki na mfumo):  Atakuwa na bahati" Cable ya mtandao haijaunganishwa" kwa sababu bado hatujasanidi seva yetu.

Atakuwa na bahati" Cable ya mtandao haijaunganishwa" kwa sababu bado hatujasanidi seva yetu. - Tunaunda folda ndogo ya SSL katika folda ya OpenVPN; funguo na vyeti vilivyotolewa na seva vitahifadhiwa ndani yake. Kisha, zindua notepadi na unakili maandishi yafuatayo ndani yake: #dev tun dev tap #dev-node "VPN" proto tcp-server #proto udp port 7777 tls-server server 10.10.10.0 255.255.255.0 comp-lzo # njia-njia exe # njia ya seva kuona mitandao iliyo nyuma ya mteja # njia 192.168.x.0 255.255.255.0 10.10.10.x # njia iliyoongezwa kwenye jedwali la uelekezaji la kila mteja ili kuona mtandao nyuma ya seva # push "njia 192.168.x .0 255.255.255.0 " # inaruhusu wateja wa vpn kuonana, vinginevyo wateja wote wa vpn wataona tu saraka ya seva ya mteja-kwa-mteja yenye maelezo ya usanidi wa kila mteja-config-dir C:\\OpenVPN\ \config\\ ccd # faili inayoelezea mitandao kati ya mteja na seva ifconfig-pool-persist C:\\OpenVPN\\config\\ccd\\ipp.txt # njia za funguo za seva na vyeti dh C:\\OpenVPN \\ssl\\dh1024 .pem ca C:\\OpenVPN\\ssl\\ca.crt cert C:\\OpenVPN\\ssl\\Server.crt muhimu C:\\OpenVPN\\ssl\\Server.key #perist-key tls- auth C:\\OpenVPN\\ssl\\ta.key 0 tun-mtu 1500 tun-mtu-extra 32 mssfix 1450 keepalive 10 120 status C:\\OpenVPN\\log\\openvpn-status .logi logi C:\ \OpenVPN\\logi\\openvpn.log kitenzi 3 Tutakaa juu ya vigezo vilivyoelezwa hapa baadaye kidogo. Kisha tunaihifadhi kwenye faili C:\OpenVPN\Config\Server.ovpn, tafadhali kumbuka kuwa faili lazima iwe na kiendelezi .ovpn, kwa hili, chaguzi kwenye kidirisha cha kuhifadhi zinapaswa kuwa kama inavyoonyeshwa kwenye picha:

Ikiwa unatumia Windows 7 / Windows Vista na Notepad haikuruhusu kuhifadhi faili Seva.ovpn kwa folda C:\OpenVPN\Config\, ambayo inamaanisha unahitaji kuiendesha na haki za msimamizi. Ili kufanya hivyo, bonyeza kulia kwenye njia ya mkato ya Notepad kwenye menyu ya Mwanzo na uchague "Run kama msimamizi":

Ikiwa unatumia Windows 7 / Windows Vista na Notepad haikuruhusu kuhifadhi faili Seva.ovpn kwa folda C:\OpenVPN\Config\, ambayo inamaanisha unahitaji kuiendesha na haki za msimamizi. Ili kufanya hivyo, bonyeza kulia kwenye njia ya mkato ya Notepad kwenye menyu ya Mwanzo na uchague "Run kama msimamizi":  Sasa tutaunda pia faili kwa kutumia notepad C:\OpenVPN\easy-rsa\vars.bat, kunakili maandishi yafuatayo ndani yake: @echo off set path=%path%;c:\OpenVPN\bin set HOME=c:\OpenVPN\easy-rsa set KEY_CONFIG=openssl.cnf set KEY_DIR=c:\OpenVPN\ssl weka KEY_SIZE=1024 seti KEY_COUNTRY=RU seti KEY_PROVINCE=Kaluga seti KEY_CITY=Kaluga seti KEY_ORG=CompKaluga seti KEY_EMAIL=decker@site Na pia faili C:\OpenVPN\easy-rsa\openssl.cnf : # # faili ya usanidi ya mfano wa OpenSSL. # Hii inatumika zaidi kutengeneza ombi la cheti. # # Ufafanuzi huu huzuia mistari ifuatayo kukwama ikiwa HOME haijafafanuliwa # HOME = . RANDFILE = $ENV::HOME/.rnd # Maelezo ya KITAMBULISHO CHA KITU cha Ziada: #oid_file = $ENV::HOME/.oid oid_section = new_oids # Ili kutumia faili hii ya usanidi na chaguo la "-extfile" la matumizi ya # "openssl x509", taja hapa sehemu iliyo na viendelezi vya # X.509v3 vya kutumia: # extensions = # (Vinginevyo, tumia faili ya usanidi ambayo ina tu. Viendelezi # X.509v3 katika sehemu yake kuu ya [= chaguo-msingi].) [ new_oids ] # Tunaweza kuongeza OID mpya humu ili zitumike na "ca" na "req". # Ongeza OID rahisi kama hii: # testoid1=1.2. 3.4 # Au tumia uwekaji faili wa usanidi kama huu: # testoid2=$(testoid1).5.6 ################################### ##################################### [ ca ] default_ca = CA_default # Sehemu chaguo-msingi ya ## ##################################################### ################ [ CA_default ] dir = $ENV::KEY_DIR # Ambapo kila kitu kinawekwa certs = $dir # Ambapo hati zilizotolewa huwekwa crl_dir = $dir # Ambapo iliyotolewa crl huwekwa hifadhidata = $dir/index.txt # faili ya faharasa ya hifadhidata. new_certs_dir = $dir # mahali chaguo-msingi kwa vyeti vipya. certificate = $dir/ca.crt # Msururu wa cheti cha CA = $dir/serial # Nambari ya ufuatiliaji ya sasa crl = $dir/crl.pem # Ufunguo wa sasa wa CRL private_key = $dir/ca.key # Ufunguo wa faragha RANDFILE = $ dir/.rand # faili ya nambari ya nasibu ya kibinafsi x509_extensions = usr_cert # Viendelezi vya kuongeza kwenye cert # Viendelezi vya kuongeza kwenye CRL. Kumbuka: Netscape communicator husonga kwenye V2 CRLs # kwa hivyo hii inatolewa maoni kwa chaguo-msingi ili kuacha V1 CRL. # crl_extensions = crl_ext default_days = 3650 # muda gani wa kuthibitisha kwa default_crl_days= 30 # muda gani kabla ya CRL inayofuata default_md = md5 # ambayo md ya kutumia. save = hapana # endelea kuagiza DN # Njia chache tofauti za kubainisha jinsi ombi linafaa kufanana # Kwa aina ya CA, sifa zilizoorodheshwa lazima ziwe sawa, na sehemu za hiari za # na zinazotolewa ni hizo tu:-) policy = policy_match # Kwa sera ya CA [ policy_match ] countryName = match stateOrProvinceName = match organizationName = match organizationalUnitName = optional commonName = supplied emailAddress = hiari # Kwa sera ya "chochote" # Kwa wakati huu, lazima uorodheshe "kitu" # aina zote zinazokubalika. . [ policy_anything ] countryName = optional stateOrProvinceName = optional localityName = optional organizationName = optional organizationalUnitName = optional commonName = hutolewa emailAddress = hiari ############################ ############################################### [ req ] default_bits = $ENV : :KEY_SIZE default_keyfile = privkey.pem differented_name = req_distinguished_name attributes = req_attributes x509_extensions = v3_ca # Viendelezi vya kuongeza kwenye hati iliyosainiwa kibinafsi # Manenosiri ya funguo za faragha ikiwa hayapo yataulizwa kwa # ingizo_siri_nenosiri = siri. huweka kinyago kwa aina za kamba zinazoruhusiwa. Kuna chaguzi kadhaa. # chaguo-msingi: PrintableString, T61String, BMString. # pkix: PrintableString, BMString. # utf8only: UTF8Strings pekee. # nombstr: PrintableString, T61String (hakuna BMStrings au UTF8Strings). # MASK:XXXX thamani halisi ya barakoa. # ONYO: matoleo ya sasa ya ajali ya Netscape kwenye BMStrings au UTF8Strings # kwa hivyo tumia chaguo hili kwa tahadhari! string_mask = nombstr # req_extensions = v3_req # Viendelezi vya kuongeza kwa ombi la cheti [ req_distinguished_name ] countryName = Jina la Nchi (msimbo wa herufi 2) countryName_default = $ENV::KEY_COUNTRY countryName_min = 2 countryName_max = 2 statefu name ProvinceName ) stateOrProvinceName_default = $ENV::KEY_PROVINCE localityName = Jina la Eneo (km, jiji) localityName_default = $ENV::KEY_CITY 0.organizationName = Jina la Shirika (km, kampuni) 0.organizationName_default = $ENV::KEY_ORG lakini haihitajiki kwa kawaida:-) #1.organizationName = Jina la Shirika la Pili (km, kampuni) #1.organizationName_default = Dunia Mtandao mpana Pty Ltd organizationalUnitName = Jina la Kitengo cha Shirika (km, sehemu) #organizationalUnitName_default = commonName = Jina la Kawaida (km, jina lako au jina la mpangishi wa seva yako) commonName_max = 64 emailAddress = Barua pepe Anwani ya barua pepeAddress_default = $ENV::KEY_EMAIL =Barua pepe40 #x SET-ex3 = SET nambari ya kiendelezi 3 [ req_attributes ] challengePassword = Changamoto ya nenosiriPassword_min = 4 challengePassword_max = 20 unstructuredName = Jina la kampuni la hiari [ usr_cert ] # Viendelezi hivi huongezwa wakati "ca" inatia sahihi ombi. # Hii ni kinyume na miongozo ya PKIX lakini baadhi ya CA hufanya hivyo na baadhi ya programu # zinahitaji hili ili kuepuka kutafsiri cheti cha mtumiaji wa mwisho kama CA. basicConstraints=CA:FALSE # Hii hapa ni baadhi ya mifano ya matumizi ya nsCertType. Ikiondolewa # cheti kinaweza kutumika kwa chochote *isipokuwa* kusaini kwa kitu. # Hii ni sawa kwa seva ya SSL. # nsCertType = seva # Kwa cheti cha kutia saini kwa kitu hii itatumika # nsCertType = objsign # Kwa matumizi ya kawaida ya mteja hii ni kawaida # nsCertType = mteja, barua pepe # na kwa kila kitu ikijumuisha kutia sahihi kwa kitu: # nsCertType = mteja, barua pepe, objsign # Hii ni kawaida katikaMatumizi ya ufunguo kwa cheti cha mteja. # keyUsage = nonRepudiation, digitalSignature, keyEncipherment # Hili litaonyeshwa katika kisanduku cha orodha cha maoni cha Netscape. nsComment = "Cheti Kinachozalishwa cha OpenSSL" # Mapendekezo ya PKIX hayana madhara ikiwa yamejumuishwa kwenye vyeti vyote. subjectKeyIdentifier=hash authorityKeyIdentifier=keyid, mtoaji ni daima: subjectAltName na mtoajiAltname # Ingiza anwani ya barua pepe # subjectAltName=email:copy # Nakili maelezo ya somo # mtoajiAltName=mtoaji: nakala #nsCaRevocationUrl = http://www.domain.dom/ca-crl.pem #nsBaseUrl #nsRevocationUrl #nsRenewalUrl #nsCaPolicyUrl #nsSslServerName [ server ] # JY ADDED -- Tengeneza cert na nsCertType iliyowekwa kuwa "server" basicConstraints=CA:FALSE nsCertType = seva nsComment = "Cheti cha Seva Kinachotolewa OpenSSL" subjectKeyIdentifier=hash authority=Keyyidways=hash authority:KeyqIdentifier=hash_KeyID ] # Viendelezi vya kuongeza kwa ombi la cheti basicConstraints = CA:FALSE keyMatumizi = nonRepudiation, digitalSignature, keyEncipherment [ v3_ca ] # Viendelezi kwa pendekezo la kawaida la CA # PKIX. subjectKeyIdentifier=hash authorityKeyIdentifier=keyid:always,issuer:always # Hivi ndivyo PKIX inapendekeza lakini programu fulani iliyovunjika husongwa kwenye viendelezi # muhimu. #basicConstraints = muhimu,CA:true # Kwa hivyo tunafanya hivi badala yake. basicConstrains = CA: true # Matumizi muhimu: hii ni kawaida kwa cheti cha CA. Walakini kwa kuwa itazuia # isitumike kama cheti cha kujiandikisha cheti cha majaribio ni bora # kuachwa kwa chaguo-msingi. # keyUsage = cRLSsign, keyCertSign # Wengine wanaweza kutaka hii pia # nsCertType = sslCA, emailCA # Jumuisha barua pepe katika jina la mbadala la somo: pendekezo lingine la PKIX # subjectAltName=email:copy # Nakili maelezo ya mtoaji # mtoajiAltName=mtoaji: nakala # DER hex usimbaji ya ugani: tahadhari wataalam tu! # obj=DER:02:03 # Ambapo "obj" ni kitu cha kawaida au kilichoongezwa # Unaweza hata kubatilisha kiendelezi kinachotumika: # basicConstraints= critical, DER:30:03:01:01:FF [ crl_ext ] # viendelezi vya CRL. # Ni mtoajiAltName tu na kitambulisho chaKeyKey ndio chenye maana yoyote katika CRL. # mtoajiAltName=mtoaji:copy authorityKeyIdentifier=keyid:daima, mtoaji:Daima Hongera! Umeunda faili za msingi za usanidi kwa seva yako. Hebu tuendelee kuisanidi.

Sasa tutaunda pia faili kwa kutumia notepad C:\OpenVPN\easy-rsa\vars.bat, kunakili maandishi yafuatayo ndani yake: @echo off set path=%path%;c:\OpenVPN\bin set HOME=c:\OpenVPN\easy-rsa set KEY_CONFIG=openssl.cnf set KEY_DIR=c:\OpenVPN\ssl weka KEY_SIZE=1024 seti KEY_COUNTRY=RU seti KEY_PROVINCE=Kaluga seti KEY_CITY=Kaluga seti KEY_ORG=CompKaluga seti KEY_EMAIL=decker@site Na pia faili C:\OpenVPN\easy-rsa\openssl.cnf : # # faili ya usanidi ya mfano wa OpenSSL. # Hii inatumika zaidi kutengeneza ombi la cheti. # # Ufafanuzi huu huzuia mistari ifuatayo kukwama ikiwa HOME haijafafanuliwa # HOME = . RANDFILE = $ENV::HOME/.rnd # Maelezo ya KITAMBULISHO CHA KITU cha Ziada: #oid_file = $ENV::HOME/.oid oid_section = new_oids # Ili kutumia faili hii ya usanidi na chaguo la "-extfile" la matumizi ya # "openssl x509", taja hapa sehemu iliyo na viendelezi vya # X.509v3 vya kutumia: # extensions = # (Vinginevyo, tumia faili ya usanidi ambayo ina tu. Viendelezi # X.509v3 katika sehemu yake kuu ya [= chaguo-msingi].) [ new_oids ] # Tunaweza kuongeza OID mpya humu ili zitumike na "ca" na "req". # Ongeza OID rahisi kama hii: # testoid1=1.2. 3.4 # Au tumia uwekaji faili wa usanidi kama huu: # testoid2=$(testoid1).5.6 ################################### ##################################### [ ca ] default_ca = CA_default # Sehemu chaguo-msingi ya ## ##################################################### ################ [ CA_default ] dir = $ENV::KEY_DIR # Ambapo kila kitu kinawekwa certs = $dir # Ambapo hati zilizotolewa huwekwa crl_dir = $dir # Ambapo iliyotolewa crl huwekwa hifadhidata = $dir/index.txt # faili ya faharasa ya hifadhidata. new_certs_dir = $dir # mahali chaguo-msingi kwa vyeti vipya. certificate = $dir/ca.crt # Msururu wa cheti cha CA = $dir/serial # Nambari ya ufuatiliaji ya sasa crl = $dir/crl.pem # Ufunguo wa sasa wa CRL private_key = $dir/ca.key # Ufunguo wa faragha RANDFILE = $ dir/.rand # faili ya nambari ya nasibu ya kibinafsi x509_extensions = usr_cert # Viendelezi vya kuongeza kwenye cert # Viendelezi vya kuongeza kwenye CRL. Kumbuka: Netscape communicator husonga kwenye V2 CRLs # kwa hivyo hii inatolewa maoni kwa chaguo-msingi ili kuacha V1 CRL. # crl_extensions = crl_ext default_days = 3650 # muda gani wa kuthibitisha kwa default_crl_days= 30 # muda gani kabla ya CRL inayofuata default_md = md5 # ambayo md ya kutumia. save = hapana # endelea kuagiza DN # Njia chache tofauti za kubainisha jinsi ombi linafaa kufanana # Kwa aina ya CA, sifa zilizoorodheshwa lazima ziwe sawa, na sehemu za hiari za # na zinazotolewa ni hizo tu:-) policy = policy_match # Kwa sera ya CA [ policy_match ] countryName = match stateOrProvinceName = match organizationName = match organizationalUnitName = optional commonName = supplied emailAddress = hiari # Kwa sera ya "chochote" # Kwa wakati huu, lazima uorodheshe "kitu" # aina zote zinazokubalika. . [ policy_anything ] countryName = optional stateOrProvinceName = optional localityName = optional organizationName = optional organizationalUnitName = optional commonName = hutolewa emailAddress = hiari ############################ ############################################### [ req ] default_bits = $ENV : :KEY_SIZE default_keyfile = privkey.pem differented_name = req_distinguished_name attributes = req_attributes x509_extensions = v3_ca # Viendelezi vya kuongeza kwenye hati iliyosainiwa kibinafsi # Manenosiri ya funguo za faragha ikiwa hayapo yataulizwa kwa # ingizo_siri_nenosiri = siri. huweka kinyago kwa aina za kamba zinazoruhusiwa. Kuna chaguzi kadhaa. # chaguo-msingi: PrintableString, T61String, BMString. # pkix: PrintableString, BMString. # utf8only: UTF8Strings pekee. # nombstr: PrintableString, T61String (hakuna BMStrings au UTF8Strings). # MASK:XXXX thamani halisi ya barakoa. # ONYO: matoleo ya sasa ya ajali ya Netscape kwenye BMStrings au UTF8Strings # kwa hivyo tumia chaguo hili kwa tahadhari! string_mask = nombstr # req_extensions = v3_req # Viendelezi vya kuongeza kwa ombi la cheti [ req_distinguished_name ] countryName = Jina la Nchi (msimbo wa herufi 2) countryName_default = $ENV::KEY_COUNTRY countryName_min = 2 countryName_max = 2 statefu name ProvinceName ) stateOrProvinceName_default = $ENV::KEY_PROVINCE localityName = Jina la Eneo (km, jiji) localityName_default = $ENV::KEY_CITY 0.organizationName = Jina la Shirika (km, kampuni) 0.organizationName_default = $ENV::KEY_ORG lakini haihitajiki kwa kawaida:-) #1.organizationName = Jina la Shirika la Pili (km, kampuni) #1.organizationName_default = Dunia Mtandao mpana Pty Ltd organizationalUnitName = Jina la Kitengo cha Shirika (km, sehemu) #organizationalUnitName_default = commonName = Jina la Kawaida (km, jina lako au jina la mpangishi wa seva yako) commonName_max = 64 emailAddress = Barua pepe Anwani ya barua pepeAddress_default = $ENV::KEY_EMAIL =Barua pepe40 #x SET-ex3 = SET nambari ya kiendelezi 3 [ req_attributes ] challengePassword = Changamoto ya nenosiriPassword_min = 4 challengePassword_max = 20 unstructuredName = Jina la kampuni la hiari [ usr_cert ] # Viendelezi hivi huongezwa wakati "ca" inatia sahihi ombi. # Hii ni kinyume na miongozo ya PKIX lakini baadhi ya CA hufanya hivyo na baadhi ya programu # zinahitaji hili ili kuepuka kutafsiri cheti cha mtumiaji wa mwisho kama CA. basicConstraints=CA:FALSE # Hii hapa ni baadhi ya mifano ya matumizi ya nsCertType. Ikiondolewa # cheti kinaweza kutumika kwa chochote *isipokuwa* kusaini kwa kitu. # Hii ni sawa kwa seva ya SSL. # nsCertType = seva # Kwa cheti cha kutia saini kwa kitu hii itatumika # nsCertType = objsign # Kwa matumizi ya kawaida ya mteja hii ni kawaida # nsCertType = mteja, barua pepe # na kwa kila kitu ikijumuisha kutia sahihi kwa kitu: # nsCertType = mteja, barua pepe, objsign # Hii ni kawaida katikaMatumizi ya ufunguo kwa cheti cha mteja. # keyUsage = nonRepudiation, digitalSignature, keyEncipherment # Hili litaonyeshwa katika kisanduku cha orodha cha maoni cha Netscape. nsComment = "Cheti Kinachozalishwa cha OpenSSL" # Mapendekezo ya PKIX hayana madhara ikiwa yamejumuishwa kwenye vyeti vyote. subjectKeyIdentifier=hash authorityKeyIdentifier=keyid, mtoaji ni daima: subjectAltName na mtoajiAltname # Ingiza anwani ya barua pepe # subjectAltName=email:copy # Nakili maelezo ya somo # mtoajiAltName=mtoaji: nakala #nsCaRevocationUrl = http://www.domain.dom/ca-crl.pem #nsBaseUrl #nsRevocationUrl #nsRenewalUrl #nsCaPolicyUrl #nsSslServerName [ server ] # JY ADDED -- Tengeneza cert na nsCertType iliyowekwa kuwa "server" basicConstraints=CA:FALSE nsCertType = seva nsComment = "Cheti cha Seva Kinachotolewa OpenSSL" subjectKeyIdentifier=hash authority=Keyyidways=hash authority:KeyqIdentifier=hash_KeyID ] # Viendelezi vya kuongeza kwa ombi la cheti basicConstraints = CA:FALSE keyMatumizi = nonRepudiation, digitalSignature, keyEncipherment [ v3_ca ] # Viendelezi kwa pendekezo la kawaida la CA # PKIX. subjectKeyIdentifier=hash authorityKeyIdentifier=keyid:always,issuer:always # Hivi ndivyo PKIX inapendekeza lakini programu fulani iliyovunjika husongwa kwenye viendelezi # muhimu. #basicConstraints = muhimu,CA:true # Kwa hivyo tunafanya hivi badala yake. basicConstrains = CA: true # Matumizi muhimu: hii ni kawaida kwa cheti cha CA. Walakini kwa kuwa itazuia # isitumike kama cheti cha kujiandikisha cheti cha majaribio ni bora # kuachwa kwa chaguo-msingi. # keyUsage = cRLSsign, keyCertSign # Wengine wanaweza kutaka hii pia # nsCertType = sslCA, emailCA # Jumuisha barua pepe katika jina la mbadala la somo: pendekezo lingine la PKIX # subjectAltName=email:copy # Nakili maelezo ya mtoaji # mtoajiAltName=mtoaji: nakala # DER hex usimbaji ya ugani: tahadhari wataalam tu! # obj=DER:02:03 # Ambapo "obj" ni kitu cha kawaida au kilichoongezwa # Unaweza hata kubatilisha kiendelezi kinachotumika: # basicConstraints= critical, DER:30:03:01:01:FF [ crl_ext ] # viendelezi vya CRL. # Ni mtoajiAltName tu na kitambulisho chaKeyKey ndio chenye maana yoyote katika CRL. # mtoajiAltName=mtoaji:copy authorityKeyIdentifier=keyid:daima, mtoaji:Daima Hongera! Umeunda faili za msingi za usanidi kwa seva yako. Hebu tuendelee kuisanidi. - Kwa ubinafsishaji zaidi seva tutahitaji ujuzi fulani wa mstari wa amri. Kwanza kabisa, hebu tujue jinsi ya kuizindua? Kuna njia kadhaa, kwa mfano, bofya Anza -> Run (au mchanganyiko wa vifungo Shinda+R) kwenye kibodi na uingie kwenye uwanja unaoonekana cmd na ubofye Sawa. Walakini, watumiaji wa Windows 7 / Windows Vista watahitaji kuendesha koni na haki za msimamizi; njia rahisi zaidi ya kufanya hivyo ni kuunda njia ya mkato inayolingana kwenye eneo-kazi. Bonyeza kulia kwenye nafasi yoyote tupu kwenye eneo-kazi na uchague "Unda njia ya mkato"; kwenye uwanja wa "mahali pa kitu", onyesha herufi tatu tu - cmd na piga cmd njia ya mkato, au mstari wa amri. Zaidi, Watumiaji wa Windows XP huiendesha tu, na watumiaji wa Windows Vista na Windows 7 huiendesha kama msimamizi, kama ilivyofanywa hapo juu na Notepad.

- Ifuatayo, tunaingiza mistari kwa mpangilio katika kiweko: cd C:\OpenVPN\easy-rsa vars clean-all Wakati huo huo, inapaswa kuonekana kama hii kwenye skrini:

Ifuatayo, bila kufunga dirisha hili, ingiza amri za uundaji muhimu kwa kufuatana: openvpn --genkey --secret %KEY_DIR%\ta.key build-dh build-ca Amri ya mwisho (build-ca) itaunda cheti na mamlaka ya cheti. (CA) ufunguo, katika mchakato huo, hata hivyo, atakuuliza maswali kadhaa, ambayo lazima yajibiwe kwa chaguo-msingi kwa kubonyeza kitufe cha Ingiza:

Ifuatayo, bila kufunga dirisha hili, ingiza amri za uundaji muhimu kwa kufuatana: openvpn --genkey --secret %KEY_DIR%\ta.key build-dh build-ca Amri ya mwisho (build-ca) itaunda cheti na mamlaka ya cheti. (CA) ufunguo, katika mchakato huo, hata hivyo, atakuuliza maswali kadhaa, ambayo lazima yajibiwe kwa chaguo-msingi kwa kubonyeza kitufe cha Ingiza:  Sasa hebu tuunde ufunguo wa seva: build-key-server server Tafadhali kumbuka kuwa hoja ya pili katika amri huenda jina ufunguo (seva), lazima uweke jina moja wakati wa kujibu swali la Jina la Kawaida (kwa mfano, jina lako au jina la mwenyeji wa seva yako), maswali mengine yanaweza kujibiwa kwa chaguo-msingi kwa kubonyeza kitufe cha Ingiza. Ikiwa ulifanya kila kitu kwa usahihi, amri itafanya. kutoa kusaini cheti na kuthibitisha ombi, maswali yote mawili lazima yajibiwe Y(tazama picha ya skrini):

Sasa hebu tuunde ufunguo wa seva: build-key-server server Tafadhali kumbuka kuwa hoja ya pili katika amri huenda jina ufunguo (seva), lazima uweke jina moja wakati wa kujibu swali la Jina la Kawaida (kwa mfano, jina lako au jina la mwenyeji wa seva yako), maswali mengine yanaweza kujibiwa kwa chaguo-msingi kwa kubonyeza kitufe cha Ingiza. Ikiwa ulifanya kila kitu kwa usahihi, amri itafanya. kutoa kusaini cheti na kuthibitisha ombi, maswali yote mawili lazima yajibiwe Y(tazama picha ya skrini):  Ikiwa ulifanya kila kitu kwa usahihi, picha yako itakuwa sawa na skrini, na mistari ya mwisho ya pato la amri itakuwa na ujumbe kuhusu kuongeza kwa mafanikio ya rekodi moja kwenye hifadhidata.

Ikiwa ulifanya kila kitu kwa usahihi, picha yako itakuwa sawa na skrini, na mistari ya mwisho ya pato la amri itakuwa na ujumbe kuhusu kuongeza kwa mafanikio ya rekodi moja kwenye hifadhidata. - Baada ya hayo, nenda kwa snap-in ya "Huduma na Maombi" ya koni ya usimamizi, unaweza kufanya hivyo kwa kubofya kulia kwenye Njia ya mkato ya Kompyuta (Kompyuta yangu) na kuchagua kipengee cha menyu Dhibiti, au kwa kuandika amri kwenye koni. huduma.msc, pata huduma ya "OpenVPN Service" hapo na uchague "Anza" kutoka kwenye menyu ya kubofya kulia. Ikiwa ulifanya kila kitu kwa usahihi hapo awali, huduma itaingia katika hali ya "Running". Sasa unaweza kubadilisha aina yake ya uanzishaji kuwa "Otomatiki", badala ya "Mwongozo", ambayo ilikuwa hapo kwa chaguo-msingi. Matokeo yake yanapaswa kuonekana kama hii:

Hii inakamilisha usanidi wa seva yenyewe, kilichobaki ni kusanidi wateja. Ili kufanya hivyo, unahitaji pia kuwapa funguo na vyeti, hii inafanywa karibu sawa na seva, tu kwa seva tulitumia amri ya kujenga-key-server, na kwa wateja tutatumia amri ya ufunguo wa kujenga.

Hii inakamilisha usanidi wa seva yenyewe, kilichobaki ni kusanidi wateja. Ili kufanya hivyo, unahitaji pia kuwapa funguo na vyeti, hii inafanywa karibu sawa na seva, tu kwa seva tulitumia amri ya kujenga-key-server, na kwa wateja tutatumia amri ya ufunguo wa kujenga. - Wacha tuchukue kuwa tuna wateja wawili, wacha tuwaite mteja1 na mteja2. Wacha tutekeleze amri kwa kufuatana: build-key client1 build-key client2 Katika kesi hii, unapoulizwa Jina la Kawaida (kwa mfano, jina lako au jina la mwenyeji wa seva yako), lazima pia uonyeshe jina la mteja lililotumiwa katika amri, i.e. ikiwa umeingiza build- command key client1, kisha kwa swali la Jina la Kawaida tunajibu mteja1, ikiwa mteja2, kisha mteja2. Maswali yaliyobaki yanaweza kujibiwa kwa kubonyeza Enter, mwishoni pia utaulizwa kusaini cheti na kuthibitisha ombi, sisi jibu hoja zote mbili kwa uthibitisho - Y. Sasa tunaanzisha tena huduma ya OpenVPN ili mabadiliko yaanze kutumika, katika usimamizi wa huduma, jiunge mkono, kwenye menyu ya kubofya kulia "Anzisha tena", au kwenye kiweko tunachoingia kila mara: net stop openvpnservice net start openvpnservice

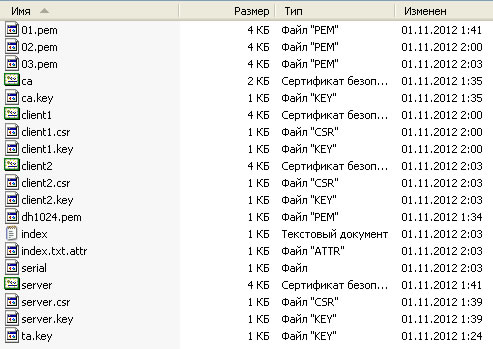

- Sasa ikiwa tutaenda kwenye folda, tutaona ufunguo na faili za cheti tulizozalisha hapo:

Kila mteja atahitaji faili zake: ca.crt

Kila mteja atahitaji faili zake: ca.crt .crt .ufunguo ta.ufunguo I.e. kwa mteja 1 tunakusanya faili ca.crt, client1.crt, client1.key na ta.key, kwa mteja 2 - ca.crt, client2.crt, client2.key na ta.key, mtawalia, n.k. Na tunawatuma kwake kwa njia moja au nyingine (maana kwa barua, kwenye kumbukumbu iliyo na nywila, au kwenye gari la flash), faili za ufunguo na cheti lazima zihamishwe kupitia njia za mawasiliano za kuaminika na zisianguke mikononi mwa watu. vyama vya tatu, kwa sababu kwa kweli, kwa kuzitumia, mteja anaweza kupata ufikiaji wa subnet yako pepe. Katika sehemu inayofuata, tutaangalia kuanzisha mteja, na itachukuliwa kuwa tayari imepokea faili muhimu na cheti kutoka kwako. - Ikiwa ngome inatumika kwenye Kompyuta inayotumika kama seva, basi unahitaji kuongeza OpenVPN kwenye orodha ya kutengwa. Kwa kujengwa ndani Windows Firewall kwenye koni hii inaweza kufanywa kwa amri ifuatayo: netsh firewall add permitprogram program = C:\OpenVPN\bin\openvpn.exe name = "OpenVPN Server" WEZESHA wigo = wasifu WOTE = YOTE

Kuweka wateja

Kuweka mteja ni rahisi zaidi kuliko kusanidi seva; hatuhitaji kuzalisha funguo, vyeti, nk kwa mteja, kwa kuwa kila kitu tunachohitaji tayari kimetolewa na sisi kwenye seva na kuhamishiwa kwa mteja. Kwa hiyo, maagizo kwa mteja ni mafupi zaidi.

viungo muhimu

- Nyaraka rasmi za OpenVPN -

- Kurasa za mtu wa OpenVPN -

- OpenVPN HOWTO (kwa Kirusi) - http://lithium.opennet.ru/articles/openvpn/openvpn-howto.html

F.A.Q.

Unaweza kutuma maswali yoyote uliyo nayo kwa barua pepe iliyobainishwa katika sehemu hii, au kujadili makala hii.

Je, inawezekana kusambaza mtandao kwa njia hii?

Kutoka kwa mwandishi

Nakala hii inaweza kuchapishwa kwenye rasilimali yoyote, kunakiliwa nzima au kwa sehemu, bila vizuizi, mradi kiungo cha asili kinadumishwa. Kiungo lazima kiwe na jina la Ambulance yetu ya rasilimali Usaidizi wa kompyuta Kaluga, iliyoundwa kama kiunga, na pia ina jina la uwongo la mwandishi wa kifungu hicho. Mfano wa kiunga kama hicho unaweza kuwa:

Kuanzisha OpenVPN seva// DeckerKumbuka

Hivi majuzi tumekuwa tukipokea idadi kubwa ya maswali kwa mtindo wa " Swali kuhusu nakala yako kwenye hatua ya 5 baada ya amri ya kusafisha-yote, kwa hivyo, faili fulani inakiliwa kutoka kwako. Hii haifanyiki kwangu. amri openvpn --genkey --secret %KEY_DIR%\ta.key huniundia ufunguo, lakini build-dh na build-ca haitoi matokeo (cmd.exe inaandika kwamba amri sio ya ndani au ya nje .. au faili inayoweza kutekelezwa) faili ya ca.key haijaundwa. Ningeweza kufanya kosa gani?".

Maana kuu ambayo inakuja kwa kutojali kwako mwenyewe. Shida wakati wa kuendesha safi-yote, kitufe cha kujenga na amri zingine ni kwamba wakati wa kusakinisha OpenVPN haukuangalia Huduma za OpenSSL na visanduku vya kuteua vya Hati za Usimamizi wa Cheti cha OpenVPN RSA (lazima ziangaliwe!). Zingatia picha ya skrini iliyo na kidirisha cha uteuzi wa sehemu mwanzoni mwa kifungu, visanduku tiki hivi vipo!