Siku hizi tunashughulika na habari kila wakati. Shukrani kwa maendeleo ya teknolojia ya habari, kazi, ubunifu, na burudani sasa kwa kiasi kikubwa imekuwa michakato ya kuchakata au kutumia habari. Na kati ya kiasi hiki kikubwa cha habari, baadhi ya data haipaswi kupatikana kwa umma. Mifano ya taarifa hizo ni pamoja na faili na data zinazohusiana na shughuli za biashara; kumbukumbu za kibinafsi.

Baadhi ya data hii haikusudiwa kwa umma kwa ujumla kwa sababu tu "hawana haja ya kujua kuihusu"; na habari fulani ni muhimu.

Nakala hii imejitolea kwa ulinzi wa kuaminika wa habari muhimu, pamoja na faili zozote ambazo unataka kulinda kutoka kwa ufikiaji wa wengine, hata ikiwa kompyuta yako au media ya uhifadhi (flash drive, gari ngumu) itaanguka mikononi mwa watu wasioidhinishwa, pamoja na. wale ambao wameendelea kitaalam na wanapata rasilimali zenye nguvu za kompyuta.

Kwa nini hupaswi kuamini programu ya usimbaji wa chanzo funge

Programu zilizofungwa zinaweza kujumuisha "alamisho" (na usitumaini kuwa hazipo!) na uwezo wa kufungua faili zilizosimbwa kwa kutumia ufunguo mkuu. Wale. unaweza kutumia yoyote, hata nenosiri ngumu zaidi, lakini faili yako iliyosimbwa bado inaweza kufunguliwa kwa urahisi, bila nywila za kulazimisha kikatili, kwa kutumia "alamisho" au mmiliki wa ufunguo mkuu. Saizi ya kampuni ya programu ya usimbuaji na jina la nchi haijalishi katika suala hili, kwani hii ni sehemu ya sera ya serikali ya nchi nyingi. Baada ya yote, tumezungukwa na magaidi na wafanyabiashara wa madawa ya kulevya kila wakati (tunaweza kufanya nini?).

Wale. Usimbaji fiche wenye nguvu unaweza kupatikana kwa kutumia ipasavyo programu huria maarufu na algoriti ya usimbuaji usio na ufa.

Inafaa kubadili kutoka TrueCrypt hadi VeraCrypt?

Programu ya marejeleo ambayo imekuwa ikitoa usimbaji fiche wa faili salama kwa miaka mingi ni TrueCrypt. Mpango huu bado unafanya kazi vizuri. Kwa bahati mbaya, maendeleo ya programu kwa sasa yamekomeshwa.

Mrithi wake bora alikuwa programu ya VeraCrypt.

VeraCrypt ni programu ya usimbaji fiche ya diski bila malipo kulingana na TrueCrypt 7.1a.

VeraCrypt inaendelea na desturi bora zaidi za TrueCrypt, lakini huongeza usalama ulioimarishwa kwa algoriti zinazotumiwa kusimba mifumo na sehemu, hivyo kufanya faili zako zilizosimbwa zisipate maendeleo mapya katika mashambulizi ya kinyama.

VeraCrypt pia imerekebisha udhaifu na masuala mengi ya usalama yanayopatikana katika TrueCrypt. Inaweza kufanya kazi na ujazo wa TrueCrypt na inatoa uwezo wa kubadilisha vyombo vya TrueCrypt na sehemu zisizo za mfumo hadi umbizo la VeraCrypt.

Usalama huu ulioimarishwa huongeza tu muda wa kusubiri kwa kufungua sehemu zilizosimbwa, bila athari yoyote ya utendaji wakati wa awamu ya hifadhi iliyosimbwa kwa njia fiche. Kwa mtumiaji halali huu ni usumbufu ambao hauonekani, lakini kwa mshambulizi inakuwa vigumu kupata ufikiaji wa data iliyosimbwa, licha ya uwepo wa nguvu yoyote ya kompyuta.

Hili linaweza kuonyeshwa kwa uwazi na vigezo vifuatavyo vya kuvunja manenosiri (nguvu za kinyama) katika Hashcat:

Kwa TrueCrypt:

Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 21957 H/s (96.78ms) Speed.Dev.#2.: 1175 H/s (99.79ms) Speed.Dev#* .: 23131 H/s Hashtype: TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 9222 H/s (74.13ms) Speed.Dev#2.: 4556 H/s (95.92ms) Speed.Dev#*.: 13778 H/s Hashtype: TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 2429 H/s (95.69ms) Speed.Dev#2.: 891 H /s (98.61ms) Speed.Dev#*.: 3321 H/s Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + Boot-mode Speed.Dev#1.: 43273 H/s (95.60ms) Kasi.Dev#2.: 2330 H/s (95.97ms) Kasi.Dev#*.: 45603 H/s

Kwa VeraCrypt:

Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 68 H/s (97.63ms) Speed.Dev.#2.: 3 H/s (100.62ms) Speed.Dev#* .: 71 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 26 H/s (87.81ms) Speed.Dev#2.: 9 H/s (98.83ms) Speed.Dev#*.: 35 H/s Hashtype: VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev#1.: 3 H/s (57.73ms) Kasi.Dev#2.: 2 H /s (94.90ms) Speed.Dev.#*.: 5 H/s Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 154 H/s (93.62ms) Speed.Dev#2.: 7 H/s (96.56ms) Speed.Dev#*.: 161 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit Speed.Dev#1.: 118 H /s (94.25ms) Speed.Dev.#2.: 5 H/s (95.50ms) Speed.Dev#*.: 123 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit + boot-mode Kasi.Dev#1.: 306 H/s (94.26ms) Kasi.Dev#2.: 13 H/s (96.99ms) Kasi.Dev#*.: 319 H/s

Kama unavyoona, kupasua kontena za VeraCrypt zilizosimbwa kwa njia fiche ni maagizo kadhaa ya ukubwa mgumu zaidi kuliko vyombo vya TrueCrypt (ambavyo pia si rahisi hata kidogo).

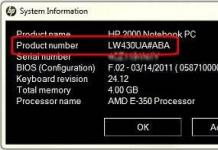

Nilichapisha alama kamili na maelezo ya vifaa katika makala "".

Suala la pili muhimu ni kuegemea. Hakuna mtu anataka kupoteza faili muhimu na muhimu na habari kutokana na hitilafu ya programu. Nilijua kuhusu VeraCrypt mara tu ilipoonekana. Nilifuata ukuaji wake na kumtazama kwa karibu kila wakati. Kwa mwaka uliopita nimebadilisha kabisa kutoka TrueCrypt hadi VeraCrypt. Kwa muda wa mwaka wa matumizi ya kila siku, VeraCrypt haijawahi kuniangusha.

Kwa hivyo, kwa maoni yangu, sasa inafaa kubadili kutoka TrueCrypt hadi VeraCrypt.

Jinsi VeraCrypt inavyofanya kazi

VeraCrypt huunda faili maalum inayoitwa chombo. Chombo hiki kimesimbwa kwa njia fiche na kinaweza tu kuunganishwa ikiwa nenosiri sahihi limeingizwa. Baada ya kuingiza nenosiri, chombo kinaonyeshwa kama diski ya ziada (kama gari la flash lililoingizwa). Faili zozote zilizowekwa kwenye diski hii (yaani, kwenye chombo) zimesimbwa kwa njia fiche. Muda tu chombo kimeunganishwa, unaweza kunakili, kufuta, kuandika faili mpya na kuzifungua kwa uhuru. Mara baada ya chombo kukatwa, faili zote zilizo juu yake hazipatikani kabisa mpaka zimeunganishwa tena, i.e. mpaka nenosiri liingizwe.

Kufanya kazi na faili kwenye chombo kilichosimbwa sio tofauti na kufanya kazi na faili kwenye gari lingine lolote.

Wakati wa kufungua faili au kuiandikia kwenye kontena, hakuna haja ya kungojea usimbuaji - kila kitu hufanyika haraka sana, kana kwamba unafanya kazi na diski ya kawaida.

Jinsi ya kufunga VeraCrypt kwenye Windows

Kulikuwa na hadithi ya nusu-jasusi na TrueCrypt - tovuti ziliundwa ili "kupakua TrueCrypt", juu yao faili ya binary (vizuri, bila shaka!) iliambukizwa na virusi/Trojan. Wale waliopakua TrueCrypt kutoka tovuti hizi zisizo rasmi waliambukiza kompyuta zao, hivyo kuruhusu wavamizi kuiba taarifa za kibinafsi na kusaidia kueneza programu hasidi.

Kwa kweli, programu zote zinapaswa kupakuliwa tu kutoka kwa tovuti rasmi. Na hii ni kweli zaidi kwa programu zinazoshughulikia maswala ya usalama.

Maeneo rasmi ya faili za usakinishaji za VeraCrypt ni:

Kufunga VeraCrypt kwenye Windows

Kuna mchawi wa usakinishaji, kwa hivyo mchakato wa usakinishaji wa VeraCrypt ni sawa na ule wa programu zingine. Je, inawezekana kufafanua mambo machache?

Kisakinishi cha VeraCrypt kitatoa chaguzi mbili:

- Sakinisha(Sakinisha VeraCrypt kwenye mfumo wako)

- Dondoo(Dondoo. Ukichagua chaguo hili, faili zote katika kifurushi hiki zitatolewa, lakini hakuna kitakachosakinishwa kwenye mfumo wako. Usichague hii ikiwa una nia ya kusimba kizigeu cha mfumo au kiendeshi cha mfumo. Kuchagua chaguo hili kunaweza kuwa na manufaa, kwa mfano, ikiwa unataka kuendesha VeraCrypt katika kinachojulikana hali ya portable.VeraCrypt hauhitaji usakinishaji kwenye mfumo wa uendeshaji ambao utaendesha.Baada ya kutoa faili zote, unaweza kukimbia moja kwa moja faili iliyotolewa "VeraCrypt.exe" (VeraCrypt itafungua katika hali ya kubebeka))

Ikiwa unachagua chaguo lililoangaliwa, i.e. muungano wa faili .hc, basi hii itaongeza urahisi. Kwa sababu ukiunda chombo kilicho na kiendelezi cha .hc, kisha kubofya mara mbili kwenye faili hii kutazindua VeraCrypt. Lakini upande mbaya ni kwamba wahusika wengine wanaweza kujua kuwa .hc ni vyombo vya VeraCrypt vilivyosimbwa kwa njia fiche.

Mpango huo unakukumbusha kuchangia:

Ikiwa huna pesa, bila shaka, hakikisha kumsaidia mwandishi wa programu hii (yuko peke yake) nisingependa kumpoteza, kama tumepoteza mwandishi wa TrueCrypt ...

Maagizo ya VeraCrypt kwa Kompyuta

VeraCrypt ina vipengele vingi tofauti na vipengele vya kina. Lakini kipengele maarufu zaidi ni usimbaji fiche wa faili. Ifuatayo inaonyesha hatua kwa hatua jinsi ya kusimba faili moja au zaidi.

Hebu tuanze kwa kubadili Kirusi. Lugha ya Kirusi tayari imejengwa katika VeraCrypt. Unahitaji tu kuiwasha. Ili kufanya hivyo kwenye menyu Mipangilio chagua Lugha...:

Huko, chagua Kirusi, baada ya hapo lugha ya programu itabadilika mara moja.

Kama ilivyoelezwa tayari, faili huhifadhiwa kwenye vyombo vilivyosimbwa (pia huitwa "kiasi"). Wale. unahitaji kuanza kwa kuunda chombo kama hicho; kufanya hivyo, kwenye kiolesura kikuu cha programu, bonyeza kitufe " Tengeneza Kiasi».

Mchawi wa Uundaji wa Volume ya VeraCrypt inaonekana:

Tunavutiwa na chaguo la kwanza (" Unda kontena la faili lililosimbwa kwa njia fiche"), kwa hivyo sisi, bila kubadilisha chochote, bonyeza Zaidi,

VeraCrypt ina kipengele cha kuvutia sana - uwezo wa kuunda kiasi kilichofichwa. Jambo ni kwamba sio moja, lakini vyombo viwili vinaundwa kwenye faili. Kila mtu anajua kuwa kuna kizigeu kilichosimbwa, pamoja na watu wasio na akili wanaowezekana. Na ikiwa utalazimika kutoa nenosiri lako, basi ni ngumu kusema kwamba "hakuna diski iliyosimbwa." Wakati wa kuunda kizigeu kilichofichwa, vyombo viwili vilivyosimbwa vinaundwa, ambavyo viko kwenye faili moja, lakini hufunguliwa na nywila tofauti. Wale. unaweza kuweka faili zinazoonekana "nyeti" katika mojawapo ya vyombo. Na kwenye chombo cha pili kuna faili muhimu sana. Kwa mahitaji yako, unaingiza nenosiri ili kufungua sehemu muhimu. Ikiwa huwezi kukataa, unaonyesha nenosiri kwa diski isiyo muhimu sana. Hakuna njia ya kuthibitisha kuwa kuna diski ya pili.

Kwa visa vingi (kuficha faili sio muhimu sana kutoka kwa macho ya kutazama) itatosha kuunda kiasi cha kawaida, kwa hivyo mimi bonyeza tu. Zaidi.

Chagua eneo la faili:

Kiasi cha VeraCrypt kinaweza kupatikana kwenye faili (chombo cha VeraCrypt) kwenye gari ngumu, gari la USB flash, nk. Chombo cha VeraCrypt si tofauti na faili nyingine yoyote ya kawaida (kwa mfano, kinaweza kuhamishwa au kufutwa kama faili zingine). Bofya kitufe cha "Faili" ili kutaja jina na njia ya faili ya kontena itakayoundwa ili kuhifadhi kiasi kipya.

KUMBUKA: Ukichagua faili iliyopo, VeraCrypt HAITAIsimba kwa njia fiche; faili hii itafutwa na nafasi yake kuchukuliwa na chombo kipya cha VeraCrypt. Unaweza kusimba faili zilizopo (baadaye) kwa njia fiche kwa kuzihamishia hadi kwenye chombo cha VeraCrypt unachounda sasa.

Unaweza kuchagua kiendelezi chochote cha faili; hii haiathiri utendakazi wa kiasi kilichosimbwa kwa njia yoyote. Ukichagua kiendelezi .hc, na pia ikiwa ulihusisha VeraCrypt na kiendelezi hiki wakati wa usakinishaji, kisha kubofya mara mbili kwenye faili hii kutazindua VeraCrypt.

Historia ya faili zilizofunguliwa hivi karibuni hukuruhusu kufikia faili hizi haraka. Hata hivyo, maingizo katika historia yako kama vile "H:\Akaunti zangu za nje ya nchi za dola zilizoibwa za dollars.doc" zinaweza kuzua shaka katika akili za watu wa nje kuhusu uadilifu wako. Ili kuzuia faili kufunguliwa kutoka kwa diski iliyosimbwa kwenda kwenye historia, chagua kisanduku karibu na " Usihifadhi historia».

Kuchagua usimbaji fiche na hashing algoriti. Ikiwa huna uhakika cha kuchagua, basi acha maadili chaguo-msingi:

Ingiza saizi ya sauti na uchague vitengo vya kipimo (kilobaiti, megabytes, gigabytes, terabytes):

Hatua muhimu sana ni kuweka nenosiri kwa diski yako iliyosimbwa:

Nenosiri nzuri ni muhimu sana. Epuka manenosiri yenye neno moja au zaidi linalopatikana kwenye kamusi (au michanganyiko ya maneno 2, 3 au 4 kama haya). Nenosiri lazima lisiwe na majina au tarehe za kuzaliwa. Inapaswa kuwa ngumu kukisia. Nenosiri nzuri ni mchanganyiko wa nasibu wa herufi kubwa na ndogo, nambari na herufi maalum (@ ^ = $ * + nk).

Sasa unaweza tena kutumia herufi za Kirusi kama nywila.

Tunasaidia programu kukusanya data nasibu:

Kumbuka kwamba hapa unaweza kuangalia kisanduku ili kuunda diski yenye nguvu. Wale. itapanuka kwani imejaa habari.

Kama matokeo, nimeunda faili ya test.hc kwenye eneo-kazi langu:

Ikiwa umeunda faili na ugani .hc, basi unaweza kubofya mara mbili juu yake, dirisha kuu la programu litafungua, na njia ya chombo tayari itaingizwa:

Kwa hali yoyote, unaweza kufungua VeraCrypt na uchague njia ya faili kwa manually (Ili kufanya hivyo, bofya kitufe cha "Faili").

Ikiwa nenosiri limeingizwa kwa usahihi, diski mpya itaonekana kwenye mfumo wako:

Unaweza kunakili/kuhamisha faili zozote kwake. Unaweza pia kuunda folda huko, kunakili faili kutoka hapo, kuzifuta, nk.

Ili kufunga chombo kutoka kwa watu wa nje, bonyeza kitufe Fungua:

Ili kurejesha ufikiaji wa faili zako za siri, weka tena hifadhi iliyosimbwa.

Inaweka VeraCrypt

VeraCrypt ina mipangilio michache ambayo unaweza kubadilisha kwa urahisi wako. Ninapendekeza sana kuangalia " Punguza kiasi kiotomatiki wakati haitumiki kwa kipindi fulani»:

Na pia weka hotkey kwa " Mara moja ondoa kila kitu, futa kashe na uondoke»:

Hii inaweza kuwa muhimu sana ... VERY ...

Toleo linalobebeka la VeraCrypt kwenye Windows

Kuanzia toleo la 1.22 (ambalo lipo kwenye beta wakati wa kuandika), chaguo la kubebeka liliongezwa kwa Windows. Ikiwa unasoma sehemu ya usakinishaji, unapaswa kukumbuka kuwa programu tayari inaweza kubebeka na hukuruhusu kutoa faili zako tu. Walakini, kifurushi kinachoweza kubebeka cha pekee kina sifa zake: unahitaji haki za msimamizi ili kuendesha kisakinishi (hata ikiwa unataka tu kufuta kumbukumbu), na toleo la portable linaweza kufunguliwa bila haki za msimamizi - hiyo ndiyo tofauti pekee.

Matoleo rasmi ya beta yanapatikana tu. Katika folda ya VeraCrypt Nightly Builds, faili ya toleo linalobebeka ni VeraCrypt Portable 1.22-BETA4.exe.

Faili ya chombo inaweza kuwekwa kwenye gari la flash. Unaweza kunakili toleo linalobebeka la VeraCrypt kwenye kiendeshi sawa - hii itakuruhusu kufungua kizigeu kilichosimbwa kwenye kompyuta yoyote, pamoja na zile ambazo hazijasakinishwa VeraCrypt. Lakini fahamu hatari za utekaji nyara wa vitufe - kibodi ya skrini inaweza kusaidia katika hali hii.

Jinsi ya Kutumia Programu ya Usimbaji Vizuri

Vidokezo vingine vya kukusaidia kuweka siri zako vizuri zaidi:

- Jaribu kuzuia watu wasioidhinishwa kufikia kompyuta yako, ikiwa ni pamoja na kutoangalia laptops kwenye mizigo kwenye viwanja vya ndege; ikiwezekana, tuma kompyuta kwa ajili ya ukarabati bila mfumo wa gari ngumu, nk.

- Tumia nenosiri changamano. Usitumie nenosiri lile lile unalotumia kwa barua n.k.

- Usisahau nenosiri lako! Vinginevyo, data haitawezekana kurejesha.

- Pakua programu zote kutoka kwa tovuti rasmi pekee.

- Tumia programu za bure au zilizonunuliwa (usitumie programu iliyodukuliwa). Na pia usipakue au kukimbia faili zenye shaka, kwa kuwa programu zote kama hizo, kati ya vitu vingine hasidi, zinaweza kuwa na vidhibiti vya kilologi (viunganishi vya kibonye), ambayo itamruhusu mshambuliaji kujua nywila kutoka kwa chombo chako kilichosimbwa.

- Wakati mwingine inapendekezwa kutumia kibodi ya skrini kama njia ya kuzuia mibofyo ya vitufe kuingiliwa - nadhani hii inaleta maana.

Nadhani hakuna mtu anayetamani mtu asiyemfahamu kupata habari zake za kibinafsi kwenye kompyuta. Njia moja ya kulinda taarifa za siri ni kuhifadhi data muhimu kwenye sehemu za siri za diski kuu. Katika makala hii nitakuambia, jinsi ya kuficha kizigeu cha diski, na kwa uaminifu wa ulinzi, sisi pia encrypt zetu zote habari muhimu kwenye diski yetu iliyofichwa e.

- Kwa nini anatoa zilizofichwa zinahitajika?

- Jinsi ya kuficha kizigeu cha gari ngumu

- Jinsi ya kusimba kizigeu cha diski iliyofichwa

Kwa nini anatoa zilizofichwa zinahitajika?

Kuhifadhi taarifa muhimu, za siri katika chombo kilichosimbwa ni rahisi sana: hifadhi hii inaweza kunakiliwa na kuhamishiwa kwenye kompyuta nyingine. Lakini kuna drawback moja - chombo ni faili ambayo kila mtu anaweza kuona na ambayo inaweza kufutwa kwa urahisi.

Sehemu za diski kuu zilizofichwa hufanya iwezekane kuweka maelezo yako muhimu salama. Katika kesi hii, watumiaji wengine wa kompyuta yako hawataweza kuwafuta. Unaweza kuhifadhi kila aina ya faili unazoweza kwenye hifadhi zilizofichwa.

Kuhifadhi faili muhimu kwenye sehemu za diski kuu zilizofichwa + kusimba viendeshi hivi ni njia nzuri ya kulinda taarifa zako za siri kwenye kompyuta yako. Ikiwa mara nyingi unahitaji kubeba data katika fomu iliyosimbwa, tumia vyombo vilivyosimbwa.

Jinsi ya kuficha kizigeu cha gari ngumu?

Kuunda sehemu iliyofichwa ni rahisi sana. Ili kufanya hivyo, huna haja ya kufunga programu maalum ya ziada kwenye kompyuta yako.

Jambo la kwanza unahitaji kufanya ni kuchagua kizigeu cha gari ngumu ambacho kitafichwa. Inahitajika kuchagua kizigeu kwa kuzingatia kiasi cha habari iliyohifadhiwa juu yake. Ikiwa unahitaji kuhifadhi picha au hati kadhaa, basi usipaswi kuunda kizigeu cha 300 GB. Ninakushauri kuchagua kizigeu cha karibu 40 - 50 GB. Ndani ya kizigeu kilichofichwa tutaweza kuunda folda na faili, kama kwenye nyingine yoyote.

Sasa hebu tujaribu kuficha kizigeu cha gari ngumu kilichochaguliwa. Nitaficha sehemu ya "Z".

Fungua menyu ya "Anza". Bonyeza kulia kwenye "Kompyuta yangu" na uchague "Dhibiti".

Katika safu ya kulia, chagua "Usimamizi wa Disk". Katika dirisha hili utaona partitions zote za gari lako ngumu.

Kwenye kizigeu unachotaka kuficha, bonyeza kulia na uchague "Badilisha herufi ya kiendeshi au njia ya kiendeshi."

Dirisha ndogo inapaswa kuonekana na barua ya gari iliyoangaziwa. Bonyeza kitufe cha "Futa" na "Sawa".

Tunafungua folda ya "Kompyuta" - gari la mantiki limetoweka. Hongera! Umeficha kizigeu cha diski kuu.

Mtumiaji mwenye uzoefu mdogo hatawahi kuelewa au nadhani kwamba kunaweza pia kuwa na diski ya ziada iliyofichwa kwenye kompyuta, na mshambuliaji anaweza tu kukosa muda wa kutosha kujua kwamba diski imefichwa. Njia hii ni rahisi lakini yenye ufanisi kabisa.

Ili kufungua gari lililofichwa lazima upe barua kwa gari lililofichwa kwenye dirisha sawa la "Usimamizi wa Disk".

Kwa kuhifadhi habari kwenye gari iliyofichwa, unaweza kuilinda kutokana na kufutwa kwa bahati mbaya au ufikiaji usioidhinishwa. Sio kila mshambuliaji atajaribu kupata anatoa zilizofichwa.

Njia hii ina moja, kwa maoni yangu, shida kubwa - mtu yeyote anayeweza kufikia PC anaweza kufungua chombo kilichofichwa (kupitia "Usimamizi wa Disk"). Ili kuwa salama, unapaswa pia kufanya kontena iliyofichwa kusimbwa kwa njia fiche. Kwa njia hii unaweza kulinda faili zako muhimu kwa uhakika zaidi.

Jinsi ya kusimba kizigeu cha diski iliyofichwa?

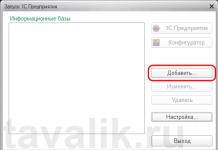

Pakua na endesha programu ya TrueCrypt. Bonyeza kitufe cha "Unda". Katika dirisha linalofungua, angalia kipengee cha "Kipengee kisicho cha mfumo / disk" kilichosimbwa.

Baadhi ya hatua zinazofuata sio tofauti sana na kuunda kiasi na sitaki kuzielezea. Tutakaa tu juu ya yale ambayo yanahusiana moja kwa moja na uundaji wa diski iliyosimbwa.

Katika sehemu ya "Uwekaji wa Kiasi", lazima uchague kizigeu ambacho kitasimbwa. Hebu tuweke alama sehemu inayohitajika na tuendelee.

Katika sehemu ya "Njia ya Usimbaji", lazima uchague mojawapo ya aina za usimbaji fiche. Ikiwa kizigeu ni tupu, basi chagua chaguo la 1, na ikiwa tayari kuna data juu yake na inahitaji kusimbwa, kisha chagua chaguo la 2. Ukichagua chaguo la 2, Truecrypt kwanza itahifadhi nakala za faili zote kwenye kizigeu.

Hatua zilizobaki ni sawa na kuunda chombo kilichosimbwa. Kwa hivyo, utapokea chombo kilichosimbwa ambacho unaweza kuhifadhi faili zako kwa usalama.

Unaweza kufungua kizigeu kilichosimbwa kupitia menyu ya programu ya TrueCrypt. Hebu tuzindue TrueCrypt, bofya kitufe cha "Vifaa". Chagua kizigeu unachotaka, bofya "Sawa" na kisha kitufe cha kupachika.

Hiyo ni, sasa unachohitajika kufanya ni kuingiza nenosiri lako na kizigeu cha gari ngumu kilichosimbwa kitapatikana. Unaweza kufanya kazi nayo kama hifadhi nyingine yoyote, lakini faili zote muhimu zitasimbwa kwa njia fiche kwa usalama.

Kuunda eneo lililofichwa la gari lako ngumu ni rahisi sana. Njia hii ya kuhifadhi habari ni rahisi sana lakini wakati huo huo inaaminika. Usimbaji fiche wa kizigeu kilichofichwa utahakikisha kiwango cha juu cha kuegemea kwa faili zilizohifadhiwa. Itakuwa vigumu kwa mshambulizi kufikia maelezo yako ya siri.

Salamu!

Ikiwa unahitaji rahisi, lakini wakati huo huo suluhisho la kuaminika na la ufanisi kwa kusimba data za siri (anatoa za ndani na za portable, partitions, faili), pamoja na kuzuia upatikanaji wao, basi makala hii ni kwa ajili yako.

Hapo awali tumegusa mada ya usalama na tukaelezea njia ambazo unaweza kujificha folda muhimu za data kwenye Windows kutoka kwa macho ya nje. Unaweza kuzungumza juu yao. Leo tutazungumza juu ya njia nyingine - usimbuaji wa kuaminika wa data muhimu.

Programu ya bure, lakini isiyo na nguvu ya VeraCrypt itatusaidia kukamilisha kazi hii. Mpango huu unategemea msimbo wa chanzo wa TrueCrypt inayojulikana na maarufu sana, ambayo, kwa bahati mbaya, ilikoma maendeleo mwaka 2014 na katika suala hili haiwezi kuwa dhamana ya usalama.

VeraCrypt inaendelezwa kikamilifu, kwa kuzingatia historia ya mabadiliko, mende na udhaifu uliopatikana unasahihishwa kikamilifu. Programu za usalama lazima zisasishwe kila wakati.

Shukrani kwa uwezo wa programu ya VeraCrypt, unaweza kusimba faili zozote ziko kwenye kompyuta yako, na, ikiwa ni lazima, sehemu nzima ya gari lako ngumu au gari la flash.

Programu hutoa uwezo wa kuunda kizigeu kilichofichwa kwenye faili ya kontena iliyosimbwa. Unaweza pia kuweka faili muhimu na data katika sehemu hii, lakini ufikiaji wake utafanywa kwa kuingiza nenosiri tofauti na moja kuu. Kipengele hiki, kwa mfano, kinaweza kuwa muhimu ikiwa wavamizi watagundua faili ya kontena iliyosimbwa kwa njia fiche na kujaribu kuweka shinikizo la kisaikolojia au kimwili ili kutoa nenosiri.

Hata ikiwa nenosiri kuu linapatikana na ufikiaji wa faili iliyosimbwa ya kontena itafunguliwa, washambuliaji bado hawataweza kuamua uwepo wa kizigeu kilichofichwa na, ipasavyo, kuna uwezekano mkubwa sana wa kudumisha usiri wa faili na data zilizolindwa. iko kwenye sehemu iliyofichwa.

Inasakinisha VeraCrypt

Unaweza kupakua programu hii kutoka kwa tovuti rasmi. Kwa kwenda kwenye sehemu ya upakuaji, unaweza kuchagua usambazaji unaofaa kwa mfumo wa uendeshaji unaotumia.

Kufunga programu haipaswi kusababisha matatizo yoyote. Tumia mipangilio chaguo-msingi inayotolewa na kisakinishi wakati wa mchakato wa usakinishaji. Programu pia inasaidia portable (kufanya kazi bila usakinishaji) matumizi.

Ili kutumia katika hali ya kubebeka, chagua chaguo kwenye dirisha la kisakinishi Dondoo na taja njia ya kufungua faili.

Kwa chaguo-msingi, programu ina interface ya Kiingereza. Ili kubadili Kirusi kwenye menyu ya programu, fuata njia Mipangilio –> Lugha... na katika dirisha linalofungua, chagua Kirusi kutoka kwenye orodha.

Kufanya kazi na VeraCrypt

Hebu tuangalie kipengele maarufu zaidi cha programu: kuunda faili ya chombo na jinsi ya kufanya kazi nayo.

Faili ya chombo imeundwa kupitia interface ya programu na, kwa kweli, ni faili yenye ukubwa fulani. Yaliyomo kwenye faili hii yamesimbwa kwa njia fiche kwa njia salama na mojawapo ya algoriti zilizo salama zaidi.

Unaweza tu kufikia data iliyohifadhiwa ndani yake kwa kutumia nenosiri lililotajwa wakati wa kuunda.

Baada ya kuweka (kubainisha) faili ya chombo katika VeraCrypt, inaonekana kwenye mfumo kama diski ya kawaida, ambayo shughuli zote sawa na diski ya kawaida zinawezekana: kunakili na kuandika faili na data.

Kuunda faili ya kontena katika VeraCrypt

Tengeneza Kiasi.

Tengeneza Kiasi.

Katika kufunguliwa VeraCrypt Volume Creation Wizard chagua kipengee Unda kontena la faili lililosimbwa kwa njia fiche na vyombo vya habari Zaidi.

Katika kufunguliwa VeraCrypt Volume Creation Wizard chagua kipengee Unda kontena la faili lililosimbwa kwa njia fiche na vyombo vya habari Zaidi. Katika dirisha linalofuata chagua Sauti ya kawaida ya VeraCrypt na vyombo vya habari Zaidi.

Katika dirisha linalofuata chagua Sauti ya kawaida ya VeraCrypt na vyombo vya habari Zaidi.

Katika dirisha Uwekaji wa sauti utahitaji kuchagua jina la faili na njia ambapo unataka kuweka faili ya kontena.

Katika dirisha Uwekaji wa sauti utahitaji kuchagua jina la faili na njia ambapo unataka kuweka faili ya kontena.

Jina la faili na kiendelezi kinaweza kuwa chochote. Lakini ikiwa inadhaniwa kuwa saizi ya faili ya chombo iliyoundwa itakuwa muhimu, basi ni bora kuanza kutoka kwa faili ambazo ni za jadi kubwa, kwa mfano, video-mpya.avi.

Dirisha litafunguliwa Mipangilio ya usimbaji fiche. Ni lazima ionyeshe Algorithm ya usimbaji fiche. Katika hali nyingi, itakuwa bora kwa AES, na algorithm ya hashing SHA-512.

Dirisha litafunguliwa Mipangilio ya usimbaji fiche. Ni lazima ionyeshe Algorithm ya usimbaji fiche. Katika hali nyingi, itakuwa bora kwa AES, na algorithm ya hashing SHA-512.

Hii ni kutokana na ukweli kwamba wasindikaji wengi wa kisasa wanaunga mkono usaidizi wa vifaa kwa algorithm hii, kutokana na ambayo mzigo kwenye mfumo wakati wa kufanya kazi na maudhui yaliyosimbwa itakuwa ndogo.

Kisha bonyeza Zaidi. Katika dirisha Ukubwa wa sauti taja saizi inayotaka ya faili ya kontena. Ikiwa una nia ya kuchapisha maudhui ya multimedia (video, kumbukumbu za picha, nyimbo za muziki), basi ukubwa lazima uwe sahihi.

Katika dirisha Ukubwa wa sauti taja saizi inayotaka ya faili ya kontena. Ikiwa una nia ya kuchapisha maudhui ya multimedia (video, kumbukumbu za picha, nyimbo za muziki), basi ukubwa lazima uwe sahihi.

Kisha bonyeza Zaidi. Katika dirisha Nenosiri la Tom taja nenosiri linalohitajika (tazama jinsi ya kuunda nenosiri kali) na mfumo wa faili. Mfumo wa faili unaopendekezwa ni NTFS.

Katika dirisha Nenosiri la Tom taja nenosiri linalohitajika (tazama jinsi ya kuunda nenosiri kali) na mfumo wa faili. Mfumo wa faili unaopendekezwa ni NTFS. Unachohitajika kufanya ni kubonyeza kitufe Chapisha. Baada ya kukamilika, ujumbe utaonyeshwa ukisema hivyo Sauti ya VeraCrypt iliundwa kwa ufanisi.

Unachohitajika kufanya ni kubonyeza kitufe Chapisha. Baada ya kukamilika, ujumbe utaonyeshwa ukisema hivyo Sauti ya VeraCrypt iliundwa kwa ufanisi.

Faili yetu ya kontena imeundwa kwa ufanisi. Katika mfano ilikuwa faili video-mpya.avi.

Kuunganisha faili ya kontena katika VeraCrypt

Katika hatua ya awali, faili ya kontena iliundwa kwa ufanisi. Sasa inahitaji kushikamana na mfumo.  Zindua programu ya VeraCrypt. Katika dirisha kuu la programu, bonyeza kitufe Faili... na taja njia ya faili ya chombo iliyoundwa na ubofye kitufe Mlima. Dirisha litaonekana kukuuliza uweke nenosiri ili kufikia data iliyosimbwa. Ingiza na ubonyeze kitufe sawa.

Zindua programu ya VeraCrypt. Katika dirisha kuu la programu, bonyeza kitufe Faili... na taja njia ya faili ya chombo iliyoundwa na ubofye kitufe Mlima. Dirisha litaonekana kukuuliza uweke nenosiri ili kufikia data iliyosimbwa. Ingiza na ubonyeze kitufe sawa.

Kama matokeo, mfumo wako utaonyesha diski ngumu, ambayo shughuli zote sawa na diski ya kawaida zinawezekana: kunakili na kuandika faili na data.

Ili kuzima diski halisi iliyosimbwa, rudi kwenye dirisha la programu ya VeraCrypt na ubofye kitufe hapo Fungua.

Utahitaji kurudia utaratibu huu kila wakati unahitaji ufikiaji wa hifadhi iliyolindwa.

Muhtasari mfupi

Katika makala hii, tuliangalia utendaji maarufu zaidi wa programu hii yenye nguvu. Hata hivyo, programu haizuiliwi kuunda faili ya kontena iliyosimbwa kwa njia fiche. Ina uwezo wa kusimba kizigeu nzima (pamoja na mfumo) kwenye gari ngumu au gari la flash.

Shukrani kwa hili, mfumo mzima unaweza kulindwa. Katika tukio la wizi, haiwezekani kurejesha chochote kwenye njia iliyosimbwa bila nenosiri.

Walakini, njia hii inakuja na hatari fulani. Ikiwa matatizo makubwa yanatokea na gari ngumu, data inaweza kupotea bila kurejesha. Katika kesi ya mbinu hiyo ya kina ya usalama, usisahau kuhifadhi data muhimu.

Ikiwa una maswali yoyote, unaweza kuwauliza katika maoni.

Hili ni nakala ya mwisho kati ya nakala tano kwenye blogi yetu iliyowekwa kwa VeraCrypt. Haitakuwa na maagizo ya hatua kwa hatua kwa wanaoanza au muhtasari wa jumla. Nakala hiyo itagusa mambo kuu ya kinadharia na ya vitendo ya kufanya kazi na VeraCrypt iliyofichwa iliyosimbwa, ambayo lazima ieleweke kuunda na kutumia OS iliyofichwa kwa mafanikio.

Upungufu mfupi, ikiwa unatafuta habari ya jumla kuhusu VeraCrypt ni nini na jinsi ya kuitumia, angalia nyenzo zilizopita.

Kukanusha inayowezekana

Sio siri kwamba unaweza kulazimishwa kufichua nenosiri lako kwa nguvu. Wasanidi wa VeraCrypt wametoa uwezekano huu na kutekeleza mbinu zinazowezesha kukataa kwa uwazi uwepo wa data iliyosimbwa.Inafaa kukumbuka kuwa wakati sehemu / diski hazijasimbwa, habari juu yao inaonekana kama data isiyo ya kawaida na haina saini yoyote ambayo itawezekana kudhibitisha kuwa kizigeu/diski imesimbwa. Ufafanuzi unaowezekana wa uwepo wa diski kama hiyo iliyo na data isiyo ya kawaida inaweza kuwa, kwa mfano, programu zilizotumiwa hapo awali za kuandika tena data kwenye diski. Kwa bahati mbaya, maelezo haya hayatafanya kazi kwa kizigeu cha mfumo uliosimbwa au kontena la faili, kwani ya kwanza ina kiboreshaji cha boot cha VeraCrypt (ambayo ni rahisi kugundua), na vyombo vya faili katika mfumo wa faili zilizo na data nasibu huibua maswali kwa uwepo wao. Katika matukio haya, kiasi kilichofichwa na mfumo wa uendeshaji uliofichwa unaweza kusaidia.

Kiasi Kilichofichwa cha Sauti na Mfumo wa Uendeshaji Uliofichwa hukuruhusu kuunda maeneo yaliyofichwa yaliyosimbwa ndani ya vyombo vilivyopo vilivyosimbwa vya VeraCrypt kwa hali ambapo haiwezekani kushikilia nenosiri.

Kiasi Kilichofichwa cha VeraCrypt

Kunaweza kuwa na hali ambazo utalazimika kutoa nenosiri kwa kiasi kilichosimbwa (kwa sababu ya mateso, tishio kwa maisha ya wapendwa, nk). Sauti iliyofichwa inaweza kusaidia katika hali kama hizi.Ili kuunda sauti iliyofichwa, tumia nafasi ya bure katika sauti ya kawaida iliyosimbwa. Hata ikiwa kiasi cha nje kimewekwa, haiwezekani kuthibitisha kuwa ina kiasi kingine kilichofichwa, kwa kuwa nafasi ya bure katika kiasi chochote cha VeraCrypt daima hujazwa na data ya random wakati imeundwa, na hakuna sehemu ya kiasi kilichofichwa inaweza kutofautishwa na data ya random.

Ni muhimu kutambua kwamba wakati wa kuunda kiasi kilichofichwa, mfumo wa faili wa kiasi cha kawaida haubadilishwa (habari kuhusu uwezo wa disk, nafasi ya bure, nk).

Nenosiri la kiasi kilichofichwa lazima liwe tofauti na nenosiri la sauti ya nje (ambayo ina siri). Kiasi kilichofichwa kinawekwa kwa njia sawa na kiasi cha kawaida. Kwanza, chagua faili au kifaa kilicho na sauti ya nje (hakikisha kuwa haijawekwa tayari). Kisha uifanye na uingie nenosiri kwa kiasi kilichofichwa.

Ni nenosiri unaloingiza ambalo huamua ni sauti gani itawekwa, ya kawaida (ya nje) au iliyofichwa. Wale. unapoingia nenosiri kwa kiasi kilichofichwa, kiasi kilichofichwa kitawekwa, na ukiingiza nenosiri kwa sauti ya nje, sauti ya nje itawekwa.

Hakikisha kuwa ujazo wa nje una data yoyote muhimu kwa urahisi zaidi.

Sauti iliyofichwa inaweza kuundwa ndani ya aina nyingine yoyote ya sauti ya VeraCrypt, kama vile kontena ya faili, kizigeu cha diski kuu au diski nzima.

Jinsi ya kuunda kiasi kilichofichwa cha VeraCrypt

Ili kuunda kiasi kilichofichwa, kwenye dirisha kuu la programu, bofya Tengeneza Kiasi na katika hatua ya pili ya Mchawi wa Uundaji wa Kiasi chagua Unda sauti iliyofichwa ya VeraCrypt. Ifuatayo, fuata vidokezo vya Mchawi wa Uundaji wa Kiasi.

Jinsi ya Kulinda Kiasi Kilichofichwa cha VeraCrypt kutokana na Uharibifu

Ikiwa umeweka sauti ya kawaida (ya nje) ambayo ina sauti iliyofichwa na unataka kuhifadhi data kwake. Kuna hatari kwamba kuandika data hii kutaharibu kiasi kilichofichwa.

Ili kuepuka hili, daima weka kiasi cha nje na chaguo Linda sauti iliyofichwa dhidi ya uharibifu unaosababishwa na kuandika kwa sauti ya nje.

Ili kuamsha chaguo hili, utahitaji kutaja nenosiri kwa kiasi kilichofichwa.

Mfumo wa Uendeshaji uliofichwa

Ikiwa sehemu ya mfumo wa diski yako kuu imesimbwa kwa njia fiche kwa VeraCrypt, lazima uweke nenosiri kwenye kipakiaji cha kuwasha cha VeraCrypt kila unapowasha. Kunaweza kuwa na hali ambazo utalazimika kutoa nenosiri au kuwasha mfumo wa uendeshaji, kwa mfano, kama matokeo ya mateso au vitisho.Ili kulinda dhidi ya hali kama hizi, VeraCrypt hukuruhusu kuunda mfumo wa uendeshaji uliofichwa ambao uwepo wake hauwezi kuthibitishwa. Ikiwa hujasoma sehemu ya Kiasi Kilichofichwa, tafadhali isome kabla ya kuendelea.

Mfumo wa uendeshaji uliofichwa ni mfumo (kama vile Windows 7 au Windows 10) umewekwa kwenye kiasi kilichofichwa. Kwa kuwa hakuna njia ya kuthibitisha kuwepo kwa kiasi kilichofichwa, hakuna njia ya kuthibitisha kuwepo kwa mfumo wa uendeshaji uliofichwa.

Hata hivyo, ili kuanzisha mfumo wa uendeshaji uliosimbwa, nakala ya bootloader ya VeraCrypt lazima ihifadhiwe kwenye gari la mfumo au gari la kurejesha. Uwepo wa bootloader ni uthibitisho wa kutosha wa kuwepo kwa mfumo wa uendeshaji uliosimbwa. Ili kuelezea uwepo wa bootloader, uwepo wa mfumo wa pili uliosimbwa ni muhimu - mfumo wa decoy. VeraCrypt hukuruhusu kuunda mfumo kama huo wakati wa kuunda OS iliyofichwa.

Pendekezo la jumla ni kutumia mfumo wa kudanganya kila siku kwa shughuli yoyote ambayo haihusiani na OS iliyofichwa; hii itakuruhusu kukataa kwa uwazi uwepo wa mfumo uliofichwa. Unaweza kutumia mfumo wa asali bila hatari ya kuharibu faili za OS iliyofichwa, kwani haijasakinishwa kwa kiasi cha nje (angalia mchoro hapa chini).

Utakuwa na nywila mbili - moja kwa OS iliyofichwa na ya pili kwa mfumo wa decoy. Kulingana na nenosiri gani unaloingiza kwenye bootloader, mfumo unaofanana utaanza.

Wakati OS iliyofichwa inafanya kazi, kila kitu kitaonekana kana kwamba kimewekwa kwenye kizigeu sawa na OS ya decoy. Kwa kweli, itawekwa kwenye kizigeu kinachofuata cha diski kwa kiasi kilichofichwa. Shughuli zote za I / O zinatafsiriwa kutoka kwa ugawaji wa mfumo hadi kiasi kilichofichwa, lakini mfumo wa uendeshaji wala programu hazitajua kuhusu hili.

Tafadhali kumbuka kuwa pia kuna nenosiri la tatu kwa kiasi cha nje. Nenosiri hili halitumiwi kufuta mifumo ya uendeshaji, lakini kwa kiasi cha kawaida (nje) kwenye sehemu ya pili ya diski. Inaweza kushirikiwa kwa usalama na mtu yeyote kwa sababu OS iliyofichwa imehifadhiwa kwa sauti iliyofichwa (ambayo imehifadhiwa kwa sauti ya nje). Kwa hivyo, kuwepo kwa kiasi kilichofichwa na OS iliyofichwa itabaki siri.

Kama matokeo, kutakuwa na nywila tatu kwa jumla: kwa kufuta OS iliyofichwa, kwa kufuta OS ya decoy, na kwa kiasi cha nje ambacho kiasi kilichofichwa na OS iliyofichwa iko. Wawili wao wa mwisho wanaweza kufunuliwa.

Ili kuanza mchakato wa kuunda OS iliyofichwa, chagua kutoka kwenye orodha kuu Mfumo > Unda Mfumo wa Uendeshaji Uliofichwa na kufuata maagizo ya bwana.

Kwanza, mchawi ataangalia kuwa mfumo wako una kizigeu cha gari ngumu kinachofaa (kizigeu cha 2) ili kukaribisha OS iliyofichwa. Tafadhali kumbuka kuwa kabla ya kuunda OS iliyofichwa, lazima uunda kizigeu kwa hiyo, mara moja nyuma ya ugawaji wa mfumo wa sasa (ile ambayo OS yako ya sasa imewekwa). Sehemu hii lazima iwe angalau 5% kubwa kuliko kizigeu cha mfumo (kizigeu cha 1). Ikiwa unapanga kutumia mfumo wa faili wa NTFS kwa OS iliyofichwa, kizigeu chake kinapaswa kuwa kubwa mara 2.1 kuliko kizigeu cha mfumo (kizigeu cha 1)

Vinginevyo, fuata maagizo ya mchawi ili kuunda kwa mafanikio OS iliyofichwa.

Katika miaka ya hivi karibuni, haswa baada ya kitendo cha Edward Snowden, hakuna mtu tena anayetilia shaka hitaji la kuhakikisha usalama katika nafasi ya habari. Hii pia ni muhimu sana kwa Belarusi. Ukiritimba wa serikali kwenye Mtandao unamaanisha ufikiaji rahisi kwa mashirika ya kijasusi kwa trafiki yako. Nimeulizwa zaidi ya mara moja: “Ulidumisha vipi kutokujulikana kwako? Je, unapendekeza nini? na "Walikupataje?" najibu.

Kuunda mfumo wa uendeshaji wa siri na uliosimbwa

TAZAMA! HATUHITAJI TENA KUUNDA DISK MPYA YA VIRTUAL. Tuna yetu wenyewe, hata mbili, iliyoundwa kupitia TrueCrypt. Katika hatua hii, sehemu iliyofichwa (ya siri) lazima iwezeshwe kupitia True Crypt na lazima ionekane kwenye kompyuta yako. Kwa hiyo, chagua "Tumia diski iliyopo ya virtual". Na tunaelekeza kwa kizigeu chetu cha siri (siri) kilichofichwa, ambacho tumeunda kupitia TrueCrypt.

Voila! Mashine halisi imeundwa na mfumo wa uendeshaji tunaohitaji umewekwa juu yake.

Kwa hiyo, hebu tuangalie kila kitu tena. Tuna hifadhi pepe ya nje iliyosimbwa kwa njia fiche kwa TrueCrypt. Ndani ya diski ya nje ya nje pia kuna siri (siri), ambayo pia imesimbwa. Na kwenye disk hii ya siri ya siri tuliweka kompyuta nyingine (virtual), ambayo ina mfumo wake wa uendeshaji. Mfumo huu wa uendeshaji unafanya kazi kikamilifu.

Jinsi ya kwenda mtandaoni

Tulisakinisha kompyuta pepe za siri za TrueCrypt, tukaongeza mabawa ya VMware Workstation, tukazindua mashine pepe, na kuomba mfumo wa uendeshaji wa siri. Haiwezekani kuondoka kwenye Mtandao kwa ByFly, kwa sababu kutokujulikana kote ni wakati mmoja. Kuna chaguzi kadhaa za kuchagua kutoka:

Tuliweka diski pepe ya siri kupitia TrueCrypt, tukafungua VMware Workstation, tukazindua mashine pepe, na mfumo wa uendeshaji wa siri ulianza kufanya kazi. Lakini huwezi kwenda mtandaoni kupitia ByFly, kwa kuwa kutokujulikana kutatoweka kwa wakati mmoja. Kuna chaguzi kadhaa za kutumia:

- TOR ni chaguo rahisi zaidi na rahisi zaidi. Maendeleo kulingana na Mozilla Firefox. Ipakue, uzindue, itumie.

- VPN. Chaguo la kuaminika zaidi katika hali zingine kuliko TOR. Unapotumia VPN, trafiki yako yote hupitia seva zinazoisimba kwa njia fiche. Kuna huduma za VPN zinazolipwa na za bure. Wataalamu wanaweza kubinafsisha VPN yao kwa kununua seva yao wenyewe.

- Kwa kuaminika zaidi, nunua modem ya 3G (4G) na SIM kadi isiyojulikana katika Zhdanovichi (au mahali pengine). Weka pesa kwenye SIM kadi. Kupitia simu ya "kushoto", katika hali ya USSD, ongeza mtandao wa 3G (au 4G) kwenye SIM kadi hii. Ingiza SIM kadi kwenye modem. Na tayari kupitia modem hii unatumia TOR au VPN. Jaza salio la SIM kadi yako kwa kadi za malipo au kwenye vituo ambavyo hakuna kamera.

Walinipataje?

Kutokujulikana kwenye Mtandao ni kama kujenga nyumba ya kadi. Tobo moja na kila kitu kinaanguka. Ninaamini kuwa huduma za kijasusi zilinilenga kutokana na sababu ya kibinadamu na uoni wangu mfupi.

Ukweli ni kwamba wakati tovuti 1863x.com iliundwa, sikufikiri kwamba ingesomwa na mtu yeyote mara moja. Ili kusajili akaunti kwenye mitandao ya kijamii, nilitumia SIM kadi ya Kiukreni isiyojulikana ambayo uzururaji umewezeshwa. Na nilitumia SIM kadi sawa wakati wa kusajili kikoa.

Lakini kuna huduma kama hiyo - Whois. Inakuruhusu kuona maelezo kuhusu anwani za mwenye kikoa.

Na kwa hivyo, katika mwezi wa kwanza wa operesheni ya tovuti, nambari ya SIM kadi ya Kiukreni isiyojulikana iliorodheshwa katika Whois. Kisha nikabadilisha nambari hii hadi nyingine, lakini, labda, maafisa wa akili mara moja waliona blogi yangu na kujaribu kuvunja data yote. Kwa kuzingatia kwamba uzururaji hutolewa na waendeshaji wa ndani wa simu za mkononi, kubainisha eneo langu lilikuwa suala la maendeleo ya uendeshaji.

Sikuweza kuona kwamba makala kuhusu Dianov na "Cossacks ya Belarus" yangeenea kwenye mtandao na kuchapishwa tena kwa wingi na vyombo vya habari. Ndio maana nilikamatwa.

Lakini ninaamini kwamba mashirika ya kijasusi yana zana zenye nguvu za kuchanganua na kufuatilia trafiki ya mtandao.

Kwa hiyo kuwa makini, fanya kila kitu vizuri na usifanye kitu chochote kijinga!