Leo, inatosha kwenda kwenye cafe yoyote na kuanza utafutaji wa vifaa vya kazi vya Bluetooth na utapata mara moja simu mbili au tatu na PDA ambazo zinapata faili na huduma zote bila nenosiri lolote. Unaweza pia kuiba kitabu cha simu, kuunganisha kwenye Mtandao kupitia GPRS, na hata kufungua kituo cha simu cha Kivietinamu kutoka kwa simu ya mtu mwingine.

Kuenea kwa mitandao ya wireless imesababisha kuibuka kwa matatizo mengi mapya ya usalama wa habari. Kupata ufikiaji wa mitandao ya redio isiyolindwa vibaya au kunasa habari inayopitishwa kupitia chaneli za redio wakati mwingine ni rahisi sana. Zaidi ya hayo, ikiwa kwa upande wa mitandao ya Wi-Fi ya ndani isiyo na waya (IEEE 802.11 familia ya viwango) tatizo hili linatatuliwa kwa namna fulani (iliundwa. vifaa maalum Ili kulinda mitandao hii, njia za ufikiaji, uthibitishaji na usimbaji fiche zinaboreshwa), basi mitandao ya Bluetooth (kiwango cha IEEE 802.15.1) huwa tishio kubwa kwa usalama wa habari.

Na ingawa Bluetooth imekusudiwa kupanga mawasiliano kati ya vifaa kwa umbali wa si zaidi ya 10-15 m, leo vifaa vingi vya rununu vilivyo na simu. Usaidizi wa Bluetooth, ambayo wamiliki wake mara nyingi hutembelea maeneo yenye umati mkubwa wa watu, hivyo baadhi ya vifaa kwa bahati mbaya huishia karibu na vingine. Kwa kuongeza, vifaa vingi vile havijasanidiwa kwa uangalifu wa kutosha (watu wengi huacha mipangilio yote kwa default), na taarifa kutoka kwao inaweza kuingiliwa kwa urahisi. Kwa hivyo, kiungo dhaifu zaidi katika teknolojia ya Bluetooth ni mtumiaji mwenyewe, ambaye hataki kukabiliana na kuhakikisha usalama wake mwenyewe. Wakati mwingine, kwa mfano, anapata uchovu wa kuandika nambari ya siri na njia zingine za kitambulisho mara nyingi sana, na kisha kila kitu. kazi za kinga inazima tu.

Wakati huo huo, zana tayari zimeundwa ili kupata vifaa vinavyoweza kuathiriwa na Bluetooth, na wataalamu wa usalama wanaamini kuwa hivi karibuni kutafuta miunganisho ya Bluetooth ambayo inaweza kuathiriwa itakuwa jambo la kawaida kama vile kutafuta mitandao ya Wi-Fi iliyo wazi. Zana ya kwanza ya udukuzi ya Redfang, inayolenga vifaa vya Bluetooth, ilionekana mnamo Juni 2003. Redfang hupita ulinzi kwa kuzindua shambulizi kali na kali ili kubaini utambulisho wa kifaa chochote cha Bluetooth ndani ya safu ya mshambulizi. Baada ya hayo, suala la usalama wa teknolojia hii likawa kubwa zaidi.

Aidha, kama wireless ndani Mitandao ya Wi-Fi zenye habari za siri, katika hali nyingi bado zinalindwa kwa uhakika wasimamizi wa mfumo na wataalamu katika usalama wa habari, kisha vifaa vya Bluetooth havijalindwa vyema. Lakini kuenea kwa haraka Kiolesura cha Bluetooth hufufua masuala ya usalama zaidi na kwa ukali zaidi, na si watumiaji tu, lakini pia wasimamizi wa makampuni ambao wafanyakazi wao hutumia interface ya Bluetooth wanapaswa kuzingatia kwa makini tatizo hili. Na mwingiliano mkali zaidi wa vifaa vya Bluetooth na kompyuta ndani mtandao wa ushirika, ndivyo hitaji kubwa la hatua mahususi za usalama linavyoongezeka, kwa kuwa upotevu au wizi wa kifaa kama hicho utampa mvamizi ufikiaji wa data na huduma nyeti za kampuni.

Wakati huo huo teknolojia ya bluetooth inatuonyesha mfano wa jinsi mzigo mzima wa usalama unavyoangukia kwenye mabega ya mtumiaji, bila kujali nia na sifa zake.

Kanuni za jumla za uendeshaji wa Bluetooth

Tofauti na Wi-Fi, Bluetooth imekusudiwa kuunda kinachojulikana kama mitandao isiyo na waya ya kibinafsi (Wireless Personal Mtandao wa Eneo, WPAN). Hapo awali, ilipangwa kuendeleza kiwango ambacho kitaruhusu kuunda mitandao ndogo ya ndani na kupata upatikanaji wa wireless kwa vifaa ndani ya nyumba, ofisi au, sema, gari. Hivi sasa, kikundi cha kampuni zinazohusika katika kufanya kazi kwa uainishaji wa Bluetooth wa bure, wazi una wanachama zaidi ya 1,500. Kulingana na wataalamu wengi, Bluetooth haina sawa katika niche yake. Aidha, Kiwango cha IEEE 802.15.1 imekuwa mshindani wa teknolojia kama vile Wi-Fi, HomeRF na IrDA (ufikiaji wa moja kwa moja wa infrared wa infrared). Hapo awali teknolojia ya kawaida uhusiano wa wireless kompyuta na vifaa vya pembeni ilikuwa ufikiaji wa infrared (IrDA). Lakini, tofauti na IrDA, ambayo inafanya kazi kwa msingi wa uhakika katika eneo la mstari wa kuona, teknolojia ya Bluetooth iliundwa kufanya kazi kwa kanuni sawa na kama njia ya redio ya multipoint.

Hapo awali, wasambazaji wa Bluetooth walikuwa na muda mfupi (hadi 10 m, yaani, ndani ya chumba kimoja), lakini baadaye eneo la chanjo pana lilielezwa - hadi 100 m (yaani, ndani ya nyumba). Visambazaji vile vinaweza kujengwa ndani ya kifaa au kuunganishwa kando kama kiolesura cha ziada.

Lakini faida kuu ya Bluetooth, shukrani ambayo inachukua nafasi ya IrDA hatua kwa hatua, ni kwamba mwonekano wa moja kwa moja wa vifaa sio lazima kwa mawasiliano; zinaweza kutengwa na vizuizi kama "uwazi wa redio" kama kuta na fanicha; Kwa kuongeza, vifaa vinavyoingiliana vinaweza kuwa katika mwendo.

Kuu kipengele cha muundo Mitandao ya Bluetooth ni kile kinachoitwa piconet - mkusanyiko wa vifaa viwili hadi nane vinavyofanya kazi kwenye template sawa. Katika kila piconet, kifaa kimoja hufanya kazi kama bwana, na wengine ni watumwa. Kifaa kikuu huamua kiolezo ambacho vifaa vyote vya watumwa vya piconet yake vitafanya kazi na kusawazisha uendeshaji wa mtandao. Kiwango cha Bluetooth hutoa uunganisho wa piconeti huru na hata ambazo hazijasawazishwa (hadi kumi kwa nambari) kwenye kinachojulikana kama scatternet. Kwa kufanya hivyo, kila jozi ya piconets lazima iwe na angalau moja kifaa cha jumla, ambayo itakuwa bwana katika moja na mtumwa katika mtandao mwingine. Kwa hivyo, ndani ya scatternet moja, upeo wa vifaa 71 vinaweza kushikamana wakati huo huo kwenye interface ya Bluetooth.

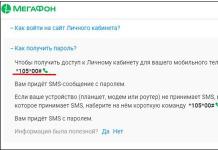

Usalama wa Bluetooth unategemea mipangilio

Ili kulinda muunganisho wa Bluetooth, usimbaji fiche wa data iliyotumwa hutolewa, pamoja na utaratibu wa kuidhinisha kifaa. Usimbaji fiche wa data hutokea kwa ufunguo ambao urefu wake wa ufanisi ni kutoka kwa bits 8 hadi 128, ambayo inakuwezesha kuweka kiwango cha nguvu cha encryption kusababisha kwa mujibu wa sheria ya kila nchi. Kwa hivyo, inafaa kuzingatia mara moja kuwa vifaa vya Bluetooth vilivyosanidiwa kwa usahihi haviwezi kuunganishwa kwa hiari, kwa hivyo uvujaji wa bahati mbaya. habari muhimu Kwa kwa wageni haiwezi kuwa. Kwa kuongeza, hakuna kitu kinachozuia ulinzi katika ngazi ya maombi maalum.

Kulingana na kazi zilizofanywa, vipimo vya Bluetooth hutoa njia tatu za usalama, ambazo zinaweza kutumika kibinafsi au kwa mchanganyiko mbalimbali:

- Katika hali ya kwanza, ndogo (ambayo kwa kawaida ni chaguo-msingi), hakuna hatua zinazochukuliwa ili kuhakikisha matumizi salama ya kifaa cha Bluetooth. Data imesimbwa kwa njia fiche kwa ufunguo ulioshirikiwa na inaweza kupokelewa na kifaa chochote bila vikwazo.

- Katika hali ya pili, ulinzi hutolewa katika kiwango cha kifaa, yaani, hatua za usalama zinawashwa kulingana na michakato ya utambulisho/uthibitishaji na ruhusa/uidhinishaji. Hali hii inafafanua viwango tofauti vya uaminifu kwa kila huduma inayotolewa na kifaa. Kiwango cha ufikiaji kinaweza kutajwa moja kwa moja kwenye chip, na kulingana na hili, kifaa kitapokea data fulani kutoka kwa vifaa vingine.

- Hali ya tatu ni ulinzi wa kiwango cha kikao, ambapo data husimbwa kwa nambari nasibu za biti 128 zilizohifadhiwa katika kila jozi ya vifaa vinavyoshiriki katika kipindi fulani cha mawasiliano. Hali hii inahitaji uthibitishaji na hutumia usimbaji fiche/usimbaji fiche.

Njia ya pili na ya tatu hutumiwa mara nyingi wakati huo huo. Kusudi kuu la mchakato wa uthibitishaji ni kuthibitisha kuwa kifaa kinachoanzisha kipindi cha mawasiliano ndicho kinadai kuwa. Kifaa kinachoanzisha mawasiliano hutuma anwani yake ya kitambulisho (Anwani ya Kifaa cha Bluetooth, BD_ADDR). Kifaa kilichoanzishwa hujibu kwa nambari nasibu kama changamoto. Kwa wakati huu, vifaa vyote viwili vinakokotoa jibu la utambulisho kwa kuchanganya anwani ya kitambulisho na iliyopokelewa nambari ya nasibu. Kama matokeo ya kulinganisha, ama kuendelea kwa uunganisho au kukatwa hutokea (ikiwa majibu ya kitambulisho hayafanani).

Ikiwa mtu anasikiliza muunganisho wa hewani, ili kuiba ufunguo wa uthibitishaji, atahitaji kujua kanuni ya kutoa ufunguo kutoka kwa changamoto na majibu, na kubaini algoriti kama hiyo kinyume kutahitaji nguvu kubwa ya kompyuta. . Kwa hivyo, gharama ya kupata ufunguo kwa kutazama tu utaratibu wa uthibitishaji ni ya juu isivyostahili.

Kuhusu uidhinishaji, inakusudiwa kuhakikisha kuwa kifaa cha Bluetooth kilichotambuliwa kinaruhusu ufikiaji wa taarifa au huduma fulani. Kuna viwango vitatu vya uaminifu kati ya vifaa vya Bluetooth: vinavyoaminika, visivyoaminika na visivyojulikana. Ikiwa kifaa kina uhusiano wa kuaminiana na mwanzilishi, mwisho inaruhusiwa kupata ukomo wa rasilimali. Ikiwa kifaa hakiaminiki, basi upatikanaji wa rasilimali ni mdogo na kinachojulikana safu za huduma za kinga (huduma ya usalama wa safu). Kwa mfano, safu ya kwanza ya kinga inahitaji kitambulisho na ruhusa ya kufungua upatikanaji wa huduma, pili inahitaji kitambulisho tu, ya tatu inahitaji encoding tu. Kifaa kisichojulikana, ambayo haijatambuliwa inachukuliwa kuwa haijathibitishwa.

Hatimaye, usimbaji fiche wa data wa 128-bit husaidia kulinda taarifa nyeti dhidi ya kutazamwa na wageni wasiotakiwa. Ni mpokeaji pekee aliye na ufunguo wa kusimbua kwa faragha ndiye anayeweza kufikia data hii.

Kitufe cha kusimbua kifaa kinatokana na ufunguo wa mawasiliano. Hii hurahisisha mchakato wa kutengeneza ufunguo, kwa kuwa mtumaji na mpokeaji wanafanana habari zilizoainishwa, ambayo itafafanua msimbo.

Huduma ya usimbaji fiche ya Bluetooth ina, kwa upande wake, njia tatu:

Hakuna hali ya kuweka msimbo;

Njia ambayo uanzishaji wa mawasiliano tu na vifaa umesimbwa, na habari iliyopitishwa haijasimbwa;

Njia ambayo aina zote za mawasiliano zimesimbwa.

Kwa hivyo, vipengele vya usalama vya Bluetooth lazima vihakikishe mawasiliano salama katika viwango vyote vya mawasiliano. Lakini katika mazoezi, licha ya usalama unaotolewa na kiwango, teknolojia hii ina idadi ya dosari kubwa.

Kwa mfano, hatua dhaifu Usalama wa vifaa vya Bluetooth ni kwamba watengenezaji hujitahidi kuwapa watumiaji mamlaka pana na udhibiti wa vifaa na usanidi wao. Wakati huo huo, teknolojia ya sasa ya Bluetooth haina njia za kutosha za kutambua watumiaji (yaani, mfumo wa usalama wa Bluetooth hauzingatii utambulisho au nia ya mtumiaji), ambayo inafanya vifaa vya Bluetooth ziwe hatarini kwa kile kinachoitwa shambulio la uporaji (redio). disinformation) na matumizi mabaya ya vifaa vya utambuzi.

Kwa kuongeza, kipaumbele ni kuegemea kwa kitambulisho cha kifaa, badala ya matengenezo yao salama. Kwa hivyo, ugunduzi wa huduma ni sehemu muhimu ya muundo mzima wa Bluetooth.

Sehemu dhaifu sana ya kiolesura cha Bluetooth pia inaweza kuchukuliwa kuwa mchakato wa uunganishaji wa awali wa vifaa, wakati ambapo funguo hubadilishwa katika njia ambazo hazijasimbwa, ambayo huwafanya kuwa katika hatari ya usikilizaji wa watu wengine. Kama matokeo ya kukatiza upitishaji wakati wa mchakato wa kuoanisha, inawezekana kupata ufunguo wa uanzishaji kwa kuhesabu funguo hizi kwa yoyote. chaguo linalowezekana nenosiri na ulinganisho unaofuata wa matokeo na upitishaji ulioingiliwa. Ufunguo wa uanzishaji, kwa upande wake, hutumiwa na mdukuzi kukokotoa ufunguo wa mawasiliano na unalinganishwa na upitishaji ulioingiliwa kwa uthibitishaji. Katika suala hili, inashauriwa kutekeleza utaratibu wa kupandisha katika familia inayojulikana na mazingira salama, ambayo hupunguza kwa kiasi kikubwa tishio la usikilizaji. Kwa kuongeza, hatari ya kukamata inaweza kupunguzwa kwa kutumia nywila ndefu, ambayo hufanya iwe vigumu kuwatambua kutoka kwa ujumbe ulionaswa.

Kwa ujumla, uwezekano wa kutumia nywila fupi zinazoruhusiwa na kiwango ni sababu nyingine ya hatari ya unganisho la Bluetooth, ambayo, kama ilivyo kwa matumizi ya nywila rahisi na wasimamizi wa mfumo. mitandao ya kompyuta, inaweza kusababisha kukisia kwao (kwa mfano, lini kulinganisha otomatiki na hifadhidata ya manenosiri ya kawaida/ya kawaida). Nywila kama hizi hurahisisha sana uanzishaji, lakini hurahisisha funguo za mawasiliano kutoa kutoka kwa utumaji ulioingiliwa.

Kwa kuongeza, kwa ajili ya urahisi, watumiaji huwa na kutumia funguo za mawasiliano zilizounganishwa badala ya salama zaidi zinazobadilika. Kwa sababu hiyo hiyo, badala ya funguo za kuchanganya, huchagua zile za kawaida. Na kifaa kilicho na ufunguo wa kawaida huitumia kuunganisha kwenye vifaa vyote vinavyowasiliana nayo. Kwa hivyo, kifaa chochote kilicho na ufunguo wa moduli kinaweza kuutumia ili kuusikiliza miunganisho salama, ambapo ufunguo sawa wa mawasiliano hutumiwa kutoka kwa vifaa vilivyothibitishwa (yaani, wale ambao mawasiliano tayari yameanzishwa). Wakati wa kutumia funguo za msimu, hakuna ulinzi.

Hata hivyo, kifaa chochote cha Bluetooth kilicho na ufunguo wa kusimbua kwa faragha ni salama kabisa. Kwa hivyo hatua za usalama za Bluetooth zinaweza tu kulinda miunganisho ikiwa mipangilio sahihi na matumizi sahihi ya huduma. Na hii ndiyo njia pekee ya kulinda data ya kibinafsi na habari za siri kutoka kwa kuanguka kwa mikono isiyo sahihi.

Mashambulizi ya virusi kupitia Bluetooth

Leo, kama sehemu ya mwenendo wa jumla wa kuongezeka kwa utata wa seti za simu, kiasi aina mpya vifaa vya mkononi vinavyoitwa simu mahiri (iliyotafsiriwa kutoka Kiingereza kama "smart phone"), ambayo kimsingi ni matokeo ya usanisi wa simu za rununu na kompyuta za mfukoni(CPC).

Wachambuzi hutathmini soko la simu mahiri kama sehemu inayoahidi zaidi ya simu za rununu. Wengine hata hubishana kuwa simu mahiri na wawasiliani hatimaye wataondoa vifaa vya kitamaduni kwenye soko. Simu ya kiganjani, na PDA, na hii inaweza kutokea katika siku za usoni. Hoja ya utabiri kama huo ni chuma: kila mtu huota kuona kifaa kinachofanya kazi zaidi kwenye kiganja cha mkono wao kwa pesa sawa. A simu mahiri za kisasa kupata nafuu mbele ya macho yetu.

Kama matokeo, simu za rununu za kawaida zilizoundwa kwa ajili ya kupiga simu tu, chini ya shinikizo la maendeleo, polepole zinaacha kuwa ngumu vifaa vya multifunctional Na kazi za kompyuta. Aidha, kwa mujibu wa kampuni ya uchanganuzi ya Mobile Data Association (MDA), idadi ya simu zinazotumia teknolojia mpya inatarajiwa kuongezeka maradufu mwishoni mwa mwaka huu.

Hata hivyo, watumiaji wachache wanafahamu kile kinachowatishia na mabadiliko kutoka kwa "vipiga simu" vya zamani hadi ngumu. vifaa vya mawasiliano zinazoendesha mifumo ya uendeshaji na programu. Wakati huo huo, tayari katikati ya mwaka jana, virusi vya kwanza viligunduliwa kwa simu za mkononi zinazoendesha mfumo wa uendeshaji Symbian (sehemu ya simu mahiri zilizo na Mfumo huu wa Uendeshaji, ikiwa hatujumuishi PDA na wawasilianaji, ni 94%).

Kwa hiyo, virusi vya kwanza vya simu katika historia, au tuseme mtandao mdudu chini ya jina Cabir, ilianza kuenea kote mitandao ya simu na kuambukiza simu mahiri zinazoendesha Symbian. Walakini, karibu wakati huo huo na Cabir, virusi vingine vinavyoitwa Duts vilipiga Windows Mobile. Ingawa virusi hivi vyote viwili bado havijasababisha madhara makubwa kwa watumiaji (hata waliomba ruhusa kutoka kwa wamiliki wa simu ili kuambukiza simu zao za rununu, na watumiaji wasio na wasiwasi waliwapa ruhusa kama hiyo!), Walakini, virusi vya simu mahiri zinaboreka haraka zaidi kuliko kaka zao wakubwa. ? virusi vya kompyuta. Chini ya mwaka mmoja baada ya virusi vya kwanza kuonekana, muundaji mwingine wa programu hasidi asiyejulikana alionyesha mafanikio muhimu: alizuia programu ya kuzuia virusi.

Wataalam bado hawana makubaliano juu ya kama kuonekana kwa minyoo kama hiyo kunaweza kuzingatiwa kama kiashiria cha milipuko ya virusi vya rununu, lakini hakuna kitu ngumu kitaalam katika kuunda "pepo wabaya" kama hao, kwa hivyo katika siku za usoni tutakutana na majaribio. wadukuzi kuzindua kitu kibaya zaidi. Kinadharia, virusi vya rununu vinaweza, kwa mfano, kufuta majina na nambari za simu kutoka daftari na data nyingine iliyohifadhiwa kwenye simu, na pia kutuma ujumbe wa SMS unaodaiwa kuandikwa na mmiliki wa kifaa kilichoambukizwa. Hebu tukumbuke kwamba utumaji wa ujumbe huo na upatikanaji wa huduma za malipo ya SMS zinaweza kudhoofisha sana bajeti ya mmiliki wa simu iliyoambukizwa.

Kuhusu virusi vya kwanza na clones zao, wamiliki wa smartphone wanahitaji tu kuzima utendaji wa Bluetooth wakati hauhitajiki, au kuweka kifaa katika hali isiyoweza kugunduliwa na gadgets nyingine za Bluetooth.

Wazalishaji wa programu ya antivirus tayari wameanza kuchukua ulinzi wa simu ya mkononi kwa uzito, na ikiwa unakutana na yoyote mashambulizi ya virusi kwenye simu yako ya mkononi, unaweza kutafuta usaidizi kwa watengenezaji wa programu za kuzuia virusi ambao wametengeneza zana za kulinda simu mahiri. Antivirus maarufu kwa sasa Programu ya rununu Anti-Virus ya kusafisha simu za rununu kutoka kwa virusi hutolewa na F-Secure (http://mobile.f-secure.com).

Kaspersky Lab, kwa upande wake, iliripoti kwamba Urusi ikawa nchi ya tisa ambayo mtandao wa mtandao wa Cabir uliingia kwenye simu mahiri, na kupendekeza watumiaji wasakinishe. Simu ya kiganjani programu maalum kuipata na kuifuta. Programu hiyo inapatikana kwa kupakuliwa kwa bure kwenye wavuti ya Kaspersky Lab Wap (http://www.kaspersky.ru).

Kampuni ya New Zealand Symworks (http://www.simworks.biz) pia hutoa programu za kuzuia virusi kwa PDAs na simu za rununu. Kwa msaada wao, unaweza kugundua programu kadhaa mbaya ambazo zinasambazwa chini ya kivuli cha programu muhimu kwa vifaa hivi. Moja ya virusi hata inasema hasa kwamba inapigana programu ya antivirus kutoka Symworks.

Kampuni ya msanidi programu wa antivirus Trend Micro pia ilitoa watumiaji wa kifaa cha rununu bure ulinzi wa antivirus. Bidhaa hii mpya sio tu kuharibu virusi vinavyojulikana, lakini pia huondoa barua taka za SMS. Trend Micro Usalama wa Simu ya Mkononi inaweza kupakuliwa na kutumika hadi Juni mwaka huu. Kifurushi cha kuzuia virusi kinaoana na vifaa vyote maarufu vya rununu kulingana na Windows Mobile kwa Smartphone, Windows Mobile 2003 kwa Pocket PC na Symian OS v7.0 yenye kiolesura cha UIQ v2.0/2.1. Unaweza kupakua programu katika: http://www.trendmicro.com/en/products/mobile/tmms/evaluate/overview.htm.

Virusi vya hivi punde vilivyopatikana, Drever-C, hufanya kazi katika tamaduni bora za aina hiyo: hupenya simu chini ya kivuli cha toleo lililosasishwa antivirus (mbinu hii mara nyingi hutumiwa na virusi vya PC). Wakati huo huo, mifumo yote ya ulinzi ya kawaida kutoka kwa F-Secure, SimWorks na Kaspersky Lab haina nguvu dhidi yake.

Hitimisho

Kama sheria, wanunuzi wa simu za rununu na vifaa vya Bluetooth wanajali zaidi afya zao kuliko hali ya vifaa vyao. Kwa hiyo, hebu tuwahakikishie mara moja: kwa kuwa kiwango cha IEEE 802.15.1 kilitengenezwa kwa nguvu ndogo akilini, athari yake kwa afya ya binadamu ni ndogo. Kituo cha redio hutoa kasi ya 721 Kbps, ambayo ni kidogo kabisa ikilinganishwa na viwango vingine. Ukweli huu huamua matumizi ya Bluetooth katika viunganisho tu kwa vipengele ambavyo kiasi cha maambukizi (trafiki) ni kidogo.

Baada ya muda kila kitu pande dhaifu Teknolojia hii bila shaka itagunduliwa. Kuna uwezekano kwamba Kikundi cha Maslahi Maalum cha Bluetooth (SIG) kitasasisha vipimo vya kawaida pindi kasoro zitakapotambuliwa. Wazalishaji, kwa upande wao, wanasasisha bidhaa, kwa kuzingatia mapendekezo yote ya usalama.

Kinga simu yako ya rununu dhidi ya virusi!Kwa kuwa virusi kama Cabir zinaweza tu kuenea kwa simu za rununu zenye Bluetooth katika hali ya kutambulika, Njia bora ulinzi dhidi ya maambukizi hii ni kuweka kifaa ndani hali iliyofichwa Bluetooth (iliyofichwa au isiyoweza kugunduliwa). Ili kusambaza virusi vya Cabir kutoka kwa kifaa kimoja hadi kingine, teknolojia ya wireless ya Bluetooth inahitajika, ili eneo lake la usambazaji lipunguzwe kwa eneo la takriban 10-15 m. Na ili iweze kuruka kwenye kifaa kingine kilicho katika hii. eneo, ni muhimu sio tu kuwa na Bluetooth imeamilishwa, lakini pia ili mmiliki asiye na wasiwasi wa simu ya mkononi aidhinishe kuanzishwa kwa virusi kwenye kifaa chake, tangu wakati wa kuhamisha faili, onyo linaonekana kwenye skrini kwamba maombi ni. kusakinishwa kutoka chanzo kisichojulikana. Baada ya hayo, mmiliki lazima aruhusu virusi kuzindua na kuanza kufanya kazi.

Hata hivyo, Ujumbe wa mwisho hazionyeshwa kwenye vifaa vyote na sio kwenye clones zote za virusi, hivyo mmiliki wa simu hawezi "kusalimu" daima. |

||

Kumbuka kwamba leo kiwango cha mawasiliano kilichobadilishwa tayari kimetengenezwa, ambacho ni kizazi kijacho cha Bluetooth, IEEE 802.15.3. Pia imekusudiwa mitandao midogo na uhamisho wa data wa ndani, lakini hutoa kasi ya juu ya uhamisho wa data (hadi 55 Mbit / s) na kwa umbali mkubwa (hadi 100 m). Hadi watumiaji 245 wanaweza kufanya kazi kwenye mtandao kama huo wakati huo huo. Zaidi ya hayo, ikiwa kuingiliwa hutokea kutoka kwa mitandao mingine au vifaa vya nyumbani, njia za mawasiliano zitabadilika moja kwa moja, ambayo itatoa kiwango cha 802.15.3 kwa uaminifu wa juu na utulivu wa uhusiano. Labda, kiwango kipya itatumika katika maeneo ambayo kasi ya juu ya kubadilishana data inahitajika na umbali mkubwa wa upitishaji unahitajika, na ile ya awali itatumika kwa vifaa vya pembeni rahisi vya kompyuta (kibodi, panya, nk). vichwa vya sauti vya simu, headphones na wachezaji wa muziki. Kwa hali yoyote, ushindani wa viwango hivi utatambuliwa na bei yao na ufanisi wa nishati.

Kuhusu simu za mkononi, basi Microsoft na Symbian Limited wanatayarisha mpya fedha za ziada ulinzi. Sio siri kuwa simu za rununu hutumiwa leo sio tu kama njia ya mawasiliano, lakini pia kama kifaa cha pembeni kinachotumika kikamilifu cha kompyuta (modemu ya GPRS na kifaa cha kuhifadhi), ambacho kinaweka mahitaji ya kuongezeka kwa ulinzi wao.

Nakala hii imejitolea kwa suala la usalama wakati wa kutumia mitandao ya WiFi isiyo na waya.

Utangulizi - Athari za WiFi

Sababu kuu kwa nini data ya mtumiaji ni hatari wakati data hii inapitishwa kupitia mitandao ya WiFi ni kwamba ubadilishanaji hutokea kupitia mawimbi ya redio. Na hii inafanya uwezekano wa kukatiza ujumbe wakati wowote ambapo ishara ya WiFi inapatikana. Kuweka tu, ikiwa ishara kutoka kwa kituo cha kufikia inaweza kugunduliwa kwa umbali wa mita 50, basi kuzuiwa kwa trafiki yote ya mtandao wa mtandao huu wa WiFi inawezekana ndani ya eneo la mita 50 kutoka kwa hatua ya kufikia. Katika chumba kinachofuata, kwenye sakafu nyingine ya jengo, mitaani.

Hebu wazia picha hii. Katika ofisi, mtandao wa ndani unajengwa kupitia WiFi. Ishara kutoka kwa eneo la ufikiaji la ofisi hii inachukuliwa nje ya jengo, kwa mfano katika kura ya maegesho. Mshambulizi nje ya jengo anaweza kupata ufikiaji mtandao wa ofisi, yaani bila kutambuliwa na wamiliki wa mtandao huu. Mitandao ya WiFi inaweza kupatikana kwa urahisi na kwa busara. Kitaalam ni rahisi zaidi kuliko mitandao ya waya.

Ndiyo. Hadi sasa, njia za kulinda mitandao ya WiFi zimetengenezwa na kutekelezwa. Ulinzi huu unatokana na kusimba trafiki yote kati ya sehemu ya ufikiaji na kifaa cha mwisho ambacho kimeunganishwa kwayo. Hiyo ni, mshambuliaji anaweza kuingilia ishara ya redio, lakini kwa ajili yake itakuwa "takataka" tu ya digital.

Ulinzi wa WiFi hufanyaje kazi?

Sehemu ya ufikiaji inajumuisha kwenye mtandao wake wa WiFi tu kifaa kinachotuma nywila sahihi (iliyoainishwa katika mipangilio ya mahali pa ufikiaji). Katika kesi hii, nenosiri pia linatumwa kwa njia fiche, kwa namna ya hash. Hashi ni matokeo ya usimbaji fiche usioweza kutenduliwa. Hiyo ni, data ambayo imeharakishwa haiwezi kufutwa. Mshambulizi akiingilia heshi ya nenosiri, hataweza kupata nenosiri.

Lakini eneo la ufikiaji linajuaje ikiwa nenosiri ni sahihi au la? Je, ikiwa pia atapokea heshi, lakini hawezi kusimbua? Ni rahisi - katika mipangilio ya hatua ya kufikia nenosiri linaelezwa kwa fomu yake safi. Programu ya uidhinishaji inachukua nenosiri tupu, huunda heshi kutoka kwake, na kisha kulinganisha heshi hii na ile iliyopokelewa kutoka kwa mteja. Ikiwa heshi inalingana, basi nenosiri la mteja ni sahihi. Kipengele cha pili cha hashes hutumiwa hapa - ni ya kipekee. Heshi sawa haiwezi kupatikana kutoka kwa mbili seti tofauti data (nenosiri). Ikiwa heshi mbili zinalingana, basi zote ziliundwa kutoka kwa seti moja ya data.

Japo kuwa. Shukrani kwa kipengele hiki, heshi hutumiwa kudhibiti uadilifu wa data. Ikiwa heshi mbili (zilizoundwa kwa muda) zinalingana, basi data ya awali (wakati wa muda huo) haijabadilishwa.

Hata hivyo, pamoja na ukweli kwamba wengi mbinu ya kisasa Ulinzi wa mtandao wa WiFi (WPA2) ni wa kuaminika, mtandao huu unaweza kudukuliwa. Vipi?

Kuna njia mbili za kupata mtandao unaolindwa na WPA2:

- Uteuzi wa nenosiri kwa kutumia hifadhidata ya nenosiri (kinachojulikana kama utafutaji wa kamusi).

- Utumiaji wa athari katika utendaji wa WPS.

Katika kesi ya kwanza, mshambulizi anaingilia hashi ya nenosiri kwa uhakika wa kufikia. Kisha heshi hulinganishwa dhidi ya hifadhidata ya maelfu au mamilioni ya maneno. Neno huchukuliwa kutoka kwa kamusi, heshi inatolewa kwa neno hili na kisha heshi hii inalinganishwa na heshi iliyokatizwa. Ikiwa nenosiri la primitive linatumiwa kwenye hatua ya kufikia, basi kuvunja nenosiri la hatua hii ya kufikia ni suala la muda. Kwa mfano, nenosiri lenye tarakimu 8 (urefu wa herufi 8 ni urefu wa chini kabisa wa nenosiri kwa WPA2) ni mchanganyiko milioni moja. Washa kompyuta ya kisasa Unaweza kupanga kupitia thamani milioni moja kwa siku chache au hata saa.

Katika kesi ya pili, mazingira magumu katika matoleo ya kwanza ya kazi ya WPS hutumiwa. Kipengele hiki hukuruhusu kuunganisha kifaa ambacho hakina nenosiri, kama vile kichapishi, kwenye sehemu ya ufikiaji. Wakati wa kutumia kipengele hiki, kifaa na sehemu ya kufikia hubadilishana msimbo wa dijitali na ikiwa kifaa kitatuma msimbo sahihi, kituo cha ufikiaji huidhinisha mteja. Kulikuwa na mazingira magumu katika kipengele hiki cha kukokotoa - msimbo ulikuwa na tarakimu 8, lakini ni nne tu kati yao zilizoangaliwa kwa upekee! Hiyo ni, ili kuhack WPS unahitaji kutafuta maadili yote ambayo yanatoa nambari 4. Kwa hivyo, kudukua mahali pa ufikiaji kupitia WPS kunaweza kufanywa kwa saa chache tu, kwenye kifaa chochote dhaifu.

Kuweka usalama wa mtandao wa WiFi

Usalama wa mtandao wa WiFi unatambuliwa na mipangilio ya hatua ya kufikia. Mipangilio kadhaa ya hii huathiri moja kwa moja usalama wa mtandao.

Njia ya ufikiaji wa mtandao wa WiFi

Njia ya kufikia inaweza kufanya kazi katika moja ya njia mbili - wazi au ulinzi. Lini ufikiaji wazi, kifaa chochote kinaweza kuunganisha kwenye kituo cha ufikiaji. Katika kesi ya ufikiaji uliolindwa, kifaa tu kinachotuma nenosiri sahihi ufikiaji.

Kuna aina tatu (viwango) vya ulinzi wa mtandao wa WiFi:

- WEP (Faragha Sawa ya Waya). Kiwango cha kwanza kabisa cha ulinzi. Leo haitoi ulinzi, kwani inaweza kudukuliwa kwa urahisi sana kutokana na udhaifu wa mifumo ya ulinzi.

- WPA (Ufikiaji Umelindwa wa Wi-Fi). Kronolojia kiwango cha pili cha ulinzi. Wakati wa uumbaji na kuwaagiza, ilitoa ufanisi Ulinzi wa WiFi mitandao. Lakini mwishoni mwa miaka ya 2000, fursa za utapeli zilipatikana Usalama wa WPA kupitia udhaifu katika mifumo ya ulinzi.

- WPA2 (Ufikiaji Umelindwa wa Wi-Fi). Kiwango cha hivi punde zaidi cha ulinzi. Hutoa ulinzi wa kuaminika wakati sheria fulani zinafuatwa. Hadi sasa, kuna njia mbili tu zinazojulikana za kuvunja usalama wa WPA2. Nguvu ya kikatili ya nenosiri la kamusi na suluhisho kwa kutumia huduma ya WPS.

Kwa hivyo, ili kuhakikisha usalama wa mtandao wako wa WiFi, lazima uchague aina ya usalama ya WPA2. Walakini, sio vifaa vyote vya mteja vinaweza kuunga mkono. Kwa mfano, Windows XP SP2 inasaidia WPA pekee.

Mbali na kuchagua kiwango cha WPA2, masharti ya ziada yanahitajika:

Tumia njia ya usimbaji fiche ya AES.

Nenosiri la kufikia mtandao wa WiFi lazima litungiwe kama ifuatavyo:

- Tumia barua na nambari katika nenosiri. Seti ya nasibu ya herufi na nambari. Au neno adimu sana au fungu la maneno ambalo lina maana kwako tu.

- Sivyo tumia manenosiri rahisi kama vile jina + tarehe ya kuzaliwa, au neno fulani + nambari chache, kwa mfano lena1991 au dom12345.

- Ikiwa unahitaji kutumia tu nenosiri la kidijitali, basi urefu wake lazima uwe na angalau vibambo 10. Kwa sababu nenosiri la dijiti lenye herufi nane huchaguliwa kwa kutumia njia ya nguvu ya kikatili kwa wakati halisi (kutoka saa kadhaa hadi siku kadhaa, kulingana na nguvu ya kompyuta).

Ikiwa unatumia nywila ngumu, kwa mujibu wa sheria hizi, mtandao wako wa WiFi hauwezi kudukuliwa kwa kubahatisha nenosiri kwa kutumia kamusi. Kwa mfano, kwa nenosiri kama 5Fb9pE2a(alphanumeric nasibu), upeo iwezekanavyo 218340105584896 michanganyiko. Leo ni karibu haiwezekani kuchagua. Hata kama kompyuta ingelinganisha maneno 1,000,000 (milioni) kwa sekunde, itachukua karibu miaka 7 kurudia maadili yote.

WPS (Usanidi Uliolindwa wa Wi-Fi)

Ikiwa hatua ya kufikia ina kazi ya WPS (Wi-Fi Protected Setup), unahitaji kuizima. Ikiwa kipengele hiki kitahitajika, lazima uhakikishe kuwa toleo lake limesasishwa kwa uwezo ufuatao:

- Kutumia herufi zote 8 za msimbo wa PIN badala ya 4, kama ilivyokuwa mwanzoni.

- Washa ucheleweshaji baada ya majaribio kadhaa ya kutuma msimbo wa PIN usio sahihi kutoka kwa mteja.

Chaguo la ziada la kuboresha usalama wa WPS ni kutumia msimbo wa PIN wa alphanumeric.

Usalama wa WiFi wa Umma

Leo ni mtindo kutumia mtandao kupitia mitandao ya WiFi katika maeneo ya umma - mikahawa, migahawa, vituo vya ununuzi Nakadhalika. Ni muhimu kuelewa kwamba kutumia mitandao hiyo kunaweza kusababisha wizi wa data yako ya kibinafsi. Ukifikia Mtandao kupitia mtandao kama huo na kisha kuingia kwenye tovuti, data yako (jina la mtumiaji na nenosiri) inaweza kuzuiwa na mtu mwingine ambaye ameunganishwa kwenye mtandao huo wa WiFi. Baada ya yote, kwenye kifaa chochote ambacho kimepitisha idhini na kuunganishwa kwenye kituo cha kufikia, unaweza kuzuia trafiki ya mtandao kutoka kwa vifaa vingine vyote kwenye mtandao huu. Na upekee wa mitandao ya WiFi ya umma ni kwamba mtu yeyote anaweza kuunganishwa nayo, pamoja na mshambuliaji, na sio tu mtandao wazi, lakini pia kulindwa.

Unaweza kufanya nini ili kulinda data yako unapounganisha kwenye Mtandao kupitia WiFi ya umma wavu? Kuna chaguo moja tu - kutumia itifaki ya HTTPS. Itifaki hii huanzisha muunganisho uliosimbwa kwa njia fiche kati ya mteja (kivinjari) na tovuti. Lakini si tovuti zote zinazounga mkono itifaki ya HTTPS. Anwani kwenye tovuti inayotumia itifaki ya HTTPS huanza na kiambishi awali cha https://. Ikiwa anwani kwenye tovuti zina kiambishi awali cha http://, hii inamaanisha kuwa tovuti haitumii HTTPS au haiitumii.

Baadhi ya tovuti hazitumii HTTPS kwa chaguo-msingi, lakini zina itifaki hii na zinaweza kutumika ikiwa utabainisha (kwa mikono) kiambishi awali cha https://.

Kama ilivyo kwa visa vingine vya kutumia Mtandao - mazungumzo, Skype, nk, ili kulinda data hii unaweza kutumia bure au seva zilizolipwa VPN. Hiyo ni, kwanza unganisha kwenye seva ya VPN, na kisha tu utumie gumzo au tovuti wazi.

Ulinzi wa Nenosiri la WiFi

Katika sehemu ya pili na ya tatu ya kifungu hiki, niliandika kwamba katika kesi ya kutumia kiwango cha usalama cha WPA2, moja ya njia. Udukuzi wa WiFi mtandao ni kuchagua nenosiri kwa kutumia kamusi. Lakini kuna fursa nyingine kwa mshambuliaji kupata nenosiri kwenye mtandao wako wa WiFi. Ukihifadhi nenosiri lako kwenye kidokezo kinachonata kilichobandikwa kwenye kidhibiti, hii huwezesha mtu asiyemfahamu kuona nenosiri hili. Na nenosiri lako linaweza kuibiwa kutoka kwa kompyuta iliyounganishwa kwenye mtandao wako wa WiFi. Hii inaweza kufanywa na mtu wa nje ikiwa kompyuta zako hazijalindwa kutoka kwa ufikiaji na watu wa nje. Hii inaweza kufanywa kwa kutumia programu hasidi. Kwa kuongeza, nenosiri linaweza kuibiwa kutoka kwa kifaa ambacho kinachukuliwa nje ya ofisi (nyumba, ghorofa) - kutoka kwa smartphone, kibao.

Kwa hivyo, ikiwa unahitaji ulinzi wa kuaminika kwa mtandao wako wa WiFi, unahitaji kuchukua hatua ili kuhifadhi nenosiri lako kwa usalama. Ilinde dhidi ya ufikiaji wa watu ambao hawajaidhinishwa.

Ikiwa umepata nakala hii kuwa muhimu au umeipenda tu, basi usisite kusaidia mwandishi kifedha. Hii ni rahisi kufanya kwa kutupa pesa Yandex Wallet No. 410011416229354. Au kwenye simu +7 918-16-26-331 .

Hata kiasi kidogo kinaweza kusaidia kuandika nakala mpya :)

Wakati wa kujenga mitandao ya wireless, pia kuna tatizo la kuhakikisha usalama wao. Ikiwa katika mitandao ya kawaida habari hupitishwa kwa waya, basi mawimbi ya redio hutumiwa ufumbuzi wa wireless, ni rahisi sana kukatiza ikiwa una vifaa vinavyofaa. Kanuni ya uendeshaji mtandao wa wireless inaongoza kwa kuibuka idadi kubwa udhaifu unaowezekana kwa mashambulizi na kupenya.

Vifaa vya eneo lisilo na waya mitandao ya WLAN(isiyo na waya Eneo la Mitaa Mtandao) inajumuisha pointi upatikanaji wa wireless na vituo vya kazi kwa kila mteja.

Sehemu za ufikiaji za AP(Access Point) hufanya kama viunganishi vinavyotoa mawasiliano kati ya waliojisajili na kila mmoja wao, na vile vile kazi ya madaraja ambayo huwasiliana na kebo ya mtandao wa ndani na Mtandao. Kila sehemu ya ufikiaji inaweza kuwahudumia watumiaji kadhaa. Sehemu kadhaa za ufikiaji zilizo karibu huunda eneo la ufikiaji WiFi, ambamo watumiaji wote waliojiandikisha wana vifaa adapta zisizo na waya, pata ufikiaji wa mtandao. Kanda kama hizo za ufikiaji huundwa katika maeneo yenye watu wengi: viwanja vya ndege, vyuo vikuu, maktaba, maduka, vituo vya biashara, nk.

Sehemu ya kufikia ina Kitambulisho cha Seti ya Huduma (SSID). SSID ni mfuatano wa biti 32 unaotumika kama jina la mtandao usiotumia waya ambao nodi zote zinahusishwa. SSID inahitajika ili kuunganisha kituo cha kazi kwenye mtandao. Ili kuhusisha kituo cha kazi na mahali pa ufikiaji, mifumo yote miwili lazima iwe na SSID sawa. Kama kituo cha kazi haina SSID inayohitajika, haitaweza kuwasiliana na kituo cha kufikia na kuunganisha kwenye mtandao.

Tofauti kuu kati ya mitandao ya waya na isiyo na waya ni kuwepo kwa eneo lisilo na udhibiti kati ya mwisho wa mtandao wa wireless. Hii huruhusu washambuliaji walio karibu na miundo isiyotumia waya kutekeleza mashambulizi mbalimbali ambayo yasingewezekana katika ulimwengu wa nyaya.

Wakati wa kutumia upatikanaji wa wireless mtandao wa ndani vitisho vya usalama vinaongezeka kwa kiasi kikubwa (Mchoro 2.5).

Mchele. 2.5.

Tunaorodhesha udhaifu mkuu na vitisho vya mitandao isiyo na waya.

Utangazaji wa taa ya redio. Sehemu ya ufikiaji huwasha taa ya utangazaji kwa masafa fulani ili kujulisha nodi zisizotumia waya zinazozunguka kuhusu uwepo wake. Mawimbi haya ya utangazaji yana maelezo ya msingi kuhusu sehemu ya kufikia pasiwaya, kwa kawaida ikijumuisha SSID, na kualika nodi zisizotumia waya kujisajili katika eneo hilo. Kituo chochote cha kazi katika hali ya kusubiri kinaweza kupata SSID na kujiongeza kwenye mtandao unaofaa. Utangazaji wa beacon ni "patholojia ya asili" ya mitandao isiyo na waya. Miundo mingi hukuruhusu kuzima sehemu ya SSID ya tangazo hili ili kufanya usikilizaji pasiwaya uwe mgumu zaidi, lakini SSID hutumwa kwenye unganisho, kwa hivyo bado ipo. dirisha ndogo udhaifu.

Ugunduzi wa WLAN. Ili kugundua mitandao isiyo na waya ya WLAN, kwa mfano, matumizi ya NetStumber hutumiwa kwa kushirikiana na navigator ya mfumo wa kimataifa wa satelaiti. Nafasi ya GPS. Huduma hii inabainisha Mtandao wa SSID WLAN na pia huamua ikiwa mfumo unatumika Usimbaji fiche wa WEP. Maombi antenna ya nje juu kompyuta ya mkononi inafanya uwezekano wa kugundua mitandao ya WLAN wakati unatembea karibu na eneo unalotaka au kuendesha gari kuzunguka jiji. Njia ya kuaminika ya utambuzi wa WLAN ni kukagua jengo la ofisi na kompyuta ndogo mkononi.

Kusikiza. Usikilizaji unafanywa ili kukusanya taarifa kuhusu mtandao unaopaswa kushambuliwa baadaye. Kiingiliaji kinaweza kutumia data iliyotolewa ili kupata ufikiaji wa rasilimali za mtandao. Vifaa vinavyotumiwa kusikiliza kwenye mtandao vinaweza kuwa si vya kisasa zaidi kuliko vile vinavyotumika kwa ufikiaji wa kawaida wa mtandao huo. Mitandao isiyo na waya kwa asili yao huruhusu kompyuta ziko umbali fulani kutoka kwake kuunganishwa kwenye mtandao wa kimwili, kana kwamba kompyuta hizi ziko moja kwa moja kwenye mtandao. Kwa mfano, mtu aliyeketi kwenye gari lililoegeshwa karibu anaweza kuunganisha kwenye mtandao wa wireless ulio kwenye jengo. Shambulio kupitia usikivu wa kutazama karibu haiwezekani kugundua.

Pointi za uwongo za kufikia mtandao. Mshambulizi mwenye uzoefu anaweza kuunda eneo la ufikiaji bandia kwa kuiga rasilimali za mtandao. Wasajili, bila kutarajia, wasiliana na kituo hiki cha ufikivu cha uwongo na wape maelezo yao muhimu, kama vile maelezo ya uthibitishaji. Aina hii ya shambulio wakati mwingine hutumiwa pamoja na msongamano wa moja kwa moja wa sehemu halisi ya kufikia mtandao.

Kunyimwa huduma. Kupooza kamili kwa mtandao kunaweza kusababishwa na shambulio la DoS (Denial of Service) - kunyimwa huduma. Kusudi lake ni kuingilia kati upatikanaji wa mtumiaji kwa rasilimali za mtandao. Mifumo isiyo na waya hasa huathirika na mashambulizi hayo. Safu ya kimwili katika mtandao wa wireless ni nafasi ya abstract karibu na hatua ya kufikia. Mshambulizi anaweza kuwasha kifaa kinachojaza wigo mzima mzunguko wa uendeshaji kuingiliwa na trafiki haramu - kazi hii haina kusababisha matatizo yoyote. Ukweli wenyewe wa shambulio la DoS katika kiwango cha kimwili katika mtandao wa wireless ni vigumu kuthibitisha.

Mashambulizi ya mtu katikati. Mashambulizi ya aina hii hufanyika kwa urahisi zaidi kwenye mitandao isiyo na waya kuliko kwenye mitandao ya waya, kwani katika kesi ya mtandao wa waya ni muhimu kutekeleza. aina fulani ufikiaji wake. Kwa kawaida, mashambulizi ya mtu katikati hutumiwa kuharibu usiri na uadilifu wa kipindi cha mawasiliano. Mashambulizi ya MITM ni magumu zaidi kuliko mashambulizi mengine mengi: yanahitaji maelezo ya kina kuhusu mtandao. Mshambulizi kwa kawaida huharibu utambulisho wa mojawapo ya rasilimali za mtandao. Inatumia uwezo wa kusikiliza na kunasa mtiririko wa data kinyume cha sheria ili kubadilisha maudhui yake ili kutimiza baadhi ya madhumuni yake, kama vile kuharibu anwani za IP, kubadilisha anwani ya MAC ili kuiga seva pangishi nyingine, n.k.

Ufikiaji wa Mtandao usiojulikana. LAN zisizo na waya zisizo salama huwapa wadukuzi njia bora zaidi ufikiaji usiojulikana kwa mashambulizi kupitia mtandao. Wadukuzi wanaweza kutumia LAN isiyo na waya ya shirika ili kuunganisha kwenye Mtandao, ambapo wanaweza kutekeleza shughuli haramu bila kuacha alama yoyote. Shirika lenye LAN isiyolindwa huwa chanzo rasmi cha mashambulizi yanayolenga mfumo mwingine wa kompyuta, ambao unahusishwa na hatari inayoweza kutokea ya dhima ya kisheria kwa uharibifu unaosababishwa kwa mwathirika wa shambulio la hacker.

Mashambulizi yaliyoelezwa hapo juu sio mashambulizi pekee yanayotumiwa na wadukuzi ili kuathiri mitandao isiyo na waya.

Tumezoea kuchukua hatua maalum za usalama ili kulinda mali yetu: kufunga mlango, kufunga kengele ya gari, kamera za usalama. Kwa sababu katika siku hii na umri si salama kuondoka kila kitu bila tahadhari, na ikiwa unahitaji kwenda, unahitaji kulinda mali yako. Hali hiyo hiyo inatumika kwa ulimwengu wa mtandaoni. Ikiwa inapatikana, kuna nafasi kwamba watajaribu kukudukua na kutumia mtandao bila wewe kujua. Sio tu kwamba mtandao wako utapatikana kwao, mtu anaweza kusema, bila malipo, lakini pia wanaweza kutumia kompyuta yako na kuiba data muhimu. Daima kuna nafasi kwamba mshambuliaji hatapakua tu muziki au kutazama mtandao wa kijamii, lakini tuma jumbe zenye msimamo mkali, baadhi ya barua taka na jumbe zingine ambazo zitaleta madhara. Katika kesi hii, siku moja utakutana na maafisa wa polisi, kwa kuwa habari hii yote ilitumwa kutoka kwako.

Kwa hiyo, katika makala hii tutaangalia njia kadhaa za kusaidia kulinda mtandao wako wa Wi-Fi kutoka kwa viunganisho visivyoidhinishwa.

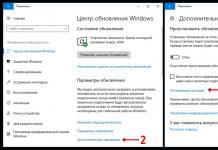

Weka nenosiri na aina inayofaa ya usimbaji fiche kwa mtandao

Sheria hii inatumika kwa mitandao yote isiyo na waya. Lazima uweke nenosiri na (ya hivi majuzi zaidi na ya kuaminika uwashe wakati huu, ingawa hii pia ina nuances yake mwenyewe, ambayo nitajadili hapa chini). Haupaswi kutumia aina ya WPA, ambayo sio tu ya zamani, lakini pia hupunguza kasi ya mtandao. Usimbaji fiche wa WEB kwa ujumla ndiyo mada ya hivi punde zaidi. Ni rahisi sana kuhack aina hii kwa kutumia mbinu za nguvu za kinyama na zaidi.

Chukua nenosiri lako kwa umakini sawa. Urefu wa chini kabisa wa nenosiri ni herufi 8, lakini unaweza kuifanya iwe ndefu, kwa mfano herufi 10-15. Inashauriwa kuwa nenosiri lina sio barua au nambari tu, lakini seti nzima ya wahusika, pamoja na wahusika maalum.

MUHIMU! Zima WPS

Kwa hivyo, teknolojia ya WPS ina dosari na kwa usaidizi huu watu wanaweza kudukua mtandao wako kwa urahisi kwa kutumia vifaa vya usambazaji Msingi wa Linux na kuingiza amri zinazofaa kwenye terminal. Na hapa haijalishi ni aina gani ya usimbuaji unaotumiwa, lakini urefu na ugumu wa nenosiri huamua kidogo; jinsi ilivyo ngumu zaidi, itachukua muda mrefu kupasuka. WPS inaweza kulemazwa katika mipangilio ya kipanga njia.

Kwa njia, ikiwa mtu hajui, WPS inahitajika kuunganisha vifaa kwenye mtandao wa Wi-Fi bila nenosiri, bonyeza tu kifungo hiki kwenye router na, kwa mfano, smartphone yako inaunganisha kwenye mtandao.

Ficha mtandao wa Wi-Fi (SSID)

Kwenye aina zote za ruta au, kama zinavyoitwa pia, ruta, kuna kazi ambayo hukuruhusu, ambayo ni, wakati wa kutafuta mtandao kutoka kwa vifaa vingine, hautaiona, na lazima uingize kitambulisho (mtandao). jina) mwenyewe.

Katika mipangilio ya router unahitaji kupata kipengee "Ficha eneo la ufikiaji", au kitu sawa, na kisha uwashe kifaa upya.

Uchujaji wa Anwani za MAC

Katika walio wengi ruta za hivi karibuni, na za zamani pia, zina utendakazi unaozuia vifaa vilivyounganishwa. Unaweza kuongeza kwenye orodha ya anwani za MAC zile ambazo zina haki ya kuunganisha kwenye mtandao wa Wi-Fi au kuziwekea kikomo.

Wateja wengine hawataweza kuunganisha, hata kama wana SSID na nenosiri kutoka kwa mtandao.

Washa kipengele cha Mtandao wa Wageni

Ikiwa marafiki zako, marafiki au jamaa ambao umewaruhusu wanaweza kufikia mtandao, kuna chaguo la kuwaundia. mtandao wa wageni, kutenga mtandao wa ndani. Matokeo yake, huna haja ya kuwa na wasiwasi kuhusu kupoteza habari muhimu.

Shirika ufikiaji wa wageni kuwezeshwa katika mipangilio ya router. Huko unaangalia kisanduku kinachofaa na uingize jina la mtandao, nenosiri, kuweka usimbuaji, nk.

Badilisha kuingia na nenosiri ili kufikia jopo la msimamizi wa router

Wengi ambao wana router (router) wanajua kwamba wakati wa kuingia mipangilio yake unahitaji kuingia kuingia na nenosiri, ambalo kwa default ni yafuatayo: admin(imeingia kwenye uwanja wa kuingia na kwenye uwanja wa nenosiri). Wale ambao wameunganishwa kwenye mtandao wanaweza kuingia kwa urahisi kwenye mipangilio ya router na kubadilisha kitu. Weka nenosiri tofauti, ikiwezekana lile changamano. Hii inaweza kufanyika katika mipangilio sawa ya router, sehemu ya mfumo. Yako inaweza kuwa tofauti kidogo.

Kwa hakika unapaswa kukumbuka nenosiri, kwani haitawezekana kurejesha, vinginevyo utakuwa na upya mipangilio.

Inazima seva ya DHCP

Kuna hatua moja ya kuvutia ambayo unaweza kufanya katika mipangilio ya router. Pata kipengee cha seva ya DHCP hapo na uzima, kwa kawaida iko kwenye mipangilio ya mtandao wa LAN.

Kwa hivyo, watumiaji ambao wanataka kuunganishwa na wewe watalazimika kuingiza anwani inayofaa ambayo umetaja kwenye mipangilio ya kipanga njia. Kawaida anwani ya IP ni: 192.168.0.1/192.168.1.1, basi unaweza kuibadilisha kwa nyingine yoyote, kwa mfano, 192.168.212.0. Tafadhali kumbuka kuwa kutoka kwa vifaa vyako vingine lazima pia ubainishe anwani hii.

Kweli, tumegundua jinsi ya kuongeza usalama wa mtandao wa wireless wa Wi-Fi. Sasa huna haja ya kuwa na wasiwasi kuhusu mtandao wako kudukuliwa na habari kupotea. Nadhani kutumia angalau njia chache katika makala hii itaboresha sana usalama wa Wi-Fi.