Под защищенностью автоматизированной системы будем понимать степень адекватности реализованных в ней механизмов защиты информации существующим в данной среде функционирования рискам, связанным с осуществлением угроз безопасности информации.

Под угрозами безопасности информации традиционно понимается возможность нарушения таких свойств информации, как конфиденциальность, целостность и доступность.

К основным способам обеспечения информационной безопасности относят:

Законодательные (законы (закон от 21 июля 1993 г. N 5485-1 "О государственной тайне"), ГОСТы («ГОСТ Р 50922-96 «Защита информации»), кодексы (ст. 272 УК РФ об НСД), доктрина ИБ и Конституция РФ)

Морально-этические

Организационные (административные)

Технические

Программные

Организационные (административные) средства защиты представляют собой организационно-технические и организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации аппаратуры телекоммуникаций для обеспечения защиты информации. Организационные мероприятия охватывают все структурные элементы аппаратуры на всех этапах их жизненного цикла

(строительство помещений, проектирование системы, монтаж и наладка оборудования, испытания и эксплуатация).

Современные технологии защиты корпоративных сетей.

1) Межсетевые экраны

МЭ называют локальное или функционально распределенное программное (программно-аппаратное) средство (комплекс), реализующее контроль за информацией, поступающей в автоматизированную систему и/или выходящей из автоматизированной системы. МЭ основное название, определенное в РД Гостехкомиссии РФ, для данного устройства. Также встречаются общепринятые названия брандмауэр и firewall (англ. огненная стена). По определению МЭ служит контрольным пунктом на границе двух

сетей. В самом распространенном случае эта граница лежит между внутренней сетью организации и внешней сетью, обычно сетью Интернет. Однако в общем случае, МЭ могут применяться для разграничения внутренних подсетей корпоративной сети организации.

Задачами МЭ являются:

Контроль всего трафика, ВХОДЯЩЕГО во внутреннюю корпоративную сеть

Контроль всего трафика, ИСХОДЯЩЕГО из внутренней корпоративной сети

Контроль информационных потоков состоит в их фильтрации и преобразовании в соответствие с заданным набором правил. Поскольку в современных МЭ фильтрация может осуществляться на разных

уровнях эталонной модели взаимодействия открытых систем (ЭМВОС, OSI), МЭ удобно представить в виде системы фильтров. Каждый фильтр на основе анализа проходящих через него данных, принимает

Неотъемлемой функцией МЭ является протоколирование информационного обмена. Ведение журналов регистрации позволяетадминистратору выявить подозрительные действия, ошибки вконфигурации МЭ и принять решение об изменении правил МЭ.

2) Системы обнаружения атак

Типовая архитектура системы выявления атак включает в себя следующие компоненты:

1. Сенсор (средство сбора информации);

2. Анализатор (средство анализа информации);

3. Средства реагирования;

4. Средства управления.

Сетевые сенсоры осуществляют перехват сетевого трафика, хостовые сенсоры используют в качестве источников информации журналы регистрации событий ОС, СУБД и приложений. Информация о событиях также может быть получена хостовым сенсором непосредственно от ядра ОС, МЭ или приложения. Анализатор, размещаемый на сервере безопасности, осуществляет централизованный сбор и анализ информации, полученной от сенсоров.

Средства реагирования могут размещаться на станциях мониторинга сети, МЭ, серверах и рабочих станциях ЛВС. Типичный набор действий по реагированию на атаки включает в себя оповещение

администратора безопасности (средствами электронной почты, вывода сообщения на консоль или отправки на пэйджер), блокирование сетевых сессий и пользовательских регистрационных записей с целью немедленного прекращения атак, а также протоколирование действий атакующей стороны.

Защищенной виртуальной сетью VPN называют объединение локальных сетей и отдельных компьютеров через открытую внешнюю среду передачи информации в единую виртуальную корпоративную сеть, обеспечивающую безопасность циркулирующих данных.

При подключении корпоративной локальной сети к открытой сети возникают угрозы безопасности двух основных типов:

Несанкционированный доступ к корпоративным данным в процессе их передачи по открытой сети;

Несанкционированный доступ к внутренним ресурсам корпоративной локальной сети, получаемый злоумышленником в результате несанкционированного входа в эту сеть.

Защита информации в процессе передачи по открытым каналам связи основана на выполнении следующих основных функций:

Аутентификации взаимодействующих сторон;

Криптографическом закрытии (шифровании) передаваемых данных;

Проверке подлинности и целостности доставленной информации.

Сразу отметим, что системы защиты, которая 100% даст результат на всех предприятиях, к сожалению, не существует. Ведь с каждым днём появляются всё новые способы обхода и взлома сети (будь она или домашняя). Однако тот факт, что многоуровневая защита - все же лучший вариант для обеспечения безопасности корпоративной сети, остается по-прежнему неизменным.

И в данной статье мы разберем пять наиболее надежных методов защиты информации в компьютерных системах и сетях, а также рассмотрим уровни защиты компьютера в корпоративной сети.

Однако сразу оговоримся, что наилучшим способом защиты данных в сети является бдительность ее пользователей. Все сотрудники компании, вне зависимости от рабочих обязанностей, должны понимать, и главное - следовать всем правилам информационной безопасности. Любое постороннее устройство (будь то телефон, флешка или же диск) не должно подключаться к корпоративной сети.

Кроме того, руководству компании следует регулярно проводить беседы и проверки по технике безопасности, ведь если сотрудники халатно относятся к безопасности корпоративной сети, то никакая защита ей не поможет.

Защита корпоративной сети от несанкционированного доступа

- 1. Итак, в первую очередь необходимо обеспечить физическую безопасность сети. Т.е доступ во все серверные шкафы и комнаты должен быть предоставлен строго ограниченному числу пользователей. Утилизация жестких дисков и внешних носителей, должна проходить под жесточайшим контролем. Ведь получив доступ к данным, злоумышленники легко смогут расшифровать пароли.

- 2. Первой «линией обороны» корпоративной сети выступает межсетевой экран, который обеспечит защиту от несанкционированного удалённого доступа. В то же время он обеспечит «невидимость» информации о структуре сети.

В число основных схем межсетевого экрана можно отнести:

- - использование в его роли фильтрующего маршрутизатора, который предназначен для блокировки и фильтрации исходящих и входящих потоков. Все устройства в защищённой сети имеет доступ в интернет, но обратный доступ к этим устройства из Интернета блокируется;

- - экранированный шлюз, который фильтрует потенциально опасные протоколы, блокируя им доступ в систему.

- 3. Антивирусная защита является главным рубежом защиты корпоративной сети от внешних атак. Комплексная антивирусная защита минимизирует возможность проникновения в сеть «червей». В первую очередь необходимо защитить сервера, рабочие станции, и систему корпоративного чата.

На сегодняшний день одной из ведущих компаний по антивирусной защите в сети является «Лаборатория Касперского», которая предлагает такой комплекс защиты, как:

- - контроль – это комплекс сигнатурных и облачных методов контроля за программами и устройствами и обеспечения шифрования данных;

- - обеспечение защиты виртуальной среды с помощью установки «агента» на одном (или каждом) виртуальном хосте;

- - защита «ЦОД» (центр обработки данных) – управление всей структурой защиты и единой централизованной консоли;

- - защита от DDoS-атак, круглосуточный анализ трафика, предупреждение о возможных атаках и перенаправление трафика на «центр очистки».

Это только несколько примеров из целого комплекса защиты от «Лаборатории Касперского».

- 4. Защита . На сегодняшний день многие сотрудники компаний осуществляют рабочую деятельность удаленно (из дома), в связи с этим необходимо обеспечить максимальную защиту трафика, а реализовать это помогут шифрованные туннели VPN.

Одним из минусов привлечения «удалённых работников» является возможность потери (или кражи) устройства, с которого ведется работы и последующего получения доступа в корпоративную сеть третьим лицам.

- 5. Грамотная защита корпоративной почты и фильтрация спама.

Безопасность корпоративной почты

Компании, которые обрабатывают большое количество электронной почты, в первую очередь подвержены фишинг–атакам.

Основными способами фильтрация спама, являются:

- - установка специализированного ПО (данные услуги так же предлагает «Лаборатория Касперского»);

- - создание и постоянное пополнение «черных» списков ip-адресов устройств, с которых ведется спам-рассылка;

- - анализ вложений письма (должен осуществляться анализ не только текстовой части, но и всех вложений - фото, видео и текстовых файлов);

- - определение «массовости» письма: спам-письма обычно идентичны для всех рассылок, это и помогает отследить их антиспам-сканерам, таким как «GFI MailEssentials» и «Kaspersky Anti-spam».

Это основные аспекты защиты информации в корпоративной сети, которые работают, практически в каждой компании. Но выбор защиты зависит также от самой структуры корпоративной сети.

На начальном этапе развития сетевых технологий ущерб от вирусных и других типов компьютерных атак был невелик, так как зависимость мировой экономики от информационных технологий была мала. В настоящее время в условиях значительной зависимости бизнеса от электронных средств доступа и обмена информацией и постоянно растущего числа атак ущерб от самых незначительных атак, приводящих к потерям машинного времени, исчисляется миллионами долларов, а совокупный годовой ущерб мировой экономике составляет десятки миллиардов долларов .

Информация, обрабатываемая в корпоративных сетях, является особенно уязвимой, чему способствуют:

- увеличение объемов обрабатываемой, передаваемой и хранимой в компьютерах информации;

- сосредоточение в базах данных информации различного уровня важности и конфиденциальности;

- расширение доступа круга пользователей к информации, хранящейся в базах данных, и к ресурсам вычислительной сети;

- увеличение числа удаленных рабочих мест;

- широкое использование глобальной сети Internet и различных каналов связи;

- автоматизация обмена информацией между компьютерами пользователей.

Анализ наиболее распространенных угроз, которым подвержены современные проводные корпоративные сети, показывает, что источники угроз могут изменяться от неавторизованных вторжений злоумышленников до компьютерных вирусов, при этом весьма существенной угрозой безопасности являются человеческие ошибки. Необходимо учитывать, что источники угроз безопасности могут находиться как внутри КИС - внутренние источники, так и вне ее - внешние источники. Такое деление вполне оправдано потому, что для одной и той же угрозы (например кражи) методы противодействия для внешних и внутренних источников различны. Знание возможных угроз, а также уязвимых мест КИС необходимо для выбора наиболее эффективных средств обеспечения безопасности.

Самыми частыми и опасными (с точки зрения размера ущерба) являются непреднамеренные ошибки пользователей, операторов и системных администраторов, обслуживающих КИС. Иногда такие ошибки приводят к прямому ущербу (неправильно введенные данные, ошибка в программе, вызвавшая остановку или разрушение системы), а иногда создают слабые места, которыми могут воспользоваться злоумышленники (таковы обычно ошибки администрирования) .

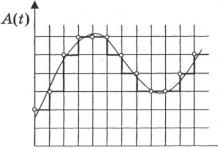

Согласно данным Национального института стандартов и технологий США (NIST), 55 % случаев нарушения безопасности ИС - следствие непреднамеренных ошибок. Работа в глобальной И С делает этот фактор достаточно актуальным, причем источником ущерба могут быть как действия пользователей организации, так и пользователей глобальной сети, что особенно опасно. На рис. 2.4 приведена круговая диаграмма, иллюстрирующая статистические данные по источникам нарушений безопасности в КИС.

На втором месте по размерам ущерба располагаются кражи и подлоги. В большинстве расследованных случаев виновниками оказывались штатные сотрудники организаций, отлично знакомые с режимом работы и защитными мерами. Наличие мощного информационного канала связи с глобальными сетями при отсутствии должного контроля за его работой может дополнительно способствовать такой деятельности.

Нечестные

Атаки извне

Обиженные

Ошибки пользователей и персонала

4 % Вирусы

Рис. 2.4. Источники нарушений безопасности

сотрудники

Проблемы

физической

безопасности

Обиженные сотрудники, даже бывшие, знакомы с порядками в организации и способны вредить весьма эффективно. Поэтому при увольнении сотрудника его права доступа к информационным ресурсам должны аннулироваться.

Преднамеренные попытки получения НСД через внешние коммуникации занимают около 10 % всех возможных нарушений. Хотя эта величина кажется не столь значительной, опыт работы в 1п1егпе1 показывает, что почти каждый 1п1егпе1-сервер по нескольку раз в день подвергается попыткам проникновения. Тесты Агентства защиты информационных систем (США) показали, что 88 % компьютеров имеют слабые места с точки зрения информационной безопасности, которые могут активно использоваться для получения НСД. Отдельно следует рассматривать случаи удаленного доступа к информационным структурам организации.

До построения политики безопасности необходимо оценить риски, которым подвергается компьютерная среда организации и предпринять соответствующие действия. Очевидно, что затраты организации на контроль и предотвращение угроз безопасности не должны превышать ожидаемых потерь.

Приведенные статистические данные могут подсказать администрации и персоналу организации, куда следует направить усилия для эффективного снижения угроз безопасности корпоративной сети и системы. Конечно, нужно заниматься проблемами физической безопасности и мерами по снижению негативного воздействия на безопасность ошибок человека, но в то же время необходимо уделять самое серьезное внимание решению задач сетевой безопасности по предотвращению атак на корпоративную сеть и систему как извне, так и изнутри системы.

В попытках обеспечить жизнеспособность компании службы безопасности фокусируют свое внимание на защите сетевого периметра – сервисов, доступных из интернета. Образ мрачного злоумышленника, который готов нападать из любой точки мира на публикуемые сервисы компании, не на шутку пугает владельцев бизнеса. Но насколько это справедливо, учитывая, что наиболее ценная информация находится отнюдь не на периметре организации, а в недрах ее корпоративных сетей? Как оценить соразмерность защищенности инфраструктуры от атак внешних и внутренних?

«Корабль в порту - это безопасно, но не с этой целью корабли строятся»

Ощущение безопасности обманчиво

В условиях тотальной информатизации и глобализации бизнес предъявляет новые требования к корпоративным сетям, на первый план выходят гибкость и независимость корпоративных ресурсов по отношению к его конечным пользователям: сотрудникам и партнерам. По этой причине сегодняшние корпоративные сети весьма далеки от традиционного понятия изолированности (несмотря на то, что изначально они охарактеризовались именно так).

Представьте себе офис: стены защищают от внешнего мира, перегородки и стены делят общую площадь на более мелкие специализированные зоны: кухня, библиотека, служебные комнаты, рабочие места и т. д. Переход из зоны в зону происходит в определенных местах - в дверных проемах, и при необходимости там же контролируется дополнительными средствами: видеокамерами, системами контроля доступа, улыбчивыми охранниками… Заходя в такое помещение, мы чувствуем себя в безопасности, возникает ощущение доверия, доброжелательности. Однако стоит признать, что это ощущение - лишь психологический эффект, основанный на «театре безопасности», когда целью проводимых мероприятий заявляется повышение безопасности, но по факту лишь формируется мнение о ее наличии. Ведь если злоумышленник действительно захочет что-либо предпринять, то нахождение в офисе не станет непреодолимой трудностью, а возможно даже наоборот, найдутся дополнительные возможности.

То же самое происходит и в корпоративных сетях. В условиях, когда существует возможность нахождения внутри корпоративной сети, классические подходы к обеспечению безопасности оказываются недостаточными. Дело в том, что методы защиты строятся исходя из внутренней модели угроз и нацелены на противодействие сотрудникам, которые могут случайно или умышленно, но без должной квалификации, нарушить политику безопасности. Но что если внутри окажется квалифицированный хакер? Стоимость преодоления сетевого периметра организации на подпольном рынке имеет практически фиксированную цену для каждой организации и в среднем не превышает 500$. Так, например, в по черному рынку хакерских услуг компании Dell на апрель 2016 года показан следующий прейскурант:

В итоге, можно купить взлом корпоративного почтового ящика, аккаунт от которого скорее всего подойдет ко всем другим корпоративным сервисам компании из-за распространенного принципа Single Sign-on авторизации. Или приобрести не отслеживаемые для антивирусов полиморфные вирусы и с помощью фишинговой рассылки заразить неосторожных пользователей, тем самым завладев управлением компьютера внутри корпоративной сети. Для хорошо защищенных сетевых периметров используются недостатки человеческого сознания, так, например, купив новые идентификационные документы и получив данные о рабочей и личной жизни сотрудника организации через заказ кибершпионажа, можно использовать социальную инженерию и получить конфиденциальную информацию.

Наш опыт проведения тестов на проникновение показывает, что внешний периметр преодолевается в 83% случаев, и в 54% это не требует высококвалифицированной подготовки. При этом по статистике примерно каждый пятый сотрудник компании готов сознательно продать свои учетные данные, в том числе и от удаленного доступа, тем самым колоссально упрощая преодоление сетевого периметра. При таких условиях внутренний и внешний злоумышленники становятся неотличимыми, что создает новый вызов безопасности корпоративных сетей.

Взять критические данные и не защитить

Внутри корпоративной сети вход во все системы контролируется и доступен только для уже прошедших проверку пользователей. Но эта самая проверка оказывается упомянутым ранее обычным «театром безопасности», так как реальное положение дел выглядит очень мрачно, и это подтверждается статистикой уязвимостей корпоративных информационных систем . Вот некоторые основные недостатки корпоративных сетей.

- Словарные пароли

Как ни странно, использование слабых паролей свойственно не только для рядового персонала компаний, но и для самих IT-администраторов. Так, например, зачастую в сервисах и оборудовании остаются пароли, установленные производителем по умолчанию, или для всех устройств используется одно и то же элементарное сочетание. Например, одно из самых популярных сочетаний - учетная запись admin с паролем admin или password. Также популярны короткие пароли, состоящие из строчных букв латинского алфавита, и простые численные пароли, такие как 123456. Таким образом, достаточно быстро можно выполнить перебор пароля, найти правильную комбинацию и получить доступ к корпоративным ресурсам.

- Хранение критичной информации внутри сети в открытом виде

Представим ситуацию: злоумышленник получил доступ к внутренней сети, здесь может быть два варианта развития событий. В первом случае информация хранится в открытом виде, и компания сразу же несет серьезные риски. В другом случае данные в сети зашифрованы, ключ хранится в другом месте - и компания имеет шансы и время противостоять злоумышленнику и спасти важные документы от кражи.

- Использование устаревших версий операционных систем и их компонентов

Каждый раз, когда появляется обновление, одновременно с этим выпускается технический документ, в котором подробно описывается, какие недочеты и ошибки были исправлены в новой версии. Если была обнаружена проблема, связанная с безопасностью, то злоумышленники начинают активно исследовать эту тему, находить связанные ошибки и на этой основе разрабатывать инструменты взлома.

До 50% компаний либо не обновляют используемые программы, либо делают это слишком поздно. В начале 2016 года Королевский госпиталь Мельбурна пострадал от того, что его компьютеры работали под управлением Windows XP. Первоначально попав на компьютер отделения патологии, вирус стремительно распространился по сети, заблокировав на некоторое время автоматизированную работу всего госпиталя.

- Использование бизнес-приложений самостоятельной разработки без контроля защищенности

Основная задача собственной разработки - функциональная работоспособность. Подобные приложения имеют низкий порог защищенности, зачастую выпускаются в условиях дефицита ресурсов и должной поддержки от производителя. Продукт по факту работает, выполняет задачи, но при этом его очень просто взломать и получить доступ к необходимым данным.

- Отсутствие эффективной антивирусной защиты и других средств защиты

Считается, что спрятанное от внешнего взора - защищенно, т. е. внутренняя сеть как бы находится в безопасности. Безопасники внимательно следят за внешним периметром, а если он так хорошо охраняется, то и во внутренний хакер не попадет. А по факту в 88% случаев в компаниях не реализованы процессы обнаружения уязвимостей, нет систем предотвращения вторжений и централизованного хранения событий безопасности. В совокупности это не позволяет эффективно обеспечивать безопасность корпоративной сети.

При этом информация, которая хранится внутри корпоративной сети, имеет высокую степень значимости для работы предприятия: клиентские базы в CRM-системах и биллинге, критичные показатели бизнеса в ERP, деловая коммуникация в почте, документооборот, содержащийся на порталах и файловых ресурсах, и т. п.

Граница между корпоративной и публичной сетью стала настолько размытой, что полностью контролировать ее безопасность стало очень сложно и дорого. Ведь практически никогда не используют контрмеры против воровства или торговли учетными записями, небрежности сетевого администратора, угроз, реализуемых через социальную инженерию, и пр. Что заставляет злоумышленников пользоваться именно этими приемами преодоления внешней защиты и приблизиться к уязвимой инфраструктуре с более ценными сведениями.

Выходом может стать концепция информационной безопасности, в которой безопасность внутренней и внешней сети обеспечивается исходя из единой модели угроз, и с вероятностью трансформации одного вида злоумышленника в другой.

Злоумышленники против защитников - чья возьмет?

Информационная безопасность как состояние возможна только в случае с неуловимым Джо - из-за его ненужности. Противоборство между злоумышленниками и защитниками происходит в принципиально разных плоскостях. Злоумышленники извлекают выгоду вследствие нарушения конфиденциальности, доступности или целостности информации, и чем эффективнее и результативнее их работа, тем большую выгоду они смогут получить. Защитники же не извлекают выгоды из процесса обеспечения безопасности вовсе, любой шаг - это невозвращаемая инвестиция. Именно поэтому получило распространение риск-ориентированное управление безопасностью, при котором внимание защитников фокусируется на наиболее дорогих (с точки зрения оценки ущерба) рисках с наименьшей ценой их перекрытия. Риски с ценой перекрытия выше, чем у охраняемого ресурса, осознанно принимаются или страхуются. Задача такого подхода в том, чтобы как можно больше повысить цену преодоления наименее слабой точки безопасности организации, поэтому критичные сервисы должны быть хорошо защищены вне зависимости от того, где располагается данный ресурс - внутри сети или на сетевом периметре.

Риск-ориентированный подход - лишь вынужденная мера, позволяющая существовать концепции информационной безопасности в реальном мире. По факту, она ставит защитников в затруднительную позицию: свою партию они играют черными, лишь отвечая на возникающие актуальные угрозы.

Именно такой результат дал опрос более 1000 руководителей IT-подразделений крупных и средних европейских компаний, проведенный по заказу корпорации Intel. Целью опроса было желание определить проблему, которая в большей степени волнует специалистов отрасли. Ответ был вполне ожидаемый, более половины респондентов назвали проблему сетевой безопасности, проблему, требующей незамедлительного решения. Так же вполне ожидаемым можно назвать и другие результаты опроса. Например, фактор сетевой безопасности лидирует среди других проблем в области информационных технологий; степень его важности возросла на 15% по сравнению с ситуацией, существовавшей пять лет тому назад .По результатам опроса, свыше 30% своего времени высококвалифицированные IT-специалисты тратят на решение как раз именно вопросов обеспечения безопасности . Ситуация, сложившаяся в крупных компаниях (со штатом свыше 500 сотрудников), еще более тревожна - около четверти респондентов тратят половину своего времени на решение этих вопросов.

Баланс угроз и защиты

Увы, но проблематика сетевой безопасности неразрывно связана с основополагающими технологиями, используемыми в современных телекоммуникациях. Так уж случилось, что при разработке семейства IP-протоколов приоритет был отдан надежности функционирования сети в целом. Во времена появления этих протоколов сетевая безопасность обеспечивалась совершенно другими способами, которые просто нереально использовать в условиях Глобальной сети. Можно громко сетовать на недальновидность разработчиков, но кардинально изменить ситуацию практически невозможно. Сейчас просто надо уметь защищаться от потенциальных угроз .Главным принципом в этом умении должен быть баланс между потенциальными угрозами для сетевой безопасности и уровнем необходимой защиты . Должна быть обеспечена соизмеримость между затратами на безопасность и стоимостью возможного ущерба от реализованных угроз.

Для современного крупного и среднего предприятия информационные и телекоммуникационные технологии стали основой ведения бизнеса. Поэтому они оказались наиболее чувствительны к воздействию угроз. Чем масштабнее и сложнее сеть, тем больших усилий требует ее защита. При этом стоимость создания угроз на порядки меньше затрат на их нейтрализацию. Такое положение дел заставляет компании тщательно взвешивать последствия возможных рисков от различных угроз и выбирать соответствующие способы защиты от наиболее опасных.

В настоящее время наибольшие угрозы для корпоративной инфраструктуры представляют действия связанные с несанкционированным доступом к внутренним ресурсам и с блокированием нормальной работы сети. Существует довольно большое число таких угроз, но в основе каждой из них лежит совокупность технических и человеческих факторов. Например, проникновение вредоносной программы в корпоративную сеть может произойти не только вследствие пренебрежения со стороны администратора сети правилами безопасности, но также в силу излишнего любопытства сотрудника компании, решившего воспользоваться заманчивой ссылкой из почтового спама. Поэтому не стоит надеяться, что даже самые лучшие технические решения в области безопасности станут панацеей от всех бед.

Решения класса UTM

Безопасность всегда является относительным понятием. Если ее слишком много, то заметно усложняется пользование самой системой, которую мы собираемся защитить. Поэтому разумный компромисс становится первоочередным выбором в деле обеспечения сетевой безопасности. Для средних предприятий по российским меркам такой выбор вполне могут помочь сделать решения класса UTM (Unified Threat Management или United Threat Management) , позиционируемы как многофункциональные устройства сетевой и информационной безопасности. По своей сути эти решения представляют собой программно-аппаратные комплексы, в которых совмещены функции разных устройств: межсетевого экрана (firewall), системы обнаружения и предотвращения вторжений в сеть (IPS), а также функции антивирусного шлюза (AV). Часто на эти комплексы возлагается решение дополнительных задач, например маршрутизации, коммутации или поддержки VPN сетей.Зачастую поставщики решений UTM предлагают использовать их в малом бизнесе. Возможно, такой подход отчасти оправдан. Но все же малому бизнесу в нашей стране и проще, и дешевле воспользоваться сервисом безопасности от своего интернет-провайдера.

Как любое универсальное решение оборудование UTM имеет свои плюсы и минусы . К первым можно отнести экономию средств и времени на внедрение по сравнению с организацией защиты аналогичного уровня из отдельных устройств безопасности. Так же UTM представляет собой предварительно сбалансированное и протестированное решение, которое вполне может решить широкий круг задач по обеспечению безопасности. Наконец, решения этого класса не столь требовательны к уровню квалификации технического персонала. С их настройкой, управлением и обслуживанием вполне может справиться любой специалист.

Основным минусом UTM является факт, что любая функциональность универсального решения зачастую менее эффективна, чем аналогичная функциональность специализированного решения. Именно поэтому когда требуется высокая производительность или высокая степень защищенности специалисты по безопасности предпочитают использовать решения на основе интеграции отдельных продуктов.

Однако, несмотря на этот минус решения UTM становятся востребованными многими организациями, сильно отличающимися по масштабу и роду деятельности. По данным компании Rainbow Technologies, такие решения были успешно внедрены, например, для защиты сервера одного из Интернет магазинов бытовой техники, который подвергался регулярным DDoS-атакам. Так же решение UTM позволило заметно сократить объем спама в почтовой системе одного из автомобильных холдингов. Помимо решения локальных задач, есть опыт построения систем безопасности на базе решений UTM для распределенной сети, охватывающей центральный офис пивоваренной компании и ее филиалы.

Производители UTM и их продукты

Российский рынок оборудования класса UTM сформирован только предложениями зарубежных производителей. К сожалению, никто из отечественных производителей пока не смог предложить собственных решений в данном классе оборудования. Исключение составляет программное решение Eset NOD32 Firewall, которое по сообщению компании было создано российскими разработчиками.Как уже отмечалось, на российском рынке решения UTM могут быть интересны главным образом средними компаниями, в корпоративной сети которых насчитывается до 100-150 рабочих мест. При отборе оборудования UTM для представления в обзоре главным критерием выбора стала его производительность в различных режимах работы, которая смогла бы обеспечить комфортную работы пользователей. Часто производители указывают характеристики производительности для режимов Firewall, предотвращения вторжения IPS и защиты от вирусов AV.

Решение компании Check Point

носит название UTM-1 Edge

и представляет собой унифицированное устройство защиты, объединяющее межсетевой экран, систему предотвращения вторжений, антивирусный шлюз, а так же средства построения VPN и удаленного доступа. Входящий в решение firewall контролирует работу с большим числом приложений, протоколов и сервисов, а так же имеет механизм блокировки трафика, явно не вписывающегося в категорию бизнес-приложений. Например, трафика систем мгновенных сообщений (IM) и одноранговых сетей (P2P). Антивирусный шлюз позволяет отслеживать вредоносный код в сообщениях электронной почты, трафика FTP и HTTP. При этом нет ограничений на объем файлов и осуществляется декомпрессия архивных файлов "на лету".

Решение UTM-1 Edge обладает развитыми возможностями работы в VPN сетях. Поддерживается динамическая маршрутизация OSPF и подключение VPN клиентов. Модель UTM-1 Edge W выпускается со встроенной точкой WiFi доступа IEEE 802.11b/g.

При необходимости крупномасштабных внедрений, UTM-1 Edge легко интегрируется с системой Check Point SMART, благодаря чему управление средствами безопасности значительно упрощается.

Компания Cisco

традиционно уделяет вопросам сетевой безопасности повышенное внимание и предлагает широкий набор необходимых устройств. Для обзора мы решили выбрать модель Cisco ASA 5510

, которая ориентирована на обеспечение безопасности периметра корпоративной сети. Это оборудование входит в серию ASA 5500, включающую модульные системы защиты класса UTM. Такой подход позволяет адаптировать систему обеспечения безопасности к особенностям функционирования сети конкретного предприятия.

Cisco ASA 5510 поставляется в четырех основных комплектах — межсетевого экрана, средств построения VPN, системы предотвращения вторжений, а так же средств защиты от вирусов и спама. В решение входят дополнительные компоненты, такие как система Security Manager для формирования инфраструктуры управления при разветвленной корпоративной сети, и система Cisco MARS, призванная осуществлять мониторинг сетевой среды и реагировать на нарушение безопасности в режиме реального времени.

Словацкая компания Eset

поставляет программный комплекс Eset NOD32 Firewall

класса UTM, включающий, помимо функций корпоративного файервола, систему антивирусной защиты Eset NOD32, средства фильтрации почтового (антиспам) и веб-трафика, системы обнаружения и предупреждения сетевых атак IDS и IPS. Решение поддерживает создание сетей VPN. Этот комплекс построен на основе серверной платформы, работающей под управлением Linux. Программная часть устройства разработана отечественной компанией Leta IT

, подконтрольной российскому представительству Eset.

Данное решение позволяет контролировать сетевой трафик в режиме реального времени, поддерживается фильтрация контента по категориям веб-ресурсов. Обеспечивается защиту от атак типа DDoS и блокируются попытки сканирования портов. В решение Eset NOD32 Firewall включена поддержка серверов DNS, DHCP и управление изменением пропускной способности канала. Контролируются трафик почтовых протоколов SMTP, POP3.

Так же данное решение включает возможность создания распределенных корпоративных сетей с помощью VPN-соединений. При этом поддерживаются различные режимы объединения сетей, алгоритмы аутентификации и шифрования.

Компания Fortinet

предлагает целое семейство устройств FortiGate

класса UTM, позиционируя свои решения как способные обеспечить защиту сети при сохранении высокого уровня производительности, а так же надежной и прозрачной работы информационных систем предприятия в режиме реального времени. Для обзора мы выбрали модель FortiGate-224B

, которая ориентирована для защиты периметра корпоративной сети с 150 - 200 пользователями.

Оборудование FortiGate-224B включает функциональность межсетевого экрана, сервера VPN, фильтрацию web-трафика, системы предотвращения вторжения, а так же антивирусную и антиспамовскую защиту. Эта модель имеет встроенные интерфейсы коммутатора локальной сети второго уровня и WAN-интерфейсы, что позволяет обойтись без внешних устройств маршрутизации и коммутации. Для этого поддерживается маршрутизация по протоколам RIP, OSPF и BGP, а так же протоколы аутентификации пользователей перед предоставлением сетевых сервисов.

Компания SonicWALL

предлагает широкий выбор устройств UTM, из которого в данный обзор попало решение NSA 240

. Это оборудование является младшей моделью в линейке, ориентированной на использование в качестве системы защиты корпоративной сети среднего предприятия и филиалов крупных компаний.

В основе данной линейки лежит использование всех средств защиты от потенциальных угроз. Это межсетевой экран, система защиты от вторжения, шлюзы защиты от вирусов и шпионского программного обеспечения. Есть фильтрация web-трафика по 56 категориям сайтов.

В качестве одной из изюминок своего решения компания SonicWALL отмечает технологию глубокого сканирования и анализа поступающего трафика. Для исключения снижения производительности данная технология использует параллельную обработку данных на многопроцессорном ядре.

Это оборудование поддерживает работу с VPN, обладает развитыми возможностями маршрутизации и поддерживает различные сетевые протоколы. Так же решение от SonicWALL способно обеспечить высокий уровень безопасности при обслуживании трафика VoIP по протоколам SIP и Н.323.

Из линейки продукции компания WatchGuard

для обзора было выбрано решение Firebox X550e

, которое позиционируется как система, обладающая развитой функциональностью для обеспечения сетевой безопасности и ориентирована на использовании в сетях малых и средних предприятий.

В основе решений класса UTM этого производителя лежит использование принципа защиты от смешенных сетевых атак. Для этого оборудование поддерживает межсетевой экран, систему предотвращения атак, антивирусный и антиспамовский шлюзы, фильтрацию web-ресурсов, а так же систему противодействия шпионскому программному обеспечению.

В этом оборудовании используется принцип совместной защиты, согласно которому сетевой трафик, проверенный по определенному критерию на одном уровне защиты не проверятся по этому же критерию на другом уровне. Такой подход позволяет обеспечивать высокую производительность оборудования.

Другим достоинством своего решения производитель называет поддержку технологии Zero Day, которая обеспечивает независимость обеспечения безопасности от наличия сигнатур. Такая особенность важна при появлении новых видов угроз, на которые еще не найдено эффективное противодействие. Обычно "окно уязвимости" длится от нескольких часов до нескольких дней. При использовании технологии Zero Day вероятность негативных последствий окна уязвимости заметно снижается.

Компания ZyXEL

предлагает свое решение сетевого экрана класса UTM, ориентированного на использование в корпоративных сетях, насчитывающих до 500 пользователей. Это решение ZyWALL 1050

предназначено для построения системы сетевой безопасности, включающую полноценную защиту от вирусов, предотвращение вторжений и поддержку виртуальных частных сетей. Устройство имеет пять портов Gigabit Ethernet, которые могут настраиваться для использования в качестве интерфейсов WAN, LAN, DMZ и WLAN в зависимости конфигурации сети.

Устройство поддерживает передачу трафика VoIP приложений по протоколам SIP и Н.323 на уровне firewall и NAT, а так же передачу трафика пакетной телефонии в туннелях сети VPN. При этом обеспечивается функционирование механизмов предотвращения атак и угроз для всех видов трафика, включая VoIP-трафик, работа антивирусной системы с полной базой сигнатур, контентная фильтрация по 60 категориям сайтов и защита от спама.

Решение ZyWALL 1050 поддерживает различных топологий частных сетей, рабоуа в режиме VPN-концентратора и объединение виртуальных сетей в зоны с едиными политиками безопасности.

Основные характеристики UTM

Мнение специалиста

Дмитрий Костров, директор по проектам Дирекции технологической защиты корпоративного центра ОАО "МТС"Сфера применения решений UTM главным образом распространяется на компании, относящиеся к предприятиям малого и среднего бизнеса. Само понятие Unified Threat Management (UTM), как отдельный класс оборудования для защиты сетевых ресурсов, было введено международным агентством IDC, согласно которому UTM-решения - это многофункциональные программно-аппаратные комплексы, в которых совмещены функции разных устройств. Обычно это межсетевой экран, VPN, системы обнаружения и предотвращения вторжений в сеть, а также функции антивирусного и антиспамовского шлюзов и фильтрации URL.

Для того чтобы добиться действительно эффективной защиты устройство должно быть многоуровневым, активным и интегрированным. При этом многие производители средств защиты уже имеют достаточно широкую линейку продуктов, относящихся к UTM. Достаточная простота развертывания систем, а также получение системы "все в одном" делает рынок указанных устройств достаточно привлекательным. Совокупная стоимость владения и сроки возврата инвестиций при внедрении данных устройств кажутся очень привлекательными.

Но это решение UTM похоже на "швейцарский нож" - есть инструмент на каждый случай, но чтобы пробить в стене дырку нужна настоящая дрель. Есть также вероятность, что появление защиты от новых атак, обновление сигнатур и т.п. не будет столь быстрыми, в отличие от поддержки отдельных устройств, стоящих в "классической" схеме защиты корпоративных сетей. Также остается проблема единой точки отказа.