,

Sinds de mythe van anonimiteit op internet is verdreven, is de kwestie van de privacy van gebruikers op de lijst van meest urgente kwesties gekomen. Niet alleen kunnen uw online activiteiten worden gevolgd zoekmachines en de websites die u bezoekt, maar ook uw eigen internetproviders. Technisch gezien is dit niet zo moeilijk als DNS wordt door de aanbieder aan u verstrekt, en dit gebeurt meestal terwijl alles doorkomt DNS verkeer kan erdoor worden gevolgd, vooral sindsdien DNS-verzoeken worden verzonden via een niet-gecodeerde verbinding.

Het is duidelijk dat het vervangen van onderschepte pakketten niet moeilijk zal zijn, zelfs als u het gebruikt VPN-Diensten.

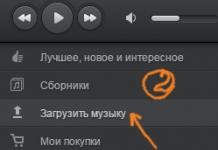

De enige manier om het gat te dichten is door middel van encryptie. DNS-verkeer, maar hiervoor heb je een special nodig software, aangezien geen van de besturingssystemen encryptie ondersteunt DNS uit de doos. Meest eenvoudig hulpmiddel voor encryptie DNS- het verkeer is - klein gratis hulpprogramma, met voordeel onderscheidend door het feit dat dit niet nodig is aanvullende instellingen, wat betekent dat het door beginners kan worden gebruikt. Er is een consoletool - DNSCrypt-proxy, maar je moet eraan sleutelen - voer een reeks opdrachten uit in PowerShell, adres wijzigen DNS handmatig enzovoort. Iedereen die tijd en zin heeft, kan zich er op de pagina mee vertrouwd maken github.com/jedisct1/dnscrypt-proxy .

We raden u aan de eenvoudigere en handigere desktopversie te gebruiken DNS- cryptograaf. Downloaden vanaf de website van de ontwikkelaar simplednscrypt.org De versie van het programma die overeenkomt met het bitniveau en de installatie van uw besturingssysteem.

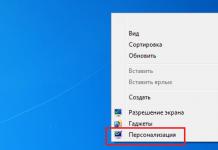

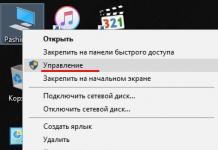

Uitgerust met eenvoudig, intuïtief duidelijke interface en bovendien is het in het Russisch, dus je kunt er gemakkelijk achter komen wat wat is. Basisinstellingen worden in de sectie gemaakt "Menu". Om het programma te gaan gebruiken, klikt u onmiddellijk na de installatie op de knop "Toepassen" en selecteer vervolgens onderaan uw netwerkkaart. Deze moet zijn aangevinkt zoals weergegeven in de schermafbeelding. Schakelaar "DNSCrypt-service" moet actief zijn.

U kunt eenvoudig controleren of alles werkt. Uitvoeren in het venster Loop team ncpa.cpl, open de eigenschappen van uw verbinding en selecteer uit de lijst IP-versie 4 (TCPIPv4) en open de eigenschappen ervan. Radio knop "Gebruik de volgende DNS-serveradressen" moet actief zijn en het veld moet de voorkeur aangeven DNS-server. We hebben het 127.0.0.1 , kan uw adres afwijken.

Standaard selecteert het programma automatisch de meeste snelle server, maar u kunt uw voorkeuren wijzigen door deze zelf in de sectie te selecteren.

De sectieparameters hoeven niet te worden gewijzigd als u het protocol niet gebruikt IPv4. IN Algemene instellingen kan worden ingeschakeld extra tabbladen "Zwarte lijst met domeinen", "Logboek voor domeinblokkering", maar dit ook weer als je gaat werken met de functies die ze bieden, met name componeren "zwart" domeinlijsten.

Er zijn ook tabbladen en "Zwarte lijst met adressen", maar om de een of andere reden zijn ze voor ons inactief.

DNSCrypt codeert DNS, maar hoe zit het met de privacy in het algemeen? Kan het programma het surfen op het netwerk anoniem maken? Niet vragen DNSCrypt is om te beschermen tegen vervanging DNS-servers door aanvallers (ervan uitgaande dat u het HOSTS-bestand niet hebt bewerkt) , heeft het op geen enkele manier invloed op de anonimiteit, maar kan het worden gebruikt als een aanvullend privacyhulpmiddel bij verbinding met internet via VPN .

In Windows 10 kun je heel eenvoudig VPN-verbindingen toevoegen en verwijderen, maar er is geen manier om reeds geconfigureerde verbindingen te exporteren. Waarom zou dit nodig kunnen zijn? De procedure zelf voor het instellen van een VPN in Windows...

U denkt dat uw anonimiteit op betrouwbare wijze wordt beschermd. Maar helaas is dit niet het geval. Er is er één heel belangrijk kanaal lekken van uw privégegevens - DNS-service. Maar gelukkig is daar ook een oplossing voor bedacht. Vandaag zal ik je vertellen hoe je je DNS-verkeer kunt coderen met behulp van het DNSCrypt-hulpprogramma.

Wanneer u HTTPS of SSL gebruikt, wordt uw HTTP-verkeer gecodeerd, dat wil zeggen beschermd. Wanneer je een VPN gebruikt, is al je verkeer al versleuteld (het hangt natuurlijk allemaal af van VPN-instellingen, maar in de regel is dit het geval). Maar soms, zelfs als je een VPN gebruikt, worden je DNS-query’s niet gecodeerd, maar worden ze verzonden zoals ze zijn, wat veel ruimte biedt voor creativiteit, waaronder MITM-aanvallen, verkeersomleiding en nog veel meer.

Dit is waar het open source DNSCrypt-hulpprogramma te hulp komt, ontwikkeld door de bekende makers van OpenDNS - een programma waarmee u DNS-query's kunt coderen. Nadat u het op uw computer hebt geïnstalleerd, zijn ook uw verbindingen beveiligd en kunt u veiliger op internet surfen. Natuurlijk is DNSCrypt geen wondermiddel voor alle problemen, maar slechts een van de beveiligingshulpmiddelen. Je hebt nog steeds een VPN-verbinding nodig om al het verkeer te versleutelen, maar het koppelen ervan aan DNSCrypt zal veiliger zijn. Als u tevreden bent met zo'n korte uitleg, kunt u meteen doorgaan naar de sectie waar ik de installatie en het gebruik van het programma zal beschrijven.

Laten we proberen het dieper te begrijpen. Deze sectie is voor de echt paranoïde. Als u uw tijd op prijs stelt, kunt u onmiddellijk doorgaan met het installeren van het programma.

Dus, zoals ze zeggen, het is beter om één keer te zien dan honderd keer te horen. Kijk naar de foto.

Laten we zeggen dat een klant (de laptop op de afbeelding) toegang probeert te krijgen tot google.com. Dat zou in de eerste plaats moeten gebeuren

symbolische hostnaam omzetten in IP-adres. Als de netwerkconfiguratie zodanig is dat de DNS-server van de provider wordt gebruikt (een ongecodeerde verbinding, rode lijn in de afbeelding), dan vindt de resolutie van de symbolische naam naar het IP-adres plaats via een ongecodeerde verbinding.

Ja, niemand weet welke gegevens u naar dkws.org.ua verzendt. Maar er zijn enkele zeer onaangename momenten. Ten eerste kan de provider, door naar de DNS-logs te kijken, achterhalen welke sites u heeft bezocht. Heb je het nodig? Ten tweede is de mogelijkheid van DNS-spoofing en DNS-snooping-aanvallen waarschijnlijk. Ik zal ze niet in detail beschrijven; er zijn al veel artikelen over geschreven. In een notendop zou de situatie als volgt kunnen zijn: iemand tussen u en de provider kan het DNS-verzoek onderscheppen (en aangezien de verzoeken niet gecodeerd zijn, zal het niet moeilijk zijn om het verzoek te onderscheppen en de inhoud ervan te lezen) en u een “ valse” reactie. Als gevolg hiervan ga je, in plaats van google.com te bezoeken, naar de website van de aanvaller, die precies lijkt op degene die je nodig hebt, voer je je wachtwoord in vanaf het forum, en dan is de ontwikkeling van de gebeurtenissen, denk ik, duidelijk.

De beschreven situatie heet DNS-lekken (“ DNS-lek"). DNS-lekken treden op wanneer uw systeem, zelfs nadat er verbinding mee is gemaakt, VPN-server of Tor blijft de DNS-servers van de ISP ondervragen om domeinnamen op te lossen. Elke keer dat u een nieuwe site bezoekt, verbinding maakt met een nieuwe server of iets start netwerk applicatie, uw systeemtoegang krijgt DNS-provider om de naam om te zetten in het IP-adres. Als gevolg hiervan kan uw provider of iemand die zich op de ‘last mile’ bevindt, dat wil zeggen tussen u en de provider, alle namen ontvangen van de knooppunten waartoe u toegang hebt. Bovenstaande optie met IP-adresvervanging is behoorlijk wreed, maar het is in ieder geval mogelijk om de knooppunten die je hebt bezocht te volgen en deze informatie voor je eigen doeleinden te gebruiken.

Als u “bang” bent voor uw ISP of eenvoudigweg niet wilt dat zij zien welke sites u bezoekt, kunt u dat doen (uiteraard, behalve met behulp van een VPN en andere beveiligingsmaatregelen) configureer uw computer bovendien met behulp van DNS servers van het OpenDNS-project (www.opendns.com). Op dit moment Dit zijn de volgende servers:

208.67.222.222

208.67.220.220

Je hebt geen andere aanvullende software nodig. Configureer gewoon uw systeem om deze DNS-servers te gebruiken.

Maar het probleem van het onderscheppen van DNS-verbindingen blijft bestaan. Ja, je hebt niet langer toegang tot de DNS van de provider, maar eerder tot OpenDNS, maar je kunt nog steeds pakketten onderscheppen en zien wat erin zit. Dat wil zeggen dat u, als u dat wenst, kunt achterhalen welke knooppunten u hebt bezocht.

Nu komen we bij DNSCrypt. Met dit programma kunt u uw DNS-verbinding. Nu weet uw ISP (en iedereen tussen u en hen) niet precies welke sites u bezoekt! Ik zal het nog een keer herhalen. Dit programma is geen vervanging voor Tor of VPN. Net als voorheen wordt de rest van de gegevens die u verzendt zonder codering verzonden als u geen VPN of Tor gebruikt. Het programma versleutelt alleen DNS-verkeer.

ALS CONCLUSIE

Het artikel was niet erg lang, omdat het programma zelf heel gemakkelijk te gebruiken is. Maar het zou niet compleet zijn als ik VPN niet vermeldde. Als je dit artikel leest en hierin geïnteresseerd bent, maar je hebt nog geen gebruik gemaakt van de diensten van een VPN-provider om je gegevens te versleutelen, dan is het tijd om dat te doen.

De VPN-provider biedt u een veilige tunnel om uw gegevens over te dragen, en DNSCrypt beveiligt uw DNS-verbindingen. Natuurlijk worden de diensten van VPN-aanbieders betaald, maar voor beveiliging moet je toch betalen?

Je kunt natuurlijk Tor gebruiken, maar Tor werkt relatief langzaam, en wat je ook zegt, het is geen VPN - het zal niet mogelijk zijn om al het verkeer te 'torificeren'. Hoe dan ook (welke optie u ook kiest), uw DNS-verbindingen zijn nu veilig. Het enige dat u nog hoeft te doen, is beslissen over een manier om het verkeer te versleutelen (als u dat nog niet heeft gedaan).

Laatst bijgewerkt op 30 oktober 2016.

We zullen het hebben over het installeren en configureren van het DNSCrypt-programma (vaak een clientprogramma), dat beschermt tegen mogelijke vervanging van DNS-antwoorden door uw provider op verzoeken die van uw computers komen. Een dergelijke vervanging kan een van de manieren zijn om de toegang tot het Rutreker-forum te blokkeren nadat een rechterlijke beslissing is genomen om deze te blokkeren.

Bij de instructies wordt rekening gehouden met het feit dat Windows 8 met Russische lokalisatie op de computer is geïnstalleerd. Voor andere besturingssystemen kunnen de acties enigszins afwijken, maar ze zullen zowel in de beschrijving als in de meegeleverde schermafbeeldingen weinig verschillen.

De specifieke IP-adressen die in dit artikel worden vermeld, zijn actueel op het moment van schrijven en kunnen in de toekomst veranderen. Gebruik ze niet zonder hun functionaliteit te controleren.

Kleine veelgestelde vragen

Zonder in details te treden, waarvan er veel zijn, kunnen we zeggen dat het DNS-systeem servernamen, bijvoorbeeld rutracker.org, omzet in hun IP-adressen, bijvoorbeeld 195.82.146.214. Dit is hoe communicatie op internet functioneert: verbindingen tussen machines vinden plaats op deze adressen, en niet op de gebruikelijke namen van verschillende sites die voor een persoon handiger zijn om te onthouden. Wanneer u naar het Rutreker-forum wilt gaan, vraagt u uw browser om verbinding te maken met de server waarop dit forum draait. Met behulp van de domeinnaam rutracker.org bepaalt de browser zijn IP-adres en maakt een verbinding met de bijbehorende server.

Nogmaals, in een notendop: dit is een DNS-server waarmee op een standaard manier verbinding kan worden gemaakt vanuit andere programma's voor het omzetten van namen van internetsites, d.w.z. tekenreeksnamen zoals rutracker.org omzetten in IP-adressen zoals 195.82.146.214. Deze server voert zelf geen dergelijke transformatie uit, maar vraagt deze op bij de betreffende server. externe server. De essentie van het gebruik van DNSCrypt is dat het externe serververzoek gecodeerd is en een niet-standaard protocol gebruikt, waardoor de provider niet de mogelijkheid heeft om het DNS-antwoord te vervangen door zijn eigen antwoord en het moeilijk maakt om het gebruik van dit programma te detecteren.

Een belangrijk ding om te begrijpen: DNSCrypt bestaat uit een paar programma's: een clientprogramma dat uw verzoek codeert en het resulterende antwoord decodeert, en een serverprogramma dat het gecodeerde verzoek accepteert, de sitenaam in een IP-adres verandert en het gecodeerde antwoord terugstuurt . We zullen het clientprogramma installeren en een gekoppeld serverprogramma selecteren uit de programma's die al bestaan en op internet werken.

Uw browser neemt contact op met de lokale DNS-service en vraagt deze om uw IP-adres te bepalen de gewenste server. De dienst maakt contact met de DNS-server waarvan het adres is opgegeven in de instellingen netwerkverbinding computer. Op de een of andere manier bereikt het verzoek de DNS-server van uw provider of gaat er doorheen reguliere servers om een externe DNS-server te bereiken, zoals Yandex.DNS of Google DNS. Op dit moment kan het providersysteem besluiten om het serverantwoord te wijzigen, en in plaats van het juiste IP-adres 195.82.146.214 ontvangt u bijvoorbeeld het IP-adres van de providerserver, wanneer u verbinding maakt waarmee u een pagina ziet met blokkeerinformatie in uw browser. Of de provider geeft mogelijk een verkeerd adres terug, waardoor er helemaal geen verbinding meer mee kan worden gemaakt. Bovendien, jouw plaatselijke dienst DNS onthoudt het antwoord van de provider als correct en zal het blijven gebruiken bij volgende pogingen om verbinding te maken met dezelfde site totdat de geldigheidsperiode van een dergelijk antwoord afloopt. Nog een onaangenaam moment Het kan voorkomen dat de aanbieder merkt dat u de naam van een geblokkeerde site heeft opgevraagd.

We zullen onze computers zo configureren dat verzoeken aan de externe DNS-server gecodeerd worden en op een andere manier worden aangemaakt. De aanbieder zal dus niet in staat zijn zijn antwoorden te vervangen of in plaats daarvan zijn eigen antwoorden te geven.

We zullen de computer configureren als de eenvoudigste oplossing voor het probleem, hoewel het juister zou zijn om de juiste wijzigingen aan te brengen in het apparaat dat internettoegang biedt aan alle consumenten - computers, tablets, smartphones, enz., bijvoorbeeld aan een router geïnstalleerd in een appartement. Als je de mogelijkheid hebt om precies dat te doen, kies dan dit pad.

Grafische schelpen

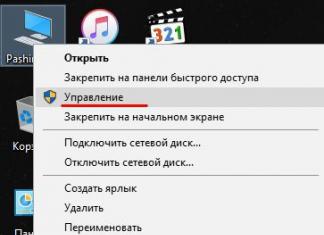

Het DNSCrypt-programma zelf heeft alleen een console-interface, die niet voor iedereen geschikt is. Het zijn er minstens drie hulpprogramma's, beheer het via een grafische shell, en nu zullen we u over ze allemaal vertellen. Voor uw gemak slaat u het bestand dnscrypt-winclient.exe op in dezelfde map waar u DNSCrypt hebt geïnstalleerd, en voert u het vervolgens uit als beheerder (hoe hiervoor staat beschreven in de beschrijving stappen 4). Nadat u akkoord bent gegaan met de systeemwaarschuwing over het uitvoeren van het programma met beheerdersrechten, ziet u het hoofdvenster van WinClient. Ga naar het tabblad "Config".

Afhankelijk van of je al een DNSCrypt-client hebt draaien, zullen sommige labels afwijken van wat in de onderstaande afbeelding wordt weergegeven: linker knop toont “Install” (DNSCrypt is niet geïnstalleerd of is niet actief) of “Uninstall” (DNSCrypt is momenteel actief), en rechter knop respectievelijk “Start” of “Stop”. In dit venster kunt u dezelfde stappen ondernemen als in het hoofdgedeelte: selecteer de DNSCrypt-server die bij u past (de vervolgkeuzelijst “Select Provider”) en start uw client met de juiste instellingen. Door op "Installeren" te klikken, installeert u de client als Windows-service en door nogmaals op de knop te klikken, verwijdert u deze service. Door op "Start" / "Stop" te klikken, start en stopt u de client normale modus, bijvoorbeeld als u niet zeker bent van de functionaliteit van de geselecteerde DNSCrypt-server en de client tijdelijk wilt uitvoeren om de werking ervan te controleren.

Het enige nadeel van het programma op dit moment is dat het, wanneer het wordt gestart, niet bepaalt welke DNSCrypt-server je hebt geselecteerd en altijd het eerste element uit de lijst selecteert beschikbare servers(het is afkomstig uit hetzelfde dnscrypt-resolvers.csv-bestand). Met dit in gedachten kunt u uw DNSCrypt-client gemakkelijker beheren dan in de console.

DNSCrypt Windows Service Manager

Een andere grafische schil is DNSCrypt Windows Service Manager. Functioneel gezien verschilt het bijna niet van DNSCrypt WinClient, maar dat is het wel klein voordeel: Het toont correct de DNSCrypt-server die u hebt geselecteerd.

![]()

Bovenaan ziet u een lijst met al uw Netwerk interfaces, selecteer degene waarmee u toegang krijgt tot internet. Hieronder vindt u de lijst DNS-servers Crypt uit het bestand dnscrypt-winclient.exe (“Select Provider”) en selecteert het protocol (“Protocol”) waarmee de client DNS-verzoeken naar de server zal sturen; selecteer "UDP". Onder de lijst met servers bevindt zich de hoofdprogrammaknop waarmee DNSCrypt wordt gestart (“Inschakelen”) of gestopt (“Uitschakelen”) als een Windows-service. Ten slotte kun je onderaan het venster zien Huidige toestand DNSCrypt - het is actief (groen 'ingeschakeld'-teken) of gestopt (rood 'uitgeschakeld'-teken). De lettergrootte is slecht gekozen en een deel van het woord is weggelaten.

Wanneer u de service heeft geconfigureerd en gestart, kunt u het programmavenster sluiten.

Leuk vinden

Leuk vinden

Tweeten

Invoering

Ik zal je vertellen over een programma dat ik al vele jaren gebruik. Het verbetert een beetje netwerk veiligheid, ter bescherming tegen site-spoofing bij onveilig werken Wi-Fi-netwerken.

Verdiepen in technische details Dat zal ik niet doen. Ik zal je kort de essentie van het probleem vertellen, dat pas in 2011 werd opgelost recente jaren 5, maar u kunt uzelf vandaag nog beschermen met DNSCrypt.

Onveilige DNS-query's

Voor de communicatie tussen apparaten wordt de TCP/IP-gegevensoverdrachtmethode gebruikt. Dit is geen protocol of een reeks programma's, maar een concept (model) van hoe deze communicatie zou moeten plaatsvinden.

TCP/IP heeft veel tekortkomingen, maar omdat het model 'plastisch' is, is het in de loop van de ruim veertig jaar van zijn bestaan verbeterd en verbeterd. Zodat bijvoorbeeld niemand kan zien wat je op sites invoert en als reactie ontvangt, zijn veel sites massaal overgestapt op een versleuteld protocol

Helaas zijn er nog steeds veel kwetsbaarheden in TCP/IP. Een van de pijnpunten is het domeinnaamsysteem ( D oma N aam S systeem, DNS).

Wanneer je opengaat adresbalk site, moet de computer weten naar welke server een verzoek moet worden verzonden. Om dit te doen, neemt hij contact op met DNS-servers die records opslaan over welk digitaal IP-adres van de server moet worden gecontacteerd om de gewenste pagina te krijgen.

Het probleem is dat computers vertrouwen DNS-servers onvoorwaardelijk. Als u verbinding maakt met openbare wifi netwerk in een café, waarvan de eigenaar opgroeide eigen server bij valse adressen bestaat de kans dat je in plaats van VKontakte een lokvogel opent die wachtwoorden verzamelt.

Er zijn verschillende manieren om verzoeken aan naamservers te beschermen, maar besturingssystemen maken daar geen gebruik van. U moet het besturingssysteem zelf aanpassen met behulp van afzonderlijke programma's.

Eenvoudige DNSCrypt

Met Simple DNSCrypt kunt u eenvoudig en eenvoudig de netwerkkaartinstellingen wijzigen, zodat alle verzoeken naar DNS-servers gaan DNSSEC-ondersteuning. Met deze technologie kunt u spoofing van IP-adressen voorkomen. Als bonus zullen er uitsluitend naamservers worden gebruikt die de privacy respecteren. gebruikersverzoeken niet opslaan.

Het programma is eenvoudig te installeren. Het belangrijkste is om de juiste 32- of 64-bits versie te kiezen, afhankelijk van de bitdiepte van uw Windows. De bitdiepte kan worden bekeken in Configuratiescherm - Systeem (in Windows 10 - Instellingen - Systeem - Info).

Na installatie en starten via een snelkoppeling op het bureaublad is het niet nodig de instellingen te wijzigen. Druk gewoon op de knop "Toepassen."

U zult zien dat de schakelaar voor het item “DNSCrypt Service” op de groene “Aan”-positie staat. Dit betekent dat het in Windows is gestart nieuwe dienst, waarvan de essentie is om als proxyserver voor alle DNS-verzoeken te fungeren en deze door te sturen beveiligde servers(hun lijst staat op het tabblad ‘Oplossers’; u hoeft daar niets aan te raken).

Dan hoef je alleen maar op alles te klikken netwerkkaarten, zichtbaar onder in het venster, zodat er rechtsboven een vinkje op verschijnt.

Dat is alles! Bescherming aanvragen werkt onmiddellijk. Het programma zal op zichzelf draaien.

Als u een ervaren gebruiker bent en wilt controleren of DNSCrypt op uw computer werkt, opent u de TCP/IPv4-protocoleigenschappen van de netwerkverbinding. De DNS-server moet lokaal zijn: 127.0.0.1.

Als sites worden geopend wanneer naamserver 127.0.0.1 wordt gebruikt, werkt het hulpprogramma dnscrypt-proxy, schrijft niemand uw verzoeken en volgt de provider geen verzoeken.

Verwijderd het programma loopt, net als alle andere, via het Configuratiescherm.

DNSCypt ≠ volledige privacy

Verwar DNS-versleuteling niet met het versleutelen van al het verkeer tussen u en websites.

DNSCrypt zal helpen

- bescherm uzelf tegen spoofing van DNS-servers door aanvallers,

- DNS-verzoeken versleutelen.

Het hulpprogramma zal niet helpen

- het handhaven van de privacy op internet,

- toegang krijgen tot sites die in uw land zijn geblokkeerd,

- beschermen tegen spoofing indien bewerkt hosts-bestand op de computer.

Als u zich zorgen maakt over privacykwesties, is DNSCrypt slechts een ondersteunend hulpmiddel. Voor anoniem surfen gebruikt op internet VPN-technologieën en/of Tor, dan biedt DNS-codering extra bescherming voor het geval een programma op uw computer het IP-adres van het domein opvraagt en daarbij de VPN omzeilt.

Als je DNSCypt zonder VPN gebruikt, ziet de provider toch dat je toegang hebt tot een server met dat en dat IP-adres, en als er meerdere sites op een server met hetzelfde IP-adres worden gehost, kan hij bepalen welke jij bent op bezoek het zal werken met behulp van query-analyse ( Serverinvoer Naamindicator wordt verzonden in duidelijke tekst zelfs bij gebruik van HTTPS).

Andere besturingssystemen

DNS-versleuteling zou in elk systeem standaard moeten werken besturingssysteem. Maar deze functie is er niet! Noch Windows, noch Linux, noch Android, waar dan ook, biedt kant-en-klare ondersteuning voor DNSCrypt of soortgelijke technologie.

Beheermaatschappij domeinnamen en IP-adressen (ICANN) bereiden zich voor om te worden vervangen cryptografische sleutels bescherming van DNS-servers 11 oktober. Als er iets misgaat, krijgen miljoenen gebruikers problemen met internet.

Adresseringssysteem Wereld wijde web is zo ontworpen dat we het digitale IP-adres van sites niet hoeven te onthouden, maar alleen de URL ervan natuurlijke taal(bijvoorbeeld site in plaats van 80.93.184.195). DNS-server (van het Engelse Domain Naam Systeem) zal de taak van de vertaler voor ons uitvoeren en bepalen naar welke webbron we zoeken door dit of dat adres te typen of op de resultatenregel van de zoekmachine te klikken.

Sinds het internet een platform voor het bedrijfsleven werd, groeide het aantal slachtoffers van cyberfraudeurs die het verzoek van een gebruiker aan een DNS-server onderschepten en deze in plaats van naar de gewenste site doorverwezen naar een nepsite, die soms visueel niet te onderscheiden was van het origineel, elk jaar. . Daarom introduceerde ICANN in 2010 het KSK-sleutelsysteem (Key Signing Key) - beveiligingsuitbreidingen van het domeinnaamsysteem (DNS Security of DNSSEC), waarvan de vervanging al lang had moeten worden vervangen.

Root DNS-serverzones

Bron: Wikipedia.

Belangrijke datum

KSK wordt gebruikt extra bescherming gebruikersverzoeken aan DNS-systeem. Ze worden geïnstalleerd in de configurator (vertrouwensanker) op de servers van root (validerende oplossers) en lokale (recursieve oplossers) domeinzones en bieden een garantie voor naleving van wat is gespecificeerd in URL-verzoek echt IP-adres. Volgens de regelgeving moeten KSK's elke vijf jaar worden vervangen. Maar sindsdien is de bevoegdheid van de Amerikaanse overheid om domeinnamen te beheren verlopen en vele grote exploitanten We waren er nog niet klaar voor en besloten ons niet te haasten.

Ze begonnen serieus te praten over het updaten van sleutels in juli 2016, en onlangs kondigde het bedrijf gereedheid nummer één aan - deactivering is gepland voor 11 oktober huidige versie KSK en overgang naar een nieuwe. Omdat operators genoeg tijd hebben gehad om de solver-configurators bij te werken, zou de sleutelwijziging automatisch en onzichtbaar voor de rest van de wereld moeten zijn. Bovendien hebben twee op de drie internetgebruikers helemaal geen relatie met DNSSEC.

Veiligheid ten koste van risico

Volgens ICANN zelf bestaat er echter een mogelijkheid dat sommige solvers om de een of andere reden oude sleutels in het vertrouwensanker achterlaten - in dit geval zal de DNS-server eenvoudigweg niet kunnen begrijpen welke site ervan wordt opgevraagd. Tegelijkertijd is, vanwege de eigenaardigheden van sleutelvalidatie, de root domein zone zogenaamde gezaghebbende DNS-servers (verantwoordelijk voor domeinen van de eerste orde, bijvoorbeeld zone.ru), kunnen de gevolgen na twee dagen optreden.

Cryptografische functionarissen van ICANN waarschuwen dat dit voor 750 miljoen gewone gebruikers kan resulteren in onvoorspelbare paginatoegangsfouten in de browser (zoals “serverstoring” en SERVFAIL) of het laden van een site zonder afbeeldingen, fouten in de uitwisseling van e-mail, kapotte berichten en een algemene vertraging in de prestaties van het netwerk. Er dreigen ernstiger gevolgen geautomatiseerde systemen en diensten verbonden aan DNSSEC – niet alleen de tijdsynchronisatie zal kapot gaan, maar de hele elektronische documentenstroom.

Bovendien verwacht ICANN een aanzienlijke toename van de rekenlast over de gehele DNS-hiërarchie als gevolg van een toename van het aantal KSK-updateverzoeken van operators met oudere sleutels. Er wordt beloofd dat de resultaten van het monitoren van de situatie op de website van het bedrijf zullen worden gepubliceerd.