Een computervirus onder de oorspronkelijke naam Wanna Crypt (ik wil versleutelen) en de toepasselijke afgekorte naam WannaCry (ik wil huilen) blokkeerde op 12 mei 2017 tienduizenden computers over de hele wereld. De volgende dag werd de epidemie gestopt. De ontwikkelaars van het virus brachten echter wijzigingen aan in de code en miljoenen computers met het Windows-besturingssysteem werden opnieuw aangevallen.

Het virus versleutelt bestanden en eist een losgeld van $300. Slachtoffers hebben al tienduizenden dollars gedoneerd, maar er is nog geen informatie over decodering. In ieder geval is het beter om besmetting en de mogelijke gevolgen ervan te voorkomen dan na een aanval te proberen informatie op te slaan.

1. Installeer Windows-updates

Download van https://technet.microsoft.com/library/security/MS17-010 en installeer de patch ter bescherming tegen WannaCry. Microsoft vindt dit zo belangrijk dat ze zelfs een versie voor Windows XP hebben uitgebracht (waarvan de ondersteuning in 2014 werd stopgezet).

Bovendien werd de kwetsbaarheid waarop de WannaCry-aanvallen zijn gebaseerd al in maart opgelost in een reguliere Windows-update. Windows bijwerken.

2. Maak een back-up van belangrijke bestanden

Bewaar uw werk- en persoonlijke bestanden. U kunt ze naar een externe harde schijf of flashdrive kopiëren, naar de cloud uploaden, naar een FTP-server uploaden of naar uzelf, een collega of een vriend e-mailen. Overschrijf recentelijk opgeslagen “schone” bestanden niet met hun gecodeerde versies. Gebruik andere media. Het is beter om twee exemplaren te hebben dan geen.

3. Sluit poorten 139 en 445

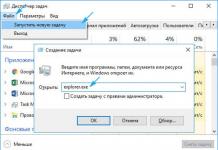

Het klinkt als iets uit een hackerfilm, maar zo moeilijk is het niet. En het is erg handig omdat het je computer beschermt tegen WannaCry. U moet het volgende doen:

- Open Windows Firewall (Firewall) - bijvoorbeeld via "Netwerkverbindingen";

- Selecteer “Geavanceerde instellingen”;

- Zoek 'Regels voor inkomende verbindingen' (Inkomende regels) - scroll in het midden van het scherm een beetje naar beneden;

- Vervolgens vanuit het hoofdmenu: “Actie / Nieuwe regel... / Poort / Opgegeven lokale poorten – 139 / Blokkeer de verbinding”;

- hetzelfde geldt voor poort 445.

4. Zoek een netwerkbeheerder of Google het zelf

Het belangrijkste is al gedaan, je bent relatief veilig. U moet ook SMB v1 blokkeren, de VPN-instellingen inspecteren en het systeem op virussen controleren. In principe is het mogelijk om dit allemaal zelf te doen. Maar het zal gemakkelijker en betrouwbaarder zijn om specialisten te vinden.

5. Als u ten minste stap 1-2 niet kunt voltooien, schakelt u de computer uit

Als u om de een of andere reden geen patch van Microsoft kunt installeren, Windows kunt bijwerken en belangrijke bestanden op externe media kunt opslaan, kunt u beter uw computer uitschakelen. Schakel gewoon de stroom uit, zodat het virus geen kans krijgt om uw digitale bezittingen te vernietigen. Schakel als laatste redmiddel in ieder geval de internettoegang uit.

Wacht tot er specialisten arriveren, op de release van een decryptor, speciale versies van antivirussen met één klik. Dit zal niet veel tijd kosten, maar het bespaart jaren werk dat is besteed aan het maken van al die bestanden die nu gevaar lopen.

Op 12 mei, rond 13.00 uur, begon het Wana Decryptor-virus zich te verspreiden. Binnen een paar uur werden tienduizenden computers over de hele wereld geïnfecteerd. Tot nu toe zijn meer dan 45.000 geïnfecteerde computers bevestigd.

Met ruim 40.000 hacks in 74 landen waren internetgebruikers over de hele wereld getuige van de grootste cyberaanval uit de geschiedenis. De lijst met slachtoffers omvat niet alleen gewone mensen, maar ook servers van banken, telecommunicatiebedrijven en zelfs wetshandhavingsinstanties.

De computers van zowel gewone gebruikers als werkcomputers in verschillende organisaties, waaronder het Russische Ministerie van Binnenlandse Zaken, waren besmet met het Wanna Cry-ransomwarevirus. Helaas is er op dit moment geen manier om WNCRY-bestanden te decoderen, maar u kunt proberen gecodeerde bestanden te herstellen met programma's zoals ShadowExplorer en PhotoRec.

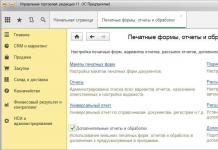

Officiële patches van Microsoft ter bescherming tegen het Wanna Cry-virus:

- Windows 7 32bit/x64

- Windows 10 32bit/x64

- Windows XP 32 bit/x64 - geen patch van WCry.

Hoe u uzelf kunt beschermen tegen het Wanna Cry-virus

U kunt uzelf beschermen tegen het Wanna Cry-virus door een patch voor uw versie van Windows te downloaden.

Hoe Wanna Cry zich verspreidt

Wanna Cry wordt gedistribueerd:

- via bestanden

- mailberichten.

Zoals gerapporteerd door Russische media is het werk van afdelingen van het Ministerie van Binnenlandse Zaken in verschillende regio’s van Rusland verstoord als gevolg van een ransomware die veel computers heeft geïnfecteerd en alle gegevens dreigt te vernietigen. Bovendien werd de communicatieoperator Megafon aangevallen.

We hebben het over de WCry ransomware Trojan (WannaCry of WannaCryptor). Hij codeert de informatie op de computer en eist een losgeld van $300 of $600 in Bitcoin voor decodering.

Gewone gebruikers melden ook infecties op forums en sociale netwerken:

WannaCry-encryptie-epidemie: wat te doen om infectie te voorkomen. Stap voor stap handleiding

Op de avond van 12 mei werd een grootschalige WannaCryptor (WannaCry) ransomware-aanval ontdekt, die alle gegevens op pc's en laptops met Windows versleutelt. Het programma vraagt $300 aan bitcoins (ongeveer 17.000 roebel) als losgeld voor decodering.

De grootste klap viel voor Russische gebruikers en bedrijven. Op dit moment slaagde WannaCry erin ongeveer 57.000 computers te infecteren, waaronder de bedrijfsnetwerken van het Ministerie van Binnenlandse Zaken, de Russische Spoorwegen en Megafon. Sberbank en het ministerie van Volksgezondheid meldden ook aanvallen op hun systemen.

Wij vertellen u wat u nu moet doen om infectie te voorkomen.

1. De encryptor maakt misbruik van een Microsoft-kwetsbaarheid uit maart 2017. Om de dreiging tot een minimum te beperken, moet u dringend uw versie van Windows bijwerken:

Start - Alle programma's - Windows Update - Zoeken naar updates - Downloaden en installeren

2. Zelfs als het systeem niet werd bijgewerkt en WannaCry op de computer terechtkwam, kunnen zowel bedrijfs- als thuisoplossingen ESET NOD32 met succes alle wijzigingen detecteren en blokkeren.

5. Om nog onbekende bedreigingen te detecteren, maken onze producten gebruik van gedrags- en heuristische technologieën. Als een virus zich als een virus gedraagt, is het hoogstwaarschijnlijk een virus. Zo heeft het ESET LiveGrid-cloudsysteem de aanval vanaf 12 mei met succes afgeslagen, nog voordat de handtekeningdatabases waren bijgewerkt.

Wat is de juiste naam voor het Wana Decryptor-virus, WanaCrypt0r, Wanna Cry of Wana Decrypt0r?

Sinds de eerste ontdekking van het virus zijn er veel verschillende berichten over dit ransomware-virus op het netwerk verschenen en wordt het vaak onder verschillende namen genoemd. Dit gebeurde om verschillende redenen. Voordat het Wana Decrypt0r-virus zelf verscheen, was er de eerste versie ervan Wil je decoderen0r, waarbij het belangrijkste verschil de distributiemethode is. Deze eerste variant was niet zo algemeen bekend als zijn jongere broer, maar hierdoor wordt het nieuwe ransomware-virus in sommige nieuwsberichten de naam van zijn oudere broer genoemd, namelijk Wanna Cry, Wanna Decryptor.

Maar toch is de hoofdnaam Wana Decrypt0r, hoewel de meeste gebruikers in plaats van het cijfer "0" de letter "o" typen, wat ons naar de naam leidt Wana-decryptor of WanaDecryptor.

En de achternaam waarmee gebruikers dit ransomware-virus vaak noemen, is WNCRY-virus, dat wil zeggen door de extensie die wordt toegevoegd aan de naam van de bestanden die zijn gecodeerd.

Om het risico te minimaliseren dat het Wanna Cru-virus op uw computer terechtkomt, adviseren de specialisten van Kaspersky Lab om alle mogelijke updates voor de huidige versie van Windows te installeren. Feit is dat de malware alleen de computers infecteert waarop deze software draait.

Wanna Cry-virus: hoe het zich verspreidt

Deze manier van virusverspreiding hebben we al eerder genoemd in een artikel over veilig gedrag op internet, dus het is niets nieuws.

Wanna Cry wordt als volgt verspreid: Er wordt een brief naar de mailbox van de gebruiker gestuurd met een "onschadelijke" bijlage - het kan een afbeelding, video, liedje zijn, maar in plaats van de standaardextensie voor deze formaten heeft de bijlage een uitvoerbare bestandsextensie - ex. Wanneer een dergelijk bestand wordt geopend en gestart, wordt het systeem “geïnfecteerd” en wordt via een kwetsbaarheid een virus rechtstreeks in OS Windows geladen, waardoor gebruikersgegevens worden gecodeerd, meldt therussiantimes.com.

Wanna Cry-virus: beschrijving van het virus

Wanna Cry (de gewone mensen noemen het al Wona's Edge) behoort tot de categorie ransomwarevirussen (cryptors), die, wanneer ze op een pc terechtkomen, gebruikersbestanden coderen met een cryptografisch algoritme, waardoor het vervolgens onmogelijk wordt om deze bestanden te lezen.

Op dit moment is bekend dat de volgende populaire bestandsextensies onderworpen zijn aan Wanna Cry-codering:

Populaire Microsoft Office-bestanden (.xlsx, rapporten therussiantimes.com.xls, .docx, .doc).

Archief- en mediabestanden (.mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar).

WannaCry is een programma genaamd WanaCrypt0r 2.0, dat uitsluitend pc's met Windows OS aanvalt. Het programma maakt misbruik van een "gat" in het systeem - Microsoft Security Bulletin MS17-010, waarvan het bestaan voorheen onbekend was. Het programma vereist een losgeld van $300 tot $600 voor decodering. Volgens The Guardian is er momenteel trouwens al meer dan 42 duizend dollar overgemaakt naar de accounts van de hackers.

Het Wanna Cry-virus is een nieuw type hackeraanval, een kwaadaardig ransomwareprogramma dat pc- en internetgebruikers over de hele wereld heeft geschokt. Hoe werkt het Wanna Cry-virus, kun je jezelf ertegen beschermen, en zo ja, hoe?

Wanna Cry-virus, beschrijving– type malware dat tot de categorie behoort RansomWare, ransomware. Wanneer het op de harde schijf van het slachtoffer terechtkomt, handelt Wanna Cry volgens het script van zijn ‘collega’s’, zoals TrojanRansom.Win32.zip, waarbij alle persoonlijke gegevens van alle bekende extensies worden gecodeerd. Wanneer de gebruiker een bestand probeert te bekijken, ziet de gebruiker op het scherm een vereiste om het zoveelste bedrag te betalen, waarna de aanvaller instructies zal sturen om te ontgrendelen.

Vaak wordt geld afgeperst via sms-aanvulling van een speciaal aangemaakt account, maar sinds kort wordt hiervoor een anonieme betalingsdienst gebruikt. BitCoin.

Wanna Cry-virus - hoe het werkt. Wanna Cry is een programma genaamd WanaCrypt0r 2.0, dat uitsluitend pc's met Windows aanvalt. Het programma gebruikt een “gat” in het systeem om binnen te dringen - Microsoft-beveiligingsbulletin MS17-010, waarvan het bestaan voorheen onbekend was. Op dit moment is het niet met zekerheid bekend hoe hackers de MS17-010-kwetsbaarheid hebben ontdekt. Er is een versie over sabotage door fabrikanten van antivirussoftware om de vraag op peil te houden, maar natuurlijk schrijft niemand de intelligentie van de hackers zelf af.

Helaas wordt het Wanna Cry-virus op de eenvoudigste manier verspreid: via e-mail. Zodra u een spam-e-mail opent, wordt de encryptor gestart en zijn de gecodeerde bestanden vrijwel onmogelijk te herstellen.

Wanna Cry-virus - hoe u uzelf kunt beschermen, behandeling. WanaCrypt0r 2.0-aanvallen maken gebruik van kwetsbaarheden in Windows-netwerkservices. Het is bekend dat Microsoft al een "patch" heeft uitgebracht - voer gewoon de update uit Windows Update naar de nieuwste versie. Het is vermeldenswaard dat alleen gebruikers die een gelicentieerde versie van Windows hebben gekocht hun computer en gegevens kunnen beschermen. Als ze proberen een illegale versie bij te werken, zal het systeem de test eenvoudigweg niet doorstaan. Het is ook noodzakelijk om te onthouden dat Windows XP niet langer wordt bijgewerkt, zoals uiteraard eerdere versies.

Je kunt jezelf tegen Wanna Cry beschermen door een paar eenvoudige regels te volgen:

- update het systeem op tijd - alle geïnfecteerde pc's zijn niet bijgewerkt

- gebruik een gelicentieerd besturingssysteem

- open geen verdachte e-mails

- klik niet op dubieuze links die zijn achtergelaten door onbetrouwbare gebruikers

Volgens berichten in de media zullen fabrikanten van antivirussoftware updates uitbrengen om Wanna Cry te bestrijden, dus het updaten van uw antivirus mag niet worden uitgesteld.