Mungkin semua orang mahu mengikuti seseorang sekurang-kurangnya sekali. Hari ini saya akan menunjukkan kepada anda bagaimana anda boleh memantau komputer anda tanpa melanggar undang-undang, walaupun hanya komputer anda sendiri, atau komputer kerja anda jika anda seorang pentadbir.

Mengapa memantau komputer anda? Anda tidak perlu pergi jauh, ibu bapa selalunya mahu mempunyai kawalan sepenuhnya ke atas anak-anak mereka dan bersedia untuk memeriksa apa yang anak-anak mereka tonton semasa mereka tiada di rumah.

pengenalan

Halo rakan-rakan, hari ini semua orang boleh berasa seperti "ejen" yang boleh mengawal sepenuhnya semua yang berlaku pada komputer mereka. Terutama jika hanya ada satu komputer di rumah dan anda ingin tahu, maka ini adalah hari anda.

Bayangkan, anda seorang suami atau isteri yang cemburu, anda pergi bekerja, dan orang penting anda duduk di depan komputer sepanjang hari, dan apabila anda kembali, mereka mempunyai senyuman dari telinga ke telinga. Dan kemudian anda berfikir, adakah ini kegembiraan kerana saya pulang ke rumah atau sesuatu yang menarik. Kini anda boleh duduk di hadapan komputer anda dan melihat apa yang berlaku pada komputer itu sepanjang hari.

Bagi semua orang, ini adalah persoalan moral. Oleh itu, berhati-hati, ini boleh merosakkan hubungan anda, anda sendiri mesti sedar akan tindakan anda dan semua kemungkinan akibat.

Mari lihat pilihan lain: anda ibu bapa yang tegas yang mengawal anak anda dan meninggalkan rumah untuk urusan perniagaan. Dan kanak-kanak itu segera berlari ke komputer, apabila mereka kembali, dia segera melemparkan komputer, mengatakan ia tidak menarik. Situasi yang agak menarik, bukan? Dan anda diam-diam duduk di hadapan komputer dan melihat laporan mengenai semua tindakan yang dilakukan oleh kanak-kanak itu. Oleh itu, mereka memastikan bahawa dia tidak melakukan apa-apa yang mengerikan di sana.

Tidakkah anda mempunyai cukup contoh? Okey, anda seorang kanak-kanak yang ingin tahu yang dihalau keluar dari bilik ibu bapa anda pada waktu petang, tetapi anda tertanya-tanya apa yang ibu dan ayah menonton apabila mereka menghalau anda keluar. Di sini sekali lagi, segala-galanya dalam kuasa anda, tetapi bersedia untuk dipukul di leher jika ibu bapa anda mengetahui bahawa anda mengintip mereka.

Saya harap anda adalah orang yang mencukupi dan memahami bahawa anda tidak boleh menggunakan program seperti ini pada komputer orang lain, kerana ini anda boleh dihukum oleh undang-undang. Oleh itu, saya katakan sekali lagi, kami menggunakan program pengintip hanya pada komputer kami.

Sudah tentu, jika anda mempunyai syarikat anda sendiri dengan pekerja dan pada satu ketika anda ingin mengawal kerja mereka, maka sila pasang program penjejakan pada semua komputer kerja dan terus melalui Internet melihat perkara yang pekerja anda inginkan di tempat kerja.

Perisian pengesanan komputer NeoSpy

Sebelum anda mula memasang program ini, izinkan saya memberitahu anda sedikit tentang keupayaannya yang berkuasa.

Sudah tentu, intipati utama program ini adalah untuk mengawal semua yang berlaku pada komputer. Ia memantau pengguna dengan teliti, yang tidak mengesyaki apa-apa, dan menyimpan laporan kemajuan dalam beberapa format yang mudah. Jika anda memerlukan pengawasan percuma dan tidak mahu membayarnya, maka ini program yang hebat, tetapi untuk mendapatkan laporan anda perlu pergi ke komputer setiap kali.

Dan jika anda mempunyai versi program berbayar, maka anda boleh melihat semua laporan secara terus dalam talian. Dari mana-mana peranti lain.

Program NeoSpy terintegrasi dengan baik ke dalam sistem yang bukan sahaja boleh disiarkan mod atas talian semua yang berlaku pada komputer yang anda pantau, tetapi juga mengambil gambar dari kamera web.

Semasa proses penjejakan, aplikasi merekodkan semua yang ditaip pada papan kekunci, iaitu semua surat-menyurat boleh dilihat pada bila-bila masa tanpa masalah. Semua yang ada pada papan keratan disimpan.

Jika sesuatu disalin pada komputer yang sedang dipantau, program akan melihatnya dan membuat salinan untuk dirinya sendiri. Ia akan memberi anda semua rahsia tentang trafik di Internet, setiap tapak akan direkodkan dan anda akan dapat melihat apa yang pengguna lakukan di atasnya.

Anda boleh menetapkan selang masa untuk tangkapan skrin dan kemudian program akan mengambil tangkapan skrin setiap minit, jika anda mahu, ia akan mengambil tangkapan skrin setiap sepuluh saat, dan kemudian anda boleh melihat semua yang berlaku pada komputer dalam bentuk gambar, a buku komik kecil.

Muat turun perisian pengintipan komputer

Versi program yang tersedia, semua sumber menuju ke laman web rasmi dan telah diuji untuk keselamatan

Saya akan menunjukkan kepada anda proses muat turun dan konfigurasi secara terperinci dalam ulasan video di penghujung artikel, jadi tatal sahaja dan lihat cara mengkonfigurasi program dengan betul untuk pengawasan komputer keseluruhan.

Dengan virus dan akibat kesannya terhadap sistem komputer Hari ini hampir semua pengguna sudah biasa dengannya. Di antara semua ancaman yang telah menjadi paling meluas, tempat khas diduduki oleh perisian pengintip yang memantau tindakan pengguna dan terlibat dalam kecurian. maklumat sulit. Seterusnya, kami akan menunjukkan apakah aplikasi dan applet tersebut, dan membincangkan isu bagaimana untuk mengesan perisian pengintip pada komputer dan menyingkirkan ancaman sedemikian tanpa merosakkan sistem.

Apakah perisian pengintip?

Mari kita mulakan dengan aplikasi pengintip, atau applet boleh laku, biasanya dipanggil Perisian Pengintip (perisik dalam bahasa Inggeris untuk "perisik"), bukanlah virus sedemikian dalam erti kata biasa. Iaitu, mereka hampir tidak mempunyai kesan ke atas sistem dari segi integriti atau prestasinya, walaupun apabila menjangkiti komputer mereka boleh sentiasa berada dalam RAM dan menggunakan sebahagian daripada sistem. sumber sistem. Tetapi, sebagai peraturan, ini tidak menjejaskan prestasi OS.

Tetapi tujuan utama mereka adalah tepat untuk menjejaki kerja pengguna, dan, jika boleh, pencurian data sulit, penggantian E-mel untuk tujuan menghantar spam, menganalisis permintaan di Internet dan mengubah hala ke tapak yang mengandungi perisian hasad, menganalisis maklumat pada cakera keras, dsb. Tidak perlu dikatakan bahawa mana-mana pengguna mesti mempunyai sekurang-kurangnya pakej anti-virus primitif yang dipasang untuk perlindungan. Benar, untuk sebahagian besar tidak antivirus percuma, apalagi tembok api terbina dalam Tingkap penuh tiada jaminan keselamatan. Sesetengah aplikasi mungkin tidak dikenali. Di sinilah ia sepenuhnya timbul soalan logik: “Apa yang sepatutnya menjadi perlindungan komputer daripada perisian pengintip? Mari cuba pertimbangkan aspek dan konsep utama.

Jenis perisian pengintip

Sebelum awak mula penyelesaian praktikal, anda harus memahami dengan jelas aplikasi dan applet mana yang tergolong dalam kelas Perisian Pengintip. Hari ini terdapat beberapa jenis utama:

- pembalak kunci;

- pengimbas cakera keras;

- pengintip skrin;

- pengintip surat;

- pengintip proksi.

Setiap program sedemikian mempengaruhi sistem secara berbeza, jadi seterusnya kita akan melihat bagaimana sebenarnya perisian pengintip menembusi komputer dan perkara yang boleh mereka lakukan kepada sistem yang dijangkiti.

Kaedah penembusan perisian pengintip ke dalam sistem komputer

Hari ini, disebabkan oleh perkembangan teknologi Internet yang luar biasa, World Wide Web adalah saluran terbuka dan dilindungi lemah yang digunakan oleh ancaman jenis ini untuk menembusi sistem atau rangkaian komputer tempatan.

Dalam sesetengah kes, perisian pengintip dipasang pada komputer oleh pengguna sendiri, sebagai paradoks kerana ini mungkin kedengaran. Dalam kebanyakan kes, dia tidak tahu mengenainya. Dan semuanya sangat mudah. Sebagai contoh, anda nampaknya telah memuat turun daripada Internet program yang menarik dan memulakan pemasangan. Pada peringkat pertama, semuanya kelihatan seperti biasa. Tetapi kadangkala tetingkap muncul meminta anda memasang beberapa tambahan produk perisian atau alat tambah pelayar Internet. Biasanya semua ini ditulis dalam cetakan kecil. Pengguna, cuba menyelesaikan proses pemasangan dengan cepat dan mula bekerja dengan aplikasi baru, sering tidak memberi perhatian kepada perkara ini, bersetuju dengan semua syarat dan... akhirnya menerima "ejen" tertanam untuk mengumpul maklumat.

Kadangkala perisian pengintip dipasang pada komputer di latar belakang, kemudian menyamar sebagai proses sistem yang penting. Mungkin terdapat banyak pilihan di sini: memasang perisian yang tidak disahkan, memuat turun kandungan daripada Internet, membuka lampiran e-mel yang meragukan, malah hanya melawati beberapa sumber yang tidak selamat di Internet. Seperti yang telah jelas, adalah mustahil untuk mengesan pemasangan sedemikian tanpa perlindungan khas.

Akibat pendedahan

Bagi bahaya yang disebabkan oleh pengintip, seperti yang telah disebutkan, ini secara amnya tidak menjejaskan sistem dalam apa jua cara, tetapi maklumat pengguna dan data peribadi berisiko.

Yang paling berbahaya di antara semua aplikasi jenis ini adalah apa yang dipanggil pembalak kunci, atau ringkasnya, mereka adalah orang yang dapat memantau set aksara, yang memberi peluang kepada penyerang untuk mendapatkan log masuk dan kata laluan yang sama. butiran bank atau kod PIN kad, dan apa-apa lagi yang pengguna tidak mahu sediakan kepada pelbagai orang. Sebagai peraturan, selepas semua data telah ditentukan, ia dihantar sama ada ke pelayan jauh atau melalui e-mel, secara semula jadi, dalam mod tersembunyi. Oleh itu, adalah disyorkan untuk menggunakan utiliti penyulitan khas untuk menyimpan maklumat penting tersebut. Di samping itu, adalah dinasihatkan untuk menyimpan fail bukan pada cakera keras (pengimbas cakera keras boleh mencarinya dengan mudah), tetapi pada media boleh tanggal, dan sekurang-kurangnya pada pemacu kilat, dan sentiasa bersama dengan kunci penyahsulitan.

Antara lain, ramai pakar menganggap menggunakan papan kekunci pada skrin sebagai yang paling selamat, walaupun mereka menyedari ketidakselesaan kaedah ini.

Penjejakan skrin dari segi apa sebenarnya yang dilakukan pengguna adalah berbahaya hanya apabila data sulit atau butiran pendaftaran dimasukkan. Perisik hanya melalui masa tertentu mengambil tangkapan skrin dan menghantarnya kepada penyerang. Menggunakan papan kekunci pada skrin, seperti dalam kes pertama, tidak akan memberikan sebarang hasil. Dan jika dua pengintip bekerja serentak, maka anda tidak akan dapat bersembunyi di mana-mana.

Penjejakan e-mel dilakukan melalui senarai kenalan anda. Matlamat utama adalah untuk menggantikan kandungan surat semasa menghantarnya untuk tujuan menghantar spam.

Perisik proksi menyebabkan kemudaratan hanya dalam erti kata bahawa mereka mengubah tempatan terminal komputer ke dalam beberapa jenis pelayan proksi. Mengapa ini perlu? Ya, hanya untuk bersembunyi di belakang, katakan, alamat IP pengguna apabila melakukan tindakan yang menyalahi undang-undang. Sememangnya, pengguna tidak tahu tentang perkara ini. Katakan seseorang menggodam sistem keselamatan bank dan mencuri sejumlah wang. Pemantauan tindakan oleh perkhidmatan yang diberi kuasa mendedahkan bahawa penggodaman telah dilakukan dari terminal dengan IP ini dan sedemikian, terletak di alamat itu dan itu. Perkhidmatan rahsia datang kepada orang yang tidak curiga dan menghantarnya ke penjara. Adakah benar-benar tiada yang baik tentang ini?

Gejala pertama jangkitan

Sekarang mari kita teruskan untuk berlatih. Bagaimana untuk menyemak komputer anda untuk perisian pengintip jika tiba-tiba, atas sebab tertentu, keraguan menyelinap mengenai integriti sistem keselamatan? Untuk melakukan ini, anda perlu mengetahui bagaimana kesan aplikasi tersebut menunjukkan dirinya pada peringkat awal.

Jika tanpa sebab yang jelas penurunan prestasi diperhatikan, atau sistem secara berkala "membeku", atau enggan berfungsi sama sekali, mula-mula anda harus melihat penggunaan beban CPU dan Ram, serta memantau semua proses aktif.

Dalam kebanyakan kes, pengguna dalam "Pengurus Tugas" yang sama akan melihat perkhidmatan yang tidak dikenali yang sebelum ini tidak berada dalam pepohon proses. Ini baru panggilan pertama. Pencipta perisian pengintip adalah jauh dari bodoh, jadi mereka mencipta program yang menyamar sebagai proses sistem, dan mereka boleh dikesan tanpa pengetahuan khusus dalam mod manual Ia adalah mustahil. Kemudian masalah bermula dengan menyambung ke Internet, yang muka surat permulaan dan lain-lain.

Bagaimana untuk menyemak komputer anda untuk perisian pengintip

Bagi pengimbasan, antivirus standard tidak akan membantu di sini, terutamanya jika mereka telah terlepas ancaman. Sekurang-kurangnya anda memerlukan beberapa jenis versi mudah alih seperti atau Virus Kaspersky Alat Penyingkiran (atau lebih baik lagi, sesuatu seperti Rescue Disc yang menyemak sistem sebelum ia but).

Bagaimana untuk mencari perisian pengintip pada komputer anda? Dalam kebanyakan kes, adalah disyorkan untuk menggunakan sasaran yang sempit program khas Kelas Anti-Perisian Perisik (SpywareBlaster, AVZ, Anti-Perisian Perisik XoftSpySE, Perisian Perisik Microsoft, dll.). Proses pengimbasan di dalamnya adalah automatik sepenuhnya, serta pemadaman seterusnya. Tetapi di sini ada perkara yang patut diberi perhatian.

Cara mengalih keluar perisian pengintip dari komputer anda: kaedah standard dan perisian pihak ketiga yang digunakan

Anda juga boleh mengalih keluar perisian pengintip daripada komputer anda secara manual, tetapi hanya jika program itu tidak disamarkan.

Untuk melakukan ini, anda boleh pergi ke bahagian program dan ciri, cari aplikasi yang anda cari dalam senarai dan mulakan proses penyahpasangan. Benar, penyahpasang Windows, secara ringkasnya, tidak begitu baik, kerana ia meninggalkan sekumpulan sampah komputer selepas proses selesai, jadi lebih baik menggunakan utiliti khusus seperti iObit Uninstaller, yang, sebagai tambahan kepada mengalih keluar dengan cara yang standard, benarkan pengimbasan mendalam untuk mencari fail sisa atau pun kunci dan entri dalam pendaftaran sistem.

Sekarang beberapa perkataan tentang utiliti Spyhunter yang sensasi. Ramai orang memanggilnya hampir ubat penawar untuk semua penyakit. Kami mohon berbeza pendapat. Ia mengimbas sistem dan masih tiada apa-apa, walaupun kadangkala ia menunjukkan penggera palsu Itu bukan masalahnya. Hakikatnya ialah menyahpasangnya ternyata agak bermasalah. Bagi pengguna biasa, hanya bilangan tindakan yang perlu dilakukan membuat kepala mereka berputar.

Apa yang perlu digunakan? Perlindungan terhadap ancaman sedemikian dan mencari perisian pengintip pada komputer anda boleh dilakukan, contohnya, walaupun menggunakan ESETNOD32 atau Keselamatan Pintar Dengan fungsi diaktifkan"Anti kecurian". Walau bagaimanapun, setiap orang memilih sendiri apa yang lebih baik dan lebih mudah untuk mereka.

Pengintipan yang sah dalam Windows 10

Tetapi bukan itu sahaja. Semua perkara di atas hanya berkenaan bagaimana perisian pengintip menembusi sistem, cara ia berkelakuan, dsb. Tetapi apakah yang perlu dilakukan apabila pengintipan adalah sah?

Windows 10 dalam hal ini membezakan dirinya bukan dalam sisi yang lebih baik. Terdapat sekumpulan perkhidmatan yang perlu dilumpuhkan (pertukaran data dengan pelayan jauh Microsoft, menggunakan identiti untuk menerima pengiklanan, menghantar data kepada syarikat, menentukan lokasi menggunakan telemetri, menerima kemas kini dari berbilang lokasi, dsb.).

Adakah terdapat perlindungan 100%?

Jika anda melihat dengan teliti cara perisian pengintip masuk ke komputer dan apa yang dilakukannya selepas itu, hanya satu perkara yang boleh kami katakan tentang perlindungan 100%: ia tidak wujud. Walaupun anda menggunakan seluruh senjata alat keselamatan, anda boleh 80 peratus pasti akan keselamatan, tidak lebih. Walau bagaimanapun, tidak sepatutnya ada tindakan provokasi di pihak pengguna sendiri dalam bentuk melawati tapak yang meragukan, memasang perisian tidak selamat, mengabaikan amaran antivirus, membuka lampiran e-mel daripada sumber yang tidak diketahui dan lain-lain.

Dalam ulasan ini, kami akan memberitahu anda tentang 6 program perisian pengintip yang popular untuk komputer/komputer riba anda, dan juga memberitahu anda cara melindungi diri anda daripadanya.

Kadang-kadang menjadi perlu untuk mengawal tindakan seseorang menggunakan komputer tanpa pengetahuannya. Keperluan ini mungkin untuk pengurus syarikat yang ingin menyemak sama ada pekerjanya menghabiskan masa mereka dengan berkesan semasa duduk di PC. Atau pasangan yang cemburu akan ingin memastikan bahawa separuh lagi tidak mengembangkan hobi yang tidak diingini di Internet. Selain itu, ibu bapa yang prihatin akan ingin mengesan tabiat buruk anak mereka tepat pada masanya dan bertindak balas terhadapnya terlebih dahulu.

Untuk isu sedemikian, penyelesaian disediakan dalam bentuk perisian pengintip, yang membolehkannya dipasang secara sah pada peranti pengguna. Prinsip operasi utiliti ini adalah untuk mengumpul secara rahsia, menganalisis tindakan pengguna pada komputer, dan memberikan hasil data. Perlu diingat bahawa terdapat garis halus antara penggunaan undang-undang dan pengintipan berniat jahat menggunakan program ini, mungkin hanya ditentukan oleh motif dalaman penggunaannya.

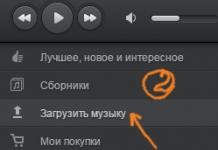

Neo Spy

Pembangun Neo Spy telah bekerja keras untuk mengembangkan fungsi program ini sebanyak mungkin. Senaraikan fungsi yang tersedia walaupun dalam versi percuma ia akan memuaskan hati pengguna yang paling menuntut. Apakah ciri pengintipan yang tersedia:

- Memantau aktiviti komputer pengguna, masa permulaan dan tempoh program.

- Fungsi "keylogger" membaca susunan ketukan kekunci dan kemudian menyimpannya ke fail. Dokumen memaparkan semua yang ditaip pengguna - surat-menyurat, kata laluan, data yang dimasukkan.

- Tangkapan skrin monitor adalah satu lagi peluang untuk memperincikan maklumat tentang kerja pengguna. Tetapan standard membolehkan anda mengambil 1 imej setiap 12 saat (minimum 1.2 saat boleh diterima), sambil melukis gelagat kursor. Tontonan skrin dalam talian juga tersedia.

- Sambung ke kamera web jika Internet tersedia. Ini adalah peluang yang hebat fungsi keselamatan, kawalan ibu bapa, memantau tindakan kakitangan perkhidmatan.

- Laporan mengenai tapak yang dilawati oleh pengguna.

- Menjejaki koordinat GPS peranti (komputer riba, telefon pintar, tablet) di mana Neo Spy dipasang. Pilihan ini akan membolehkan anda mengetahui pada bila-bila masa lokasi orang tersayang atau pekerja anda. Jika peranti itu dicuri, lokasinya boleh dikesan, dan wajah pencuri boleh dirakamkan gambar atau dirakam pada video.

Ini hanyalah fungsi sebahagian daripada salah satu program pengintip terbaik, menurut pengguna. Menurut cadangan kuat pembangun Neo Spy, apabila mewujudkan kawalan ke atas pekerja, mereka mesti dimaklumkan. Ini dilakukan atas sebab-sebab etika, sudah tentu. Harga, bergantung pada versi, berkisar antara 820-1990 rubel.

Kelebihan Neo Spy:

- fungsi yang luas;

- Antara muka yang dirussified;

- secara mutlak mod tersembunyi kerja.

Monitor Perisik Sebenar

Menggunakan program ini, anda boleh memantau aktiviti aktif pengguna, memantau dan menerima laporan mengenai tindakan yang dilakukan. Memandangkan utiliti ini juga boleh menyekat beberapa tindakan, ia sesuai untuk digunakan dengan kawalan ibu bapa.

Kelemahannya ialah paparan proses program dalam pengurus tugas dan kos relatif tinggi versi berbayar. Kerana Real Spy Monitor adalah dalam bahasa Inggeris antaramuka pengguna, maka bagi sesetengah orang ini mungkin kelihatan seperti satu kelemahan.

Ciri-ciri Monitor Perisik Sebenar:

- Bekerja dalam mod "keylogger".

- Laporan pada menjalankan program oh dan dokumen.

- Pemeliharaan surat-menyurat penuh pengguna dalam utusan.

- Menyimpan tangkapan skrin.

Perisik Sebenar

Actual Spy pada dasarnya adalah keylogger yang menyediakan keupayaan untuk mengumpul asas maklumat yang diperlukan. Terima kasih kepada program ini, dan fakta bahawa aktivitinya pada peranti tersembunyi sepenuhnya, anda boleh menjalankan pengawasan secara tanpa nama.

Memandangkan utiliti boleh berfungsi dalam mod biasa dan tersembunyi, perlu membuat tetapan untuk menyembunyikannya sepenuhnya. Program ini mungkin tidak muncul dalam proses yang sedang berjalan dan mungkin tidak menarik perhatian, kekal tanpa disedari sepenuhnya.

Ciri utama Perisik Sebenar:

- Jejaki ketukan kekunci dan kandungan papan keratan.

- Data tentang permulaan dan penutupan aplikasi dan program.

- Laporkan pada halaman yang dilawati dalam penyemak imbas.

- Penyimpanan tangkapan skrin secara sistematik.

SpyGo

Program pengintip yang direka untuk memantau dan menjejaki tindakan pengguna PC. Operasinya adalah berdasarkan prinsip membaca ketukan kekunci. Walau bagaimanapun, sebagai tambahan kepada ini, utiliti itu mengandungi beberapa fungsi yang berguna untuk pengurus, ibu bapa dan pasangan yang cemburu.

Senarai ciri SpyGo:

- Membaca kata laluan daripada sebarang perkhidmatan (mel, rangkaian sosial, tapak temu janji) menggunakan keylogger.

- Pemantauan dan laporan penuh lawatan halaman web.

- Merakam apa yang berlaku pada monitor PC.

- Penjejakan dalam talian menggunakan kamera web.

- Mendengar apa yang berlaku dalam radius penggunaan peranti.

Kecuali pilihan percuma, yang membolehkan anda memantau hanya 20 minit sehari, pembangun menawarkan untuk membeli versi berbayar SpyGo. Julat harga adalah dari 1980-3750 rubel. Program ini sesuai untuk versi Windows XP, 7, 8, Vista.

Snitch

Program dalam fungsinya mempunyai senarai keseluruhan keupayaan yang diperlukan untuk menjejak dan mengumpul maklumat daripada komputer. Namun begitu ciri tersendiri Snitch ialah keupayaan untuk bekerja dengan berkesan walaupun tanpa adanya penjejakan atau modul yang dipantau alamat ip statik. Ini membolehkan anda menggunakan utiliti walaupun tanpa sambungan Internet. Program ini mudah digunakan, tidak menggunakan sumber PC yang besar, tetapi sangat berkesan.

Faedah Snitch:

- Program ini berfungsi walaupun tanpa akses Internet.

- Membaca teks dengan ketukan kekunci (surat-menyurat, kata laluan).

- Laporan trafik halaman pelayar.

- Analisis maklumat pada papan keratan.

- Mod pemasangan tersembunyi sepenuhnya.

- Keperluan program kecil tidak melambatkan peranti sama sekali.

Program ini dibangunkan dalam satu versi dan beroperasi sejurus selepas pendaftaran. Pada masa yang sama, anda tidak perlu melakukan apa-apa untuk bermula. pratetap.

Ardamax Keylogger

Satu lagi utiliti yang direka untuk membaca maklumat daripada kekunci yang ditekan ialah Ardamax Keylogger. Ringan dan mudah digunakan, program ini akan menyimpan data yang dimasukkan dalam tetingkap mana-mana program, penyemak imbas, borang, dan menyediakan laporan terperinci mengenai surat-menyurat, kata laluan dan permintaan. Terima kasih kepada mod halimunan khas, program tidak dipaparkan dalam pengurus tugas, folder Permulaan Windows, dulang sistem dan menu Mula.

Ciri-ciri Ardamax Keylogger:

- Membaca teks yang ditaip dari semua bentuk, termasuk utusan popular.

- Mod pengendalian yang tidak kelihatan sepenuhnya.

- Pengawasan visual dengan keupayaan untuk mengambil tangkapan skrin dan gambar.

- Rakaman bunyi apa yang berlaku menggunakan mikrofon.

Pembangun menawarkan untuk memuat turun versi Percubaan untuk rujukan. Jika pelanggan ingin membeli versi penuh, ia akan dikenakan bayaran $48.96.

Bagaimana untuk melindungi diri anda daripada perisian pengintip

Perisian pengintip di atas ialah alat yang boleh digunakan untuk faedah orang ramai dan untuk kemudaratan. Jika ibu bapa ingin melindungi anak mereka daripada melawat tapak berniat jahat dan menggunakan program ini untuk bertindak balas terhadap bahaya tepat pada masanya, ini adalah motif yang baik. Penggunaan keylogger oleh pengurus perniagaan untuk memantau pekerja juga digunakan untuk memberi manfaat kepada perniagaan. Walaupun pembangun amat mengesyorkan memberitahu pekerja tentang memasang perisian ini pada PC mereka.

Tidak mungkin ada orang yang ingin ditonton tanpa pengetahuannya. Malah mereka yang memasang program yang serupa lain ke peranti. Anda perlu tahu bahawa semua program jenis ini diklasifikasikan sebagai virus spyware. Oleh itu, untuk tidak menjadi mangsa penyerang sendiri dan tidak kehilangan data peribadi, anda perlu memasang antivirus pada komputer anda yang disesuaikan untuk mengenali perisian pengintip dan keylogger. Contohnya Spyware Terminator atau Super Anti Perisian Perisik.

4.7 (93.33%) 3 undi.

Siapa di antara kita yang tidak mahu berasa seperti penggodam yang hebat sekurang-kurangnya sekali dan memecahkan sekurang-kurangnya sesuatu? :) Walaupun tidak, mari kita bincangkan betapa hebatnya mendapat kata laluan daripada mel/rangkaian sosial anda. rangkaian rakan, isteri/suami, rakan sebilik difikirkan sekurang-kurangnya sekali oleh semua orang. :) Ya, dan anda perlu bermula di suatu tempat, selepas semua! Sebahagian besar serangan (penggodaman) melibatkan menjangkiti komputer mangsa dengan apa yang dipanggil keyloggers (perisian pengintip).

Jadi, dalam artikel hari ini kita akan bercakap tentang apa itu program percuma untuk memantau komputer di berasaskan tingkap , di mana anda boleh memuat turun versi penuh mereka, cara menjangkiti komputer mangsa dengan mereka, dan apakah ciri penggunaannya.

Tetapi pertama, sedikit pengenalan.

Apakah keylogger dan mengapa ia diperlukan?

Saya rasa anda sendiri telah meneka apa itu. Sebagai peraturan, mereka adalah sejenis program yang tersembunyi (walaupun ini tidak selalu berlaku) yang dipasang pada komputer mangsa, selepas itu ia merekodkan semua ketukan kekunci pada nod ini. Selain itu, sebagai tambahan kepada klik itu sendiri, perkara berikut biasanya direkodkan: tarikh dan masa klik (tindakan) dan program di mana tindakan ini dilakukan (penyemak imbas, termasuk alamat laman web (hurray, kami segera melihat apa kata laluannya). adalah untuk!); aplikasi tempatan; perkhidmatan sistem (termasuk kata laluan log masuk Windows), dsb.).

Dari sini salah satu masalah kelihatan serta-merta: Saya mendapat akses ke komputer jiran saya selama beberapa minit dan saya ingin mendapatkan kata laluannya daripada VK! Saya memasang program keajaiban dan mengembalikan komputer. Bagaimanakah saya boleh mencari kata laluan kemudian? Mencari cara untuk mengambil komputer daripadanya lagi? Berita baiknya ialah: biasanya tidak. Kebanyakan keylogger mampu bukan sahaja menyimpan keseluruhan pangkalan data terkumpul tindakan secara tempatan, tetapi juga menghantarnya dari jauh. Terdapat banyak pilihan untuk menghantar log:

- E-mel tetap (mungkin terdapat beberapa) adalah pilihan yang paling mudah;

- Pelayan FTP (siapa yang memilikinya);

- Pelayan SMB (eksotik, dan tidak begitu mudah).

- Pemacu kilat tetap (anda memasukkannya ke dalam port USB komputer mangsa, dan semua log disalin di sana secara automatik untuk mod tidak kelihatan!).

Mengapa semua ini diperlukan? Saya rasa jawapannya jelas. Sebagai tambahan kepada pencurian kata laluan yang ceroboh, beberapa keylogger boleh melakukan beberapa perkara bagus yang lain:

- Merakam surat-menyurat dalam rangkaian sosial tertentu. rangkaian atau utusan segera (contohnya, Skype).

- Mengambil tangkapan skrin pada skrin.

- Lihat/tangkap data kamera web (yang boleh menjadi sangat menarik).

Bagaimana untuk menggunakan keylogger?

Dan ini adalah soalan yang sukar. Anda perlu memahami bahawa hanya mencari keylogger yang mudah, berfungsi, dan baik tidak mencukupi.

Jadi, apakah yang diperlukan untuk program pengintip berfungsi dengan jayanya?:

- Akses pentadbir kepada komputer jauh.

Selain itu, ini tidak semestinya bermakna akses fizikal. Anda boleh mengaksesnya dengan mudah melalui RDP (Perkhidmatan Desktop Jauh); TeamViewer; AmmyAdmin, dsb.

Sebagai peraturan, kesukaran terbesar dikaitkan dengan perkara ini. Walau bagaimanapun, saya baru-baru ini menulis artikel tentang cara mendapatkan hak pentadbir dalam Windows. - E-mel tanpa nama / ftp (yang mana anda tidak akan dikenal pasti).

Sudah tentu, jika anda melanggar Mak Cik Syura untuk jiran anda, perkara ini boleh ditinggalkan dengan selamat. Begitu juga jika anda sentiasa mempunyai komputer mangsa di tangan (ala, ketahui kata laluan abang/kakak anda). - Kekurangan antivirus yang berfungsi / sistem dalaman Perlindungan Windows.

Kebanyakan keylogger awam (yang akan dibincangkan di bawah) diketahui oleh sebahagian besar perisian antivirus (walaupun terdapat virus logger yang dibina ke dalam kernel OS atau pemacu sistem, dan antivirus tidak lagi dapat mengesan atau memusnahkannya, walaupun mereka mempunyai mengesan mereka). Disebabkan perkara di atas, perisian anti-virus, jika ada, perlu dimusnahkan tanpa belas kasihan. Selain antivirus, sistem seperti Windows Defender(ini pertama kali muncul dalam Windows 7 dan seterusnya). Mereka menangkap aktiviti yang mencurigakan perisian yang dijalankan pada komputer. Anda boleh mencari maklumat tentang cara untuk menyingkirkannya dengan mudah di Google.

Ini, mungkin, adalah semua syarat yang diperlukan dan mencukupi untuk kejayaan anda dalam bidang mencuri kata laluan / surat menyurat / foto orang lain atau apa sahaja yang anda ingin ceroboh.

Apakah jenis perisian pengintip yang ada dan di manakah saya boleh memuat turunnya?

Jadi, mari kita mulakan semakan keyloggers utama yang saya gunakan dalam amalan harian saya dengan pautan ke muat turun percuma versi penuh mereka (iaitu semua versi adalah yang terkini pada masa ini(yang mana mungkin untuk mencari penawar) dan dengan retakan yang sudah berfungsi dan diuji).

0. Tikus!

Penilaian (daripada 10):

- Siluman: 10

- Kemudahan/kebolehgunaan: 9

- Kefungsian: 8

Ia hanya bom, bukan keylogger! Dalam keadaan berfungsi ia mengambil masa 15-20 KB. Mengapa terkejut: ia ditulis sepenuhnya dalam bahasa perhimpunan (pengaturcara veteran menitiskan air mata) dan kebanyakannya ditulis oleh penggodam yang bersemangat, kerana tahap kerahsiaannya sangat menakjubkan: ia berfungsi pada peringkat kernel OS!

Di samping itu, pakej termasuk FileConnector - program mini yang membolehkan anda menyambungkan keylogger ini dengan mana-mana program. Hasilnya, anda mendapat exe baharu dengan saiz yang hampir sama, dan apabila dilancarkan, ia berfungsi sama seperti program yang anda gamkannya bersama-sama! Tetapi selepas pelancaran pertama, keylogger anda akan dipasang secara automatik dalam mod tidak kelihatan dengan parameter untuk menghantar log yang telah anda tentukan sebelum ini. Mudah, bukan?

Peluang besar untuk Kejuruteraan sosial(bawa fail/persembahan permainan kepada rakan pada pemacu kilat, atau hanya dokumen Word (saya akan memberitahu anda cara membuat fail exe yang melancarkan fail word/excel tertentu dalam salah satu artikel saya yang seterusnya), lancarkan ia, semuanya baik dan indah, bagaimanapun, rakan itu sudah dijangkiti secara tidak kelihatan!). Atau hantar sahaja fail ini kepada rakan melalui mel ( pautan yang lebih baik untuk memuat turunnya, kerana pelayan mel moden melarang menghantar fail exe). Sudah tentu, masih terdapat risiko daripada antivirus semasa pemasangan (tetapi ia tidak akan wujud selepas pemasangan).

Ngomong-ngomong, dengan bantuan beberapa teknik lain anda boleh melekatkan apa-apa pengedaran pemasangan tersembunyi (ini terdapat dalam The Rat! dan Elite keylogger) bukan sahaja dengan fail exe (yang masih menimbulkan syak wasangka di kalangan pengguna yang lebih atau kurang maju), tetapi juga dengan word / excel biasa dan juga fail pdf! Tiada siapa yang akan memikirkan apa-apa tentang pdf mudah, tetapi itu tidak berlaku! :) Cara ini dilakukan adalah topik keseluruhan artikel yang berasingan. Mereka yang sangat bersemangat boleh menulis soalan kepada saya melalui borang maklum balas. ;)

Secara keseluruhan, The Rat! boleh diterangkan untuk masa yang sangat lama dan banyak. Ini dilakukan lebih baik daripada saya. Terdapat juga pautan muat turun di sana.

1. Elit keylogger

Penilaian (daripada 10):

- Siluman: 10

- Kemudahan/kebolehgunaan: 9

- Kefungsian: 8

Mungkin salah satu keylogger terbaik yang pernah dibuat. Antara keupayaannya, di samping set standard(pemintasan semua klik dalam konteks aplikasi / tingkap / tapak), termasuk pemintasan mesej penghantar segera, gambar dari kamera web, dan juga - yang SANGAT penting! - pemintasan kata laluan perkhidmatan WinLogon. Dalam erti kata lain, ia memintas kata laluan log masuk Windows (termasuk yang domain!). Ini menjadi mungkin berkat kerjanya di peringkat itu pemacu sistem dan lancarkannya semasa OS sedang dimuatkan. Disebabkan ciri yang sama ini, program ini kekal tidak dapat dilihat sepenuhnya oleh Kasperosky dan semua perisian anti-malware yang lain. Terus terang, saya tidak pernah bertemu dengan seorang keylogger yang mampu melakukan ini.

Walau bagaimanapun, anda tidak sepatutnya terlalu menipu diri sendiri. Pemasang itu sendiri dikenali oleh antivirus dengan sangat mudah dan untuk memasangnya anda memerlukan hak pentadbir dan melumpuhkan semua perkhidmatan antivirus. Selepas pemasangan, semuanya akan berfungsi dengan sempurna dalam apa jua keadaan.

Di samping itu, ciri yang diterangkan (berfungsi pada peringkat kernel OS) memperkenalkan keperluan untuk versi OS yang mana keyloggers akan berfungsi. Versi 5-5.3 (pautan yang diberikan di bawah) menyokong segala-galanya sehingga dan termasuk Windows 7. Menang 8/10 juga keluarga tingkap pelayan (2003 / 2008 / 2012) tidak lagi disokong. Terdapat versi 6, yang berfungsi dengan sempurna, termasuk. pada menang 8 dan 10, bagaimanapun, pada masa ini tidak mungkin untuk mencari versi retak. Ia mungkin akan muncul pada masa hadapan. Sementara itu, anda boleh memuat turun Elite keylogger 5.3 dari pautan di atas.

Tiada mod rangkaian, oleh itu, ia tidak sesuai digunakan oleh majikan (untuk memantau komputer pekerja mereka) atau seluruh kumpulan orang.

Perkara penting ialah keupayaan untuk mencipta pengedaran pemasangan dengan tetapan yang telah ditetapkan (contohnya, dengan alamat yang diberikan mel di mana anda perlu menghantar log). Pada masa yang sama, pada akhirnya anda mendapat kit pengedaran yang, apabila dilancarkan, tidak memaparkan sebarang amaran atau tingkap sama sekali, dan selepas pemasangan ia juga boleh memusnahkan dirinya sendiri (jika anda menyemak pilihan yang sesuai).

Beberapa tangkapan skrin versi 5 (untuk menunjukkan betapa cantik dan mudah semuanya):

2. All-in-one keylogger.

Penilaian (daripada 10):

- Siluman: 3

- Kemudahan/kebolehgunaan: 9

- Kefungsian: 8

Ia juga satu perkara yang sangat, sangat mudah. Fungsinya agak pada tahap Elite keylogger. Keadaan lebih buruk dengan kerahsiaan. Kata laluan Winlogon tidak lagi dipintas, ia bukan pemacu, dan tidak dibina ke dalam kernel. Walau bagaimanapun, ia dipasang dalam sistem dan direktori AppData tersembunyi, yang tidak begitu mudah diakses oleh pengguna yang tidak dibenarkan (bukan mereka yang memasangnya bagi pihaknya). Walau bagaimanapun, antivirus lambat laun berjaya melakukan ini, yang menjadikan perkara ini tidak boleh dipercayai dan selamat apabila digunakan, contohnya, di tempat kerja untuk mengintip pihak atasan anda sendiri. ;) Melekatkannya pada sesuatu atau menyulitkan kod untuk menyembunyikannya daripada antivirus tidak akan berfungsi.

Berfungsi pada mana-mana versi Win OS (yang bagus dan praktikal).

Bagi yang lain, semuanya baik-baik saja: ia mencatatkan segala-galanya (kecuali kata laluan log masuk Windows), menghantarnya ke mana-mana (termasuk e-mel, ftp, pemacu denyar tetap). Dari segi kemudahan, semuanya juga sangat baik.

3. Spytech SpyAgent.

Penilaian (daripada 10):

- Siluman: 4

- Kemudahan/kebolehgunaan: 8

- Kefungsian: 10

Juga keylogger yang baik, walaupun dengan kerahsiaan yang meragukan. Versi OS yang disokong juga semuanya mungkin. Fungsinya serupa dengan versi sebelumnya. makan ciri menarik kemusnahan diri selepas tempoh masa tertentu (atau apabila mencapai tarikh yang telah ditetapkan).

Di samping itu, adalah mungkin untuk merakam video dari kamera web dan bunyi dari mikrofon, yang juga boleh menjadi sangat popular dan yang tidak dimiliki oleh dua wakil sebelumnya.

makan mod rangkaian kerja, yang sesuai untuk pemantauan keseluruhan rangkaian komputer. By the way, StaffCop memilikinya (ia tidak termasuk dalam semakan kerana tidak berguna untuk satu pengguna - individu). Mungkin program ini sesuai untuk majikan mengintip pekerja mereka (walaupun pemimpin dalam bidang ini adalah StaffCop dan LanAgent tanpa syarat - jika anda adalah entiti yang sah, pastikan anda melihat ke arah mereka). Atau untuk menjejaki anak-anak anda yang suka duduk dan menonton "laman dewasa". Itu. di mana yang diperlukan bukanlah penyembunyian, tetapi kemudahan (termasuk sekumpulan laporan log yang cantik, dll.) dan kefungsian untuk menyekat tapak/program tertentu (SpyAgent juga memilikinya).

4. Monitor Peribadi Spyrix.

Penilaian (daripada 10):

- Siluman: 4

- Kemudahan/kebolehgunaan: 6

- Kefungsian: 10

Fungsi adalah pada tahap calon sebelumnya, tetapi masalah yang sama dengan kerahsiaan. Di samping itu, fungsi termasuk perkara yang menarik: menyalin fail dari pemacu USB yang dimasukkan ke dalam komputer, serta melihat log dari jauh melalui akaun web di tapak web Spyrix (tetapi kami akan memuat turun versi yang retak, jadi ia tidak akan berfungsi untuk kami).

5. Monitor Peribadi Spyrix.

Penilaian (daripada 10):

- Siluman: 3

- Kemudahan/kebolehgunaan: 6

- Kefungsian: 8

Saya tidak akan menerangkannya secara terperinci, kerana... contoh ini tidak mempunyai apa-apa yang tidak dimiliki oleh salah seorang pengintip sebelumnya, walau bagaimanapun, seseorang mungkin menyukai keylogger ini (sekurang-kurangnya untuk antara mukanya).

Apa yang kita berakhir?

Isu menggunakan keylogger adalah lebih beretika daripada teknikal, dan ia sangat bergantung pada matlamat anda.

Jika anda seorang majikan yang ingin mengawal pekerjanya, sila sediakan StaffCop, dapatkan kebenaran bertulis daripada semua pekerja untuk tindakan sedemikian (jika tidak, anda mungkin dikenakan bayaran yang serius untuk perkara sedemikian) dan kerja itu ada di dalam beg. Walaupun saya secara peribadi tahu cara yang lebih berkesan untuk meningkatkan prestasi pekerja saya.

Jika anda seorang pakar IT baru yang hanya ingin merasai bagaimana rasanya mematahkan seseorang - dan cara perkara ini berfungsi secara umum, maka lengkapkan diri anda dengan kaedah kejuruteraan sosial dan jalankan ujian ke atas rakan anda, menggunakan mana-mana contoh yang diberikan. Walau bagaimanapun, ingat: pengesanan aktiviti sedemikian oleh mangsa tidak menyumbang kepada persahabatan dan umur panjang. ;) Dan anda pastinya tidak patut menguji ini di tempat kerja anda. Tandakan kata-kata saya: Saya mempunyai pengalaman dengan ini. ;)

Jika matlamat anda adalah untuk mengintip rakan, suami, jiran anda, atau mungkin anda melakukannya dengan kerap dan untuk wang, fikirkan dengan teliti sama ada ia berbaloi. Lagipun, lambat laun mereka mungkin menarik. Dan ia tidak berbaloi: "membelek-belek pakaian kotor orang lain bukanlah keseronokan yang menyenangkan." Jika anda masih perlu (atau mungkin anda bekerja dalam bidang penyiasatan jenayah komputer dan tugas tersebut adalah sebahagian daripada tanggungjawab profesional anda), maka hanya ada dua pilihan: The Rat! dan Elite Keylogger. Dalam mod pengedaran pemasangan tersembunyi, dilekatkan dengan perkataan / excel / pdf. Dan lebih baik, jika boleh, disulitkan dengan cryptor baru. Hanya dalam kes ini kita boleh menjamin aktiviti yang lebih selamat dan kejayaan sebenar.

Tetapi dalam apa jua keadaan, perlu diingat bahawa penggunaan keylogger yang cekap hanyalah satu pautan kecil dalam mencapai matlamat (termasuk serangan mudah). Anda tidak selalu mempunyai hak pentadbir, anda tidak selalu mempunyai akses fizikal, dan tidak semua pengguna akan membuka, membaca, dan lebih-lebih lagi memuat turun lampiran/pautan anda (hello social engineering), antivirus tidak akan sentiasa dilumpuhkan /keylogger/cryptor anda tidak akan sentiasa tidak diketahui oleh mereka . Semua ini dan banyak masalah yang tidak terperi boleh diselesaikan, tetapi penyelesaiannya adalah topik keseluruhan siri artikel berasingan.

Dalam satu perkataan, anda baru sahaja mula terjun ke dalam kompleks, berbahaya, tetapi gila dunia yang menarik keselamatan maklumat. :)

Yang ikhlas,Lysyak A.S.

Kadangkala adalah penting untuk mengetahui apa yang berlaku kepada komputer semasa ketiadaan anda. Siapa yang melakukan apa padanya, apakah tapak dan program yang disertakan. Program pengintip khas boleh melaporkan semua ini.

Mengintip seseorang adalah, sekurang-kurangnya, tidak baik. Atau pun boleh dihukum secara jenayah (pelanggaran hak kerahsiaan dan semua itu)... Walau bagaimanapun, kadangkala tidak rugi untuk mengetahui, sebagai contoh, apa yang anak anda lakukan di komputer semasa ketiadaan anda atau apa yang pekerja organisasi anda lakukan apabila tiada bos. Atau mungkin mereka sedang memerhatikan awak?!!

Komputer dan peranti mudah alih telah lama terdedah kepada bahaya daripada pelbagai jenis virus. Walau bagaimanapun, terdapat kelas perisian yang, tanpa berniat jahat, boleh melaksanakan fungsi yang sama seperti, contohnya, Trojan - menyimpan log pelancaran aplikasi pada sistem, merekodkan semua ketukan kekunci pada papan kekunci, mengambil tangkapan skrin secara berkala, dan kemudian menghantar semua maklumat yang dikumpul kepada orang yang memasang dan mengkonfigurasikan pengawasan pengguna.

Seperti yang anda faham, hari ini kita akan bercakap secara khusus tentang perisian pengintip, kerja mereka dan kaedah pengesanan.

Perbezaan daripada virus

Dalam bidang penyelesaian antivirus Kelas perisian pengintip dikenali sebagai "perisian pengintip" (daripada bahasa Inggeris "perisik" - "perisik" dan singkatan "perisian" - "perisian"). Pada dasarnya, beberapa aplikasi yang akan dibincangkan di bawah dianggap oleh antivirus sebagai berniat jahat, tetapi sebenarnya mereka tidak.

Apakah perbezaan antara perisian pengintip sebenar dan program pengesanan komputer? Perbezaan utama di sini adalah dalam skop dan kaedah operasi. Virus Spyware dipasang pada sistem tanpa pengetahuan pengguna dan boleh berfungsi sebagai sumber ancaman tambahan (contohnya kecurian data dan rasuah).

Program perisian pengintip untuk memantau komputer dipasang oleh pengguna sendiri untuk mengetahui apa yang dilakukan pengguna lain pada PC. Pada masa yang sama, pengguna itu sendiri mungkin menyedari bahawa mereka sedang dipantau (contohnya, ini dilakukan di beberapa institusi untuk merekodkan waktu bekerja pekerja).

Walau bagaimanapun, dari segi prinsip operasi, perisian pengintip pada asasnya tidak berbeza dengan mana-mana Trojan, keylogger atau pintu belakang... Jadi, kita boleh menganggap mereka sejenis "virus pembelot" yang telah bertukar kepada "bahagian ringan" dan digunakan tidak begitu. banyak untuk mencuri maklumat daripada PC untuk mengawal operasinya.

By the way, di Barat amalan memperkenalkan perisian pengesanan pada komputer pengguna rangkaian korporat dan pada PC rumah adalah perkara biasa. Malah terdapat nama berasingan untuk program jenis ini - "perisian penjejakan", yang membolehkan, sekurang-kurangnya secara nominal, memisahkannya daripada perisian pengintip yang berniat jahat.

Keyloggers

Yang paling biasa dan, pada tahap tertentu, kelihatan berbahaya perisian pengintip ialah keyloggers (daripada bahasa Inggeris "key" - "button" dan "logger" - "recorder"). Lebih-lebih lagi, program ini boleh menjadi seperti virus bebas, yang diperkenalkan ke dalam sistem, dan khususnya utiliti yang dipasang Penjejakan. Pada dasarnya tidak ada perbezaan antara mereka.

Keyloggers direka untuk merakam tekanan semua butang pada papan kekunci (kadangkala juga tetikus) dan menyimpan data ke fail. Bergantung pada prinsip operasi setiap keylogger tertentu, fail itu hanya boleh disimpan pada pemacu keras tempatan atau dihantar secara berkala kepada orang yang menjalankan pengawasan.

Oleh itu, tanpa mengesyaki apa-apa, kami boleh "memberi" semua kata laluan kami kepada pihak ketiga yang boleh menggunakannya untuk sebarang tujuan. Sebagai contoh, penyerang boleh menggodam akaun kami, menukar kata laluan akses dan/atau menjualnya semula kepada seseorang...

Nasib baik, kebanyakan keylogger cepat dikesan oleh kebanyakan antivirus, kerana mereka mencurigakan memintas data. Walau bagaimanapun, jika keylogger telah dipasang oleh pentadbir, kemungkinan besar ia akan disertakan dalam pengecualian dan tidak akan dikesan...

Contoh yang menarik perhatian percuma keylogger boleh dipanggil SC-KeyLog :

Keylogger ini, malangnya, dikesan oleh antivirus pada peringkat muat turun. Jadi, jika anda memutuskan untuk memasangnya, lumpuhkan perlindungan buat sementara waktu sehingga anda menambahkannya fail yang diperlukan V" Senarai putih":

- fail boleh laku program (lalai: C:\Program Files\Soft-Central\SC-KeyLog\SC-KeyLog2.exe);

- fail boleh laku modul penjejakan, yang akan dibuat oleh anda dalam folder yang ditentukan;

- perpustakaan (fail DLL) untuk pemprosesan data tersembunyi, nama yang anda tetapkan pada peringkat tetapan dan yang disimpan secara lalai dalam folder C:\Windows\System32\.

Selepas pemasangan anda akan dibawa ke wizard persediaan. Di sini anda boleh menentukan alamat e-mel ke mana fail data harus dihantar, nama dan lokasi menyimpan modul pemintasan ketukan kekunci boleh laku yang disebutkan di atas, serta kata laluan yang diperlukan untuk membuka log.

Apabila semua tetapan dibuat dan fail keylogger disenaraikan program yang dipercayai antivirus, semuanya sedia untuk berfungsi. Berikut ialah contoh perkara yang anda boleh lihat dalam fail log:

Seperti yang anda lihat, SC-KeyLog memaparkan tajuk semua tetingkap yang digunakan oleh pengguna, menekan butang tetikus dan, sebenarnya, papan kekunci (termasuk kekunci perkhidmatan). Perlu diingat bahawa program tidak dapat menentukan susun atur dan memaparkan semua teks dalam huruf Inggeris, yang masih perlu ditukar kepada bentuk bahasa Rusia yang boleh dibaca (contohnya,).

Walau bagaimanapun, fungsi keylogger boleh disembunyikan walaupun dalam perisian bukan khusus yang popular. Contoh yang menarik ialah program untuk menukar susun atur teks Punto Switcher:

Satu daripada fungsi tambahan Program ini ialah "Diari", yang diaktifkan secara manual dan, sebenarnya, adalah keylogger sebenar yang memintas dan mengingati semua data yang dimasukkan dari papan kekunci. Teks disimpan dalam susun atur yang diperlukan dan satu-satunya perkara yang hilang ialah memintas acara tetikus dan klik kunci khas papan kekunci.

Kelebihan Punto Switcher sebagai keylogger ialah ia tidak dikesan oleh perisian antivirus dan dipasang pada banyak komputer. Sehubungan itu, jika perlu, anda boleh mengaktifkan penjejakan tanpa memasang sebarang perisian atau helah tambahan!

pengintip yang kompleks

Keylogger adalah baik jika anda hanya perlu tahu apa yang pengguna masukkan dari papan kekunci dan program apa yang dia lancarkan. Walau bagaimanapun, data ini mungkin tidak mencukupi. Oleh itu, sistem perisian yang lebih kompleks dicipta untuk pengintipan menyeluruh. Kompleks pengintip tersebut mungkin termasuk:

- keylogger;

- pemintas papan keratan;

- pengintip skrin (mengambil tangkapan skrin pada selang waktu tertentu);

- pelancaran program dan perakam aktiviti;

- sistem rakaman bunyi dan video (jika ada mikrofon atau kamera web).

Supaya anda boleh bayangkan cara program sedemikian berfungsi dengan lebih baik, mari lihat beberapa penyelesaian percuma arah ini. Dan yang pertama adalah sistem pengawasan bahasa Rusia percuma yang dipanggil (perhatian, antivirus dan penyemak imbas boleh menyekat akses ke tapak!):

Ciri-ciri program termasuk:

- memintas ketukan kekunci papan kekunci;

- mengambil tangkapan skrin (terlalu kerap secara lalai);

- memantau program berjalan dan masa aktiviti mereka;

- Pemantauan aktiviti PC dan akaun pengguna.

Malangnya, kompleks untuk menjejak PC ini juga dikesan oleh antivirus, jadi untuk memuat turun dan memasangnya, anda mesti melumpuhkan perlindungan terlebih dahulu. Semasa pemasangan, kami perlu menetapkan kombinasi kunci untuk memanggil antara muka program, serta kata laluan untuk mengakses data yang dikumpul Selepas pemasangan selesai, tambahkan keseluruhan folder dengan perisian pengintip ke "senarai putih" antivirus (oleh lalai C:\Documents and Settings\All Users\ Application Data\Softex) dan anda boleh mengaktifkan semula perlindungan.

Softex Expert Home akan berjalan di latar belakang dan tidak akan membuat sebarang pintasan atau ikon aktif di mana-mana sahaja. Anda boleh mengesan operasinya hanya dengan menekan kombinasi hotkey yang telah anda tentukan. Dalam tetingkap yang muncul, masukkan kata laluan akses, pertama sekali pergi ke bahagian "Tetapan" pada tab "Tangkapan Skrin" dan tingkatkan selang minimum antara tangkapan, serta selang pemasa (secara lalai, 2 dan 10 saat, masing-masing).

Perisik sedemikian cukup untuk memantau komputer rumah anda. Sebagai tambahan kepada ciri yang telah disebutkan di atas, Expert Home mempunyai fungsi tontonan jauh statistik, yang membolehkan anda melihat log melalui Internet. Untuk mengaktifkannya, cuma klik butang untuk menyambung ke pelayan dalam bahagian "Pemantauan Internet", dan kemudian tunggu sehingga ID komputer dan kata laluan akses dikeluarkan, yang anda perlu masukkan di tapak web pembangun:

Perlu dijelaskan bahawa dalam mod percuma statistik kerja disimpan pada pelayan untuk satu hari sahaja. Jika anda ingin mengakses tempoh yang lebih lama, anda perlu membayar daripada 250 (7 hari) hingga 1000 (30 hari) rubel sebulan.

Satu lagi program pemantauan komputer komprehensif percuma ialah:

Walaupun nama program termasuk perkataan "keylogger", sebenarnya ia mempunyai lebih banyak keupayaan. Antaranya:

Program itu sendiri tidak dikesan oleh antivirus, bagaimanapun, dengan algoritma heuristik aktif, aktiviti "mencurigakan" dikesan. Oleh itu, yang terbaik adalah memasang dan mengkonfigurasinya dengan perlindungan dilumpuhkan.

Semasa pemasangan persiapan awal tidak diperlukan (satu-satunya perkara yang anda perlukan ialah memilih untuk siapa program itu sedang dipasang dan sama ada ikonnya harus dipaparkan dalam dulang). Walau bagaimanapun, selepas pemasangan, anda perlu menambah folder program (secara lalai C:\WINDOWS\system32\Mpk) dan fail boleh laku MPKView.exe kepada pengecualian antivirus.

Apabila anda melancarkannya buat kali pertama, tetingkap tetapan akan dibuka. Di sini kita boleh menukar bahasa daripada bahasa Inggeris kepada, sebagai contoh, Ukraine (atas sebab tertentu tiada bahasa Rusia...), tetapkan kunci kita sendiri untuk memanggil program dengan cepat (secara lalai ALT+CTRL+SHIFT+K) dan kata laluan untuk memasuki panel kawalan.

Itu sahaja, sebenarnya. Kelemahan utama versi percuma program adalah batasannya dalam beberapa aspek penjejakan (tidak semua program tersedia, contohnya), serta ketidakupayaan untuk menghantar log melalui mel atau melalui FTP. Jika tidak, hampir semuanya baik.

Perisian pengintip bukan hanya untuk komputer meja, dan untuk platform mudah alih. Jika anda ingin tahu apa yang anak anda lakukan pada tablet atau telefon pintar, anda boleh cuba menggunakan sistem penjejakan berbilang platform percuma KidLogger.

Penghidu

Cara pengintipan yang terakhir, dan paling berbahaya, boleh menjadi apa yang dipanggil sniffers (dari bahasa Inggeris "sniff" - "sniff out"). Kelas program ini secara saintifik dipanggil "penganalisis trafik" dan digunakan untuk memintas dan menganalisis data yang dihantar melalui Internet.

Menggunakan penghidu, penyerang boleh menyambung ke sesi web semasa pengguna dan menggunakannya untuk tujuannya sendiri bagi pihak pengguna itu sendiri dengan menggantikan paket data. Sekiranya anda sangat tidak bernasib baik, maka dengan bantuan penghidu mereka boleh "mencuri" log masuk dan kata laluan anda untuk memasuki mana-mana tapak di mana penyulitan trafik tidak digunakan.

Mereka yang paling berisiko menjadi mangsa penghidu ialah mereka yang menggunakan satu atau satu rangkaian awam lain untuk mengakses Internet (contohnya, titik Akses Wi-Fi). Juga, pengguna rangkaian korporat dengan pentadbir yang terlalu "keusahawanan" mungkin berada di bawah ancaman teori.

Supaya anda boleh memahami secara kasar apa itu sniffer, saya cadangkan anda mempertimbangkan wakil daripada kelas ini program yang dibangunkan oleh pasukan NirSoft yang popular:

Penghidu ini bertujuan terutamanya untuk memintas paket data pada PC tempatan dan berfungsi lebih banyak untuk niat baik (seperti penyahpepijatan rangkaian). Tetapi intipatinya adalah sama seperti alat penggodam.

Seseorang yang memahami prinsip penghantaran data protokol rangkaian dan memahami jenis maklumat yang dihantar dalam paket tertentu, boleh menyahsulit kandungannya dan, jika mahu, menggantikannya dengan menghantar permintaan yang diubah suai kepada pelayan. Jika sambungan melalui saluran HTTP mudah tanpa penyulitan, maka penggodam boleh melihat kata laluan anda terus dalam tetingkap penghidu tanpa perlu menyahkod apa-apa!

Masalah ini diburukkan lagi dengan fakta bahawa sebelum ini terdapat penghidu hanya untuk talian tetap sistem operasi. Hari ini, sebagai contoh, terdapat banyak penghidu untuk Android. Oleh itu, penyerang yang menganalisis trafik boleh berada di mana-mana sahaja (walaupun di meja sebelah di kafe dengan Wi-Fi percuma! Contoh yang menarik tentang penghidu untuk Android ialah versi mudah alih WireShark penghidu popular:

Menggunakan penghidu ini dan program analisis log Shark Reader, penyerang boleh memintas data terus daripada telefon pintar atau tablet yang disambungkan ke pusat akses awam.

Melawan pengintip

Jadi kami mempelajari cara jenis perisian pengintip utama berfungsi. Dan soalan logik timbul: "Bagaimana anda boleh melindungi diri anda daripada pengawasan?"... Ini adalah tugas "sukar, tetapi mungkin".

Seperti yang anda lihat, hampir semua program perisian pengintip boleh dikesan oleh perisian antivirus. Oleh itu, langkah pertama ialah mengemas kini pangkalan data anti-virus dan perisian keselamatan anda yang dipasang. Juga, pastikan anda menyenarai putih anda pakej antivirus dan lihat jika ia membenarkan fail dengan nama yang mencurigakan terletak dalam folder sistem.

Jika anda menggunakan Punto Switcher (atau analognya), pastikan anda menyemak sama ada seseorang telah menghidupkan "Diari" tanpa pengetahuan anda.

Jika tiada parameter yang mencurigakan ditemui sama ada dalam tetapan antivirus atau dalam Punto Switcher, anda boleh menggunakan cara mengimbas sistem dengan pengimbas antivirus. Saya mengesyorkan menggunakan program yang saya telah uji secara peribadi lebih daripada sekali dan .

Di samping itu, anda boleh menyemak mereka yang bekerja masa ini proses menggunakan pengurus tugas anti-virus khas. Contoh ini boleh dipanggil utiliti percuma. Alat ini membolehkan anda bukan sahaja untuk melihat nama dan alamat semua proses yang sedang berjalan, tetapi juga untuk menilai dengan cepat tahap niat jahat mereka (malah berpotensi).

Perkara yang paling sukar adalah untuk menentang penghidu. Jika anda tidak boleh menolak sepenuhnya untuk menggunakan rangkaian awam, maka satu-satunya jenis perlindungan mungkin adalah penggunaan tapak yang menyokong protokol pemindahan data HTTPS yang disulitkan (kebanyakan orang kini memilikinya). rangkaian sosial). Jika tapak atau perkhidmatan yang anda perlukan tidak menyokong penyulitan, maka sebagai jalan terakhir, anda boleh mengatur terowong penghantaran data yang selamat menggunakan VPN.

kesimpulan

Seperti yang anda lihat, memasang dan memantau mana-mana komputer tidak begitu sukar. Selain itu, ini boleh dilakukan sepenuhnya secara percuma menggunakan program kecil. Oleh itu, jika anda menggunakan rangkaian awam atau anda bekerja pada PC yang digunakan oleh beberapa pengguna, maka secara teorinya ada kemungkinan anda sudah diperhatikan.

Kecuaian dan kepercayaan yang berlebihan boleh menyebabkan anda, sekurang-kurangnya, kehilangan kata laluan daripada akaun anda di rangkaian sosial, dan, dalam kes yang paling teruk, contohnya, kecurian wang dalam akaun elektronik anda. Oleh itu, adalah penting untuk mengikuti prinsip "percaya tetapi sahkan."

Jika anda sendiri memutuskan untuk mengintip komputer seseorang, maka anda mesti memberi amaran secara jujur kepada pengguna tentang perkara ini. Jika tidak, jika pengintipan dikesan, anda boleh mendapat banyak masalah di kepala anda :) Oleh itu, sebelum anda mengintip, fikir dua kali mengenainya!

P.S. Kebenaran diberikan untuk menyalin dan memetik artikel ini secara bebas dengan syarat kredit terbuka diberikan. pautan aktif kepada sumber dan pemeliharaan kepengarangan Ruslan Tertyshny.