Dalam artikel ini, anda akan belajar tentang perkara yang perlu dilakukan jika komputer anda diserang oleh virus Wanna Cry, serta tindakan yang perlu diambil untuk mengelakkan kehilangan fail anda pada cakera keras anda.

Wcrypt virus ialah perisian tebusan yang mengunci semua fail pada komputer atau rangkaian yang dijangkiti dan menuntut wang tebusan sebagai pertukaran untuk penyelesaian pemulihan data.

Versi pertama virus ini muncul pada Februari 2017, dan kini ia mempunyai pelbagai nama seperti WannaCry, Wcry, Wncry, WannaCryptor, WannaCrypt0r, WanaCrypt0r 2.0, Wana Decrypt0r, Wana Decrypt0r 2.0 malah DarkoderCrypt0r.

Sebaik sahaja program berbahaya ini menyelinap ke dalam sistem komputer, ia menyulitkan semua data yang disimpan di dalamnya dalam masa beberapa saat. Semasa prosedur ini, virus mungkin menambah sambungan fail .Wcrypt pada fail yang terjejas.

Versi lain virus ini diketahui menambah sambungan fail .wcry atau .wncry. Tujuan prosedur penyulitan ini adalah untuk menjadikan data mangsa tidak berguna dan menuntut wang tebusan. Mangsa boleh mengabaikan alat ransomware dengan mudah sekiranya dia mempunyai sandaran datanya.

Walau bagaimanapun, dalam kebanyakan kes, pengguna komputer terlupa untuk mencipta salinan data ini tepat pada masanya. Dalam kes sedemikian, satu-satunya cara untuk memulihkan fail yang disulitkan adalah dengan membayar penjenayah siber, tetapi kami amat mengesyorkan agar anda tidak melakukan ini.

Ingat bahawa penipu biasanya tidak berminat untuk berinteraksi dengan mangsa selepas menerima wang tebusan kerana wang adalah semua yang mereka cari. Sebaliknya, kami mencadangkan untuk mengalih keluar perisian tebusan menggunakan alat anti perisian hasad seperti Reimage atau Plumbytes mengikut panduan penyingkiran Wcrypt yang telah kami sediakan di bawah.

Selepas menyulitkan semua fail sistem sasaran, virus menukar kertas dinding desktop kepada imej hitam dengan beberapa teks yang mengatakan bahawa data yang disimpan pada komputer telah disulitkan.

Imej, serupa dengan versi terkini Cryptolocker, menerangkan cara memulihkan fail @WanaDecryptor.exe, jika program antivirus mengkuarantinnya. Malware kemudian melancarkan mesej kepada mangsa yang mengatakan: “Oh, fail anda telah disulitkan!” Dan memberikan alamat dompet Bitcoin, harga tebusan (dari $300) dan arahan untuk membeli Bitcoin. Virus ini hanya menerima wang tebusan dalam mata wang kripto Bitcoin.

Bagaimanapun, mangsa mesti membayarnya dalam tempoh tiga hari selepas jangkitan. Virus itu juga berjanji untuk memadam semua fail yang disulitkan jika mangsa tidak membayar dalam masa seminggu. Oleh itu, kami mencadangkan anda mengalih keluar Wcrypt secepat mungkin supaya ia tidak merosakkan fail pada komputer atau komputer riba anda.

Bagaimanakah virus Wcrypt merebak?

Wcrypt, yang juga dikenali sebagai ransomware WansCry, mengejutkan komuniti maya pada 12 Mei 2017. Pada hari ini, serangan siber besar-besaran telah dilakukan terhadap pengguna Microsoft Windows. Penyerang menggunakan eksploitasi EternalBlue untuk menjangkiti sistem komputer dan menangkap semua fail mangsa.

Selain itu, faedah itu sendiri berfungsi sebagai kerja yang mencari komputer yang disambungkan dan mereplikasi kepada mereka. Walaupun nampaknya perisian tebusan tidak lagi menyasarkan mangsa baharu pada masa ini (sebagai penyelidik keselamatan secara tidak sengaja menghentikan serangan siber), pakar melaporkan bahawa masih terlalu awal untuk bergembira.

Pengarang perisian hasad mungkin menyembunyikan cara lain untuk menyebarkan virus, jadi pengguna komputer harus mengambil semua langkah yang mungkin untuk melindungi komputer mereka daripada serangan siber sedemikian. Walaupun kami biasanya mengesyorkan memasang perisian untuk melindungi PC anda daripada perisian hasad dan mengemas kini semua program padanya secara kerap.

Perlu diperhatikan bahawa kami, seperti orang lain, mengesyorkan membuat salinan data berharga anda dan memindahkannya ke peranti storan luaran.

Bagaimana untuk membuang virus Wcrypt? Apakah yang perlu saya lakukan jika Wcrypt muncul pada komputer saya?

Atas sebab yang dinyatakan di atas, anda perlu mengalih keluar virus Wcrypt secepat mungkin. Adalah tidak selamat untuk menyimpan komputer pada sistem kerana ia boleh meniru dengan cepat pada komputer lain atau peranti mudah alih jika seseorang menyambungkannya ke PC yang terjejas.

Cara paling selamat untuk menyelesaikan penyingkiran Wcrypt adalah dengan melakukan imbasan sistem penuh menggunakan perisian antivirus. Untuk menjalankannya, anda mesti menyediakan komputer anda terlebih dahulu. Ikut arahan ini untuk membuang virus sepenuhnya.

Kaedah 1: Nyahpasang WCrypt dalam Mod Selamat melalui Rangkaian

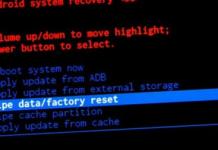

- Langkah 1: Mulakan semula komputer anda dalam Mod Selamat menggunakan Rangkaian.

Windows 7/Vista/XP

- klik Mulakan → Tutup → Mula semula → okey.

- Apabila skrin muncul, mula mengetik F8 .

- Pilih daripada senarai Mod selamat dengan memuatkan pemacu rangkaian.

Windows 10/Windows 8

- Beralih "But semula."

- Sekarang pilih "Penyelesaian masalah" → "Pilihan tambahan" → "Tetapan Permulaan" dan tekan .

- "Dayakan Mod Selamat dengan Pemuatan Pemacu Rangkaian" dalam tingkap "Pilihan Boot".

- Langkah 2: Alih keluar WCrypt

Log masuk ke akaun anda yang dijangkiti dan lancarkan penyemak imbas anda. atau program anti-perisian pengintip lain yang sah. Kemas kini sebelum imbasan sistem penuh dan alih keluar fail berniat jahat.

Jika WCrypt menyekat Safe Mode daripada memuatkan pemacu rangkaian, cuba kaedah lain.

Kaedah 2: Nyahpasang WCrypt menggunakan Pemulihan Sistem

- Langkah 1: Mulakan semula komputer anda dalam Mod Selamat menggunakan Prompt Perintah.

Windows 7/Vista/XP

- klik Mulakan → Menutup → But semula → okey.

- Apabila komputer anda menjadi aktif, mula klik F8 beberapa kali sehingga anda melihat tetingkap "Pilihan but lanjutan".

- Pilih "Mod Selamat dengan Sokongan Baris Perintah" daripada senarai.

Windows 10/Windows 8

- Tekan butang kuasa pada skrin log masuk Windows. Sekarang tekan dan tahan Beralih, yang terdapat pada papan kekunci anda dan tekan "But semula".

- Sekarang pilih "Penyelesaian masalah" → "Pilihan tambahan" → "Tetapan Permulaan" dan tekan .

- Setelah komputer anda aktif, pilih "Dayakan Mod Selamat dengan Sokongan Baris Perintah" dalam tingkap "Pilihan Boot".

- Langkah 2: Pulihkan fail dan tetapan sistem.

- Apabila tetingkap command prompt muncul, taip pemulihan cd dan tekan Masuk.

2. Sekarang masukkan rstrui.exe dan tekan lagi Masuk.

3. Apabila tetingkap baharu muncul, klik "Selanjutnya" dan pilih titik pemulihan sebelum penyusupan WCrypt. Selepas itu klik "Selanjutnya".

4. Sekarang klik "Ya" untuk meneruskan proses.

5. Selepas itu, klik pada butang "sedia" untuk memulakan Pemulihan Sistem.

- Selepas memulihkan sistem anda ke tarikh sebelumnya, but dan imbas komputer anda dengan Reimage dan pastikan penyingkiran WCrypt berjaya.

Kami berharap artikel ini membantu anda menyelesaikan masalah dengan virus WCrypt!

Video: Virus Wanna Cry terus menjangkiti sistem komputer di seluruh dunia

Wanna Cry dipanggil virus ransomware kerana ia merampas komputer anda tanpa kebenaran, menyulitkan semua data pada cakera keras anda tanpa pengetahuan anda. Dan untuk hak untuk mendapatkan akses kepada maklumat anda sendiri, mereka memerlukan wang tebusan dalam bentuk bitcoin. Penduduk 74 negara menderita akibat pengganas maya ini. laman web ini mengetahui mengapa virus ini sangat berbahaya dan sama ada ia boleh dikalahkan.

Sulitkan saya sepenuhnya

Wanna Cry mempunyai sifat yang sangat tidak tipikal untuk perisian hasad. Seperti yang dikatakan oleh pakar keselamatan rangkaian Ilya Filimonov kepada tapak tersebut, ini pada asasnya bukan virus. Oleh itu, kaedah konvensional untuk melindungi komputer tidak akan membantu anda di sini.

"Ia hanyalah program yang menyulitkan data," jelas Ilya Filimonov. "Ia berjalan tanpa pengetahuan pengguna. Ia mempunyai algoritma penyulitan terbina dalam yang berfungsi menggunakan kunci 1024-bit. Ini ialah urutan aksara dalam satu baris. Ia adalah mustahil untuk menekanya tanpa mengetahui kuncinya. Jadi "Wanna Cry itu sebenarnya bukan virus, sebaliknya sebuah program. Dan orang yang melancarkannya bukanlah penggodam. Mereka hanya penyerang. Untuk menyahsulit data anda, anda perlu memasukkan kunci utama. Ini adalah kunci yang pada asasnya mereka jual."

Wanna Cry ialah ciptaan yang agak mudah - anda tidak perlu menjadi genius untuk menciptanya. Dan hampir mustahil untuk mengenali program ini.

"Orang yang mencipta Wanna Cry hanya mengambil kod yang tersedia secara terbuka dan hanya menulis skrip, menggunakan kelemahan dalam sistem Windows, untuk memaksa pelaksanaan program mereka. Program ini mengambil ruang yang sangat sedikit, ia boleh diletakkan dalam dokumen atau pdf yang ringkas Sebagai contoh, anda akan menerima beberapa jenis kontrak daripada alamat yang anda tahu. Dan itu sahaja," kata Ilya Filimonov.

Tiada antivirus boleh menyembuhkan ini.

Jika anda masih menangkap Wanna Cry dengan membuka surat yang kelihatan paling biasa atau pergi ke mana-mana tapak web, maka antivirus, seperti yang dikatakan pengaturcara, tidak akan banyak membantu anda.

"Ia tidak boleh dikesan oleh antivirus, kerana tiada kod virus di dalam program. Algoritma ini digunakan oleh agensi perisikan. Malah penganalisis heuristik dalam antivirus tidak mengenalinya, kerana ini adalah kelas program yang, pada Sebaliknya, melindungi data pengguna. Dalam syarikat besar, program sebegini digunakan untuk melindungi data pekerja. Tiada antivirus boleh menyembuhkannya," rumuskan Ilya Filimonov.

Bagaimana untuk tidak dijangkiti

Satu-satunya perkara yang boleh anda lakukan untuk melindungi diri anda daripada Wanna Cry ialah memasang kemas kini Microsoft terkini MS17-010. Ini adalah tampalan yang direka khas untuk kes sedemikian. Tetapi ini hanya berfungsi jika Windows anda tidak dicetak rompak.

"Dan jika ia cetak rompak, maka anda boleh memasang Acronis TrueImage, ia datang dengan terabait storan awan sebagai hadiah. Buat sandaran penuh semua dokumen anda. Atau jalankan sahaja TrueImage dan dalam masa 15-20 minit komputer anda akan berada di dalamnya. bentuk asal lagi,” nasihat Ilya Filimonov.

Foto dari laman web mozgokratia.ru

Kaspersky masih boleh membantu

Pakar Kaspersky Lab, sebagai tindak balas kepada kenyataan tentang tidak berguna program anti-virus dalam memerangi Wanna Cry, mengatakan bahawa ini tidak sepenuhnya benar. Versi baharu program antivirus sudah boleh menyekat perisian tebusan.

"Semua penyelesaian Kaspersky Lab menyekat kedua-dua rootkit dan perisian tebusan ini dengan keputusan berikut: Trojan.Win64.EquationDrug.ge; Tr,ojan-Ransom.Win32.Scatter.uf; Trojan-Ransom.Win32.Fury.fr ; PDM:Trojan. Win32.Generic," jelas Yuri Namestnikov, ketua pusat penyelidikan Rusia di Kaspersky Lab. "Tetapi untuk mengesan komponen berniat jahat ini, Monitor Sistem mesti dihidupkan."

Walau bagaimanapun, Ilya Filimonov ragu-ragu tentang kata-kata wakil Kaspersky Lab, mengatakan bahawa kemas kini program antivirus muncul selepas fakta, ketika dunia sudah dijangkiti Wanna Cry.

"Sebelum ini, program mereka tidak menyekat penyulitan," kata Ilya Filimonov. "Dan kini ia menyekatnya daripada menjalankan penyulitan, tetapi tidak mengalih keluar atau menyembuhkannya. Kerana tiada apa-apa untuk dirawat."

Serangan berhenti buat sementara waktu

Jika virus itu sudah ada pada komputer anda dan mesej tebusan yang tidak menyenangkan muncul, maka tidak banyak yang boleh anda lakukan mengenainya. Walau bagaimanapun, tidak perlu panik segera. Pakar mengatakan bahawa anda boleh menyimpan beberapa data, kerana Wanna Сry menyulitkannya bukan sekali gus, tetapi secara beransur-ansur. Jadi anda akan mempunyai masa untuk mengosongkan maklumat yang penting kepada anda dengan segera.

Seperti yang dikatakan oleh pengaturcara Yuri Yampolsky, anda tidak sepatutnya membayar bitcoin yang diminta dalam apa jua keadaan. Kerana anda masih tidak akan menerima kunci kepada data yang disulitkan. Walau apa pun, belum ada duluan sedemikian.

"Perkara utama adalah tidak membayar apa-apa kepada sesiapa," Yuri Yampolsky menjelaskan. "Kerana anda akan membayar, tetapi mereka masih tidak akan memberi anda apa-apa untuk menyahsulit. Sekarang serangan telah berhenti. Seorang pengaturcara British, seperti yang anda tahu, secara tidak sengaja berhenti itu. Dia mengesan alamat yang ditujukan virus itu ", dan mendaftarkan domain untuknya. Begitulah cara mereka menjejakinya. Tetapi, kemungkinan besar, serangan itu akan bermula semula tidak lama lagi. Kini penggodam telah dihentikan dengan membetulkan domain mereka. Tetapi sebaik sahaja penggodam menukar kod virus, mereka boleh memulakan serangan semula."

Untuk mendapatkan akses kepada data anda sekali lagi, anda perlu menunggu syarikat antivirus menemui algoritma yang menjana kunci kepada data yang disulitkan dan menerbitkannya. Tetapi ini juga tidak menjamin bantuan - kunci mungkin berubah dari semasa ke semasa.

Ternyata Wanna Cry hampir tidak dapat dikalahkan. Dan cara terbaik untuk menyimpan data anda adalah dengan tidak mengambilnya.

Hai semua! Baru-baru ini, Internet digegarkan oleh satu peristiwa yang menjejaskan komputer banyak syarikat dan pengguna persendirian. Ini semua disebabkan oleh kemunculan virus Wanna Cry, yang dalam masa yang singkat dengan cepat menembusi dan menjangkiti sejumlah besar komputer di negara yang berbeza di dunia. Pada masa ini, penyebaran virus telah berkurangan, tetapi tidak berhenti sepenuhnya. Oleh sebab itu, pengguna secara berkala jatuh ke dalam perangkapnya dan tidak tahu apa yang perlu dilakukan, kerana tidak semua program antivirus dapat meneutralkannya. Menurut data awal, lebih daripada 200 ribu komputer di seluruh dunia telah diserang. Virus Wanna Cry boleh dianggap sebagai ancaman paling serius pada tahun semasa, dan mungkin komputer anda akan berada di hadapannya. Oleh itu, mari kita lihat dengan lebih dekat cara kod hasad ini merebak dan cara anda boleh melawannya.

"Vona Krai," seperti yang juga disebut oleh pengguna Rusia sebagai virus ini, merujuk kepada sejenis perisian hasad yang menetap pada komputer seperti Trojan dan mula memeras wang daripada pengguna PC. Prinsip operasinya adalah ini: sepanduk muncul pada desktop komputer, yang menyekat semua kerja pengguna dan menjemputnya untuk menghantar mesej SMS berbayar untuk mengalih keluar penyekatan. Jika pengguna enggan membayar wang, maklumat pada komputer akan disulitkan tanpa kemungkinan pemulihan. Biasanya, jika anda tidak mengambil sebarang tindakan, anda boleh mengucapkan selamat tinggal kepada semua maklumat yang disimpan pada cakera keras anda.

Malah, virus Wanna Cry boleh diklasifikasikan sebagai sekumpulan virus, penyekat ransomware, yang secara berkala mengganggu saraf ramai pengguna.

Bagaimanakah perosak baru berfungsi?

Sebaik sahaja di komputer, ia menyulitkan maklumat yang terdapat pada cakera keras dengan cepat.

Selepas ini, mesej khas muncul pada desktop, di mana pengguna diminta membayar 300 dolar AS untuk program menyahsulit fail. Jika pengguna berfikir untuk masa yang lama dan wang itu tidak tiba di dompet elektronik Bitcoin khas, maka jumlah tebusan akan berganda dan dia perlu membayar 600 dolar, iaitu kira-kira 34,000 ribu rubel dalam wang kita, jumlah yang baik, bukan?

Selepas tujuh hari, jika pengguna tidak menghantar ganjaran untuk menyahsulit fail, fail tersebut akan dipadamkan secara kekal oleh perisian tebusan.

Virus Wanna Cry boleh berfungsi dengan hampir semua jenis fail moden. Berikut ialah senarai kecil sambungan yang berisiko: .xlsx, .xls, .docx, .doc, .mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4 , .3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar.

Seperti yang anda lihat, senarai kecil ini mengandungi semua fail popular yang boleh disulitkan oleh virus.

Siapakah pencipta virus Wanna Cry?

Menurut Agensi Keselamatan Kebangsaan Amerika Syarikat, kod program yang dipanggil "Eternal Blue" telah ditemui sebelum ini, walaupun maklumat tentang kod ini disembunyikan untuk digunakan dalam kepentingan peribadi. Sudah pada bulan April tahun ini, komuniti penggodam menerbitkan maklumat tentang eksploitasi ini.

Menurut Agensi Keselamatan Kebangsaan Amerika Syarikat, kod program yang dipanggil "Eternal Blue" telah ditemui sebelum ini, walaupun maklumat tentang kod ini disembunyikan untuk digunakan dalam kepentingan peribadi. Sudah pada bulan April tahun ini, komuniti penggodam menerbitkan maklumat tentang eksploitasi ini.

Kemungkinan besar, pencipta tanah menggunakan kod ini untuk menulis virus yang sangat berkesan. Pada masa ini, ia masih belum dapat dipastikan siapa pengarang utama perisian tebusan itu.

Bagaimanakah virus Wanna Cry merebak dan masuk ke komputer anda?

Jika anda masih belum terjebak dalam perangkap virus Wanna Cry, maka berhati-hatilah. Ia diedarkan paling kerap melalui e-mel dengan lampiran.

Cuba kita bayangkan keadaan sedemikian! Anda menerima mesej e-mel, mungkin juga daripada pengguna yang anda kenali, yang mengandungi rakaman audio, klip video atau foto. Setelah membuka surat itu, pengguna dengan senang hati mengklik pada lampiran, tanpa menyedari hakikat bahawa fail itu mempunyai sambungan exe. Iaitu, pada dasarnya, pengguna itu sendiri mula memasang program, akibatnya fail komputer dijangkiti dan, menggunakan kod berniat jahat, virus dimuat turun yang menyulitkan data.

Catatan! Anda boleh menjangkiti komputer anda dengan penyekat Vona Krai dengan memuat turun fail daripada penjejak torrent atau dengan menerima mesej peribadi pada rangkaian sosial atau pemesej segera.

Bagaimana untuk melindungi komputer anda daripada virus Wanna Cry?

Mungkin, soalan yang munasabah telah timbul di kepala anda: "Bagaimana untuk melindungi diri anda daripada virus Wanna Cry?"

Di sini saya boleh menawarkan kepada anda beberapa kaedah asas:

- Memandangkan pembangun Microsoft sangat bimbang tentang tindakan virus itu, mereka segera mengeluarkan kemas kini untuk semua versi sistem pengendalian Windows. Oleh itu, untuk melindungi PC anda daripada perosak ini, anda perlu memuat turun dan memasang patch keselamatan dengan segera;

- Pantau dengan teliti surat yang anda terima melalui e-mel. Jika anda menerima e-mel dengan lampiran, walaupun daripada penerima yang anda kenali, beri perhatian kepada sambungan fail. Dalam apa jua keadaan, jangan buka fail yang dimuat turun dengan sambungan: .exe; .vbs; .scr. Sambungan juga boleh disamarkan dan kelihatan seperti ini: avi.exe; doc.scr ;

- Untuk mengelak daripada jatuh ke dalam cengkaman virus, dayakan paparan sambungan fail dalam tetapan sistem pengendalian. Ini akan membolehkan anda melihat jenis fail yang anda cuba jalankan. Jenis fail bertopeng juga akan kelihatan jelas;

- Memasang walaupun L sendiri kemungkinan besar tidak akan menyelamatkan keadaan, kerana virus menggunakan kelemahan sistem pengendalian untuk mengakses fail. Oleh itu, pertama sekali, pasang semua kemas kini untuk Windows, dan kemudian pasang ;

- Jika boleh, pindahkan semua data penting ke pemacu keras luaran. Ini akan melindungi anda daripada kehilangan maklumat;

- Jika nasib telah membelakangi anda dan anda telah jatuh di bawah pengaruh virus Wanna Cry, maka untuk menyingkirkannya, pasang semula sistem pengendalian;

- Pastikan pangkalan data virus antivirus dipasang anda dikemas kini;

- Saya cadangkan memuat turun dan memasang utiliti perisian Kaspersky Anti-Ransom percuma. Utiliti ini membolehkan anda melindungi komputer anda dalam masa nyata daripada pelbagai penyekat ransomware.

Tampalan Windows daripada Wanna Cry untuk mengelakkan komputer anda daripada sakit.

Jika komputer anda mempunyai sistem pengendalian yang dipasang:

- Windows XP;

- Windows 8;

- Pelayan Windows 2003;

- Windows Embedded

Pasang patch ini, anda boleh memuat turunnya dari pautan di laman web rasmi Microsoft.

Untuk semua versi sistem pengendalian Windows yang lain, sudah cukup untuk memasang semua kemas kini yang tersedia. Dengan kemas kini ini anda akan menutup lubang dalam sistem keselamatan Windows.

Mengeluarkan virus Wanna Cry.

Untuk mengalih keluar perisian tebusan, cuba gunakan salah satu utiliti penghapusan perisian hasad terbaik.

Catatan! Selepas program antivirus berjalan, fail yang disulitkan tidak akan dinyahsulit. Dan kemungkinan besar anda perlu mengeluarkannya.

Adakah mungkin untuk menyahsulit fail sendiri selepas Wanna Cry.

Sebagai peraturan, penyekat perisian tebusan, yang termasuk "over the edge" kami, menyulitkan fail menggunakan kekunci 128 dan 256 bit. Pada masa yang sama, kunci untuk setiap komputer adalah unik dan tidak berulang di mana-mana. Oleh itu, jika anda cuba menyahsulit data sedemikian di rumah, ia akan membawa anda beratus-ratus tahun.

Pada masa ini, tiada satu penyahkod Wanna Cry dalam alam semula jadi. Oleh itu, tiada pengguna akan dapat menyahsulit fail selepas virus berjalan. Oleh itu, jika anda belum menjadi mangsanya, saya cadangkan menjaga keselamatan komputer anda; jika anda tidak bernasib baik, maka terdapat beberapa pilihan untuk menyelesaikan masalah:

- Bayar wang tebusan. Di sini anda memberi wang atas risiko dan risiko anda sendiri. Oleh kerana tiada siapa yang menjamin anda bahawa selepas anda menghantar wang, program ini akan dapat menyahsulit semua fail kembali;

- Jika virus itu tidak memintas komputer anda, maka anda hanya boleh memutuskan sambungan cakera keras dan meletakkannya di rak yang jauh sehingga masa yang lebih baik, apabila penyahsulit muncul. Pada masa ini, ia tidak wujud, tetapi kemungkinan besar ia akan muncul dalam masa terdekat. Saya ingin memberitahu anda satu rahsia bahawa penyahsulit dibangunkan oleh Kaspersky Lab dan disiarkan di laman web No Ramsom;

- Bagi pengguna antivirus Kaspersky berlesen, adalah mungkin untuk memohon untuk menyahsulit fail yang disulitkan oleh virus Wanna Cry;

- Jika tiada apa-apa yang penting pada pemacu keras PC anda, maka jangan ragu untuk memformatnya dan memasang sistem pengendalian yang bersih;

Virus Wanna Cry di Rusia.

Saya membentangkan graf yang jelas menunjukkan bahawa bilangan terbesar komputer telah terjejas oleh virus di wilayah Persekutuan Rusia.

Kemungkinan besar, ini berlaku kerana pengguna Rusia tidak begitu suka membeli perisian berlesen dan paling kerap menggunakan salinan cetak rompak sistem pengendalian Windows. Disebabkan ini, sistem tidak dikemas kini dan kekal sangat terdedah kepada virus.

Komputer sebegitu tidak terlepas daripada virus Wanna Cry. Saya mengesyorkan memasang versi sistem pengendalian berlesen dan tidak mematikan kemas kini automatik.

Dengan cara ini, bukan sahaja komputer pengguna persendirian terjejas oleh penyekat "Vona Krai", tetapi juga organisasi kerajaan seperti Kementerian Dalam Negeri, Kementerian Situasi Kecemasan, Bank Pusat, serta syarikat swasta besar seperti sebagai operator selular Megafon, Sberbank of Russia dan Russian Railways "

Seperti yang saya katakan di atas, adalah mungkin untuk melindungi diri anda daripada penembusan virus. Jadi pada bulan Mac tahun ini, Microsoft mengeluarkan kemas kini keselamatan Windows. Benar, tidak semua pengguna memasangnya, itulah sebabnya mereka jatuh ke dalam perangkap.

Jika anda menggunakan versi lama sistem pengendalian, maka pastikan anda memuat turun dan memasang patch yang saya tulis dalam perenggan di atas.

Mari kita ringkaskan.

Dalam artikel hari ini kami bercakap dengan anda tentang virus Wanna Cry baharu. Saya cuba menerangkan dengan terperinci yang mungkin apakah perosak ini dan bagaimana anda boleh melindungi diri anda daripadanya. Selain itu, kini anda tahu di mana anda boleh memuat turun tampalan yang akan menutup lubang dalam sistem keselamatan Windows.

Jika komputer anda atau beberapa peranti pada rangkaian rumah atau tempat kerja anda telah dijangkiti virus Wannacry, baca artikel kami.

Di sini anda akan belajar cara melindungi diri anda dan mencegah jangkitan, serta cara menyahsulit data yang disulitkan dengan betul.

Kepentingan pengetahuan ini disahkan oleh maklumat tentang lebih daripada 150 ribu komputer yang dijangkiti pada tahun 2017, sistem pengendalian yang telah dijangkiti kod WC berniat jahat.

Dan, walaupun penyebaran ancaman global telah dihentikan, kemungkinan versi perisian tebusan yang seterusnya akan menjadi lebih berkesan, dan ia patut disediakan untuk penampilannya terlebih dahulu.

kandungan:

Akibat

Tanda-tanda pertama jangkitan komputer dengan virus ransomware ditemui pada 12 Mei 2017, apabila program yang tidak diketahui mengganggu kerja beribu-ribu pengguna dan ratusan organisasi yang berbeza di seluruh dunia.

Kod berniat jahat mula merebak pada 8:00 pagi dan dalam hari pertama menjangkiti lebih daripada 50 ribu PC.

Kebanyakan jangkitan berlaku di - walaupun data pertama datang dari UK, dan antara organisasi yang terjejas ialah syarikat telekomunikasi Sepanyol dan Portugis dan juga kebimbangan kereta "Renault".

Di Rusia, dia menyerang pengendali mudah alih "Megafon", "Beeline" Dan "Iota", Kementerian Situasi Kecemasan, Kementerian Hal Ehwal Dalam Negeri, dan Pentadbiran Kereta Api.

Oleh sebab itu, peperiksaan lesen memandu telah dibatalkan di beberapa wilayah di negara ini, dan beberapa organisasi menggantung kerja mereka buat sementara waktu.

Pendaftaran nama domain yang ditulis dalam kod virus, memungkinkan untuk menghentikan penyebarannya. Selepas ini, program tidak lagi boleh mengakses domain tertentu dan tidak berfungsi. Benar, hanya sehingga keluaran versi baharu, di mana ia tidak lagi ditetapkan untuk menghubungi alamat tertentu.

Keperluan pembangun perisian hasad

Hasil daripada jangkitan komputer adalah menyekat sebahagian besar fail pada cakera keras mereka.

Disebabkan ketidakupayaan untuk menggunakan maklumat tersebut, pengguna malah menterjemah nama aplikasi WannaCry sebagai "I mahu menangis", tetapi tidak “Saya mahu menyulitkan”(Wanna Cryptor) kerana ia benar-benar berlaku.

Tetapi memandangkan fail yang tidak disulitkan berkemungkinan tidak dapat dipulihkan, pilihan tersuai kelihatan lebih sesuai.

Windows muncul pada desktop komputer yang dijangkiti dengan tuntutan untuk membayar penipu untuk membuka kunci maklumat.

Pada mulanya, penyerang menuntut hanya $300, selepas beberapa ketika jumlahnya meningkat kepada $500 - dan selepas pembayaran tidak ada jaminan bahawa serangan itu tidak akan berlaku lagi - kerana komputer masih dijangkiti.

Tetapi jika anda enggan membayar, data yang disulitkan telah hilang 12 jam selepas amaran muncul.

Kaedah penyebaran ancaman

Pembangun perisian hasad menggunakan kelemahan dalam sistem pengendalian ini untuk menjangkiti komputer dengan Windows, yang ditutup menggunakan kemas kini MS17-010.

Mangsa kebanyakannya adalah pengguna yang tidak memasang pembaikan ini pada Mac 2017.

Selepas memasang kemas kini (secara manual atau automatik), akses jauh ke komputer telah ditutup.

Pada masa yang sama, patch Mac tidak melindungi sepenuhnya sistem pengendalian. Terutama jika pengguna membukanya sendiri - ini juga cara virus merebak.

Dan selepas menjangkiti satu komputer, virus itu terus merebak untuk mencari kelemahan - atas sebab ini, yang paling terdedah bukanlah pengguna individu, tetapi syarikat besar.

Pencegahan jangkitan

Walaupun bahaya serius virus (dan versi baharunya) memasuki hampir mana-mana komputer, terdapat beberapa cara untuk mengelak daripada menjangkiti sistem anda.

Untuk melakukan ini, langkah-langkah berikut perlu diambil:

- Pastikan anda memasang tampung keselamatan terkini dan jika tiada, tambahkannya secara manual. Selepas ini, anda pasti perlu mendayakan kemas kini automatik - kemungkinan besar, pilihan ini telah dimatikan;

- jangan buka e-mel dengan lampiran daripada pengguna yang tidak dikenali;

- jangan klik pada pautan yang mencurigakan – terutamanya jika antivirus anda memberi amaran tentang bahayanya;

- pasang program anti-virus berkualiti tinggi - contohnya, atau, yang mempunyai peratusan pengesanan tertinggi Bath Edge. Kebanyakan aplikasi yang kurang dikenali dan terutamanya percuma melindungi platform dengan kurang baik;

- Selepas jangkitan, segera putuskan sambungan komputer anda daripada Internet dan, terutamanya, daripada rangkaian tempatan, melindungi peranti lain daripada penyebaran perisian tebusan.

Di samping itu, pengguna harus menyimpan data penting secara berkala dengan membuat salinan sandaran.

Jika boleh, adalah berbaloi untuk menyalin maklumat ke pemacu kilat USB, kad memori atau tidak (luaran atau dalaman boleh tanggal).

Sekiranya mungkin untuk memulihkan maklumat, kerosakan daripada virus akan menjadi minimum - jika komputer dijangkiti, cukup untuk memformat peranti storannya sahaja.

Rawatan PC yang dijangkiti

Sekiranya komputer sudah dijangkiti, pengguna harus cuba menyembuhkannya, menyingkirkan akibat WannaCry.

Lagipun, selepas program virus memasuki sistem, sambungannya berubah.

Apabila cuba melancarkan aplikasi atau membuka dokumen, pengguna gagal, memaksa dia berfikir tentang menyelesaikan masalah dengan membayar $500 yang diperlukan.

asas peringkat penyelesaian masalah:

1 Memulakan perkhidmatan terbina dalam sistem pengendalian Windows. Peluang hasil positif dalam kes ini adalah kecil, jadi, kemungkinan besar, anda perlu menggunakan pilihan lain;

2 Memasang semula sistem. Dalam kes ini, anda harus memformat segala-galanya - ada kemungkinan semua maklumat akan hilang;

3 Pergi ke penyahsulitan data– pilihan ini digunakan jika terdapat data penting pada cakera.

4 Proses pemulihan fail bermula dengan memuat turun kemas kini yang sesuai dan memutuskan sambungan daripada Internet. Selepas ini, pengguna mesti melancarkan baris arahan (melalui "Mula" dan bahagian "Standard" atau melalui menu "Lari" dan ) dan sekat port 445, menyekat laluan masuk virus. Ini boleh dilakukan dengan memasukkan arahan netsh advfirewall firewall menambah peraturan dir=in action=block protocol=tcp localport=445 name=»Block_TCP-445.

5 Sekarang mengikuti lari . Untuk melakukan ini, tahan kekunci semasa memuatkan F8 untuk pergi ke menu permulaan komputer dan pilih item yang sesuai. Dalam mod ini, folder dengan kod berniat jahat dibuka, yang terletak menggunakan pintasan virus yang muncul pada desktop. Selepas memadam semua fail dalam direktori, anda mesti memulakan semula sistem dan menghidupkan Internet semula.

Penyahsulitan fail

Selepas WannaCry dihentikan, pengguna dikehendaki memulihkan semua fail yang disulitkan.

Perlu diingat bahawa kini terdapat lebih banyak masa untuk ini daripada 12 jam - oleh itu, jika anda tidak dapat mengembalikan data anda sendiri, anda boleh menghubungi pakar dalam beberapa hari atau bulan.

Pilihan terbaik– memulihkan data daripada sandaran. Jika pengguna tidak meramalkan kemungkinan jangkitan dan tidak menyalin data penting, anda harus memuat turun program penyahsulit:

- Shadow Explorer, yang berdasarkan memulihkan salinan "bayangan" fail (terutamanya dokumen);

nasi. 6. Melancarkan program

Rajah.9. Pengendalian program Pemulihan Data Windows.

nasi. 10. Pulihkan fail melalui program dalam 1 klik

- utiliti yang dihasilkan oleh Kaspersky Lab khusus untuk memulihkan maklumat yang disulitkan.

nasi. 11. Lancarkan utiliti

Rajah 12. Proses Pemulihan Data

Anda patut tahu: Program ini harus dilancarkan hanya selepas virus itu sendiri telah dialih keluar. Jika anda tidak boleh menghentikan Vanna Edge, anda tidak boleh menggunakan penyahkod.

WannaCrypt (yang diterjemahkan sebagai "Saya mahu menangis") ialah virus komputer yang menjangkiti sebilangan besar komputer yang menjalankan sistem pengendalian Microsoft Windows pada 12 Mei 2017. Kerentanan ini menjejaskan PC yang menjalankan sistem pengendalian Windows daripada XP hingga Windows 10 dan Server 2016. Virus ini menjejaskan komputer individu, organisasi komersial dan agensi kerajaan di seluruh dunia. WannaCrypt digunakan sebagai cara memeras dana.

Siapa di sebalik ini atau asal usul virus

Asal usul sebenar virus itu belum dapat dipastikan pada masa ini. Tetapi editor kami dapat mencari 3 versi paling asas.

1. Penggodam Rusia

Ya, kawan-kawan, bagaimana seseorang tidak boleh memintas virus resonans sedemikian tanpa "penggodam Rusia" kegemaran semua orang. Amaran baru-baru ini daripada kumpulan Shadow Brokers kepada Presiden AS Donald Trump selepas serangan peluru berpandunya yang diluluskan di Syria mungkin berkaitan dengan insiden itu.

2. Agensi perisikan AS

Pada 15 Mei, Presiden Rusia Vladimir Putin menamakan perkhidmatan perisikan AS sebagai sumber virus dan berkata bahawa "Rusia sama sekali tidak ada kaitan dengannya." Pengurusan Microsoft juga menyatakan bahawa sumber utama virus ini ialah agensi perisikan AS.

3. Kerajaan DPRK

Wakil syarikat antivirus Symantec dan Kaspersky Lab berkata bahawa penjenayah siber yang dikaitkan dengan Pyongyang daripada kumpulan itu terlibat dalam serangan siber menggunakan virus WanaCrypt0r 2.0, yang menjangkiti ribuan komputer di 150 negara.

WannaCry menyulitkan kebanyakan atau bahkan semua fail pada komputer anda. Perisian itu kemudiannya memaparkan mesej tertentu pada skrin komputer anda yang menuntut wang tebusan sebanyak $300 untuk menyahsulit fail anda. Pembayaran mesti dibuat ke dompet Bitcoin. Jika pengguna tidak membayar wang tebusan dalam masa 3 hari, jumlah itu digandakan kepada $600. Selepas 7 hari, virus akan memadam semua fail yang disulitkan dan semua data anda akan hilang.

Symantec telah menerbitkan senarai semua jenis fail yang Wanna Cry boleh disulitkan. Senarai ini termasuk SEMUA format fail popular termasuk .xlsx, .xls, .docx, .doc, .mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, . 3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar. dan lain-lain.

Cara untuk melindungi diri anda daripada virus

Pada masa ini, satu-satunya kaedah yang berkesan untuk melindungi daripada virus ialah mengemas kini OS, khususnya, untuk menutup kelemahan yang dieksploitasi oleh WannaCry.

Kaedah perlindungan:

1. Kemas kini sistem

Hidupkan kemas kini sistem automatik dalam Kemas Kini Windows pada komputer anda.

2. Sandaran

buat sandaran maklumat penting dan menggunakan platform awan untuk menyimpannya.

Pasang utiliti anti-ransomware percuma Kaspersky Anti-Ransomware.

4. Pelabuhan 445

Sekat semua interaksi pada port 445, kedua-duanya pada stesen akhir dan pada peralatan rangkaian.

Untuk Windows 10

Netsh advfirewall firewall menambah peraturan dir=in action=block protocol=TCP localport=135 name="Block_TCP-135" netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445" echo " Thx, Abu"

Untuk Windows 7

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Sekiranya tiada tindak balas terhadap arahan itu, maka ia sepatutnya. Ini adalah tingkah laku biasa. Menunjukkan bahawa arahan telah digunakan

Merawat komputer anda untuk virus

1. Dayakan Mod Selamat Windows

Dalam Windows 7, ini boleh dilakukan apabila sistem dimulakan semula selepas menekan kekunci F8.

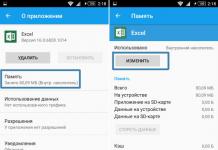

2. Alih keluar aplikasi yang tidak diingini.

Anda boleh menyahpasang sendiri aplikasi yang tidak diingini melalui Uninstall Programs.

3. Pulihkan fail yang disulitkan.

Untuk memulihkan fail, anda boleh menggunakan pelbagai penyahsulitan dan utiliti.

Kesimpulan

Jadi, hari ini kita bercakap tentang virus Wanna Cry. Kami belajar apa itu virus, cara melindungi diri anda daripada jangkitan, dan cara membuang virus. Tidak dinafikan, virus ini akan tercatat dalam sejarah dan diingati ramai. Walaupun jangkitan virus semakin berkurangan, skala segala-galanya sangat menakjubkan. Saya harap anda mendapati artikel ini membantu.