Terdapat pendapat bahawa UTM dan NGFW adalah perkara yang sama. Saya ingin menepis pendapat ini.

Apa yang datang dahulu?

Betul, mula-mula ada UTM (Unified Threat Management). Ini adalah sistem semua-dalam-satu. Seseorang yang bijak berfikir untuk memasang beberapa enjin perlindungan pada satu pelayan sekaligus. Profesional keselamatan kini berpeluang menerima kawalan dan operasi beberapa enjin keselamatan secara serentak dari satu kotak. Kini kami telah menjana wang bersama tembok api, VPN, IPS, antivirus, penapis web dan antispam. Orang lain menggunakan enjin lain, contohnya, DLP. Kini, enjin penyahsulitan SSL dan SSH serta enjin penghuraian dan penyekat aplikasi adalah wajib di semua 7 lapisan model ISO OSI. Sebagai peraturan, enjin diambil dari vendor yang berbeza atau bahkan percuma, contohnya, IPS dari SNORT, clamav antivirus atau tembok api iptables. Memandangkan tembok api juga merupakan penghala atau suis untuk trafik, enjin penghalaan dinamik juga paling kerap daripada beberapa pengeluar. Apabila permintaan meningkat, pemain besar muncul di pasaran yang dapat membeli beberapa perkembangan yang baik untuk enjin yang diperlukan dan menggabungkan kerja mereka dalam satu peranti UTM. Sebagai contoh, Check Point beli IPS dari NFR, Cisco beli IPS dari Sourcefire. Jenama popular boleh dilihat di dataran Gartner UTM. Pada 2017, pemimpin UTM menurut Gartner ialah Check Point, Fortinet dan Sophos.

Kelemahan seni bina UTM. Mengapa NGFW wujud?

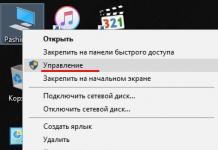

Rajah 1. Contoh seni bina kerja UTM.

Cabaran seni bina pertama UTM Masalahnya ialah semua enjin di dalamnya bergilir-gilir menghantar paket rangkaian antara satu sama lain dan menunggu enjin sebelumnya menyelesaikan kerjanya sebelum menghidupkannya sendiri. Akibatnya, lebih banyak ciri yang dibina oleh vendor ke dalam peranti mereka, lebih perlahan ia berfungsi. Akibatnya, pengguna peranti sedemikian perlu melumpuhkan IPS dan antivirus atau sebahagian daripada tandatangan mereka agar trafik mengalir sama sekali. Iaitu, mereka seolah-olah telah membayar untuk peranti keselamatan, tetapi mereka hanya menggunakannya sebagai penghala. Ia adalah perlu untuk menghasilkan sesuatu supaya enjin perlindungan tidak akan menunggu antara satu sama lain dan berfungsi secara selari.

Langkah baharu pengeluar NGFW ialah mereka menggunakan cip khusus yang melihat trafik yang sama pada masa yang sama. Ini menjadi mungkin kerana setiap pemproses mula bertanggungjawab ke atas fungsinya sendiri: tandatangan IPS dicantum menjadi satu, tandatangan antivirus ke yang lain, dan tandatangan URL ke yang ketiga. Anda boleh mendayakan semua tandatangan dalam semua enjin - trafik dilindungi sepenuhnya tanpa mengurangkan prestasi. Cip boleh atur cara jenis ini dipanggil FPGA (litar bersepadu logik boleh atur cara) atau dalam kesusasteraan Inggeris FPGA. Perbezaan mereka daripada ASIC ialah mereka boleh diprogramkan semula dengan cepat dan melaksanakan fungsi baharu, contohnya, menyemak tandatangan baharu selepas mengemas kini mikrokod atau sebarang fungsi lain. Inilah yang digunakan NGFW - semua kemas kini dipancarkan terus ke dalam cip FPGA.

Rajah 2. Contoh seni bina Palo Alto Networks NGFW.

Cabaran kedua seni bina UTM menjadi bahawa semua operasi fail memerlukan kerja cakera keras. Apakah kelajuan baca dari cakera keras? 100 Megabait sesaat. Apakah yang akan dilakukan oleh UTM jika anda mempunyai kelajuan 10Gbps dalam pusat data anda? Jika 300 orang dalam syarikat anda memutuskan untuk memuat turun folder fail melalui rangkaian Microsoft ( protokol SMB), maka apakah yang akan dilakukan oleh UTM? UTM yang buruk hanya akan dimuatkan pada 100% dan berhenti berfungsi. Dalam UTM lanjutan, untuk kes ini, pelbagai mekanisme terbina dalam untuk melumpuhkan operasi enjin perlindungan secara automatik: antivirus-bypass, ips-bypass dan lain-lain, yang mematikan fungsi keselamatan apabila beban perkakasan melebihi keupayaannya. Bagaimana jika anda bukan sahaja perlu menyimpan fail, tetapi juga membongkar arkib? Kelajuan kerja semakin berkurangan. Oleh itu, UTM digunakan terutamanya dalam syarikat kecil di mana kelajuan tidak penting, atau di mana keselamatan menjadi pilihan.

Amalan menunjukkan bahawa sebaik sahaja kelajuan rangkaian meningkat, maka di UTM anda perlu mematikan semua enjin kecuali penghalaan dan tembok api paket, atau hanya memasang tembok api biasa. Iaitu, tugas telah lama untuk mempercepatkan kerja antivirus fail.

Peralihan seni bina baharu untuk pengeluar NGFW pertama, yang muncul pada tahun 2007, ialah fail tidak lagi disimpan ke cakera, iaitu, semua analisis lalu lintas, penyahkodan dan pemasangan fail untuk pengimbasan antivirus mula dilakukan dalam ingatan. Ini sangat meningkatkan prestasi peranti keselamatan dan memisahkannya daripada prestasi cakera keras. Kelajuan rangkaian berkembang lebih cepat kelajuan keras cakera. Hanya NGFW yang akan menyelamatkan pekerja keselamatan. Pada masa ini, menurut Gartner, terdapat dua pemimpin dalam NGFW: Rangkaian Palo Alto dan Check Point.

Bagaimanakah ia berfungsi dengan aplikasi lapisan 7 dalam UTM dan NGFW?

Dengan kemunculan NGFW, pelanggan telah peluang baru- definisi aplikasi tahap 7. Jurutera rangkaian mengkaji model rangkaian tujuh lapisan Interaksi OSI ISO. Pada lapisan 4 model ini, protokol TCP dan UDP beroperasi, yang dalam 20 tahun terakhir rangkaian IP dianggap mencukupi untuk analisis trafik dan pengurusan trafik. Iaitu, tembok api biasa hanya menunjukkan alamat IP dan port. Apa yang berlaku pada 5-7 peringkat seterusnya? Firewall generasi baharu melihat semua peringkat abstraksi dan menunjukkan aplikasi mana yang memindahkan fail mana. Ini sangat meningkatkan pemahaman IT tentang interaksi rangkaian dan meningkatkan keselamatan dengan mendedahkan terowong dalam buka aplikasi dan membolehkan anda menyekat aplikasi, bukan hanya port. Sebagai contoh, bagaimana untuk menyekat skype atau bittorent dengan tembok api generasi lama biasa? Ya, tidak mungkin.

Vendor UTM akhirnya menambah enjin definisi aplikasi. Walau bagaimanapun, mereka mempunyai dua enjin pengurusan trafik - port 4 pada tahap TCP, UDP dan ICMP dan pada tahap mencari kandungan aplikasi dalam trafik seperti teamviewer, tor, skype. Ternyata UTM mempunyai beberapa dasar: satu mengawal port, yang kedua mengawal aplikasi. Dan ini menimbulkan banyak kesukaran, akibatnya, tiada siapa yang menggunakan dasar pengurusan aplikasi.

Saya melampirkan pembentangan mengenai topik visualisasi peringkat aplikasi. Ia juga menyentuh topik Shadow IT. Tetapi lebih lanjut mengenai itu kemudian..

Pelayan Kawalan Internet membolehkan anda menyelesaikan lebih daripada 80 tugasan dan menggunakan perkhidmatan rangkaian tambahan. Walau bagaimanapun, jika keutamaan anda adalah untuk menjamin keselamatan rangkaian tempatan anda dan penentangan terhadap pelbagai ancaman siber, anda hanya boleh menggunakan alat perlindungan data dalam ICS.

Rangkaian korporat mesti dilindungi daripada pencerobohan, pemusnahan atau pengubahsuaian tanpa kebenaran, sementara pada masa yang sama tersedia untuk mendapatkan data segera semasa waktu perniagaan. Kebolehpercayaan mutlak rangkaian tempatan hanya boleh dijamin dengan pendekatan bersepadu apabila mencipta sistem keselamatan maklumat. ICS CUBE melindungi:

- Rangkaian komputer atau nod individu daripada capaian yang tidak dibenarkan (firewall).

- Rangkaian tempatan daripada penembusan fail berniat jahat. Antivirus ClamAv (modul percuma), Kaspersky Anti-Virus, Dr.Web (modul komersial) disepadukan ke dalam Pelayan Kawalan Internet.

- Maklumat sulit daripada kebocoran (modul DLP).

- Rangkaian korporat daripada botnet.

- Pelayan mel terhadap spam, serangan pancingan data (modul Anti-Spam Kaspersky).

- Telefoni (service fail2ban).

ICS CUBE ialah penyelesaian perisian dan perkakasan, dan ini membolehkan bukan sahaja untuk menghapuskan kemungkinan perbelanjaan untuk perisian dan peralatan tambahan, tetapi juga untuk meningkatkan tahap keselamatan rangkaian dengan ketara.

Pengurusan dan pemantauan

ICS CUBE dengan kemungkinan pengurusan berpusat boleh memudahkan kerja pentadbir sistem dengan ketara dalam organisasi berbilang cawangan di mana unit struktur terletak di pejabat terpencil secara fizikal. Penyelesaian ini memenuhi semua keperluan untuk konfigurasi sistem, aliran kerja dan pemulihan bencana, membolehkan pakar melaksanakan semua konfigurasi daripada antara muka tunggal.

Majalah. Laporan

Fungsi ini amat penting untuk pentadbir sistem, kerana ia membolehkan anda menjejaki aktiviti pengguna untuk sebarang tempoh yang diperlukan.

Laporan standard dalam ICS:

- laporan ringkasan am;

- mengikut aktiviti pengguna;

- penggunaan mengikut volum trafik;

- 5 alamat IP dan domain teratas.

Ia juga mungkin untuk melihat statistik pengguna yang dikumpulkan mengikut kategori trafik.

Pereka bentuk laporan membenarkan anda mengumpul data berdasarkan kriteria yang tidak dibentangkan dalam laporan standard (mengikut jenis mime, protokol, antara muka, domain, kumpulan alamat, sumber trafik, masa).

Log sistem dalam ICS memaparkan mesej tentang tindakan pengguna, perubahan dalam status perkhidmatan dan ralat sistem. Untuk mengetahui apa yang sedang berlaku dan bertindak balas dengan cepat, pentadbir sistem boleh memilih jenis acara yang menarik, mengkonfigurasi pemberitahuan melalui e-mel, Jabber atau icq, dan mengurus dari jauh menggunakan arahan tambahan.

Kawalan akses dan perakaunan trafik

Hari ini, hampir mana-mana rangkaian tempatan disambungkan ke Internet, oleh itu, untuk mengelakkan penyalahgunaan lalu lintas semasa waktu bekerja, adalah perlu untuk mengawal akses pekerja ke rangkaian luaran.

ICS CUBE akan membolehkan anda:

- memberikan hak akses yang berbeza kepada pekerja individu dan kumpulan pengguna;

- hadkan lebar jalur untuk tapak individu, hadkan trafik mengikut masa dan pengguna (contohnya, benarkan penggunaan rangkaian untuk tujuan peribadi semasa waktu tidak bekerja);

- pilih kaedah kebenaran pengguna. ICS CUBE menyokong kebenaran oleh IP, MAC, log masuk/kata laluan, melalui pengawal domain, sambungan VPN, program ejen;

- menapis trafik mengikut kategori terbina dalam dan bersepadu, senarai Kementerian Kehakiman dan Roskomnadzor;

- simpan log sistem, buat laporan aktiviti pengguna (terdapat pereka bentuk laporan + piawaian terbina dalam).

Ciri-ciri ini akan membolehkan anda mengawal aktiviti rangkaian setiap pengguna yang didaftarkan pada rangkaian.

Sistem Pengesanan dan Perlindungan Pencerobohan (IDS/IPS)

Dalam ICS ia digunakan sumber terbuka Sistem IPS/IDS – Suricata (berbilang tugas, berprestasi tinggi, menyokong penggunaan GPU dalam mod IDS, membolehkan trafik pemprosesan sehingga 10Gbit). ICS CUBE membolehkan anda mengenal pasti kes akses tanpa kebenaran kepada rangkaian atau kecurigaan yang berlebihan aktiviti rangkaian pengguna.

Sistem pencegahan pencerobohan ICS berfungsi dengan memastikan kebolehaksesan kepada perkhidmatan dalaman dan diterbitkan. Pelayan Kawalan Internet merekod dan menyimpan maklumat tentang aktiviti yang mencurigakan, menyekat botnet, Dos-serangan, serta TOR, anonymizer, klien p2p dan torrent.

Aliran rangkaian dipantau dalam masa nyata, dan apabila ancaman dikesan, pelbagai langkah digunakan: menetapkan semula sambungan, mengelog tandatangan yang dikesan atau melepasi trafik. Paket defragmen IPS, susun semula paket TCP untuk melindungi daripada paket dengan nombor SEQ dan ACK yang diubah.

VPN selamat

VPN dalam ICS KUB ialah rangkaian persendirian maya yang membolehkan anda menyatukan pengguna yang secara fizikal berjauhan antara satu sama lain (pekerja bebas, unit struktur di pejabat yang berbeza, rakan kongsi, pekerja yang bekerja dari jauh) ke dalam satu rangkaian logik. Walaupun pada hakikatnya penghantaran data dijalankan melalui rangkaian awam luaran, keselamatan sambungan dan penghantaran data dipastikan melalui rangkaian logik menggunakan penyulitan ultra.

ICS CUBE menyokong jenis sambungan jauh berikut: PPTP, L2TP, PPoE, GRE/IPIP, OpenVPN.

Sambungan VPN yang stabil dan selamat ke Pelayan Kawalan Internet membolehkan anda menyelesaikan isu mendesak dalam masa nyata, walaupun semasa waktu tidak bekerja.

Tidak lama dahulu, Rainbow Technologies, pengedar WatchGuard Technologies di Rusia dan negara-negara CIS, mengumumkan kemunculan di pasaran domestik siri baru Peranti Firebox X e-Series UTM. Organisasi kini menghadapi kumpulan ancaman yang kompleks dan sentiasa berubah, membentuk semula definisi rangkaian selamat. Generasi terakhir Peranti Pengurusan Ancaman Bersepadu (UTM) WatchGuard menyediakan penyelesaian mudah kepada masalah ini dengan menggabungkan ciri keselamatan penting ke dalam satu peranti yang mampu milik, sangat pintar.

Apa itu UTM?

UTM ialah hala tuju baharu dalam pasaran keselamatan maklumat. Peranti UTM menggabungkan tembok api, gerbang VPN dan banyak ciri tambahan, seperti penapisan URL, penyekatan spam, perlindungan perisian pengintip, pencegahan pencerobohan, perisian anti-virus dan sistem pengurusan dan kawalan berpusat. Iaitu, fungsi-fungsi yang secara tradisinya dilaksanakan secara berasingan. Tetapi untuk menjadi UTM sepenuhnya, peranti mesti aktif, bersepadu dan berbilang lapisan. Itu. ia harus menjadi sistem yang komprehensif, bukan satu set pelbagai penyelesaian, dipasang dalam satu perumahan, dengan fungsi kawalan dan pemantauan berpusat.

Firma penganalisis yang terkenal di dunia IDC menganggap hala tuju UTM sebagai segmen pasaran peranti keselamatan yang paling pesat berkembang dan berkembang pesat untuk Eropah Barat. Di pasaran kami, antara penyelesaian WatchGuard yang dibentangkan oleh Rainbow Technologies, peranti UTM yang paling popular ialah Firebox X Core e-Series. Ia direka untuk rangkaian pelbagai saiz dan sangat popular di kalangan perniagaan sederhana dan kecil untuk keberkesanan kos, kemudahan konfigurasi dan tahap perlindungan yang tinggi.

Firebox X Edge e-Series ialah penyelesaian ideal untuk rangkaian kecil dan pejabat terpencil. Edge boleh digunakan sebagai peranti kendiri untuk menyediakan keselamatan rangkaian, serta penyelesaian untuk menamatkan terowong VPN. Firebox X Edge e-Series termasuk: firewall stateful, VPN, penapisan URL dan pengurusan lanjutan tetapan rangkaian dan trafik, yang membolehkan anda meningkatkan pilihan konfigurasi rangkaian. Peranti ini mempunyai antara muka intuitif, yang sangat memudahkan proses pelaksanaan dan pentadbiran. Pengurusan berpusat dengan WSM (Pengurus Sistem WatchGuard) memudahkan pentadbiran persekitaran rangkaian yang terdiri daripada berbilang peranti Firebox. Ini ialah peranti boleh dinaik taraf dan boleh dikembangkan yang menyediakan 100 megabit firewall throughput dan 35 megabit VPN (Virtual Private Network) throughput.

Firebox X Peak e-Series dilengkapi dengan lapan port Gigabit Ethernet dan digunakan terutamanya dalam rangkaian yang kompleks dan meluas. Terdapat juga model yang menyokong antara muka gentian optik. Firebox X Peak e-Series ialah barisan peranti UTM dengan produktiviti tertinggi. Penyelesaian WatchGuard ini menawarkan perlindungan Hari Sifar sebenar dan daya pemprosesan firewall sehingga 2 gigabit sesaat. Menggabungkan teknologi keselamatan termaju dengan keupayaan pengurusan rangkaian lanjutan, e-Series Firebox X Peak adalah penyelesaian yang ideal, memenuhi keperluan dasar keselamatan yang paling mendesak.

Antara penyelesaian WatchGuard yang dibentangkan di pasaran domestik oleh pengedar rasmi, Rainbow Technologies, yang paling popular ialah barisan e-Series Firebox X Core. Peranti UTM ini direka bentuk untuk rangkaian pelbagai saiz dan mendapat permintaan yang tinggi dalam kalangan perniagaan kecil dan sederhana kerana keberkesanan kos, kemudahan konfigurasi dan tahap perlindungan yang tinggi. Mari kita pertimbangkan secara terperinci keupayaan dan ciri fungsi mereka.

Firebox X Core e-Series menyediakan keselamatan paling komprehensif dalam kelasnya, menggabungkan pelbagai ciri keselamatan: firewall, VPN, perlindungan Zero Day, sistem pencegahan serangan, antivirus get laluan, sistem anti-perisian intip, anti-spam dan penapisan URL. Pendekatan ini membolehkan kami menyediakan perlindungan yang boleh dipercayai daripada serangan rangkaian bercampur, dan juga menjimatkan sumber kewangan dan buruh yang biasanya dibelanjakan untuk mengurus dan mengkonfigurasi rangkaian keseluruhan penyelesaian individu.

Perlindungan pelbagai peringkat

Firebox X Core e-Series adalah berdasarkan seni bina pelbagai peringkat ILS (Keselamatan Lapisan Pintar). Terima kasih kepadanya, tahap keselamatan melindungi bersama-sama, dan trafik yang diperiksa pada tahap lain mengikut kriteria tertentu tidak disemak semula mengikut kriteria yang sama. Oleh itu, kadar pemindahan data tidak dikurangkan dan aplikasi yang sensitif kepadanya kekal tersedia untuk operasi.

Seni bina WatchGuard ILS terdiri daripada enam lapisan keselamatan yang bekerjasama rapat untuk mengesan, menyekat dan melaporkan trafik berniat jahat secara dinamik sambil membenarkan trafik biasa melalui secekap mungkin.

Untuk alasan lanjut, mari kita anggap bahawa tahap ialah binaan logik yang mentakrifkan sempadan abstrak antara komponen infrastruktur. keselamatan rangkaian. Oleh itu, kami akan mempertimbangkan setiap jenis teknologi keselamatan sebagai lapisan yang berasingan.

Seni bina ILS berlapis

Enjin ILS adalah otak seni bina ini. Direka bentuk untuk membolehkan setiap lapisan mendapat manfaat daripada maklumat daripada lapisan lain, meningkatkan keupayaan mereka dan membolehkan mereka berkongsi maklumat tentang lalu lintas yang lalu di antara mereka, ia menyediakan keselamatan maksimum, kebolehpercayaan dan prestasi. Mari kita lihat apakah setiap lapisan:

Perkhidmatan keselamatan luaran. Sediakan teknologi untuk melanjutkan perlindungan melangkaui tembok api dan maklumat yang membolehkan pengalaman pengguna/pentadbir akhir yang lebih cekap.

Integriti data. Semak integriti penghantaran paket data dan pematuhan paket dengan protokol

Rangkaian peribadi maya (VPN). Menyediakan keselamatan dan privasi untuk sambungan luaran

Firewall dengan penghuraian dinamik. Mengehadkan trafik hanya kepada sumber, destinasi dan pelabuhan yang dibenarkan oleh dasar keselamatan.

Analisis aplikasi yang mendalam. Memastikan pematuhan dengan piawaian protokol lapisan aplikasi model ISO dengan menyekat fail yang mencurigakan mengikut corak atau jenis fail, menyekat arahan berbahaya dan mengubah suai data untuk mengelakkan kebocoran maklumat sistem kritikal.

Keselamatan kandungan. Menganalisis dan mengehadkan trafik mengikut kandungan, termasuk pelbagai perkhidmatan seperti antivirus, sistem pencegahan pencerobohan, perlindungan perisian intip dan spam, penapisan URL.

Walaupun model yang diterangkan mempunyai enam tahap, dan enjinnya diambil sebagai tahap keselamatan ketujuh, setiap daripadanya merangkumi banyak fungsi dan keupayaan. Semuanya boleh diperluaskan dengan mudah untuk memasukkan cara baharu untuk menentang ancaman yang tidak diketahui.

Perlindungan Hari Sifar

Tidak seperti penyelesaian yang bergantung semata-mata pada pengimbasan berasaskan tandatangan, Firebox X Core mempunyai teknologi yang membolehkan anda memberikan perlindungan yang boleh dipercayai terhadap pelbagai jenis serangan dan pelbagai variasinya, tanpa memerlukan tandatangan. Walaupun rangkaian lain kekal terbuka untuk menyerang semasa tetingkap kerentanan (masa yang diperlukan untuk tandatangan dikeluarkan), rangkaian yang menggunakan Firebox kekal dilindungi.

Sistem kawalan berpusat

WSM (Pengurus Sistem WatchGuard) ialah antara muka pengguna grafik intuitif yang digunakan untuk mengurus keupayaan penyelesaian UTM dalam talian Firebox X Core, Peak dan Edge. WSM menyediakan pengelogan penuh, penciptaan VPN seret dan lepas, dan pemantauan sistem masa nyata. Memandangkan antara muka tunggal beroperasi untuk mengurus semua fungsi sistem keselamatan, terdapat penjimatan masa dan sumber kewangan yang ketara.

Bimbingan dan sokongan pakar

Perkhidmatan WatchGuard LiveSecurity adalah yang paling banyak perkhidmatan penuh sokongan dan sokongan yang ditawarkan di pasaran hari ini. Pelanggan sentiasa diberikan kemas kini perisian, sokongan teknikal, cadangan pakar, langkah untuk mengelakkan kemungkinan kerosakan daripada kaedah serangan baharu, dsb. Firebox X Core e-Series disediakan dengan langganan percuma selama 90 hari untuk perkhidmatan LiveSecurity, yang terdiri daripada beberapa modul. Ini, seterusnya, termasuk sokongan teknikal masa nyata, sokongan dan kemas kini perisian, manual latihan dan arahan, serta mesej khas LiveSecurity Broadcasts - pemberitahuan pantas tentang ancaman dan kaedah memeranginya.

Perkhidmatan keselamatan tambahan

Setiap perkhidmatan keselamatan pada e-Series Firebox X Core berfungsi bersama-sama dengan perlindungan Zero Day terbina dalam untuk mencipta gabungan optimum semua keupayaan yang anda perlukan untuk melindungi sumber rangkaian anda dengan berkesan. Fungsi ini disepadukan sepenuhnya ke dalam peranti UTM, jadi tiada perkakasan tambahan diperlukan.

Langganan kepada semua perkhidmatan yang diperlukan dikeluarkan setiap peranti, dan bukan setiap pengguna, yang mengelakkan tambahan perbelanjaan kewangan. Untuk menyediakan perlindungan berterusan, semua perkhidmatan sentiasa dikemas kini dan boleh diurus secara berpusat menggunakan sistem WSM.

Mari kita lihat dengan lebih dekat ciri fungsi setiap perkhidmatan tambahan:

SpamBlocker menyekat sehingga 97% e-mel yang tidak diingini dalam masa nyata.

Perkhidmatan perlindungan spamBlocker WatchGuard menggunakan teknologi Commtouch® Recurrent Pattern Detection™ (RPD) untuk melindungi daripada aliran spam dalam masa nyata dengan ketepatan 99.95%, tanpa menggunakan tandatangan atau penapis.

Daripada menggunakan kata kunci dan kandungan e-mel, teknologi ini menganalisis jumlah besar trafik Internet untuk mengira komponen berulang bagi setiap aliran seperti yang dipaparkan. Sehingga 500 juta mesej diproses setiap hari, selepas itu algoritma khas mengira, mengenal pasti dan mengklasifikasikan aliran baharu dalam masa 1-2 minit.

Algoritma yang sama memisahkan spam dan mesej biasa. SpamBlocker menggunakan teknologi ini untuk menyediakan perlindungan masa nyata terhadap serangan spam dengan sentiasa membandingkan mesej spam yang disyaki dengan mesej yang disimpan di pusat pengesanan Commtouch (yang menyimpan kira-kira 20,000,000 sampel). Teknologi ini mempunyai kelebihan berikut:

- Sambutan yang sangat pantas kepada aliran baharu;

- Hampir sifar kebarangkalian ralat jenis I, yang menyifatkan perkhidmatan ini sebagai yang terbaik dalam industri dari segi memisahkan mesej biasa daripada serangan spam;

- Peratusan besar Pengesanan spam - menyekat sehingga 97% e-mel yang tidak diingini;

- Kebebasan bahasa mesej. Terima kasih kepada penggunaan ciri-ciri utama trafik mel dalam masa nyata, spam disekat dengan berkesan tanpa mengira bahasa, kandungan atau format mesej.

Berdasarkan sifat sebahagian besar mesej, bukannya pada kandungan, bahasa atau format tertentu, SpamBlocker menyediakan perlindungan masa nyata terhadap spam, termasuk serangan pancingan data, dan mengekalkan daya pemprosesan yang tinggi untuk trafik rangkaian lain.

Perkhidmatan Antivirus/Pencegahan Pencerobohan Gateway dengan Anti-Perisian Perisik

Sistem berdasarkan perlindungan tandatangan kekal pada get laluan, bekerja terhadap virus, Trojan, perisian pengintip, eksploitasi rangkaian, pengimbas Web, menyekat aplikasi IM dan P2P dan ancaman campuran lain.

Perkhidmatan pencegahan pencerobohan WatchGuard menyediakan perlindungan terbina dalam terhadap serangan yang, walaupun mematuhi piawaian protokol, mungkin membawa kandungan yang tidak diingini. Berasaskan tandatangan, ia direka bentuk untuk melindungi daripada pelbagai jenis serangan, termasuk skrip merentas tapak, limpahan penimbal atau suntikan SQL.

Dua masalah utama yang berkaitan dengan penggunaan sistem pencegahan pencerobohan adalah kelajuan dan kemungkinan ralat Jenis I. Penyepaduan ketat perkhidmatan IPS WatchGuard dengan lapisan ILS lain hampir menghapuskannya.

Memandangkan lapisan ILS lain menyekat 70-80% serangan (analisis aplikasi mendalam amat berkesan), tandatangan tidak diperlukan untuk menyekatnya. Ini mengurangkan jumlah bilangan tandatangan dan meningkatkan kelajuan pemprosesan data, sambil mengurangkan kemungkinan ralat Jenis I, yang berkadar dengan jumlah data yang diperiksa dan bilangan tandatangan yang digunakan. Sistem pencegahan pencerobohan WatchGuard hanya menggunakan kira-kira 1000 tandatangan untuk mencapai setanding atau bahkan tahap terbaik perlindungan dengan beberapa sistem lain, bilangan tandatangan yang boleh mencapai 6000.

Perisian pengintip merebak dalam banyak cara lain selain P2P, termasuk fail terbenam, kuki dan program yang boleh dimuat turun. Perisian pengintip boleh memantau semua yang anda taip pada papan kekunci anda, menyelongkar fail untuk mendapatkan kata laluan dan maklumat pengenalan, dan mengisi skrin paparan anda dengan iklan. Ia juga memperlahankan sistem dan memakan trafik rangkaian. Perkhidmatan pencegahan pencerobohan WatchGuard termasuk teknik pengimbasan berasaskan tandatangan dan unik untuk menyekat perisian pengintip pada pelbagai titik dalam kitaran hayatnya, termasuk pemasangan, komunikasi pelaporan dengan hos induk dan aktiviti aplikasi selepas pemasangan. Semua ini dilakukan dengan satu set prosedur yang saling berkaitan:

- Menyekat tapak. Enjin Perkhidmatan Pencegahan Pencerobohan menyekat akses kepada repositori perisian pengintip yang diketahui atau pelayan fail dari mana perisian pengintip diedarkan semasa sesi HTTP.

- Pengesahan kandungan berasaskan tandatangan. Enjin pencegahan pencerobohan akan mengimbas trafik secara berterusan menggunakan pangkalan data tandatangan yang sentiasa dikemas kini untuk mengenal pasti dan menyekat perisian pengintip yang boleh dimuat turun, termasuk perisian bootstrap yang menyamar.

- Berhenti semasa persediaan. Untuk berjaya mengkonfigurasi perisian pengintip, ia memerlukan aplikasi khas, yang mesti dihubungi untuk menghantar data pemasangan dan meminta data konfigurasi awal daripada hos induk. Sistem pencegahan pencerobohan mengesan dan menyekat sambungan ini.

- Berhenti semasa bekerja. Sebaik sahaja mesin yang dijangkiti mula berjalan pada rangkaian dalaman, perisian pengintip akan cuba mengeksploitasi sambungan rangkaian untuk mewujudkan saluran komunikasi untuk tindakan tambahan. Sistem pencegahan pencerobohan akan mengesan dan menyekat proses ini, yang mungkin termasuk kecurian maklumat, pemasangan perisian pengintip tambahan dan pengiklanan.

Enjin pencegahan pencerobohan WatchGuard digandingkan rapat dengan fungsi tembok api lain dan menghasilkan laporan yang disepadukan sepenuhnya ke dalam sistem pelaporan. Ini membenarkan pentadbir sistem Mudah untuk mengenal pasti elemen rangkaian yang dijangkiti perisian pengintip dan mengeluarkannya.

WebBlocker meningkatkan produktiviti dan mengurangkan risiko dengan menyekat akses kepada sumber dalam talian yang tidak selamat, dan menguruskan akses pekerja ke Internet.

WebBlocker menggunakan pangkalan data tapak dan perisian peneraju dunia dalam penapisan Web - SurfControl. Untuk mengkategorikan dengan lebih tepat dan merangkumi keseluruhan spektrum halaman Web secara lebih tepat, WebBlocker menggunakan pelbagai kategori untuk membantu menyekat kandungan yang anda tidak mahu bocor ke rangkaian anda. Disekat

tapak yang diketahui mengandungi perisian pengintip atau kandungan yang tidak diingini, yang membantu melindungi anda sumber rangkaian; tapak hiburan disekat, yang meningkatkan produktiviti pekerja.

Dengan senarai pengecualian yang boleh disesuaikan, pengesahan pengguna, dan keupayaan untuk menetapkan dasar yang berbeza untuk masa yang berbeza dalam sehari, WebBlocker sangat meningkatkan dasar keselamatan anda.

Pilihan naik taraf

Apabila anda melihat jumlah pelaburan kewangan yang diperlukan untuk menggunakan, mengurus dan menaik taraf suite penyelesaian keselamatan yang direka bentuk untuk memenuhi permintaan luas rangkaian hari ini, menjadi jelas bahawa menggunakan Firebox X Core e-Series lebih bermakna kewangan.

Dengan keperluan yang semakin meningkat, anda boleh mengembangkan keupayaan peranti UTM dengan mudah. Sebagai contoh, untuk meningkatkan kelajuan dan daya pemprosesan, peranti dinaik taraf dengan membeli lesen khas. Terdapat juga kemungkinan menukar platform perkakasan kepada sistem pengendalian yang lebih berfungsi.

sistem operasi

Semua model Firebox X Core e-Series disertakan dengan sistem pengendalian Fireware. Untuk persekitaran rangkaian yang kompleks, mungkin perlu untuk menaik taraf kepada sistem Fireware Pro yang lebih maju, yang menyediakan ciri tambahan berikut:

- Pengurusan lalu lintas;

- Memberi keyakinan bahawa lebar jalur yang diperlukan akan diperuntukkan untuk aplikasi kritikal;

- Sistem selamat gagal (mod aktif/pasif);

- Keupayaan untuk membina kelompok failover;

- Penghalaan dinamik ( protokol BGP, OSPF, RIP);

- Fleksibiliti rangkaian maksimum dan kecekapan operasi terima kasih kepada jadual penghalaan yang dikemas kini secara dinamik.

Untuk memasang semula sistem pengendalian pada peranti Firebox UTM, anda hanya perlu membeli lesen khas.

Menggabungkan dan mengubah alat keselamatan tradisional menjadi peranti UTM bersepadu membolehkan perusahaan beralih ke tahap perlindungan baharu yang lebih tinggi untuk rangkaian tempatan mereka. Pendekatan WatchGuard adalah berdasarkan teknologi khas, yang dilaksanakan dalam seni bina ILS, yang membolehkan anda mengintegrasikan beberapa tahap perlindungan bersama-sama dengan fungsi tambahan, sudah pasti merupakan perlindungan yang berkesan untuk mana-mana: kedua-duanya telah terbentuk dan membangunkan infrastruktur rangkaian. Penggunaan peranti UTM sepenuhnya, seperti WatchGuard Firebox, menjadi sangat relevan pada hari ini, apabila semakin banyak jenis ancaman yang lebih canggih muncul dengan kekerapan yang semakin meningkat.

Internet moden penuh dengan banyak ancaman, jadi pentadbir menghabiskan sebahagian besar masa mereka untuk memastikan keselamatan rangkaian. Setelah muncul peranti pelbagai fungsi Perlindungan UTM segera menarik perhatian pakar keselamatan kerana mereka menggabungkan berbilang modul keselamatan dengan kemudahan penggunaan dan pengurusan. Hari ini anda boleh menemui banyak pelaksanaan, jadi memilih kadangkala tidak begitu mudah. Mari cuba memahami ciri penyelesaian popular.

Apa itu UTM?

Memandangkan peningkatan dalam rangkaian dan serangan virus, spam, dan keperluan untuk mengatur pertukaran data yang selamat, perusahaan memerlukan penyelesaian keselamatan yang boleh dipercayai dan mudah diurus. Isu ini amat meruncing dalam rangkaian perniagaan kecil dan sederhana, yang sering kekurangan teknikal dan peluang kewangan dalam penggunaan sistem keselamatan heterogen. Dan biasanya tidak cukup pakar terlatih dalam organisasi tersebut. Ia adalah untuk keadaan ini peranti rangkaian pelbagai peringkat pelbagai fungsi dibangunkan, dipanggil UTM (Pengurusan Ancaman Bersatu, peranti keselamatan bersatu). Setelah berkembang daripada firewall, UTM hari ini menggabungkan fungsi beberapa penyelesaian - firewall dengan DPI (Deep Packet Inspection), sistem perlindungan pencerobohan (IDS/IPS), antispam, antivirus dan penapisan kandungan. Selalunya peranti sedemikian mempunyai keupayaan untuk mengatur VPN, pengesahan pengguna, pengimbangan beban, perakaunan trafik, dll. Peranti semua-dalam-satu dengan konsol tetapan tunggal membolehkan anda menggunakannya dengan cepat, dan seterusnya ia juga mudah dikemas kini semua fungsi atau tambah yang baharu. Apa yang diperlukan daripada pakar adalah pemahaman tentang apa dan bagaimana untuk melindungi. Kos UTM lazimnya lebih rendah daripada membeli berbilang aplikasi/peranti, jadi jumlah kos adalah lebih rendah.

Istilah UTM dicipta oleh Charles Kolodgy dari syarikat analitik IDC (InternationalData Corporation) dalam dokumen “ Seluruh dunia Perkakas Keselamatan Pengurusan Ancaman 2004-2008 Ramalan", diterbitkan pada September 2004 untuk menggariskan peranti universal perlindungan yang boleh mengatasi bilangan serangan rangkaian yang semakin meningkat. Pada mulanya, diandaikan hanya terdapat tiga fungsi (firewall, DPI dan antivirus), tetapi kini keupayaan yang disediakan oleh peranti UTM adalah lebih luas.

Pasaran UTM agak besar dan menunjukkan pertumbuhan tahunan sebanyak 25-30% (secara beransur-ansur menggantikan tembok api "tulen"), dan oleh itu hampir semua pemain utama telah membentangkan penyelesaian mereka, kedua-dua perkakasan dan perisian. Yang mana satu untuk digunakan selalunya adalah soal rasa dan kepercayaan kepada pembangun, serta ketersediaan sokongan yang mencukupi dan, tentu saja, syarat tertentu. Satu-satunya perkara ialah anda harus memilih pelayan yang boleh dipercayai dan produktif dengan mengambil kira beban yang dirancang, kerana kini satu sistem akan melakukan beberapa pemeriksaan, dan ini memerlukan sumber tambahan. Dalam kes ini, anda perlu berhati-hati ciri-ciri penyelesaian UTM biasanya menunjukkan daya pengeluaran firewall, dan keupayaan IPS, VPN dan komponen lain selalunya adalah susunan magnitud yang lebih rendah. Pelayan UTM adalah titik akses tunggal, kegagalan yang pada dasarnya akan meninggalkan organisasi tanpa Internet, jadi pelbagai pilihan pemulihan juga tidak akan berlebihan. Pelaksanaan perkakasan selalunya mempunyai coprocessor tambahan yang digunakan untuk memproses jenis data tertentu, seperti penyulitan atau analisis konteks, untuk melegakan beban pada CPU utama. Tetapi pelaksanaan perisian boleh dipasang pada mana-mana PC, dengan kemungkinan peningkatan tanpa masalah selanjutnya bagi mana-mana komponen. Dalam hal ini, penyelesaian OpenSource (Untangle, pfSense, Endian dan lain-lain) adalah menarik, membolehkan penjimatan ketara pada perisian. Kebanyakan projek ini juga menawarkan versi komersial dengan ciri lanjutan dan sokongan teknikal.

Platform: FortiGate

Laman web projek: fortinet-russia.ru

Lesen: dibayar

Perlaksanaan: perkakasan

Fortinet yang berpangkalan di California, yang diasaskan pada tahun 2000, kini merupakan salah satu pembekal terbesar peranti UTM yang memberi tumpuan kepada beban yang berbeza dari pejabat kecil (FortiGate-30) ke pusat data (FortiGate-5000). Peranti FortiGate ialah platform perkakasan yang menyediakan perlindungan terhadap ancaman rangkaian. Platform ini dilengkapi dengan tembok api, IDS/IPS, pengimbasan trafik anti-virus, anti-spam, penapis web dan kawalan aplikasi. Sesetengah model menyokong DLP, VoIP, pembentukan trafik, pengoptimuman WAN, toleransi kesalahan, pengesahan pengguna untuk mengakses perkhidmatan rangkaian, PKI dan lain-lain. Mekanisme profil aktif membolehkan anda mengesan trafik atipikal dengan automasi respons kepada acara sedemikian. Antivirus boleh mengimbas fail dalam sebarang saiz, termasuk arkib, sambil mengekalkan tahap prestasi yang tinggi. Mekanisme penapisan web membolehkan anda menetapkan akses kepada lebih daripada 75 kategori tapak web dan menentukan kuota, termasuk bergantung pada masa dalam sehari. Sebagai contoh, akses kepada portal hiburan hanya boleh dibenarkan semasa waktu tidak bekerja. Modul kawalan aplikasi mengesan trafik biasa (Skype, P2p, IM, dll.) tanpa mengira port, peraturan membentuk trafik ditentukan untuk aplikasi individu dan kategori. Zon keselamatan dan domain maya membolehkan anda membahagikan rangkaian kepada subnet logik. Sesetengah model mempunyai antara muka suis LAN tahap kedua dan antara muka WAN, penghalaan melalui protokol RIP, OSPF dan BGP disokong. Gerbang boleh dikonfigurasikan dalam salah satu daripada tiga pilihan: mod telus, NAT statik dan dinamik, yang membolehkan anda melaksanakan FortiGate tanpa rasa sakit ke dalam mana-mana rangkaian. Untuk melindungi titik akses, pengubahsuaian khas dengan WiFi digunakan - FortiWiFi.

Untuk meliputi sistem (PC Windows, telefon pintar Android) yang beroperasi di luar rangkaian yang dilindungi, perisian ejen FortiClient boleh dipasang pada mereka, yang termasuk set lengkap (firewall, antivirus, SSL dan IPsec VPN, IPS, penapis web, antispam dan banyak lagi ). FortiManager dan FortiAnalyzer digunakan untuk mengurus berbilang peranti Fortinet secara berpusat dan menganalisis log peristiwa.

Selain antara muka web dan CLI, untuk konfigurasi asas FortiGate/FortiWiFi, anda boleh menggunakan program FortiExplorer (tersedia dalam Win dan Mac OS X), yang menawarkan akses kepada GUI dan CLI (perintah menyerupai Cisco).

Salah satu ciri FortiGate ialah set khusus cip FortiASIC, yang menyediakan analisis kandungan dan pemprosesan trafik rangkaian dan membenarkan pengesanan masa nyata ancaman rangkaian tanpa menjejaskan prestasi rangkaian. Semua peranti menggunakan OS khusus - FortiOS.

Platform: Check Point UTM-1

Tapak web projek: rus.checkpoint.com

Lesen: dibayar

Perlaksanaan: perkakasan

Check Point menawarkan 3 baris peranti kelas UTM: UTM-1, UTM-1 Edge (pejabat jauh) dan Safe@Office ( syarikat kecil). Penyelesaian ini mengandungi semua yang anda perlukan untuk melindungi rangkaian anda - tembok api, IPS, gerbang anti-virus, anti-spam, alat binaan SSL VPN dan akses jauh. Firewall boleh membezakan trafik yang wujud dalam kebanyakan aplikasi dan perkhidmatan (lebih daripada 200 protokol), pentadbir boleh menyekat akses kepada rangkaian IM, P2P atau Skype dengan mudah. Perlindungan aplikasi web dan penapisan URL disediakan, dan pangkalan data Check Point mengandungi beberapa juta tapak yang boleh disekat dengan mudah. Antivirus mengimbas aliran HTTP/FTP/SMTP/POP3/IMAP, tidak mempunyai sekatan pada saiz fail dan boleh berfungsi dengan arkib. Model UTM-1 dengan huruf W tersedia dengan titik akses WiFi terbina dalam.

IPS menggunakan pelbagai kaedah pengesanan dan analisis: tandatangan kelemahan, analisis protokol dan tingkah laku objek, dan pengesanan anomali. Mekanisme analisis dapat mengira data penting, jadi 10% daripada trafik diperiksa dengan teliti, selebihnya berjalan tanpa cek tambahan. Ini mengurangkan beban pada sistem dan meningkatkan kecekapan UTM. Sistem anti-spam menggunakan beberapa teknologi - reputasi IP, analisis kandungan, senarai hitam dan putih. Dinamik penghalaan OSPF, BGP dan RIP, beberapa kaedah pengesahan pengguna (kata laluan, RADUIS, SecureID, dll.), pelayan DHCP dilaksanakan.

Penyelesaiannya menggunakan seni bina modular, yang dipanggil Software Blades, yang membenarkan, jika perlu, untuk mengembangkan fungsi ke tahap yang dikehendaki, menyediakan tahap keselamatan dan kos yang diperlukan. Dengan cara ini anda boleh memasang semula pintu masuk dengan bilah Keselamatan Web(penemuan dan perlindungan infrastruktur web), VoIP (perlindungan VoIP), Rangkaian Lanjutan, Pecutan & Pengelompokan ( prestasi maksimum dan ketersediaan dalam persekitaran bercabang). Sebagai contoh, teknologi web Firewall Aplikasi dan Pemeriksaan Penstriman Lanjutan, yang digunakan dalam Keselamatan Web, membolehkan anda memproses konteks dalam masa nyata, walaupun ia dibahagikan kepada beberapa paket TCP, menggantikan pengepala, menyembunyikan data tentang aplikasi yang digunakan, mengubah hala pengguna ke halaman dengan Penerangan terperinci kesilapan.

Kawalan jauh boleh dilakukan menggunakan web dan Telnet/SSH. Untuk tetapan berpusat Check Point SmartCenter boleh digunakan pada berbilang peranti teknologi Security Management Architecture (SMART) membolehkan anda mengurus semua elemen Check Point yang disertakan dalam dasar keselamatan. Keupayaan SmartCenter dikembangkan dengan bantuan modul tambahan yang menyediakan visualisasi dasar, penyepaduan LDAP, kemas kini, laporan, dll. Semua kemas kini UTM diterima secara berpusat menggunakan Perkhidmatan Kemas Kini Check Point.

Platform: ZyWALL 1000

Tapak web projek: zyxel.ru

Lesen: dibayar

Perlaksanaan: perkakasan

Kebanyakan gerbang keselamatan yang dihasilkan oleh ZyXEL dengan selamat boleh diklasifikasikan sebagai UTM dalam keupayaannya, walaupun menurut pengelas rasmi, hari ini barisan ini termasuk lima model ZyWALL USG 50/100/300/1000/2000, bertujuan untuk saiz kecil dan sederhana rangkaian (sehingga 500 pengguna). Dalam terminologi ZyXEL, peranti sedemikian dipanggil "Pusat Keselamatan Rangkaian". Sebagai contoh, ZyWALL 1000 ialah gerbang akses berkelajuan tinggi yang direka untuk menyelesaikan masalah keselamatan rangkaian dan pengurusan trafik. Termasuk anti-virus penstriman Kaspersky, IDS/IPS, penapisan kandungan dan perlindungan anti-spam (Blue Coat dan Commtouch), kawalan lebar jalur dan VPN (IPSec, SSL dan L2TP melalui IPSec VPN). Dengan cara ini, apabila membeli, anda harus memberi perhatian kepada firmware - antarabangsa atau untuk Rusia. Dalam yang terakhir, disebabkan oleh sekatan kesatuan kastam, kunci DES 56-bit digunakan untuk terowong VPN IPsec dan SSL VPN.

Dasar capaian adalah berdasarkan beberapa kriteria (IP, pengguna dan masa). Alat penapisan kandungan memudahkan untuk menyekat akses ke tapak pada topik tertentu dan pengendalian program tertentu IM, P2P, VoIP, mel, dll. Sistem IDS menggunakan tandatangan dan melindungi daripada cecacing rangkaian, Trojan, pintu belakang, DDoS dan eksploitasi. Teknologi Pengesanan dan Pencegahan Anomali menganalisis paket yang melalui pintu masuk pada lapisan OSI 2 dan 3, mengenal pasti ketidakkonsistenan, mengenal pasti dan menyekat 32 jenis serangan rangkaian. Keupayaan Keselamatan Titik Akhir membolehkan anda menyemak jenis OS secara automatik, kehadiran antivirus dan tembok api yang aktif, kehadiran kemas kini yang dipasang, proses berjalan, tetapan pendaftaran dan lain-lain. Pentadbir boleh melarang akses kepada Rangkaian untuk sistem yang tidak memenuhi parameter tertentu.

Melaksanakan pelbagai tempahan akses Internet dan pengimbangan beban. Penghantaran VoIP melalui protokol SIP dan H.323 adalah mungkin pada tahap firewall dan NAT, dan dalam terowong VPN. Organisasi VLAN mudah dan penciptaan antara muka alias maya disediakan. Pengesahan menggunakan LDAP, AD, RADIUS disokong, yang membolehkan anda mengkonfigurasi dasar keselamatan berdasarkan peraturan yang telah diterima pakai dalam organisasi.

Kemas kini kepada asas komponen utama dan pengaktifan beberapa fungsi (anti-spam Commtouch, meningkatkan bilangan terowong VPN) dijalankan menggunakan kad sambungan. Konfigurasi dilakukan menggunakan CLI dan antara muka web. Juruteknik akan membantu anda membuat pemasangan awal.

OS: Untangle Server 9.2.1 Cruiser

Laman web projek: untangle.com

Lesen: GPL

Perlaksanaan: perisian

Platform perkakasan: x86, x64

Keperluan sistem: Pentium 4 atau AMD yang serupa, 1 GB RAM, cakera 80 GB, 2 NIC.

Sebarang pengedaran *nix boleh dikonfigurasikan sebagai penyelesaian UTM sepenuhnya, semua yang diperlukan untuk ini tersedia dalam repositori pakej. Tetapi terdapat juga kelemahan: semua komponen perlu dipasang dan dikonfigurasikan secara bebas (dan ini sudah memerlukan sedikit pengalaman), dan, yang penting, kami kehilangan satu antara muka pengurusan. Oleh itu, dalam konteks ini ia sangat menarik penyelesaian siap sedia, dibina berdasarkan sistem OpenSource.

Pengedaran Untangle, yang dihasilkan oleh syarikat dengan nama yang sama, muncul pada tahun 2008 dan segera menarik perhatian masyarakat dengan pendekatannya. Ia berdasarkan Debian, semua tetapan dibuat menggunakan antara muka yang mudah dan intuitif. Pada mulanya, pengedaran itu dipanggil Untangle Gateway dan bertujuan untuk digunakan dalam organisasi kecil (sehingga 300 pengguna) sebagai penggantian penuh hak milik TMG hadapan untuk menyediakan akses selamat ke Internet dan melindungi rangkaian dalaman daripada beberapa ancaman. Dari masa ke masa, fungsi dan keupayaan pengedaran menjadi lebih luas dan namanya ditukar kepada Untangle Server, dan pengedaran itu sudah mampu menyokong bilangan pengguna yang lebih besar (sehingga 5000 atau lebih, bergantung pada kuasa pelayan).

Pada mulanya, fungsi keselamatan Untangle dilaksanakan dalam bentuk modul. Selepas memasang sistem asas, tidak ada modul perlindungan pentadbir secara bebas memilih apa yang dia perlukan. Untuk kemudahan, modul dibahagikan kepada 5 pakej (Premium, Standard, Education Premium Education Standard dan Lite), ketersediaannya ditentukan oleh lesen, dan pakej itu sendiri dibahagikan kepada dua kumpulan mengikut tujuan: Penapis dan Perkhidmatan. Semua aplikasi OpenSource dikumpulkan Lite percuma, yang mengandungi 13 aplikasi yang mengimbas trafik untuk virus dan perisian pengintip, penapis kandungan, sepanduk dan sekatan spam, firewall, kawalan protokol, IDS/IPS, OpenVPN, dasar akses (Portal Captive). Modul Laporan, termasuk dalam pakej Lite, membolehkan pentadbir menerima laporan tentang semua situasi yang mungkin - aktiviti rangkaian, protokol, spam dan virus yang dikesan, aktiviti pengguna dengan keupayaan untuk menghantar hasil melalui e-mel dan mengeksport ke PDF, HTML, XLS, CSV dan XML. Ia berdasarkan aplikasi OpenSource yang popular seperti Snort, ClamAV, SpamAssasin, Squid, dll. Selain itu, pelayan Untangle menyediakan semua fungsi rangkaian - penghalaan, NAT, DMZ, QoS, mempunyai pelayan DHCP dan DNS.

Tersedia dalam pakej komersial ialah: pengimbangan beban dan Failover, saluran dan kawalan lebar jalur aplikasi, modul untuk bekerja dengan Active Directory, sandaran tetapan dan beberapa fungsi lain. Sokongan juga tersedia dengan bayaran, walaupun jawapan kepada banyak soalan boleh didapati di forum rasmi. Di samping itu, projek ini menawarkan pelayan sedia dengan Untangle diprapasang.

Antara muka yang mudah ditulis dalam Java ditawarkan untuk konfigurasi semua perubahan dan statistik operasi dipaparkan dalam masa nyata. Apabila bekerja dengan Untangle, pentadbir tidak perlu mempunyai pengetahuan mendalam tentang *nix ia sudah cukup untuk memahami apa yang perlu diperolehi sebagai hasilnya. Memasang pengedaran agak mudah, anda hanya perlu mengikut gesaan wizard yang lain akan membantu anda mengkonfigurasi get laluan.

Tembok Api Endian

OS: Endian Firewall Community 2.5.1

Tapak web projek: endian.com/en/community

Lesen: GPL

Platform perkakasan: x86

Keperluan sistem: CPU 500 MHz, 512 MB RAM, 2 GB

Pembangun Endian Firewall menawarkan beberapa versi produk mereka, dilaksanakan dalam perkakasan dan platform perisian. Terdapat juga versi untuk mesin maya. Untuk semua keluaran yang dinyatakan lesen GPL, walau bagaimanapun, hanya imej ISO Edisi Komuniti tersedia untuk muat turun percuma dan sumber. Sistem pengendalian adalah berdasarkan CentOS dan mengandungi semua aplikasi khusus Linux yang menyediakan fungsi firewall, IDS/IPS, pengimbasan anti-virus trafik HTTP/FTP/POP3/SMTP, perlindungan anti-spam, penapis kandungan, anti-spoofing dan anti -modul pancingan data, dan sistem pelaporan. Anda boleh membuat VPN menggunakan OpenVPN dan IPsec dengan kunci atau pengesahan sijil. Penapis kandungan mengandungi tetapan sedia untuk lebih daripada 20 kategori dan subkategori tapak, terdapat senarai hitam dan fungsi penapisan kontekstual. Menggunakan ACL, anda boleh menentukan parameter akses untuk pengguna individu, kumpulan, IP, masa dan penyemak imbas. Statistik disimpan pada sambungan, trafik dan pengalaman pengguna. Apabila peristiwa tertentu berlaku, mesej dihantar ke e-mel pentadbir. Pengesahan pengguna tempatan, Active Directory, LDAP dan RADIUS disediakan. Antara muka memudahkan untuk mencipta VLAN, mengurus QoS dan menyokong SNMP. Pada mulanya, kit pengedaran dilengkapi dengan antivirus ClamAV secara pilihan, adalah mungkin untuk menggunakan enjin antivirus Sophos.

Untuk tetapan, antara muka web dan baris arahan digunakan. Pemasangan awal dibuat menggunakan wizard yang membolehkan anda menetapkan jenis sambungan Internet dan menetapkan antara muka (LAN, WiFi, DMZ). Berbilang alamat IP boleh diberikan kepada antara muka luaran MultiWAN disokong. Untuk kemudahan tetapan, antara muka rangkaian dibahagikan kepada zon - MERAH, OREN, BIRU dan HIJAU, peraturan firewall sudah mengandungi tetapan yang menentukan pertukaran antara mereka. Tetapan dibahagikan kepada kumpulan, nama-nama yang bercakap untuk diri mereka sendiri dengan berhati-hati, mereka sangat mudah difahami.

Kesimpulan

Kompleks sistem UTM secara beransur-ansur menggantikan penyelesaian tradisional seperti tembok api, jadi anda patut melihatnya dengan lebih dekat. Bergantung pada keadaan tertentu, pilihan yang berbeza adalah sesuai. OpenSource Endian Firewall dan Untangle cukup mampu melindungi rangkaian kecil dan sederhana. Sudah tentu, UTM tidak menggantikan, tetapi melengkapkan langkah keselamatan yang dipasang pada PC individu, mewujudkan barisan perlindungan tambahan di pintu masuk ke LAN.

Berdasarkan keputusan 2015 Makmal Kaspersky memetik statistik yang mengecewakan: kira-kira 58% daripada PC korporat telah diserang oleh perisian hasad sekurang-kurangnya sekali. Dan ini hanyalah yang berjaya dicerminkan. Daripada jumlah ini, satu pertiga (29%) diserang melalui Internet. Telah diperhatikan bahawa tiga kali lebih kerap bukan komputer rumah yang terdedah kepada ancaman, tetapi komputer korporat, jadi perniagaan berada dalam bahaya kehilangan atau memusnahkan data.

Pada tahun 2017, keadaan tidak menjadi lebih selamat: mari kita ingat kekecohan baru-baru ini daripada virus Petya, WannaCry dan BadRabbit yang terkenal. Namun begitu, kira-kira 80% syarikat tidak mengemas kini sistem keselamatan mereka, dan kira-kira 30% mempunyai kelemahan yang boleh dilihat dengan jelas.

Keselamatan rangkaian dalam teori dan amalan

Tidak lama dahulu, tembok api yang mudah sudah cukup untuk pengguna Internet. Walau bagaimanapun, masa telah berubah, dan kini penyelesaian yang lebih serius diperlukan - peranti UTM yang menggabungkan semua fungsi yang direka untuk melindungi rangkaian korporat daripada pencerobohan. Dengan menggunakan sistem pengurusan ancaman yang komprehensif, syarikat akan menerima antivirus, firewall, sistem pencegahan ancaman, perlindungan anti-spam dan banyak lagi "dalam satu pakej."

Tidak seperti kaedah klasik, yang melibatkan pembelian beberapa peranti berasingan dan menyepadukannya ke dalam sistem bersatu, ini adalah pilihan yang lebih menjimatkan dan produktif, pada asasnya berdasarkan tiga tunjang:

- Perlindungan pelbagai peringkat dalam masa nyata.

- Penapis universal yang tidak membenarkan perisian pengintip dan virus melaluinya.

- Perlindungan terhadap spam dan kandungan yang tidak diingini.

Pendekatan ini menghapuskan keperluan untuk meningkatkan perbelanjaan perkakasan, mengupah pakar IT yang boleh menjadikan keseluruhan sistem ini berfungsi dengan betul dan menyelamatkan anda daripada masalah dengan penurunan kelajuan trafik yang kerap.

Dalam amalan, perusahaan besar dan kecil akan mengutamakan fungsi yang berbeza. Dengan beralih kepada sistem yang kompleks, organisasi kecil berharap, pertama sekali, untuk menyelesaikan masalah akses rangkaian selamat untuk pekerja dan pelanggan. Untuk rangkaian korporat sederhana kompleks, saluran komunikasi yang stabil diperlukan. Syarikat-syarikat besar mengambil berat tentang menyimpan rahsia. Setiap tugas akhirnya mempunyai penyelesaian individu yang ketat.

Amalan syarikat besar

Sebagai contoh, untuk syarikat Gazprom dan organisasi serupa yang memberi keutamaan kepada perisian Rusia, ini bermakna mengurangkan risiko yang timbul apabila menggunakan perisian asing. Di samping itu, ergonomik menentukan keperluan untuk menggunakan peralatan yang diseragamkan dengan struktur perkakasan yang telah digunakan.

Masalah yang dihadapi oleh perniagaan besar adalah disebabkan oleh saiz organisasi. UTM di sini membantu dalam menyelesaikan isu yang berkaitan dengan sejumlah besar pekerja, volum besar data yang dihantar melalui rangkaian dalaman, dan keperluan untuk memanipulasi kelompok individu dengan akses Internet.

Fungsi yang dituntut oleh perniagaan besar:

- Kawalan lanjutan ke atas kerja pengguna PC, akses mereka kepada Rangkaian dan kepada sumber individu.

- Lindungi rangkaian dalaman anda daripada ancaman, termasuk penapisan URL dan pengesahan pengguna dua faktor.

- Menapis kandungan yang dihantar melalui rangkaian dalaman, mengurus rangkaian Wi-Fi.

Satu lagi contoh dari amalan kita. Dalam direktorat stesen kereta api syarikat "KERETAPI RUSIA"(contoh klasik projek perniagaan besar dengan trafik terhad) penyelesaian itu menghentikan beberapa masalah keselamatan, menghalang kebocoran data, dan juga mencetuskan peningkatan yang diramalkan dalam kecekapan buruh disebabkan pemasangan kunci dalaman.

Bagi perusahaan perbankan, mengikut pengalaman kami, adalah amat penting untuk memastikan trafik Internet yang stabil, berkelajuan tinggi dan tidak terganggu, yang dicapai melalui keupayaan untuk mengimbangi dan mengagihkan semula beban. Perlindungan terhadap kebocoran maklumat dan kawalan keselamatannya juga penting.

Kompleks membeli-belah, khususnya Kolomna "Rio", juga secara berkala terdedah kepada ancaman serangan luar pada rangkaian mereka. Walau bagaimanapun, selalunya pengurusan pusat membeli-belah berminat dengan kemungkinan memperkenalkan kawalan dalaman ke atas pekerja yang mempunyai sekatan untuk bekerja dengan Internet bergantung pada tanggungjawab mereka. Di samping itu, Internet diedarkan secara aktif di seluruh kawasan pusat membeli-belah, yang meningkatkan risiko pelanggaran perimeter. Dan untuk berjaya mencegah situasi sedemikian, penyelesaian UTM mencadangkan penggunaan pengurusan aplikasi.

Pada masa ini, kompleks beli-belah Rio secara aktif menggunakan penapis, penyekatan berbilang peringkat dan penyingkiran program dan aplikasi yang disenaraihitamkan. Hasil utama dalam dalam kes ini– peningkatan kecekapan buruh dan penjimatan masa disebabkan oleh fakta bahawa pekerja tidak lagi terganggu oleh rangkaian sosial dan kedai dalam talian pihak ketiga.

Keperluan sektor perkhidmatan

Kafe, restoran dan hotel berhadapan dengan keperluan untuk mengedarkan Wi-Fi secara bebas, yang pada masa ini, menurut ulasan pelanggan, salah satu perkhidmatan yang paling popular. Antara masalah yang memerlukan penyelesaian segera ialah: akses Internet berkualiti tinggi dan pematuhan undang-undang Persekutuan Rusia. Selain itu, rangkaian hotel mempunyai beberapa ciri khusus yang dikaitkan dengan peningkatan beban. media sosial, menyiarkan foto dan video dari percutian dan hanya melayari tidak seharusnya menyebabkan ranap dan penutupan keseluruhan sistem.

Semua masalah ini boleh diselesaikan dengan sistem UTM yang dikonfigurasikan dengan betul. Sebagai penyelesaian, adalah dicadangkan untuk memperkenalkan pengenalan peranti melalui SMS, kandungan penapis dan trafik, dan aliran berasingan yang digunakan oleh pelanggan dan pekerja mengikut penapisan dan penunjuk umur. Ia juga perlu memasang perlindungan untuk peranti yang disambungkan ke rangkaian.

Hospital, klinik dan lain-lain institusi perubatan memerlukan kompleks keselamatan bersatu yang diuruskan dari satu pusat, dengan mengambil kira struktur cawangan. Penyelesaian UTM Rusia adalah keutamaan bagi agensi kerajaan tersebut berkaitan dengan dasar penggantian import dan pematuhan undang-undang mengenai perlindungan data peribadi.

Faedah penyelesaian UTM

Perkara utama adalah jelas: satu peranti menggantikan beberapa sekali gus, melaksanakan fungsi masing-masing dengan sempurna. Di samping itu, menyambung dan menyediakan peranti sedemikian adalah lebih mudah, dan sesiapa sahaja boleh bekerja dengannya. Penyelesaian bersepadu mempunyai beberapa kelebihan:

- Kewangan. Membeli alatan keselamatan berkualiti tinggi secara berasingan (sistem keselamatan, unit anti-virus, VPN dan pelayan proksi, tembok api, dll.) adalah berkali-kali ganda daripada kos peralatan. Terutama apabila kita bercakap tentang mengenai pilihan import. Peranti UTM jauh lebih berpatutan, dan produk domestik berkualiti tinggi lebih-lebih lagi.

- Berfungsi. Ancaman dihalang di peringkat gerbang rangkaian, yang tidak mengganggu aliran kerja dan tidak menjejaskan kualiti trafik. Kelajuan adalah stabil dan malar, aplikasi yang sensitif terhadap ini sentiasa tersedia dan berfungsi dengan baik.

- Kesederhanaan dan kebolehcapaian. Sistem berasaskan UTM bukan sahaja dipasang dengan cepat, tetapi juga diurus dengan mudah, yang memudahkan pentadbiran. A penyelesaian domestik ditulis dalam bahasa Rusia, yang memudahkan untuk memahami bahagian teknikal tanpa mengutak-atik istilah tertentu yang tidak perlu.

- Pemantauan dan pengurusan berpusat. Penyelesaian UTM membolehkan anda mengurus rangkaian jauh dari pusat tunggal tanpa kos tambahan untuk peralatan dan kakitangan.

Secara umumnya, peranti UTM menjadi elemen pusat keselamatan maklumat bagi mana-mana syarikat dengan rangkaian daripada beberapa komputer kepada puluhan ribu titik capaian, berkesan mencegah masalah dan membantu mengelakkan proses membersihkan akibat jangkitan dan penggodaman.

Walau bagaimanapun, perlu diambil kira bahawa UTM tidak menyelesaikan semua masalah, kerana ia tidak menguruskan peranti akhir yang tidak berdaya melawan pengguna yang tidak bertanggungjawab. Tempatan ancaman virus memerlukan kehadiran program anti-virus, sebagai tambahan kepada gerbang anti-virus, dan untuk menjamin pencegahan kebocoran maklumat, pemasangan sistem DLP adalah perlu. Kisah terkini mengenai lapangan terbang adalah petunjuk dalam hal ini. Heathrow, di mana penyiasatan dilancarkan selepas pemacu kilat dengan data berkaitan langkah keselamatan dan anti-keganasan di lapangan terbang itu ditemui di salah satu jalan di London.

Kriteria untuk memilih sistem UTM

Sistem mesti memenuhi beberapa parameter. Ini adalah kemudahan maksimum, kebolehpercayaan, kemudahan persediaan, kawalan intuitif, sokongan teknikal berterusan daripada pengilang dan kos yang agak rendah. Di samping itu, terdapat keperluan ketat untuk pensijilan mandatori oleh FSTEC (FZ-149, FZ-152, FZ-188). Ia terpakai kepada institusi pendidikan dan kerajaan, perniagaan yang bekerjasama maklumat peribadi, institusi penjagaan kesihatan, perusahaan sektor awam. Sekatan ketat disediakan untuk penggunaan sistem yang tidak disahkan: denda sehingga 50 ribu rubel, dalam beberapa kes - rampasan subjek kesalahan dan penggantungan aktiviti sehingga 90 hari.

Jaga diri anda dan data anda, gunakan sistem keselamatan maklumat moden dan jangan lupa untuk memasang kemas kini vendor.