Penghala yang mengedarkan isyarat kepada peranti yang disambungkan muncul dalam kehidupan kebanyakan orang secara relatif baru-baru ini, tetapi telah mendapat populariti. Tidaklah keterlaluan untuk mengatakan bahawa hari ini Internet digunakan di mana-mana: pendidikan jarak jauh tersebar, orang berkomunikasi di rangkaian sosial, dokumentasi disimpan dalam dalam format elektronik, surat-menyurat perniagaan dijalankan mengikut peraturan. Dengan penghala adalah mungkin untuk mencipta sendiri...

Kata laluan wifi yang disimpan - sambungan selamat rangkaian yang melindungi maklumat yang disimpan pada media. Itulah sebabnya pengguna berminat untuk melihat kata laluan Wi-Fi pada komputer. Keselamatan akses kepada Internet dipastikan dengan prestasi yang lebih baik jika pengguna mengetahui tempat untuk mencari kata laluan Wi-Fi pada penghala. Akses kepada rangkaian Wi-Fi disediakan kepada peranti yang dipercayai, kerana...

Keselamatan rangkaian Wi-Fi bergantung pada kata laluan yang dipilih dengan selamat. Anda akan berkata "apa bezanya, tiada had, kelajuan yang mencukupi, tiada guna bersusah payah menukar kata laluan wi-fi." Jika rakan dan jiran hanya menggunakan Internet, dan pada masa akses rangkaian tidak diperlukan , ia tidak begitu menakutkan. Tetapi mengenai pilihan "tukar kata laluan pada Wi-Fi...

Hari ini adalah mustahil untuk membayangkan seseorang yang tidak menggunakan Internet, tetapi hampir semua orang menghadapi masalah melupakan kata laluan Wi-Fi mereka. Apabila menyediakan buat kali pertama penghala rumah Wizard menasihati anda untuk mencipta kata laluan yang anda tidak akan lupa dan menulisnya. Tetapi selalunya petua ini tidak diendahkan. Anda mungkin memerlukannya semula apabila menyambung...

Menyediakan peranti untuk peribadi tanda dagangan Untuk kemudahan pelanggan, Beeline berhujah bahawa penghala sudah dikonfigurasikan dengan parameter yang diperlukan dan sedia untuk berfungsi, anda hanya perlu menyambung. Pada masa yang sama, walaupun terdapat tesis sedemikian, kami menasihati anda untuk segera menukar kata laluan pada penghala Wi-Fi Beeline anda. Malangnya, tidak perlu bercakap tentang perlindungan penghala individu...

Orang sering bertanya: "Mengapa menukar kata laluan WiFi?" Jawapannya mudah sahaja. Kadang-kadang ini perlu untuk mengelakkan jiran yang tidak bertanggungjawab daripada menyambung ke rangkaian anda dan mengurangkan trafik. Selanjutnya dalam artikel kita akan melihat cara menukar kata laluan untuk byfly Wi-Fi. (Selanjutnya…)...

Keperluan untuk mengetahui kata laluan Wi-Fi tingkap api 7 berlaku hanya apabila mustahil untuk memulihkan keygen. Situasi standard: kata laluan dan log masuk telah ditulis, tetapi sekeping kertas yang malang itu telah lama hilang dalam keluasan rumah anda. Pengguna tidak sentiasa mengambil berat tentang keselamatan data capaian, berharap data itu dapat dipulihkan dengan mudah. Kami memberitahu anda...

Dalam kes apakah anda perlu menukar kata laluan pada penghala?Terdapat situasi apabila pengguna penghala tplink perlu menukar kata laluan rangkaian wifi. Ini termasuk kes berikut: (Lanjutan…)...

Melindungi rangkaian WiFi peribadi adalah saat yang paling penting apabila membuat kumpulan rumah. Hakikatnya ialah titik akses mempunyai julat tindakan yang agak besar, yang boleh diambil kesempatan oleh penyerang. Apa yang perlu dilakukan untuk mengelakkan ini? Bagaimana untuk melindungi rangkaian wayarles peribadi daripada serangan oleh orang yang tidak bertanggungjawab? Inilah sebenarnya artikel ini....

Dalam artikel ini kita akan melihat apakah kunci keselamatan rangkaian WiFi wayarles dan mengapa ia diperlukan. ini soalan sebenar, jadi rangkaian wayarles tersebar luas di seluruh dunia. Pada masa yang sama, terdapat risiko jatuh di bawah radar penjenayah atau hanya pencinta "Freebies". (Selanjutnya…)...

Bagaimana untuk mengetahui kata laluan untuk rangkaian WiFi - ini topik sebenar, kerana selalunya terdapat kes apabila pengguna terlupa kunci mereka. Sudah tentu, anda boleh menetapkan semula parameter penghala (titik akses), tetapi ini tidak selalu mungkin, dan tidak semua orang boleh mengkonfigurasi semula penghala. (Selanjutnya…)...

Kadangkala pengguna terlupa kata laluan Wi-Fi mereka. Pada masa yang sama, tidak semua orang boleh menyambung ke penghala dan memasukkan tetapannya untuk melihat kunci keselamatan. Ya, dan ini tidak selalu mungkin. Jadi persoalannya ialah bagaimana untuk mengetahui kata laluan WiFi Pada Android ia berlaku agak kerap. (Selanjutnya…)...

Disebabkan berleluasa rangkaian tanpa wayar persoalan yang benar-benar munasabah timbul: adakah ia menyebabkan Kerosakan Wi-Fi? Lagipun, pada zaman kita penghala wayarles wujud dalam hampir setiap keluarga. (Selanjutnya…)...

Pada masa kini, teknologi wayarles WiFi, yang membolehkan anda membuat rangkaian rumah, telah menjadi sangat mendalam kehidupan seharian daripada orang. Ini sangat cara yang mudah menggabungkan peranti rumah seperti komputer riba, telefon pintar, tablet, PC desktop dan sebagainya ke dalam satu kumpulan dengan akses kepada rangkaian global. Walau bagaimanapun, ia sangat kerap berlaku bahawa pengguna terlupa....

Kini di hampir setiap apartmen dan rumah yang disambungkan ke Internet, anda boleh mencari Penghala Wi-Fi. Sesetengah pengguna meletakkan kata laluan padanya supaya mereka boleh menggunakannya secara individu, dan ada yang meninggalkannya akses terbuka. Ini adalah perkara peribadi, tetapi ia berlaku bahawa Internet mula perlahan atau anda, sebagai contoh, hanya tertanya-tanya jika ia disambungkan...

Bertentangan dengan semua amaran dan pengesyoran, kebanyakan pengguna menggunakan penghala wayarles dan set titik akses kata laluan standard Wi-Fi. Perkara ini mengancam dan cara melindungi diri anda daripadanya – kami akan mempertimbangkan lebih lanjut. Mengapa kod standard berbahaya Tingkah laku ini berlaku hanya kerana orang ramai selalunya tidak faham betapa berbahayanya ia. Ia kelihatan...

Ia sering berlaku bahawa anda ingin mengehadkan akses ke Wi-Fi rumah anda, tetapi sebelum itu ia tanpa kata laluan dan kini ramai orang yang tidak dikenali benar-benar boleh terus menggunakannya, tetapi, dari sudut pandangan anda, ini tidak baik. Sekarang kita akan melihat apa yang perlu dilakukan dan bagaimana untuk mengehadkan jumlah...

Mungkin anda bosan kerana perlu memasukkan kata laluan untuk peranti baharu setiap kali? Atau adakah anda seorang yang pemurah dan memutuskan untuk menjadikan Wi-Fi anda awam? Satu cara atau yang lain, anda memerlukan arahan kami tentang cara mengalih keluar kata laluan Wi-Fi. Ini bukan proses yang sangat intensif buruh, jadi sekarang kami akan menerangkan operasi sedemikian pada penghala yang paling biasa...

Teknologi komunikasi moden memungkinkan untuk mencipta rangkaian rumah, menyatukan seluruh kumpulan komputer untuk komunikasi, pertukaran data, dan sebagainya. Organisasi mereka tidak memerlukan pengetahuan khusus dan pembaziran yang besar. Bayangkan, 10 tahun yang lalu tidak semua orang mempunyai komputer, lebih-lebih lagi Internet, tetapi hari ini hampir setiap apartmen mempunyai...

Topik artikel ini ialah cara menetapkan kata laluan untuk rangkaian WiFi. Rangkaian sedemikian meluas. Hampir setiap rumah sudah mempunyai penghala wayarles atau modem. Tetapi pengilang tidak memasang kunci untuk sambungan wayarles pada peranti. Ini dilakukan supaya pembeli bebas memasuki menu tetapan dan...

Untuk masyarakat moden Internet telah menjadi sangat biasa sehingga seseorang tidak boleh masa yang lama melakukan tanpa rangkaian sosial atau akses kepada Google. Mencari maklumat yang diperlukan, memuat turun muzik atau filem, atau bermain permainan dalam talian boleh menjadi lebih pantas dan lebih mudah dengan kemunculan penghala yang mengedarkan isyarat ke peranti lain. PC desktop, komputer riba, telefon pintar, malah TV...

Keselamatan rangkaian Wi-Fi bergantung pada kata laluan yang dipilih dengan selamat. Anda berkata "apa bezanya, Internet tanpa had, kelajuannya sudah memadai, masuk akal untuk bermain-main untuk memikirkan cara menukar kata laluan pada penghala wifi.” Hari ini, rangkaian rumah bermain peranan penting dalam kehidupan orang moden. Dengan bantuan mereka, pengguna menyusun komputer ke dalam kumpulan, yang membolehkan mereka bertukar maklumat dan...

Jadi, anda telah memperoleh penghala Wi-Fi - ini memberi anda kemudahan dan tidak kurang akses pantas ke Internet dari mana-mana sahaja di rumah atau apartmen anda, yang sememangnya bagus. Sebagai peraturan, kebanyakan pengguna membeli sendiri peranti pendispensan dan ia berlaku bahawa mereka sukar mengkonfigurasinya, kecuali mungkin hanya melaraskan tetapan asas untuk operasi optimum....

Jika, sebagai tambahan kepada komputer, anda juga mempunyai komputer riba, tablet atau telefon pintar, maka anda mungkin mahu dapat mengakses rangkaian dari mana-mana tempat di apartmen atau rumah anda dari peranti ini. Sememangnya, penyelesaian kepada masalah ini boleh menjadi penghala Wi-Fi yang mencipta liputan Internet tanpa wayar dalam radius tertentu. Jika anda memasang...

Lambat laun, setiap pengguna Internet mempunyai keperluan untuk menjadikan akses kepada rangkaian lebih mudah, dan kemudian penghala Wi-Fi muncul di rumah, yang membantu menyingkirkan wayar yang tidak diperlukan dan nikmati internet tanpa wayar hampir di mana-mana dalam apartmen atau rumah. Walau bagaimanapun, jangan lupa tentang melindungi anda titik wayarles akses - betul-betul...

Perbezaan utama antara rangkaian berwayar dan tanpa wayar

dikaitkan dengan kawasan yang tidak terkawal sepenuhnya antara titik akhir rangkaian. Dalam kawasan rangkaian yang agak luas, persekitaran wayarles tidak dikawal dalam apa jua cara. Moden teknologi tanpa wayar tawaran

set alat terhad untuk mengurus keseluruhan kawasan penempatan rangkaian. Ini membolehkan penyerang yang berdekatan dengan struktur wayarles untuk melakukan pelbagai serangan yang tidak mungkin berlaku dalam dunia berwayar. Kami akan membincangkan ancaman keselamatan yang unik kepada persekitaran tanpa wayar, peralatan yang digunakan dalam serangan, masalah yang timbul semasa perayauan dari satu titik akses ke titik akses yang lain, tempat perlindungan untuk saluran wayarles Dan perlindungan kriptografi komunikasi terbuka.

mencuri dengar

Masalah yang paling biasa dalam persekitaran terbuka dan tidak terurus seperti rangkaian wayarles adalah kemungkinan serangan tanpa nama. Perosak tanpa nama boleh memintas isyarat radio dan menyahsulit data yang dihantar. Peralatan yang digunakan untuk mencuri dengar dalam talian mungkin tidak lebih sukar daripada itu, yang digunakan untuk akses biasa kepada rangkaian ini. Untuk memintas penghantaran, penyerang mesti berada dekat dengan pemancar. Pemintasan jenis ini hampir mustahil untuk didaftarkan, dan lebih sukar untuk dicegah. Penggunaan antena dan penguat memberi peluang kepada penyerang berada pada jarak yang ketara dari sasaran semasa proses pemintasan. Penyadapan dilakukan untuk mengumpul maklumat mengenai rangkaian yang kemudiannya bertujuan untuk diserang. Matlamat utama penyerang adalah untuk memahami siapa yang menggunakan rangkaian, apakah maklumat yang tersedia padanya, apakah keupayaan peralatan rangkaian, pada saat mana ia dieksploitasi paling banyak dan paling tidak secara intensif dan apakah wilayah penempatan rangkaian.

Semua ini berguna untuk mengatur serangan ke atas rangkaian.

Ramai orang awam protokol rangkaian menghantar ini maklumat penting sebagai nama pengguna dan kata laluan, dalam teks yang jelas. Pemintas boleh menggunakan data yang diekstrak untuk mendapatkan akses kepada sumber rangkaian.

Malah maklumat yang dihantar disulitkan, penyerang berakhir dengan teks yang boleh diingati dan kemudian dinyahkodkan. Satu lagi cara untuk mencuri dengar ialah menyambung ke rangkaian wayarles. Mendengar secara aktif pada rangkaian wayarles tempatan biasanya berdasarkan penyalahgunaan Address Resolution Protocol (ARP).

Pada mulanya, teknologi ini dicipta untuk "mendengar" rangkaian. Sebenarnya kita berhadapan dengan serangan MITM (man in pertengahan, “man in the middle”) pada tahap komunikasi data. Mereka boleh terima pelbagai bentuk dan digunakan untuk memusnahkan kerahsiaan dan integriti sesi komunikasi.

Serangan MITM adalah lebih kompleks daripada kebanyakan serangan lain: ia memerlukan maklumat terperinci tentang rangkaian. Penyerang biasanya memalsukan identiti salah satu sumber rangkaian.

Apabila mangsa serangan memulakan sambungan, penipu memintasnya dan kemudian menamatkan sambungan ke sumber yang diingini, dan kemudian menghantar semua sambungan ke sumber itu melalui stesennya. Dalam kes ini, penyerang boleh menghantar maklumat, menukar perkara yang dihantar atau mencuri dengar semua perbualan dan kemudian menyahsulitnya. Penyerang menghantar respons ARP yang tidak diminta ke stesen sasaran pada rangkaian tempatan, yang memajukan semua trafik yang melaluinya kepadanya. Penyerang kemudiannya akan menghantar paket kepada penerima yang ditentukan. Oleh itu, stesen tanpa wayar boleh memintas trafik daripada klien wayarles lain (atau klien berwayar pada rangkaian tempatan).

Anda membeli penghala yang mahal, menetapkan kata laluan yang kompleks dan tidak memberitahunya kepada sesiapa, tetapi anda masih perasan bahawa kelajuan kadang-kadang entah bagaimana merosot... Ia hanya lebih teruk jika anda menemui kecurian identiti, komputer terkunci dan keseronokan lain. Walaupun antivirus dan perlindungan lain.

Rupa-rupa nya, Wi-Fi rumah tidak hampir selamat seperti yang anda fikirkan. Mari kita fikirkan mengapa.

WPA2 yang terdedah

Titik akses Wi-Fi moden dilindungi terutamanya oleh protokol WPA2. Ia melaksanakan penyulitan CCMP dan AES. CCMP (Mod Counter dengan Cipher Block Chaining Message Authentication Code Protocol) ialah protokol sifir blok dengan kod pengesahan mesej (MAC) dan mod blok dan counter chaining yang dicipta untuk menggantikan TKIP yang lebih lemah (digunakan dalam pendahulunya, WPA dan WEP) . Sebenarnya, CCMP menggunakan AES (Advanced Encryption Standard) - algoritma simetri penyulitan blok (saiz blok 128 bit, kunci 128/192/256 bit).

Secara objektif, WPA2 ialah protokol yang agak lama

Sehubungan itu, banyak kelemahan ditemui dalam protokol. Sebagai contoh, pada 23 Julai 2010, data tentang lubang yang dipanggil Hole196 telah diterbitkan. Menggunakannya, pengguna yang diberi kuasa pada rangkaian boleh menggunakan kunci peribadinya untuk menyahsulit data pengguna lain dan menggantikan alamat MAC, dan oleh itu menggunakan sumber rangkaian yang digodam untuk menyerang pelbagai sumber web tanpa risiko dikesan. Tanpa sebarang kekerasan atau penggodaman kunci!

Ia mesti dikatakan bahawa tidak semua patch telah dikeluarkan. Dan kemudian kita pergi...

Menggodam WPA2

Hari ini, Wi-Fi dengan WPA2 digodam terutamanya menggunakan kekerasan dan serangan kamus. Penggodam sedang memantau kad tanpa wayar, imbas udara, pantau dan rekodkan paket yang diperlukan.

Selepas ini, pelanggan dibatalkan kebenarannya. Ini adalah perlu untuk berjabat tangan - menangkap pertukaran awal paket. Anda boleh, sudah tentu, menunggu sehingga pelanggan menyambung. Tetapi ini mungkin tidak berlaku, sekurang-kurangnya, dalam beberapa minit akan datang.

Menggodam WPS

Banyak penghala moden menyokong Protokol Wi-Fi Persediaan Terlindung, yang digunakan untuk sambungan separa automatik ke rangkaian wayarles Wi-Fi. Ia direka untuk memudahkan penyambungan ke WPS. Sudah tentu, ia juga memudahkan proses penyerang.

Kod PIN WPS, yang membolehkan anda menyambung ke rangkaian, mempunyai lapan aksara. Selain itu, watak kelapan adalah checksum.

Kerentanan dalam protokol WPS membolehkan kod PIN disemak dalam blok: blok pertama termasuk empat digit, kedua - tiga (digit kelapan dikira). Akibatnya, kami mempunyai 9999 + 999 = 10998 pilihan kod PIN.

Utiliti Reaver sesuai untuk menggodam WPS. Ia boleh didapati, sebagai contoh, dalam pengedaran Kali Linux.

Algoritma tindakan adalah mudah:

- -i mon0 ialah antara muka,

- -b 64:XX:XX:XX:XX:F4 ialah BSSID bagi titik yang diserang,

- -vv ialah suis pilihan yang membolehkan output verbose.

Proses carian mungkin mengambil masa beberapa jam. Hasilnya ialah kod PIN dan kunci keselamatan rangkaian yang dipilih.

Alternatif – Apl WPS Connect, WIFI WPS WPA TESTER untuk Android, dsb. iPhone lebih sukar, kerana daripada Apl rasmi Simpan aplikasi Ia segera dialih keluar atau ditolak pada mulanya, dan anda memasang program dari kedai tidak rasmi atas risiko dan risiko anda sendiri.

Untuk memerangi serangan ini, anda perlu melumpuhkan WPS pada penghala atau pusat akses anda. Kemudian tidak akan ada apa-apa untuk digodam.

Akibat daripada serangan

Perkara paling mudah ialah menggunakan rangkaian Wi-Fi anda untuk mendapatkan akses Internet percuma. "Simptom": kelajuan menurun, melebihi had trafik, peningkatan ping.

Penggodam boleh menggunakan Wi-Fi anda untuk melakukan aktiviti haram. Contohnya, menggodam rangkaian dan akaun, menghantar spam, dsb. Jika agensi penguatkuasa undang-undang Jika mereka mengesan penjenayah kepada IP anda, anda perlu menjelaskan diri anda sendiri. Kebarangkalian adalah rendah, tetapi tidak menyenangkan.

Akhir sekali, perkara yang paling teruk ialah jika penggodam memutuskan untuk memintas dan menyahsulit trafik anda. Dan terima data yang anda tidak mahu berikan kepada sesiapa: kata laluan dari rangkaian sosial dan akaun bank, foto intim, surat-menyurat peribadi.

Akhirnya, terdapat kemungkinan serangan man-in-the-middle. Anda boleh memintas sesi TCP, menyuntik maklumat ke dalam sesi HTTP dan memainkan semula alamat atau paket siaran.

Ringkasan

Masalah utama untuk semua wayarles rangkaian tempatan(dan, dalam hal ini, semua LAN berwayar) adalah keselamatan. Keselamatan adalah sama penting di sini seperti mana-mana pengguna Internet. Keselamatan adalah isu yang kompleks dan memerlukan perhatian yang berterusan. Kemudaratan yang besar boleh berlaku kepada pengguna kerana fakta bahawa dia menggunakan titik panas rawak atau mata terbuka Akses WI-FI rumah atau pejabat dan tidak menggunakan penyulitan atau VPN (Rangkaian Persendirian Maya) rangkaian peribadi). Ini berbahaya kerana pengguna memasukkan data peribadi atau profesionalnya, dan rangkaian tidak dilindungi daripada pencerobohan luar.

WEP

Pada mulanya, sukar untuk menyediakan keselamatan yang mencukupi untuk LAN wayarles.

Penggodam mudah berhubung dengan hampir sebarang WiFi rangkaian dengan memecahkan versi awal sistem keselamatan seperti Wired Equivalent Privacy (WEP). Peristiwa ini meninggalkan jejak mereka, dan untuk masa yang lama Sesetengah syarikat enggan atau tidak melaksanakan rangkaian wayarles sama sekali, bimbang data dipindahkan antara wayarles peranti WiFi Dan Tempat liputan Wi-Fi akses boleh dipintas dan dinyahsulit. Oleh itu, model keselamatan ini memperlahankan penyepaduan rangkaian wayarles ke dalam perniagaan dan membuatkan orang ramai yang menggunakan rangkaian WiFi di rumah gementar. Kemudian Institut IEEE dicipta kerja berkumpulan 802.11i, yang berfungsi untuk mencipta model keselamatan yang komprehensif untuk menyediakan penyulitan dan pengesahan AES 128-bit untuk melindungi data. Wi-Fi Alliance memperkenalkan versi perantaraannya sendiri bagi spesifikasi keselamatan 802.11i ini: Wi-Fi Protected Access (WPA). Modul WPA menggabungkan beberapa teknologi untuk menyelesaikan kelemahan sistem 802.11 WEP. Oleh itu, WPA menyediakan pengesahan pengguna yang boleh dipercayai menggunakan standard 802.1x (pengesahan bersama dan enkapsulasi data yang dihantar antara peranti pelanggan wayarles, pusat akses dan pelayan) dan Protokol Pengesahan Boleh Diperluas (EAP).

Prinsip pengendalian sistem keselamatan ditunjukkan secara skematik dalam Rajah 1

Selain itu, WPA dilengkapi dengan modul sementara untuk menyulitkan enjin WEP melalui penyulitan kunci 128-bit dan menggunakan Protokol Integriti Kunci Temporal (TKIP). Dan dengan bantuan checksum mesej (MIC) menghalang paket data daripada diubah suai atau diformat. Gabungan teknologi ini melindungi kerahsiaan dan integriti penghantaran data dan menjamin keselamatan melalui kawalan akses supaya hanya pengguna yang dibenarkan mendapat akses kepada rangkaian.

WPA

Meningkatkan lagi keselamatan WPA dan kawalan akses ialah penciptaan induk kunci unik baharu untuk interaksi antara setiap pengguna peralatan tanpa wayar dan titik akses dan menyediakan sesi pengesahan. Dan juga, dalam mencipta penjana kunci rawak dan dalam proses menjana kunci untuk setiap pakej.

DALAM piawaian IEEE 802.11i, yang disahkan pada Jun 2004, mengembangkan banyak ciri dengan ketara melalui teknologi WPA. Wi-Fi Alliance telah mengukuhkan modul keselamatannya dalam program WPA2. Oleh itu, tahap keselamatan penghantaran data WiFi Piawaian 802.11 telah dikeluarkan tahap yang diperlukan untuk pelaksanaan penyelesaian tanpa wayar dan teknologi dalam perusahaan. Salah satu perubahan ketara daripada 802.11i (WPA2) kepada WPA ialah penggunaan 128-bit Advanced Encryption Standard (AES). WPA2 AES menggunakan mod anti-CBC-MAC (mod operasi untuk blok sifir yang membenarkan satu kunci digunakan untuk kedua-dua penyulitan dan pengesahan) untuk memberikan perlindungan kerahsiaan, pengesahan, integriti dan main semula data. Piawaian 802.11i juga menawarkan caching utama dan pra-pengesahan untuk mengatur pengguna merentasi pusat akses.

WPA2

Dengan standard 802.11i, keseluruhan rangkaian modul keselamatan (log masuk, pertukaran kelayakan, pengesahan dan penyulitan data) menjadi lebih selamat dan perlindungan yang berkesan daripada serangan tidak terarah dan disasarkan. Sistem WPA2 membenarkan pentadbir rangkaian Wi-Fi beralih daripada isu keselamatan kepada mengurus operasi dan peranti.

Piawaian 802.11r ialah pengubahsuaian piawai 802.11i. Piawaian ini telah disahkan pada Julai 2008. Teknologi standard dengan lebih cepat dan boleh dipercayai memindahkan hierarki utama berdasarkan teknologi Handoff apabila pengguna bergerak antara titik akses. Piawaian 802.11r serasi sepenuhnya dengan piawaian WiFi 802.11a/b/g/n.

Terdapat juga standard 802.11w, yang bertujuan untuk menambah baik mekanisme keselamatan berdasarkan standard 802.11i. Piawaian ini direka bentuk untuk melindungi paket kawalan.

Piawaian 802.11i dan 802.11w ialah mekanisme keselamatan untuk rangkaian WiFi 802.11n.

Menyulitkan fail dan folder dalam Windows 7

Ciri penyulitan membolehkan anda menyulitkan fail dan folder yang kemudiannya mustahil untuk dibaca pada peranti lain tanpanya kunci khas. Ciri ini terdapat dalam versi Windows 7 seperti Professional, Enterprise atau Ultimate. Berikut akan merangkumi cara untuk mendayakan penyulitan fail dan folder.

Mendayakan penyulitan fail:

Mula -> Komputer (pilih fail untuk disulitkan) -> butang kanan tetikus pada fail->Properties->Advanced (tab Umum)->Atribut tambahan->Letakkan tanda semak dalam item Sulitkan kandungan untuk melindungi data->Ok->Apply->Ok (Pilih gunakan hanya untuk fail)->

Mendayakan penyulitan folder:

Mula -> Komputer (pilih folder untuk menyulitkan) -> butang kanan tetikus pada folder -> Properties -> Lanjutan (tab Umum) -> Atribut tambahan -> Tandai kotak Sulitkan kandungan untuk melindungi data -> Ok -> Guna - > Ok (Pilih gunakan hanya untuk fail) -> Tutup dialog Properties (Klik Ok atau Tutup).

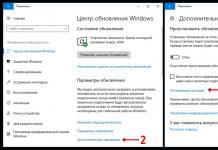

Untuk melindungi anda Rangkaian Wi-Fi dan menetapkan kata laluan, anda mesti memilih jenis keselamatan rangkaian wayarles dan kaedah penyulitan. Dan seterusnya di fasa ini Ramai orang mempunyai soalan: yang mana satu untuk dipilih? WEP, WPA atau WPA2? Peribadi atau Perusahaan? AES atau TKIP? Apakah tetapan keselamatan yang terbaik untuk melindungi rangkaian Wi-Fi anda? Saya akan cuba menjawab semua soalan ini dalam rangka artikel ini. Mari kita pertimbangkan segala-galanya kaedah yang mungkin pengesahan dan penyulitan. Mari ketahui parameter keselamatan rangkaian Wi-Fi yang paling sesuai ditetapkan dalam tetapan penghala.

Sila ambil perhatian bahawa jenis keselamatan, atau pengesahan, Pengesahan Rangkaian, keselamatan, kaedah pengesahan - semuanya adalah perkara yang sama.

Jenis pengesahan dan penyulitan adalah tetapan keselamatan utama wifi tanpa wayar rangkaian. Saya fikir pertama-tama kita perlu memikirkan apa itu, versi apa yang ada, keupayaan mereka, dll. Selepas itu kita akan mengetahui jenis perlindungan dan penyulitan yang hendak dipilih. Saya akan menunjukkan kepada anda menggunakan contoh beberapa penghala yang popular.

Saya amat mengesyorkan menyediakan kata laluan dan melindungi rangkaian wayarles anda. Pasang tahap maksimum perlindungan. Jika anda membiarkan rangkaian terbuka, tanpa perlindungan, maka sesiapa sahaja boleh menyambung kepadanya. Ini terutamanya tidak selamat. Dan juga beban tambahan pada penghala anda, penurunan kelajuan sambungan dan pelbagai masalah dengan menyambungkan peranti yang berbeza.

Perlindungan rangkaian Wi-Fi: WEP, WPA, WPA2

Terdapat tiga pilihan perlindungan. Sudah tentu, tidak mengira "Terbuka" (Tiada perlindungan).

- WEP(Privasi Setara Berwayar) ialah kaedah pengesahan yang lapuk dan tidak selamat. Ini adalah kaedah perlindungan yang pertama dan tidak begitu berjaya. Penyerang boleh dengan mudah mengakses rangkaian wayarles yang dilindungi menggunakan WEP. Tidak perlu menetapkan mod ini dalam tetapan penghala anda, walaupun ia ada di sana (tidak selalu).

- WPA(Wi-Fi Protected Access) – boleh dipercayai dan jenis moden keselamatan. Keserasian maksimum dengan semua peranti dan sistem pengendalian.

- WPA2– versi baharu WPA yang dipertingkatkan dan lebih dipercayai. Terdapat sokongan untuk penyulitan AES CCMP. hidup masa ini, Ini Cara yang paling baik Perlindungan Wi-Fi rangkaian. Inilah yang saya cadangkan untuk digunakan.

WPA/WPA2 boleh terdiri daripada dua jenis:

- WPA/WPA2 - Peribadi (PSK)- Ini cara biasa pengesahan. Apabila anda hanya perlu menetapkan kata laluan (kunci) dan kemudian menggunakannya untuk menyambung ke rangkaian Wi-Fi. Kata laluan yang sama digunakan untuk semua peranti. Kata laluan itu sendiri disimpan pada peranti. Di mana anda boleh melihatnya atau menukarnya jika perlu. Adalah disyorkan untuk menggunakan pilihan ini.

- WPA/WPA2 - Perusahaan– lebih kaedah yang kompleks, yang digunakan terutamanya untuk melindungi rangkaian wayarles di pejabat dan pelbagai pertubuhan. Membolehkan anda menyediakan lebih banyak tahap tinggi perlindungan. Digunakan hanya apabila pelayan RADIUS dipasang untuk membenarkan peranti (yang memberikan kata laluan).

Saya fikir kita telah mengetahui kaedah pengesahan. Perkara terbaik untuk digunakan ialah WPA2 - Peribadi (PSK). Untuk keserasian yang lebih baik Untuk mengelakkan masalah menyambungkan peranti lama, anda boleh menetapkan mod campuran WPA/WPA2. Ini ialah tetapan lalai pada banyak penghala. Atau ditandakan sebagai "Disyorkan".

Penyulitan Rangkaian Wayarles

Terdapat dua cara TKIP Dan AES.

Adalah disyorkan untuk menggunakan AES. Jika anda mempunyai peranti lama pada rangkaian anda yang tidak menyokong penyulitan AES (tetapi hanya TKIP) dan akan terdapat masalah menyambungkannya ke rangkaian wayarles, kemudian tetapkannya kepada "Auto". taip penyulitan TKIP tidak disokong dalam mod 802.11n.

Walau apa pun, jika anda memasang WPA2 - Peribadi (disyorkan), maka hanya penyulitan AES akan tersedia.

Apakah perlindungan yang perlu saya pasang pada penghala Wi-Fi saya?

guna WPA2 - Peribadi dengan penyulitan AES . Sehingga kini, ini adalah yang terbaik dan paling banyak cara selamat. Inilah rupa tetapan keselamatan rangkaian wayarles pada penghala ASUS:

Dan inilah rupa tetapan keselamatan ini pada penghala daripada TP-Link (dengan firmware lama).

Lagi arahan terperinci untuk TP-Link boleh tengok.

Arahan untuk penghala lain:

Jika anda tidak tahu di mana untuk mencari semua tetapan ini pada penghala anda, kemudian tulis dalam ulasan, saya akan cuba memberitahu anda. Cuma jangan lupa nyatakan modelnya.

Sejak WPA2 - Peribadi (AES) peranti lama ( Penyesuai Wi-Fi, telefon, tablet, dsb.) mungkin tidak menyokongnya, maka sekiranya berlaku masalah sambungan, tetapkan mod bercampur (Auto).

Saya sering melihat bahawa selepas menukar kata laluan atau tetapan keselamatan lain, peranti tidak mahu menyambung ke rangkaian. Komputer mungkin menerima ralat "Tetapan rangkaian yang disimpan pada komputer ini tidak memenuhi keperluan rangkaian ini." Cuba padamkan (lupakan) rangkaian pada peranti dan sambung semula. Saya menulis bagaimana untuk melakukan ini pada Windows 7. Tetapi dalam Windows 10 anda perlukan .

Kata laluan (kunci) WPA PSK

Apa sahaja jenis kaedah keselamatan dan penyulitan yang anda pilih, anda mesti menetapkan kata laluan. Dia pun sama kunci WPA, Kata Laluan Wayarles, Kunci Keselamatan Rangkaian Wi-Fi, dsb.

Panjang kata laluan adalah dari 8 hingga 32 aksara. Surat boleh digunakan abjad Latin dan nombor. Juga tanda-tanda khas: - @ $ # ! dan lain-lain. Tiada ruang! Kata laluan adalah sensitif huruf besar/kecil! Ini bermakna "z" dan "Z" ialah aksara yang berbeza.

Saya tidak mengesyorkan pertaruhan kata laluan mudah. Lebih baik mencipta kata laluan yang kuat, yang tiada siapa yang akan dapat mengambilnya, walaupun mereka berusaha keras.

Tidak mungkin anda akan dapat mengingati kata laluan yang begitu kompleks. Adalah baik untuk menulisnya di suatu tempat. Ia bukan sesuatu yang luar biasa untuk kata laluan Wi-Fi dilupakan begitu sahaja. Saya menulis dalam artikel apa yang perlu dilakukan dalam situasi sedemikian: .

Jika anda memerlukan lebih keselamatan, anda boleh menggunakan pengikatan alamat MAC. Benar, saya tidak nampak keperluan untuk ini. WPA2 - Peribadi dipasangkan dengan AES dan kata laluan yang kompleks- cukup.

Bagaimanakah anda melindungi rangkaian Wi-Fi anda? Tulis dalam komen. Nah, tanya soalan :)