Salam sejahtera kepada semua yang menonton video ini!

Ini bukan artikel pertama saya, tetapi ia adalah yang pertama dalam bidang mengajar pengguna supaya tidak melakukan perkara bodoh.

Dalam video ini dan teks artikel, saya akan memberitahu dan menunjukkan apa yang perlu anda lakukan dan apa yang tidak boleh anda lakukan apabila memasukkan kata laluan atau memilih satu.

Terdapat kata laluan yang berbeza: sesetengah orang menyimpannya dalam kepala mereka, ada yang menuliskannya pada sekeping kertas, beberapa dalam dokumen teks.

Menyimpan kata laluan dalam kepala anda bermakna yang berikut:

kata laluan akan menjadi:

1. panjang pendek;

2. sama pada sumber yang berbeza,

dan oleh itu jika anda mendaftar melalui mel, dan kemudian dalam sembang, maka selepas menggodam sembang orang itu akan mempunyai akses ke mel anda, yang tidak baik...

menyimpan kata laluan di atas kertas juga bukan satu pilihan, walaupun ia lebih baik daripada yang pertama, tetapi kerana kita beralih daripada buku kertas,

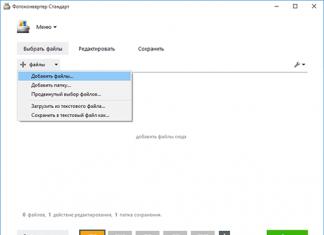

media storan elektronik, maka saya cadangkan menyimpan kata laluan dalam bentuk teks.

Kaedah ini juga mempunyai kelemahan dan juga kelebihan.

Kelemahan: penyerang, yang mempunyai akses kepada fail kata laluan anda, akan mengetahui semua sumber dan boleh mendapat akses bagi pihak anda.

Kelebihan: mendapatkan akses kepada sumber (lebih sukar untuk pihak ketiga) kerana anda boleh membuat kata laluan yang kompleks dan tidak takut untuk melupakannya

Anda boleh menambah baik kaedah ini dengan mengingati 1 kata laluan kompleks 10 digit atau lebih,

dan hanya gunakannya untuk menyahsulit arkib yang dilindungi kata laluan dengan kata laluan.

Nanti saya tunjukkan...

Sekarang saya akan menunjukkan kepada anda betapa sukarnya untuk menyahsulit kata laluan biasa.

Pada masa ini, agak banyak algoritma penyulitan telah dicipta. Yang paling popular, pada pendapat saya, ialah MD5 dan pengubahsuaiannya.

Mari kita ambil sebagai contoh kata laluan yang berbeza dan cincangnya, dan cuba menyahsulitnya, dan lihat berapa lama masa yang diperlukan.

Jadi, sekarang kita akan menguraikan dan melihat masa...

Pada mulanya kita akan menggunakan nombor sahaja, dan kemudian meningkatkan kerumitan...

Pisahkan saat...

Sama…

Perkara yang sama, tetapi kita tahu bahawa kata laluan hanya mengandungi nombor, dan jika ia juga mengandungi aksara, ia akan mengambil lebih banyak masa...

Kata laluan seterusnya...

Kami tidak menjumpai kata laluan menggunakan nombor... mari tambah simbol... huruf kecil...

menambah 1 aksara (bukan nombor dan itulah cara ia memudahkan proses)

Pada mesin yang agak lemah, kata laluan 8 aksara menggunakan huruf besar dan kecil akan mengambil masa yang sangat lama untuk menyahsulit, dan ini dengan syarat MD5 tidak diubah suai...

Sayang sekali tidak setiap tapak/perkhidmatan/pelayan boleh menggunakan aksara tambahan...

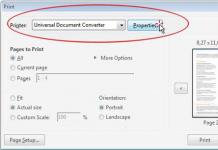

Perhatikan skrin, ini adalah cara mereka menggunakannya akan merumitkan proses carian langsung...

Dengan penggunaannya, kata laluan boleh dikatakan kebal, melainkan, sudah tentu, superkomputer digunakan untuk menyahsulitnya

Dan seperti yang dijanjikan, saya menunjukkan cara anda boleh menyimpan kata laluan untuk mengakses sumber dengan mengetahui satu kata laluan:

Kata laluan ini sudah tentu sukar untuk diingat, jadi mari kita permudahkan sedikit... sedikit kemudian

w1W4W5a$4PYi

Dengan menggunakan kata laluan sedemikian, kata laluan anda akan selamat.

Anda boleh memendekkannya, seperti yang saya katakan, kepada 10 aksara... Atau lebih...

Ia lebih mudah diingati, sama seperti penggodaman, tetapi saya tidak fikir kata laluan anda akan digodam dengan sengaja

Ya, dan nama fail "Kata Laluan" akan menarik perhatian, jadi tukar nama kepada sesuatu yang kurang menarik...

Itu sahaja!

Apakah keperluan untuk menganjurkan perlindungan kata laluan bagi maklumat di institusi pendidikan?

Adalah dinasihatkan untuk mempercayakan sokongan organisasi dan teknikal untuk proses penggunaan, penukaran dan penamatan kata laluan, serta kawalan ke atas kerja dengan kata laluan di institusi pendidikan, kepada pentadbir sistem.

Peribadi kata laluan adalah wajar untuk menjana dan mengedarkan secara berpusat. Walau bagaimanapun, pengguna sistem maklumat boleh memilihnya secara bebas, dengan mengambil kira keperluan berikut:

- Kata laluan mestilah sekurang-kurangnya 8 aksara panjang;

- aksara mesti termasuk huruf (dalam huruf besar dan kecil) dan nombor;

- kata laluan tidak boleh mengandungi kombinasi aksara yang mudah dikira (nama pertama, nama keluarga, nama terkenal, perkataan slanga, dsb.), urutan simbol dan tanda, singkatan yang diterima umum, singkatan, nama haiwan peliharaan, nombor kereta, nombor telefon dan kombinasi huruf dan aksara lain, yang boleh diteka berdasarkan maklumat pengguna;

- Pengguna tidak mempunyai hak untuk mendedahkan kata laluan peribadinya kepada sesiapa sahaja.

Jika penjanaan kata laluan peribadi pengguna dijalankan secara berpusat, tanggungjawab untuk ketepatannya terletak pada pentadbir sistem institusi pendidikan.

Sekiranya terdapat keperluan teknologi untuk menggunakan kata laluan pekerja semasa ketiadaannya, adalah disyorkan untuk menukar kata laluan pada peluang pertama dan memindahkannya untuk disimpan dengan selamat kepada orang yang bertanggungjawab untuk keselamatan maklumat dalam sampul surat yang tertutup. Sampul surat tertutup yang mengandungi kata laluan mesti disimpan dalam peti besi.

Sekiranya penamatan kuasa pengguna (pemecatan, pemindahan ke pekerjaan lain, dsb.) Pentadbir Sistem mesti memadam akaunnya sejurus selepas tamat sesi terakhirnya dengan sistem informasi.

Penukaran kata laluan segera (tidak berjadual) harus dilakukan sekiranya kuasa pentadbir sistem maklumat dan pekerja lain yang telah diberi kuasa untuk mengurus perlindungan kata laluan ditamatkan.

Adalah disyorkan bahawa institusi pendidikan membangunkan arahan untuk mengatur perlindungan kata laluan bagi maklumat, yang pemilik kata laluan harus biasa dengan semasa tandatangan. Arahan mesti menentukan langkah-langkah keselamatan, pematuhan yang akan menghalang kebocoran maklumat. Mari kita berikan rumusan yang mungkin.

Dilarang menulis kata laluan di atas kertas, dalam fail atau media storan lain. Apabila memasukkan kata laluan, pengguna tidak boleh menyebutnya dengan kuat.

Dilarang mendedahkan kata laluan peribadi anda kepada pengguna lain dan mendaftarkannya dalam sistem menggunakan kata laluan anda.

Menyimpan kata laluan anda di atas kertas hanya dibenarkan dalam peti besi.

Pemilik kata laluan mesti diberi amaran tentang tanggungjawab untuk menggunakan kata laluan yang tidak memenuhi keperluan yang ditetapkan oleh institusi, serta untuk mendedahkan maklumat kata laluan.

Sumber rasmi

Bagaimanakah keselamatan maklumat sistem automatik yang memproses data peribadi dalam institusi pendidikan dipantau? Memantau prestasi komponen perkakasan sistem automatik yang memproses data peribadi dijalankan semasa pentadbirannya dan semasa kerja penyelenggaraan peralatan. Komponen sistem yang paling penting (pelayan, peralatan rangkaian aktif) mesti sentiasa dipantau sebagai sebahagian daripada kerja pentadbir sistem yang sepadan.

Memantau perlindungan kata laluan termasuk: menetapkan tarikh tamat tempoh kata laluan (tidak lebih daripada 3 bulan); secara berkala (sekurang-kurangnya sekali sebulan) menyemak kata laluan pengguna untuk bilangan aksara dan kejelasan untuk mengenal pasti kata laluan yang lemah yang mudah diteka atau dinyahsulit menggunakan perisian khusus (pemecah kata laluan).

Pemantauan integriti perisian termasuk tindakan berikut:

- menyemak jumlah semak dan tandatangan digital direktori dan fail perisian yang diperakui semasa memuatkan sistem pengendalian;

- pengesanan ID pengguna pendua;

- Pemulihan fail sistem oleh pentadbir sistem daripada salinan sandaran apabila jumlah semak tidak sepadan.

Pencegahan dan pengesanan tepat pada masanya terhadap percubaan capaian yang tidak dibenarkan dijalankan menggunakan alat sistem pengendalian dan perisian khas dan menyediakan untuk:

- merekodkan percubaan log masuk yang tidak berjaya dalam log sistem;

- log operasi perkhidmatan rangkaian;

- mengenal pasti imbasan julat port rangkaian tertentu dalam tempoh masa yang singkat untuk mengesan penganalisis rangkaian yang mengkaji sistem dan mengenal pasti kelemahannya.

Memantau prestasi sistem automatik yang memproses data peribadi dijalankan berdasarkan permintaan pengguna, semasa pentadbiran sistem dan penyelenggaraan pencegahan untuk mengenal pasti percubaan akses tanpa kebenaran yang telah mengakibatkan penurunan ketara dalam prestasi sistem.

Sistem audit dilakukan setiap suku tahun dan dalam situasi khas. Ia termasuk menjalankan semakan keselamatan, ujian sistem dan memantau perubahan pada perisian sistem.

Sumber rasmi

- Undang-undang Persekutuan 27 Julai 2006 No. 152-FZ “Mengenai Data Peribadi” (seperti yang dipinda pada 25 Julai 2011)

- Peraturan untuk memastikan keselamatan data peribadi semasa pemprosesannya dalam sistem maklumat data peribadi, diluluskan. Dekri Kerajaan Persekutuan Rusia bertarikh 17 November 2007 No. 781

- Peraturan mengenai kaedah dan cara melindungi maklumat dalam sistem maklumat data peribadi, diluluskan. dengan perintah FSTEC bertarikh 02/05/2010 No 58

Pengarang artikel

Kompaniets Elizaveta, pelajar Sekolah Menengah MBOU No. 28, gred A ke-11

Matlamat

Apakah sejarah kata laluan?

Bagaimanakah kata laluan melindungi data pada komputer dan cakera?

Bagaimanakah penggodam memecahkan kata laluan?

Bagaimana untuk membuat kata laluan tahan terhadap penggodaman?

Hipotesis

Kata laluan adalah yang paling boleh diterima dan oleh itu cara yang paling biasa digunakan untuk mewujudkan keaslian, berdasarkan pengetahuan subjek akses.

Melindungi data menggunakan komputer

Sejarah kata laluan

Kata laluan(Parol Perancis - perkataan) ialah perkataan rahsia atau set aksara yang direka untuk mengesahkan identiti atau kuasa. Kata laluan sering digunakan untuk melindungi maklumat daripada capaian yang tidak dibenarkan. Dalam kebanyakan sistem pengkomputeran, gabungan nama pengguna-kata laluan digunakan untuk mengesahkan pengguna. Kata laluan telah digunakan sejak zaman purba.

Polybius menerangkan penggunaan kata laluan di Rom purba seperti berikut:

Cara mereka memastikan laluan selamat pada waktu malam adalah seperti berikut: dari sepuluh maniple setiap cabang infantri dan pasukan berkuda, yang terletak di bahagian bawah jalan, komander memilih siapa yang dikecualikan daripada tugas pengawal, dan dia pergi. setiap malam kepada tribun, dan menerima kata laluannya adalah tablet kayu dengan perkataan. Dia kembali ke unitnya, dan kemudian pergi dengan kata laluan dan menandatangani kepada komander seterusnya, yang seterusnya menghantar tanda itu kepada yang seterusnya.

Kata laluan digunakan untuk menghalang akses tanpa kebenaran kepada data yang disimpan pada komputer anda. Komputer membenarkan akses kepada sumbernya hanya kepada pengguna yang berdaftar dan telah memasukkan kata laluan yang betul. Setiap pengguna tertentu hanya dibenarkan mengakses sumber maklumat tertentu sahaja. Dalam kes ini, semua percubaan akses tanpa kebenaran boleh direkodkan.

Melindungi akses kepada komputer anda.

Tetapan pengguna dilindungi dalam sistem pengendalian Windows (apabila sistem boot, pengguna mesti memasukkan kata laluannya), bagaimanapun, perlindungan sedemikian mudah diatasi, kerana pengguna boleh menolak untuk memasukkan kata laluan. Log masuk kata laluan boleh ditetapkan dalam program Persediaan BIOS , komputer tidak akan mula memuatkan sistem pengendalian melainkan kata laluan yang betul dimasukkan. Tidak mudah untuk mengatasi perlindungan sedemikian, lebih-lebih lagi, masalah capaian data yang serius akan timbul jika pengguna terlupa kata laluan ini.

Melindungi data pada cakera.

Setiap pemacu, folder dan fail pada komputer tempatan, serta pada komputer yang disambungkan ke rangkaian tempatan, boleh dilindungi daripada capaian yang tidak dibenarkan. Mereka boleh mempunyai hak akses khusus (penuh, baca sahaja, kata laluan), dan haknya boleh berbeza untuk pengguna yang berbeza.

Menggodam kata laluan komputer

Penggodaman kata laluan adalah salah satu jenis serangan biasa pada sistem maklumat yang menggunakan kata laluan atau pengesahan nama pengguna-kata laluan. Intipati serangan datang kepada penyerang yang memiliki kata laluan pengguna yang mempunyai hak untuk log masuk ke dalam sistem. Daya tarikan serangan untuk penyerang ialah jika dia berjaya mendapatkan kata laluan, dia dijamin menerima semua hak pengguna yang akaunnya telah terjejas, dan sebagai tambahan, log masuk di bawah akaun sedia ada biasanya menyebabkan kurang syak wasangka di kalangan pentadbir sistem . Secara teknikal, serangan boleh dilaksanakan dalam dua cara: berbilang percubaan pada pengesahan langsung dalam sistem, atau dengan menganalisis cincang kata laluan yang diperoleh dengan cara lain, contohnya, dengan memintas lalu lintas. Pendekatan berikut boleh digunakan:

Carian terus. Mencari melalui semua kemungkinan kombinasi aksara yang dibenarkan dalam kata laluan. Sebagai contoh, kata laluan "qwerty" sering digodam kerana ia sangat mudah diteka dengan melihat kekunci pertama pada papan kekunci.

Pemilihan kamus. Kaedah ini adalah berdasarkan andaian bahawa kata laluan menggunakan perkataan sedia ada bahasa atau gabungannya.

Kaedah kejuruteraan sosial. Berdasarkan andaian bahawa pengguna menggunakan maklumat peribadi sebagai kata laluan, seperti nama pertama atau terakhir, tarikh lahir, dsb. Cth. Vasya Pupkin, dilahirkan pada 31 Disember 1999 selalunya mempunyai kata laluan seperti "vp31121999" atau "vp991231". Banyak alat telah dibangunkan untuk melakukan serangan, contohnya, John the Ripper.

Kriteria Kekuatan Kata Laluan

Berdasarkan pendekatan untuk menjalankan serangan, adalah mungkin untuk merumuskan kriteria untuk kekuatan kata laluan terhadapnya. Kata laluan tidak boleh terlalu pendek, kerana ini memudahkan untuk memecahkan melalui kekerasan. Panjang minimum yang paling biasa ialah lapan aksara. Atas sebab yang sama, ia tidak sepatutnya terdiri daripada nombor sahaja.

Kata laluan itu tidak boleh berupa perkataan kamus atau gabungan ringkas daripadanya; ini memudahkan pemilihannya daripada kamus.

Kata laluan tidak seharusnya mengandungi maklumat pengguna yang tersedia secara umum sahaja.

Pengesyoran untuk mencipta kata laluan termasuk menggunakan gabungan perkataan dengan nombor dan aksara khas (#, $, *, dsb.), menggunakan perkataan yang kurang biasa atau tidak wujud, dan mengekalkan panjang minimum.

Kesimpulan

Kata laluan telah digunakan sejak awal penciptaannya hingga ke hari ini. Mereka berjaya membantu kami melindungi maklumat daripada akses yang tidak dibenarkan.

Dalam dunia moden, semakin banyak data peribadi berakhir di Internet. Ini termasuk pelbagai perkhidmatan dan aplikasi kewangan. Data ini mesti dilindungi dengan pasti.

Anda memastikan perlindungan data anda sendiri, menggunakan pelbagai kata laluan, yang bergantung kepada keselamatan pelbagai akaun. Jadi, bagaimana anda boleh membuat kata laluan anda supaya mudah diingat dan sukar untuk digodam?

Kesalahan biasa

Ramai pengguna di seluruh dunia tidak memberi perhatian khusus apabila memilih kata laluan yang selamat, itulah sebabnya mereka akhirnya menjadi mangsa penipu Internet yang menggodam akaun mereka dalam 5-6 percubaan. Selama bertahun-tahun, pengguna telah menggunakan kombinasi paling mudah - 1234567, 12345554321, 1q2w3e4r5t6y: dengan itu mendedahkan diri mereka kepada ancaman penggodaman.

Kebanyakan pakar keselamatan siber menunjukkan bahawa dua kriteria utama untuk kata laluan selamat adalah kerumitan dan panjang. Pada pendapat mereka, apabila membuat kata laluan, anda perlu menggunakan kombinasi panjang menggunakan pelbagai aksara - nombor, huruf, simbol, tanda baca.

Cara membuat kata laluan dengan betul

- Gunakan lebih daripada 8 aksara

- Untuk setiap akaun, gunakan kata laluan unik anda sendiri, kerana jika anda menggunakan kata laluan yang sama pada semua akaun, jika salah satu daripadanya digodam, penipu akan dapat membuka akaun lain juga

- Anda harus menukar kata laluan anda secara berkala – sekurang-kurangnya sekali setiap 3 bulan. Untuk melakukan ini, tetapkan peringatan automatik supaya tidak melupakan prosedur penting itu.

- Pelbagai aksara dalam kata laluan adalah jaminan kebolehpercayaan. Tetapi jangan gunakan penggantian biasa baru-baru ini huruf dengan nombor atau simbol, sebagai contoh, "UNTUK" dengan "4".

- Gunakan rangkaian penuh simbol yang tersedia pada papan kekunci

Juga, jangan lupa - kata laluan mesti disimpan di tempat yang hanya anda boleh akses.

Elakkan menggunakan sebanyak mungkin semasa membuat kata laluan:

- Perbendaharaan kata dalam mana-mana bahasa

- Ulangan atau simbol diletakkan secara berurutan satu demi satu. Contohnya: 1234567, 55555, abcwhere, dsb.

- Kata laluan menggunakan data peribadi: nama penuh, tarikh lahir, nombor siri dokumen dan sebagainya.

Secara umum, ambil serius tentang penciptaan kata laluan, kerana kesejahteraan atau reputasi kewangan anda mungkin bergantung pada perkara yang mereka lindungi.