Virus Petya ialah virus yang berkembang pesat yang menjejaskan hampir semua perusahaan besar di Ukraine pada 27 Jun 2017. Virus Petya menyulitkan fail anda dan kemudian menawarkan wang tebusan untuknya.

Virus baharu menjangkiti cakera keras komputer dan berfungsi sebagai virus penyulitan fail. Selepas masa tertentu, virus Petya "memakan" fail pada komputer anda dan ia menjadi disulitkan (seolah-olah fail telah diarkibkan dan kata laluan yang berat telah ditetapkan)

Fail yang telah terjejas oleh virus ransomware Petya tidak boleh dipulihkan kemudian (terdapat peratusan yang anda boleh memulihkannya, tetapi ia sangat kecil)

TIADA algoritma yang memulihkan fail yang terjejas oleh virus Petya

Dengan bantuan artikel pendek dan MAKSIMUM berguna ini anda boleh melindungi diri anda daripada #virusPetya

Bagaimana untuk MENGENAL PASTI virus Petya atau WannaCry dan TIDAK dijangkiti virus

Apabila memuat turun fail melalui Internet, semak dengan antivirus dalam talian. Antivirus dalam talian boleh mengesan virus dalam fail terlebih dahulu dan mencegah jangkitan oleh virus Petya. Apa yang anda perlu lakukan ialah menyemak fail yang dimuat turun menggunakan VirusTotal, dan kemudian jalankannya. Walaupun anda MUAT TURUN VIRUS PETYA, tetapi TIDAK menjalankan fail virus, virus tersebut TIDAK aktif dan tidak menyebabkan kemudaratan. Hanya selepas menjalankan fail berbahaya anda melancarkan virus, ingat ini

MENGGUNAKAN KAEDAH INI HANYA MEMBERIKAN SETIAP PELUANG UNTUK TIDAK DIJANGKITKAN OLEH VIRUS PETYA

Virus Petya kelihatan seperti ini:

Cara Melindungi Diri Anda daripada Virus Petya

Syarikat Symantec mencadangkan penyelesaian yang membolehkan anda melindungi diri anda daripada virus Petya dengan berpura-pura bahawa anda sudah memasangnya.

Virus Petya, apabila ia memasuki komputer, mencipta dalam folder C:\Windows\perfc fail perfc atau perfc.dll

Untuk membuat virus berfikir bahawa ia telah dipasang dan tidak meneruskan aktivitinya, buat dalam folder C:\Windows\perfc fail dengan kandungan kosong dan simpannya dengan menetapkan mod pengeditan kepada "Baca Sahaja"

Atau muat turun virus-petya-perfc.zip dan nyahzip folder perfc ke folder C:\Windows\ dan tetapkan mod perubahan kepada "Baca Sahaja"

Muat turun virus-petya-perfc.zip

DIKEMASKINI 06/29/2017

Saya juga mengesyorkan memuat turun kedua-dua fail hanya ke folder Windows. Banyak sumber menulis bahawa fail perfc atau perfc.dll mesti ada dalam folder C:\Windows\

Apa yang perlu dilakukan jika komputer anda sudah dijangkiti virus Petya

Jangan hidupkan komputer yang telah menjangkiti anda dengan virus Petya. Virus Petya berfungsi sedemikian rupa sehingga semasa komputer yang dijangkiti dihidupkan, ia menyulitkan fail. Iaitu, selagi anda memastikan komputer anda dijangkiti virus Petya dihidupkan, semakin banyak fail boleh dijangkiti dan disulitkan.

Pemacu keras komputer ini patut diperiksa. Anda boleh menyemaknya menggunakan LIVECD atau LIVEUSB dengan antivirus

Pemacu kilat USB boleh but dengan Cakera Penyelamat Kaspersky 10

Pemacu kilat boleh boot Dr.Web LiveDisk

Siapa yang Menyebarkan Virus Petya ke Seluruh Ukraine

Microsoft telah menyatakan pandangannya mengenai jangkitan rangkaian global dalam syarikat besar Ukraine. Sebabnya ialah kemas kini kepada program M.E.Doc. M.E.Doc ialah program perakaunan yang popular, itulah sebabnya syarikat itu membuat kesilapan besar apabila virus masuk ke dalam kemas kini dan memasang virus Petya pada beribu-ribu PC di mana program M.E.Doc dipasang. Dan kerana virus itu menjejaskan komputer pada rangkaian yang sama, ia merebak dengan sepantas kilat.

#: Virus Petya menjejaskan android, virus Petya, cara mengesan dan membuang virus Petya, cara merawat virus petya, M.E.Doc, Microsoft, buat folder virus Petya

Syarikat di seluruh dunia pada hari Selasa, 27 Jun, mengalami serangan siber besar-besaran malware yang diedarkan melalui e-mel. Virus ini menyulitkan data pengguna pada cakera keras dan memeras wang dalam bitcoin. Ramai segera memutuskan bahawa ini adalah virus Petya, yang diterangkan pada musim bunga 2016, tetapi pengeluar antivirus percaya bahawa serangan itu berlaku disebabkan oleh perisian hasad baharu yang lain.

Serangan penggodam yang kuat pada petang 27 Jun melanda Ukraine pertama, dan kemudian beberapa syarikat besar Rusia dan asing. Virus itu, yang ramai disalah anggap sebagai Petya tahun lepas, merebak pada komputer dengan sistem pengendalian Windows melalui e-mel spam dengan pautan yang, apabila diklik, membuka tetingkap yang meminta hak pentadbir. Jika pengguna membenarkan akses program ke komputernya, virus mula menuntut wang daripada pengguna - $300 dalam bitcoin, dan jumlahnya berganda selepas beberapa ketika.

Virus Petya, yang ditemui pada awal 2016, merebak mengikut corak yang sama, jadi ramai pengguna memutuskan bahawa ini adalah ia. Tetapi pakar dari syarikat pembangunan perisian antivirus telah menyatakan bahawa beberapa virus lain yang benar-benar baru, yang mereka masih akan mengkaji, dipersalahkan atas serangan yang berlaku. Pakar dari Kaspersky Lab telah pun melakukannya diberi nama virus tidak diketahui - NotPetya.

Menurut data awal kami, ini bukan virus Petya, seperti yang dinyatakan sebelum ini, tetapi perisian hasad baharu yang tidak diketahui oleh kami. Itulah sebabnya kami memanggilnya NotPetya.

Akan ada dua medan teks bertajuk Base64 dikodkan 512 bait data pengesahan dan Base64 dikodkan 8 bait bukan sekali. Untuk menerima kunci, anda perlu memasukkan data yang diekstrak oleh program ke dalam dua medan ini.

Program ini akan mengeluarkan kata laluan. Anda perlu memasukkannya dengan memasukkan cakera dan melihat tetingkap virus.

Mangsa serangan siber

Syarikat Ukraine paling menderita akibat virus yang tidak diketahui itu. Komputer lapangan terbang Boryspil, kerajaan Ukraine, kedai, bank, media dan syarikat telekomunikasi telah dijangkiti. Selepas ini, virus itu sampai ke Rusia. Mangsa serangan itu ialah Rosneft, Bashneft, Mondelez International, Mars, Nivea.

Malah beberapa organisasi asing melaporkan masalah dengan sistem IT akibat virus: syarikat pengiklanan British WPP, syarikat farmaseutikal Amerika Merck & Co, syarikat pembawa kargo Denmark yang besar Maersk dan lain-lain. Costin Raiu, ketua pasukan penyelidikan antarabangsa di Kaspersky Lab, menulis tentang perkara ini di Twitternya.

Varian perisian tebusan Petrwrap/Petya dengan sentuhan [e-mel dilindungi] merebak, di seluruh dunia sejumlah besar negara terjejas.

TALLINN, 28 Jun - RIA Novosti, Nikolai Adashkevich. Virus ransomware komputer Petya menyerang komputer di Estonia dan Poland.

Di Estonia, semua 11 kedai pembinaan rantai ABC Ehituse, yang dimiliki oleh syarikat Perancis Saint-Gobain, ditutup, kata Anton Kutser, ahli lembaga pengarah syarikat itu.

"Kami sedang berusaha untuk menyelesaikan masalah itu. Kami mempunyai sistem komputer setempat untuk melindungi data. Sebaik sahaja masalah itu diselesaikan, kami akan memaklumkan kepada pelanggan mengenainya. Pada masa ini semua kedai Ehituse ABC ditutup," portal Estonia Delfi memetik Kutser sebagai berkata.

Di Poland, masalah itu menjejaskan syarikat dalam industri logistik. Firma kecil dan pusat perkhidmatan dan membeli-belah diserang. Mesej daripada portal niebezpiecznik.pl menyatakan bahawa "maka tiada siapa yang sepatutnya berasa selamat." Maklumat mengenai serangan itu disahkan oleh Jakub Syta, pengarah biro pengurusan keselamatan di Exatel. Menurutnya, skala kejadian masih tidak jelas. Perdana Menteri Beata Szydlo sedang mengadakan ibu pejabat krisis pada hari Rabu berkaitan dengan serangan siber.

Seperti yang dinyatakan oleh Kaspersky Lab, lebih daripada dua ribu pengguna telah terjejas oleh virus baharu itu. Kes jangkitan juga diperhatikan di Itali, Great Britain, Jerman, Perancis, Amerika Syarikat dan beberapa negara lain.

Di Rusia, tiada gangguan serius telah direkodkan selepas serangan siber, kata setiausaha akhbar presiden Dmitry Peskov. "Sistem perlindungan berfungsi dengan cukup berkesan di peringkat negeri dan di peringkat korporat. Sumber Internet presiden beroperasi secara berterusan," katanya.

Microsoft sedang menjalankan siasatan ke atas penyebaran virus baharu, dan pasukan sokongan di seluruh dunia bersedia untuk membantu pengguna yang terjejas dengan cepat, setiausaha akhbar syarikat di Rusia, Kristina Davydova, memberitahu RIA Novosti.

Serangan perisian tebusan global pada hari Selasa melanda sistem IT syarikat di beberapa negara di seluruh dunia, kebanyakannya menjejaskan Ukraine. Komputer minyak, tenaga, telekomunikasi, syarikat farmaseutikal, serta agensi kerajaan telah diserang.

Virus itu menyekat komputer dan menuntut $300 dalam bentuk bitcoin, Group-IB memberitahu RIA Novosti. Serangan bermula sekitar jam 11:00. Kaedah pengedaran pada rangkaian tempatan adalah serupa dengan virus WannaCry. Menurut laporan media, pada pukul 18:00, dompet Bitcoin yang ditetapkan untuk memindahkan dana kepada peras ugut menerima sembilan pemindahan; dengan mengambil kira komisen untuk pemindahan, mangsa menghantar penggodam kira-kira 2.7 ribu dolar.

Menurut syarikat antivirus ESET, serangan itu bermula di Ukraine, yang mengalami lebih banyak daripada negara lain. Mengikut ranking negara yang terjejas oleh virus itu, Itali berada di tempat kedua selepas Ukraine, dan Israel di tempat ketiga. Sepuluh teratas turut termasuk Serbia, Hungary, Romania, Poland, Argentina, Republik Czech dan Jerman. Rusia hanya menduduki tempat ke-14 dalam senarai ini.

Pada hari Selasa, virus Petya/PetWrap/NotPetya menyerang institusi dan syarikat di Rusia, Ukraine, Eropah dan Amerika Syarikat - sejumlah kira-kira dua ribu mangsa. Malware menyulitkan data pada komputer dan meminta wang tebusan dalam bitcoin. Kami memberitahu anda jenis virus ini, siapa yang menghidapinya dan siapa yang menciptanya.

Apakah jenis virus ini?

Program berniat jahat yang menyamar sebagai lampiran e-mel. Jika pengguna memuat turunnya dan menjalankannya sebagai pentadbir, program itu but semula komputer dan melancarkan fungsi pemeriksaan cakera yang sepatutnya, tetapi sebenarnya ia mula-mula menyulitkan sektor but dan kemudian fail yang lain. Selepas ini, pengguna melihat mesej yang menuntut untuk membayar jumlah dalam bitcoin bersamaan dengan $300 sebagai pertukaran untuk kod penyahsulitan data.

❗️Virus Petya sedang beraksi. Berhati-hati, kemas kini Windows, jangan buka sebarang pautan yang dihantar melalui e-mel - Letters (@Bykvu)

Beginilah cara virus berfungsi

Beginilah cara virus Petya berfungsi. Versi pertamanya juga telah ditemui. Kaspersky Lab mengatakan bahawa data pada cakera yang disulitkan boleh dipulihkan. Resipi penyahsulitan kemudiannya adalah editor Geektimes Maxim Agadzhanov. Terdapat juga. Kami tidak dapat mengesahkan keberkesanannya dan sama ada ia sesuai untuk versi baharu virus. Pakar keselamatan maklumat Nikita Knysh di GitHub, yang tidak sesuai. Cara melawan virus selepas jangkitan.

Tidak diketahui versi virus yang sedang kita hadapi sekarang. Selain itu, beberapa pakar percaya bahawa kami tidak berurusan dengan Petya. Perkhidmatan Keselamatan Ukraine (SBU) berkata bahawa institusi dan syarikat negara di negara itu telah diserang oleh virus Petya.A dan adalah mustahil untuk memulihkan data yang disulitkan. Kaspersky Lab berkata pada petang Selasa bahawa "ini bukan Petya," tetapi jenis virus baharu, yang dipanggil NotPetya oleh pakar. Juga di Web Doktor. Yahoo News, memetik pakar yang tidak dinamakan, berkata bahawa ini adalah pengubahsuaian Petya yang dipanggil PetrWrap. Symantec mengatakan bahawa kita masih bercakap tentang Petya.

Ketua pasukan penyelidikan antarabangsa di Kaspersky Lab, Costin Raiu berkata, virus itu merebak melalui surat dari alamat tersebut.Beliau juga berkata bahawa Petya/PetWrap/NotPetya telah disusun pada 18 Jun.

Salah satu pilihan halaman dengan permintaan tebusan (foto: Avast Blog)

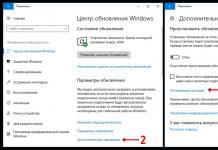

Kaspersky Lab juga melaporkan bahawa virus baharu itu mengeksploitasi kelemahan yang sama dalam Windows seperti WannaCry. Malware ini melanda komputer di seluruh dunia pada 12 Mei. Dia juga menyulitkan data pada komputer dan meminta wang tebusan. Antara mangsa adalah. Kerentanan Microsoft pada bulan Mac: mereka yang tidak mengemas kini sistem mengalami WannaCry dan Petya/PetrWrap/NotPetya.

Siapa yang mengalaminya?

Foto dari pasar raya Kharkov ROST, yang komputernya turut terjejas oleh virus itu

Twitter rasmi Ukraine cuba menceriakan rakyat dengan bantuan

Syarikat besar“Kyivvodokanal”, “Novus”, “Epicenter”, “Arcellor Mittal”, “Arterium”, “Farmak”, klinik “Boris”, hospital Feofaniya, “Ukrtelecom”, “Ukrposhta”, Shell, WOG, Klo dan TNK.

Media: “Pemerhati”, “24 Saluran”, STB, “Inter”, “Saluran Baharu”, “Maksimum” dan “Era-FM”.

Komputer dalam Kabinet Menteri Ukraine (foto: Pavel Rozenko)

Syarikat Rosneft telah mengalami serangan penggodam yang kuat, seperti yang dilaporkan di Twitternya.

“Serangan penggodam yang kuat telah dilakukan ke atas pelayan syarikat. Kami berharap ini tiada kaitan dengan prosiding undang-undang yang sedang berjalan,” kata kenyataan itu. Laman web Rosneft tidak tersedia pada masa penerbitan nota.

Syarikat minyak itu melaporkan bahawa ia menghubungi pihak penguatkuasa undang-undang berhubung kejadian itu. Disebabkan tindakan segera perkhidmatan keselamatan, kerja Rosneft tidak terganggu dan diteruskan seperti biasa.

"Serangan penggodam boleh membawa kepada akibat yang serius, bagaimanapun, disebabkan syarikat itu beralih kepada sistem sandaran untuk menguruskan proses pengeluaran, pengeluaran minyak mahupun penyediaan minyak tidak dihentikan," kata wakil syarikat kepada wartawan Gazeta.Ru.

Mereka memberi amaran bahawa sesiapa yang menyebarkan maklumat palsu "akan dianggap rakan sejenayah penganjur serangan dan akan bertanggungjawab bersama mereka."

Selain itu, komputer syarikat Bashneft telah dijangkiti, lapor mereka "Vedomosti". Virus ransomware, seperti WannaCry yang terkenal, telah menyekat semua data komputer dan menuntut wang tebusan dalam bitcoin bersamaan $300 dipindahkan kepada penjenayah.

Malangnya, mereka bukan satu-satunya mangsa serangan penggodam berskala besar - saluran Cybersecurity and Co. Telegram. melaporkan penggodaman siber Mondelez International (jenama Alpen Gold dan Milka), Oschadbank, Mars, Nova Poshta, Nivea, TESA dan syarikat lain.

Pengarang saluran itu, Alexander Litreyev, berkata bahawa virus itu dipanggil Petya.A dan ia benar-benar serupa dengan WannaCry, yang menjangkiti lebih daripada 300 ribu komputer di seluruh dunia pada Mei tahun ini. Petya.A menyerang cakera keras dan menyulitkan Jadual Fail Induk (MFT). Menurut Litreev, virus itu diedarkan dalam e-mel pancingan data dengan lampiran yang dijangkiti.

DALAM blog Kaspersky Lab telah menerbitkan penerbitan dengan maklumat tentang cara jangkitan berlaku. Menurut penulis, virus itu merebak terutamanya melalui pengurus HR, kerana surat itu menyamar sebagai mesej daripada calon untuk jawatan tertentu.

"Pakar HR menerima e-mel palsu dengan pautan ke Dropbox, yang kononnya membenarkan anda pergi ke dan memuat turun" resume. Tetapi fail pada pautan bukanlah dokumen teks yang tidak berbahaya, tetapi arkib pengekstrakan sendiri dengan sambungan .EXE,” kata pakar itu.

Selepas membuka fail, pengguna melihat "skrin biru kematian", selepas itu Petya.A menyekat sistem.

Pakar Kumpulan-IB memberitahu Gazeta.Ru bahawa penyulitan Petya baru-baru ini digunakan oleh kumpulan Cobalt untuk menyembunyikan kesan serangan yang disasarkan ke atas institusi kewangan.

Penggodam Rusia lagi

Ukraine paling teruk dilanda virus Petya.A. Antara mangsa adalah Zaporozhyeoblenergo, Dneproenergo, Kiev Metro, pengendali mudah alih Ukraine Kyivstar, LifeCell dan UkrTeleCom, kedai Auchan, PrivatBank, lapangan terbang Boryspil dan organisasi dan struktur lain.

Secara keseluruhan, lebih 80 syarikat di Rusia dan Ukraine telah diserang.

Seorang ahli Rada Ukraine dari Barisan Popular, ahli lembaga Kementerian Hal Ehwal Dalam Negeri, Anton Gerashchenko, berkata bahawa perkhidmatan khas Rusia dipersalahkan atas serangan siber itu.

"Menurut maklumat awal, ini adalah sistem yang teratur oleh perkhidmatan khas Rusia. Sasaran serangan siber ini ialah bank, media, Ukrzaliznytsia, Ukrtelecom. Virus itu tiba di komputer selama beberapa hari, malah berminggu-minggu, dalam bentuk pelbagai jenis mesej e-mel; pengguna yang membuka mesej ini membenarkan virus merebak ke semua komputer. Ini adalah satu lagi contoh penggunaan serangan siber dalam perang hibrid terhadap negara kita,” kata Gerashchenko.

Serangan ransomware WannaCry berlaku pada pertengahan Mei 2017 dan melumpuhkan kerja beberapa syarikat antarabangsa di seluruh dunia. Kerosakan yang disebabkan oleh virus WannaCry berskala besar kepada komuniti global dianggarkan berjumlah $1 bilion.

Malware itu mengeksploitasi kelemahan dalam sistem pengendalian Windows, menyekat komputer dan menuntut wang tebusan. Penyebaran virus itu dihentikan secara tidak sengaja oleh seorang pengaturcara British - dia mendaftarkan nama domain yang diakses oleh program itu.

Walaupun fakta bahawa serangan siber WannaCry mempunyai skala planet, secara keseluruhannya hanya 302 kes pembayaran tebusan direkodkan, akibatnya penggodam dapat memperoleh $116 ribu.

Perihalan virus Petya. Semua yang kita perlu tahu tentang virus Petya

Virus Petya ialah satu lagi perisian tebusan yang menyekat fail pengguna. Perisian tebusan ini boleh menjadi sangat berbahaya dan menjangkiti mana-mana PC, tetapi sasaran utamanya ialah komputer syarikat Jerman. Malware ini memasuki komputer mangsa dan menjalankan aktivitinya secara rahsia, dan komputer mungkin berisiko. Petya menyulitkan fail dengan algoritma RSA-4096 dan AES-256, malah ia digunakan untuk tujuan ketenteraan. Kod sedemikian tidak boleh dinyahsulit tanpa kunci peribadi. Seperti perisian tebusan lain seperti virus Locky, virus CryptoWall dan CryptoLocker, kunci peribadi ini disimpan pada beberapa pelayan jauh, yang hanya boleh diakses dengan membayar wang tebusan kepada pencipta virus.

Tidak seperti ransomware lain, sebaik sahaja virus ini berjalan, ia segera memulakan semula komputer anda dan apabila ia but semula, mesej muncul pada skrin: “JANGAN MATI PC ANDA! JIKA ANDA MENGHENTIKAN PROSES INI, ANDA MUNGKIN MEMUSNAHKAN SEMUA DATA ANDA! SILA PASTIKAN KOMPUTER ANDA DIHUBUNGKAN KEPADA PENGEcas!” Walaupun ini mungkin kelihatan seperti ralat sistem, Petya sebenarnya melakukan penyulitan secara senyap dalam mod senyap. Jika pengguna cuba but semula sistem atau menghentikan penyulitan fail, rangka merah berkelip muncul pada skrin bersama-sama dengan teks "TEKAN MANA-MANA KEY!" Akhirnya, selepas menekan kekunci, tetingkap baharu akan muncul dengan nota tebusan. Dalam nota ini, mangsa diminta membayar 0.9 bitcoin, iaitu lebih kurang $400. Walau bagaimanapun, harga ini hanya untuk satu komputer; oleh itu, bagi syarikat yang mempunyai banyak komputer, jumlahnya boleh mencecah ribuan. Apa yang membezakan perisian tebusan ini ialah ia memberi anda masa seminggu penuh untuk membayar tebusan, bukannya 12-72 jam biasa yang diberikan oleh virus lain dalam kategori ini.

Lebih-lebih lagi, masalah dengan Petya tidak berakhir di sana. Sebaik sahaja virus ini memasuki sistem, ia akan cuba menulis semula fail but Windows, atau apa yang dipanggil Boot Writer, yang diperlukan untuk but sistem pengendalian. Anda tidak akan dapat mengalih keluar virus Petya daripada komputer anda melainkan anda memulihkan tetapan Master Boot Recorder (MBR). Walaupun anda berjaya membetulkan tetapan ini dan mengeluarkan virus daripada sistem anda, malangnya, fail anda akan kekal disulitkan kerana penyingkiran virus tidak menyahsulit fail, tetapi hanya mengalih keluar fail berjangkit. Sudah tentu, mengalih keluar virus adalah penting jika anda ingin terus bekerja dengan komputer anda. Kami mengesyorkan menggunakan alat antivirus yang boleh dipercayai seperti Reimage untuk menjaga penyingkiran Petya.

Virus Petya merebak.

Bagaimanakah virus ini merebak dan bagaimana ia boleh memasuki komputer?

Virus Petya biasanya disebarkan melalui e-mel spam yang mengandungi pautan muat turun Dropbox untuk fail yang dipanggil "aplikasi folder-gepackt.exe" yang dilampirkan padanya. Virus ini diaktifkan apabila fail tertentu dimuat turun dan dibuka. Memandangkan anda sudah tahu bagaimana virus ini merebak, anda sepatutnya mempunyai beberapa idea tentang cara melindungi komputer anda daripada serangan virus. Sudah tentu, anda harus berhati-hati tentang membuka fail elektronik yang dihantar oleh pengguna yang mencurigakan dan sumber yang tidak diketahui yang memberikan maklumat yang bukan seperti yang anda harapkan. Anda juga harus mengelakkan e-mel yang termasuk dalam kategori "spam", kerana kebanyakan penyedia perkhidmatan e-mel menapis e-mel secara automatik dan meletakkannya dalam direktori yang sesuai. Walau bagaimanapun, anda tidak seharusnya mempercayai penapis ini kerana potensi ancaman mungkin menyelinap melaluinya. Juga, pastikan bahawa sistem anda disediakan dengan alat antivirus yang boleh dipercayai. Akhir sekali, sentiasa disyorkan untuk menyimpan sandaran pada beberapa pemacu luaran sekiranya berlaku situasi berbahaya.

Penyingkiran virus Petya.

Bagaimanakah saya boleh mengeluarkan virus Petya daripada PC saya?

Seperti yang telah kami nyatakan, mengalih keluar virus Petya adalah penting untuk keselamatan fail masa depan anda. Juga, pemulihan data daripada pemacu luaran hanya boleh dilakukan apabila virus dan semua komponennya dikeluarkan sepenuhnya daripada PC. Jika tidak, Petya boleh menembusi dan menjangkiti fail anda pada pemacu luaran.

Anda tidak boleh mengalih keluar Petya daripada komputer anda menggunakan prosedur nyahpasang yang mudah kerana ia tidak akan berfungsi dengan perisian hasad ini. Ini bermakna anda harus mengeluarkan virus ini secara automatik. Pembuangan virus Petya automatik harus dilakukan menggunakan alat antivirus yang boleh dipercayai yang akan mengesan dan mengeluarkan virus ini dari komputer anda. Walau bagaimanapun, jika anda menghadapi beberapa masalah penyahpasangan, contohnya, virus ini mungkin menyekat program antivirus anda, anda sentiasa boleh menyemak arahan penyahpasangan yang disediakan di penghujung artikel.Panduan untuk membuang virus Petya secara manual:

- Kaedah 1: Nyahpasang Petya menggunakan Mod Selamat dengan Rangkaian

- Kaedah 2: Nyahpasang Petya menggunakan Pemulihan Sistem

- Memulihkan data anda selepas virus Petya

Nyahpasang Petya menggunakan Mod Selamat dengan Rangkaian

Jika perisian tebusan menyekat Mod Selamat dengan Rangkaian, cuba kaedah berikut.

Nyahpasang Petya menggunakan Pemulihan Sistem

Langkah 1: Mulakan semula komputer anda untuk Mod Selamat dengan Prompt Perintah

Windows 7/Vista/XP

Windows 10/Windows 8Langkah 2: Pulihkan fail dan tetapan sistem anda

Sebaik sahaja anda telah memulihkan sistem anda ke tarikh sebelumnya, but dan imbas komputer anda untuk memastikan pengalihan keluar berjaya.

Akhir sekali, anda harus sentiasa mempertimbangkan perlindungan terhadap perisian tebusan crypto. Untuk melindungi komputer anda daripada Petya dan aplikasi lain yang serupa, gunakan program anti-perisian intip yang boleh dipercayai seperti Reimage, Plumbytes Anti-Malware atau Malwarebytes Anti Malware