Библиографическое описание:

Нестеров А.К. Обеспечение информационной безопасности [Электронный ресурс] // Образовательная энциклопедия сайт

Одновременно с развитием информационных технологий и повышением значимости информационных ресурсов для организаций, растет и количество угроз их информационной безопасности, а также возможный ущерб от ее нарушений. Возникает объективная необходимость обеспечения информационной безопасности предприятия. В связи с этим, прогресс возможен только в условиях целенаправленного предупреждения угроз информационной безопасности.

Средства обеспечения информационной безопасности

Обеспечение информационной безопасности осуществляется с помощью двух типов средств:

- программно-аппаратные средства

- защищенные коммуникационные каналы

Программно-аппаратные средства обеспечения информационной безопасности в современных условиях развития информационных технологий наиболее распространены в работе отечественных и зарубежных организаций. Подробно рассмотрим основные программнно-аппаратные средства защиты информации.

Программно-аппаратные средства защиты от несанкционированного доступа включают в себя меры идентификации, аутентификации и управления доступом в информационную систему.

Идентификация – присвоение субъектам доступа уникальных идентификаторов.

Сюда относят радиочастотные метки, биометрические технологии, магнитные карты, универсальные магнитные ключи, логины для входа в систему и т.п.

Аутентификация – проверка принадлежности субъекта доступа предъявленному идентификатору и подтверждение его подлинности.

К процедурам аутентификации относятся пароли, pin-коды, смарт-карты, usb-ключи, цифровые подписи, сеансовые ключи и т.п. Процедурная часть средств идентификации и аутентификации взаимосвязана и, фактически, представляет базовую основу всех программно-аппаратных средств обеспечения информационной безопасности, так как все остальные службы рассчитаны на обслуживание конкретных субъектов, корректно распознанных информационной системой. В общем виде идентификация позволяет субъекту обозначить себя для информационной системы, а с помощью аутентификации информационная система подтверждает, что субъект действительно тот, за кого он выдает. На основе прохождения данной операции производится операция по предоставлению доступа в информационную систему. Процедуры управления доступом позволяют авторизовавшимся субъектам выполнять дозволенные регламентом действия, а информационной системе контролировать эти действия на корректность и правильность полученного результата. Разграничение доступа позволяет системе закрывать от пользователей данные, к которым они не имеют допуска.

Следующим средством программно-аппаратной защиты выступает протоколирование и аудит информации.

Протоколирование включает в себя сбор, накопление и сохранение информации о событиях, действиях, результатах, имевших место во время работы информационной системы, отдельных пользователей, процессов и всех программно-аппаратных средств, входящих в состав информационной системы предприятия.

Поскольку у каждого компонента информационной системы существует заранее заданный набор возможных событий в соответствии с запрограммированными классификаторами, то события, действия и результаты разделяются на:

- внешние, вызванные действиями других компонентов,

- внутренние, вызванные действиями самого компонента,

- клиентские, вызванные действиями пользователей и администраторов.

Аудит информации заключается в проведении оперативного анализа в реальном времени или в заданный период.

По результатам анализа либо формируется отчет об имевших место событиях, либо инициируется автоматическая реакция на внештатную ситуацию.

Реализация протоколирования и аудита решает следующие задачи:

- обеспечение подотчетности пользователей и администраторов;

- обеспечение возможности реконструкции последовательности событий;

- обнаружение попыток нарушений информационной безопасности;

- предоставление информации для выявления и анализа проблем.

Зачастую защита информации невозможна без применения криптографических средств. Они используются для обеспечения работы сервисов шифрования, контроля целостности и аутентификации, когда средства аутентификации хранятся у пользователя в зашифрованном виде. Существует два основных метода шифрования: симметричный и асимметричный.

Контроль целостности позволяет установить подлинность и идентичность объекта, в качестве которого выступает массив данных, отдельные порции данных, источник данных, а также обеспечить невозможность отметить совершенное в системе действие с массивом информации. Основу реализации контроля целостности составляют технологии преобразования данных с использованием шифрования и цифровые сертификаты.

Другим важным аспектом является использование экранирования, технологии, которая позволяет, разграничивая доступ субъектов к информационным ресурсам, контролировать все информационные потоки между информационной системой предприятия и внешними объектами, массивами данных, субъектами и контрсубъектами. Контроль потоков заключается в их фильтрации и, в случае необходимости, преобразования передаваемой информации.

Задача экранирования – защита внутренней информации от потенциально враждебных внешних факторов и субъектов. Основной формой реализации экранирования выступают межсетевые экраны или файрволлы, различных типов и архитектуры.

Поскольку одним из признаков информационной безопасности является доступность информационных ресурсов, то обеспечение высокого уровня доступности является важным направление в реализации программно-аппаратных мер. В частности, разделяется два направления: обеспечение отказоустойчивости, т.е. нейтрализации отказов системы, способность работать при возникновении ошибок, и обеспечение безопасного и быстрого восстановления после отказов, т.е. обслуживаемость системы.

Основное требование к информационным системам заключается в том, чтобы они работали всегда с заданной эффективностью, минимальным временем недоступности и скоростью реагирования.

В соответствии с этим, доступность информационных ресурсов обеспечивается за счет:

- применения структурной архитектуры, которая означает, что отдельные модули могут быть при необходимости отключены или быстро заменены без ущерба другим элементам информационной системы;

- обеспечения отказоустойчивости за счет: использования автономных элементов поддерживающей инфраструктуры, внесения избыточных мощностей в конфигурацию программно-аппаратных средств, резервирования аппаратных средств, тиражирования информационных ресурсов внутри системы, резервного копирования данных и т.п.

- обеспечения обслуживаемости за счет снижения сроков диагностирования и устранения отказов и их последствий.

Другим типом средств обеспечения информационной безопасности выступают защищенные коммуникационные каналы.

Функционирование информационных систем неизбежно связано с передачей данных, поэтому для предприятий необходимо также обеспечить защиту передаваемых информационных ресурсов, используя защищенные коммуникационные каналы. Возможность несанкционированного доступа к данным при передаче трафика по открытым каналам коммуникации обусловлена их общедоступностью. Поскольку "коммуникации на всем их протяжении физически защитить невозможно, поэтому лучше изначально исходить из предположения об их уязвимости и соответственно обеспечивать защиту" . Для этого используются технологии туннелирования, суть которого состоит в том, чтобы инкапсулировать данные, т.е. упаковать или обернуть передаваемые пакеты данных, включая все служебные атрибуты, в собственные конверты. Соответственно, туннель является защищенным соединением через открытые каналы коммуникаций, по которому передаются криптографически защищенные пакеты данных. Туннелирование применяется для обеспечения конфиденциальности трафика за счет сокрытия служебной информации и обеспечения конфиденциальности и целостности передаваемых данных при использовании вместе с криптографическими элементами информационной системы. Комбинирование туннелирования и шифрования позволяет реализовать виртуальную частную сеть. При этом конечными точками туннелей, реализующих виртуальные частные сети, выступают межсетевые экраны, обслуживающие подключение организаций к внешним сетям.

Межсетевые экраны как точки реализации сервиса виртуальных частных сетей

Таким образом, туннелирование и шифрование выступают дополнительными преобразованиями, выполняемыми в процессе фильтрации сетевого трафика наряду с трансляцией адресов. Концами туннелей, помимо корпоративных межсетевых экранов, могут быть персональные и мобильные компьютеры сотрудников, точнее, их персональные межсетевые экраны и файрволлы. Благодаря такому подходу обеспечивается функционирование защищенных коммуникационных каналов.

Процедуры обеспечения информационной безопасности

Процедуры обеспечения информационной безопасности принято разграничивать на административный и организационный уровень.

- К административным процедурам относятся действия общего характера, предпринимаемые руководством организации, для регламентации всех работ, действий, операций в области обеспечения и поддержания информационной безопасности, реализуемых за счет выделения необходимых ресурсов и контроля результативности предпринимаемых мер.

- Организационный уровень представляет собой процедуры по обеспечению информационной безопасности, включая управление персоналом, физическую защиту, поддержание работоспособности программно-аппаратной инфраструктуры, оперативное устранение нарушений режима безопасности и планирование восстановительных работ.

С другой стороны, разграничение административных и организационных процедур бессмысленно, поскольку процедуры одного уровня не могут существовать отдельно от другого уровня, нарушая тем самым взаимосвязь защиты физического уровня, персональной и организационной защиты в концепции информационной безопасности. На практике, обеспечивая информационную безопасность организации, не пренебрегают административными или организационными процедурами, поэтому логичнее рассматривать их как комплексный подход, поскольку оба уровня затрагивают физический, организационный и персональный уровни защиты информации.

Основой комплексных процедур обеспечения информационной безопасности выступает политика безопасности.

Политика информационной безопасности

Политика информационной безопасности в организации – это совокупность документированных решений, принимаемых руководством организации и направленных на защиту информации и ассоциированных с ней ресурсов.

В организационно-управленческом плане политика информационной безопасности может являться единым документом или оформлена в виде нескольких самостоятельных документов или приказов, но в любом случае должна охватывать следующие аспекты защиты информационной системы организации:

- защита объектов информационной системы, информационных ресурсов и прямых операций с ними;

- защита всех операций, связанных с обработкой информации в системе, включая программные средства обработки;

- защита коммуникационных каналов, включая проводные, радиоканалы, инфракрасные, аппаратные и т.д.;

- защита аппаратного комплекса от побочных электромагнитных излучений;

- управление системой защиты, включая обслуживание, модернизацию и администраторские действия.

Каждый из аспектов должен быть подробно описан и документально закреплен во внутренних документах организации. Внутренние документы охватывают три уровня процесса защиты: верхний, средний и нижний.

Документы верхнего уровня политики информационной безопасности отражают основной подход организации к защите собственной информации и соответствие государственным и/или международным стандартам. На практике в организации существует только один документ верхнего уровня, озаглавливаемый "Концепция информационной безопасности", "Регламент информационной безопасности" и т.п. Формально данные документы не представляют конфиденциальной ценности, их распространение не ограничивается, но могут выпускать в редакции для внутреннего использования и открытой публикации.

Документы среднего уровня являются строго конфиденциальными и касаются конкретных аспектов информационной безопасности организации: используемых средств защиты информации, безопасности баз данных, коммуникаций, криптографических средств и других информационных и экономических процессов организации. Документальное оформление реализуется в виде внутренних технических и организационных стандартов.

Документы нижнего уровня разделены на два типа: регламенты работ и инструкции по эксплуатации. Регламенты работ являются строго конфиденциальными и предназначены только лиц, по долгу службы осуществляющих работу по администрированию отдельных сервисов информационной безопасности. Инструкции по эксплуатации могут быть, как конфиденциальными, так и публичными; они предназначены для персонала организации и описывают порядок работы с отдельными элементами информационной системы организации.

Мировой опыт свидетельствует, что политика информационной безопасности всегда документально оформляется только в крупных компаниях, имеющих развитую информационную систему, предъявляющих повышенные требования к информационной безопасности, средние предприятия чаще всего имеют только частично документально оформленную политику информационной безопасности, малые организации в подавляющем большинстве вообще не заботятся о документальном оформлении политики безопасности. Вне зависимости от формата документального оформления целостный или распределенный, базовым аспектом выступает режим безопасности.

Существует два разных подхода, которые закладываются в основу политики информационной безопасности :

- "Разрешено все, что не запрещено".

- "Запрещено все, что не разрешено".

Фундаментальным дефектом первого подхода заключается в том, что на практике предусмотреть все опасные случаи и запретить их невозможно. Вне всяких сомнений, следует применять только второй подход.

Организационной уровень информационной безопасности

С точки зрения защиты информации, организационные процедуры обеспечения информационной безопасности представляются как "регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой основе, исключающей или существенно затрудняющей неправомерное овладение конфиденциальной информацией и проявление внутренних и внешних угроз" .

Меры по управлению персоналом, направленные на организацию работы с кадрами в целях обеспечения информационной безопасности, включают разделение обязанностей и минимизацию привилегий. Разделение обязанностей предписывает такое распределение компетенций и зон ответственности, при котором один человек не в состоянии нарушить критически важный для организации процесс. Это снижает вероятность ошибок и злоупотреблений. Минимизация привилегий предписывает наделение пользователей только тем уровнем доступа, который соответствует необходимости выполнения ими служебных обязанностей. Это уменьшает ущерб от случайных или умышленных некорректных действий.

Физическая защита означает разработку и принятие мер для прямой защиты зданий, в которых размещаются информационные ресурсы организации, прилегающих территорий, элементов инфраструктуры, вычислительной техники, носителей данных и аппаратных каналов коммуникаций. Сюда относят физическое управление доступом, противопожарные меры, защиту поддерживающей инфраструктуры, защиту от перехвата данных и защиту мобильных систем.

Поддержание работоспособности программно-аппаратной инфраструктуры заключается в предупреждении стохастических ошибок, грозящих повреждением аппаратного комплекса, нарушением работы программ и потерей данных. Основные направления в этом аспекте заключаются в обеспечении поддержки пользователей и программного обеспечения, конфигурационного управления, резервного копирования, управления носителями информации, документирование и профилактические работы.

Оперативное устранение нарушений режима безопасности преследует три главные цели:

- Локализация инцидента и уменьшение наносимого вреда;

- Выявление нарушителя;

- Предупреждение повторных нарушений.

Наконец, планирование восстановительных работ позволяет подготовиться к авариям, уменьшить ущерб от них и сохранить способность к функционированию хотя бы в минимальном объеме.

Использование программно-аппаратных средств и защищенных коммуникационных каналов должно быть реализовано в организации на основе комплексного подхода к разработке и утверждению всех административно-организационных регламентных процедур обеспечения информационной безопасности. В противном случае, принятие отдельных мер не гарантирует защиты информации, а зачастую, наоборот, провоцирует утечки конфиденциальной информации, потери критически важных данных, повреждения аппаратной инфраструктуры и нарушения работы программных компонентов информационной системы организации.

Методы обеспечения информационной безопасности

Для современных предприятий характерна распределенная информационная система, которая позволяет учитывать в работе распределенные офисы и склады компании, финансовый учет и управленческий контроль, информацию из клиентской базы, с учетом выборки по показателям и так далее. Таким образом, массив данных весьма значителен, причем в подавляющем большинстве это информация, имеющая приоритетное значение для компании в коммерческом и экономическом плане. Фактически, обеспечение конфиденциальности данных, имеющих коммерческую ценность, составляет одну из основных задач обеспечения информационной безопасности в компании.

Обеспечение информационной безопасности на предприятии должно быть регламентировано следующими документами:

- Регламент обеспечения информационной безопасности. Включает формулировку целей и задач обеспечения информационной безопасности, перечень внутренних регламентов по средствам защиты информации и положение об администрировании распределенной информационной системы компании. Доступ к регламенту ограничен руководством организации и руководителем отдела автоматизации.

- Регламенты технического обеспечения защиты информации. Документы являются конфиденциальными, доступ ограничен сотрудниками отдела автоматизации и вышестоящим руководством.

- Регламент администрирования распределенной системы защиты информации. Доступ к регламенту ограничен сотрудниками отдела автоматизации, отвечающими за администрирование информационной системы, и вышестоящим руководством.

При этом данными документами не следует ограничиваться, а проработать также нижние уровни. В противном случае, если у предприятия иных документов, касающихся обеспечения информационной безопасности, не будет, то это будет свидетельствовать о недостаточной степени административного обеспечения защиты информации, поскольку отсутствуют документы нижнего уровня, в частности инструкции по эксплуатации отдельных элементов информационной системы.

Обязательные организационные процедуры включают в себя:

- основные меры по дифференциации персонала по уровню доступа к информационным ресурсам,

- физическую защиту офисов компании от прямого проникновения и угроз уничтожения, потери или перехвата данных,

- поддержание работоспособности программно-аппаратной инфраструктуры организовано в виде автоматизированного резервного копирования, удаленной проверки носителей информации, поддержка пользователей и программного обеспечения осуществляется по запросу.

Сюда также следует отнести регламентированные меры по реагированию и устранению случаев нарушений информационной безопасности.

На практике часто наблюдается, что предприятия недостаточно внимательно относятся к этому вопросу. Все действия в данном направлении осуществляются исключительно в рабочем порядке, что увеличивает время устранения случаев нарушений и не гарантирует предупреждения повторных нарушений информационной безопасности. Кроме того, полностью отсутствует практика планирования действий по устранению последствий после аварий, утечек информации, потери данных и критических ситуаций. Все это существенно ухудшает информационную безопасность предприятия.

На уровне программно-аппаратных средств должна быть реализована трехуровневая система обеспечения информационной безопасности.

Минимальные критерии обеспечения информационной безопасности:

1. Модуль управления доступом:

- реализован закрытый вход в информационную систему, невозможно зайти в систему вне верифицированных рабочих мест;

- для сотрудников реализован доступ с ограниченным функционалом с мобильных персональных компьютеров;

- авторизация осуществляется по формируемым администраторами логинам и паролям.

2. Модуль шифрования и контроля целостности:

- используется асимметричный метод шифрования передаваемых данных;

- массивы критически важных данных хранятся в базах данных в зашифрованном виде, что не позволяет получить к ним доступ даже при условии взлома информационной системы компании;

- контроль целостности обеспечивается простой цифровой подписью всех информационных ресурсов, хранящихся, обрабатываемых или передаваемых внутри информационной системы.

3. Модуль экранирования:

- реализована система фильтров в межсетевых экранах, позволяющая контролировать все информационные потоки по каналам коммуникации;

- внешние соединения с глобальными информационными ресурсами и публичными каналами связи могут осуществляться только через ограниченный набор верифицированных рабочих станций, имеющих ограниченное соединение с корпоративной информационной системой;

- защищенный доступ с рабочих мест сотрудников для выполнения ими служебных обязанностей реализован через двухуровневую систему прокси-серверов.

Наконец, с помощью технологий туннелирования на предприятии должна быть реализована виртуальная частная сеть в соответствии с типичной моделью построения для обеспечения защищенных коммуникационных каналов между различными отделениями компании, партнерами и клиентами компании.

Несмотря на то, что коммуникации непосредственно осуществляются по сетям с потенциально низким уровнем доверия, технологии туннелирования благодаря использованию средств криптографии позволяют обеспечить надежную защиту всех передаваемых данных.

Выводы

Основная цель всех предпринимаемых мероприятий в области обеспечения информационной безопасности заключается в защите интересов предприятия, так или иначе связанных с информационными ресурсами, которыми оно располагает. Хотя интересы предприятий не ограничены конкретной областью, все они концентрируются вокруг доступности, целостности и конфиденциальности информации.

Проблема обеспечения информационной безопасности объясняется двумя основными причинами.

- Накопленные предприятием информационные ресурсы представляют ценность.

- Критическая зависимость от информационных технологий обуславливает их широкое применение.

Учитывая широкое многообразие существующих угроз для информационной безопасности, таких как разрушение важной информации, несанкционированное использование конфиденциальных данных, перерывы в работе предприятия вследствие нарушений работы информационной системы, можно сделать вывод, что все это объективно приводит к крупным материальным потерям.

В обеспечении информационной безопасности значительную роль играют программно-аппаратные средства, направленные на контроль компьютерных сущностей, т.е. оборудования, программных элементов, данных, образуя последний и наиболее приоритетный рубеж информационной безопасности. Передача данных также должна быть безопасной в контексте сохранения их конфиденциальности, целостности и доступности. Поэтому в современных условиях для обеспечения защищенных коммуникационных каналов применяются технологии туннелирования в комбинации с криптографическими средствами.

Литература

- Галатенко В.А. Стандарты информационной безопасности. – М.: Интернет-университет информационных технологий, 2006.

- Партыка Т.Л., Попов И.И. Информационная безопасность. – М.: Форум, 2012.

Сегодня мы поговорим об утечки и средствах защиты конфиденциальной информации.

Термин конфиденциальная информация означает доверительная, не подлежащая огласке, секретная. Разглашение ее может квалифицироваться как уголовно наказуемое преступление. Любое лицо, имеющее доступ к такой информации, не имеет право разглашать ее другим лицам, без согласия правообладателя.

Cодержание

Конфиденциальная информация и закон

Указ президента РФ № 188 от 06.03.1997 г. определяет сведения, имеющие конфиденциальный характер. К ним относятся:

- Сведения, относящиеся к коммерции.

- Сведения, связанные относящиеся к служебной деятельности.

- Врачебная, адвокатская, личная (переписка, телефонные разговоры и.т.д.) тайна.

- Тайна следствия, судопроизводства, сведения об осужденных.

- Персональные данные граждан, сведения об их личной жизни.

Коммерческая тайна — это информация, дающая возможность ее обладателю получить конкурентное преимущество, выгоду от представления услуг или продажи товаров. Инсайдерская информация о компании (смена руководства и.т.д.) способная повлиять на стоимость акций.

Служебная тайна — информация, имеющаяся в органах госуправления, документы имеют гриф «Для служебного пользования» и не подлежат разглашению третьим лицам.

К профессиональной тайне относится тайна следствия, адвокатская, судопроизводства, нотариальная и.т.д.

Любые персональные данные (Ф.И.О, место работы, адрес, и.т.д.), сведения о частной жизни гражданина.

Утечка такой информации может наступить в следующих случаях:

- Неэффективное хранение и доступ к конфиденциальной информации, плохая система защиты.

- Постоянная смена кадров, ошибки персонала, тяжелый психологический климат в коллективе.

- Плохое обучение персонала эффективным способам защиты информации.

- Неумение руководства организации контролировать работу сотрудников с закрытой информацией.

- Бесконтрольная возможность проникновения в помещение, где хранится информация, посторонних лиц.

Пути утечки информации

Они могут быть организационные и технические.

Организационные каналы:

- Поступление на работу в организацию, с целью получения закрытой информации.

- Получение интересующей информации от партнеров, клиентов с использованием методов обмана, введение в заблуждения.

- Криминальный доступ получения информации (кража документов, похищение жесткого диска с информацией).

Технические каналы:

- Копирование подлинника документа закрытую информацию или его электронную версию.

- Запись конфиденциального разговора на электронные носители (диктофон, смартфон и другие записывающие устройства).

- Устная передача содержания документа ограниченного доступа третьим лицам, не имеющим права доступа к нему.

- Криминальное получение информации с помощью радиозакладок, скрытно установленных микрофонов и видеокамер.

Меры по защите информации

Система защиты закрытой информации предполагает:

- Предупреждению несанкционированного доступа к ней.

- Перекрытие каналов утечки.

- Регламентации работы с конфиденциальной информацией.

Служба безопасности предприятия должна организовывать практическую реализацию системы защиты информации, обучение персонала, контроль соблюдения нормативных требований.

Организационные методы

- Разработка системы обработки конфиденциальных данных.

- Доведение до персонала фирмы положение об ответственности за разглашение конфиденциальных документов, их копирование или фальсификацию.

- Составление списка документов ограниченного доступа, разграничение персонала по допуску к имеющейся информации.

- Отбор персонала для обработки конфиденциальных материалов, инструктирование сотрудников.

Технические методы

- Использование криптографических средств при электронной переписке, ведение телефонных разговоров по защищенным линиям связи.

- Проверка помещения, где ведутся переговоры, на отсутствие радиозакладок, микрофонов, видеокамер.

- Доступ персонала в защищенные помещения с помощью идентифицирующих средств, кода, пароля.

- Использование на компьютерах и других электронных устройствах программно- аппаратных методов защиты.

Политика компании в области информационной безопасности включает в себя:

- Назначение ответственного лица за безопасность в организации.

- Контроль использования программно-аппаратных средств защиты.

- Ответственность начальников отделов и служб за обеспечение защиты информации.

- Введение пропускного режима для сотрудников и посетителей.

- Составления списка допуска лиц к конфиденциальным сведениям.

Организация информационной безопасности

Компьютеры, работающие в локальной сети, серверы, маршрутизаторы должны быть надежно защищены от несанкционированного съема информации. Для этого:

- За эксплуатацию каждого компьютера назначается ответственный сотрудник.

- Системный блок опечатывается работником IT службы.

- Установка любых программ производится специалистами IT службы.

- Пароли должны генерироваться работниками IT службы и выдаваться под роспись.

- Запрещается использование сторонних источников информации, на всех носителях информации делается маркировка.

- Для подготовки важных документов использовать только один компьютер. На нем ведется журнал учета пользователей.

- Программно-аппаратное обеспечение должно быть сертифицировано.

- Защита информационных носителей (внешние диски) от несанкционированного доступа.

Система работы с конфиденциальной информацией гарантирует информационную безопасность организации, позволяет сохранять от утечек важные сведения. Это способствует устойчивому функционированию предприятия долгое время.

Нет похожих записей.

Введение

Заключение

Список литературы

Введение

На современном этапе развития нашего общества многие традиционные ресурсы человеческого прогресса постепенно утрачивают свое первоначальное значение. На смену им приходит новый ресурс, единственный продукт не убывающий, а растущий со временем, называемый информацией. Информация становится сегодня главным ресурсом научно-технического и социально-экономического развития мирового сообщества. Чем больше и быстрее внедряется качественной информации в народное хозяйство и специальные приложения, тем выше жизненный уровень народа, экономический, оборонный и политический потенциал страны.

Целостность современного мира как сообщества обеспечивается, в основном, за счет интенсивного информационного обмена. Приостановка глобальных информационных потоков даже на короткое время способно привести к не меньшему кризису, чем разрыв межгосударственных экономических отношений. Поэтому в новых рыночно-конкурентных условиях возникает масса проблем, связанных не только с обеспечением сохранности коммерческой (предпринимательской) информации как вида интеллектуальной собственности, но и физических и юридических лиц, их имущественной собственности и личной безопасности.

Целью данной работы является рассмотрение информационной безопасности как неотъемлемой части национальной безопасности, а также выявление степени ее защищенности на современном этапе, анализ внутренних и внешних угроз, рассмотрение проблем и пути их решения.

В связи с этим поставлены определенные задачи:

.Определить место и значение информационной безопасности на современном этапе развития;

2.Рассмотреть нормативно-правовую базу в сфере защиты информации;

.Выявить основные проблемы и угрозы и пути их решения.

Глава 1. Проблемы и угрозы информационной безопасности

1.1 Место информационной безопасности в системе национальной безопасности России

Национальная безопасность Российской Федерации существенным образом зависит от обеспечения информационной безопасности, и в ходе технического прогресса эта зависимость будет возрастать. В современном мире информационная безопасность становится жизненно необходимым условием обеспечения интересов человека, общества и государства и важнейшим, стержневым, звеном всей системы национальной безопасности страны. Нормативно-правовой основой регулирования защиты информации стала Доктрина информационной безопасности РФ, утвержденная Президентом РФ в 2001 г. Она представляет собой совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности России. В Доктрине рассматриваются: объекты, угрозы и источники угроз информационной безопасности; возможные последствия угроз информационной безопасности; методы и средства предотвращения и нейтрализации угроз информационной безопасности; особенности обеспечения информационной безопасности в различных сферах жизнедеятельности общества и государства; основные положения государственной политики по обеспечению информационной безопасности в РФ. Доктрина рассматривает всю работу в информационной сфере на основе и в интересах Концепции национальной безопасности РФ. Она выделяет четыре основные составляющие национальных интересов России в информационной сфере. Первая составляющая включает в себя соблюдение конституционных прав и свобод человека и гражданина в области получения и пользования информацией, обеспечение духовного обновления России, сохранение и укрепление нравственных ценностей общества, традиций патриотизма и гуманизма, культурного и научного потенциала страны. Для ее реализации необходимо: повысить эффективность использования информационной инфраструктуры в интересах общественного развития, консолидации российского общества, духовного возрождения многонационального народа страны; усовершенствовать систему формирования, сохранения и рационального использования информационных ресурсов, составляющих основу научно-технического и духовного потенциала России; обеспечить конституционные права и свободы человека и гражданина свободно искать, получать, передавать, производить и распространять информацию любым законным способом, получать достоверную информацию о состоянии окружающей среды; обеспечить конституционные права и свободы человека и гражданина на личную и семейную тайну, тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений, на защиту своей чести и своего доброго имени; укрепить механизмы правового регулирования отношений в области охраны интеллектуальной собственности, создать условия для соблюдения установленных федеральным законодательством ограничений на доступ к конфиденциальной информации; гарантировать свободу массовой информации и запрет цензуры; не допускать пропаганды и агитации, которые способствуют разжиганию социальной, расовой, национальной или религиозной ненависти и вражды; конфиденциальная информация защита россия обеспечить запрет на сбор, хранение, использование и распространение информации о частной жизни лица без его согласия и другой информации, доступ к которой ограничен федеральным законодательством. Вторая составляющая национальных интересов в информационной сфере включает в себя информационное обеспечение государственной политики страны, связанное с доведением до российской и международной общественности достоверной информации о ее официальной позиции по социально значимым событиям российской и международной жизни, с обеспечением доступа граждан к открытым государственным информационным ресурсам. Для этого требуется: укреплять государственные средства массовой информации, расширять их возможности по своевременному доведению достоверной информации до российских и иностранных граждан; интенсифицировать формирование открытых государственных информационных ресурсов, повысить эффективность их хозяйственного использования. Третья составляющая национальных интересов в информационной сфере включает в себя развитие современных информационных технологий, в том числе индустрии средств информатизации, телекоммуникации и связи, обеспечение потребностей внутреннего рынка этой продукцией и выход ее на мировой рынок, а также обеспечение накопления, сохранности и эффективного использования отечественных информационных ресурсов. Для достижения результата на этом направлении необходимо: развивать и совершенствовать инфраструктуру единого информационного пространства России; развивать отечественную индустрию информационных услуг и повышать эффективность использования государственных информационных ресурсов; развивать производство в стране конкурентоспособных средств и систем информатизации, телекоммуникации и связи, расширять участие России в международной кооперации производителей этих средств и систем; обеспечить государственную поддержку фундаментальных и прикладных исследований, разработок в сферах информатизации, телекоммуникации и связи. Четвертая составляющая национальных интересов в информационной сфере включает в себя защиту информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем. В этих целях требуется: повысить безопасность информационных систем (включая сети связи), прежде всего, первичных сетей связи и информационных систем органов государственной власти, финансово-кредитной и банковской сфер, сферы хозяйственной деятельности, систем и средств информатизации вооружения и военной техники, систем управления войсками и оружием, экологически опасными и экономически важными производствами; интенсифицировать развитие отечественного производства аппаратных и программных средств защиты информации и методов контроля их эффективности; обеспечить защиту сведений, составляющих государственную тайну; расширять международное сотрудничество России в области безопасного использования информационных ресурсов, противодействия угрозе противоборства в информационной сфере.

1.2 Основные проблемы информационной безопасности и пути их решения

Обеспечение информационной безопасности требует решения целого комплекса задач. Важнейшая задача в деле обеспечения информационной безопасности России - осуществление комплексного учета интересов личности, общества и государства в данной сфере. Доктрина эти интересы определяет следующим образом: интересы личности в информационной сфере заключаются в реализации конституционных прав человека и гражданина на доступ к информации, на использование информации в интересах осуществления не запрещенной законом деятельности, физического, духовного и интеллектуального развития, а также в защите информации, обеспечивающей личную безопасность; интересы общества в информационной сфере заключаются в обеспечении интересов общества в этой сфере, упрочении демократии, создании правового социального государства, достижении и поддержании общественного согласия, в духовном обновлении России; интересы государства в информационной сфере заключаются в создании условий для гармоничного развития российской информационной инфраструктуры, реализации конституционных прав и свобод человека (гражданина) в области получения информации. Одновременно требуется использование этой сферы только в целях обеспечения незыблемости конституционного строя, суверенитета и территориальной целостности России, политической, экономической и социальной стабильности, в безусловном обеспечении законности и правопорядка, развитии равноправного и взаимовыгодного международного сотрудничества. Общие методы решения ключевых задач в деле обеспечения информационной безопасности Доктрина объединяет в три группы: правовые; организационно-технические; экономические. К правовым методам относится разработка нормативных правовых актов, регламентирующих отношения в информационной сфере, и нормативных методических документов по вопросам обеспечения информационной безопасности РФ (они подробно рассматриваются в гл.4 настоящего пособия). Организационно-техническими методами обеспечения информационной безопасности являются: создание и совершенствование систем обеспечения информационной безопасности; усиление правоприменительной деятельности органов власти, включая предупреждение и пресечение правонарушений в информационной сфере; создание систем и средств предотвращения несанкционированного доступа к информации и воздействий, вызывающих разрушение, уничтожение, искажение информации, изменение штатных режимов функционирования систем и средств информатизации и связи; сертификация средств защиты информации, лицензирование деятельности в области защиты государственной тайны, стандартизация способов и средств защиты информации; контроль за действиями персонала в информационных системах, подготовка кадров в области обеспечения информационной безопасности; формирование системы мониторинга показателей и характеристик информационной безопасности в наиболее важных сферах жизни и деятельности общества и государства. Экономические методы обеспечения информационной безопасности включают в себя: разработку программ обеспечения информационной безопасности и определение порядка их финансирования; совершенствование системы финансирования работ, связанных с реализацией правовых и организационно-технических методов защиты информации, создание системы страхования информационных рисков физических и юридических лиц. Согласно Доктрине, государство в процессе реализации своих функций по обеспечению информационной безопасности: проводит объективный и всесторонний анализ и прогнозирование угроз информационной безопасности, разрабатывает меры по ее обеспечению; организует работу органов власти по реализации комплекса мер, направленных на предотвращение, отражение и нейтрализацию угроз информационной безопасности; поддерживает деятельность общественных объединений, направленную на объективное информирование населения о социально значимых явлениях общественной жизни, защиту общества от искаженной и недостоверной информации; осуществляет контроль за разработкой, созданием, развитием, использованием, экспортом и импортом средств защиты информации посредством их сертификации и лицензирования деятельности в области защиты информации; проводит необходимую протекционистскую политику в отношении производителей средств информатизации и защиты информации на территории РФ и принимает меры по защите внутреннего рынка от проникновения на него некачественных средств информатизации и информационных продуктов; способствует предоставлению физическим и юридическим лицам доступа к мировым информационным ресурсам, глобальным информационным сетям; формулирует и реализует государственную информационную политику России; организует разработку федеральной программы обеспечения информационной безопасности, объединяющей усилия государственных и негосударственных организаций в данной области; способствует интернационализации глобальных информационных сетей и систем, а также вхождению России в мировое информационное сообщество на условиях равноправного партнерства. При решении основных задач и выполнении первоочередных мероприятий государственной политики по обеспечению информационной безопасности в настоящее время доминирует стремление решать главным образом нормативно-правовые и технические проблемы. Чаще всего речь идет о "разработке и внедрении правовых норм", "повышении правовой культуры и компьютерной грамотности граждан", "создании безопасных информационных технологий", "обеспечении технологической независимости" и т.п. Соответствующим образом планируется и развитие системы подготовки кадров, используемых в области обеспечения информационной безопасности, то есть преобладает подготовка кадров в области средств связи, обработки информации, технических средств ее защиты. В меньшей степени осуществляется подготовка специалистов в области информационно-аналитической деятельности, социальной информации, информационной безопасности личности. К сожалению, многие государственные институты считают наиболее важной техническую сторону проблемы, упуская из виду социально-психологические ее аспекты.

1.3 Источники угроз информационной безопасности

Угрозы информационной безопасности - это использование различных видов информации против того или иного социального (экономического, военного, научно-технического и т.д.) объекта с целью изменения его функциональных возможностей или полного поражения. С учетом общей направленности Доктрина подразделяет угрозы информационной безопасности на следующие виды: угрозы конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности, индивидуальному, групповому и общественному сознанию, духовному возрождению России; угрозы информационному обеспечению государственной политики РФ; угрозы развитию отечественной индустрии информации, включая индустрию средств информатизации, телекоммуникации и связи, обеспечению потребностей внутреннего рынка в ее продукции и выходу этой продукции на мировой рынок, а также обеспечению накопления, сохранности и эффективного использования отечественных информационных ресурсов; угрозы безопасности информационных и телекоммуникационных средств и систем, как уже развернутых, так и создаваемых на территории России. Угрозами конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности, индивидуальному, групповому и общественному сознанию, духовному возрождению России могут являться: принятие органами власти правовых актов, ущемляющих конституционные права и свободы граждан в области духовной жизни и информационной деятельности; создание монополий на формирование, получение и распространение информации в РФ, в том числе с использованием телекоммуникационных систем; противодействие, в том числе со стороны криминальных структур, реализации гражданами своих конституционных прав на личную и семейную тайну, тайну переписки, телефонных переговоров и иных сообщений; чрезмерное ограничение доступа к необходимой информации; противоправное применение специальных средств воздействия на индивидуальное, групповое и общественное сознание; неисполнение органами государственной власти и местного самоуправления, организациями и гражданами требований законодательства, регулирующего отношения в информационной сфере; неправомерное ограничение доступа граждан к информационным ресурсам органов государственной власти и местного самоуправления, к открытым архивным материалам, к другой открытой социально значимой информации; дезорганизация и разрушение системы накопления и сохранения культурных ценностей, включая архивы; нарушение конституционных прав и свобод человека и гражданина в области массовой информации; вытеснение российских информационных агентств, средств массовой информации с внутреннего информационного рынка и усиление зависимости духовной, экономической и политической сфер общественной жизни России от зарубежных информационных структур; девальвация духовных ценностей, пропаганда образцов массовой культуры, основанных на культе насилия, на духовных и нравственных ценностях, противоречащих ценностям, принятым в российском обществе; снижение духовного, нравственного и творческого потенциала населения России; манипулирование информацией (дезинформация, сокрытие или искажение информации). Угрозами информационному обеспечению государственной политики РФ могут быть: монополизация информационного рынка России, его отдельных секторов отечественными и зарубежными информационными структурами; блокирование деятельности государственных средств массовой информации по информированию российской и зарубежной аудитории; низкая эффективность информационного обеспечения государственной политики РФ вследствие дефицита квалифицированных кадров, отсутствия системы формирования и реализации государственной информационной политики. Угрозы развитию отечественной индустрии информации могут составлять: противодействие доступу к новейшим информационным технологиям, взаимовыгодному и равноправному участию российских производителей в мировом разделении труда в индустрии информационных услуг, средств информатизации, телекоммуникации и связи, информационных продуктов, создание условий для усиления технологической зависимости России в области информационных технологий; закупка органами государственной власти импортных средств информатизации, телекоммуникации и связи при наличии отечественных аналогов; вытеснение с отечественного рынка российских производителей средств информатизации, телекоммуникации и связи; использование несертифицированных отечественных и зарубежных информационных технологий, средств защиты информации, средств информатизации, телекоммуникации и связи; отток за рубеж специалистов и правообладателей интеллектуальной собственности. Все источники угроз информационной безопасности Доктрина подразделяет на внешние и внутренние. К внешним источникам угроз Доктрина относит: деятельность иностранных политических, экономических, военных, разведывательных и информационных структур против интересов РФ; стремление ряда стран к доминированию на мировом информационном пространстве, вытеснению России с информационных рынков; деятельность международных террористических организаций; увеличение технологического отрыва ведущих держав мира и наращивание их возможностей по противодействию созданию конкурентоспособных российских информационных технологий; деятельность космических, воздушных, морских и наземных технических и иных средств (видов) разведки иностранных государств; разработка рядом государств концепций информационных войн, предусматривающих создание средств опасного воздействия на информационные сферы других стран, нарушение функционирования информационных и телекоммуникационных систем, получение несанкционированного доступа к ним. К внутренним источникам угроз, согласно Доктрине, относятся: критическое состояние ряда отечественных отраслей промышленности; неблагоприятная криминогенная обстановка, сопровождающаяся тенденциями сращивания государственных и криминальных структур в информационной сфере, получения криминальными структурами доступа к конфиденциальной информации, усиления влияния организованной преступности на жизнь общества, снижения степени защищенности законных интересов граждан, общества и государства в информационной сфере; недостаточная координация деятельности органов власти всех уровней по реализации единой государственной политики в области информационной безопасности; недостатки нормативно-правовой базы, регулирующей отношения в информационной сфере и правоприменительной практики; неразвитость институтов гражданского общества и недостаточный государственный контроль за развитием информационного рынка в России; недостаточное финансирование мероприятий по обеспечению информационной безопасности; недостаточное количество квалифицированных кадров в области обеспечения информационной безопасности; недостаточная активность федеральных органов власти в информировании общества о своей деятельности, в разъяснении принимаемых решений, формировании открытых государственных ресурсов и развитии системы доступа к ним граждан; отставание России от ведущих стран мира по уровню информатизации органов власти и местного самоуправления, кредитно-финансовой сферы, промышленности, сельского хозяйства, образования, здравоохранения, сферы услуг и быта граждан. Глава 2. Защита конфиденциальной информации

2.1 Классификация сведений, подлежащих защите

В настоящее время в различных нормативных документах указывается значительное количество (более 40) видов информации, требующих дополнительной защиты. Для удобства рассмотрения правового режима информационных ресурсов по признаку доступа их можно условно объединить в четыре группы: государственная тайна; коммерческая тайна; сведения конфиденциального характера; интеллектуальная собственность. Государственная тайна. Закон РФ "О государственной тайне" дает следующее определение государственной тайны: это защищаемые государством сведения в области военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности России (ст.2). В ст.5 данного Закона определен перечень сведений, отнесенных к государственной тайне: сведения в военной области - о содержании стратегических и оперативных планов, о планах строительства Вооруженных сил, разработке, технологии, производстве, об объектах производства, о хранении, об утилизации ядерных боеприпасов, о тактико-технических характеристиках и возможностях боевого применения образцов вооружения и военной техники, о дислокации ракетных и особо важных объектов и др.; сведения в области экономики, науки и техники - о содержании планов подготовки РФ и ее отдельных регионов к возможным военным действиям, об объемах производства, о планах государственного заказа, о выпуске и поставках вооружения, военной техники, о достижениях науки и техники, имеющих важное оборонное или экономическое значение, и др.; сведения в области внешней политики и экономики - о внешнеполитической и внешнеэкономической деятельности РФ, преждевременное распространение которых может нанести ущерб безопасности государства и др.; силы и средства названной деятельности, ее источники, планы и результаты; лиц, сотрудничающих или сотрудничавших на конфиденциальной основе с органами, осуществляющими названную деятельность; системы президентской, правительственной, шифрованной, в том числе кодированной и засекреченной связи; шифры и информационно-аналитические системы специального назначения, методы и средства защиты секретной информации и др. Коммерческую тайну может составлять любая информация, полезная в бизнесе и дающая преимущество над конкурентами, которые такой информацией не обладают. Во многих случаях коммерческая тайна является формой интеллектуальной собственности. Согласно ст.139 ч.1 Гражданского кодекса РФ к числу сведений, составляющих коммерческую тайну, относится информация, которая имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам и к которой нет свободного доступа на законном основании. Она может включать в себя различные идеи, изобретения и другую деловую информацию. Постановление Правительства РФ от 5.12.1991 г. № 35 "О перечне сведений, которые не могут составлять коммерческую тайну". К таким сведениям относятся: организационные сведения (устав и учредительные документы предприятия, регистрационные удостоверения, лицензии, патенты); финансовые сведения (документы об исчислении и уплате налогов, других платежей, предусмотренных законом, документы о состоянии платежеспособности); сведения о штате и условиях деятельности (число и состав работающих, их заработная плата, наличие свободных мест, влияние производства на природную среду, реализация продукции, причиняющей вред здоровью населения, участие должностных лиц в предпринимательской деятельности, нарушение антимонопольного законодательства); сведения о собственности (размерах имущества, денежных средствах, вложениях платежей в ценные бумаги, облигации, займы, уставные фонды совместных предприятий). Сведения конфиденциального характера. Конфиденциальность информации - характеристика информации, указывающая на необходимость введения ограничений на круг субъектов, имеющих доступ к данной информации. Конфиденциальность предполагает сохранение прав на информацию, ее неразглашение (секретность) и неизменность во всех случаях, кроме правомочного использования. Указом Президента РФ от 6 марта 1997 г. № 188 утвержден перечень сведений конфиденциального характера. В этот перечень вошли: сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные); сведения, составляющие тайну следствия и судопроизводства; служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с Гражданским кодексом РФ и федеральными законами (служебная тайна); сведения о профессиональной деятельности (врачебная, нотариальная, адвокатская тайна, тайна переписки и т.д.); сведения о сущности изобретения или промышленных образцах до официальной публикации информации о них. Перечень сведений конфиденциального характера дополняют другие нормативно-правовые акты: Основы законодательства РФ "Об охране здоровья граждан", законы РФ "О психиатрической помощи и гарантиях прав граждан при ее оказании", "О нотариате", "Об адвокатуре", "Об основных гарантиях избирательных прав граждан РФ", "О банках и банковской деятельности", а также Налоговый кодекс РФ, Семейный кодекс РФ и др. В итоге можно выделить несколько групп сведений конфиденциального характера, образующих определенные "тайны": врачебная (медицинская) тайна; банковская тайна; налоговая тайна; нотариальная тайна; тайна страхования; адвокатская тайна; тайна отношения к религии и тайна исповеди; тайна голосования; служебная тайна и др. К информации, определяемой понятием интеллектуальная собственность, можно отнести большую часть перечисленных выше сведений научного и технологического характера, а также произведения литературы и искусства, продукцию изобретательской и рационализаторской деятельности, других видов творчества. В соответствии с Законом РФ "О правовой охране программ для электронно-вычислительных машин и баз данных" от 23.09.1992 г. программы для ЭВМ и базы данных также являются объектами авторского права, нарушение которого влечет гражданскую, уголовную и административную ответственность в соответствии с законодательством РФ. Под определение интеллектуальной собственности попадает и определенная часть сведений, отнесенных к государственной и коммерческой тайне.

2.2 Организация защиты информации

Наиболее разумными усилиями в этом направлении большинство специалистов считает проведение следующих "защитных" мероприятий: адекватное определение перечня сведений, подлежащих защите; выявление уровней доступности и прогнозирование возможных уязвимых мест в доступе к информации; принятие мер по ограничению доступа к информации или объекту; организация охраны помещения и постоянного контроля за сохранностью информации (в частности, необходимость наличия закрывающихся шкафов, сейфов, кабинетов, телевизионных камер слежения и т.п.); наличие четких правил обращения с документами и их размножения. Как известно, изобретение множительной техники буквально вызвало всплеск промышленного шпионажа; наличие на документах надписей "Секретно", "Для служебного пользования", а на дверях - "Посторонним вход воспрещен". Каждый носитель информации (документ, диск и др.) должен иметь соответствующее обозначение и место хранения (помещение, сейф, металлический ящик); подписание с сотрудниками организации, фирмы договора о неразглашении тайны. Основным средством защиты информации остаются в настоящее время режимные меры, направленные на предотвращение утечки конкретных сведений. Принятие этих мер зависит, прежде всего, от владельцев информации, складывающейся в их сфере деятельности конкурентной обстановки, ценности, которую представляет для них производственная или коммерческая информация, других факторов. В числе мер защиты информации можно выделить внешние и внутренние. К внешним мероприятиям относятся: изучение партнеров, клиентов, с которыми приходится вести коммерческую деятельность, сбор информации об их надежности, платежеспособности и других данных, а также прогнозирование ожидаемых действий конкурентов и преступных элементов. По возможности выясняются лица, проявляющие интерес к деятельности организации (фирмы), к персоналу, работающему в организации. Внутренние мероприятия по обеспечению безопасности включают вопросы подбора и проверки лиц, поступающих на работу: изучаются их анкетные данные, поведение по месту жительства и на прежней работе, личные и деловые качества, психологическая совместимость с сотрудниками; выясняются причины ухода с прежнего места работы, наличие судимостей и пр. В процессе работы продолжается изучение и анализ поступков сотрудника, затрагивающих интересы организации, проводится анализ его внешних связей. Сотрудники - важнейший элемент системы безопасности. Они могут сыграть значительную роль в защите коммерческой тайны, но в то же время могут быть и основной причиной ее утечки. Часто это случается по причине невнимательности, неграмотности. Поэтому регулярное и доходчивое обучение персонала вопросам секретности является важнейшим условием сохранения тайны. Однако нельзя исключать случаи умышленной передачи (продажи) работником секретов фирмы. Мотивационную основу таких поступков составляют либо корысть, либо месть, например, со стороны уволенного работника. Практика подобных действий уходит своими корнями в глубокую древность. Защита информации предполагает использование специальных технических средств, электронных устройств, что позволяет не только сдерживать их утечку, но и останавливать такой вид деятельности, как промышленный (коммерческий) шпионаж. Большую их часть составляют технические средства обнаружения и средства противодействия устройствам прослушивания: телефонный нейтрализатор (для подавления работы мини-передатчика и нейтрализации снятия аудиоинформации); телефонный подавитель устройств прослушивания; профессиональный детектор (используется для "грубого" определения местонахождения радиозакладок); мини-детектор передатчиков (используется для точного определения местонахождения радиозакладок); генератор шума. Организации, располагающие ценной информацией, должны хранить ее в специальных несгораемых шкафах или сейфах, не допускать утери ключей от них или передачи на хранение другим лицам, даже из числа особо доверенных. Одним из распространенных методов защиты интеллектуальной собственности является патент, то есть свидетельство, выдаваемое изобретателю или его правопреемнику на право исключительного пользования сделанным им изобретением. Патент призван защитить изобретателя (автора) от воспроизводства, продажи и использования его изобретения другими лицами. Осуществление специальных внутренних и внешних мер защиты ценных информационных систем должно возлагаться на специально подготовленных лиц. С этой целью предприниматель может обращаться за помощью к частным детективным фирмам, специализирующимся на сыске и охране собственности. Могут создаваться и собственные службы безопасности. Так как защитные мероприятия требуют значительных затрат, предприниматель сам должен решить, что ему выгоднее: мириться с утечкой информации или привлекать специализированные службы для ее защиты. Заключение

Нынешнее состояние информационной безопасности России - это состояние нового, только оформляющегося с учетом веления времени государственно-общественного института. Многое на пути его становления уже сделано, но еще больше здесь проблем, требующих самого оперативного решения. За последние годы в РФ реализован ряд мер по совершенствованию информационной безопасности, а именно: Начато формирование базы правового обеспечения информационной безопасности. Принят ряд законов, регламентирующих общественные отношения в этой сфере, развернута работа по созданию механизмов их реализации. Этапным результатом и нормативно-правовой основой дальнейшего решения проблем в этой сфере стало утверждение Президентом РФ в сентябре 2001 г. Доктрины информационной безопасности Российской Федерации; Обеспечению информационной безопасности способствуют созданные: государственная система защиты информации; система лицензирования деятельности в области защиты государственной тайны; система сертификации средств защиты информации. Вместе с тем анализ состояния информационной безопасности показывает, что все еще существует ряд проблем, серьезно препятствующих полноценному обеспечению информационной безопасности человека, общества и государства. Доктрина называет следующие основные проблемы данной сферы. Современные условия политического и социально-экономического развития страны все еще сохраняют острые противоречия между потребностями общества в расширении свободного обмена информацией и необходимостью действия отдельных регламентированных ограничений на ее распространение. Противоречивость и неразвитость правового регулирования общественных отношений в информационной сфере существенно затрудняет поддержание необходимого баланса интересов личности, общества и государства в этой области. Несовершенное нормативное правовое регулирование не позволяет завершить формирование на территории РФ конкурентоспособных российских информационных агентств и средств массовой информации. Необеспеченность прав граждан на доступ к информации, манипулирование информацией вызывают негативную реакцию населения, что в ряде случаев ведет к дестабилизации социально-политической обстановки в обществе. Закрепленные в Конституции РФ права граждан на неприкосновенность частной жизни, личную и семейную тайну, тайну переписки практически не имеют достаточного правового, организационного и технического обеспечения. Неудовлетворительно организована защита собираемых федеральными органами государственной власти, органами власти субъектов РФ, органами местного самоуправления данных о физических лицах (персональных данных). Нет четкости при проведении государственной политики в области формирования российского информационного пространства, а также организации международного информационного обмена и интеграции информационного пространства России в мировое информационное пространство, что создает условия для вытеснения российских информационных агентств, средств массовой информации с внутреннего информационного рынка, ведет к деформации структуры международного обмена. Недостаточна государственная поддержка деятельности российских информационных агентств по продвижению их продукции на зарубежный информационный рынок. Не улучшается ситуация с обеспечением сохранности сведений, составляющих государственную тайну. Серьезный урон нанесен кадровому потенциалу научных и производственных коллективов, действующих в области создания средств информатизации, телекоммуникации и связи, в результате массового ухода из этих коллективов наиболее квалифицированных специалистов. Список литературы

1.Доктрина информационной безопасности РФ (утв. Президентом РФ от 09.09.2000 г. № Пр-1895)

.Закон РФ "О безопасности" 2010 г.

.Закон РФ "О государственной тайне", принятый 21 июля 1993 г. (ред. от 08.11.2011)

.Закон РФ "Об авторском праве и смежных правах", вступивший в действие 3 августа 1993 г. (с изменениями),

.Федеральный закон "Об основах государственной службы", принятый 31 июля 1995 г.,

.Уголовный кодекс РФ 2013 г.

Эффективная защита информации в компьютерных системах достигается путем применения соответствующих средств, которые условно можно разделить на несколько групп:

1) разграничения доступа к информации;

2) защиты информации при передаче ее по каналам связи;

3) защиты от утечки информации по различным физическим полям, возникающим при работе технических средств компьютерных систем;

4) защиты от воздействия программ-вирусов;

5) безопасности хранения и транспортировки информации на носителях и ее защиты от копирования.

Основное назначение таких средств – разграничение доступа к локальным и сетевым информационным ресурсам компьютерных систем, которые обеспечивают: идентификацию и аутентификацию пользователей, разграничение доступа зарегистрированных пользователей к информационным ресурсам, регистрацию действий пользователей, защиту загрузки операционной системы с гибких носителей, контроль целостности средств защиты информации и информационных ресурсов. Несмотря на функциональную общность средств защиты информации данной группы, они отличаются друг от друга условиями функционирования, сложностью настройки и управления параметрами, используемыми идентификаторами, перечнем регистрируемых событий и стоимостью. Средства защиты информации делятся на формальные , которые выполняют эту функцию по заранее предусмотренной процедуре без участия человека, и неформальные (ограничивающие деятельность персонала или жестоко регламентирующие ее).

К основным средствам защиты относятся технические и программные ; технические средства принято делить на физические и аппаратные .

Физические средства реализуются за счет автономных устройств и охранных систем (охранная сигнализация, экранирующие оболочки для аппаратуры, внутренняя экранирующая защита отдельных помещений, средства внешнего и внутреннего наблюдения, замки на дверях и т.п.).

Аппаратные средства – это приборы, непосредственно встраиваемые в устройства, которые сопрягаются с аппаратурой, используемой для обработки данных по стандартному интерфейсу (схемы контроля информации по четности, схемы защиты полей памяти по ключу и специальные регистры).

К программным средствам относятся специальные программы, и/или модули, выполняющие функции защиты информации.

Применение лишь одного из названных способов защиты информации не решает проблемы - необходим комплексный подход. Обычно используют два основных метода: преграда и управление доступом.

Преграда – создание физических препятствий (для доступа на территорию организации, напрямую к физическим носителям информации).

Управление доступом – регламентация и регулирование санкционированного обращения к техническим, программным, информационным ресурсам системы.

В свою очередь санкционированное управление доступом обеспечивается за счет определенных функций защиты :

Идентификации пользователей – начальное присвоение каждому пользователю персонального имени, кода, пароля, аналоги которых хранятся в системе защиты;

Аутентификации (проверка полномочий) – процесс сравнения предъявляемых идентификаторов с хранящимися в системе;

Создание условий для работы в пределах установленного регламента, то есть разработка и реализация комплексных мероприятий, при которых несанкционированный доступ сводится к минимуму;

Регистрация обращений к защищаемым ресурсам;

Адекватное реагирование на совершение несанкционированных действий.

Антивирусные программы - самое распространенное средство защиты - от отдельных компьютеров домашних пользователей до огромных корпоративных сетей (Kaspersky Antivirus 7.0, Dr. Web 4.44 + antispam, AVPersonal, Panda, NOD32).

Электронная цифровая подпись (ЭЦП) - последовательность символов, полученная в результате криптографического преобразования электронных данных. ЭЦП добавляется к блоку данных и позволяет получателю блока проверить источник и целостность данных и защититься от подделки. ЭЦП используется в качестве аналога собственноручной подписи.

Средства прозрачного шифрования обеспечивают защиту данных от непреднамеренного разглашения и не позволяют шпионам проникать в данные других пользователей. При этом ключи шифрования хранятся в учетных записях, поэтому для легальных владельцев информации ее дешифрация происходит незаметно. Таких решений на рынке несколько; в частности их предлагает компания Microsoft. Решение Microsoft используется в операционной системе в виде криптографической файловой системы EFS. Однако если сотрудник, который имеет права доступа к зашифрованным данным, случайно отправит их по электронной почте или перенесет на незашифрованный носитель, то защита будет нарушена. Чтобы исключить риск таких случайных утечек, компания может контролировать передачу данных по протоколам электронной почты и Web (для защиты пересылки по Web-почте). Но от скрытой пересылки данных, которую могут придумать шпионы, подобные системы, скорее всего, не смогут обеспечить безопасность. В частности, ни одна защита не может вскрыть правильно зашифрованный файл, а, значит, не может проверить его содержание. Впрочем, для отечественных компаний наиболее интересными являются услуги по разработке комплексной системы защиты, которая подразумевает в том числе и создание механизмов для предотвращения внутренних угроз.

Контроль содержимого. Последний всплеск интереса к системам контроля содержимого был вызван проблемами распространения спама. Однако основное предназначение средств контроля содержимого - это все-таки предотвращение утечки конфиденциальной информации и пресечение нецелевого использования Интернета. Одна из приоритетных задач производителей подобных средств, - сделать так, чтобы работа системы контроля содержимого не ощущалась пользователем.

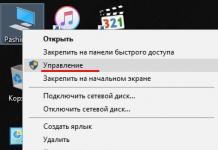

Межсетевые экраны были и являются базовым средством, обеспечивающим защиту подключений к внешним сетям, разграничение доступа между сегментами корпоративной сети, защиту потоков данных, передаваемых по открытым сетям. Первое (и самое главное), что необходимо сделать для обеспечения сетевой безопасности, это установить и правильно сконфигурировать межсетевой экран (другое название – брандмауэр или firewall). Брандмауэр - в информатике - программный и/или аппаратный барьер между двумя сетями, позволяющий устанавливать только авторизованные межсетевые соединения. Брандмауэр защищает соединяемую с Интернет корпоративную сеть от проникновения извне и исключает возможность доступа к конфиденциальной информации. Правильное конфигурирование и сопровождение брандмауэра - обязанность опытного системного администратора.

Для защиты небольших сетей, где нет необходимости производить много настроек, связанных с гибким распределением полосы пропускания и ограничения трафика по протоколам для пользователей лучше использовать Интернет-шлюзы или Интернет-маршрутизаторы.

Межсетевые экраны также осуществляют антивирусное сканирование загружаемого содержимого WEB или E-mail. Антивирусные базы данных обновляются через Интернет, чтобы обеспечить защиту сети по мере появления новых вирусов. Вся статистика о потоке данных, сигнализация об атаках из Интернета и сведения об активности пользователей по web-навигации сохраняются в реальном времени и могут быть предоставлены в виде отчета.