| നമുക്ക് പരിഗണിക്കാം മാതൃകാപരമായഒരു പ്രത്യേക ഡിഎൻഎസ് സെർവർ കോൺഫിഗറേഷൻ ഫയൽ കാഷെ ചെയ്യുന്നു നിൽക്കുന്ന സെർവർ. ഒരു കാഷിംഗ് നെയിം സെർവർ എന്നത് ഒരു സോണിനും ഉത്തരവാദിയല്ലാത്ത ഒരു നെയിം സെർവറാണ്. ഇത് അതിൻ്റെ പേരിൽ അന്വേഷണങ്ങൾ നിർവ്വഹിക്കുകയും പിന്നീടുള്ള ഉപയോഗത്തിനായി ഫലങ്ങൾ സംഭരിക്കുകയും ചെയ്യുന്നു. നെറ്റ്വർക്കിനെക്കുറിച്ച് DNS സേവനംകൂടാതെ BIND9 സജ്ജീകരിക്കുന്നത് FreeBSD മാനുവലിൻ്റെ 25-ാം അധ്യായത്തിലും കാണാം. സ്ഥിരസ്ഥിതിയായി, FreeBSD BIND-ൽ ഒന്ന് ഉപയോഗിക്കുന്നു (ബെർക്ക്ലി ഇൻ്റർനെറ്റ് പേര് ഡൊമെയ്ൻ), ഇത് DNS പ്രോട്ടോക്കോളിൻ്റെ ഏറ്റവും സാധാരണമായ നടപ്പാക്കലാണ്. |

IP വിലാസങ്ങളിലേക്കും തിരിച്ചും പേരുകൾ പരിഹരിക്കുന്ന ഒരു പ്രോട്ടോക്കോൾ ആണ് DNS. FreeBSD നിലവിൽ ഷിപ്പ് ചെയ്യുന്നു DNS സെർവർ– നൂതന സുരക്ഷാ ക്രമീകരണങ്ങൾ നൽകുന്ന BIND9, പുതിയ പദ്ധതികോൺഫിഗറേഷൻ ഫയൽ ലൊക്കേഷനുകളും യാന്ത്രിക ക്രമീകരണങ്ങൾ chroot(8) എന്നതിന്. കൂടാതെ, BIND9 ബാഹ്യ ആക്രമണങ്ങൾക്ക് ഏറ്റവും ദുർബലമായി കണക്കാക്കപ്പെടുന്നു (FreeBSD ഒരു നിയന്ത്രിത പരിതസ്ഥിതിയിൽ സ്വയമേവ പ്രവർത്തിക്കുന്നു (chroot(8))). ഡിഎൻഎസ് സെർവറിൻ്റെ ഈ പതിപ്പ്, ചോദ്യങ്ങൾക്കുള്ള ആക്സസ് കൺട്രോൾ ലിസ്റ്റുകൾ, ഡൗൺസ്ട്രീം (സെക്കൻഡറി) ഡിഎൻഎസ് സെർവറുകളിലേക്കുള്ള സോൺ ട്രാൻസ്ഫർ, അപ്സ്ട്രീം (പ്രൈമറി) ഡിഎൻഎസ് സെർവറുകളിൽ നിന്നുള്ള അതിൻ്റെ സോണുകളുടെ ഡൈനാമിക് അപ്ഡേറ്റുകൾ എന്നിവ പിന്തുണയ്ക്കുന്നു. ഈ പതിപ്പ് സ്റ്റാൻഡേർഡിനെ പിന്തുണയ്ക്കുന്നു ഡൈനാമിക് അപ്ഡേറ്റുകൾസോൺ മാറ്റങ്ങളെക്കുറിച്ചുള്ള അറിയിപ്പുകൾ, കൂടാതെ അപ്സ്ട്രീം ഡിഎൻഎസ് സെർവറുകളിൽ നിന്ന് സോൺ ഡാറ്റ മാറ്റങ്ങൾ മാത്രം അഭ്യർത്ഥിക്കാൻ ഡൗൺസ്ട്രീം ഡിഎൻഎസ് സെർവറുകളെ അനുവദിക്കുന്ന ഇൻക്രിമെൻ്റൽ സോൺ ട്രാൻസ്ഫർ മെക്കാനിസവും ഇത് ഉപയോഗിക്കുന്നു. ഇത് വളരെ വേഗത്തിലുള്ള സോൺ കൈമാറ്റം അനുവദിക്കുന്നു.

എഴുതുമ്പോൾ, ഞാൻ സജ്ജീകരിക്കുകയായിരുന്നു ബൈൻഡ് 9.6.1-P1പ്രവർത്തിക്കുന്ന ഒരു സെർവറിൽ FreeBSD 7.2-റിലീസ്.

# cat /etc/namedb/named.conf // ഇതാണ് അഭിപ്രായം acl self (127.0.0.1; ); // വേരിയബിൾ സ്വയം സജ്ജമാക്കുക, അതിൽ ഞങ്ങളുടെ സെർവറിൻ്റെ IP വിലാസങ്ങൾ ഞങ്ങൾ ലിസ്റ്റ് ചെയ്യുന്നു\ അതിൽ acl വിശ്വാസത്തെ ബന്ധിപ്പിക്കുന്നു (self; ); // ഞങ്ങളുടെ DNS സെർവർ വഴി അഭ്യർത്ഥനകൾ അയയ്ക്കാൻ അനുവദിക്കുന്ന IP വിലാസങ്ങൾ ലിസ്റ്റുചെയ്യുന്ന ഒരു വേരിയബിൾ സജ്ജമാക്കുക // ആഗോള പാരാമീറ്ററുകളുടെ ഓപ്ഷനുകളുടെ വിഭാഗം ( ഡയറക്ടറി "/etc/namedb"; // വർക്കിംഗ് ഡയറക്ടറി ബൈൻഡ്, ഇത് സംബന്ധിച്ച് മറ്റ് ഡയറക്ടറികളായ pid-file "/var/run/named/pid"; // pid-file dump-file "/var/dump/named_dump.db"; // റൂട്ട് സോൺ ഡംപ് ഫയലിൻ്റെ സ്ഥാനം എല്ലാ റൂട്ട് സെർവറുകളിലേക്കും താൽകാലികമായി ആക്സസ് നഷ്ടപ്പെട്ടാൽ സ്ഥിതിവിവരക്കണക്കുകൾ-ഫയൽ "/var/stats/named.stats"; // സ്ഥിതിവിവരക്കണക്ക് ഫയലിൻ്റെ സ്ഥാനം ലിസൻ-ഓൺ (self; ); // ഏതൊക്കെ ഇൻ്റർഫേസുകളിൽ പ്രവർത്തിക്കണമെന്ന് ബൈൻഡ് വ്യക്തമാക്കുക- on-v6 (ഒന്നുമില്ല; ); // "ഹലോ, സുഹൃത്തേ!" എന്ന IPv6 പതിപ്പിൻ്റെ ഉപയോഗം നിരോധിക്കുക; // ഇവിടെ നിങ്ങൾക്ക് നിങ്ങളുടെ ബൈൻഡിൻ്റെ പതിപ്പ് വ്യക്തമാക്കാൻ കഴിയും (സുരക്ഷാ കാരണങ്ങളാൽ ഇത് ചെയ്യരുതെന്ന് ശുപാർശ ചെയ്യുന്നു) അനുവദനീയമായ ചോദ്യം ( സ്വയം; ...

ഇപ്പോൾ ഫയൽ സജ്ജീകരിക്കുന്നതിൽ നിന്ന് ഒരു ചെറിയ ഇടവേള എടുക്കാൻ ഞാൻ നിർദ്ദേശിക്കുന്നു എന്ന.conf. പരിഗണിക്കാൻ ഞാൻ നിർദ്ദേശിക്കുന്നു രസകരമായ വഴി റിമോട്ട് അഡ്മിനിസ്ട്രേഷൻനിങ്ങളുടെ DNS സെർവർ - യൂട്ടിലിറ്റി rndc. ഇത് ഉപയോഗിക്കാൻ തുടങ്ങുന്നതിന്, നിങ്ങൾ അതിനായി ഒരു കോൺഫിഗറേഷൻ ഫയൽ സൃഷ്ടിക്കേണ്ടതുണ്ട് രഹസ്യ താക്കോൽ, അത് നിങ്ങളുടെ ബന്ധനവുമായി സംവദിക്കും. ഈ ദൗത്യത്തിനായി ഒരു ടീമുണ്ട് rndc-confgen.

കമാൻഡ് പ്രവർത്തിപ്പിക്കുന്നു:

# rndc-confgen

നിങ്ങൾക്ക് ലഭിക്കും സ്റ്റാൻഡേർഡ് ഔട്ട്പുട്ട്അതുപോലത്തെ:

# rndc.conf കീയുടെ ആരംഭം "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; ); ഓപ്ഷനുകൾ (ഡിഫോൾട്ട്-കീ "rndc-key"; ഡിഫോൾട്ട്-സെർവർ 127.0.0.1; ഡിഫോൾട്ട്-പോർട്ട് 953; ); # rndc.conf ൻ്റെ അവസാനം # # ഇനിപ്പറയുന്നവ ഉപയോഗിച്ച് name.conf-ൽ ഉപയോഗിക്കുക, അനുവദനീയമായ ലിസ്റ്റ് ആവശ്യാനുസരണം ക്രമീകരിക്കുക: # കീ "rndc-key" ( # algorithm hmac-md5; # secret "34f88008d07deabbe65bd01f1d233d47"; # ); # # നിയന്ത്രണങ്ങൾ ( # inet 127.0.0.1 പോർട്ട് 953 # അനുവദിക്കുക ( 127.0.0.1; ) കീകൾ ( "rndc-key"; ); # ); # name.conf ൻ്റെ അവസാനം

ഔട്ട്പുട്ടിൻ്റെ കമൻ്റ് ചെയ്യാത്ത ഭാഗം ഒരു ഫയലിൽ സ്ഥാപിക്കുക /etc/namedb/rndc.conf

# cat /etc/namedb/rndc.conf കീ "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; ); ഓപ്ഷനുകൾ (ഡിഫോൾട്ട്-കീ "rndc-key"; ഡിഫോൾട്ട്-സെർവർ 127.0.0.1; ഡിഫോൾട്ട്-പോർട്ട് 953; );

കമാൻഡ് ഔട്ട്പുട്ടിൻ്റെ ഒരു ഭാഗം കമൻ്റ് ചെയ്തു rndc-confgenകോൺഫിഗറേഷൻ ഫയലിൽ ഇടുക /etc/namedb/named.conf:

കീ "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; ); നിയന്ത്രണങ്ങൾ (inet 127.0.0.1 പോർട്ട് 953 അനുവദിക്കുക (127.0.0.1; ) കീകൾ ("rndc-key"; ); ); ...

ടീമിൻ്റെ പ്രവർത്തനത്തിൻ്റെ ഫലമായി rndc-confgenകാറ്റലോഗിൽ /etc/namedb/ഫയൽ ദൃശ്യമാകണം rndc.key, ഇനിപ്പറയുന്ന ഉള്ളടക്കത്തോടൊപ്പം:

# cat /etc/namedb/rndc.key കീ "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; );

നിങ്ങൾക്ക് ഇതിനകം ഒരു കീ ഉണ്ടെങ്കിൽ, അത് നീക്കം ചെയ്ത് പുതിയൊരെണ്ണം ഉപയോഗിച്ച് മാറ്റിസ്ഥാപിക്കുക.

എല്ലാ സാഹചര്യങ്ങളിലും ലൈൻ രഹസ്യം "34f88008d07deabbe65bd01f1d233d47";നിങ്ങൾക്കും അത് തന്നെ വേണം!അർത്ഥം രഹസ്യംകമാൻഡ് വഴി സൃഷ്ടിച്ചത് rndc-confgen.

നിങ്ങളുടെ ഡിഎൻഎസ് സെർവർ പൂർണ്ണമായി കോൺഫിഗർ ചെയ്ത് അത് സമാരംഭിച്ചുകഴിഞ്ഞാൽ നിങ്ങൾ ചെയ്ത ജോലി പരിശോധിക്കാം. തുടർന്ന്, കമാൻഡ് എക്സിക്യൂട്ട് ചെയ്യുമ്പോൾ:

# rndc നില

നിങ്ങൾ ഇതുപോലുള്ള എന്തെങ്കിലും കാണുകയാണെങ്കിൽ:

പതിപ്പ്: 9.6.1-P1 (ഹലോ, സുഹൃത്തേ!) CPU-കൾ കണ്ടെത്തി: 2 വർക്കർ ത്രെഡുകൾ: 2 സോണുകളുടെ എണ്ണം: 14 ഡീബഗ് ലെവൽ: 0 xfers റൺ ചെയ്യുന്നു: 0 xfers മാറ്റിവച്ചു: 0 soa അന്വേഷണങ്ങൾ പുരോഗമിക്കുന്നു: 0 അന്വേഷണ ലോഗിംഗ് ഓഫാണ് റിക്കർസീവ് ക്ലയൻ്റുകൾ : 0/0/1000 tcp ക്ലയൻ്റുകൾ: 0/100 സെർവർ പ്രവർത്തിക്കുന്നു

- യൂട്ടിലിറ്റി എന്നാണ് അർത്ഥമാക്കുന്നത് rndcനിങ്ങളുടെ ബൈൻഡിലേക്ക് വിജയകരമായി കണക്റ്റ് ചെയ്തു, ഞങ്ങൾ ഇപ്പോൾ സൃഷ്ടിച്ച കീ ഉപയോഗിച്ച് ലോഗിൻ ചെയ്തു, ഒപ്പം DNS സെർവർ സ്റ്റാറ്റസിനായി ബൈൻഡ് ആവശ്യപ്പെട്ടു, അതാണ് അവർ നിങ്ങളെ കാണിച്ചത്.

ഉപയോഗപ്രദമായ നിരവധി കീകൾ ഉണ്ട് ഈ യൂട്ടിലിറ്റിനിങ്ങളുടെ DNS സെർവർ നിരീക്ഷിക്കാനും നിയന്ത്രിക്കാനും നിങ്ങളെ അനുവദിക്കും. വാദങ്ങളില്ലാതെ ഇത് പ്രവർത്തിപ്പിക്കുക, നിങ്ങൾ കാണും ലഭ്യമായ കമാൻഡുകൾഅവരെ സഹായിക്കുകയും ചെയ്യുക. (കമാൻഡ് ഉപയോഗിച്ച് ഉടനടി ഒരു ഡംപ് ഫയൽ സൃഷ്ടിക്കാൻ ഞാൻ നിങ്ങളെ ഉപദേശിക്കുന്നു rndc dumpdb).

വിശദീകരണങ്ങൾ തുടരാം കോൺഫിഗറേഷൻ ഫയൽ /etc/namedb/named.conf:

സോൺ "." (ടൈപ്പ് സൂചന; ഫയൽ "named.root"; //നിലവിലെ റൂട്ട് സോൺ ഫയൽ എങ്ങനെ നേടാം എന്ന് താഴെ എഴുതിയിരിക്കുന്നു); സോൺ "0.0.127.in-addr.arpa" ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "master/localhost.rev"; അറിയിപ്പ് നമ്പർ; ); ...

localhost.rev ഫയൽ ഇതുപോലെ കാണപ്പെടുന്നു:

# cat /etc/namedb/master/localhost.rev $TTL 3600 @ IN SOA host.your_domain.ru. root.host.your_domain.ru. (2009110601; സീരിയൽ 3600; പുതുക്കുക 900; വീണ്ടും ശ്രമിക്കുക 3600000; കാലഹരണപ്പെടുക 3600) ; കുറഞ്ഞത് IN NS host.your_domain.ru. 1 IN PTR localhost.your_domain.ru.

ഇനിപ്പറയുന്ന ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് ഞങ്ങൾ വിവിധ ഫയലുകളിലേക്ക് ലോഗുകൾ ശേഖരിക്കുകയും എഴുതുകയും ചെയ്യും. ചാനൽ ലോഗിംഗ് വിഭാഗത്തിൻ്റെ ഫോർമാറ്റ് ഇപ്രകാരമാണ്:

ചാനൽ ചാനൽ-നാമം ( (ഫയൽ ഫയൽ-നാമം [ പതിപ്പുകൾ (നമ്പർ ഈ ചാനലിൻ്റെ (പ്രവർത്തിക്കുന്ന ഡയറക്ടറിയുമായി ബന്ധപ്പെട്ടവ); ലോഗ് ഫയലുകളുടെ പതിപ്പുകളുടെ എണ്ണം; ലോഗ് ഫയൽ പുനർനമ്പർ ചെയ്തിരിക്കുന്ന ഫയൽ വലുപ്പം. പതിപ്പുകളുടെ എണ്ണം വ്യക്തമാക്കിയിട്ടില്ലെങ്കിൽ, അത് എത്തുമ്പോൾ ലോഗിംഗ് നിർത്തും. നിർദ്ദിഷ്ട വലുപ്പംഫയൽ. [ തീവ്രത (നിർണ്ണായക | പിശക് | മുന്നറിയിപ്പ് | അറിയിപ്പ് | വിവരം | ഡീബഗ് [ ലെവൽ ] | ഡൈനാമിക്); ] // ലോഗ് ഫിൽട്ടർ, ഈ ചാനലിലേക്ക് ഞങ്ങൾ കൃത്യമായി എന്ത് വിവരങ്ങളാണ് നൽകുക [ പ്രിൻ്റ്-വിഭാഗം അതെ-അല്ലെങ്കിൽ-ഇല്ല; ] // ഞങ്ങൾ ഇവൻ്റ് വിഭാഗ തരം ലോഗ് ചെയ്താലും ഇല്ലെങ്കിലും [ പ്രിൻ്റ്-തീവ്രത അതെ-അല്ലെങ്കിൽ-ഇല്ല; ] // ഞങ്ങൾ വസ്തുവിൻ്റെ "തീവ്രത" തരം ലോഗ് ചെയ്താലും ഇല്ലെങ്കിലും [ പ്രിൻ്റ്-ടൈം അതെ-അല്ലെങ്കിൽ-ഇല്ല; ] // ഇവൻ്റിൻ്റെ സമയം ഞങ്ങൾ ലോഗ് ചെയ്താലും ഇല്ലെങ്കിലും);

അതിനാൽ - ഇവ ഫയലിലെ എൻ്റെ ക്രമീകരണങ്ങളാണ് /etc/namedb/named.conf:

ലോഗിംഗ് ( // ലോഗിംഗ് പാരാമീറ്ററുകൾ ചാനൽ default_ch ( // ലോഗിംഗ് ചാനൽ default_ch ഫയൽ നിയുക്തമാക്കുക "/var/log/named.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); channel security_ch ( // ലോഗിംഗ് ചാനൽ സെക്യൂരിറ്റി_ch ഫയൽ സൂചിപ്പിക്കുന്നു "/var/log/security.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); channel transfer_ch ( // ലോഗിംഗ് ചാനൽ transfer_ch ഫയൽ സൂചിപ്പിക്കുന്നു " /var/ log/transfer.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); ചാനൽ lame-ch ( // ലോഗിംഗ് ചാനൽ lame-ch ഫയൽ സൂചിപ്പിക്കുന്നു "/var/log/ lamers.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); വിഭാഗം മുടന്തൻ-സെർവറുകൾ (മുടന്തൻ-ch; ); // “വളഞ്ഞ” DNS സെർവറുകളിൽ നിന്ന് മുടന്തൻ-ch ലേക്ക് ഇവൻ്റുകൾ എഴുതുക ചാനൽ വിഭാഗം ഡിഫോൾട്ട് (default_ch; ); // default_ch ചാനലിലേക്ക് അല്ലാത്തതെല്ലാം എഴുതുക സ്വന്തം ചാനൽവിഭാഗം സുരക്ഷ (security_ch; ); // xfer-in ( transfer_ch; ) വിഭാഗത്തിലെ സുരക്ഷാ ഇവൻ്റുകളെ കുറിച്ച് security_ch ചാനലിലേക്ക് എഴുതുക; // സോൺ വിഭാഗത്തിൻ്റെ കൈമാറ്റത്തെക്കുറിച്ച് transfer_ch ചാനലിലേക്ക് എഴുതുക xfer-out ( transfer_ch; ); // സോണുകൾ സ്വീകരിക്കുന്നതിനെക്കുറിച്ച് transfer_ch ചാനലിലേക്ക് എഴുതുക വിഭാഗം അറിയിക്കുക ( transfer_ch; ); // Transfer_ch ചാനലിലേക്ക് അറിയിപ്പുകളും രജിസ്ട്രേഷൻ വസ്തുതകളും എഴുതുക);

ഇപ്പോൾ നിങ്ങൾ ബൈൻഡ് സജ്ജീകരിക്കുന്നത് പൂർത്തിയാക്കി, സെർവറിൽ നിന്ന് നിലവിലെ റൂട്ട് സോൺ ഫയൽ (named.root) ലഭിക്കുന്നതിന് നിങ്ങൾ ചെയ്യേണ്ടത് wget അല്ലെങ്കിൽ fetch കമാൻഡ് ഉപയോഗിക്കുക:

# ftp://ftp.internic.net/domain/named.root ലഭ്യമാക്കുക

അത് ഡയറക്ടറിയിൽ ഇടുക /etc/namedb/നിലവിലുള്ളത് മാറ്റിസ്ഥാപിക്കുക. ഈ നടപടിക്രമം ഇടയ്ക്കിടെ ആവർത്തിക്കുകയോ ക്രോൺ വഴി ഈ പ്രവർത്തനം ക്രമീകരിക്കുകയോ ചെയ്യുന്നത് നല്ലതാണ്.

ഇപ്പോൾ ഞങ്ങളുടെ DNS സെർവർ ആരംഭിക്കാനുള്ള സമയമായി:

/etc/rc.d/named start

യൂട്ടിലിറ്റിയുടെ പ്രവർത്തനം പരിശോധിക്കുന്നു rndc, മുകളിൽ വിവരിച്ചതുപോലെ.

ആരംഭിക്കുന്നതിന്, കമാൻഡ് പ്രവർത്തിപ്പിക്കുക:

# ps -ax | grep എന്ന പേര് 476 ?? 0:01.19 /usr/sbin/syslogd -l /var/run/log -l /var/named/var/run/log -s 704 ?? 0:00.04 /usr/sbin/named -t /var/named -u bind 1022 p0 R+ 0:00.00 grep എന്നാണോ

നിങ്ങൾ ഇതുപോലെ എന്തെങ്കിലും കണ്ടാൽ, പ്രക്രിയ ആരംഭിച്ചു.

ഉറപ്പാക്കാൻ, നിങ്ങൾക്ക് ഇനിപ്പറയുന്ന കമാൻഡ് പ്രവർത്തിപ്പിക്കാൻ കഴിയും (നിങ്ങൾക്ക് അത് ഉണ്ടെങ്കിൽ):

# lsof -i tcp | grep കേൾക്കുക | 704 ബൈൻഡ് 20u IPv4 0xc845a000 0t0 TCP ലോക്കൽഹോസ്റ്റ്:ഡൊമെയ്ൻ (LISTEN) എന്ന് പേരിട്ടിരിക്കുന്ന ഗ്രെപിന് 704 ബൈൻഡ് 21u IPv4 0xc449a740 0t0 TCP ലോക്കൽഹോസ്റ്റ്:rndc (LISTEN) എന്ന് പേരിട്ടിരിക്കുന്നത് 704 IPv4 0xc845a000 ഹോസ്റ്റ്:ഡൊമെയ്ൻ (LISTEN) എന്ന് പേരിട്ടിരിക്കുന്ന 704 ബൈൻഡ് 21u IPv4 0xc449a740 0t0 TCP ലോക്കൽഹോസ്റ്റ്:rndc (LISTEN) 704 ബൈൻഡ് 20u IPv4 0xc845a000 0t0 TCP ലോക്കൽഹോസ്റ്റ്:ഡൊമെയ്ൻ (LISTEN) എന്ന് നാമകരണം ചെയ്തു c845a000 0 t0 TCP ലോക്കൽഹോസ്റ്റ്:ഡൊമെയ്ൻ (കേൾക്കുക ) 704 ബൈൻഡ് 21u IPv4 0xc449a740 0t0 TCP ലോക്കൽഹോസ്റ്റ്:rndc (LISTEN) എന്ന് നാമകരണം ചെയ്തു st:rndc (കേൾക്കുക)

ഇപ്പോൾ പുതുതായി ഇൻസ്റ്റാൾ ചെയ്ത DNS സെർവറുമായി പ്രവർത്തിക്കാൻ ഞങ്ങളുടെ സെർവർ കോൺഫിഗർ ചെയ്യേണ്ടതുണ്ട്. ഇത് ചെയ്യുന്നതിന്, നിങ്ങൾ ഫയലിൽ മാറ്റങ്ങൾ വരുത്തേണ്ടതുണ്ട് /etc/resolv.conf. അവനെ കൊണ്ടുവരിക അടുത്ത കാഴ്ച:

# cat /etc/resolv.conf ഡൊമെയ്ൻ your_domain.ru നെയിംസെർവർ 127.0.0.1

DNS യൂട്ടിലിറ്റികൾ BIND9 സെർവറിൽ ഉൾപ്പെടുത്തിയിട്ടുണ്ട് കുഴിക്കുക, ഹോസ്റ്റ്ഒപ്പം nslookupഡൊമെയ്ൻ സ്പേസ് പഠിക്കാൻ. അവരുടെ സഹായത്തോടെ, നിങ്ങൾ ഇപ്പോൾ കോൺഫിഗർ ചെയ്ത് സമാരംഭിച്ച DNS സെർവർ എങ്ങനെ പ്രവർത്തിക്കുന്നുവെന്ന് ഞങ്ങൾ പരിശോധിക്കും.

യൂട്ടിലിറ്റി ഹോസ്റ്റ്ഒരു നിർദ്ദിഷ്ട ഡൊമെയ്ൻ നാമത്തിനായി ഒരു നിർദ്ദിഷ്ട തരത്തിലുള്ള RR മൂല്യങ്ങൾ നേടാൻ നിങ്ങളെ അനുവദിക്കുന്നു. കോൾ ഫോർമാറ്റ്:

ഹോസ്റ്റ് [ - നിയന്ത്രണ കീകൾ ] [ -അന്വേഷണ കീകൾ] ഡൊമെയ്ൻ-നാമം-അല്ലെങ്കിൽ വിലാസം [ വോട്ടെടുപ്പ്-സെർവർ ]

.

സ്ഥിരസ്ഥിതിയായി, ക്ലയൻ്റ് ലൈബ്രറി സജ്ജീകരിക്കുമ്പോൾ വിവരിച്ച സെർവർ ഉപയോഗിക്കുന്നു. ഡൊമെയ്ൻ നാമങ്ങൾസമ്പൂർണ്ണമായി കണക്കാക്കുന്നു കൂടാതെ ഒരു തിരയൽ ലിസ്റ്റും ഉപയോഗിക്കുന്നില്ല. കൂടുതൽ പൂർണമായ വിവരംഓൺ മനുഷ്യൻ ഹോസ്റ്റ്.

യൂട്ടിലിറ്റി കുഴിക്കുകസോൺ ഫയൽ ഫോർമാറ്റിൽ ഒരു നിർദ്ദിഷ്ട ഡൊമെയ്ൻ നാമത്തിനായി ഒരു നിർദ്ദിഷ്ട തരത്തിലുള്ള RR മൂല്യങ്ങൾ നേടാൻ നിങ്ങളെ അനുവദിക്കുന്നു. പിന്തുണയ്ക്കുന്ന ധാരാളം വിവരങ്ങൾ കമൻ്റുകളുടെ രൂപത്തിൽ നൽകിയിട്ടുണ്ട്, ഉൾപ്പെടെ. ഒരു അഭ്യർത്ഥനയ്ക്ക് മറുപടിയായി ലഭിച്ച പാക്കറ്റിൻ്റെ വ്യാഖ്യാനം. കോൾ ഫോർമാറ്റ്:

കുഴിക്കുക[ @polled-server ] [ -ഓപ്ഷനുകൾ-ഡിഗ്] ഡൊമെയ്ൻ നാമം [ റെക്കോർഡ്-തരം ] [ റെക്കോർഡ് ക്ലാസ് ] [ +ചോദ്യം-ഓപ്ഷനുകൾ ]

സ്ഥിരസ്ഥിതിയായി, ക്ലയൻ്റ് ലൈബ്രറി സജ്ജീകരിക്കുമ്പോൾ വിവരിച്ച സെർവർ ഉപയോഗിക്കുന്നു. ഡൊമെയ്ൻ നാമങ്ങൾ സമ്പൂർണ്ണമായി കണക്കാക്കപ്പെടുന്നു, കൂടാതെ ഒരു തിരയൽ ലിസ്റ്റും ഉപയോഗിക്കുന്നില്ല. നിങ്ങൾക്ക് സ്യൂഡോടൈപ്പുകൾ AXFR (ആധികാരിക സെർവറിൽ നിന്ന് മാത്രമേ സോൺ കൈമാറുകയുള്ളൂ), ixfr=reference-version-number എന്നിവയും ആവശ്യമായ റെക്കോർഡ് തരമായി, ഡിഫോൾട്ട്: എ. കമാൻഡ് ലൈൻനിങ്ങൾക്ക് ഒന്നിലധികം അഭ്യർത്ഥനകൾ നടത്താം.

യൂട്ടിലിറ്റി nslookupകാലഹരണപ്പെട്ടതായി പ്രഖ്യാപിക്കുകയും നിങ്ങൾ ഇത് ആരംഭിക്കുമ്പോഴെല്ലാം ഇത് നിങ്ങളെ ഓർമ്മപ്പെടുത്തുകയും ചെയ്യുന്നു (ഡോക്യുമെൻ്റേഷൻ പോലും നൽകിയിട്ടില്ല, സഹായ കമാൻഡും മറ്റ് ചിലതും ഇല്ല). കോൾ ഫോർമാറ്റ്:

nslookup [ - കീകൾ] ഡൊമെയ്ൻ നാമം [ വോട്ടെടുപ്പ്-സെർവർ ]

കമാൻഡ് പ്രവർത്തിപ്പിക്കുക:

# dig @127.0.0.1 ya.ru ;<<>> ഡിജി 9.6.1-പി1<<>> @127.0.0.1 ya.ru ; (1 സെർവർ കണ്ടെത്തി) ;; ആഗോള ഓപ്ഷനുകൾ: +cmd ;; ഉത്തരം കിട്ടി: ;; >>തലക്കെട്ട്<< opcode: QUERY, status: NOERROR, id: 51090 ;; flags: qr rd ra; QUERY: 1, ANSWER: 3, AUTHORITY: 2, ADDITIONAL: 2 ;; QUESTION SECTION: ;ya.ru. IN A ;; ANSWER SECTION: ya.ru. 2843 IN A 213.180.204.8 ya.ru. 2843 IN A 77.88.21.8 ya.ru. 2843 IN A 93.158.134.8 ;; AUTHORITY SECTION: ya.ru. 2843 IN NS ns1.yandex.ru. ya.ru. 2843 IN NS ns5.yandex.ru. ;; ADDITIONAL SECTION: ns1.yandex.ru. 79700 IN A 213.180.193.1 ns5.yandex.ru. 79701 IN A 213.180.204.1 ;; Query time: 2 msec ;; SERVER: 127.0.0.1#53(127.0.0.1) ;; WHEN: Fri Dec 4 14:04:11 2009 ;; MSG SIZE rcvd: 146

അതിൻ്റെ പ്രവർത്തനത്തിൻ്റെ ഫലമായി നിങ്ങൾ ഏകദേശം ഒരേ കാര്യം കാണുന്നുവെങ്കിൽ, DNS സെർവർ കമാൻഡ് ശരിയായി പ്രോസസ്സ് ചെയ്തു.

ഇപ്പോൾ കമാൻഡ് പ്രവർത്തിപ്പിക്കുക:

# ഹോസ്റ്റ് ya.ru ya.ru ന് വിലാസമുണ്ട് 77.88.21.8 ya.ru ന് വിലാസമുണ്ട് 93.158.134.8 ya.ru എന്ന വിലാസമുണ്ട് 213.180.204.8 ya.ru മെയിൽ കൈകാര്യം ചെയ്യുന്നത് 10 mx.yandex.ru ആണ്.

നിങ്ങളുടെ DNS സെർവർ ഇതുപോലെ എന്തെങ്കിലും പ്രതികരിച്ചാൽ, അത് ശരിയായി പ്രവർത്തിക്കുന്നു എന്നാണ്!

ഈ കമാൻഡുകൾ ഫലങ്ങളൊന്നും നൽകിയില്ലെങ്കിൽ, നിങ്ങൾ ലോഗ് നോക്കേണ്ടതുണ്ട് /var/log/messagesനിങ്ങളുടെ ബൈൻഡ് അവിടെ വരുത്തുന്ന പിശകുകൾക്ക്. അവ വിശകലനം ചെയ്തുകൊണ്ട്, DNS സെർവറിൻ്റെ തെറ്റായ പ്രവർത്തനത്തിന് കാരണമാകുന്നത് എന്താണെന്ന് മനസിലാക്കാൻ ശ്രമിക്കുക. നെറ്റ്വർക്ക് ഫയർവാളുകളുടെ തെറ്റായ കോൺഫിഗറേഷനാണ് പ്രധാന മേൽനോട്ടം.

ഉപസംഹാരമായി, ബൈൻഡിൽ നിർമ്മിച്ച ചില ഡയഗ്നോസ്റ്റിക് കമാൻഡുകളെക്കുറിച്ച് സംസാരിക്കാൻ ഞാൻ ആഗ്രഹിക്കുന്നു.

- പേര്-ചെക്ക്സോൺ- സോൺ ഫയലുകളുടെ വാക്യഘടനയും സമഗ്രതയും പരിശോധിക്കുന്നു. ഓരോ തവണയും ബൈൻഡ് വഴി ലോഡ് ചെയ്യുന്നതിനുമുമ്പ് ഒരേ പരിശോധനകൾ നടത്തുന്നു. പക്ഷേ, സെർവർ എന്ന പേര് ലോഡുചെയ്യുന്നതിന് മുമ്പ് ഇത് ചെയ്യുന്നത് ഇപ്പോഴും ഉപയോഗപ്രദമാണെന്ന് ഞാൻ കരുതുന്നു.

- എന്ന-കംപൈൽസോൺ- ചെക്ക്സോണിനെക്കാൾ കൂടുതൽ കർശനമായ പരിശോധനകൾ നടത്തുന്നു, കാരണം അതിൻ്റെ പ്രവർത്തനത്തിൻ്റെ ഫലമായി, നിലവിലെ സോണുകളുടെ ഒരു ഡംപ് സൃഷ്ടിക്കപ്പെടും, അത് നാമമാത്രമായി ഉപയോഗിക്കും.

- പേര്-ചെക്ക് കോൺഫ്- name.conf കോൺഫിഗറേഷൻ ഫയൽ പരിശോധിക്കുന്നതിനുള്ള യൂട്ടിലിറ്റി

ഗുഡ് ആഫ്റ്റർനൂൺ, വായനക്കാർ. ഇതിനെക്കുറിച്ച് സൈദ്ധാന്തിക മെറ്റീരിയൽ തുടരുന്നു, നിലവിലെ ലേഖനത്തിൽ ഞാൻ ഒരു പ്രായോഗിക ഉദാഹരണം പരിഗണിക്കാൻ ആഗ്രഹിക്കുന്നു ഇൻസ്റ്റാളേഷനുകളും ക്രമീകരണങ്ങളുംവ്യത്യസ്ത BIND സെർവർ കോൺഫിഗറേഷനുകൾ.ലേഖനത്തിൽ ഞാൻ വിവരിക്കും DNS കാഷെ സജ്ജീകരിക്കുന്നുനിറഞ്ഞതും DNS മാസ്റ്റർ സെർവർ. പൊതുവായ ആശയങ്ങളും ഏതെങ്കിലും സംഘടിപ്പിക്കുന്നതിന് ആവശ്യമായ ഘട്ടങ്ങളും ഉപയോഗിച്ച് ഞാൻ വിവരണം ആരംഭിക്കും DNS സെർവറുകൾ.

പൊതുവിവരം

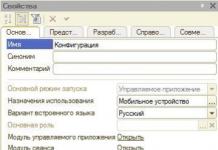

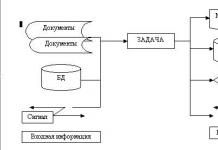

പേരിട്ടുയുടെ ഭാഗമായ ഒരു ഭൂതമാണ് പാക്കേജ് ബൈൻഡ്9ഉള്ളതും ഡൊമെയ്ൻ നെയിം സെർവർ. രാക്ഷസൻ എന്ന് പേരിട്ടുഏതെങ്കിലും തരത്തിലുള്ള സെർവറുകളുടെ പ്രവർത്തനങ്ങൾ നടപ്പിലാക്കാൻ കഴിയും: യജമാനൻ, അടിമ, കാഷെ. മുകളിലുള്ള ഡയഗ്രാമിൽ, ഞാൻ പ്രധാനം പ്രദർശിപ്പിക്കാൻ ശ്രമിച്ചു BIND DNS സെർവർ എങ്ങനെ പ്രവർത്തിക്കുന്നു. ജോലിയുടെ ഭൂരിഭാഗവും ചെയ്യുന്ന ബൈനറി സ്ഥിതി ചെയ്യുന്നത് /usr/sbin/named. വിളിക്കപ്പെടുന്ന പ്രധാന കോൺഫിഗറേഷൻ ഫയലിൽ നിന്ന് ഇത് ക്രമീകരണങ്ങൾ എടുക്കുന്നു എന്ന.confകൂടാതെ ഡയറക്ടറിയിൽ സ്ഥിതി ചെയ്യുന്നു /etc/bind. പ്രധാന കോൺഫിഗറേഷനിൽവിവരിച്ചു സെർവർ വർക്കിംഗ് ഡയറക്ടറി, പലപ്പോഴും ഇതൊരു ഡയറക്ടറിയാണ് /var/cache/bind, അതിൽ കിടക്കുന്നു സോൺ വിവരണ ഫയലുകൾമറ്റ് സേവന ഫയലുകളും. കത്തിടപാടുകൾ മേഖല നാമങ്ങൾഒപ്പം സോൺ വിവരണ ഫയൽസെറ്റുകൾ സോൺ വിഭാഗംപരാമീറ്റർ ഉപയോഗിച്ച് ഫയൽ. സോൺ വിഭാഗംഇത് സോണിന് (മാസ്റ്റർ, സ്ലേവ്, മുതലായവ) ഈ സെർവറിൻ്റെ ഉത്തരവാദിത്ത തരം സജ്ജമാക്കുന്നു, കൂടാതെ നിലവിലെ സോണിനുള്ള പ്രത്യേക പാരാമീറ്ററുകളും നിർവചിക്കുന്നു (ഉദാഹരണത്തിന്, നിലവിലെ സോണിനായുള്ള അഭ്യർത്ഥനകൾ പ്രോസസ്സ് ചെയ്യേണ്ട ഇൻ്റർഫേസിൽ). സോൺ വിവരണ ഫയലുകളിൽസോൺ പാരാമീറ്ററുകളും റിസോഴ്സ് റെക്കോർഡുകളും അടങ്ങിയിരിക്കുന്നു (ലിനക്സ് ഡിസ്ട്രിബ്യൂഷൻ അല്ലെങ്കിൽ പാരാമീറ്ററുകൾ അനുസരിച്ച് ഈ ഖണ്ഡികയിൽ വ്യക്തമാക്കിയ പാതകൾ വ്യത്യാസപ്പെടാം).

നിർദ്ദിഷ്ട കോൺഫിഗറേഷനുകൾ പരിഗണിക്കുമ്പോൾ ഭാവിയിൽ ആശയക്കുഴപ്പം ഒഴിവാക്കാൻ സഹായിക്കുന്ന ഒരു പൊതു സ്കീമാണ് ഇത്.

പ്രോഗ്രാമിൻ്റെ നാലാമത്തെ പതിപ്പിനുള്ള കോൺഫിഗറേഷൻ ഫയൽ ഫോർമാറ്റ് എട്ടാമത്തെയും ഒമ്പതാമത്തെയും പതിപ്പുകളിൽ ഉപയോഗിച്ചതിൽ നിന്ന് വ്യത്യസ്തമാണ്. ബന്ധിക്കുക. പുതിയൊരെണ്ണം ഇൻസ്റ്റാൾ ചെയ്യാൻ ഞാൻ ആലോചിക്കുന്നു എന്നതിനാൽ ഡിഎൻഎസ്സെർവർ, പക്ഷേ പഴയ പതിപ്പ് ഇൻസ്റ്റാൾ ചെയ്യുന്നതിലെ പോയിൻ്റ് ഞാൻ കാണുന്നില്ല, അതിനാൽ ഞാൻ പുതിയ പതിപ്പിൻ്റെ കോൺഫിഗറേഷൻ നോക്കും.

പ്രാരംഭ ഡാറ്റ

DNS ശരിയായി പ്രവർത്തിക്കുന്നതിന്, നിങ്ങൾക്ക് ഉണ്ടായിരിക്കണം . നിലവിലെ ലേഖനത്തിലെ ഡിഎൻഎസ് ഡെബിയൻ വിതരണത്തിൽ കോൺഫിഗർ ചെയ്യപ്പെടും; മറ്റ് വിതരണങ്ങളുടെ സവിശേഷതകളും ശ്രദ്ധിക്കപ്പെടും. സ്റ്റാൻഡ് നെറ്റ്വർക്ക് കോൺഫിഗറേഷൻ ഇപ്രകാരമാണ്:

Dns:~# cat /etc/network/interfaces auto lo iface lo inet loopback auto eth0 iface eth0 inet സ്റ്റാറ്റിക് അഡ്രസ് 10.0.0.152 netmask 255.255.255.0 ഗേറ്റ്വേ 10.0.0.254 auto eth1 iface വിലാസം 1.9net21 inet.25 inet.5 255.0

എവിടെ 10.0.0.152/24 - ബാഹ്യ ഇൻ്റർഫേസ് (ദാതാവ് അനുവദിച്ച സബ്നെറ്റ്), 192.168.1.1/24 - ആന്തരിക (ലോക്കൽ നെറ്റ്വർക്ക്). ഇഷ്ടാനുസൃത സോണിന് example.com എന്ന് പേരിടും. കൂടെ ഉദാഹരണത്തിൽ അടിമ സെർവർ, ദ്വിതീയ സെർവർ ഐപിയിൽ സ്ഥിതിചെയ്യും 10.0.0.191 .

BIND9 ഇൻസ്റ്റാൾ ചെയ്യുന്നു

DNS സെർവർ പ്രവർത്തിക്കുന്നതിന്, നിങ്ങൾ ചെയ്യണം ബന്ധിപ്പിക്കുക9 (ചില വിതരണങ്ങളിൽ - ബന്ധിക്കുക ). ഡയഗ്രാമിൽ സൂചിപ്പിച്ചിരിക്കുന്നതുപോലെ - പ്രധാന കോൺഫിഗറേഷൻ ഫയൽ ബന്ധിക്കുകഒരു ഫയലാണ് എന്ന.conf(ഈ ഫയൽ ഡയറക്ടറിയിൽ സ്ഥാപിക്കാവുന്നതാണ് /തുടങ്ങിയവ, ചിലപ്പോൾ അകത്ത് /etc/bind).

പാരാമീറ്ററുകൾ (വാക്യഘടന) എന്ന പേര്.conf

name.conf ഫയലിൻ്റെ വാക്യഘടനഇനിപ്പറയുന്ന നിയമങ്ങൾ പാലിക്കുന്നു:

IP വിലാസങ്ങൾ- ഐപി ലിസ്റ്റ് ";" എന്ന ചിഹ്നത്താൽ വേർതിരിക്കേണ്ടതാണ്. , 192.168.1.1/24 അല്ലെങ്കിൽ 192.168.1.1/255.255.255.0 ഫോർമാറ്റിൽ ഒരു സബ്നെറ്റ് വ്യക്തമാക്കാൻ കഴിയും, (IP ഒഴിവാക്കുന്നതിന് നിങ്ങൾ അതിന് മുന്നിൽ ഒരു അടയാളം ഇടേണ്ടതുണ്ട്!), പേരുകൾ വ്യക്തമാക്കാൻ സാധിക്കും. "ഏതെങ്കിലും", "ഒന്നുമില്ല", "ലോക്കൽ ഹോസ്റ്റ്"ഇരട്ട ഉദ്ധരണികളിൽ.

അഭിപ്രായങ്ങൾ- #, // എന്നിവയിൽ ആരംഭിക്കുന്നതും /*, */ എന്നിവയിൽ ഉൾപ്പെടുത്തിയിരിക്കുന്നതുമായ വരികൾ കമൻ്റുകളായി കണക്കാക്കുന്നു.

IN സോൺ വിവരണ ഫയലുകൾ -ചിഹ്നം @കോൺഫിഗറേഷൻ ഫയലിൽ വ്യക്തമാക്കിയ സോണിൻ്റെ പേര് സംഭരിക്കുന്ന ഒരു "വേരിയബിൾ" ആണ് എന്ന.confഅല്ലെങ്കിൽ @ നിർദ്ദേശത്തിൽ $ORIGINനിലവിലെ സോൺ വിവരണം.

ഓരോന്നും പൂർത്തിയാക്കിയ സ്ട്രിംഗ്പാരാമീറ്ററുകൾ ചിഹ്നത്തിൽ അവസാനിക്കണം; .

എസിഎൽ വിഭാഗം

Acl (ആക്സസ് കൺട്രോൾ ലിസ്റ്റ്)- നെറ്റ്വർക്കുകളുടെ പേരുള്ള ഒരു ലിസ്റ്റ് വ്യക്തമാക്കാൻ നിങ്ങളെ അനുവദിക്കുന്നു. വിഭാഗം ഫോർമാറ്റ്: acl "network_name" (ip; ip; ip; );

ഓപ്ഷനുകൾ വിഭാഗം

ഓപ്ഷനുകൾ വിഭാഗംസെറ്റുകൾ ആഗോള പാരാമീറ്ററുകൾഎല്ലാ സോണുകളും നിയന്ത്രിക്കുന്ന കോൺഫിഗറേഷൻ ഫയൽ. ഈ വിഭാഗത്തിന് ഫോർമാറ്റ് ഉണ്ട്: ഓപ്ഷനുകൾ (options_section_operators);. ഓപ്ഷനുകൾ "നെസ്റ്റ്" ചെയ്യാവുന്നതാണ് സോൺ വിഭാഗം, അങ്ങനെ ചെയ്യുമ്പോൾ അത് ആഗോള പാരാമീറ്ററുകളെ മറികടക്കുന്നു. പലപ്പോഴും ഉപയോഗിക്കുന്നു ഓപ്ഷനുകൾ പ്രസ്താവനകൾ:

- അനുവാദം ചോദിക്കുക( list_ip} - നിന്നുള്ള ചോദ്യങ്ങൾക്ക് മാത്രം പ്രതികരണങ്ങൾ അനുവദിക്കുന്നു list_ip. ഇല്ലെങ്കിൽ, എല്ലാ അഭ്യർത്ഥനകളോടും സെർവർ പ്രതികരിക്കും.

- അനുവദിക്കുക-ആവർത്തനം( list_ip} - list_ip-ൽ നിന്നുള്ള അഭ്യർത്ഥനകൾക്കായി ആവർത്തിച്ചുള്ള അന്വേഷണങ്ങൾ നടപ്പിലാക്കും. ബാക്കിയുള്ളവർക്ക് - ആവർത്തന. പരാമീറ്റർ വ്യക്തമാക്കിയിട്ടില്ലെങ്കിൽ, സെർവർ എല്ലാ നെറ്റ്വർക്കുകൾക്കുമായി ആവർത്തിച്ചുള്ള അന്വേഷണങ്ങൾ നടത്തുന്നു.

- അനുവദിക്കുക-കൈമാറ്റം ( list_ip} - സെർവറിൽ നിന്ന് ഒരു സോൺ എടുക്കാൻ അനുവദിച്ചിരിക്കുന്ന സെർവറുകളുടെ ലിസ്റ്റ് സൂചിപ്പിക്കുന്നു (മിക്കവാറും സ്ലേവ് സെർവറുകൾ ഇവിടെ സൂചിപ്പിച്ചിരിക്കുന്നു)

- ഡയറക്ടറി /path/to/work/dir- സെർവറിൻ്റെ പ്രവർത്തന ഡയറക്ടറിയിലേക്കുള്ള സമ്പൂർണ്ണ പാത വ്യക്തമാക്കുന്നു. ഈ പ്രസ്താവന ഓപ്ഷനുകൾ വിഭാഗത്തിൽ മാത്രമേ സാധുതയുള്ളൂ.

- ഫോർവേഡർമാർ ( ഐപി പോർട്ട്, ഐപി പോർട്ട്...} - ഹോസ്റ്റ് വിലാസങ്ങളും ആവശ്യമെങ്കിൽ അഭ്യർത്ഥനകൾ കൈമാറേണ്ട പോർട്ടുകളും സൂചിപ്പിക്കുന്നു (സാധാരണയായി ISP ദാതാക്കളുടെ DNS ഇവിടെ സൂചിപ്പിച്ചിരിക്കുന്നു).

- മുന്നോട്ട് മാത്രം അഥവാ മുന്നോട്ട് ആദ്യം - പരാമീറ്റർ ആദ്യംഫോർവേഡർ പാരാമീറ്ററിൽ വ്യക്തമാക്കിയിട്ടുള്ള DNS സെർവറുകൾ ഉപയോഗിച്ച് പേരുകൾ പരിഹരിക്കാൻ DNS സെർവർ ശ്രമിക്കണമെന്ന് സൂചിപ്പിക്കുന്നു, കൂടാതെ ഈ സെർവറുകൾ ഉപയോഗിച്ച് പേര് പരിഹരിക്കാൻ സാധ്യമല്ലെങ്കിൽ മാത്രം, അത് സ്വന്തമായി പേര് റെസലൂഷൻ ശ്രമിക്കും.

- അറിയിക്കുക അതെ|ഇല്ല - അതെ- സോണിലെ മാറ്റങ്ങളെക്കുറിച്ച് സ്ലേവ് സെർവറുകളെ അറിയിക്കുക, ഇല്ല- അറിയിക്കരുത്.

- ആവർത്തനം അതെ|ഇല്ല - അതെ- ക്ലയൻ്റ് ആവശ്യപ്പെട്ടാൽ ആവർത്തിച്ചുള്ള അന്വേഷണങ്ങൾ നടത്തുക, ഇല്ല- എക്സിക്യൂട്ട് ചെയ്യരുത് (ആവർത്തന ചോദ്യങ്ങൾ മാത്രം). കാഷെയിൽ ഉത്തരം കണ്ടെത്തിയാൽ, അത് കാഷെയിൽ നിന്ന് തിരികെ നൽകും. (ഓപ്ഷനുകൾ വിഭാഗത്തിൽ മാത്രമേ ഉപയോഗിക്കാൻ കഴിയൂ)

സോൺ വിഭാഗം

സോണിൻ്റെ(കളുടെ) വിവരണം നിർവചിക്കുന്നു. വിഭാഗം ഫോർമാറ്റ്: മേഖല( section_zone_operators}; ഓപ്പറേറ്റർമാർ, ഏറ്റവും കൂടുതൽ ഉപയോഗിക്കുന്നത്:

- അപ്ഡേറ്റ് അനുവദിക്കുക( list_ip} - ഈ സോൺ ചലനാത്മകമായി അപ്ഡേറ്റ് ചെയ്യാൻ അനുവദിച്ചിരിക്കുന്ന സിസ്റ്റങ്ങൾ വ്യക്തമാക്കുന്നു.

- ഫയൽ "ഫയലിന്റെ പേര് "- സോൺ പാരാമീറ്ററുകൾ ഫയലിൻ്റെ പാത വ്യക്തമാക്കുന്നു (ഡയറക്ടറി പ്രസ്താവന പ്രകാരം ഓപ്ഷനുകൾ വിഭാഗത്തിൽ വ്യക്തമാക്കിയ ഡയറക്ടറിയിൽ സ്ഥിതിചെയ്യണം)

- യജമാനന്മാർ ( list_ip} - മാസ്റ്റർ സെർവറുകളുടെ ലിസ്റ്റ് സൂചിപ്പിക്കുന്നു. (സബോർഡിനേറ്റ് സോണുകളിൽ മാത്രം അനുവദനീയം)

- ടൈപ്പ് " മേഖല_തരം

" - നിലവിലെ വിഭാഗത്തിൽ വിവരിച്ചിരിക്കുന്ന സോണിൻ്റെ തരം സൂചിപ്പിക്കുന്നു; zone_type-ന് ഇനിപ്പറയുന്ന മൂല്യങ്ങൾ എടുക്കാം:

- മുന്നോട്ട്- ഈ സോണിൽ എത്തുന്ന അഭ്യർത്ഥനകൾ കൈമാറുന്ന ഒരു റീഡയറക്ഷൻ സോൺ സൂചിപ്പിക്കുന്നു.

- സൂചന- ഒരു ഓക്സിലറി സോൺ സൂചിപ്പിക്കുന്നു (കാഷെയിൽ ഉത്തരം കണ്ടെത്താൻ കഴിയുന്നില്ലെങ്കിൽ സെർവർ ബന്ധപ്പെടുന്ന റൂട്ട് സെർവറുകളെക്കുറിച്ചുള്ള വിവരങ്ങൾ ഈ തരത്തിൽ അടങ്ങിയിരിക്കുന്നു)

- മാസ്റ്റർ- നിലവിലെ സോണിനായി ഒരു മാസ്റ്റർ സെർവറായി പ്രവർത്തിക്കാൻ വ്യക്തമാക്കുന്നു.

- അടിമ- നിലവിലെ സോണിനായി ഒരു സ്ലേവ് സെർവറായി പ്രവർത്തിക്കാൻ വ്യക്തമാക്കുന്നു.

അധിക കോൺഫിഗറേഷൻ ഓപ്ഷനുകൾ

സോൺ ഫയലുകളിലെ സമയ മൂല്യങ്ങൾഡിഫോൾട്ടായി അത് സെക്കൻ്റുകൾക്കുള്ളിൽ സൂചിപ്പിക്കും, അവ ഇനിപ്പറയുന്ന അക്ഷരങ്ങളിൽ ഒന്ന് പിന്തുടരുന്നില്ലെങ്കിൽ: S - സെക്കൻഡ്, M - മിനിറ്റ്, H - മണിക്കൂർ, D - ദിവസം, W - ആഴ്ചകൾ. അതനുസരിച്ചാണ് പ്രവേശനം 2h20m5s 2 മണിക്കൂർ 20 മിനിറ്റ് 5 സെക്കൻഡ് മൂല്യം ഉണ്ടായിരിക്കുകയും 8405 സെക്കൻഡുമായി പൊരുത്തപ്പെടുകയും ചെയ്യും.

അവസാനിക്കാത്ത ഏതെങ്കിലും ഹോസ്റ്റ്/എൻട്രി നാമം ഡോട്ട്എണ്ണുന്നു FQDN അല്ലപേര്, നിലവിലെ സോണിൻ്റെ പേരിനൊപ്പം അനുബന്ധമായി നൽകപ്പെടും. ഉദാഹരണത്തിന്, examle.com സോൺ ഫയലിലെ ഡോമൻ എൻട്രി FQDN നാമം domen.examle.com എന്നതിലേക്ക് വികസിപ്പിക്കും. .

IN BIND കോൺഫിഗറേഷൻ ഫയലുകൾഇനിപ്പറയുന്നവ ബാധകമാകാം നിർദ്ദേശങ്ങൾ:

- $TTL- നിലവിലെ സോണിലെ എല്ലാ റെക്കോർഡുകൾക്കുമായി ഡിഫോൾട്ട് TTL നിർവചിക്കുന്നു.

- $ORIGIN- name.conf ഫയലിൽ വ്യക്തമാക്കിയിട്ടുള്ള സോൺ നാമം മാറ്റുന്നു. അതേ സമയം, ഈ നിർദ്ദേശത്തിൻ്റെ വ്യാപ്തി "മുകളിൽ" വ്യാപിക്കുന്നില്ല (അതായത്, $INCLUDE നിർദ്ദേശത്തിൽ ഒരു ഫയൽ ഉൾപ്പെടുത്തിയിട്ടുണ്ടെങ്കിൽ, $ORIGN ൻ്റെ വ്യാപ്തി രക്ഷിതാവിലേക്ക് വ്യാപിക്കുന്നില്ല)

- $ഉൾപ്പെടുത്തുക- സോൺ ഫയലിൻ്റെ ഭാഗമായി നിർദ്ദിഷ്ട ഫയൽ ഉൾപ്പെടുന്നു.

ഞാൻ പ്രത്യേകിച്ച് വിവരിക്കാൻ ആഗ്രഹിക്കുന്നു പാരാമീറ്റർ അനുവദിക്കുക-കൈമാറ്റം (10.0.0.191; );. സോണിൻ്റെ ഒരു പകർപ്പ് ഡൗൺലോഡ് ചെയ്യാൻ അനുവദിച്ചിരിക്കുന്ന സെർവറുകളെ ഈ പരാമീറ്റർ വിവരിക്കുന്നു - വിളിക്കപ്പെടുന്ന അടിമ സെർവർ. ഇനിപ്പറയുന്ന ഉദാഹരണത്തിൽ നമ്മൾ ക്രമീകരണം നോക്കും അടിമ DNS.

ലോഗിംഗ് ശരിയായി പ്രവർത്തിക്കുന്നതിന്, നിങ്ങൾ ഉചിതമായ ഡയറക്ടറി സൃഷ്ടിച്ച് ആവശ്യമായ അവകാശങ്ങൾ നൽകേണ്ടതുണ്ട്:

Dns:~# mkdir /var/log/bind/ dns:~# chmod 744 /var/log/bind/ dns:~# ps aux | ബൈൻഡ് 4298 0.0 3.4 46792 13272 എന്ന് പേരിട്ടിരിക്കുന്ന grep? Ssl Jul05 0:00 /usr/sbin/named -u bind root 4815 0.0 0.1 3304 772 pts/4 S+ 18:19 0:00 grep dns:~# chown bind /var/log/bind/ dns:~# ls -ld /var/log/bind/ drwxr--r-- 2 ബൈൻഡ് റൂട്ട് 4096 ജൂലൈ 6 18:18 /var/log/bind/

Dns:~# cat /var/cache/bind/example.com $TTL 3D @ IN SOA ns.example.com. root.example.com. (2011070601; സീരിയൽ 8H; 2H പുതുക്കുക; 2W വീണ്ടും ശ്രമിക്കുക; 1D കാലഹരണപ്പെടും) ; കുറഞ്ഞത് @ IN NS ns.example.com. @ IN NS ns2.example.com. @ IN A 10.0.0.152 @ IN MX 5 mx.example.com. ns IN A 10.0.0.152 ns2 IN A 10.0.0.191 mx IN A 10.0.0.152 www IN CNAME @

അതുപോലെ in-addr.arpa ഡൊമെയ്നിലും.

Dns:~# cat /var/cache/bind/0.0.10.in-addr.arpa $TTL 3600 @ IN SOA ns.examle.com. root.example.com. (2007042001; സീരിയൽ 3600; പുതുക്കുക 900; വീണ്ടും ശ്രമിക്കുക 3600000; കാലഹരണപ്പെടുക 3600) ; ഏറ്റവും കുറഞ്ഞത് NS ns.examle.com. NS ns2.example.com എന്നതിൽ. 152 IN PTR examle.com. 191 IN PTR ns.example.com. * PTR examle.com ൽ. dns:~# cat /var/cache/bind/1.168.192.in-addr.arpa $TTL 3600 @ IN SOA ns.examle.com. root.example.com. (2007042001; സീരിയൽ 3600; പുതുക്കുക 900; വീണ്ടും ശ്രമിക്കുക 3600000; കാലഹരണപ്പെടുക 3600) ; ഏറ്റവും കുറഞ്ഞത് NS ns.examle.com. NS ns2.example.com എന്നതിൽ. * PTR examle.com ൽ.

ഞങ്ങളുടെ നെറ്റ്വർക്ക് ചെറുതാണ്, നെറ്റ്വർക്കിൽ വളരെ കുറച്ച് മെഷീനുകൾ മാത്രമേ ഉള്ളൂ എന്ന് അനുമാനിക്കപ്പെടുന്നു. എല്ലാ നെറ്റ്വർക്ക് സേവനങ്ങളും ഒരേ ഹോസ്റ്റ് example.com-ൽ ഹോസ്റ്റുചെയ്യുന്നു, അതിനാൽ മാസ്റ്റർ DNS (ns.example.com.) മെയിൽ സെർവറും (mx.example.com.) ഒരേ മെഷീനിലേക്ക് പോയിൻ്റ് ചെയ്യുന്നു (10.0.0.152).

സെക്കൻഡറി (സ്ലേവ്) ആധികാരിക മേഖല സെർവർ

പ്രധാന പ്രവർത്തനം അടിമ സെർവർ- മാസ്റ്റർ സെർവറുമായുള്ള സോൺ വിവരണത്തിൻ്റെ യാന്ത്രിക സമന്വയം. ഈ ടാസ്ക് പ്രമാണത്താൽ നിയന്ത്രിക്കപ്പെടുന്നു RFC 1034അധ്യായത്തിൽ 4.3.5. ഈ പ്രമാണം അനുസരിച്ച്, AXFR അഭ്യർത്ഥന ഉപയോഗിച്ച് സെർവറുകൾക്കിടയിൽ ഡാറ്റ കൈമാറ്റം ചെയ്യാൻ ശുപാർശ ചെയ്യുന്നു. ഈ അഭ്യർത്ഥനയ്ക്കായി, മുഴുവൻ സോണും ഒരു TCP കണക്ഷനിൽ (RFC 1035) കൈമാറണം.

കൂടാതെ, അടിമ DNS സെർവർമാസ്റ്റർ സെർവറുമായി ലോഡ് പങ്കിടുന്നു അല്ലെങ്കിൽ ആദ്യ സെർവറിൽ ഒരു പരാജയം സംഭവിച്ചാൽ മുഴുവൻ ലോഡും ഏറ്റെടുക്കുന്നു.

നിങ്ങൾ ആരംഭിക്കുന്നതിനു മുൻപ് ഒരു സ്ലേവ് ഡിഎൻഎസ് സെർവർ സജ്ജീകരിക്കുന്നു, ഇനിപ്പറയുന്ന കമാൻഡ് ഉപയോഗിച്ച് നിങ്ങൾക്ക് സെക്കണ്ടറി സെർവറിൽ നിന്ന് സോൺ സ്വമേധയാ ലഭിക്കുമോ എന്ന് പരിശോധിക്കേണ്ടതുണ്ട്:

Root@debian:~# dig @10.0.0.152 example.com. axfr;<<>> ഡിജി 9.7.3<<>> @10.0.0.152 example.com. axfr; (1 സെർവർ കണ്ടെത്തി) ;; ആഗോള ഓപ്ഷനുകൾ: +cmd example.com. 259200 IN SOA ns.example.com. root.example.com. 2011070801 28800 7200 1209600 86400 example.com. 259200 IN NS ns.example.com. example.com. 259200 IN NS ns2.example.com. example.com. 259200 IN A 10.0.0.152 example.com. 259200 IN MX 5 mx.example.com. mx.example.com. 259200 IN A 10.0.0.152 ns.example.com. 259200 IN A 10.0.0.152 ns2.example.com. 259200 IN A 10.0.0.191 www.example.com. CNAME example.com-ൽ 259200. example.com. 259200 IN SOA ns.example.com. root.example.com. 2011070801 28800 7200 1209600 86400 ;; അന്വേഷണ സമയം: 14 msec ;; സെർവർ: 10.0.0.152#53(10.0.0.152) ;; എപ്പോൾ: വെള്ളി ജൂലൈ 8 15:33:54 2011 ;; XFR വലുപ്പം: 11 റെക്കോർഡുകൾ (സന്ദേശങ്ങൾ 1, ബൈറ്റുകൾ 258)

- പകർത്തുക name.conf കോൺഫിഗറേഷൻ ഫയൽമാസ്റ്റർ സെർവറിൽ നിന്ന്;

- മാറ്റിസ്ഥാപിക്കുക മാസ്റ്റർ പാരാമീറ്റർ ടൈപ്പ് ചെയ്യുകഓൺ തരം അടിമ

- പാരാമീറ്റർ അനുവദിക്കുക-കൈമാറ്റം (10.0.0.191; ); മാറ്റിസ്ഥാപിക്കുകഓൺ മാസ്റ്റേഴ്സ്(10.0.0.152;);അത് ദ്വിതീയമായ സോണുകളിൽ;

- സോണുകൾ ഇല്ലാതാക്കുക, നിലവിലുള്ള സെർവർ സേവിക്കില്ല, റൂട്ട് ഉൾപ്പെടെ, അടിമ ആവർത്തിച്ചുള്ള അഭ്യർത്ഥനകളോട് പ്രതികരിക്കുന്നില്ലെങ്കിൽ;

- ഡയറക്ടറികൾ സൃഷ്ടിക്കുകമുമ്പത്തെ ഉദാഹരണത്തിലെന്നപോലെ ലോഗുകൾക്കായി.

മൊത്തത്തിൽ, നമുക്ക് സ്ലേവ് സെർവർ കോൺഫിഗറേഷൻ ലഭിക്കും:

Root@debian:~# cat /etc/bind/named.conf ഓപ്ഷനുകൾ ( ഡയറക്ടറി "/var/cache/bind"; അനുവദിക്കുക-അന്വേഷണം (ഏതെങ്കിലും; ); // എല്ലാ ഇൻ്റർഫേസുകളിൽ നിന്നുമുള്ള ചോദ്യങ്ങൾക്ക് പ്രതികരിക്കുക ആവർത്തന നമ്പർ; // ആവർത്തനത്തെ പ്രവർത്തനരഹിതമാക്കുക അഭ്യർത്ഥിക്കുന്നു auth-nxdomain നമ്പർ; // RFC1035 കോംപാറ്റിബിലിറ്റി ലിസൻ-ഓൺ-വി6 (ഒന്നും ഇല്ല; ); // ഞങ്ങൾക്ക് IPv6 പതിപ്പ് "അജ്ഞാതം" ആവശ്യമില്ല; // പ്രതികരിക്കുമ്പോൾ DNS സെർവർ പതിപ്പ് പ്രദർശിപ്പിക്കരുത് ); // താഴെ വിവരിച്ചിരിക്കുന്ന സോണുകൾ സെർവറിനെ ലൂപ്പ്ബാക്ക് // ഇൻ്റർഫേസുകൾക്കും അതുപോലെ പ്രക്ഷേപണ മേഖലകൾക്കും (RFC 1912 പ്രകാരം) സോൺ "ലോക്കൽഹോസ്റ്റ്" (ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "ലോക്കൽഹോസ്റ്റ്"; ); സോൺ "127.in-addr.arpa" ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "127.in-addr.arpa"; ); സോൺ "0.in-addr.arpa" ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "0.in-addr.arpa"; ); സോൺ "255.in-addr.arpa" ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "255.in-addr.arpa"; ); // പ്രധാന സോൺ സോണിൻ്റെ വിവരണം "example.com" ( തരം സ്ലേവ്; ഫയൽ "example.com"; മാസ്റ്റേഴ്സ് (10.0.0.152; ); ); //റിവേഴ്സ് സോൺ സോണിൻ്റെ വിവരണം "0.0.10.in-addr.arpa" ( തരം സ്ലേവ്; ഫയൽ "0.0.10.in-addr.arpa"; മാസ്റ്റേഴ്സ് (10.0.0.152; ); ); // ലോഗിംഗ് ക്രമീകരണങ്ങൾ ലോഗിംഗ് (ചാനൽ "misc" (ഫയൽ "/var/log/bind/misc.log" പതിപ്പുകൾ 4 വലുപ്പം 4m; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-തീവ്രത അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); ചാനൽ "അന്വേഷണം" (ഫയൽ "/var/log/bind/query.log" പതിപ്പുകൾ 4 വലുപ്പം 4m; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-സെവെരിറ്റി NO; പ്രിൻ്റ്-വിഭാഗം NO; ); വിഭാഗം ഡിഫോൾട്ട് ( "misc"; ); വിഭാഗം അന്വേഷണങ്ങൾ ( "ചോദ്യം ";););

പുനരാരംഭിച്ച ശേഷം ഞങ്ങളുടെ അടിമ സെർവർപ്രധാന സെർവറിൽ നിന്ന് ആവശ്യമായ വിവരങ്ങൾ വിജയകരമായി പകർത്തും, അത് ഡയറക്ടറിയിലെ ഫയലുകളുടെ സാന്നിധ്യം സൂചിപ്പിക്കും:

റൂട്ട്@ഡെബിയൻ:~# ls -la /var/cache/bind/ ആകെ 28 drwxrwxr-x 2 റൂട്ട് ബൈൻഡ് 4096 ജൂലൈ 8 18:47 . drwxr-xr-x 10 റൂട്ട് റൂട്ട് 4096 ജൂലൈ 8 15:17 .. -rw-r--r-- 1 ബൈൻഡ് 416 ജൂലൈ 8 18:32 0.0.10.in-addr.arpa ...... - rw-r--r-- 1 ബൈൻഡ് ബൈൻഡ് 455 ജൂലൈ 8 18:32 example.com ........

അടിസ്ഥാനപരമായി, /stroallow-transfer (pngp അടിമ സെർവർസോണിൻ്റെ ഒരു പകർപ്പ് അതിൻ്റെ ഫയൽ സിസ്റ്റത്തിൽ സംഭരിക്കാൻ പാടില്ല. DNS ആരംഭിക്കുമ്പോൾ മാത്രമേ ഈ പകർപ്പ് ആവശ്യമുള്ളൂ. സ്ലേവ് ഡിഎൻഎസ് സ്റ്റാർട്ടപ്പ് സമയത്ത് മാസ്റ്റർ സെർവർ ലഭ്യമല്ലെങ്കിൽ ഫയൽ സിസ്റ്റത്തിൽ സോണിൻ്റെ ഒരു പകർപ്പ് ഉണ്ടെങ്കിൽ ഒരു പരാജയം തടയാനാകും. സോൺ വിഭാഗത്തിൽ നിങ്ങൾ ഫയൽ ഓപ്ഷൻ വ്യക്തമാക്കിയിട്ടില്ലെങ്കിൽ, ഒരു പകർപ്പും സൃഷ്ടിക്കപ്പെടുന്നില്ല.

DNS BIND-നായി netfilter() സജ്ജീകരിക്കുന്നു

യഥാർത്ഥത്തിൽ, സെർവർ കോൺഫിഗർ ചെയ്തുകഴിഞ്ഞാൽ, അത് പരിരക്ഷിക്കുന്നത് നല്ല ആശയമായിരിക്കും. പോർട്ട് 53/udp-ലാണ് സെർവർ പ്രവർത്തിക്കുന്നതെന്ന് ഞങ്ങൾക്കറിയാം. ഇതിനെക്കുറിച്ച് ലേഖനം വായിച്ച് പരിചയപ്പെട്ട ശേഷം, നെറ്റ്വർക്ക് ട്രാഫിക് ഫിൽട്ടർ ചെയ്യുന്നതിനുള്ള നിയമങ്ങൾ നിങ്ങൾക്ക് സൃഷ്ടിക്കാൻ കഴിയും:

Dns ~ # iptables-save # DNS *ഫിൽട്ടർ:ഇൻപുട്ട് ഡ്രോപ്പ്:ഫോർവേഡ് ഡ്രോപ്പ്:ഔട്ട്പുട്ട് ഡ്രോപ്പ് -എ ഇൻപുട്ട് -ഐ ലോ -ജെ സ്വീകരിക്കുക -എ ഇൻപുട്ട് -എം കോൺട്രാക്ക് --ctstate ബന്ധപ്പെട്ട, സ്ഥാപിച്ചത് -j -m conntrack --ctstate INVALID -j DROP # DNS സെർവറിലേക്ക് പ്രാദേശിക നെറ്റ്വർക്ക് ആക്സസ് അനുവദിക്കുക: -A INPUT -s 192.168.1.1/24 -d 192.168.1.1/32 -p udp -m udp --dport 53 -m conntrack --ctstate NEW -j സ്വീകരിക്കുക -എ ഔട്ട്പുട്ട് -o lo -j സ്വീകരിക്കുക -എ ഔട്ട്പുട്ട് -p icmp -j സ്വീകരിക്കുക -എ ഔട്ട്പുട്ട് -p udp -m udp --sport 32768:61000 -j സ്വീകരിക്കുക -എ ഔട്ട്പുട്ട് -p m tcp --sport 32768:61000 -j സ്വീകരിക്കുക -എ ഔട്ട്പുട്ട് -എം കോൺട്രാക്ക് --ctstate ബന്ധപ്പെട്ട, സ്ഥാപിതമായ -j സ്വീകരിക്കുക # ഔട്ട്ഗോയിംഗ് അഭ്യർത്ഥനകൾ നടത്താൻ DNS സെർവർ ആക്സസ് അനുവദിക്കുക -A OUTPUT -p udp -m 5 udp --mport conntrack - -ctstate NEW -j കമ്മിറ്റ് അംഗീകരിക്കുക

ഇതൊരു സാധാരണ ഉദാഹരണമാണ്! നിങ്ങളുടെ ടാസ്ക്കുകൾക്കും നെറ്റ്വർക്ക് കോൺഫിഗറേഷനും അനുയോജ്യമായ രീതിയിൽ iptables നിയമങ്ങൾ സജ്ജീകരിക്കുന്നതിന്, മുകളിലുള്ള ലേഖനങ്ങൾ വായിച്ചുകൊണ്ട് നിങ്ങൾ Linux-ൽ netfilter എങ്ങനെ പ്രവർത്തിക്കുന്നുവെന്ന് മനസ്സിലാക്കേണ്ടതുണ്ട്.

ട്രബിൾഷൂട്ടിംഗ്

ഡിഎൻഎസ് പ്രശ്നങ്ങൾ തിരിച്ചറിയുന്നതിനുള്ള പ്രധാന ഉറവിടം. ഞാൻ പാതയിൽ ഒരു തെറ്റ് വരുത്തിയപ്പോൾ സ്റ്റാർട്ടപ്പ് പിശകുകളുടെ ഒരു ഉദാഹരണം ഇതാ കോർ സെർവർ സോൺ ഫയൽ:

ജൂലൈ 5 18:12:43 dns-സെർവറിന് പേരുനൽകി: BIND 9.7.3-u ബൈൻഡ് ആരംഭിക്കുന്നു ജൂലൈ 5 18:12:43 dns-server എന്ന പേര്: "--prefix=/usr" "--mandir=/usr/ ഉപയോഗിച്ച് നിർമ്മിച്ചത് share/man" "--infodir=/usr/share/info" "--sysconfdir=/etc/bind" "--localstatedir=/var" "--enable-threads" "--enable-largefile" "- -with-libtool" "--enable-shared" "--enable-static" "--with-openssl=/usr" "--with-gssapi=/usr" "--with-gnu-ld" "- -with-dlz-postgres=no" "--with-dlz-mysql=no" "--with-dlz-bdb=yes" "--with-dlz-filesystem=yes" "--with-dlz-ldap =അതെ" "--with-dlz-stub=yes" "--with-geoip=/usr" "--enable-ipv6" "CFLAGS=-fno-strict-aliasing -DDIG_SIGCHASE -O2" "LDFLAGS=" " CPPFLAGS=" ജൂലായ് 5 18:12:43 ഡിഎൻഎസ്-സെർവർ നാമം: 1024 മുതൽ 1048576 ജൂലായ് 5 18:12:43 വരെയുള്ള ഓപ്പൺ ഫയലുകളുടെ പരിധി ക്രമീകരിച്ചു: ജൂലായ് 5 18:12:43 ഡിഎൻഎസ്-സെർവർ: 1 വർക്കർ ത്രെഡ് ഉപയോഗിച്ച് 1 സിപിയു കണ്ടെത്തി, ജൂലൈ 5 18:12: 43 dns-server എന്ന പേര്: 4096 വരെ സോക്കറ്റുകൾ ഉപയോഗിക്കുന്നു 5 18:12:43 dns-server എന്ന പേര്: "/etc/bind/named.conf" എന്നതിൽ നിന്ന് ലോഡിംഗ് കോൺഫിഗറേഷൻ Jul 5 18:12:43 dns-സെർവർ എന്ന പേര്: റീഡിംഗ് ബിൽറ്റ് "/etc/bind/bind.keys" ഫയലിൽ നിന്നുള്ള വിശ്വസനീയമായ കീകളിൽ ജൂലായ് 5 18:12:43 dns-സെർവറിന് പേരുനൽകി: സ്ഥിരസ്ഥിതി UDP/IPv4 പോർട്ട് ശ്രേണി ഉപയോഗിക്കുന്നു: ജൂലൈ 5 18:12:43 dns-സെർവറിൻ്റെ പേര്: സ്ഥിരസ്ഥിതി ഉപയോഗിച്ച് UDP/IPv6 പോർട്ട് ശ്രേണി: ജൂലൈ 5 18:12:43 dns-സെർവർ എന്ന പേര്: IPv4 ഇൻ്റർഫേസിൽ ശ്രവിക്കുന്നു, 127.0.0.1#53 ജൂലൈ 5 18:12:43 dns-സെർവർ നാമം: IPv4 ഇൻ്റർഫേസിൽ ശ്രവിക്കുന്നു eth1, 1912.16.1812. #53 ജൂലൈ 5 18:12:43 dns-server എന്ന പേര്: ഡൈനാമിക് DNS-നായുള്ള സെഷൻ കീ ജനറേറ്റിംഗ് ജൂലൈ 5 18:12:43 dns-server എന്ന് പേരിട്ടിരിക്കുന്നു: "/etc/bind/db.root" ൽ നിന്ന് റൂട്ട് സൂചനകൾ കോൺഫിഗർ ചെയ്യാൻ കഴിഞ്ഞില്ല: ഫയൽ ജൂലായ് 5 18:12:43 ഡിഎൻഎസ്-സെർവർ എന്ന പേര്: ലോഡിംഗ് കോൺഫിഗറേഷൻ: ഫയൽ കണ്ടെത്തിയില്ല # ഫയൽ കണ്ടെത്തിയില്ല ജൂലൈ 5 18:12:43 dns-സെർവർ എന്ന പേര്: പുറത്തുകടക്കുന്നു (മാരകമായ പിശക് കാരണം) Jul 5 18:15:05 dns-server എന്ന പേര്: BIND 9.7.3-u ബൈൻഡ് ആരംഭിക്കുന്നു ജൂലൈ 5 18:15:05 dns-server എന്ന പേര്: "--prefix=/usr" "--mandir=/usr/share/man" "- infodir ഉപയോഗിച്ച് നിർമ്മിച്ചത് =/usr/share/info" "--sysconfdir=/etc/bind" "--localstatedir=/var" "--enable-threads" "--enable-largefile" "--with-libtool" "- - enable-shared" "--enable-static" "--with-openssl=/usr" "--with-gssapi=/usr" "--with-gnu-ld" "--with-dlz-postgres= ഇല്ല " "--with-dlz-mysql=no" "--with-dlz-bdb=yes" "--with-dlz-filesystem=yes" "--with-dlz-ldap=yes" "--with - dlz-stub=yes" "--with-geoip=/usr" "--enable-ipv6" "CFLAGS=-fno-strict-aliasing -DDIG_SIGCHASE -O2" "LDFLAGS=" "CPPFLAGS=" ജൂലൈ 5 18: 15 :05 dns-server എന്ന പേര്: 1024 മുതൽ 1048576 വരെയുള്ള ഓപ്പൺ ഫയലുകളിൽ ക്രമീകരിച്ച പരിധി ജൂലായ് 5 18:15:05 dns-server എന്ന പേര്: 1 CPU കണ്ടെത്തി, 1 വർക്കർ ത്രെഡ് ഉപയോഗിച്ച് ജൂലൈ 5 18:15:05 dns-സെർവർ എന്ന പേര്: ഉപയോഗിക്കുന്നു 4096 സോക്കറ്റുകളിലേക്ക് ജൂലൈ 5 18:15:05 dns-സെർവർ നാമകരണം ചെയ്തു: "/etc/bind/named.conf" എന്നതിൽ നിന്ന് കോൺഫിഗറേഷൻ ലോഡുചെയ്യുന്നു ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: സ്ഥിരസ്ഥിതി UDP/IPv4 പോർട്ട് ശ്രേണി ഉപയോഗിച്ച്: ജൂലൈ 5 18:15:05 dns-server എന്ന പേര്: ഡിഫോൾട്ട് UDP/IPv6 പോർട്ട് ശ്രേണി ഉപയോഗിക്കുന്നു: ജൂലൈ 5 18:15:05 dns-server എന്ന പേര്: IPv4 ഇൻ്റർഫേസ് ലോ, 127-ൽ കേൾക്കുന്നു. 0.0.1#53 ജൂലൈ 5 18:15:05 dns-സെർവർ എന്ന പേര്: IPv4 ഇൻ്റർഫേസിൽ ശ്രവിക്കുന്നു eth1, 192.168.1.1#53 ജൂലൈ 5 18:15:05 dns-സെർവർ എന്ന പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 254.169.IN- ARPA ജൂലൈ 5 18:15:05 dns-സെർവറിന് പേരുനൽകി: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 2.0.192.IN-ADDR.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 100.51.198.IN-ADDR. ARPA ജൂലൈ 5 18:15:05 dns-സെർവറിന് പേരുനൽകി: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 113.0.203.IN-ADDR.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 255.255.255.255.IN-ADDR. ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല .ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ എന്ന പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല IP6.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: D.F.IP6.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 8.E.F.IP6.ARPA ജൂലൈ 5 18:15 :05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 9.E.F.IP6.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: A.E.F.IP6.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: B.E.F.IP6.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: ഓട്ടോമാറ്റിക് ശൂന്യ മേഖല: 8.B.D.0.1.0.0.2.IP6.ARPA ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: സോൺ 0. in-addr.arpa/IN: ലോഡുചെയ്ത സീരിയൽ 1 ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: zone 127.in-addr.arpa/IN: ലോഡ് ചെയ്ത സീരിയൽ 1 ജൂലൈ 5 18:15:05 dns-സെർവർ പേര്: zone 255.in-addr.arpa/IN: ലോഡുചെയ്ത സീരിയൽ 1 ജൂലൈ 5 18:15:05 dns-സെർവർ എന്ന പേര്: zone localhost/IN: loaded serial 2 Jul 5 18:15:05 dns-server എന്ന പേര്: റൺ # ലോഞ്ച് വിജയകരം

ഒരു മികച്ച ഡയഗ്നോസ്റ്റിക് ഉപകരണം.

സംഗ്രഹം

നിലവിലെ ലേഖനത്തിൽ, അടിസ്ഥാന BIND DNS സെർവർ കോൺഫിഗറേഷനുകൾ സജ്ജീകരിക്കുന്നത് ഞാൻ വിവരിച്ചു. UNIX-ലെ BIND സെർവറിൻ്റെ പ്രവർത്തനത്തെക്കുറിച്ച് ഒരു ആശയം നൽകുക എന്നതായിരുന്നു ലേഖനത്തിൻ്റെ ഉദ്ദേശം. ഡിഎൻഎസ് സുരക്ഷയുടെ പ്രശ്നങ്ങളിൽ ഞാൻ പ്രായോഗികമായി സ്പർശിച്ചിട്ടില്ല, കൂടാതെ സോണിനെക്കുറിച്ചുള്ള വ്യത്യസ്ത വിവരങ്ങൾ വ്യത്യസ്ത നെറ്റ്വർക്കുകളിലേക്ക് അയയ്ക്കുമ്പോൾ, എഡ്ജ് മോഡിൽ സെർവറിൻ്റെ പ്രവർത്തനം പോലുള്ള നിർദ്ദിഷ്ട ക്രമീകരണങ്ങളിൽ ഞാൻ സ്പർശിച്ചിട്ടില്ല. ആഴത്തിലുള്ള ധാരണയ്ക്കായി, ആവശ്യമായ വിവരങ്ങൾ നിങ്ങൾക്ക് ലഭിക്കുമെന്ന് ഞാൻ പ്രതീക്ഷിക്കുന്ന അധിക സ്രോതസ്സുകളുടെ ഒരു ലിസ്റ്റ് ഞാൻ നൽകും. ഞാൻ ഇത് അവസാനിപ്പിക്കും. അടുത്ത സമയം വരെ.

ഡൊമെയ്ൻ നെയിം സിസ്റ്റം: http://citforum.ru/internet/dns/khramtsov/

RFC 1034- ഡൊമെയ്ൻ നാമങ്ങൾ - ആശയങ്ങളും സൗകര്യങ്ങളും: http://tools.ietf.org/html/rfc1034

RFC 1035- ഡൊമെയ്ൻ നാമങ്ങൾ - നടപ്പിലാക്കലും സ്പെസിഫിക്കേഷനും: http://tools.ietf.org/html/rfc1035

RFC 1537- സാധാരണ DNS ഡാറ്റ ഫയൽ കോൺഫിഗറേഷൻ പിശകുകൾ: http://tools.ietf.org/html/rfc1537

RFC 1591- ഡൊമെയ്ൻ നെയിം സിസ്റ്റം ഘടനയും ഡെലിഗേഷനും: http://tools.ietf.org/html/rfc1591

RFC 1713- DNS ഡീബഗ്ഗിംഗിനുള്ള ഉപകരണങ്ങൾ: http://tools.ietf.org/html/rfc1713

RFC 2606- റിസർവ് ചെയ്ത ടോപ്പ് ലെവൽ DNS പേരുകൾ: http://tools.ietf.org/html/rfc2606

DNS സെക്യൂരിറ്റി (DNSSEC): http://book.itep.ru/4/4/dnssec.htm

BIND 9 അഡ്മിനിസ്ട്രേറ്റർ റഫറൻസ് മാനുവൽ: http://www.bind9.net/manual/bind/9.3.2/Bv9ARM.html

സുരക്ഷിത ബൈൻഡ് ടെംപ്ലേറ്റ്: http://www.cymru.com/Documents/secure-bind-template.html

കോൺഫിഗറേഷൻ പാരാമീറ്ററുകൾ നന്നായി വിവരിച്ചിരിക്കുന്നുറഷ്യൻ: http://www.bog.pp.ru/work/bind.html

യാന്ത്രിക സോൺ ഫയൽ സൃഷ്ടിക്കൽ: http://www.zonefile.org/?lang=en#zonefile

ഇന്ന് ഡിഎൻഎസ് ഇല്ലാതെ ഇൻ്റർനെറ്റ് സങ്കൽപ്പിക്കാൻ കഴിയില്ല. എന്നിരുന്നാലും, പല അഡ്മിനിസ്ട്രേറ്റർമാരും ഈ സേവനം അവരുടെ സെർവറുകളിൽ ക്രമീകരിക്കാൻ സമയമെടുക്കുന്നില്ല, അതിനാൽ അവർ അതിൻ്റെ പൂർണ്ണ ശക്തിയുടെ മൂന്നിലൊന്ന് പോലും ഉപയോഗിക്കുന്നില്ല.

അതിനാൽ, ഇന്നത്തെ പദ്ധതികൾ!

- ഒരു മാസ്റ്റർ സോൺ സജ്ജീകരിക്കുന്നു.

- ഒരു അടിമയിൽ സോണുകൾ ബന്ധിപ്പിക്കുന്നു.

- ഓരോരുത്തര്കും അവരവരുടെ. അഭ്യർത്ഥന വന്ന ക്ലയൻ്റ് വിലാസത്തെ ആശ്രയിച്ച് ഞങ്ങൾ പാരാമീറ്ററുകൾ ക്രമീകരിക്കുന്നു.

- ഞങ്ങൾ ഒരു ബാഹ്യ DNS ഫിൽട്ടർ ബന്ധിപ്പിക്കുന്നു.

ആമുഖം

എനിക്ക് ജോലി ലഭിച്ചപ്പോൾ, ഞങ്ങളുടെ നെറ്റ്വർക്കിലെ സേവനങ്ങളുടെ എണ്ണം ഒരു കൈവിരലിൽ എണ്ണാം. സമയം കടന്നുപോയി, സേവനങ്ങളുടെ എണ്ണം വർദ്ധിച്ചു. ഒരു സെർവിംഗ് ഡിഎൻഎസ് സെർവർ മാത്രമേ ഉണ്ടായിരുന്നുള്ളൂ, ഒരു സോണിൻ്റെ മാസ്റ്ററായി പ്രവർത്തിച്ചു (നമുക്ക് ഇതിനെ xak.ru എന്ന് വിളിക്കാം). ഇത് മറ്റെല്ലാ അഭ്യർത്ഥനകളും Google-ൻ്റെ DNS സെർവറിലേക്ക് ഫോർവേഡ് ചെയ്തു (8.8.8.8). ഓ, ചേർക്കാൻ ഞാൻ ഏറെക്കുറെ മറന്നു: ഈ സെർവർ വെർച്വൽ ആയിരുന്നു. അങ്ങനെയിരിക്കെ ഒരു ദിവസം സെർവർ ശാരീരികമായി തകരാറിലായി. മാറ്റിസ്ഥാപിച്ചതിന് ശേഷം, സിസ്റ്റം ഉയർത്തുകയും വിർച്ച്വലൈസേഷൻ സ്ക്രൂ ചെയ്യുകയും ചെയ്തു. ഞങ്ങൾ പുതുതായി ഇൻസ്റ്റാൾ ചെയ്ത Debian ഉം BIND 9 ഉം ഇൻസ്റ്റാൾ ചെയ്തു. ക്രാഷിനു മുമ്പ് DNS സെർവറിന് ഉണ്ടായിരുന്ന അതേ IP ഞങ്ങൾ നൽകി. ഒരു ബാക്കപ്പിൽ നിന്ന് ക്രമീകരണങ്ങൾ പുനഃസ്ഥാപിച്ചു. വിജയകരമായ ഒരു തുടക്കത്തിനുശേഷം, "ബോൾട്ടുകൾ എങ്ങനെ മുറുക്കാമെന്ന്" അവർ ചിന്തിക്കാൻ തുടങ്ങി.

ഈ ജോലിക്ക് സമാന്തരമായി, ഹോസ്റ്റിംഗ് ഇൻസ്റ്റാൾ ചെയ്തു, അത് സോൺ ഹോസ്റ്റ് ചെയ്തു (ഉദാഹരണത്തിന്) xaker.ru. തീർച്ചയായും, കേന്ദ്ര ഡിഎൻഎസ് ഇതിനെക്കുറിച്ച് അറിഞ്ഞിരിക്കണം, അതിലും മികച്ചത്, ഈ സോണിനായുള്ള സ്ലേവ് ഡിഎൻഎസ് സെർവറായിരിക്കുക. അടുത്തതായി, ഏത് നെറ്റ്വർക്കിൽ നിന്നാണ് അഭ്യർത്ഥന വന്നത് എന്നതിനെ ആശ്രയിച്ച്, കേന്ദ്ര സെർവറിൽ നിന്ന് റീഡയറക്ടറിലേക്ക് DNS അഭ്യർത്ഥനകൾ റീഡയറക്ട് ചെയ്യേണ്ടത് ആവശ്യമായി വന്നു. ബാഹ്യ DNS ഫിൽട്ടറുകൾ ബന്ധിപ്പിക്കുന്നതിനുവേണ്ടിയാണ് ഇത് ചെയ്തത്, എന്നാൽ എല്ലാവർക്കും വേണ്ടിയല്ല. എന്നാൽ ആവശ്യമുള്ളവർക്ക് മാത്രം, അതായത് വിദ്യാഭ്യാസ നഗര ശൃംഖലകൾ - വിദ്യാഭ്യാസ സ്ഥാപനങ്ങളുടെ പ്രദേശങ്ങൾ! ഇതെല്ലാം ചുവടെ ചർച്ചചെയ്യും.

ഒരു ചെറിയ സിദ്ധാന്തം

നിങ്ങൾക്ക് "പുതിയ" ബൈൻഡുമായി പരിചയപ്പെടണമെങ്കിൽ, വായിക്കാൻ ഞാൻ ശുപാർശ ചെയ്യുന്നു. ചുരുക്കത്തിൽ: പതിപ്പ് 9 അവസാനത്തേതായിരുന്നു, പതിപ്പ് 10-നൊപ്പം അവകാശങ്ങൾ കമ്മ്യൂണിറ്റിക്ക് കൈമാറുന്നു, ഈ സോഫ്റ്റ്വെയർ ഇപ്പോൾ ബണ്ടി എന്ന് അറിയപ്പെടുന്നു.

ദ്രുത ഇൻസ്റ്റാളേഷൻ, അല്ലെങ്കിൽ വീണ്ടും അതേ കാര്യത്തെക്കുറിച്ച്

അതിനാൽ, ഡെബിയൻ/ഉബുണ്ടുവിൽ BIND 9 എങ്ങനെ ഇൻസ്റ്റാൾ ചെയ്യാം, ഇൻ്റർനെറ്റിൽ ധാരാളം മെറ്റീരിയലുകൾ ഉണ്ട്. അതിനാൽ വിശദാംശങ്ങളിലേക്ക് പോകാതെ നമുക്ക് ഈ പോയിൻ്റിലേക്ക് വേഗത്തിൽ പോകാം. ആദ്യം നിങ്ങളുടെ സിസ്റ്റത്തിൽ BIND 9 ഇൻസ്റ്റാൾ ചെയ്യണം. MS വിൻഡോസ് ഉപയോക്താക്കൾക്ക് അവരുടെ പ്ലാറ്റ്ഫോമിനായി BIND 9 ൻ്റെ ഒരു പതിപ്പുണ്ട്.

$ sudo apt install bind9

മറ്റ് വിതരണങ്ങൾക്കായി, ഇൻ്റർനെറ്റിൽ സോഴ്സ് കോഡുകളിൽ നിന്ന് അസംബ്ലി ചെയ്യുന്നതിനും അവ വേഗത്തിൽ പിടിച്ചെടുക്കുന്നതിനും നോട്ട്പാഡുകളിലേക്ക് പകർത്തുന്നതിനുമുള്ള ധാരാളം മാനുവലുകൾ ഉണ്ട്, പുതിയ "സൂപ്പർ ഉപയോഗപ്രദമായ" നിയമം മുഴുവൻ ഇൻ്റർനെറ്റും ഉൾക്കൊള്ളുന്നതിന് മുമ്പോ അല്ലെങ്കിൽ ഒരു സൈറ്റ് സന്ദർശിക്കുന്നതിനോ സന്ദർശിക്കുന്നതിനോ നിങ്ങളെ ശകാരിക്കപ്പെടുന്നതുവരെ നിരോധിത സാഹിത്യങ്ങൾക്കൊപ്പം. 😉

ഇൻസ്റ്റാളേഷന് ശേഷം, /etc/bind9/ ഡയറക്ടറിയിലേക്ക് പോകുക, അവിടെ പ്രധാന കോൺഫിഗറേഷൻ ഫയൽ എന്ന പേരിലുള്ള ഫയൽ കാണുക, ബാക്കി name.conf.* ഫയലുകൾ ഉള്ളിൽ ഉൾപ്പെടുത്തിയിട്ടുണ്ട്. ഇൻറർനെറ്റിലെ വിവരങ്ങൾ വളരെ വിശദമായി അവതരിപ്പിച്ചിരിക്കുന്നതിനാൽ, മാസ്റ്റർ സോൺ എങ്ങനെ സജ്ജീകരിക്കാമെന്ന് ഞങ്ങൾ ഒഴിവാക്കും. name.conf ഫയലിലേക്ക് ലൈൻ ചേർക്കാം

"/etc/bind/named.conf.acl" ഉൾപ്പെടുത്തുക;

സബ്നെറ്റ് നിയമങ്ങൾക്കായുള്ള കോൺഫിഗറിലേക്ക് ഞങ്ങൾ പുതിയ ഫയലിനെ ബന്ധിപ്പിക്കും. അടുത്തതായി, /etc/bind/named.conf.acl ഫയൽ സൃഷ്ടിച്ച് നിയമങ്ങൾ ചേർക്കുക:

Acl "ലാൻ" ( 192.168.181.0/24; ); acl "do" ( 10.0.0.0/24; 192.168.253.0/24; ); acl "srv" ( 192.168.254.0/24; ); acl "എല്ലാം" (10.10.0.0/16; ); acl "dou" (192.168.201.0/24; 192.168.202.0/24; 192.168.203.0/24; 192.168.204.0/24; 192.168.205.0/24; acl "സ്കൂൾ" ( 172.16.0.0/24; );

കൂടുതൽ പ്രോസസ്സിംഗിനായി ഇവിടെ ഞങ്ങൾ നെറ്റ്വർക്കുകളെ ഗ്രൂപ്പുകളായി വിഭജിച്ചു. ഞങ്ങൾ തുടരുന്നതിന് മുമ്പ്, ഞാൻ ഒരു കാര്യം വ്യക്തമാക്കട്ടെ. സോണുകൾ ശരിയായി പ്രോസസ്സ് ചെയ്യുന്നതിന്, ഓരോ റൂൾ ഗ്രൂപ്പിലേക്കും നിങ്ങൾ എല്ലാ സോണുകളും ചേർക്കണം. നിങ്ങൾക്ക് ഇത് ഒരു ഫയലിൽ ചെയ്യാം അല്ലെങ്കിൽ സോൺ ക്രമീകരണങ്ങൾ ഒരു പ്രത്യേക ഫയലിൽ ഇടുക, തുടർന്ന് അത് ശരിയായ സ്ഥലങ്ങളിൽ ബന്ധിപ്പിക്കുക. അതിനാൽ, ഞങ്ങൾ /etc/bind/named.conf.local ഫയലിൽ മാറ്റങ്ങൾ വരുത്തുന്നു:

"edu" കാണുക ( മാച്ച്-ക്ലയൻ്റ്സ് (സ്കൂൾ; ); ആവർത്തനം അതെ; അനുവദിക്കുക-അന്വേഷണം (സ്കൂൾ; ); ഫോർവേഡർമാർ ( 77.88.8.7; ); zone "xaker.ru" ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "/etc/bind/xaker .ru_loc"; ); സോൺ "254.168.192.in-addr.arpa." ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "/etc/bind/xaker.rev"; ); സോൺ "zone2.ru" ( തരം സ്ലേവ്; ഫയൽ "/ etc/bind/db.zone2.ru"; മാസ്റ്റേഴ്സ് (192.168.254.5; ); );

BIND പ്രവർത്തിക്കുന്ന ഗ്രൂപ്പിനെ ഞങ്ങൾ ഇവിടെ നിയോഗിക്കുന്നു. ഞങ്ങൾ മുകളിൽ നിർവചിച്ച നിയമങ്ങളിൽ നിന്നുള്ള ക്ലയൻ്റുകളെ ഞങ്ങൾ ഇവിടെ ചേർക്കുന്നു. വിവരിച്ച നിയമങ്ങൾക്കനുസരിച്ച് നെറ്റ്വർക്കുകളിൽ നിന്ന് വരുന്ന അഭ്യർത്ഥനകൾ കൈമാറുന്ന ഒരു ഉയർന്ന തലത്തിലുള്ള സെർവർ ഞങ്ങൾ നിയോഗിക്കുന്നു. സ്കൂൾ വിലാസങ്ങളുടെ ഏക ഗ്രൂപ്പ് ഇതാണ്. Yandex DNS സെർവർ ഉയർന്ന തലത്തിലുള്ള DNS ആയി സജ്ജീകരിച്ചിരിക്കുന്നു, അത് "മോശം" ഉള്ളടക്കം ഫിൽട്ടർ ചെയ്യുന്നു. SkyDNS പോലുള്ള മറ്റ് DNS സേവനങ്ങളും നിങ്ങൾക്ക് ഇതേ രീതിയിൽ ഉപയോഗിക്കാം.

വരിക്കാർക്ക് മാത്രമേ തുടർച്ച ലഭ്യമാകൂ

ഓപ്ഷൻ 1. സൈറ്റിലെ എല്ലാ മെറ്റീരിയലുകളും വായിക്കാൻ ഹാക്കർ സബ്സ്ക്രൈബ് ചെയ്യുക

നിർദ്ദിഷ്ട കാലയളവിനുള്ളിൽ സൈറ്റിലെ പണമടച്ചുള്ള എല്ലാ മെറ്റീരിയലുകളും വായിക്കാൻ സബ്സ്ക്രിപ്ഷൻ നിങ്ങളെ അനുവദിക്കും. ബാങ്ക് കാർഡുകൾ, ഇലക്ട്രോണിക് പണം, മൊബൈൽ ഓപ്പറേറ്റർ അക്കൗണ്ടുകളിൽ നിന്നുള്ള കൈമാറ്റം എന്നിവ വഴിയുള്ള പേയ്മെൻ്റുകൾ ഞങ്ങൾ സ്വീകരിക്കുന്നു.

| നമുക്ക് പരിഗണിക്കാം മാതൃകാപരമായഒരു സ്റ്റാൻഡ്-എലോൺ സെർവറിനായുള്ള DNS സെർവർ കോൺഫിഗറേഷൻ ഫയൽ കാഷെ ചെയ്യുന്നു. ഒരു കാഷിംഗ് നെയിം സെർവർ എന്നത് ഒരു സോണിനും ഉത്തരവാദിയല്ലാത്ത ഒരു നെയിം സെർവറാണ്. ഇത് അതിൻ്റെ പേരിൽ അന്വേഷണങ്ങൾ നിർവ്വഹിക്കുകയും പിന്നീടുള്ള ഉപയോഗത്തിനായി ഫലങ്ങൾ സംഭരിക്കുകയും ചെയ്യുന്നു. കുറിച്ച് നെറ്റ്വർക്ക് സേവനം DNS ഉം BIND9 സജ്ജീകരണവും FreeBSD മാനുവലിൻ്റെ 25-ാം അധ്യായത്തിൽ വായിക്കാം. ഡിഫോൾട്ടായി, ഫ്രീബിഎസ്ഡി BIND (ബെർക്ക്ലി ഇൻ്റർനെറ്റ് നെയിം ഡൊമെയ്ൻ) പ്രോഗ്രാമിൻ്റെ പതിപ്പുകളിലൊന്ന് ഉപയോഗിക്കുന്നു, ഇത് DNS പ്രോട്ടോക്കോളിൻ്റെ ഏറ്റവും സാധാരണമായ നടപ്പാക്കലാണ്. |

IP വിലാസങ്ങളിലേക്കും തിരിച്ചും പേരുകൾ പരിഹരിക്കുന്ന ഒരു പ്രോട്ടോക്കോൾ ആണ് DNS. FreeBSD നിലവിൽ BIND9 എന്ന DNS സെർവറുമായി ഷിപ്പുചെയ്യുന്നു, അത് മെച്ചപ്പെടുത്തിയ സുരക്ഷാ ക്രമീകരണങ്ങൾ, ഒരു പുതിയ കോൺഫിഗറേഷൻ ഫയൽ ലേഔട്ട്, chroot(8) എന്നതിനായുള്ള സ്വയമേവയുള്ള ക്രമീകരണങ്ങൾ എന്നിവ നൽകുന്നു. കൂടാതെ, BIND9 ബാഹ്യ ആക്രമണങ്ങൾക്ക് ഏറ്റവും ദുർബലമായി കണക്കാക്കപ്പെടുന്നു (FreeBSD ഒരു നിയന്ത്രിത പരിതസ്ഥിതിയിൽ സ്വയമേവ പ്രവർത്തിക്കുന്നു (chroot(8))). ഡിഎൻഎസ് സെർവറിൻ്റെ ഈ പതിപ്പ്, ചോദ്യങ്ങൾക്കുള്ള ആക്സസ് കൺട്രോൾ ലിസ്റ്റുകൾ, ഡൗൺസ്ട്രീം (സെക്കൻഡറി) ഡിഎൻഎസ് സെർവറുകളിലേക്കുള്ള സോൺ ട്രാൻസ്ഫർ, അപ്സ്ട്രീം (പ്രൈമറി) ഡിഎൻഎസ് സെർവറുകളിൽ നിന്നുള്ള അതിൻ്റെ സോണുകളുടെ ഡൈനാമിക് അപ്ഡേറ്റുകൾ എന്നിവ പിന്തുണയ്ക്കുന്നു. ഈ പതിപ്പ് ഡൈനാമിക് അപ്ഡേറ്റുകൾക്കും സോൺ മാറ്റങ്ങളുടെ അറിയിപ്പുകൾക്കുമുള്ള സ്റ്റാൻഡേർഡിനെ പിന്തുണയ്ക്കുന്നു, കൂടാതെ അപ്സ്ട്രീം ഡിഎൻഎസ് സെർവറുകളിൽ നിന്ന് സോൺ ഡാറ്റയിലേക്ക് മാറ്റങ്ങൾ മാത്രം അഭ്യർത്ഥിക്കാൻ ഡൗൺസ്ട്രീം ഡിഎൻഎസ് സെർവറുകളെ അനുവദിക്കുന്ന ഇൻക്രിമെൻ്റൽ സോൺ ട്രാൻസ്ഫർ മെക്കാനിസവും ഉപയോഗിക്കുന്നു. ഇത് വളരെ വേഗത്തിലുള്ള സോൺ കൈമാറ്റം അനുവദിക്കുന്നു.

എഴുതുമ്പോൾ, ഞാൻ സജ്ജീകരിക്കുകയായിരുന്നു ബൈൻഡ് 9.6.1-P1പ്രവർത്തിക്കുന്ന ഒരു സെർവറിൽ FreeBSD 7.2-റിലീസ്.

# cat /etc/namedb/named.conf // ഇതാണ് അഭിപ്രായം acl self (127.0.0.1; ); // വേരിയബിൾ സ്വയം സജ്ജമാക്കുക, അതിൽ ഞങ്ങളുടെ സെർവറിൻ്റെ IP വിലാസങ്ങൾ ഞങ്ങൾ ലിസ്റ്റ് ചെയ്യുന്നു\ അതിൽ acl വിശ്വാസത്തെ ബന്ധിപ്പിക്കുന്നു (self; ); // ഞങ്ങളുടെ DNS സെർവർ വഴി അഭ്യർത്ഥനകൾ അയയ്ക്കാൻ അനുവദിക്കുന്ന IP വിലാസങ്ങൾ ലിസ്റ്റുചെയ്യുന്ന ഒരു വേരിയബിൾ സജ്ജമാക്കുക // ആഗോള പാരാമീറ്ററുകളുടെ ഓപ്ഷനുകളുടെ വിഭാഗം ( ഡയറക്ടറി "/etc/namedb"; // വർക്കിംഗ് ഡയറക്ടറി ബൈൻഡ്, ഇത് സംബന്ധിച്ച് മറ്റ് ഡയറക്ടറികളായ pid-file "/var/run/named/pid"; // pid-file dump-file "/var/dump/named_dump.db"; // റൂട്ട് സോൺ ഡംപ് ഫയലിൻ്റെ സ്ഥാനം എല്ലാ റൂട്ട് സെർവറുകളിലേക്കും താൽകാലികമായി ആക്സസ് നഷ്ടപ്പെട്ടാൽ സ്ഥിതിവിവരക്കണക്കുകൾ-ഫയൽ "/var/stats/named.stats"; // സ്ഥിതിവിവരക്കണക്ക് ഫയലിൻ്റെ സ്ഥാനം ലിസൻ-ഓൺ (self; ); // ഏതൊക്കെ ഇൻ്റർഫേസുകളിൽ പ്രവർത്തിക്കണമെന്ന് ബൈൻഡ് വ്യക്തമാക്കുക- on-v6 (ഒന്നുമില്ല; ); // "ഹലോ, സുഹൃത്തേ!" എന്ന IPv6 പതിപ്പിൻ്റെ ഉപയോഗം നിരോധിക്കുക; // ഇവിടെ നിങ്ങൾക്ക് നിങ്ങളുടെ ബൈൻഡിൻ്റെ പതിപ്പ് വ്യക്തമാക്കാൻ കഴിയും (സുരക്ഷാ കാരണങ്ങളാൽ ഇത് ചെയ്യരുതെന്ന് ശുപാർശ ചെയ്യുന്നു) അനുവദനീയമായ ചോദ്യം ( സ്വയം; ...

ഇപ്പോൾ ഫയൽ സജ്ജീകരിക്കുന്നതിൽ നിന്ന് ഒരു ചെറിയ ഇടവേള എടുക്കാൻ ഞാൻ നിർദ്ദേശിക്കുന്നു എന്ന.conf. നിങ്ങളുടെ ഡിഎൻഎസ് സെർവർ വിദൂരമായി നിയന്ത്രിക്കുന്നതിനുള്ള രസകരമായ ഒരു മാർഗം പരിഗണിക്കാൻ ഞാൻ നിർദ്ദേശിക്കുന്നു - ഒരു യൂട്ടിലിറ്റി rndc. ഇത് ഉപയോഗിക്കാൻ തുടങ്ങുന്നതിന്, നിങ്ങൾ അതിനായി ഒരു കോൺഫിഗറേഷൻ ഫയലും നിങ്ങളുടെ ബൈൻഡുമായി സംവദിക്കുന്ന ഒരു രഹസ്യ കീയും സൃഷ്ടിക്കേണ്ടതുണ്ട്. ഈ ദൗത്യത്തിനായി ഒരു ടീമുണ്ട് rndc-confgen.

കമാൻഡ് പ്രവർത്തിപ്പിക്കുന്നു:

# rndc-confgen

നിങ്ങൾക്ക് ഇതുപോലുള്ള എന്തെങ്കിലും ലഭിക്കും:

# rndc.conf കീയുടെ ആരംഭം "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; ); ഓപ്ഷനുകൾ (ഡിഫോൾട്ട്-കീ "rndc-key"; ഡിഫോൾട്ട്-സെർവർ 127.0.0.1; ഡിഫോൾട്ട്-പോർട്ട് 953; ); # rndc.conf ൻ്റെ അവസാനം # # ഇനിപ്പറയുന്നവ ഉപയോഗിച്ച് name.conf-ൽ ഉപയോഗിക്കുക, അനുവദനീയമായ ലിസ്റ്റ് ആവശ്യാനുസരണം ക്രമീകരിക്കുക: # കീ "rndc-key" ( # algorithm hmac-md5; # secret "34f88008d07deabbe65bd01f1d233d47"; # ); # # നിയന്ത്രണങ്ങൾ ( # inet 127.0.0.1 പോർട്ട് 953 # അനുവദിക്കുക ( 127.0.0.1; ) കീകൾ ( "rndc-key"; ); # ); # name.conf ൻ്റെ അവസാനം

ഔട്ട്പുട്ടിൻ്റെ കമൻ്റ് ചെയ്യാത്ത ഭാഗം ഒരു ഫയലിൽ സ്ഥാപിക്കുക /etc/namedb/rndc.conf

# cat /etc/namedb/rndc.conf കീ "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; ); ഓപ്ഷനുകൾ (ഡിഫോൾട്ട്-കീ "rndc-key"; ഡിഫോൾട്ട്-സെർവർ 127.0.0.1; ഡിഫോൾട്ട്-പോർട്ട് 953; );

കമാൻഡ് ഔട്ട്പുട്ടിൻ്റെ ഒരു ഭാഗം കമൻ്റ് ചെയ്തു rndc-confgenകോൺഫിഗറേഷൻ ഫയലിൽ ഇടുക /etc/namedb/named.conf:

കീ "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; ); നിയന്ത്രണങ്ങൾ (inet 127.0.0.1 പോർട്ട് 953 അനുവദിക്കുക (127.0.0.1; ) കീകൾ ("rndc-key"; ); ); ...

ടീമിൻ്റെ പ്രവർത്തനത്തിൻ്റെ ഫലമായി rndc-confgenകാറ്റലോഗിൽ /etc/namedb/ഫയൽ ദൃശ്യമാകണം rndc.key, ഇനിപ്പറയുന്ന ഉള്ളടക്കത്തോടൊപ്പം:

# cat /etc/namedb/rndc.key കീ "rndc-key" ( അൽഗോരിതം hmac-md5; രഹസ്യം "34f88008d07deabbe65bd01f1d233d47"; );

നിങ്ങൾക്ക് ഇതിനകം ഒരു കീ ഉണ്ടെങ്കിൽ, അത് നീക്കം ചെയ്ത് പുതിയൊരെണ്ണം ഉപയോഗിച്ച് മാറ്റിസ്ഥാപിക്കുക.

എല്ലാ സാഹചര്യങ്ങളിലും ലൈൻ രഹസ്യം "34f88008d07deabbe65bd01f1d233d47";നിങ്ങൾക്കും അത് തന്നെ വേണം!അർത്ഥം രഹസ്യംകമാൻഡ് വഴി സൃഷ്ടിച്ചത് rndc-confgen.

നിങ്ങളുടെ ഡിഎൻഎസ് സെർവർ പൂർണ്ണമായി കോൺഫിഗർ ചെയ്ത് അത് സമാരംഭിച്ചുകഴിഞ്ഞാൽ നിങ്ങൾ ചെയ്ത ജോലി പരിശോധിക്കാം. തുടർന്ന്, കമാൻഡ് എക്സിക്യൂട്ട് ചെയ്യുമ്പോൾ:

# rndc നില

നിങ്ങൾ ഇതുപോലുള്ള എന്തെങ്കിലും കാണുകയാണെങ്കിൽ:

പതിപ്പ്: 9.6.1-P1 (ഹലോ, സുഹൃത്തേ!) CPU-കൾ കണ്ടെത്തി: 2 വർക്കർ ത്രെഡുകൾ: 2 സോണുകളുടെ എണ്ണം: 14 ഡീബഗ് ലെവൽ: 0 xfers റൺ ചെയ്യുന്നു: 0 xfers മാറ്റിവച്ചു: 0 soa അന്വേഷണങ്ങൾ പുരോഗമിക്കുന്നു: 0 അന്വേഷണ ലോഗിംഗ് ഓഫാണ് റിക്കർസീവ് ക്ലയൻ്റുകൾ : 0/0/1000 tcp ക്ലയൻ്റുകൾ: 0/100 സെർവർ പ്രവർത്തിക്കുന്നു

- യൂട്ടിലിറ്റി എന്നാണ് അർത്ഥമാക്കുന്നത് rndcനിങ്ങളുടെ ബൈൻഡിലേക്ക് വിജയകരമായി കണക്റ്റ് ചെയ്തു, ഞങ്ങൾ ഇപ്പോൾ സൃഷ്ടിച്ച കീ ഉപയോഗിച്ച് ലോഗിൻ ചെയ്തു, ഒപ്പം DNS സെർവർ സ്റ്റാറ്റസിനായി ബൈൻഡ് ആവശ്യപ്പെട്ടു, അതാണ് അവർ നിങ്ങളെ കാണിച്ചത്.

നിങ്ങളുടെ DNS സെർവർ നിരീക്ഷിക്കാനും നിയന്ത്രിക്കാനും ഈ യൂട്ടിലിറ്റി നിങ്ങളെ അനുവദിക്കുന്ന ഉപയോഗപ്രദമായ നിരവധി കീകൾ ഉണ്ട്. ആർഗ്യുമെൻ്റുകളില്ലാതെ ഇത് പ്രവർത്തിപ്പിക്കുക, ലഭ്യമായ കമാൻഡുകളും അവയ്ക്കുള്ള സഹായവും നിങ്ങൾ കാണും. (കമാൻഡ് ഉപയോഗിച്ച് ഉടനടി ഒരു ഡംപ് ഫയൽ സൃഷ്ടിക്കാൻ ഞാൻ നിങ്ങളെ ഉപദേശിക്കുന്നു rndc dumpdb).

കോൺഫിഗറേഷൻ ഫയലിൻ്റെ വിശദീകരണം നമുക്ക് തുടരാം /etc/namedb/named.conf:

സോൺ "." (ടൈപ്പ് സൂചന; ഫയൽ "named.root"; //നിലവിലെ റൂട്ട് സോൺ ഫയൽ എങ്ങനെ നേടാം എന്ന് താഴെ എഴുതിയിരിക്കുന്നു); സോൺ "0.0.127.in-addr.arpa" ( ടൈപ്പ് മാസ്റ്റർ; ഫയൽ "master/localhost.rev"; അറിയിപ്പ് നമ്പർ; ); ...

localhost.rev ഫയൽ ഇതുപോലെ കാണപ്പെടുന്നു:

# cat /etc/namedb/master/localhost.rev $TTL 3600 @ IN SOA host.your_domain.ru. root.host.your_domain.ru. (2009110601; സീരിയൽ 3600; പുതുക്കുക 900; വീണ്ടും ശ്രമിക്കുക 3600000; കാലഹരണപ്പെടുക 3600) ; കുറഞ്ഞത് IN NS host.your_domain.ru. 1 IN PTR localhost.your_domain.ru.

ഇനിപ്പറയുന്ന ക്രമീകരണങ്ങൾ ഉപയോഗിച്ച് ഞങ്ങൾ വിവിധ ഫയലുകളിലേക്ക് ലോഗുകൾ ശേഖരിക്കുകയും എഴുതുകയും ചെയ്യും. ചാനൽ ലോഗിംഗ് വിഭാഗത്തിൻ്റെ ഫോർമാറ്റ് ഇപ്രകാരമാണ്:

ചാനൽ ചാനൽ-നാമം ( (ഫയൽ ഫയൽ-നാമം [ പതിപ്പുകൾ (നമ്പർ ഈ ചാനലിൻ്റെ (പ്രവർത്തിക്കുന്ന ഡയറക്ടറിയുമായി ബന്ധപ്പെട്ടവ); ലോഗ് ഫയലുകളുടെ പതിപ്പുകളുടെ എണ്ണം; ലോഗ് ഫയൽ പുനർനമ്പർ ചെയ്തിരിക്കുന്ന ഫയൽ വലുപ്പം. പതിപ്പുകളുടെ എണ്ണം വ്യക്തമാക്കിയിട്ടില്ലെങ്കിൽ, നിർദ്ദിഷ്ട ഫയൽ വലുപ്പം എത്തുമ്പോൾ ലോഗിംഗ്\ നിർത്തും . [ തീവ്രത (നിർണ്ണായകമായ | പിശക് | മുന്നറിയിപ്പ് | അറിയിപ്പ് | വിവരം | ഡീബഗ് [ ലെവൽ ] | ഡൈനാമിക്); ] // ലോഗ് ഫിൽട്ടർ, ഈ ചാനലിലേക്ക് ഞങ്ങൾ എന്ത് തരത്തിലുള്ള വിവരങ്ങളാണ് നൽകുക. // ഞങ്ങൾ ഇവൻ്റ് വിഭാഗ തരം ലോഗ് ചെയ്താലും ഇല്ലെങ്കിലും [ പ്രിൻ്റ്-തീവ്രത അതെ-അല്ലെങ്കിൽ-ഇല്ല; ] // ഇവൻ്റിൻ്റെ “തീവ്രത” തരം ഞങ്ങൾ ലോഗ് ചെയ്താലും ഇല്ലെങ്കിലും [ പ്രിൻ്റ്-ടൈം അതെ-അല്ലെങ്കിൽ-ഇല്ല; ] / / ഇവൻ്റിൻ്റെ സമയം ഞങ്ങൾ ലോഗ് ചെയ്താലും ഇല്ലെങ്കിലും);

അതിനാൽ - ഇവ ഫയലിലെ എൻ്റെ ക്രമീകരണങ്ങളാണ് /etc/namedb/named.conf:

ലോഗിംഗ് ( // ലോഗിംഗ് പാരാമീറ്ററുകൾ ചാനൽ default_ch ( // ലോഗിംഗ് ചാനൽ default_ch ഫയൽ നിയുക്തമാക്കുക "/var/log/named.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); channel security_ch ( // ലോഗിംഗ് ചാനൽ സെക്യൂരിറ്റി_ch ഫയൽ സൂചിപ്പിക്കുന്നു "/var/log/security.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); channel transfer_ch ( // ലോഗിംഗ് ചാനൽ transfer_ch ഫയൽ സൂചിപ്പിക്കുന്നു " /var/ log/transfer.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); ചാനൽ lame-ch ( // ലോഗിംഗ് ചാനൽ lame-ch ഫയൽ സൂചിപ്പിക്കുന്നു "/var/log/ lamers.log" പതിപ്പുകൾ 3 വലുപ്പം 800k; തീവ്രത വിവരം; പ്രിൻ്റ്-ടൈം അതെ; പ്രിൻ്റ്-വിഭാഗം അതെ; ); വിഭാഗം മുടന്തൻ-സെർവറുകൾ (മുടന്തൻ-ch; ); // “വളഞ്ഞ” DNS സെർവറുകളിൽ നിന്ന് മുടന്തൻ-ch ലേക്ക് ഇവൻ്റുകൾ എഴുതുക ചാനൽ വിഭാഗം ഡിഫോൾട്ട് (default_ch; ); // സ്വന്തം ചാനൽ കാറ്റഗറി സെക്യൂരിറ്റി ഇല്ലാത്ത എല്ലാം default_ch ചാനലിലേക്ക് എഴുതുക (security_ch; ); // സെക്യൂരിറ്റി ഇവൻ്റുകളെ കുറിച്ച് സെക്യൂരിറ്റി_ch ചാനലിലേക്ക് എഴുതുക xfer-in ( transfer_ch; ); // സോൺ വിഭാഗത്തിൻ്റെ കൈമാറ്റത്തെക്കുറിച്ച് transfer_ch ചാനലിലേക്ക് എഴുതുക xfer-out ( transfer_ch; ); // സോണുകൾ സ്വീകരിക്കുന്നതിനെക്കുറിച്ച് transfer_ch ചാനലിലേക്ക് എഴുതുക വിഭാഗം അറിയിക്കുക ( transfer_ch; ); // Transfer_ch ചാനലിലേക്ക് അറിയിപ്പുകളും രജിസ്ട്രേഷൻ വസ്തുതകളും എഴുതുക);

ഇപ്പോൾ നിങ്ങൾ ബൈൻഡ് സജ്ജീകരിക്കുന്നത് പൂർത്തിയാക്കി, സെർവറിൽ നിന്ന് നിലവിലെ റൂട്ട് സോൺ ഫയൽ (named.root) ലഭിക്കുന്നതിന് നിങ്ങൾ ചെയ്യേണ്ടത് wget അല്ലെങ്കിൽ fetch കമാൻഡ് ഉപയോഗിക്കുക:

# ftp://ftp.internic.net/domain/named.root ലഭ്യമാക്കുക

അത് ഡയറക്ടറിയിൽ ഇടുക /etc/namedb/നിലവിലുള്ളത് മാറ്റിസ്ഥാപിക്കുക. ഈ നടപടിക്രമം ഇടയ്ക്കിടെ ആവർത്തിക്കുകയോ ക്രോൺ വഴി ഈ പ്രവർത്തനം ക്രമീകരിക്കുകയോ ചെയ്യുന്നത് നല്ലതാണ്.

ഇപ്പോൾ ഞങ്ങളുടെ DNS സെർവർ ആരംഭിക്കാനുള്ള സമയമായി:

/etc/rc.d/named start

യൂട്ടിലിറ്റിയുടെ പ്രവർത്തനം പരിശോധിക്കുന്നു rndc, മുകളിൽ വിവരിച്ചതുപോലെ.

ആരംഭിക്കുന്നതിന്, കമാൻഡ് പ്രവർത്തിപ്പിക്കുക:

# ps -ax | grep എന്ന പേര് 476 ?? 0:01.19 /usr/sbin/syslogd -l /var/run/log -l /var/named/var/run/log -s 704 ?? 0:00.04 /usr/sbin/named -t /var/named -u bind 1022 p0 R+ 0:00.00 grep എന്നാണോ

നിങ്ങൾ ഇതുപോലെ എന്തെങ്കിലും കണ്ടാൽ, പ്രക്രിയ ആരംഭിച്ചു.

ഉറപ്പാക്കാൻ, നിങ്ങൾക്ക് ഇനിപ്പറയുന്ന കമാൻഡ് പ്രവർത്തിപ്പിക്കാൻ കഴിയും (നിങ്ങൾക്ക് അത് ഉണ്ടെങ്കിൽ):

# lsof -i tcp | grep കേൾക്കുക | 704 ബൈൻഡ് 20u IPv4 0xc845a000 0t0 TCP ലോക്കൽഹോസ്റ്റ്:ഡൊമെയ്ൻ (LISTEN) എന്ന് പേരിട്ടിരിക്കുന്ന ഗ്രെപിന് 704 ബൈൻഡ് 21u IPv4 0xc449a740 0t0 TCP ലോക്കൽഹോസ്റ്റ്:rndc (LISTEN) എന്ന് പേരിട്ടിരിക്കുന്നത് 704 IPv4 0xc845a000 ഹോസ്റ്റ്:ഡൊമെയ്ൻ (LISTEN) എന്ന് പേരിട്ടിരിക്കുന്ന 704 ബൈൻഡ് 21u IPv4 0xc449a740 0t0 TCP ലോക്കൽഹോസ്റ്റ്:rndc (LISTEN) 704 ബൈൻഡ് 20u IPv4 0xc845a000 0t0 TCP ലോക്കൽഹോസ്റ്റ്:ഡൊമെയ്ൻ (LISTEN) എന്ന് നാമകരണം ചെയ്തു c845a000 0 t0 TCP ലോക്കൽഹോസ്റ്റ്:ഡൊമെയ്ൻ (കേൾക്കുക ) 704 ബൈൻഡ് 21u IPv4 0xc449a740 0t0 TCP ലോക്കൽഹോസ്റ്റ്:rndc (LISTEN) എന്ന് നാമകരണം ചെയ്തു st:rndc (കേൾക്കുക)

ഇപ്പോൾ പുതുതായി ഇൻസ്റ്റാൾ ചെയ്ത DNS സെർവറുമായി പ്രവർത്തിക്കാൻ ഞങ്ങളുടെ സെർവർ കോൺഫിഗർ ചെയ്യേണ്ടതുണ്ട്. ഇത് ചെയ്യുന്നതിന്, നിങ്ങൾ ഫയലിൽ മാറ്റങ്ങൾ വരുത്തേണ്ടതുണ്ട് /etc/resolv.conf. ഇനിപ്പറയുന്ന ഫോമിലേക്ക് ഇത് കുറയ്ക്കുക:

# cat /etc/resolv.conf ഡൊമെയ്ൻ your_domain.ru നെയിംസെർവർ 127.0.0.1

DNS യൂട്ടിലിറ്റികൾ BIND9 സെർവറിൽ ഉൾപ്പെടുത്തിയിട്ടുണ്ട് കുഴിക്കുക, ഹോസ്റ്റ്ഒപ്പം nslookupഡൊമെയ്ൻ സ്പേസ് പഠിക്കാൻ. അവരുടെ സഹായത്തോടെ, നിങ്ങൾ ഇപ്പോൾ കോൺഫിഗർ ചെയ്ത് സമാരംഭിച്ച DNS സെർവർ എങ്ങനെ പ്രവർത്തിക്കുന്നുവെന്ന് ഞങ്ങൾ പരിശോധിക്കും.

യൂട്ടിലിറ്റി ഹോസ്റ്റ്ഒരു നിർദ്ദിഷ്ട ഡൊമെയ്ൻ നാമത്തിനായി ഒരു നിർദ്ദിഷ്ട തരത്തിലുള്ള RR മൂല്യങ്ങൾ നേടാൻ നിങ്ങളെ അനുവദിക്കുന്നു. കോൾ ഫോർമാറ്റ്:

ഹോസ്റ്റ് [ - നിയന്ത്രണ കീകൾ ] [ -അന്വേഷണ കീകൾ] ഡൊമെയ്ൻ-നാമം-അല്ലെങ്കിൽ വിലാസം [ വോട്ടെടുപ്പ്-സെർവർ ]

.

സ്ഥിരസ്ഥിതിയായി, ക്ലയൻ്റ് ലൈബ്രറി സജ്ജീകരിക്കുമ്പോൾ വിവരിച്ച സെർവർ ഉപയോഗിക്കുന്നു. ഡൊമെയ്ൻ നാമങ്ങൾ സമ്പൂർണ്ണമായി കണക്കാക്കപ്പെടുന്നു, കൂടാതെ ഒരു തിരയൽ ലിസ്റ്റും ഉപയോഗിക്കുന്നില്ല. കൂടുതൽ വിവരങ്ങൾ ഇവിടെ മനുഷ്യൻ ഹോസ്റ്റ്.

യൂട്ടിലിറ്റി കുഴിക്കുകസോൺ ഫയൽ ഫോർമാറ്റിൽ ഒരു നിർദ്ദിഷ്ട ഡൊമെയ്ൻ നാമത്തിനായി ഒരു നിർദ്ദിഷ്ട തരത്തിലുള്ള RR മൂല്യങ്ങൾ നേടാൻ നിങ്ങളെ അനുവദിക്കുന്നു. പിന്തുണയ്ക്കുന്ന ധാരാളം വിവരങ്ങൾ കമൻ്റുകളുടെ രൂപത്തിൽ നൽകിയിട്ടുണ്ട്, ഉൾപ്പെടെ. ഒരു അഭ്യർത്ഥനയ്ക്ക് മറുപടിയായി ലഭിച്ച പാക്കറ്റിൻ്റെ വ്യാഖ്യാനം. കോൾ ഫോർമാറ്റ്:

കുഴിക്കുക[ @polled-server ] [ -ഓപ്ഷനുകൾ-ഡിഗ്] ഡൊമെയ്ൻ നാമം [ റെക്കോർഡ്-തരം ] [ റെക്കോർഡ് ക്ലാസ് ] [ +ചോദ്യം-ഓപ്ഷനുകൾ ]

സ്ഥിരസ്ഥിതിയായി, ക്ലയൻ്റ് ലൈബ്രറി സജ്ജീകരിക്കുമ്പോൾ വിവരിച്ച സെർവർ ഉപയോഗിക്കുന്നു. ഡൊമെയ്ൻ നാമങ്ങൾ സമ്പൂർണ്ണമായി കണക്കാക്കപ്പെടുന്നു, കൂടാതെ ഒരു തിരയൽ ലിസ്റ്റും ഉപയോഗിക്കുന്നില്ല. നിങ്ങൾക്ക് സ്യൂഡോടൈപ്പുകൾ AXFR (ആധികാരിക സെർവറിൽ നിന്ന് മാത്രം കൈമാറ്റം ചെയ്ത സോൺ), ixfr=reference-version-number, കൂടാതെ ഡിഫോൾട്ട്, ഡിഫോൾട്ട്: A. ഒരേ കമാൻഡ് ലൈനിൽ ഒന്നിലധികം അപേക്ഷകൾ നടത്താം

യൂട്ടിലിറ്റി nslookupകാലഹരണപ്പെട്ടതായി പ്രഖ്യാപിക്കുകയും നിങ്ങൾ ഇത് ആരംഭിക്കുമ്പോഴെല്ലാം ഇത് നിങ്ങളെ ഓർമ്മപ്പെടുത്തുകയും ചെയ്യുന്നു (ഡോക്യുമെൻ്റേഷൻ പോലും നൽകിയിട്ടില്ല, സഹായ കമാൻഡും മറ്റ് ചിലതും ഇല്ല). കോൾ ഫോർമാറ്റ്:

nslookup [ - കീകൾ] ഡൊമെയ്ൻ നാമം [ വോട്ടെടുപ്പ്-സെർവർ ]

കമാൻഡ് പ്രവർത്തിപ്പിക്കുക:

# dig @127.0.0.1 ya.ru ;<<>> ഡിജി 9.6.1-പി1<<>> @127.0.0.1 ya.ru ; (1 സെർവർ കണ്ടെത്തി) ;; ആഗോള ഓപ്ഷനുകൾ: +cmd ;; ഉത്തരം കിട്ടി: ;; >>തലക്കെട്ട്<< opcode: QUERY, status: NOERROR, id: 51090 ;; flags: qr rd ra; QUERY: 1, ANSWER: 3, AUTHORITY: 2, ADDITIONAL: 2 ;; QUESTION SECTION: ;ya.ru. IN A ;; ANSWER SECTION: ya.ru. 2843 IN A 213.180.204.8 ya.ru. 2843 IN A 77.88.21.8 ya.ru. 2843 IN A 93.158.134.8 ;; AUTHORITY SECTION: ya.ru. 2843 IN NS ns1.yandex.ru. ya.ru. 2843 IN NS ns5.yandex.ru. ;; ADDITIONAL SECTION: ns1.yandex.ru. 79700 IN A 213.180.193.1 ns5.yandex.ru. 79701 IN A 213.180.204.1 ;; Query time: 2 msec ;; SERVER: 127.0.0.1#53(127.0.0.1) ;; WHEN: Fri Dec 4 14:04:11 2009 ;; MSG SIZE rcvd: 146

അതിൻ്റെ പ്രവർത്തനത്തിൻ്റെ ഫലമായി നിങ്ങൾ ഏകദേശം ഒരേ കാര്യം കാണുന്നുവെങ്കിൽ, DNS സെർവർ കമാൻഡ് ശരിയായി പ്രോസസ്സ് ചെയ്തു.

ഇപ്പോൾ കമാൻഡ് പ്രവർത്തിപ്പിക്കുക:

# ഹോസ്റ്റ് ya.ru ya.ru ന് വിലാസമുണ്ട് 77.88.21.8 ya.ru ന് വിലാസമുണ്ട് 93.158.134.8 ya.ru എന്ന വിലാസമുണ്ട് 213.180.204.8 ya.ru മെയിൽ കൈകാര്യം ചെയ്യുന്നത് 10 mx.yandex.ru ആണ്.

നിങ്ങളുടെ DNS സെർവർ ഇതുപോലെ എന്തെങ്കിലും പ്രതികരിച്ചാൽ, അത് ശരിയായി പ്രവർത്തിക്കുന്നു എന്നാണ്!

ഈ കമാൻഡുകൾ ഫലങ്ങളൊന്നും നൽകിയില്ലെങ്കിൽ, നിങ്ങൾ ലോഗ് നോക്കേണ്ടതുണ്ട് /var/log/messagesനിങ്ങളുടെ ബൈൻഡ് അവിടെ വരുത്തുന്ന പിശകുകൾക്ക്. അവ വിശകലനം ചെയ്തുകൊണ്ട്, DNS സെർവറിൻ്റെ തെറ്റായ പ്രവർത്തനത്തിന് കാരണമാകുന്നത് എന്താണെന്ന് മനസിലാക്കാൻ ശ്രമിക്കുക. നെറ്റ്വർക്ക് ഫയർവാളുകളുടെ തെറ്റായ കോൺഫിഗറേഷനാണ് പ്രധാന മേൽനോട്ടം.

ഉപസംഹാരമായി, ബൈൻഡിൽ നിർമ്മിച്ച ചില ഡയഗ്നോസ്റ്റിക് കമാൻഡുകളെക്കുറിച്ച് സംസാരിക്കാൻ ഞാൻ ആഗ്രഹിക്കുന്നു.

- പേര്-ചെക്ക്സോൺ- സോൺ ഫയലുകളുടെ വാക്യഘടനയും സമഗ്രതയും പരിശോധിക്കുന്നു. ഓരോ തവണയും ബൈൻഡ് വഴി ലോഡ് ചെയ്യുന്നതിനുമുമ്പ് ഒരേ പരിശോധനകൾ നടത്തുന്നു. പക്ഷേ, സെർവർ എന്ന പേര് ലോഡുചെയ്യുന്നതിന് മുമ്പ് ഇത് ചെയ്യുന്നത് ഇപ്പോഴും ഉപയോഗപ്രദമാണെന്ന് ഞാൻ കരുതുന്നു.

- എന്ന-കംപൈൽസോൺ- ചെക്ക്സോണിനെക്കാൾ കൂടുതൽ കർശനമായ പരിശോധനകൾ നടത്തുന്നു, കാരണം അതിൻ്റെ പ്രവർത്തനത്തിൻ്റെ ഫലമായി, നിലവിലെ സോണുകളുടെ ഒരു ഡംപ് സൃഷ്ടിക്കപ്പെടും, അത് നാമമാത്രമായി ഉപയോഗിക്കും.

- പേര്-ചെക്ക് കോൺഫ്- name.conf കോൺഫിഗറേഷൻ ഫയൽ പരിശോധിക്കുന്നതിനുള്ള യൂട്ടിലിറ്റി

ഈ വിഷയത്തിൽ, അനുയോജ്യമായ ഒരു ചെറിയ ഓർഗനൈസേഷൻ്റെയോ ചെറിയ ദാതാവിൻ്റെയോ ആവശ്യങ്ങൾക്കായി BIND DNS സെർവറിൻ്റെ പൂർണ്ണ കോൺഫിഗറേഷൻ വിവരിക്കാൻ ഞാൻ ശ്രമിക്കും.

1. BIND കോൺഫിഗറേഷൻ ഫയൽ എന്ന പേര്.conf:

ഫയൽ സ്ഥാനം BIND ക്രമീകരണങ്ങൾ OS അനുസരിച്ച് വ്യത്യാസപ്പെടാം. ഉദാഹരണത്തിന്, FreeBSD-യിൽ ഇത് /etc/namedb/named.conf എന്നതിൽ സംഭരിച്ചിരിക്കുന്നു. Chroot ഡയറക്ടറി: /var/named/.

# തിരിച്ചറിയൽ കീ.

കീ "rndckey" (

അൽഗോരിതം hmac-md5;

രഹസ്യം "945Gа8BNiQ+NvPeklas+Bu==";

};ഓപ്ഷനുകൾ (

# ഏത് IPv6 വിലാസങ്ങളാണ് സെർവർ ശ്രദ്ധിക്കേണ്ടതെന്ന് വ്യക്തമാക്കുക. ഈ ഉദാഹരണത്തിൽ, "ഒന്നുമില്ല;" - IPv6 കേൾക്കരുത്.

Listen-on-v6 (ഒന്നുമില്ല; );

# ഏത് IPv4 വിലാസങ്ങളാണ് സെർവർ ശ്രദ്ധിക്കേണ്ടതെന്ന് വ്യക്തമാക്കുക.

#127.0.0.1 - ലൂപ്പ്ബാക്ക്

# 192.168.0.1 - ലോക്കൽ നെറ്റ്വർക്ക് ഇൻ്റർഫേസ്. പ്രാദേശിക ഉപഭോക്താക്കൾക്ക് ഇത് ആക്സസ് ചെയ്യും.

# 100.100.100.100 - ബാഹ്യ ഇൻ്റർഫേസ്. ഇത് ആഗോള നെറ്റ്വർക്കിൽ നിന്നുള്ള അഭ്യർത്ഥനകൾ പ്രോസസ്സ് ചെയ്യും.

ലിസൻ-ഓൺ പോർട്ട് 53 (127.0.0.1; 192.168.0.1; 100.100.100.100; );

# പ്രോസസ്സ് ചെയ്യേണ്ട അഭ്യർത്ഥനകൾ. ഈ ഉദാഹരണത്തിൽ, "ഏതെങ്കിലും;" - ഏതെങ്കിലും അഭ്യർത്ഥനകൾ പ്രോസസ്സ് ചെയ്യുന്നു.

# ആവശ്യമെങ്കിൽ, അഭ്യർത്ഥനകൾ പ്രോസസ്സ് ചെയ്യാൻ അനുവദിക്കുന്ന നെറ്റ്വർക്കുകളോ നിർദ്ദിഷ്ട നോഡുകളോ നിങ്ങൾക്ക് വ്യക്തമാക്കാം. ഉദാഹരണത്തിന്, “192.168.0.1/24; 127.0.0.1;” 192.168.0.1/24 സബ്നെറ്റിൽ നിന്നുള്ള ക്ലയൻ്റുകളെ മാത്രമേ ഞങ്ങൾ അനുവദിക്കൂ, കൂടാതെ ലൂപ്പ്ബാക്ക് ഇൻ്റർഫേസിലൂടെ ഞങ്ങളും.

അനുവദിക്കുക-ചോദ്യം (ഏതെങ്കിലും; );

# അഭ്യർത്ഥനകൾ എവിടെ കൈമാറണം. ആവശ്യമെങ്കിൽ, നിങ്ങളുടെ ദാതാവിൻ്റെ DNS സെർവറിലേക്ക് അഭ്യർത്ഥനകൾ കൈമാറാൻ കഴിയും, ഉദാഹരണത്തിന്, ട്രാഫിക് സംരക്ഷിക്കാൻ. ഈ ഉദാഹരണത്തിൽ ഇത് റൂട്ട് സോണിൽ മാത്രമാണ് ഉപയോഗിക്കുന്നത്.

ഫോർവേഡർമാർ();

# സോൺ ടേബിളുകൾ മാറ്റുന്നത് (അപ്ഡേറ്റ് ചെയ്യുന്നത്) ഞങ്ങൾ നിരോധിക്കുന്നു.

അനുവദിക്കുക-അപ്ഡേറ്റ് (ഒന്നുമില്ല;);

# അധിക ഓപ്ഷനുകൾ. പ്രവർത്തിക്കുന്ന ഡയറക്ടറി, PID ഫയൽ, ഡംപ് ഫയൽ, സ്റ്റാറ്റിസ്റ്റിക്സ് ഫയൽ എന്നിവയുടെ സ്ഥാനം. ആവശ്യമെങ്കിൽ നിങ്ങൾക്ക് അത് മാറ്റാം. എല്ലാ പാതകളും Chroot ഡയറക്ടറിയുമായി ബന്ധപ്പെട്ടതാണ്.

ഡയറക്ടറി "/etc/namedb";

pid-file "/var/run/named/pid";

dump-file "/var/dump/named_dump.db";

സ്ഥിതിവിവരക്കണക്ക്-ഫയൽ "/var/stats/named.stats";

# ഞങ്ങളുടെ BIND സെർവറിൻ്റെ പതിപ്പ് മറയ്ക്കുന്നു.

പതിപ്പ് "0";

};# ആക്സസ് കൺട്രോൾ ലിസ്റ്റ് - ആക്സസ് കൺട്രോൾ ലിസ്റ്റുകൾ

# ACL "ഉപയോക്താവ്" - ഞങ്ങളുടെ പ്രാദേശിക ക്ലയൻ്റുകൾ.

acl “ഉപയോക്താവ്” (192.168.0.0/24; 127.0.0.1; );

# ACL "inet" - ACL "ഉപയോക്താവിൽ" ഉൾപ്പെടാത്ത എല്ലാവരും

acl "inet" (!ഉപയോക്താവ്; );# കാണുക - കാഴ്ചകൾ

# വ്യത്യസ്ത കാഴ്ചകളിലേക്കുള്ള ആക്സസ് വേർതിരിച്ചറിയാൻ ഞങ്ങൾ ACL-കൾ ഉപയോഗിക്കും.# "എല്ലാം" കാണുക - എല്ലാ അഭ്യർത്ഥനകൾക്കും കാണുക.

"എല്ലാം" കാണുക (

# ഈ കാഴ്ച എല്ലാ ക്ലയൻ്റുകൾക്കും മാത്രമാണെന്ന് ഞങ്ങൾ സൂചിപ്പിക്കുന്നു.

മാച്ച്-ക്ലയൻ്റുകൾ (ഏതെങ്കിലും;);

# ആവർത്തന ചോദ്യങ്ങൾ പ്രവർത്തനരഹിതമാക്കുക.

ആവർത്തന നമ്പർ;# മാസ്റ്റർ സോൺ test.com

സോൺ "test.com" (

# "slave" സോൺ തരം "test.com" ഡൊമെയ്ൻ സോണിനായുള്ള ഒരു ദ്വിതീയ DNS സെർവറാണ്.

# നിങ്ങൾക്ക് "സ്റ്റബ്" ഉപയോഗിക്കാം. ഈ സാഹചര്യത്തിൽ, സോൺ ടേബിളുകൾ സംഭരിക്കപ്പെടില്ല (എൻഎസ് റെക്കോർഡുകൾ മാത്രം സംഭരിക്കും), കൂടാതെ അഭ്യർത്ഥനകൾ പരസ്യപ്പെടുത്തിയ DNS സെർവറുകളിലേക്ക് റീഡയറക്ടുചെയ്യും.

തരം അടിമ;

# സോൺ ടേബിൾ ഫയൽ.

ഫയൽ "slave/test.com.hosts";

# "test.com" ഡൊമെയ്ൻ സോണിനായുള്ള പ്രാഥമിക DNS സെർവർ വ്യക്തമാക്കുക.

മാസ്റ്റേഴ്സ് (100.100.100.201;);

};# DynDNS സോൺ dyn.example.com.

സോൺ “dyn.example.com” (

# ഈ ഡൊമെയ്ൻ സോണിനുള്ള പ്രാഥമിക DNS സെർവറാണ് "മാസ്റ്റർ" സോൺ തരം.

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "dynamic/dyn.example.com.hosts";

# കീ ഉപയോഗിച്ച് സോൺ പട്ടിക മാറ്റാൻ (അപ്ഡേറ്റ് ചെയ്യാൻ) അനുവദിക്കുക.

അനുവദിക്കുക-അപ്ഡേറ്റ് (കീ "rndckey"; );

};# "100.100.100.100/24" എന്ന ആഗോള സബ്നെറ്റിനായുള്ള റിവേഴ്സ് സോൺ.

സോൺ “100.100.in-addr.arpa” (

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "master/100.100.rev.hosts";

};

}# "ഉപയോക്താവ്" കാണുക - ഞങ്ങളുടെ പ്രാദേശിക ക്ലയൻ്റുകൾക്കായി കാണുക.

"ഉപയോക്താവ്" കാണുക (

# ഈ കാഴ്ച "ഉപയോക്താവ്" ACL-ൽ ഉൾപ്പെട്ടിരിക്കുന്ന ക്ലയൻ്റുകൾക്ക് മാത്രമുള്ളതാണെന്ന് ഞങ്ങൾ സൂചിപ്പിക്കുന്നു

മാച്ച്-ക്ലയൻ്റ്സ് (ഉപയോക്താവ്;);

# പ്രാദേശിക ക്ലയൻ്റുകളെ ആവർത്തിച്ചുള്ള അന്വേഷണങ്ങൾ നടത്താൻ അനുവദിക്കുക.

ആവർത്തനം അതെ;# "ഉപയോക്താവിനെ" കാണുന്നതിനുള്ള സോണുകൾ വിവരിക്കുക

# സോൺ "ലോക്കൽ ഹോസ്റ്റ്".

സോൺ "ലോക്കൽ ഹോസ്റ്റ്" ൽ (

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "master/localhost.hosts";

};# മാസ്റ്റർ സോൺ example.com.

സോൺ "example.com" (

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "master/user/example.com.hosts";

};# "192.168.0.0/24" എന്ന പ്രാദേശിക സബ്നെറ്റിനായുള്ള റിവേഴ്സ് സോൺ.

സോൺ “0.168.192.in-addr.arpa” (

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "master/user/192.168.0.rev.hosts";

};# "ലോക്കൽ ഹോസ്റ്റ്" എന്നതിനായുള്ള റിവേഴ്സ് സോൺ.

സോൺ “0.0.127.in-addr.arpa” (

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "master/127.0.0.rev.hosts";

};# DNS റൂട്ട് സോൺ.

സോൺ "." (

# സോൺ തരം "സൂചന" - കാഷിംഗ് സെർവർ. സോൺ ടേബിളുകളൊന്നും സംഭരിക്കുന്നില്ല.

ടൈപ്പ് സൂചന;

ഫയൽ "named.root";

# ദാതാവിൻ്റെ DNS സെർവറിലേക്ക് ഞങ്ങൾ അഭ്യർത്ഥനകൾ കൈമാറുന്നു (100.100.100.201 - ദാതാവിൻ്റെ DNS സെർവർ).

ഫോർവേഡർമാർ (100.100.100.201;);

};

};# "inet" കാണുക - ആഗോള നെറ്റ്വർക്കിൽ നിന്നുള്ള അഭ്യർത്ഥനകൾക്കായി കാണുക.

"ഇനെറ്റ്" കാണുക (

മാച്ച്-ക്ലയൻ്റ്സ്(inet;);

# ആവർത്തന ചോദ്യങ്ങൾ പ്രവർത്തനരഹിതമാക്കുക.

ആവർത്തന നമ്പർ;

ഇല്ല അറിയിക്കുക;# മാസ്റ്റർ സോൺ example.com.

സോൺ "example.com" (

ടൈപ്പ് മാസ്റ്റർ;

ഫയൽ "master/inet/example.com.hosts";

};

};2. "ഉപയോക്താവ്" കാഴ്ചയ്ക്കുള്ള Example.com സോൺ പട്ടിക:

$ttl 38400

2011101101 ; YYYYMMDDNN ഫോർമാറ്റിലുള്ള സീരിയൽ - സോൺ സീരിയൽ നമ്പർ.

; YYYY - വർഷം, MM - മാസം, DD - ദിവസം, NN - നിലവിലെ ദിവസത്തേക്കുള്ള പട്ടിക മാറ്റങ്ങളുടെ സീരിയൽ നമ്പർ.

10800; പുതുക്കുക - ഒരു അപ്ഡേറ്റ് ചെയ്യേണ്ടതിൻ്റെ ആവശ്യകതയ്ക്കായി എത്ര തവണ മാസ്റ്റർ സെർവർ ടേബിൾ പരിശോധിക്കേണ്ടതുണ്ടെന്ന് സൂചിപ്പിക്കുന്ന സമയം.

3600; വീണ്ടും ശ്രമിക്കുക - മാസ്റ്റർ സെർവറിലേക്കുള്ള കണക്ഷൻ പരാജയപ്പെടുകയാണെങ്കിൽ എത്ര വേഗത്തിൽ വീണ്ടും ശ്രമിക്കണമെന്ന് സൂചിപ്പിക്കുന്ന സമയം.

604800; കാലഹരണപ്പെടൽ - പട്ടിക കാലഹരണപ്പെടുന്ന സമയം; ഈ സമയത്തിന് ശേഷം, പട്ടിക കാലഹരണപ്പെട്ടതായി കണക്കാക്കുകയും വീണ്ടും വായിക്കുകയും ചെയ്യുന്നു.

38400; പട്ടിക കാഷെയിൽ എത്രനേരം സൂക്ഷിക്കണമെന്ന് സൂചിപ്പിക്കുന്ന സമയമാണ് TTL. ഈ സമയം കാലഹരണപ്പെട്ടതിന് ശേഷം, സെർവർ വീണ്ടും പട്ടിക വീണ്ടും വായിക്കുന്നു.

); ഈ സോണിൻ്റെ നെയിം സെർവർ വ്യക്തമാക്കുക.

example.com. NS ns.example.com എന്നതിൽ.

; "direct" (പേര് വിലാസത്തിലേക്ക് പരിവർത്തനം ചെയ്യുന്നു) എൻട്രി.

ns.example.com. ഒരു 100.100.100.100 ൽ

# "മെയിൽ" (ഡൊമെയ്ൻ മെയിൽ സെർവറുകൾ സൂചിപ്പിക്കുന്നു) റെക്കോർഡ്. 10 - ക്രമം.

; ഹോസ്റ്റ് example.com നേരിട്ട് റെക്കോർഡ് ചെയ്യാൻ ഞങ്ങൾ പ്രാദേശിക വിലാസങ്ങൾ ഉപയോഗിക്കുന്നു.

example.com. എ 192.168.0.2

sip.example.com. എ 192.168.0.3

mx.example.com. ഒരു 192.168.0.4; www.example.com എന്നത് example.com എന്നതിൻ്റെ പര്യായപദമാണെന്ന് ഞങ്ങൾ സൂചിപ്പിക്കുന്നു

www.example.com IN CNAME example.com.; SIP ടെലിഫോണിയുടെ ഉദാഹരണം ഉപയോഗിച്ച് ഞങ്ങൾ സേവനങ്ങളുടെ സ്ഥാനം സൂചിപ്പിക്കുന്നു.

; _sip._udp - സേവന തരം;

; SRV - റെക്കോർഡ് തരം;

; 0 - റെക്കോർഡിംഗ് മുൻഗണന;

; 0 - സിസ്റ്റങ്ങൾക്ക് കൈകാര്യം ചെയ്യാൻ കഴിയുന്ന ലോഡ് (ആവശ്യമായ പാരാമീറ്റർ അല്ല);

; 5060 - SIP സെർവർ അഭ്യർത്ഥനകൾ സ്വീകരിക്കുന്ന പോർട്ട് നമ്പർ;

; sip.example.com - SIP സെർവർ ഹോസ്റ്റ് നാമം.Sip._udp.sip.example.com. SRV 0 0 5060 sip.example.com.

3. "ഇനെറ്റ്" കാഴ്ചയ്ക്കായുള്ള Example.com സോൺ പട്ടികകൾ (ബാഹ്യ ക്ലയൻ്റുകൾക്ക് SIP ടെലിഫോണിയിലേക്ക് ആക്സസ് ഇല്ല)

$ttl 38400

example.com. SOA ns.example.com-ൽ. root.example.com. (

2011101101 ; സീരിയൽ

10800; പുതുക്കുക

3600; വീണ്ടും ശ്രമിക്കുക

604800; കാലഹരണപ്പെടുന്നു

38400; ടി.ടി.എൽ

)example.com. NS ns.example.com എന്നതിൽ.

example.com. IN NS ns.r01.ru.

example.com. IN MX 10 mx.example.com.ns.example.com. ഒരു 100.100.100.100 ൽ

; ഹോസ്റ്റ് example.com നേരിട്ട് റെക്കോർഡ് ചെയ്യാൻ ഞങ്ങൾ ബാഹ്യ വിലാസങ്ങൾ ഉപയോഗിക്കുന്നു.

example.com. ഒരു 100.100.100.101 ൽ

mx.example.com. ഒരു 100.100.100.102 ൽwww.example.com IN CNAME example.com.

4. "192.168.0.0/24" എന്ന പ്രാദേശിക സബ്നെറ്റിനായുള്ള റിവേഴ്സ് സോണുകളുടെ പട്ടിക

$ttl 38400

0.168.192.in-addr.arpa. SOA ns.example.com-ൽ. root.example.com. (

2011101101 ; സീരിയൽ

10800; പുതുക്കുക

3600; വീണ്ടും ശ്രമിക്കുക

604800; കാലഹരണപ്പെടുന്നു

38400; ടി.ടി.എൽ

0.168.192.in-addr.arpa. NS ns.example.com എന്നതിൽ.

; "റിവേഴ്സ്" നൊട്ടേഷൻ (വിലാസം പേരിലേക്ക് പരിവർത്തനം ചെയ്യുന്നു)

1.0.168.192.in-addr.arpa. PTR ns.example.com ൽ.

2.0.168.192.in-addr.arpa. PTR www.example.com ൽ

3.0.168.192.in-addr.arpa. PTR sip.example.com ൽ.

4.0.168.192.in-addr.arpa. PTR mx.example.com ൽ.ഉപസംഹാരം

ബാക്കിയുള്ള സോൺ പട്ടികകൾ ഉദാഹരണത്തിൽ അവതരിപ്പിച്ചതിന് സമാനമായി സൃഷ്ടിച്ചിരിക്കുന്നു.

ഉപസംഹാരമായി ഞാൻ പറയാൻ ആഗ്രഹിക്കുന്നു: "ഇത് ഒറ്റനോട്ടത്തിൽ തോന്നുന്നതിനേക്കാൾ എളുപ്പമാണ്". BIND സജ്ജീകരിക്കുന്നുപൂർത്തിയാക്കി.ഉപയോഗിച്ച ഉറവിടങ്ങളുടെ പട്ടിക:

subnets.ru/blog/?p=38

dlc.sun.com/osol/docs/content/SYSADV5/dnsref-13.html

sshd.su/pages/viewpage.action?pageId=5210143

ulsu-is.narod.ru/lab08.htm