ഇന്റർനെറ്റ്. നിങ്ങൾ അത് ശരിയായി ചെയ്യേണ്ടതുണ്ട്, കഴിയുന്നത്ര ഉറപ്പാക്കുക സ്വന്തം സുരക്ഷ. ഇതിന് ആവശ്യമായ പ്രധാന കാര്യം: നിങ്ങളുടെ യഥാർത്ഥ ഐപി വിലാസം മറയ്ക്കേണ്ടതിന്റെ ആവശ്യകതയും മെയിൽബോക്സ്. കൂടാതെ, അടിസ്ഥാന ജാഗ്രത പാലിക്കുക, സാധ്യമെങ്കിൽ വ്യക്തിഗത വിവരങ്ങളൊന്നും ഉൾപ്പെടുത്താതിരിക്കാൻ ശ്രമിക്കുക: നിങ്ങളുടെ നമ്പർ, നിങ്ങളുടെ താമസ വിലാസം, നിങ്ങളുടെ ഫോട്ടോഗ്രാഫുകൾ.

സൈറ്റുകൾ സന്ദർശിക്കുമ്പോൾ പരിഹരിക്കാൻ നിരവധി മാർഗങ്ങളുണ്ട്. ഏറ്റവും ലളിതവും ആക്സസ് ചെയ്യാവുന്നതുമാണ് ഉപയോഗിക്കുന്നത് അജ്ഞാത പ്രോക്സി സെർവറുകൾ(), -സർവീസ് മോഡിൽ പ്രവർത്തിക്കുന്നു. ഒരു പ്രോക്സി സെർവർ (ഇംഗ്ലീഷ് പ്രോക്സിയിൽ നിന്ന് -) നിങ്ങളുടെ കമ്പ്യൂട്ടറിനും ഇൻറർനെറ്റിനും ഇടയിലുള്ള ഒരു തരം ഇടനിലക്കാരനാണ്. നിങ്ങൾ ഓൺലൈനിൽ പോകുമ്പോൾ, നിങ്ങൾ ആദ്യം ഒരു പ്രോക്സി സെർവറിലേക്ക് കണക്റ്റുചെയ്യുക, തുടർന്ന് നിങ്ങൾക്ക് താൽപ്പര്യമുള്ള സൈറ്റുകളിലേക്ക് പോകുക. തൽഫലമായി, ഈ സൈറ്റുകളുടെ ഉടമകൾക്ക് നിങ്ങളുടെ യഥാർത്ഥ IP അല്ല, ഉപയോഗിച്ച പ്രോക്സി സെർവറിന്റെ വിലാസം ലഭിച്ചേക്കാം.

നിലവിൽ ഉള്ളത് ഇന്റർനെറ്റ്ആർക്കും ഉപയോഗിക്കാവുന്ന കുറച്ച് സൗജന്യ അനോണിമൈസറുകൾ ഉണ്ട്. ഈ പ്രോക്സികൾ പരിചിതമായ ഒരു വെബ് ഇന്റർഫേസ് ഉപയോഗിക്കുന്നതിനാൽ അവരുമായി പ്രവർത്തിക്കുന്നത് വളരെ ലളിതമാണ്. നിങ്ങൾ അജ്ഞാത പേജിലേക്ക് പോയി സർഫിംഗ് ഫീൽഡിൽ നിങ്ങൾ സന്ദർശിക്കാൻ ഉദ്ദേശിക്കുന്ന സൈറ്റിന്റെ വിലാസം നൽകേണ്ടതുണ്ട്. ഇന്നത്തെ ഏറ്റവും പ്രശസ്തമായ റഷ്യൻ സംസാരിക്കുന്ന അജ്ഞാതന്മാരിൽ ഒരാളാണ് www.anonymizer.ru. എന്നാൽ ലളിതമായി പ്രവേശിക്കുന്നതിലൂടെ സമാനമായ നിരവധി സേവനങ്ങൾ നിങ്ങൾക്ക് കണ്ടെത്താനാകും തിരയല് യന്ത്രം"അജ്ഞാത പ്രോക്സികൾ" അല്ലെങ്കിൽ "അജ്ഞാതർ" അഭ്യർത്ഥിക്കുക.

സ്വതന്ത്രമായി ഇന്റർനെറ്റ് സർഫ് ചെയ്യാനും പേജുകൾ കാണാനും അജ്ഞാതർ നിങ്ങളെ അനുവദിക്കുന്നു, എന്നാൽ പല ഫോറങ്ങളും അതിഥി ഫോറങ്ങളും പലപ്പോഴും അജ്ഞാത പ്രോക്സികൾ വഴി സന്ദേശങ്ങൾ അയയ്ക്കുന്നതിൽ നിന്ന് ഉപയോക്താക്കളെ വിലക്കുന്നു. ഈ സാഹചര്യത്തിൽ, നിങ്ങളുടെ IP മറയ്ക്കുന്നതിന് നിങ്ങളുടെ ബ്രൗസർ ക്രമീകരണങ്ങളിൽ ചില മാറ്റങ്ങൾ വരുത്തേണ്ടതുണ്ട്, പക്ഷേ ഒരു സാധാരണ കണക്ഷൻ ആണെന്ന് തോന്നുന്നു. IN ഇന്റർനെറ്റ്ഉപയോക്താക്കൾക്ക് ഉപയോഗിക്കാൻ കഴിയുന്ന അല്ലെങ്കിൽ ചെറിയ തുകയ്ക്ക് അജ്ഞാത പ്രോക്സി സെർവറുകളുടെ മുഴുവൻ ലിസ്റ്റുകളും ഉണ്ട്. ഈ ലിസ്റ്റുകളിൽ അജ്ഞാത പ്രോക്സികളുടെ ഐപിയും കണക്ഷൻ ചെയ്യേണ്ട പോർട്ട് നമ്പറുകളും അടങ്ങിയിരിക്കുന്നു. നിങ്ങൾക്ക് അനുയോജ്യമായ ഒരു പ്രവർത്തിക്കുന്ന പ്രോക്സി കണ്ടെത്തേണ്ടതുണ്ട്, തുടർന്ന് നിങ്ങളുടെ ബ്രൗസർ ക്രമീകരണങ്ങൾ മാറ്റുക, അങ്ങനെ എല്ലാ ഇന്റർനെറ്റ് കണക്ഷനുകളും പ്രോക്സി സെർവറിലൂടെ കടന്നുപോകുന്നു. ഉപയോഗിക്കാനുള്ള പ്രോക്സി ആയി നിങ്ങൾ തിരഞ്ഞെടുത്ത IP വ്യക്തമാക്കുകയും അനുബന്ധ പോർട്ട് നമ്പർ നൽകുക.

നിങ്ങളുടെ ബ്രൗസറിന്റെ ക്രമീകരണങ്ങൾ നാവിഗേറ്റുചെയ്യുന്നതിൽ നിങ്ങൾക്ക് വളരെ ആത്മവിശ്വാസമില്ലെങ്കിൽ, എന്നാൽ നിങ്ങളുടെ ചലനം പൂർണ്ണമായും അജ്ഞാതമാക്കേണ്ടതുണ്ട്, നിങ്ങൾക്ക് പ്രത്യേക പ്രോഗ്രാമുകൾ ഉപയോഗിക്കാം. പ്രത്യേകിച്ചും, ഏറ്റവും ഫലപ്രദമായ ഒന്ന് TOR പ്രോഗ്രാം(eng. The Onion Router), ഇതിൽ സൗജന്യമായി ഡൗൺലോഡ് ചെയ്യാം https://www.torproject.org. അതേ സൈറ്റിൽ നിങ്ങൾക്ക് പ്രോഗ്രാമുമായി പ്രവർത്തിക്കുന്നതിനുള്ള വിശദമായ നിർദ്ദേശങ്ങളും വിശദീകരണങ്ങളും വായിക്കാം. നിങ്ങളുടെ കമ്പ്യൂട്ടറിൽ TOP ബ്രൗസർ ഇൻസ്റ്റാൾ ചെയ്യുന്നതിലൂടെ, നിങ്ങൾക്ക് സുരക്ഷിതമായി നെറ്റ്വർക്ക് നാവിഗേറ്റ് ചെയ്യാനും നിങ്ങളുടെ IP പൂർണ്ണമായും മറയ്ക്കാനും മാത്രമല്ല, നിങ്ങളുടെ സ്വന്തം വെബ്സൈറ്റുകൾ സൃഷ്ടിക്കാനും സന്ദേശങ്ങൾ അയയ്ക്കാനും മെയിൽ കൈമാറാനും കഴിയും. ഈ സോഫ്റ്റ്വെയറിന്റെ ഒരേയൊരു പോരായ്മ, കണക്ഷൻ വേഗതയിലെ ശ്രദ്ധേയമായ കുറവാണ്, ഇത് ചില അസൗകര്യങ്ങൾ സൃഷ്ടിക്കും.

ഉറവിടങ്ങൾ:

- TOR ബ്രൗസർ

ചിലപ്പോൾ ഒരു വ്യക്തി തന്നിലേക്ക് ശ്രദ്ധ ആകർഷിക്കുന്നതിനായി ഏറ്റവും ഭ്രാന്തമായ കാര്യങ്ങൾ ചെയ്യാൻ തയ്യാറാണ്. എന്നാൽ ജീവിതത്തിൽ നിങ്ങൾ ഒരു "അദൃശ്യനായ മനുഷ്യൻ" ആയി മാറാൻ ആഗ്രഹിക്കുന്ന സാഹചര്യങ്ങളുണ്ട്. കൂടാതെ ഇത് ചെയ്യുന്നത് തികച്ചും സാദ്ധ്യമാണ്.

നിർദ്ദേശങ്ങൾ

ഒരു വ്യക്തിയുടെ രൂപമാണ് ആദ്യം ആളുകളുടെ ശ്രദ്ധ ആകർഷിക്കുന്നത്. അതിനാൽ, നിങ്ങൾക്ക് ആൾക്കൂട്ടവുമായി ഇഴുകിച്ചേരണമെങ്കിൽ, നിങ്ങളുടെ ശ്രദ്ധയിൽപ്പെട്ടേക്കാവുന്ന എന്തും ഒഴിവാക്കുക. ശോഭയുള്ള വസ്ത്രങ്ങൾ, മിന്നുന്ന ആക്സസറികൾ, മനോഹരമായ ഹെയർസ്റ്റൈലുകൾ, പ്രകോപനപരമായ മേക്കപ്പ്, ബോൾഡ് മാനിക്യൂർ, ശ്രദ്ധേയമായ ആഭരണങ്ങൾ എന്നിവയെക്കുറിച്ച് മറക്കുക.

നിങ്ങളുടെ രൂപത്തിന്റെ രൂപരേഖകളെ അമിതമായി ഊന്നിപ്പറയാത്ത, വിവേകപൂർണ്ണമായ നിറത്തിൽ (ചാര, കടും നീല, തവിട്ട്) ശരാശരി നിലവാരമുള്ള ഒരു വസ്ത്രം തിരഞ്ഞെടുക്കുക. ഉദാഹരണത്തിന്, മുഷിഞ്ഞ, കട്ടിയുള്ള നിറമുള്ള പുൾഓവർ, ചെറുതായി ബാഗി ജീൻസ്, ന്യൂട്രൽ ഷൂസ് എന്നിവ ധരിക്കുക. നിങ്ങൾക്ക് സ്റ്റൈലിഷ് ഹെയർകട്ട് അല്ലെങ്കിൽ തിളക്കമുള്ള മുടിയുടെ നിറമുണ്ടെങ്കിൽ, നിങ്ങളുടെ മുടി ഒരു ഇരുണ്ട നെയ്തെടുത്ത തൊപ്പിയുടെ കീഴിൽ മറയ്ക്കുക, നിങ്ങളുടെ നെറ്റിയിൽ ചെറുതായി വലിക്കുക. ഇതിന് നന്ദി രൂപംനിങ്ങൾക്ക് ആൾക്കൂട്ടത്തിൽ എളുപ്പത്തിൽ നഷ്ടപ്പെടാം.

മാസം തോറും, വിഷയങ്ങൾ ഭൂഗർഭ ഫോറങ്ങളിൽ പോപ്പ് അപ്പ് ചെയ്യുന്നു - എങ്ങനെ സൃഷ്ടിക്കാം പരമാവധി അജ്ഞാതത്വംവിപിഎൻ, വലിച്ചെറിയപ്പെട്ട സോക്സുകൾ എന്നിവ മതിയാകുമോ തുടങ്ങിയവ. പാഷണ്ഡത, അത് വിരസമായിത്തീർന്നിരിക്കുന്നു, അത് ഇതിനകം തന്നെ മനഃപാഠമാക്കിയ വാക്യങ്ങൾ ഉപയോഗിച്ച് ഉത്തരം നൽകിയിട്ടുണ്ട് - അവർക്ക് വേണമെങ്കിൽ അവർ അത് കണ്ടെത്തും, 100% പോലെ ഒന്നുമില്ല.

ഞങ്ങൾ കോരികകളും സ്ട്രെച്ചറുകളും എടുക്കുന്നു.

ഇത് പറയുന്നതിൽ എത്ര സങ്കടമുണ്ടെങ്കിലും ഞങ്ങൾക്ക് ഒരു VPN ആവശ്യമാണ്, നിങ്ങൾക്ക് ഇത് വാങ്ങാം, മോഷ്ടിക്കാം, പ്രസവിക്കാം, ചുരുക്കത്തിൽ, ഇത് എങ്ങനെ നേടാം എന്നത് നിങ്ങളുടേതാണ്. സൗജന്യമായവയിൽ ഞാൻ വാതുവെയ്ക്കില്ല, നിങ്ങൾക്ക് ശരിക്കും പണമില്ലെങ്കിൽ, കെബ്രമിൽ നിന്ന് വാങ്ങുക, പ്രതിമാസം 5-6 രൂപ മാത്രമേ താരിഫുകൾ ഉള്ളൂ, നിയന്ത്രണങ്ങളൊന്നുമില്ല, കൂടാതെ ഒരു ഡെമോ മോഡും ഉണ്ട്, നിങ്ങൾ ഇല്ലെങ്കിൽ' നിങ്ങൾക്ക് ഡെമോ മോഡിൽ പ്രവർത്തിക്കാൻ കഴിയുന്ന ടോറന്റുകൾ ഡൗൺലോഡ് ചെയ്യൂ, ഇത് ഒരു പ്രശ്നമല്ല . ശരി, എങ്ങനെയോ നിങ്ങൾക്ക് VPN ലഭിച്ചു, അടുത്തത് എന്താണ്?

അതെ-അതെ-അതെ, അതേ TOR, ഡൗൺലോഡ് ചെയ്യുക, ഇൻസ്റ്റാൾ ചെയ്യുക, എല്ലാം ബോക്സിന് പുറത്ത് പ്രവർത്തിക്കുന്നു, എന്നിരുന്നാലും നിങ്ങൾ വിൻഡോസ് ഉപയോഗിക്കുകയാണെങ്കിൽ, നിങ്ങൾക്ക് ലിനക്സിന് കീഴിൽ കുറച്ച് ചുറ്റിക്കറങ്ങേണ്ടിവരും, പക്ഷേ നിങ്ങളുടെ പരിശ്രമങ്ങൾക്ക് പ്രതിഫലം ലഭിക്കും. , ഞാൻ വ്യക്തിപരമായി ഉബുണ്ടു 12-ൽ എല്ലാം നിർമ്മിച്ചു, ആദ്യം ഞാൻ തുപ്പി, പക്ഷേ ഇപ്പോൾ അത് വെറുതെയായി, എനിക്ക് ഒരു ഉദ്ധാരണം ലഭിച്ചു. പൊതുവേ, ബോക്സിൽ വരുന്ന TOR ന് ഒരേ ബ്രേക്ക് ഉണ്ട്, അതിനാൽ നിങ്ങൾ ഇത് ശരിയായി കോൺഫിഗർ ചെയ്യേണ്ടതുണ്ട്, ഈ കോൺഫിഗറേഷൻ ഉപയോഗിച്ച്, നിങ്ങളുടെ TOR ഒരു വിമാനത്തേക്കാൾ വേഗത്തിൽ പറക്കും + ഞങ്ങൾക്ക് ആവശ്യമില്ലാത്ത രാജ്യങ്ങൾ ഒഴിവാക്കപ്പെടും, അതായത്, ഞങ്ങൾക്ക് ഒരിക്കലും ഒരു റഷ്യൻ ഐപി വിലാസം ഒരു ഓപ്ഷനായി ലഭിക്കില്ല, ഞങ്ങൾ അമേരിക്കൻ നോഡുകളിലൂടെ നിരന്തരം പുറത്തുകടക്കും, തീർച്ചയായും ഞങ്ങൾ അമേറിന് കീഴിലാകും.

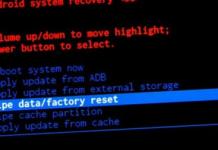

TOR കോൺഫിഗറേഷൻ

ഗൂഗിളിൽ ഇത് എങ്ങനെ, എവിടെ പുഷ് ചെയ്യണമെന്ന് നിങ്ങൾക്ക് എളുപ്പത്തിൽ കണ്ടെത്താനാകും.

കൺട്രോൾ പോർട്ട് 9051 ഡിർപോർട്ട് 9030 ഡയറക്സ് സ്റ്റാറ്റിസ്റ്റിക്സ് 0 എക്സിറ്റ് നോഡുകൾ (യുഎസ്) StrictExitNodes 1 ExcludeNodes (RU), (UA), (BY), (LV), (LD), (MT), (GE), (SU) എക്സിറ്റ് പോളിസി നിരസിക്കുന്നു * : * ലോഗ് നോട്ടീസ് stdout വിളിപ്പേര് R1 ഒആർപോർട്ട് 3055 റിലേബാൻഡ്വിഡ്ത്ത് ബർസ്റ്റ് 10485760 റിലേബാൻഡ്വിഡ്ത്ത് നിരക്ക് 5242880 SocksListenAddress 127.0.0.1 കർശന നോഡുകൾ 1 |

ഞങ്ങൾക്ക് ഉള്ളത്, യുഎസ്എയിൽ നിന്ന് മാത്രം എക്സിറ്റ് നോഡുകൾ തിരഞ്ഞെടുക്കുന്നത് (യുഎസ്), എല്ലാ ഇന്റർമീഡിയറ്റ്, ഇൻപുട്ട് നോഡുകളും ഇവയൊഴികെ രാജ്യം അനുസരിച്ച് മാറും: (RU),(UA),(BY),(LV),(LD ),( MT),(GE),(SU), ഈ രാജ്യങ്ങളുടെ പട്ടിക പരിചയസമ്പന്നരായ കാർഡർമാർ സമാഹരിച്ചതാണ്, ഒരുപക്ഷേ മറ്റ് ചില രാജ്യങ്ങൾ പട്ടികയിൽ ചേർക്കേണ്ടതാണ്, ഏതൊക്കെയാണെന്ന് നിങ്ങൾക്കറിയാമെങ്കിൽ, പങ്കിടുന്നത് ഉറപ്പാക്കുക. മറ്റെല്ലാ മൂല്യങ്ങളും ഞങ്ങൾ ശ്രദ്ധിക്കുന്നില്ല; നിങ്ങൾ ആഗ്രഹിക്കുന്നുവെങ്കിൽ, നിങ്ങൾക്ക് ഇംഗ്ലീഷ് അറിയാമോ അല്ലെങ്കിൽ ഭീമനിൽ നിന്ന് ഒരു വിവർത്തകനെ ഉപയോഗിക്കുകയോ ചെയ്താൽ, TOR-ന്റെ ഓഫ്സൈറ്റിൽ ഓരോ പാരാമീറ്ററിനെക്കുറിച്ചും വെവ്വേറെ വായിക്കാം.

ഇതിനർത്ഥം ഞങ്ങൾ TOR കോൺഫിഗർ ചെയ്തു, ഒരു VPN സ്വന്തമാക്കി, അടിസ്ഥാനം തയ്യാറാണ്. നമുക്കറിയാവുന്നതുപോലെ, ടോറിലെ എക്സിറ്റ് നോഡിലെ എല്ലാ ട്രാഫിക്കും സുതാര്യമാണ്, മാത്രമല്ല ഒരു ആക്രമണകാരിക്ക് എളുപ്പത്തിൽ തടയാൻ കഴിയും, പക്ഷേ ഞങ്ങൾ മോശം ആളുകൾക്ക് ഒരു അവസരം പോലും നൽകില്ല. ഈ മുഴുവൻ അടിത്തറയിലും നമുക്ക് ഒരു SSH ടണൽ നിർമ്മിക്കാം. അതായത്, നമുക്ക് ലഭിക്കുന്നത് ഇതാണ്:

1.

ഞങ്ങൾ VPN വഴി നെറ്റ്വർക്കിലേക്ക് കണക്റ്റുചെയ്യുന്നു, അതനുസരിച്ച് ഞങ്ങൾ ഒരു അമേരിക്കക്കാരനാകും, IP അമേരിക്കയിലേക്ക് മാറുന്നു (നിങ്ങൾക്ക് നിങ്ങളുടെ സ്വന്തം ശൃംഖലകൾ നിർമ്മിക്കാനും നിങ്ങൾക്ക് താൽപ്പര്യമുണ്ടെങ്കിൽ, അവ നിങ്ങൾക്ക് ഇഷ്ടമുള്ളതുപോലെ ക്രമീകരിക്കാനും കഴിയും, രാജ്യങ്ങൾ ഏതെങ്കിലും ആകാം).

2.

അടുത്തതായി, ഞങ്ങൾ കോൺഫിഗർ ചെയ്ത TOR സമാരംഭിക്കുന്നു; അതനുസരിച്ച്, ഞങ്ങൾ മുമ്പ് ബന്ധിപ്പിച്ച VPN ചാനലിലൂടെ TOR പ്രവർത്തിക്കും.

3.

ലഭ്യമായ എല്ലാറ്റിനും മുകളിൽ ഞങ്ങൾ TOR നെറ്റ്വർക്കിലൂടെ പ്രോക്സി ചെയ്ത ഒരു SSH ടണൽ നീട്ടുന്നു.

4.

ഔട്ട്പുട്ടിൽ നമുക്ക് SSH ടണലിന്റെ IP വിലാസം ഉണ്ട്. എൻക്രിപ്റ്റ് ചെയ്ത ട്രാഫിക് എക്സിറ്റ് നോഡിലൂടെ കടന്നുപോകുന്നു, ഒരു മോശം വ്യക്തി പോലും അത് ഡീക്രിപ്റ്റ് ചെയ്യുകയും നിങ്ങളുടെ രഹസ്യങ്ങൾ കത്തിക്കുകയും ചെയ്യില്ല.

5.

ലാഭം!

ആദ്യ രണ്ട് പോയിന്റുകൾ ഞങ്ങൾ ഇതിനകം ചർച്ച ചെയ്തിട്ടുണ്ട്, എല്ലാവർക്കും എല്ലാം മനസ്സിലായെന്ന് ഞാൻ കരുതുന്നു. എന്നാൽ തുരങ്കം വലിച്ചുനീട്ടുന്നത് നമുക്ക് സൂക്ഷ്മമായി പരിശോധിക്കാം. എനിക്ക് ഉബുണ്ടു ഉള്ളതിനാൽ (ഇത്തരം കാര്യങ്ങൾക്കായി ഞാൻ ലിനക്സ് ശുപാർശ ചെയ്യുന്നു, കാരണം വിൻഡോകൾക്ക് കീഴിലുള്ള എസ്എസ്എച്ച് ടണൽ അസ്ഥിരമാണ്, നിങ്ങൾ തുപ്പും), നിക്സ് സിസ്റ്റങ്ങളിൽ ഇതെല്ലാം എങ്ങനെ ചെയ്യാമെന്ന് ഞാൻ നിങ്ങളോട് പറയും. ഒരു SSH ടണൽ സൃഷ്ടിക്കുന്നതിന്, ഞങ്ങൾക്ക് ചില സെർവറിൽ ഒരു SSH ഷെൽ ഉണ്ടായിരിക്കണം, ഇത് എങ്ങനെ ചെയ്യണമെന്ന് ഞാൻ നിങ്ങളോട് പറയില്ല, നിങ്ങൾക്ക് വീണ്ടും കഴിയും - വാങ്ങുക, മോഷ്ടിക്കുക, പ്രസവിക്കുക. ചുരുക്കത്തിൽ, ഏകദേശം പറഞ്ഞാൽ, ഞങ്ങൾ ഒരു അമേരിക്കൻ സെർവറിൽ ഒരു SSH ഷെൽ വാങ്ങി, അടുത്തത് എന്താണ്, അതിനുശേഷം ഞങ്ങൾ മറ്റൊരു മതിൽ നിർമ്മിക്കേണ്ടതുണ്ട്. കൺസോളിൽ ഞങ്ങൾ കമാൻഡ് എഴുതുന്നു:

sudo proxychains ssh –D 127.0.0.1 : 8181 ഉപയോക്തൃനാമം @ 142.98.11.21 |

proxychains കമാൻഡ് അർത്ഥമാക്കുന്നത്, പോർട്ട് 9050-ലെ ഞങ്ങളുടെ പ്രാദേശിക TOR സെർവറിലൂടെ ssh പ്രവർത്തിപ്പിക്കുക എന്നാണ് (ഏകദേശം പറഞ്ഞാൽ, ഞങ്ങൾ ഞങ്ങളുടെ ടണൽ പ്രോക്സി ചെയ്യുന്നു), തുടർന്ന് -D പാരാമീറ്റർ വരുന്നു, അത് പോർട്ട് 8181-ൽ ഒരു സോക്കറ്റ് സൃഷ്ടിക്കുന്നു, തുടർന്ന് SSH സെർവർ വിലാസം തന്നെ. ആദ്യം ലോഗിൻ പോകുന്നു, തുടർന്ന് നായ വഴി തന്നെ സെർവറിന്റെ ഐപി വിലാസമാണ്. ഞങ്ങൾ എന്റർ അമർത്തി ഈ ബുൾഷിറ്റ് കാണുക:

| എസ്-ചെയിൻ | -< > - 127.0.0.1 : 9050 - & lt ; > < > - 142.98.11.21 - & lt ; > < > - ശരി |

നിങ്ങൾ ശരി കാണുകയാണെങ്കിൽ, അത് സ്ക്രൂ ചെയ്യുക, ഞങ്ങൾ TOR നെറ്റ്വർക്ക് വഴി സെർവറിലേക്ക് കണക്റ്റുചെയ്തു, തുടർന്ന് പാസ്വേഡ് നൽകുക, വീണ്ടും എന്റർ അമർത്തി കൺസോൾ ചെറുതാക്കുക, അതേസമയം ലോക്കൽ ഹോസ്റ്റ് 127.0.0.1 പോർട്ട് 8181-ൽ ഞങ്ങൾക്ക് ഒരു സോക്കറ്റ് തൂക്കിയിരിക്കുന്നു, അതിലൂടെ ഞങ്ങൾ ഇപ്പോൾ ഇന്റർനെറ്റ് ആക്സസ് ചെയ്യും.

ഒരുപാട് കത്തുകൾ ഉണ്ട്, എല്ലാവരും എല്ലാം മനസ്സിലാക്കുമെന്ന് ഞാൻ പ്രതീക്ഷിക്കുന്നു, ഇത് ആശയക്കുഴപ്പമുണ്ടാക്കുന്ന വിഷയമാണെങ്കിലും, ഇത് ചെയ്യാൻ മറ്റൊരു മാർഗവുമില്ല ഈ പ്രവർത്തനംപ്രവർത്തിക്കില്ല. കാലക്രമേണ, ഇത് ശീലമാക്കുക, ഒരു മിനിറ്റിനുള്ളിൽ, നിങ്ങൾക്കായി അവിശ്വസനീയമാംവിധം രസകരമായ ചാനലുകൾ നിങ്ങൾ സൃഷ്ടിക്കും.

നമ്മൾ എങ്ങനെ പിടിക്കപ്പെടും?

നിങ്ങൾ ഒരു മില്യൺ പണം മോഷ്ടിച്ചുവെന്നും അവർ നിങ്ങളുടെ കഴുതയ്ക്ക് ഒരു പാരിതോഷികം പ്രഖ്യാപിച്ചുവെന്നും പറയുക. അതനുസരിച്ച്, ഞാൻ നിന്നെ അന്വേഷിക്കാൻ തുടങ്ങുന്നു. ചങ്ങല എങ്ങനെ അഴിച്ചുവിടുമെന്ന് നോക്കാം.

1.

SSH ഷെല്ലിന്റെ അവസാന IP വിലാസം ആയതിനാൽ, അത് ബ്രെഡ് നൽകരുത്, എല്ലാ ശ്രമങ്ങളും അവിടെ എറിയപ്പെടും.

2.

ഞങ്ങളുടെ SSH ഷെൽ TOR നെറ്റ്വർക്കിലൂടെ കടന്നുപോകുന്നതിനാൽ, ഓരോ 10 മിനിറ്റിലും ചെയിൻ മാറുന്നു, എക്സിറ്റ് നോഡുകൾ, മിഡിൽ സെർവറുകൾ, ഇൻകമിംഗ് നോഡുകൾ എന്നിവ മാറുന്നു. ഇത് ഇവിടെ ഒരു കുഴപ്പമാണ്, വ്യക്തിപരമായി എനിക്ക് സങ്കൽപ്പിക്കാൻ പോലും കഴിയില്ല, ഈ ഫക്കിംഗിൽ എന്തെങ്കിലും കണ്ടെത്തുന്നത് എങ്ങനെയെന്ന്. ഞങ്ങളുടെ ട്രാഫിക് എല്ലാ നോഡുകളിലും എൻക്രിപ്റ്റ് ചെയ്തിരിക്കുന്നു, എക്സിറ്റ് നോഡ് സ്നിഫ് ചെയ്യുന്നതും പ്രവർത്തിക്കില്ല, ലോകമെമ്പാടും TOR ശൃംഖലകൾ നിർമ്മിക്കാൻ പോലും കഴിയും. അതിനാൽ ഇത് ഒരുതരം അയഥാർത്ഥമാണ്, അവർ ഒരു എക്സിറ്റ് നോഡ് കണ്ടെത്തിയാലും, അവർ ഒരു മിഡിൽ സെർവറിനായി നോക്കേണ്ടിവരും. ഇതിനെല്ലാം ഫണ്ടുകളും കണക്ഷനുകളും മറ്റ് നിരവധി കാര്യങ്ങളും ആവശ്യമാണ്, എല്ലാ ഓഫീസുകളും ഇത് ചെയ്യില്ല, മറക്കാൻ എളുപ്പമാണ്.

3.

ഒരു അത്ഭുതം സംഭവിച്ചുവെന്ന് നമുക്ക് അനുമാനിക്കാം, TOR നെറ്റ്വർക്ക് ഞങ്ങളെ നിരാശപ്പെടുത്തി, VPN-ലേക്ക് ഞങ്ങളുടെ IP വിലാസം പറഞ്ഞു. ശരി, എനിക്ക് എന്ത് പറയാൻ കഴിയും - എല്ലാം ആശ്രയിച്ചിരിക്കുന്നു VPN സെർവറുകൾ, ഭരണകൂടം, കാലാവസ്ഥകൂടാതെ പല ഘടകങ്ങളും. ഇത് നിങ്ങളുടെ ഭാഗ്യത്തെ ആശ്രയിച്ചിരിക്കുന്നു, ഒന്നുകിൽ VPN നിങ്ങളുടെ എല്ലാ ലോഗുകളും കൈമാറും അല്ലെങ്കിൽ ഇല്ല.

4.

അവർ നിങ്ങളുടെ യഥാർത്ഥ IP വിലാസം നിർണ്ണയിച്ചാലും, നിങ്ങളുടെ രാജ്യവും നഗരവും അവർ കണ്ടെത്തി. ഇത് ഇതുവരെ ഒന്നും അർത്ഥമാക്കുന്നില്ല. അയൽക്കാരന്റെ വൈഫൈ ആയ ഇടത് സിം കാർഡുകൾ ആരും റദ്ദാക്കിയില്ല. ശരി, ഇത് പൂർണ്ണമായും ബിൻ ലാദനെപ്പോലുള്ള ഭ്രാന്തന്മാർക്ക് വേണ്ടിയുള്ളതാണ്, ചില സ്രോതസ്സുകൾ പ്രകാരം, ഞാൻ നിങ്ങളോട് വിവരിക്കുന്ന രീതിയിലാണ് അദ്ദേഹത്തിന്റെ സുരക്ഷ നിർമ്മിച്ചിരിക്കുന്നത്, ഇത് വീണ്ടും ഒരു ഡെഡ് ടെലിഫോൺ ആണെങ്കിലും. നിങ്ങൾക്ക് ഇത് നന്നായി ചെയ്യണമെങ്കിൽ, അത് സ്വയം ചെയ്യുക! അവർ നിങ്ങളെ കണ്ടെത്താൻ ആഗ്രഹിക്കുന്നുവെങ്കിൽ, അവർക്ക് വളരെ നല്ല സാമ്പത്തികം വേണ്ടിവരും എന്ന ചിന്തയോടെ നിങ്ങളുടെ അപ്രമാദിത്വത്തെ ശക്തിപ്പെടുത്താൻ നിങ്ങൾക്ക് കഴിയും, കാരണം ഒരു ഓപ്പറേറ്റർ ചെയ്യേണ്ടത് എന്താണെന്ന് സങ്കൽപ്പിക്കുക, കുറഞ്ഞത് ഒരു SSH സെർവറിൽ നിന്ന് ലോഗുകൾ ലഭിക്കാൻ, TOR പരാമർശിക്കേണ്ടതില്ല. നെറ്റ്വർക്ക്.

5.

IN ഈ ഉദാഹരണത്തിൽഞാൻ i2p നെറ്റ്വർക്ക് പരിഗണിക്കുന്നില്ല, ഇത് ഒന്നിനും കൊള്ളാത്ത കാര്യമാണ്, ആദ്യം നിങ്ങൾക്ക് അതിൽ നിന്ന് ഒന്നും ലഭിക്കില്ല യഥാർത്ഥ വേഗത, രണ്ടാമതായി, നിങ്ങൾക്ക് ഒരു സൈറ്റിലേക്കും ലോഗിൻ ചെയ്യാൻ കഴിയില്ല, കാരണം i2p കുക്കികളുമായി സൗഹൃദപരമല്ല, മൂന്നാമതായി, ഔട്ട്പുട്ടിൽ ഞങ്ങൾക്ക് എല്ലായ്പ്പോഴും ഒരു ജർമ്മൻ IP വിലാസം ഉണ്ടായിരിക്കും. ഒരു വലിയ ചീഞ്ഞ ഡിക്കിലേക്ക് i2p അയയ്ക്കാൻ നിങ്ങളെ പ്രേരിപ്പിക്കുന്ന പ്രധാന പോയിന്റുകൾ ഇവയാണ്.

സുരക്ഷിതമായ സർഫിംഗ് അല്ലെങ്കിൽ കുഴിയെടുക്കൽ

നിങ്ങളും ഞാനും ഞങ്ങളുടെ കോട്ടയുടെ 50 ശതമാനം വിജയകരമായി നിർമ്മിച്ചു, പക്ഷേ ഇതിനെല്ലാം ഒരു ദിവസം ചെലവഴിക്കുന്നതാണ് നല്ലത്, എന്നാൽ കുറച്ച് മിനിറ്റിനുള്ളിൽ സിസ്റ്റത്തെ പൂർണ്ണമായ പണപ്പെരുപ്പത്തിലേക്ക് കൊണ്ടുവരിക. എന്നാൽ നമുക്ക് അവകാശപ്പെട്ടാൽ ഈ കോട്ട എന്താണ്? നമുക്ക് ഇത് കൂടുതൽ ബുദ്ധിമുട്ടാക്കുകയും ഞങ്ങളുടെ ബ്രൗസർ പൂർണ്ണമായും ഫക്ക് അപ്പ് ആയി സജ്ജമാക്കുകയും ചെയ്യാം. അതായത്, ഞങ്ങളുടെ ബ്രൗസർ ഞങ്ങൾക്ക് പൂർണമായി നൽകാൻ ഞങ്ങൾ അനുവദിക്കില്ല. ലോകത്ത് ലഭ്യമായ എല്ലാ ബ്രൗസറുകളിലും, ഫയർഫോക്സ് മാത്രമേ വിജയകരമായി ഇഷ്ടാനുസൃതമാക്കാൻ കഴിയൂ, അതാണ് ഞങ്ങൾ തിരഞ്ഞെടുക്കുന്നത്. ഇത് ചെയ്യുന്നതിന്, ഏറ്റവും പുതിയത് ഡൗൺലോഡ് ചെയ്യുക പോർട്ടബിൾ പതിപ്പ്, സഹായിക്കാനും അൺപാക്ക് ചെയ്യാനും സമാരംഭിക്കാനും Google.

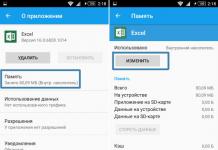

ജാവ, ഫ്ലാഷ് മുതലായ അനാവശ്യമായ എല്ലാ കാര്യങ്ങളും പ്രവർത്തനരഹിതമാക്കാൻ ഇത് ഞങ്ങളെ അനുവദിക്കും. അജ്ഞാതം. അടുത്തതായി ഞങ്ങൾ ഇനിപ്പറയുന്ന പ്ലഗിനുകൾ ഇൻസ്റ്റാൾ ചെയ്യുന്നു:

നിങ്ങൾ ഒരു സ്ക്രീൻഷോട്ട്, പേജ് ഹാക്കർ, ഹാക്ക്ബാർ എന്നിവ ഇൻസ്റ്റാൾ ചെയ്യേണ്ടതില്ല, ഇത് എല്ലാവർക്കുമുള്ളതല്ല, മറ്റെല്ലാം ആവശ്യമാണ്. ഈ സ്ക്രീൻഷോട്ടിലെന്നപോലെ ഞങ്ങൾ ചെക്ക്ബോക്സുകൾ സജ്ജീകരിച്ചു, ഇത് കുക്കികളിൽ ബേൺ ചെയ്യാൻ ഞങ്ങളെ അനുവദിക്കില്ല, അതായത്, ബ്രൗസർ അടച്ചതിനുശേഷം, എല്ലാ കുക്കികളും ഇല്ലാതാക്കപ്പെടും കൂടാതെ അജ്ഞാത തുരങ്കങ്ങൾ നിർമ്മിക്കാൻ നിങ്ങൾ അബദ്ധവശാൽ മറന്നുപോയാൽ കൂടുതൽ പ്രശ്നങ്ങളൊന്നും ഉണ്ടാകില്ല.

കുറിച്ച്< b > < / b >:config |

ഒപ്പം geo.enable എന്ന വരി നോക്കുക - ഈ മൂല്യം തെറ്റ് എന്ന് സജ്ജീകരിക്കുക, ഇത് ബ്രൗസറിനെ ഞങ്ങളുടെ ലൊക്കേഷനുമായി ബന്ധിപ്പിക്കാതിരിക്കാൻ ഞങ്ങളെ അനുവദിക്കും. അതിനാൽ, ഞങ്ങൾ അടിസ്ഥാന ക്രമീകരണങ്ങൾ ക്രമീകരിച്ചു, ഇപ്പോൾ നമുക്ക് ഇൻസ്റ്റാൾ ചെയ്ത പ്ലഗിനുകൾ ക്രമീകരിക്കാം.

നോസ്ക്രിപ്റ്റ്

ഒന്നാമതായി, ഞങ്ങൾ നോസ്ക്രിപ്റ്റ് സജ്ജീകരിച്ചു, നിങ്ങൾക്ക് അവിടെ പ്രത്യേക ബുദ്ധിയൊന്നും ആവശ്യമില്ല, ബോക്സ് ചെക്ക് ചെയ്യുക - എല്ലാ ജാവാസ്ക്രിപ്റ്റും നിരസിക്കുക, അത്രമാത്രം, ഞാൻ ഇപ്പോഴും കുഴിക്കുകയും എല്ലാ തരത്തിലുമുള്ള പ്രവർത്തനരഹിതമാക്കുകയും ചെയ്തു. അനാവശ്യ അറിയിപ്പുകൾ. നോസ്ക്രിപ്റ്റ് പ്രവർത്തനക്ഷമമാക്കിയാൽ, ജാവ സ്ക്രിപ്റ്റുകൾ അടങ്ങിയിരിക്കുന്ന ചില സൈറ്റുകൾ നിങ്ങൾക്കായി പ്രവർത്തിക്കില്ല എന്നത് ശ്രദ്ധിക്കുക; ഒരു തരത്തിലല്ലെങ്കിൽ മറ്റൊന്ന്, ചിലപ്പോൾ നിങ്ങൾക്ക് ഈ പ്ലഗിൻ പ്രവർത്തനരഹിതമാക്കേണ്ടി വരും, കാരണം ഒരു മാർഗവുമില്ല, അല്ലെങ്കിൽ സൈറ്റിന്റെ മൊബൈൽ പതിപ്പുകൾ ഉപയോഗിക്കുക. പ്ലഗിൻ അപ്രാപ്തമാക്കിയാൽ, ഞങ്ങളെക്കുറിച്ചുള്ള ധാരാളം ഡാറ്റ ഞങ്ങൾ ബേൺ ചെയ്യും, ഉദാഹരണത്തിന്, ബ്രൗസർ പതിപ്പ്, സ്ക്രീൻ റെസല്യൂഷൻ, വർണ്ണ ഡെപ്ത്, ഭാഷ, ഓപ്പറേറ്റിംഗ് സിസ്റ്റം എന്നിവയും അതിലേറെയും, നിങ്ങളുടെ യഥാർത്ഥ IP വിലാസം ഉൾപ്പെടെ. അതിനാൽ, ഒന്നുകിൽ എല്ലാം അല്ലെങ്കിൽ ഒന്നുമില്ല!

മോഡിഫൈഹെഡർ

ഈ അത്ഭുതകരമായ പ്ലഗിൻ ഉപയോഗിച്ച്, ട്രാൻസ്മിറ്റ് ചെയ്ത തലക്കെട്ടുകളിൽ ചിലത് ഞങ്ങൾ ഫിൽട്ടർ ചെയ്യും, തീർച്ചയായും അവയെല്ലാം അല്ല, പക്ഷേ ഫിൽട്ടർ ചെയ്യാൻ കഴിയുന്നവ മാത്രം, ചിത്രം നോക്കി എനിക്ക് ശേഷം ആവർത്തിക്കുക.

പൂർത്തിയായിക്കഴിഞ്ഞാൽ, ആരംഭിക്കുക എന്ന ലിഖിതത്തിൽ മുഖത്ത് ക്ലിക്കുചെയ്യുക, പ്ലഗിൻ സജീവമാക്കുകയും നമുക്ക് ഇഷ്ടപ്പെടാത്ത തലക്കെട്ടുകൾ ഫിൽട്ടർ ചെയ്യുകയും ചെയ്യും. നമുക്ക് നീങ്ങാം.

ഫോക്സിപ്രോക്സി

പ്രോക്സികൾക്കിടയിൽ എളുപ്പത്തിൽ മാറാൻ ഈ പ്ലഗിൻ ഞങ്ങളെ അനുവദിക്കുന്നു, ഉദാഹരണത്തിന്, നിങ്ങൾ ssh ടണൽ മറികടന്ന് ഇന്റർനെറ്റ് ആക്സസ് ചെയ്യാൻ ആഗ്രഹിക്കുന്നു, അല്ലെങ്കിൽ തിരിച്ചും, നിലവിലുള്ള മുഴുവൻ ശൃംഖലയും ഉപയോഗിക്കുക, അല്ലെങ്കിൽ നിങ്ങൾക്ക് TOR മാത്രമേ ആവശ്യമുള്ളൂ, നിരവധി ഉദാഹരണങ്ങളുണ്ട്. നമുക്ക് ഇനിപ്പറയുന്ന ഡയഗ്രം സൃഷ്ടിക്കാം:

എനിക്ക് ഇവിടെ 3 പോയിന്റുകൾ മാത്രമേയുള്ളൂ: TOR വഴി പ്രവർത്തിക്കുക, ഒരു തുരങ്കത്തിലൂടെ പ്രവർത്തിക്കുക, പ്രോക്സികളില്ലാതെ നേരിട്ടുള്ള ട്രാഫിക്.

TOR വഴിയുള്ള ജോലി ഇനിപ്പറയുന്ന രീതിയിൽ ക്രമീകരിച്ചിരിക്കുന്നു: 127.0.0.1 പോർട്ട് 9050 + നിങ്ങൾ സോക്സ് 5 ലെ ബോക്സ് പരിശോധിക്കേണ്ടതുണ്ട്

ഒരു തുരങ്കത്തിലൂടെ പ്രവർത്തിക്കുക, 127.0.0.1 പോർട്ട് 8181 സജ്ജമാക്കുക (ssh ടണൽ സൃഷ്ടിക്കുമ്പോൾ ഞങ്ങൾ ഈ പോർട്ട് വ്യക്തമാക്കി, നിങ്ങൾക്ക് മറ്റേതെങ്കിലും തിരഞ്ഞെടുക്കാം), കൂടാതെ Socks5-നുള്ള ബോക്സും പരിശോധിക്കുക. ഞങ്ങൾ എല്ലാം സംരക്ഷിക്കുകയും അടയ്ക്കുകയും ചെയ്യുന്നു.

ആദ്യ സന്ദർഭത്തിൽ, ഞങ്ങൾക്ക് ഒരു VPN വഴി ഇന്റർനെറ്റ് ആക്സസ് ചെയ്യാൻ കഴിയും, തുടർന്ന് TOR നെറ്റ്വർക്കിലൂടെ ബ്രൗസർ സമാരംഭിക്കാൻ കഴിയും; അതനുസരിച്ച്, എക്സിറ്റ് നോഡിൽ ഞങ്ങളുടെ ട്രാഫിക് എൻക്രിപ്റ്റ് ചെയ്യപ്പെടില്ല.

രണ്ടാമത്തെ സാഹചര്യത്തിൽ, ഞങ്ങളുടെ എല്ലാ ട്രാഫിക്കും ഒരു VPN വഴി പോകുന്നു, തുടർന്ന് ഞങ്ങൾ TOR നെറ്റ്വർക്കിലൂടെ ssh ടണൽ പ്രോക്സി ചെയ്യുന്നു, ഔട്ട്പുട്ടിൽ ഞങ്ങൾക്ക് എൻക്രിപ്റ്റ് ചെയ്ത ട്രാഫിക്കും ഞങ്ങൾ തിരഞ്ഞെടുത്ത ssh സെർവറിന്റെ IP വിലാസവും ലഭിക്കും.

മൂന്നാമത്തെ സാഹചര്യത്തിൽ, ഞങ്ങൾ എല്ലാ പ്രോക്സിഫിക്കേഷനും പൂർണ്ണമായും പ്രവർത്തനരഹിതമാക്കുകയും ഞങ്ങളുടെ VPN സെർവറിന്റെ IP വിലാസം ഉപയോഗിച്ച് ഓൺലൈനിൽ പോകുകയും ചെയ്യുന്നു.

ഈ മുഴുവൻ കാര്യവും മൗസ് ഉപയോഗിച്ച് എളുപ്പത്തിലും സൗകര്യപ്രദമായും മാറാൻ കഴിയും, നിങ്ങൾക്ക് ബുദ്ധിമുട്ടുകൾ ഉണ്ടാകരുത്.

പ്ലഗിനുകൾ ഉപയോഗിച്ച് ഞങ്ങൾ കൃത്രിമം നടത്തിക്കഴിഞ്ഞു, ഈ ജങ്കിന്റെ എല്ലാ അടിസ്ഥാനകാര്യങ്ങളും ഞാൻ നിങ്ങളെ അറിയിച്ചിട്ടുണ്ടെന്ന് ഞാൻ പ്രതീക്ഷിക്കുന്നു, പക്ഷേ നിങ്ങൾക്ക് എന്തെങ്കിലും മനസ്സിലായില്ലെങ്കിൽ, അഭിപ്രായങ്ങളിൽ ചോദിക്കുക. തത്വത്തിൽ, ഞങ്ങൾ സ്വയം ഒരു സുരക്ഷിത ബ്രൗസർ ഉണ്ടാക്കി. ഇപ്പോൾ നമുക്ക് ഇൻറർനെറ്റിൽ സർഫ് ചെയ്യാം, ചില അടയാളങ്ങളാൽ ഞങ്ങളെ തിരിച്ചറിയാൻ കഴിയുമെന്ന് ഭയപ്പെടേണ്ടതില്ല, വാസ്തവത്തിൽ, ഞങ്ങൾ ഒരു സാധാരണ അമേരിക്കക്കാരനായി വേഷംമാറി, ഒന്നും നമ്മെ കൈവിടുന്നില്ല. ഞങ്ങൾ മറ്റുള്ളവരെ എങ്ങനെ കാണുന്നു എന്ന റിപ്പോർട്ട് ഇതാ:

നിഗമനങ്ങൾ ഇ

ഈ ലേഖനത്തിൽ, ഇന്റർനെറ്റിലെ അജ്ഞാതത്വം എന്ന ആശയം ഞാൻ നിങ്ങളെ പരിചയപ്പെടുത്തി. എന്റെ അഭിപ്രായത്തിൽ, ഇതാണ് ഒപ്റ്റിമൽ സ്കീം, തീർച്ചയായും നിങ്ങൾക്ക് ഈ മുഴുവൻ ശൃംഖലയിലും DoubleVPN, Socks കൂടാതെ മൂന്ന് ബോക്സുകൾ കൂടി ചേർക്കാൻ കഴിയും, എന്നാൽ വേഗത ഒരുപോലെയായിരിക്കില്ല, ഇതെല്ലാം ഭ്രാന്തിന്റെ ആഗ്രഹത്തെയും അളവിനെയും ആശ്രയിച്ചിരിക്കുന്നു. മുകളിലുള്ള സ്കീമിന്റെ എല്ലാ ഗുണങ്ങളും ദോഷങ്ങളും ഞാൻ വിവരിച്ചു, നിങ്ങൾക്കിത് ഇഷ്ടപ്പെട്ടുവെന്നും ഇത് നിങ്ങൾക്ക് ചില നല്ല ചിന്തകൾ നൽകുമെന്നും ഞാൻ പ്രതീക്ഷിക്കുന്നു.

കുക്കികളും തന്ത്രവും

ഇതിനെല്ലാം പുറമേ, മറ്റ് മുൻകരുതലുകളെക്കുറിച്ചും നിങ്ങൾ മറക്കരുതെന്ന് ഞാൻ നിങ്ങളെ ഓർമ്മിപ്പിക്കാൻ ആഗ്രഹിക്കുന്നു, ഉദാഹരണത്തിന്, ഒരു ഇംഗ്ലീഷ് ഭാഷാ ഓപ്പറേറ്റിംഗ് സിസ്റ്റം ഇൻസ്റ്റാൾ ചെയ്യുക, നിസ്സാര ജോലികൾക്കായി വെർച്വൽ മെഷീനുകൾ ഉപയോഗിക്കുക, നെറ്റ്വർക്ക് കാർഡുകളിൽ Mac വിലാസങ്ങൾ മാറ്റുക, എൻക്രിപ്റ്റ് ചെയ്യുക ഹാർഡ് ഡിസ്കുകൾ, ഓരോ പുതിയ കണക്ഷനും, പ്രത്യേക ഉറവിടങ്ങളിൽ നിങ്ങളുടെ IP വിലാസം പരിശോധിക്കുന്നത് ഉറപ്പാക്കുക, അതായത്, ഒരു VPN കണക്റ്റുചെയ്തു - IP വിലാസം പരിശോധിച്ചു, TOR കണക്റ്റുചെയ്തു, വീണ്ടും പരിശോധിച്ചു, അങ്ങനെ പതിവുപോലെ, VPN തോന്നുന്ന സാഹചര്യങ്ങളുണ്ട്. ഉയർന്നു, പക്ഷേ ഐപി മാറിയിട്ടില്ല, ഇവിടെ കത്തിച്ചു, അതിനാൽ ഞങ്ങൾ തീർച്ചയായും എല്ലാ ചെറിയ കാര്യങ്ങളും കണക്കിലെടുക്കുന്നു, നൂറ് വർഷത്തിന് ശേഷം ഖേദിക്കുന്നതിനേക്കാൾ നൂറ് തവണ പരിശോധിക്കുന്നതാണ് നല്ലത്. കൂടാതെ, ഇടപാടുകൾ നടത്തുമ്പോൾ, ICQ ഉപയോഗിക്കരുത്, പ്രത്യേകമായി ജബ്ബർ കൂടാതെ സൃഷ്ടിച്ച ടണലുകളിലൂടെ അത് പ്രത്യേകമായി ബന്ധിപ്പിക്കുക; അങ്ങേയറ്റത്തെ സന്ദർഭങ്ങളിൽ, നിങ്ങൾക്ക് TOR ഉപയോഗിച്ച് മാത്രമേ നേടാനാകൂ. നിങ്ങൾ ഓൺലൈനിൽ സമ്പാദിക്കുന്ന എല്ലാ പണവും LR-ലോ YaD-ലോ സംഭരിക്കുക, തുടർന്ന് അത് ഉപയോഗിച്ച് ബിറ്റ്കോയിൻ വാങ്ങുക, തുടർന്ന് എല്ലാ ഫണ്ടുകളും അജ്ഞാതമായി ഏതെങ്കിലും സൗകര്യപ്രദമായ രീതിയിൽ പിൻവലിക്കപ്പെടും. ഓരോ ഇടപാടിനും ശേഷം, മാറ്റുക ബിറ്റ്കോയിൻ വാലറ്റ്(രണ്ട് ക്ലിക്കുകളിൽ ചെയ്തു), തുടർന്ന് നിങ്ങളുടെ എല്ലാ ഫണ്ടുകളും ഒന്നിലേക്ക് ഒഴിക്കുക, അത് എവിടെയും പ്രകാശിച്ചില്ല. ഞങ്ങൾ പ്രവർത്തിക്കുന്ന എല്ലാ ആപ്ലിക്കേഷനുകളും പ്രോക്സി ചെയ്യാൻ മറക്കരുത്, നിങ്ങൾക്ക് പൊതുവെ മുഴുവൻ സിസ്റ്റവും കോൺഫിഗർ ചെയ്യാൻ കഴിയും, അങ്ങനെ എല്ലാ പ്രോഗ്രാമുകളും നിങ്ങളുടെ ടണലുകളിലൂടെ ഇന്റർനെറ്റ് ആക്സസ് ചെയ്യും, വീണ്ടും, ഞാൻ നിങ്ങളെ Google-ലേക്ക് നയിക്കും, ഇതിനെക്കുറിച്ച് ധാരാളം വിവരങ്ങൾ ഉണ്ട്. വിൻഡോസ് നിങ്ങൾക്ക് അമിതമായി പ്രധാനമാണെങ്കിൽ നിക്സ് പോലുള്ള സിസ്റ്റങ്ങൾ നിങ്ങൾക്ക് സഹിക്കാൻ കഴിയുന്നില്ലെങ്കിലോ, വിൻഡോസിന് കീഴിലും ഇത് ചെയ്യാം, പക്ഷേ കൂടുതൽ മൂലക്കുരു ഉണ്ടാകുമെന്നും സ്ഥിരത ഗണ്യമായി കുറയുമെന്നും എന്നെ വിശ്വസിക്കൂ, അതിനാൽ ക്ഷമയോടെ ലിനക്സ് പഠിക്കുക. നിങ്ങൾ ഇതിനകം തിരഞ്ഞെടുത്തു ഇരുണ്ട വശം. ഇതോടെ ഞാൻ നിന്നോട് വിട പറയാൻ തിടുക്കം കൂട്ടുന്നു! എന്തെങ്കിലും വ്യക്തമല്ലെങ്കിൽ, ചോദിക്കൂ, ഞാൻ അത് മായ്ക്കും! ബൈ ബൈ!

ഈ വിഷയത്തിൽ ഞാൻ നൽകിയിട്ടുള്ള എല്ലാ വിവരങ്ങളും വിവരദായക ആവശ്യങ്ങൾക്ക് വേണ്ടി മാത്രമാണ് നൽകിയിരിക്കുന്നത്, അത് പ്രവർത്തനത്തിനുള്ള ആഹ്വാനമല്ല, എല്ലാ ഉത്തരവാദിത്തവും നിങ്ങളുടെ ചുമലിലാണ്.

അപ്ഡേറ്റ്:

ഫയർഫോക്സിൽ മറ്റൊന്ന് കണ്ടെത്തി രസകരമായ കാര്യം, ഞാൻ നിങ്ങളോട് പറയുന്നു!

പ്രവേശിക്കുക വിലാസ ബാർബ്രൗസർ: കുറിച്ച്:config

ഞങ്ങൾ പരാമീറ്ററിനായി തിരയുന്നു: network.proxy.socks_remote_dns

ഞങ്ങൾ ഇത് പോസ്റ്റുചെയ്യുന്നു: സത്യം

SSH ടണലിന്റെ തന്നെ DNS സെർവറുകൾ ഉപയോഗിക്കുന്നതിനായി ബ്രൗസർ ഇപ്പോൾ ക്രമീകരിച്ചിരിക്കുന്നു. ഉദാഹരണത്തിന്, നിങ്ങൾ whoer.net-ലേക്ക് സമാന ബ്രൗസർ ക്രമീകരണങ്ങളോടെ പോകുകയാണെങ്കിൽ, നിങ്ങൾ SSH ടണലിന്റെ രാജ്യത്തിന്റെ DNS സെർവർ കാണും, അല്ലാതെ നിങ്ങളുടെ ISP-യുടെ DNS അല്ലെങ്കിൽ നിങ്ങൾ ഇന്റർനെറ്റ് ആക്സസ് ചെയ്യുന്ന OpenVPN സെർവറല്ല.

അവസാനം അപ്ഡേറ്റ് ചെയ്തത് 2015 ജൂലൈ 2-നാണ്.

ആശംസകൾ, എന്റെ "അജ്ഞാത" വായനക്കാരൻ. നിങ്ങൾ സന്ദർശിക്കുന്ന വെബ്സൈറ്റിന് നിങ്ങളെക്കുറിച്ച് എന്തെല്ലാം അറിയാമെന്നും ഈ വിവരങ്ങൾ എന്ത് ആവശ്യങ്ങൾക്ക് ഉപയോഗിക്കാമെന്നും നിങ്ങൾ പലപ്പോഴും ചിന്തിക്കാറുണ്ടോ? അതോ നിങ്ങൾ പൊതുവെ ഭ്രാന്തനാണോ, ഞങ്ങളെല്ലാം "പ്രത്യേക സേവനങ്ങളുടെ" കീഴിലാണെന്ന് നിങ്ങൾ കരുതുന്നു, ഇപ്പോൾ യൂണിഫോമിലുള്ള "വെളുത്ത കോട്ട്" ആളുകൾ നിങ്ങളുടെ വാതിലിൽ മുട്ടും?

ഇന്ന് നമ്മൾ നോക്കും അടിസ്ഥാന തത്വങ്ങൾഇൻറർനെറ്റിലെ അജ്ഞാതത്വം, ആഗോള നെറ്റ്വർക്കിൽ നിങ്ങളെക്കുറിച്ചുള്ള വിവരങ്ങൾ എന്തൊക്കെയാണെന്നും അത് എങ്ങനെ മറയ്ക്കാമെന്നും ഞാൻ നിങ്ങളോട് പറയും.

എന്തിനാണ് ഇന്റർനെറ്റിൽ അജ്ഞാതനാകുന്നത്?

അജ്ഞാതത്വം എന്നത് വിവിധ സ്ട്രൈപ്പുകളുള്ള സൈബർ കുറ്റവാളികളുമായി ബന്ധപ്പെട്ട് പ്രധാനമായും പരിഗണിക്കപ്പെടുന്ന ഒരു ആശയമാണ്, എന്നാൽ അത് അവർക്ക് മാത്രമാണോ വേണ്ടത്? ഈ ചോദ്യത്തിന് ഉത്തരം നൽകാൻ, ഇമെയിൽ വഴി നിങ്ങൾക്ക് എത്ര തവണ "സ്പാം" ലഭിക്കുന്നു എന്നോ അല്ലെങ്കിൽ നിങ്ങൾക്ക് അടുത്തിടെ താൽപ്പര്യമുള്ള വിഷയം കൃത്യമായി Yandex കാണിക്കുന്ന അത്ഭുതകരമായ രീതിയിലോ ഓർമ്മിക്കുന്നത് മൂല്യവത്താണ്.

നിങ്ങളുടെ മെമ്മറിയിൽ മുഴുകിയ ശേഷം, ഇന്റർനെറ്റ് ഉപയോഗിക്കുന്ന അനുഭവവുമായി നിങ്ങൾ പൊരുത്തപ്പെടുന്നതായി കണ്ടെത്തിയാൽ, ഈ ലേഖനം നിങ്ങൾക്കുള്ളതാണ്.

നിങ്ങളെക്കുറിച്ച് ഞങ്ങൾക്ക് എന്തറിയാം?

ആരംഭിക്കുന്നതിന്, ഒരു അത്ഭുതകരമായ സൈറ്റിലേക്ക് തിരിയുന്നത് മൂല്യവത്താണ് - 2ip.ru, ഇത് നിങ്ങളെക്കുറിച്ചുള്ള വിവരങ്ങളുടെ ഒരു ചെറിയ ഭാഗം മാത്രം വ്യക്തമായി കാണിക്കും, ഇതാണ് കമ്പ്യൂട്ടറിന്റെ ഐപി വിലാസം, ഓപ്പറേറ്റിംഗ് സിസ്റ്റം പതിപ്പ്, ബ്രൗസർ പതിപ്പ്, സ്ഥാനം - കൂടാതെ ഇത് ഒരു പൂർണ്ണമായ പട്ടികയല്ല.

ഏതെങ്കിലും വെബ്സൈറ്റ്, ICQ, സ്കൈപ്പ് മുതലായവയിൽ രജിസ്റ്റർ ചെയ്യുമ്പോൾ, നിങ്ങൾ പലപ്പോഴും നിങ്ങളുടെ ഇമെയിലും ഫോൺ നമ്പറും പോലും ഉപേക്ഷിക്കുന്നു.

ഇന്റർനെറ്റിലെ അജ്ഞാതത്വം - അടിസ്ഥാനകാര്യങ്ങൾ

നിങ്ങളെക്കുറിച്ച് എന്താണ് അറിയപ്പെടുന്നത്, ഞാൻ മുകളിൽ ലിസ്റ്റുചെയ്തു, ഇപ്പോൾ അത് കണ്ടെത്താനുള്ള സമയമായി - ഇത് എന്തുചെയ്യണം? വളരെയധികം സാങ്കേതിക വിശദാംശങ്ങളിലേക്ക് പോകാതെ നമുക്ക് ക്രമത്തിൽ ആരംഭിക്കാം.

IP വിലാസം

ലളിതമായി പറഞ്ഞാൽ, കമ്പ്യൂട്ടറിന്റെ ഐപി വിലാസം ഇന്റർനെറ്റിലെ ഒരു പിസിയുടെ അദ്വിതീയ ഐഡന്റിഫിക്കേഷൻ വിലാസമാണ്. കണക്ഷനിൽ ദാതാവ് IP വിലാസം അസൈൻ ചെയ്യുന്നു; അതനുസരിച്ച്, നിങ്ങൾ ദാതാവിനെ മാറ്റുമ്പോൾ, IP വിലാസം മാറുന്നു.

കമ്പ്യൂട്ടറിന്റെ ഐപി വിലാസത്തിൽ നാല് അക്കങ്ങൾ അടങ്ങിയിരിക്കുന്നു - XXX.XXX.XXX.XXX. ഓരോ കോമ്പിനേഷനിലെയും അക്കങ്ങളുടെ എണ്ണം 1 മുതൽ 3 വരെ വ്യത്യാസപ്പെടുന്നു, അവയുടെ മൂല്യം 0 മുതൽ 256 വരെയാണ്.

ദാതാവിന് 2 തരം IP വിലാസങ്ങൾ നൽകാം - സ്റ്റാറ്റിക്, ഡൈനാമിക്.

- ഒരു സ്റ്റാറ്റിക് ഐപി വിലാസം ശാശ്വതമാണ്, നിങ്ങൾ കണക്ഷൻ ഉപയോഗിക്കുന്നിടത്തോളം അത് മാറില്ല.

- ഡൈനാമിക് ഐപി വിലാസം - ഇന്റർനെറ്റ് കണക്ഷൻ പുനരാരംഭിക്കുമ്പോഴെല്ലാം മാറുന്നു.

നിങ്ങളുടെ ഐപി വിലാസം പല തരത്തിൽ മറയ്ക്കാൻ കഴിയും - പ്രോക്സി വഴി അല്ലെങ്കിൽ . ലിങ്കുകൾ വഴി പ്രസക്തമായ ലേഖനങ്ങളിൽ കൂടുതൽ വായിക്കുക.

ഐപി പ്രശ്നത്തിന്റെ പകുതി മാത്രമാണ്, മറ്റ് ഡാറ്റയുണ്ട് - ഓപ്പറേറ്റിംഗ് സിസ്റ്റം പതിപ്പ്, ബ്രൗസർ പതിപ്പ്, സ്ക്രീൻ റെസല്യൂഷൻ, ഒഎസ് ഭാഷ മുതലായവ.

ഓപ്പറേറ്റിംഗ് സിസ്റ്റം വിവരങ്ങൾ

നിങ്ങളുടെ ഐപി ഞങ്ങൾ ക്രമീകരിച്ചു, ഇനി ബാക്കി ഡാറ്റയെക്കുറിച്ച് ചിന്തിക്കാം.

ഒന്നാമതായി, നിങ്ങൾ "ചോർച്ചയുടെ" സ്ഥലം കണ്ടെത്തേണ്ടതുണ്ട്. നിങ്ങൾ ഈ ലേഖനം വായിക്കുന്നത് ഒരു ബ്രൗസറിലൂടെയാണ്, അല്ലേ? അതനുസരിച്ച്, ഇതേ ബ്രൗസർ മുമ്പ് ലിസ്റ്റുചെയ്ത ഡാറ്റ വെബ് റിസോഴ്സ് സ്ഥിതിചെയ്യുന്ന സെർവറിലേക്ക് റിപ്പോർട്ട് ചെയ്യുന്നു. കൂടെ കൈമാറ്റം സംഭവിക്കുന്നു HTTP ഉപയോഗിക്കുന്നുഇതുപോലെ കാണപ്പെടുന്ന തലക്കെട്ടുകൾ:

ഹോസ്റ്റ്: സൈറ്റ് യൂസർ-ഏജന്റ്: മോസില്ല/5.0 (വിൻഡോസ്; യു; വിൻഡോസ് 8.1; ru; rv:2.8.3.7) Gecko/20170520 Firefox/43.7.1 (.NET CLR 8.1.30421) സ്വീകരിക്കുക: വാചകം/html xhtml+xml,അപ്ലിക്കേഷൻ/xml;q=0.9,*/*;q=0.8 സ്വീകരിക്കുക-ഭാഷ: ru,en-us;q=0.7,en;q=0.3

ഹോസ്റ്റ്: ഹൈപ്പരിയോൺ. com ഉപയോക്തൃ ഏജന്റ്: മോസില്ല / 5.0 (വിൻഡോസ്; യു; വിൻഡോസ് 8.1; റു; ആർവി: 2.8.3.7) ഗെക്കോ / 20170520 ഫയർഫോക്സ് / 43.7.1 (. നെറ്റ് സിഎൽആർ 8.1.30421) സ്വീകരിക്കുക: വാചകം/html, ആപ്ലിക്കേഷൻ/xhtml + xml, ആപ്ലിക്കേഷൻ/xml; q = 0.9, * / *; q = 0.8 സ്വീകരിക്കുക-ഭാഷ: ru, en-us; q = 0.7, en; q = 0.3 |

യഥാർത്ഥ http തലക്കെട്ടുകൾ "വ്യാജ" ഉപയോഗിച്ച് "മാറ്റിസ്ഥാപിക്കുന്നതിലൂടെ" ഈ പ്രശ്നം പരിഹരിക്കാനാകും.

"http" തലക്കെട്ടുകൾ മാറ്റിസ്ഥാപിക്കുന്നതിനുള്ള ഏറ്റവും അനുയോജ്യമായ പരിഹാരം ഉചിതമായ ഒരു ബ്രൗസർ പ്ലഗിൻ ആയിരിക്കും, ഉദാഹരണത്തിന് - .

നിങ്ങളുടെ ബ്രൗസറിന്റെ കുക്കികൾ

ലേഖനം വായിച്ചതിനുശേഷം, ഈ ഫയലുകളുടെ ഉദ്ദേശ്യം നിങ്ങൾ കണ്ടെത്തും, എന്നാൽ Yandex, Google എന്നിവയുൾപ്പെടെയുള്ള ഭൂരിഭാഗം സൈറ്റുകളും നിങ്ങളുടെ കമ്പ്യൂട്ടറിൽ കുക്കികൾ സംഭരിച്ചിട്ടുണ്ടെന്ന് ഇപ്പോൾ ഞാൻ പരാമർശിക്കാൻ ആഗ്രഹിക്കുന്നു.

നിങ്ങൾക്ക് പ്രവർത്തനരഹിതമാക്കാം കുക്കികൾ സംരക്ഷിക്കുന്നുനിങ്ങളുടെ ബ്രൗസറിൽ, അതുവഴി ചിലത് സ്വയം നഷ്ടപ്പെടുത്തുന്നു നല്ല ബോണസുകൾ, ഉദാഹരണത്തിന്, വെബ്സൈറ്റുകളിൽ പാസ്വേഡുകൾ സംരക്ഷിക്കുന്നു, എന്നാൽ മറുവശത്ത്, നിങ്ങൾ നൽകുന്നത് നിർത്തും വിലപ്പെട്ട വിവരങ്ങൾനിങ്ങളെക്കുറിച്ച്, അപരിചിതർക്ക്.

നമുക്ക് സംഗ്രഹിക്കാം

ലേഖനത്തിൽ ഞങ്ങൾ രണ്ട് പോയിന്റുകൾ സ്പർശിച്ചില്ല.

നിങ്ങളുടെ ഫോൺ നമ്പറുകളും ഇമെയിലും. സൈറ്റുകളിൽ രജിസ്റ്റർ ചെയ്യുന്നതിന് പ്രത്യേകമായി ഒരു മെയിൽബോക്സ് സൃഷ്ടിക്കുക; നിങ്ങൾക്ക് ഒരു ഫോൺ നമ്പർ ആവശ്യമുണ്ടെങ്കിൽ, ആക്ടിവേഷൻ സേവനങ്ങൾ ഉപയോഗിക്കുക.

പിസിയിൽ പ്രോഗ്രാമുകൾ ഇൻസ്റ്റാൾ ചെയ്യുന്നു. നിങ്ങളുടെ പിസിയിൽ ഏതെങ്കിലും പ്രോഗ്രാം ഇൻസ്റ്റാൾ ചെയ്യുന്നതിലൂടെ (ഉദാഹരണത്തിന്, ഒരു ഓൺലൈൻ കളിപ്പാട്ട ക്ലയന്റ്), നിങ്ങളുടെ ഉപകരണങ്ങളുടെ മോഡലുകളും സീരിയൽ നമ്പറുകളും (പ്രോസസർ, വീഡിയോ കാർഡ് മുതലായവ) നിങ്ങളെക്കുറിച്ചുള്ള അത്തരം വിവരങ്ങൾ മൂന്നാം കക്ഷികൾ അറിഞ്ഞേക്കാം. MAC വിലാസംതുടങ്ങിയവ.

ഈ ലേഖനം പ്രവർത്തനത്തിനുള്ള ആഹ്വാനമല്ല, മറിച്ച് പൂർണ്ണമായും ഉൾക്കൊള്ളുന്നു വിവരദായകമായ സ്വഭാവം. ഈ വിവരങ്ങളുടെ ഉപയോഗത്തിന് നിങ്ങൾ മാത്രമാണ് ഉത്തരവാദി.

01/29/17 3.9Kഈ ലേഖനത്തിൽ നമ്മൾ ബന്ധപ്പെട്ട എല്ലാ വശങ്ങളെക്കുറിച്ചും സംസാരിക്കും ഇന്റർനെറ്റിലെ അജ്ഞാതത്വംഅതിനാൽ ഇന്റർനെറ്റ് ബ്രൗസ് ചെയ്യുമ്പോൾ നിങ്ങളുടെ സ്വകാര്യത നിലനിർത്താം:

നിങ്ങൾക്ക് പൂർണ്ണമായും അജ്ഞാതനാകാൻ കഴിയുമെന്ന് ഞങ്ങൾ പറയുന്നില്ല, അത് പ്രായോഗികമായി അസാധ്യമാണ്. എന്നാൽ യഥാർത്ഥത്തിൽ നമുക്ക് ചെയ്യാൻ കഴിയുന്നത് ഓൺലൈൻ ഇടപെടലുകൾ കൂടുതൽ മറച്ചുവെക്കാൻ ശ്രമിക്കുക എന്നതാണ്.

ആൾമാറാട്ടത്തിൽ തുടരുക

സ്വകാര്യ ബ്രൗസിംഗ് മോഡ് അല്ലെങ്കിൽ ആൾമാറാട്ട മോഡ് എന്നത് ബ്രൗസറുകളിൽ ഏറ്റവും പ്രചാരമുള്ള രണ്ടാമത്തെ ബ്രൗസിംഗ് ഓപ്ഷനാണ്. നിങ്ങൾ മറ്റൊരാളുടെ കമ്പ്യൂട്ടറിൽ നിന്ന് ഇന്റർനെറ്റ് ആക്സസ് ചെയ്യുകയും നിങ്ങളുടെ Facebook, Twitter അല്ലെങ്കിൽ ഇമെയിൽ അക്കൗണ്ടുകൾ പരിശോധിക്കാൻ ആഗ്രഹിക്കുകയും ചെയ്യുമ്പോൾ അത്തരം സന്ദർഭങ്ങളിൽ ഇത് തികച്ചും അനുയോജ്യമാണ്.

അതുപോലെ, കുക്കികൾ ധാരാളമായി ലോഡുചെയ്ത സൈറ്റുകൾ പരിശോധിക്കുന്നതിന് ഇത് അനുയോജ്യമാണ്. നിങ്ങൾ പ്രവർത്തിക്കുന്ന കമ്പ്യൂട്ടറിന് പൊതു ആക്സസ് ഉള്ള സന്ദർഭങ്ങളിലും.

സ്വകാര്യ ബ്രൗസിംഗ് നിങ്ങളുടെ വിരലടയാളം പൂർണ്ണമായും മായ്ക്കില്ല. വ്യക്തിഗത ഘടകങ്ങൾ, ഡിഎൻഎസ് ലുക്കപ്പുകൾ, ചില കുക്കികൾ എന്നിവ സെഷനു ശേഷവും നിലനിൽക്കാം. അതിനാൽ പരിഗണിക്കുന്നതാണ് നല്ലത് ഇന്റർനെറ്റിൽ അജ്ഞാതതയ്ക്കുള്ള പ്രോഗ്രാമുകൾഒരു താൽക്കാലിക നടപടിയായി. ഞാൻ നിങ്ങളുടെ ശ്രദ്ധ ആകർഷിക്കാൻ ആഗ്രഹിക്കുന്ന പ്രധാന കാര്യം നിങ്ങളുടെ ബ്രൗസിംഗ് ചരിത്രം ഒരു പൊതു കമ്പ്യൂട്ടറിൽ സംരക്ഷിക്കരുത് എന്നതാണ്.

നിനക്ക് ആവശ്യമെങ്കിൽ ഒപ്റ്റിമൽ ഉദാഹരണം, തുടർന്ന് ഒരു സ്വകാര്യ ബ്രൗസിംഗ് സെഷൻ തുറന്ന് കുറച്ച് സൈറ്റുകൾ ബ്രൗസ് ചെയ്യുക, തുടർന്ന് സെഷനിൽ നിന്ന് പുറത്തുകടക്കുക, ഇതിലേക്ക് പോകുക കമാൻഡ് ലൈൻകൂടാതെ ഇനിപ്പറയുന്നവ നൽകുക:

Ipconfig/displaydns, എന്റർ അമർത്തുക.

നിങ്ങൾ ഒരു സ്വകാര്യ ബ്രൗസിംഗ് സെഷൻ ഉപയോഗിച്ചോ ഇല്ലയോ എന്നത് പരിഗണിക്കാതെ തന്നെ, നിങ്ങളുടെ കമ്പ്യൂട്ടറിൽ നിന്ന് സന്ദർശിച്ച എല്ലാ കാഷെ ചെയ്ത DNS എൻട്രികളുടെയും ഒരു ലിസ്റ്റ് ഇതായിരിക്കും.

എൻട്രികൾ ഇല്ലാതാക്കാൻ, ഇനിപ്പറയുന്ന കമാൻഡ് നൽകുക:

Ipconfig/flushdns, എന്റർ അമർത്തുക.

ഇത് ലിസ്റ്റ് മായ്ക്കുകയും അത് ആക്സസ് ചെയ്യാനുള്ള ശ്രമങ്ങളെ തടയുകയും ചെയ്യും. ബ്രൗസർ ലോഞ്ച് ചെയ്യുന്ന ഒരു ബാച്ച് ഫയൽ സജ്ജീകരിക്കുന്നതും ഉചിതമാണ് സ്വകാര്യ ബ്രൗസിംഗ്, അടയ്ക്കുമ്പോൾ DNS റെക്കോർഡുകൾ സ്വയമേവ മായ്ക്കുക. ഒരു നിശ്ചിത തലത്തിലുള്ള സ്വകാര്യത നിലനിർത്താൻ ഈ രീതി ഉപയോഗിക്കാം.

തെറ്റായ ഐഡന്റിറ്റി

ഒരു വ്യാജ ഐഡന്റിറ്റി ഉപയോഗിക്കുന്നത് യഥാർത്ഥത്തിൽ ഉള്ളതിനേക്കാൾ കൗതുകകരമായി തോന്നുന്നു, എന്നാൽ പല കേസുകളിലും ഇത് വളരെ ഫലപ്രദമാണ് ഇന്റർനെറ്റിൽ അജ്ഞാതത്വം കൈവരിക്കുന്നു:

ഈ ഉദാഹരണം പരിഗണിക്കുക: നിങ്ങൾ വിലാസം ഉപയോഗിക്കുന്നു ഇമെയിൽ Facebook, Twitter, eBay, ഓൺലൈൻ ഗെയിമുകൾ എന്നിവയിലേക്ക് ലോഗിൻ ചെയ്യാൻ. ഇത് തികച്ചും ന്യായമാണെന്ന് തോന്നിയേക്കാം, എന്നാൽ ഹാക്കർക്ക് ഇപ്പോൾ ടാസ്ക് വളരെ എളുപ്പമാണ്. അയാൾക്ക് ഒരു അക്കൗണ്ട് ഹാക്ക് ചെയ്യാനോ നിങ്ങളെ ട്രാക്ക് ചെയ്യാനോ മാത്രമേ ആവശ്യമുള്ളൂ. എന്നാൽ നിങ്ങൾക്ക് നിരവധി അപരനാമങ്ങൾ ഉണ്ടെങ്കിൽ, എല്ലാ വ്യാജ ഐഡന്റിറ്റികളും കണ്ടെത്താനും യഥാർത്ഥ ഉപയോക്താവിനെ തിരിച്ചറിയാനും ഒരു ഹാക്കർക്ക് കൂടുതൽ സമയവും പരിശ്രമവും വേണ്ടിവരും.

ഇതൊരു ലളിതമായ ആശയമാണ്, എന്നാൽ ഇത് നിങ്ങളുടെ വേഷംമാറി വലിയ ഫലമുണ്ടാക്കാൻ ഉപയോഗിക്കാം നെറ്റ്വർക്ക് പ്രവർത്തനം. തങ്ങളുടെ യഥാർത്ഥ ഐഡന്റിറ്റി തിരിച്ചറിയാതിരിക്കാൻ വെബ്സൈറ്റുകളിലേക്ക് ലോഗിൻ ചെയ്യാൻ അമ്പതിലധികം വ്യാജ പേരുകളും ഇമെയിൽ വിലാസങ്ങളും ഉപയോഗിക്കുന്ന കേസുകൾ ഉണ്ടായിട്ടുണ്ട്.

നിങ്ങളുടെ യഥാർത്ഥ ഐഡന്റിറ്റി ഓൺലൈനിൽ നൽകുന്നതിന് കുറച്ച് കാരണങ്ങളുണ്ട്. മിക്ക സൈറ്റുകളും നിങ്ങളുടെ ഡാറ്റ ശേഖരിക്കുകയും വിൽക്കുകയും ചെയ്യുക അല്ലെങ്കിൽ പരസ്യ ആവശ്യങ്ങൾക്കായി ഉപയോഗിക്കുക, അതിനാൽ ഒരു സാഹചര്യത്തിലും നിങ്ങളുടെ യഥാർത്ഥ ഇമെയിൽ വിലാസം, വീട്ടുവിലാസം, അല്ലെങ്കിൽ ബന്ധപ്പെടാനുള്ള വിവരങ്ങൾപൊതു സൈറ്റുകളിൽ:

വ്യാജ ഐഡന്റിറ്റികൾ ഉപയോഗിക്കുന്നത് ബുദ്ധിമുട്ടുള്ള കാര്യമാണെങ്കിൽ നിങ്ങൾക്ക് ഒരു വ്യാജ ഐഡന്റിറ്റി ജനറേറ്റർ പോലെയുള്ള എന്തെങ്കിലും ആവശ്യമുണ്ടെങ്കിൽ, നിങ്ങൾ അത് ഇവിടെ കണ്ടെത്തും.

ഇന്റർനെറ്റിൽ അജ്ഞാതത്വം എങ്ങനെ നിലനിർത്താം?പേരുകൾ, വിലാസങ്ങൾ, ഇമെയിൽ വിലാസങ്ങൾ, ഫോൺ നമ്പറുകൾ എന്നിവ ഉപയോഗിച്ച് ഈ സൈറ്റിന് പൂർണ്ണമായും വ്യാജ ഐഡന്റിറ്റി സൃഷ്ടിക്കാൻ കഴിയും. വളരെ വിശ്വസനീയമല്ലാത്ത സൈറ്റുകളിൽ ഉപയോഗിക്കാൻ കഴിയുന്ന നിരവധി വ്യാജ ക്രെഡിറ്റ് കാർഡുകൾ, അമ്മയുടെ കന്നിപ്പേര്, വാഹനം, രക്തഗ്രൂപ്പ്, ഉയരം, ഭാരം, ക്യുആർ കോഡ് എന്നിവ പോലും നിങ്ങൾക്ക് നൽകാൻ ഇതിന് കഴിയും. നൽകിയിരിക്കുന്ന എല്ലാ ഡാറ്റയും വ്യാജമാണെന്നും എന്തെങ്കിലും സാമ്യമുണ്ടെന്നും വ്യക്തമാണ് യഥാർത്ഥ വ്യക്തിക്രമരഹിതമാണ്.

വ്യാജ നെയിം ജനറേറ്റർ പ്രവർത്തിക്കുന്ന ഒരു വ്യാജ ഇമെയിൽ വിലാസവും സൃഷ്ടിക്കുന്നു, ഒറ്റത്തവണ ഇമെയിൽ സ്ഥിരീകരണ ലിങ്കുകൾ സ്വീകരിക്കുന്നതിന് നിങ്ങൾക്ക് ഇത് ഉപയോഗിക്കാം. എന്നിരുന്നാലും, ആരാണ് ഈ സേവനം ഉപയോഗിക്കുന്നതെന്ന് നിങ്ങൾക്ക് ഉറപ്പിക്കാൻ കഴിയില്ല. ഈ സംവിധാനത്തിലേക്ക് വേറെ ആർക്കൊക്കെ പ്രവേശനമുണ്ടെന്ന് ആർക്കും അറിയില്ല. അതിനാൽ വിവിധ ഓൺലൈൻ ഫോമുകൾ പൂരിപ്പിക്കുന്നതിന് ഉപയോഗിക്കാവുന്ന ഇമെയിൽ വിലാസങ്ങൾ സൃഷ്ടിക്കുന്നതിനുള്ള ഒരു ഉപകരണമായി ഇതിനെ കരുതുന്നതാണ് നല്ലത്.

അദൃശ്യമായിരിക്കാൻ നിങ്ങളെ സഹായിക്കുന്ന ഉപകരണങ്ങൾ

നിങ്ങളുടെ പ്രവർത്തനങ്ങൾ മറയ്ക്കാനോ ഡിജിറ്റൽ വിരലടയാളം മായ്ക്കാനോ ഇൻറർനെറ്റിൽ അദൃശ്യമായി തുടരാനോ ഉപയോഗിക്കാവുന്ന നിരവധി പ്രോഗ്രാമുകളുണ്ട്. അവയിൽ ഏറ്റവും പ്രശസ്തമായത് ടോർ നെറ്റ്വർക്ക് ആണ്. എന്നാൽ ഉയർന്ന തലത്തിലുള്ള എൻക്രിപ്ഷനും അജ്ഞാതതയും ആവശ്യമുള്ളവർ പരിഗണിക്കാൻ ആഗ്രഹിച്ചേക്കാം ഒരു VPN ഉപയോഗിക്കുന്നു (വെർച്വൽ പ്രൈവറ്റ് നെറ്റ്വർക്ക്).

ടോർ നെറ്റ്വർക്ക്

ടോർ ആണ് ഇൻറർനെറ്റിലെ അജ്ഞാതത്വത്തിനുള്ള പ്രോഗ്രാംറഷ്യൻ ഭാഷയിൽ, നിങ്ങളുടെ ഓൺലൈൻ കണക്ഷനുകൾ അതിലൂടെ കടന്നുപോകുന്നു ബന്ധിപ്പിച്ച നെറ്റ്വർക്കുകൾ, ഓരോന്നും ലോകമെമ്പാടുമുള്ള സന്നദ്ധപ്രവർത്തകരുടെ ഉടമസ്ഥതയിലുള്ളതാണ്. ഈ ആശയത്തിന്റെ സാരാംശം ഒരു ഉപയോക്താവിനെ ട്രാക്ക് ചെയ്യാനും അവന്റെ സ്ഥാനം കണ്ടെത്താനുമുള്ള കഴിവ് തടയുകയും തടഞ്ഞ സൈറ്റുകൾ സന്ദർശിക്കാനുള്ള അവസരം നൽകുകയും ചെയ്യുക എന്നതാണ്:

ടോർ ബ്രൗസർബണ്ടിൽ ആണ് സൗജന്യ പാക്കേജ് Windows, Mac, Linux എന്നിവയ്ക്കായി, ഇത് സമാരംഭിക്കുമ്പോൾ നിങ്ങളെ ടോർ നെറ്റ്വർക്കിലേക്ക് യാന്ത്രികമായി ബന്ധിപ്പിക്കുകയും ഫയർഫോക്സിന്റെ പ്രത്യേകം രൂപകൽപ്പന ചെയ്തതും പരിഷ്ക്കരിച്ചതുമായ പതിപ്പ് സമാരംഭിക്കുകയും ചെയ്യുന്നു.

പാക്കേജ് സമാരംഭിച്ചുകഴിഞ്ഞാൽ, നിങ്ങൾ ടോറിലൂടെ സൈറ്റുകൾ ബ്രൗസ് ചെയ്യാൻ തുടങ്ങുമ്പോൾ, നിങ്ങൾ ബന്ധിപ്പിക്കുന്ന എല്ലാ ഉള്ളടക്കവും എൻക്രിപ്റ്റ് ചെയ്ത് മുകളിൽ സൂചിപ്പിച്ച നെറ്റ്വർക്ക് സിസ്റ്റത്തിലൂടെ കൈമാറും. ഏത് TCP തൽക്ഷണ സന്ദേശമയയ്ക്കൽ ആപ്ലിക്കേഷനുമായും ടോർ ബ്രൗസർ ബണ്ടിൽ ഫലപ്രദമായി പ്രവർത്തിക്കുന്നു, വിദൂര ലോഗിൻമറ്റ് ബ്രൗസറുകളും. എന്നിരുന്നാലും, ഈ ഉൽപ്പന്നം 100% അജ്ഞാതത്വം ഉറപ്പ് നൽകുന്നില്ല, നിയമവിരുദ്ധമായ സംഗീതമോ സിനിമകളോ ഡൗൺലോഡ് ചെയ്യാൻ ഉപയോഗിക്കരുത്. ഇത് ടോർ നെറ്റ്വർക്കിൽ തിരക്കുണ്ടാക്കുകയും ശരിയായ ആവശ്യങ്ങൾക്കായി പാക്കേജ് ഉപയോഗിക്കുന്ന ഉപയോക്താക്കൾക്ക് പ്രശ്നമുണ്ടാക്കുകയും ചെയ്യും.

P2P സൈറ്റുകൾ ഉപയോഗിക്കുന്ന പ്രോട്ടോക്കോളുകൾ പലപ്പോഴും ഒരു IP വിലാസം സ്കാൻ ചെയ്യാൻ ഉപയോഗിക്കാവുന്നതാണ്, കൂടാതെ നിങ്ങളുടെ യഥാർത്ഥ IP വിലാസം കണ്ടുപിടിക്കാൻ നിങ്ങളെ അനുവദിക്കും, Tor സൃഷ്ടിച്ചതല്ല.

എന്നിരുന്നാലും, അജ്ഞാതനായി തുടരാൻ നിങ്ങൾക്ക് ഉപയോഗിക്കാവുന്ന ഒരു മികച്ച ഉൽപ്പന്നമാണ് ടോർ. അന്തർനിർമ്മിത ഫയർഫോക്സ് പതിപ്പ്, വിപുലീകൃത പിന്തുണ റിലീസ് അടിസ്ഥാനമാക്കി ( ESR) മോസില്ലയുടെ ഫയർഫോക്സ്, സുരക്ഷയും സ്വകാര്യത സവിശേഷതകളും ഒപ്റ്റിമൈസ് ചെയ്യുന്നതിനായി പ്രത്യേകം പരിഷ്ക്കരിച്ചു. ഇത് നേടുന്നതിന്, ഉപയോക്താവിന്റെ കമ്പ്യൂട്ടർ പ്ലാറ്റ്ഫോം തിരിച്ചറിയാൻ ഉപയോഗിക്കാവുന്ന Components.interfaces ഘടകത്തിലേക്കുള്ള ആക്സസ് തടഞ്ഞു. ചില ഫ്ലാഷ് ആഡ്-ഓണുകൾ ഒഴികെ, എസ്എസ്എൽ സെഷനുകൾ കാഷെ ചെയ്യുന്നത് നിരോധിച്ചിരിക്കുന്നു കൂടാതെ വെബ്സോക്കറ്റുകൾ വഴിയുള്ള ഡിഎൻഎസ് വിവര ചോർച്ച തടയുന്നു.

ടോർ ബ്രൗസർ ബണ്ടിൽ ഉപയോഗിക്കുന്നതിലൂടെ, നിങ്ങൾ ഓൺലൈൻ സ്നൂപ്പിംഗിൽ നിന്ന് താരതമ്യേന പരിരക്ഷിക്കപ്പെടും ( ഏറ്റവും തന്ത്രശാലിയായ ആക്രമണകാരികൾ ഒഴികെ). എങ്കിലും നൽകാൻ പൂർണ്ണമായ അജ്ഞാതത്വംഓൺലൈൻനിങ്ങൾക്ക് കഴിയില്ല:

മുകളിലെ സ്ക്രീൻഷോട്ട് നോക്കുകയാണെങ്കിൽ, ടോറിലൂടെ നാവിഗേറ്റ് ചെയ്യുന്നതിലൂടെ നിങ്ങളുടെ ഐപി വിലാസം മറഞ്ഞിരിക്കുന്നതായി നിങ്ങൾ കാണും. ജാവാസ്ക്രിപ്റ്റ് പ്രവർത്തനരഹിതമാക്കുന്നതിലൂടെ ഇത് നേടാനാകും. കൂടാതെ പരിഷ്കരിച്ച പതിപ്പ്നിങ്ങളുടെ സിസ്റ്റത്തെക്കുറിച്ചുള്ള വിവരങ്ങൾ ശേഖരിക്കുന്നതിന് ആവശ്യമായ സ്ക്രിപ്റ്റുകൾ ബ്രൗസർ വിജയകരമായി തടഞ്ഞു.

നിങ്ങൾക്ക് Tor ബ്രൗസർ ബണ്ടിൽ പരീക്ഷിച്ച് നിങ്ങളുടെ ഡിജിറ്റൽ വിരലടയാളങ്ങൾ മറയ്ക്കുന്നതിൽ അത് എത്രത്തോളം മികച്ചതാണെന്ന് കാണാൻ താൽപ്പര്യമുണ്ടെങ്കിൽ, Tor വെബ്സൈറ്റിലേക്ക് പോകുക, അവിടെ നിങ്ങൾക്ക് ബണ്ടിൽ തന്നെ ഡൗൺലോഡ് ചെയ്യാം. കൂടാതെ ഇൻറർനെറ്റിൽ പ്രവർത്തിക്കുമ്പോൾ അജ്ഞാതതയും സുരക്ഷയും നേടാൻ ടോർ നിങ്ങളെ എങ്ങനെ സഹായിക്കുന്നു എന്നതിനെക്കുറിച്ചുള്ള കൂടുതൽ വിവരങ്ങൾ നേടുക.

HMA VPN

കമ്പനിയുടെ 50,000-ത്തിലധികം സ്വകാര്യവും അജ്ഞാതവുമായ IP വിലാസങ്ങളിൽ ഒന്നിലൂടെ ഉപയോക്താവിനെ അവരുടെ IP വിലാസങ്ങൾ മറയ്ക്കാനും ചില സൈറ്റുകൾ, ജിയോ-നിയന്ത്രിത ചാനലുകൾ, അജ്ഞാതമായി സൈറ്റുകൾ സന്ദർശിക്കാനും അനുവദിക്കുന്ന യുകെയിൽ നിന്നുള്ള ശ്രദ്ധേയമായ VPN സേവനമാണിത്:

എച്ച്എംഎയുടെ 934 വിപിഎൻ സെർവറുകൾ 190 രാജ്യങ്ങളിൽ ഓപ്പൺവിപിഎൻ, പിപിടിപി, എൽ2ടിപി പ്രോട്ടോക്കോളുകൾ ഉപയോഗിച്ച് സ്ഥിതി ചെയ്യുന്നു. ഇത് ഉപയോഗപ്രദവും ഉപയോഗിക്കാൻ എളുപ്പമുള്ളതുമായ സോഫ്റ്റ്വെയർ ആണ്. ഇതിൽ ഒന്ന് സബ്സ്ക്രൈബ് ചെയ്താൽ മതി താരിഫ് പ്ലാനുകൾ: ഒരു മാസത്തേക്ക് £7.99, ആറുമാസത്തേക്ക് പ്രതിമാസം £5.99 അല്ലെങ്കിൽ ഒരു വർഷത്തേക്ക് പ്രതിമാസം £4.99. ഇതിനുശേഷം, നിങ്ങൾ സോഫ്റ്റ്വെയർ ഇൻസ്റ്റാൾ ചെയ്യുകയും നിങ്ങളുടെ ഉപയോക്തൃനാമവും പാസ്വേഡും നൽകുകയും സേവനവുമായി ബന്ധിപ്പിക്കുകയും വേണം.

എല്ലാ കഠിനാധ്വാനവും കോൺഫിഗറേഷനും ഓൺലൈൻ അജ്ഞാതതയ്ക്കുള്ള VPNഇന്റർനെറ്റ് സ്വയമേവ നൽകുന്നു. കൂടാതെ, ഒരു പ്രത്യേക ബിൽറ്റ്-ഇൻ ഫംഗ്ഷൻ " സ്പീഡ് ഗൈഡ്"നിങ്ങളുടെ അടിസ്ഥാനത്തിൽ വേഗതയേറിയ VPN സെർവർ സ്വയമേവ തിരഞ്ഞെടുക്കും ഇപ്പോഴുള്ള സ്ഥലംകണക്ഷനുകളും.

വിൻഡോസ്, മാക്, ലിനക്സ് എന്നിവയ്ക്കായി സോഫ്റ്റ്വെയർ ലഭ്യമാണ്. നിങ്ങൾ ഒരു അക്കൗണ്ട് രജിസ്റ്റർ ചെയ്യുകയും തിരഞ്ഞെടുത്ത താരിഫ് പ്ലാനിനായി പണം നൽകുകയും ചെയ്ത ശേഷം, നിങ്ങൾക്ക് HMA കൺട്രോൾ പാനൽ വഴി ആവശ്യമായ സോഫ്റ്റ്വെയർ ഡൗൺലോഡ് ചെയ്യാം:

VPN സോഫ്റ്റ്വെയർ മാനേജറിൽ ചിലത് ഉൾപ്പെടുന്നു രസകരമായ സവിശേഷതകൾ, അതിലൊന്ന് കണക്ഷൻ വേഗതയുടെ അവലോകനമാണ്. ഏത് VPN പ്രോട്ടോക്കോൾ ഉപയോഗിക്കണമെന്ന് നിങ്ങൾക്ക് തിരഞ്ഞെടുക്കാനും കഴിയും. ഏറ്റവും ജനപ്രിയവും വേഗതയേറിയതുമായ പ്രോട്ടോക്കോളുകളിൽ ഒന്ന് OpenVPN ആണ്. കൂടാതെ, ഓരോ കുറച്ച് മിനിറ്റിലും ക്രമരഹിതമായി IP വിലാസം മാറ്റുന്നതിന് നിങ്ങൾക്ക് പാരാമീറ്ററുകൾ സജ്ജമാക്കാൻ കഴിയും.

പ്രോഗ്രാം ഉൾക്കൊള്ളുന്നു സൗകര്യപ്രദമായ പ്രവർത്തനം « സുരക്ഷിത ഐപി ബൈൻഡ്", ഇത് HMA VPN പ്രവർത്തിക്കാത്തപ്പോൾ ഇന്റർനെറ്റിലേക്ക് കണക്റ്റുചെയ്യുന്നതിൽ നിന്ന് അപ്ലിക്കേഷനുകളെ തടയുന്നു. നിങ്ങളുടെ സ്വന്തം VPN സെർവർ തിരഞ്ഞെടുക്കാം നിർദ്ദിഷ്ട രാജ്യംകൂടാതെ ഏറ്റവും കുറച്ച് ഉപയോക്താക്കളുള്ള VPN സെർവറിലേക്ക് കണക്റ്റുചെയ്യുന്നതിന് ലോഡ് അനുപാതം ക്രമീകരിക്കുകയും നിങ്ങളുടെ പക്കൽ കൂടുതൽ ഉറവിടങ്ങൾ ഉണ്ടായിരിക്കുകയും ചെയ്യുക.

സൈബർ ഗോസ്റ്റ്

VPN, ഇത് ഏറ്റവും മികച്ച ഒന്നായി കണക്കാക്കപ്പെടുന്നു ഇൻറർനെറ്റിലെ അജ്ഞാതതയുടെ രീതികൾ. CyberGhost 5.5 അടുത്തിടെ അവതരിപ്പിച്ചു, അതിൽ ലഭ്യമായ നിരവധി അധിക ആനുകൂല്യങ്ങൾ ഉൾപ്പെടുന്നു പണമടച്ചുള്ള പാക്കേജ്. നിങ്ങളുടെ IP വിലാസം മറയ്ക്കുന്നതും നിങ്ങളുടെ കണക്ഷൻ എൻക്രിപ്റ്റ് ചെയ്യുന്നതും CyberGhost ടീമിന്റെ മാനദണ്ഡമാണ്, എന്നാൽ നിങ്ങൾക്കായി കൂടുതൽ കാര്യങ്ങൾ ചെയ്യാൻ കഴിയുമെന്ന് അവർ കരുതുന്നു:

പുതിയ ഫീച്ചറുകളിൽ ആഡ്-ബ്ലോക്കർ, മാൽവെയർ, വൈറസ് എന്നിവയുടെ സംരക്ഷണം, ഡാറ്റ കംപ്രഷൻ, ട്രാക്കിംഗ് പ്രിവൻഷൻ, ഫോഴ്സ് HTTPS പ്രവർത്തനം, വേഗതയേറിയ സെർവറുകൾ വഴിയുള്ള ആക്സസ് എന്നിവ ഉൾപ്പെടുന്നു.

ഡാറ്റ കംപ്രഷൻ ഫീച്ചർ വേഗത വർദ്ധിപ്പിക്കുന്നു മൊബൈൽ കണക്ഷൻ, കൂടാതെ നിങ്ങൾ സന്ദർശിക്കുന്ന വിഭവങ്ങളെക്കുറിച്ചുള്ള വിവരശേഖരണം സുഗമമാക്കുന്ന ഏതെങ്കിലും ഉള്ളടക്കം തിരിച്ചറിയുകയും സജീവമായി നീക്കം ചെയ്യുകയും ചെയ്യുന്നു.

HTTPS-ലേക്കുള്ള നിർബന്ധിത പരിവർത്തനമാണ് ഉപയോഗപ്രദമായ പ്രവർത്തനംപല VPN-കളും നടപ്പിലാക്കാത്തവ. ഒരു സുരക്ഷിത കണക്ഷൻ നിർബന്ധിക്കുന്നതിലൂടെ, നിങ്ങൾ വർദ്ധിപ്പിക്കുന്നു ഇന്റർനെറ്റിലെ നിങ്ങളുടെ ജോലിയുടെ സുരക്ഷനിങ്ങളുടെ ഡാറ്റ മോഷ്ടിക്കപ്പെടാനുള്ള സാധ്യത കുറയ്ക്കുക:

പുതിയ ഫീച്ചറുകൾക്ക് പുറമേ, CyberGhost 5.5 വേഗതയേറിയതും കൂടുതൽ ഉപയോക്തൃ-സൗഹൃദവുമായ ഇന്റർഫേസ് അവതരിപ്പിക്കുന്നു. യുകെയ്ക്ക് പുറത്തുള്ള സെർവറുകളിലേക്കുള്ള കണക്ഷനുകൾ വേഗമേറിയതും മൊത്തത്തിലുള്ള ഡൗൺലോഡ് വേഗതയും കൂടുതലാണ്. CyberGhost ഉപയോഗിക്കുമ്പോൾ HTTPS-ലേക്ക് തടയൽ, ട്രാക്ക് ചെയ്യൽ, നിർബന്ധിതമായി മാറൽ എന്നിവ എത്രമാത്രം സംഭവിച്ചുവെന്ന് കാണിക്കുന്ന ഹാൻഡി ഗ്രാഫുകളും ഈ സേവനം നൽകുന്നു.

ലഭിക്കുന്നതിന് അധിക വിവരംകുറിച്ച്, ഇന്റർനെറ്റിൽ അജ്ഞാതത്വം എങ്ങനെ നിലനിർത്താംവിവിധ പ്ലാനുകളുടെ വിലയും, CyberGhost വെബ്സൈറ്റ് സന്ദർശിക്കുക.

ബ്രൗസർ ആഡ്-ഓണുകൾ

ട്രാഫിക് കുറയ്ക്കുന്നത് നിങ്ങൾക്ക് വലിയ പ്രശ്നമല്ലെങ്കിൽ സ്നൂപ്പിംഗിൽ മാത്രമാണ് നിങ്ങൾക്ക് താൽപ്പര്യമെങ്കിൽ, IE, Chrome, Firefox എന്നിവയ്ക്കായി ലഭ്യമായ നിരവധി സൗജന്യ ആഡ്-ഓണുകളിൽ ഒന്ന് ഉപയോഗിക്കുക.

ചില സ്ക്രിപ്റ്റുകളും പോപ്പ്-അപ്പുകളും തടയാനും നിങ്ങളുടെ ലൊക്കേഷൻ ട്രാക്ക് ചെയ്യുന്ന ഘടകങ്ങൾ തിരിച്ചറിയാനും അവർക്ക് സഹായിക്കാനാകും.

DoNotTrackMe/Blur

DoNotTrackPlus-ന്റെ അടുത്തിടെ പുറത്തിറക്കിയ, എന്നാൽ ഇതിനകം വ്യാപകമായി അറിയപ്പെടുന്ന, മെച്ചപ്പെടുത്തിയ പതിപ്പ്. താരതമ്യപ്പെടുത്തി മുൻ പതിപ്പുകൾ 300-ലധികം പരസ്യ പ്ലാറ്റ്ഫോമുകൾ അതിന്റെ ബ്ലാക്ക്ലിസ്റ്റിലേക്ക് ചേർത്തു, കൂടാതെ 650-ലധികം ട്രാക്കിംഗ് സാങ്കേതികവിദ്യകളും:

Chrome, IE, Safari, Firefox എന്നിവയ്ക്ക് ആഡ്-ഓൺ ലഭ്യമാണ്. നിങ്ങൾ വിപുലീകരണം ഇൻസ്റ്റാൾ ചെയ്ത് ബ്രൗസർ പുനരാരംഭിച്ചുകഴിഞ്ഞാൽ, നിങ്ങളുടെ ടൂൾബാറിൽ DNTMe ഐക്കൺ ദൃശ്യമാകും, നിങ്ങളുടെ പ്രവർത്തനം ട്രാക്കുചെയ്യാനുള്ള ശ്രമങ്ങൾ DoNotTrackMe ആരംഭിക്കും.

ഇതിനകം ഇൻസ്റ്റാൾ ചെയ്ത ആഡ്-ഓണുകൾക്ക് സമാന്തരമായി DNTMe മികച്ച രീതിയിൽ പ്രവർത്തിക്കുന്നു. നിങ്ങളുടെ ബ്രൗസിംഗ് അനുഭവം മന്ദഗതിയിലാകില്ല, കൂടാതെ ട്രാക്ക് ചെയ്യുന്ന ചില പരസ്യ ഘടകങ്ങൾ ഒഴികെ മുമ്പത്തെ അതേ ഉള്ളടക്കം നിങ്ങൾ കാണും. എത്ര തവണ ശ്രമിച്ചു തടഞ്ഞു എന്നതിനെക്കുറിച്ചുള്ള വിവരങ്ങൾ നിങ്ങൾക്ക് ലഭിക്കും.

ആഡ്ബ്ലോക്ക് പ്ലസ്

മറ്റൊന്ന് സൗജന്യ ആഡ്-ഓൺ IE, Chrome, Firefox എന്നിവയ്ക്കായി. ഇത് ഏറ്റവും മികച്ച ഒന്നായി കണക്കാക്കപ്പെടുന്നു ഇന്റർനെറ്റിൽ അജ്ഞാതത്വം ഉറപ്പാക്കുന്നു, ഫിഷിംഗും ട്രാക്കിംഗും തടയുന്നു, കൂടാതെ ക്ഷുദ്രവെയറിൽ നിന്നും അനാവശ്യ പരസ്യങ്ങളിൽ നിന്നും നിങ്ങളെ സംരക്ഷിക്കുന്നു:

നിങ്ങൾക്ക് റെഡിമെയ്ഡ് ഫിൽട്ടറുകൾ ചേർക്കാനോ ഇഷ്ടാനുസൃതമായവ ഉപയോഗിക്കാനോ കഴിയും. എന്നാൽ അജ്ഞാത ഫിൽട്ടർ ലിസ്റ്റുകൾ ഉപയോഗിക്കുമ്പോൾ ശ്രദ്ധിക്കുക, കാരണം അവയ്ക്ക് പ്രധാനപ്പെട്ട എന്തെങ്കിലും നഷ്ടമായേക്കാം.

നോസ്ക്രിപ്റ്റ്

Mozilla-യിൽ നിന്നുള്ള Firefox, Seamonkey, മറ്റ് ബ്രൗസറുകൾ എന്നിവയ്ക്കുള്ള വിപുലീകരണം. ഇത് തുറന്നിരിക്കുന്ന സൗജന്യ പാക്കേജാണ് സോഴ്സ് കോഡ്, ഇത് എല്ലാ JavaScript, Java, Flash എന്നിവയും മറ്റ് സുരക്ഷിതമല്ലാത്ത പ്ലഗിനുകളും വിശ്വസനീയമല്ലെങ്കിൽ തടയുന്നു. റിപ്പോസിറ്ററി വഴി നോസ്ക്രിപ്റ്റ് ഇൻസ്റ്റാൾ ചെയ്യാം ഫയർഫോക്സ് ആഡ്-ഓണുകൾ, അല്ലെങ്കിൽ NoScript വെബ്സൈറ്റിൽ നിന്ന് നേരിട്ട്:

അത്തരം ഡാറ്റ അഭ്യർത്ഥിക്കുന്ന സ്ക്രിപ്റ്റുകളിൽ നിന്ന് നിങ്ങളുടെ ലൊക്കേഷനും പ്രവർത്തനവും സംബന്ധിച്ച വിവരങ്ങൾ മറയ്ക്കുന്നതിനുള്ള മികച്ച ജോലി നോസ്ക്രിപ്റ്റ് ചെയ്യുന്നു. വിപുലീകരണം നിങ്ങളുടെ ഡിജിറ്റൽ മറയ്ക്കുന്നു " വിരലടയാളം» ഇന്റർനെറ്റിലെ ബഹുഭൂരിപക്ഷം സൈറ്റുകളിൽ നിന്നും നൽകുന്നു അജ്ഞാതത്വത്തിന്റെയും രഹസ്യാത്മകതയുടെയും മാന്യമായ തലം.

ഉപസംഹാരം

ഇക്കാലത്ത് അത് ലഭിക്കുക അസാധ്യമാണ് ഇന്റർനെറ്റിൽ പൂർണ്ണ അജ്ഞാതത്വം. ഇതിന് ഒരു സുരക്ഷിത VPN സെർവർ ആവശ്യമാണ്. ഒരു വലിയ സംഖ്യബ്രൗസർ അടിസ്ഥാനമാക്കിയുള്ള തടയൽ രീതികളും പ്രത്യേക ക്രമീകരണംഓപ്പറേറ്റിംഗ് സിസ്റ്റം.

എന്നിരുന്നാലും, മുകളിൽ ലിസ്റ്റുചെയ്തിരിക്കുന്ന ഒന്നോ അതിലധികമോ ടൂളുകൾ, പാക്കേജുകൾ, രീതികൾ എന്നിവയുടെ സംയോജനം ഉപയോഗിക്കുന്നതിലൂടെ, അജ്ഞാതരായി തുടരാനുള്ള സാധ്യതയും ആക്രമണകാരികൾ മറ്റ് ആളുകളുടെ പ്രവർത്തനങ്ങൾ ട്രാക്കുചെയ്യുന്നതിനുള്ള സാധ്യതയും നിങ്ങൾക്ക് ഗണ്യമായി വർദ്ധിപ്പിക്കാൻ കഴിയും. കൂടാതെ, ധാരാളം വൈറസുകൾ, ക്ഷുദ്രവെയർ, സ്പൈവെയർ എന്നിവയിൽ നിന്ന് നിങ്ങൾ സ്വയം പരിരക്ഷിക്കും.

ഈ പ്രസിദ്ധീകരണം "" എന്ന ലേഖനത്തിന്റെ വിവർത്തനമാണ് ഓൺലൈനിൽ അജ്ഞാതനാകുന്നത് എങ്ങനെ", സൗഹൃദ പദ്ധതി സംഘം തയ്യാറാക്കിയത്

നല്ല ചീത്ത

ഫാന്റസി, ചാരക്കഥകൾ രചയിതാവിന്റെ അസുഖകരമായ ഭാവനയുടെ ഫലം മാത്രമല്ല, യഥാർത്ഥ സത്യമായും മാറുന്നത് ചിലപ്പോൾ സംഭവിക്കുന്നു. അടുത്തിടെ, ഒരു വ്യക്തിയുടെ മൊത്തത്തിലുള്ള സംസ്ഥാന നിരീക്ഷണത്തെക്കുറിച്ചുള്ള ചില ഭ്രാന്തൻ സിനിമകൾ മറ്റൊരു യക്ഷിക്കഥയായി കണക്കാക്കപ്പെട്ടു, രചയിതാവിന്റെയും തിരക്കഥാകൃത്തുക്കളുടെയും ഭാവനയുടെ ഒരു നാടകം. എഡ്വേർഡ് സ്നോഡൻ യുഎസ് നാഷണൽ സെക്യൂരിറ്റി ഏജൻസി സ്വീകരിച്ച ഉപയോക്തൃ ട്രാക്കിംഗ് പ്രോഗ്രാമായ പ്രിസത്തെക്കുറിച്ചുള്ള വിവരങ്ങൾ പുറത്തുവിടുന്നതുവരെ.

ആശങ്കയ്ക്ക് കാരണം

ഈ വാർത്തയ്ക്ക് ശേഷം, ഭ്രമാത്മകതയെക്കുറിച്ചുള്ള തമാശകൾ പൂർണ്ണമായും അപ്രസക്തമായി. നിരീക്ഷണത്തെക്കുറിച്ചുള്ള സംസാരം തകർന്ന മനസ്സിന് കാരണമാകില്ല. ഗുരുതരമായ ഒരു ചോദ്യം ഉയർന്നുവരുന്നു: നിങ്ങളുടെ ഇമെയിൽ ഉപയോഗിക്കുന്നതോ സോഷ്യൽ നെറ്റ്വർക്കിലോ ചാറ്റിലോ ആശയവിനിമയം നടത്തുന്നതോ സുരക്ഷിതമാണോ? എല്ലാത്തിനുമുപരി, പ്രത്യേക സേവനങ്ങളുമായി സഹകരിക്കാൻ പലരും സമ്മതിച്ചു വലിയ കമ്പനികൾ: Microsoft (Hotmail), Google (Google Mail), Yahoo!, Facebook, YouTube, Skype, AOL, Apple. പ്രിസം പ്രാഥമികമായി വിദേശ പൗരന്മാരുടെ ചാരപ്പണിയും, ടെലിഫോൺ സംഭാഷണങ്ങളുടെ അളവും ലക്ഷ്യമിട്ടുള്ളതാണെന്നും കണക്കിലെടുക്കുമ്പോൾ ഇമെയിലുകൾചില കണക്കുകൾ പ്രതിവർഷം 1.7 ബില്യണിലെത്തി, നിങ്ങളെ എങ്ങനെ സംരക്ഷിക്കാം എന്നതിനെക്കുറിച്ച് ഗൗരവമായി ചിന്തിക്കേണ്ടതാണ് സ്വകാര്യതതുറിച്ചുനോക്കുന്ന കണ്ണുകളിൽ നിന്ന്.

ടോർ

PRISM നെക്കുറിച്ചുള്ള വാർത്തകളോടുള്ള ആദ്യ പ്രതികരണം പലർക്കും സമാനമായിരുന്നു: ഞങ്ങൾ സ്വയം നിരീക്ഷിക്കാൻ അനുവദിക്കില്ല, ഞങ്ങൾ Tor ഇൻസ്റ്റാൾ ചെയ്യും. ഇത്, ഒരുപക്ഷേ, ഞങ്ങളുടെ മാസികയുടെ പേജുകളിൽ ഒന്നിലധികം തവണ സംസാരിച്ചിട്ടുള്ള ഏറ്റവും ജനപ്രിയമായ പ്രതിവിധി. തികച്ചും വിപരീതമായ ഉദ്ദേശ്യങ്ങൾക്കായി ആണെങ്കിലും ഇത് അമേരിക്കൻ സൈന്യമാണ് സൃഷ്ടിച്ചത്. ഇങ്ങനെയാണ് പരിഹാസം. ഉപയോക്താക്കൾ അവരുടെ മെഷീനിൽ ടോർ സോഫ്റ്റ്വെയർ പ്രവർത്തിപ്പിക്കുന്നു, അത് ഒരു പ്രോക്സിയായി പ്രവർത്തിക്കുന്നു; ഇത് മറ്റ് നെറ്റ്വർക്ക് നോഡുകളുമായി "ചർച്ചകൾ" നടത്തുകയും എൻക്രിപ്റ്റ് ചെയ്ത ട്രാഫിക്കുകൾ കൈമാറുന്ന ഒരു ശൃംഖല നിർമ്മിക്കുകയും ചെയ്യുന്നു. കുറച്ച് സമയത്തിന് ശേഷം, ചെയിൻ പുനർനിർമ്മിക്കുകയും അതിൽ മറ്റ് നോഡുകൾ ഉപയോഗിക്കുകയും ചെയ്യുന്നു. ബ്രൗസറിനേയും ഇൻസ്റ്റാൾ ചെയ്ത ഒഎസിനേയും കുറിച്ചുള്ള വിവരങ്ങൾ മറയ്ക്കാൻ, സ്വകാര്യത നിലനിർത്താനും അതിൽ നിന്ന് രക്ഷപ്പെടാനും നിങ്ങളെ അനുവദിക്കുന്ന HTTP ഹെഡറുകളും വെബ് ഡാറ്റയും പരിഷ്ക്കരിക്കുന്ന ഒരു നോൺ-കാഷിംഗ് പ്രോക്സിയായ Privoxy-യുമായി സംയോജിച്ച് Tor ഉപയോഗിക്കാറുണ്ട്. ശല്യപ്പെടുത്തുന്ന പരസ്യം. കയറുന്നത് ഒഴിവാക്കാൻ കോൺഫിഗറേഷൻ ഫയലുകൾകൂടാതെ എല്ലാ ക്രമീകരണങ്ങളും സ്വമേധയാ എഡിറ്റ് ചെയ്യരുത്, ഒരു അത്ഭുതകരമായ GUI ഷെൽ ഉണ്ട് - വിഡാലിയ, എല്ലാ OS-കൾക്കും ലഭ്യമാണ് കൂടാതെ കുറച്ച് മിനിറ്റിനുള്ളിൽ നിങ്ങളുടെ പിസിയിലെ അജ്ഞാത ലോകത്തേക്കുള്ള വാതിൽ തുറക്കാൻ നിങ്ങളെ അനുവദിക്കുന്നു. കൂടാതെ, ഡവലപ്പർമാർ എല്ലാം കഴിയുന്നത്ര ലളിതമാക്കാൻ ശ്രമിച്ചു, ഒരു ക്ലിക്കിൽ വിവിധ സുരക്ഷാ ആഡ്-ഓണുകൾ ഉപയോഗിച്ച് ടോർ, വിഡാലിയ, ഫയർഫോക്സിന്റെ പോർട്ടബിൾ പതിപ്പ് എന്നിവ ഇൻസ്റ്റാൾ ചെയ്യാൻ ഉപയോക്താക്കളെ അനുവദിക്കുന്നു. സുരക്ഷിതമായ ആശയവിനിമയത്തിന്, ഒരു വികേന്ദ്രീകൃത അജ്ഞാത സന്ദേശമയയ്ക്കൽ സംവിധാനമുണ്ട് - ടോർചാറ്റ്. Tor anonymizer നെറ്റ്വർക്കിലൂടെ എല്ലാ TCP/IP, DNS ട്രാഫിക്കുകളും സുരക്ഷിതമായും അജ്ഞാതമായും സുതാര്യമായും റീഡയറക്ട് ചെയ്യുന്നതിന്, Tortilla യൂട്ടിലിറ്റി ഉപയോഗിക്കുക. സോക്സ് അല്ലെങ്കിൽ എച്ച്ടിടിപി പ്രോക്സികളെ പിന്തുണയ്ക്കുന്നില്ലെങ്കിലും, വിൻഡോസ് കമ്പ്യൂട്ടറിൽ ഏത് സോഫ്റ്റ്വെയറും അജ്ഞാതമായി പ്രവർത്തിപ്പിക്കാൻ പ്രോഗ്രാം നിങ്ങളെ അനുവദിക്കുന്നു, ഇത് മുമ്പ് വിൻഡോസിന് കീഴിൽ ചെയ്യാൻ അസാധ്യമായിരുന്നു. കൂടാതെ, സ്റ്റാൻഡേർഡ് Tor + Vidalia + Privoxy കോമ്പിനേഷനായി ഒരു യോഗ്യമായ ബദൽ ഉണ്ട് - അഡ്വാൻസ്ഡ് ഉള്ളി റൂട്ടർ bit.ly/ancXHz, "ഉള്ളി റൂട്ടിംഗ്" എന്നതിനായുള്ള പോർട്ടബിൾ ക്ലയന്റ്. അവരുടെ സുരക്ഷയെക്കുറിച്ച് പ്രത്യേകം ഉത്കണ്ഠയുള്ളവർക്കായി, Tor - bit.ly/e1siH6 വഴി എല്ലാ ട്രാഫിക്കും അയയ്ക്കുന്നതിന് ബോക്സിന് പുറത്ത് കോൺഫിഗർ ചെയ്തിരിക്കുന്ന ഒരു തത്സമയ സിഡി വിതരണമുണ്ട്.

ടോറിന്റെ പ്രധാന ലക്ഷ്യം അജ്ഞാത സർഫിംഗും അജ്ഞാത സേവനങ്ങൾ സൃഷ്ടിക്കാനുള്ള കഴിവുമാണ്. ശരിയാണ്, നിങ്ങൾ അജ്ഞാതത്വത്തിന് വേഗതയോടെ പണം നൽകണം.

I2P

"ഉള്ളി റൂട്ടിംഗ്" കൂടാതെ, I2P-യിൽ ഉപയോഗിക്കുന്ന "വെളുത്തുള്ളി" റൂട്ടിംഗും ഉണ്ട്. Tor ഉം I2P ഉം കാഴ്ചയിൽ സാമ്യമുള്ളവയാണെങ്കിലും, വലിയതോതിൽ തികച്ചും വിപരീത സമീപനങ്ങളാണ് നടപ്പിലാക്കുന്നത്. ടോറിൽ, ട്രാഫിക് കൈമാറ്റം ചെയ്യപ്പെടുകയും സ്വീകരിക്കപ്പെടുകയും ചെയ്യുന്ന നോഡുകളുടെ ഒരു ശൃംഖല സൃഷ്ടിക്കപ്പെടുന്നു, അതേസമയം I2P-യിൽ "ഇൻകമിംഗ്", "ഔട്ട്ഗോയിംഗ്" ടണലുകൾ ഉപയോഗിക്കുന്നു, അങ്ങനെ അഭ്യർത്ഥനകളും പ്രതികരണങ്ങളും വ്യത്യസ്ത നോഡുകളിലൂടെ കടന്നുപോകുന്നു. ഓരോ പത്തു മിനിറ്റിലും ഈ തുരങ്കങ്ങൾ പുനർനിർമിക്കപ്പെടുന്നു. "വെളുത്തുള്ളി റൂട്ടിംഗ്" എന്നത് ഒരു സന്ദേശത്തിൽ ("വെളുത്തുള്ളി") നിരവധി "ഗ്രാമ്പൂ" അടങ്ങിയിരിക്കാം - അവയുടെ ഡെലിവറി വിവരങ്ങളുള്ള പൂർണ്ണമായി രൂപപ്പെടുത്തിയ സന്ദേശങ്ങൾ. ഒരു "വെളുത്തുള്ളി" അതിന്റെ രൂപീകരണ സമയത്ത് ധാരാളം "ഗ്രാമ്പൂ" അടങ്ങിയിരിക്കാം, അവയിൽ ചിലത് നമ്മുടേതായിരിക്കാം, ചിലത് ഗതാഗതത്തിലായിരിക്കാം. "വെളുത്തുള്ളി"യിലെ ഇതാണോ ആ ഗ്രാമ്പൂ നമ്മുടെ സന്ദേശമാണോ അതോ നമ്മിലൂടെ കടന്നുപോകുന്ന മറ്റൊരാളുടെ ട്രാൻസിറ്റ് സന്ദേശമാണോ എന്ന് "വെളുത്തുള്ളി" സൃഷ്ടിച്ചയാൾക്ക് മാത്രമേ അറിയൂ.

I2P യുടെ പ്രധാന ദൌത്യം, ടോറിൽ നിന്ന് വ്യത്യസ്തമായി, സേവനങ്ങളുടെ അജ്ഞാത ഹോസ്റ്റിംഗ് ആണ്, കൂടാതെ ആഗോള നെറ്റ്വർക്കിലേക്ക് അജ്ഞാത ആക്സസ് നൽകുന്നില്ല, അതായത്, നെറ്റ്വർക്കിൽ വെബ്സൈറ്റുകൾ ഹോസ്റ്റുചെയ്യുന്നു, ഇതിനെ I2P ടെർമിനോളജിയിൽ eepsites എന്ന് വിളിക്കുന്നു.

I2P സോഫ്റ്റ്വെയറിന് ജാവ മുൻകൂട്ടി ഇൻസ്റ്റാൾ ചെയ്യേണ്ടതുണ്ട്. 127.0.0.1:7657-ൽ ലഭ്യമാകുന്ന വെബ് ഇന്റർഫേസ് വഴിയാണ് എല്ലാ മാനേജ്മെന്റുകളും നടപ്പിലാക്കുന്നത്. ആവശ്യമായ എല്ലാ കൃത്രിമത്വങ്ങൾക്കും ശേഷം, നെറ്റ്വർക്ക് കോൺഫിഗർ ചെയ്യുന്നതുവരെ നിങ്ങൾ കുറച്ച് മിനിറ്റ് കാത്തിരിക്കേണ്ടതുണ്ട്, നിങ്ങൾക്ക് എല്ലാം ഉപയോഗിക്കാം മറഞ്ഞിരിക്കുന്ന സേവനങ്ങൾ. IN ഈ സാഹചര്യത്തിൽഞങ്ങൾക്ക് ലഭിച്ചു അജ്ഞാത പ്രവേശനം I2P നെറ്റ്വർക്കിലേക്ക്, അതായത് .i2p ഡൊമെയ്നിലെ എല്ലാ ഉറവിടങ്ങളിലേക്കും. നിങ്ങൾക്ക് ആഗോള നെറ്റ്വർക്ക് ആക്സസ് ചെയ്യാൻ താൽപ്പര്യമുണ്ടെങ്കിൽ, ബ്രൗസർ ക്രമീകരണങ്ങളിൽ പ്രോക്സി സെർവർ 127.0.0.1:4444-ന്റെ ഉപയോഗം സജ്ജമാക്കുക. I2P-യിൽ നിന്ന് ഗ്ലോബൽ നെറ്റ്വർക്കിലേക്കുള്ള എക്സിറ്റ് ചില ഗേറ്റ്വേകളിലൂടെയാണ് (ഔട്ട്പ്രോക്സി എന്ന് വിളിക്കുന്നത്) നടപ്പിലാക്കുന്നത്. നിങ്ങൾ മനസ്സിലാക്കുന്നതുപോലെ, ഈ കേസിൽ നിങ്ങൾക്ക് വലിയ വേഗത കണക്കാക്കാൻ കഴിയില്ല. കൂടാതെ, അത്തരമൊരു ഗേറ്റ്വേയിൽ ആരും നിങ്ങളുടെ ട്രാഫിക്കിനെ മണക്കില്ല എന്നതിന് യാതൊരു ഉറപ്പുമില്ല. I2P നെറ്റ്വർക്കിൽ നിങ്ങളുടെ അജ്ഞാത ഉറവിടം ഹോസ്റ്റുചെയ്യുന്നത് സുരക്ഷിതമാണോ? ശരി, ഇവിടെ ആർക്കും സുരക്ഷയുടെ 100% ഗ്യാരണ്ടി നൽകാൻ കഴിയില്ല; ഉറവിടം കേവലം ദുർബലമാണെങ്കിൽ, അതിന്റെ യഥാർത്ഥ സ്ഥാനം നിർണ്ണയിക്കുന്നത് ബുദ്ധിമുട്ടുള്ള കാര്യമല്ല.

ഒബ്ഫ്സ്പ്രോക്സി

ചൈന, ഇറാൻ തുടങ്ങിയ പല രാജ്യങ്ങളിലും, ദാതാക്കൾ DPI (ഡീപ് പാക്കറ്റ് പരിശോധന) ഉപയോഗിച്ച് ടോറിന്റെ ഉപയോഗത്തിനെതിരെ സജീവമായി പോരാടുന്നു. കീവേഡുകൾ, സെലക്ടീവ് ബ്ലോക്കിംഗും മറ്റ് രീതികളും. സെൻസർഷിപ്പ് മറികടക്കാൻ, torproject ഒരു പ്രത്യേക ഉപകരണം obfsproxy bit.ly/z4huoD പുറത്തിറക്കി, അത് ദാതാവിന് പൂർണ്ണമായും ദോഷകരമല്ലെന്ന് തോന്നുന്ന തരത്തിൽ ക്ലയന്റിനും പാലത്തിനും ഇടയിലുള്ള ട്രാഫിക്കിനെ പരിവർത്തനം ചെയ്യുന്നു.

ഗ്നുനെറ്റ്

സുരക്ഷിതവും അജ്ഞാതവുമായ ഫയൽ പങ്കിടലിനെക്കുറിച്ച്? ഈ ആവശ്യത്തിനായി, നിങ്ങൾക്ക് GNUnet bit.ly/hMnQsu-യുടെ സഹായം തേടാവുന്നതാണ് - കേന്ദ്രീകൃതമായതോ മറ്റേതെങ്കിലും "വിശ്വസനീയമായ" സേവനങ്ങളോ ആവശ്യമില്ലാത്ത ഒരു സുരക്ഷിത P2P നെറ്റ്വർക്ക് സംഘടിപ്പിക്കുന്നതിനുള്ള ഒരു ചട്ടക്കൂടാണ്. വിശ്വസനീയവും വികേന്ദ്രീകൃതവും അജ്ഞാതവുമായ വിവര കൈമാറ്റ സംവിധാനം സൃഷ്ടിക്കുക എന്നതാണ് പദ്ധതിയുടെ പ്രധാന ലക്ഷ്യം. എല്ലാ നെറ്റ്വർക്ക് നോഡുകളും റൂട്ടറുകളായി പ്രവർത്തിക്കുകയും മറ്റ് നോഡുകളുമായുള്ള കണക്ഷനുകൾ എൻക്രിപ്റ്റ് ചെയ്യുകയും നെറ്റ്വർക്കിൽ സ്ഥിരമായ ലോഡ് നിലനിർത്തുകയും ചെയ്യുന്നു. മറ്റ് പല പരിഹാരങ്ങളും പോലെ, നെറ്റ്വർക്കിൽ സജീവമായി പങ്കെടുക്കുന്ന നോഡുകൾ കൂടുതൽ നൽകുന്നു ഉയർന്ന മുൻഗണന. ഒബ്ജക്റ്റുകളും സേവനങ്ങളും തിരിച്ചറിയാൻ, gnunet://module/identifier പോലെ തോന്നിക്കുന്ന ഒരു URI ഉപയോഗിക്കുന്നു, അവിടെ മൊഡ്യൂൾ എന്നത് നെറ്റ്വർക്ക് മൊഡ്യൂളിന്റെ പേരാണ്, കൂടാതെ ഐഡന്റിഫയർ എന്നത് ഒബ്ജക്റ്റിനെ തന്നെ തിരിച്ചറിയുന്ന ഒരു അദ്വിതീയ ഹാഷാണ്. അജ്ഞാതതയുടെ നില ക്രമീകരിക്കാനുള്ള കഴിവാണ് രസകരമായ ഒരു സവിശേഷത: പൂജ്യം (അജ്ഞാതമല്ല) മുതൽ അനന്തത വരെ (സ്ഥിരസ്ഥിതി ഒന്നാണ്). വേണ്ടി സുരക്ഷിതമായ കൈമാറ്റംഎല്ലാ ഫയലുകളും ECRS (സെൻസർഷിപ്പ്-റെസിസ്റ്റന്റ് ഷെയറിംഗിനുള്ള ഒരു എൻകോഡിംഗ് - സെൻസർഷിപ്പ്-റെസിസ്റ്റന്റ് ഫയൽ ഷെയറിംഗിനുള്ള എൻക്രിപ്ഷൻ) ഉപയോഗിച്ചാണ് എൻക്രിപ്റ്റ് ചെയ്തിരിക്കുന്നത്. GNUnet വിപുലീകരിക്കാവുന്നതും പുതിയ P2P ആപ്ലിക്കേഷനുകൾ അതിന് മുകളിൽ നിർമ്മിക്കാനുമാകും. ഫയൽ പങ്കിടലിനു പുറമേ (ഏറ്റവും ജനപ്രിയമായ സേവനം), ഇതര സേവനങ്ങളും ഉണ്ട്: ലളിതമായ ചാറ്റ്, ഇപ്പോൾ പകുതി മരിച്ച നിലയിലാണ്, അതുപോലെ വിതരണം ചെയ്ത ഡിഎൻഎസും. ശരി, പതിവുപോലെ, നിങ്ങൾ അജ്ഞാതത്വത്തിന് പണം നൽകണം: ഉയർന്ന ലേറ്റൻസി, കുറഞ്ഞ വേഗത, സാമാന്യം ഉയർന്ന വിഭവ ഉപഭോഗം (എല്ലാ വികേന്ദ്രീകൃത നെറ്റ്വർക്കുകൾക്കും ഇത് സാധാരണമാണ്). കൂടാതെ പ്രശ്നങ്ങളുമുണ്ട് പിന്നോക്ക അനുയോജ്യതഇടയിൽ വ്യത്യസ്ത പതിപ്പുകൾചട്ടക്കൂട്.

RestroShare

GPG ഉപയോഗിച്ച് F2F (ഫ്രണ്ട് ടു ഫ്രണ്ട്) തത്വത്തെ അടിസ്ഥാനമാക്കി ഒരു വികേന്ദ്രീകൃത നെറ്റ്വർക്ക് നിർമ്മിക്കുന്നതിനുള്ള ഒരു ഓപ്പൺ ക്രോസ്-പ്ലാറ്റ്ഫോം പ്രോഗ്രാമാണ് RestroShare bit.ly/cndPfx. ഫയലുകൾ പങ്കിടുകയും വിശ്വസ്തരായ സുഹൃത്തുക്കളുമായി മാത്രം ആശയവിനിമയം നടത്തുകയും ചെയ്യുക എന്നതാണ് പ്രധാന തത്ത്വചിന്ത, അല്ലാതെ മുഴുവൻ നെറ്റ്വർക്കുകളുമല്ല, അതിനാലാണ് ഇതിനെ പലപ്പോഴും ഡാർക്ക്നെറ്റ് എന്ന് തരംതിരിക്കുന്നത്. ഒരു സുഹൃത്തുമായി ഒരു ബന്ധം സ്ഥാപിക്കുന്നതിന്, ഉപയോക്താവ് RetroShare ഉപയോഗിച്ച് ഒരു GPG കീ ജോഡി സൃഷ്ടിക്കേണ്ടതുണ്ട് (അല്ലെങ്കിൽ നിലവിലുള്ള ഒന്ന് തിരഞ്ഞെടുക്കുക). പ്രാമാണീകരണത്തിനും അസമമായ കീ കൈമാറ്റത്തിനും ശേഷം, എൻക്രിപ്ഷനായി OpenSSL ഉപയോഗിച്ച് ഒരു SSH കണക്ഷൻ സ്ഥാപിക്കുന്നു. സുഹൃത്തുക്കളുടെ സുഹൃത്തുക്കൾക്ക് പരസ്പരം കാണാൻ കഴിയും (ഉപയോക്താക്കൾ ഈ സവിശേഷത പ്രവർത്തനക്ഷമമാക്കിയിട്ടുണ്ടെങ്കിൽ), എന്നാൽ കണക്റ്റുചെയ്യാൻ കഴിയില്ല. ഇത് ഇങ്ങനെയാണ് സോഷ്യൽ നെറ്റ്വർക്ക്:). എന്നാൽ സുഹൃത്തുക്കൾക്കിടയിൽ നിങ്ങൾക്ക് ഫോൾഡറുകളിലൂടെ കറങ്ങാം. ഓൺലൈനിൽ നിരവധി ആശയവിനിമയ സേവനങ്ങളുണ്ട്: സ്വകാര്യ ചാറ്റ്, മെയിൽ, ഫോറങ്ങൾ (അജ്ഞാതവും അടിസ്ഥാന ആധികാരികതയോടെയും), വോയ്സ് ചാറ്റ്(VoIP പ്ലഗിൻ), IRC പോലുള്ള ചാനലുകൾ.

റാസ്ബെറി പൈ

നിങ്ങൾ ആശ്ചര്യപ്പെട്ടേക്കാം: റാസ്ബെറി പൈയും ഇതുമായി എന്താണ് ബന്ധം? ഞങ്ങൾ അജ്ഞാതനെക്കുറിച്ചാണ് സംസാരിക്കുന്നത്. ഈ ചെറിയ ഉപകരണം ഈ അജ്ഞാതത്വം നേടാൻ സഹായിക്കും എന്ന വസ്തുത ഉണ്ടായിരുന്നിട്ടും. Tor/I2P നെറ്റ്വർക്കുകളിലേക്കോ അജ്ഞാത VPN-ലേക്കോ നിങ്ങൾക്ക് ആക്സസ് നൽകിക്കൊണ്ട് ഇത് ഒരു റൂട്ടർ/ക്ലയന്റ് ആയി ഉപയോഗിക്കാം. ഇതുകൂടാതെ മറ്റൊരു പ്ലസ് കൂടിയുണ്ട്. IN വികേന്ദ്രീകൃത നെറ്റ്വർക്കുകൾഇൻട്രാനെറ്റ് ഉറവിടങ്ങളിലേക്കുള്ള ആക്സസ്സിന്റെ സ്വീകാര്യമായ വേഗത നിങ്ങൾ അതിൽ നിരന്തരം ഉണ്ടെങ്കിൽ മാത്രമേ നേടാനാകൂ. ഉദാഹരണത്തിന്, I2P-യിൽ, അത്തരം ഒരു നോഡിലെ മറ്റ് "വെളുത്തുള്ളി റൂട്ടറുകളുടെ" വിശ്വാസം കൂടുതലായിരിക്കും, അതിനനുസരിച്ച് വേഗത കൂടുതലായിരിക്കും. ഈ ആവശ്യത്തിനായി നിങ്ങളുടെ കമ്പ്യൂട്ടർ നിരന്തരം ഓൺ ചെയ്യുന്നതോ ഒരു പ്രത്യേക സെർവർ ആരംഭിക്കുന്നതോ യുക്തിരഹിതമാണ്, എന്നാൽ അതിന് $30 മാത്രം ചെലവഴിക്കുന്നത് ലജ്ജാകരമല്ല. IN ദൈനംദിന ജീവിതംഅത് ഉപയോഗിക്കാൻ സാധിക്കും സാധാരണ കണക്ഷൻ, കൂടാതെ നിങ്ങൾക്ക് അജ്ഞാതമായി ഓൺലൈനിൽ പോകേണ്ടിവരുമ്പോൾ, മിനി-ഉപകരണത്തിലൂടെ എല്ലാ ട്രാഫിക്കും കടന്നുപോകാൻ നിങ്ങൾ അനുവദിക്കുകയും ക്രമീകരണങ്ങളെ കുറിച്ച് വിഷമിക്കേണ്ടതില്ല. ജാവയിൽ എഴുതിയ I2P സോഫ്റ്റ്വെയർ ബ്ലാക്ക്ബെറിയിൽ ഇൻസ്റ്റാൾ ചെയ്യുന്നതിൽ ഈ അടുത്ത കാലം വരെ യാതൊരു കാര്യവുമില്ലെന്ന് പറയണം. വിഭവസമൃദ്ധമായ ജാവ മെഷീനിൽ സ്റ്റാൻഡേർഡ് 256 MB റാം മതിയായിരുന്നില്ല. ഇതിനകം 512 എംബി ബോർഡിൽ വഹിക്കുന്ന റാസ്ബെറി പൈ മോഡൽ ബി പുറത്തിറക്കിയതോടെ ഇത് തികച്ചും സാധ്യമായി. അതിനാൽ, ഇൻസ്റ്റാളേഷനുമായി ബന്ധപ്പെട്ട പ്രധാന പോയിന്റുകൾ നോക്കാം. നമ്മൾ Raspbian ഉപയോഗിക്കുന്നു എന്ന് പറയാം. ആദ്യം, നമുക്ക് അപ്ഡേറ്റ് ചെയ്യാം:

Sudo apt-get update; sudo apt-get dist-upgrade

തുടർന്ന് ഞങ്ങൾ ജാവ ഇൻസ്റ്റാൾ ചെയ്യുന്നു, പക്ഷേ സ്റ്റാൻഡേർഡ് പാക്കേജല്ല, മറിച്ച് ഒരു പ്രത്യേക പതിപ്പിന് അനുയോജ്യമായതാണ് ARM പ്രോസസ്സറുകൾ, -bit.ly/13Kh9TN (പ്രാക്ടീസ് കാണിക്കുന്നതുപോലെ, സ്റ്റാൻഡേർഡ് എല്ലാ മെമ്മറിയും നശിപ്പിക്കും). ഡൗൺലോഡ് ചെയ്ത് ഇൻസ്റ്റാൾ ചെയ്യുക:

Sudo tar zxvf jdk-8-ea-b97-linux-arm-vfp-hflt-03_jul_2013.tar.gz -C /usr/local/java export PATH=$PATH:/usr/local/java/bin

തുടർന്ന് I2P ഡൗൺലോഡ് ചെയ്ത് ഇൻസ്റ്റാൾ ചെയ്യുക:

Cd ~ mkdir i2pbin cd i2pbin wget http://mirror.i2p2.de/i2pinstall_0.9.7.jar java -jar i2pinstall_0.9.7.jar -console

റാസ്ബെറിയെ ഒരു I2P റൂട്ടറാക്കി മാറ്റുന്നതിന്, കോൺഫിഗറുകളിൽ നിങ്ങൾ ഒരു ചെറിയ മാജിക് ചെയ്യേണ്ടതുണ്ട്. ~/.i2p-ലേക്ക് പോയി clients.config ഫയൽ എഡിറ്റ് ചെയ്യാൻ തുടങ്ങുക. അവിടെ നമ്മൾ ലൈനിൽ അഭിപ്രായം പറയേണ്ടതുണ്ട്

ClientApp.0.args=7657::1,127.0.0.1 ./webapps/

അഭിപ്രായം പറയാത്തതും

ClientApp.0.args=7657 0.0.0.0 ./webapps/

തുടർന്ന് i2ptunnel.config ഫയലിൽ വരികളിലെ വിലാസങ്ങൾ മാറ്റിസ്ഥാപിക്കുക

ടണൽ.0.ഇന്റർഫേസ്=127.0.0.1 ടണൽ.6.ഇന്റർഫേസ്=127.0.0.1

0.0.0.0 വരെ. തുടർന്ന് നമുക്ക് പ്രവർത്തിപ്പിച്ച് I2P റൂട്ടർ ആരംഭിക്കാം:

Cd ~/i2pbin ./runplain.sh

ക്രോണ്ടാബിലും ചേർക്കാം ഇനിപ്പറയുന്ന വരികൾസിസ്റ്റം ആരംഭിക്കുമ്പോഴോ ഒരു ക്രാഷിനു ശേഷമോ സോഫ്റ്റ്വെയർ സ്വയമേവ ഉയർത്തപ്പെടും:

0 * * * * /home/pi/i2pbin/runplain.sh @reboot /home/pi/i2pbin/runplain.sh

സംഘടിക്കുക മാത്രമാണ് ബാക്കിയുള്ളത് വിദൂര ആക്സസ്ഉപകരണത്തിലേക്ക്. ഏറ്റവും മികച്ച മാർഗ്ഗം- SSH വഴി ഡൈനാമിക് പോർട്ട്ഫോർവേഡിംഗ് ഉപയോഗിക്കുക. ഇത് ചെയ്യുന്നതിന്, നിങ്ങൾ ക്രമീകരണങ്ങളിൽ ഒരു I2P ടണൽ സജ്ജീകരിക്കേണ്ടതുണ്ട്, അത് 22-ാമത്തെ പോർട്ടിലേക്ക് ചൂണ്ടിക്കാണിക്കുന്നു. പ്രാദേശിക യന്ത്രം. അതേ രീതിയിൽ നിങ്ങൾക്ക് പൈ ആക്കി മാറ്റാം അജ്ഞാത VPN(ഇത് എങ്ങനെ ചെയ്യണമെന്ന് നിങ്ങൾക്ക് ഇവിടെ കാണാം -http://bit.ly/11Rnx8V) അല്ലെങ്കിൽ Tor-ലേക്ക് കണക്റ്റുചെയ്യുക (ഈ വിഷയത്തിൽ ഒരു മികച്ച വീഡിയോ മാനുവൽ http://bit.ly/12RjOU9). അല്ലെങ്കിൽ ഇൻറർനെറ്റിലെ അജ്ഞാത യാത്രയ്ക്കായി ഉപകരണം ഉപയോഗിക്കുന്നതിന് നിങ്ങൾക്ക് നിങ്ങളുടേതായ മാർഗം കണ്ടെത്താനാകും.

മൈക്രോട്ടിക്

വാസ്തവത്തിൽ, നിങ്ങൾക്ക് നെറ്റ്വർക്കിലേക്കുള്ള അജ്ഞാത ആക്സസ് സംഘടിപ്പിക്കാൻ കഴിയുന്ന ഒരേയൊരു ചെറിയ ഉപകരണം മാത്രമല്ല റാസ്ബെറി പൈ. ഇതിന് യോഗ്യമായ ഒരു ബദൽ നിർമ്മിക്കുന്ന ലാത്വിയൻ കമ്പനിയായ മൈക്രോടിക്കിൽ നിന്നുള്ള ഒരു റൂട്ടറായിരിക്കും നെറ്റ്വർക്ക് ഉപകരണങ്ങൾഅതിനുള്ള സോഫ്റ്റ്വെയറും. അത്തരമൊരു ഉപകരണത്തിന് അൽപ്പം കൂടുതൽ ചിലവ് വരും, എന്നാൽ സജ്ജീകരിക്കുമ്പോൾ കുറച്ച് ഫസ് ആവശ്യമാണ്. RouterOS-ന്റെ ഉൽപ്പന്നങ്ങളിൽ ഇവ ഉൾപ്പെടുന്നു: ഓപ്പറേറ്റിംഗ് സിസ്റ്റംഓൺ ലിനക്സ് അടിസ്ഥാനമാക്കിയുള്ളത്, MikroTik RouterBOARD ഹാർഡ്വെയർ റൂട്ടറുകളിൽ ഇൻസ്റ്റാളുചെയ്യുന്നതിനായി രൂപകൽപ്പന ചെയ്തിരിക്കുന്നു. വിവിധ ഓപ്ഷനുകൾവിവിധ നെറ്റ്വർക്ക് പ്രശ്നങ്ങൾ പരിഹരിക്കാൻ റൂട്ടർബോർഡ് പ്ലാറ്റ്ഫോമുകൾ നിങ്ങളെ അനുവദിക്കുന്നു: ലളിതമായ ഒരു ആക്സസ് പോയിന്റ് നിർമ്മിക്കുന്നത് മുതൽ ശക്തമായ റൂട്ടർ വരെ. ഒരു പവർ കണക്ടറിന്റെ സാന്നിധ്യം ഉണ്ടായിരുന്നിട്ടും, മിക്കവാറും എല്ലാ ഉപകരണങ്ങളും PoE ഉപയോഗിച്ച് പവർ ചെയ്യാൻ കഴിയും. മികച്ച ഡോക്യുമെന്റേഷന്റെ ലഭ്യതയാണ് http://bit.ly/jSN4FL, ഇത് ടോർ നെറ്റ്വർക്കിലേക്ക് കണക്റ്റ് ചെയ്ത് RouterBOARD4xx അടിസ്ഥാനമാക്കി ഒരു സുരക്ഷാ റൂട്ടർ എങ്ങനെ സൃഷ്ടിക്കാമെന്ന് വിശദമായി വിവരിക്കുന്നു. ഞങ്ങൾ ഇതിൽ വസിക്കുകയില്ല; എല്ലാം വളരെ വിശദമായി വിവരിച്ചിരിക്കുന്നു.

VPN

ഇൻറർനെറ്റിലെ സ്വകാര്യതയെക്കുറിച്ചും അജ്ഞാതതയെക്കുറിച്ചും സംസാരിക്കുമ്പോൾ, ഈ ആവശ്യങ്ങൾക്കായി ഒരു VPN ഉപയോഗിക്കുന്നത് ഞങ്ങൾക്ക് അവഗണിക്കാനാവില്ല. ആമസോൺ ക്ലൗഡിൽ നിങ്ങളുടെ സ്വന്തം VPN സെർവർ എങ്ങനെ സജ്ജീകരിക്കാമെന്ന് ഞങ്ങൾ ഇതിനകം നിങ്ങളോട് പറഞ്ഞിട്ടുണ്ട് bit.ly/16E8nmJ, ഞങ്ങൾ ഇൻസ്റ്റാളേഷൻ വിശദമായി പരിശോധിച്ചു. ശരിയാക്കുകഓപ്പൺവിപിഎൻ. ഈ ലേഖനങ്ങളിൽ ആവശ്യമായ എല്ലാ സിദ്ധാന്തങ്ങളും നിങ്ങൾക്ക് കാണാൻ കഴിയും. എന്നിരുന്നാലും, VPN ഒരു പരിഭ്രാന്തി അല്ലെന്ന് ഒരിക്കൽ കൂടി നിങ്ങളെ ഓർമ്മിപ്പിക്കാൻ ഞാൻ ആഗ്രഹിക്കുന്നു. ഒന്നാമതായി, VPN കണക്ഷനെ മറികടന്ന് ട്രാഫിക്ക് "ലീക്ക്" ചെയ്യാവുന്ന സാഹചര്യങ്ങൾ ഉണ്ടാകാം, രണ്ടാമതായി, PPTP പ്രോട്ടോക്കോൾ അടിസ്ഥാനമാക്കിയുള്ള നെറ്റ്വർക്കുകളിൽ, ഉണ്ട് യഥാർത്ഥ അവസരംതടസ്സപ്പെട്ട ഡാറ്റ ഡീക്രിപ്റ്റ് ചെയ്യുക (“അത്തരം സുരക്ഷിതമല്ലാത്ത VPN,” ][Aker #170). അതിനാൽ വെർച്വൽ പ്രൈവറ്റ് നെറ്റ്വർക്കുകൾ ഉപയോഗിക്കുമ്പോൾ പൂർണ്ണ സുരക്ഷയിൽ നിങ്ങൾ വിശ്വസിക്കരുത്.

സംഗ്രഹിക്കുന്നു

നിങ്ങളുടെ സ്വകാര്യതയെ നോക്കുന്ന കണ്ണുകളിൽ നിന്ന് എങ്ങനെയെങ്കിലും സംരക്ഷിക്കാൻ നിങ്ങളെ അനുവദിക്കുന്ന ഏറ്റവും ജനപ്രിയമായ പരിഹാരങ്ങൾ മാത്രമാണിത്. വല്യേട്ടൻ. ഒരുപക്ഷേ സമീപഭാവിയിൽ പുതിയ സാങ്കേതികവിദ്യകൾ പ്രത്യക്ഷപ്പെടും അല്ലെങ്കിൽ നമ്മൾ എല്ലാവരും ഇന്ന് ചർച്ച ചെയ്യുന്ന ഒന്ന് സജീവമായി ഉപയോഗിക്കും. ആർക്കറിയാം... എന്തുതന്നെയായാലും, ഒരു പരിഹാരത്തിനും ഒരിക്കലും 100% സുരക്ഷ ഉറപ്പ് നൽകാൻ കഴിയില്ലെന്ന് എല്ലായ്പ്പോഴും ഓർമ്മിക്കേണ്ടത് പ്രധാനമാണ്. അതിനാൽ, ടോർ, ഐ 2 പി അല്ലെങ്കിൽ മറ്റെന്തെങ്കിലും ഇൻസ്റ്റാൾ ചെയ്യുന്നതിലൂടെ പൂർണ്ണമായും സുരക്ഷിതമാണെന്ന് തോന്നരുത് - പലരും തെറ്റായ സുരക്ഷയുടെ വികാരത്തിന് ഇതിനകം പണം നൽകിയിട്ടുണ്ട്.