Virtuaalipalvelimen turvallisuutta voidaan pitää vain suoraan "Tietoturva". Monet ovat kuulleet tämän lauseen, mutta kaikki eivät ymmärrä mitä se on?

"Tietoturva" on varmistamisprosessi tietojen saatavuus, eheys ja luottamuksellisuus.

Alla "saatavuus" sen ymmärretään vastaavasti tarjoavan pääsyn tietoihin. "Rehellisyys"- tietojen luotettavuuden ja täydellisyyden varmistaminen. "Luottamuksellisuus" edellyttää pääsyn tietoihin varmistamista vain valtuutetuille käyttäjille.

Virtuaalipalvelimella suoritettujen tavoitteiden ja tehtävien perusteella tarvitaan erilaisia suojaustoimenpiteitä ja -asteita jokaiselle näistä kolmesta kohdasta.

Jos esimerkiksi käytät virtuaalipalvelinta vain keinona surffata Internetissä, niin alkaen tarvittavat varat turvallisuuden takaamiseksi ensisijaisena tavoitteena on varojen käyttö virustorjunta, sekä vaatimustenmukaisuus alkeelliset säännöt turvallisuutta Internetissä työskennellessäsi.

Toisessa tapauksessa, jos palvelimellasi on myyntisivusto tai pelipalvelin, sitten tarvittavat toimenpiteet puolustukset ovat täysin erilaisia.

Tietoa mahdollisia uhkia, samoin kuin tietoturva-aukkoja, joita nämä uhat yleensä hyödyntävät, on tarpeen valita optimaaliset suojatoimenpiteet; tätä tarkoitusta varten tarkastelemme pääkohtia.

Alla "Uhka" mahdollinen mahdollisuus loukata tietoturvaa tavalla tai toisella ymmärretään. Uhkauksen toteuttamisyritystä kutsutaan "hyökkäys", ja sitä, joka toteuttaa tämän yrityksen, kutsutaan "ilkeä". Useimmiten uhka on seurausta tietojärjestelmien suojassa olevista haavoittuvuuksista.

Katsotaanpa yleisimpiä uhkia, joille nykyaikaiset tietojärjestelmät ovat alttiina.

Eniten vahinkoa aiheuttavat tietoturvauhat

Tarkastellaan alla uhkatyyppien luokittelua eri kriteerien mukaan:- Uhka on välitön tietoturva:

- Saatavuus

- Rehellisyys

- Luottamuksellisuus

- Uhkien kohteena olevat komponentit:

- Data

- Ohjelmat

- Laitteet

- Tukeva infrastruktuuri

- Toteutustavan mukaan:

- Vahingossa tai tahallaan

- Luonnollinen tai ihmisen tekemä

- Uhkalähteen sijainnin perusteella on olemassa:

- Kotimainen

- Ulkoinen

Koskee virtuaalisia palvelimia, uhat, jotka sinun palvelimen järjestelmänvalvojana on otettava huomioon, ovat käytettävyyttä, luottamuksellisuutta ja tietojen eheyttä koskevat uhat. Olet suorassa ja riippumattomassa vastuussa mahdollisista uhista, jotka kohdistuvat sellaisten tietojen luottamuksellisuuteen ja eheyteen, jotka eivät liity laitteistoon tai infrastruktuurin osiin. Tämä on välitön tehtäväsi, mukaan lukien tarvittavien suojatoimenpiteiden soveltaminen.

Usein sinä käyttäjänä et pysty vaikuttamaan käyttämiesi ohjelmien haavoittuvuuksiin kohdistuviin uhkiin paitsi olemalla käyttämättä näitä ohjelmia. Näiden ohjelmien käyttö on sallittua vain, jos uhkien toteuttaminen näiden ohjelmien haavoittuvuuksia käyttäen ei ole hyökkääjän kannalta suositeltavaa tai siitä ei aiheudu merkittäviä menetyksiä sinulle käyttäjänä.

Tarvittavien turvatoimien tarjoaminen laitteisiin, infrastruktuuriin tai ihmisen aiheuttamiin ja luonnollisiin uhkiin kohdistuvia uhkia vastaan on suoraan valitsemasi hosting-yrityksen toimesta, jolta vuokraat palvelimesi. SISÄÄN tässä tapauksessa Valinta on syytä lähestyä huolellisimmin, oikein valittu hosting-yritys tarjoaa sinulle laitteiston ja infrastruktuurin komponenttien luotettavuuden oikealla tasolla.

Sinun tulee virtuaalipalvelimen ylläpitäjänä ottaa tämäntyyppiset uhat huomioon vain tapauksissa, joissa jopa lyhytaikainen pääsyn menetys tai palvelimen toiminta pysähtyy osittain tai kokonaan isännöintiyrityksen syyn vuoksi. voi aiheuttaa suhteettomia ongelmia tai menetyksiä. Tätä tapahtuu melko harvoin, mutta objektiivisista syistä mikään hosting-yritys ei voi tarjota 100 % käytettävyyttä.

Uhkaa suoraan tietoturvalle

Pääasiallisia saavutettavuuden uhkia ovat mm

- Sisäinen tietojärjestelmävika;

- Tukiinfrastruktuurin epäonnistuminen.

- Rikkomus (vahingossa tai tahallisesti) alkaen vahvistetut säännöt operaatio

- Järjestelmän poistuminen kohteesta normaalitila käyttäjien tahattomista tai tahallisista toimista johtuva hyväksikäyttö (arvioitujen pyyntöjen määrän ylittäminen, käsiteltyjen tietojen liiallinen määrä jne.)

- Virheet järjestelmän (uudelleen)määrityksessä

- Haitallinen ohjelmisto

- Ohjelmisto- ja laitteistoviat

- Tietojen tuhoaminen

- Laitteen tuhoutuminen tai vahingoittuminen

- Viestintäjärjestelmien, virtalähteen, veden ja/tai lämmönsyötön, ilmastoinnin häiriöt (vahingossa tai tahallisesti);

- tilojen tuhoutuminen tai vahingoittuminen;

- Huoltohenkilöstön ja/tai käyttäjien kyvyttömyys tai haluttomuus suorittaa tehtäviään (levottomuus, liikenneonnettomuudet, terrori-isku tai sen uhka, lakko jne.).

Suuret rehellisyyden uhat

Voidaan jakaa staattisiin eheysuhkiin ja dynaamisiin eheysuhkiin.Myös palvelutietojen ja sisältötietojen eheyden uhkiin kannattaa jakaa. Palvelutiedoilla tarkoitetaan pääsyn salasanoja, tiedonsiirtoreittejä paikallinen verkko ja vastaavia tietoja. Useimmiten ja lähes kaikissa tapauksissa hyökkääjä, tietoisesti tai ei, osoittautuu organisaation työntekijäksi, joka tuntee toimintatavan ja turvatoimenpiteet.

Staattisen eheyden loukkaamiseksi hyökkääjä voi:

- Syötä väärät tiedot

- Muuttaaksesi tietoja

Yleisimmät tietosuojauhat

Luottamukselliset tiedot voidaan jakaa aihe- ja palvelutietoihin. Palvelutiedot (esimerkiksi käyttäjien salasanat) eivät koske tiettyä aihealue, tietojärjestelmässä, jota hän pelaa tekninen rooli, mutta sen paljastaminen on erityisen vaarallista, koska se on täynnä luvatonta pääsyä kaikkiin tietoihin, myös aihetietoihin.Vaikka tiedot on tallennettu tietokoneelle tai on tarkoitettu tietokoneen käyttöä, sen luottamuksellisuutta koskevat uhat voivat olla luonteeltaan muita kuin tietokoneita ja yleensä ei-teknisiä.

Epämiellyttäviä uhkia, joita vastaan on vaikea puolustaa, ovat vallan väärinkäyttö. Monissa järjestelmissä etuoikeutettu käyttäjä (esim Järjestelmänvalvoja) pystyy lukemaan mitä tahansa (salaamatonta) tiedostoja, käyttämään minkä tahansa käyttäjän sähköpostia jne. Toinen esimerkki on aiheuttama vahinko myynnin jälkeinen palvelu. Tyypillisesti huoltoinsinööri saa rajoittamattoman pääsyn laitteisiin ja pystyy ohittamaan ohjelmiston suojausmekanismit.

Selvyyden vuoksi tämäntyyppiset uhat on myös esitetty kaavamaisesti alla kuvassa 1.

Riisi. 1. Tietoturvauhkien luokittelu

Optimaalisimpien suojatoimenpiteiden soveltamiseksi on tietoturvauhkien lisäksi arvioitava myös mahdollisia vahinkoja, joita varten käytetään hyväksyttävyysominaisuutta, jolloin mahdollinen vahinko määritetään hyväksyttäväksi tai ei-hyväksyttäväksi. Tätä varten on hyödyllistä määrittää omat kriteerisi rahallisen tai muun vahingon hyväksyttävyydestä.

Jokaisen, joka alkaa organisoida tietoturvaa, on vastattava kolmeen peruskysymykseen:

- Mitä suojella?

- Keneltä suojautua, minkä tyyppiset uhat ovat yleisiä: ulkoiset vai sisäiset?

- Miten suojella, millä menetelmillä ja keinoilla?

Suojauksen perusmenetelmät ja -keinot sekä käytettävät vähimmäis- ja tarpeelliset turvatoimenpiteet virtuaalisia palvelimia Niiden käytön päätarkoituksista ja uhkien tyypeistä riippuen käsittelemme niitä seuraavissa artikkeleissa otsikon "Tietoturvallisuuden perusteet" alla.

Kybernetiikan luoja Norbert Wiener uskoi, että tiedolla on ainutlaatuisia ominaisuuksia, eikä sitä voida pitää energian tai materiaalin ansioksi. Tiedon erityisasema ilmiönä on synnyttänyt monia määritelmiä.

ISO/IEC 2382:2015 "Tietotekniikka" -standardin sanakirja tarjoaa seuraavan tulkinnan:

Tiedotus (tietojenkäsittelyn alalla)- kaikki sähköisessä muodossa esitetyt, paperille kirjoitetut, kokouksessa ilmaistut tai muulla välineellä olevat tiedot, joita rahoituslaitos käyttää päätöksentekoon, liikkumiseen Raha, korkojen asettaminen, lainojen myöntäminen, tapahtumien käsittely jne., mukaan lukien käsittelyjärjestelmän ohjelmistokomponentit.

Tietoturvan (IS) käsitteen kehittämiseksi tiedolla tarkoitetaan tietoa, joka on saatavilla keräämistä, tallentamista, käsittelyä (muokkausta, muuntamista), käyttöä ja siirtoa varten. eri tavoilla, myös tietokoneverkoissa ja muissa tietojärjestelmissä.

Tällaiset tiedot ovat erittäin arvokkaita ja voivat joutua kolmansien osapuolten hyökkäysten kohteeksi. Tietoturvajärjestelmien luomisen taustalla on halu suojata tietoa uhilta.

Oikeusperusta

Joulukuussa 2017 Venäjä hyväksyi tietoturvadoktriinin. Asiakirjassa tietoturva määritellään kansallisten etujen turvaamisen tilaksi tietosfäärissä. Kansalliset edut ymmärretään tässä tapauksessa yhteiskunnan, yksilön ja valtion etujen kokonaisuutena, jokainen eturyhmä on välttämätön yhteiskunnan vakaalle toiminnalle.

Oppi on käsitteellinen asiakirja. Tietoturvan varmistamiseen liittyviä oikeussuhteita säännellään liittovaltion lailla "Valtionsalaisuuksista", "Tiedoista", "Henkilötietojen suojasta" ja muilla. Perusmääräysten pohjalta kehitetään hallituksen määräyksiä ja osastomääräyksiä tietosuojan yksityisistä asioista.

Tietoturvan määritelmä

Ennen tietoturvastrategian kehittämistä on tarpeen ottaa käyttöön itse käsitteen perusmääritelmä, joka mahdollistaa tietyn suojausmenetelmien ja -menetelmien käytön.

Alan ammattilaiset ehdottavat tietoturvan ymmärtämistä tiedon, sen median ja infrastruktuurin vakaana turvallisuustilana, joka varmistaa tietoon liittyvien prosessien eheyden ja kestävyyden luonnollisille ja keinotekoisille tahallisille tai tahattomille vaikutuksille. Vaikutukset luokitellaan tietoturvauhkiksi, jotka voivat aiheuttaa vahinkoa kohteille tietosuhteet.

Tietoturvallisuus ymmärretään siten oikeudellisten, hallinnollisten, organisatoristen ja teknisten toimenpiteiden kokonaisuutena, jolla pyritään ehkäisemään todellisia tai kuviteltuja tietoturvauhkia sekä eliminoimaan vaaratilanteiden seurauksia. Tietosuojaprosessin jatkuvuuden tulee taata uhkien torjunta kaikissa vaiheissa tietokierto: tietojen keräämisen, tallennuksen, käsittelyn, käytön ja siirron aikana.

Tietoturvallisuudesta tulee tässä ymmärryksessä yksi järjestelmän suorituskyvyn ominaisuuksista. Järjestelmällä tulee olla kullakin ajanhetkellä mitattavissa oleva turvallisuustaso ja järjestelmän turvallisuuden varmistamisen tulee olla jatkuva prosessi, jota suoritetaan kaikkina aikavälein järjestelmän elinkaaren aikana.

Tietoturvateoriassa tietoturva-aineilla tarkoitetaan tiedon omistajia ja käyttäjiä, ei vain käyttäjiä pysyvä perusta(työntekijät), mutta myös käyttäjät, jotka käyttävät tietokantoja yksittäisissä tapauksissa, esimerkiksi valtion virastot, jotka pyytävät tietoja. Joissakin tapauksissa, esimerkiksi pankkien tietoturvastandardeissa, osakkeenomistajia - tiettyjä tietoja omistavia oikeushenkilöitä - pidetään tiedon omistajina.

Tukiinfrastruktuuriin kuuluvat tietoturvallisuuden perusteiden näkökulmasta tietokoneet, verkot, tietoliikennelaitteet, tilat, elämää ylläpitävät järjestelmät ja henkilöstö. Turvallisuutta analysoitaessa on tarkasteltava kaikkia järjestelmien elementtejä, Erityistä huomiota keskittyen henkilöstöön enemmistön kantajana sisäisiä uhkia.

Tietoturvan hallintaan ja vahinkojen arviointiin käytetään hyväksyttävyysominaisuutta, mikä määrittää vahingon hyväksyttäväksi tai ei-hyväksyttäväksi. Jokaisen yrityksen on hyödyllistä määrittää omat kriteerinsä hyväksyttävälle vahingolle rahallisessa muodossa tai esimerkiksi hyväksyttävänä mainevauriona. SISÄÄN valtion instituutiot Muita ominaisuuksia voidaan ottaa käyttöön, esimerkiksi vaikutus hallintoprosessiin tai heijastus kansalaisten hengelle ja terveydelle aiheutuneiden vahinkojen asteeseen. Tiedon olennaisuuden, tärkeyden ja arvon kriteerit voivat muuttua vuoden aikana elinkaari tietojoukko, joten se on tarkistettava ajoissa.

Tietouhka sisään suppeassa merkityksessä tunnustetaan objektiivinen mahdollisuus vaikuttaa suojan kohteeseen, mikä voi johtaa tietojen vuotamiseen, varkaukseen, paljastamiseen tai levittämiseen. Enemmässä laajasti ymmärretty Tietoturvauhkiin sisältyy kohdennettuja vaikutuksia informatiivinen luonne, jonka tarkoituksena on aiheuttaa vahinkoa valtiolle, organisaatiolle tai yksilölle. Tällaisia uhkia ovat esimerkiksi kunnianloukkaus, tahallinen harhaanjohtaminen ja virheellinen mainonta.

Tietoturvakonseptin kolme pääkysymystä mille tahansa organisaatiolle

Mitä suojella?

Millaiset uhat vallitsevat: ulkoiset vai sisäiset?

Miten suojella, millä menetelmillä ja keinoilla?

Tietoturvajärjestelmä

Yrityksen tietoturvajärjestelmä - laillinen taho sisältää kolme peruskäsitteiden ryhmää: eheys, saatavuus ja luottamuksellisuus. Jokaisen alla on käsitteitä, joilla on useita ominaisuuksia.

Alla eheys viittaa tietokantojen ja muiden tietoryhmien kestävyyteen vahingossa tai tahallisesti tuhoutumiselle ja luvattomille muutoksille. Eheyden käsite voidaan nähdä seuraavasti:

- staattinen, muuttumattomuus, aitous ilmaistuna tietoobjekteja ne objektit, jotka on luotu tiettyä varten tekniset tiedot ja sisältävät paljon tietoa käyttäjille välttämätön päätoimintoa varten vaaditussa kokoonpanossa ja järjestyksessä;

- dynaaminen, mikä tarkoittaa monimutkaisten toimien tai tapahtumien oikeaa suorittamista aiheuttamatta haittaa tietojen turvallisuudelle.

Dynaamisen eheyden hallitsemiseksi erityistä teknisiä keinoja, jotka analysoivat esimerkiksi taloudellista tiedonkulkua ja tunnistavat viestien varkaus-, kopiointi-, uudelleenohjaus- ja uudelleenjärjestelytapaukset. Rehellisyys perusominaisuutena vaaditaan, kun päätöksiä toimenpiteistä tehdään saapuvan tai saatavilla olevan tiedon perusteella. Komentojen järjestyksen tai toimintosarjan rikkominen voi aiheuttaa suurta vahinkoa, jos kuvataan teknisiä prosesseja, ohjelmakoodeja ja muissa vastaavissa tilanteissa.

Saatavuus on ominaisuus, jonka avulla valtuutetut kohteet voivat käyttää tai vaihtaa heitä kiinnostavia tietoja. Avainvaatimus subjektien laillistaminen tai valtuutus mahdollistaa luomisen eri tasoilla pääsy. Järjestelmän epäonnistuminen tietojen toimittamisessa tulee ongelmaksi mille tahansa organisaatiolle tai käyttäjäryhmälle. Esimerkkinä voidaan mainita valtion palvelusivustojen saavuttamattomuus järjestelmävian sattuessa, mikä vie monilta käyttäjiltä mahdollisuuden hankkia tarvittavat palvelut tai tiedot.

Luottamuksellisuus tarkoittaa tiedon ominaisuutta olla näiden käyttäjien saatavilla: aiheita ja prosesseja, joille pääsy on alun perin myönnetty. Useimmat yritykset ja organisaatiot pitävät yksityisyyttä avainelementti Tietoturvaa on kuitenkin käytännössä vaikea toteuttaa täysimääräisesti. Ei kaikkea tietoa aiheesta olemassa olevia kanavia tietovuodot ovat tietoturvakonseptien tekijöiden saatavilla, eikä monia teknisiä suojakeinoja, mukaan lukien kryptografisia, voi ostaa vapaasti, vaan joissain tapauksissa levikki on rajoitettua.

Tasa-arvoisilla tietoturvaominaisuuksilla on eri arvot käyttäjille, joten kaksi ääriluokkaa tietosuojakonsepteja kehitettäessä. Valtionsalaisuuksiin liittyville yrityksille tai yhteisöille, avainparametri tulee luottamuksellisiksi, julkisten palvelujen tai koulutusinstituutiot suurin osa tärkeä parametri- saatavuus.

Tietoturvan tiivistelmä

Tietoturvakäsitteiden suojauskohteet

Erot aiheissa aiheuttavat eroja suojelukohteissa. Suojattujen kohteiden pääryhmät:

- kaiken tyyppiset tietoresurssit (resurssivälineet aineellinen esine: kiintolevy, muu tietoväline, asiakirja, jossa on tietoja ja yksityiskohtia, jotka auttavat tunnistamaan sen ja liittämään sen tietty ryhmä aiheet);

- kansalaisten, järjestöjen ja valtion oikeudet saada tietoa, mahdollisuus saada sitä lain puitteissa; pääsyä voidaan rajoittaa vain asetuksilla, ihmisoikeuksia loukkaavien esteiden järjestämistä ei voida hyväksyä;

- järjestelmä tietojen luomiseen, käyttämiseen ja jakeluun (järjestelmät ja tekniikat, arkistot, kirjastot, määräyksiä);

- järjestelmä yleisen tietoisuuden muodostamiseksi (joukkotiedotusvälineet, Internet-resurssit, sosiaaliset laitokset, oppilaitokset).

Jokainen esine olettaa erityinen järjestelmä suojatoimenpiteitä tietoturvallisuuteen ja yleiseen järjestykseen kohdistuvilta uhilta. Tietoturvan varmistamisen tulee jokaisessa tapauksessa perustua järjestelmällinen lähestymistapa, ottaen huomioon kohteen erityispiirteet.

Kategoriat ja media

Venäjän oikeusjärjestelmä, lainvalvontakäytäntö ja olemassa olevat yhteiskuntasuhteet luokittelevat tiedot saavutettavuuskriteerien mukaan. Tämän avulla voit selventää tietoturvan varmistamiseksi tarvittavia olennaisia parametreja:

- tiedot, joihin pääsy on rajoitettu lakisääteisten vaatimusten perusteella (valtiosalaisuudet, liikesalaisuudet, henkilötiedot);

- tiedot sisään avoin pääsy;

- julkisesti saatavilla olevat tiedot, jotka toimitetaan tietyin edellytyksin: maksullisia tietoja tai käyttölupaa vaativat tiedot, kuten kirjastokortti;

- vaarallisia, haitallisia, vääriä ja muun tyyppisiä tietoja, joiden leviämistä ja levittämistä rajoittavat joko lailliset vaatimukset tai yritysstandardit.

Ensimmäisen ryhmän tiedoilla on kaksi suojaustilaa. Valtiosalaisuus Lain mukaan kyseessä on valtion suojelema tieto, jonka vapaa levittäminen voi vahingoittaa maan turvallisuutta. Tämä on tietoa sotilaallisen, ulkopolitiikan, tiedustelu-, vastatiedustelu- ja valtion taloudellisen toiminnan alalta. Tämän tietoryhmän omistaja on valtio itse. Valtuutettuja toimielimiä valtionsalaisuuksien suojaamiseksi ovat puolustusministeriö, liittovaltion turvallisuuspalvelu (FSB), ulkomaantiedustelupalvelu ja liittovaltion teknisen ja vientivalvonnan yksikkö (FSTEK).

Luottamuksellista tietoa- monipuolisempi sääntelykohde. Luettelo tiedoista, jotka voivat olla luottamuksellisia tietoja, sisältyy presidentin asetukseen nro 188 "Luottamuksellisten tietojen luettelon hyväksymisestä". Nämä ovat henkilötietoja; tutkinnan ja oikeudenkäyntien salassapito; virallinen salaisuus; ammatillinen luottamuksellisuus (lääketieteellinen, notaari, asianajaja); kauppasalaisuus; tietoa keksinnöistä ja hyödyllisyysmalleista; sisältämät tiedot henkilökohtaiset asiat tuomitut henkilöt sekä tiedot oikeudellisten toimien pakkotäytäntöönpanosta.

Henkilötietoja on olemassa avoimesti ja sisällä luottamuksellinen tila. Kaikille käyttäjille avoin ja saatavilla oleva osa henkilötiedoista sisältää etunimen, sukunimen ja isänimen. Liittovaltion henkilötiedoista annetun lain 152 mukaan henkilötietojen kohteilla on oikeus:

- tiedon itsemääräämisoikeutta varten;

- päästä käsiksi henkilötietoihin ja tehdä niihin muutoksia;

- estää henkilötietoja ja pääsyn niihin;

- valittaa henkilötietoihin liittyvistä kolmansien osapuolten laittomista toimista;

- aiheutuneen vahingon korvaamiseksi.

Oikeus on kirjattu hallintoelimiä koskeviin säädöksiin, liittovaltion lakeihin ja Roskomnadzorin tai FSTEC:n myöntämiin henkilötietojen käsittelylupiin. Yritysten, jotka työskentelevät ammattimaisesti useiden ihmisten henkilötietojen kanssa, esimerkiksi teleoperaattoreiden, on kirjauduttava Roskomnadzorin ylläpitämään rekisteriin.

Tietoturvan teoriassa ja käytännössä erillisenä kohteena ovat tietovälineet, joihin pääsy voi olla avoin tai suljettu. Tietoturvakonseptia kehitettäessä suojausmenetelmät valitaan mediatyypin mukaan. Tärkeimmät tallennusvälineet:

- painettu ja sähköisiä keinoja joukkoviestimet, sosiaaliset verkostot, muut Internetin resurssit;

- organisaation työntekijät, joilla on pääsy tietoihin ystävien, perhe- ja ammatillisten yhteyksiensä perusteella;

- viestintävälineet, jotka välittävät tai tallentavat tietoa: puhelimet, automaattiset puhelinvaihteet, muut tietoliikennelaitteet;

- kaiken tyyppiset asiakirjat: henkilökohtainen, virallinen, valtion;

- ohjelmisto erillisenä tietoobjekti, varsinkin jos sen versiota on muutettu nimenomaan tiettyä yritystä varten;

- elektroninen media tietoja, jotka käsittelevät tietoja automaattisesti.

Tietoturvakonseptien kehittämistä varten tietoturvakeinot jaetaan yleensä säännöllisiin (epävirallisiin) ja teknisiin (muodollisiin).

Epävirallisia suojakeinoja ovat asiakirjoja, sääntöjä, toimenpiteitä, muodollisia välineitä ovat erityiset tekniset välineet ja ohjelmistot. Erottelu auttaa jakamaan vastuualueita tietoturvajärjestelmiä luotaessa: yleisellä suojauksen hallinnassa hallintohenkilöstö toteuttaa sääntelymenetelmiä ja IT-asiantuntijat vastaavasti teknisiä.

Tietoturvan perusteet edellyttävät vallanjakoa paitsi tiedon käytön, myös sen suojaamisen suhteen. Tällainen vallanjako edellyttää myös useiden tasojen valvontaa.

Muodolliset oikeuskeinot

Laaja valikoima teknisiä tietoturvakeinoja sisältää:

Fyysiset suojakeinot. Nämä ovat mekaanisia, sähköisiä, elektronisia mekanismeja, jotka toimivat tietojärjestelmistä riippumattomasti ja muodostavat esteitä pääsylle niihin. Lukot, mukaan lukien elektroniset, näytöt ja kaihtimet, on suunniteltu luomaan esteitä epävakautta aiheuttavien tekijöiden kosketukselle järjestelmien kanssa. Ryhmää täydentävät turvajärjestelmät, kuten videokamerat, videonauhurit, liikettä tai ylimäärää tunnistavat sensorit elektromagneettinen säteily alueella, jossa sijaitsevat tekniset tiedonhakuvälineet ja sulautetut laitteet.

Laitteistosuojaus. Nämä ovat sähköisiä, elektronisia, optisia, laser- ja muita laitteita, jotka on rakennettu tieto- ja tietoliikennejärjestelmiin. Ennen laitteiston käyttöönottoa tietojärjestelmissä on varmistettava yhteensopivuus.

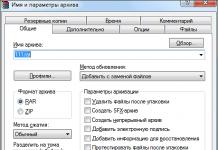

Ohjelmisto - nämä ovat yksinkertaisia ja järjestelmällisiä, kattavat ohjelmat, joka on suunniteltu ratkaisemaan erityisiä ja monimutkaisia tietoturvaan liittyviä ongelmia. Esimerkkejä monimutkaisista ratkaisuista ovat: ensimmäiset estävät vuotoja, formatoivat tietoa ja ohjaavat tietovirtoja, jälkimmäiset suojaavat tietoturva-alan tapahtumia vastaan. Ohjelmistotyökalut vaativat laitteiston tehoa, ja asennuksen aikana on tarpeen tarjota lisävarastoja.

TO erityisiä keinoja Tietoturva sisältää erilaisia salausalgoritmeja, joiden avulla voit salata levyllä olevia ja uudelleenohjattuja tietoja ulkoisia kanavia viestintää. Tietojen muuntaminen voi tapahtua yritysten tietojärjestelmissä toimivilla ohjelmisto- ja laitteistomenetelmillä.

Kaikkia tiedon turvallisuuden takaavia keinoja tulee käyttää yhdessä, kun tiedon arvo on alustavasti arvioitu ja sitä on verrattu turvallisuuteen käytettyjen resurssien kustannuksiin. Siksi varojen käyttöä koskevat ehdotukset tulisi tehdä jo järjestelmän kehittämisvaiheessa ja hyväksyntä budjettien hyväksymisestä vastaavalla johtotasolla.

Turvallisuuden varmistamiseksi on välttämätöntä valvoa kaikkia nykyaikainen kehitys, ohjelmisto- ja laitteistosuojaus, uhkia ja tehdä ajoissa muutoksia omat järjestelmät suojaus luvattomalta käytöltä. Vain riittävä ja nopea vastaus uhkiin auttaa saavuttamaan korkeatasoinen luottamuksellisuus yrityksen työssä.

Epäviralliset korjaustoimenpiteet

Epäviralliset suojakeinot on ryhmitelty normatiivisiin, hallinnollisiin ja moraalisiin ja eettisiin suojakeinoihin. Suojauksen ensimmäisellä tasolla on sääntelykeinot, jotka säätelevät tietoturvaa prosessina organisaation toiminnassa.

- Sääntelykeinot

Maailmankäytännössä sääntelytyökaluja kehitettäessä niitä ohjaavat tietoturvastandardit, joista tärkein on ISO/IEC 27000. Standardin on luonut kaksi organisaatiota:

- ISO - Kansainvälinen standardointikomissio, joka kehittää ja hyväksyy useimmat kansainvälisesti tunnustetut menetelmät tuotanto- ja hallintaprosessien laadun sertifioimiseksi;

- IEC - Kansainvälinen energiakomissio, joka sisällytti standardiin ymmärryksensä tietoturvajärjestelmistä, keinoista ja menetelmistä sen varmistamiseksi

ISO/IEC 27000-2016 nykyinen versio tarjoaa valmiita standardeja ja hyväksi havaittuja tekniikoita tietoturvan toteuttamiseen. Menetelmien tekijöiden mukaan tietoturvan perusta on kaikkien vaiheiden systemaattinen ja johdonmukainen toteuttaminen kehityksestä jälkivalvontaan.

Tietoturvastandardien noudattamisen vahvistavan varmenteen saamiseksi on välttämätöntä toteuttaa kaikki suositellut käytännöt täysimääräisesti. Jos varmennetta ei tarvitse hankkia, voit ottaa minkä tahansa useamman kuin yhden pohjaksi omien tietoturvajärjestelmien kehittämiseen aikaisemmat versiot standardista alkaen ISO/IEC 27000-2002 tai venäläisistä GOST:ista, jotka ovat luonteeltaan neuvoa-antavia.

Standardin tutkimuksen tulosten perusteella kehitetään kahta tietoturvaan liittyvää dokumenttia. Pääasiallinen, mutta vähemmän muodollinen on yrityksen tietoturvan käsite, joka määrittelee organisaation tietojärjestelmien tietoturvajärjestelmän toteuttamisen toimenpiteet ja menetelmät. Toinen asiakirja, jota kaikkien yrityksen työntekijöiden on noudatettava, on tietoturvamääräys, joka on hyväksytty hallituksen tai toimeenpanevan elimen tasolla.

Yritystason säännösten lisäksi olisi kehitettävä luetteloita liikesalaisuuksia sisältävistä tiedoista, työsopimusten liitteitä, joissa määrätään luottamuksellisten tietojen luovuttamisesta, sekä muita standardeja ja menetelmiä. Sisäisten normien ja sääntöjen tulee sisältää toimeenpanomekanismeja ja vastuullisuustoimenpiteitä. Useimmiten toimenpiteet ovat luonteeltaan kurinpidollisia, ja rikkojan on varauduttava siihen, että järjestelmää rikkoo kauppasalaisuus Seuraavia rangaistuksia, mukaan lukien irtisanominen, seuraa.

- Organisatoriset ja hallinnolliset toimenpiteet

Osana tietoturvallisuuden hallinnollista toimintaa turvapäälliköillä on tilaa luovuudelle. Näitä ovat arkkitehtoniset ja suunnitteluratkaisut, jotka mahdollistavat suojaamisen kokoustilat ja hallintotoimistojen kuuntelu ja tiedon saannin eri tasojen luominen. Tärkeä organisatoriset toimenpiteet tulee olemaan yrityksen toiminnan sertifiointi ISO/IEC 27000 -standardien mukaisesti, yksittäisten laitteisto- ja ohjelmistojärjestelmien sertifiointi, kohteiden ja objektien vaatimustenmukaisuuden sertifiointi tarvittavat vaatimukset turvallisuutta, hankkimalla suojattujen tietoryhmien kanssa työskentelyyn tarvittavat lisenssit.

Henkilöstön toiminnan säätelyn kannalta on tärkeää virallistaa Internetin käyttöoikeusjärjestelmä sähköposti, muut resurssit. Erillinen elementti on sähköisen digitaalisen allekirjoituksen vastaanottaminen valtion virastoille sähköpostikanavien kautta välitettävien taloudellisten ja muiden tietojen turvallisuuden parantamiseksi.

- Moraaliset ja eettiset toimenpiteet

Moraaliset ja eettiset toimenpiteet määräävät henkilön henkilökohtaisen asenteen luottamuksellisiin tai kiertoon rajoitettuihin tietoihin. Työntekijöiden tietoisuuden lisääminen uhkien vaikutuksista yrityksen toimintaan vaikuttaa työntekijöiden tietoisuusasteeseen ja vastuullisuuteen. Tietorikkomusten torjumiseksi, mukaan lukien esimerkiksi salasanojen siirto, median huolimaton käsittely ja luottamuksellisten tietojen levittäminen yksityisissä keskusteluissa, on korostettava työntekijän henkilökohtaista tietoisuutta. On hyödyllistä laatia henkilöstön suoritusindikaattoreita, jotka riippuvat asenteesta yritysjärjestelmä IB.

Infografiikassa käytetään oman tutkimuksen tietoja"SearchInform".

Jokainen on ainakin kerran kuullut sydäntä särkeviä lauseita tarpeesta ylläpitää korkealaatuista tietoturvaa. Nämä kauhutarinoita murtautumisesta, täynnä huutoa ja epätoivoa. Kauheista seurauksista puhutaan melkein joka sivustolla... Siksi nyt kannattaa täyttää tietokoneesi turvatyökaluilla kapasiteettiin ja myös katkaista johdot... Turvallisuusvinkkejä on paljon, mutta jostain syystä ne ovat turha Se ei käy kovin paljoa. Syynä on monella tapaa se, ettei ymmärrä sellaisia yksinkertaisia asioita kuin "mitä suojelemme", "keiltä suojelemme" ja "mitä haluamme saada tuloksena". Mutta ensin asiat ensin.

Tietoturva Tämä termi viittaa erilaisiin toimenpiteisiin, säilytystilaan, tekniikkaan jne., mutta kaikki on paljon yksinkertaisempaa. Ja siksi vastaa ensin itsellesi kysymykseen, kuinka moni ympärilläsi oleva ihminen on ainakin lukenut tämän käsitteen määritelmän, eikä se tarkoita vain sanojen vertaamista niiden merkitykseen? Useimmat ihmiset yhdistävät tietoturvan virustorjuntaan, palomuuriin ja muihin tietoturvaohjelmiin. Tietenkin nämä työkalut voivat suojata tietokonettasi uhilta ja lisätä järjestelmän suojaustasoa, mutta harvat eivät tiedä, mitä nämä ohjelmat todella tekevät.

Tietoturvaa miettiessäsi kannattaa ensin aloittaa seuraavista kysymyksistä::

- Suojan kohde- Sinun on ymmärrettävä, mitä tarkalleen haluat suojata. Nämä ovat tietokoneelle tallennettuja henkilökohtaisia tietoja (jotta ne eivät pääse muille ihmisille), tämä on tietokoneen suorituskykyä (jotta virukset ja troijalaiset eivät tuo järjestelmää ensimmäisen Pentiumin tasolle), tämä on verkkotoimintaa (niin että Internetiä nälkäiset ohjelmat eivät lähetä sinusta tilastoja puolen tunnin välein) , tämä on tietokoneen saatavuus (jotta kuoleman siniset näytöt eivät tulvi järjestelmää), tämä on...

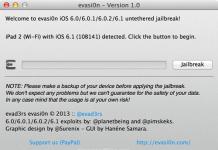

- Haluttu turvallisuustaso. Täysin suojattu tietokone on tietokone, jota ei ole olemassa. Huolimatta siitä, kuinka yrität, on aina olemassa mahdollisuus, että tietokoneesi hakkeroidaan. Huomaa ja muista aina, että on olemassa sellainen suunta kuin sosiaalinen suunnittelu(salasanojen saaminen roskakorista, salakuuntelu, vakoilu jne.). Tämä ei kuitenkaan ole syy jättää järjestelmää suojaamatta. Suojaa esimerkiksi tietokoneesi useimmilta tunnetut virukset- Tämä on täysin toteutettavissa oleva tehtävä, jonka itse asiassa jokainen tavallinen käyttäjä suorittaa asentamalla jonkin suosituista virustorjuntaohjelmista tietokoneelleen.

- Hyväksyttävä seurausten taso. Jos ymmärrät, että esimerkiksi sinusta yksinkertaisesti kiinnostunut hakkeri voi hakkeroida tietokoneellesi (sattuu niin, että hyökkääjä piti IP-osoitteestasi), sinun tulee miettiä hyväksyttävälle tasolle seuraukset. Järjestelmä hajoaa - epämiellyttävää, mutta ei pelottavaa, koska sinulla on palautuslevy käsillä. Tietokoneesi käyttää jatkuvasti tuhmia sivustoja - miellyttäviä ja epämiellyttäviä, mutta siedettäviä ja korjattavissa olevia. Mutta esimerkiksi jos sinun Henkilökohtaiset valokuvat, josta kenenkään ei pitäisi tietää (vakava isku maineelle), niin tämä on jo huomattava seurausten taso ja on ryhdyttävä ennaltaehkäiseviin toimenpiteisiin (liioittelemiseksi ota vanha tietokone ilman Internetiä ja katso kuvia vain siitä ).

- Mitä haluat saada siitä irti? Tällä kysymyksellä on monia seurauksia - kuinka monta lisävaihetta joudut suorittamaan, mitä joudut uhraamaan, miten suojauksen tulisi vaikuttaa suorituskykyyn, onko mahdollista lisätä ohjelmia poikkeusluetteloihin, kuinka monta viestiä ja hälytystä tulee näkyä näytöllä (jos on) sekä paljon muuta. Nykyään tietoturvatyökaluja on melko paljon, mutta jokaisella niistä on omat hyvät ja huonot puolensa. Esimerkiksi sama UAC Windows käyttöjärjestelmässä Vista järjestelmä ei tehty täysin onnistuneesti, mutta jo Windows 7:ssä se tuotiin siihen pisteeseen, että suojaustyökalusta tuli suhteellisen kätevä käyttää.

Kun olet vastannut kaikkiin näihin kysymyksiin, sinun on paljon helpompi ymmärtää, kuinka aiot järjestää tietokoneesi tietojen suojauksen. Tämä ei tietenkään ole täydellinen luettelo kysymyksistä, mutta riittävä määrä tavallisia käyttäjiä ei kysy edes yhtä niistä.

Suojaustyökalujen asentaminen ja määrittäminen tietokoneellesi on vain osa toteutetuista toimenpiteistä. Avaamalla epäilyttävät linkit ja vahvistamalla kaikki yhtä epäilyttävien sovellusten toiminnot voit helposti mitätöidä kaikki tietoturvaohjelmien ponnistelut. Tästä syystä kannattaa myös aina miettiä omia tekojaan. Jos tehtäväsi on esimerkiksi suojata selaintasi, mutta et voi muuta kuin avata epäilyttäviä linkkejä (esimerkiksi erityispiirteiden vuoksi), voit aina asettaa lisäselain, jota käytetään yksinomaan epäilyttävien linkkien avaamiseen, tai laajennus lyhyiden linkkien tarkistamiseen. Tässä tapauksessa, jos jokin niistä osoittautuu tietojenkalasteluksi (tietojen varkaus, pääsy jne.), hyökkääjä saavuttaa vähän.

Tietojen suojaamiseen tarkoitettujen toimenpiteiden määrittämisen ongelma johtuu yleensä vastausten puutteesta edellisen kappaleen kysymyksiin. Jos esimerkiksi et tiedä tai et ymmärrä mitä tarkalleen haluat suojata, on aina vaikea keksiä tai löytää lisäturvatoimenpiteitä (lukuun ottamatta sellaisia yleisiä toimenpiteitä, kuten epäilyttävien linkkien avaaminen, ei epäilyttävien resurssien vieraileminen ja muut). Yritetään pohtia tilannetta käyttämällä esimerkkiä henkilötietojen suojaustehtävästä, joka useimmiten sijoitetaan suojattujen kohteiden kärkeen.

Henkilötietojen suojaaminen tämä on yksi vaikeita tehtäviä joita ihmiset kohtaavat. Nopeasti kasvava määrä ja täyttö sosiaaliset verkostot, tietopalvelut ja erikoistunut verkkoresursseja, olisi valtava virhe olettaa, että henkilötietojesi suojaaminen edellyttää luotettavan tietoturvatason varmistamista tietokoneellesi. Vielä vähän aikaa sitten oli lähes mahdotonta saada mitään selville satojen kilometrien päässä sinusta tai edes naapuritalossa asuvasta ihmisestä ilman asianmukaisia yhteyksiä. Nykyään melkein kaikki voivat oppia paljon henkilökohtaisia tietoja noin jokaisesta kirjaimellisesti parissa tunnissa hiiren klikkauksella selaimessa tai jopa nopeammin. Samanaikaisesti kaikki hänen toimintansa voivat olla ehdottoman laillisia, koska itse lähetit tietoja itsestäsi yleisölle.

Jokainen on kohdannut tämän vaikutuksen kaiun. Oletko kuullut, että testisana on Turvakysymys ei pitäisi olla yhteydessä sinuun ja muihin? Ja tämä on vain pieni osa. Vaikka tämä ei ehkä yllätä sinua, monessa suhteessa suojaa henkilökohtaisia tietoja Se on sinusta kiinni. Mikään turvatoimenpide, vaikka se ei sallisi kenenkään muun kuin sinun pääsyn tietokoneeseen, ei pysty suojaamaan tietokoneen ulkopuolelle siirrettyä tietoa (keskustelut, Internet, tallenteet jne.). Jätit postisi jonnekin - odota roskapostin lisääntymistä. Jätit päällesi kuvia itsestäsi halamassa nallea kolmannen osapuolen resurssit, odota kyllästyneiltä kirjoittajilta asianmukaisia humoristisia "käsitöitä".

Hieman vakavammin sanottuna Internet-tietojen valtava avoimuus ja sinun kevytmielisyytesi/avoimuutesi/kevyttömyytesi kaikista turvatoimista huolimatta voivat tehdä jälkimmäisen tyhjäksi. Tästä syystä tietoturvamenetelmien valinnassa on oltava huolellinen ja sisällytettävä niihin teknisten keinojen lisäksi myös muita elämän osa-alueita koskevia toimia.

Huomautus: Ei tietenkään pidä olettaa, että maanalainen bunkkeri on paras paikka elämässä. Ymmärtäminen, että henkilötietojesi suojaaminen on kuitenkin sinun tehtäväsi, antaa sinulle suuren edun hyökkääjiin verrattuna.

Tietoturvamenetelmät rinnastetaan usein teknisiä ratkaisuja, jättäen huomiotta niin valtavan kerroksen mahdollisia uhkia kuin henkilön itsensä toimet. Voit antaa käyttäjälle mahdollisuuden käynnistää vain yhden ohjelman ja käsitellä seuraukset kirjaimellisesti viidessä minuutissa, jos se ylipäätään osoittautuu mahdolliseksi. Yksi foorumin viesti kuultuista tiedoista voi rikkoa täydellisimmän suojan (liioitteleen suojasolmujen ehkäisystä, toisin sanoen väliaikaisesta suojan puutteesta).

Päättää tietosuojamenetelmistä, sinun ei tarvitse vain etsiä sopivia suojaustyökaluja samalla kun klikkaa laiskasti hiirtä selainikkunassa, vaan myös miettiä, miten tietoa voidaan jakaa ja mitä se voi koskea. Riippumatta siitä, miltä se kuulostaa, tätä varten sinun on otettava paperi ja kynä ja katsottava sitten kaikkea mahdollisia tapoja tiedon levittäminen ja mihin se voi liittyä. Otetaan esimerkiksi salasanan pitäminen mahdollisimman salassa.

Tilanne. Keksit monimutkaisen salasanan, jolla ei ole mitään tekemistä sinun kanssasi, joka täyttää tiukimmatkin turvallisuusvaatimukset, et jättänyt yhtään mainintaa missään (esimerkiksi tietokoneen muistissa, levyllä ja muissa kohdissa olevia asioita ei huomioida tili), älä käytä salasananhallintaohjelmia, kirjoita salasana vain yhdeltä tietokoneelta suojatulla näppäimistöllä, käytä VPN:ää yhteyden muodostamiseen, käynnistä tietokone vain LiveCD:ltä. Yhdellä lauseella, todellinen vainoharhainen ja turvallisuusfanaatikko. Tämä kaikki ei kuitenkaan välttämättä riitä salasanasi suojaamiseen.

Seuraavassa on muutamia yksinkertaisia mahdollisia tilanteita, jotka osoittavat selvästi, että tietoturvakäytäntöihin tarvitaan laaja näkemys:

- Mitä teet, jos sinun on syötettävä salasana, kun huoneessa on muita ihmisiä, jopa "parhaita"? Et voi koskaan taata, etteivät he vahingossa mainitse jotain... epäsuoraa tietoa salasanasta. Esimerkiksi ruokalassa miellyttävässä ilmapiirissä istuessa on täysin mahdollista sanoa "hänellä on sellainen pitkä salasana, peräti tusina ja joukko erilaisia hahmoja”, mikä kaventaa varsin hyvin hyökkääjän salasanan arvausaluetta.

- Mitä aiot tehdä, jos näin tapahtuu ja tarvitset toisen henkilön suorittamaan leikkauksen puolestasi? Toinen henkilö saattaa vahingossa kuulla salasanasi. Jos sanelet salasanan henkilölle, joka on huonosti perehtynyt tietokoneisiin, on todennäköistä, että hän kirjoittaa sen jonnekin muistiin; fanaattisuutesi vaatiminen häneltä ei ole perusteltua.

- Mitä aiot tehdä, jos näin tapahtuu ja joku saa tietää tavasta, jolla keksit salasanat? Tällainen tieto myös kaventaa valinta-aluetta melko hyvin.

- Kuinka voit suojata salasanasi, jos jokin solmuista tarjoaa turvallinen siirto onko hyökkääjä hakkeroitu salasana? Esimerkiksi VPN-palvelin, jonka kautta käytät Internetiä, hakkeroitiin.

- Olisiko salasanallasi merkitystä, jos käyttämäsi järjestelmä hakkeroidaan?

- Ja muut

Tämä ei tietenkään tarkoita tarvetta itsepäiseen ja jatkuvaan tietoturvamenetelmien etsimiseen useiden kuukausien ajan. Pointti on, että jopa eniten monimutkaiset järjestelmät voidaan rikkoa yksinkertaisilla inhimillisillä puutteilla, joiden huomioiminen on laiminlyöty. Siksi, kun järjestät tietokoneesi turvallisuuden, yritä kiinnittää huomiota paitsi tekninen puoli kysymykseen, vaan myös ympäröivään maailmaan.

SISÄÄN Jokapäiväinen elämä Tietoturvallisuus (IS) ymmärretään usein vain tarpeeksi torjua salaisuuksien vuotamista sekä väärän ja vihamielisen tiedon leviämistä. Tämä käsitys on kuitenkin hyvin kapea. Tietoturvalle on olemassa monia erilaisia määritelmiä, jotka korostavat sen yksittäisiä ominaisuuksia.

Ei enää voimassa olevassa liittovaltion laissa "Tiedoista, tietojenkäsittelystä ja tietojen suojasta" kohdassa tietoturva ymmärsi turvallisuustila tietoympäristö yhteiskuntaa varmistamalla sen muodostuminen ja kehittyminen kansalaisten, järjestöjen ja valtion edun mukaisesti.

Muut lähteet tarjoavat seuraavat määritelmät:

Tietoturva- Tämä

1) joukko organisatorisia ja teknisiä toimenpiteitä, joilla varmistetaan tietojen eheys ja luottamuksellisuus sekä niiden saatavuus kaikille valtuutetuille käyttäjille;

2) tietojärjestelmän turvallisuustilannetta kuvaava indikaattori;

3) osavaltiotietoympäristön turvallisuudesta;

4) turvallisuustila tietolähteitä ja kanavat,sekä pääsy tietolähteisiin.

V.I. Yarochkin uskoo siihen Tietoturva On tietoresurssien turvallisuuden tila, niiden muodostus- ja käyttötekniikat sekä tietotoiminnan subjektien oikeudet.

Melko täydellisen määritelmän antavat V. Betelin ja V. Galatenko, jotka uskovat sen

Tässä opetusohjelmassa tukeudumme yllä olevaan määritelmään.

Tietoturva ei rajoitu tietojen suojaamiseen ja tietoturva. Tietoturva on erotettava tietoturvasta.

Joskus tietoturva tarkoittaa luomista tietokoneella ja tietokonejärjestelmät järjestelmällinen joukko keinoja, menetelmiä ja toimia, jotka on suunniteltu estämään suojattujen tietojen vääristyminen, tuhoaminen tai luvaton käyttö.

Toimenpiteitä tietoturvan varmistamiseksi tulee toteuttaa eri osa-alueilla - politiikassa, taloudessa, puolustuksessa sekä eri tasoilla - valtiollisella, alueellisella, organisaation ja henkilökohtaisella tasolla. Siksi tietoturvan tehtävät valtion tasolla eroavat organisaatiotason tietoturvan tehtävistä.

Tietosuhteiden kohde voi kärsiä (kärsi aineellisia ja/tai moraalisia menetyksiä) paitsi luvattomasta tiedonsaannista myös järjestelmän häiriöstä, joka aiheuttaa keskeytyksen työssä. Tietoturva ei riipu pelkästään tietokoneista, vaan myös sitä tukevasta infrastruktuurista, johon kuuluvat sähkö-, vesi- ja lämpöjärjestelmät, ilmastointilaitteet, tietoliikenne ja tietysti huoltohenkilöstö. Tukiinfrastruktuurilla on oma arvonsa, jonka merkitystä ei voi yliarvioida.

Syyskuun 11. päivän 2001 tapahtumien jälkeen Yhdysvaltain lainsäädäntö määritteli Patriot Actin mukaisesti käsitteen "kriittinen infrastruktuuri", joka ymmärretään "joukoksi fyysisiä tai virtuaalisia järjestelmiä ja omaisuutta, joka on niin tärkeä Yhdysvalloille, että niiden epäonnistumisella tai tuholla voi olla tuhoisia seurauksia maan puolustukselle, taloudelle, terveydelle ja turvallisuudelle." Kriittisen infrastruktuurin käsite kattaa sellaiset Yhdysvaltain kansantalouden ja talouden avainalueet kuin maanpuolustus, maatalous, elintarviketuotanto, siviili-ilmailu, meriliikenne, autotiet ja sillat, tunnelit, padot, putkistot, vesihuolto, terveydenhuolto, palvelut hätäapua, elimiä hallituksen hallinnassa, sotilastuotanto, tieto- ja televiestintäjärjestelmät ja -verkot, energia, liikenne, pankkitoiminta ja rahoitusjärjestelmä, kemianteollisuus, posti.

SISÄÄN sosiaalisesti tietoturvaan kuuluu torjunta tieto "saastumista" vastaan ympäristöön, tietojen käyttö laittomiin ja moraalittomiin tarkoituksiin.

Myös tiedon vaikutuksen ja siten tietoturvan kohteina voivat olla julkinen tai yksilöllinen tietoisuus.

Valtion tasolla tietoturvan subjekteja ovat toimeenpano-, lainsäädäntö- ja oikeusviranomaiset. Yksittäiset osastot ovat luoneet erityisesti tietoturvaan liittyviä elimiä.

Lisäksi tietoturva-aiheita voivat olla:

Kansalaiset ja julkiset yhdistykset;

Joukkotiedotusvälineet;

Yritykset ja organisaatiot omistusmuodosta riippumatta.

Kiinnostuksen kohteet Tietojärjestelmien käyttöön liittyvät IS-aiheet voidaan jakaa seuraaviin pääkategorioihin:

Saatavuus- kyky saada vaadittu tietopalvelu kohtuullisessa ajassa. Tietojärjestelmä luodaan (ostetaan) tiettyjen tietopalvelujen (palveluiden) saamiseksi. Jos käyttäjien on syystä tai toisesta mahdotonta saada näitä palveluita, se aiheuttaa vahinkoa kaikille tietosuhteen kohteille. Saavutettavuuden johtava rooli näkyy erityisesti erilaisissa hallintajärjestelmissä: tuotannossa, kuljetuksissa jne. Siksi esteettömyyttä muihin näkökohtiin verrattuna saavutettavuus on tärkein elementti IB.

Rehellisyys- tiedon relevanssi ja johdonmukaisuus, niiden suojaaminen tuhoutumiselta ja luvattomalta muutoksilta. Eheys voidaan jakaa staattiseen (ymmärretään tietoobjektien muuttumattomuudena) ja dynaamiseen (liittyy monimutkaisten toimien (transaktioiden) oikeaan suorittamiseen). Lähes kaikki sääntelyasiakirjat ja kotimainen kehitys liittyvät staattiseen eheyteen, vaikka dynaaminen näkökohta ei ole vähemmän tärkeä. Esimerkki dynaamisen eheyden valvonnan soveltamisesta on talousviestien virran analysointi yksittäisten viestien varkauksien, uudelleenjärjestelyjen tai kopioiden havaitsemiseksi.

Luottamuksellisuus- suojaus luvattomalta käytöltä. Luottamuksellisuus on suojattu laeilla, määräyksillä ja monen vuoden kokemuksella asianomaisista palveluista. Laitteisto- ja ohjelmistotuotteiden avulla voit sulkea lähes kaikki mahdolliset tietovuotokanavat.

Kohde tietoturva-alan toiminta - tietoturva-aiheisten etujen suojaaminen.

IS tehtävät:

1. Varmistetaan yksilön ja yhteiskunnan oikeus saada tietoa.

2. Objektiivisen tiedon antaminen.

3. Rikollisten uhkien torjunta tieto- ja televiestintäjärjestelmien alalla, puhelinterrorismi, rahanpesu jne.

4. Yksilöiden, organisaatioiden, yhteiskunnan ja valtion suojeleminen tiedollisilta ja psykologisilta uhilta.

5. Kuvan muodostus, taistelu panettelua, huhuja, disinformaatiota vastaan.

Tietoturvan rooli kasvaa ääritilanteen sattuessa, jolloin mikä tahansa väärä viesti voi johtaa tilanteen pahenemiseen.

IS-kriteeri- taattu tietoturva vuotojen, vääristymien, katoamisen tai muunlaisen arvonalentumisen varalta. Turvallinen tietotekniikka on kyettävä ehkäisemään tai neutralisoimaan sekä ulkoisten että sisäisten tietoon kohdistuvien uhkien vaikutukset ja sisällettävä riittävät menetelmät ja menetelmät sen suojaamiseksi.