Tietokonevirukset ja virustentorjuntaohjelmat

Opettaja:

Opiskelija:

Jekaterinburg

2013

|

Johdanto 1. Tietokonevirologian teoreettiset perusteet 1.1 "Tietokoneviruksen" käsite 1.2. Tietokonevirologian historia ja virusten syyt 1.3. Tietokonevirukset, niiden ominaisuudet ja luokittelu 1.3.1. Tietokonevirusten ominaisuudet 1.3.2. Virusten luokitus 1.4. Virusten päätyypit ja niiden toimintatavat 1.4.1. Käynnistysvirukset. 1.4.2. Tiedostovirukset 1.4.3. Käynnistystiedostovirukset 1.4.4. Verkkovirukset 1.4.5. Polymorfiset virukset 1.4.6. Makrovirukset 1.5. Virusten pääsy tietokoneeseen ja virusohjelmien levitysmekanismi 1.6. Virustentorjuntaohjelmat 2. Tietokonevirusten torjuntakäytännöstä 2.1. Kuinka tunnistamme tietokoneviruksen? 2.2. Kuinka käsittelemme tietokonetta virustartunnalta? Johtopäätös |

Johdanto

Elämme 21. vuosisadalla, tämä on tietotekniikan vuosisata.

On mahdotonta kuvitella nykypäivän ihmisten elämää ilman laajan tiedon nopeaa varastointia ja pääsyä siihen. Ihminen ei kestä nopeaa tiedonkulkua. Tietokone on kaiken tiedon tilavin arkisto. Mutta samaan aikaan tietokone aiheutti toisen ongelman - luotettavuuden, turvallisuuden ja tietojen pitkäaikaisen säilytyksen ongelman. Ja syyllinen oli tietokonevirus.

Tietotekniikassa laajalle levinneet virukset ovat kiehtoneet koko maailmaa. Monet tietokoneen käyttäjät ovat huolissaan huhuista, joiden mukaan kyberrikolliset käyttävät tietokoneviruksia hakkeroidakseen verkkoja, ryöstääkseen pankkeja, varastaakseen immateriaalioikeuksia...

Nykyään henkilökohtaisten tietokoneiden laaja käyttö on valitettavasti osoittautunut liittyvän itsekopioivien virusohjelmien syntymiseen, jotka häiritsevät tietokoneen normaalia toimintaa, tuhoavat levyjen tiedostorakenteen ja vahingoittavat tietokoneeseen tallennettuja tietoja. .

Mediassa uutisoidaan yhä useammin erilaisista tietokonehuligaanien merirosvotemppuista, yhä kehittyneempien, itseään ilmaisevien ohjelmien syntymisestä. Huolimatta monissa maissa annetuista tietokonerikosten torjuntaa koskevista laeista ja erityisten virustorjuntaohjelmistojen kehittämisestä uusien ohjelmistovirusten määrä kasvaa jatkuvasti. Minä ja kaikki tietokoneiden parissa työskentelevät ovat kohdanneet tämän ongelman. Tänään, kun työskentelet tietokoneen kanssa, sinun on opittava hallitsemaan tietokonettasi ja suojaamaan sitä tietokoneviruksilta. Tämä edellyttää henkilökohtaisen tietokoneen käyttäjältä tietoa virusten luonteesta, virustartunnan menetelmistä ja käytännön suojautumisesta niitä vastaan. Kaiken edellä mainitun perusteella valitsin tietojenkäsittelytieteen kurssityöni aiheeksi "Tietokonevirukset ja virustorjuntaohjelmistot".

Hypoteesi. Tätä aihetta käsiteltäessä ehdotin, että henkilökohtaisten tietokoneiden suojausta tietokoneviruksilta on mahdollista vahvistaa, jos tietokonevirologian teoreettisten perusteiden syvälliseen tuntemukseen perustuen kehitetään johdonmukaisten käytännön toimien järjestelmä, jolla estetään virustartunnat. virukselta tai tehokkaiden suojausmenetelmien käyttöä.

Tutkimuksen kohdeon tietokonevirusten havaitsemisen ja torjumisen käytäntö.

Tutkimuksen aihetietokonevirusten havaitseminen ja torjunta työskennellessäsi henkilökohtaisen tietokoneen kanssa.

Työn tavoite: kehittää järjestelmä johdonmukaisista käytännön toimista, jotka estävät virustartunnan tai sisältävät tehokkaita torjuntamenetelmiä ja kuvaavat teknistä prosessia henkilökohtaisten tietokoneiden suojaamiseksi viruksilta.

Tehtävät:

- Opiskele tietokonevirologian teoreettisia perusteita (virusten olemus, ominaisuudet, luokittelu);

- Tutustu tietokonevirologian historiaan;

- Analysoi omaa käytäntöäsi havaita tietokonevirus ja torjua sitä;

- Kehitä tutkimusta ja omaa tietokulttuuriasi.

Tutkimukseni koostuu kahdesta luvusta.

Ensimmäinen luku käsittelee teoreettisia kysymyksiä. Ja toisessa luvussa - tekninen prosessi henkilökohtaisten tietokoneiden suojaamiseksi viruksilta, joka koostuu kahdesta toisiinsa liittyvästä vaiheesta: tietokoneviruksen havaitseminen ja sen hoito.

1. Tietokonevirologian teoreettiset perusteet

1.1 "Tietokoneviruksen" käsite

Tietokonevirus on erityisesti kirjoitettu pieni ohjelma, joka voi "liittyä" muihin ohjelmiin (eli "tartuttaa" ne) sekä suorittaa erilaisia ei-toivottuja toimintoja tietokoneella. Viruksen sisältävää ohjelmaa kutsutaan "tartunnan saaneeksi". Kun tällainen ohjelma alkaa toimia, virus ottaa ensin hallintaansa. Virus löytää ja "tartuttaa" muita ohjelmia ja suorittaa myös joitain haitallisia toimia (esimerkiksi se turmelee tiedostoja tai levyllä olevaa tiedostojen varaustaulukkoa, "tukkee" RAM-muistia jne.). Viruksen naamioimiseksi toimenpiteitä muiden ohjelmien tartuttamiseksi ja vahingon aiheuttamiseksi ei välttämättä aina suoriteta, mutta esimerkiksi silloin, kun tietyt ehdot täyttyvät. Kun virus suorittaa tarvitsemansa toiminnot, se siirtää hallinnan sille ohjelmalle, jossa se sijaitsee, ja se toimii samalla tavalla kuin tavallinen. Näin ollen ulkoisesti tartunnan saaneen ohjelman toiminta näyttää samalta kuin ei-tartunnan saaneen ohjelman toiminta.

Monen tyyppiset virukset on suunniteltu siten, että kun tartunnan saanut ohjelma käynnistetään, virus pysyy paikallaan eli uudelleenkäynnistykseen asti DOS , tietokoneen muistissa ja ajoittain saastuttaa ohjelmia ja suorittaa haitallisia toimia tietokoneessa.

On huomattava, että ohjelmien ja asiakirjojen tekstit, tietotiedostot ilman tietoja, taulukot, taulukkoprosessorit ja muut vastaavat tiedostot eivät voi olla viruksen tartuttamia, vaan ne voivat vain pilata ne.

1.2. Tietokonevirologian historia ja virusten syyt

Tietokonevirologian historia näyttää nykyään olevan jatkuvaa "kilpailua johtajasta", ja huolimatta nykyaikaisten virustorjuntaohjelmien voimasta, virukset ovat johtajia.

Ensimmäisen tietokoneviruksen esiintymisestä on monia erilaisia mielipiteitä. Varmasti tiedetään vain, että ensimmäisen tietokoneen keksijänä pidetyllä Charles Babbagella ei ollut sellaista koneessaan, mutta Univax 1108 ja IBM 360/370, ne olivat olemassa jo 1970-luvun puolivälissä. Mielenkiintoista on, että ajatus tietokoneviruksista ilmestyi paljon aikaisemmin kuin henkilökohtaiset tietokoneet itse. Lähtökohtana voidaan pitää kuuluisan tiedemiehen John von Neumannin teoksia itseään toistuvien matemaattisten automaattien tutkimuksesta, joka tuli tunnetuksi 1940-luvulla. Vuonna 1951 hän ehdotti menetelmää tällaisten koneiden luomiseksi. Ja vuonna 1959 lehti Tieteellinen amerikkalainen julkaisi L.S. Penrosen artikkelin itseään toistuvista mekaanisista rakenteista. Se kuvasi yksinkertaisimman kaksiulotteisen mallin itseään toistuvista mekaanisista rakenteista, jotka pystyvät aktivoimaan, lisääntymään, mutaatioon ja sieppaamaan. Myöhemmin toinen tiedemies F.J. Stahl toteutti tämän mallin käytännössä konekoodin avulla IBM 650.

Tuhansien virusten joukossa vain muutama kymmenkunta on alkuperäistä kehitystä, joka hyödyntää todella perustavanlaatuisia ideoita. Kaikki loput ovat "muunnelmia aiheesta". Mutta jokainen alkuperäinen kehitys pakottaa virustentorjunnan tekijät mukautumaan uusiin olosuhteisiin ja tarttumaan virusteknologiaan. Mutta jälkimmäisestä voidaan kiistää. Esimerkiksi vuonna 1989 amerikkalainen opiskelija onnistui luomaan viruksen, joka sammutti noin 6 000 Yhdysvaltain puolustusministeriön tietokonetta. Tai esimerkki voi olla tunnetun viruksen epidemia Ohjaus II , joka puhkesi vuonna 1991. Virus käytti todella omaperäistä, pohjimmiltaan uutta teknologiaa ja onnistui aluksi leviämään laajalle perinteisten virustorjuntatyökalujen epätäydellisyyden vuoksi.

Tai tietokonevirusten nousu Isossa-Britanniassa: Christopher Pyne onnistui luomaan viruksia Patogeeni ja Queeq sekä Smeg-virus . Se oli viimeinen, joka oli vaarallisin; se voitiin levittää kahden ensimmäisen viruksen päälle, ja tämän vuoksi he muuttivat kokoonpanoa jokaisen ohjelman ajon jälkeen. Siksi niitä oli mahdotonta tuhota. Levittääkseen viruksia Pine kopioi tietokonepelejä ja ohjelmia, tartutti ne ja lähetti ne sitten takaisin verkkoon. Käyttäjät latasivat tartunnan saaneita ohjelmia tietokoneilleen ja tartuttivat levynsä. Tilannetta pahensi se, että Pine onnistui tuomaan viruksia niitä vastaan taistelevaan ohjelmaan. Käynnistettyään sen, virusten tuhoamisen sijaan käyttäjät tuhosivat monien yritysten tiedostot, tappiot olivat miljoonia puntia.

Amerikkalainen ohjelmoija Morris tuli laajalti tunnetuksi. Hänet tunnetaan viruksen luojana, joka tartutti marraskuussa 1988 noin 7 000 tietokoneeseen kytkettyä tietokonetta. Internet.

Syyt tietokonevirusten syntymiseen ja leviämiseen ovat toisaalta piilossa ihmispersoonallisuuden psykologiassa ja sen varjopuolissa (kateus, kosto, tuntemattomien tekijöiden turhamaisuus, kyvyttömyys käyttää rakentavasti omia kykyjään). toisaalta laitteistosuojauksen ja leikkaussalista tulevan vastatoimien puutteen vuoksi.henkilökohtaiset tietokonejärjestelmät.

1.3. Tietokonevirukset, niiden ominaisuudet ja luokittelu

1.3.1. Tietokonevirusten ominaisuudet

Nykyään käytetään henkilökohtaisia tietokoneita, joissa käyttäjällä on vapaa pääsy kaikkiin koneen resursseihin. Tämä avasi mahdollisuuden vaaraan, joka tunnettiin tietokoneviruksena.

Mikä on tietokonevirus? Tämän käsitteen muodollista määritelmää ei ole vielä keksitty, ja on vakavia epäilyksiä, voidaanko sitä ollenkaan antaa. Lukuisat yritykset tarjota "moderni" määritelmä virukselle ovat epäonnistuneet. Ymmärtääksesi ongelman monimutkaisuuden, yritä esimerkiksi määritellä käsite "editori". Joko keksit jotain hyvin yleistä tai alat listata kaikki tunnetut editorityypit. Molempia näitä tuskin voidaan pitää hyväksyttävinä. Siksi rajoitamme harkitsemaan joitain tietokonevirusten ominaisuuksia, joiden avulla voimme puhua niistä tietyn luokan ohjelmina.

Ensinnäkin virus on ohjelma. Tällainen yksinkertainen lausunto sinänsä voi hälventää monia legendoja tietokonevirusten poikkeuksellisista ominaisuuksista. Virus voi kääntää kuvan näytölläsi, mutta se ei voi kääntää itse näyttöä. Legendoja tappajaviruksista, jotka "tuhoavat operaattoreita näyttämällä tappavan värimaailman ruudulla 25. ruudussa" ei myöskään pidä ottaa vakavasti. Valitettavasti jotkin hyvämaineiset julkaisut julkaisevat silloin tällöin "uusimmat uutiset tietokonerintamalta", jotka lähemmin tarkasteltuna osoittautuvat aiheen epätäydellisen ymmärtämisen tulokseksi.

Virus on ohjelma, jolla on kyky lisääntyä. Tämä kyky on ainoa keino kaikentyyppisille viruksille. Mutta eivät vain virukset pystyvät lisääntymään itsestään. Mikä tahansa käyttöjärjestelmä ja monet muut ohjelmat pystyvät luomaan omia kopioita. Viruksen kopioiden ei tarvitse olla täysin yhteneväiset alkuperäisen kanssa, mutta ne eivät välttämättä ole samat sen kanssa ollenkaan!!!

Virus ei voi olla olemassa "täydellisesti erillään": nykyään on mahdotonta kuvitella virusta, joka ei käytä muiden ohjelmien koodia, tietoja tiedostorakenteesta tai edes vain muiden ohjelmien nimiä. Syy on selvä: viruksen on jotenkin varmistettava, että hallinta siirtyy itselleen.

1.3.2. Virusten luokitus

Tällä hetkellä tunnetaan yli 5000 ohjelmistovirusta, jotka voidaan luokitella seuraavien kriteerien mukaan:

Elinympäristö;

Elinympäristön saastumismenetelmä;

Vaikutus;

Algoritmin ominaisuudet.

Virukset voidaan jakaa elinympäristöstään riippuen verkko-, tiedosto-, tiedostokäynnistys-, polymorfisiin, makro- ja käynnistysviruksiin. Verkko Virukset leviävät eri tietokoneverkoissa. Tiedosto virukset upotetaan pääosin suoritettaviin moduuleihin eli tiedostoihin, joiden tunniste on COM ja EXE. Tiedoston käynnistysVirukset voidaan upottaa muun tyyppisiin tiedostoihin, mutta yleensä sellaisiin tiedostoihin kirjoitettuna ne eivät koskaan pääse hallintaan ja menettävät siksi kykynsä lisääntyä.Polymorfiset viruksetnämä ovat viruksia, jotka muokkaavat koodiaan tartunnan saaneissa ohjelmissa siten, että saman viruksen kaksi kopiota eivät välttämättä täsmää yhdessä bitissä. Makrovirukset ovat kielillä olevia ohjelmia, jotka on rakennettu joihinkin tietojenkäsittelyjärjestelmiin (tekstieditorit, laskentataulukot jne.).Käynnistysviruksetne on upotettu levyn käynnistyssektoriin tai sektoriin, joka sisältää järjestelmän levyn käynnistysohjelman.

Tartuntatavan perusteella virukset jaetaan asukas ja ei asukas. Asukas virusKun tietokone saa tartunnan, se jättää sen pysyvän osan RAM-muistiin, joka sitten kaappaa käyttöjärjestelmän pääsyn tartuntaobjekteihin ja ruiskuttaa itsensä niihin. Paikalliset virukset sijaitsevat muistissa ja ovat aktiivisia, kunnes tietokone sammutetaan tai käynnistetään uudelleen.Ulkomaiset virukseteivät saastuta tietokoneen muistia ja ovat aktiivisia rajoitetun ajan.

Vaikutusasteen mukaan virus voidaan jakaa seuraaviin tyyppeihin:

Vaaraton , jotka eivät häiritse tietokoneen toimintaa, mutta vähentävät vapaan muistin ja levytilan määrää, tällaisten virusten toiminta ilmenee joissakin grafiikoissa tai äänitehosteissa;

Vaarallinen virukset, jotka voivat aiheuttaa erilaisia ongelmia tietokoneessasi;

Hyvin vaarallinen , jonka vaikutus voi johtaa ohjelmien katoamiseen, tietojen tuhoutumiseen ja tietojen poistamiseen levyn järjestelmäalueilla.

1.4. Virusten päätyypit ja niiden toimintatavat

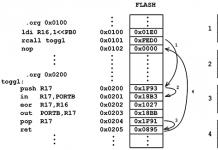

1.4.1. Käynnistysvirukset.

Katsotaanpa hyvin yksinkertaisen käynnistysviruksen toimintaa, joka saastuttaa levykkeitä. Ohitamme tarkoituksella kaikki lukuisat hienoudet, jotka väistämättä kohdataan sen toiminnan tiukan algoritmin avulla.

Mitä tapahtuu, kun käynnistät tietokoneen? Ensinnäkin hallinta siirtyybootstrap ohjelma, joka on tallennettu vain lukumuistilaitteeseen (ROM), eli PNZ ROM.

Tämä ohjelma testaa laitteiston ja, jos testit onnistuvat, yrittää löytää levykkeen asemasta A.

Jokainen levyke on merkitty sektoreihin ja raidoihin. Sektorit yhdistetään luokkiin, mutta tällä ei ole meille merkitystä.

Sektoreiden joukossa on useita palveluita, joita käyttöjärjestelmä käyttää omiin tarpeisiinsa (nämä sektorit eivät voi sisältää tietojasi). Palvelualoista olemme tällä hetkellä kiinnostuneita yhdestäkäynnistyssektori.

Käynnistyssektorin kaupatlevykkeen tiedotpintojen lukumäärä, raitojen määrä, sektoreiden määrä jne. Mutta nyt emme ole kiinnostuneita tästä tiedosta, vaan pienestäbootstrap ohjelma(PNZ), jonka on ladattava itse käyttöjärjestelmä ja siirrettävä ohjaus sille.

Joten normaali bootstrap-järjestelmä on seuraava:

Katsotaanpa nyt virusta. Käynnistysviruksilla on kaksi osaa, ns. pää jne. häntää. Häntä voi yleisesti ottaen olla tyhjä.

Oletetaan, että sinulla on tyhjä levyke ja virus, jolla tarkoitamme tietokonetta, jossa on aktiivinen pysyvä virus. Heti kun tämä virus havaitsee, että meidän tapauksessamme asemaan on ilmaantunut sopiva uhri, ei kirjoitussuojattu ja vielä saastumaton levyke, se alkaa tartuttaa. Kun virus saastuttaa levykkeen, se suorittaa seuraavat toimet.

Varaa tietyn alueen levyltä ja merkitsee sen käyttöjärjestelmän saavuttamattomaksi, tämä voidaan tehdä eri tavoin, yksinkertaisimmassa ja perinteisessä tapauksessa viruksen miehittämät sektorit merkitään huonoiksi;

Kopioi sen hännän ja alkuperäisen käynnistyssektorin valitulle levyn alueelle;

Korvaa käynnistyssektorin käynnistysohjelman päällään;

Järjestää ohjauksen siirtoketjun järjestelmän mukaisesti.

Siten viruksen pää saa nyt ensimmäisenä hallinnan, virus asennetaan muistiin ja siirtää hallinnan alkuperäiseen käynnistyssektoriin. Ketjussa:

PNZ (ROM) PNZ (levy) JÄRJESTELMÄ

Uusi linkki tulee näkyviin:

PNZ (ROM) VIRUS PNZ (levy) JÄRJESTELMÄ

Moraali on selvä: Älä koskaan jätä levykettä (vahingossa) asemaan A.Tutkimme yksinkertaisen käynnistysviruksen toimintajärjestelmää, joka elää levykkeiden käynnistyssektoreilla. Virukset voivat pääsääntöisesti saastuttaa levykkeiden käynnistyssektoreiden lisäksi myös kiintolevyjen käynnistyssektoreita. Lisäksi, toisin kuin levykkeillä, kiintolevyllä on kahden tyyppisiä käynnistyssektoreita, jotka sisältävät käynnistysohjelmia, jotka saavat ohjauksen. Kun tietokone käynnistyy kiintolevyltä, käynnistysohjelma ottaa ensin hallinnan. MBR (Master Boot Record) master boot record). Jos kiintolevysi on jaettu useisiin osioihin, vain yksi niistä on merkitty käynnistettäväksi. Bootstrap ohjelma sisään MBR etsii kiintolevyn käynnistysosion ja siirtää ohjauksen tämän osion käynnistysohjelmalle. Jälkimmäisen koodi on sama kuin tavallisilla levykkeillä olevan käynnistysohjelman koodi, vastaavat käynnistyssektorit eroavat toisistaan vain parametritaulukoissa. Siten kiintolevyllä on kaksi käynnistysvirusten hyökkäyskohdetta: käynnistysohjelma sisään MBR ja käynnistyssektorin käynnistysohjelmatkäynnistyslevy.

1.4.2. Tiedostovirukset

Tarkastellaan nyt, kuinka yksinkertainen tiedostovirus toimii. Toisin kuin käynnistysvirukset, jotka ovat lähes aina paikallisia, tiedostovirukset voivat olla myös ei-residenttejä. Tarkastellaanpa ulkopuolisen tiedostoviruksen toimintamallia. Oletetaan, että meillä on saastunut suoritettava tiedosto. Kun tällainen tiedosto käynnistetään, virus saa hallinnan, suorittaa joitain toimintoja ja siirtää hallinnan "isännälle" (vaikka ei vielä tiedetä, kuka on isäntä tällaisessa tilanteessa).

Mitä toimia virus suorittaa? Se etsii uutta tartuttavaa kohdetta - sopivan tyyppistä tiedostoa, joka ei ole vielä saastunut (jos virus on "kunnollinen", muuten on sellaisia, jotka tartuttavat välittömästi tarkistamatta mitään). Tartuntamalla tiedoston virus ruiskuttaa itsensä sen koodiin saadakseen hallintaansa tiedoston suorittamisen aikana. Päätehtävänsä lisääntymisen lisäksi virus voi hyvinkin tehdä jotain hankalaa (sanoa, kysyä, pelata), tämä riippuu jo viruksen tekijän mielikuvituksesta. Jos tiedostovirus on olemassa, se asentaa itsensä muistiin ja pystyy saastuttamaan tiedostoja ja näyttämään muita ominaisuuksia paitsi tartunnan saaneen tiedoston ollessa käynnissä. Kun virus saastuttaa suoritettavan tiedoston, se muuttaa aina koodiaan, joten suoritettavan tiedoston tartunta voidaan aina havaita. Mutta muuttamalla tiedostokoodia virus ei välttämättä tee muita muutoksia:

Tiedoston pituutta ei tarvitse muuttaa;

Ei velvollisuutta muuttaa käyttämättömiä koodin osia;

Tiedoston alkua ei tarvitse muuttaa.

Lopuksi tiedostovirukset sisältävät usein viruksia, jotka "on jonkin verran suhteessa tiedostoihin", mutta joita ei tarvitse upottaa niiden koodiin. Tarkastellaanpa esimerkkinä tunnetun perheen virusten toimintamallia Ohjaus II . On myönnettävä, että vuonna 1991 ilmestyneistä viruksista tuli Venäjällä todellisen ruttoepidemian syy. Katsotaanpa mallia, joka näyttää selkeästi viruksen perusidean. Tietoa tiedostoista tallennetaan hakemistoihin. Jokainen hakemistomerkintä sisältää tiedoston nimen, luomispäivämäärän ja -ajan, joitain lisätietoja,ensimmäinen klusterin numero tiedosto jne. varmuuskopiot.

Ajettaessa suoritettavia tiedostoja järjestelmä lukee niiden hakemistomerkinnät, tiedoston ensimmäisen klusterin ja sitten kaikki muut klusterit. Virusten perhe Ohjaus II suorita seuraava tiedostojärjestelmän "uudelleenjärjestely": virus itse kirjoitetaan joihinkin levyn vapaisiin sektoreihin, jotka se merkitsee huonoiksi. Lisäksi se tallentaa tiedot ensimmäisistä suoritettavien tiedostojen klustereista varattuihin bitteihin ja kirjoittaa näiden tietojen tilalle viittauksia itseensä.

Siten kun mikä tahansa tiedosto käynnistetään, virus saa hallinnan (käyttöjärjestelmä käynnistää sen itse), asentaa itsensä muistiin ja siirtää hallinnan kutsutulle tiedostolle.

1.4.3. Käynnistystiedostovirukset

Emme huomioi käynnistystiedoston virusmallia, koska et opi mitään muuta tietoa. Mutta tässä on tilaisuus keskustella lyhyesti viime aikoina erittäin "suositusta" käynnistystiedostoviruksesta. Puolikas , tartuttaa pääkäynnistyssektorin ( MBR ) ja suoritettavat tiedostot. Suurin tuhoisa vaikutus on kiintolevyn sektoreiden salaus. Joka kerta kun se käynnistetään, virus salaa suurimman osan sektoreista, ja salattuaan puolet kiintolevystä he raportoivat tästä iloisesti. Suurin ongelma tämän viruksen houkuttelemisessa on, että ei riitä pelkkä viruksen poistaminen MBR ja tiedostot, sinun on purettava niiden salaamat tiedot. Kaikkein "tappavin" toiminta on yksinkertaisesti kirjoittaa uusi terve MBR . Pääasia, älä panikoi. Punnitse kaikki rauhallisesti ja ota yhteyttä asiantuntijaan.

1.4.4. Verkkovirukset

Verkkovirukset sisältävät viruksia, jotka käyttävät aktiivisesti paikallisten ja globaalien verkkojen protokollia ja ominaisuuksia leviämiseen. Verkkoviruksen perusperiaate on kyky siirtää koodinsa itsenäisesti etäpalvelimelle tai työasemalle. "Täysiarvoisilla" verkkoviruksilla on myös kyky suorittaa koodinsa etätietokoneessa tai ainakin "työntää" käyttäjää suorittamaan tartunnan saaneen tiedoston.

1.4.5. Polymorfiset virukset

Useimmat kysymykset liittyvät termiin "polymorfiset virukset". Tämän tyyppinen tietokonevirus näyttää olevan vaarallisin nykyään. Selitetään, mikä se on.

Polymorfiset virukset ovat viruksia, jotka muokkaavat koodiaan tartunnan saaneissa ohjelmissa siten, että saman viruksen kaksi kopiota eivät välttämättä ole millään tavalla identtisiä.

Tällaiset virukset eivät vain salaa koodiaan käyttämällä erilaisia salauspolkuja, vaan sisältävät myös salauksen ja salauksen purkamiskoodin, mikä erottaa ne tavallisista salausviruksista, jotka voivat myös salata osia koodistaan, mutta joilla on samaan aikaan jatkuva salaus- ja salauksenpurkukoodi. .

Polymorfiset virukset ovat viruksia, joissa on itsemuovautuvat salauksenpurkut. Tällaisen salauksen tarkoitus: jos sinulla on tartunnan saanut ja alkuperäinen tiedosto, et silti pysty analysoimaan sen koodia purkamisen avulla. Tämä koodi on salattu ja se on merkityksetön joukko komentoja. Virus itse suorittaa salauksen purkamisen suorituksen aikana. Tässä tapauksessa vaihtoehdot ovat mahdollisia: hän voi purkaa itsensä kerralla tai hän voi suorittaa tällaisen salauksen "lennossa", hän voi salata uudelleen jo käytettyjä osia. Kaikki tämä tehdään, jotta viruksen on vaikea analysoida koodia.

1.4.6. Makrovirukset

Makrovirukset ) ovat ohjelmia kielillä (makrokielet), jotka on sisäänrakennettu joihinkin tietojenkäsittelyjärjestelmiin (tekstieditorit, laskentataulukot jne.). Virukset käyttävät lisääntymiseen makrokielten ominaisuuksia ja siirtävät itsensä niiden avulla tartunnan saaneesta tiedostosta muihin. Yleisimmät makrovirukset olivat Microsoft Word, Excel ja Office . On myös makroviruksia, jotka saastuttavat tietokantadokumentteja Microsoft Access.

1.5. Virusten pääsy tietokoneeseen ja virusohjelmien levitysmekanismi

Virusten pääasialliset menetelmät tunkeutua tietokoneeseen ovat siirrettävät levyt (laser ja levykkeet) sekä tietokoneverkot. Kiintolevy voi saada virustartunnan, kun ohjelma ladataan viruksen sisältävältä levykkeeltä. Tällainen tartunta voi olla myös vahingossa, esimerkiksi jos levykkeitä ei ole poistettu asemasta A ja tietokone käynnistettiin uudelleen, eikä levyke välttämättä ole järjestelmällinen. Levykkeen saattaminen on paljon helpompaa. Virus voi päästä siihen, vaikka levyke laitetaan tartunnan saaneeseen tietokoneeseen ja esimerkiksi sen sisällysluettelo luettaisiin.

Virus pääsääntöisesti tuodaan työohjelmaan siten, että kun se käynnistetään, hallinta siirtyy ensin siihen ja vasta sen komentojen suorittamisen jälkeen se palaa työohjelmaan. Päästyä hallintaan virus ensin kirjoittaa itsensä uudelleen toiseen työohjelmaan ja tartuttaa sen. Viruksen sisältävän ohjelman suorittamisen jälkeen on mahdollista tartuttaa muita tiedostoja. Levyn käynnistyssektori ja suoritettavat tiedostot tunnisteella ovat useimmiten viruksen saastuttamia. EXE, COM, SYS ja BAT . On erittäin harvinaista, että tekstitiedostot saavat tartunnan.

Ohjelman tartuttamisen jälkeen virus voi suorittaa jonkinlaisen sabotoinnin, ei liian vakavaa, jotta se ei herätä kiinnostusta. Ja lopuksi, älä unohda palauttaa ohjausta ohjelmaan, josta se käynnistettiin. Jokainen tartunnan saaneen ohjelman suoritus siirtää viruksen seuraavaan ohjelmaan. Näin kaikki ohjelmistot saavat tartunnan.

1.6. Virustentorjuntaohjelmat

Tietokonevirusten torjuntamenetelmät voidaan jakaa useisiin ryhmiin:

- virusinfektion ehkäisy ja tällaisen infektion odotettavissa olevien vaurioiden vähentäminen;

- virustorjuntaohjelmien käyttötavat, mukaan lukien tunnettujen virusten neutralointi ja poistaminen;

- menetelmät tuntemattoman viruksen havaitsemiseksi ja poistamiseksi.

Muinaisista ajoista lähtien on tiedetty, että ennemmin tai myöhemmin jokaiselle myrkkylle voidaan löytää vastalääke. Tällainen vastalääke tietokonemaailmassa on tullut virustorjuntaohjelmiksi kutsutuiksi ohjelmiksi. Nämä ohjelmat voidaan luokitella viiteen pääryhmään: suodattimet, ilmaisimet, tarkastajat, lääkärit ja rokottajat.

Virustorjuntasuodattimet ovat pysyviä ohjelmia, jotka ilmoittavat käyttäjälle kaikista ohjelmien yrityksistä kirjoittaa levylle, varsinkin alustaa sitä, sekä muista epäilyttäviä toimintoja (esimerkiksi yrityksistä muuttaa CMOS-asetuksia). Sinua pyydetään sallimaan tai hylkäämään tämä toiminto. Näiden ohjelmien toimintaperiaate perustuu vastaavien keskeytysvektorien sieppaamiseen. Tämän luokan ohjelmien etuna ilmaisinohjelmiin verrattuna on niiden monipuolisuus sekä tunnettujen että tuntemattomien virusten suhteen, kun taas ilmaisimet on kirjoitettu ohjelmoijan tällä hetkellä tuntemille tyypeille. Tämä pätee erityisesti nyt, kun on ilmaantunut monia mutanttiviruksia, joilla ei ole pysyvää koodia. Haittoja ovat toistuva pyyntöjen esittäminen minkä tahansa toimenpiteen suorittamiseksi: kysymyksiin vastaaminen vie käyttäjältä paljon aikaa ja käy hänen hermoilleen. Joitakin virustentorjuntasuodattimia asennettaessa voi syntyä ristiriitoja muiden samoja keskeytyksiä käyttävien ohjelmien kanssa, jotka yksinkertaisesti lakkaavat toimimasta.

Maassamme yleisimpiä ovat ilmaisinohjelmat, tai pikemminkin ohjelmat, jotka yhdistävät ilmaisimen ja lääkärin. Tämän luokan tunnetuimmat edustajat ovat Aidstest, Doctor Web, Microsoft Antivirus.

Viruksentorjuntatunnistimet on suunniteltu tietyille viruksille, ja ne perustuvat viruksen rungon sisältämien koodien sarjan vertaamiseen tarkistettavien ohjelmien koodeihin. Tällaiset ohjelmat on päivitettävä säännöllisesti, koska ne vanhentuvat nopeasti eivätkä pysty havaitsemaan uudentyyppisiä viruksia.

Auditorit ovat ohjelmia, jotka analysoivat levyn tiedostojen ja järjestelmäalueiden nykyisen tilan ja vertaavat sitä tietoihin, jotka on tallennettu aiemmin johonkin auditointitiedostoista. Tämä tarkistaa BOOT-sektorin tilan, FAT-taulukon sekä tiedostojen pituuden, luontiajan, attribuutit ja tarkistussumman. Tarkastusohjelman viestejä analysoimalla käyttäjä voi päättää, ovatko muutokset viruksen aiheuttamia vai ei. Viimeiseen ryhmään kuuluvat tehokkaimmat virustentorjuntarokotteet. He kirjoittavat tietyn viruksen merkit rokotusohjelmaan niin, että virus pitää sen jo tartunnan saaneena.

Esimerkkejä virustorjuntaohjelmista:

Lääkärin WEB

Viime aikoina Doctor Webin virustorjuntaohjelman suosio on kasvanut nopeasti. Dr.Web, kuten Aidstest, kuuluu lääkärinilmaisimien luokkaan, mutta toisin kuin jälkimmäisessä, siinä on ns. "heuristinen analysaattori" - algoritmi, jonka avulla voit havaita tuntemattomat virukset. "The Healing Web", kuten ohjelman nimi on käännetty englannista, tuli kotimaisten ohjelmoijien reaktio itsemuovautuvien mutanttivirusten hyökkäykseen. Dr.Webia voidaan kutsua uuden sukupolven virustorjuntaohjelmaksi verrattuna Aidstestiin ja sen analogeihin.

Kiintolevyn testaus Dr.Webillä kestää paljon kauemmin kuin Aidstestillä, joten kaikilla käyttäjillä ei ole varaa viettää niin paljon aikaa koko kiintolevyn tarkistamiseen päivittäin. Tällaisia käyttäjiä voidaan neuvoa tarkistamaan ulkopuolelta tuodut levykkeet huolellisemmin (/S2-vaihtoehdolla). Jos levykkeellä olevat tiedot ovat arkistossa (ja viime aikoina ohjelmat ja tiedot siirretään koneelta koneelle vain tässä muodossa; jopa ohjelmistovalmistajat, esimerkiksi Borland, pakkaavat tuotteitaan), sinun tulee purkaa ne erilliseen hakemistoon kiintolevylle ja käynnistä välittömästi, viipymättä Dr.Web, antamalla sille koko polku tähän alihakemistoon levyn nimen sijaan parametrina. Ja silti sinun on suoritettava kiintolevyn täydellinen virustarkistus vähintään kerran kahdessa viikossa ja asetettava heuristisen analyysin enimmäistaso.

Aivan kuten Aidstestin tapauksessa, ei alkutestauksen aikana saa antaa ohjelman desinfioida tiedostoja, joissa se havaitsee viruksen, koska ei voida sulkea pois mahdollisuutta, että viruksentorjuntaohjelmassa malliksi hyväksytty tavusarja voi esiintyä terveessä ohjelmoida.

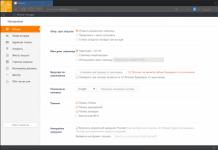

Microsoft Antivirus

Nykyaikaisiin MS-DOS-versioihin kuuluu Microsoft Antivirus (MSAV). Tämä virustorjunta voi toimia ilmaisin-lääkäri- ja auditoija-tiloissa.

MSAV:ssa on käyttäjäystävällinen käyttöliittymä MS-Windows-tyyliin ja tietysti hiiren tuki. Kontekstiapu on toteutettu hyvin: siellä on vihje lähes jokaiseen valikon kohtaan, mihin tahansa tilanteeseen. Pääsy valikon kohtiin on toteutettu yleisesti: tähän voidaan käyttää kohdistinnäppäimiä, näppäinnäppäimiä (F1-F9), jotakin kohteen nimen kirjainta vastaavia näppäimiä sekä hiirtä. Asetukset-valikon Asetukset-liput voidaan asettaa joko VÄLINÄPPÄIN tai ENTER-näppäimellä. Vakava haitta ohjelmaa käytettäessä on, että se ei tallenna tiedostotietoja sisältäviä taulukoita yhteen tiedostoon, vaan hajauttaa ne kaikkiin hakemistoihin.

Ensimmäisen tarkistuksen aikana MSAV luo CHKLIST.MS-tiedostoja jokaiseen suoritettavat tiedostot sisältävään hakemistoon, johon se kirjoittaa tiedot hallitujen tiedostojen koosta, päivämäärästä, kellonajasta, attribuuteista sekä tarkistussummasta. Myöhemmissä tarkastuksissa ohjelma vertaa tiedostoja CHKLIST.MS-tiedostojen tietoihin. Jos koko ja päivämäärä ovat muuttuneet, ohjelma ilmoittaa tästä käyttäjälle ja pyytää lisätoimenpiteitä: päivitä tiedot (Päivitä), aseta päivämäärä ja kellonaika CHKLIST.MS:n (Korjaus) tietojen mukaan, jatka, ei kiinnitä huomiota tämän tiedoston muutoksiin (Jatka), keskeytä tarkistus (Stop). Jos tarkistussumma on muuttunut, MSAV näyttää saman ikkunan, vain Korjaa-kohdan sijaan tulee Poista kohde, koska ohjelma ei voi palauttaa tiedoston sisältöä. Jos virus havaitaan Detect&Clean-tilassa, ohjelma poistaa viruksen. Levyn skannaus molemmissa tiloissa voidaan keskeyttää tai keskeyttää kokonaan painamalla ESC (tai F3) ja vastaamalla sopivaan kysymykseen ohjelmasta. Levyn tarkistuksen aikana näytetään tiedot tehdystä työstä: käsiteltyjen hakemistojen prosenttiosuus ja käsiteltyjen tiedostojen prosenttiosuus nykyisessä hakemistossa. Nämä tiedot esitetään myös visuaalisesti, värillisen palkin muodossa, kuten muistitestissä. Tarkistuksen lopussa MSAV antaa taulukon muodossa raportin, joka raportoi tarkistettujen kiintolevy- ja levykeasemien lukumäärän, tarkistettujen, tartunnan saaneiden ja desinfioitujen tiedostojen määrän. Lisäksi näyttöön tulee skannausaika.

Asetukset-valikossa voit määrittää ohjelman haluamallasi tavalla. Täällä voit asettaa tilan etsimään näkymättömiä viruksia (Anti-Stealth), tarkistamaan kaikki (ei vain suoritettavat) tiedostot (Tarkista kaikki tiedostot) ja myös sallia tai estää CHKLIST.MS-taulukoiden luomisen (Create New Checksums). Lisäksi voit asettaa tilan tehdyn työn raportin tallentamiseksi tiedostoon. Jos asetat Luo varmuuskopio -asetuksen, ennen viruksen poistamista tartunnan saaneesta tiedostosta tallennetaan kopio tunnisteella *.VIR

Päävalikossa voit tarkastella MSAV-ohjelman tuntemien virusten luetteloa painamalla F9-näppäintä. Tämä avaa ikkunan, jossa on virusten nimet. Jos haluat nähdä tarkempia tietoja viruksesta, siirrä kohdistin sen nimeen ja paina ENTER. Voit nopeasti navigoida kiinnostavaan virukseen kirjoittamalla sen nimen ensimmäiset kirjaimet. Tietoja viruksesta voidaan tulostaa tulostimelle valitsemalla sopiva valikkokohta.

2. Tietokonevirusten torjuntakäytännöstä

2.1. Kuinka tunnistamme tietokoneviruksen?

Ensinnäkin olemme ymmärtäneet hyvin merkit, joiden perusteella virustartunnan ilmaantuminen on helppo tunnistaa. Näitä ovat seuraavat merkit:

Työn lopettaminen tai aiemmin toimineiden ohjelmien virheellinen toiminta;

Hidas tietokoneen suorituskyky;

Kyvyttömyys ladata käyttöjärjestelmää;

Tiedostojen ja hakemistojen katoaminen tai niiden sisällön vioittuminen;

Tiedoston muokkauksen päivämäärän ja kellonajan muuttaminen;

tiedostokoon muuttaminen;

Odottamaton merkittävä kasvu levyllä olevien tiedostojen määrässä;

Vapaan RAM-muistin koon merkittävä väheneminen;

tahattomien viestien tai kuvien näyttäminen näytöllä;

Odottamattomien äänisignaalien tarjoaminen;

Usein jäätyy ja kaatuu tietokoneessa.

Käsittelemme näitä tietokoneen ilmenemismuotoja tietyllä todennäköisyydellä, koska luetellut ilmiöt eivät välttämättä johdu viruksen läsnäolosta, vaan ne voivat johtua muista syistä. Yritämme määrittää diagnoosin mahdollisimman tarkasti, jotta emme tee virheitä päätösten tekemisessä ja yritämme sulkea pois muut henkilökohtaisen tietokoneen ongelmien syyt.

Käynnissä oleva virus saattaa villinä jonkin aikaa, mutta ennemmin tai myöhemmin "leipä" loppuu, sillä me tavalliset käyttäjät pystymme silti havaitsemaan tiettyjä poikkeavuuksia tietokoneen toiminnassa ja välttämään esteitä sen toiminnassa. Mutta silti emme pysty selviytymään virusinfektiosta omin voimin.

Ja pyrimme varmistamaan, että virus pääsee mahdollisimman pian osaavampien asiantuntijoiden käsiin. Ammattilaiset tutkivat häntä, selvittävät "mitä hän tekee", "miten hän tekee", "milloin hän tekee" ja niin edelleen. Tällaisen työn prosessissa tiedämme, että on tarpeen kerätä kaikki tarvittavat tiedot tietystä viruksesta, erityisesti tunnistaaksesi viruksen allekirjoitus - tavusarja, joka luonnehtii sitä aivan varmasti. Allekirjoituksen rakentamiseksi otamme viruskoodin tärkeimmät ja ominaisimmat osat. Tässä tapauksessa viruksen toimintamekanismit tulevat meille selväksi. Käynnistysviruksen tapauksessa pyrimme selvittämään, missä se piilottaa häntänsä, missä sijaitsee alkuperäinen käynnistyssektori ja tiedostoviruksen tapauksessa kuinka tiedosto on saanut tartunnan. Saatujen tietojen avulla voimme selvittää:

minä . Kuinka tunnistaa virus? Tätä tarkoitusta varten selvennetään menetelmiä allekirjoitusten etsimiseksi mahdollisista virushyökkäyksen kohteista - tiedostoista ja/tai käynnistyssektoreista?

II . Kuinka neutraloida virus? Jos tämä on mahdollista, kehitämme algoritmeja viruskoodin poistamiseksi tartunnan saaneista objekteista.

2.2. Kuinka käsittelemme tietokonetta virustartunnalta?

Tietokonevirusten havaitsemiseksi, poistamiseksi ja niiltä suojaamiseksi on kehitetty useita erikoisohjelmia, joiden avulla voit havaita ja tuhota viruksia. Tällaisia ohjelmia kutsutaan virustorjunta . On olemassa seuraavan tyyppisiä virustentorjuntaohjelmia, joita käytetään käytännössämme vaihtelevalla menestyksellä. Tämä:

Ohjelmat - ilmaisimet;

Lääkäriohjelmat tai faagit;

Ohjelman tarkastajat;

Ohjelmoi rokotteita tai immunisoijia;

Ohjelma ilmaisimiaHe etsivät RAM-muistista ja tiedostoista tietylle virukselle ominaista allekirjoitusta ja antavat vastaavan viestin, jos ne löytyvät. Tällaisten virustentorjuntaohjelmien haittana on, että ne voivat havaita vain viruksia, jotka näiden ohjelmien kehittäjät tuntevat.

Lääkärin ohjelmat tai faagit myös rokoteohjelmatei vain löydä viruksen saastuttamia tiedostoja, vaan myös "käsittele" niitä, eli poista virusohjelman runko tiedostosta palauttaen tiedostot alkuperäiseen tilaan. Työnsä alussa faagit etsivät viruksia RAM-muistista, tuhoavat ne ja jatkavat vasta sitten tiedostojen "puhdistukseen". Faagien joukossa on polyfaageja, toisin sanoen lääkäriohjelmia, jotka on suunniteltu etsimään ja tuhoamaan suuri määrä viruksia. Tunnetuin niistä: Aidstest, Scan, AntiVirus, Doctor Web . Käytännössämme suosimme näitä ohjelmia.

Ohjelman tarkastajatovat luotettavimpia suojakeinoja viruksia vastaan. Tarkastajat muistavat ohjelmien, hakemistojen ja levyn järjestelmäalueiden alkuperäisen tilan, kun tietokone ei ole viruksen saastuttama, ja vertaavat sitten säännöllisesti tai käyttäjän pyynnöstä nykyistä tilaa alkuperäiseen. Havaitut muutokset näkyvät monitorin näytöllä. Pääsääntöisesti tilojen vertailu suoritetaan heti käyttöjärjestelmän lataamisen jälkeen. Vertailun aikana tarkistetaan tiedoston pituus, syklinen ohjauskoodi (tiedoston tarkistussumma), muokkauspäivämäärä ja -aika sekä muut parametrit. Ohjelmien tarkastajat ovat melko kehittyneitä algoritmeja, havaitsevat salaperäisiä viruksia ja voivat jopa puhdistaa tarkistettavan ohjelmaversion muutokset viruksen tekemistä muutoksista. Tilintarkastajien ohjelmien joukossa on laajalle levinnyt ohjelma Venäjällä Adinf.

Ohjelman suodattimettai "vartijat" ovat pieniä ohjelmia, jotka on suunniteltu havaitsemaan viruksille ominaisia epäilyttäviä toimia tietokoneen käytön aikana. Tällaisia toimia voivat olla:

Yrittää korjata tiedostot tiedostotunnisteilla COM, EXE;

Tiedoston attribuuttien muuttaminen;

Suora kirjoitus levylle absoluuttiseen osoitteeseen;

Kun mikä tahansa ohjelma yrittää suorittaa määritettyjä toimintoja, "vartija" lähettää käyttäjälle viestin ja ehdottaa kieltää tai sallia vastaavan toiminnon. Ohjelmasuodattimet ovat erittäin hyödyllisiä, koska ne pystyvät havaitsemaan viruksen sen olemassaolon varhaisessa vaiheessa ennen replikointia. Ne eivät kuitenkaan "puhdista" tiedostoja ja levyjä. Virusten tuhoamiseksi sinun on käytettävä muita ohjelmia, ja muiden ohjelmistojen kanssa voi olla ristiriitoja. Esimerkki suodatinohjelmasta on ohjelma Vsafe , sisältyy apuohjelmapakettiin MS DOS.

Rokotteet tai immunisaattorit nämä ovat ohjelmia, jotka estävät tiedostojen tartunnan. Rokotteita käytetään, jos lääkäreillä ei ole ohjelmia, jotka "hoitaisivat" tätä virusta. Rokotus on mahdollista vain tunnettuja viruksia vastaan. Rokote muokkaa ohjelmaa tai levyä siten, että se ei vaikuta sen toimintaan ja virus havaitsee sen tartunnan saaneena eikä siksi juurtu. Tällä hetkellä rokoteohjelmia käytetään rajoitetusti.

Virusten saastuttamien tiedostojen ja levyjen oikea-aikainen havaitseminen ja havaittujen virusten täydellinen tuhoaminen jokaisessa tietokoneessa auttavat estämään virusepidemian leviämisen muihin tietokoneisiin.

Pyrimme noudattamaan seuraavia sääntöjä, jotta tietokoneesi ei altistu viruksille ja varmistaisi tietojen luotettavan tallentamisen levyille:

Varusta tietokoneesi nykyaikaisilla virustorjuntaohjelmilla, esimerkiksi: Aidstest , Doctor Web ja päivittävät jatkuvasti versioitaan;

Ennen kuin luet muihin tietokoneisiin tallennettuja tietoja levykkeiltä, tarkista aina nämä levykkeet virusten varalta ajamalla tietokoneesi virustorjuntaohjelmia.

Kun siirrät arkistoituja tiedostoja tietokoneellesi, skannaa ne välittömästi sen jälkeen, kun olet purkanut ne kiintolevyltäsi. Rajoita tarkistuksen laajuus vain uusiin tallennettuihin tiedostoihin.

Tarkista ajoittain tietokoneesi kiintolevyt virusten varalta suorittamalla virustorjuntaohjelmia tiedostojen, muistin ja levyjen järjestelmäalueiden testaamiseksi kirjoitussuojatulta levykkeeltä sen jälkeen, kun käyttöjärjestelmä on ladattu kirjoitussuojatulla järjestelmän levykkeellä.

Suojaa levykkeet aina kirjoitussuojalla työskennellessäsi muilla tietokoneilla, ellei niille kirjoiteta tietoja;

Muista tehdä varmuuskopiot levykkeille sinulle arvokkaista tiedoista.

Älä jätä levykkeitä A-aseman taskuun, kun käynnistät käyttöjärjestelmän tai käynnistät sen uudelleen, jotta tietokone ei saa käynnistysvirustartuntaa.

Käytä virustentorjuntaohjelmia kaikkien tietokoneverkoista vastaanotettujen suoritettavien tiedostojen syöttämiseen;

Paremman käyttöturvallisuuden takaamiseksi Aidstest ja Doctor Web tulee yhdistää Disk Auditorin päivittäiseen käyttöön Adinf.

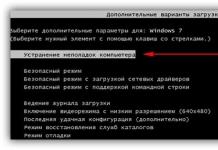

Kun tietokone on saanut viruksen (tai jos epäilemme tätä), noudatamme neljää sääntöä:

1). Ensinnäkin, ei tarvitse kiirehtiä ja tehdä hätiköityjä päätöksiä. Huonosti harkitut toimet voivat johtaa joidenkin tiedostojen katoamisen lisäksi myös tietokoneen uudelleentartunnan saamiseen;

2). Sinun on välittömästi sammutettava tietokoneesi, jotta virus ei jatka tuhoisaa toimintaansa;

3). Kaikki toimet infektiotyypin havaitsemiseksi ja tietokoneen hoitamiseksi tulee suorittaa, kun tietokone käynnistetään kirjoitussuojatulta levykkeeltä käyttöjärjestelmällä (pakollinen sääntö);

4). Jos sinulla ei ole riittävästi tietoa ja kokemusta tietokoneesi käsittelyyn, pyydä apua kokeneemmilta kollegoilta.

Johtopäätös

Voimme siis lainata monia tosiasioita, jotka osoittavat, että tietoresurssille kohdistuva uhka kasvaa päivä päivältä paniikkiin pankkien, yritysten ja yritysten päättäjät ympäri maailmaa. Ja tämä uhka tulee tietokoneviruksista, jotka vääristävät tai tuhoavat tärkeitä tietoja, mikä voi johtaa taloudellisiin tappioihin.

Tietokoneviruserityisesti kirjoitettu ohjelma, joka pystyy spontaanisti liittymään muihin ohjelmiin, luomaan kopioita itsestään ja tuomaan ne tiedostoihin, tietokoneen järjestelmäalueisiin ja tietokoneverkkoihin häiritsemään ohjelmien toimintaa, vahingoittamaan tiedostoja ja hakemistoja sekä aiheuttamaan mahdollisia häiriöitä tietokoneen toimintaa.

Tällä hetkellä tunnetaan yli 5000 ohjelmistovirusta, joiden määrä kasvaa jatkuvasti. Tiedämme tapauksia, joissa opetusohjelmia on luotu auttamaan virusten kirjoittamisessa.

Virusten päätyypit: käynnistys-, tiedosto-, käynnistystiedosto-, verkko-, polymorfiset, makrovirukset. Vaarallisimmat virukset ovat polymorfisia.

Tietokonevirologian historiasta olemme havainneet, että mikä tahansa alkuperäinen tietokonekehitys pakottaa virustorjuntaohjelmien luojat mukautumaan uusiin tekniikoihin ja jatkuvasti parantamaan virustentorjuntaohjelmia.

Virusten ilmaantumisen ja leviämisen syyt ovat piilossa toisaalta ihmisen psykologiassa ja toisaalta käyttöjärjestelmän suojatoimenpiteiden puutteessa.

Virukset tunkeutuvat pääasiallisesti siirrettävien levyjen ja tietokoneverkkojen kautta. Noudata suojatoimenpiteitä, jotta tämä ei tapahdu. Jos löydät edelleen viruksen tietokoneeltasi, on parempi soittaa ammattilaiselle käyttämällä perinteistä lähestymistapaa.

Mutta jotkut virusten ominaisuudet hämmentävät jopa asiantuntijoita. Juuri äskettäin oli vaikea kuvitella, että virus selviytyisi kylmästä käynnistyksestä tai leviäisi asiakirjatiedostojen kautta. Tällaisissa olosuhteissa on mahdotonta olla kiinnittämättä huomiota ainakin käyttäjien alustavaan virustorjuntakoulutukseen. Ongelman vakavuudesta huolimatta mikään virus ei voi aiheuttaa niin paljon haittaa kuin valkeakasvoinen käyttäjä, jolla on tärisevät kädet.

Uskon selviytyneeni minulle osoitetuista tehtävistä. Saavutin tavoitteen, jonka halusin saavuttaa, ja suoritin kaikki tehtävät, jotka piti suorittaa. Pidän tekemääni työtä aikamme kannalta erittäin merkityksellisenä. Työtä tehdessäni jouduin turvautumaan tietolähteisiin Internet . Tätä työtä voivat käyttää kaikki henkilökohtaisten tietokoneiden käyttäjät, koska tietokonevirukset ovat yksi tietokoneeseen liittyvistä suurimmista ongelmista.

2 Mikä on virus? Tietokonevirus on ohjelma, joka suoritettuna voi levitä ilman ihmisen puuttumista. Tartunnan merkkejä: tietokoneen hidastuminen, tietokoneen uudelleenkäynnistys tai jumiutuminen, käyttöjärjestelmän tai sovellusohjelmien virheellinen toiminta, tiedostojen pituuden muutokset, uusien tiedostojen ilmestyminen, RAM-muistin väheneminen, viestien lähettäminen ilman kirjoittajan tietämys

4 Mitä virukset tartuttavat? Ohjelmavirukset – *. exe, *. com levyjen ja levykkeiden erätiedostojen käynnistyssektorit – *.bat-ohjaimet – *. sys-kirjastot – *. dll-asiakirjat makroilla – *.doc, *.xls, *.mdb Web-sivut, joissa on ohjelmakomentosarjat – *. exe, *. com levyjen ja levykkeiden erätiedostojen käynnistyssektorit – *.bat-ohjaimet – *. sys-kirjastot – *. dll-tiedostot makroilla – *.doc, *.xls, *.mdb Skripteillä varustetut verkkosivut eivät saastuta tekstiä – *.txt-kuvat – *.gif, *.jpg, *.png, *.tif-ääni (*. wav , *.mp3, *.wma) video (*.avi, *.mpg, *.wmv) kaikki tiedot (ilman ohjelmakoodia) teksti – *.txt-kuvat – *.gif, *.jpg, *.png, * .tif-ääni (*.wav, *.mp3, *.wma) video (*.avi, *.mpg, *.wmv) mikä tahansa data (ilman ohjelmakoodia) Jotta virus voisi suorittaa joitakin toimintoja, sen on lopetettava muistiin ohjelmakoodin muodossa ja vastaanottaa ohjausta.

5 Tartuntatavat: suorita tartunnan saanut tiedosto; käynnistä tietokoneesi tartunnan saaneelta levykkeeltä tai levykkeeltä; kun käynnistetään automaattisesti CD (DVD) -levyä tai flash-levyä; avaa tartunnan saaneen asiakirjan makroilla (Word tai Excel); avaa viesti, jossa on virus; avaa Web-sivu, jossa on virus; Salli aktiivisen sisällön asentaminen Web-sivulle.

6 Klassiset tiedostovirukset – saastuttaa *.exe-, *.sys-, *.dll-tiedostoja (harvoin – ohjelmateksteihin upotettuna). Boot (boot, englannin kielestä boot - loading) - tartuttaa levyjen ja levykkeiden käynnistyssektorit, latautuessaan ne päätyvät välittömästi muistiin ja saavat hallinnan. Polymorfinen – jokaisen uuden tartunnan yhteydessä he muuttavat koodiaan hieman. Makrovirukset – saastuttaa asiakirjat makroilla (*.doc, *.xls, *.mdb). Skriptivirukset – komentosarja (ohjelma Visual Basic Scriptissä, JavaScriptissä, BAT:ssa, PHP:ssä) saastuttaa erätiedostot (*.bat), muut skriptit ja Web-sivut (*.htm, *.html).

7 Verkkovirukset Madot - leviävät sähköpostin välityksellä kirjeen liitteenä tai Internet-viruksen linkkinä; lähettävät itsensä kaikkiin havaittuihin osoitteisiin Verkkomadot - tunkeutuvat tietokoneeseen järjestelmän "aukkojen" kautta, voivat kopioida itsensä kirjoitusta varten avoimiin kansioihin (skannaus - haavoittuvien tietokoneiden etsiminen verkosta) IRC-madot, IM-madot - leviävät IRC-keskustelujen kautta ja Internet-viestintälaitteet (ICQ, AOL, Windows Messenger, MSN Messenger) P2P-madot – leviävät tiedostonjakoverkkojen kautta P2P (peer-to-peer) leviävät tietokoneverkkojen kautta, hyödyntävät ”aukkoja” – virheitä Windowsin, Internet Explorerin suojauksessa, Outlook jne. Aktiivisimmat - yli 90%! !

8 Troijan ohjelmaa Backdoor - etähallintaohjelmat salasanojen varkaudet (pääsy Internetiin, postilaatikot, maksujärjestelmät) vakoojat (näppäimistöltä syötetty teksti, kuvakaappaukset, ohjelmaluettelo, tietokoneen ominaisuudet, teollisuusvakoilu) DOS-hyökkäykset (englanniksi: Denial Of) Palvelu - palvelunesto) - massiiviset hyökkäykset sivustoihin käskystä, palvelin ei kestä välityspalvelimen kuormitusta - käytetään mainosten (roskapostin) latausohjelmien massajakeluun (englanniksi latausohjelma) - tartunnan jälkeen ne lataavat muita haittaohjelmia tietokone, jonka avulla voit hallita etätietokonetta, levitä tietokoneverkkojen kautta, usein muita ohjelmia asennettaessa (tartunnan saaneet asennusohjelmat)

9 Virustorjuntaohjelmat voivat löytää ja käsitellä tunnettuja viruksia muistista ja levyltä; käyttää virustietokantoja; päivittäiset tietokantapäivitykset Internetin kautta. he hoitavat tuntemiaan viruksia eivät voi estää tartuntaa useimmiten he eivät pysty havaitsemaan ja parantamaan tuntematonta virusta

10 virustorjuntamonitoria ovat jatkuvasti muistissa aktiivisessa tilassa; jatkuva valvonta; estävät viruksen tartunnan hetkellä; voivat taistella tuntemattomia viruksia vastaan; hidastaa tietokonetta virheen sattuessa; käyttöjärjestelmä voi epäonnistua; siepata toiminnalle ominaisia toimintoja virukset ja estää ne (levyn alustaminen, järjestelmätiedostojen korvaaminen); estää hyökkäykset Internetin kautta; tarkista tiedostot, jotka käynnistetään ja ladataan muistiin (esimerkiksi Word-asiakirjat); tarkista sähköpostiviestit; tarkista web-sivut; ICQ-viestien tarkistaminen

Tietokonemyytit Mikä tahansa virus voi tappaa tietokoneen 18 % Virukset voivat levitä millä tahansa tiedostolla 65 % Virukset voivat saastuttaa sähköpostit 100 % Tietokone saa tartunnan, kun siihen ilmestyy vähintään yksi kopio viruksesta 74 % Viruksentorjuntaohjelmien läsnäolo tietokoneella on 35% suojaus viruksilta

60-luvun lopulla ensimmäiset ohjelmat - virukset - ilmestyivät Yhdysvaltojen tutkimuskeskusten tietokoneille. 70-luku - "klassiset" virukset - ohjelmat, jotka kykenevät lisääntymään. 80-luvun alku – satoja aktiivisia viruksia 80-luvun loppu – ensimmäiset tietokonevirusepidemiat

Kaksikymmentä yleisintä haittaohjelmaa 1.I-Worm.Klez 2.I-Worm.Sobig 3.I-Worm.Lentin 4.I-Worm.Avron 5.Macro.Word97. Siten 6.I-Mato.Thanatos 7.Makro.Word97. Merkki 8. Worm.Win32. Opasoft 9.Worm.Hybris 10.Win95. CIH 11.Mato.Win32. Randon 12.VBS.Redlof 13.Takaovi.Kuolema 14.Win95. Spaces 15.I-Worm.Roron 16.Trojan.PSW.Gip 17.Backdoor.NetDevil 18.Win32.HLLP.Hantaner 19.TrojanDropper.Win32. De lf 20.TrojanDropper.Win32. Joo sideaine

Historiasta Maailmanlaajuinen sähköpostivirustartuntojen epidemia alkoi 5. toukokuuta 2000, kun kymmenet miljoonat maailmanlaajuiseen tietokoneverkkoon Internetiin liitetyt tietokoneet saivat sähköpostiviestin houkuttelevalla otsikolla ILOVEYOU (englanniksi: "I love you"). Viesti sisälsi liitteenä tiedoston, joka oli virus. Kun vastaanottaja oli lukenut tämän viestin, virus tarttui tietokoneeseen ja alkoi tuhota tiedostojärjestelmää.

Kuka luo viruksia? Kokeneet ohjelmoijat tai opiskelijat kirjoittavat viruksia yksinkertaisesti uteliaisuudesta tai kostaakseen jollekin tai yritykselle, joka on kohdellut niitä epäkelvollisesti joko kaupallisissa tarkoituksissa tai kohdistetun sabotaasin vuoksi. Kirjoittajan tavoitteista riippumatta virus voi päätyä tietokoneellesi ja yrittää suorittaa samoja haitallisia toimia kuin se, jota varten se luotiin. On huomattava, että viruksen kirjoittaminen ei ole niin vaikea tehtävä, ja se on ohjelmointia opiskelevan opiskelijan helposti saatavilla. Siksi maailmaan ilmestyy joka viikko enemmän ja enemmän uusia viruksia. Ja monet niistä on valmistettu maassamme.

19 virustorjuntaohjelmaa AVP = Antiviral Toolkit Pro (- E. Kaspersky DrWeb (- I. Danilov Norton Antivirus (McAfee (NOD32 (Jakoohjelma: Ilmainen: Avast Home) (Antivir Personal (free-av.com)) free-av.com AVG Free ( free.grisoft.com)free.grisoft.com Ilmaiset kokeilut saatavilla!

Tietokoneesi tarkistamiseen säännöllisesti käytetään virustorjuntaohjelmia, jotka käynnistämisen jälkeen tarkistavat tiedostot ja RAM-muistin virusten varalta ja varmistavat virusten neutraloinnin. Virustorjuntasuojat (monitorit) sijaitsevat jatkuvasti tietokoneen RAM-muistissa ja varmistavat, että tiedostot tarkistetaan, kun ne ladataan RAM-muistiin.

23 Kaspersky Anti-Virus Tiedoston virustorjunta (tarkistaa tiedostoja, kun niitä käytetään) Postin virustorjunta (tarkistaa saapuvat ja lähtevät viestit) Web-virustorjunta (Internet, skannaa Web-sivuja) Ennakoiva suojaus (yritykset havaita tuntemattomia haittaohjelmia): valvonta rekisteri, tarkistaa kriittisten tiedostojen signaalit "epäilyttävistä" muistin käyttötavoista Vakoiluntorjunta (Internet-petosten torjunta) Hakkerin torjunta (verkkohyökkäysten havaitseminen) Roskapostin esto (saapuvan postin suodatin)

28 Muun tyyppiset virussuojauspalomuurit (palomuurit, palomuurit) estävät "tarpeettomat" kutsut verkkoon ja pyynnöt verkkolaitteistolta virustorjunta suojaa käynnistyssektorin muutoksilta kielto suorittaa koodia tietoalueen laitteistopalomuurista ZyWALL UTM (ZyXEL) ja Kaspersky Lab) online (on-line) virustorjunta asentaa tietokoneeseen ActiveX-moduulin, joka tarkistaa tiedostot... tai tiedosto lähetetään virustorjuntakehittäjän verkkosivuille, useimmiten he eivät osaa hoitaa, virustorjuntalääkäri ehdottaa. ostaa

29 Ennaltaehkäisy tehdä varmuuskopioita tärkeistä tiedoista CD- ja DVD-levyillä (kerran kuukaudessa? viikossa?) Käytä virustorjuntamonitoria, varsinkin kun työskentelet Internetissä, kun työskentelet Internetissä, ota palomuuri käyttöön - tämä ohjelma kieltää tiedonsiirron tietyt viruksia käyttävät kommunikaatiokanavat, käytä virustorjuntalääkäriä tarkistaaksesi kaikki uudet ohjelmat ja tiedostot, levykkeet, älä avaa viestejä tuntemattomista osoitteista, etenkään sovellustiedostoja, sinulla on käynnistyslevyke virustorjuntaohjelmalla

30 Jos tietokoneesi on saanut tartunnan... Irrota tietokoneesi verkosta. Käynnistä virustorjunta. Jos se ei auta, sammuta tietokone ja käynnistä se käynnistyslevykkeeltä (levyke, CD, DVD). Käynnistä virustorjunta. Jos se ei auta, poista Windows ja asenna se uudelleen. Jos se ei auta, alusta kiintolevy (format.com). Jos tätä ei voida tehdä, levyosiotaulukko saattaa olla vioittunut. Luo sitten osiotaulukko uudelleen (fdisk.exe). Jos se ei toimi (kiintolevyä ei tunnisteta), voit viedä tietokoneen korjattavaksi.

Johtopäätös Lopuksi haluan varoittaa olemasta liian innokas taistelemaan tietokoneviruksia vastaan. Kiintolevyn täydellinen virustarkistus päivittäin ei myöskään ole hyvä askel infektioiden ehkäisyssä. Ainoa sivistynyt tapa suojautua viruksilta on ryhtyä ennaltaehkäiseviin varotoimiin tietokoneella työskennellessäsi. Usein Internetin pääongelma ei ole virukset ja hakkerit, vaan niin yleinen ilmiö kuin tietokonelukutaidottomuus. Kasperskyn analogiaa käyttäen, tietämättömyys liikennesäännöistä. Ihmiset, jotka ovat äskettäin oppineet vastaanottamaan ja lähettämään postia, demonisoivat tietokoneviruksia ja melkein kuvittelevat ne näkymättöminä mustina matoina, jotka ryömivät johtoja pitkin.

Tässä on muutamia yksinkertaisia sääntöjä, joita voit noudattaa välttääksesi virustartunnan. Ensinnäkin: he eivät pelkää tietokoneviruksia, ne ovat kaikki parannettavissa. Toiseksi: vaihda Microsoft Outlook käyttötilaan rajoitetulla solmuvyöhykkeellä, mikä estää sitä suorittamasta automaattisesti tiettyjä ohjelmia - tietokonevirusten leviämisen perusperiaate. Kolmanneksi: älä avaa kirjeitä epäilyttäviltä vastaanottajilta. Neljänneksi: käytä uutta virustorjuntaa.

Voiko mikään virus tappaa tietokoneen? Voivatko virukset levitä tiedostojen mukana? Voivatko virukset tartuttaa sähköpostit? Saako tietokone tartunnan, kun siihen ilmestyy vähintään yksi kopio viruksesta? Onko virustentorjuntaohjelmien olemassaolo tietokoneessasi taattu suojan viruksia vastaan? Milloin ensimmäiset tietokonevirukset ilmestyivät? Mitä toimintoja ensimmäiset tietokonevirukset suorittivat? Mitä toimintoja tietokonevirus voi suorittaa? Mistä löydän luettelon kaikista tieteen tuntemista tietokoneviruksista? Mitä tietokonevirusryhmiä on olemassa, miten niille luonnehditaan ja miten niitä vastaan taistellaan?

Kotitehtävät: § kysymykset: 1. Mihin seurauksiin tietokonevirustartunta voi johtaa? 2. Miksi jopa puhtaasti alustettu levyke voi tulla virustartunnan lähde?

Liittovaltion ammatillinen korkeakouluoppilaitos "N.I. Vavilovin mukaan nimetty Saratovin osavaltion maatalousyliopisto"

Aihe: Tietokonevirukset ja virustentorjuntaohjelmat

Ensimmäisen vuoden opiskelija

Ulkopuolinen

Erikoisuus: maarekisteri

Ermachkov Denis Aleksandrovich

Opettaja: Gamanyuk Nikolay Grigorievich

Saratov 2010

1. "Tietokoneviruksen" käsite ja sen ominaisuudet

Tietokonevirus on haittaohjelmakoodi, joka leviää itsestään tietoympäristössä. Se voidaan upottaa ohjelmien suoritettaviin ja komentotiedostoihin, jaettuna levykkeiden ja kiintolevyjen käynnistyssektorien, toimistosovellusasiakirjojen, sähköpostin, Web-sivustojen ja muiden sähköisten kanavien kautta. Tietokonejärjestelmään tunkeutunut virus voi rajoittua vaarattomiin visuaalisiin tai äänitehosteisiin, mutta se voi myös aiheuttaa tietojen katoamista tai korruptoitumista, henkilökohtaisten ja luottamuksellisten tietojen vuotamista. Pahimmassa tapauksessa viruksen saastuttama tietokonejärjestelmä on täysin hyökkääjän hallinnassa.

(Virus - latinasta) - ohjelmatyyppi, jolle on ominaista kyky levittää itseään käyttäjältä piilossa vahingoittaakseen muita ohjelmia, tietokoneita tai verkkoja.

Suurin osa viruksista on opiskelijoiden ja koululaisten luomia, jotka ovat juuri oppineet assembly-kielen ja haluavat kokeilla sitä. Merkittävää osaa tällaisista viruksista eivät useinkaan levitä niiden tekijät.

Toiseen ryhmään kuuluu myös nuoria (yleensä opiskelijoita), jotka eivät ole vielä täysin hallitseneet ohjelmointitaitoa, mutta ovat jo päättäneet omistautua virusten kirjoittamiseen ja levittämiseen. Yleensä ne luovat lukuisia muunnelmia "klassisista" viruksista tai viruksista, jotka ovat erittäin alkeellisia ja joissa on paljon virheitä. Virussuunnittelijoiden julkaisu, joiden avulla voit luoda uusia viruksia jopa minimaalisella käyttöjärjestelmän ja kokoonpanon tuntemuksella, on helpottanut heidän työtä huomattavasti.

Kun he vanhenevat ja kokeneempia, monet näistä viruskirjoittajista kuuluvat kolmanteen, vaarallisimpaan ryhmään, joka luo ja vapauttaa "ammattimaisia" viruksia maailmaan. Nämä ovat huolellisesti harkittuja ja virheenkorjattuja ohjelmia. Tällaiset virukset käyttävät usein melko alkuperäisiä algoritmeja, dokumentoimattomia ja vähän tunnettuja menetelmiä tunkeutuakseen järjestelmän tietoalueille.

Neljäs ryhmä virusten kirjoittajia ovat "tutkijat". Tämä ryhmä koostuu lahjakkaista ohjelmoijista, jotka ovat mukana keksimässä täysin uusia tartunta-, piiloutumis-, virustorjuntamenetelmiä jne. He myös keksivät tapoja ottaa ne käyttöön uusissa käyttöjärjestelmissä, viruskonstruktoreissa ja polymorfisissa generaattoreissa. Nämä ohjelmoijat eivät kirjoita viruksia virusten itsensä vuoksi, vaan pikemminkin "tutkitakseen" "tietokonevirologian" mahdollisuuksia.

Kun tietokone on saanut viruksen, on tärkeää havaita se; tätä varten sinun tulee tietää sen ilmenemisen tärkeimmät merkit:

Työn lopettaminen tai aiemmin onnistuneesti toimineiden ohjelmien virheellinen toiminta;

Hidas tietokoneen suorituskyky;

Kyvyttömyys ladata käyttöjärjestelmää;

Tiedostojen ja hakemistojen katoaminen tai niiden sisällön vioittuminen;

Tiedoston muokkauksen päivämäärän ja kellonajan muuttaminen;

tiedostokoon muuttaminen;

Odottamaton merkittävä kasvu levyllä olevien tiedostojen määrässä;

Vapaan RAM-muistin koon merkittävä väheneminen;

Odottamattomien viestien tai kuvien näyttäminen näytöllä;

Odottamattomien äänisignaalien tarjoaminen;

Usein jäätyy ja kaatuu tietokoneessa.

On huomattava, että yllä olevat ilmiöt eivät välttämättä johdu viruksen läsnäolosta, vaan ne voivat johtua muista syistä. Siksi tietokoneen kunnon oikea diagnosointi on aina vaikeaa. Tietokonevirustartunnan voi saada vain hyvin rajoitetussa määrässä tapauksia. Tämä:

Viruksen saastuttaman suoritettavan ohjelman käynnistäminen tietokoneessa;

Tartunnan saaneen ohjaimen yhdistäminen järjestelmään;

Makroviruksen saastuttaman asiakirjan avaaminen;

Tartunnan saaneen käyttöjärjestelmän asennus tietokoneeseen.

Tietokone ei voi saada tartuntaa, jos:

Teksti- ja grafiikkatiedostot kopioitiin siihen (lukuun ottamatta tiedostoja, jotka edellyttävät makrokomentojen suorittamista);

Sitä käytettiin kopioimaan levykkeeltä toiselle edellyttäen, että levykkeiltä ei käynnistetty tiedostoja;

Tietokone käsittelee ulkopuolelta tuotuja teksti- ja grafiikkatiedostoja, datatiedostoja ja tietotiedostoja (lukuun ottamatta tiedostoja, jotka mahdollistavat makrokomentojen suorittamisen);

Viruksen saastuttaman tiedoston kopioiminen tietokoneelle ei tarkoita, että se olisi saanut viruksen. Jotta tartunta voi tapahtua, sinun on joko suoritettava tartunnan saanut ohjelma tai liitettävä tartunnan saanut ohjain tai avattava tartunnan saanut asiakirja (tai tietysti käynnistettävä tartunnan saaneelta levykkeeltä). Toisin sanoen, voit saastuttaa tietokoneesi vain, jos käytät siinä vahvistamattomia ohjelmia ja (tai) ohjelmistotuotteita, asennat vahvistamattomia ohjaimia ja (tai) käyttöjärjestelmiä, käynnistät järjestelmän vahvistamattomalta levykkeeltä tai avaat vahvistamattomia asiakirjoja, jotka ovat alttiita makrovirusten aiheuttama infektio.

2. Tietokonevirusten luokitus

Nykyään tunnetaan kymmeniä tuhansia erilaisia viruksia. Tästä runsaudesta huolimatta leviämismekanismiltaan ja toimintaperiaatteeltaan toisistaan poikkeavien virustyyppien määrä on hyvin rajallinen. On myös yhdistettyjä viruksia, jotka voidaan luokitella useaan tyyppiin samanaikaisesti. Siten virukset voidaan luokitella seuraavien kriteerien mukaan:

Elinympäristö;

Elinympäristön saastumismenetelmä;

Vaikutusaste;

Algoritmin ominaisuudet.

1. Riippuen elinympäristö virukset jaetaan:

1) verkko – hajautettu useisiin tietokoneverkkoihin;

2) tiedostopohjainen - ne hyökkäävät tiedostoihin, joiden tunniste on .com, .exe, harvemmin .sys tai overlay modules.exe -tiedostoja. Nämä virukset lisäävät kehonsa tiedoston alkuun, keskelle tai loppuun ja muuttavat sitä siten, että ne pääsevät ensimmäisenä hallintaansa. Saatuaan hallintaan virus voi tartuttaa muita ohjelmia, soluttautua tietokoneen RAM-muistiin jne. Jotkut näistä viruksista eivät välitä tartunnan saaneen tiedoston tallentamisesta, minkä seurauksena se ei toimi eikä sitä voida palauttaa;

3) käynnistys - ne saavat hallinnan tietokoneen alustusvaiheessa, jopa ennen kuin käyttöjärjestelmä alkaa latautua. Kun levyke tai kiintolevy on saastunut, käynnistysvirus korvaa BR-käynnistystietueen tai MBR-pääkäynnistystietueen. Kun tietokone käynnistyy, BIOS lukee käynnistystietueen levyltä tai levykkeeltä, jolloin virus ottaa hallintaansa ennen kuin käyttöjärjestelmä käynnistyy. Sitten se kopioi itsensä RAM-muistin loppuun ja kaappaa useita BIOS-toimintoja. Tartuntatoimenpiteen lopussa virus lataa todellisen käynnistyssektorin tietokoneen muistiin ja siirtää hallinnan siihen. Sitten kaikki tapahtuu tavalliseen tapaan, mutta virus on jo muistissa ja voi hallita kaikkien ohjelmien ja ohjaimien toimintaa;

4) tiedostokäynnistysvirukset - yhdistetyt virukset, jotka yhdistävät tiedosto- ja käynnistysvirusten ominaisuudet. Esimerkki on kerran laajalle levinnyt tiedostokäynnistysvirus OneHalf. Tämä virus tunkeutuu MS-DOS-tietokoneeseen ja saastuttaa pääkäynnistystietueen. Käynnistyksen aikana virus salaa vähitellen kiintolevyn sektorit uusimmista sektoreista alkaen. OneHalf-virus käyttää erilaisia naamiointimekanismeja.

2. Tekijä: tapa saastuttaa ympäristöä virukset jaetaan:

1) asuinpaikka - kun tietokone on saastunut (tartunnan saanut), se jättää sen pysyvän osan RAM-muistiin, joka sitten kaappaa käyttöjärjestelmän pääsyn tartuntaobjekteihin (tiedostot, levyn käynnistyssektorit jne.) ja upotetaan niihin. Paikalliset virukset ovat muistissa ja ovat aktiivisia, kunnes tietokone sammutetaan tai käynnistetään uudelleen;

2) ulkopuoliset virukset eivät saastuta tietokoneen muistia ja ovat aktiivisia rajoitetun ajan.

3. Tekijä: vaikutusaste Virukset voidaan jakaa:

1) vaaraton, ei häiritse tietokoneen toimintaa, mutta vähentää vapaan RAM-muistin ja levymuistin määrää; tällaisten virusten toiminta ilmenee joissakin grafiikoissa tai äänitehosteissa;

2) vaaralliset virukset, jotka voivat aiheuttaa erilaisia häiriöitä tietokoneen toiminnassa;

3) erityisen vaarallinen, jonka vaikutus voi johtaa ohjelmien katoamiseen, tietojen tuhoutumiseen ja tietojen poistamiseen levyn järjestelmäalueilla.

4. Tekijä: algoritmin ominaisuudet:

Virusten laaja kirjo vaikeuttaa niiden luokittelua tämän kriteerin mukaan.

2) näkymätön virukset (stealth virukset) - ne yrittävät piilottaa läsnäolonsa tietokoneessa. Heillä on pysyvä moduuli, joka sijaitsee pysyvästi tietokoneen RAM-muistissa. Tämä moduuli sieppaa puhelut tietokoneen levyalijärjestelmään. Jos käyttöjärjestelmä tai muu ohjelma lukee tartunnan saaneen ohjelmatiedoston, virus korvaa oikean, saastumattoman ohjelmatiedoston. Tätä varten pysyvä moduuli voi väliaikaisesti poistaa viruksen tartunnan saaneesta tiedostosta. Kun olet lopettanut tiedoston käsittelyn, se saa jälleen tartunnan. Boot Stealth -virukset toimivat samalla tavalla. Kun mikä tahansa ohjelma lukee tietoja käynnistyssektorista, todellinen käynnistyssektori korvataan tartunnan saaneella.

3) makrovirukset. Microsoft Office -asiakirjatiedostot voivat sisältää pieniä ohjelmia näiden asiakirjojen käsittelemiseksi ja jotka on kirjoitettu Visual Basic for Applications -ohjelmalla. Tämä koskee Access-tietokantoja sekä Power Point -esitystiedostoja. Tällaisia ohjelmia luodaan makrokomennoilla, minkä vuoksi Office-asiakirjoissa olevia viruksia kutsutaan makrokomennoiksi. Makrovirukset levitetään asiakirjatiedostojen mukana. Tartuntaaksesi tietokoneesi tällaisella viruksella, avaa asiakirjatiedosto sopivassa sovelluksessa. Tämän tyyppisten virusten leviämistä helpottaa suuresti Microsoft Officen suosio. Ne voivat muokata tartunnan saaneita asiakirjoja ilman, että niitä havaitaan pitkään aikaan.

Virukset ja virustentorjuntaohjelmat

Vuosisadallamme monet ihmisen toiminnan alueet liittyvät tietokoneiden käyttöön. Nämä koneet ovat juurtuneet syvälle elämäämme. Heillä on valtavia kykyjä, mikä vapauttaa ihmisaivot tarpeellisempiin ja vastuullisempiin tehtäviin. Tietokone pystyy tallentamaan ja käsittelemään erittäin suuren määrän tietoa, mikä on tällä hetkellä yksi kalleimmista resursseista.

Kun tietokonejärjestelmät ja ohjelmistot kehittyvät ja modernisoituvat, niihin tallennetun tiedon määrä ja haavoittuvuus kasvaa. Yksi uusista tekijöistä, joka on dramaattisesti lisännyt tätä haavoittuvuutta, on ohjelmistojen kanssa yhteensopivien, tehokkaiden henkilökohtaisten laitteiden massatuotanto

Tietokone, joka oli yksi syy uuden ilkivaltaohjelmien - tietokonevirusten - syntymiseen. Suurin tietokonevirusten aiheuttaman ohjelmistotartuntariskin aiheuttama vaara on elintärkeän tiedon vääristyminen tai tuhoutuminen, mikä voi johtaa paitsi taloudellisiin ja tilapäisiin menetyksiin, myös aiheuttaa uhreja.

Tietokonevirukset ovat levinneet hyvin laajalle, ja niiden torjunta aiheuttaa keskivertokäyttäjälle suurta päänsärkyä. Siksi on tärkeää ymmärtää virusten leviämismenetelmät ja ilmaantumisen luonne sekä tapoja torjua niitä.

Parhaat tulokset ovat tällä hetkellä saavutettu virustorjuntaohjelmien ja -menetelmien luomisessa. Ohjelmistotuotteiden tasolle on tuotu useita kehityssuuntia, ja käyttäjät käyttävät niitä laajasti.

1. Tietokonevirusten olemus ja ilmentymä.

Tietokonevirus on erityisesti kirjoitettu ohjelma, joka pystyy spontaanisti kiinnittymään muihin ohjelmiin, luomaan itsestään kopioita ja viemään niitä tiedostoihin, tietokoneen järjestelmäalueisiin ja tietokoneverkkoihin häiritsemään ohjelmien toimintaa, vahingoittamaan tiedostoja ja hakemistoja, ja aiheuttaa kaikenlaisia häiriöitä tietokoneen työskentelyyn.

Syyt tietokonevirusten syntymiseen ja leviämiseen ovat toisaalta piilossa ihmispersoonallisuuden psykologiassa ja sen varjopuolissa (kateus, kosto, tuntemattomien tekijöiden turhamaisuus, kyvyttömyys käyttää rakentavasti omia kykyjään). toisaalta laitteistosuojauksen ja leikkaussalista tulevan vastatoimien puutteen vuoksi.henkilökohtaiset tietokonejärjestelmät.

Tärkeimmät tavat, joilla virukset pääsevät tietokoneeseen, ovat siirrettävät levyt (levykkeet ja laser) sekä tietokoneverkot. Kiintolevyllesi voi tulla viruksia, kun käynnistät tietokoneen viruksen sisältävältä levykkeeltä. Tällainen tartunta voi olla myös vahingossa, esimerkiksi jos levykettä ei ole poistettu asemasta ja tietokone käynnistettiin uudelleen, eikä levyke välttämättä ole järjestelmällinen. Levykkeen saattaminen on paljon helpompaa. Virus voi päästä siihen, vaikka levyke vain laitetaan tartunnan saaneen tietokoneen levyasemaan ja esimerkiksi luetaan sen sisällysluettelo.

Tartunnan saanut levy on levy, jonka käynnistyssektorissa on virusohjelma.

Viruksen sisältävän ohjelman suorittamisen jälkeen on mahdollista tartuttaa muita tiedostoja. Useimmiten levyn käynnistyssektori ja suoritettavat tiedostot, joiden tunniste on EXE, COM, SYS tai BAT, ovat viruksen saastuttamia.

On erittäin harvinaista, että teksti- ja grafiikkatiedostot saavat tartunnan.

Tartunnan saanut ohjelma on ohjelma, joka sisältää siihen upotetun virusohjelman.

Kun tietokoneesi on saanut viruksen, on erittäin tärkeää havaita se nopeasti. Tätä varten sinun tulee tietää virusten tärkeimmät merkit. Näitä ovat seuraavat:

Työn lopettaminen tai aiemmin onnistuneesti toimineiden ohjelmien virheellinen toiminta;

Hidas tietokoneen suorituskyky;

Kyvyttömyys ladata käyttöjärjestelmää;

Tiedostojen ja hakemistojen katoaminen tai niiden sisällön vioittuminen;

Tiedoston muokkauksen päivämäärän ja kellonajan muuttaminen;

tiedostokoon muuttaminen;

Odottamaton merkittävä kasvu levyllä olevien tiedostojen määrässä;

Vapaan RAM-muistin koon merkittävä väheneminen;

Odottamattomien viestien tai kuvien näyttäminen näytöllä;

Odottamattomien äänisignaalien tarjoaminen;

Usein jäätyy ja kaatuu tietokoneessa.

Yllä olevat ilmiöt eivät välttämättä johdu viruksen läsnäolosta, vaan ne voivat johtua muista syistä. Siksi tietokoneen kunnon oikea diagnosointi on aina vaikeaa.

2. Virusten luokitus.

Nykyään olemassa olevat monet tietokonevirukset voidaan jakaa useisiin ryhmiin.

1. Elinympäristön mukaan.

Verkkovirukset leviävät eri verkoissa, esim. siirrettäessä tietoja yhdestä tietokoneesta toiseen, joka on yhdistetty verkon, kuten Internetin, kautta.

Tiedostovirukset saastuttaa executive-tiedostot ja ladataan sen jälkeen, kun ohjelma, jossa se sijaitsee, on käynnistetty. Tiedostovirukset voidaan upottaa muihin tiedostoihin, mutta kun ne on kirjoitettu tällaisiin tiedostoihin, ne eivät saa hallintaa ja menettävät kykynsä lisääntyä.

Käynnistysvirukset on upotettu käynnistysohjelman sisältävien levykkeiden tai loogisten asemien käynnistyssektoriin.

Tiedoston käynnistysvirukset saastuttavat sekä tiedostot että levyn käynnistyssektorit.

2. Elinympäristön tartuntamenetelmän mukaan.

Kun pysyvä virus saastuttaa tietokoneen, se jättää sen pysyvän osan RAM-muistiin, joka sitten kaappaa käyttöjärjestelmän pääsyn tartuntakohteisiin (tiedostot, levyn käynnistyssektorit jne.) ja ruiskuttaa itsensä niihin. Paikalliset virukset sijaitsevat muistissa ja ovat aktiivisia, kunnes tietokone sammutetaan tai käynnistetään uudelleen.

Ulkopuolinen virus ei saastuta tietokoneen muistia ja on aktiivinen rajoitetun ajan. Ne aktivoituvat tiettyinä hetkinä, esimerkiksi käsiteltäessä asiakirjoja tekstinkäsittelyohjelmalla.

3. Tuhoavilla (tuhoittavilla) kyvyillä.

Haitattomat virukset ilmenevät vain siinä, että ne vähentävät levyn muistia leviämisensä seurauksena.

Ei-vaaralliset, ne vähentävät myös muistin määrää, eivät häiritse tietokoneen toimintaa, tällaiset virukset luovat grafiikkaa, ääntä ja muita tehosteita.

Vaaralliset virukset, jotka voivat aiheuttaa erilaisia ongelmia tietokoneellesi, kuten jäädyttää tai asiakirja ei tulostu oikein.

Erittäin vaarallinen, jonka toiminta voi johtaa ohjelmien, tietojen katoamiseen, tietojen pyyhkimiseen järjestelmän muistialueilla ja jopa kiintolevyn liikkuvien osien vioittumiseen, kun ne tulevat resonanssiin.

4. Algoritmin ominaisuuksien mukaan.

Replikaattorivirukset (madot) leviävät tietokoneverkoissa, laskevat verkon tietokoneiden osoitteet ja kirjoittavat itsestään näihin osoitteisiin.

Näkymättömät virukset (stealth-virukset) ovat viruksia, joita on erittäin vaikea havaita ja neutraloida, koska ne sieppaavat käyttöjärjestelmästä tulevia kutsuja tartunnan saaneille tiedostoille ja levysektoreille ja korvaavat tartunnan saamattomia alueita levyllä.

Mutantit (haamut) sisältävät salaus-salauksenpurkualgoritmeja, joiden ansiosta saman viruksen kopioissa ei ole yhtä toistuvaa tavuketjua. Nämä virukset ovat vaikeimpia havaita.

Troijalaiset ohjelmat (quasi-virukset) eivät pysty leviämään itsestään, mutta ovat erittäin vaarallisia, koska hyödyllisiksi ohjelmiksi naamioituneet ne tuhoavat levyjen käynnistyssektorin ja tiedostojärjestelmän.

Satelliitit ovat virus, joka ei muuta tiedostoa, mutta suoritettaville ohjelmille (exe) ne luovat samannimiä com-tyyppisiä ohjelmia, jotka käynnistetään ensin alkuperäisen ohjelman suoritettaessa ja siirtävät sitten hallinnan alkuperäiselle suoritettavalle ohjelmalle. .

Opiskelijavirukset ovat yksinkertaisimpia ja helpoimmin havaittavia viruksia.

Niiden välillä ei kuitenkaan ole selvää jakoa, ja ne kaikki voivat muodostaa vuorovaikutusvaihtoehtojen yhdistelmän - eräänlaisen viruksen "cocktailin".

3. Viruksentorjuntaohjelmat.

Tietokonevirusten havaitsemiseksi, poistamiseksi ja niiltä suojaamiseksi on kehitetty erityisiä ohjelmia, joiden avulla voit havaita ja tuhota viruksia.

Tällaisia ohjelmia kutsutaan virustorjuntaohjelmiksi. Nykyaikaiset virustentorjuntaohjelmat ovat monitoimituotteita, joissa yhdistyvät sekä ennaltaehkäisevät että ennaltaehkäisevät työkalut sekä työkalut virusten hoitoon ja tietojen palauttamiseen.

3.1 Viruksentorjuntaohjelmia koskevat vaatimukset.

Virusten määrä ja valikoima on suuri, ja jotta ne voidaan havaita nopeasti ja tehokkaasti, virustorjuntaohjelman on täytettävä tietyt parametrit.

Vakaus ja toimintavarmuus. Tämä parametri on epäilemättä ratkaiseva - jopa paras virustorjunta on täysin hyödytön, jos se ei voi toimia normaalisti tietokoneellasi, jos jonkin ohjelman toimintahäiriön seurauksena tietokoneen tarkistusprosessi ei valmistu. Silloin on aina mahdollista, että jotkut tartunnan saaneet tiedostot jäävät huomaamatta.

Ohjelman virustietokannan koko (ohjelman oikein havaitsemien virusten määrä). Kun otetaan huomioon uusien virusten jatkuva ilmaantuminen, tietokanta on päivitettävä säännöllisesti - mitä hyötyä on ohjelmasta, joka ei näe puolta uusista viruksista ja aiheuttaa sen seurauksena väärän tunteen tietokoneen "puhtaudesta" . Tämän tulisi sisältää myös ohjelman kyky havaita erityyppisiä viruksia ja kyky työskennellä erityyppisten tiedostojen (arkistot, asiakirjat) kanssa. On myös tärkeää, että käytössä on pysyvä monitori, joka tarkistaa kaikki uudet tiedostot "lennossa" (eli automaattisesti, kun ne kirjoitetaan levylle).

Ohjelman nopeus, lisäominaisuuksien, kuten algoritmien, olemassaolo jopa ohjelmalle tuntemattomien virusten havaitsemiseksi (heuristinen tarkistus). Tämän pitäisi sisältää myös mahdollisuus palauttaa tartunnan saaneet tiedostot poistamatta niitä kiintolevyltä, vaan vain poistamalla niistä virukset. Ohjelman väärien positiivisten tulosten prosenttiosuus (viruksen virheellinen havaitseminen "puhtaassa" tiedostossa) on myös tärkeä.

Multiplatform (ohjelmaversioiden saatavuus eri käyttöjärjestelmille). Tietenkin, jos virustorjuntaa käytetään vain kotona, yhdessä tietokoneessa, tällä parametrilla ei ole suurta merkitystä. Mutta suuren organisaation virustorjuntaohjelman on yksinkertaisesti tuettava kaikkia yleisiä käyttöjärjestelmiä. Lisäksi verkossa työskennellessä on tärkeää hallita työhön suunniteltuja palvelintoimintoja sekä kykyä työskennellä erilaisten palvelimien kanssa.

3.2 Viruksentorjuntaohjelmien ominaisuudet.

Virustorjuntaohjelmat jaetaan: ilmaisinohjelmat, lääkäriohjelmat, auditointiohjelmat, suodatinohjelmat, rokoteohjelmat.

Tunnistinohjelmat etsivät ja havaitsevat viruksia RAM-muistista ja ulkoisista tietovälineistä ja antavat havaittuaan vastaavan viestin. On yleismaailmallisia ja erikoistuneita ilmaisimia.

Yleisilmaisimet käyttävät työssään tiedostojen muuttumattomuuden tarkistamista laskemalla ja vertaamalla tarkistussummastandardiin. Yleisten ilmaisimien haittana on kyvyttömyys määrittää tiedostojen vioittumisen syitä.

Erikoistuneet ilmaisimet etsivät tunnettuja viruksia niiden allekirjoituksen perusteella (toistuva koodin osa). Tällaisten ilmaisimien haittana on, että ne eivät pysty havaitsemaan kaikkia tunnettuja viruksia.

Ilmaisinta, joka pystyy havaitsemaan useita viruksia, kutsutaan polydetektoriksi.

Tällaisten virustorjuntaohjelmien haittana on, että ne voivat löytää vain viruksia, jotka tällaisten ohjelmien kehittäjät tuntevat.

Lääkäriohjelmat (faagit) eivät vain löydä viruksilla saastuneita tiedostoja, vaan myös "käsittelevät" niitä, ts. poista virusohjelman runko tiedostosta ja palauttaa tiedostot alkuperäiseen tilaan. Työnsä alussa faagit etsivät viruksia RAM-muistista, tuhoavat ne ja jatkavat vasta sitten tiedostojen "puhdistukseen". Faagien joukosta erotetaan polyfaagit, so. Lääkäriohjelmat, jotka on suunniteltu etsimään ja tuhoamaan suuri määrä viruksia.

Koska uusia viruksia ilmaantuu jatkuvasti, ilmaisinohjelmat ja lääkäriohjelmat vanhenevat nopeasti ja niiden versiot on päivitettävä säännöllisesti.

Tarkastusohjelmat ovat luotettavimpia suojakeinoja viruksia vastaan. Tarkastajat muistavat ohjelmien, hakemistojen ja levyn järjestelmäalueiden alkuperäisen tilan, kun tietokone ei ole viruksen saastuttama, ja vertaavat sitten säännöllisesti tai käyttäjän pyynnöstä nykyistä tilaa alkuperäiseen. Havaitut muutokset näkyvät videomonitorin näytöllä. Pääsääntöisesti tilojen vertailu suoritetaan heti käyttöjärjestelmän lataamisen jälkeen. Vertailun aikana tarkistetaan tiedoston pituus, syklinen ohjauskoodi (tiedoston tarkistussumma), muokkauspäivämäärä ja -aika sekä muut parametrit.

Tarkastusohjelmissa on melko kehittyneet algoritmit, ne havaitsevat salaperäisiä viruksia ja voivat jopa erottaa tarkistettavan ohjelman versiossa tehdyt muutokset viruksen tekemistä muutoksista.

Suodatinohjelmat (watchmen) ovat pieniä ohjelmia, jotka on suunniteltu havaitsemaan viruksille ominaisia epäilyttäviä toimia tietokoneen käytön aikana. Tällaisia toimia voivat olla:

Yrittää korjata tiedostoja COM- ja EXE-laajennuksilla;

Tiedoston attribuuttien muuttaminen;

Suora kirjoitus levylle absoluuttiseen osoitteeseen;

Kirjoita levyn käynnistyssektoreihin.

Kun mikä tahansa ohjelma yrittää suorittaa määritettyjä toimintoja, "vartija" lähettää käyttäjälle viestin ja tarjoutuu kieltämään tai sallimaan vastaavan toiminnon. Suodatinohjelmat ovat erittäin hyödyllisiä, koska ne pystyvät havaitsemaan viruksen sen olemassaolon varhaisessa vaiheessa ennen replikointia. Ne eivät kuitenkaan "puhdista" tiedostoja ja levyjä. Virusten tuhoamiseksi sinun on käytettävä muita ohjelmia, kuten faageja. Watchdog-ohjelmien haittoja ovat niiden "tunkeilevuus" (esimerkiksi ne antavat jatkuvasti varoituksen kaikista yrityksistä kopioida suoritettavaa tiedostoa) sekä mahdolliset ristiriidat muiden ohjelmistojen kanssa.

Rokotteet (immunisaattorit) ovat pysyviä ohjelmia, jotka estävät tiedostojen tartunnan. Rokotteita käytetään, jos ei ole lääkäriohjelmia, jotka "hoitaisivat" tätä virusta. Rokotus on mahdollista vain tunnettuja viruksia vastaan.

Rokote muokkaa ohjelmaa tai levyä siten, että se ei vaikuta sen toimintaan ja virus havaitsee sen tartunnan saaneena eikä siksi juurtu. Tällä hetkellä rokoteohjelmia käytetään rajoitetusti.

Tällaisten ohjelmien merkittävä haitta on niiden rajallinen kyky estää useiden eri virusten aiheuttama infektio.

3.3 Lyhyt yleiskatsaus virustentorjuntaohjelmiin.

Viruksentorjuntaohjelmaa valittaessa on otettava huomioon virusten havaitsemisen prosenttiosuuden lisäksi myös kyky havaita uusia viruksia, virustentorjuntatietokannassa olevien virusten lukumäärä, sen päivitystiheys ja lisälaitteiden olemassaolo. toimintoja.