Suorita ladattu tiedosto kaksoisnapsauttamalla (sinulla on oltava virtuaalikone).

3. Anonymiteetti tarkistettaessa sivustoa SQL-lisäyksen varalta

Torin ja Privoxyn määrittäminen Kali Linuxissa

[Osio kehitteillä]

Torin ja Privoxyn asentaminen Windowsissa

[Osio kehitteillä]

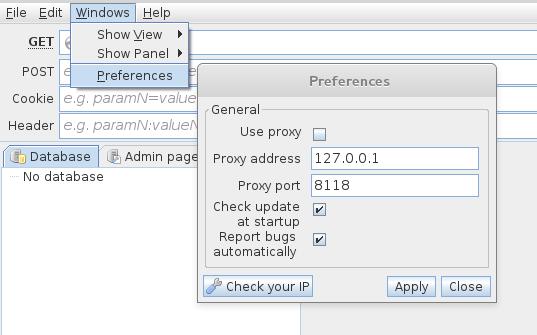

Välityspalvelimen asetukset jSQL Injectionissa

[Osio kehitteillä]

4. Tarkista sivuston SQL-injektio jSQL-injektiolla

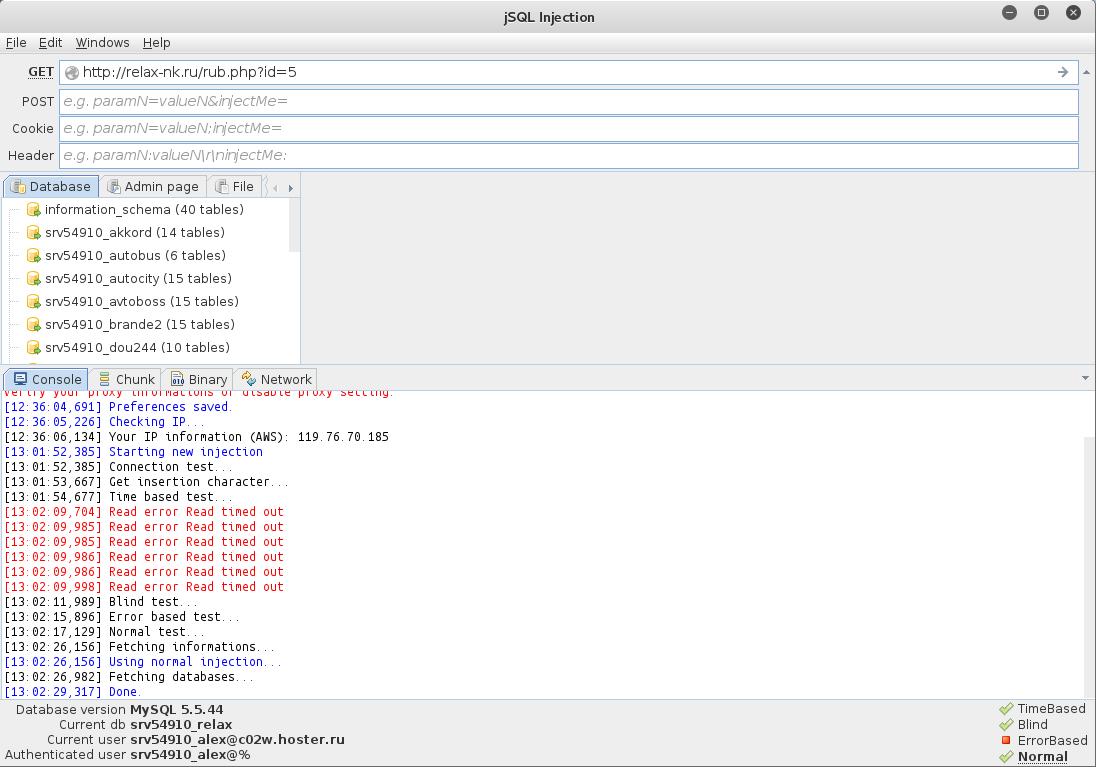

Työskentely ohjelman kanssa on erittäin yksinkertaista. Kirjoita vain verkkosivuston osoite ja paina ENTER.

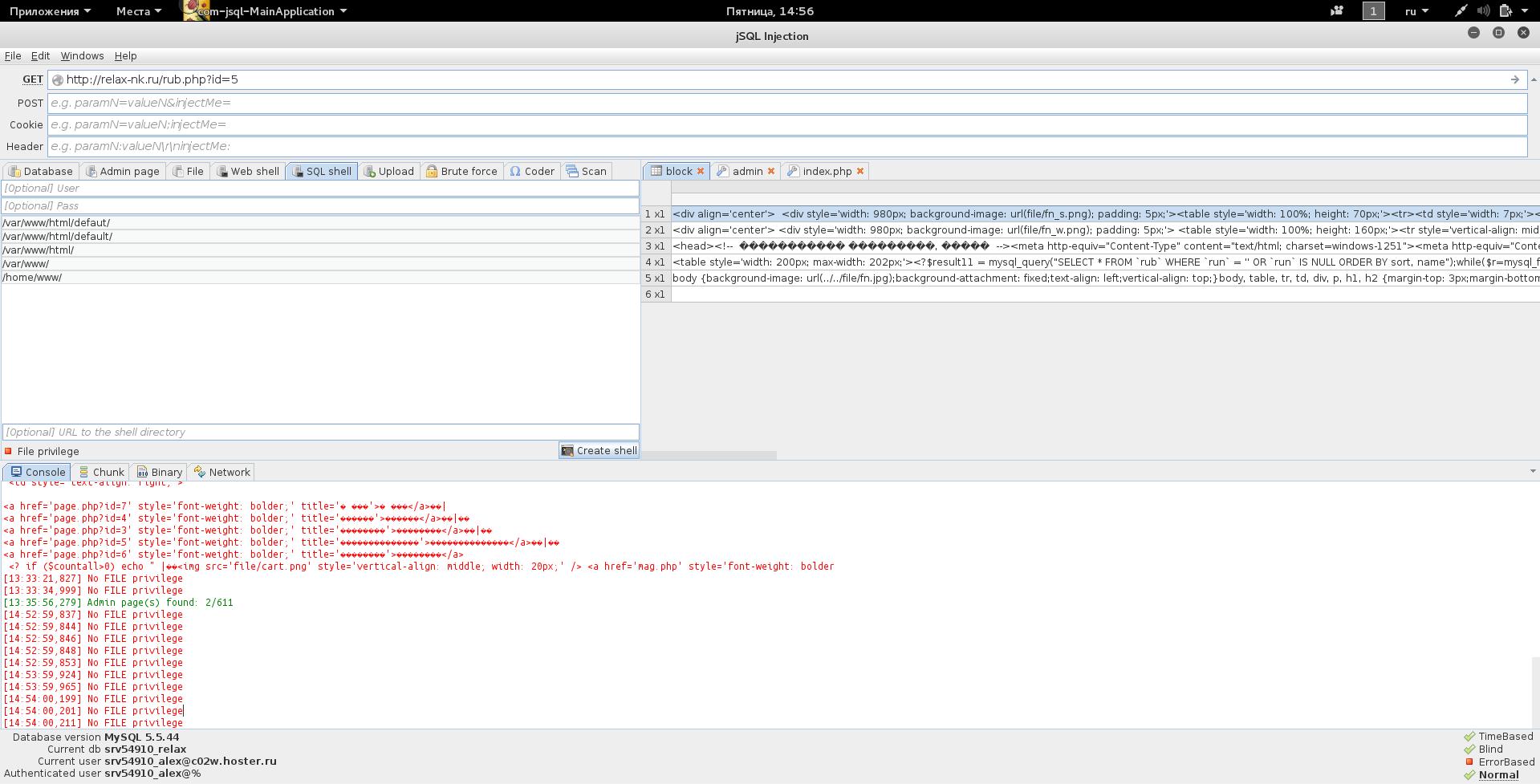

Seuraava kuvakaappaus osoittaa, että sivusto on alttiina kolmen tyyppisille SQL-injektioille (tiedot niistä näkyvät oikeassa alakulmassa). Napsauttamalla injektioiden nimiä voit vaihtaa käytettävää menetelmää:

Myös olemassa olevat tietokannat on jo esitelty meille.

Voit tarkastella kunkin taulukon sisältöä:

Tyypillisesti mielenkiintoisin asia taulukoissa on järjestelmänvalvojan tunnistetiedot.

Jos olet onnekas ja löydät järjestelmänvalvojan tiedot, on liian aikaista iloita. Sinun on silti löydettävä hallintapaneeli, johon nämä tiedot syötetään.

5. Etsi hallintapaneeleita jSQL Injectionilla

Voit tehdä tämän siirtymällä seuraavaan välilehteen. Tässä meitä tervehtii luettelo mahdollisista osoitteista. Voit valita yhden tai useamman sivun tarkistettavaksi:

Mukavuus piilee siinä, että sinun ei tarvitse käyttää muita ohjelmia.

Valitettavasti ei ole kovin monia huolimattomia ohjelmoijia, jotka tallentavat salasanat selkeänä tekstinä. Melko usein salasanarivillä näemme jotain tällaista

8743b52063cd84097a65d1633f5c74f5

Tämä on hash. Voit purkaa sen raa'alla voimalla. Ja... jSQL Injectionissa on sisäänrakennettu brute Forcer.

6. Raaka voimahajautus jSQL-injektiolla

Kiistaton mukavuus on, että sinun ei tarvitse etsiä muita ohjelmia. Monille suosituimmille tiivisteille on tuki.

Tämä ei ole paras vaihtoehto. Jotta voisit tulla guruksi tiivisteiden purkamisessa, suositellaan venäjänkielistä kirjaa "".

Mutta tietysti, kun muuta ohjelmaa ei ole käsillä tai ei ole aikaa opiskella, jSQL Injection sisäänrakennetulla brute force -toiminnolla on erittäin hyödyllinen.

Asetukset ovat olemassa: voit määrittää, mitkä merkit salasanassa ovat, salasanan pituusalue.

7. Tiedostotoiminnot SQL-injektioiden havaitsemisen jälkeen

Tietokantojen toimintojen lisäksi - niiden lukeminen ja muokkaaminen, jos SQL-injektiot havaitaan, voidaan suorittaa seuraavat tiedostotoiminnot:

- tiedostojen lukeminen palvelimella

- ladata uusia tiedostoja palvelimelle

- kuorien lataaminen palvelimelle

Ja kaikki tämä on toteutettu jSQL Injectionissa!

On rajoituksia - SQL-palvelimella on oltava tiedostooikeudet. Älykkäät järjestelmänvalvojat ovat poistaneet ne käytöstä, eivätkä he pääse käsiksi tiedostojärjestelmään.

Tiedoston oikeuksien olemassaolo on melko helppo tarkistaa. Siirry johonkin välilehdistä (tiedostojen lukeminen, komentotulkin luominen, uuden tiedoston lataaminen) ja yritä suorittaa jokin määritetyistä toiminnoista.

Toinen erittäin tärkeä huomautus - meidän on tiedettävä tarkka absoluuttinen polku tiedostoon, jonka kanssa työskentelemme - muuten mikään ei toimi.

Katso seuraava kuvakaappaus:

Kaikkiin yrityksiin käsitellä tiedostoa saamme seuraavan vastauksen: Ei FILE-oikeuksia(ei tiedostooikeuksia). Eikä täällä voi mitään.

Kaikkiin yrityksiin käsitellä tiedostoa saamme seuraavan vastauksen: Ei FILE-oikeuksia(ei tiedostooikeuksia). Eikä täällä voi mitään.

Jos sen sijaan sinulla on toinen virhe:

Ongelma kirjoitettaessa hakemistoon [hakemiston_nimi]

Tämä tarkoittaa, että olet määrittänyt väärin absoluuttisen polun, johon haluat kirjoittaa tiedoston.

Absoluuttisen polun arvaamiseksi sinun on ainakin tiedettävä käyttöjärjestelmä, jossa palvelin toimii. Voit tehdä tämän siirtymällä Verkko-välilehdelle.

Tällainen ennätys (rivi Win64) antaa aiheen olettaa, että kyseessä on Windows-käyttöjärjestelmä:

Keep-Alive: timeout=5, max=99 Palvelin: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Yhteys: Keep-Alive Menetelmä: HTTP/1.1 200 OK Sisältö-Pituus: 353 Päivämäärä: Pe, 11.12.2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Sisältötyyppi: teksti/html; charset=UTF-8

Tässä meillä on Unix (*BSD, Linux):

Siirtokoodaus: lohkottu Päivämäärä: pe, 11. joulukuuta 2015 11:57:02 GMT Menetelmä: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Yhteys: säilytä elossa Sisältötyyppi: text/html X- Virtalähde: PHP/5.3.29 Palvelin: Apache/2.2.31 (Unix)

Ja tässä meillä on CentOS:

Menetelmä: HTTP/1.1 200 OK Vanhenee: to, 19. marraskuuta 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Yhteys: säilytä elossa X-Cache-Lookup: MISS from t1.hoster.ru:6666 Palvelin: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS from t1.hoster.ru Välimuistin hallinta: ei tallentaa, ei välimuistia, täytyy vahvistaa uudelleen, post-check=0, pre-check=0 Pragma: ei välimuistia Päivämäärä: pe, 11. joulukuuta 2015 12:08:54 GMT Siirtokoodaus: lohkottu sisältötyyppi: text/html; charset=WINDOWS-1251

Windowsissa tyypillinen sivustojen kansio on C:\Palvelin\data\htdocs\. Mutta itse asiassa, jos joku "ajatteli" tehdä palvelimen Windowsiin, niin todennäköisesti tämä henkilö ei ole kuullut mitään oikeuksista. Siksi sinun tulee aloittaa yrittäminen suoraan C:/Windows/-hakemistosta:

Kuten näette, kaikki meni ensimmäisellä kerralla hyvin.

Mutta itse jSQL Injection -kuoret herättävät epäilyksiä mielessäni. Jos sinulla on tiedostooikeudet, voit helposti ladata jotain verkkokäyttöliittymän avulla.

8. Sivustojen joukkotarkistus SQL-injektioiden varalta

Ja jopa tämä toiminto on saatavilla jSQL Injectionissa. Kaikki on erittäin yksinkertaista - lataa luettelo sivustoista (voidaan tuoda tiedostosta), valitse ne, jotka haluat tarkistaa, ja napsauta asianmukaista painiketta aloittaaksesi toiminnon.

Johtopäätös jSQL-injektiosta

jSQL-injektio on hyvä ja tehokas työkalu verkkosivuilta löytyvien SQL-injektioiden etsimiseen ja käyttämiseen. Sen kiistattomat edut: helppokäyttöisyys, sisäänrakennetut toiminnot. jSQL Injection voi olla aloittelijan paras ystävä verkkosivustojen analysoinnissa.

Puutteista haluaisin mainita tietokantojen muokkaamisen mahdottomuuden (en ainakaan löytänyt tätä toimintoa). Kuten kaikkien GUI-työkalujen kanssa, yksi tämän ohjelman haitoista johtuu siitä, että sitä ei voida käyttää komentosarjoissa. Siitä huolimatta tässä ohjelmassa on myös mahdollista automatisoida - sisäänrakennetun sivuston massaskannauksen ansiosta.

perustettu näyte ja todistus. Erikoisalennus kaikista tiedekunnista ja kursseista!