Tegelikult tuli idee välja mõelda skeemile juurdepääsuks TOR-i kaudu mitte kõikidele ressurssidele, vaid ainult Rospotrebnadzori ja .onioni ressursside poolt blokeeritud saitidele. Kogu liikluse suunamine torisse ei ole parim idee, kuna sealse suhtluse kiirus ja stabiilsus pole nii suur, kuid päringute saatmine aadressile.onion ja saitidele, nagu rutraker.org ja kinozal.tv, on torile hea mõte.

Sa võid muidugi liikluse TOR-i asemel ümber suunata OpenVPN-i ja siis kuskile Euroopasse vps hostimisse, aga me ei ole terroristid, kes tahaks end täielikult maskeerida ja lasta mu ausaid liigutusi jälgida ja salvestada. Ma ei tee ikka veel midagi ebaseaduslikku, laadin Dontsova paar korda juurjälgijast alla ja kustutan selle siis, nii et ärge lugege seda.

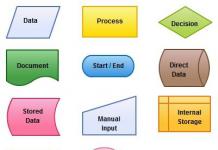

Nii et kes siin patuta on, see visaku esimesena sinna kivi kuhugi ja hakkame pihta. Shaitani masina skeem näeb välja selline:

Alustame TOR-i eest vastutava ploki seadistamisega. Siin kasutame skeemi, mida olen juba varasemates postitustes kirjeldanud.

Installige vajalikud paketid:

# apt-get update

# aptitude install tor

Pärast pakettide installimist töötab TOR SOCKS 5 puhverserveri režiimis ja võtab vastu ühendusi pordiga 9050. Kui teil on rakendus, mis töötab SOCKS-protokolli kasutades ja vajab anonüümset ühendust, siis saate selle julgelt määrata ühenduse parameetrites:

Protokoll: sokid5

Host: localhost

Port: 9050

Kui proovite Firefoxi konfigureerida kasutama SOCKS5-puhverserverit ja määrate sellele need parameetrid, saate iga päringu kohta järgmise teate:

Näib, et olete oma veebibrauseri konfigureerinud kasutama Tori HTTP-puhverserverina.

See pole õige: Tor on SOCKS-i puhverserver, mitte HTTP-puhverserver.

Seadistage oma klient vastavalt.

Firefox (nagu ka Chrome põhimõtteliselt) ei saa SOCKSi puhverserveriga normaalselt töötada ja nad vajavad teist kihti. Selle kihina kasutatakse privoxyt ja see pole mitte ainult puhverserver, vaid ka filter, mis suurendab teie privaatsuse taset. Paigaldame paketi:

# aptitude install privoxy

Lisage rida faili /etc/privoxy/config:

edasi-sokid5t/127.0.0.1:9050 .

Nii suuname kõik päringud TOR-i. Privoxy aktsepteerib ühendusi pordis 8118.

Funktsionaalsuse testimiseks lisage kohaliku hosti (127.0.0.1) ja pordiga 8118 HTTP-puhverserveri abil ühendus brauseri seadetesse.

Taaskäivitage Privoxy käsuga:

# /etc/init.d/privoxy restart

Käivitage brauser ja minge veebisaidile http://2ip.ru. Teie IP-aadress ja riik peaksid olema juhuslikud, mitte teie Interneti-teenuse pakkuja. Näiteks nii:

Kui kõik teie jaoks õnnestus, olete edukalt konfigureerinud juurdepääsu TOR-võrgule ja saate seadetega jätkata. Privoxy seadetele juurdepääsemiseks sisestage oma brauserisse http://config.privoxy.org/ või http://p.p/, mis viib teid Privoxy halduse veebiliidese:

Veebiliidese kaudu ei saa te palju juhtida ja enamikul juhtudel pole seal palju muuta, vaikekonfiguratsioon teeb seda.

Nüüd peame eraldama nisu sõkaldest ja saatma TOR-võrku kõned ainult teatud ressurssidele, selleks kasutame Squid puhverserverit. Nagu tavaliselt, installige see käsuga:

# aptitude install squid3

Meie ülesanne on esitatud skeemi kohaselt konfigureerida mõne päringu ümbersuunamine TOR-ile (domeenide loend failis /etc/squid3/redirect-to-tor.dat) ja teiste päringute saatmine pakkuja võrku. Sellise skeemi konfiguratsioonifail näeb välja järgmine:

acl SSL_ports port 443

acl Safe_ports port 80 # http

acl Safe_ports port 21 # ftp

acl Safe_ports port 443 # https

acl Safe_ports port 70 # gopher

acl Safe_ports port 210 # wais

acl Safe_ports port 1025-65535 # registreerimata pordid

acl Safe_ports port 280 # http-mgmt

acl Safe_ports port 488 # gss-http

acl Safe_ports port 591 # failitegija

acl Safe_ports port 777 # mitmekordne http

acl CONNECT meetod CONNECT

#Domeenide loend, kuhu päringud TOR-ile saadetakse (võta failist)

acl redirect-to-tor dstdomain "/etc/squid3/redirect-to-tor.dat"

acl redirect-to-onion dstdomeen .onion

#Seaded, kus saadame päringuid TOR-ile

cache_peer 127.0.0.1 parent 8118 0 päringuvaba puhverserver, vaikenimi=tor-puhver-01

never_direct lubab ümbersuunamist torisse

never_direct lubab ümbersuunamist sibulale

Always_direct lubab kõik !redirect-to-tor !redirect-to-onion

# Keelame privoxy ja 2ip.ru veebiliidese vahemällu salvestamise (testide jaoks)

acl disable-dom-cache dstdomain config.privoxy.org p.p 2ip.ru

cache deny disable-dom-cache

http_juurdepääsu keelamine !Turvalised_pordid

http_juurdepääsu keelamine CONNECT !SSL_ports

http_access luba kohaliku hosti halduril

http_juurdepääsu keelamine haldur

http_access luba localhost

http_access keela kõik

http_port 3128

coredump_dir /var/spool/squid3/

refresh_pattern ^ftp: 1440 20% 10080

värskendusmuster ^gopher: 1440 0% 1440

värskendusmuster -i (/cgi-bin/|\?) 0 0% 0

refresh_pattern (Release|Packages(.gz)*)$ 0 20% 2880

värskenda_muster . 0 20% 4320

Pange tähele, et olen keelanud 2ip.ru vahemällu salvestamise ja privoxy veebihaldusliidese. Seda tehti testimise eesmärgil ja selle võib reaalses konfiguratsioonis keelata.

TOR-i abil juurdepääsetavate failide loend asub failis /etc/squid3/redirect-to-tor.dat, fail näeb välja nagu tavaline loend, millel on rida-realt ülekanne:

config.privoxy.org

p.p.

2ip.ru

cinemazal.tv

rutracker.org

Seadistage brauser kasutama squid-puhverserverit kohalikus hostis (127.0.0.1) ja pordis 3128. See on kõik.

Nüüd läheme Rospotrebnadzori keelatud saitidele tori kaudu ja tavalistele otse. Noh, boonusena .onion võrgule, loomulikult läbi TOR-i.

127.0.0.1 on loopback Interneti-protokolli (IP) aadress, mida nimetatakse ka .

Aadressi kasutatakse sama arvuti või arvutiga loomiseks, mida kasutab lõppkasutaja.

Ühenduse loomine aadressi 127.0.0.1 abil on kõige levinum praktika, samas kui kasutatakse mis tahes IP-aadressi vahemikus 127.*. *. * töötab sarnaselt.

Teisisõnu, see on arvuti võime viidata iseendale, nagu oleks see teine arvuti.

Miks see vajalik on?

- Kas teil on suur signaali latentsusaeg? Te ei saa aru, milles probleem on: Internetis, kodumodemi serverites või arvuti võrgukaardil?

- Kuidas kontrollida sisemist?

- Kuidas panna arvuti kasutama võrgukaarti, mitte ligi pääsema kuskil kaugel asuvale serverile või arvutile, vaid pääsema endale juurde, simuleerides sidet teise arvutiga?

- Kuidas luua ümbersuunamisserverit ja suunata päring sinna, kus seda vajate, parameetrite seadistamine arvutist lahkumata?

- Kuidas juhtida Interneti-juurdepääsu protokolle serveri käitumisalgoritmide abil, mida teie käsutuses tegelikult pole?

Tagasisilmuse Interneti-protokolli aadressi 127.0.0.1 tööpõhimõte võib teid aidata selles ja paljus muus.

Kuidas Interneti-protokoll töötab

Nagu teate, on Interneti-protokoll (IP) reeglite kogum, mis pakub standardiseeritud meetodit adresseerimiseks ja andmete vahetamiseks arvutite ja muude võrguseadmete vahel.

Seega ei pea te päringu esitamisel läbi kerima kõiki võrgus olevaid ja mitteolemasolevaid domeene ja IP-sid.

Kuid tänu olemasolevale reeglistikule ja selgelt piiritletud süsteemile suudab arvuti vahele jätta lõviosa sammudest, mis kui need ei viiks tulemusteni, vaid aeglustaksid otsingut oluliselt.

Seega teie IP on jagatud klastriteks, millest igaühel on vaid 2-3 numbrit ja arvuti ei pea päringu tegemisel töötlema miljoneid võimalikke aadresse, ta lihtsalt otsib aadressi klastrite alusel, nagu näiteks mobiiltelefoni numbrid.

Nimelt kolm esimest numbrit– operaatori number, järgmised kolm numbrit on domeen ja kaks järgmist numbripaari on tegelikult abonendi isiklik number.

Pöörake tähelepanu sellele, kuidas teie arvuti välja näeb.

Teie IP-d on näha järgides allolevaid juhiseid:

1 Minge aadressile "Kontrollpaneel".

2 Avage "Võrk ja Internet".

3 Valige "Võrguühendused".

5 Vajutage nuppu "Intelligentsus"(avatud raamis)

6 Teie IP-aadress peaks olema real avanevas aknas nähtaval "IPv4 aadress..."

Lisaks adresseerimismeetodi juhtimisele standardib IP-protokoll ka andmepakettide saatmise ja edastamise viisi või meetodit ning vajaduse korral Internet ja kohalikud võrgud.

Interneti-protokolli versioon 4 (või IPv4) on protokolli neljas versioon ja see on maailmas kõige laialdasemalt kasutusele võetud.

IETF RFC 791, mis viimistleti 1981. aasta septembris, on praegu kehtiv protokoll ja võib jääda selleks määramata ajaks.

IPv4-ühenduse loomisel 127.0.0.1-ga määratakse tavaliselt alamvõrgumask 255.0.0.1.

Kui mõni avalik kommutaator, ruuter või lüüs saab tagasiloop-IP-aadressile adresseeritud paketi, peab see paketi ilma teavet logimata loobuma.

Selle tulemusena, kui andmepakett toimetatakse väljapoole , ei jõua see juhusliku arvutini, mis proovib sellele vastata.

See tagab ka järgmised omadused:

- ohutus;

- teabe konfidentsiaalsus;

- kolmanda osapoole ründetarkvaraga kokkupuutumise riskide tühistamine ja nii edasi.

Mis on domeeninimede süsteem

Enamiku inimeste mälu on kujundatud nii, et IP-aadressi on peaaegu võimatu täpselt ja vigadeta meeles pidada. Lõppude lõpuks on see inimese seisukohast mõttetu numbrite kogum, kuid arvuti jaoks on see kõige mugavam aadressivorm.

Seetõttu on See vorm võimaldab määrata igale arvutile oma unikaalse isikliku aadressinumbri, mida mitte ainult ei dubleerita, vaid seda on soovi korral ka lihtne leida ja seda on lihtne täpselt tuvastada.

Selle tulemusena loodi domeeninimede süsteem (DNS) suunama kohalikku ja Interneti-liiklust sobivasse sihtkohta, tehes reaalajas otsinguid ja luues ühenduse teiste Internetis asuvatega.

Enne kui kohalik arvuti saadab DNS-päringu kohaliku võrgu DNS-serverisse, see kontrollib kohapeal salvestatud hostifaili säästa aega ja võrguressursse.

Hostifail sisaldab IP-aadresside paare koos ühe või mitme hostinimega. Seda värskendatakse sageli kohaliku arvuti eelmääratletud tingimuste alusel.

Teisisõnu, IP-aadressi numbrite jagamine klastrirühmadeks on samaväärne sellega, kuidas postiaadress jaguneb sihtnumbriks, riigiks, piirkonnaks, linnaks, majaks, korteriks jne.

See võimaldab teil mitte ainult anda individuaalse ja kordumatu numbri, vaid ka muuta selle nii, et selle leidmine võtaks minimaalselt aega.

Enne DNS-i leiutamist oli üks hostifail, mida jagati üle võrgu. Aja jooksul sai aga selgeks, et selline süsteem ei pea võrgukasvu proovile vastu. Samaaegsete aadresside arv muutus nii suureks, et adresseerimismudelit tuli rohkemate kasutajate jaoks üle vaadata ja laiendada.

Seetõttu, kui võrke hakati ühendama, viis see tänapäeval kasutatavani.

Kuidas hosts-failis 127.0.0.1 kasutatakse

Kui arvutikasutaja proovib veebisaidile või kaugarvutile nime järgi juurde pääseda, kontrollib arvuti enne (DNS-ile) päringu saatmist domeeninime lahendamiseks kohapeal salvestatud hostifaili.

Tavaliselt leitakse IP-aadress 127.0.0.1 failis Hosts lihtsale aadressile määratud arvutites "kohalik host".

Seetõttu selgub, et seda protokolli, nagu iga relva, saab kasutada kahju tekitamiseks.

Näiteks (nagu viirused, ussid või troojalased) saavad seda protokolli kasutada selleks, et blokeerida kasutaja võimalus pääseda konkreetsele saidile, "loopides" antud päringu selle protokolliga.

Eelkõige võib viirus suunata päringu tarkvaraviiruse poolt mõjutatud arendaja ametlikule veebisaidile.

Seda tehakse selleks, et kasutaja ei saaks sellele saidile minnes kvalifitseeritud abi ega saaks oma arvutit pahatahtliku tarkvaraga nakatumisest vabastada.

Seda sama funktsiooni saab aga kasutada teadlikult ja hea meelega.

Näiteks selleks, et arvuti ei teeks päringuid küsitavatele saitidele, mis sisaldavad näiteks ebaseaduslikke või keelatud materjale või pahavara, viiruseid või soovimatut rämpsposti.

Tabelis 1 on mõned näited selle kohta, kuidas localhost 127.0,0,1 võimaldab teil luua eriotstarbelisi IP-aadresse (st neid, mis on määratud konkreetseks otstarbeks).

| Aadress | Kasutamine |

|---|---|

| 0.0.0.0/8 | "See" võrk |

| 10.0.0.0/8 | Erakasutusvõrgud |

| 14.0.0.0/8 | Avalikud andmevõrgud |

| 24.0.0.0/8 | Kaabeltelevisiooni võrgud |

| 39.0.0.0/8 | |

| 127.0.0.0/8 | Loopback |

| 128.0.0.0/16 | Reserveeritud, jaotamisel |

| 169.254.0.0/16 | Link Local |

| 172.16.0.0/12 | Erakasutusvõrgud |

| 191.255.0.0/16 | Reserveeritud, jaotamisel |

| 192.0.0.0/24 | Reserveeritud, kuid kuulub eraldamisele |

| 192.0.2.0/2 | Test-Net |

| 192.88.99.0/24 | 6-4 relee Anycast |

| 192.168.0.0/16 | Erakasutusvõrgud |

| 198.18.0.0/15 | Võrguühenduse seadmete võrdlustestimine |

| 223.255.255.0/24 | Reserveeritud, jaotamisel |

| 224.0.0.0/4 | Multisaade, mida kasutatakse tavaliselt mitme mängijaga simulatsioonides ja mängides ning videote levitamiseks |

| 240.0.0.0/4 | Reserveeritud edaspidiseks kasutamiseks |

Millised on 127.0.0.1 üldised eelised?

Levinud tehnika arvuti võrguseadmete, operatsioonisüsteemi ja TCP IP/IP õige töö kontrollimiseks on pingipäringu saatmine aadressile 127.0.0.1.

Vaadeldava kontseptsiooni peamised eelised on järgmised:

1 Tagasisilmusrežiimis testimisel saate tänu 127.0.0.1 protokollile kõige täpsemad tulemused arvuti võrgusüsteemi toimimise kohta. Kõik päringu ja vastusega seotud probleemid annavad puhta tulemuse, ilma serverite või arvutite välisvõrkude mõju veata.

2 Testitulemuste põhjal administraatorid või arvutikasutajad võib lahendada võrguühenduse probleemid. Rakenduste arendajad kasutavad seda ka põhiliste võrgufunktsioonide testimiseks programmi arendamise ajal. Või rakenduse komponent, enne kui liigute testimise või juurutamise kaudu reaalajas võrku või Internetti.

3 See võimaldab teil täielikult jälgida programmi või rakenduse käitumist võrgu suhtes. Pealegi tehakse kõike justkui peopesal, mis võimaldab programmi testimist kiirendada. Samuti võimaldab see töötada programmi käitumise häälestamise ja vigade parandamisega reaalajas, ammu enne seda, kui programm hakkab töötama võrgus keskkonnas, mille jaoks see on ette nähtud.

5 Olles tutvunud domeeniga 127.0.0.1 töötamise põhimõttega, võid ise selle kasutuse välja mõelda olenevalt sellest, mis eesmärgid endale sead.

World Wide Web areneb edasi ja on võimalik, et uute ülesannete jaoks läheb vaja uusi tööriistu, uusi süsteeme, algoritme ja protokolle.

Ja ehk omandavad vanad tööriistad uusi tähendusi ja võimalusi.

Võimalik, et peate tegema uusi avastusi, kuidas veel vana head localhosti kasutada.

Loovat edu teile loopback domeeni 127.0.0.1 localhost kasutamisel!

Kuidas seda aktiveerida, näete allolevast videost.

Tänapäeval on üsna palju kaasaegsete Windowsi-põhiste arvutisüsteemide kasutajaid, kes tunnevad puhverserveri mõistet või on sellest vähemalt kuulnud. Mõelgem välja, mis see on ja miks tekivad olukorrad, kui puhverserver ei reageeri.

Mis on puhverserver?

Lihtsamalt öeldes on puhverserver spetsialiseeritud teenus, mis võimaldab teil niinimetatud kaudsete (kaudsete) päringute kaudu Interneti- või kohaliku võrguga ühenduse luua.

Teisisõnu toimib puhverserver omamoodi vahendajana arvutiterminali kasutaja ja taotletava ressursi vahel. Nagu juba selge, pole üldse vajalik, et see asuks veebis. Kuid väga sageli võib tekkida probleeme, mis on seotud asjaoluga, et puhverserver ei reageeri. Nüüd vaatame kõige sagedamini esinevaid olukordi ja kuidas neid kõrvaldada.

Probleemide põhjused

Reeglina ei reageeri puhverserver peamiselt valede sätete kasutamisel. Näib, et aadressid sisestati õigesti, kuid ühel hetkel lakkab ühendus töötamast. Miks?

Seda seostatakse sageli Windowsi vale või sunnitud väljalülitamisega, näiteks äkilise elektrikatkestuse ajal (juhul, kui katkematu toiteallikat pole), mõne süsteemiteenuste ja rakenduste keelamisega operatsioonisüsteemi külmumisel jne. Sellistel hetkedel kipuvad puhverserveri seaded lihtsalt ebaõnnestuma. Kuid sellega on võimalik võidelda ja isegi väga edukalt.

Mõnel juhul võib puhverserveri mittereageerimise probleem olla seotud tema enda jõudlusega. See võib olla ajutine hooldus, tarkvarakomponentide värskendamine ja palju muud. Ja me ei räägi isegi sellest, et kui pakkuja teenus puhverserveri abil ühendusteenuseid ei paku, on selle parameetrite kohandamine üldiselt täiesti mõttetu.

Puhverserver ei vasta. Mida teha?

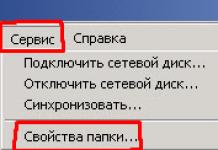

Kõigepealt vaatame puhverserveri põhiseadeid, mis kuvatakse Interneti-brauseri vaikeatribuutide lisaseadetes. Standardse Internet Exploreri või Edge'i (Windows 10) puhul konfigureeritakse sellised sätted standardse juhtpaneeli kaudu.

Eeldame, et pakkuja kasutab endiselt puhverserverit. Kui puhverserver ei reageeri, ei tunne näiteks Windows 7 või mõni muu muudatus vahepealse ühenduse loomisel lihtsalt ära oma tegelikku aadressi.

Mida sel juhul teha? Jah, lihtsalt sisestage teenusepakkuja esitatud aadresside õiged väärtused, kui ühendate terminali kohaliku võrgu või Internetiga.

Eraldi tasub mainida kohalike võrkude kohta. Fakt on see, et Windows 8 suudab tõlgendada ka tõrkeid, isegi neid, kui puhverserver ei reageeri, omal moel. See, muide, kehtib peaaegu kõigi Windowsi viimaste versioonide kohta, alustades XP-st. Pöörake tähelepanu sellele, kas kohalike aadresside jaoks puhverserveri kasutamine on lubatud. Kui selle üksuse kõrval on linnuke, on tungivalt soovitatav see eemaldada. Üsna sageli tekib probleem just seetõttu, kuna süsteem ei pääse ligi puhverserveri enda aadressile, vaid teise kohtvõrku ühendatud masina identifikaatorile. Ehkki sellistel aadressidel pole teoreetiliselt midagi ühist, pole Windowsi kõigi versioonide operatsioonisüsteemid selliste tõrgete eest kaitstud.

Anonüümsete puhverserverite kasutamine

Internetis leiduvate anonüümsete ressurssidega, mis on puhverserverid, mis võimaldavad teil Internetis surfates muuta või peita kasutaja arvuti tegelikku välist IP-aadressi, on olukord mõnevõrra erinev.

Siin tekivad ühenduse vead peamiselt just ressursside enda probleemide tõttu. Selle tulemusel kuvatakse sageli brauseris teade Gateway Timeout. See tähendab ainult seda, et taotletud ressurss, mis on võimeline töötama kas puhverserverina või lüüsina, ei saanud õigeaegselt vastust ühenduse hierarhias tema kohal asuvalt serverilt.

Siin saate teha kõige lihtsamat - lihtsalt ja viimase abinõuna (kui olete ressursi funktsionaalsuses kindel) lihtsalt taaskäivitage süsteem. Võib-olla mõnikord võib see nõuda viirusetõrje või tulemüüri keelamist või saidi enda lisamist erandite loendisse, kuna nii viirusetõrje kui ka tulemüür on võimelised blokeerima mõned nende arvates kahtlased saidid.

Järeldus

Põhimõtteliselt uurisime levinumaid olukordi ja lihtsamaid meetodeid nende parandamiseks, laskumata lihtsalt probleemi tehnilisse külge. Eraldi tasub öelda, et enamikul juhtudel ei ole puhverserveritega suhtlemise puudumine seotud kriitiliste rikkumistega operatsioonisüsteemide töös. Pigem on see erijuhtum.

Asi pole isegi mitte kasutaja seadetes, vaid seda tüüpi ressursside enda toimivuses, eriti anonüümsete seadmete kasutamise korral. Tegelikult, nagu ülaltoodud materjalist näha, saab probleeme lahendada üsna lihtsalt. Mõnikord peate isegi lihtsalt kontrollima, kas võrguühendus ja juurdepääs Internetile on aktiivsed, vastasel juhul juhtub ka nii, et süsteemses salves olev ikoon näitab, et ühendus on aktiivne, kuid tegelikult on see piiratud või puudub üldse (enamasti seoses Wi-Fi-ühendustel põhinevate ühendustega).

Puhverserver on teenus, mis asub kohalikus arvutis või kaughostis. See tööriist täidab järgmisi funktsioone: filtreerib liiklust ja tagab selle turvalisuse, tagab saitide külastamisel anonüümsuse, suurendab teabeedastuse kiirust ja palju muud. Mõnikord ühendub süsteem võrku puhverserveri kaudu. Käesolevas artiklis vaatleme, miks sellistes olukordades kuvatakse teade "Kontrollige puhverserveri ja tulemüüri sätteid" ja mida kasutaja peab tõrke lahendamiseks tegema.

Teade seadete kontrollimise vajadusest

Probleemile “Kontrolli puhverserveri ja tulemüüri sätteid” lahenduse leidmine sõltub sellest, kas kasutaja pääseb võrku puhverserveri kaudu või mitte. Funktsionaalsete omaduste põhjal võib vaheserverid jagada kahte tüüpi: veebiserverid ja arvutisse installitud rakendused. Kui ühendus luuakse läbi rakenduse (Kerio või Squid), siis tuleb kontrollida, kas sätted on kadunud. Kui pääsete võrku kaugpuhverserveri ressursse kasutades, on probleemi lahendamiseks kaks võimalust.

- vaadata saadaolevate vaheserverite loendit;

- veenduge, et puhverserveri port ei ole hetkel hõivatud mõne muu ülesandega, mis põhjustab teenuse ajutiselt blokeerimise.

Et kontrollida, kas teie arvuti töötab korralikult, minge teise arvuti puhverserveri kaudu võrku. Kui kuvatakse ka teade "Kontrollige puhverserverit ja tulemüüri sätteid", toimige järgmiselt.

Sarnased vead:

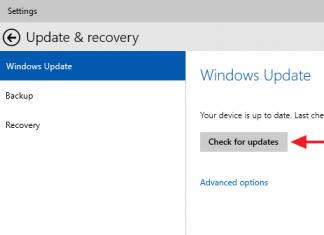

1. samm: keelake puhverserver

Esimene asi, mida saate proovida, on puhverserveri keelamine, kuigi see on kasutaja jaoks üsna valus. Meetodit nimetatakse valusaks, kuna juurdepääs võrgule jääb alles ja saidid laaditakse, kuid mitte kõik ressursid pole juurdepääsetavad, vaid ainult need, mis ei tööta läbi vaheserveri. Ülejäänud jäävad blokeerituks. Saate puhverserveri keelata selle brauseri sätetes, mida kasutate Interneti-juurdepääsuks. Muidugi näeb seadete menüü igas brauseris välja erinev, kuid üldiselt saab protsessi kirjeldada järgmiselt:

Puhverserveri andmed

2. samm: maakleri seadistamine

Tõhusam meetod on puhverserveri konfigureerimine. Mõelgem sellele protsessile. Konkreetse riigi jaoks saadaolevate tasuta vahendusserverite loendid postitatakse veebis. Mida sa tegema pead?

IP-aadresside ja pordi numbrite sisestamine

- taaskäivitage brauser (meie puhul on see Yandex).

Nüüd saate oma IP-aadressi kontrollida mõne teenuse abil. See määrab, et pääsete võrku mitte oma arvutist, vaid seadetes muudetud IP-st. Kuid sel juhul puuduvad andmed kasutatava OS-i ja hosti kohta ning teave teie asukoha kohta on ebausaldusväärne.

Mida teha, kui võrguga ühenduse loomiseks ei kasutata puhverserverit

Kui Interneti-ühenduse loomiseks puhverserverit ei kasutata ja teade „Kontrollige puhverserveri ja tulemüüri sätteid” kuvatakse endiselt, proovige järgmist.

- veenduge, et Internet töötaks normaalselt (vajadusel taaskäivitage modem/ruuter või ühendage see mõneks ajaks isegi vooluvõrgust lahti);

- tehke arvuti tavaline taaskäivitamine - võib-olla on süsteem lihtsalt "väsinud" ja vajab lühikest puhkust;

- avage sait teisest arvutist - ressursi või teie teenusepakkuja töös võib esineda vigu;

- minge veebilehele teisest brauserist - võib-olla ei tööta brauser õigesti ja peate selle uuesti konfigureerima või uuesti installima;

- kontrollige, kas sait on blokeeritud turvaohu tuvastanud viirusetõrje poolt (tavaliselt kuvab programm sellekohase teate).

Kui need sammud ei aita, proovige järgmist. Võib juhtuda, et saidi arendajad muutsid IP-d ja arvuti üritab vanal aadressil ressursiga ühendust võtta. Sel juhul avage käsuviip ja sisestage käsk ipconfig /flushdns (kuna probleem võib olla DNS-i sätetes).

Sisestage käsureale ipconfig /flushdns

Kui kasutate sisseehitatud tarkvara, mis kaitseb teie arvutit erinevate ohtude eest (tulemüürid, tulemüürid, tulemüürid), vaadake üle seaded, kuna sellised programmid võivad blokeerida juurdepääsu mustas nimekirjas olevatele saitidele.

Siit saate teada, mida keskmine kasutaja saab teha, kui talle ilmub süsteemiteade "Kontrollige puhverserveri ja tulemüüri sätteid".

Kokkupuutel