Olenemata sellest, kas olete paranoiline või lihtsalt hindate oma andmeid, peaksite olema teadlik ohtudest, mida eemaldatavad salvestusseadmed teie andmetele kujutavad. Jah, jah, ma räägin mälupulkadest ja välistest kõvaketastest. Neid on lihtne kaotada, kuid see võib põhjustada palju kahju. Just neile, kes on sunnitud töötama nii oluliste andmetega, loodi iStorage'i tooted. Nende hulgas on väliseid kõvakettaid ja välkmäluseadmeid ning just viimastest ma räägingi. Niisiis, dataAshur USB-draivid.

Kas datAshur näeb välja täpselt sama? nagu tavaline mälupulk (neid on saadaval mahuga 4–32 gigabaiti; Venemaal müüakse kahte vanemat mudelit 16 ja 32 GB), ületades pisut selle mõõtmeid: 80 x 20 x 10,5 mm, kaal 25 grammi. Pealegi on mälupulk ka väliselt väga hea, mustas korpuses, pehme puutetundliku plastikuga kaetud ja täiendava metallkorpusega, millesse saab selle peita. Otsa sisestatakse tugev kaablirõngas. Sellel olevad identifitseerimismärgid sisaldavad silte "datAshur" ja "iStorage". Seade tarnitakse traditsioonilises blisterpakendis, mis on igast küljest tihedalt suletud, nii et selle lahtipakkimiseks vajate usaldusväärseid kääre.

Kuid loomulikult on sellel mälupulgal mõned erilised funktsioonid. "Ashur" erineb lihtsatest kolleegidest 11-klahvilise klaviatuuri ja kolme erinevat värvi LED-i poolest, tavalistel välkmäluseadmetel on aga tavaliselt ainult üks. Nupud on väikesed, kuid mugavad - need on kummeeritud, vajutage selge klõpsuga, lisaks tähtedele on mugavuse huvides peal numbrid.

Esiteks kaitseb see mälupulk teie andmeid füüsilise mõju eest. Vastupidav metallkorpus kaitseb teid põrutuste eest ning IP57 tolmu- ja niiskuskaitse kaitseb teid tüütute vedelikega seotud probleemide eest. Muidugi ei tasu meres ujuma minna, datAshur kaelas, kuid seade ei kannata lühiajalist juhuslikku kokkupuudet veega.

Kogu paroolikaitse toimib üsna lihtsalt. Vajutame klahviga nuppu, kaks LED-tuli hakkavad vilkuma, paludes teil sisestada PIN-kood (seda saab määrata vahemikus 7 kuni 15 tähemärki), sisestage see, vajutage uuesti klahvi ja kui kood on õigesti sisestatud, mõlemad LED-tuled vilguvad sujuvalt, kinnitades edu ja seadme avamist. Sul on aega 30 sekundit, kuni roheline indikaator vilgub, selle aja jooksul pead ühendama seadme arvuti/tahvelarvutiga/millega iganes vajad USB pesaga, pärast mida saad seda kasutada. Seadmest lahtiühendamisel blokeeritakse mälupulk automaatselt.

Kui parool on valesti sisestatud, süttib punane LED ja teil on üks katse vähem. Pärast kümmet ebaõnnestunud katset muutuvad andmed täiesti kättesaamatuks. Seda tuleb arvestada ja ärge laske lastel, töötajatel, tüdrukutel ega üldiselt kellelgi datAshuriga "mängida".

DataAshuri kena omadus on võimalus määrata kaks pin-koodi, "kasutaja" ja "admin", kui "kasutaja" kood sisestati 10 korda valesti - saate selle lähtestamiseks kasutada "administraatorit", see võimaldab teil kinkige kellelegi mõneks ajaks mälupulk väiksema andmete kaotamise ohuga.

Klaviatuuri abil tehakse mitmeid lisatoiminguid, näiteks klahvi vahetamine (juhistes on kõike hoolikalt kirjeldatud).

Esmapilgul tundub see väga lihtne, kuid tegelikult - datAshuri sees krüpteeritakse andmed lennult, kasutades AES-algoritmi 256-bitise võtmega (Rijndaeli šifr, mis on valitsuse krüpteerimisstandard). Sellepärast ei anna isegi keerulised toimingud, mis hõlmavad mälukiipide lahtijootmist ja nendega otsest tööd, midagi (eriti kuna datAshur on sees täidetud epoksüvaiguga, mis muudab kahjustusteta lahtivõtmise peaaegu võimatuks).

Tehniliselt on see rakendatud väga asjatundlikult. Välkmälu ja spetsiaalne krüptograafiaprotsessor paigaldatakse otse seadme korpusesse. See protsessor genereerib juhusliku võtme, mida kasutatakse välklambile kirjutatu krüpteerimiseks ja salvestab selle oma sisemällu, millele väljastpoolt ligi ei pääse. Sinna salvestatakse ka PIN-kood. Kui PIN-kood on õigesti sisestatud, saab protsessor juurdepääsu võtmele ja kasutab seda andmete dekrüpteerimiseks, kui kood on 10 korda valesti sisestatud, võti lihtsalt “ununeb”.

Tasub arvestada, et krüptimisprotsessori toiteks kasutatakse sisseehitatud akut, seega tuleb seda mälupulka aeg-ajalt laadida, see ei tekita probleeme, kuna laetakse USB-lt, tasub lihtsalt arvestada, et kui aku on tühi, peate selle esmalt ühendama USB-ga ja seejärel avama.

Muidugi saab mälupulgal turvalist salvestust korraldada tasuta, kasutades näiteks programmi True Crypt, kuid riistvaralisel krüptimisel on mitmeid eeliseid.

Esiteks on see kiirem, katsetasin seda välkmälu, see töötab tavalise välkmäluseadmega võrreldes praktiliselt ilma kiiruse vähenemiseta, näidates USB 2.0 jaoks maksimaalseid tulemusi.

Teiseks on datAshurit lihtsam kasutada kui krüpteerimisprogramme, eriti kogenematute kasutajate jaoks.

Kolmandaks, kuna krüptimine on süsteemi jaoks läbipaistev, töötab datAshur kõigi operatsioonisüsteemide ja seadmetega, alates OS X-st kuni USB OTG-d toetavate nutitelefonideni ja kaasaegsete nutiteleriteni.

Neljandaks on olukordi, kus krüpteerimisprogrammi pole võimalik mitte ainult installida, vaid isegi lihtsalt käivitada: kellegi teise arvuti, ranged ettevõtte eeskirjad ja nii edasi.

Viiendaks on krüpteerimisprogrammid vastuvõtlikud erinevatele keerukatele rünnakutele parooli hankimiseks, näiteks klaviatuuri kaaperdamisele. DataAshuri riistvara krüptimine välistab selle võimaluse.

Tasub arvestada, et dataAshur ei kaitse kõige usaldusväärsema häkkimismeetodi - termorektaalse - eest, kuid selle eest ei kaitse ükski krüptosüsteem maailmas. Muudel juhtudel kaitseb datAshur teid usaldusväärselt probleemide eest kaotsimineku või volitamata juurdepääsu korral.

Nende mälupulkade maksumus on 5900 rubla. 16 GB ja 7900 hõõruda. 32 GB eest saate neid osta. Muidugi on see hind märgatavalt kõrgem kui sama mahuga lihtsate mälupulkade maksumus, kuid kui kaalul on oht kaotada oluline teave, ei tundu see usaldusväärse krüptokaitse hind ülemäärane.

) Ma puudutasin isikuandmete kaitsmise teemat, kuid see meetod pole usaldusväärne, kuna saate parooli kaustast eemaldada.

Üheks sellise kaitse võimaluseks on Windowsi (7 või 8) sisseehitatud krüpteerimisfunktsioon BitLocker. Selle abiga saate panna parooli mälupulgale, välisele draivile või mis tahes ketta partitsioonile ja kaitsta seeläbi isiklikku teavet volitamata isikute juurdepääsu eest.

Kuid on üks puudus - see funktsioon pole kõigi Windowsi versioonide jaoks saadaval. Ainult Windows 7 versiooni jaoks Ülim, Windows 8 jaoks - versioonis Pro.

Alternatiivne kaitsevõimalus on tasuta/tasulised programmid, mis loovad virtuaalne krüptitud ketas- see on spetsiaalne konteinerfail, ühendamisel ilmub süsteemi eraldi ketas, millega saate töötada nagu tavalise kettaga. Ma kasutan selliseid konteinereid viirusetõrjes Kaspersky Crystal. Samuti on tasuta programme, näiteks TrueCrypt.

Kuid TrueCrypti olukord on praegu ebaselge (oli teave, et avastati haavatavused ja projekt suleti), nii et me ei võta seda praegu arvesse, vaid kasutame Windowsi sisseehitatud krüpteerimisfunktsiooni, tingimusel et teie operatsioonisüsteemi versioon on seda funktsiooni.

Vaatame mälupulga krüptimise näidet:

Flash-draivi krüptimine.

Välkmäluseadme krüptimiseks peate minema Explorerisse, paremklõpsake välkmälupulgal ja valige "Luba BitLocker":

Käivitub "Disk Initialization", mille järel peate valima "Ketta avamise meetod".

Valige esimene meetod- "Kasutage ketta avamiseks parooli", sisestage parool ja klõpsake nuppu "Järgmine":

Kui unustate parooli, saate selle võtmega taastada juurdepääsu mälupulgale, seega salvestage see kindlasti kõvakettale, mõnda enda kausta, mida tavaliselt keegi peale teie ei kasuta.

Faili salvestamisel saate määrata näiteks mälupulga suuruse, et oleks selge, millise mälupulga jaoks see võti on mõeldud:

Pärast taastevõtme salvestamist muutub nupp aktiivseks "Edasi":

Krüpteerimisprotsessi alustamiseks klõpsake seda, seejärel klõpsake nuppu "Alusta krüptimist":

Krüpteerimine ise võtab kaua aega (30 minutit), nii et oodake teadet selle lõpetamise kohta:

Pärast nupu "Sule" klõpsamist näeb krüptitud ketas Exploreris välja selline:

Pärast krüptimist avaneb juurdepääs mälupulgale, nii et saate failidega töötada. Nüüd eemaldame mälupulga ja ühendame selle uuesti. Ilmub parooli sisestamise aken:

Koduarvutis saate märkida valiku kõrval oleva ruudu "Tulevikus avage see arvuti automaatselt". Sel juhul ei pea te selles arvutis parooli sisestama, kuid kõigis teistes arvutites peate parooli sisestama ühenduse loomisel.

Kettapartitsiooni krüptimine.

Kettapartitsiooni krüptimiseks on protseduur sama - peate kettal paremklõpsama ja valima "Luba BitLocker", seejärel sisestage parool, salvestage taastevõti ja teostage krüptimine.

Kuid pidage meeles, et krüpteerimine võtab kaua aega, eriti kui kettaruumi on palju. Seetõttu soovitan luua kettale eraldi väikese partitsiooni (maht sõltub sellest, mida sinna salvestate) ja seejärel see partitsioon krüpteerida. Uue kettapartitsiooni loomiseks võite kasutada tasuta programmi Partition Manager. Õppetund selle programmi kohta.

Kuidas BitLockerit keelata.

Krüptimise keelamiseks minge juhtpaneelile ja valige "BitLockeri draivi krüptimine":

Leidke oma draiv ja klõpsake "Lülita BitLocker välja":

Järgmises aknas kinnitame ketta dekrüpteerimise:

Järeldused.

Kui teil on sobiv Windowsi versioon, saate välkmäluseadme või ketta krüptida ilma kolmanda osapoole tarkvarata. See on eriti mugav mälupulga jaoks, kuna saate seda kasutada mis tahes Windowsi arvutis. Tõsi, Windows XP ja Vista puhul saate mälupulgaga töötada ainult lugemisrežiimis (te ei saa faile kirjutada), kuid teises Windows 7 või 8 arvutis saate töötada ilma mingeid piiranguid.

Kui teie Windowsi versioonil pole BitLockeri funktsiooni, peate andmete krüptimiseks kasutama spetsiaalseid programme, millest räägime eraldi õppetükis.

Retsept: kuidas teha krüptitud USB-mälupulka?

- Infoturbe

Igal inimesel on saladusi. Isiklik päevik, Šveitsi pangakonto parool, fotod potentsiaalse vaenlase kindlustustest, igiliikuri joonised, armukeste nimekiri ja iial ei tea, mis veel. Andmeid on mugav salvestada USB-mälupulgale. See on väike, odav, mahukas. Seda on lihtne taskus kaasas kanda, lihtsalt ära peita või teisele inimesele anda. Kuid sama lihtne on mälupulga kaotamine.

Ülesanne: Mul on vaja USB-mälupulka, millel kogu teave on krüptitud. Kui sisestan arvutisse mälupulga, peaks see küsima parooli ja seda ei saa ilma õige paroolita dekrüpteerida. Välkmälupulk peaks töötama iseseisvalt, ilma arvutisse tarkvara installimata.

Võtame kõik meie käsutuses olevad mälupulgad ja alustame.

Samm 1.

Laadige alla TrueCrypt. Nüüd on uusim versioon 6.1a. Toimub venestamine. TrueCrypt on tasuta avatud lähtekoodiga andmete krüptimise programm. Töötab Windowsis, Macis ja Linuxis.Installige oma arvutisse TrueCrypt. Flash-draivi loomiseks peame installima ainult TrueCrypti. Seejärel saab TrueCrypti eemaldada.

2. samm.

Valmistame mälupulga tööks ette. Esiteks kustutame sealt kõik andmed. Nüüd käivitage TrueCrypt ja valige menüükäsk Tööriistad --> Traveler Disk Setup...Ilmuvas aknas märkige draivitäht, kuhu välkmälu on hetkel ühendatud, ja krüptitud andmetega faili [veel puudub] tee: e:\datafile.tc

Soovitan seadistada ülejäänud valikud nagu ekraanipildil.

Klõpsake nuppu Loo ja TrueCrypt kirjutab kõik vajalikud hooldusfailid mälupulgale.

3. samm.

Nüüd jääb üle vaid luua mälupulgal olevate andmetega krüpteeritud fail.Menüüs TrueCrypt valige Tööriistad --> Köite loomise viisard

Märkame tee sama faili juurde, mille sisestasime välkmäluseadme loomisel:

Valime krüpteerimis- ja räsimisalgoritmid vastavalt meie maitsele. Soovitav on jätta kõik nii nagu on.

Valige andmefaili suurus. Kuna soovime, et kogu mälupulga ruum oleks krüpteeritud, sisestame maksimaalse võimaliku arvu.

Me mõtleme välja ja sisestame parooli. Ole ettevaatlik! Parool peaks olema pikk ja keeruline, et seda ei saaks toore jõuga murda. Aga ka meeldejääv. Sest kui unustate, lähevad andmed kaotsi.

Nüüd valime failisüsteemi tüübi ja liigume hiirega üle aknaala, et True Crypt saaks genereerida tõeliselt juhusliku arvu. Klõpsake nuppu Vorming.

Mõne minuti pärast luuakse mälupulgal suur krüptitud fail.

Kui sisestate sellise välkmäluseadme mis tahes arvutisse, kus töötab Windows, kuvatakse aken:

Ja kui parool on õigesti sisestatud, ühendab süsteem krüptitud faili teise kettana.

Mõned hoiatused

Seega on meil mälupulk, mis on krüpteeritud usaldusväärse algoritmiga ja on valmis töötama mis tahes, isegi ettevalmistamata arvutiga. Muidugi pole täiuslikku kaitset olemas, kuid nüüd vajab potentsiaalne ründaja teie andmeteni jõudmiseks mitu suurusjärku rohkem aega, raha ja kogemusi.Enne välkmäluseadme eemaldamist ärge unustage ketast tegumiribal oleva ikooni kaudu lahti ühendada.

Pidage meeles, et pärast redigeerimist või vaatamist võivad teie tundlikud andmed jääda ajutistesse failidesse või operatsioonisüsteemi lehefaili.

Krüptimise kasutamise fakt ei jää saladuseks. Arvutisse võib jääda logi- või registrikirjeid. Välkmäluseadme sisu viitab avalikult krüpteerimistehnoloogia kasutamisele. Seega on rektotermilised häkkimismeetodid kõige tõhusamad.

Krüpteerimise fakti varjamiseks pakub TrueCrypt topeltpõhjaga ja peidetud operatsioonisüsteemiga krüpteeritud kettatehnoloogiaid. Aga see on hoopis teine lugu.

Post-scriptum

Täname kõiki arutelus osalejaid huvitavate küsimuste ja kriitika eest.Järelsõnana tahan vastata kahele kõige populaarsemale vastulausele.

- Miks mitte kasutada sisseehitatud Windowsi NTFS-i krüptitud failisüsteemi, nagu soovitatakse?

- Miks on vaja mälupulka, et see oleks autonoomne, kuna saate TrueCrypti oma arvutisse püsivalt installida? Ja kui ühendate välkmälu kellegi teise arvutiga, siis klahvilogijad ja muud järjehoidjad võivad meid päästa.

Kõige tähtsam. EFS krüpteerib ainult failide sisu. Failide loend, alamkaustade struktuur, nende nimed, suurused ja redigeerimiskuupäevad jäävad avatuks. See teave võib teid otseselt ohustada või olla teie edasise arengu põhjuseks. Kui teie kaustast leiavad nad krüpteeritud faili BlackNal Movement.xls või The Rape of a Thirteen-Year-Old Virgin.avi, siis faili enda krüpteerimine teid kuidagi lihtsamaks ei tee.

Teiseks. Krüptitud failid on saadaval seni, kuni olete arvutisse sisse logitud. Pole vahet, kas töötate salastatud teabega või mängite sapööri. Muidugi on parem mitte lubada kellelgi teie arvutit teie sisselogimise kaudu kasutada. Kuid olukorrad on erinevad. Lisaks ei tea te Windowsi all töötades isegi oma arvutis kunagi, milline protsess teie failisüsteemis rändleb. TrueCrypt pakub krüptitud helitugevusega töötamiseks lihtsat ja intuitiivset seansihaldust. Paigaldatud, töötatud, lahti monteeritud. Andmete kättesaadavuse aeg väheneb suurusjärkude võrra. Ja sellega kaasneb risk.

Ja lõpuks autonoomia ja kaasaskantavuse kohta mis tahes arvutisse. Sisestades välkmälu kellegi teise arvutisse, võtame riski ega peaks seda regulaarselt tegema. Kuid jällegi on olukorrad erinevad. Põhiarvuti võib üles öelda, visata 3 aastat tagasi prügikasti või jääda teise riiki. Konkreetne stsenaarium - kujutage ette, et läksite ärireisile ja unustasite oma mälupulga tööle. Ja peate sekretärile telefoni teel selgitama, kuidas vajaliku failini jõuda. Teavet tuleb mitte ainult usaldusväärselt kaitsta. Samuti peaks see olema kergesti ligipääsetav. Kõik, mida vajate TrueCrypti abil mälupulgal olevatele failidele juurde pääsemiseks, on standardkonfiguratsioonis XP-ga töötav arvuti, parool ja 10 sekundit. EFS-iga saate saavutada ka mälupulga kaasaskantavuse. Kuid ühendamise protseduur on palju keerulisem. Peate võtme dekrüpteerima ja importima. Ja seansi lõpus kustutage see süsteemist.

Loomulikult on kirjeldatud retseptil mitmeid puudusi ja nõrkusi. Kuid, IMHO, see on hetkel kõige praktilisem ja tasakaalustatum viis saladusi hoida.

Head päeva! Täna räägime elektroonilisele teabele volitamata juurdepääsu probleemist. Pealegi püüame oma teavet usaldusväärselt kaitsta, sest kui me seda teeme, siis kindlasti. Ja me teeme seda vabavaraliste (vabalt levitatavate) tööriistade abil.

Muidugi on palju lihtsamaid programme, mis ei nõua esinejalt suurt hulka tegevusi, kuid nende kõigi miinuseks on töö eest tasu maksmine.

Samuti kaalusime, millise tarkvaratoote valikul ühendust võtta, võimalust kasutada lisaks Windows OS-ile ka *nixi. Seetõttu otsustasin pärast kõigi plusside ja miinuste kaalumist kirjutada TrueCrypt tarkvarast, mille põhiülesanne on andmekandjate krüpteerimine. See tarkvara on tasuta ja avatud lähtekoodiga.

Ülesanne on lihtne, looge väline andmekandja, mis sisaldab teavet krüptitud kujul, ja sellele teabele pääsete juurde ainult parooli sisestades. Välkmälupulka saab kasutada erinevates arvutites.

Kasutame koos teiega versiooni 7.1a, kuna seda on testinud mitmed sõltumatud audiitorid ja see on leitud olevat ohutu. Saate selle alla laadida. Samuti on vahetult programmi enda all toetatud keelte loend, kus peaksite valima vene keele ja laadima alla ka lokaliseerimise.

Pärast installiprogrammi allalaadimist alustame. Käivitage fail TrueCrypt Setup 7.1a.exe.

Valime Extract, kuna installime programmi kaasaskantavale seadmele, ei pea seda arvutis omama. Valime lahtipakkimise koha, olgu selleks Minu dokumendid. Järgmisena lepime kokku, et esmaseks loomiseks/krüpteerimiseks on siiski vaja süsteemi installida vajalikud draiverid. Ja me lõpetame installimise, kontrollides, kas ruut Ava sihtkoha asukoht, kui olete lõpetanud on märgitud. Kui installimine on lõppenud, avaneb installitud programmiga kaust, käivitage fail TrueCrypt.exe.

Üldiselt on programmil palju erinevaid võimalusi ja selles artiklis käsitleme ainult ühte. Nagu mäletate, peame looma kõige mobiilsema "musta kasti".

Valmistage andmekandja ette, eemaldage sellelt kogu teave või kopeerige see kõvakettale. Samuti peate selle vormindama standardsete Windowsi tööriistade abil. Avage Minu arvuti, välkmäluseadmel RMB ja valige vorming.

Seadsime failisüsteemiks NTFS, kuna loome kogu mälupulga suuruse faili, mis on suurem kui 4 GB, FAT32 süsteemis ei teki. Köitesildil märkige kandja nimi, vastasel juhul ei pruugi te midagi märkida.

Pöördume tagasi meie värskelt installitud Truecrypt programmi juurde. Esiteks lokaliseerime, meie puhul venestage. Pidage meeles, et laadisime saidilt alla venestamisfaili ? Nüüd läheme selle juurde ja pakime selle lahti, seejärel viskame kogu sisu TrueCryptiga kausta. Fail Language.ru.xml peaks sattuma samasse kausta TrueCrypt.exe. See peaks välja nägema selline:

Pärast lahtipakkimist pöördume tagasi programmi TrueCrypt juurde. Ülemisest menüüst otsime jaotist Seaded -> Keel valige loendist vene keel ja klõpsake nuppu OK.

Nüüd asume otse mälupulgal krüptitud konteineri loomisele. Loome mälupulgal tühja faili. Põhimõtteliselt pole vahet, kuidas te seda nimetate ja millise laienduse määrate. Soovitan panna ainult suure andmemahuga failide laiend (nt *.iso või .mkv) ja nimetada need vastavalt. Meie puhul mängib "musta kasti" konteineri rolli fail The_Matrix_Reloaded.iso. Tühja faili loomiseks paremklõpsake mälupulgal mis tahes tühjal alal ja valige Loo -> Text document.txt, seejärel muutke selle nime ja laiendit. Kui fail on loodud, teeme selle kaasaskantavaks. Selleks minge programmi ülemisse menüüsse Tööriistad -> Kaasaskantava meedia seadistamine. Valige failiparameetrite väljal hoolikalt oma mälupulk. Märkige ruut Ühenda TrueCrypti helitugevus automaatselt ja märkige alloleval väljal nupu Sirvi abil fail, mille me varem flash-meediumil lõime. Minu puhul on see The_Matrix_Reloaded.iso.

Klõpsake nuppu Loo, seejärel nuppu OK ja sulge. Nüüd on mälupulgal loodud fail autorun.inf koos kirjutatud skriptiga faili TrueCrypt.exe laadimiseks ja konteineri paigaldamiseks. Kuid tahaksin kohe märkida, et kui irdkandjalt automaatkäivitus on blokeeritud või täielikult keelatud, siis see ei tööta. Selleks peate oma kõrvadega tegema pettuse, kuid sellest lähemalt allpool. Praegu loome oma failis tegelikult krüpteeritud konteineri. Lähme juurde Tööriistad -> Köite loomise viisard.Valige ülemine üksus: Looge krüptitud failikonteiner.

Järgmisena klõpsake mahu paigutuse väljal nuppu Sirvi ja valige meie varem loodud fail. Minu puhul on see The_Matrix_Reloaded.iso. Klõpsake nuppu Edasi, soovi korral muutke krüpteerimismeetodeid, kuid kui te ei soovi, klõpsake nuppu Edasi. Jaotises Mahu suurus peate määrama krüptitud konteineri suuruse. Siin on teie otsustada, kas see võib olla kogu välkmäluseadme jaoks või see võib olla pool ja valetada nii-öelda koos avatud andmetega. Sisestage number MB-des ja liikuge edasi.

Järgmisena peame looma parooli ja TrueCrypt toetab nii lihtsaid paroolifraase kui ka võtmefaile ning isegi võtmefaile ja -fraase koos. Piirdume lihtsa parooliga, sisestades selle mõlemale väljale ja liigume edasi.

Viimasel etapil Köite vormindamine Valikute jaotises peaksite valima NTFS-failisüsteemi. vajuta nuppu Märkige üles ja mine jooma teed. TrueCrypti krüpteerimiseks kuluv aeg oleneb krüpteeritud konteineri suurusest, kuid igal juhul jääb aega teed juua :)

Selle tulemusena on meil kaasaskantav andmekandja, millel asuvad: TrueCryptiga kaust, automaatkäivituse fail autorun.inf ja konteinerfail, mis sisaldab tegelikult kõiki meie andmeid. Meediumi ühendamisel mis tahes arvutiga Windows XP-st Windows 10-ni avaneb parooli sisestamise aken ja pärast selle sisestamist paigaldatakse teine ketas, millel tegelikult asuvad meie krüptitud andmed. Kuid juhtub, et mõnes arvutis on automaatkäivitus keelatud. Selleks soovitan kasutada minu loodud bat-faili või luua see ise. Looge fail mälupulgal. Tühja faili loomiseks paremklõpsake mälupulgal mis tahes tühjal alal ja valige Loo -> Text document.txt. Nimetage see ümber start.bat või mount.bat, nagu soovite, paremklõpsake sellel ja valige Redigeeri. Failis endas salvestame rea:

truecrypt\truecrypt.exe /q taust /e /m rm /v "The_Matrix_Reloaded.iso"

Kus muudate The_Matrix_Reloaded.iso konteinerfaili nimeks. Noh, lahtiühendamiseks saate luua ka partiifaili stop.bat või unmount.bat, mille kehasse saate sisestada järgmise:

truecrypt\truecrypt.exe /q /d

Protseduur on tegelikult väga lihtne ja TrueCryptil on palju funktsioone. Ja krüptimise usaldusväärsuse tase on arvestatav. Allpool lisan arhiivi, mis sisaldab:

- TrueCrypt Setup 7.1a.exe

- langpack-ru-1.0.0-for-truecrypt-7.1a.zip

- start.bat

- stop.nahkhiir

USB-draivid on väikesed, kaasaskantavad ja mitmekülgsed salvestusseadmed. Välkmälupulgad on arvutite vahel andmete edastamiseks väga mugavad. Kuid nende kaasaskantavuse ja kompaktse suuruse tõttu võib USB-meedium kergesti kaduda. Seetõttu peate hoolitsema mälupulgal olevate andmete usaldusväärse kaitse eest.

Kahjuks ei saa te lihtsalt kogu draivile parooli määrata nagu nutitelefoni või arvutiga. Failide kaitse parandamiseks peate kasutama krüptimist. Kui te ei soovi eraldi osta turvalist riistvaraliselt krüptitud välkmäluseadet, saate sarnase turbetaseme saavutamiseks kasutada tasuta tarkvara.

Selles artiklis oleme pakkunud mitmeid lihtsaid viise USB-mälupulgal olevate failide ja kaustade kaitsmiseks.

Kui teil on vaja kaitsta ainult üksikuid olulisi dokumente ja te ei pea krüpteerima terveid kaustu, võite piirduda ainult üksikute failide paroolikaitse määramisega.

Paljud programmid, sealhulgas Word ja Excel, võimaldavad teil faile parooliga salvestada.

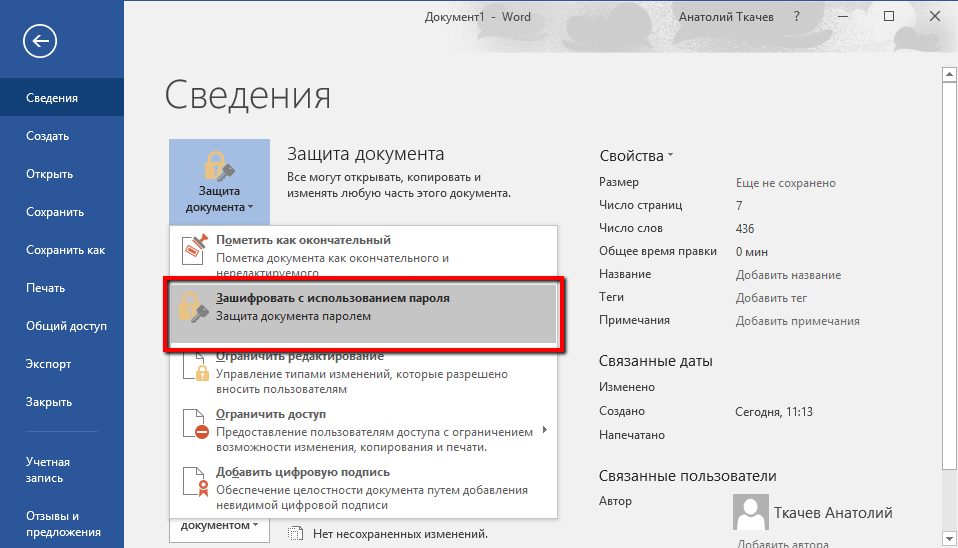

Näiteks kui vajalik dokument on avatud Microsoft Wordi tekstiredaktoris, saate minna menüüsse Fail > Üksikasjad, valige üksus Dokumendi kaitse ja valik Krüpteeri parooliga.

Jääb vaid määrata turvaline parool ja kinnitada selle installimine. Salvestage dokument kindlasti ja jätke parool kindlasti meelde või kirjutage üles.

Laadige alla VeraCrypti kaasaskantav versioon ja eraldage see USB-draivi. Rakenduse käivitamisel kuvatakse saadaolevate draivitähtede loend. Valige täht ja vajutage Loo helitugevus

Faili sees virtuaalse krüptitud ketta loomiseks valige suvand Looge krüptitud failikonteiner ja klõpsake nuppu "Järgmine".

Järgmises etapis saate valida helitugevuse tüübi: tavaline või peidetud. Peidetud helitugevuse kasutamine vähendab ohtu, et keegi sunnib teid parooli avaldama. Meie näites loome tavalise helitugevuse. Järgmisena valige krüptitud köite asukoht – eemaldatav USB-draiv.

Seadistage krüptimine ja määrake helitugevuse suurus (ei tohi ületada USB-draivi suurust). Seejärel valige krüpteerimis- ja räsialgoritm, saate kasutada vaikesätteid. Seejärel määrake oma helitugevuse parool. Järgmises etapis määravad teie juhuslikud hiireliigutused krüptimise krüptograafilise tugevuse.

Kui krüpteerimine on lõppenud, saate iga kord, kui ühendate USB-draivi mis tahes arvutiga, käivitada selles hostitud VeraCrypti ja ühendada andmetele juurdepääsu saamiseks krüptitud failikonteineri.

VeraCrypt toetab tervete partitsioonide ja salvestusseadmete krüptimist.

Laadige alla VeraCrypt ja installige programm oma arvutisse. Rakenduse käivitamisel kuvatakse saadaolevate draivitähtede loend. Valige täht ja vajutage Loo helitugevus. Käivitub VeraCrypt Volume Creation Wizard.

Kogu USB-draivi krüptimiseks valige suvand Krüptige süsteemiväline partitsioon/draiv ja klõpsake nuppu "Järgmine".

Järgmises etapis saate valida helitugevuse tüübi: tavaline või peidetud. Peidetud helitugevuse kasutamine vähendab ohtu, et keegi sunnib teid parooli avaldama.

Nõustaja järgmisel ekraanil tuleb valida seade, st. meie eemaldatav USB-draiv ning seejärel klõpsake "OK" ja "Next".

Meie näites loome tavalise helitugevuse. Nõustaja järgmisel ekraanil tuleb valida seade, st. meie eemaldatav USB-draiv ning seejärel klõpsake "OK" ja "Next".

Kogu USB-draivi krüptimiseks valige Krüptige partitsioon paigas ja klõpsake nuppu "Järgmine". VeraCrypt hoiatab teid, et peaksite oma andmetest varukoopia tegema, et kui krüptimise ajal midagi läheb valesti, saate taastada juurdepääsu oma failidele. Seejärel valige krüpteerimis- ja räsialgoritm, saate kasutada vaikesätteid. Seejärel määrake oma helitugevuse parool. Järgmises etapis määravad teie juhuslikud hiireliigutused krüptimise krüptograafilise tugevuse.

Seejärel valige puhastusrežiim. Mida rohkem ümberkirjutamistsükleid, seda usaldusväärsem on puhastus. Viimases etapis valige Krüpteerimine krüpteerimisprotsessi alustamiseks.

Kui krüpteerimine on lõppenud, peate iga kord, kui ühendate USB-draivi arvutiga, selle andmetele juurdepääsu saamiseks VeraCrypti abil.

Paljud kaasaegsed arhiivid, sealhulgas tasuta 7-Zip, toetavad AES-256 krüptimist ja failide paroolikaitset.

Installige 7-Zip, seejärel paremklõpsake USB-draivi failil või kaustal ja valige 7-Zip > Lisa arhiivi. Valige aknas "Lisa arhiivi" arhiivivorming ja määrake parool. Arhiveerimis- ja krüpteerimisprotsessi alustamiseks klõpsake "OK".

Kas leidsite kirjavea? Tõstke esile ja vajutage Ctrl + Enter