Juhtub, et peate võrgus olevate arvutite registris teatud parameetrit muutma. Loomulikult, mida rohkem arvuteid teil on, seda tüütum on seda käsitsi teha. Sel juhul saab protsessi automatiseerida, luues bat-faili, mis teeb võrguarvutites kõik vajalikud muudatused. Seda faili saab seejärel levitada rühmapoliitika, spetsiaalse tarkvara (nt Kaspersky Security Center) kaudu või lihtsalt kirjutada faili endasse arvutinimed ja käivitada see oma arvutis.

Juhtub, et peate võrgus olevate arvutite registris teatud parameetrit muutma. Loomulikult, mida rohkem arvuteid teil on, seda tüütum on seda käsitsi teha. Sel juhul saab protsessi automatiseerida, luues bat-faili, mis teeb võrguarvutites kõik vajalikud muudatused. Seda faili saab seejärel levitada rühmapoliitika, spetsiaalse tarkvara (nt Kaspersky Security Center) kaudu või lihtsalt kirjutada faili endasse arvutinimed ja käivitada see oma arvutis.

Üldiselt meeskond reg lisa järgnevalt:

reg lisa jaotise_nimi

Vaatame selle süntaksit üksikasjalikumalt. Parema mõistmise huvides vaatame registrikirje näidet:

See kanne on registris aadressil HKEY_CURRENT_USER\Software\Avast Software\Avast Browser Cleanup. Seda see on jaotise nimi . Võtame selle kirje lihtsalt näitena. Kui kavatsete registrit bat-faili kaudu redigeerida, teate kindlasti, kuhu vajalik kirje lisada. 🙂

Kui kanne lisatakse mõne teise arvuti registrisse, tuleb jaotise nime ette kirjutada arvuti nimi , nagu nii: \\arvuti_nimi\partitsiooni_nimi. Seega saate kohe kirjutada arvutite nimed nahkhiirefaili ja käivitada selle üks kord iseseisvalt. Loomulikult peavad teil domeenis olema vastavad õigused.

/v kirje nimi. Ekraanipildil on mitu sellist kirjet. Näiteks, Pluginad Puhastatud.

/ve määrab registrisse lisatud kirje nullväärtuse. Ei ole vajalik.

/t andmetüüp — registrikanded võivad aktsepteerida ühte järgmistest andmetüüpidest:

REG_SZ

REG_MULTI_SZ

REG_DWORD_BIG_ENDIAN

REG_DWORD

REG_BINAAR

REG_DWORD_LITTLE_ENDIAN

REG_LINK

REG_FULL_RESOURCE_DESCRIPTOR

REG_EXPAND_SZ

/s eraldaja — määrab märgid andmete koopiate eraldamiseks. Kasutatakse andmetüübi korral REG_MULTI_SZ rohkem kui ühe kande nimekirja kandmisel. Kui eraldajat pole määratud, kasutatakse vaikeeraldajat \0.

/d väärtus — lisatava registrikande väärtus.

/f — lisab jaotise või kirje kinnitust küsimata. Ei ole vajalik.

Üksikasjalikku abi saate käsurealt tippides

reg lisa /?Tulles tagasi meie näite juurde. Sisestasin käsureale:

reg lisage "HKEY_CURRENT_USER\Software\Avast Software\Avast Browser Cleanup" /v Primer /t REG_DWORD /d 0Sel juhul on jutumärke vaja selleks, et käsurida aktsepteeriks jaotise nimes tavaliselt tühikuid. Nagu näete, lõin parameetri Kruntvärv tüübiga REG_DWORD ja tähendus 0 .

Direktiiv on võimeline läbi viima kokku üksteist protseduuri. REG: PÄRING, LISAMINE, KUSTUTAMINE, KOPEERIMINE, SALVESTA, LAADIMISE, VÄLJALAADIMISE, TAASTAMISE, VÕRDLEMISE, EKSPORTI, IMPORTI. Igal neist protseduuridest on tavaliselt oma parameetrite komplekt.

Käsurealt kutsudes saadab REG-direktiiv operatsioonisüsteemi keskkonda nn tagastuskoodi: teate toimingu õnnestumise või ebaõnnestumise kohta. Kui tagastuskood on 0, tähendab see, et toiming lõpetati edukalt, kui see lõpetati veaga, on tagastuskood 1.

Üksikasjalikumat teavet REG-utiliidi kasutamise kohta saate käsureale käsku REG /?, et saada teavet loetletud protseduuride kohta, kasutage käsku REG /?

Meeskond REG QUERY saadab Windowsi süsteemiregistrile päringu harude, võtmete, alamvõtmete või parameetrite sisu kohta ning kuvab nende päringute töötlemise tulemuse. Üldiselt on selle käsu süntaks kirjutatud järgmiselt:

REG QUERY [\Computer\]Path

Arvuti - kohtvõrgus oleva arvuti nimi, kui käsk on mõeldud töötlemiseks kaugarvutis. Kui see parameeter välja jäetakse, käivitatakse käsk kohalikus arvutis.

/v – päring määratud registrivõtme sisu kohta.

Parameeter – kuvab soovitud jaotises soovitud parameetri nime ja väärtuse.

/ve – küsi standardparameetrit tühja nimega.

/s – kuvab selle registrivõtme kõigi alamvõtmete loendi koos nende sisuga.

Kasutamise näited:

Näitab sätte ProxyEnable nime ja väärtust registrivõtmes HKCC\Softvare\Microsoft\windows\CurrentVersion\Internet Settings:

REG QUERY HKCC\Softvare\Microsoft\windows\CurrentVersion\Internet Settings /v ProxyEnable

Kuvage kõigi HKLM\Software\Microsoft\Office'i registrivõtme alamvõtmete ja nendes sisalduvate sätete loend:

REG QUERY HKLM\Software\Microsoft\Office /s

See käsk lisab valitud registrivõtmele kasutaja määratud sätted. Selle direktiivi üldine süntaks on järgmine:

REG LISA [\\\]

Direktiivi osana saab kasutada järgmisi parameetreid:

Jaotis - redigeeritava registriosa täielik tee vormingus [\\\], kus on kohtvõrgus oleva arvuti nimi, kui käsk on mõeldud töötlemiseks kaugarvutis. Kui see parameeter välja jäetakse, käivitatakse käsk kohalikus arvutis. Tee – sihtregistrivõtme täielik tee kujul root\key\alamvõti, kus juur on registriharu lühendatud nimetus (HKLM, HKCU, HKCR, HKU või HKCC) ja võti\alamvõti on täielik tee soovitud alamvõti registri hierarhias, sealhulgas kõik pesastatud alamjaotised. Kaugarvutis pääsete juurde ainult HKLM-i ja HKU registrivõtmetele.

/v - määratud jaotisele lisatud parameetri nimi.

/ve - lisage määratud jaotisesse tühi parameeter (vaikeparameeter).

/t – määratud registriosale lisatud parameetri andmetüübi selgesõnaline märge. Võib olla üks järgmistest väärtustest: REG_SZ, REG_MULTI_SZ, REG_DWORD_BIG_ENDIAN, REG_DWORD, REG_BINARY, REG_DWORD_LITTLE_ENDIAN, REG_NONE või REG_EXPAND_SZ. Kui parameetri tüüpi pole määratud, on selle parameetri vaiketüüp REG_SZ.

/s – väärtuse eraldaja tüüp REG_MULTI_SZ tüüpi mitmerealistes parameetrites salvestatud andmete eraldamiseks. Vaikimisi on eraldaja "\0".

/d – lisatud registriparameetrile määratud väärtus.

/f - kirjutage üle registris juba olemasolevad parameetrid ja väärtused, asendades need käsureal määratutega, ilma hoiatusi kuvamata.

Kasutamise näited:

Lisab NetCompi kaugarvuti registrivõtmesse HKLM\Software alamvõtme NewSubkey:

REG ADD\\NetComp\HKLM\Software\NewSubkey

Lisab kohaliku registri alamvõtmele HKLM\Software\NewSubkey parameetri nimega Value1 tüübiga REG_SZ ja määrab sellele väärtuse ac23456ffed:

REG ADD HKLM\Software\NewSubkey /v Value1 /t REG_SZ /d ac23456ffed

Lisab kohaliku registri alamvõtmele HKLM\Software\NewSubkey parameetri nimega Path tüübiga REG_EXPAND_SZ ja määrab sellele väärtuse %systemroot%\System32:

REG ADD HKLM\Software\NewSubkey /v Path /t REG_EXPAND_SZ /d %%systemroot%%\System32

Selle käsu abil kustutatakse määratud võti, alamvõti või parameeter registrist. Selle direktiivi üldine süntaks on järgmine:

REG DELETE [\Arvuti\]Tee

Direktiivi osana saab kasutada järgmisi parameetreid:

Arvuti - kohtvõrgus oleva arvuti nimi, kui käsk on mõeldud töötlemiseks kaugarvutis. Kui see parameeter välja jäetakse, käivitatakse käsk kohalikus arvutis. Kaugarvutis pääsete juurde ainult HKLM-i ja HKU registrivõtmetele.

Tee – sihtregistrivõtme täielik tee kujul root\key\alamvõti, kus juur on registriharu lühendatud nimetus (HKLM, HKCU, HKCR, HKU või HKCC) ja võti\alamvõti on täielik tee soovitud alamvõti registri hierarhias, sealhulgas kõik pesastatud alamjaotised.

/v - kustutab määratud nimega parameetri. Kui nimi on välja jäetud, eemaldatakse sellest jaotisest kõik selles sisalduvad parameetrid.

/ve – kustutab kõik selles jaotises sisalduvad nimeta parameetrid.

/va – taotleb kõiki parameetreid sellest registriosast.

/f - kustutada ilma täiendava hoiatuseta.

Kasutamise näited:

Eemaldab HKLM\Software registrivõtmest NewSubkey alamvõtme koos kogu selle sisuga.

REG DELETE\HKLM\Software\NewSubkey

Ilma eelneva kinnituseta eemaldab HKLM\Software\Prog registrivõtmest parameetri PARAM.

REG DELETE \HKLM\Software\Prog /v PARAM /f

Kasutades käsku REG COPY, saate kopeerida võtmeid, alamvõtmeid ja sätteid ühest registrivõtmest teise kas kohapeal või võrgu kaudu. Selle direktiivi üldine süntaks on järgmine:

REG-KOOPIA

Direktiivi osana saab kasutada järgmisi parameetreid:

Sektsiooni täielik kirjeldus, millest andmeid kopeeritakse, vormingus [\\\], kus on kohtvõrgus oleva arvuti nimi, kui direktiiv on ette nähtud töötlemiseks kaugarvutis. Kui see parameeter välja jäetakse, käivitatakse käsk kohalikus arvutis. Tee – sihtregistrivõtme täielik tee kujul root\key\alamvõti, kus juur on registriharu lühendatud nimetus (HKLM, HKCU, HKCR, HKU või HKCC) ja võti\alamvõti on täielik tee soovitud alamvõti registri hierarhias, sealhulgas kõik pesastatud alamjaotised. Kaugarvutis pääsete juurde ainult HKLM-i ja HKU registrivõtmetele.

- partitsiooni täielik kirjeldus, kuhu andmed kopeeritakse. Salvestusvorming on sama, mis eelmisel juhul.

/s - kopeerib kõik määratud jaotises sisalduvad alajaotised ja parameetrid.

/f - kopeerimine ilma eelneva hoiatuseta. Kui sihtpartitsioon sisaldab juba alamvõtmeid ja parameetreid, mille nimed ühtivad kopeeritavatega, kirjutatakse need üle.

Kasutamise näited:

Kopeerige kogu registrivõtme HKLM\Software\Program sisu HKLM\Software\Restore võtmesse:

REG COPY HKLM\Software\Program HKLM\Software\Restore /s

Kopeerige kõik HKLM\Software\Microsofti registrivõtme sätted serveri serveri arvutist kohaliku arvuti HKLM\Software\Server võtmesse:

REG COPY \\SERVER\HKLM\Software\Microsoft HKLM\Software\Server

Käsk REG SAVE võimaldab salvestada valitud registrivõtme või alamvõtme koos sellesse salvestatud sätetega kettale .hiv laiendiga faili, mida saab hiljem registrisse importida. Selle käsu kirjutamise standardvorming on järgmine:

REG SAVE

Direktiivi osana saab kasutada järgmisi parameetreid:

Kohaliku registrivõtme kirjeldus, mille sisu kavatsete faili salvestada, peab sisaldama haru tähistust (HKLM, HKCU, HKCR, HKU või HKCC) ja kõiki alamvõtmeid. Seda käsku ei ole lubatud kasutada kaugarvutites.

- faili nimi, kuhu jaotise sisu salvestatakse, sealhulgas selle faili tee. Kui teed pole määratud, luuakse fail automaatselt käsu kutsunud protsessi praeguses kaustas.

Kasutamise näited:

Salvestab registri alamvõtme HKCC\System\CurrentControlSet koos kogu selle sisuga praeguses kaustas loodud faili ControlSet.hiv:

REG SAVE HKCC\System\CurrentControlSet ControlSet.hiv

Selle käsu abil saate taastada kahjustatud registrivõtme, võtme või alamvõtme .hiv-failist, mis on varem loodud käsuga REG SAVE. Taasteprotsessi ajal kirjutatakse kõik määratud partitsioonis olevad alamvõtmed ja registrisätted üle. Selle käsu standardvorming on:

REG TAASTAMINE

Direktiivi osana saab kasutada järgmisi parameetreid:

Kohaliku registrivõtme kirjeldus, mille sisu kavatsete määratud nimega failist taastada, peab sisaldama haru (HKLM, HKCU, HKCR, HKU või HKCC) ja kõigi alamvõtmete tähistust. Seda käsku ei ole lubatud kasutada kaugarvutites.

Kasutamise näited:

Taastab HKLM\Software\Microsofti registri alamvõtme eelnevalt kettale salvestatud failist MSBackup.hiv, kirjutades üle kogu määratud võtme sisu:

REG. TAASTA HKLM\Software\Microsoft MSBackup.hiv

Käsu REG LOAD toimimine on üldiselt sarnane direktiiviga REG RESTORE, selle ainsa erandiga, et see käsk laadib varem .hiv-faili salvestatud andmed ainult nendesse registriharudesse, mis on kogu kasutajaseansi jooksul salvestatud arvuti RAM-i. operatsioonisüsteemi, siis on HKLM-i ja HKU filiaalide alamjaotised ja alamjaotised. Andmete failist laadimiseks luuakse tavaliselt registris uus võti kasutaja määratud nimega. Selle käsu kirjutamise süntaks on järgmine:

REG LOAD

Direktiivi osana saab kasutada järgmisi parameetreid:

Kohaliku registrivõtme kirjeldus, mille sisu kavatsete määratud nimega failist laadida; Lubatud on ainult filiaalide tähised HKLM ja HKU. Sektsiooni nimele saate sisestada suvalise nime, mis määratakse automaatselt määratud registriharu vastloodud jaotisele. Seda käsku ei ole lubatud kasutada kaugarvutites.

- faili nimi, millest partitsiooni sisu taastatakse.

Kasutamise näited:

Laadib andmed failist MSBackup.hiv registri alamvõtmesse HKLM\Software\NewKey:

REG LOAD HKLM\Software\NewKey MSBackup.hiv

Direktiiv REG UNLOAD laadib kohaliku arvuti mälust maha sinna salvestatud registriandmed, mis kuvatakse hierarhilises registristruktuuris HKLM ja HKU harude sektsioonide ja alajaotiste kujul. Salvestusvorming:

REG UNLOAD

Direktiivi osana saab kasutada järgmisi parameetreid:

Kohaliku registrivõtme kirjeldus, mille sisu tuleb mälust maha laadida. Lubatud on kasutada ainult filiaalide HKLM ja HKU tähistust, samuti nende alamvõtmeid ja alamvõtmeid. Seda käsku ei ole lubatud kasutada kaugarvutites.

Kasutamise näited:

Laadib arvuti mälust välja HKLM\Software registriharu sisu:

REG UNLOAD HKLM\Software

See käsk võimaldab teil võrrelda kahe registrivõtme vahelist toimingut. Selle käsu kirjutamise standardvorming on järgmine:

REG VÕRDLE

Direktiivi osana saab kasutada järgmisi parameetreid:

Esimese kontrollitava jaotise täielik kirjeldus vormingus [\\\], kus on kohtvõrgus oleva arvuti nimi, kui direktiiv on ette nähtud töötlemiseks kaugarvutis. Kui see parameeter välja jäetakse, käivitatakse käsk kohalikus arvutis. Tee – sihtregistrivõtme täielik tee kujul root\key\alamvõti, kus juur on registriharu lühendatud nimetus (HKLM, HKCU, HKCR, HKU või HKCC) ja võti\alamvõti on täielik tee soovitud alamvõti registri hierarhias, sealhulgas kõik pesastatud alamjaotised. Kaugarvutis pääsete juurde ainult HKLM-i ja HKU registrivõtmetele.

- teise jaotise täielik kirjeldus, millega andmeid kontrollitakse. Salvestusvorming on sama, mis eelmisel juhul.

/v - võrrelda ainult määratud nimega parameetreid.

/ve - võrrelda määratud jaotistesse salvestatud nimetuid parameetreid.

/s - võrrelda kõigi alamvõtmete ja parameetrite väärtusi mõlemas registri jaotises.

- määrata võrreldavate andmete väljundvorming (kui väljundvormingut pole määratud, võetakse selle vaikeväärtuseks /od). Selle parameetrina saab kasutada ühte neljast võimalikust võtmest:

/oa - kuvab nii vasteid kui ka erinevusi;

/od - kuvab ainult erinevused;

/os - kuva ainult vasted;

/on – ära näita võrdlustulemusi.

Erinevalt teistest käsu REG protseduuridest on käskkirjas REG COMPARE mitte kaks, vaid kolm erinevat tagastuskoodi: 0 - protseduur lõpetati edukalt, võrreldavad andmed on identsed; 1 - protseduuride läbiviimisel ilmnes viga; 2 - protseduur on edukalt lõpule viidud, võrreldavad andmed erinevad.

Kasutamise näited:

Võrdleb registri alamvõtmete HKLM\Software\ProgApp ja HKLM\Software\Prog sisu:

REG VÕRDLE HKLM\Software\ProgApp HKLM\Software\Prog

Võrdleb parameetrite nimega Value1 väärtusi, millest üks on salvestatud võtmesse HKLM\Software\ProgApp ja teine kohaliku registri võtmesse HKLM\Software\Prog:

REG VÕRDLE HKLM\Software\ProgApp HKLM\Software\Prog /v Value1

Võrdleb serveri SERVER-arvutisse salvestatud HKLM\Software\Microsofti registri alamvõtme sisu sama registrivõtmega kohalikus arvutis:

REG COMPARE\\SERVER\HKLM\Software\Microsoft\\. /s

Käsk REG EXPORT võimaldab salvestada valitud registrivõtme või alamvõtme koos sellesse salvestatud parameetritega kettale .reg laiendiga faili, mille saab hiljem registrisse importida. Selle käsu kirjutamise standardvorming on järgmine:

REG EXPORT

Direktiivi osana saab kasutada järgmisi parameetreid:

- kohaliku registrivõtme kirjeldus, mille sisu kavatsete faili eksportida, peab sisaldama filiaali (HKLM, HKCU, HKCR, HKU või HKCC) tähistust ja kõiki alamvõtmeid. Seda käsku ei ole lubatud kasutada kaugarvutites.

- faili nimi, kuhu jaotise sisu eksporditakse, sealhulgas selle faili tee. Kui teed pole määratud, luuakse fail automaatselt käsu kutsunud protsessi praeguses kaustas.

Kasutamise näited:

Ekspordib HKLM\Software\Adobe'i registri alamvõtme koos kogu selle sisuga praeguses kaustas loodud faili Adobe.reg:

REG EXPORT HKLM\Software\Adobe Adobe.reg

Direktiiv REG IMPORT impordib REG-faili sisu Windowsi registrisse. Seda faili saab salvestada ainult kohalikku arvutisse. Salvestusvorming:

REG IMPORT

Kus on selle arvuti kohaliku REG-faili nimi ja tee.

Kasutusnäide:

Impordib C:-draivile salvestatud faili system.reg sisu registrisse.

Mõnikord peate registris millegi muutmiseks (sooritage näpunäide või lihtsalt vajalikke muudatusi) esmalt juurdepääsu mõnele registriharule/võtmele. Tundub, et see pole administraatori jaoks probleem. Kuid nüanss on see, et isegi administraator ei saa Windowsi registri mõnes harus muudatusi teha. Juurdepääsu sellistele harudele piiravad ACL-id, millel pole kohalike administraatorite rühma jaoks kirjutamisõigusi või millel on selliste harude omanikeks TrustedInstaller või System. Selles juhendis näitame teile mõningaid lihtsaid viise, kuidas anda administraatorile kaitstud registrivõtme omanikuõigused ja täielikud õigused.

Me ei võta arvesse utiliidi regedit.exe kaudu omaniku muutmise ja õiguste määramise graafilist meetodit ning keskendume mis tahes registrivõtme omaniku muutmise ja juurdepääsu andmise võimalustele. käsurealt. Kõik allpool kirjeldatud meetodid töötavad kõigis Windowsi versioonides!

Registrivõtme omanikuõiguste saamine SubInACL-i utiliidi abil

SubInACL on Microsofti ametlik utiliit, mida saab kasutada lubade, omandi- ja turbeteabe jms vaatamiseks ja muutmiseks. failide, kaustade, registrivõtmete, teenuste jne jaoks. Windows OS-is.

Utiliit on kirjutatud Windows 2000, XP ja Server 2003 jaoks, kuid seda saab kasutada kõigi Windowsi uute versioonidega.

SAMM 1:

Laadige utiliit alla Microsofti veebisaidilt: https://www.microsoft.com/en-us/download/details.aspx?id=23510

2. SAMM:

See on standardne MSI installer, mis kopeerib faili SubInACL.exe Windows x64 kausta "C:\Program Files (x86)\Windows Resource Kits\Tools\" ja kausta "C:\Program Files\Windows Resource Kits\". Tööriistad\” kaustas Windows x86.

Kuid keegi ei keela teid lihtsalt MSI-faili lahti pakkimast (näiteks 7-Zipi abil) mis tahes asukohta ilma seda installimata.

3. SAMM:

Saate valida, kuidas SubInACL.exe käitada. Paigalduskohast (cd C:\Program Files (x86)\Windows Resource Kits\Tools) või kohast, kus selle ise lahti pakkisite või kasvõi mälupulgalt :) Või võite kopeerida SubInACL.exe kausta KOOS:\Windows\ Süsteem32 ja siis käivitatakse see nime järgi. Soovitame kopeerida faili subinacl.exe kausta C:\Windows\System32 (C:\Windows\SysWOW64), et saaksite SubInACL-i käivitada mis tahes mugavast kohast.

4. SAMM:

Õpime SubInACL.exe-ga töötama. Utiliidi süntaks (administraatori õigustega käsureal):

SubInACL /tüübi nimi /toiming

/ tüüp: määrake soovitud objekti tüüp. Kui teil on vaja faili või kausta omanikku muuta, kasutage faili, ja kui meil on vaja muuta registrivõtme omanikku, siis kasutame võtmereg või alamvõtmereg. Võtmeregi ja alamvõtmeregi erinevus seisneb selles võtmereg muudab ainult konkreetse võtme omanikku ja alamvõtmereg muudab selle võtme ja kõigi alluvate võtmete omanikku.

nimi: asendage see säte faili, kausta või registrivõtme nimega.

/ tegevust: see parameeter määrab objektiga tehtava toimingu. Noh, kuna me muudame võtme omanikku ja võtmeõigusi, siis kasutame / linnaelanik= administraatorid / toetus= administraatorid= f tegevusena.

Vaatame näidet.

SUBINACL /keyreg "HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla" /setowner=Administraatorid /grant=Administraatorid=f

Märge. Windowsi ingliskeelses versioonis peate administraatorite asemel määrama administraatorid.

See käsk tähendab, et selle võtme omanik muutub ja administraator saab selle võtme haldamiseks täielikud õigused.

Noh, kõik, mida pead tegema, on asendada näites oleva võtme nimi enda omaga ja käivitada käsk.

PS: Kui olete huvitatud käsu SubInACL kogu saadaoleva süntaksi, võtmete ja parameetrite nägemisest, käivitage selle võtmega SubInACL / abi

Registrivõtme omaniku ja õiguste muutmine SetACL-i utiliidi abil

SetACL on tasuta konsooli utiliit. Peate programmi alla laadima ja seejärel käivitama vajalikud käsud.

SAMM 1:

Laadige alla programm SetACL: https://helgeklein.com/download/#setacl

SAMM 2:

Pärast allalaadimist pakkige ZIP-fail lahti ja näete utiliidi kahte versiooni: Windowsi x86 ja x64 versiooni jaoks. Peate oma Windowsi versiooni jaoks kasutama õiget faili SetACL.EXE. Süsteemi atribuutides näete, milline Windowsi versioon teil on.

SAMM 3:

Rakenduse kasutamiseks on kaks võimalust. Saate näiteks salvestada utiliidi kausta E:\SetACL, seejärel avada käsuviip administraatorina ja navigeerida sellesse kausta tavaliste käskude abil või sisestada utiliidi käivitamiseks täielik tee, näiteks E:\SetACL\SetACL. exe. Või võite kopeerida SetACL.exe süsteemikausta C:\ Windows\ Süsteem32 (C:\Windows\SysWOW64), siis saate käivitada käsu SetACL kõikjal. Soovitame kopeerida EXE-faili kausta C:\Windows\System32 (C:\Windows\SysWOW64).

4. SAMM:

Nüüd, kui olete kõik eeltoimingud teinud, saate käivitada SetACL:

SetACL - sees nimi -ot tüüp -aktn tegevust

Süntaks:

Mis on esile tõstetud julge see, mis on valitud, jääb muutumatuks kaldkiri muudame:

— peal: see parameeter määrab selle faili või registrivõtme täieliku tee, mille omanikku tuleks muuta.

— ot: see parameeter määrab objekti tüübi. Kui muudame faili omanikku, siis muutke parameeter väärtuseks faili. Kui registrivõti, siis märkige reg

— aktn: see valik määrab täpselt, mida teha. Võimalusi on palju, kuid kuna me räägime registrivõtmetest, eelkõige omaniku muutmisest või võtmele muude õiguste määramisest, siis kasutame ainult väärtusi linnaelanik või äss.

Selle toimimise paremaks mõistmiseks vaatame näidet:

Oletame, et peate muutma võtme HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla omanikku. Selleks peame käivitama SetACL järgmiste parameetritega:

SetACL.exe -on "HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla" -ot reg -actn setowner -ownr "n:administraatorid"

SetACL.exe -on "HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla" -ot reg -actn ace -ace "n:administraatorid;p:täis"

Esimene käsk muudab kohalikud administraatorid võtme omanikuks ja teine annab võtmele täieliku juurdepääsu.

Esimene käsk muudab kohalikud administraatorid võtme omanikuks ja teine annab võtmele täieliku juurdepääsu.

Peate lihtsalt muutma jutumärkide vahel oleva võtmeväärtuse ("") vajalikuks.

Registrivõtme omanikuõiguste saamine sisseehitatud REGINI käsu abil

See käsk on kaasas iga Windowsiga ja me saame seda kasutada registrivõtmetele õiguste määramiseks. Käsu kasutamine on väga lihtne. Loome vajalike parameetritega skriptifaili ja edastame selle faili töötlemiseks käsule REGINI.

SAMM 1:

Ava Notepad ( Märkmik) ja sisestage nõutava võtme nimi ja ACL (juurdepääsuloend), kasutades järgmist vormingut:

Võtme_nimi [ACL]

Me muutume Võti_ nimi vajaliku võtme nimele, kuid veenduge, et võtme nimi on õige, nagu allpool näidatud:

\Registry\masin\software\classes(jaoklahvide HKEY_CLASSES_ROOT jaoks)

\Registry\masin(sektsiooniklahvide HKEY_LOCAL_MACHINE jaoks)

\Registry\kasutaja\kasutaja_sid(sektsiooniklahvide jaoks HKEY_CURRENT_USER) (asendada kasutaja_sid selle kasutaja õigele turva-ID-le)

\Registry\user(HKEY_USERS jaotise võtmete jaoks)

Näiteks vaatame võtit "HKEY_LOCAL_MACHINE\SOFTWARE\Mozilla" ja kirjutame skripti:

\Registry\masin\TARKVARA\Mozilla

Me asendame ACL neile, keda vajame, nimekiri:

| 1 | (andmaks administraatoritele täielikku juurdepääsu) | Andke administraatoritele täielik juurdepääs |

| 2 | (administraatoritele lugemisõiguse andmiseks) | Andke administraatoritele kirjutuskaitstud juurdepääs |

| 3 | (andmaks administraatoritele lugemis- ja kirjutamisjuurdepääsu) | Andke administraatoritele õigus muuta |

| 4 | (administraatoritele lugemis-, kirjutamis- ja kustutamisõiguse andmiseks) | Andke administraatoritele õigus muuta ja kustutada |

| 5 | (loojale/omanikule täieliku juurdepääsu tagamiseks) | Andke loojale/omanikule täielik juurdepääs |

| 6 | (Et anda loojale/omanikule lugemis- ja kirjutamisõigus) | Andke loojale/omanikule juurdepääs muutmiseks |

| 7 | (et pakkuda kõigile täielikku juurdepääsu) | Andke kõigile täielik juurdepääs |

| 8 | (Et anda kõigile lugemisõigus) | Andke kõigile kirjutuskaitstud juurdepääs |

| 9 | (Et anda kõigile lugemis- ja kirjutamisõigus) | Andke igaühele õigus muutuda |

| 10 | (Et anda kõigile lugemis-, kirjutamis- ja kustutamisõigus) | Andke igaühele õigus muuta ja kustutada |

| 17 | (süsteemile täieliku juurdepääsu tagamiseks) | Andke süsteemile täielik juurdepääs |

| 18 | (süsteemi lugemise ja kirjutamise juurdepääsu võimaldamiseks) | Andke süsteemile õigus muuta |

| 19 | (süsteemi lugemise juurdepääsu tagamiseks) | Andke süsteemile kirjutuskaitstud juurdepääs |

Nüüd [ ACL] skriptis määratakse midagi sellist:

Nagu tabelis näidatud, annab see täieliku juurdepääsu administraatoritele ja süsteemile ning võtme loojale ja kõigile teistele muudatuste tegemise õiguse.

Viimane rida näeb välja selline:

\Registry\masin\HKEY_LOCAL_MACHINE\TARKVARA\Mozilla

Vajadusel saate kasutada mis tahes ACL-ide kombinatsiooni.

Vajadusel saate kasutada mis tahes ACL-ide kombinatsiooni.

Märge: Pidage meeles, et skriptis määratud võtme olemasolevad õigused asendatakse uutega. Ärge unustage lisada skripti kõigi kontode õigusi. Kui unustate SÜSTEEMI kontole õigusi anda, eemaldatakse see konto juurdepääsulubade loendist.

SAMM 2:

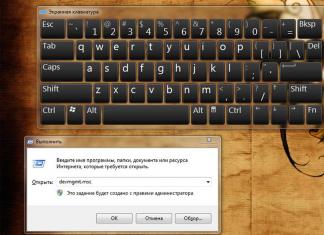

Salvestame skripti nimega ACL.TXT, seejärel avame administraatorina käsurea ja käivitame käsu:

täielik_skripti_faili_tee

Või meie puhul näeb see välja selline

REGINI c:\install\acl.txt

See on kõik. Lubasid muudetakse kohe.

See on kõik. Lubasid muudetakse kohe.

Kuidagi niimoodi. 1. meetod on kõige tõhusam ja töötab 100%.

Kasutusnäide

Vaja oli käivitada Remote Desktop Host, võimaldada arendajate rühmal jagada juurdepääsu serverile, et konfigureerida teatud rakendusi ja andmebaasi. Tulevikus ei olnud plaanis sellele serverile kaugjuurdepääsu pakkuda. Arendajaid oli rohkem kui 2 ja kõik tahtsid korraga töötada. Ja nad lubasid, et lõpetavad selle vähem kui 4 kuuga.

Pole varem öeldud kui tehtud. Remote Desktop Host installiti opsüsteemi Windows 2012 R2 ja me hakkasime kasutama 120-päevast tasuta perioodi. Aga... 4 kuud oli vähe (nagu alati). Ma ei tahtnud TS jaoks legaalset võtit kasutada, kuna töö on ajutine, nagu ma varem ütlesin. Sa pidid... kasutama just saadud teadmisi.

120-päevase ajapikendusperioodi loendamise eest vastutav registrivõti asub siin:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\RCM\GracePeriod

Administraatorite rühmal on sellele võtmele kirjutuskaitstud juurdepääs.

Kasutati 1. meetodit, niiöelda Microsoft karistas ennast :)

SUBINACL /keyreg "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\RCM\GracePeriod" /setowner=administrators /grant=administrators=f

Vahetas omanikku ja andis administraatoritele täieliku juurdepääsu

Kustutage selle võtme sisu

reg kustutada "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\RCM\GracePeriod" /va /f

Ja pärast taaskäivitamist saame ... Õige! 120 päeva uut tasuta perioodi.

Näiteks saate selle käsu vormindada skriptina ja käivitada seda iga 115 päeva tagant graafiku alusel.

Kas seda kasutada või mitte, on teie enda otsustada, lähtudes oma südametunnistuse ja kärnkonnaga konsulteerimisest :)

Windowsi operatsioonisüsteemi register vastutab kogu süsteemi toimimise eest. Registri rike tähendab süsteemi riket. Märkimisväärne hulk viiruseid või lihtsalt andekad inimesed üritavad seda (registrit) aga mitmel viisil keelata või lihtsalt selle üle täielikku kontrolli omandada või võimalusena registrit käsurea kaudu hävitavalt redigeerida.

Kaitsetu kasutaja mõnitamiseks on üsna palju võimalusi, eriti kui teil on käepärast Windowsi register ja käsurida. Seega võib tekkida olukord, et ühe andeka kaudu tuleb operatsioonisüsteem uuesti installida.

Selles artiklis otsustasin tuua näite " kiusamine"üle oma süsteemi. Esiteks peaksite pöörama tähelepanu sellele, millised programmid on käivitamisel loetletud. Startup-kaust on saadaval Start-menüü kaudu, kuid see on vaid jäämäe tipp, näiteks Windowsiga kaasasoleva utiliidi abil on usaldusväärsem viis vaadata, mis on Startupis. msconfig(Start/Run/msconfig). Registri käsurida. Maailm pole aga nii lihtne ja mõnikord tasub kasutada keerukamaid tööriistu, näiteks utiliiti. autoruns.exe. Selle abiga näete vahekaardil palju rohkem kõike Kohe hakkavad silma erinevad rubriigid, milles on palju huvitavat kirjas. Üksikasjadesse laskumata peaksite lihtsa näite puhul pöörama tähelepanu järgmistele jaotistele:

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

Lisaks tasub vaadata jaotist:

- HKEY_CURRENT_USERS\Software\Microsoft\Windows\CurrentVersion\Run

Peatükk HKLM hõlmab kõiki kasutajaid, a HKCU- ainult praegune. Loome uue administraatoriõigustega kasutaja:

Võrgukasutaja Uuskasutaja parool /add- looge NewUser kasutaja ja määrake talle parool: parool

Net kohaliku grupi administraatorid Uuskasutaja /add- lisage vastloodud kasutaja administraatorite gruppi.

Tasub meenutada, et skriptiserver pakub registriga töötamiseks objekti Wscript.Shell ja selle meetodeid.

Nüüd proovime redigeerida süsteemiregistrit käsurealt, et muuta NewUseri kasutaja parool HKLM-i haru abil. Selleks peaksite oma konto kaudu süsteemi sisse logima ja looma järgmise sisuga pakifaili (tekstifail laiendiga .bat):

võrgukasutaja NewUser newpass

Järgmine ülesanne on panna NewUser kasutaja seda käivitama, selleks kirjutame käsureale:

reg lisage HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce /v NewPass /t reg_sz /d c:\Master.bat /f

Sel juhul lisasime RunOnce'i alajaotisesse uue parameetri nimega NewPass stringitüübiga reg_sz ja määrasime oma kehafaili tee. Nüüd, kui logite sisse, käivitub skript Master.bat, mis omakorda muudab teie konto teavet.

Muidugi pole see midagi muud kui lihtne näide. Probleem on selles registri redigeerimine käsurea kaudu tasub end ära , vastasel juhul ei pruugi teie tegevus tuua oodatud tulemust. Võtke näiteks kurb sissekanne " Registri redigeerimine on süsteemiadministraatori poolt keelatud ”, sellist nalja teevad tavaliselt viirused, kui keeld registreeriti HKCU-s ja olete administraator, siis piisab uue administraatori kasutaja loomisest, selle kaudu süsteemi sisselogimisest ja registri avamisest. soovitud parameeter:

HKEY_CURRENT_USERS\Software\Microsoft\Windows\CurrentVersion\Policies\System

siin on parameeter DisableRegistryTools muuta ühest nulliks või lihtsalt kustutada. Kuid te ei pea olema perversne, piisab, kui kasutate näiteks kolmanda osapoole arendaja redaktorit reglite või redigeerige registrit käsurealt:

REG DELETE HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System /v DisableRegistryTools

Küll aga võib siga ise ära libiseda. On olemas selline utiliit nagu regini, võimaldab see määrata teatud registriharudele õigusi. Ma ei tea miks, aga seitsmel, kasutades käsku regini /? Kuvatakse täielik spikker, kuid Windows XP hoolduspaketis SP3 - mitte midagi. Seega on utiliidi süntaks üsna lihtne:

regini.exe -m "arvuti" "skriptifaili tee"

kui utiliiti kasutatakse kohapeal, pole parameetrit -m “arvuti” vaja. Kokku on 17 punkti ja igaüks määrab teatud õigused.

Kõigepealt tuleb luua tekstifail, kuhu kirjutatakse soovitud haru ja selle õigused. Näiteks kui kirjutate rea faili Register\Masin\Turvalisus, siis antakse administraatoritele ja kohalikule süsteemikontole täielikud juurdepääsuõigused registritarule HKLM\SECURITY. Kuid sellel utiliidil on üks viga - see kirjutab varasemad õigused üle. Kui vaatame TURVALISUSE haru õigusi, näeme, et ainult kohalikul süsteemil (SÜSTEEMI) on täielik juurdepääs, mistõttu ei saa te administraatorina selle jaotise sisu vaadata. Registri redigeerimisel käsurea kaudu, kasutades regini utiliiti, otsustasin anda SECURITY filiaalile täieliku administraatori juurdepääsu (kuigi seda saab teha registriredaktoris endas), kirjutasin skriptifaili järgmise rea Register\Masin\Turvalisus. Registri käsurida.

Käivitasin utiliidi ja määrasin skripti tee. Ja ennäe, mul on sellele lõimele juurdepääs, midagi kahtlustamata taaskäivitasin süsteemi. Kui nägin laadimisel teadet "failile pole õigusi" või midagi sellist, sain aru KOHALIKULE SÜSTEEMELE TULEKS ANNA JUURDEPÄÄS! Õnneks oli teisel kruvil ka XP, kuigi mitte SP3 vaid SP2, vahetasin lihtsalt kogu registri välja ja ennäe, süsteem töötas!