Arvutiviirus algse nimetuse Wanna Crypt (tahan krüpteerida) ja vastava lühendinimega WannaCry (tahan nutta) all blokeeris 12. mail 2017 kümneid tuhandeid arvuteid üle maailma. Juba järgmisel päeval epideemia peatati. Viiruse arendajad tegid aga koodis muudatusi ning miljonid Windowsi operatsioonisüsteemiga arvutid sattusid taas rünnaku alla.

Viirus krüpteerib failid ja nõuab 300 dollari suurust lunaraha. Ohvrid on annetanud juba kümneid tuhandeid dollareid, kuid dekrüpteerimise kohta pole veel teavet. Igal juhul on parem ennetada nakatumist ja võimalikke tagajärgi, kui püüda pärast rünnakut teavet salvestada.

1. Installige Windowsi värskendused

Laadige alla saidilt https://technet.microsoft.com/library/security/MS17-010 ja installige plaaster, et kaitsta WannaCry eest. Microsoft peab seda nii oluliseks, et andis välja isegi Windows XP versiooni (mille tugi lõpetati 2014. aastal).

Lisaks parandati haavatavus, millel WannaCry rünnakud põhinevad, tavalise Windowsi värskendusega juba märtsis. Värskendage Windowsi.

2. Varundage olulised failid

Salvestage oma töö- ja isiklikud failid. Saate need kopeerida välisele kõvakettale või välkmälukettale, üles laadida pilve, laadida FTP-serverisse või meilida endale, kolleegile või sõbrale. Lihtsalt ärge kirjutage hiljuti salvestatud "puhtaid" faile nende krüptitud versioonidega üle. Kasutage muud meediat. Parem on kaks koopiat kui mitte ühtegi.

3. Sulgege pordid 139 ja 445

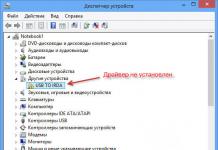

See kõlab nagu midagi häkkerifilmist, kuid see pole nii raske. Ja see on väga kasulik, sest see kaitseb teie arvutit WannaCry eest. Peate tegema järgmist.

- Avage Windowsi tulemüür (tulemüür) - näiteks "Võrguühenduste" kaudu;

- Valige "Täpsemad sätted";

- Leidke "Sissetulevate ühenduste reeglid" (sissetulevad reeglid) - kerige ekraani keskel veidi alla;

- Järgmisena alustades peamenüüst: “Toiming / Uus reegel... / Port / Määratud kohalikud pordid – 139 / Blokeeri ühendus”;

- samamoodi pordi 445 puhul.

4. Otsige üles võrguadministraator või otsige see ise Google'ist üles

Peaasi on juba tehtud, sul on suht turvaline. Samuti peate blokeerima SMB v1, kontrollima VPN-i sätteid ja kontrollima süsteemi viiruste suhtes. Põhimõtteliselt on seda kõike võimalik ise teha. Kuid spetsialiste on lihtsam ja usaldusväärsem leida.

5. Kui te ei saa vähemalt samme 1-2 täita, lülitage arvuti välja

Kui teil ei õnnestunud mingil põhjusel Microsoftilt plaastrit installida, Windowsi värskendada ja olulisi faile välisele andmekandjale salvestada, on parem arvuti välja lülitada. Lülitage lihtsalt toide välja, et viirusel poleks võimalust teie digitaalseid varasid hävitada. Viimase abinõuna lülitage vähemalt Interneti-ühendus välja.

Oodake spetsialistide saabumist, et vabastada dekrüpteerija, "ühe klõpsuga" viirusetõrje eriversioonid. See ei võta palju aega, kuid säästab aastatepikkust tööd, mis kulub kõigi nende failide loomisele, mis on nüüd ohus.

12. mail kella 13.00 paiku hakkas levima Wana Decryptor viirus. Ligi paari tunniga nakatusid kümned tuhanded arvutid üle maailma. Praeguseks on kinnitatud enam kui 45 000 nakatunud arvutit.

Rohkem kui 40 tuhande häkkimisega 74 riigis olid Interneti-kasutajad üle maailma olnud tunnistajaks ajaloo suurimale küberrünnakule. Ohvrite nimekirjas pole mitte ainult tavainimesi, vaid ka pankade, telekommunikatsioonifirmade ja isegi õiguskaitseorganite servereid.

Wanna Cry lunavaraviirusega nakatusid nii tavakasutajate arvutid kui ka tööarvutid erinevates organisatsioonides, sealhulgas Venemaa siseministeeriumis. Kahjuks ei ole hetkel võimalik WNCRY faile dekrüpteerida, kuid võite proovida krüptitud faile taastada selliste programmide abil nagu ShadowExplorer ja PhotoRec.

Microsofti ametlikud plaastrid Wanna Cry viiruse eest kaitsmiseks:

- Windows 7 32bit/x64

- Windows 10 32bit/x64

- Windows XP 32 bit/x64 – WCry plaastrit pole.

Kuidas kaitsta end Wanna Cry viiruse eest

Saate end Wanna Cry viiruse eest kaitsta, laadides alla oma Windowsi versioonile plaastri.

Kuidas Wanna Cry levib

Wanna Cry levitatakse:

- failide kaudu

- meilisõnumid.

Venemaa meedia teatel on siseministeeriumi osakondade töö mitmes Venemaa piirkonnas häiritud lunavara tõttu, mis on nakatanud paljusid arvuteid ja ähvardab hävitada kõik andmed. Lisaks rünnati sideoperaatorit Megafon.

Jutt käib WCry lunavarast troojalasest (WannaCry või WannaCryptor). Ta krüpteerib arvutis oleva teabe ja nõuab dekrüpteerimise eest lunaraha 300 dollarit või 600 dollarit Bitcoinis.

Tavakasutajad teatavad nakkustest ka foorumites ja sotsiaalvõrgustikes:

WannaCry krüpteerimise epideemia: mida teha nakatumise vältimiseks. Samm-sammult juhend

12. mai õhtul avastati ulatuslik WannaCryptori (WannaCry) lunavararünnak, mis krüpteerib kõik Windowsi kasutavate personaalarvutite ja sülearvutite andmed. Programm nõuab dekrüpteerimise eest lunarahaks 300 dollarit bitcoinides (umbes 17 000 rubla).

Peamine löök langes Venemaa kasutajatele ja ettevõtetele. Hetkel õnnestus WannaCryl nakatada umbes 57 000 arvutit, sealhulgas siseministeeriumi, Venemaa Raudtee ja Megafoni korporatiivvõrke. Sberbank ja tervishoiuministeerium teatasid ka rünnakutest nende süsteemidele.

Me ütleme teile, mida peate nakatumise vältimiseks kohe tegema.

1. Krüpteerija kasutab Microsofti 2017. aasta märtsi haavatavust. Ohu minimeerimiseks peate oma Windowsi versiooni kiiresti värskendama.

Start – Kõik programmid – Windows Update – Otsi värskendusi – Laadi alla ja installi

2. Isegi kui süsteemi ei värskendatud ja WannaCry jõudis arvutisse, tuvastavad ja blokeerivad nii ettevõtte kui ka kodulahendused ESET NOD32 edukalt kõik selle muudatused.

5. Veel tundmatute ohtude tuvastamiseks kasutavad meie tooted käitumuslikke ja heuristlikke tehnoloogiaid. Kui viirus käitub nagu viirus, on see tõenäoliselt viirus. Seega tõrjus pilvesüsteem ESET LiveGrid edukalt rünnaku alates 12. maist juba enne allkirjade andmebaaside uuendamist.

Mis on Wana Decryptor viiruse, WanaCrypt0r, Wanna Cry või Wana Decrypt0r õige nimi?

Viiruse esmaavastamisest alates on selle lunavaraviiruse kohta võrku ilmunud palju erinevaid sõnumeid ja seda kutsutakse sageli erinevate nimedega. See juhtus mitmel põhjusel. Enne Wana Decrypt0r viiruse enda ilmumist oli selle esimene versioon Tahad Decrypt0r, peamine erinevus seisneb levitamismeetodis. See esimene variant ei olnud nii laialt tuntud kui tema noorem vend, kuid tänu sellele kutsutakse uut lunavaraviirust mõnes uudistes selle vanema venna nime all, nimelt Wanna Cry, Wanna Decryptor.

Kuid ikkagi on peamine nimi Wana Decrypt0r, kuigi enamik kasutajaid sisestab numbri "0" asemel tähe "o", mis viib meid nime juurde Wana Decryptor või WanaDecryptor.

Ja perekonnanimi, millega kasutajad seda lunavaraviirust sageli kutsuvad, on WNCRY viirus, st laiendiga, mis lisatakse krüptitud failide nimedele.

Wanna Cru viiruse arvutisse sattumise ohu minimeerimiseks soovitavad Kaspersky Labi spetsialistid installida kõik võimalikud värskendused praegusesse Windowsi versiooni. Fakt on see, et pahavara nakatab ainult neid arvuteid, mis seda tarkvara kasutavad.

Wanna Cry viirus: kuidas see levib

Varem mainisime seda viiruste levitamise meetodit Internetis ohutut käitumist käsitlevas artiklis, seega pole see midagi uut.

Wanna Cry levitamine toimub järgmiselt: Kasutaja postkasti saadetakse kiri “kahjutu” manusega - see võib olla pilt, video, laul, kuid nende vormingute standardlaiendi asemel on manusel käivitatav faililaiend - exe. Sellise faili avamisel ja käivitamisel süsteem "nakatatakse" ning läbi haavatavuse laaditakse otse OS Windowsi viirus, mis krüpteerib kasutajaandmeid, vahendab therussiantimes.com.

Wanna Cry viirus: viiruse kirjeldus

Wanna Cry (tavarahvas on sellele juba hüüdnime andnud Wona's Edge'iks) kuulub lunavaraviiruste (krüptorite) kategooriasse, mis arvutisse sattudes krüpteerib kasutaja failid krüptoalgoritmiga, muutes hiljem nende failide lugemise võimatuks.

Praegu on teadaolevalt Wanna Cry krüpteeringuga järgmised populaarsed faililaiendid:

Populaarsed Microsoft Office'i failid (.xlsx, teatab therussiantimes.com.xls, .docx, .doc).

Arhiivi- ja meediafailid (.mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar).

WannaCry on programm nimega WanaCrypt0r 2.0, mis ründab eranditult Windowsi operatsioonisüsteemiga personaalarvuteid. Programm kasutab süsteemis olevat "auku" - Microsofti turvabülletääni MS17-010, mille olemasolu varem polnud teada. Dekrüpteerimiseks nõuab programm 300–600 dollari suurust lunaraha. Muide, praegu on The Guardiani andmetel häkkerite kontodele kantud juba üle 42 tuhande dollari.

Wanna Cry viirus on uut tüüpi häkkerite rünnak, pahatahtlik lunavaraprogramm, mis on arvuti- ja Interneti-kasutajaid üle maailma šokeerinud. Kuidas Wanna Cry viirus töötab, kas selle eest on võimalik end kaitsta ja kui jah, siis kuidas?

Wanna Cry viirus, kirjeldus– kategooriasse kuuluva pahavara tüüp RansomWare, lunavara. Kui see jõuab ohvri kõvakettale, tegutseb Wanna Cry oma "kolleegide" stsenaariumi järgi, näiteks TrojanRansom.Win32.zip, krüptides kõigi teadaolevate laienduste kõik isikuandmed. Faili vaadata üritades näeb kasutaja ekraanil nõuet maksta n-s rahasumma, mille järel ründaja saadab väidetavalt juhised lukust vabastamiseks.

Sageli toimub raha väljapressimine spetsiaalselt loodud konto SMS-i täiendamise teel, kuid viimasel ajal on selleks kasutatud anonüümset makseteenust. BitCoin.

Wanna Cry viirus – kuidas see toimib. Wanna Cry on programm nimega WanaCrypt0r 2.0, mis ründab eranditult Windowsi operatsioonisüsteemiga personaalarvuteid. Programm kasutab tungimiseks süsteemis "auku" - Microsofti turvabülletään MS17-010, mille olemasolu oli varem teadmata. Praegu pole täpselt teada, kuidas häkkerid haavatavuse MS17-010 avastasid. Nõudluse säilitamiseks on olemas versioon viirusetõrjetarkvara tootjate sabotaaži kohta, kuid loomulikult ei kirjuta keegi häkkerite endi intelligentsust maha.

Kahjuks levib Wanna Cry viirus kõige lihtsamal viisil – meili teel. Kui avate rämpsposti, käivitatakse krüpteerija ja krüptitud faile on peaaegu võimatu taastada.

Wanna Cry viirus – kuidas end kaitsta, ravi. WanaCrypt0r 2.0 rünnakud, kasutades Windowsi võrguteenuste haavatavusi. On teada, et Microsoft on juba "plaastri" välja andnud - lihtsalt käivitage värskendus Windowsi uuendus uusimale versioonile. Tasub teada, et ainult Windowsi litsentsitud versiooni ostnud kasutajad saavad oma arvutit ja andmeid kaitsta – kui nad üritavad piraatversiooni uuendada, siis süsteem lihtsalt ei läbi testi. Samuti on vaja meeles pidada, et Windows XP-d ei värskendata enam, nagu loomulikult ka varasemaid versioone.

Saate end Wanna Cry eest kaitsta, järgides mõnda lihtsat reeglit:

- värskendage süsteemi õigeaegselt - kõiki nakatunud arvuteid ei värskendatud

- kasutage litsentsitud OS-i

- ära ava kahtlaseid kirju

- ärge klõpsake ebausaldusväärsete kasutajate jäetud kahtlastel linkidel

Meedia teadete kohaselt annavad viirusetõrjetarkvara tootjad välja Wanna Cry vastu võitlemiseks uuendusi, seega ei tohiks teie viirusetõrje värskendamist ootele panna.