Самым неприятным Баннером является баннер, блокирующий рабочий стол и любые действия с ним, так называемый Winlock . Рассмотрим варианты решения данной проблемы.

Как я уже говорил, не в коем случае никаких СМС не отправляем на короткие номера, не кладем деньги через терминал и не ждем пароля на чеке из терминала. Первое, что нужно сделать - это попробовать загрузить компьютер в безопасном режиме.

Вариант 1. Делается это так - при включении компьютера, после заставки БИОС нажимаем клавишу F8.

Появится список с вариантами загрузки. Выбираем Безопасный режим и нажимаем ENTER (Как выглядит это меню можно увидеть на картинках:Windows XP , Windows Vista , Windows 7). Если все хорошо, и компьютер удалось запустить, нажимаем ПУСК-ВСЕ ПРОГРАММЫ-СТАНДАРТНЫЕ-СЛУЖЕБНЫЕ-ВОССТАНОВЛЕНИЕ СИСТЕМЫ и пробуем вернуть состояние компьютера на дату, когда Баннера попрошайки не было. Если получилось и Баннер исчез - УРА!!! Если остался на месте - переходим к следующему пункту.

Вариант 2. Пишем в пункте ВЫПОЛНИТЬ (нажать ПУСК-ВЫПОЛНИТЬ и в окошке ввести) "msconfig" (полный список системных команд можно посмотреть ). Запустится окно с параметрами загрузки Windows. На вкладке АВТОЗАГРУЗКА ищем подозрительные или незнакомые программы, которые запускаются автоматически и снимаем с них галки. Нажимаем ПРИМЕНИТЬ и перезагружаем компьютер. Замечу, что данные операции надо производить от имени администратора системы , т.е. при загрузке Безопасного режима выполнить вход от имени администратора компьютера-показывается под именем пользователя. Баннер исчез - УРА!!! Если остался на месте, переходим к следующему пункту.

Вариант 3. Загружаемся опять в Безопасном режиме . В пункте ВЫПОЛНИТЬ пишем "regedit " . Запустится редактор реестра. ВНИМАНИЕ! Тут надо быть предельно осторожным, не удалять и не изменять ничего лишнего, иначе все попытки вернуть компьютер к жизни могут сойти на нет и Ваш единственный вариант будет номер "Х" - переустановка Windows. Итак приступим. Ищем путь

в нем смотрим на наличие подразделы "explorer.exe" и "iexplore.exe" . Если такие оказываются - нещадно удаляем их (для этого нажимаем правой кнопкой на подразделе, в данном случае на "explorer.exe" , выбираем УДАЛИТЬ и на вопрос о подтверждении удаления нажимаем ДА ), если нет - действуем дальше. Теперь проверяем параметры запуска "explorer.exe" . Для этого ищем путь

_____________________________________________________________

Трояны-винлокеры - это разновидность вредоносного ПО , которое путем блокировки доступа к рабочему столу вымогает у пользователя деньги - якобы если тот переведет на счет злоумышленника требуемую сумму, получит код разблокировки.

Если включив однажды ПК вы видите вместо рабочего стола:

Либо что-то еще в том же духе - с угрожающими надписями, а иногда с непристойными картинками, не спешите обвинять своих близких во всех грехах.

Они, а может быть и вы сами, стали жертвой вымогателя .

Как блокировщики-вымогатели попадают на компьютер?

Чаще всего блокировщики попадают на компьютер следующими путями:

- через взломанные программы , а также инструменты для взлома платного софта (кряки, кейгены и прочее);

- загружаются по ссылкам из сообщений в соц.сетях , присланным якобы знакомыми, а на самом деле - злоумышленниками со взломанных страниц;

- скачиваются с фишинговых веб-ресурсов, имитирующих хорошо известные сайты , а на самом деле созданных специально для распространения вирусов;

- приходят по e-mail в виде вложений, сопровождающих письма интригующего содержания: «на вас подали в суд…», «вас сфотографировали на месте преступления», «вы выиграли миллион» и тому подобное.

Внимание! Порнографические баннеры далеко не всегда загружаются с порносайтов. Могут и с самых обычных.

Такими же способами распространяется другой вид вымогателей - блокировщики браузеров. Например, такой:

или такой:

Они требуют деньги за доступ к просмотру веб-страниц через браузер .

Как удалить баннер «Windows заблокирован» и ему подобные?

При блокировке рабочего стола, когда вирусный баннер препятствует запуску любых программ на компьютере, можно предпринять следующее:

- зайти в безопасный режим с поддержкой командной строки, запустить редактор реестра и удалить ключи автозапуска баннера.

- загрузиться с Live CD («живого» диска), например, ERD commander, и удалить баннер с компьютера как через реестр (ключи автозапуска), так и через проводник (файлы).

- просканировать систему с загрузочного диска с антивирусом, напримерDr.Web LiveDisk илиKaspersky Rescue Disk 10 .

Способ 1. Удаление винлокера из безопасного режима с поддержкой консоли.

Итак, как удалить баннер с компьютера через командную строку?

На машинах с Windows XP и 7 до старта системы нужно успеть быстро нажать клавишу F8 и выбрать из меню отмеченный пункт (в Windows 8\8.1 этого меню нет, поэтому придется грузиться с установочного диска и запускать командную строку оттуда).

Вместо рабочего стола перед вами откроется консоль. Для запуска редактора реестра вводим в нее команду regedit и жмем Enter .

Следом открываем редактор реестра , находим в нем вирусные записи и исправляем.

Чаще всего баннеры-вымогатели прописываются в разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - здесь они изменяют значения параметров Shell, Userinit и Uihost (последний параметр есть только в Windows XP). Вам необходимо исправить их на нормальные:

- Shell = Explorer.exe

- Userinit = C:\WINDOWS\system32\userinit.exe, (C: - буква системного раздела. Если Windows стоит на диске D, путь к Userinit будет начинаться с D:)

- Uihost = LogonUI.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows - смотрите параметр AppInit_DLLs. В норме он может отсутствовать или иметь пустое значение.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run - здесь вымогатель создает новый параметр со значением в виде пути к файлу блокировщика. Имя параметра может представлять собой набор букв, например, dkfjghk. Его нужно удалить полностью.

То же самое в следующих разделах:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

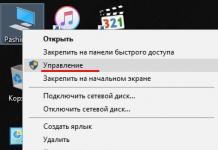

Для исправления ключей реестра кликните правой кнопкой по параметру, выберите «Изменить», введите новое значение и нажмите OK.

После этого перезапустите компьютер в нормальном режиме и сделайте сканирование антивирусом Он удалит все файлы вымогателя с жесткого диска.

Способ 2. Удаление винлокера с помощью ERD Commander.

ERD commander содержит большой набор инструментов для восстановления Windows, в том числе при поражении троянами-блокировщиками.

C помощью встроенного в него редактора реестра ERDregedit можно проделать те же операции, что мы описали выше.

ERD commander будет незаменим, если Windows заблокирован во всех режимах. Его копии распространяются нелегально, но их несложно найти в сети.

Наборы ERD commander для всех версий Windows называют загрузочными дисками MSDaRT (Microsoft Diagnostic & Recavery Toolset), они идут в формате ISO, что удобно для записи на DVD или переноса на флешку.

Загрузившись с такого диска, нужно выбрать свою версию системы и, зайдя в меню, кликнуть редактор реестра.

В Windows XP порядок действий немного другой - здесь нужно открыть меню Start (Пуск), выбрать Administrative Tools и Registry Editor.

После правки реестра снова загрузите Windows - скорее всего, баннера «Компьютер заблокирован» вы не увидите.

Способ 3. Удаление блокировщика с помощью антивирусного «диска спасения».

Это наиболее легкий, но и самый долгий метод разблокировки.

Достаточно записать образDr.Web LiveDisk или Kaspersky Rescue Disk на DVD, загрузиться с него, запустить сканирование и дождаться окончания. Вирус будет убит.

Удалять баннеры с компьютера как с помощью диска Dr.Web, так и Касперского одинаково эффективно.

Большинство пользователей рано или поздно сталкиваются с баннерами-вымогателями. Они появляются на рабочем столе и требуют деньги от пользователя за то, чтобы их убрать. При этом, очень часто они содержат в себе разного рода угрозы. Это могут быть угрозы полного удаления информации с компьютера, уголовное преследование за совершение каких-то действий в интернете и подобная разнообразная ерунда. Не стоит всему этому верить, все эти надписи предназначены лишь для того, чтобы как можно сильнее надавить на пользователя, чтобы он быстрее пошел и положил деньги на указанный номер или отправил смс.

Однако, делать этого не стоит, в подавляющем большинстве случаев это никак не поможет. Также не стоит полностью переустанавливать систему , особенно, если это предлагает вызванный специалист. Скорее всего, таким образом с вас пытаются получить больше денег за дополнительные услуги. Также не стоит надеяться на программы для генерации кодов, они часто не могут подобрать его по одной простой причине — такого кода не существует, вымогателям не выгодно, чтобы пользователь так просто мог избавиться от их творения. В этой статье будет приведено несколько способов того, как избавится от вредителя на рабочем столе, однако, если блокировщик возникает до загрузки виндовс, то эти советы не подойдут.

Используем редактор реестра для удаления баннера

Чтобы запустить нужную утилиту потребуется перезагрузить компьютер

. Сразу после запуска БИОСа, перед загрузкой Windows нужно нажать

f8

несколько раз. Это вызовет похожий экран.

На нем следует выбрать безопасный режим с поддержкой командной строки. После этого останется подождать некоторое время до того момента, пока не запуститься командная строка. В ней следует ввести regedit.exe

. Это поможет запустить необходимую утилиту. В редакторе потребуется пройти по пути HKEY_CURRENT_USER — Software – Microsoft – Window – CurrentVersion – Run

.

Здесь потребуется найти все утилиты, которые неизвестны пользователю или обладают подозрительными именами. Все они стартуют одновременно с запуском системы, поэтому стоит избавиться от всех подозрительных элементов. Не нужно боятся удалить что-то критически важное, утилиты можно будет позже вернуть в автозагрузку . Тоже стоит проделать и для каталога, начинающегося с HKEY_LOCAL_MACHINE .

Также необходимо проверить каталог HKEY_CURRENT_USER – Software – Microsoft – WindowsNT – CurrentVersion – Winlogon . Здесь не должно быть переменных Shell и userinit. Если они есть, то следует их стереть. После этого следует пройти в каталог HKEY_LOCAL_MACHINE – Software – Microsoft – WindowsNT – CurrentVersio – Winlogon . Здесь эти переменные должны быть. У первого значение должно стоять explorer.exe, а у второго должен быть прописан путь C:\Windows\system32\userinit.exe.

После этого программу можно будет закрыть. В командной строке можно написать explorer.exe, что позволит перейти к рабочему столу. Здесь можно удалить все подозрительные и неизвестные файлы, после чего следует перезагрузить устройство . Если запустить компьютер в безопасном режиме не представляется возможным, то можно воспользоваться одним из лайв сиди, которые имеют доступ к редактору реестра.

Удаление блокировщика из загрузочной области, до загрузки Windows

Такое бывает нечасто, однако все же возможно. В этом случае встроенными утилитами точно не получится обойтись, нужно будет использовать LiveCD. Однако, если у пользователя установлена ХР и в наличии имеется установочный диск, то можно будет воспользоваться им. Когда в момент установки система предложит перейти к восстановлению на это следует согласиться. В появившейся консоли следует вбить одну из команд FIXBOOT , если диск один и не разбит на разделы или FIXMBR если разбивка присутствует. После потребуется подтвердить действие.

Для других систем придется использовать лайв СД, можно один из тех, которые будут приведены в следующем разделе. Также придется скачать программу BOOTICE и закинуть ее на один носитель с диском восстановления. После загрузки с него, потребуется запустить утилиту , в которой потребуется выбрать свой жесткий, нажать Process MBR , затем кликнуть по нужному разделу, после чего выбрать install/Config , а затем нажать ОК. После этого загрузочный сектор будет восстановлен и пользователь сможет загружать компьютер без баннеров.

Сторонние утилиты для удаления вируса-блокировщика

Можно воспользоваться образами дисков, которые все сделают за пользователя. Например, содержит в себе программу для разблокировки. Все, что нужно – это записать образ на флэшку. Загрузиться с нее и запустить приложение, после чего следовать его указаниям.

Подобные утилиты есть и у других производителей антивирусного по, например, Dr.Web LiveCD, AVG Rescue, Спасательный Образ Vba32 Rescue. Можно скачать любой из них и разблокировать систему.

Те кому «посчастливилось» столкнуться с такой вредоносной программой, хорошо поймут, насколько эта проблема неприятная и серьезная. Только представьте, вы скачали какой-нибудь файл из интернета, например электронную книгу. Итак, открываете загруженный архив, и внезапно на весь экран появляется сообщение, что компьютер заблокирован и для его разблокировки необходимо пополнить какой-либо счет, или перевести деньги на кошелек. Помимо этого обязательно будет угроза, что в случае не выполнения требований могут быть потерянны важные для вас данные, порча вашей репутации различными способами и даже, повреждение и выход из строя компьютера. Все, вы больше не можете ничего сделать, компьютер не реагирует ни на какие команды и даже не помогает перезагрузка и попытки вызова диспетчера задач.

Не стоит пугаться, все эти угрозы просто блеф и уж тем более, не стоит никому переводить никакие деньги. Такие вирусы кроме как блокирования вашего ПК, больше ничего не умеют. Создаются они студентами, или вообще детьми, которые просто воспользовались готовой заготовкой, в надежде на легкую прибыль.

Заразиться подобной вредоносной программой вы можете скачав что-либо из интернета. Так же часто случаются попадания на компьютер через уязвимости в браузере. От этого уже никто не застрахован, ведь для заражения достаточно просто зайти на зараженный сайт.

Такие вирусы попав на ПК, прописывают себя в автозагрузку и блокируют работу всех ключевых приложений, которыми вы можете воспользоваться, закрыв при этом весь экран сообщением о блокировке. Но какой бы эта вещь не была страшной, от такого зловреда можно без особых усилий избавиться.

Убираем баннер Windows заблокирован

На приведенных изображениях показаны примеры баннеров.

В первую очередь, вам следует уяснить, что не стоит следовать указаниям в баннере. Никому не пересылайте деньги и не отправляйте смс, вам все равно никто не пришлет ключ для разблокировки, а вы только зря потратите свои деньги. Вместо этого следуйте следующим рекомендациям, которые вам помогут избавить компьютер от винлока.

Для начала, отыщите любой другой работающий компьютер, или смартфон. И через него посетите сайты антивирусных компаний DrWeb или Касперского. Там найдете специальные сервисы подбора ключей для разблокировки. Вводите необходимые там данные, после чего будет сгенерирован ключ. Берете этот клюю,чик и пишите его в поле баннера, который заблокировал компьютер. Довольно часто такой способ помогает.

Так же на сайтах Касперского и ДоктораВеба можно скачать утилиту, с помощью которой можно выполнить проверку компьютера на наличие вредоносных программ.

(На скрине помечено цифрой 1)

Если вы столкнулись с программой, которая зашифровала важные для вас данные и так же требует денег, то необходимо воспользоваться различными дополнительными программами, которые смогут расшифровать их. (На скрине помечено цифрой 2)

Рекомендую заранее записать на флешку или диск подобные утилиты, что бы в случае необходимости вы могли воспользоваться необходимым инструментарием, не прибегая к помощи дополнительного компьютера.

Рекомендую заранее записать на флешку или диск подобные утилиты, что бы в случае необходимости вы могли воспользоваться необходимым инструментарием, не прибегая к помощи дополнительного компьютера.

Как же запустить ОС, если Windows заблокирован?

Будем запускать Windows в безопасном режиме. Для этого, после включения компьютера, перед самой загрузкой Windows, необходимо нажать клавишу F8. С помощью стрелок на клавиатуре, можно выбрать необходимый режим загрузки. Будет хорошим знаком, если вирус не запустится в безопасном режиме. Если винлок все же запустился, то можно попробовать другой режим, где есть поддержка командной строки. Если ни в одном из случаев не помогло, остается еще один вариант - запустить ОС с загрузочной флешки или диска.

Для создания такой флешки или диска, вы должны скачать Windows PE. И скачанный образ диска записать на подходящий носитель информации. После чего, сразу после того как вы включили компьютер и появился экран Bios, нажмите клавишу Del (или F2/F10/F12 в зависимости от материнской платы, узнав это в инструкции). Вы попадете в меню настройки Bios, в котором необходимо установить на первое место дисковод, или usb в очереди на загрузку ОС и сохранить изменения. Не забудьте вставить ваш диск/флешку и перезагрузите компьютер. После этого запуститься Windows PE, в котором будет уже достаточно богатый инструментарий, необходимый для удаления винлокера.

Если удалось запустить родную ОС, то просканируйте записанными на носитель информации антивирусными утилитами. Если запуск был с Windows PE, то запустите эти приложения с флешки. Дополнительно можете воспользоваться приложениями, которые идут с этой ОС Windows.

Как разблокировать компьютер вручную?

Очень часто помогает такой способ: через файловый менеджер, очищаете все временные папки Temp и папку Application Data (находится в домашней папке пользователя).

Полностью вычищаем кэш всех установленных браузеров. Удалите файл, через который вы заразились, если такой имеется. После всех этих действий перезагружайте компьютер. В случае если все это не избавило вас от баннера, пробуем следующие рекомендации.

Полностью вычищаем кэш всех установленных браузеров. Удалите файл, через который вы заразились, если такой имеется. После всех этих действий перезагружайте компьютер. В случае если все это не избавило вас от баннера, пробуем следующие рекомендации.

Ищите все файлы с недавней датой изменения, таким образом можно вычислить файлы винлока. Довольно часто можно деактивировать вирус, переустановив дату в БИОСе на несколько лет вперед, или назад.

Если вам удалось запустить родную систему в безопасном режиме, то обязательным шагом будет очистка реестра. Открываем редактор реестра через приложение «Выполнить» введя команду regedit. Если есть поддержка командной строки, то эту же команду можно ввести в консоле.

Далее вы должны перейти по такой ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Далее вы должны перейти по такой ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Обратите внимание на такой параметр как Shell

, в котором должно стоять «explorer.exe», а в параметре Userinit

должно быть значение «\WINDOWS\system32\userinit.exe». Если значения этих параметров будут не такие, то изменяете их на те что должны быть. Лучше будет переписать заново эти значения, даже если они не будут отличаться.

Обратите внимание на такой параметр как Shell

, в котором должно стоять «explorer.exe», а в параметре Userinit

должно быть значение «\WINDOWS\system32\userinit.exe». Если значения этих параметров будут не такие, то изменяете их на те что должны быть. Лучше будет переписать заново эти значения, даже если они не будут отличаться.

Необходимо проверить ветвь связанную с автозагрузкой, которая находится по такому пути.

Наверняка, каждый четвертый пользователь персонального компьютера сталкивался с различным мошенничеством в интернете. Один из видов обмана – это баннер, который блокирует работу Windows и требует отправить СМС на платный номер или требует криптовалюту. По сути это просто вирус.

Чтобы бороться с баннером-вымогателем, нужно понять, что он собой представляет и как проникает в компьютер. Обычно баннер выглядит так:

Но могут быть и другие всевозможные вариации, но суть одна – жулики хотят заработать на вас.

Пути попадания вируса в компьютер

Первый вариант «заражения» — это пиратские приложения, утилиты, игры. Конечно, пользователи интернета привыкли получать большинство желаемого в сети «на халяву», но при загрузке с подозрительных сайтов пиратского ПО, игр, различных активаторов и прочего, мы рискуем заразиться вирусами. В этой ситуации обычно помогает .

Windows может быть заблокирован из-за скачанного файла с расширением «.exe ». Это не говорит о том, что нужно отказываться от загрузки файлов с таким расширением. Просто помните, что «.exe » может относиться только к играм и программам. Если вы качаете видео, песню, документ или картинку, а в её названии на конце присутствует «.exe», то шанс появления баннера вымогателя резко возрастает до 99.999%!

Есть ещё хитрый ход с, якобы, необходимостью обновления Flash плеера или браузера. Может быть так, что вы будете работать в интернете, переходить со странички на страничку и однажды обнаружите надпись что «ваш Flash плеер устарел, обновитесь пожалуйста». Если вы кликаете на этот баннер, и он вас ведёт не на официальный сайт adobe.com, то это 100% вирус. Поэтому проверяйте, прежде чем кликнуть по кнопку «Обновить». Лучшим вариантом будет игнорирование подобных сообщений вовсе.

И последнее, устаревшие обновления Windows ослабляют защиту системы. Чтобы компьютер был защищенным, старайтесь вовремя устанавливать обновления. Эту функцию можно настроить в «Панели управления -> Центр обновления Windows» на автоматический режим, чтобы не отвлекаться.

Как разблокировать Windows 7/8/10

Один из простых вариантов убрать баннер-вымогатель – это . Помогает 100%, но переустанавливать Windows имеет смысл тогда, когда у вас нет важных данных на диске «С», которые вы не успели сохранить. При переустановке системы, все файлы удалятся с системного диска. Поэтому, если у вас нет желания заново устанавливать программное обеспечение и игры, то вы можете воспользоваться другими способами.

После лечения и успешного запуска системы без баннера вымогателя нужно провести дополнительные действия, иначе вирус может снова всплыть, или просто будут некоторые проблемы в работе системы. Всё это есть в конце статьи. Вся информация проверена лично мной! Итак, начнем!

Kaspersky Rescue Disk + WindowsUnlocker нам поможет!

Будем использовать специально разработанную операционную систему. Вся сложность в том, что на рабочем компьютере нужно скачать образ и или (пролистайте статьи, там есть).

Когда это будет готово, нужно . В момент запуска появится небольшое сообщение, типа «Press any key to boot from CD or DVD». Здесь нужно нажать любую кнопку на клавиатуре, иначе запустится заражённый Windows.

При загрузке нажимаем любую кнопку, затем выбираем язык – «Русский», принимаем лицензионное соглашение с помощью кнопки «1» и используем режим запуска – «Графический». После запуска операционной системы Касперского не обращаем внимания на автоматически запустившийся сканер, а идём в меню «Пуск» и запускаем «Терминал»

Откроется чёрное окошко, куда пишем команду:

windowsunlocker

Откроется небольшое меню:

Выбираем «Разблокировать Windows» кнопкой «1». Программа сама всё проверит и исправит. Теперь можно закрыть окно и проверить, уже запущенным сканером, весь компьютер. В окошке ставим галочку на диске с ОС Windows и жмём «Выполнить проверку объектов»

Ждём окончания проверки (может быть долго) и, наконец, перезагружаемся.

Если у вас ноутбук без мышки, а тачпад не заработал, то предлагаю воспользоваться текстовым режимом диска Касперского. В этом случае после запуска операционной системы нужно сначала закрыть открывшееся меню кнопкой «F10», затем ввести в командной строке всё ту же команду: windowsunlocker

Разблокировка в безопасном режиме, без специальных образов

Сегодня вирусы типа Winlocker поумнели и блокируют загрузку Windows в безопасном режиме, поэтому скорей всего у вас ничего не получится, но если образа нет, то пробуйте. Вирусы бывают разные и у всех могут сработать разные способы, но принцип один.

Перезагружаем компьютер. Во время загрузки нужно нажимать клавишу F8, пока не появится меню дополнительных вариантов запуска Windows. Нам нужно с помощью стрелочек «вниз» выбрать из списка пункт, который называется «Безопасный режим с поддержкой командной строки» .

Вот сюда мы должны попасть и выбрать нужную строку:

Далее, если всё пойдёт хорошо, то компьютер загрузится, и мы увидим рабочий стол. Отлично! Но это не значит что теперь всё работает. Если не удалить вирус и просто перезагрузиться в нормальном режиме, то банер снова всплывёт!

Лечимся средствами Windows

Нужно восстановить систему , когда баннера блокировщика ещё не было. Внимательно прочитайте статью и сделайте всё что там написано. Под статьёй есть видео.

Если не помогло, то нажимаем кнопки «Win+R» и пишем в окошке команду чтобы открыть редактор реестра:

regedit

Если же вместо рабочего стола запустилась чёрная командная строка, то просто вводим команду «regedit» и жмём «Enter». Нам предстоит проверить некоторые разделы реестра на наличие вирусных программ, или если быть точнее – вредоносного кода. Для начала этой операции зайдите вот по этому пути:

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon

Теперь по порядку проверяем такие значения:

- Shell – здесь обязательно должно быть написано «explorer.exe», других вариантов быть не должно

- Userinit – здесь текст должен быть «C:\Windows\system32\userinit.exe,»

Если ОС установлена на другой диск, отличный от C:, то соответственно и буква там будет другая. Чтобы изменить неправильные значения, нажмите правой кнопкой мыши по строчке, которую нужно отредактировать, и выберите пункт «изменить»:

Затем проверяем:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Здесь вообще не должно быть ключей Shell и Userinit, если есть – удаляем их.

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Если не уверены, нужно ли удалять ключ, можно просто к параметру вначале дописать единичку «1». Путь окажется с ошибкой, и эта программа просто не запустится. Потом можно будет вернуть как было.

Теперь нужно запустить встроенную утилиту очистки системы, делаем это так же, как запускали редактор реестра «regedit», но пишем:

cleanmgr

Выбираем диск с операционной системой (по умолчанию C:) и после сканирования отмечаем все галочки, кроме «Файлы резервной копии пакета обновления»

И жмём «ОК». Этим действием мы, возможно, отключили автозапуск вируса, а дальше нужно почистить следы его пребывания в системе, а об этом – читайте в конце статьи.

Утилита AVZ

Заключается в том, что в безопасном режиме мы запустим известную антивирусную утилиту AVZ. Кроме поиска вирусов программа имеет просто массу функций исправления системных проблем. Этот способ повторяет действия по заделыванию дыр в системе после работы вируса, т.ч. для ознакомления с ним переходим к следующему пункту.

Исправление проблем после удаления вируса-вымогателя

Поздравляю! Если вы это читаете, значит система запустилась без баннера. Теперь нужно и проверить им всю систему. Если вы пользовались спасительным диском Касперского и провели проверку там, то этот пункт можно пропустить.

Ещё может быть одна неприятность, связанная с деятельностью злодея – вирус может зашифровать ваши файлы. И даже после полного его удаления вы просто не сможете воспользоваться своими файлами. Для их дешифрации нужно использовать программы с сайта Касперского : XoristDecryptor и RectorDecryptor. Там же есть и инструкция по использованию.

Но и это ещё не всё, т.к. винлокер скорей всего напакостил в системе, и будут наблюдаться различные глюки и проблемы. Например, не будет запускаться редактор реестра и диспетчер задач. Чтобы полечить систему воспользуемся программой AVZ.

При загрузке с помощью Google Chrome может возникнуть проблема, т.к. этот браузер считает программу вредоносной и не даёт её скачать! Этот вопрос уже поднимался на официальном форуме гугла, и на момент написания статьи всё уже нормально .

Чтобы всё-таки скачать архив с программой, нужно перейти в «Загрузки» и там нажать «Скачать вредоносный файл» Да, понимаю, что выглядит это немного глупо, но видимо хром считает, что программа может нанести вред обычному пользователю. И это правда, если тыкать там куда ни попадя! Поэтому строго следуем инструкции!

Распаковываем архив с программой, записываем на внешний носитель и запускаем на заражённом компьютере. Идём в меню «Файл -> Восстановление системы» , отмечаем галочки как на картинке и выполняем операции:

Теперь идём по следующему пути: «Файл -> Мастер поиска и устранения проблем» , далее переходим в «Системные проблемы -> Все проблемы» и кликаем по кнопке «Пуск». Программа просканирует систему, и затем в появившемся окне выставляем все галочки кроме «Отключение обновления операционной системы в автоматическом режиме» и тех, которые начинаются с фразы «Разрешён автозапуск с…».

Кликаем по кнопке «Исправить отмеченные проблемы». После успешного завершения переходим по: «Настройки и твики браузера -> Все проблемы» , здесь выставляем все галочки и точно так же нажимаем на кнопку «Исправить отмеченные проблемы».

То же самое делаем и с «Приватностью», но здесь не ставьте галочки, которые отвечают за чистку закладок в браузерах и что вам ещё покажется нужным. Заканчиваем проверку в разделах «Чистка системы» и «Adware/Toolbar/Browser Hijacker Removal».

Под конец закрываем окно, при этом не выходя из AVZ. В программе находим «Сервис -> Редактор расширений проводника» и убираем галочки с тех пунктов, которые помечены черным цветом. Теперь переходим по: «Сервис -> Менеджер расширений Internet Explorer» и полностью стираем все строки в появившемся окне.

Выше я уже сказал, что этот раздел статьи также является одним из способов лечения Windows от банера-вымогателя. Так вот, в этом случае скачать программу нужно на рабочем компьютере и затем записать на флешку или на диск. Все действия проводим в безопасном режиме. Но есть ещё один вариант запустить AVZ, даже если не работает безопасный режим. Нужно запуститься, из того же меню при загрузке системы, в режиме «Устранение неполадок компьютера»

Если оно у вас установлено, то будет отображаться на самом верху меню. Если там нет, то попробуйте запустить Виндовс до момента появления баннера и выключить компьютер из розетки. Затем включите – возможно будет предложен новый режим запуска.

Запуск с установочного диска Windows

Ещё один верный способ – это загрузиться с любого установочного диска Windows 7-10 и выбрать там не «Установку» , а «Восстановление системы» . Когда средство устранения неполадок запущено:

- Нужно там выбрать «Командная строка»

- В появившемся чёрном окне пишем: «notepad», т.е. запускаем обычный блокнот. Его мы будем использовать как мини-проводник

- Идём в меню «Файл -> Открыть», тип файлов выбираем «Все файлы»

- Далее находим папку с программой AVZ, кликаем правой кнопкой по запускаемому файлу «avz.exe» и запускаем утилиту с помощью пункта меню «Открыть» (не пункт «Выбрать»!).

Если ничего не помогает

Относится к случаям, когда вы, по каким-то причинам, не можете загрузиться с флешки с записанным образом Касперского или программой AVZ. Вам остаётся только достать из компьютера жёсткий диск и подключить его вторым диском к рабочему компьютеру. Затем загрузиться с НЕЗАРАЖЁННОГО жёсткого диска и просканировать СВОЙ диск сканером Касперского.

Никогда не отправляйте СМС-сообщения, которые требуют мошенники. Каким бы ни был текст, не отправляйте сообщения! Старайтесь избегать подозрительных сайтов и файлов, а вообще почитайте . Следуйте инструкции, и тогда ваш компьютер будет в безопасности. И не забывайте про антивирус и регулярное обновление операционной системы!

Вот видео, где всё видно на примере. Плейлист состоит из трёх уроков:

PS: какой способ помог Вам? Напишите об этом в комментариях ниже.