Bu viruslar bir qədər fərqli ola bilər, lakin ümumilikdə onların hərəkətləri həmişə eynidir:

- kompüterinizə quraşdırın;

- hər hansı bir dəyəri ola biləcək bütün faylları şifrələyin (sənədlər, fotoşəkillər);

- bu faylları açmağa çalışarkən istifadəçidən təcavüzkarın pul kisəsinə və ya hesabına müəyyən məbləğ qoymasını tələb edin, əks halda məzmuna giriş heç vaxt açılmayacaq.

Virus faylları xtbl-də şifrələdi

Hal-hazırda, faylları şifrələmək və onların genişləndirilməsini .xtbl olaraq dəyişdirmək, həmçinin adını tamamilə təsadüfi simvollarla əvəz etmək qabiliyyətinə malik bir virus kifayət qədər geniş yayılmışdır.

Bundan əlavə, görünən yerdə təlimatları olan xüsusi bir fayl yaradılır readme.txt. Orada təcavüzkar istifadəçini bütün vacib məlumatlarının şifrələndiyi və indi asanlıqla açıla bilməyəcəyi ilə üzləşir və əlavə edir ki, hər şeyi əvvəlki vəziyyətinə qaytarmaq üçün pul köçürməsi ilə bağlı müəyyən hərəkətlər etmək lazımdır. fırıldaqçıya (adətən bunu etməzdən əvvəl təklif olunan e-poçt ünvanlarından birinə xüsusi kod göndərməlisiniz). Tez-tez bu cür mesajlar bütün fayllarınızı özünüz deşifrə etməyə çalışsanız, onları əbədi olaraq itirmək riski ilə bağlı qeydlə tamamlanır.

Təəssüf ki, bu anda heç kim rəsmi olaraq .xtbl şifrəsini aça bilməyib, əgər iş metodu görünsə, biz bu barədə məqalədə mütləq məlumat verəcəyik. İstifadəçilər arasında bu virusla oxşar təcrübə keçirənlər var və onlar sənədlərinin deşifrəsini alaraq fırıldaqçılara tələb olunan məbləği ödəyiblər. Ancaq bu son dərəcə riskli bir addımdır, çünki təcavüzkarlar arasında vəd edilmiş şifrənin açılması ilə çox narahat olmayacaqlar da var; nəticədə bu, boş yerə pul olacaq.

Onda nə etməli, soruşursan? Biz sizə bütün məlumatlarınızı geri qaytarmağa kömək edəcək və eyni zamanda fırıldaqçıların ardınca getməyəcək və onlara pulunuzu verməyəcək bəzi məsləhətlər təqdim edirik. Və beləliklə nə etmək lazımdır:

- Tapşırıq menecerində necə işləməyi bilirsinizsə, şübhəli prosesi dayandıraraq fayl şifrələməsini dərhal dayandırın. Eyni zamanda, kompüterinizi İnternetdən ayırın - bir çox ransomware şəbəkə bağlantısı tələb edir.

- Bir kağız parçası götürün və üzərinə təcavüzkarlara e-poçt vasitəsilə göndərilməsi təklif olunan kodu yazın (kağız parçası, çünki yazacağınız fayl da oxunmaz ola bilər).

- Malwarebytes Antimalware istifadə edərək, Kaspersky IS Anti-Virus və ya CureIt-i sınaqdan keçirin, zərərli proqramı silin. Daha çox etibarlılıq üçün təklif olunan bütün vasitələrdən ardıcıl istifadə etmək daha yaxşıdır. Sistemdə artıq bir əsas antivirus varsa, Kaspersky Anti-Virus-u quraşdırmalı olmasanız da, əks halda proqram münaqişələri yarana bilər. Bütün digər kommunal xidmətlər istənilən vəziyyətdə istifadə edilə bilər.

- Antivirus şirkətlərindən biri bu cür fayllar üçün işləyən deşifrator hazırlayana qədər gözləyin. Kaspersky Laboratoriyası işi ən tez yerinə yetirir.

- Əlavə olaraq ünvanına göndərə bilərsiniz [email protected] tələb olunan kodla şifrələnmiş faylın surəti və əgər varsa, orijinal formada eyni fayl. Tamamilə mümkündür ki, bu, faylın şifrəsini açmaq metodunun inkişafını sürətləndirə bilər.

Heç bir halda etməyin:

- bu sənədlərin adının dəyişdirilməsi;

- onların genişlənməsinin dəyişdirilməsi;

- faylların silinməsi.

Bu troyanlar həmçinin istifadəçi fayllarını sonrakı qəsb ilə şifrələyir. Bu halda, şifrələnmiş fayllar aşağıdakı uzantılara malik ola bilər:

Bu troyanlar həmçinin istifadəçi fayllarını sonrakı qəsb ilə şifrələyir. Bu halda, şifrələnmiş fayllar aşağıdakı uzantılara malik ola bilər:

- .kilidli

- .kripto

- .kraken

- .AES256 (mütləq bu Trojan deyil, eyni genişləndirməni quraşdıran başqaları da var).

- .codercsu@gmail_com

- .oshit

- Və qeyriləri.

Xoşbəxtlikdən, xüsusi bir deşifrə proqramı artıq yaradılmışdır - RakhniDecryptor. Rəsmi internet saytından yükləyə bilərsiniz.

Eyni saytda siz Trojan-ın işlədiyi bütün faylların şifrəsini açmaq üçün yardım proqramının necə istifadə ediləcəyini aydın və aydın şəkildə göstərən təlimatları oxuya bilərsiniz. Prinsipcə, daha çox etibarlılıq üçün şifrələnmiş faylları silmək seçimini istisna etməyə dəyər. Ancaq çox güman ki, tərtibatçılar yardım proqramı yaratmaqda yaxşı iş gördülər və məlumatların bütövlüyü təhlükə altında deyil.

Lisenziyalı Dr.Web antivirusundan istifadə edənlər http://support.drweb.com/new/free_unlocker/ tərtibatçılarından şifrənin açılmasına pulsuz çıxış əldə edirlər.

Ransomware viruslarının digər növləri

Bəzən vacib faylları şifrələyən və hər şeyi orijinal formasına qaytarmaq üçün ödəniş tələb edən digər viruslarla rastlaşa bilərsiniz. Ən çox yayılmış virusların nəticələri ilə mübarizə aparmaq üçün kommunal xidmətlərin kiçik bir siyahısını təqdim edirik. Orada siz bu və ya digər Trojan proqramını ayırd edə biləcəyiniz əsas əlamətlərlə də tanış ola bilərsiniz.

Bundan əlavə, yaxşı bir yol, çağırılmamış qonağı aşkarlayan və ona ad təyin edən Kaspersky antivirusu ilə kompüterinizi skan etməkdir. Bu adla siz artıq onun üçün dekoder axtara bilərsiniz.

- Trojan-Ransom.Win32.Rector- SMS göndərməyinizi və ya bu cür digər hərəkətləri yerinə yetirməyinizi tələb edən tipik ransomware şifrələyicisi, biz deşifrəni bu linkdən götürürük.

- Trojan-Ransom.Win32.Xorist- əvvəlki Troyanın bir variasiyası, onun istifadəsi üçün təlimatları olan bir deşifrləmə əldə edə bilərsiniz.

- Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.Fury- bu uşaqlar üçün xüsusi bir yardım proqramı da var, baxın

Hər kəsə salam, bu gün sizə Windows-da virusdan sonra faylların şifrəsini necə açacağınızı söyləyəcəyəm. Bu gün ən problemli zərərli proqramlardan biri istifadəçinin diskindəki faylları şifrələyən troyan və ya virusdur. Bu faylların bəzilərinin şifrəsi açıla bilər, digərlərinin isə hələ də şifrəsi açıla bilməz. Məqalədə hər iki vəziyyətdə mümkün hərəkət alqoritmlərini təsvir edəcəyəm.

Bu virusun bir neçə modifikasiyası var, lakin işin ümumi mahiyyəti ondan ibarətdir ki, kompüterinizə quraşdırıldıqdan sonra sənəd fayllarınız, şəkilləriniz və digər potensial vacib fayllar genişləndirmə dəyişikliyi ilə şifrələnir, bundan sonra siz bütün məlumatlarınızı daxil etdiyiniz mesajı alırsınız. fayllar şifrələnib və onların şifrəsini açmaq üçün təcavüzkara müəyyən məbləğ göndərməlisiniz.

Kompüterdəki fayllar xtbl-də şifrələnir

Ransomware virusunun ən son variantlarından biri faylları şifrləyir, onları .xtbl uzantılı və təsadüfi simvol dəstindən ibarət adla əvəz edir.

Eyni zamanda kompüterdə təxminən aşağıdakı məzmunda readme.txt mətn faylı yerləşdirilir: “Fayllarınız şifrələnib. Onların şifrəsini açmaq üçün kodu e-poçt ünvanına göndərməlisiniz [email protected], [email protected] və ya [email protected]. Sonra bütün lazımi təlimatları alacaqsınız. Faylların şifrəsini özünüz açmaq cəhdləri məlumatın bərpa olunmaz itkisinə səbəb olacaq” (poçt ünvanı və mətn fərqli ola bilər).

Təəssüf ki, hazırda .xtbl-in şifrəsini açmaq üçün heç bir yol yoxdur (o, əlçatan olan kimi təlimatlar yenilənəcək). Kompüterlərində həqiqətən vacib məlumatı olan bəzi istifadəçilər antivirus forumlarında virusun müəlliflərinə 5000 rubl və ya digər tələb olunan məbləğ göndərdiklərini və deşifrə aldığını bildirirlər, lakin bu, çox risklidir: siz heç nə almaya bilərsiniz.

Fayllar .xtbl ilə şifrələnibsə nə etməli? Tövsiyələrim aşağıdakılardır (lakin onlar, məsələn, kompüteri enerji təchizatından dərhal söndürməyi və ya virusu silməməyi tövsiyə edən bir çox digər tematik saytlarda olanlardan fərqlənir. Məncə, bu, lazımsızdır və bəziləri altında şəraitdə hətta zərərli ola bilər, lakin qərar vermək sizin ixtiyarınızdadır.):

- Necə olduğunu bilirsinizsə, tapşırıq menecerində müvafiq tapşırıqları silməklə, kompüteri İnternetdən ayırmaqla şifrələmə prosesini dayandırın (bu, şifrələmə üçün zəruri şərt ola bilər)

- Təcavüzkarların e-poçt ünvanına göndərilməsini tələb etdiyi kodu yadda saxlayın və ya yazın (yalnız kompüterdəki mətn faylına deyil, hər ehtimala qarşı, şifrələnməməsi üçün).

- Kaspersky Internet Security-nin sınaq versiyası olan Malwarebytes Antimalware və ya Dr.Web Cure It-dən istifadə edərək faylı şifrələyən virusu silin (bütün bu alətlər bu işdə yaxşı işləyir). Siyahıdakı birinci və ikinci məhsullardan növbə ilə istifadə etməyi məsləhət görürəm (lakin əgər sizdə antivirus quraşdırılıbsa, ikincisini “yuxarıdan” quraşdırmaq arzuolunmazdır, çünki bu, kompüterdə problemlərə səbəb ola bilər.)

- Bəzi antivirus şirkətindən deşifredicinin görünməsini gözləyin. Kaspersky Lab burada ön sıralardadır.

- Siz həmçinin şifrələnmiş fayl nümunəsini və tələb olunan kodu göndərə bilərsiniz [email protected], eyni faylın şifrələnməmiş nüsxəniz varsa, onu da göndərin. Teorik olaraq, bu, deşifrənin görünüşünü sürətləndirə bilər.

Nə etməməli:

- Şifrələnmiş faylların adını dəyişdirin, genişləndirməni dəyişdirin və sizin üçün vacibdirsə, onları silin.

Yəqin ki, hazırda .xtbl uzantılı şifrələnmiş fayllar haqqında deyə biləcəyim bütün bunlardır.

Trojan-Ransom.Win32.Aura və Trojan-Ransom.Win32.Rakhni

Aşağıdakı Trojan faylları şifrələyir və bu siyahıdan uzantıları quraşdırır:

- .kilidli

- .kripto

- .kraken

- .AES256 (mütləq bu Trojan deyil, eyni genişləndirməni quraşdıran başqaları da var).

- .codercsu@gmail_com

- .oshit

- Və qeyriləri.

Bu virusların işləməsindən sonra faylların şifrəsini açmaq üçün Kaspersky veb-saytında http://support.kaspersky.ru/viruses/disinfection/10556 rəsmi səhifəsində RakhniDecryptor adlı pulsuz yardım proqramı mövcuddur.

Şifrələnmiş faylları necə bərpa edəcəyinizi göstərən bu yardım proqramından istifadə üçün ətraflı təlimatlar da var, hər halda, "Uğurlu deşifrədən sonra şifrələnmiş faylları silin" maddəsini çıxarardım (baxmayaraq ki, quraşdırılmış seçimlə hər şey yaxşı olacaq) .

Əgər Dr.Web antivirus lisenziyanız varsa, http://support.drweb.com/new/free_unlocker/ səhifəsində bu şirkətdən pulsuz deşifrədən istifadə edə bilərsiniz.

Daha çox ransomware virus variantları

Daha az yayılmış, lakin eyni zamanda rast gəlinən, faylları şifrələyən və şifrənin açılması üçün pul tələb edən aşağıdakı troyanlardır. Təqdim olunan bağlantılar yalnız fayllarınızı qaytarmaq üçün kommunal proqramları deyil, həm də bu xüsusi virusa sahib olduğunuzu müəyyən etməyə kömək edəcək əlamətlərin təsvirini ehtiva edir. Ümumiyyətlə, optimal yol Kaspersky antivirusundan istifadə edərək sistemi skan etmək, bu şirkətin təsnifatına uyğun olaraq Trojan adını tapmaq və sonra bu adda bir yardım proqramı axtarmaqdır.

- Trojan-Ransom.Win32.Rector - pulsuz RectorDecryptor deşifrə proqramı və istifadə üçün təlimatlar burada mövcuddur: http://support.kaspersky.ru/viruses/disinfection/4264

- Trojan-Ransom.Win32.Xorist, şifrə açma təlimatlarını almaq üçün pullu SMS göndərməyinizi və ya e-poçt vasitəsilə əlaqə saxlamağınızı xahiş edən pəncərəni göstərən oxşar Trojandır. Şifrələnmiş faylları və bunun üçün XoristDecryptor yardım proqramını bərpa etmək üçün təlimatlar http://support.kaspersky.ru/viruses/disinfection/2911 səhifəsində mövcuddur.

- Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.Fury - RannohDecryptor yardım proqramıhttp://support.kaspersky.ru/viruses/disinfection/8547

- Trojan.Encoder.858 (xtbl), Trojan.Encoder.741 və digərləri eyni adlı (Dr.Web antivirusu və ya Cure It utiliti vasitəsilə axtarış zamanı) və müxtəlif nömrələr - İnternetdə Trojan adı ilə axtarış etməyə cəhd edin. Onlardan bəziləri üçün Dr.Web-dən deşifrə proqramları var, həmçinin yardım proqramını tapa bilmirsinizsə, lakin Dr.Web lisenziyanız varsa, http://support.drweb.com/new/free_unlocker rəsmi səhifəsindən istifadə edə bilərsiniz. /

- CryptoLocker - CryptoLocker işlədikdən sonra faylların şifrəsini açmaq üçün http://decryptlocker.com saytından istifadə edə bilərsiniz - nümunə faylı göndərdikdən sonra fayllarınızı bərpa etmək üçün açar və yardım proqramı alacaqsınız.

Ən son xəbərlərdən - Kaspersky Lab, Hollandiyadan olan hüquq-mühafizə orqanlarının əməkdaşları ilə birlikdə CoinVault-dan sonra faylların şifrəsini açmaq üçün Ransomware Decryptor (http://noransom.kaspersky.com) hazırladı, lakin bu ransomware proqramı bizim genişliklərimizdə hələ tapılmayıb.

Yeri gəlmişkən, birdən əlavə etmək üçün bir şeyiniz olduğu ortaya çıxarsa (şifrləmə üsulları ilə nə baş verdiyini izləməyə vaxtım olmaya bilər), şərhlərdə mənə bildirin, bu məlumat digər istifadəçilər üçün faydalı olacaqdır. problemlə üzləşib.

Veb saytımdakı bədnam bölməni özüm də qurban olduğum başqa bir hekayə ilə davam etdirirəm. Mən şəbəkə sürücüsündəki bütün faylları şifrələyən və onlara .combo uzantısını verən ransomware virusu Crusis (Dharma) haqqında danışacağam. O, çox vaxt olduğu kimi təkcə yerli fayllar üzərində deyil, həm də şəbəkə faylları üzərində işləyirdi.

Ransomware virusundan sonra faylların zəmanətli şifrəsinin açılması - dr-shifro.ru. İşin təfərrüatları və müştəri ilə qarşılıqlı əlaqə sxemi aşağıda mənim məqaləmdə və ya veb saytında "İş qaydası" bölməsində verilmişdir.

Giriş

Hekayə birinci şəxsdə olacaq, çünki idarə etdiyim məlumatlara və infrastruktura şifrələyici təsir göstərib. Bunu etiraf etmək nə qədər kədərli olsa da, kriptoqrafları çoxdan tanısam da, baş verənlərdə qismən günahkaram. Müdafiəmdə deyəcəyəm ki, heç bir məlumat itirilməyib, hər şey tez bir zamanda bərpa edilib və gecikmədən araşdırılıb. Ancaq ilk şeylər.

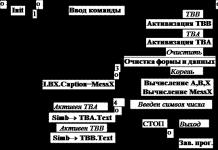

Darıxdırıcı səhər saat 9:15-də bir uzaq saytdan sistem administratorunun zəng vurması və şəbəkədə şifrələyicinin olduğunu, şəbəkə sürücülərindəki məlumatların artıq şifrələndiyini söylədi. Dərimə üşütmə keçdi :) O, özü yoluxma mənbəyini yoxlamağa başladı, mən də özümlə yoxlamağa başladım. Əlbəttə ki, dərhal serverə getdim, şəbəkə sürücülərini ayırdım və məlumat giriş jurnalına baxmağa başladım. Şəbəkə sürücüləri konfiqurasiya edilib, aktivləşdirilməlidir. Jurnaldan mən dərhal infeksiyanın mənbəyini, ransomware proqramının işlədiyi hesabı və şifrələmənin başlama vaxtını gördüm.

Crusis (Dharma) ransomware virusunun təsviri

Daha sonra istintaq başladı. Şifrələnmiş fayllar uzantı aldı .kombo. Onların çoxu var idi. Kriptoqraf axşam saatlarında, təxminən 23:00-da işə başladı. Bəxtimiz gətirdi - təsirlənmiş disklərin ehtiyat nüsxəsi bu vaxta qədər yenicə tamamlanmışdı. Məlumatlar iş gününün sonunda ehtiyat nüsxəsini çıxardığı üçün ümumiyyətlə itirilməyib. Mən dərhal SMB girişi olmayan ayrı bir serverdə olan ehtiyat nüsxədən bərpa etməyə başladım.

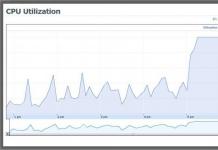

Gecə ərzində virus şəbəkə disklərində təxminən 400 GB məlumatı şifrələməyi bacarıb. Combo uzadılması ilə bütün şifrələnmiş faylların banal silinməsi uzun müddət çəkdi. Əvvəlcə hamısını birdən silmək istədim, ancaq bu faylları saymaq 15 dəqiqə davam edəndə anladım ki, bu anda faydasızdır. Bunun əvəzinə ən son məlumatları yükləməyə başladım və sonra diskləri şifrələnmiş fayllardan təmizlədim.

Dərhal sizə sadə həqiqəti deyəcəyəm. Müasir, etibarlı ehtiyat nüsxələrə malik olmaq istənilən problemi həll etmək imkanı verir. Onlar yoxdursa və ya uyğun deyilsə, nə edəcəyimi təsəvvür belə edə bilmirəm. Mən həmişə ehtiyat nüsxələrə xüsusi diqqət yetirirəm. Mən onlara qayğı göstərirəm, əzizləyirəm və heç kimə onlara icazə vermirəm.

Şifrələnmiş faylları bərpa etməyə başladıqdan sonra vəziyyəti sakitcə başa düşməyə və Crusis (Dharma) şifrələmə virusuna daha yaxından nəzər salmağa vaxtım oldu. Burada məni sürprizlər və sürprizlər gözləyirdi. İnfeksiya mənbəyi virtual maşın idi Windows 7 tərk edilmiş rdp ehtiyat kanal vasitəsilə port. Liman standart deyildi - 33333. Məncə, belə portdan istifadə etmək əsas səhv idi. Standart olmasa da, çox populyardır. Əlbəttə ki, rdp-ni ümumiyyətlə ötürməmək daha yaxşıdır, amma bu vəziyyətdə həqiqətən lazım idi. Yeri gəlmişkən, indi bu virtual maşın əvəzinə CentOS 7 ilə virtual maşın da istifadə olunur, o, xfce ilə konteyner və Docker-də brauzer işləyir. Yaxşı, bu virtual maşının heç bir yerə girişi yoxdur, yalnız lazım olan yerdə.

Bütün bu hekayədə qorxulu nədir? Virtual maşın yeniləndi. Kriptoqraf avqustun sonunda işə başlayıb. Maşının nə vaxt yoluxduğunu dəqiq müəyyən etmək mümkün deyil. Virus virtual maşının özündə bir çox şeyi silib. Bu sistemə yeniləmələr may ayında quraşdırılıb. Yəni üzərində köhnə açıq deşiklər olmamalıdır. İndi İnternetdən əldə edilə bilən rdp portunu necə tərk edəcəyimi belə bilmirəm. Buna həqiqətən ehtiyac duyulan çoxlu hallar var. Məsələn, icarəyə götürülmüş avadanlıqdakı terminal serveri. Siz həmçinin hər server üçün VPN şlüz icarəyə götürməyəcəksiniz.

İndi gəlin mətləbə və ransomware-in özünə yaxınlaşaq. Virtual maşının şəbəkə interfeysi söndürüldü, bundan sonra onu işə saldım. Məni başqa kriptoqraflardan dəfələrlə görmüşdüm standart işarə qarşıladı.

Bütün fayllarınız şifrələnib! Bütün fayllarınız kompüterinizdəki təhlükəsizlik probleminə görə şifrələnib. Onları bərpa etmək istəyirsinizsə, bizə e-poçt ünvanına yazın [email protected] Bu ID-ni mesajınızın başlığına yazın 501BED27 24 saat ərzində cavab olmadıqda bizə bu e-poçtlara yazın: [email protected] Bitcoins-də şifrənin açılması üçün pul ödəməlisiniz. Qiymət bizə nə qədər tez yazmağınızdan asılıdır. Ödənişdən sonra biz sizə bütün fayllarınızı deşifrə edəcək deşifrə alətini göndərəcəyik. Zəmanət olaraq pulsuz şifrənin açılması Ödəniş etməzdən əvvəl pulsuz şifrənin açılması üçün bizə 1 fayl göndərə bilərsiniz. Faylların ümumi ölçüsü 1Mb-dən az olmalıdır (arxivləşdirilməmiş) və fayllarda qiymətli məlumatlar olmamalıdır. (verilənlər bazası, ehtiyat nüsxələri, böyük excel vərəqləri və s.) Bitcoinləri necə əldə etmək olar Bitkoinləri almağın ən asan yolu LocalBitcoins saytıdır. Siz qeydiyyatdan keçməlisiniz, "Bitcoins al" düyməsini basın və ödəmə üsulu və qiymətə görə satıcını seçin. https://localbitcoins.com/buy_bitcoins Siz həmçinin Bitcoin almaq üçün başqa yerləri və yeni başlayanlar üçün bələdçini burada tapa bilərsiniz: Diqqət! Şifrələnmiş faylların adını dəyişməyin. Üçüncü tərəf proqramından istifadə edərək məlumatlarınızın şifrəsini açmağa çalışmayın, bu, daimi məlumat itkisinə səbəb ola bilər. Üçüncü tərəflərin köməyi ilə fayllarınızın şifrəsinin açılması qiymətin artmasına səbəb ola bilər (onlar bizim haqqımızı əlavə edirlər) və ya siz fırıldaqların qurbanı ola bilərsiniz.

İş masasında adlı 2 mətn faylı var idi FAYLAR ŞİFRELƏNMİŞ.TXT aşağıdakı məzmun:

Bütün məlumatlarınız bizə kilidlənib. Geri qayıtmaq istəyirsiniz? e-poçt yazın [email protected]

Maraqlıdır ki, kataloq icazələri dəyişib İş masası. İstifadəçinin yazma icazəsi yox idi. Görünür, virus bunu istifadəçinin iş masasından mətn fayllarında olan məlumatları təsadüfən silməsinin qarşısını almaq üçün edib. İş masasında orada bir kataloq var idi troy, virusun özünü ehtiva edən bir fayl l20VHC_playload.exe.

Crusis (Dharma) ransomware virusu faylları necə şifrələyir

Hər şeyi sakitcə başa düşdükdən və İnternetdə ransomware mövzusunda oxşar mesajları oxuduqdan sonra məşhur Crusis (Dharma) ransomware virusunun versiyasını tutduğumu öyrəndim. Kaspersky bunu müəyyən edir Trojan-Ransom.Win32.Crusis.to. O, və.combo daxil olmaqla, fayllara müxtəlif uzantılar qoyur. Fayllarımın siyahısı belə görünürdü:

- Vanino.docx.id-24EE2FBC..combo

- Petropavlovsk-Kamchatsky.docx.id-24EE2FBC..combo

- Khorol.docx.id-24EE2FBC..combo

- Yakutsk.docx.id-24EE2FBC..combo

Mən sizə fidyə proqramının necə işlədiyi barədə daha ətraflı məlumat verəcəyəm. Vacib bir şeyi qeyd etmədim. Bu kompüter domendə idi. Fayllar domen istifadəçisindən şifrələnib!!! Burada sual yaranır: virus onu haradan alıb? Domen nəzarətçisi qeydləri və istifadəçi parolunun seçimi haqqında məlumat görmədim. Bir ton uğursuz giriş yox idi. Ya bir növ zəiflikdən istifadə edilib, ya da nə düşünəcəyimi bilmirəm. Bu sistemə heç vaxt daxil olmayan hesabdan istifadə edilib. Domen istifadəçi hesabından rdp vasitəsilə avtorizasiya və sonra şifrələmə var idi. Sistemin özündə istifadəçilərə və parollara qarşı kobud güc hücumlarının izləri də yox idi. Demək olar ki, dərhal rdp domen hesabından istifadə edərək giriş əldə etdim. Ən azı təkcə parol deyil, həm də ad seçmək lazım idi.

Təəssüf ki, hesabın parolu 123456 idi. Bu, yerli adminlər tərəfindən qaçırılan həmin parola malik yeganə hesab idi. İnsan faktoru. Bu menecer idi və nədənsə bir sıra sistem administratorları bu parol haqqında bilirdilər, lakin onu dəyişdirmədilər. Aydındır ki, bu xüsusi hesabı istifadə etməyin səbəbi budur. Ancaq buna baxmayaraq, belə sadə bir parol və istifadəçi adının əldə edilməsi mexanizmi naməlum olaraq qalır.

Əvvəlcə disk şəklini çəkərək şifrələyici ilə yoluxmuş virtual maşını söndürdüm və sildim. Virus özü onun işinə baxmaq üçün şəkli ondan çıxarıb. Növbəti hekayə virusun virtual maşında işləməsinə əsaslanacaq.

Daha bir kiçik detal. Virus bütün yerli şəbəkəni skan etdi və eyni zamanda hər kəsə çıxışı olan bəzi paylaşılan qovluqların olduğu həmin kompüterlərdəki məlumatları şifrələdi. Şifrələyicinin belə modifikasiyasını ilk dəfə görürəm. Bu, həqiqətən qorxulu bir şeydir. Belə bir virus sadəcə olaraq bütün təşkilatın işini iflic edə bilər. Tutaq ki, nədənsə ehtiyat nüsxələrin özlərinə şəbəkə girişiniz var idi. Və ya hesab üçün bir növ zəif parol istifadə etdilər. Hər şeyin şifrələnəcəyi baş verə bilər - həm məlumat, həm də arxivləşdirilmiş nüsxələr. Ümumiyyətlə, indi ehtiyat nüsxələri yalnız təcrid olunmuş şəbəkə mühitində deyil, ümumiyyətlə, yalnız ehtiyat nüsxəsini çıxarmaq üçün işə salınan söndürülmüş avadanlıqda saxlamağı düşünürəm.

Kompüterinizi necə müalicə etmək və Crusis (Dharma) ransomware proqramını necə silmək olar

Mənim vəziyyətimdə, Crusis (Dharma) ransomware virusu xüsusilə gizli deyildi və onun çıxarılması heç bir problem yaratmamalıdır. Dediyim kimi, iş masamdakı bir qovluqda idi. Bundan əlavə, avtorunda özünü və məlumat mesajını qeyd etdi.

Virusun cəsədinin özü buraxılış bölməsində təkrarlandı Başlamaq bütün istifadəçilər üçün və windows/sistem32. Mən daha yaxından baxmadım, çünki orada bir məna görmürəm. Ransomware ilə yoluxduqdan sonra sistemi yenidən quraşdırmağı tövsiyə edirəm. Bu, virusu aradan qaldırmağın yeganə yoludur. Siz heç vaxt virusun silindiyinə tam əmin olmayacaqsınız, çünki o, sistemdə əlfəcin qoymaq üçün hələ dərc olunmamış və naməlum zəifliklərdən istifadə edə bilərdi. Bir müddət sonra bu ipoteka vasitəsilə siz yeni virus əldə edə bilərsiniz və hər şey bir dairədə təkrarlanacaq.

Ona görə də mən tövsiyə edirəm ki, ransomware aşkar edildikdən dərhal sonra kompüterinizi müalicə etməyin, qalan məlumatları saxlayaraq sistemi yenidən quraşdırın. Ola bilsin ki, virus hər şeyi şifrələməyi bacarmayıb. Bu tövsiyələr faylları bərpa etməyə cəhd etmək niyyətində olmayanlara aiddir. Cari ehtiyat nüsxələriniz varsa, sadəcə sistemi yenidən quraşdırın və məlumatları bərpa edin.

Əgər ehtiyat nüsxələriniz yoxdursa və faylları nəyin bahasına olursa-olsun bərpa etməyə hazırsınızsa, o zaman kompüterə ümumiyyətlə toxunmamağa çalışırıq. Əvvəla, sadəcə şəbəkə kabelini ayırın, bir neçə şifrəli faylı və üzərində məlumat olan mətn faylını endirin. təmiz flash sürücü, sonra kompüteri söndürün. Kompüter artıq yandırıla bilməz. Əgər kompüter məsələlərini ümumiyyətlə başa düşmürsənsə, onda siz virusla özünüz məşğul ola bilməyəcəksiniz, daha az şifrəni açacaqsınız və ya faylları bərpa edə bilməyəcəksiniz. Bilən biri əlaqə saxlasın. Əgər özünüz bir şey edə biləcəyinizi düşünürsünüzsə, oxuyun.

Crusis (Dharma) deşifrəsini harada yükləmək olar

Aşağıdakılar bütün ransomware virusları ilə bağlı universal məsləhətlərimdir. Bir vebsayt var - https://www.nomoreransom.org Bu nəzəri olaraq Crusis və ya Dharma üçün deşifrəni və ya faylların şifrəsini açmaqla bağlı bəzi digər məlumatları ehtiva edə bilər. Mənim praktikamda bu, əvvəllər heç olmamışdı, amma bəlkə bəxtiniz gətirər. Bir cəhd etməyə dəyər. Bunun üçün əsas səhifədə klikləməklə razılaşırıq HƏ.

2 fayl əlavə edin və ransomware məlumat mesajının məzmununu yapışdırın və klikləyin Yoxlayın.

Əgər şanslısınızsa, bəzi məlumatlar əldə edəcəksiniz. Mənim vəziyyətimdə heç nə tapılmadı.

Ransomware üçün bütün mövcud deşifrələr ayrıca bir səhifədə toplanır - https://www.nomoreransom.org/ru/decryption-tools.html Bu siyahının mövcudluğu bizə bu saytda və xidmətdə hələ də müəyyən mənanın olduğunu gözləməyə imkan verir. Kaspersky-nin də oxşar xidməti var - https://noransom.kaspersky.com/ru/ Bəxtinizi orada sınaya bilərsiniz.

Düşünürəm ki, İnternet axtarışı vasitəsilə başqa yerdə deşifrə axtarmağa dəyməz. Onların tapılacağı ehtimalı azdır. Çox güman ki, bu, ya ən yaxşı halda lazımsız proqram təminatı ilə müntəzəm fırıldaqçılıq, ya da yeni bir virus olacaq.

Əhəmiyyətli əlavə. Əgər sizdə quraşdırılmış antivirusun lisenziyalı versiyası varsa, faylın şifrəsini açmaq üçün antivirus TP-yə sorğu yaratmağınızdan əmin olun. Bəzən həqiqətən kömək edir. Antivirus dəstəyi ilə uğurlu şifrənin açılmasına dair rəyləri görmüşəm.

Crusis (Dharma) virusundan sonra faylların şifrəsini necə açmaq və bərpa etmək olar

Crusis (Dharma) virusu fayllarınızı şifrələdikdə nə etməli, əvvəllər təsvir edilən üsulların heç biri kömək etmədi və həqiqətən faylları bərpa etməlisiniz? Şifrələmənin texniki tətbiqi yalnız şifrələyicinin müəllifində olan açar və ya deşifrləmə olmadan faylların şifrəsini açmağa imkan vermir. Bəlkə onu əldə etməyin başqa yolu var, amma məndə belə məlumat yoxdur. Biz yalnız doğaçlama üsullardan istifadə edərək faylları bərpa etməyə cəhd edə bilərik. Bunlara daxildir:

- Alət kölgə nüsxələri pəncərələr.

- Silinmiş məlumat bərpa proqramları

Əlavə manipulyasiyalardan əvvəl sektorlar üzrə disk şəkli yaratmağı məsləhət görürəm. Bu, mövcud vəziyyəti qeyd etməyə imkan verəcək və heç bir şey işləmirsə, heç olmasa başlanğıc nöqtəsinə qayıdıb başqa bir şey cəhd edə bilərsiniz. Sonra, ən son antivirus verilənlər bazası dəsti olan hər hansı bir antivirusdan istifadə edərək, ransomware proqramını silməlisiniz. edəcək CureIt və ya Kaspersky Virus Təmizləmə Aləti. Hər hansı digər antivirusu sınaq rejimində quraşdıra bilərsiniz. Bu virusu aradan qaldırmaq üçün kifayətdir.

Bundan sonra, yoluxmuş sistemə yükləyirik və kölgə nüsxələrinin aktiv olub olmadığını yoxlayırıq. Bu alət, onu əl ilə söndürməyincə, Windows 7 və daha yüksək versiyalarda standart olaraq işləyir. Yoxlamaq üçün kompüter xüsusiyyətlərini açın və sistemin qorunması bölməsinə keçin.

İnfeksiya zamanı kölgə nüsxələrindəki faylları silmək üçün UAC sorğusunu təsdiq etməmisinizsə, bəzi məlumatlar orada qalmalıdır. Faylları kölgə nüsxələrindən asanlıqla bərpa etmək üçün bunun üçün pulsuz proqramdan istifadə etməyi təklif edirəm - ShadowExplorer. Arxivi yükləyin, proqramı açın və işə salın.

Faylların ən son nüsxəsi və C diskinin kökü açılacaq.Yuxarı sol küncdə onlardan bir neçəsi varsa ehtiyat nüsxəsini seçə bilərsiniz. Tələb olunan fayllar üçün müxtəlif nüsxələri yoxlayın. Ən son versiya üçün tarixə görə müqayisə edin. Aşağıdakı nümunəmdə, iş masamda üç ay əvvəl sonuncu dəfə redaktə edildiyi vaxta aid 2 fayl tapdım.

Bu faylları bərpa edə bildim. Bunu etmək üçün onları seçdim, sağ kliklədim, Export seçdim və onları bərpa edəcəyim qovluğu göstərdim.

Eyni prinsipdən istifadə edərək qovluqları dərhal bərpa edə bilərsiniz. Kölgə nüsxələriniz işləyirsə və onları silməmisinizsə, virus tərəfindən şifrələnmiş faylların hamısını və ya demək olar ki, hamısını bərpa etmək şansınız var. Ola bilsin ki, onlardan bəziləri istədiyimizdən daha köhnə versiya olacaq, amma buna baxmayaraq, heç nədən yaxşıdır.

Əgər nədənsə fayllarınızın kölgə nüsxələri yoxdursa, şifrələnmiş fayllardan heç olmasa bir şey əldə etmək üçün yeganə şansınız silinmiş fayl bərpa vasitələrindən istifadə edərək onları bərpa etməkdir. Bunun üçün pulsuz Photorec proqramından istifadə etməyi təklif edirəm.

Proqramı işə salın və faylları bərpa edəcəyiniz diski seçin. Proqramın qrafik versiyasının işə salınması faylı icra edir qphotorec_win.exe. Tapılan faylların yerləşdiriləcəyi qovluğu seçməlisiniz. Bu qovluq axtardığımız sürücüdə yerləşməsə daha yaxşıdır. Bunu etmək üçün bir flash sürücü və ya xarici sabit diski qoşun.

Axtarış prosesi çox vaxt aparacaq. Sonda statistik məlumatları görəcəksiniz. İndi əvvəllər göstərilən qovluğa gedə və orada nə tapıldığını görə bilərsiniz. Çox güman ki, çoxlu fayl olacaq və onların əksəriyyəti ya zədələnəcək, ya da bir növ sistem və yararsız fayllar olacaq. Ancaq buna baxmayaraq, bəzi faydalı fayllar bu siyahıda tapıla bilər. Burada heç bir zəmanət yoxdur; tapdığınız şey tapacaqsınız. Şəkillər adətən ən yaxşı şəkildə bərpa olunur.

Nəticə sizi qane etmirsə, silinmiş faylları bərpa etmək üçün proqramlar da var. Aşağıda maksimum fayl sayını bərpa etmək lazım olanda adətən istifadə etdiyim proqramların siyahısı verilmişdir:

- R.saver

- Starus Fayl Bərpası

- JPEG Recovery Pro

- Active File Recovery Professional

Bu proqramlar pulsuz deyil, ona görə də link verməyəcəyəm. Həqiqətən istəyirsinizsə, onları İnternetdə özünüz tapa bilərsiniz.

Sadalanan proqramlardan istifadə edərək faylları bərpa etməyin bütün prosesi məqalənin sonundakı videoda ətraflı şəkildə göstərilmişdir.

Crusis (Dharma) ransomware ilə mübarizədə Kaspersky, eset nod32 və başqaları

Həmişə olduğu kimi, .combo uzantısını quraşdıran ransomware haqqında məlumat axtarmaq üçün məşhur antivirusların forumlarını gəzdim. Virusun yayılması istiqamətində açıq bir tendensiya var. Çoxlu müraciətlər avqustun ortalarından başlayır. İndi görünür ki, onlar görünmür, amma bəlkə də müvəqqətidir və ya şifrələnmiş faylların genişləndirilməsi sadəcə dəyişib.

Kaspersky forumunun tipik sorğusunun nümunəsi budur.

Aşağıda moderatorun şərhi də var.

EsetNod32 forumu .combo uzantısını quraşdıran virusla çoxdan tanışdır. Anladığım kimi, virus unikal və yeni deyil, çoxdan məlum olan Crusis (Dharma) virus seriyasının bir variasiyasıdır. Budur məlumatların şifrəsini açmaq üçün tipik bir sorğu:

Diqqət etdim ki, Eset forumunda virusun rdp vasitəsilə serverə nüfuz etdiyinə dair çoxlu rəylər var. Deyəsən, bu, həqiqətən güclü təhlükədir və siz rdp-ni örtük olmadan tərk edə bilməzsiniz. Ortaya çıxan yeganə sual virusun rdp vasitəsilə necə daxil olmasıdır? Parolu təxmin edir, məlum istifadəçi və parol və ya başqa bir şeylə əlaqə qurur.

Zəmanətli deşifrə üçün hara müraciət etməli

Crusis (Dharma) da daxil olmaqla müxtəlif şifrələmə viruslarının işindən sonra məlumatları həqiqətən deşifrə edən bir şirkətlə rastlaşdım. Onların ünvanı http://www.dr-shifro.ru-dur. Ödəniş yalnız deşifrədən və doğrulamadan sonra. Budur təxmini iş sxemi:

- Şirkət mütəxəssisi ofisinizə və ya evinizə gəlir və sizinlə işin dəyərini göstərən müqavilə imzalayır.

- Kompüterinizdə deşifrəni işə salır və bəzi faylların şifrəsini açır.

- Siz bütün faylların açıldığına əmin olun, tamamlanmış iş üçün qəbul sertifikatını imzalayın və deşifrəni alırsınız.

- Siz fayllarınızın şifrəsini açırsınız və qalan sənədləri tamamlayırsınız.

Heç bir şey risk etmirsiniz. Ödəniş yalnız dekoderin işini nümayiş etdirdikdən sonra. Zəhmət olmasa bu şirkətlə təcrübəniz haqqında rəy yazın.

Ransomware virusundan qorunma üsulları

İnternetdən naməlum proqramların işə salınması və poçtda əlavələrin açılması ilə bağlı aşkar şeyləri sadalamayacağam. Bunu indi hamı bilir. Bundan əlavə, mən bu barədə dəfələrlə haqqında bölməsindəki məqalələrimdə yazmışdım. Mən ehtiyat nüsxələrə diqqət yetirəcəyəm. Onlar nəinki mövcud olmalı, həm də kənardan əlçatmaz olmalıdırlar. Bu bir növ şəbəkə sürücüsüdürsə, güclü parolu olan ayrı bir hesabın ona girişi olmalıdır.

Əgər şəxsi faylların ehtiyat nüsxəsini flash sürücüyə və ya xarici diskə çıxarırsınızsa, onları daim sistemə bağlı saxlamayın. Yedək nüsxələri yaratdıqdan sonra cihazları kompüterdən ayırın. İdeal ehtiyat nüsxəsini ayrı bir cihazda görürəm, o, yalnız ehtiyat nüsxəsini çıxarmaq üçün işə salınır və sonra şəbəkə kabelini ayıraraq və ya sadəcə işi dayandırmaqla yenidən şəbəkədən fiziki olaraq ayrılır.

Yedəkləmələr artımlı olmalıdır. Bu, şifrələyicinin siz fərq etmədən bütün məlumatları şifrələdiyi bir vəziyyətin qarşısını almaq üçün lazımdır. Köhnə faylları yeni, lakin artıq şifrələnmiş fayllarla əvəz edən ehtiyat nüsxəsi həyata keçirildi. Nəticədə arxiviniz var, amma heç bir faydası yoxdur. Ən azı bir neçə günlük arxiv dərinliyinə sahib olmalısınız. Düşünürəm ki, gələcəkdə, əgər onlar hələ ortaya çıxmayıbsa, məlumatların bir hissəsini sakitcə şifrələyən və özlərini üzə çıxarmadan bir müddət gözləyəcək ransomware olacaq. Bu, şifrələnmiş faylların arxivə düşəcəyi və zaman keçdikcə həqiqi faylları əvəz edəcəyi gözləntiləri ilə həyata keçiriləcək.

Bu, korporativ sektor üçün çətin vaxt olacaq. Yuxarıda 20 TB məlumatı olan şəbəkə sürücülərinin şifrələndiyi eset forumundan bir nümunə verdim. İndi təsəvvür edin ki, belə bir şəbəkə sürücüsü var, lakin yalnız 500G məlumat daim daxil olmayan qovluqlarda şifrələnir. Bir neçə həftə keçir, heç kim şifrələnmiş faylları görmür, çünki onlar arxiv kataloqlarındadır və daim işlənmir. Lakin hesabat dövrünün sonunda məlumatlar lazımdır. Oraya gedib görürlər ki, hər şey şifrələnib. Arxivə gedirlər və orada saxlama dərinliyi, deyək ki, 7 gündür. Və hamısı budur, məlumatlar getdi.

Bu, arxivlərə ayrıca, diqqətli yanaşma tələb edir. Uzunmüddətli məlumatların saxlanması üçün sizə proqram təminatı və resurslar lazımdır.

Faylın şifrəsinin açılması və bərpası haqqında video

Budur virusun oxşar modifikasiyasına bir nümunə, lakin video kombo üçün tamamilə uyğundur.

E-poçt, Skype və ya ICQ vasitəsilə naməlum göndərəndən dostunuzun şəklinə keçid və ya qarşıdan gələn bayram münasibətilə təbrik mesajı aldığınız heç olubmu? Deyəsən, hər hansı bir quraşdırma gözləmirsiniz və birdən linkə kliklədiyiniz zaman kompüterinizə ciddi zərərli proqram yüklənir. Siz bilmədən əvvəl virus artıq bütün fayllarınızı şifrələyib. Belə bir vəziyyətdə nə etməli? Sənədləri bərpa etmək mümkündürmü?

Zərərli proqramla necə mübarizə aparacağınızı başa düşmək üçün onun nə olduğunu və əməliyyat sisteminə necə nüfuz etdiyini bilməlisiniz. Bundan əlavə, Windows-un hansı versiyasından istifadə etməyin heç bir əhəmiyyəti yoxdur - Critroni virusu istənilən əməliyyat sistemini yoluxdurmağa yönəlib.

Şifrələmə kompüter virusu: tərif və fəaliyyət alqoritmi

İnternetdə çoxlarının CTB (Curve Tor Bitcoin) və ya Critroni kimi tanıdığı yeni kompüter virusu proqramı peyda olub. Bu, prinsipcə əvvəllər məlum olan CriptoLocker zərərli proqram təminatına bənzər təkmilləşdirilmiş Trojan ransomware proqramıdır. Virus bütün faylları şifrələyibsə, bu halda nə etməlisiniz? Əvvəlcə onun işinin alqoritmini başa düşməlisiniz. Virusun mahiyyəti bütün fayllarınızı .ctbl, .ctb2, .vault, .xtbl və ya digər uzantılarla şifrələməkdir. Ancaq tələb olunan məbləği ödəməyənə qədər onları aça bilməyəcəksiniz.

Trojan-Ransom.Win32.Shade və Trojan-Ransom.Win32.Onion virusları çox yayılmışdır. Onlar yerli fəaliyyətlərində STV-yə çox bənzəyirlər. Onlar şifrələnmiş faylların genişlənməsi ilə fərqlənə bilər. Trojan-Ransom məlumatı .xtbl formatında kodlayır. İstənilən faylı açdığınız zaman ekranda şəxsi sənədlərinizin, verilənlər bazalarınızın, şəkillərinizin və digər fayllarınızın zərərli proqram tərəfindən şifrələndiyini bildirən mesaj görünür. Onların şifrəsini açmaq üçün gizli serverdə saxlanılan unikal açar üçün ödəniş etməlisiniz və yalnız bu halda siz sənədlərinizlə şifrənin açılması və kriptoqrafik əməliyyatlar həyata keçirə biləcəksiniz. Ancaq narahat olmayın, göstərilən nömrəyə daha az pul göndərin; bu cür kibercinayətlərlə mübarizənin başqa bir yolu var. Əgər belə bir virus kompüterinizə daxil olubsa və bütün .xtbl fayllarını şifrələyibsə, belə bir vəziyyətdə nə etməlisiniz?

Şifrələmə virusu kompüterinizə nüfuz edərsə nə etməməlisiniz

Belə olur ki, çaxnaşma içində bir antivirus proqramı quraşdırırıq və onun köməyi ilə virus proqramını avtomatik və ya əl ilə silirik, onunla birlikdə vacib sənədləri itiririk. Bu, xoşagəlməz haldır, əlavə olaraq, kompüterdə aylarla işlədiyiniz məlumatlar ola bilər. Bu cür sənədləri bərpa etmək imkanı olmadan itirmək ayıbdır.

Virus bütün .xtbl fayllarını şifrələyibsə, bəziləri onların genişləndirilməsini dəyişdirməyə çalışır, lakin bu da müsbət nəticələrə gətirib çıxarmır. Sərt diskin yenidən qurulması və formatlaşdırılması zərərli proqramı birdəfəlik aradan qaldıracaq, lakin eyni zamanda sənədin bərpası imkanını itirəcəksiniz. Bu vəziyyətdə, xüsusi yaradılmış şifrələmə proqramları kömək etməyəcək, çünki ransomware proqramı qeyri-standart alqoritmdən istifadə edərək proqramlaşdırılıb və xüsusi yanaşma tələb edir.

Fərdi kompüter üçün ransomware virusu nə qədər təhlükəlidir?

Heç bir zərərli proqramın şəxsi kompüterinizə fayda verməyəcəyi tamamilə aydındır. Niyə belə bir proqram yaradılıb? Qəribədir ki, bu cür proqramlar təkcə istifadəçiləri mümkün qədər çox pul aldatmaq məqsədi ilə yaradılmayıb. Əslində, virus marketinqi bir çox antivirus ixtiraçıları üçün kifayət qədər sərfəlidir. Axı, bir virus kompüterinizdəki bütün faylları şifrələsəydi, ilk olaraq hara müraciət edərdiniz? Təbii ki, mütəxəssislərin köməyinə müraciət edin. Noutbuk və ya fərdi kompüteriniz üçün şifrələmə nədir?

Onların əməliyyat alqoritmi qeyri-standartdır, ona görə də yoluxmuş faylları adi antivirus proqramı ilə müalicə etmək mümkün olmayacaq. Zərərli obyektlərin silinməsi məlumatların itirilməsi ilə nəticələnəcək. Yalnız karantinə keçmək zərərli virusun hələ şifrələyə bilmədiyi digər faylların təhlükəsizliyini təmin etməyə imkan verəcək.

Şifrələmə zərərli proqramlarının istifadə müddəti

Əgər kompüteriniz Critroni (zərərli proqram) ilə yoluxubsa və virus bütün fayllarınızı şifrələyibsə, nə etməlisiniz? Uzatmanı .doc, .mp3, .txt və başqalarına əl ilə dəyişdirərək .vault-, .xtbl-, .rar formatlarının şifrəsini özünüz həll edə bilməzsiniz. Əgər 96 saat ərzində kibercinayətkarlara tələb olunan məbləği ödəməsəniz, onlar sizə e-poçt vasitəsilə bütün fayllarınızın həmişəlik silinəcəyini bildirən qorxuducu yazışmalar göndərəcəklər. Əksər hallarda insanlar bu cür təhdidlərin təsirinə düşür və onlar qiymətli məlumatları itirməkdən qorxaraq, könülsüz, lakin itaətkarlıqla qeyd olunan hərəkətləri həyata keçirirlər. Təəssüf ki, istifadəçilər kibercinayətkarların heç də həmişə öz sözlərinə sadiq olmadıqlarını başa düşmürlər. Onlar pulu aldıqdan sonra kilidlənmiş fayllarınızın şifrəsini açmaqdan çox vaxt narahat olmurlar.

Taymeri başa çatdıqda avtomatik olaraq bağlanır. Ancaq hələ də vacib sənədləri bərpa etmək şansınız var. Ekranda vaxtın bitdiyini bildirən bir mesaj görünəcək və siz sənədlər qovluğunda olan fayllar haqqında daha ətraflı məlumatı xüsusi yaradılmış DecryptAllFiles.txt notepad faylında görə bilərsiniz.

Zərərli proqramların şifrələmə üsulları əməliyyat sisteminə nüfuz edir

Tipik olaraq, ransomware virusları yoluxmuş e-poçt mesajları və ya saxta yükləmələr vasitəsilə kompüterə daxil olur. Bunlar saxta flash yeniləmələr və ya saxta video pleyerlər ola bilər. Proqram bu üsullardan hər hansı birini istifadə edərək kompüterinizə endirilən kimi məlumatları bərpa etmək imkanı olmadan dərhal şifrələyir. Əgər virus bütün .cbf, .ctbl, .ctb2 fayllarını digər formatlara şifrələyibsə və çıxarıla bilən mediada saxlanılan sənədin ehtiyat nüsxəsi yoxdursa, hesab edin ki, siz onları daha bərpa edə bilməyəcəksiniz. Hazırda antivirus laboratoriyaları belə şifrələmə viruslarını necə sındırmağı bilmirlər. Tələb olunan açar olmadan siz yalnız yoluxmuş faylları bloklaya, onları karantinə köçürə və ya silə bilərsiniz.

Kompüterinizə virus düşməməsi üçün necə

Bütün .xtbl faylları uğursuzdur. Nə etməli? Siz artıq əksər saytlarda yazılan lazımsız bir çox məlumatları oxumusunuz və cavab tapa bilmirsiniz. Elə olur ki, ən qeyri-münasib anda, təcili olaraq iş yerində hesabat, universitetdə dissertasiya təqdim etmək və ya professor elmi dərəcəsini müdafiə etmək lazım olanda kompüter öz həyatını yaşamağa başlayır: xarab olur, viruslara yoluxur. , və donur. Siz belə hallara hazır olmalı və məlumatları serverdə və çıxarıla bilən mediada saxlamalısınız. Bu, istənilən vaxt əməliyyat sistemini yenidən quraşdırmağa və 20 dəqiqədən sonra heç bir şey olmamış kimi kompüterdə işləməyə imkan verəcək. Amma təəssüf ki, biz həmişə belə təşəbbüskar deyilik.

Kompüterinizi virusa yoluxdurmamaq üçün əvvəlcə yaxşı bir antivirus proqramı quraşdırmalısınız. Şəbəkəyə daxil olan müxtəlif zərərli obyektlərdən qoruyan düzgün konfiqurasiya edilmiş Windows Firewall olmalıdır. Və ən əsası: təsdiqlənməmiş saytlardan və ya torrent izləyicilərindən proqram yükləməyin. Kompüterinizi viruslarla yoluxdurmamaq üçün hansı linklərə basdığınıza diqqət yetirin. Əgər siz naməlum alıcıdan linkin arxasında nəyin gizləndiyini görmək üçün sorğu və ya təklif ilə e-poçt alırsınızsa, mesajı spama köçürmək və ya tamamilə silmək daha yaxşıdır.

Virusun bir gün bütün .xtbl fayllarını şifrələməsinin qarşısını almaq üçün antivirus proqram laboratoriyaları şifrələmə virusları ilə yoluxmadan qorunmağı tövsiyə edir: həftədə bir dəfə onların vəziyyətini yoxlayın.

Virus kompüterdəki bütün faylları şifrələyib: müalicə üsulları

Əgər siz kibercinayətin qurbanı olmusunuzsa və kompüterinizdəki məlumatlar zərərli proqramların şifrələmə növlərindən biri ilə yoluxubsa, o zaman fayllarınızı bərpa etməyə çalışmağın vaxtıdır.

Yoluxmuş sənədləri pulsuz müalicə etməyin bir neçə yolu var:

- Ən çox yayılmış və ehtimal ki, hazırda ən təsirli üsul sənədlərin ehtiyat nüsxəsini çıxarmaq və gözlənilməz infeksiya halında onları bərpa etməkdir.

- CTB virusunun proqram alqoritmi maraqlı şəkildə işləyir. Kompüterə daxil olduqdan sonra o, faylları kopyalayır, şifrələyir və orijinal sənədləri silir və bununla da onların bərpası imkanlarını aradan qaldırır. Lakin Photorec və ya R-Studio proqramının köməyi ilə bəzi toxunulmamış orijinal faylları saxlaya bilərsiniz. Bilməlisiniz ki, kompüterinizə yoluxduqdan sonra nə qədər uzun müddət istifadə etsəniz, bütün lazımi sənədləri bərpa etmək şansınız bir o qədər az olar.

- Virus bütün .vault fayllarını şifrələyibsə, onların şifrəsini açmağın başqa yaxşı yolu var - kölgə nüsxə həcmlərindən istifadə etməklə. Əlbəttə ki, virus onların hamısını daimi və dönməz şəkildə silməyə çalışacaq, lakin bəzi fayllara toxunulmamış qalması da olur. Bu vəziyyətdə, onları bərpa etmək üçün kiçik, lakin şansınız olacaq.

- Məlumatları DropBox kimi fayl hostinq xidmətlərində saxlamaq mümkündür. O, kompüterinizdə yerli disk xəritəsi kimi quraşdırıla bilər. Təbii ki, şifrələmə virusu ona da yoluxacaq. Ancaq bu vəziyyətdə sənədləri və vacib faylları bərpa etmək daha realdır.

Fərdi kompüter virus infeksiyasının qarşısının alınması proqram təminatı

Əgər pis zərərli proqram təminatının kompüterinizə daxil olmasından qorxursunuzsa və məkrli virusun bütün fayllarınızı şifrələməsini istəmirsinizsə, yerli siyasət redaktorundan və ya Windows qrup redaktorundan istifadə etməlisiniz. Bu inteqrasiya olunmuş proqram təminatı sayəsində siz proqramın məhdudlaşdırılması siyasətini qura bilərsiniz - və sonra kompüterinizin yoluxmasından narahat olmayacaqsınız.

Yoluxmuş faylları necə bərpa etmək olar

CTB virusu bütün faylları şifrələyibsə, bu halda lazımi sənədləri bərpa etmək üçün nə etməlisiniz? Təəssüf ki, hazırda heç bir antivirus laboratoriyası fayllarınızın şifrəsini açmağı təklif edə bilməz, lakin infeksiyanı neytrallaşdırmaq və onu fərdi kompüterdən tamamilə çıxarmaq mümkündür. Məlumatın bərpasının bütün effektiv üsulları yuxarıda verilmişdir. Fayllarınız sizin üçün çox dəyərlidirsə və siz onları çıxarıla bilən diskə və ya İnternet diskinə ehtiyat nüsxəsini çıxarmaqdan əziyyət çəkməmisinizsə, o zaman kibercinayətkarların tələb etdiyi məbləği ödəməli olacaqsınız. Ancaq ödənişdən sonra belə şifrə açma açarının sizə göndəriləcəyi şansı yoxdur.

Yoluxmuş faylları necə tapmaq olar

Yoluxmuş faylların siyahısını görmək üçün bu yola keçə bilərsiniz: “Sənədlərim”\.html və ya “C:”\”İstifadəçilər”\”Bütün İstifadəçilər”\.html. Bu html vərəqində təkcə təsadüfi təlimatlar haqqında deyil, həm də yoluxmuş obyektlər haqqında məlumatlar var.

Şifrələmə virusunu necə bloklamaq olar

Kompüter zərərli proqrama yoluxduqdan sonra istifadəçinin ilk zəruri hərəkəti şəbəkəni açmaqdır. Bu, F10 klaviatura düyməsini basmaqla edilir.

Critroni virusu təsadüfən kompüterinizə daxil olubsa və .rar, .ctbl, .ctb2, .xtbl, .vault, .cbf və ya hər hansı digər formatdakı bütün faylları şifrələyibsə, onları bərpa etmək artıq çətindir. Lakin virus hələ çox dəyişiklik etməyibsə, proqram təminatının məhdudlaşdırılması siyasətindən istifadə etməklə onun bloklanması ehtimalı var.

Bu gün kompüter və noutbuk istifadəçiləri faylları onların şifrələnmiş nüsxələri ilə əvəz edən zərərli proqramlarla getdikcə daha çox üzləşirlər. Əslində bunlar viruslardır. XTBL ransomware bu seriyanın ən təhlükəli proqramlarından biri hesab olunur. Bu zərərverici nədir, istifadəçinin kompüterinə necə daxil olur və zədələnmiş məlumatları bərpa etmək mümkündürmü?

XTBL ransomware nədir və kompüterə necə daxil olur?

Əgər kompüterinizdə və ya noutbukunuzda uzun ad və .xtbl uzantılı fayllar tapsanız, o zaman əminliklə deyə bilərsiniz ki, sisteminizə təhlükəli virus – XTBL ransomware daxil olub. Bu, Windows əməliyyat sisteminin bütün versiyalarına təsir göstərir. Bu cür faylların şifrəsini özünüz açmaq demək olar ki, mümkün deyil, çünki proqram hibrid rejimdən istifadə edir, burada açar seçmək sadəcə qeyri-mümkündür.

Sistem qovluqları yoluxmuş fayllarla doldurulur. Girişlər Windows reyestrinə əlavə olunur ki, bu da OS hər dəfə işə salındıqda virusu avtomatik işə salır.

Demək olar ki, bütün növ fayllar şifrələnir - qrafik, mətn, arxiv, e-poçt, video, musiqi və s. Windows-da işləmək qeyri-mümkün olur.

Bu necə işləyir? Windows-da işləyən XTBL ransomware əvvəlcə bütün məntiqi sürücüləri skan edir. Buraya kompüterdə yerləşən bulud və şəbəkə yaddaşı daxildir. Nəticə etibarı ilə fayllar genişlənməyə görə qruplaşdırılır və sonra şifrələnir. Beləliklə, istifadəçinin qovluqlarında olan bütün qiymətli məlumatlar əlçatmaz olur.

Bu, istifadəçinin tanış faylların adları olan nişanlar əvəzinə görəcəyi şəkildir

Bu, istifadəçinin tanış faylların adları olan nişanlar əvəzinə görəcəyi şəkildir

XTBL ransomware-nin təsiri altında fayl uzantısı dəyişir. İndi istifadəçi Word-də şəkil və ya mətn əvəzinə boş vərəq işarəsi və .xtbl ilə bitən uzun başlıq görür. Bundan əlavə, iş masasında bir mesaj görünür, şifrələnmiş məlumatı bərpa etmək üçün bir növ təlimat, kilidi açmaq üçün pul ödəməyi tələb edir. Bu, fidyə tələb edən şantajdan başqa bir şey deyil.

Bu mesaj kompüterinizin masaüstü pəncərəsində görünür.

Bu mesaj kompüterinizin masaüstü pəncərəsində görünür.

XTBL ransomware adətən e-poçt vasitəsilə paylanır. E-poçta əlavə edilmiş fayllar və ya virusa yoluxmuş sənədlər var. Fırıldaqçı rəngarəng başlığı ilə istifadəçini cəlb edir. Məsələn, bir milyon qazandığınızı bildirən mesajın açıq olması üçün hər şey edilir. Bu cür mesajlara cavab verməyin, əks halda virusun OS-də bitməsi riski yüksəkdir.

Məlumatı bərpa etmək mümkündürmü?

Xüsusi yardım proqramlarından istifadə edərək məlumatın şifrəsini açmağa cəhd edə bilərsiniz. Bununla belə, virusdan qurtula və zədələnmiş faylları bərpa edə biləcəyinizə heç bir zəmanət yoxdur.

Hazırda XTBL ransomware proqramı Windows OS ilə işləyən bütün kompüterlər üçün danılmaz təhlükə yaradır. Hətta viruslarla mübarizədə tanınmış liderlər - Dr.Web və Kaspersky Lab - bu məsələnin 100% həlli yoxdur.

Virusun silinməsi və şifrələnmiş faylların bərpası

XTBL şifrələməsi ilə işləməyə imkan verən müxtəlif üsullar və proqramlar mövcuddur. Bəziləri virusun özünü aradan qaldırır, digərləri kilidlənmiş faylların şifrəsini açmağa və ya əvvəlki nüsxələrini bərpa etməyə çalışır.

Kompüter infeksiyasının dayandırılması

Əgər .xtbl uzantılı faylların kompüterinizdə görünməyə başladığını görmək şanslısınızsa, o zaman sonrakı infeksiya prosesini dayandırmaq olduqca mümkündür.

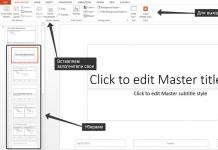

XTBL ransomware silmək üçün Kaspersky Virus Removal Tool

Bütün bu cür proqramlar əvvəllər şəbəkə sürücülərini yükləmək seçimi ilə təhlükəsiz rejimdə işə salınmış OS-də açılmalıdır. Bu halda, virusu silmək daha asandır, çünki Windows-u işə salmaq üçün tələb olunan minimum sistem prosesləri bağlıdır.

Sistemin işə salınması zamanı Windows XP, 7-də təhlükəsiz rejimi yükləmək üçün daim F8 düyməsini basın və menyu pəncərəsi göründükdən sonra müvafiq elementi seçin. Windows 8, 10-dan istifadə edərkən Shift düyməsini basıb saxlayaraq ƏS-ni yenidən başlatmalısınız. Başlanğıc prosesində tələb olunan təhlükəsiz yükləmə seçimini seçə biləcəyiniz bir pəncərə açılacaqdır.

Şəbəkə sürücülərinin yüklənməsi ilə təhlükəsiz rejimin seçilməsi

Şəbəkə sürücülərinin yüklənməsi ilə təhlükəsiz rejimin seçilməsi

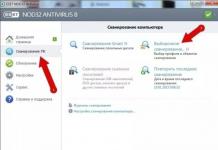

Kaspersky Virus Removal Tool proqramı XTBL ransomware proqramını mükəmməl şəkildə tanıyır və bu tip virusları aradan qaldırır. Utiliti yüklədikdən sonra müvafiq düyməni basaraq kompüter skanını işə salın. Skan tamamlandıqdan sonra aşkar edilmiş bütün zərərli faylları silin.

Windows OS-də XTBL ransomware proqramının mövcudluğu üçün kompüter skanının həyata keçirilməsi və sonra virusun silinməsi

Windows OS-də XTBL ransomware proqramının mövcudluğu üçün kompüter skanının həyata keçirilməsi və sonra virusun silinməsi

Dr.Web CureIt!

Virusun yoxlanılması və silinməsi alqoritmi praktiki olaraq əvvəlki versiyadan fərqlənmir. Bütün məntiqi sürücüləri skan etmək üçün yardım proqramından istifadə edin. Bunun üçün proqramı işə saldıqdan sonra onun əmrlərinə əməl etmək kifayətdir. Prosesin sonunda “Dekontaminasiya” düyməsini klikləməklə yoluxmuş fayllardan xilas olun.

Windows-u skan etdikdən sonra zərərli faylları zərərsizləşdirin

Windows-u skan etdikdən sonra zərərli faylları zərərsizləşdirin

Malwarebytes Zərərli proqram əleyhinə

Proqram, zərərli kodların olması üçün kompüterinizi addım-addım yoxlayacaq və onları məhv edəcəkdir.

- Zərərli proqram əleyhinə yardım proqramını quraşdırın və işə salın.

- Açılan pəncərənin altındakı "Skanı işə salın" seçin.

- Prosesin tamamlanmasını gözləyin və yoluxmuş faylları olan onay qutularını yoxlayın.

- Seçimi silin.

Skanlama zamanı aşkar edilmiş zərərli XTBL ransomware fayllarının silinməsi

Skanlama zamanı aşkar edilmiş zərərli XTBL ransomware fayllarının silinməsi

Dr.Web-dən onlayn deşifrə skripti

Rəsmi Dr.Web veb saytında dəstək bölməsində faylın onlayn şifrəsini açmaq üçün skript olan bir nişan var. Nəzərə alın ki, yalnız kompüterlərində bu tərtibatçının antivirusu quraşdırılmış istifadəçilər onlayn deşifrədən istifadə edə biləcəklər.

Təlimatları oxuyun, tələb olunan hər şeyi doldurun və "Göndər" düyməsini basın

Təlimatları oxuyun, tələb olunan hər şeyi doldurun və "Göndər" düyməsini basın

Kaspersky Lab-dan RectorDecryptor şifrənin açılması proqramı

Kaspersky Lab həmçinin faylların şifrəsini açır. Rəsmi veb saytında “Dəstək - Faylların dezinfeksiyası və şifrəsinin açılması - RectorDecryptor - Faylların şifrəsini necə açmaq olar” menyusuna daxil olaraq Windows Vista, 7, 8 versiyaları üçün RectorDecryptor.exe yardım proqramını yükləyə bilərsiniz. Proqramı işə salın, skan edin və sonra müvafiq seçimi seçərək şifrələnmiş faylları silin.

XTBL ransomware ilə yoluxmuş faylların skan edilməsi və şifrəsinin açılması

XTBL ransomware ilə yoluxmuş faylların skan edilməsi və şifrəsinin açılması

Şifrələnmiş faylların ehtiyat nüsxədən bərpası

Windows 7-dən başlayaraq, ehtiyat nüsxələrdən faylları bərpa etməyə cəhd edə bilərsiniz.

Şifrələnmiş faylları bərpa etmək üçün ShadowExplorer

Proqram portativ versiyadır, onu istənilən mediadan yükləmək olar.

QPhotoRec

Proqram zədələnmiş və silinmiş faylları bərpa etmək üçün xüsusi olaraq yaradılmışdır. Daxili alqoritmlərdən istifadə edərək, yardım proqramı bütün itirilmiş məlumatları tapır və orijinal vəziyyətinə qaytarır.

QPhotoRec pulsuzdur.

Təəssüf ki, QPhotoRec-in yalnız ingiliscə versiyası var, lakin parametrləri başa düşmək heç də çətin deyil, interfeys intuitivdir.

- Proqramı işə salın.

- Şifrələnmiş məlumatlarla məntiqi sürücüləri qeyd edin.

- Fayl Formatları düyməsini və OK düyməsini basın.

- Açıq pəncərənin aşağı hissəsində yerləşən Gözdən keçir düyməsini istifadə edərək, faylları saxlamaq üçün yeri seçin və Axtarış düyməsini klikləməklə bərpa proseduruna başlayın.

QPhotoRec XTBL ransomware tərəfindən silinmiş və öz nüsxələri ilə əvəz edilmiş faylları bərpa edir

QPhotoRec XTBL ransomware tərəfindən silinmiş və öz nüsxələri ilə əvəz edilmiş faylları bərpa edir

Faylların şifrəsini necə açmaq olar - video

Nə etməli

- Heç vaxt tam əmin olmadığınız hərəkətləri etməyin. Xidmət mərkəzindən bir mütəxəssis dəvət etmək və ya kompüteri özünüz götürmək daha yaxşıdır.

- Naməlum göndərənlərdən gələn e-poçt mesajlarını açmayın.

- Heç bir halda şantajçılara pul köçürməyə razılıq verərək onların ardınca getməməlisiniz. Bu, çox güman ki, heç bir nəticə verməyəcək.

- Şifrələnmiş faylların uzantılarının adını əl ilə dəyişməyin və Windows-u yenidən quraşdırmağa tələsməyin. Vəziyyəti düzəldəcək bir həll tapmaq mümkün ola bilər.

Qarşısının alınması

XTBL ransomware və oxşar ransomware viruslarının kompüterinizə nüfuz etməsinə qarşı etibarlı qorunma qurmağa çalışın. Belə proqramlara aşağıdakılar daxildir:

- Malwarebytes Anti-Ransomware;

- BitDefender Anti-Ransomware;

- WinAntiRansom;

- KriptoPrevent.

Hamısı ingilisdilli olmasına baxmayaraq, bu cür yardım proqramları ilə işləmək olduqca sadədir. Proqramı işə salın və parametrlərdə qoruma səviyyəsini seçin.

Proqramın işə salınması və qorunma səviyyəsinin seçilməsi

Proqramın işə salınması və qorunma səviyyəsinin seçilməsi

Əgər kompüterinizdə faylları şifrələyən ransomware virusu ilə qarşılaşmısınızsa, əlbəttə ki, dərhal ümidsizliyə qapılmamalısınız. Zədələnmiş məlumatları bərpa etmək üçün təklif olunan üsullardan istifadə etməyə çalışın. Çox vaxt bu müsbət nəticə verir. XTBL ransomware proqramını silmək üçün naməlum tərtibatçıların yoxlanılmamış proqramlarından istifadə etməyin. Axı bu, vəziyyəti daha da pisləşdirə bilər. Mümkünsə, virusun işləməsinə mane olan proqramlardan birini kompüterinizə quraşdırın və zərərli proseslər üçün müntəzəm olaraq Windows-un skanını aparın.