كلمة مرور بسيطة وآمنة - الإبداع الجماعي

- أمن المعلومات

بعد قراءة الكثير من المؤلفات ذات الصلة وإلقاء نظرة على الكثير من المواضيع الهابراتوبيكية (توجد روابط إلى تلك المثيرة للاهتمام في نهاية المقالة)، قررت تلخيص المعلومات حول الطرق الرئيسية لإنشاء كلمة مرور قوية لا تُنسى.

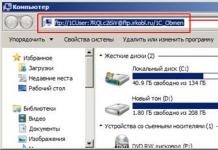

اسمحوا لي أن أبدأ بالقول إنني بنفسي أستخدم برنامج KeePass الرائع لإنشاء كلمات المرور الخاصة بي وتخزينها. وظيفتها كافية تمامًا لجميع احتياجات مشرفي المواقع المتواضعة. عيبه الرئيسي هو حقيقة أنه يتطلب منك أيضًا أن تتذكر كلمة مرور رئيسية واحدة. لذلك، كل هذه الضجة حول التوصل إلى كلمة مرور تخصني أيضًا وتخص جميع المالكين السعداء لبرنامج KeePass أو نظائره، لأن لا يزال يتعين عليك التوصل إلى كلمة مرور واحدة.

دعونا نتحدث عن طرق القرصنة

لفهم العمق الكامل للمشكلة، سأخصص سطرين لتقنية القرصنة. إذًا، كيف يمكن للمهاجم اكتشاف/تخمين/تخمين كلمة المرور الخاصة بك؟- طريقة التخمين المنطقي. يعمل على الأنظمة التي بها عدد كبير من المستخدمين. يحاول المهاجم فهم منطقك عند إنشاء كلمة مرور (تسجيل الدخول + حرفين، تسجيل الدخول العكسي، كلمات المرور الأكثر شيوعًا، وما إلى ذلك) ويطبق هذا المنطق على جميع المستخدمين. إذا كان هناك العديد من المستخدمين، فسيحدث تصادم قريبًا جدًا وسيتم تخمين كلمة المرور؛

- بحث القاموس. يتم استخدام هذا النوع من الهجوم عندما يتم تسريب قاعدة البيانات التي تحتوي على كلمات مرور مجزأة من الخادم. يمكن دمجها مع استبدال الحروف (الأخطاء المطبعية) أو مع استبدال الأرقام/الكلمات في بداية الكلمة أو نهايتها كبادئة أو لاحقة. تُستخدم أيضًا القواميس المكتوبة بالتخطيط الخاطئ للوحة المفاتيح (الكلمات الروسية بالتخطيط الإنجليزي)؛

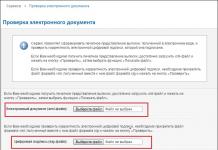

- البحث من خلال جدول كلمات المرور المجزأة. طريقة متقدمة لاختراق كلمات المرور، عندما يتم إنشاء التجزئة بالفعل وكل ما تبقى هو العثور على تطابق في قاعدة البيانات للتجزئة وكلمة المرور. إنه يعمل بسرعة كبيرة حتى على الأجهزة الضعيفة ولا يترك أي فرصة لأصحاب كلمات المرور القصيرة.

- طرق أخرى: التقنيات الاجتماعية والهندسة الاجتماعية، واستخدام برامج تسجيل المفاتيح، والمتشممين، وأحصنة طروادة، وما إلى ذلك.

قوة كلمة المرور

بتلخيص المعلومات التي تم الحصول عليها من مصادر موثوقة مختلفة، سأسلط الضوء على السمات الرئيسية لكلمة المرور المقاومة للقرصنة (أعني بالقرصنة البحث في قواعد بيانات التجزئة، عندما تكون خوارزمية التجزئة معروفة مسبقًا):- طول كلمة المرور (كلما كانت أطول كان ذلك أفضل)، وفي الحالات المتقدمة يوصى باستخدام كلمة مرور مكونة من 15 حرفًا؛

- عدم وجود كلمات قاموسية وأجزاء من كلمات المرور الشائعة في كلمة المرور؛

- عدم وجود قوالب عند إنشاء كلمة مرور (أعني بالقالب خوارزمية منطقية لإنشاء كلمة مرور، على سبيل المثال: "Med777vedev" أو "12@ytsu@21" أو حتى "q1w2e3r4t5")؛

- التسلسلات العشوائية للأحرف من مجموعات مختلفة (الأحرف الصغيرة والأحرف الكبيرة والأرقام وعلامات الترقيم والأحرف الخاصة)؛

كيف يتذكر الناس كلمات المرور الخاصة بهم؟

بعد تحليل طرق إنشاء كلمات المرور لشعب هابرا، توصلت إلى استنتاج مفاده أن المنهجية الرئيسية لتذكر كلمة المرور تعتمد على إعداد سلسلة منطقية أو ترابطية. كما يتم استخدام جميع أنواع التحريفات للكلمات. يمكن أن يكون:- أسماء النطاقات التي تتخللها بيانات تسجيل الدخول ("gooUSERglcom"، "UmailruSer")؛

- عبارة قياسية معينة مرتبطة بالمجال ("passgoogleru"، "passhabrahabrru")؛

- كلمة شائعة تتخللها أرقام كبيرة وأحرف أخرى (""، حيث 32167 عبارة عن غش يستدعي 5 تنانين سوداء في Heroes of Might & Magic)؛

- الكلمات الروسية بالتخطيط الإنجليزي (“،k.lj)